Блокировщик рекламы с майнером в комплекте

Некоторое время назад мы обнаружили ряд поддельных приложений, доставляющих на компьютеры пользователей майнер криптовалюты Monero. Они распространяются через сайты злоумышленников, на которые жертва может попасть из поисковых систем. Судя по всему, это продолжение летней кампании, о которой писали наши коллеги из компании Avast. Тогда злоумышленники распространяли вредоносное ПО под видом установщика антивируса Malwarebytes.

В текущей кампании мы видели несколько приложений, под которые маскировались зловреды: блокировщики рекламы AdShield и Netshield, а также сервис OpenDNS. В данной статье мы проанализируем только атаку с использованием AdShield, однако в других случаях заражение происходит по такому же сценарию.

Технические детали

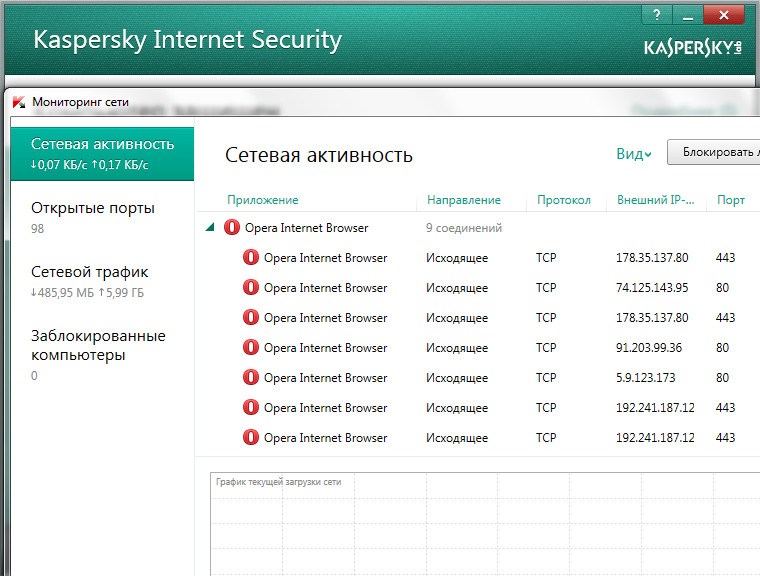

Зловред распространяется под именем adshield[.]pro и выдает себя за Windows-версию мобильного блокировщика рекламы AdShield. После того как пользователь запускает программу, она меняет настройки DNS на устройстве так, что все домены начинают разрешаться через серверы злоумышленников, которые, в свою очередь, не дают пользователям получить доступ к сайтам некоторых антивирусов, например к Malwarebytes.

После подмены DNS-серверов зловред начинает обновляться и запускает updater.exe с аргументом self-upgrade («C:\Program Files (x86)\AdShield\updater.exe» -self-upgrade). Updater.exe обращается к командному центру и отправляет сведения о зараженной машине и информацию о начале установки. Часть строк в исполняемом файле, в том числе строка с адресом командного сервера, зашифрована для усложнения статического детектирования.

Фрагмент кода

Updater.exe скачивает с сайта transmissionbt[.]org и запускает модифицированный торрент-клиент Transmission (оригинальный дистрибутив находится по адресу transmissionbt.com). Модифицированная программа отсылает на командный сервер информацию об установке вместе с идентификатором зараженной машины и загружает с него модуль для майнинга.

Оповещение С&С об успешной установке

Модуль для майнинга состоит из легитимных вспомогательных библиотек, зашифрованного файла с майнером data.

Если хэши различаются, выполнение прекращается. В противном случае flock.exe расшифровывает данные из файла data.pak с помощью алгоритма AES-128-CTR, при этом ключ для расшифровки и вектор инициализации собираются из нескольких частей, хранящихся в коде образца. После расшифровки получается файл бинарных ресурсов Qt, в котором находятся два исполняемых файла — майнер с открытым исходным кодом XMRig (такой же использовался и в летней атаке) и библиотека bxsdk64.

Расшифрованный файл data.pak

Файл bxsdk64.dll является частью ПО для создания виртуального окружения BoxedApp SDK, однако в данном случае он используется для запуска майнера под видом легитимного приложения find.exe. Дело в том, что для реализации своей функциональности bxsdk перехватывает вызовы системных функций и может манипулировать их выполнением. В данном случае с помощью функции BoxedAppSDK_CreateVirtualFileA в директории C:\ProgramData\Flock создается файл find.exe (который представляет собой копию файла C:\Windows\System32\find.exe). Дальнейшие манипуляции с find.exe происходят в оперативной памяти и не затрагивают файл на диске. При запуске процесса find.exe bxsdk перехватывает это событие и запускает файл из директории C:\ProgramData\Flock, а затем с помощью функций WriteProcessMemory и CreateRemoteThread внедряет в память процесса расшифрованное тело майнера.

Для обеспечения постоянной работы майнера в планировщике Windows создается задача servicecheck_XX, где XX — случайные цифры. Задача запускает flock.exe с аргументом minimize.

Задача запускает flock.exe с аргументом minimize.

Статистика

По данным Kaspersky Security Network, на момент написания статьи с начала февраля 2021 года были зафиксированы попытки установки поддельных приложений на устройства более 7 тыс. пользователей. На пике текущей кампании атаке подвергались более 2,5 тыс. уникальных пользователей в день, преимущественно из России и стран СНГ.

Количество атакованных пользователей, август 2020 г. — февраль 2021 г. (скачать)

- Win64.Patched.netyyk

- Win32.DNSChanger.aaox

- Win64.Miner.gen

- HEUR:Trojan.Multi.Miner.gen

Как удалить майнер

Если на вашем устройстве обнаружен файл QtWinExtras.dll, переустановите программу Malwarebytes. Если приложения Malwarebytes нет в списке приложений, необходимо удалить все папки из следующего списка, которые есть на диске:

- %program files%\malwarebytes

- program files (x86)\malwarebytes

- %windir%\.

old\program files\malwarebytes

old\program files\malwarebytes - %windir%\.old\program files (x86)\malwarebytes

Если на вашем устройстве обнаружен файл flock.exe, примите следующие меры:

- Удалите ПО NetshieldKit, AdShield, а также удалите или переустановите OpenDNS (в зависимости от того, что именно установлено на устройстве).

- Переустановите торрент-клиент Transmission или удалите его, если не планируете использовать.

- Удалите папки (если они есть на диске)

- C:\ProgramData\Flock

- %allusersprofile%\start menu\programs\startup\flock

- %allusersprofile%\start menu\programs\startup\flock2

- Удалите задачу servicecheck_XX (где XX — это любые случайные числа) из планировщика задач Windows.

DNS

142[.]4[.]214[.]15

185[.]201[.]47[.]42

176[.]31[.]103[.]74

37[.]59[.]58[.]122

185[.]192[.]111[.]210

Домены

adshield[.]pro

transmissionbt[.]org

netshieldkit[.]com

opendns[.]info

Хэш-суммы

5aa0cda743e5fbd1d0315b686e5e6024 (установщик AdShield)

81BC965E07A0D6C9E3EB0124CDF97AA2 (updater. exe)

exe)

ac9e74ef5ccab1d5c2bdd9c74bb798cc (модифицированный установщик transmission)

9E989EF2A8D4BC5BA1421143AAD59A47 (установщик NetShield)

2156F6E4DF941600FE3F44D07109354E (установщик OpenDNS)

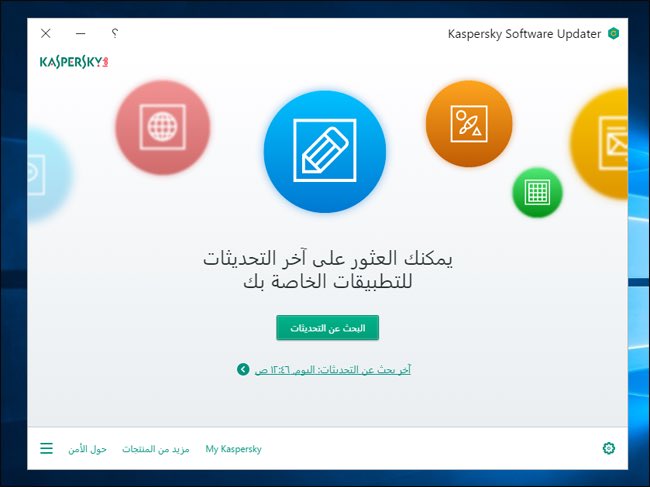

Выпуск утилиты Kaspersky Software Updater

Выпуск утилиты Kaspersky Software Updater

28.12.2016 1521

Эта утилита дает возможность централизованно обновлять установленные программы на вашем компьютере, это позволяет значительно повысить вашу информационную безопасность и пресечь для злоумышленников использовать способы проникновения на ваше устройство через устаревший софт.

Непредвиденные ошибки существуют почти в 100% случаев написания нового программного кода и это в свою очередь дает возможность использовать эту программу не по назначению, такие программные недостатки принято называть уязвимостями. Злоумышленники особенно активно стараются найти такие уязвимости в популярных программах и приложениях, чтобы распространить компьютерный вирус в как можно большее количество устройств.

В свою очередь разработчики приложений и программ имеют серьезное отношение к наличию ошибок в своих продуктах, поэтому стараются постоянно выявлять и устранять ошибки программного кода, тем самым совершенствуя и выпуская все новые и новые версии программ. Однако если посмотреть на пользователей, то как правило у них нет большого стремления или времени на то, чтобы проверять наличие обновлений для программ, установленных на личном устройстве, либо этих программ так много, что такая проверка становится весьма трудной задачей.

Для увеличения уровня безопасности и удобства своих пользователей, “Лаборатория Касперского” создала Kaspersky Software Updater. Этот продукт хорошо зарекомендовал себя в виде бета-версии на устройствах 800 тысяч пользователей, и теперь антивирусная компания презентует его официально.

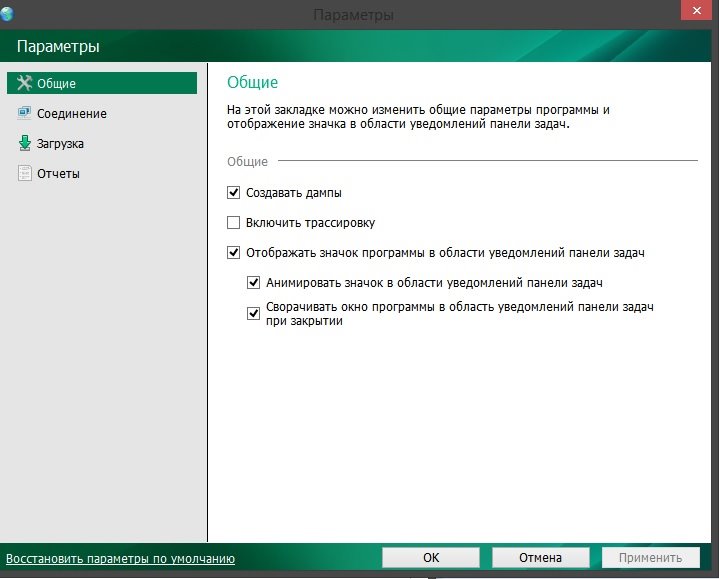

Kaspersky Software Updater сканирует пользовательское устройство в поиске популярных программ, текущая версия которых устарела и предоставляет пользователю список таких программ. В настройках можно установить функцию, чтобы обновления загружались без согласия пользователя с сайта изготовителя программы, и затем производилась замена устаревшего обновления.

В настройках можно установить функцию, чтобы обновления загружались без согласия пользователя с сайта изготовителя программы, и затем производилась замена устаревшего обновления.

Руководитель отдела антивирусных исследований “Лаборатории Касперского”, Вячеслав Закоржевский говорит следующее: “Наша основная задача — повысить уровень безопасности пользователей от киберугроз. Уязвимости в программном обеспечении сегодня — одна из ключевых проблем, так как они позволяют преступнику незаметно получить контроль над чужим ПК. Мы уверены, что лучше предотвращать угрозу, чем бороться с ее последствиями, поэтому призываем всех пользователей регулярно обновлять операционную систему и установленные приложения”.

P.S. Если у вас возникли проблемы с техникой, обращайтесь в наш компьютерный сервис либо закажите выезд компьютерного мастера.

Kaspersky Seamless Update Service — что это за служба? (avpsus)

- Разбираемся

- Дальнейшие действия

Сразу коротко ответ: данный сервис необходим для отслеживания состояния антивируса в сети.

РЕКЛАМА

Разбираемся

Грузить ПК или использовать много оперативки служба не должна.

Службу можно заметить например в диспетчере задач (вкладка Процессы):

РЕКЛАМА

Что интересно — если выйти из антивируса Касперского то служба все равно может остаться висеть в диспетчере. Чтобы остановить можно попробовать использовать Process Explorer.

Дальнейшие действия

Мои некоторые рекомендации:

- Сперва попробуйте полностью выйти из Каспера. То есть нажмите выход в контекстном меню значка в трее. Потом попробуйте остановить службу через штатные настройки Windows: зажмите Win + R > напишите команду services.msc, кликните ОК, откроется список служб. Найдите по самому названию или по служебному названию avpsus. Нажмите два раза. Потом в меню Тип запуска выберите Отключена, а ниже нажмите кнопку Остановить.

- Если не получится — попробуйте запустить антивирус. Посмотрите настройки, может стоит отключить какой-то компонент. Службу спокойно может запускать какой-то сетевой компонент.

- Радикальный способ: найдите процесс службы в диспетчере. Нажмите правой кнопкой > выберите пункт открыть расположение. Откроется папка с выделенным файлом. Сам процесс завершаем, если не получится — ничего страшного. Теперь качаем утилиту Unlocker (точнее ее можно загрузить заранее). Файл в открытой папке — переименовываем, просто советую добавить символ нижнего пробела. Если будут ошибки — тогда уже используем Unlocker (она специально создана чтобы удалять/переименовывать заблокированные файлы/папки).

Надеюсь кому-то данная информация окажется полезной. Удачи и добра, до новых встреч друзья!

На главную! 23.03.2021РЕКЛАМА

обновляйте установленное программное обеспечение в актуальном состоянии 📀

youtube.com/embed/?cc_load_policy=1&hl=ru-RU» frameborder=»0″ allow=»accelerometer; autoplay; clipboard-write; encrypted-media; gyroscope; picture-in-picture» allowfullscreen=»»/>

Важно не просто полностью обновить операционную систему Windows и ваше программное обеспечение безопасности, но не менее важно, чтобы вы постоянно обновляли свое установленное программное обеспечение. Именно здесь вам помогут программы обновления программного обеспечения. Новое на блоке Обновление программного обеспечения Kaspersky Software, что также помогает обновлять программное обеспечение.

Обновление программного обеспечения Kaspersky Software

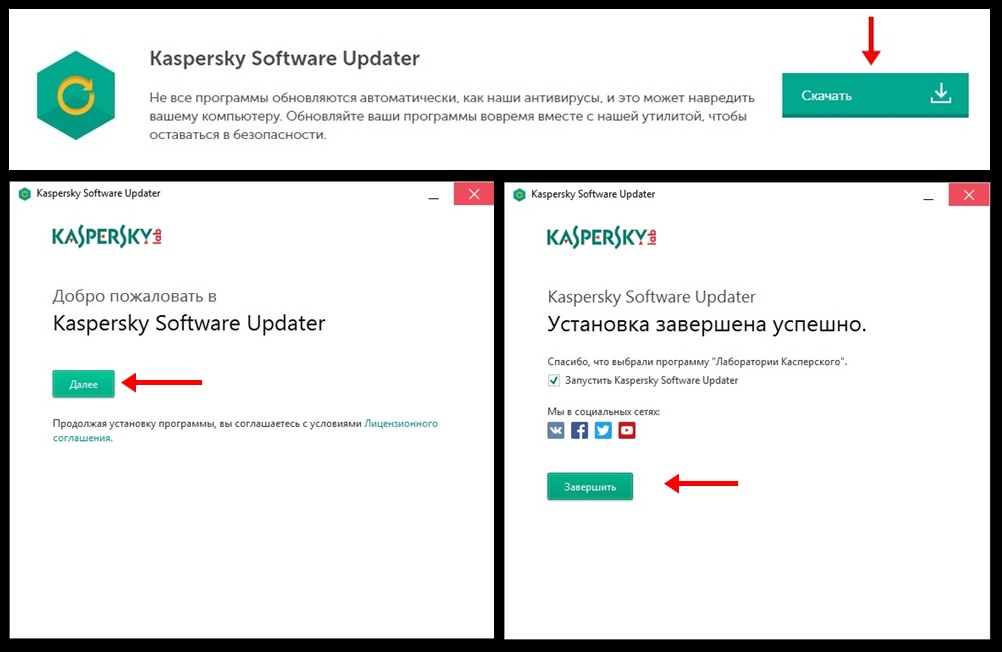

Kaspersky Software Updater проведет быструю проверку вашего ПК с Windows, чтобы проверить устаревшее критически важное для безопасности программное обеспечение. Если какие-либо обновления доступны, это позволит вам обновить программное обеспечение вашего компьютера всего за несколько кликов.

Загрузка представляет собой веб-установщик на 360 КБ. Когда вы загрузите его и запустите, веб-установщик загрузит требуемые файлы, необходимые для установки. Как только загрузка файлов будет завершена, начнется установка. После установки вы сможете щелкнуть значок своего рабочего стола, чтобы начать сканирование.

Когда вы загрузите его и запустите, веб-установщик загрузит требуемые файлы, необходимые для установки. Как только загрузка файлов будет завершена, начнется установка. После установки вы сможете щелкнуть значок своего рабочего стола, чтобы начать сканирование.

Сканирование выполняется быстро. Если какое-либо из вашего установленного программного обеспечения необходимо обновить, вы будете проинформированы и можете решить их обновить. Поскольку никаких обновлений не найдено, вы увидите сообщение Программное обеспечение дое. Для получения дополнительной информации вы можете нажать на отчет ссылка на сайт. Использование настройки, вы сможете запланировать его сканирование.

Этот инструмент добавит запись в стартовый список и будет запускаться каждый раз при запуске Windows. Вы можете позвонить по этому вопросу и решить, хотите ли вы, чтобы это произошло, или вы хотите запустить его по требованию.

Эти бесплатные инструменты в настоящее время просматривают обновления, доступные для Adobe AIR, Adobe Flash Player — Plugin & ActiveX, Adobe Reader, Adobe Shockwave Player, Sun Java, Oracle Java, Google Chrome, SeaMonkey, Opera, Firefox, Thunderbird и некоторых других приложений, но ожидается, что этот список скоро вырастет.

В настоящее время он находится в бета-версии, но вы можете загрузить его с веб-сайта Kaspersky.

Вполне возможно, что Kaspersky может решить интегрировать этот инструмент в ваши комплекты безопасности в Интернете, что обеспечивает хорошую защиту. Как уже упоминалось, постоянное обновление установленных программ так же важно, как обновление Windows и вашего программного обеспечения безопасности. Именно здесь этот модуль будет полезен, если он включен в программное обеспечение Kaspersky Antivirus.

Tweet

Share

Link

Plus

Send

Send

Pin

Как отключить программу обновления программного обеспечения в Kaspersky

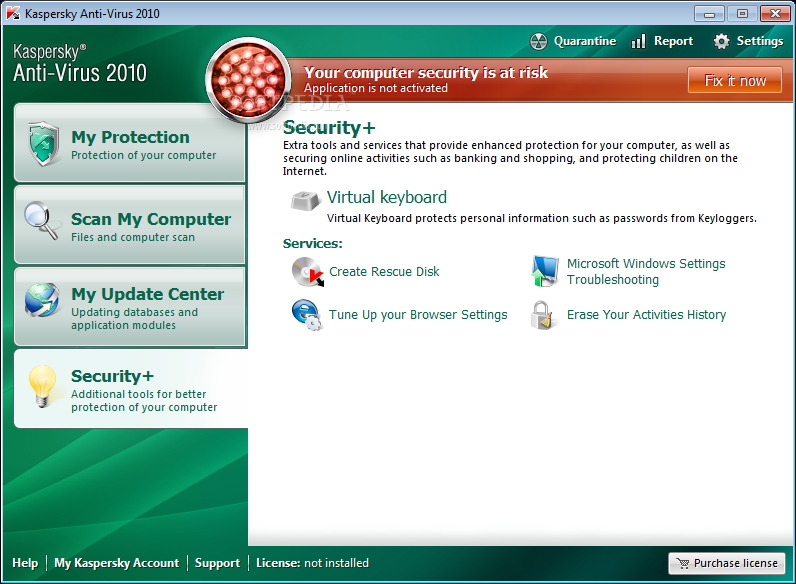

Kaspersky Internet Security больше не является хорошим антивирусным программным обеспечением для операционной системы Windows. Его последние версии предлагают множество удобных инструментов, которые помогут вам поддерживать бесперебойную работу вашей системы.

Последние версии решения Kaspersky Internet Security поставляются с инструментом Software Updater. Как следует из названия, инструмент автоматически проверяет наличие обновлений для программ, установленных на вашем ПК, и автоматически устанавливает их, если они доступны. Программа обновления программного обеспечения запрашивает ваше вмешательство, только если обновление требует от вас принятия нового лицензионного соглашения.

Хотя поддерживать установленные программы в актуальном состоянии — это хорошо, многие из вас могут захотеть обновить установленные программы вручную, чтобы избежать проблем, с которыми часто приходят новые обновления. Некоторые люди устанавливают обновления программного обеспечения обычно через неделю после выпуска обновлений.

Если вы также хотите отключить Kaspersky Software Updater, вы можете сделать это с легкостью. Ниже описано, как отключить утилиту Software Updater в решении Kaspersky Internet Security для операционной системы Windows.

Отключите программу обновления программного обеспечения в Kaspersky

ПРИМЕЧАНИЕ. Если вы используете другое программное обеспечение для защиты своего ПК, но вам нравится идея автоматического обновления установленного программного обеспечения, ознакомьтесь с автономной версией Kaspersky Free Software Updater, которая не требует установки Kaspersky Internet Security.

Если вы используете другое программное обеспечение для защиты своего ПК, но вам нравится идея автоматического обновления установленного программного обеспечения, ознакомьтесь с автономной версией Kaspersky Free Software Updater, которая не требует установки Kaspersky Internet Security.

Шаг 1: Дважды щелкните значок Kaspersky на панели задач, чтобы открыть домашнюю страницу Kaspersky Internet Security. Кроме того, вы можете запустить Kaspersky Internet Security также из панели «Пуск» / «Панель задач».

Шаг 2: Нажмите на значок шестеренки / настройки, расположенный в нижнем левом нижнем углу окна, чтобы открыть страницу настроек.

Шаг 3. Перейдите на вкладку « Защита », нажав на нее справа, а затем найдите « Обновление программного обеспечения» справа.

Шаг 4: Чтобы полностью отключить Software Updater, переведите переключатель в положение «Выкл. ». Если вы хотите изменить поведение по умолчанию, щелкните «Обновление программ».

». Если вы хотите изменить поведение по умолчанию, щелкните «Обновление программ».

Как вы можете видеть на картинке выше, страница предлагает несколько настроек, которые не требуют пояснений.

Исправление для Kaspersky, не обновляющегося автоматически в руководстве Windows, также может вас заинтересовать.

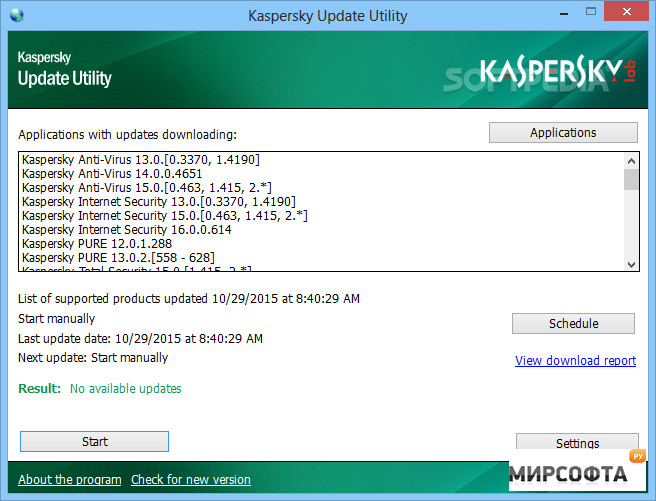

Скачать Kaspersky Update Utility 3.2.0.153

Обновите программу Kaspersky, даже если ваш компьютер не подключен к Интернету, с помощью этого простого и интуитивно понятного приложенияЧто нового в Kaspersky Update Utility 3.2.0.153:

- Добавлена возможность выбора языка загружаемых обновлений Kaspersky Endpoint Security для Windows.

- Теперь вы можете отключить создание системной папки с именем Updates в указанной пользователем папке загрузки обновлений.

С понятным названием Kaspersky Update Utility — это оптимизированная и полезная программа, разработанная с нуля, чтобы помочь вам обновлять все ваши продукты Kaspersky из официальных источников.

Утилита доступна как опытным, так и неопытным пользователям, поскольку ее можно использовать как любую другую программу благодаря упрощенному интерфейсу или в режиме консоли с помощью командной строки.

Удовлетворяет потребности как новичков, так и опытных пользователей

Если вы выбрали режим консоли, просто откройте командную строку, введите путь к утилите и нажмите Enter. С этого момента вы должны увидеть список параметров командной строки, которые помогут вам выполнять основные задачи, такие как запуск фактического обновления, включение тихого режима или создание отчетов.

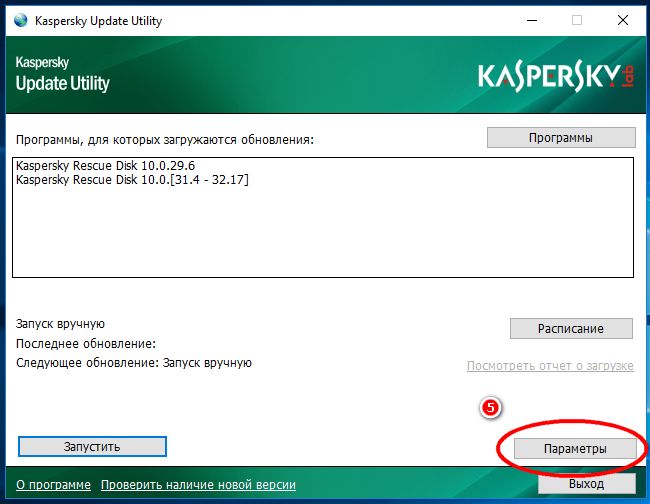

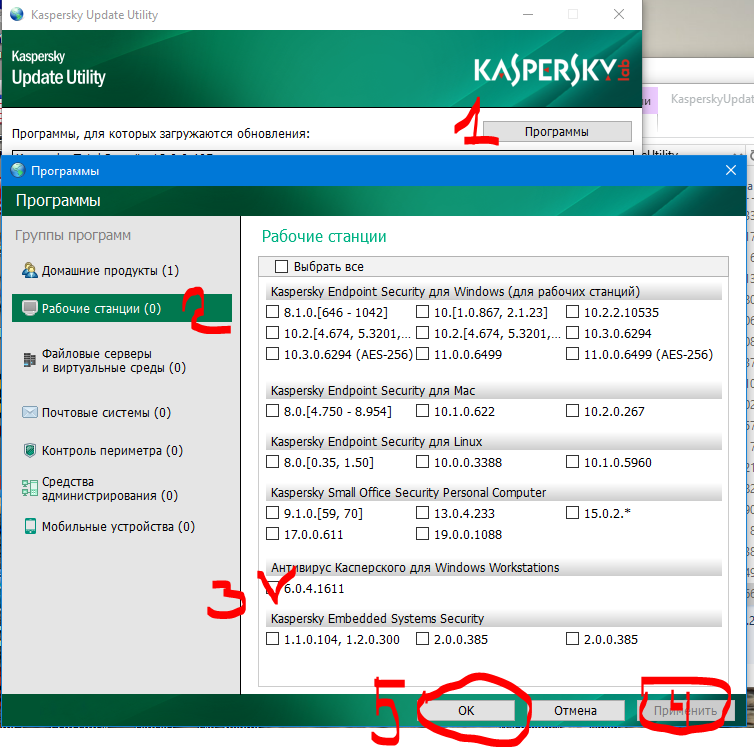

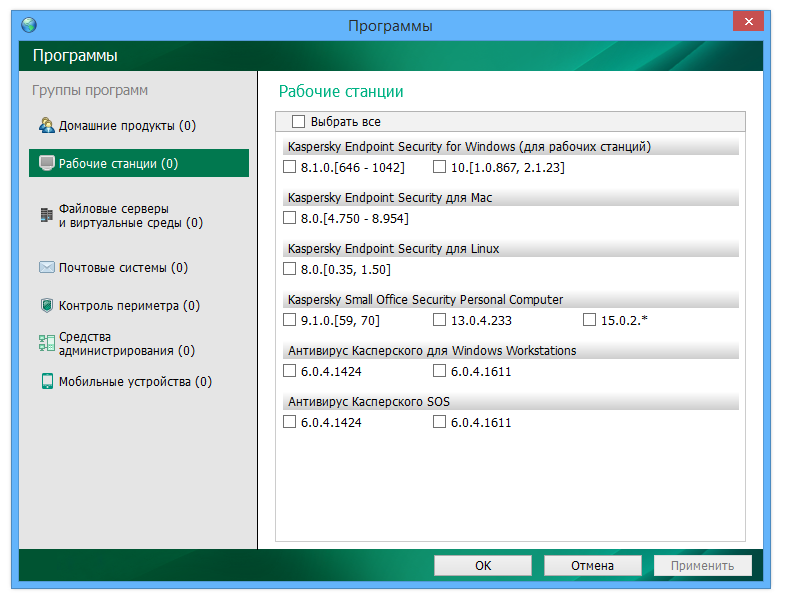

Запустив программное решение в режиме пользовательского интерфейса, вы можете еще проще обновлять продукты Kaspersky. При первом запуске программы вас встречает практичное и компактное главное окно.Прежде всего, вы должны выбрать продукты, которые вы хотите обновить, из предоставленного списка, зайдя в раздел «Приложения».

Совместимость с бесчисленным множеством продуктов «Лаборатории Касперского»

Сейчас хорошее время, чтобы отметить, что эта утилита совместима с множеством продуктов «Лаборатории Касперского», от самых современных до тех, которые были сняты с производства на некоторое время.

При этом, независимо от того, говорим ли мы о продуктах для домашних пользователей и небольших офисов или о некоторых бизнес-ориентированных, таких как рабочие станции, файловые серверы, почтовые серверы и интернет-шлюзы, Kaspersky Update Utility предлагает все необходимое.

Ручная или автоматическая загрузка обновлений для приложений Kaspersky

Как только вы узнаете, для каких приложений вы хотите загружать обновления, вам нужно только нажать кнопку «Пуск», и приложение автоматически сканирует и загружает все необходимые файлы. Кроме того, вы можете положиться на его функцию расписания, которая позволяет вам программировать обновления на временные интервалы в минутах, часах, днях или неделях.

Как и ожидалось, вы можете выбрать точное место, куда загружаются базы данных и пути к источникам обновлений, всего несколькими щелчками мыши в окне настроек.

Необходимая утилита для пользователей приложений Kaspersky

В общем, Kaspersky Update Utility — это мощный инструмент, предназначенный для пользователей, которые владеют большим количеством продуктов Kaspersky и хотят быть уверены, что все они всегда обновляются под одной крышей.

Зарегистрировано под

Обновить Kaspersky Kaspersky Update Offline Обновить Kaspersky Updater Offline Antivirus

Деинсталляция и удаление Kaspersky Updater 3.5.0.34 Шаг за шагом

Вам нужно удалить Kaspersky Updater 3.5.0.34, чтобы исправить некоторые проблемы? Вы ищете эффективное решение, чтобы полностью удалить его и полностью удалить все его файлы с вашего ПК? Не волнуйся! На этой странице представлена подробная инструкция, как полностью удалить Kaspersky Updater 3.5.0.34.

Возможные проблемы при удалении Kaspersky Updater 3.5.0.34

* Kaspersky Updater 3.5.0.34 отсутствует в списке «Программы и компоненты».

* У вас недостаточно прав для удаления Kaspersky Updater 3.5.0.34.

* Не удалось запустить файл, необходимый для завершения удаления.

* Произошла ошибка. Не все файлы были успешно удалены.

* Другой процесс, использующий файл, останавливает удаление Kaspersky Updater 3.5. 0.34.

0.34.

* Файлы и папки Kaspersky Updater 3.5.0.34 могут быть найдены на жестком диске после удаления.

Kaspersky Updater 3.5.0.34 невозможно удалить из-за множества других проблем. Неполное удаление Kaspersky Updater 3.5.0.34 также может вызвать множество проблем. Поэтому очень важно полностью удалить Kaspersky Updater 3.5.0.34 и удалить все его файлы.

Как полностью удалить Kaspersky Updater 3.5.0.34?

Способ 1. Удалите Kaspersky Updater 3.5.0.34 через «Программы и компоненты».

Когда в вашей системе устанавливается новая программа, эта программа добавляется в список «Программы и компоненты». Если вы хотите удалить программу, вы можете перейти в раздел «Программы и компоненты», чтобы удалить ее.Поэтому, если вы хотите удалить Kaspersky Updater 3.5.0.34, первое решение — удалить его через «Программы и компоненты».

Шагов:

а. Откройте «Программы и компоненты».Windows Vista и Windows 7

Щелкните Пуск , введите , удалите программу в поле Поиск программ и файлов , а затем щелкните результат.

Windows 8, Windows 8.1 и Windows 10

Откройте меню WinX, удерживая вместе клавиши Windows и X , а затем щелкните Программы и компоненты .

г. Найдите в списке Kaspersky Updater 3.5.0.34, щелкните по нему и затем нажмите Удалить , чтобы начать удаление.Способ 2. Удалите Kaspersky Updater 3.5.0.34 с помощью его uninstaller.exe.

Большинство компьютерных программ имеют исполняемый файл с именем uninst000.exe или uninstall.exe или что-то в этом роде. Вы можете найти эти файлы в папке установки Kaspersky Updater 3.5.0.34.

Шагов:

а. Перейдите в папку установки Kaspersky Updater 3.5.0.34. г. Найдите файл uninstall.exe или unins000.exe. г. Дважды щелкните программу удаления и следуйте указаниям мастера, чтобы удалить Kaspersky Updater 3.5.0.34.

Дважды щелкните программу удаления и следуйте указаниям мастера, чтобы удалить Kaspersky Updater 3.5.0.34.Способ 3. Удалите Kaspersky Updater 3.5.0.34 через Восстановление системы.

System Restore — это утилита, которая поставляется с операционными системами Windows и помогает пользователям компьютеров восстановить систему до предыдущего состояния и удалить программы, мешающие работе компьютера. Если вы создали точку восстановления системы перед установкой программы, вы можете использовать Восстановление системы, чтобы восстановить вашу систему и полностью удалить нежелательные программы, такие как Kaspersky Updater 3.5.0.34. Вы должны сделать резервную копию ваших личных файлов и данных перед восстановлением системы.

Шагов:

а. Закройте все открытые файлы и программы. г. На рабочем столе щелкните правой кнопкой мыши Компьютер и выберите Свойства . Откроется системное окно. г. В левой части окна «Система» щелкните Защита системы . Откроется окно «Свойства системы». г. Щелкните Восстановление системы , откроется окно «Восстановление системы». эл. Выберите Выберите другую точку восстановления и нажмите Далее . ф. Выберите дату и время из списка и нажмите Далее . Вы должны знать, что все программы и драйверы, установленные после выбранной даты и времени, могут работать некорректно и, возможно, потребуется их переустановка. г. Нажмите Finish , когда появится окно «Подтвердите точку восстановления». ч. Щелкните Да , чтобы подтвердить еще раз.

Откроется системное окно. г. В левой части окна «Система» щелкните Защита системы . Откроется окно «Свойства системы». г. Щелкните Восстановление системы , откроется окно «Восстановление системы». эл. Выберите Выберите другую точку восстановления и нажмите Далее . ф. Выберите дату и время из списка и нажмите Далее . Вы должны знать, что все программы и драйверы, установленные после выбранной даты и времени, могут работать некорректно и, возможно, потребуется их переустановка. г. Нажмите Finish , когда появится окно «Подтвердите точку восстановления». ч. Щелкните Да , чтобы подтвердить еще раз.

Метод 4: удалить Kaspersky Updater 3.5.0.34 с антивирусом.

В настоящее время компьютерные вредоносные программы выглядят как обычные компьютерные приложения, но их гораздо труднее удалить с компьютера.Такие вредоносные программы попадают в компьютер с помощью троянов и шпионского ПО. Другие компьютерные вредоносные программы, такие как рекламное ПО или потенциально нежелательные программы, также очень трудно удалить. Обычно они устанавливаются в вашей системе в комплекте с бесплатным программным обеспечением, таким как запись видео, игры или конвертеры PDF. Они могут легко обойти обнаружение антивирусных программ в вашей системе. Если вы не можете удалить Kaspersky Updater 3.5.0.34, как и другие программы, то стоит проверить, зловред это или нет.Нажмите и загрузите этот инструмент обнаружения вредоносных программ для бесплатного сканирования.

Метод 5: Переустановите Kaspersky Updater 3.5.0.34, чтобы удалить.

Если файл, необходимый для удаления Kaspersky Updater 3. 5.0.34, поврежден или отсутствует, он не сможет удалить программу. В таком случае переустановка Kaspersky Updater 3.5.0.34 может помочь. Запустите установщик либо на исходном диске, либо в файле загрузки, чтобы переустановить программу еще раз.Иногда установщик также может позволить вам восстановить или удалить программу.

5.0.34, поврежден или отсутствует, он не сможет удалить программу. В таком случае переустановка Kaspersky Updater 3.5.0.34 может помочь. Запустите установщик либо на исходном диске, либо в файле загрузки, чтобы переустановить программу еще раз.Иногда установщик также может позволить вам восстановить или удалить программу.

Метод 6. Используйте команду удаления, отображаемую в реестре.

Когда программа установлена на компьютере, Windows сохранит ее настройки и информацию в реестре, включая команду удаления для удаления программы. Вы можете попробовать этот метод, чтобы удалить Kaspersky Updater 3.5.0.34. Пожалуйста, внимательно отредактируйте реестр, потому что любая ошибка может привести к сбою вашей системы.

Шагов:

а. Удерживайте клавиши Windows и R , чтобы открыть команду «Выполнить», введите в поле regedit и нажмите «ОК». г. Перейдите в следующий раздел реестра и найдите Kaspersky Updater 3.5.0.34:

Перейдите в следующий раздел реестра и найдите Kaspersky Updater 3.5.0.34:HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Удалить

г. Дважды щелкните значение UninstallString и скопируйте его Value Data . г. Удерживайте клавиши Windows и R , чтобы открыть команду «Выполнить», вставьте данные значения в поле и нажмите OK . эл. Следуйте инструкциям мастера, чтобы удалить Kaspersky Updater 3.5.0.34.Метод 7. Удалите Kaspersky Updater 3.5.0.34 с помощью стороннего деинсталлятора.

Удаление Kaspersky Updater 3.5.0.34 вручную требует компьютерных знаний и терпения.И никто не может обещать, что ручное удаление приведет к полному удалению Kaspersky Updater 3.5.0.34 и всех его файлов. А неполная деинсталляция приведет к появлению множества бесполезных и недействительных элементов в реестре и негативно повлияет на производительность вашего компьютера. Слишком много бесполезных файлов также занимают свободное место на жестком диске и снижают скорость вашего ПК. Поэтому рекомендуется удалить Kaspersky Updater 3.5.0.34 с помощью доверенной сторонней программы удаления, которая может просканировать вашу систему и идентифицировать все файлы Kaspersky Updater 3.5.0.34 и полностью удалите их. Загрузите этот мощный сторонний деинсталлятор ниже.

Слишком много бесполезных файлов также занимают свободное место на жестком диске и снижают скорость вашего ПК. Поэтому рекомендуется удалить Kaspersky Updater 3.5.0.34 с помощью доверенной сторонней программы удаления, которая может просканировать вашу систему и идентифицировать все файлы Kaspersky Updater 3.5.0.34 и полностью удалите их. Загрузите этот мощный сторонний деинсталлятор ниже.

Как отключить программу обновления в Kaspersky

Kaspersky Internet Security — это уже не просто хороший антивирус для операционной системы Windows. Его последние версии предлагают множество удобных инструментов, которые помогут вам поддерживать бесперебойную работу вашей системы.

Последние версии решения Kaspersky Internet Security содержат инструмент Software Updater.Как следует из названия, инструмент автоматически проверяет наличие обновлений для программ, установленных на вашем компьютере, и автоматически устанавливает их, если они доступны. Средство обновления программного обеспечения запрашивает ваше вмешательство только в том случае, если для обновления требуется принять новое лицензионное соглашение.

Хотя поддерживать установленные программы в актуальном состоянии — это хорошо, многие из вас могут захотеть обновить установленные программы вручную, чтобы избежать проблем, с которыми часто возникают новые обновления. Некоторые люди устанавливают обновления программного обеспечения обычно через неделю после выпуска обновлений.

Если вы также хотите отключить Kaspersky Software Updater, вы можете легко это сделать. Вот как отключить утилиту Software Updater в решении Kaspersky Internet Security для операционной системы Windows.

Отключите Software Updater в Kaspersky

.ПРИМЕЧАНИЕ: Если вы используете какое-либо другое программное обеспечение для защиты своего ПК, но вам нравится идея автоматического обновления установленного программного обеспечения, попробуйте автономную версию Kaspersky Free Software Updater, которая не требует установки Kaspersky Internet Security.

Шаг 1: Дважды щелкните значок Kaspersky на панели задач, чтобы открыть домашнюю страницу Kaspersky Internet Security. Вы также можете запустить Kaspersky Internet Security из Пуск / панели задач.

Вы также можете запустить Kaspersky Internet Security из Пуск / панели задач.

Шаг 2: Щелкните значок передач / настроек , расположенный в нижнем левом нижнем углу окна, чтобы открыть страницу настроек.

Шаг 3: Перейдите на вкладку Protection , щелкнув ее справа, а затем найдите Software Updater справа.

Шаг 4: Чтобы полностью выключить Software Updater, переместите переключатель в положение «выключено». Если вы хотите изменить его поведение по умолчанию, вместо этого нажмите «Обновление программного обеспечения».

Как вы можете видеть на картинке выше, страница предлагает несколько настроек, которые не требуют пояснений.

Fix to Kaspersky, который не обновляется автоматически в Windows, также может вас заинтересовать.

»Скачать Kaspersky Software Updater Free

Есть две основные причины, по которым вы не должны использовать устаревшее программное обеспечение: функциональность и безопасность. Когда разработчик выпускает обновление, это обновление может вводить новые функции и возможности. Когда разработчик выпускает обновление, это обновление может закрыть бреши в безопасности и исправить различные проблемы со стабильностью.

Когда разработчик выпускает обновление, это обновление может вводить новые функции и возможности. Когда разработчик выпускает обновление, это обновление может закрыть бреши в безопасности и исправить различные проблемы со стабильностью.Kaspersky Software Updater уделяет особое внимание безопасности в этой ситуации. Видите ли, устаревшее программное обеспечение может быть использовано как вектор для компрометации вашего ПК. Чтобы избежать такой ситуации, Kaspersky Software Updater сканирует ваш компьютер, определяет «критически важное для безопасности программное обеспечение», а затем обновляет обнаруженные устаревшие программные приложения.Все идет плавно и быстро.

Установить Kaspersky Software Updater так же просто, как установить любое другое программное обеспечение. Просто скачайте установщик, запустите его и следуйте инструкциям мастера установки на экране. Все это займет у вас немного времени и потребует минимальных усилий.

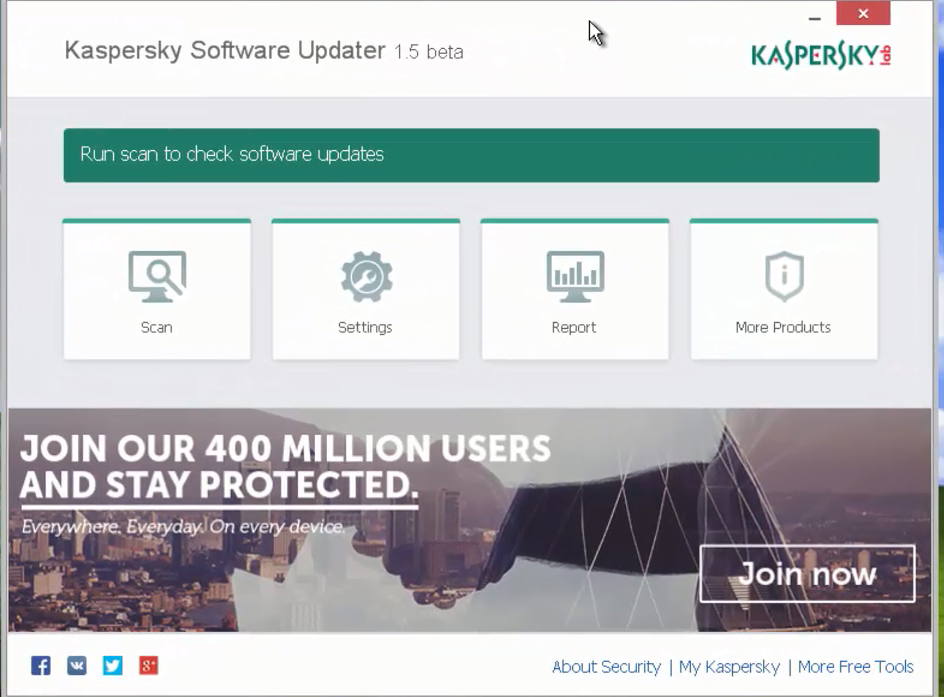

В интерфейсе Kaspersky Software Updater представлены четыре кнопки:

Сканировать — запустить проверку системы, просмотреть список устаревших программ, обновить их.

Настройки — запускать задачи проверки вручную или автоматически (каждый день, каждый будний день, каждые выходные, каждую неделю или каждый месяц).

Отчет — здесь отображаются результаты отчета о проверке. Если нет устаревших приложений, в этом разделе написано «Поздравляем! Все обновлено! »

Другие продукты — при нажатии этой кнопки вы попадаете на страницу, посвященную продвижению продуктов «Лаборатории Касперского».

Использовать Kaspersky Software Updater очень просто. Просканируйте свою систему, чтобы увидеть, есть ли какие-либо устаревшие приложения, которые необходимо обновить.Если есть, быстро обновите их. Если нет, то все готово.

На момент написания статьи Kaspersky Software Updater — это новый продукт с тегом Beta.

Запустите Kaspersky Software Updater, просканируйте свой компьютер, найдите устаревшие программные приложения, быстро обновите их.

Pros

Вам нужно будет выполнить простую процедуру установки, чтобы Kaspersky Software Updater начал работать на вашем компьютере. Сканируйте свой компьютер, находите устаревшие приложения, легко обновляйте их.Вручную или автоматически просканируйте ваш компьютер. Kaspersky Software Updater — бесплатная программа.

Сканируйте свой компьютер, находите устаревшие приложения, легко обновляйте их.Вручную или автоматически просканируйте ваш компьютер. Kaspersky Software Updater — бесплатная программа.

Минусы

Kaspersky Software Updater является бета-версией на момент написания этой статьи.

Вы можете бесплатно скачать Kaspersky Software Updater здесь.

Как безопасно удалить Kaspersky Software Updater

Одна из самых распространенных проблем, с которыми сталкиваются компьютерные пользователи, — это невозможность удаления программы. Сегодня давайте посмотрим, как правильно удалить Kaspersky Software Updater в Windows, и я также перечислю возможные причины, по которым вы не можете завершить удаление.

Почему не удается удалить Kaspersky Software Updater

Если вам не удается полностью удалить Kaspersky Software Updater, причиной может быть одна или несколько из следующих ситуаций:

- Kaspersky Software Updater не был установлен правильно или полностью ранее.

- ОС Windows не может найти программу удаления программы по умолчанию.

- Некоторые файлы программы были удалены по ошибке.

- Связанные записи реестра программы повреждены.

- Ваш компьютер заражен вирусом, и система не работает должным образом.

Чтобы исключить вышеуказанные причины, вы можете попробовать переустановить Kaspersky Software Updater, загрузив его с официального сайта, или выполнить полную проверку антивирусом.

Скачать деинсталлятор WindowsЧто нужно сделать, чтобы правильно удалить Kaspersky Software Updater

В этой части я упростил описание необходимых шагов, а затем подробно объясню их.Надеюсь, это лучший способ изучить весь процесс очистки.

1. Перед удалением.

- Административные права.

- Убедитесь, что Kaspersky Software Updater не запущен.

Если вы используете учетную запись администратора или учетную запись с правами администратора, вы можете перейти к следующему шагу. В противном случае вам понадобится пароль доступа при внесении изменений в систему> Чтобы удаление прошло гладко, проверьте панель задач в правом нижнем углу, чтобы выйти из программы.

В противном случае вам понадобится пароль доступа при внесении изменений в систему> Чтобы удаление прошло гладко, проверьте панель задач в правом нижнем углу, чтобы выйти из программы.

2. Удалите Kaspersky Software Updater.

- Откройте «Программы и компоненты».

- Активировать удаление.

- Подтверждение.

- Возможно, вас попросили перезагрузить компьютер.

Для этого щелкните правой кнопкой мыши кнопку Пуск и выберите Программы и компоненты> Дважды щелкните Kaspersky Software Updater в списке, чтобы активировать встроенную программу удаления> Подтвердить удаление> Перезагрузите компьютер сразу или сделайте это позже. .

3. Найдите и удалите оставшиеся файлы.

- Откройте редактор реестра

- Проверьте HKEY_CURRENT_USER \ Software \ (Kaspersky Software Updater или имя издателя) \ для удаления.

- Проверьте HKEY_LOCAL + MACHINE \ SOFTWARE \ (Kaspersky Software Updater или имя издателя) \ для удаления.

- Найдите «Kaspersky Software Updater (или имя издателя)», чтобы проверить.

- Перезагрузите компьютер, если вы этого еще не сделали.

Для этого выполните «regedit» в поле ввода поиска, чтобы открыть редактор реестра> Перейдите в эту папку: HKEY_CURRENT_USER \ Software \ (Kaspersky Software Updater или имя издателя) \ и удалите его, если он найден> Перейдите в эту папку : HKEY_LOCAL + MACHINE \ SOFTWARE \ (Kaspersky Software Updater или имя издателя) \, и удалите его, если он найден> Найдите «Kaspersky Software Updater (или имя издателя)», чтобы проверить, есть ли другие остатки> Перезагрузите компьютер.

Более простой способ удалить Kaspersky Software Updater в Windows

Не беспокоитесь о выполнении обычных шагов? Тогда это будет ваш лучший выбор — использовать Max Uninstaller, который управляет всеми необходимыми заданиями для вас, чтобы безопасно и полностью удалить Kaspersky Software Updater. Это все равно, что пробивать себе дорогу сквозь терновник и терновник, не нужно беспокоиться о неприятностях, которые могут возникнуть в середине удаления.

Я объясню вам каждый шаг, чтобы в следующий раз, когда вы захотите удалить программу с ее помощью, вы могли сделать это быстрее:

1.Установите Max Uninstaller.

Установка завершится через одну минуту. Затем запустите приложение, оно автоматически просканирует все установленные в данный момент программы и отобразит вас в списке.

Скачать деинсталлятор Windows2. Выберите Kaspersky Software Updater, который нужно удалить.

Выберите в списке Kaspersky Software Updater и справа нажмите Запустить анализ. Он найдет все связанные файлы целевой программы и отобразит их в списке с подробностями.Просто оставьте элементы отмеченными и нажмите «Завершить удаление».

3. Удалите оставшиеся файлы Kaspersky Software Updater.

Когда последняя часть будет завершена, вы увидите зеленую кнопку «Сканировать остатки», щелкните ее, чтобы узнать все оставшиеся файлы, которые могут быть скрыты в разных папках. Также установите все флажки и нажмите «Удалить остатки», чтобы полностью удалить Kaspersky Software Updater.

Когда появится сообщение «Kaspersky Software Updater был полностью удален», нажмите «Вернуться к шагу 1», чтобы обновить список программ.Kaspersky Software Updater больше не должно быть, и вы можете попробовать Max Uninstaller с любой другой программой, которую хотите удалить. Ты продан?

Еще несколько советов

Помимо удаления ненужных программ в системе, есть много других способов оптимизировать производительность вашего компьютера. Например:

- Запускать меньше программ при запуске.

- Закройте программы / веб-страницы / электронные письма, с которыми вы закончили работу.

- Не используйте более одного антивирусного продукта.

- Держите все драйверы оборудования в актуальном состоянии.

- Используйте «высокопроизводительную» схему управления питанием.

- Отключите ненужные визуальные эффекты.

Это должно быть проще всего достичь и реализовать. Конечно, вы можете получить больше других советов по обслуживанию в Интернете, и все они бесплатны. Я очень надеюсь, что эта страница предоставила самую практическую информацию, которую вы ищете.

Я очень надеюсь, что эта страница предоставила самую практическую информацию, которую вы ищете.

альтернатив Kaspersky Software Updater и аналогичное программное обеспечение

Альтернативы Kaspersky Software Updater и аналогичное программное обеспечение | АльтернативаТоПерейти к основному контентуПропустить к поиску по сайтуПлатформы

- Windows

- Linux

- Mac

- Онлайн

- Android

- Chrome OS

- BSD

- Solaris

Обновление

- Установщик программного обеспечения

- Автообновление

- Менеджер пакетов

- Портативный

- Управление проектами

- Рейтинг

- Надежная информация об обновлении

- Управление исправлениями

- Магазин приложений

- Инструмент резервного копирования

- Расширение браузера

- Чистый дизайн

- Кроссбраузерное тестирование

- Обновление настольных приложений

- Примечания к произвольной форме

- Интеграция с LibreOffice

- Ninite — самый простой способ установки программного обеспечения.

Выберите нужные приложения, и установщик Ninite автоматически загрузит и установит все выбранные вами приложения. Это 100% громкая связь; Ninite автоматически отклоняет панели инструментов браузера и прочий заранее упакованный мусор.

Выберите нужные приложения, и установщик Ninite автоматически загрузит и установит все выбранные вами приложения. Это 100% громкая связь; Ninite автоматически отклоняет панели инструментов браузера и прочий заранее упакованный мусор. - SUMo означает «Монитор обновлений программного обеспечения». Благодаря SUMo вы сможете поддерживать свой компьютер в актуальном состоянии, используя самую последнюю версию вашего любимого программного обеспечения !.

- Patch My PC — небольшое портативное приложение, которое обновляет сторонние приложения и обновления Windows.Очень важно обновлять программное обеспечение, чтобы исправлять уязвимости.

- Software Informer — это программа, основная цель которой — предоставить вам актуальную информацию о программном обеспечении, которое вы фактически используете. Когда становится доступной более свежая версия какой-либо программы, Software Informer уведомляет вас и предлагает ссылку для загрузки обновления.

- Zero Install — это децентрализованная система установки программного обеспечения с перекрестным распространением. Другие функции включают полную поддержку общих библиотек, совместное использование пользователями и интеграцию с собственными менеджерами пакетов платформы.

- Менеджер обновлений Linux Mint. Помогает устанавливать обновления безопасности и новые версии пакетов.

- Одно из преимуществ использования программного обеспечения с открытым исходным кодом — это частота, с которой исправляются ошибки, исправляются дыры в безопасности и добавляются новые функции.

- RuckZuck — это бесплатный менеджер пакетов программного обеспечения для Windows, предназначенный для поддержания программного обеспечения в вашей системе (ах) в актуальном состоянии, даже если Программное обеспечение не было установлено с помощью RuckZuck.

RuckZuck vs Kaspersky Software Updater отзывы

- Детектор обновлений — бесплатное приложение от Filepuma.com, который поможет вам поддерживать программное обеспечение на вашем компьютере в актуальном состоянии. Он такой легкий и запускается всего за несколько секунд.

- Все программы обновления программного обеспечения сообщают вам, когда доступны новые версии. С Ninite Updater это всего лишь один шаг, чтобы автоматически загрузить и установить все ваши обновления в фоновом режиме.

Полных обновлений антивирусной базы данных | Руководство пользователя Unified Threat Management

Полный антивирус

Обновления шаблонов не поддерживаются начиная с версии 15 ОС Junos.1X49-D10

и ОС Junos версии 17.3R1 и новее. За предыдущие

релизы, полная база данных сигнатур антивирусной защиты на основе файлов

называется базой антивируса Juniper Full (загружается паттерном-обновлением

команда). Эта база данных отличается от базы данных, используемой экспресс-почтой.

антивирус. Обнаруживает весь деструктивный вредоносный код, включая вирусы.

(полиморфные и другие продвинутые типы вирусов), черви, трояны и

вредоносное ПО.

Эта база данных отличается от базы данных, используемой экспресс-почтой.

антивирус. Обнаруживает весь деструктивный вредоносный код, включая вирусы.

(полиморфные и другие продвинутые типы вирусов), черви, трояны и

вредоносное ПО.

Обновления к файлу шаблонов добавляются по мере обнаружения новых вирусов.Когда «Лаборатория Касперского» обновляет сигнатуры в своей базе данных шаблонов, устройство безопасности загружает эти обновления, чтобы антивирус сканер использует самые свежие подписи при сканировании движение. Устройство безопасности может выполнять эти обновления автоматически. (по умолчанию), или вы можете выполнить загрузку обновлений шаблонов вручную.

Сервер шаблонов базы данных доступен через HTTP или HTTPS.

По умолчанию антивирусный модуль проверяет наличие обновлений баз автоматически.

каждые 60 минут.Вы можете изменить этот интервал, и вы можете запускать

также обновляется вручную. Количество загружаемых файлов

во время обновления и продолжительность процесса загрузки может варьироваться.

Локальная копия базы данных шаблонов сохраняется в постоянном хранилище данных (то есть флеш-диск). Если устройство перезагружается, локальная копия остается доступной для антивирусного модуля сканирования. использовать во время инициализации антивирусного антивирусного ядра, без необходимость сетевого доступа к серверу базы данных шаблонов.

Если автоматическое обновление не удается, программа обновления автоматически повторяет попытку. обновить еще три раза. Если загрузка базы данных продолжается сбой, программа обновления прекращает попытки и ожидает следующего периодического обновления перед повторной попыткой.

По истечении срока подписки у вас будет 30-дневный льготный период. во время которого вы можете продолжить обновление файла антивирусной базы данных. По истечении этого льготного периода сервер обновлений больше не разрешает обновления файлов шаблонов антивируса.

.

old\program files\malwarebytes

old\program files\malwarebytes

Выберите нужные приложения, и установщик Ninite автоматически загрузит и установит все выбранные вами приложения. Это 100% громкая связь; Ninite автоматически отклоняет панели инструментов браузера и прочий заранее упакованный мусор.

Выберите нужные приложения, и установщик Ninite автоматически загрузит и установит все выбранные вами приложения. Это 100% громкая связь; Ninite автоматически отклоняет панели инструментов браузера и прочий заранее упакованный мусор.