Не удается найти страницу | Autodesk Knowledge Network

(* {{l10n_strings.REQUIRED_FIELD}})

{{l10n_strings.CREATE_NEW_COLLECTION}}*

{{l10n_strings.ADD_COLLECTION_DESCRIPTION}}

{{l10n_strings.COLLECTION_DESCRIPTION}} {{addToCollection.description.length}}/500 {{l10n_strings.TAGS}} {{$item}} {{l10n_strings.PRODUCTS}} {{l10n_strings.DRAG_TEXT}}{{l10n_strings.DRAG_TEXT_HELP}}

{{l10n_strings.

{{article.content_lang.display}}

{{l10n_strings.AUTHOR}}{{l10n_strings.AUTHOR_TOOLTIP_TEXT}}

Проверка контрольной суммы Linux | Losst

Контрольная сумма — это цифра или строка, которая вычисляется путем суммирования всех цифр нужных данных.

В этой небольшой статье мы рассмотрим что такое контрольная сумма Linux, а также как выполнять проверку целостности файлов с помощью контрольных сумм md5.

Содержание статьи:

Что такое MD5?

Контрольные суммы Linux с вычисляемые по алгоритму MD5 (Message Digest 5) могут быть использованы для проверки целостности строк или файлов. MD5 сумма — это 128 битная строка, которая состоит из букв и цифр. Суть алгоритма MD5 в том, что для конкретного файла или строки будет генерироваться 128 битный хэш, и он будет одинаковым на всех машинах, если файлы идентичны. Трудно найти два разных файла, которые бы выдали одинаковые хэши.

В Linux для подсчета контрольных сумм по алгоритму md5 используется утилита md5sum. Вы можете применять ее для проверки целостности загруженных из интернета iso образов или других файлов.

Эта утилита позволяет не только подсчитывать контрольные суммы linux, но и проверять соответствие. Она поставляется в качестве стандартной утилиты из набора GNU, поэтому вам не нужно ничего устанавливать.

Проверка контрольных сумм в Linux

Синтаксис команды md5sum очень прост:

$ md5sum опции файл

Опций всего несколько и, учитывая задачи утилиты, их вполне хватает:

- -c — выполнить проверку по файлу контрольных сумм;

- -b — работать в двоичном формате;

- -t — работать в текстовом формате;

- -w — выводить предупреждения о неверно отформатированном файле сумм;

- —quiet — не выводить сообщения об успешных проверках.

Сначала скопируйте файл /etc/group в домашнюю папку чтобы на нем немного поэкспериментировать:

cp /etc/group groups

Например, давайте подсчитаем контрольную сумму для файла /etc/group:

md5sum groups

Или вы можете сохранить сразу эту сумму в файл для последующей проверки:

md5sum groups > groups. md5

md5

Затем каким-либо образом измените этот файл, например, удалите первую строчку и снова подсчитайте контрольные суммы:

md5sum groups

Как видите, теперь значение отличается, а это значит, что содержимое файла тоже изменилось. Дальше верните обратно первую строчку root:x:0: и скопируйте этот файл в groups_list и

cp groups groups_list

Затем опять должна быть выполнена проверка контрольной суммы linux:

md5sum groups_list

Сумма соответствует первому варианту, даже несмотря на то, что файл был переименован. Обратите внимание, что md5sum работает только с содержимым файлов, ее не интересует ни его имя, ни его атрибуты. Вы можете убедиться, что оба файла имеют одинаковые суммы:

md5sum groups groups_list

Вы можете перенаправить вывод этой команды в файл, чтобы потом иметь возможность проверить контрольные суммы:

md5sum groups groups_list > groups. md5

md5

Чтобы проверить, не были ли файлы изменены с момента создания контрольной суммы используйте опцию -c или —check. Если все хорошо, то около каждого имени файла появится слово OK или ЦЕЛ:

md5sum -c groups.md5

Но теперь вы не можете переименовывать файлы, потому что при проверке утилита будет пытаться открыть их по имени и, естественно, вы получите ошибку. Точно так же все работает для строк:

echo -n "Losst" | md5sum -

$ echo -n "Losst Q&A" | md5sum -

Выводы

Из этой статьи вы узнали как выполняется получение и проверка контрольной суммы linux для файлов и строк. Хотя в алгоритме MD5 были обнаружены уязвимости, он все еще остается полезным, особенно если вы доверяете инструменту, который будет создавать хэши.

Проверка целостности файлов Linux — это очень важный аспект использования системы. Контрольная сумма файла Linux используется не только вручную при проверке загруженных файлов, но и во множестве системных программ, например, в менеджере пакетов. Если у вас остались вопросы, спрашивайте в комментариях!

Если у вас остались вопросы, спрашивайте в комментариях!

На завершение небольшое видео по теме:

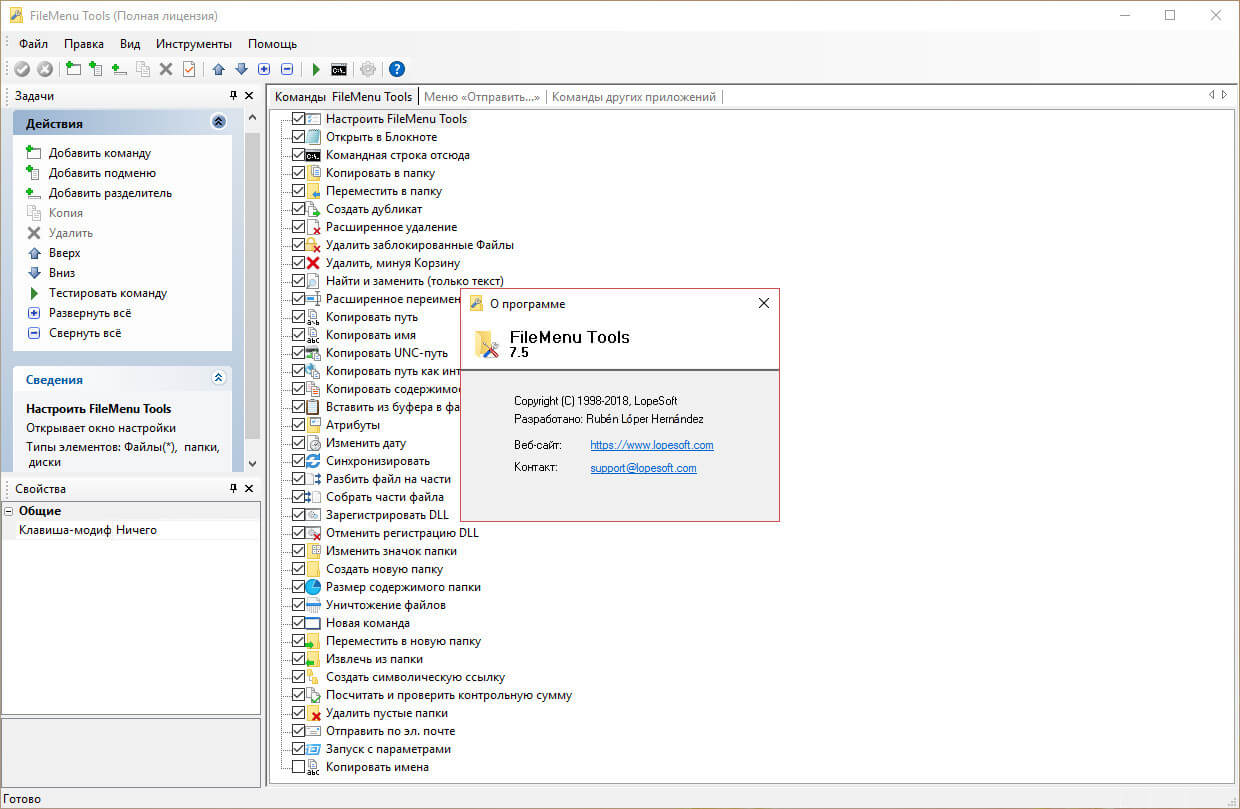

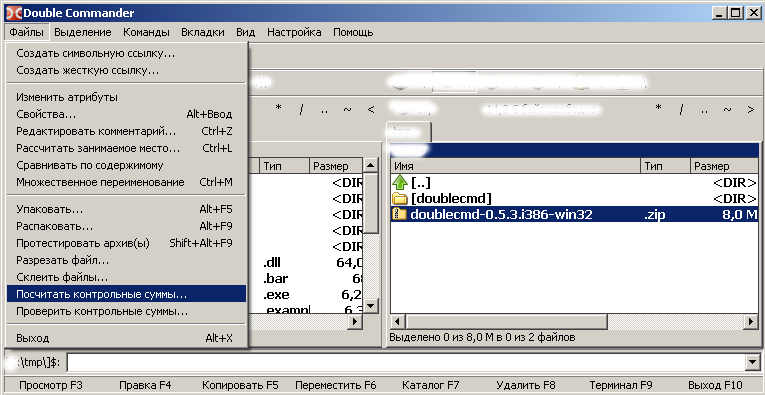

Как узнать хэш (контрольную сумму) файла в Windows: PowerShell, командная строка, HashTab

У каждого файла имеется свое собственное уникальное значение, которое может быть использовано для проверки файла. Это значение носит название хэш или контрольная сумма. Оно зачастую используется разработчиками программного обеспечения при обращении к файлам. По контрольной сумму проходит сверка файла с целью выявить его целостность и совпадение с заданным идентификатором.

Есть несколько алгоритмов вычислений контрольной суммы файла, среди которых наиболее известны и распространены MD5, SHA256, SHA1, SHA384.

Оглавление: 1. Как узнать хэш файла через командную строку 2. Как узнать хэш файла через утилиту PowerShell 3. Как узнать хэш файла при помощи утилиты HashTab

Как узнать хэш файла через командную строку

Командная строка в Windows позволяет выполнять различные действия, как с самой системой, так и с отдельными файлами.Через нее можно определить контрольную сумму файлов при помощи встроенной утилиты CertUtil.

Чтобы через командную строку узнать хэш файла, достаточно запустить командную строку и ввести в командную строку следующий запрос:

certutil -hashfile *путь к файлу* *алгоритм*

Вместо *путь к файлу* нужно ввести полный путь к файлу. Например: d:\8.jpg

Вместо *алгоритм* нужно ввести название алгоритма, по которому нужно высчитать контрольную сумму. Утилита CertUtil умеет высчитывать контрольную сумму по алгоритмам: MD2, MD4, MD5, SHA1, SHA256, SHA384, SHA512.

Утилита CertUtil умеет высчитывать контрольную сумму по алгоритмам: MD2, MD4, MD5, SHA1, SHA256, SHA384, SHA512.

Выполнив указанную команду, можно будет увидеть хэш файла, вычисленный при помощи утилиты CertUtil.

Как узнать хэш файла через утилиту PowerShell

Еще одна встроенная в Windows утилита, которая способна определить контрольную сумму файла — это PowerShell. Она отличается от CertUtil поддержкой большего числа алгоритмов для вычисления контрольной суммы: SHA256, MD5, SHA384, SHA1, SHA512, MACTripleDES, RIPEMD160.

Для проверки хэша через утилиту PowerShell используется следующая команда:

Get-FileHash *путь к файлу* | Format-List

Вместо *путь к файлу* необходимо указать полный путь до файла, контрольная сумма которого проверяется.

Важно заметить, что по умолчанию утилита PowerShell ведет расчет контрольной суммы по алгоритму SHA256.

Если требуется использовать другой алгоритм, это нужно указать в команде при выполнении запроса. Например, чтобы определить хэш по алгоритму MD5 потребуется выполнить команду:

Например, чтобы определить хэш по алгоритму MD5 потребуется выполнить команду:

Get-FileHash *путь к файлу* -Algorithm MD5 | Format-List

Вместо MD5 можно указать другие поддерживаемые утилитой алгоритмы.

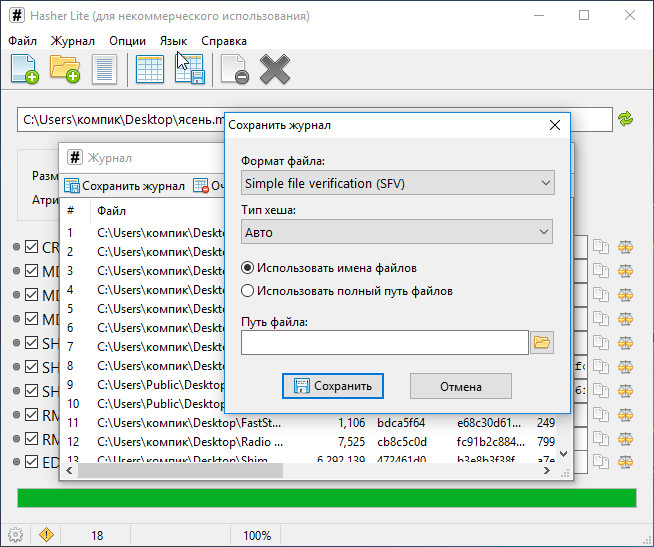

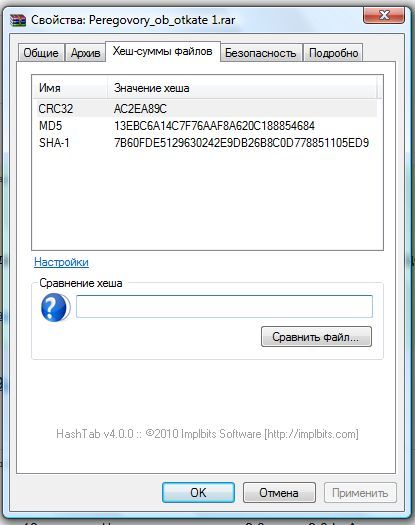

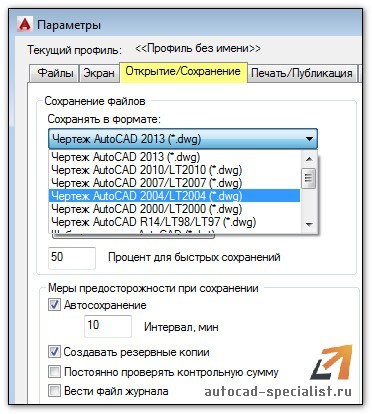

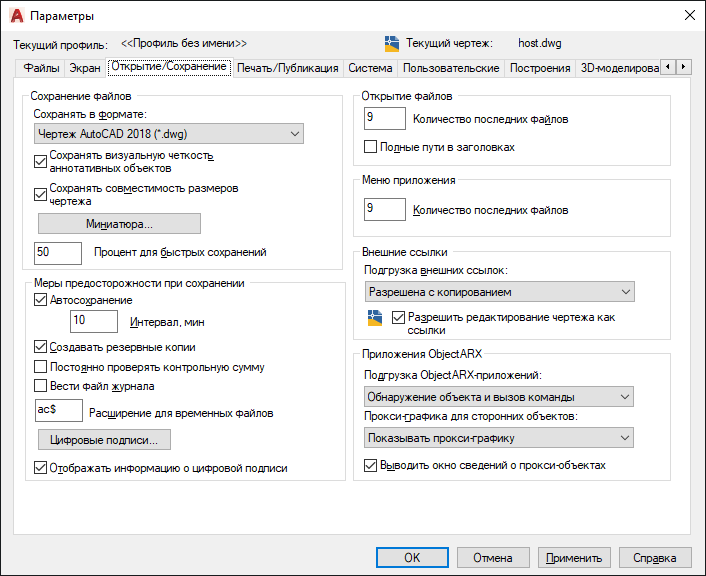

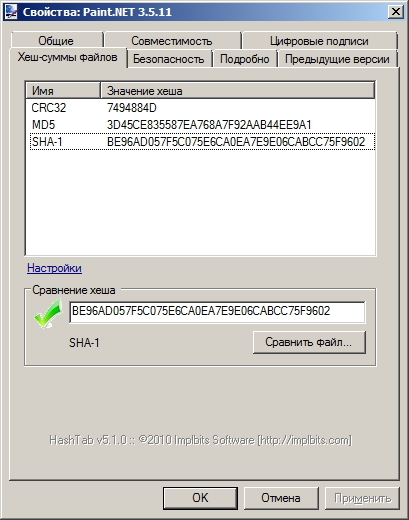

Как узнать хэш файла при помощи утилиты HashTab

Помимо инструментов Windows для определения контрольной суммы файла можно использовать сторонние приложения. Например, одной из удобных программ, способной определить хэш файла, является HashTab. Это крайне простое приложение, которое можно бесплатно скачать из интернета.

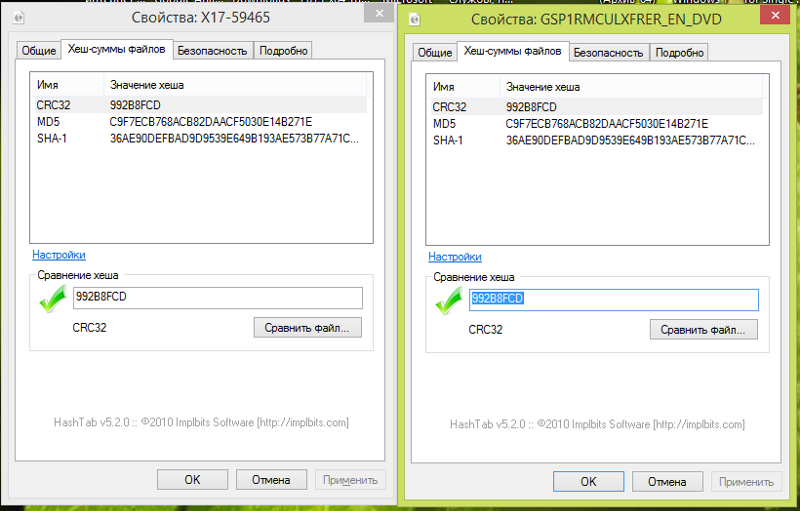

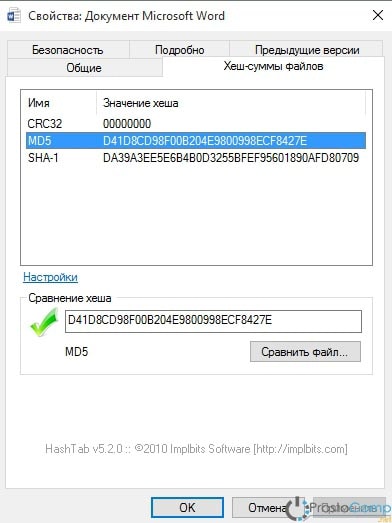

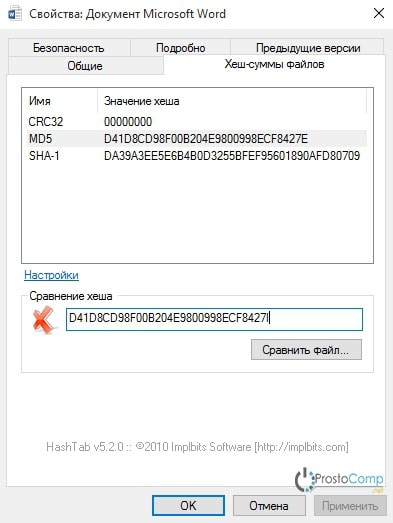

После загрузки программы HashTab и установки, в свойствах файлов создается новая вкладка, которая носит название “Хэш-суммы файлов”. В этом вкладке можно видеть расчет контрольной суммы для файла в различных алгоритмах.

Стоит отметить, что помимо отображения значений хэша, программа HashTab также умеет проводить сравнение файлов.

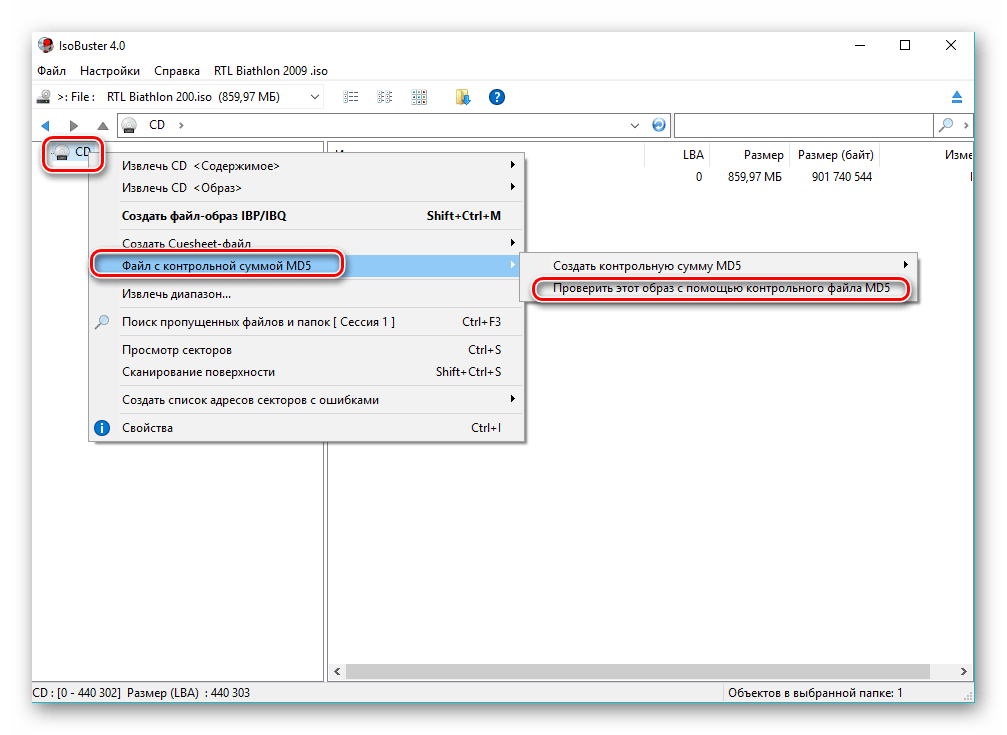

Загрузка…Как проверить MD5 хеш-сумму файла в Windows.

Проверка контрольной суммы Linux Подсчет md5

Проверка контрольной суммы Linux Подсчет md5Уже не раз я сталкивался с ситуацией, когда ISO диск записывался с ошибками и новенький Linux просто не хотел нормально устанавливаться. Чтобы такого не происходило, после прожига диска нужно всегда проверять его MD5-хэш. Как можно проверить MD5 хэш ?

Для того чтобы вы могли проверить целостность файлов ISO, для каждого образа приведены значения MD5-хэша. Они представляют собой уникальные строки, которые будут совершенно другими, если хотя бы один-единственный байт в файле ISO изменится по сравнению с исходным файлом. У каждого образа свой уникальный MD5-хэш, который можно сравнить с отпечатками пальцев, которые у каждого человека индивидуальны. Если MD5-хэш не совпадает с образцовым, диск нужно перезаписать.

1. Как проверить MD5 хэш в Linux?

Вообще я заметил, то диски лучше записывать на маленькой скорости, особенно диски с ISO образами Linux, так как в этом случае даже мелкие ошибки могут быть катастрофическими при установке. Вообще, любая нормальная программа для прожига дисков, просто должна иметь утилиту для проверки MD5-хэша.

Вообще, любая нормальная программа для прожига дисков, просто должна иметь утилиту для проверки MD5-хэша.

В программе Brasero, которая стоит в Ubuntu для прожига дисков, такая утилита есть. После прожига диска она предлагает проверить диск на целостность. Не стоит выключать эту функцию, хоть это и занимает время.

К случаю хочу обратить ваше внимание на интересный проект: http://redhat.axoft.ru/ — это JBoss Enterprise Middleware — это отличное программное обеспечение высшего уровня, которое предоставляет отличный набор инструментов для разработчиков веб-приложений.

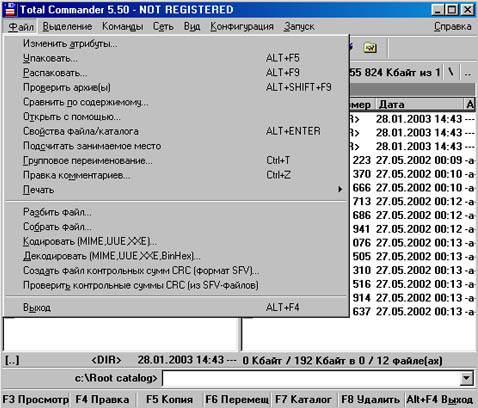

2. Как узнать MD5 хэш в Windows?

Для проверки файлов в Windows можно загрузить утилиту, например . После ее установки вы сможете сравнить значения файлового хэша со строковым значением исходного образа ISO. Если значения одинаковы, можно быть уверенным, что файл представляет собой точную копию исходного образа диска.

3. Как узнать MD5 хэш в Mac OS X?

В Mac OS X можно применить программу Disk Utility (Дисковая утилита) из папки Utilities, перетащив мышью файл ISO на пиктограмму Disk Utility на панели Dock. Затем выберите файл ISO и перейдите в меню Images (Образы), в котором следует выбрать последовательность Checksum | MD5 (Контрольная сумма | MD5).

Затем выберите файл ISO и перейдите в меню Images (Образы), в котором следует выбрать последовательность Checksum | MD5 (Контрольная сумма | MD5).

Контрольная сумма — это цифра или строка, которая вычисляется путем суммирования всех цифр нужных данных. Ее можно использовать в дальнейшем для обнаружения ошибок в проверяемых данных при хранении или передаче. Тогда контрольная сумма пересчитывается еще раз и полученное значение сверяется с предыдущим.

В этой небольшой статье мы рассмотрим что такое контрольная сумма Linux, а также как выполнять проверку целостности файлов с помощью контрольных сумм md5.

Контрольные суммы Linux с вычисляемые по алгоритму MD5 (Message Digest 5) могут быть использованы для проверки целостности строк или файлов. MD5 сумма — это 128 битная строка, которая состоит из букв и цифр. Суть алгоритма MD5 в том, что для конкретного файла или строки будет генерироваться 128 битный хэш, и он будет одинаковым на всех машинах, если файлы идентичны. Трудно найти два разных файла, которые бы выдали одинаковые хэши.

Трудно найти два разных файла, которые бы выдали одинаковые хэши.

В Linux для подсчета контрольных сумм по алгоритму md5 используется утилита md5sum. Вы можете применять ее для проверки целостности загруженных из интернета iso образов или других файлов.

Эта утилита позволяет не только подсчитывать контрольные суммы linux, но и проверять соответствие. Она поставляется в качестве стандартной утилиты из набора GNU, поэтому вам не нужно ничего устанавливать.

Проверка контрольных сумм в Linux

Синтаксис команды md5sum очень прост:

$ md5sum опции файл

Опций всего несколько и, учитывая задачи утилиты, их вполне хватает:

- -c — выполнить проверку по файлу контрольных сумм;

- -b — работать в двоичном формате;

- -t — работать в текстовом формате;

- -w — выводить предупреждения о неверно отформатированном файле сумм;

- —quiet — не выводить сообщения об успешных проверках.

Сначала скопируйте файл /etc/group в домашнюю папку чтобы на нем немного поэкспериментировать:

cp /etc/group groups

Например, давайте подсчитаем контрольную сумму для файла /etc/group:

md5sum groups > groups.md5

Затем каким-либо образом измените этот файл, например, удалите первую строчку и снова подсчитайте контрольные суммы:

Как видите, теперь значение отличается, а это значит, что содержимое файла тоже изменилось. Дальше верните обратно первую строчку root:x:0: и скопируйте этот файл в groups_list и

cp groups groups_list

Затем опять должна быть выполнена проверка контрольной суммы linux:

md5sum groups_list

Сумма соответствует первому варианту, даже несмотря на то, что файл был переименован. Обратите внимание, что md5sum работает только с содержимым файлов, ее не интересует ни его имя, ни его атрибуты. Вы можете убедиться, что оба файла имеют одинаковые суммы:

md5sum groups groups_list

Вы можете перенаправить вывод этой команды в файл, чтобы потом иметь возможность проверить контрольные суммы:

md5sum groups groups_list > groups. md5

md5

Чтобы проверить, не были ли файлы изменены с момента создания контрольной суммы используйте опцию -c или —check . Если все хорошо, то около каждого имени файла появится слово OK или ЦЕЛ :

md5sum -c groups.md5

Но теперь вы не можете переименовывать файлы, потому что при проверке утилита будет пытаться открыть их по имени и, естественно, вы получите ошибку. Точно так же все работает для строк:

echo -n «Losst» | md5sum —

$ echo -n «Losst Q&A» | md5sum —

Выводы

Из этой статьи вы узнали как выполняется получение и проверка контрольной суммы linux для файлов и строк. Хотя в алгоритме MD5 были обнаружены уязвимости, он все еще остается полезным, особенно если вы доверяете инструменту, который будет создавать хэши.

Проверка целостности файлов Linux — это очень важный аспект использования системы. Контрольная сумма файла Linux используется не только вручную при проверке загруженных файлов, но и во множестве системных программ, например, в менеджере пакетов. Если у вас остались вопросы, спрашивайте в комментариях!

Если у вас остались вопросы, спрашивайте в комментариях!

На завершение небольшое видео

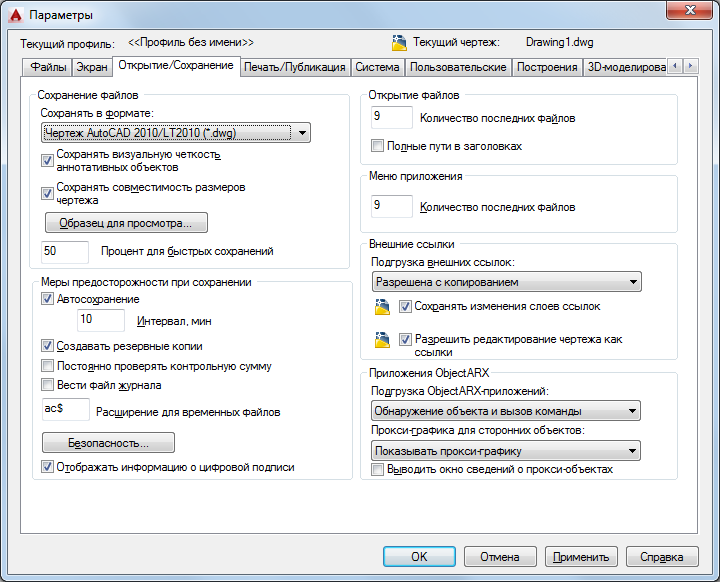

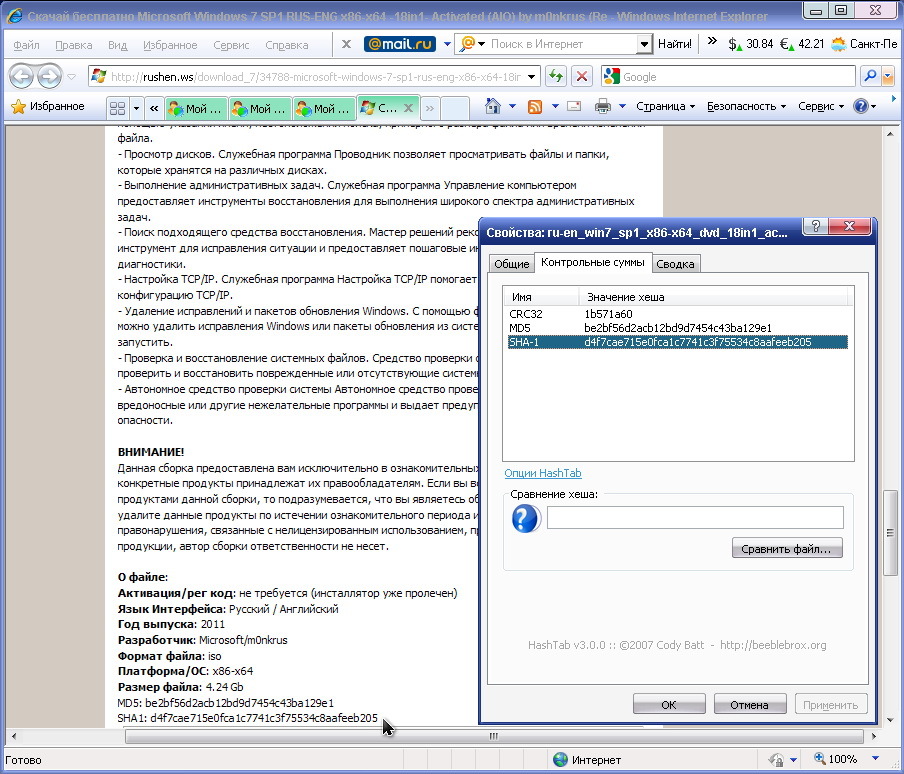

Итак, вы долго и упорно загружали образ Windows, а теперь хотите убедиться, что по дороге не потерялось ни байта. Или дистрибутив вам принесла добрая фея, и вы хотите проверить, не связана ли она с пиратами. Для определения целостности дистрибутива вам понадобятся две вещи — контрольная сумма и программа для ее проверки.

Контрольные суммы образов Windows

Upd. 2017. Microsoft перенесла загрузки с MSDN на новый сайт https://my.visualstudio.com/downloads , где для доступа к образам требуется подписка. Поэтому без подписки приведенным ниже способом контрольную сумму узнать уже нельзя.

Microsoft публикует контрольные суммы своих продуктов на MSDN , указывая в качестве типа хеширования SHA1. Найдите поиском языковую версию и издание вашей Windows и щелкните Сведения , чтобы увидеть контрольную сумму ниже.

Это — половина дела.

Проверка контрольной суммы с помощью встроенной утилиты certutil

Если не указывать параметр -sha1 , утилита вычислит хеш MD5.

Как видите, все очень просто! Вы можете использовать этот способ для проверки контрольных сумм MD5 или SHA1 любых файлов.

Проверка контрольной суммы с помощью программы HashTab

Если командная строка вас пугает, можно проверить контрольную сумму более простым путем.

- Загрузите и установите программу HashTab .

- Щелкните правой кнопкой мыши на файле образа и выберите пункт «Свойства».

- Перейдите на вкладку «Контрольные суммы» (File Hashes).

| Полезные советы | |

| Проигрыватели видео | |

| Кодеки | |

| Download-менеджеры | |

| Torrent-клиенты | |

| Настройки программ | |

| Проверка целостности скачанных файлов |

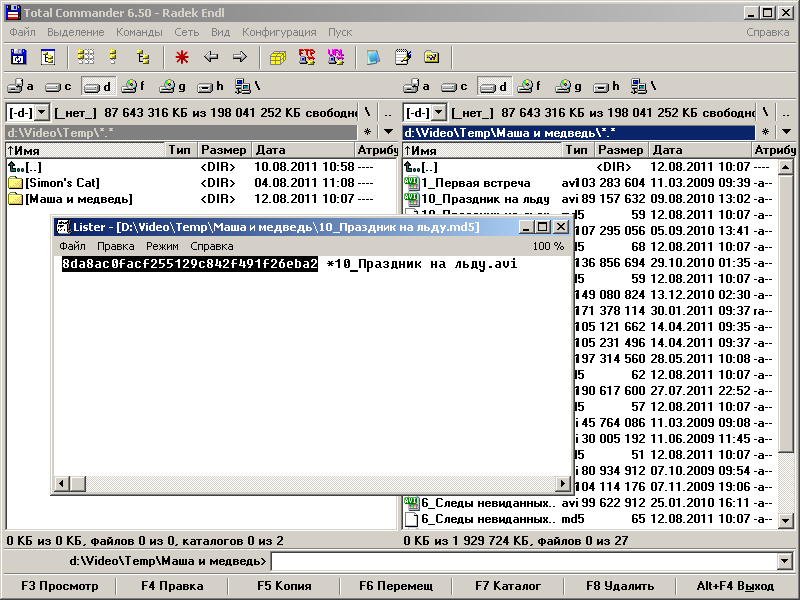

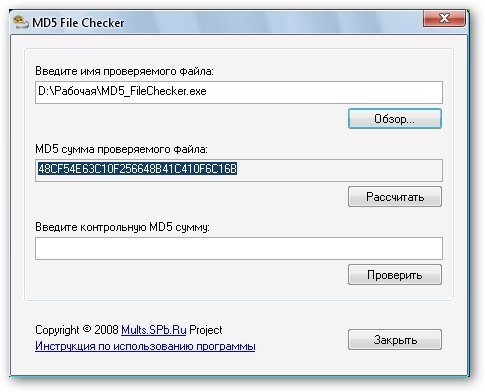

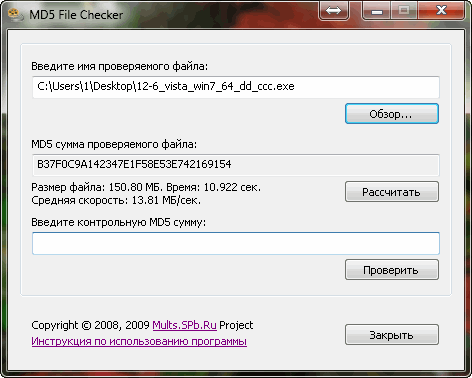

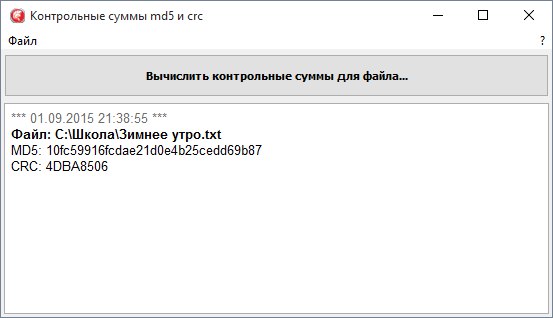

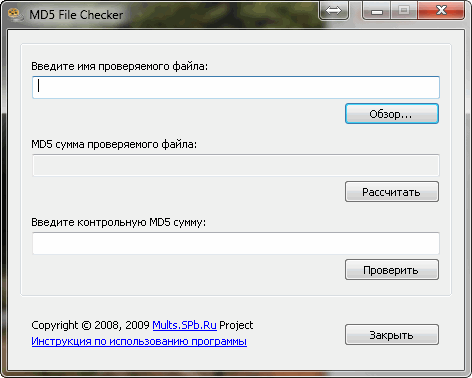

При скачивании мультфильмов (и вообще файлов из интернета) часто случается, что файл скачивается «битым» по тем или иным причинам. Чтобы наверняка удостовериться в идентичности скачанного файла файлу на сервере, необходимо сравнить их контрольные суммы. Для это цели можно использовать алгоритм подсчета контрольных сумм md5 . При добавлении мультфильма на сервер у него вычисляется эта самая контрольная сумма, увидеть ее можно на страничке информации о мультфильме. Чтобы вычислить эту контрольную сумму уже для скачанного файла на вашем компьютере, воспользуйтесь специально написанной нами программой:

Чтобы наверняка удостовериться в идентичности скачанного файла файлу на сервере, необходимо сравнить их контрольные суммы. Для это цели можно использовать алгоритм подсчета контрольных сумм md5 . При добавлении мультфильма на сервер у него вычисляется эта самая контрольная сумма, увидеть ее можно на страничке информации о мультфильме. Чтобы вычислить эту контрольную сумму уже для скачанного файла на вашем компьютере, воспользуйтесь специально написанной нами программой:

Программа не требует установки. Для пользователей операционных систем Linux, Unix, MacOS и других — аналогичные программы смотрите прямо в составе своей ОС.

Краткая инструкция по работе с программой MD5 File Checker:

Запускаем программу. На странице с любым мультфильмом в блоке информации о мультфильме находим поле с контрольной суммой md5 и копируем ее в буфер обмена.

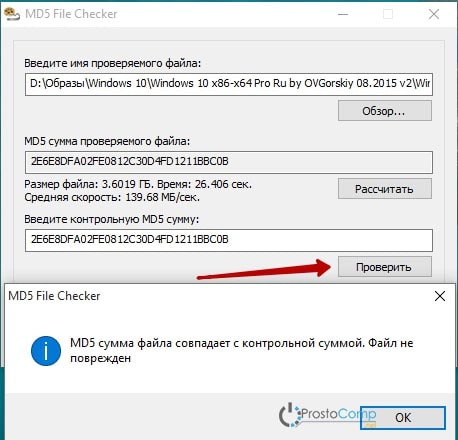

Вставляем в поле для проверки №2. Выбираем файл, который хотим проверить в поле №1. Нажимаем кнопку «Проверить». В результате получаем сообщение с результатом работы программы. Например «MD5 сумма файла совпадает с контрольной суммой. Файл не поврежден» или «MD5 сумма файла не совпадает с контрольной суммой. Возможно, файл поврежден». Делаем выводы.

В результате получаем сообщение с результатом работы программы. Например «MD5 сумма файла совпадает с контрольной суммой. Файл не поврежден» или «MD5 сумма файла не совпадает с контрольной суммой. Возможно, файл поврежден». Делаем выводы.

Дополнительная возможность программы — рассчет контрольной суммы md5 для произвольного файла и ее вывод пользователю.

Все вопросы по работе программы и найденных ошибках можно сообщить администрации сайта.

П

ри обмене информацией по компьютерным сетям или через переносные носители актуальным встает вопрос о том, как проверить целостность передаваемой информации. Ведь если в полученном многомегабайтном файле будет неправильно сохранено несколько бит, то это может привести к проблемам при использовании этого файла. Особенно если этот файл является приложением. Поэтому при распространении различных установочных файлов, и прочей информации принято указывать контрольную сумму (хеш) — чтобы пользователи, скачав данные, могли самостоятельно проверить контрольные суммы файлов на предмет совпадения с хешем скачанной информации.

Принципы использования контрольных сумм

Для осознанного использования технологии полезно понимать, что из себя представляет хеш. В общем случае хеш — это набор бит, получаемый в результате вычислений над информацией по определенному алгоритму. Отличительной особенностью такого алгоритма является то, что при изменении хотя бы одного бита в исходной информации, хеш-сумма также меняется. И при этом крайне мала вероятность того, что случайное изменение нескольких бит входящей информации оставит хеш без изменений. Таким образом получается, что контрольная сумма — это как паспорт данных, сверившись с которым можно сделать вывод, что данные — подлинные.

Поэтому принцип использования хэшей довольно прост, и состоит из двух этапов:

1. Вычисление, сохранение и публикация контрольной суммы оригинальных данных.

2. Вычисление ее значения для копии данных и сверка со значением для оригиналов.

Существует много разных алгоритмов хеширования. И соответственно есть много разновидностей хеш-сумм. Наиболее популярные среди них — это CRC32 , MD5 , SHA-1 и пр.

Наиболее популярные среди них — это CRC32 , MD5 , SHA-1 и пр.

Где применяются хеши?

Даже те пользователи, которые не знают что такое хеш-суммы, все равно довольно часто пользуются благами их использования — например при открытии упакованных файлов. Дело в том, что современные архиваторы добавляют к упакованным файлам их хеши. Их можно увидеть, открыв архив с помощью программы-архиватора.

И соответственно при разархивировании эти хеши автоматически сверяются. Если архив поврежден — то программа архивации выдаст ошибку с сообщением, что контрольные суммы файлов не совпадают. Поэтому самый простой способ обеспечить контроль правильности передачи файлов — это упаковать их в архив.

Другая сфера применения контрольных сумм — это использование их вместо паролей. Когда посетитель регистрируется на каком-то сайте, вводя секретный пароль, то на сервере сохраняется не сам пароль, а его хеш. Соответственно, если злоумышленники получат доступ к серверу, то они не смогут узнать сохраненные пароли — их там попросту нет.

Также хеш-суммы — неотъемлемая часть работы торрент-трекеров. Благодаря этому при закачке файлов через торренты гарантируется 100-процентная целостность передачи информации. При этом пользователю нет надобности каким-то образом контролировать этот процесс. Все необходимые операции при закачке осуществляет программа (). Конечно, если файлы уже давно скачаны, и нужно убедиться, не повредились ли они со временем, то можно запустить повторную проверку вручную. Так например в программе uTorrent для этого есть специальный пункт в контекстном меню (появляющемся при нажатии правой кнопкой мыши на выбранном торренте).

При использовании архивов и торрентов хеширование проводится без участия пользователя. Но поскольку далеко не все файлы удобно архивировать и тем более использовать торренты при отправке информации, то существует широко распространенная практика вычисления контрольных сумм для произвольного набора файлов. Чаще всего для этого используются хеш в формате MD5, для которого создано много разных программ.

Как создать MD5-хеш файлов с помощью MD5Checker?

Несмотря на то, что MD5-алгоритм доступен во многих файл-менеджерах и утилитах, не всеми из них удобно пользоваться. Часть программ не умеют проверять хэши для группы файлов. Другая часть программ хоть и делает это, но не выводит в удобном виде отчет о результатах проверки — приходится вручную прокручивать весь список файлов для выявления сообщений об ошибках.

Единственная максимально удобная программа для работы с MD5 — это приложение MD5Checker. Скачать программу можно с официального сайта . Несмотря на то, что программа имеет англоязычный интерфейс, пользоваться ей достаточно просто.

Программа по умолчанию настроена на хеширование программных файлов, архивов и ISO-образов. Поэтому если Вы хотите пользоваться этим приложением допустим для музыки и видео, то необходимо для начала поменять одну единственную настройку — указать маску для файлов, с которыми будет работать программа. Для этого нужно зайти в пункт меню «Tools / Options» и в поле «Include» указать символ *

(что означает «все файлы»).

После этого можно пользоваться программой в обычном режиме — теперь будут сканироваться все до единого файлы во всех подпапках.

Для создания MD5-хеша нужно перетащить выбранные файлы из папки в окно программы — и программа автоматически начнет вычислять MD5-суммы для всех выбранных файлов и всех файлов в подпапках (удовлетворяющих заданной нами маске). Посчитанные суммы будут отображены в столбце «Current MD5» («Текущая MD5»). Теперь остается только сохранить полученные значения в файл, нажав кнопку «S To» («Сохранить в»).

При этом важно отметить, что если сохранить MD5-файл в папке, в которой находятся все выбранные нами файлы и подпапки, то будут сохранены относительные пути к ним. Это позволит в будущем проверять контрольную сумму даже если перенести файлы в другое месторасположение. Поэтому перед сохранением файла имеет смысл перейти в корень папки, нажав соответствующую кнопку.

Если открыть полученный файл в блокноте, то можно увидеть, что информация хранится в нем в виде обычного текста.

При этом можно убедиться, что пути к файлам сохранены относительные, т.е. не содержат буквы диска, на котором расположены. Такой MD5-файл можно хранить в папке вместе с файлами, и в будущем на любом компьютере проверять целостность файлов этой папки.

Как проверить контрольные суммы файлов?

Для проверки контрольных сумм файлов нужно заново запустить программу либо нажать кнопку «Clear» для очистки списка файлов.

После этого следует перетащить MD5-файл в окно программы и удостовериться, что напротив каждого файла появилась зеленая галочка. Это означает что файлы хранятся в целости и сохранности. Если файлов довольно много, то контроль удобнее производить по счетчикам «Failed» и «Passed» («Не совпало» и «Совпало») в заголовке таблицы.

Можно провести эксперимент: переименовать один из файлов, а еще один отредактировать, произведя пару незначительных изменений. После запуска повторной проверки программа выявила, что один из файлов стал недоступным под изначальным именем (помечен желтым значком), а контрольная сумма второго файла не совпала (помечен красным значком). Несовпадение контрольной суммы свидетельствует о том, что файл либо изменялся, либо поврежден.

Несовпадение контрольной суммы свидетельствует о том, что файл либо изменялся, либо поврежден.

Стоит отметить, что если у Вас имеется несколько папок, в каждой из которых есть один или несколько MD5-файлов (в т.ч. в подпапках), то перетащив эти все папки в окно программы можно одним махом проверить все файлы на целостность. MD5Checker автоматически извлекает значения хешей из попадающихся при сканировании файлов с расширением md5. Это бывает крайне удобно, если осуществляется копирование или передача по интернету больших объемов информации.

Также если Вы переименовали или перенесли какие-то файлы в другое месторасположение, то можно отредактировать в блокноте MD5-файл, указав там новые значения для их путей — и тогда можно будет пользоваться им дальше для проверки файлов.

Итоги

Технология хеширования дает уникальную возможность контроля за сохранностью информации. В нынешние времена, когда количество файлов пользователя исчисляется тысячами и десятками тысяч, необходимо удобство в обработке хеш-сумм для больших объемов данных. С этой задачей успешно справляется программа MD5Checker, с помощью которой Вы сможете как проверить контрольные суммы, так и создать их для множества файлов независимо от глубины их вложенности в дереве папок.

С этой задачей успешно справляется программа MD5Checker, с помощью которой Вы сможете как проверить контрольные суммы, так и создать их для множества файлов независимо от глубины их вложенности в дереве папок.

Проверка образа ISO — Документация Linux Mint Installation Guide

Важно убедиться в целостности и подлинности вашего образа ISO.

Проверка целостности подтверждает, что образ ISO был скачан правильно, и ваш локальный файл является точной копией файла на серверах загрузки. Ошибка во время скачивания может привести к повреждению файла и вызвать различные ошибки во время установки системы.

Проверка подлинности (аутентичности) подтверждает, что скачанный образ ISO был действительно подписан Linux Mint, то есть это не какая-то модифицированная или вредоносная копия, сделанная кем-то другим.

Загрузите контрольные суммы SHA256, предоставленные Linux Mint

Все зеркала загрузки предоставляют образы ISO, файл sha256sum.txt и файл sha256sum.. Эти файлы можно найти в том же месте, откуда вы загружаете образ ISO. txt.gpg

txt.gpg

Если вы не можете найти их, перейдите на зеркало загрузки Heanet и щёлкните на версии выпуска Linux Mint, который вы загрузили.

Загрузите sha256sum.txt и sha256sum.txt.gpg.

Do not copy their content, use «right-click->Save Link As…» to download the files themselves and do not modify them in any way.

Проверка целостности

Для проверки целостности вашего ISO-файла сгенерируйте его контрольную сумму SHA256 и сравните её с контрольной суммой в файле sha256sum.txt.

sha256sum -b yourfile.iso

Если суммы совпадают, значит образ ISO был загружен успешно. Если не совпадают, попробуйте загрузить его снова.

Проверка подлинности

Для проверки подлинности sha256sum.txt проверьте подпись sha256sum.txt.gpg, как описано ниже.

Импортируйте ключ подписи Linux Mint:

gpg --keyserver hkp://keyserver.ubuntu.com:80 --recv-key "27DE B156 44C6 B3CF 3BD7 D291 300F 846B A25B AE09"

Примечание

Если gpg жалуется на идентификатор ключа, попробуйте следующие команды:

gpg --keyserver hkp://keyserver.ubuntu.com:80 --recv-key A25BAE09 gpg --list-key --with-fingerprint A25BAE09

Check the output of the last command, to make sure the fingerprint is 27DE B156 44C6 B3CF 3BD7 D291 300F 846B A25B AE09 (with or without spaces).

Проверьте подлинность sha256sum.txt:

gpg --verify sha256sum.txt.gpg sha256sum.txt

Вывод последней команды должен сказать Вам, что файл подписи хороший и что он был подписан с помощью ключа A25BAE09.

Примечание

GPG может предупредить Вас, что подпись Linux Mint не является доверенной для Вашего компьютера. Это ожидаемо и вполне нормально.

Подсказка

Для получения дополнительной информации о проверке ISO, или для проверки BETA, LMDE или старых версий, прочитайте Как проверить ISO образы.

Как эффективно генерировать и проверять контрольные суммы файлов?

Этот ответ является комбинацией ответов @ lechlukasz и @ db48x , а также включает в себя некоторые замечания, высказанные в комментариях, а также некоторые из моих собственных мыслей.

Простой путь вперед — это комбинированный подход файловой системы и отдельных метаданных.

Используя файловую систему, которая выполняет хеширование и проверку данных на лету, например, ZFS или Btrfs (учтите, что, несмотря на значительные успехи, Btrfs не считается готовым к использованию в настоящее время), вы можете быть разумно Убедитесь, что если данные могут быть считаны с диска без ошибок операционной системы, тогда считанные данные были записаны на диск так, как это предусмотрено файловой системой. При выполнении периодических операций «очистки» все данные считываются и проверяются в соответствии с представлением файловой системы о том, каким оно должно быть.

Однако это защищает только от повреждения на диске (нечитаемые блоки, прямые ошибки аппаратной записи, неправильные записи, которые повреждают части данных непосредственно на блочном устройстве и т. Д.). Он не защищает от программной ошибки, некорректной пользовательской операции или вредоносного программного обеспечения, которое работает через предназначенные средства операционной системы для работы с файлами, при условии, что эти средства не содержат таких ошибок.

Д.). Он не защищает от программной ошибки, некорректной пользовательской операции или вредоносного программного обеспечения, которое работает через предназначенные средства операционной системы для работы с файлами, при условии, что эти средства не содержат таких ошибок.

Чтобы защитить от последнего, вам нужен еще один уровень защиты. Контрольная сумма или хеширование данных с точки зрения пользовательского приложения поможет защитить от многих из вышеупомянутых рисков, но их необходимо выполнять отдельно (либо как встроенное действие процесса в программном обеспечении, либо как полностью отдельный процесс).

С современным оборудованием и тем, что практично для хранения больших объемов данных (вращающиеся жесткие диски в отличие от твердотельных дисков / твердотельных накопителей), даже сложные алгоритмы хеширования, такие как SHA1, будут в значительной степени связаны с вводом / выводом, то есть скорость при котором данные хэшируются будут зависеть от скорости чтения системы хранения, а не от способности процессора компьютера вычислять хэш. Я провел эксперимент с запуском процесса хеширования MD5 в пользовательском пространстве на примерно 150 ГБ данных на том, что в 2012 году было потребительским ПК среднего уровня, и он завершился после того, как диск работал в основном без перерыва в течение примерно 40 минут. Если вы увеличите эти цифры в 100 раз, вы получите хеш MD5 из коллекции 15 ТБ примерно за три дня на том же оборудовании. Добавляя скорость передачи чтения (которая может быть легко достигнута, например,RAID 0, например, является чередованием без избыточности, обычно используется для достижения более высокой производительности чтения / записи, возможно, в сочетании с RAID 1, формирующим RAID 10 ), время до завершения может быть уменьшено для того же объема данных.

Я провел эксперимент с запуском процесса хеширования MD5 в пользовательском пространстве на примерно 150 ГБ данных на том, что в 2012 году было потребительским ПК среднего уровня, и он завершился после того, как диск работал в основном без перерыва в течение примерно 40 минут. Если вы увеличите эти цифры в 100 раз, вы получите хеш MD5 из коллекции 15 ТБ примерно за три дня на том же оборудовании. Добавляя скорость передачи чтения (которая может быть легко достигнута, например,RAID 0, например, является чередованием без избыточности, обычно используется для достижения более высокой производительности чтения / записи, возможно, в сочетании с RAID 1, формирующим RAID 10 ), время до завершения может быть уменьшено для того же объема данных.

Комбинируя эти два, вы получаете лучшее из обоих миров: файловая система дает вам уверенность в том, что то, что вы получили при чтении файла, является тем, что было на самом деле написано, и отдельный процесс проверки исправности может выполняться по всей коллекции, гарантируя, что данные сохраненный до сих пор соответствует тому, что было включено в архив. Любое несоответствие между ними (файловая система говорит, что файл в порядке, проверка исправности говорит, что это не так) будет указывать на файл, который был изменен за пределами предполагаемого режима работы архива, но изнутри в средствах операционной системы, запрашивая восстановление из вторичного устройства. копия (резервная копия). Таким образом, проверка исправности может выполняться с более длительным интервалом времени, что становится необходимым для очень больших архивов, но любой доступ в режиме онлайн по-прежнему гарантированно не будет поврежден на оборудовании, если чтение выполнено успешно. В общем, программное обеспечение для архивирования может полагаться на файловую систему, чтобы сообщать о несоответствиях как об ошибках чтения, и выполнять отдельную проверку исправления в фоновом режиме, когда пользователь работает с файлом и отображает соответствующее сообщение, которое должно указывать, что файл не соответствует тому, что было загружено в архив. При использовании файловой системы с хэшированием блоков такая схема будет иметь минимальное влияние на воспринимаемую производительность, но при этом будет обеспечивать уверенность в правильности содержимого.

Любое несоответствие между ними (файловая система говорит, что файл в порядке, проверка исправности говорит, что это не так) будет указывать на файл, который был изменен за пределами предполагаемого режима работы архива, но изнутри в средствах операционной системы, запрашивая восстановление из вторичного устройства. копия (резервная копия). Таким образом, проверка исправности может выполняться с более длительным интервалом времени, что становится необходимым для очень больших архивов, но любой доступ в режиме онлайн по-прежнему гарантированно не будет поврежден на оборудовании, если чтение выполнено успешно. В общем, программное обеспечение для архивирования может полагаться на файловую систему, чтобы сообщать о несоответствиях как об ошибках чтения, и выполнять отдельную проверку исправления в фоновом режиме, когда пользователь работает с файлом и отображает соответствующее сообщение, которое должно указывать, что файл не соответствует тому, что было загружено в архив. При использовании файловой системы с хэшированием блоков такая схема будет иметь минимальное влияние на воспринимаемую производительность, но при этом будет обеспечивать уверенность в правильности содержимого.

Контрольная сумма файла как ее узнать и что это …

Контрольная сумма файла

Контрольная сумма файла используется для проверки оригинальности и целостности файла.

Например с помощью контрольных сумм мы проверяли оригинальность скаченных образов в этих статьях:

Проверяем образ на оригинальность.

Проверяем образ на оригинальность в два клика.

О контрольной сумме файла из википедии:

Контро́льная су́мма — некоторое значение, рассчитанное по набору данных путём применения определённого алгоритма и используемое для проверки целостности данных при их передаче или хранении. Также контрольные суммы могут использоваться для быстрого сравнения двух наборов данных на неэквивалентность: с большой вероятностью различные наборы данных будут иметь неравные контрольные суммы. Это может быть использовано, например, для обнаружения компьютерных вирусов. Несмотря на своё название, контрольная сумма не обязательно вычисляется путём суммирования.

С точки зрения математики контрольная сумма является результатом хеш-функции, используемой для вычисления контрольного кода — небольшого количества бит внутри большого блока данных, например, сетевого пакета или блока компьютерногофайла, применяемого для обнаружения ошибок при передаче или хранении информации. Значение контрольной суммы добавляется в конец блока данных непосредственно перед началом передачи или записи данных на какой-либо носитель информации. Впоследствии оно проверяется для подтверждения целостности данных.

Популярность использования контрольных сумм для проверки целостности данных обусловлена тем, что подобная проверка просто реализуема в двоичном цифровом оборудовании, легко анализируется и хорошо подходит для обнаружения общих ошибок, вызванных наличием шума в каналах передачи данных.

Криптографическая функция MD5 уже почти не используется для определения контрольных сумм, так как оказалось, что для неё можно быстро создавать с помощью современных компьютеров два разных файла, имеющих разную длину в байтах, но одинаковые величины контрольных сумм, подсчитанных с помощью алгоритма MD5.

Использование термина сумма связано с тем, что на заре цифровой связи при байтовых передачах информационными были 7 бит, а восьмой — контрольный — рассчитывался как младший разряд сложения информационных.

Подсчет контрольной суммы файлов в windows.

Для операционных систем windows существует множество программ которые подсчитывают контрольную сумму.

Самой распространенной программой считается программа HashTab.

Скачать и использовать ее в не коммерческих целях можно совершенно бесплатно с официального сайта программы.

Если у вас Windows 10 — то этот функционал уже встроен в файловый менеджер.

Кликаем по файлу правой кнопкой мыши, далее пункт CRC SHA и выбираем как посчитать контрольную сумму или выбираем пункт » * » который посчитает все возможные контрольные суммы из предоставленного списка.

Контрольная сумма файлов в Linux.

Подсчет контрольных сумм в linux осуществляется при помощи терминала.

Для подсчета MD5 суммы файла или строки, в Linux можно воспользоваться программой:

md5sum имя_файла

Для проверки контрольной суммы sha1:

sha1sum имя_файла

Для проверки контрольной суммы sha256:

sha256sum имя_файла

Для проверки контрольной суммы sha384:

sha384sum имя_файла

Для проверки контрольной суммы sha512:

sha512sum имя_файла

Для проверки контрольной суммы CRC:

cksum имя_файла

Все эти программы входят в пакет coreutils — который должен быть предварительно установлен, например с помощью менеджера пакетов Sinaptic.

Для тех кто не любит терминал.

Можно установить расширение gtkhash для файлового менеджера и с помощью него производить все манипуляции.

Расширение есть для файловых менеджеров nautilus, nemo и thunar. Устанавливается через файловый менеджер Sinaptic.

После установки при выборе свойств файла появится вкладка в которой можно сравнить контрольную сумму или узнать ее.

Как то так. В комментариях добавляйте кто знает о других способах или использует другие методы.

Всем Удачи!

Мы не можем найти эту страницу

(* {{l10n_strings.REQUIRED_FIELD}})

{{l10n_strings.CREATE_NEW_COLLECTION}} *

{{l10n_strings.ADD_COLLECTION_DESCRIPTION}}

{{l10n_strings.COLLECTION_DESCRIPTION}} {{addToCollection.description.length}} / 500 {{l10n_strings.TAGS}} {{$ item}} {{l10n_strings.PRODUCTS}} {{l10n_strings.DRAG_TEXT}} {{l10n_strings. DRAG_TEXT_HELP}}

DRAG_TEXT_HELP}}

{{article.content_lang.display}}

{{l10n_strings.AUTHOR}}{{l10n_strings.AUTHOR_TOOLTIP_TEXT}}

{{$ select.selected.display}} {{l10n_strings. CREATE_AND_ADD_TO_COLLECTION_MODAL_BUTTON}}

{{l10n_strings.CREATE_A_COLLECTION_ERROR}}

CREATE_AND_ADD_TO_COLLECTION_MODAL_BUTTON}}

{{l10n_strings.CREATE_A_COLLECTION_ERROR}}hash — Как проверить контрольную сумму загруженного файла (pgp, sha и т. Д.))?

Вы упоминаете контрольные суммы, PGP и SHA в заголовке своего вопроса, но это разные вещи.

Что такое контрольная сумма?

Контрольная сумма просто проверяет с высокой степенью уверенности, что не было повреждения , из-за которого скопированный файл отличался от оригинала (для разных определений «высокого»). В общем, контрольная сумма не гарантирует, что не было сделано намеренных изменений , и во многих случаях легко изменить файл, сохранив ту же контрольную сумму.Примеры контрольных сумм: CRC, Adler-32, XOR (байт (-ы) четности).

Что такое криптографический хеш?

Криптографические хэши предоставляют дополнительные свойства по сравнению с простыми контрольными суммами (все криптографические хэши могут использоваться в качестве контрольных сумм, но не все контрольные суммы являются криптографическими хэшами).

Криптографические хэши (которые не являются сломанными или слабыми) обеспечивают устойчивость к коллизиям и прообразу. Устойчивость к коллизиям означает, что невозможно создать два файла с одинаковым хешем, а сопротивление прообразу означает, что невозможно создать файл с тем же хешем, что и конкретный целевой файл.

MD5 и SHA1 не работают в отношении коллизий, но защищены от атак с прообразом (из-за парадокса дня рождения коллизии генерировать намного проще). SHA256 широко используется сегодня и безопасен против обоих.

Использование криптографического хеша для проверки целостности

Если вы планируете использовать хэш для проверки файла, вы должны получить хэш из отдельного доверенного источника . Получение хэша с того же сайта, с которого вы загружаете файлы, ничего не гарантирует.Если злоумышленник может изменить файлы на этом сайте или перехватить и изменить ваше соединение, он может просто заменить файлы вредоносными версиями и изменить хеши в соответствии с ними.

Использование хэша, не устойчивого к коллизиям, может быть проблематичным, если ваш противник может изменить законный файл (например, внося исправление кажущейся невинной ошибки). Они могут внести в оригинал невинное изменение, которое приведет к тому, что он будет иметь тот же хэш, что и вредоносный файл, который они могут затем отправить вам.

Лучший пример того, где имеет смысл проверять хэш, — это получение хэша с доверенного веб-сайта программного обеспечения (конечно, с использованием HTTPS) и его использование для проверки файлов, загруженных с ненадежного зеркала.

Как рассчитать хеш для файла

В Linux вы можете использовать утилиты md5sum , sha1sum , sha256sum и т. Д. Ответ Коннора Дж. Дает примеры для Windows.

Что такое подпись?

В отличие от контрольных сумм или хешей, подпись включает секрет.Это важно, потому что, хотя хэш файла может быть вычислен кем угодно, подпись может быть вычислена только тем, у кого есть секрет.

используется асимметричная криптография, поэтому есть открытый и закрытый ключи. Подпись, созданная с помощью закрытого ключа, может быть проверена открытым ключом, но открытый ключ не может использоваться для создания подписей. Таким образом, если я что-то подпишу своим ключом, вы точно узнаете, что это был я.

Конечно, теперь проблема в том, как убедиться, что вы используете правильный открытый ключ для проверки подписи.Распространение ключей — сложная проблема, и в некоторых случаях вы вернулись к тому месту, где были с хешами, вам все равно придется получать его из отдельного надежного источника. Но, как объясняется в этом ответе, вам, возможно, даже не стоит об этом беспокоиться. Если вы устанавливаете программное обеспечение через диспетчер пакетов или используете подписанные исполняемые файлы, проверка подписи, вероятно, автоматически обрабатывается для вас с использованием предустановленных открытых ключей (т. Е. Распространение ключей осуществляется посредством подразумеваемого доверия к установочному носителю и тем, кто установил установку).

Связанные вопросы

хеш — Почему необходимо сопоставить контрольную сумму загрузки с другим файлом, предоставленным тем же сервером?

предисловие

Вопрос спрашивает «необходимость» / «зачем это нужно» делать проверку контрольной суммы. Хотя или, может быть, из-за того, что я предполагаю контекст безопасности, я немного обеспокоен. Я предполагаю, что вы хотели сказать что-то вроде «каков будет выигрыш в безопасности от использования хэша / контрольных сумм, передаваемых открытым текстом того же источника»?

Нет, не особо полезен для безопасности

Как вы, возможно, уже сказали в своем скептическом / ярком вопросе, повышение безопасности во многих случаях было бы весьма ограниченным.Если кто-то сможет подделать 600-мегабайтную загрузку на лету как «прозрачный человек посередине», этот злоумышленник наверняка сможет сгенерировать подходящий хэш-файл, который не позволит вам заметить подделку 600-мегабайтного файла.

Причина (не столько связанная с безопасностью) «возможное повреждение данных во время передачи данных» также уже была указана.

Я не хочу провоцировать этот новый дополнительный пункт здесь как «очень безопасную функцию», но если вы воспринимаете атаку в свете ее усилий и затрат.Может случиться так, что злоумышленник сможет подделать файл размером 600 МБ (что требует некоторого времени для загрузки) в один или два момента времени. Файл хэша / контрольной суммы (который, как хорошо выразился @Thomas Pornin, концентрирует требований безопасности) может быть загружен быстрее (всего несколько байтов). Его легко можно скачать несколько раз (в разное время). Без каких-либо больших усилий с вашей стороны (поскольку файл такой маленький), но потребует от злоумышленника как-то постоянно быть начеку.Тот факт, что хэш концентрирует внимание безопасности, может сместить «баланс усилий» на вашу сторону. Вы не стали бы загружать весь файл (скажем, 600 МБ * .iso) 3–4 раза, просто чтобы проверить, остается ли он таким же (то есть нет явных признаков подделки данных), но вы можете рассмотреть возможность загрузки (очень небольшие расходы), хеш из нескольких источников в разные даты. Усилия (благодаря хешу) для вас невелики. Злоумышленник, с другой стороны, все еще должен быть там (даже для нескольких байтов), иначе неподходящий хэш / контрольная сумма может указывать на некоторое несоответствие.

Усилия (благодаря хешу) для вас невелики. Злоумышленник, с другой стороны, все еще должен быть там (даже для нескольких байтов), иначе неподходящий хэш / контрольная сумма может указывать на некоторое несоответствие.

Конечно, вы можете считать, что это только очень тонкая, небольшая дополнительная защита (в результате потенциального увеличения усилий, необходимых для успешного запуска атаки), но поскольку хэш может быть вычислен и передан (несколько раз, несколько источников) это может способствовать повышению безопасности.

относительно множественных источников : Приведенные вами примеры можно увидеть как

комбо. позволяя вам загружать ISO через HTTP (экономя вычислительную мощность при шифровании передачи), а затем загружать HASH / контрольную сумму через HTTPS, чтобы в некоторой степени снизить вероятность атаки.

Просто чтобы упомянуть об этом. Часто также используются подписи файлов, которые не только содержат хеш-значение, но и с помощью открытого / закрытого ключа подписи могут быть проверены на подлинность или происхождение и превзойдут (с точки зрения безопасности) единственные файлы хеш-значения / контрольной суммы.

Проверка контрольной суммы MD5 файла

Когда вы загружаете большой файл, такой как дистрибутив Linux, в форме ISO, вы должны проверить его, чтобы убедиться, что файл загружен правильно — без ошибок или несанкционированных модификаций.

Разработчики больших файлов, таких как ISO, запускают эти завершенные образы через программу для создания зашифрованного файла MD5. Этот метод обеспечивает уникальную контрольную сумму, которая является отпечатком файла.

Вы загружаете ISO, а затем запускаете инструмент, который создает контрольную сумму MD5 для этого файла. Возвращаемая контрольная сумма должна совпадать с той, которая указана на веб-сайте разработчика программного обеспечения.

Загрузка файла с контрольной суммой MD5

Чтобы продемонстрировать, как проверить контрольную сумму файла, вам понадобится файл, у которого уже есть доступная контрольная сумма MD5 для сравнения.

Большинство дистрибутивов Linux предоставляют контрольную сумму SHA или MD5 для своих образов ISO. Одним из дистрибутивов, в котором для проверки файла используется метод контрольной суммы MD5, является Bodhi Linux.

Одним из дистрибутивов, в котором для проверки файла используется метод контрольной суммы MD5, является Bodhi Linux.

Загрузите живую версию Bodhi Linux с http://www.bodhilinux.com/.

Связанная страница предлагает три версии:

- Стандартный

- Выпуск пакета приложений

- Устаревший выпуск

Загрузите два файла: ISO-образ Bodhi Linux, доступный по ссылке для загрузки, и файл MD5.Вы сравните контрольную сумму, которую вы видите в файле MD5, с контрольной суммой, которую вы получите в сеансе оболочки.

Загрузите сам ISO, щелкнув ссылку «Загрузить» под разделом «Стандартный выпуск».

Щелкните MD5 , чтобы загрузить файл контрольной суммы MD5 на свой компьютер.

Откройте файл MD5 в текстовом редакторе. Содержимое выглядит примерно так:

ba411cafee2f0f702572369da0b765e2 bodhi-4.1.0-64.iso

Проверьте контрольную сумму MD5 с помощью Windows

Чтобы проверить контрольную сумму MD5:

Откройте командную строку.

Откройте папку загрузок, набрав cd Downloads . Если вы сохранили файлы в другом месте, перейдите туда.

Введите certutil -hashfile , затем имя файла, а затем MD5 .

Убедитесь, что возвращаемое значение соответствует значению файла MD5, который вы загрузили с веб-сайта Bodhi (и открыли в Блокноте).

Если значения не совпадают, значит, файл недействителен, и вам следует загрузить его снова.

Проверьте контрольную сумму MD5 с помощью Linux

Чтобы проверить контрольную сумму MD5 с помощью Linux, следуйте этим инструкциям:

Откройте сеанс оболочки, затем перейдите в каталог, в который вы скачали файлы.

Введите md5sum , а затем имя файла.

Значение, отображаемое командой md5sum, должно соответствовать значению в файле MD5.

Соображения

Метод md5sum проверки действительности файла работает только до тех пор, пока сайт, с которого вы загружаете программное обеспечение, безопасен. Это хорошо работает, когда доступно много зеркал, потому что вы всегда можете проверить их на основном веб-сайте.

Это хорошо работает, когда доступно много зеркал, потому что вы всегда можете проверить их на основном веб-сайте.

Однако, если кто-то взломает основной сайт и злоумышленники изменят контрольную сумму на сайте, вы, вероятно, загружаете то, что не хотите использовать.

Если контрольная сумма файла не соответствует значению в дополнительном файле загрузки, вы знаете, что файл был каким-то образом поврежден.Попробуйте повторно скачать его. Если несколько попыток не удались, сообщите об этом владельцу файла или администратору сайта, который его обслуживает.

Спасибо, что сообщили нам!

Расскажите, почему!

Другой Недостаточно деталей Сложно понятьКак проверить контрольную сумму в Linux [MD5, SHA256 и другие]

Краткое описание: В этом руководстве для начинающих рассказывается, что такое проверка контрольной суммы, что такое контрольные суммы MD5, SHA-256 и SHA-1, почему используются контрольные суммы и как проверять контрольные суммы в Linux.

В этом руководстве вы узнаете следующее:

Что такое контрольная сумма?

Контрольная сумма похожа на цифровой отпечаток файла. В техническом плане

Контрольная сумма — это данные небольшого размера из блока цифровых данных с целью обнаружения ошибок, которые могли быть внесены во время его передачи или хранения.

Итак, контрольная сумма — это длинная строка данных, содержащая различные буквы и цифры.Вы обычно найдете их при загрузке файлов из Интернета, например Образы дистрибутивов Linux, пакеты программного обеспечения и т. Д.

Чаще всего контрольные суммы используются для проверки, не поврежден ли загруженный файл.

Например, страница загрузки Ubuntu MATE включает контрольную сумму SHA-256 для каждого изображения, которое она делает доступным. Итак, после того, как вы загрузили изображение, вы можете сгенерировать для него контрольную сумму SHA-256 и убедиться, что значение контрольной суммы соответствует значению, указанному на сайте.

Если это не так, это означает, что целостность загруженного образа нарушена (возможно, он был поврежден в процессе загрузки). Для этого руководства мы будем использовать файл образа Ubuntu MATE « ubuntu-mate-16.10-desktop-amd64.iso ».

Как генерируется контрольная сумма?

Каждая контрольная сумма генерируется алгоритмом контрольной суммы . Не вдаваясь в технические детали, скажем, что он принимает файл в качестве входных данных и выводит значение контрольной суммы этого файла.Существуют различные алгоритмы генерации контрольных сумм. Самые популярные алгоритмы контрольной суммы:

- Алгоритмы и варианты безопасного хеширования (SHA-1, SHA-2 и т. Д.)

- Алгоритм MD5

Давайте посмотрим, как проверить контрольную сумму в Linux.

Как использовать контрольную сумму для проверки целостности файла [способ GUI]

Если вам нужно графическое решение, вы можете использовать GtkHash .

GtkHash — отличный инструмент для генерации и проверки различных контрольных сумм.Он поддерживает широкий спектр алгоритмов контрольной суммы, включая SHA, MD5 и другие. Вот список поддерживаемых алгоритмов:

GtkHash поддерживает алгоритмы контрольной суммыУстановка GtkHash в Ubuntu

Чтобы установить GtkHash в вашей системе Ubuntu, просто выполните следующую команду:

sudo apt установить gtkhash sudo apt установить gtkhash

Вот и все. Затем выберите алгоритмы контрольной суммы для использования :

- Перейдите к Изменить > Настройки в меню.

- Выберите те, которые хотите использовать.

- Нажмите кнопку Закрыть .

По умолчанию выбраны MD5, SHA-1 и SHA256.

Использование GtkHash

Использовать его довольно просто.

- Выберите файл, который хотите проверить.

- Получите значение контрольной суммы с веб-сайта и поместите его в поле Check .

- Нажмите кнопку Хеш .

- Это сгенерирует значения контрольной суммы с выбранными вами алгоритмами.

- Если какой-либо из них совпадает с полем Проверить , рядом с ним появится небольшая галочка.

Вот пример, показывающий, как GtkHash генерирует контрольную сумму для ISO-образа Ubuntu MATE ( ubuntu-mate-16.10-desktop-amd64.iso ):

GtkHash с Ubuntu MATE isoПроверить контрольные суммы через командную строку Linux

Каждый дистрибутив Linux поставляется с инструментами для различных алгоритмов контрольной суммы. С их помощью вы можете генерировать и проверять контрольные суммы. Инструменты командной строки для контрольной суммы следующие:

- Инструмент контрольной суммы MD5 называется md5sum

- Инструмент контрольной суммы SHA-1 называется sha1sum

- Инструмент контрольной суммы SHA-256 называется sha256sum

Есть еще несколько доступных, e . грамм. sha224sum , sha384sum и т. Д. Все они используют схожие форматы команд. Давайте посмотрим на пример с использованием sha256sum . Мы будем использовать тот же файл изображения « ubuntu-mate-16.10-desktop-amd64.iso », который мы использовали раньше.

грамм. sha224sum , sha384sum и т. Д. Все они используют схожие форматы команд. Давайте посмотрим на пример с использованием sha256sum . Мы будем использовать тот же файл изображения « ubuntu-mate-16.10-desktop-amd64.iso », который мы использовали раньше.

Создание и проверка контрольной суммы SHA256 с помощью sha256sum

Сначала перейдите в каталог, где хранится образ .iso :

кд ~ / itsfoss Теперь, чтобы сгенерировать контрольную сумму SHA-256, введите следующую команду:

sha256sum убунту-мате-16.10-рабочий стол-amd64.iso Вы увидите контрольную сумму SHA-256 в окне терминала! Легко, правда?

Генерация контрольной суммы SHA-256 для Ubuntu MATE iso Если сгенерированная контрольная сумма совпадает с той, которая указана на странице загрузки Ubuntu MATE, это будет означать, что данные не были изменены во время загрузки файла — другими словами, загруженный файл не поврежден.

Остальные упомянутые инструменты работают аналогично.

Насколько точно это работает?

Если вам интересно, насколько точно эти контрольные суммы обнаруживают поврежденные файлы — если вы удалите или измените хотя бы один символ из любого текстового файла внутри ISO-образа, алгоритм контрольной суммы сгенерирует совершенно другое значение для этого измененного изображения.И это точно не будет соответствовать контрольной сумме, указанной на странице загрузки.

У вас контрольная сумма?

Одним из предлагаемых шагов при установке Linux является проверка контрольной суммы ISO-образа Linux. Вы всегда выполняете этот шаг или делаете это только тогда, когда что-то идет не так с установкой?

Было ли это руководство полезным? Если у вас есть вопросы, дайте нам знать! А если вам нужно подобное руководство для чего-то еще, свяжитесь с нами, мы здесь, чтобы помочь.

Нравится то, что вы читаете? Пожалуйста, поделитесь этим с другими.

Как работать с контрольными суммами файлов

В этой статье описывается, как сгенерировать контрольные суммы файлов и проверить целостность файлов.

О контрольных суммах

Контрольная сумма (также иногда называемая хэшем ) — это буквенно-цифровое значение, которое однозначно представляет содержимое файла. Контрольные суммы часто используются для проверки целостности файлов, загруженных из внешнего источника, такого как установочный файл.Вы также можете использовать контрольные суммы для проверки целостности ваших собственных файлов. Например, вы можете сгенерировать контрольные суммы для файлов резервных копий, а затем проверить, не были ли они повреждены или изменены позже.

Два наиболее часто используемых алгоритма контрольной суммы: MD5 и SHA . При проверке контрольных сумм вы должны убедиться, что используете тот же алгоритм, который использовался для генерации контрольной суммы. Например, значение контрольной суммы MD5 файла полностью отличается от значения контрольной суммы SHA-256.

«SHA» — это общий термин для всего семейства алгоритмов хеширования. Два наиболее часто используемых алгоритма SHA:

- SHA-1

- SHA-2: это семейство включает несколько функций хеширования, имена которых указывают разрядность хеш-значения (например, SHA-224, SHA-256, SHA-384 и SHA-512).

Создание контрольных сумм

Все серверы хостинга A2 включают программы командной строки для генерации контрольных сумм MD5 и SHA.

Чтобы сгенерировать контрольную сумму файла и сохранить значение в файле, выполните следующие действия:

- Войдите в свою учетную запись, используя SSH.

- В командной строке введите одну из следующих команд, заменив filename именем файла, для которого вы хотите сгенерировать контрольную сумму:

- Чтобы сгенерировать контрольную сумму MD5, введите:

md5sum filename> md5sums.txt

Чтобы сгенерировать контрольную сумму SHA, введите имя команды для алгоритма хеширования, который вы хотите использовать.

Например, чтобы сгенерировать контрольную сумму SHA-256, используйте команду sha256sum . Чтобы сгенерировать контрольную сумму SHA-512, введите следующую команду:

Например, чтобы сгенерировать контрольную сумму SHA-256, используйте команду sha256sum . Чтобы сгенерировать контрольную сумму SHA-512, введите следующую команду: sha512sum filename> sha512sums.txt

Файл md5sums.txt (или sha512sums.txt ) теперь содержит список файлов и соответствующие контрольные суммы.

Вы также можете сгенерировать несколько контрольных сумм одновременно. Например, чтобы сгенерировать контрольные суммы MD5 для всех файлов .zip и в текущем каталоге, введите следующую команду:

md5sum * .zip> md5sums.txt

Аналогичным образом, чтобы сгенерировать контрольные суммы MD5 для всех файлов в текущем каталоге и всех каталогов ниже него, введите следующую команду:

найти.-type f -exec md5sum {}> md5sums.txt \;Чтобы вместо этого сгенерировать контрольные суммы SHA, замените md5sum соответствующей командой SHA.

- Чтобы сгенерировать контрольную сумму MD5, введите:

Проверка контрольных сумм

Все серверы хостинга A2 включают программы командной строки для проверки контрольных сумм MD5 и SHA.

Чтобы проверить контрольные суммы файлов, выполните следующие действия:

- Войдите в свою учетную запись, используя SSH.

- В командной строке введите одну из следующих команд на основе алгоритма (MD5 или SHA), который использовался для создания контрольных сумм.В этих примерах используются имена файлов md5sums.txt и sha512sums.txt . Если вы сохранили контрольные суммы в другом файле, используйте вместо этого это имя файла.

- Чтобы проверить контрольные суммы MD5, введите:

md5sum -c md5sums.txt

Чтобы проверить контрольные суммы SHA, введите имя команды для алгоритма хеширования, который вы хотите использовать. Например, чтобы проверить контрольную сумму SHA-256, используйте команду sha256sum . Чтобы проверить контрольную сумму SHA-512, введите следующую команду:

sha512sum -c sha512sums.txt

Каждая совпадающая контрольная сумма отображает OK , а несовпадающая контрольная сумма отображает FAILED .

Если вы проверяете много файлов, несовпадающие результаты могут потеряться среди всех результатов прокрутки. Чтобы отображать только несовпадающие контрольные суммы, используйте параметр -quiet. Например:

sha512sum --quiet -c sha512sums.txt

- Чтобы проверить контрольные суммы MD5, введите:

Программы md5sum и SHA работают в операционных системах Linux, включая серверы хостинга A2.Для создания и проверки контрольных сумм на компьютере под управлением Apple Mac OS X можно использовать программы md5 и shasum . На компьютер под управлением Microsoft Windows вы можете установить одну из множества доступных для загрузки программ, которые генерируют и проверяют контрольные суммы.

Дополнительная информация

Как проверить целостность файла с помощью контрольной суммы md5 — The Geek Diary

Программы контрольной суммы используются для генерации строк ключей контрольной суммы из файлов и последующей проверки целостности файлов с помощью этой строки контрольной суммы. Файл может быть распределен по сети или на любом носителе по разным адресатам. По многим причинам существует вероятность того, что файл будет поврежден из-за того, что несколько битов отсутствуют во время передачи данных по разным причинам. Эти ошибки чаще всего возникают при загрузке файлов из Интернета, передаче по сети, повреждении компакт-диска и т. Д.

Файл может быть распределен по сети или на любом носителе по разным адресатам. По многим причинам существует вероятность того, что файл будет поврежден из-за того, что несколько битов отсутствуют во время передачи данных по разным причинам. Эти ошибки чаще всего возникают при загрузке файлов из Интернета, передаче по сети, повреждении компакт-диска и т. Д.

Следовательно, нам нужно узнать, является ли полученный файл правильным или нет, применив какой-то тест. Специальная строка ключа, которая используется для этого теста целостности файла, известна как контрольная сумма .Самый известный и широко используемый метод контрольной суммы — md5sum .

Вычислительная техника md5sum

1. Сначала нам нужно вычислить md5sum файла. Чтобы распечатать контрольную сумму md5 на терминале, используйте команду md5sum с указанием имени файла.

# md5sum файл dcf21e3a1a0181294bceae07ec16a9d9 файл

md5sum — это заданная шестнадцатеричная строка из 32 символов.

2. Вы также можете перенаправить md5sum в файл, как показано ниже.

3. Вы также можете создать хэш md5sum для нескольких файлов, используя одну и ту же команду.

# md5sum file1 file2 file3

Проверка целостности файла с помощью контрольной суммы md5

1. Проверить, что буквенно-цифровая строка, напечатанная на терминале, совпадает с хешем md5, который был предоставлен вместе с файлом. Чтобы проверить контрольную сумму md5 из файла.

# md5sum -c hash.md5 файл: OK

Программа выведет на консоль имя файла и подтвердит, что все в порядке.Формат файла должен быть: хэш (два пробела) имя файла.

# vim hash.md5 dcf21e3a1a0181294bceae07ec16a9d9 файл

2. В случае сбоя контрольной суммы файла вы получите результат, как показано ниже.

$ md5sum -c hash.md5 файл: FAILED

Как рекурсивно проверить контрольную сумму всех файлов в некотором каталоге

Предположим, вы хотите проверить контрольную сумму всех файлов / подкаталога в каком-то каталоге. У утилиты md5sum нет рекурсивной опции. Не волнуйтесь, здесь есть небольшая хитрость.

У утилиты md5sum нет рекурсивной опции. Не волнуйтесь, здесь есть небольшая хитрость.

1. Вы можете создать список md5sum комбинацией find и md5sum. Например:

# find [DirectoryName] -type f -exec md5sum {} \; > ~ / md5sum.txt Командавыше позволяет вам создать список md5sum для всех файлов в некотором каталоге.

2. Чтобы проверить это, вы можете просто сделать так:

# md5sum --check md5sum.txt> result.txt

md5deep для расчета контрольной суммы по каталогам

Контрольные суммы обычно вычисляются для файлов.Но если вы хотите вычислить их для каталога, вам придется вычислять контрольные суммы для всех файлов в каталоге рекурсивно. Этого легко добиться с помощью утилиты «md5deep». Например, чтобы вычислить md5sum для каталога.

# md5deep -rl / путь / к / каталогу> directory.md5

Здесь

-r — обеспечивает рекурсивную функцию md5sum.

-l — используется для относительного пути.

ubuntu.com:80 --recv-key "27DE B156 44C6 B3CF 3BD7 D291 300F 846B A25B AE09"

ubuntu.com:80 --recv-key "27DE B156 44C6 B3CF 3BD7 D291 300F 846B A25B AE09"

Например, чтобы сгенерировать контрольную сумму SHA-256, используйте команду sha256sum . Чтобы сгенерировать контрольную сумму SHA-512, введите следующую команду:

Например, чтобы сгенерировать контрольную сумму SHA-256, используйте команду sha256sum . Чтобы сгенерировать контрольную сумму SHA-512, введите следующую команду: