Безопасная работа в Интернете

Нет ничего важнее безопасности. Корпорация Майкрософт стремится обеспечить безопасность своих данных и устройств как в сети, так и дома. Используйте ресурсы из этого набора и будьте спокойны. От улучшенных функций конфиденциальности и безопасности, встроенных в Windows, до неотложных планов и контрольных списков для домашнего использования — вы найдете инструменты, необходимые для подготовки и обеспечения безопасности.

В сети

Ваши данные — ваша собственность, независимо от того, где они находятся. Мы используем технологии и политики, которые делают преимущества облачных вычислений доступными для всех и которые обеспечивают надежность и инклюзивность при использовании облака. Узнайте, как обеспечить безопасность своей цифровой жизни.

Майкрософт обеспечивает расширенную защиту от вирусов и киберпреступности, предоставляет инструменты для обеспечения безопасности и конфиденциальности информации, а также позволяет восстанавливать файлы после атак.

Скачать инфографику

Просмотреть PDF-файл

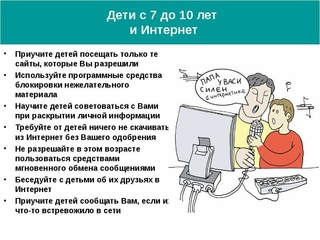

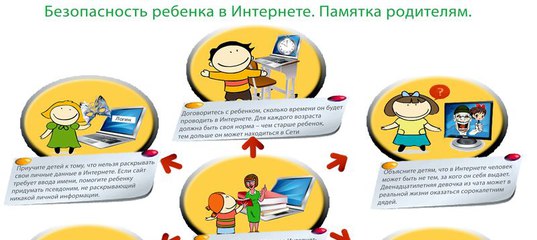

Обеспечьте детям безопасный Интернет

Подробнее о семейной безопасности

Фотографии с отпуска, файлы и расписания, которые объединяют вашу семью — все эти материалы важны. Храните копии файлов в защищенном облаке с помощью OneDrive и получайте доступ к ним с любого устройства.

Храните копии файлов в защищенном облаке с помощью OneDrive и получайте доступ к ним с любого устройства.

Для очень важных конфиденциальных документов, таких как страховые полисы, свидетельства о рождении или налоговые записи, предусмотрен личный сейф, который обеспечивает дополнительный уровень защиты с проверкой личности. Ваши данные и воспоминания под надежной защитой.

Управление устройствами и учетными записями семьи

Надоело терять устройства? Включите общий доступ к расположению для отслеживания детей и поиску устройства, если оно не отображается.

На странице учетной записи Майкрософт вы сможете централизованно отслеживать все учетные записи.

Вы можете требовать пароли для доступа к файлам в OneDrive по ссылкам. Благодаря этому пользователи, которым предоставили ссылку не вы, не смогут получить доступ.

Благодаря этому пользователи, которым предоставили ссылку не вы, не смогут получить доступ.

Подробнее о защите паролем

Защита от фишинга

Фишинг — это тип кибератаки, во время которой злоумышленник пытается украсть ваши деньги или ваше удостоверение, заставляя вас добавлять личные сведения на веб-сайты, которые ошибочно кажутся настоящими.

Подробнее о том, как предотвратить фишинг

Используйте шифрование почты в Outlook. com, чтобы без опаски делиться личными или конфиденциальными сведениями, а также свести к минимуму угрозу перехвата или прочтения почты киберпреступниками.

com, чтобы без опаски делиться личными или конфиденциальными сведениями, а также свести к минимуму угрозу перехвата или прочтения почты киберпреступниками.

Подробнее о шифровании почты

Дома

Быть в безопасности — значит быть на два шага впереди любой проблемы. Наши инструменты помогут держать ваши планы и записи под контролем на случай, если они вам понадобятся.

Хотите узнать больше?

Другие способы управления своей жизнью с помощью Microsoft 365

Профилактика заражения, безопасная работа в Интернете

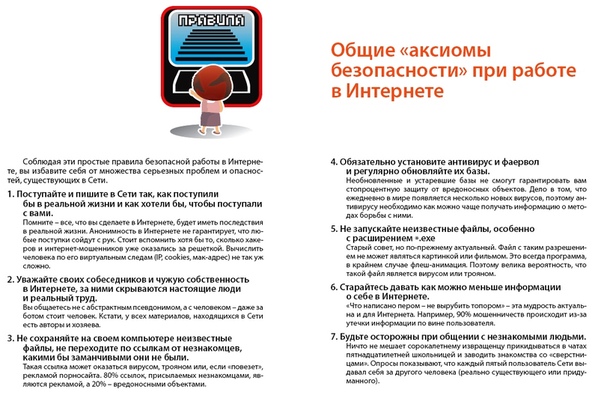

Никакие самые надежные и разумные меры не смогут обеспечить стопроцентную защиту от компьютерных вирусов и троянских программ, но, выработав для себя ряд правил, вы существенно снизите вероятность вирусной атаки и степень возможного ущерба.

Одним из основных методов борьбы с вирусами является, как и в медицине, своевременная профилактика. Компьютерная профилактика состоит из небольшого количества правил, соблюдение которых значительно снижает вероятность заражения вирусом и потери каких-либо данных.

Ниже перечислены основные правила безопасности, выполнение которых позволит вам избежать риска вирусных атак.

Правило № 1: защитите ваш компьютер с помощью антивирусных программ и программ безопасной работы в интернете. Для этого:

•Безотлагательно установите Антивирус.

•Регулярно обновляйте сигнатуры угроз, входящие в состав приложения. Обновление можно проводить несколько раз в день при возникновении вирусных эпидемий .

•Задайте рекомендуемые экспертами параметры защиты вашего компьютера. Защита начинает действовать сразу после включения компьютера и затрудняет вирусам проникновение на компьютер.

•Задайте рекомендуемые экспертами параметры для полной проверки компьютера и запланируйте ее выполнение не реже одного раза в неделю. Если вы не установили компонент Анти-Хакер, рекомендуется сделать это, чтобы защитить компьютер при работе в интернете.

Если вы не установили компонент Анти-Хакер, рекомендуется сделать это, чтобы защитить компьютер при работе в интернете.

Правило № 2: будьте осторожны при записи новых данных на компьютер:

•Проверяйте на присутствие вирусов все съемные диски (дискеты, CD-диски, флеш-карты и пр.) перед их использованием.

•Осторожно обращайтесь с почтовыми сообщениями. Не запускайте никаких файлов, пришедших по почте, если вы не уверены, что они действительно должны были прийти к вам, даже если они отправлены вашими знакомыми.

•Внимательно относитесь к информации, получаемой из интернета. Если с какого-либо веб-сайта вам предлагается установить новую программу, обратите внимание на наличие у нее сертификата безопасности.

•Если вы копируете из интернета или локальной сети исполняемый файл, обязательно проверьте его с помощью Антивируса.

•Внимательно относитесь к выбору посещаемых вами интернет-ресурсов. Некоторые из сайтов заражены опасными скрипт-вирусами или интернет-червями.

Правило № 3: внимательно относитесь к информации от Лаборатории.

В большинстве случаев Лаборатория сообщает о начале новой эпидемии задолго до того, как она достигнет своего пика. Вероятность заражения в этом случае еще невелика, и, скачав обновленные сигнатуры угроз, вы сможете защитить себя от нового вируса заблаговременно.

Правило № 4: с недоверием относитесь к вирусным мистификациям — программам-шуткам, письмам об угрозах заражения.

Правило № 5: пользуйтесь сервисом Windows Update и регулярно устанавливайте обновления операционной системы Microsoft Windows.

Правило №6: покупайте дистрибутивные копии программного обеспечения у официальных продавцов.

Правило № 7: ограничьте круг людей, допущенных к работе на вашем компьютере.

Правило № 8: уменьшите риск неприятных последствий возможного заражения:

•Своевременно делайте резервное копирование данных. В случае потери данных система достаточно быстро может быть восстановлена при наличии резервных копий. Дистрибутивные диски, дискеты, флеш-карты и другие носители с программным обеспечением и ценной информацией должны храниться в надежном месте.

Дистрибутивные диски, дискеты, флеш-карты и другие носители с программным обеспечением и ценной информацией должны храниться в надежном месте.

•Обязательно создайте диск аварийного восстановления, с которого при необходимости можно будет загрузиться, используя «чистую» операционную систему.

Правило № 9: регулярно просматривайте список установленных на вашем компьютере программ. Для этого вы можете воспользоваться пунктом Установка/удаление программ в Панели инструментов или просто просмотреть содержимое каталога Program Files, каталога автозагрузки. Таким образом, вы можете обнаружить программное обеспечение, которое было установлено на компьютер без вашего ведома, пока вы, например, пользовались интернетом или устанавливали некоторую программу. Наверняка некоторые из них могут оказаться потенциально опасными программами.

Эссе на тему «Безопасная работа в Интернете»

Безопасный интернет-серфинг школьника

В наше время трудно представить жизнь без интернета. Интернет может быть прекрасным и полезным средством для обучения, отдыха или общения с друзьями. Сейчас все больше служб используют интернет в своей работе. Например, чтобы попасть на прием к врачу, сначала необходимо записать к нему через Интернет.

Интернет может быть прекрасным и полезным средством для обучения, отдыха или общения с друзьями. Сейчас все больше служб используют интернет в своей работе. Например, чтобы попасть на прием к врачу, сначала необходимо записать к нему через Интернет.

Не выходя из дома можно оплатить коммунальные услуги, пополнить баланс на телефоне, оплатить налоги, штрафы и многое другое.

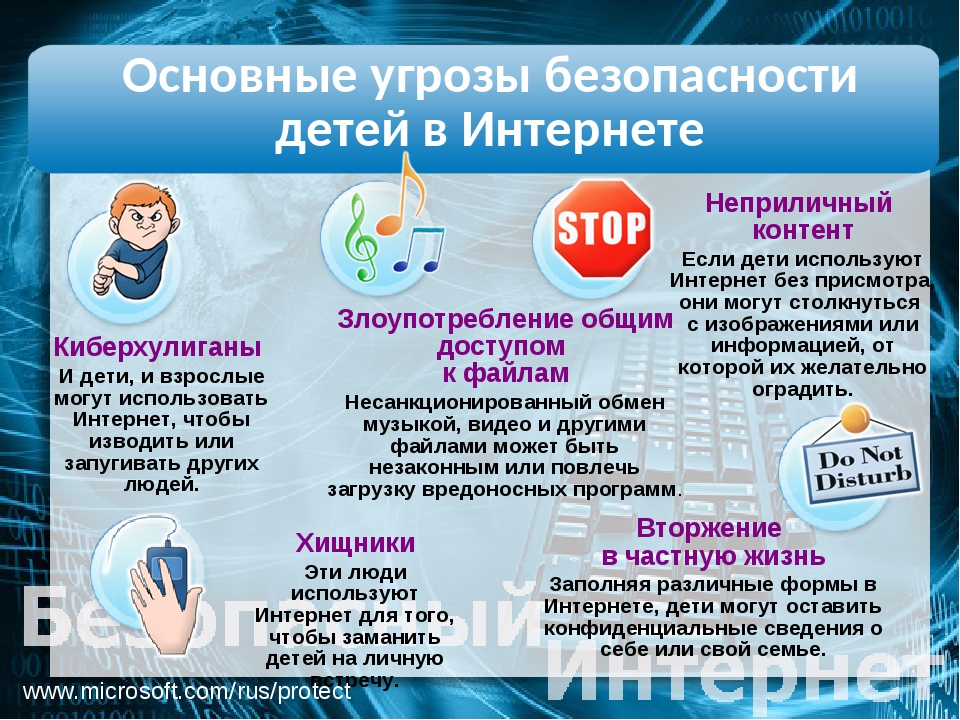

Но сеть Интернет скрывает и угрозы. Например, угрозу заражения вредоносным программным обеспечением, доступ к нежелательному содержимому, контакты с незнакомыми людьми с помощью чатов или электронной почты, неконтролируемые покупки.

Все мы знаем, что в последнее время участились случаи кражи паролей пользователей, попытки взлома компьютеров. Поэтому каждый из нас задумывается о безопасности в сети Интернет.

Вот какие правила, я считаю, нужно соблюдать:

Вот какие правила, я считаю, нужно соблюдать:Антивирусные программы — Ваши первые защитники

Установите антивирусное программное обеспечение с самыми последними обновлениями антивирусной базы.

Регулярно обновляйте антивирусные программы либо разрешайте автоматическое обновление при запросе программы.

Обновления — это полезно и безопасно

Отслеживайте появление новых версий операционных систем и своевременно устанавливайте обновления к ним, устраняющие обнаруженные ошибки.

По возможности отказывайтесь от использования старых операционных программ в пользу более современных.

Регулярно обновляйте пользовательское программное обеспечение для работы в сети, такое как интернет-браузер, почтовые программы, устанавливая самые последние обновления.

Помните, что обновления операционных систем разрабатываются с учётом новых вирусов.

Настройте свой компьютер против вредоносных программ

Настройте операционную систему на своём компьютере так, чтобы обеспечивались основные правила безопасности при работе в сети.

Не забудьте подкорректировать настройки почты, браузера и клиентов других используемых сервисов, чтобы уменьшить риск воздействия вредоносных программ и подверженность сетевым атакам.

Проверяйте новые файлы

Никогда не устанавливайте и не сохраняйте без предварительной проверки антивирусной программой файлы, полученные из ненадежных источников: скачанные с неизвестных веб-сайтов, присланные по электронной почте, полученные в телеконференциях.

Подозрительные файлы лучше немедленно удалять.

Проверяйте все новые файлы, сохраняемые на компьютере.

Периодически проверяйте компьютер полностью.

Будьте бдительны и осторожны

По возможности, не сохраняйте в системе пароли (для установки соединений с Интернетом, для электронной почты и др.) и периодически меняйте их.

При получении извещений о недоставке почтовых сообщений обращайте внимание на причину и, в случае автоматического оповещения о возможной отправке вируса, немедленно проверяйте компьютер антивирусной программой.

Резервное копирование — гарантия безопасности

Регулярно выполняйте резервное копирование важной информации.

Подготовьте и храните в доступном месте системный загрузочный диск. В случае подозрения на заражение компьютера вредоносной программой загрузите систему с диска и проверьте антивирусной программой.

Безопасная работа в интернете | Заработок в Интернете

Если говорить о безопасной работе в интернете, то нельзя не отметить тот факт, что весь интернет просто наполнен различными вирусами и другими вредоносными программами. Все труднее и труднее становиться обезопасить пользователю себя во всемирной паутине. Но, как бы странно это не звучало, самым слабым звеном в безопасной работе своего компьютера и личных данных является же сам пользователь. В нашей статье будет предоставлен ряд советов, которые смогут помочь защитить компьютер от взлома и вирусных атак, а также помогут обезопасить работу в интернете.

Все труднее и труднее становиться обезопасить пользователю себя во всемирной паутине. Но, как бы странно это не звучало, самым слабым звеном в безопасной работе своего компьютера и личных данных является же сам пользователь. В нашей статье будет предоставлен ряд советов, которые смогут помочь защитить компьютер от взлома и вирусных атак, а также помогут обезопасить работу в интернете.

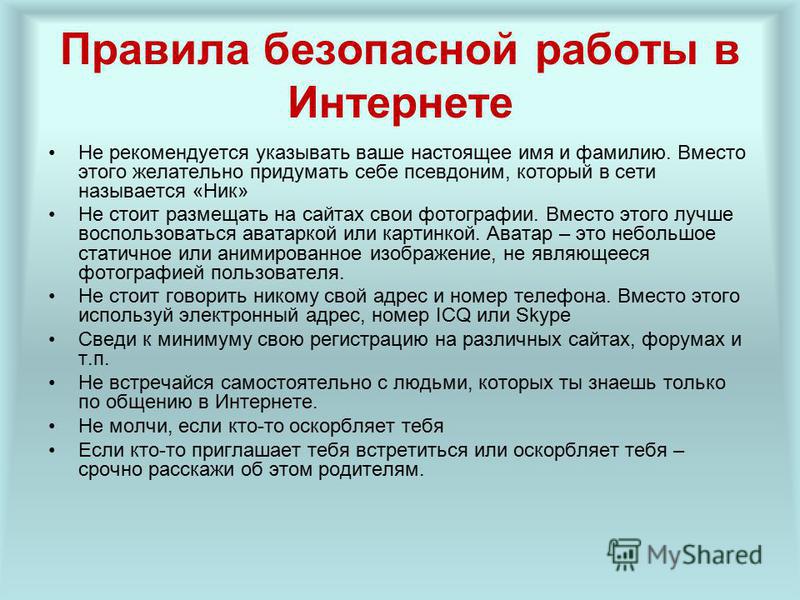

Итак, приступим. Гигантская ошибка пользователей интернета – это, естественно, публикация своих личных данных, секретной информации на всяких сайтах с сомнительной репутацией. Размещение персональных данных, личных фотографий и своих видеозаписей только способствует тому, что хакеры могут собрать большое количество информации о пользователе. Поэтому нужно очень осторожно выкладывать информацию о себе на сайтах, а также пользоваться псевдонимами.

Основы безопасности при работе пользователя в интернете.

Первым делом, для того чтобы была безопасная работа в интернете, надо установить на компьютер антивирус. Популярных антивирусов не так много. Это может быть антивирус Касперского, NOD 32, Dr. Web или другой. Можно долго спорить, как антивирус лучше, но скажем, что каждый из этих антивирусов отлично справляется с защитой компьютера от вирусов. Антивирусная программа на компьютере должна быть установлена одна. Важно следить за обновлениями антивирусных баз, той программы, которую вы выберите для установки себе на компьютер. Без актуальных обновлений антивирусных баз, безопасность компьютера снижается, так как злодеи не дремлют, и постоянно придумывают новые вирусы.

Популярных антивирусов не так много. Это может быть антивирус Касперского, NOD 32, Dr. Web или другой. Можно долго спорить, как антивирус лучше, но скажем, что каждый из этих антивирусов отлично справляется с защитой компьютера от вирусов. Антивирусная программа на компьютере должна быть установлена одна. Важно следить за обновлениями антивирусных баз, той программы, которую вы выберите для установки себе на компьютер. Без актуальных обновлений антивирусных баз, безопасность компьютера снижается, так как злодеи не дремлют, и постоянно придумывают новые вирусы.

Когда вы общаетесь в различных социальных сетях, то ни в коем случае не используйте конфиденциальную информацию, ваша переписка не должна содержать важных данных. Так как, если страница все таки будет взломана, то для взломщиков станут доступны ваши принятые и отправленные сообщения.

Также для хранения или передачи важной информации не пользуйтесь файлообменниками. А для надежной защиты персональной информации используйте средства для шифрования данных. Свои пароли, ключи вообще не публикуйте в интернете, будет лучше, если вы передадите их лично.

Свои пароли, ключи вообще не публикуйте в интернете, будет лучше, если вы передадите их лично.

Не поддавайтесь на всякие фальшивые просьбы и запросы от администраторов сайтов и сервисов о требование передать им ваши ключи или пароли. Запомните: администратор никогда не запросит эту информацию у пользователя. Нельзя забывать о такой важной вещи как тщательный выбор пароля. К этому стоит отнестись очень ответственно.

Никогда не применяйте одинаковые пароли и ключи к разным аккаунтам. Если у вас не получается придумать действительно сложный пароль к своему аккаунту, то вы всегда можете воспользоваться услугами генератора паролей, который всегда доступен в онлайн-режиме.

Еще пользователям необходимо знать, что для хранения ключей есть специальные программы-хранилища. Если же ваш пароль кто-то все-таки украл, то вам немедленно необходимо его изменить.

Также, будьте очень внимательны, когда вводите различные адреса сайтов. Так как, воспользовавшись вашими опечатками, которые повторяются чаще всего, хакеры могут создать фишинговую веб-страницу.

Не пользуйтесь взломанными утилитами, ведь они чаще всего подделываются недобросовестными пользователями. Риск заразить ваш компьютер вирусами в таких случаях очень большой. В таких случаях специалисты советуют использовать бесплатные аналоги известных программ.

Вконтакте

Google+

Одноклассники

Готовимся к урокам Информатики: Безопасная работа в Интернете

безопасная работа в ИНТЕРНЕТ10 пунктов, которые Вы можете сделать сегодня, чтобы защитить Ваших детей в Интернете

1. Возьмите личную ответственность за обеспечение безопасности Вашего ребенка. Определите для своей семьи, что является приемлемым интернет-использованием, а что нет.

2. Разберитесь в ключевых вопросах связанных с интернет-использованием.

3. Постоянно учиться пользоваться основными ресурсами Интернета. Chatrooms, мгновенная передача сообщений (IM), провайдеры услуг интернета (ISPs), электронная почта и доски объявлений (forum).

3. Определите те вебсайты, которые Вы хотели бы, чтобы Ваши дети их изучали.

4. Определить вебсайты, которых Вы хотели бы, чтобы Ваши дети избежали (установить блоки на эти сайты, список прилагается).

5. Изучите чем в интернет интересуются ваши дети и их сверсники и друзья (Как то: limpa, amur, odnoklassniki и т.д.)

6. Используйте существующие ресурсы онлайн для дальнейшего своего интернет-образования. (список адресов ниже)

7. Проводить беседы с Вашими детьми об использовании Интернета. Ясно сообщите свои цели и ценности, свои ожидания и как вы понимаете, что значит работать в Интеренет (а потехе — час!). Указать опасности и показать полезное в Интернет ( беседа о здоровом использовании компьютера). Не делать из компьютера кумира. «Запретный плод сладок»

8. Поместите компьютер в общую зону дома. Не позволяйте своим детям иметь свободный доступ к компьютеру и Интернету во все часы и без любого наблюдения.

9. Объяснить ребёнку, что необходимо держать всю личную информацию в секрете. Определите личную информацию (имя, фамилия, адрес, телефонный номер, адрес электронной почты, школьное название, имена родителей, личный номер, номера банковских карт и т.д.)

10. Некоторые шаги безопасности:

1. В Интернет используйте псевдонимы

2. Не передавайте информацию о кредитных и банковских карточках по Интернету

3. Не общайтесь через Интернет со неизвестными людьми открыто, не доверяйте им свою личную информацию (не желательно сообщать её через Интерент и друзьям). В Интеренете легко скрыть свои намерения и подменить пользователя.

4. Установите свод правил пользования Интернетом и компьютером.

5. Обновляйте правила по мере взросления ребёнка.

6. ищите и используйте инструментарий по управлению пользованием компьютера и доступом в Интернет. (программы блокировщики и управление временем работы за компьютером).

полезные ссылки

Family Online Safety Institute

http://www.fosi.org/cms

система RSACi и ICRA:

http://licrym.org/samouch/3/27/Glava%20%2012/Index4.htm

Настройка блокировки в IE 6. и выше

http://www.microsoft.com/rus/windows/ie/using/howto/contentadv/config.mspx

вопросы по работе в Internet Explorer

http://www.microsoft.com/rus/windows/products/winfamily/ie/iefaq.mspx

Всё о плагинах Firefox:

http://altblog.ru/ya-xochu-firefox-plaginy/

О Firefox на русском:

https://addons.mozilla.org/ru/firefox/

О плагине ProCon Latte для блокировки сайтов:

http://forum.mozilla-russia.org/viewtopic.php?id=24245

список нецензурщины и сайтов на блокировку для установки в браузер:

http://forall.ru-board.com/netarchive/

программы контроля.

http://www.ixbt.com/soft/parentalcontrol.shtml

ключ для кибермамы — 77777-3GEP8G-MNDQZG-B7C4HS-BBNMCG.

ссылки на эту тему:

http://www.rusarticles.com/rabota-v-seti-statya/bezopasnaya-rabota-v-internet-3904593.html

http://www.ifap.ru/library/memo/memo004.pdf

ТЕЛЕТЕКСТ

Руководство по безопасной работе в интернете

Автор оригинальной статьи: Дэвид Эмм, ведущий технический консультант «Лаборатории Касперского»

От кибервандализма к мошенническому ПО

Еще несколько лет назад угроза для пользовательских компьютеров в основном исходила от кибервандалов, для которых программирование служило антисоциальным средством самовыражения. В то время программы редко создавались специально для причинения вреда, хотя запуск некоторых из них приводил к повреждению данных пользователя или выходу компьютера из строя (часто лишь в качестве побочного эффекта). При этом большую часть вредоносных программ в обращении составляли вирусы и черви.

Сегодня наиболее значительную угрозу представляет собой мошенническое ПО. Киберпреступники осознали, что в современном мире, который всегда находится «на связи», применение вредоносного кода позволяет заработать неплохие деньги. Мошенники используют вредоносные программы для кражи конфиденциальных данных пользователей (регистрационных имен, паролей, PIN-кодов и т.п.), чтобы затем с помощью этих данных получить незаконный доход. Большинство вредоносных программ, используемых с этой целью, составляют разного рода троянские программы, или троянцы. Одни из них регистрируют последовательность нажимаемых на клавиатуре клавиш, другие делают снимки экрана при посещении пользователем сайтов, предлагающих банковские услуги, третьи загружают на компьютер дополнительный вредоносный код, предоставляют хакеру удаленный доступ к компьютеру и т.д. Все эти программы объединяет то, что они позволяют злоумышленникам собирать конфиденциальную информацию и использовать ее для кражи денег у пользователей.

Все больше угроз

Киберугрозы не просто становятся более изощренными – их число также неуклонно растет. За прошлый год количество угроз, циркулирующих в интернете, удвоилось.

Если на компьютере появился вредоносный код

Как и любое другое программное обеспечение, вредоносные программы создаются с расчетом на определенное поведение и выполнение определенных функций. Таким образом, они имеют ограниченные возможности, поскольку делают только то, что запрограммировал вирусописатель.

В прошлом вирусы зачастую не несли никакой «полезной» нагрузки: единственной их целью было самораспространение. При этом в результате ошибок программирования некоторые из них совершали не предусмотренные авторами действия. Лишь немногие вирусы целенаправленно стирали файлы, перезаписывали участки диска «мусором» или вызывали медленное повреждение данных. И хотя вирусы вредили пользователям и приводили к потере данных, они, тем не менее, редко пытались собирать данные для будущего использования.

Современный вредоносный код, напротив, обычно создается не для повреждения данных на компьютере пользователя, а для их кражи. Именно поэтому многие троянские программы относят к категории шпионского ПО: они устанавливаются на компьютере скрыто, без ведома и согласия пользователя, и следят за его действиями изо дня в день. Они не привлекают к себе внимания и «заметают следы» с помощью специальных программ, которые называются руткитами. В результате увидеть их «невооруженным взглядом» трудно: с точки зрения рядового пользователя, его компьютер работает вполне нормально.

Хакерские атаки

Современные приложения чрезвычайно сложны; они компилируются из тысяч строк кода. Но создаются они людьми, а людям свойственно ошибаться. Поэтому нет ничего удивительного в том, что в программы закрадываются ошибки, что делает их уязвимыми для атаки. Хакерам эти лазейки позволяют проникнуть в систему, а вирусописатели используют ошибки в коде приложений, чтобы обеспечить автоматический запуск на компьютере вредоносных программ.

Термин «хакер» раньше использовался для обозначения высококвалифицированных программистов. Теперь так называют тех, кто использует уязвимости в программном обеспечении для внедрения в компьютерную систему. Это электронный эквивалент взлома помещения. Хакеры постоянно взламывают как отдельные компьютеры, так и крупные сети. Получив доступ к системе, они крадут конфиденциальные данные или устанавливают вредоносные программы. Они также используют взломанные компьютеры для рассылки спама или для атаки веб-сайтов путем перегрузки веб-серверов сетевым трафиком, что вызывает отказ в обслуживании (по-английски Denial of Service, или DoS) и делает сайты недоступными для пользователей. Подобный инцидент может нанести значительный урон бизнесу компании-владельца ресурса.

Конечно, киберпреступники стремятся использовать свое время и затраченные усилия с максимальной отдачей, поэтому они, как правило, атакуют наиболее популярные системы. Этим, в частности, объясняется большое внимание, уделяемое ими Microsoft® Windows® – операционной системе, установленной на подавляющем большинстве персональных компьютеров.

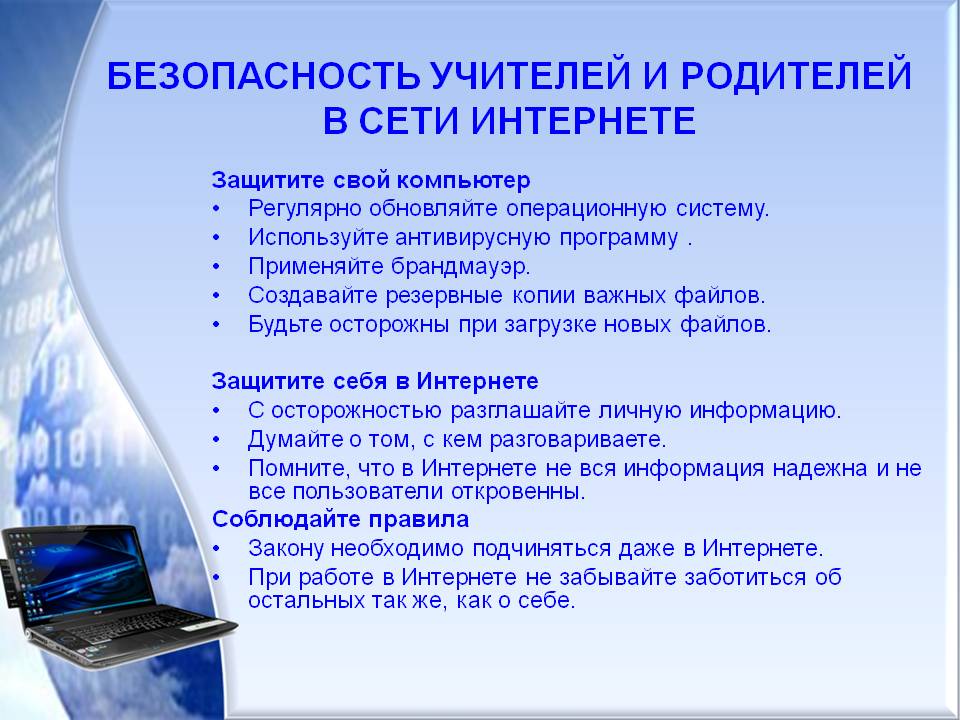

Как защитить компьютер от вредоносного кода и хакерских атак?

Вы сможете защитить свой компьютер от вредоносного кода и хакерских атак, если будете следовать приведенным ниже несложным правилам:

- Установите на своем компьютере решение для защиты от информационных угроз.

- Чтобы обеспечить всестороннюю защиту компьютера, в состав решения должны входить следующие компоненты:

- Антивирус

- Защита от шпионских программ

- Защита от фишинга

- Персональный сетевой экран (файервол)

- Защита от вторжений в систему

- Анти-спам

- Технологии проактивной защиты от новых, неизвестных угроз

- Регулярно (не реже раза в день) устанавливайте обновления программ, обеспечивающих безопасность вашего компьютера.

- В дополнение к постоянной защите компьютера не реже раза в неделю проводите проверку (сканирование) системы.

- Всегда устанавливайте обновления операционной системы и прикладных программ, предназначенные для устранения пробелов в их безопасности. Если вы пользуетесь Microsoft® Windows®, вам не нужно вручную загружать обновления каждый месяц, достаточно установить режим автоматических обновлений – Пуск | Панель управления | Центр обеспечения безопасности Windows® (Start | Control Panel | Security Center).

- Если вы пользуетесь программным пакетом Microsoft® Office, не забывайте регулярно устанавливать его обновления.

- Если вы получили по электронной почте сообщение с вложенным файлом (документ Word, таблица Excel, исполняемый файл с расширением .EXE и т.д.), не открывайте вложение, если отправитель письма вам неизвестен. Не открывайте вложение, если вы не ожидали получить подобное сообщение. НИ ПРИ КАКИХ УСЛОВИЯХ не открывайте вложения, присланные в нежелательных сообщениях (спаме).

- Используйте на своем компьютере учетную запись с правами администратора только в тех случаях, когда вам надо установить программы или изменить настройки системы. Для повседневного использования создайте отдельную учетную запись с ограниченными правами пользователя (для этого нужно зайти в раздел «Учетные записи пользователей» Панели управления). Это важно потому, что при атаке вредоносный код получает тот же уровень прав, с которым вы вошли в систему. Если вы зарегистрировались в системе с правами администратора, то такой же уровень прав будет и у вируса, червя или троянской программы, и вредоносное ПО получит доступ к ключевым данным, хранящимся в системе.

- Регулярно сохраняйте резервные копии своих данных на компакт-диске (CD), DVD-диске или внешнем USB-накопителе. В случае повреждения или шифрования вредоносной программой данных на жестком диске вы сможете восстановить их из резервной копии. Помните также, что, как и у любой другой домашней техники, срок службы у вашего компьютера ограничен.

Что такое фишинг (phishing)?

Фишинг – это особый вид компьютерного мошенничества, связанный с кражей личных данных и финансовых реквизитов пользователей.

Фишинг-атаки организуются следующим образом: киберпреступники создают подложный сайт, который выглядит в точности так же, как сайт банка или сайт, производящий финансовые расчеты через интернет. Затем мошенники пытаются обманным путем добиться, чтобы пользователь посетил фальшивый сайт и ввел на нем свои конфиденциальные данные – например, регистрационное имя, пароль или PIN-код. Обычно для этого используется массовая рассылка электронных сообщений, которые выглядят так, как будто они отправлены банком или иным реально существующим финансовым учреждением, но при этом содержат ссылку на подложный сайт. Конечно, многие из получателей подобных писем не являются клиентами соответствующего банка или платежной системы. Но мошенники получат прибыль даже в том случае, если лишь немногие получатели сообщения «попадутся на удочку» и оставят на фальшивом сайте свои данные.

Пройдя по ссылке, вы попадаете на поддельный сайт, где вам предлагается ввести ваши учетные данные. Часто в фишинг-сообщениях используются те же логотипы и оформление, что и в письмах настоящего банка, а также ссылки, похожие на реальный адрес банка в интернете. Кроме того, сообщение может содержать ваше имя, как будто оно действительно адресовано вам лично. В письмах мошенников обычно приводится правдоподобная причина, требующая ввода вами на сайте «банка» своих данных. Например, ваш банк якобы проводит выборочную проверку безопасности учетных записей или изменил свою компьютерную инфраструктуру, в связи с чем всем клиентам необходимо заново ввести свои личные данные.

Введенные вами на подложном сайте данные затем переправляются организаторам мошеннической схемы. Получив ваши реквизиты, преступники используют их для снятия средств с вашего счета. Чтобы не привлекать внимания жертв, преступники зачастую снимают небольшие суммы. Однако, если обманутых пользователей много, мошенники получают весьма значительную прибыль.

Как защититься от фишинговых атак?

Соблюдение перечисленных ниже правил (а также советов по защите компьютера от вредоносных программ и хакерских атак, изложенных выше) позволит вам успешно противостоять фишинговым атакам:

- Относитесь с опаской к сообщениям, в которых вас просят указать ваши личные данные. Вероятность того, что ваш банк может запросить подобные данные по электронной почте, чрезвычайно мала. Если вы получили электронное письмо, якобы отправленное банком, перезвоните в банк и уточните, действительно ли вам посылали сообщение.

- Не проходите по ссылкам в электронных письмах в формате HTML: киберпреступники могут спрятать адрес подложного сайта в ссылке, которая выглядит как настоящий электронный адрес банка. Вместо этого скопируйте ссылку в адресную строку браузера или настройте свою программу для работы с электронной почтой таким образом, чтобы она работала только с обычным, неформатированным текстом, с которым подобные трюки не проходят.

- Не заполняйте полученные по электронной почте анкеты, предполагающие ввод личных данных. Подобную информацию безопасно вводить только на защищенных сайтах. Как узнать, является ли сайт защищенным? Убедитесь, что его адрес начинается с «https://» и найдите пиктограмму, похожую на запертый висячий замок, в правом нижнем углу окна браузера. Поскольку мошенники могут подделать и то, и другое, дважды щелкните мышью на значке замка и проверьте, совпадает ли адрес, указанный в сертификате безопасности, с текстом в адресной строке браузера. Если у вас остались сомнения, а вам необходимо провести операцию, требующую раскрытия ваших личных данных, воспользуйтесь телефоном.

- Регулярно проверяйте состояние своих банковских счетов (в том числе счетов, к которым привязаны дебетовые и кредитные карты) и просматривайте банковские выписки, чтобы убедиться в отсутствии «лишних» операций. При возникновении малейших подозрений немедленно обратитесь в банк.

- Проверяйте все даты, указанные в теле сообщения. Если какая-либо дата просрочена (например, если срок, к которому вам необходимо выполнить указанные в письме действия, уже истек), это должно вызвать у вас подозрения.

- Если электронное сообщение адресовано не вам лично (например, если оно начинается со слов «Уважаемый клиент»), это также подозрительно.

- Повод насторожиться есть и в случае, когда кроме вас электронное сообщение имеет других адресатов. Даже если банк решил связаться с вами по поводу ваших личных учетных данных по электронной почте, что само по себе крайне маловероятно, он не станет посылать копию сообщения другим людям.

- Орфографические, грамматические и синтаксические ошибки, а также неуклюжий стиль письма – типичные признаки фишингового сообщения.

Что такое компьютерное вымогательство (ransomware)?

Ransomware (от англ. ransom – выкуп) – это вредоносный код, с помощью которого киберпреступники вымогают у пользователей деньги. Вирус, червь или троянская программа шифрует данные на жестком диске зараженного компьютера и создает файл «readme», в котором пользователю предлагается заплатить за расшифровку своих файлов, переведя средства на счет злоумышленника с помощью указанной в файле «readme» системы электронных платежей.

Как защититься от кибервымогательства?

- Следуйте приведенным выше советам по защите компьютера от вредоносного кода и хакерских атак.

- Регулярно сохраняйте резервные копии данных. Киберпреступники используют все более сложные алгоритмы шифрования, и однажды мы, возможно, окажемся не в состоянии восстановить зашифрованную кибервымогателями информацию. При наличии резервной копии данных вы всегда сможете их восстановить.

- НИКОГДА не платите киберпреступникам. Если у вас нет резервной копии данных, обратитесь в службу технической поддержки производителя антивирусного решения, установленного на вашем компьютере – возможно, ваши данные удастся спасти.

Что такое беспроводная сеть?

Большинство современных компьютеров поддерживают беспроводной доступ в сеть. Другими словами, они могут подключаться к интернету (и к другим устройствам, поддерживающим беспроводную связь) без сетевого кабеля. Главное преимущество беспроводных соединений – возможность работать с интернетом в любой точке дома или офиса (если позволяет расстояние между компьютером и устройством беспроводного доступа в сеть). Однако если не принять мер к обеспечению безопасности беспроводной сети, возможны следующие потенциально опасные ситуации:

- Хакер может перехватить передаваемые или получаемые вами данные.

- Хакер может получить доступ к вашей беспроводной сети.

Как обеспечить безопасность беспроводной сети?

Обеспечить безопасность устройства беспроводного доступа и, соответственно, свести к минимуму связанный с этим видом доступа риск можно с помощью следующих несложных шагов:

- Измените пароль администратора в своем беспроводном устройстве. Хакеру легко выяснить, какой пароль устанавливается по умолчанию производителем устройства, и использовать этот пароль для доступа в вашу беспроводную сеть. Избегайте паролей, которые легко подобрать или угадать (см. указания в разделе, посвященном выбору паролей).

- Включите шифрование трафика: лучше всего использовать протокол WPA, если ваше устройство его поддерживает (если нет, используйте WEP-шифр).

- Отключите трансляцию идентификатора сети (SSID broadcasting; SSID – Service Set Identifier, идентификатор сети), чтобы ваше беспроводное устройство не транслировало в эфир информацию о том, что оно включено.

- Смените идентификатор сети (SSID) вашего устройства. Если оставить идентификатор, установленный по умолчанию производителем устройства, злоумышленник, узнав этот идентификатор, сможет легко «засечь» вашу беспроводную сеть. Не используйте имена, которые легко угадать (см. указания в разделе, посвященном выбору паролей).

- Следуйте приведенным выше советам по защите компьютера от вредоносных программ и хакерских атак.

Что такое спам?

Спам – это анонимные незапрошенные массовые рассылки электронной почты, т.е. электронный эквивалент бумажной рекламной корреспонденции, засоряющей обычные почтовые ящики.

На долю спама приходится около 70-80% всех электронных сообщений, получаемых пользователями. Спам чаще всего используется для рекламы товаров и услуг. Спамеры рассылают большое количество рекламных сообщений и наживаются на тех, кто на них отвечает.

Обычно немногие пользователи откликаются на спам-сообщения, но и этого спамерам хватает для получения прибыли. Разбор почты, содержащей большое количество спам-сообщений, отнимает много времени и сил. Спам засоряет почтовые ящики, загружает интернет-каналы и занимает много места на жестком диске. Кроме того, спам используется для рассылки вредоносных программ: спам-сообщения могут содержать зараженные вложения или ссылки на сайты, где размещены вредоносные программы (вредоносный код может загрузиться автоматически при посещении вредоносного сайта и заразить компьютер, если на нем не установлены обновления, закрывающие уязвимости операционной системы и отдельных приложений).

Для рассылки электронных сообщений спамеры используют ботнеты. Ботнет – это сеть, состоящая из зараженных компьютеров. Злоумышленники контролируют их, используя для этого троянские программы или иной вредоносный код. Зараженные машины рассылают спам автоматически. При этом владельцы таких машин не подозревают, что спамеры удаленно управляют их компьютерами. Используя хорошую антивирусную программу, вы сводите вероятность подобного захвата вашего компьютера к минимуму.

Как защититься от спама?

Ниже изложены правила, которые (вместе с приведенными выше советами по защите вашего компьютера от вредоносных программ и хакерских атак) помогут свести к минимуму количество получаемого вами спама.

- Не отвечайте на спам-сообщения. Спамеры часто регистрируют подобные ответы, чтобы выявить действующие адреса электронной почты. Таким образом, ответ на спам-письмо лишь увеличивает риск получения вами спама в дальнейшем.

- Не проходите по ссылкам, якобы предлагающим «отписаться от рассылки», поскольку этим вы подтверждаете, что ваш адрес электронной почты активно вами используется. Спамеры будут и дальше включать его в свои рассылки.

- Пользуйтесь несколькими адресами электронной почты: одним для личной переписки и как минимум еще одним для регистрации в форумах, чатах, списках рассылки и других общедоступных сервисах и сайтах.

- Для личной переписки подберите адрес электронной почты, который трудно угадать. Спамеры конструируют возможные адреса с помощью очевидных имен, слов и чисел. Подойдите к решению этой задачи творчески (и разумеется, не используйте в адресе свое имя и фамилию).

- Не публикуйте частный адрес электронной почты на общедоступных ресурсах. Если у вас нет выбора, пишите свой адрес так, чтобы применяемые спамерами автоматические средства сбора адресов не могли его обнаружить (например, «joe-точка-Smith-собака-mydomain-точка-com» вместо «[email protected]»).

- Рассматривайте адреса электронной почты, которые вы используете на общедоступных ресурсах, как временные. Если на адрес начинает приходить спам, просто смените его.

Почему важны пароли?

Один из основных способов защиты конфиденциальной информации – использование пароля с целью заблокировать доступ к вашим личным данным (банковским реквизитам и т.п.) для других пользователей.

С ростом популярности интернета защита информации с помощью паролей играет все более важную роль. Сейчас у всемирной компьютерной сети пользователей больше, чем когда-либо ранее. Возможности ее использования также значительно расширились и включают электронные банковские услуги, онлайн-покупки и исследования, проводимые с помощью интернет-ресурсов. Кроме того, теперь мы рассматриваем виртуальное пространство как среду для общения. В последние годы в интернете появились социальные сети, такие как «Одноклассники.ru», «В контакте.ru» и др. Их участники обмениваются разнообразной информацией о своей личной жизни, а также музыкой, фотографиями и видеороликами.

К сожалению, чем больше пользователи сообщают о себе в сети, тем выше риск кражи их личных данных (identity theft) киберпреступниками, которые в дальнейшем мошенническим путем приобретают товары и услуги от имени пользователей и даже крадут деньги непосредственно с банковских счетов своих жертв.

Поскольку пароли успешно защищают конфиденциальную информацию, их важность трудно переоценить. Все ваши учетные записи в интернете должны быть защищены паролями. Но выбирать пароль нужно осмотрительно.

Как выбрать «правильный» пароль?

Следуя перечисленным ниже правилам, вы сможете выбрать пароль, угадать который будет непросто.

- Выбирайте пароли, которые вам будет легко запомнить и не придется записывать (в том числе вносить в файл на вашем компьютере). Такой файл может быть стерт, поврежден или украден киберпреступниками.

- Не сообщайте никому свой пароль. Если с вами связался (например, по телефону) представитель некой организации и попросил сообщить ваш пароль, не раскрывайте свои личные данные: вы не знаете, кто на самом деле находится на другом конце провода.

- Если онлайн-магазин или веб-сайт прислал вам по электронной почте сообщение с подтверждением регистрационной информации и новым паролем, как можно скорее зайдите на соответствующий сайт и смените пароль.

- Не используйте для защиты своих данных очевидные пароли, которые легко угадать: имя вашего супруга (супруги), ребенка, домашнего животного, регистрационный номер машины, почтовый индекс и т.п.

- Не используйте в качестве пароля реальные слова, которые киберпреступники могут найти в словаре.

- Используйте буквы как нижнего, так и верхнего регистра, а также цифры и другие символы – например, знаки препинания.

- Если возможно, используйте в качестве пароля словосочетание, а не отдельное слово.

- Не используйте один и тот же пароль для разных учетных записей.

- Не прибегайте к «ротации» паролей, когда «пароль1», «пароль2», «пароль3» и т.д. используются попеременно для разных учетных записей.

- Убедитесь в том, что установленное на вашем компьютере программное обеспечение для защиты от интернет-угроз блокирует попытки перехвата или кражи паролей злоумышленниками.

Безопасность детей при пользовании интернетом

При использовании интернета детьми возможны следующие ситуации, угрожающие как безопасности вашего компьютера, так и личной безопасности ребенка:

- «Попутные» заражения (т.е. вредоносные программы, загружаемые автоматически при просмотре зараженных сайтов).

- Заражение при использовании файлообменных (P2P) сетей, дающих другим пользователям доступ к вашему компьютеру.

- Нежелательная реклама, в том числе всплывающие окна и рекламные программы, которые часто устанавливаются автоматически вместе с бесплатным ПО, загружаемым из интернета.

- Получение ребенком информации сексуального характера (или иной неприемлемой информации).

- Загрузка ребенком из интернета пиратских материалов (например, музыкальных или видеофайлов).

- Ребенка могут обманным путем убедить предоставить личные данные (его собственные или ваши).

- Ребенок может стать жертвой запугивания через интернет.

- Ребенок может стать жертвой домогательств педофила (например, в онлайн-чатах).

Как защитить ребенка при пользовании интернетом?

Чтобы свести к минимуму риск перечисленных выше угроз, вы можете принять следующие меры:

- Поговорите со своими детьми о возможных опасностях, с которыми может быть сопряжено их пребывание в интернете.

- Постарайтесь включить работу на компьютере в число дел, которыми вы занимаетесь всей семьей.

- Поощряйте своих детей обсуждать с вами свой онлайн-опыт, в особенности его тревожные или неприятные аспекты.

- Сформулируйте правила, указывающие, что вашим детям разрешается делать в интернете, а что нет. Данные правила должны давать четкие ответы на следующие вопросы (помните, что по мере взросления детей ваши ответы могут и должны меняться):

- Можно ли регистрироваться на сайтах социальных сетей и других веб-сайтах?

- Можно ли делать покупки через интернет?

- Можно ли использовать программы мгновенного обмена сообщениями? Если ответ «да», объясните детям, что они не должны общаться с незнакомыми им пользователями.

- Можно ли участвовать в онлайн-чатах?

- Можно ли загружать музыкальные и видеофайлы, а также программы?

- Следуйте приведенным в настоящем руководстве советам по защите компьютера от вредоносных программ и хакерских атак и объясните своим детям, почему это важно для их и вашей безопасности.

- Многие решения позволяют ограничить доступ с вашего компьютера к информации определенного характера. Кроме того, в состав браузера Internet Explorer входит модуль «Ограничение доступа» (Content Advisor) – Сервис | Свойства обозревателя | Содержание (Tools | Internet Options | Content).

Что делать с зараженным компьютером

Понять, заражен ваш компьютер или нет, не всегда легко. Авторы современных вирусов, червей и троянских программ прилагают значительные усилия, чтобы скрыть присутствие вредоносного кода в системе. Вот почему так важно следовать советам, приведенном в настоящем руководстве – в частности, установить на своем компьютере антивирусное ПО, загружать обновления, закрывающие уязвимости операционной системы и отдельных приложений, и регулярно сохранять резервные копии данных.

Что делать, если мой компьютер заражен вирусом, червем или троянской программой?

Перечислить все характерные признаки заражения сложно, потому что одни и те же симптомы могут быть вызваны как воздействием вредоносного ПО, так и иными программными или аппаратными проблемами. Вот лишь несколько примеров:

- Ваш компьютер ведет себя странно, непривычно.

- На экране появились неожиданные сообщения или изображения.

- Вы слышите неожиданные звуки, воспроизводимые в случайном порядке.

- Происходит неожиданный запуск программ.

- Ваш персональный сетевой экран сообщает, что некое приложение пытается соединиться с интернетом, хотя вы эту программу не запускали.

- Ваши друзья получают от вас по электронной почте сообщения, которых вы не посылали.

- Ваш компьютер часто зависает, или программы стали выполняться медленно.

- Вы получаете множество системных сообщений об ошибке.

- При включении компьютера операционная система не загружается.

- Вы обнаружили пропажу или изменение файлов или папок.

- Загорается индикатор доступа к жесткому диску, хотя вы не запускали никаких программ.

- Ваш браузер ведет себя неадекватно – например, вы не можете закрыть окно обозревателя.

Если вы обнаружили один или несколько перечисленных выше симптомов, не пугайтесь. Возможно, причиной сбоев является не вирус, червь или троянская программа, а иная программная или аппаратная проблема. В любом случае, вам следует предпринять следующие шаги:

- Отключите компьютер от интернета и от локальной сети.

- Если операционная система не загружается, загрузите компьютер в безопасном режиме (включите компьютер, нажмите и удерживайте клавишу F8, затем выберите Безопасный режим (Safe Mode) в открывшемся меню) или загрузитесь с диска аварийного восстановления.

- Если вы давно не сохраняли резервную копию своих данных, сделайте это сейчас.

- Убедитесь в том, что на вашем компьютере установлены новейшие версии антивирусных баз. Если возможно, используйте для загрузки обновлений не свой компьютер, а компьютер у друзей или на работе: если ваш компьютер заражен, то подключение к интернету позволит вредоносной программе отправить важную информацию злоумышленникам или переслать копию своего кода пользователям, чьи адреса сохранены на вашем компьютере.

- Проведите полную антивирусную проверку компьютера.

- Если в результате проверки обнаружен вирус, червь или троянская программа, следуйте указаниям производителя антивирусного ПО. Хорошие антивирусы предлагают лечение зараженных объектов, помещение подозрительных объектов в карантин и удаление троянских программ и червей. Они также создают отчет со списком зараженных файлов и вредоносных программ, обнаруженных на компьютере.

- Если антивирусное решение не обнаружило вредоносных программ, то ваш компьютер, скорее всего, не заражен. Проверьте программное и аппаратное обеспечение, установленное на компьютере (удалите нелицензионные программы и ненужные файлы), и установите последние обновления операционной системы и прикладных программ.

- Если у вас возникли проблемы с удалением вредоносных файлов, проверьте, нет ли на сайте производителя установленного у вас антивирусного ПО информации о специальных утилитах, необходимых для удаления конкретной вредоносной программы.

- Если необходимо, обратитесь за помощью в службу технической поддержки производителя установленного на вашем компьютере антивирусного ПО. Узнайте у специалиста службы технической поддержки, как отправить образец зараженного файла в антивирусную компанию на анализ.

В заключение: замечание о краже личных данных

Помните, что безопасность важна не только при работе в интернете. Преступники, промышляющие кражей личных данных, могут использовать информацию, хранящуюся на физических носителях, для доступа к учетным записям пользователей в интернете. Приобретите шредер (устройство, режущее бумагу – лучше всего не только вдоль, но и поперек) и уничтожайте все документы, содержащие персональные данные (имя, адрес, дату рождения и т.п.), прежде чем их выбросить.

Где приобрести антивирусное ПО?

В сети ТЕЛЕТЕКСТ вы можете приобрести лицензионные антивирусные программы по подписке(помесячно) оплачивая с лицевого счета. Подробнее http://podpiska.tltinet.ru/group/antivirus/

Подписка. Что это такое?

Новый удобный способ использования лицензионных программ:

- Вам не нужно платить полную стоимость программы, чтобы начать пользоваться;

- Вы можете купить тот или иной антивирус и выбрать подходящий;

- Вы оплачиваете продукт ровно на столько, на сколько он Вам нужен.

Глоссарий

Рекламные программы (AdWare)

Это общий термин, обозначающий программы, которые демонстрируют пользователям рекламу (чаще всего, в виде всплывающих баннеров), и программы, перенаправляющие результаты поиска на рекламные сайты. Рекламные программы часто включаются в состав бесплатного (freeware) или условно-бесплатного (shareware) ПО. Если вы загрузили бесплатную программу, рекламная утилита может быть установлена на ваш компьютер без вашего ведома.

Некоторые троянцы тайно загружают рекламные программы с веб-сайтов и устанавливают их на компьютерах пользователей. Если на вашем компьютере не установлены последние обновления браузера, закрывающие уязвимости приложения, то хакерские утилиты (иногда называемые перехватчиками браузера, потому что они нарушают его нормальную работу, заставляя браузер устанавливать программы без вашего ведома) могут загрузить рекламные программы на ваш компьютер. Перехватчики браузера могут изменять настройки обозревателя, перенаправлять неверно или не полностью введенные адреса на конкретные сайты, перенаправлять поиск на платные (часто порнографические) сайты, а также менять домашнюю страницу обозревателя.

Как правило, рекламные программы никак не проявляют себя в системе: они не устанавливают свои ярлыки в меню Пуск | Программы (Start | Programs), не показывают свою пиктограмму в системном лотке (system tray) в правом нижнем углу экрана и не фигурируют в списке запущенных задач. Процедуры их удаления из системы чаще всего отсутствуют, а попытки удалить подобные программы вручную могут вызвать сбои в использующих их приложениях.

Ботнет (botnet)

Сеть компьютеров, управляемых киберпреступниками с помощью троянской или иной вредоносной программы.

Чат (Chat room)

Способ общения через интернет в режиме реального времени. Все, что надо делать пользователю в чате, – это печатать свои сообщения. Любой, кто зарегистрирован в чате, может принимать участие в общей беседе.

Мошенническое ПО (CrimeWare)

Любые вредоносные программы, используемые киберпреступниками для получения денег.

DoS-атака

DoS-атаки (DoS – сокр. Denial of Service, т.е. отказ в обслуживании) направлены на затруднение или прекращение нормального функционирования веб-сайта, сервера или иного сетевого ресурса. Хакеры добиваются этой цели различными способами – чаще всего они создают чрезмерную нагрузку на сервер путем отправки большого числа запросов, что нарушает нормальную работу сервера и может полностью вывести его из строя.

Распределенная DoS-атака (DDoS-атака, distributed Denial-of-Service attack) отличается от обычной DoS-атаки тем, что производится с нескольких компьютеров одновременно. Обычно хакер использует один зараженный компьютер в качестве т.н. «мастера» ботнета и координирует с его помощью атаку, проводимую остальными компьютерами ботнета – «зомби». Заражение как «мастера», так и «зомби» обычно осуществляется путем загрузки троянской программы или иного вредоносного кода с использованием уязвимостей в приложениях, установленных на компьютерах-жертвах.

Хакер (hacker)

Первоначальное значение этого термина – «талантливый программист». Теперь хакерами называют людей, использующих уязвимости в программном обеспечении для взлома компьютерных систем.

Системы мгновенного обмена сообщениями (Instant messaging systems)

Программы мгновенного обмена сообщениями позволяют общаться в режиме реального времени с пользователями, занесенными в ваш личный список контактов.

Интернет (internet)

Интернет (иногда также называемый «Cетью») – это глобальная система соединенных между собой компьютерных сетей.

Интернет вырос из сети ARPANET, организованной в 1969 году американским государственным агентством ARPA (Advanced Research Projects Agency – Агентство по передовым исследовательским проектам) для обеспечения взаимодействия между компьютерными сетями высших учебных заведений и исследовательских организаций.

На сегодняшний день к интернету подключены бесчисленные компьютеры по всему миру. Связь между ними устанавливается на основе общедоступной телекоммуникационной инфраструктуры. Слаженную работу этой структуры обеспечивают протоколы TCP/IP (Transmission Control Protocol/Internet Protocol – протокол управления передачей данных/интернет-протокол). TCP разбивает данные на сетевые пакеты, передающиеся через интернет, а затем вновь собирает эти пакеты в единое целое по прибытии к месту назначения. IP обеспечивает адресацию пакетов при их передаче к месту назначения.

«Поверх» TCP/IP работают другие протоколы, выполняющие конкретные функции, необходимые пользователям интернета: в частности, протоколы FTP (передача файлов), SMTP (передача электронной почты) и HTTP (передача данных через всемирную паутину World Wide Web).

Интернет-провайдер (ISP)

Интернет-провайдер (ISP – Internet Service Provider) предоставляет пользователям и организациям доступ к интернету. Интернет-провайдеры обычно имеют т.н. «точки доступа» к интернету: у них есть оборудование, необходимое для предоставления интернет-доступа большому числу пользователей, а также выделенные IP-адреса.

Клавиатурный шпион (keylogger)

Эти программы записывают последовательность клавиш, нажимаемых пользователем на клавиатуре. Хакеры используют клавиатурные шпионы для получения конфиденциальных сведений (регистрационных имен, паролей, номеров кредитных карт, PIN-кодов и т.п.). Троянские программы-бэкдоры (Backdoor Trojans) обычно имеют в своем составе клавиатурные шпионы.

Вредоносное ПО (MalWare)

Английский термин malware (сокр. от malicious software, т.е. «вредоносное ПО») применяется для обозначения любой программы, специально созданной для выполнения несанкционированных, часто вредоносных действий.

Одноранговый (Peer-to-Peer)

Термин «одноранговый» (P2P – peer-to-peer) описывает временные соединения, которые напрямую связывают пользователей, работающих с одними и теми же приложениями. Подобные соединения позволяют пользователям обмениваться музыкальными, видео- и иными файлами, находящимися на их компьютерах, поэтому одноранговые сети часто называют файлообменными. Популярными приложениями для обмена файлами являются Napster, Gnutella и Kazaa.

Фишинг (Phishing)

Особый вид киберпреступлений, связанный с получением личных финансовых реквизитов пользователей обманным путем. Киберпреступники создают подложный веб-сайт, как две капли воды похожий на сайт банка или сайт, через который проводятся финансовые взаиморасчеты (например, eBay). Затем злоумышленники обманным путем добиваются, чтобы пользователи посетили этот сайт и ввели на нем свои конфиденциальные данные (регистрационное имя, пароль, PIN-код и т.п.). Как правило, для привлечения внимания пользователей к подложному сайту злоумышленники рассылают большое число сообщений с гиперссылкой на него.

Компьютерное вымогательство (RansomWare)

Ransomware – это вредоносный код, используемый киберпреступниками для вымогания денег у пользователей. Вирус, червь или троянская программа шифрует данные на жестком диске и создает текстовый файл «readme», в котором жертве предлагается расшифровать данные в обмен на отправку автору программы денег с помощью указанной в файле системы электронных платежей.

Руткит (Rootkit)

Этот термин, пришедший из мира операционной системы Unix, обозначает набор программ, с помощью которых хакеры пытаются получить несанкционированный доступ к компьютерам пользователей, оставаясь при этом незамеченными. Теперь руткитами также называют технологии, используемые для сокрытия действий троянских программ в системе Microsoft® Windows®. В последнее время руткиты становятся все более распространенными. Это, в частности, связано с тем, что многие пользователи входят в систему с правами администратора вместо того, чтобы создать отдельную учетную запись с ограниченным уровнем доступа.

Спам (spam)

Спам – это анонимные незатребованные массовые рассылки электронной почты, т.е. электронный эквивалент бумажной рекламной корреспонденции, засоряющей обычные почтовые ящики.

Шпионские программы (SpyWare)

Эти программы предназначены для сбора данных, хранящихся на компьютере, и пересылки их третьим лицам без ведома и согласия владельца компьютера. Подобные программы могут записывать последовательность нажимаемых на клавиатуре клавиш, собирать конфиденциальную информацию (пароли, номера кредитных карт, PIN-коды и т.п.) и адреса электронной почты, а также отслеживать поведение пользователя в интернете. Кроме того, шпионские программы неизбежно снижают производительность компьютера и снижают пропускную способность интернет-канала.

Троянская программа, или троянец (Trojan)

Термин «троянец» произошел от троянского коня – деревянной фигуры, с помощью которой, согласно легенде, греки обманным путем проникли в город Трою и захватили его. В классическом понимании троянец – это неспособная самостоятельно распространяться программа, предназначенная для выполнения вредоносных действий на компьютере-жертве.

Неспособность к самостоятельному распространению отличает троянские программы от вирусов и червей. На заре развития вредоносных программ троянцы встречались нечасто, поскольку их приходилось распространять вручную. В наши дни развитие интернета и общедоступность всемирной паутины позволяют распространять троянские программы без особых сложностей.

Как правило, троянцы устанавливаются на компьютере скрытно и доставляют свой вредоносный «груз» без ведома пользователя. Существует множество видов троянских программ, и каждый из них предназначен для выполнения конкретных вредоносных функций. Наиболее распространены бэкдоры (backdoors – утилиты удаленного управления компьютером), в состав которых часто входят клавиатурные шпионы (keyloggers), шпионские программы (Trojan Spies), программы для кражи паролей (password stealing Trojans) и троянские прокси-серверы (Trojan Proxies), позволяющие использовать компьютер для рассылки спама.

Вирус (Virus)

В наше время термин «вирус» часто используется для обозначения любых видов вредоносных программ. Но, строго говоря, вирус – это программный код, способный к самовоспроизведению путем заражения файлов, размещенных на жестком диске. Соответственно, чем дольше вирус остается незамеченным, тем больше зараженных файлов будет на компьютере. Вирусы могут распространяться как в пределах одной машины, так и передавая себя на другие компьютеры.

Уязвимость (Vulnerability)

Этот термин обозначает ошибку или пробел в защите приложения или операционной системы, позволяющий хакеру взломать компьютер. Хакеры создают вредоносный код, направленный на использование конкретных уязвимостей.

После обнаружения уязвимости (например, разработчиком уязвимого ПО) производитель программного обеспечения обычно создает «заплату» (patch) для ликвидации пробела в защите приложения. Таким образом, разработчики программ и специалисты в области компьютерной безопасности постоянно соревнуются с вирусописателями, которые стремятся первыми найти новые уязвимости.

Всемирная паутина (World Wide Web)

Интернет – это глобальная система соединенных между собой компьютерных сетей. Всемирная паутина (World Wide Web, сокр. WWW) делает огромный объем информации, хранящейся в интернете, доступным пользователям. Во всемирной паутине данные представляются в графической форме, и их удобно просматривать.

Создатель всемирной паутины – Тим Бернерс-Ли (Tim Berners-Lee), британский консультант по программному обеспечению. Он нашел способ отслеживать связи между единицами информации с помощью компьютера (в «реальном» мире подобную функцию выполняет тезаурус). Тим Бернерс-Ли также создал стандарты, позволяющие обмениваться данными через интернет. Он разработал язык гипертекстовой разметки HTML (Hypertext Markup Language) – стандартный метод кодирования информации в паутине – и схему адресации, основанную на универсальных указателях ресурсов URL (Universal Resource Locator), которая позволяет найти любую нужную интернет-страницу. Пример URL – http://tltinet.ru/. Кроме того, Тим Бернерс-Ли является автором протокола передачи гипертекста HTTP (Hypertext Transfer Protocol) – стандарта передачи содержания веб-страниц через интернет. Всемирная паутина в том виде, в котором мы ее знаем, появилась в 1991 году и с тех пор непрерывно растет.

Тим Бернерс-Ли организовал Консорциум Всемирной паутины (the World Wide Web Consortium, сокращенно W3C) – организацию, устанавливающую веб-стандарты. W3C определяет Всемирную паутину как «мир информации, доступной через сеть; воплощение человеческих знаний».

Червь (Worm)

Червей часто рассматривают как разновидность вирусов. Однако между червями и вирусами есть существенные различия. Червь – это компьютерная программа, самостоятельно распространяющая свой код, но не способная к заражению других файлов. Червь устанавливается на компьютер-жертву и ищет возможность распространения на другие компьютеры. При этом, в отличие от вирусов, черви создают единственную копию своего кода на каждой машине; код червя существует на компьютере отдельно, а не дописывает себя в файлы, размещенные на жестком диске.

Оригинал статьи

Сайт учителя истории Горбуновой Радды

Б е з о п а с н о с т ь д е т е й

в интернет-пространстве

СОВЕТЫ РОДИТЕЛЯМ

Рекомендации по безопасности использования сети Интернет детьми

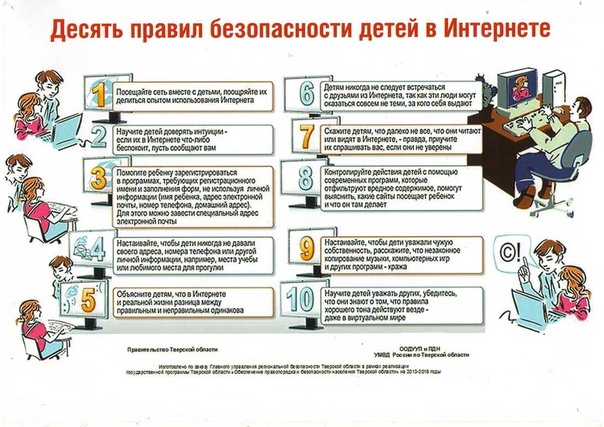

1. Посещайте Интернет вместе с детьми. Поощряйте ваших детей делиться с вами их успехами и неудачами в деле освоения Интернет;

2. Объясните детям, что если в Интернете что-либо беспокоит их, то им следует не скрывать этого, а поделиться с вами своим беспокойством;

3. Составьте список правил работы детей в Интернет и помните, что лучше твердое «нет», чем неуверенное «да». Пусть ограничения будут минимальны, но зато будут действовать всегда и без оговорок.

4. Объясните ребенку, что при общении в чатах, использовании программ мгновенного обмена сообщениями (типа ICQ, Microsoft Messenger и т.д.), использовании он-лайн игр и других ситуациях, требующих регистрации, нельзя использовать реальное имя, помогите вашему ребенку выбрать регистрационное имя, не содержащее никакой личной информации.

5. Объясните ребенку, что нельзя выдавать свои личные данные, такие как домашний адрес, номер телефона и любую другую личную информацию, например, номер школы, класс, любимое место прогулки, время возвращения домой, место работы отца или матери и т.д

6. Объясните своему ребенку, что как и в реальной жизни и в Интернете нет разницы между неправильными и правильными поступками;

7. Научите ваших детей уважать собеседников в Интернете. Убедитесь, что они понимают, что правила хорошего тона действуют одинаково в Интернете и в реальной жизни;

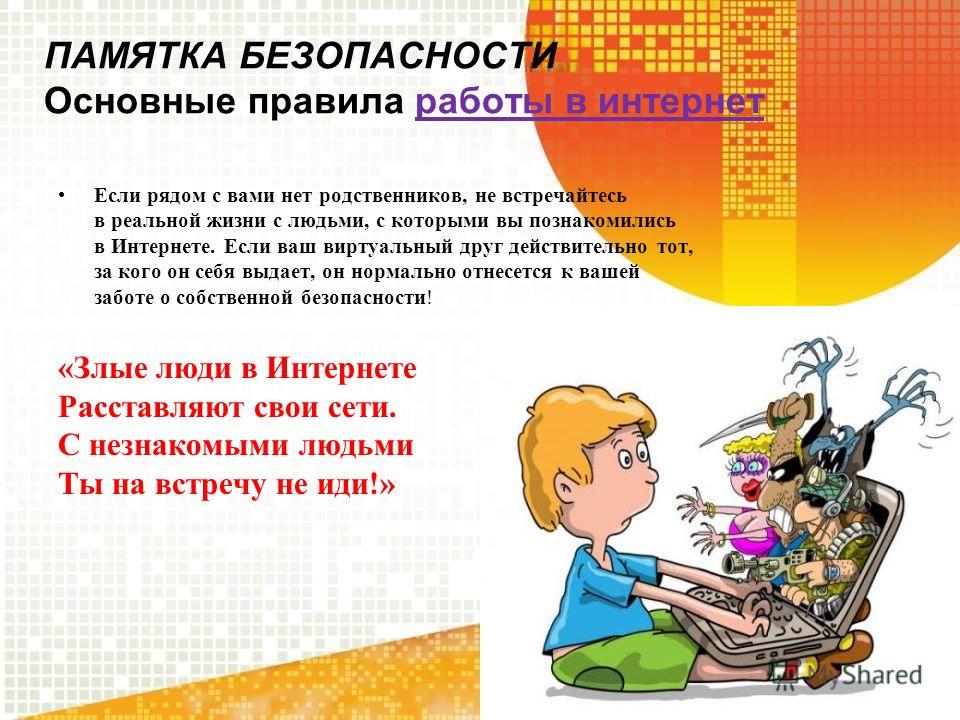

8. Скажите им, что никогда не стоит встречаться с друзьями из Интернета. Ведь люди могут оказаться совсем не теми, за кого себя выдают;

9. Объясните, что далеко не все, что можно увидеть в Интернете – правда. При сомнениях, пусть лучше уточнит у вас.

10. Компьютер с подключением к Интернету должен находиться в общей комнате.

11. Приучите себя знакомиться с сайтами, которые посещают ваши дети.

12. Используйте современные программы, которые предоставляют возможность фильтрации содержимого сайтов, контролировать места посещения и деятельность там (Например, Интернет-Цензор).

Может ли ваш ребенок стать интернет-зависимым?

Не забывайте, что Интернет это замечательное средство общения, особенно для стеснительных, испытывающих сложности в общении детей. Ведь ни возраст, ни внешность, ни физические данные здесь не имеют ни малейшего значения. Однако этот путь ведет к формированию интернет-зависимости. Осознать данную проблему весьма сложно до тех пор, пока она не становится очень серьезной. Да и, кроме того, факт наличия такой болезни как интернет-зависимость не всегда признается. Что же делать?

13–17 лет.

В данном возрасте родителям часто уже весьма сложно контролировать своих детей, так как об Интернете они уже знают значительно больше своих родителей. Тем не менее, особенно важно строго соблюдать правила интернет-безопасности – соглашение между родителями и детьми. Кроме того, необходимо как можно чаще просматривать отчеты о деятельности детей в Интернете. Следует обратить внимание на необходимость содержания родительских паролей (паролей администраторов) в строгом секрете и обратить внимание на строгость этих паролей.

В 13–17 лет подростки активно используют поисковые машины, пользуются электронной почтой, службами мгновенного обмена сообщениями, скачивают музыку и фильмы. Мальчикам больше по нраву сметать все ограничения, они жаждут грубого юмора, азартных игр, картинок «для взрослых». Девочки предпочитают общаться в чатах, при этом они гораздо боле чувствительны к сексуальным домогательствам в Интернете.

Советы по безопасности в этом возрасте.

• Создайте список домашних правил посещения Интернета при участии подростков и требуйте безусловного его выполнения. Укажите список запрещенных сайтов («черный список»), часы работы в Интернете, руководство по общению в Интернете (в том числе в чатах).

• Компьютер с подключением к Интернету должен находиться в общей комнате; часы работы в Интернете могут быть легко настроены при помощи средств Родительского контроля.

• Не забывайте беседовать с детьми об их друзьях в Интернете, о том, чем они заняты таким образом, будто речь идет о друзьях в реальной жизни. Спрашивайте о людях, с которыми дети общаются посредством служб мгновенного обмена сообщениями, чтобы убедиться, что эти люди им знакомы.

• Используйте средства блокирования нежелательного контента как дополнение к стандартному Родительскому контролю.

• Необходимо знать, какими чатами пользуются ваши дети. Поощряйте использование модерируемых чатов и настаивайте, чтобы дети не общались в приватном режиме.

• Настаивайте на том, чтобы дети никогда не встречались лично с друзьями из Интернета.

• Приучите детей никогда не выдавать личную информацию средствами электронной почты, чатов, систем мгновенного обмена сообщениями, регистрационных форм, личных профилей и при регистрации на конкурсы в Интернете.

• Приучите детей не загружать программы без вашего разрешения. Объясните им, что они могут случайно загрузить вирусы или другое нежелательное программное обеспечение.

• Приучите вашего ребенка сообщать вам о любых угрозах или тревогах, связанных с Интернетом. Оставайтесь спокойными и напомните детям, что они в безопасности, если сами рассказали вам, если сами рассказали вам о своих угрозах или тревогах. Похвалите их и посоветуйте подойти еще раз в подобных случаях.

• Расскажите детям о порнографии в Интернете.

• Помогите им защититься от спама. Научите подростков не выдавать в Интернет своего электронного адреса, не отвечать на нежелательные письма и использовать специальные почтовые фильтры.

• Приучите себя знакомиться с сайтами, которые посещают подростки.

• Объясните детям, что ни в коем случае нельзя использовать сеть для хулиганства, распространения сплетен или угроз другим людям.

• Обсудите с подростками проблемы сетевых азартных игр и их возможный риск. Напомните, что дети не могут играть в эти игры согласно закону.

Как проводить Родительский контроль над поведением детей в Интернете?

Обеспечивать родительский контроль в Интернете можно с помощью различного программного обеспечения, например, Родительский контроль в Windows Vista, средства Родительского контроля, встроенные в Kaspersky Internet Security.

Признаки Интернет – зависимости

1. Ребёнок использует Интернет как средство от стресса.

2. Ребёнок часто теряет счёт времени, в то время как находится в Интернете.

3. Ребёнок жертвует сном за возможность провести больше времени в он-лайне.

4. Ребёнок больше предпочитает тратить своё время на Интернет, а не на друзей или семью

5. Он или она лжёт членам семьи и друзьям о количестве проведённого времени в сети.

6. Ребёнок становится раздражительным, если ему не разрешают подключиться к Интернету.

7. Он или она потерял (а) интерес к тем занятиям, которые считал (а) приятным времяпрепровождением до получения доступа к Интернету.

8. Ваш ребёнок формирует новые отношения с людьми, встреченными в он-лайне.

9. Он или она проверяет свою электронную почту несколько раз в день.

10. Он или она пренебрегают отношениями, достижениями, или образованием из-за Интернета.

11. Ребёнок не соблюдает установленных вами сроков на использование Интернета.

12. Они часто едят перед компьютером.

13. У ребёнка проявляются симптомы ломки, включая:

-беспокойство;

-неугомонность;

— дрожащие руки после продолжительного неиспользования Интернета.

14. Ребёнок постоянно думает об Интернете.

15. Они перестают отличать виртуальный мир от реального мира.

6 советов по кибербезопасности для обеспечения безопасности вашего рабочего места в сети

В офисе за кибербезопасность отвечает каждый. Напоминая своим сотрудникам об этих простых передовых методах обеспечения безопасности в Интернете, ваша организация может не стать следующей жертвой кибератаки. Ознакомьтесь с приведенными ниже советами, чтобы узнать, как обеспечить безопасность своего рабочего места в сети, улучшить защиту вашей организации от кибербезопасности и минимизировать риски.

Современные рабочие места часто разделены между несколькими офисами и могут включать удаленных сотрудников.Независимо от того, где находится ваш офис в течение дня, устройства следует тщательно защищать. Убедитесь, что сотрудники знают, что портативные устройства, такие как ноутбуки и сотовые телефоны, всегда должны быть заблокированы надежным паролем. Есть много способов создать безопасные пароли. Некоторые устройства имеют биометрические сканеры, в то время как другие используют PIN-код или матричный код доступа для аутентификации. Если вы используете текстовый пароль, убедитесь, что он уникален для каждой учетной записи.

Для критически важных приложений и учетных записей сотрудники должны использовать двухфакторную аутентификацию.Хороший способ запомнить, как это работает, — это комбинация любых двух из следующих:

- Что-то, что у вас есть (например, случайно сгенерированный код или идентификационный значок)

- Что-то, что вы есть (например, отпечаток пальца)

- Что-то, что вы знаете (например, пароль)

Двухфакторная аутентификация — важный уровень защиты помимо обычного пароля. Это снижает ваш риск стать жертвой компрометации, поскольку злоумышленникам необходим доступ не только к паролю вашей учетной записи, но и к вашему дополнительному методу безопасности, а также для доступа к учетной записи.Убедитесь, что это необходимо для сотрудников, имеющих доступ к конфиденциальным сетям или данным.

При ведении бизнеса за пределами офисной сети обеспечьте свою безопасность, никогда не используйте Wi-Fi без использования VPN (виртуализированная персональная сеть). VPN действует как безопасный туннель через Интернет, шифруя трафик. Внедряя VPN в защищенную сеть вашего офиса, сотрудники могут путешествовать, полагаясь на средства защиты в штаб-квартире. Требовать от сотрудников подключения к VPN в защищенную сеть очень важно; Использование общедоступных сетей Wi-Fi может привести к раскрытию учетных записей и данных вашей организации злоумышленникам или взломанной инфраструктуре.

От основателя до нового стажера, все в вашей организации должны помнить: если что-то выглядит подозрительно, скорее всего, так оно и есть! Злоумышленники будут использовать срочные темы, вложения, связанные с выставлением счетов, и поддельных отправителей, чтобы побудить получателя принять меры. Поделитесь этими советами по электронной почте и веб-браузеру: никогда не открывайте и не загружайте вложения от неизвестных отправителей и всегда наведите указатель мыши на ссылку перед тем, как щелкнуть, чтобы убедиться, что вы перенаправлены на предполагаемый URL-адрес. Внедрение этих передовых методов безопасности может помочь предотвратить распространение вредоносного спама и программ-вымогателей.

Киберзащита вашей организации зависит от образованного персонала, который может применять передовой опыт для предотвращения угроз. Вы должны убедиться, что ваши сотрудники понимают основы кибербезопасности — от распознавания подозрительного сообщения электронной почты до определения момента подключения через VPN. SANS — ведущий учебный институт по кибербезопасности для профессионалов, предлагающий курсы по множеству тем. Их программы обучения по вопросам безопасности помогают обучать сотрудников таким темам, как фишинг, двухфакторная аутентификация и т. Д.

6. Провести инвентаризацию

Вы не можете защитить то, чего не знаете, что имеете. Обязательно настройте процессы, которые активно отслеживают все аппаратные и программные активы в вашей организации. Использование таких инструментов, как инструмент активного обнаружения или инструмент инвентаризации программного обеспечения, позволит легко идентифицировать устройства, подключенные к вашей сети, и помочь автоматизировать документирование всего программного обеспечения в бизнес-системах.

Фактически, инвентаризация устройств и программного обеспечения — это первые две рекомендации CIS Controls.Это ставит их на первое место для действий по кибербезопасности, которые вы можете предпринять. CIS Controls — это приоритетный набор действий по кибербезопасности для организаций, направленных на повышение своей кибербезопасности. Они включают шаги, которые может предпринять каждый, чтобы укрепить систему и предотвратить атаку.

Более глубокий взгляд: меры безопасности для дома и работы.

Команда CIS Controls также выпустила руководство, в котором рассматриваются передовые методы обеспечения безопасности удаленной работы, малого бизнеса и домашнего офиса. В руководстве CIS Controls Telework and Small Office Network Security Guide содержатся рекомендации по усилению защиты ваших устройств для защиты данных на рабочем месте при работе из дома или удаленно.Работая над защитой своего дома от киберугроз, мы также можем защитить рабочее место. Начните с эффективных мер кибербезопасности.

Топ-15 правил безопасности в Интернете для всех

Большинство из нас в значительной степени полагается на Интернет, чтобы получить доступ к социальным сетям, онлайн-обучению, удаленной работе и всевозможным развлечениям. Но широкое использование не означает широко распространенного понимания.

Хорошая новость заключается в том, что существует множество способов обезопасить себя в сети.Чтобы помочь, мы собрали здесь несколько лучших советов.

Совет для профессионалов: В Интернете проще оставаться в безопасности, если у вас есть дополнительный уровень защиты. Комплексное решение Clario для кибербезопасности защищает вас от вредоносных программ, обеспечивая беспроблемный просмотр веб-страниц с помощью блокировщика рекламы и защищая вашу конфиденциальность с помощью VPN. Установите бесплатную 7-дневную пробную версию Clario прямо сейчас и читайте дальше, чтобы узнать, как избежать наиболее распространенных ошибок в Интернете.

- Храните конфиденциальные данные в автономном режиме

- Проверьте надежность веб-сайта

- Используйте надежный пароль

- Используйте двухфакторную аутентификацию

- Избегайте подозрительных онлайн-ссылок

- Держите ваш компьютер в курсе

- Остерегайтесь бесплатного Wi-Fi и загрузок

- Дважды проверьте онлайн-информацию

- Защитите свое интернет-соединение с помощью VPN

- Используйте программное обеспечение для кибербезопасности

Давайте рассмотрим 15 лучших советов по безопасности в Интернете для детей и взрослых, которым нужно следовать.

1. Храните конфиденциальные данные в автономном режиме«Некоторые данные — например, ваш номер социального страхования — никогда не должны выходить в онлайн»

Случаи кражи личных данных составляют самую большую отдельную категорию преступлений, о которых сообщается в FTC в 2020 году.

Но киберпреступники не могут получить доступ или украсть вашу личную информацию, если ее нигде нет в Интернете.

Вот почему некоторые данные, такие как ваш номер социального страхования, никогда не должны передаваться в Интернет.Однако, если вам все же нужно поделиться им, обязательно отправьте его как вложение электронной почты и зашифруйте файл перед отправкой.

Совет для профессионалов: Один из способов компрометации вашей личной информации — это взлом данных. Регулярно проверяйте свои учетные записи на наличие нарушений с помощью монитора утечек данных Clario.

2. Проверка надежности веб-сайта«Адресная строка должна иметь небольшой замок в начале — это означает, что соединение зашифровано»

По состоянию на 17 января 2021 года компания Google зарегистрировала более 2 миллионов фишинговых сайтов.Но как отличить надежный сайт от подозрительного? Сначала посмотрите на адресную строку: в начале у нее должен быть небольшой замок — это означает, что соединение зашифровано.

Во-вторых, проверьте внешний вид веб-сайта. Ниже приведены некоторые критерии, указывающие на безопасность использования веб-сайта:

- страницы выглядят аккуратно и не содержат ошибок

- грамматика в основном тексте и адресная строка согласованы

- все изображения соответствуют ширине экрана

- реклама выглядит органические и не скрывают основной контент

Если веб-сайт соответствует всем этим критериям, его использование, вероятно, будет безопасным.

Совет для профессионалов: Используйте расширение для браузера Clario , чтобы автоматически проверять сайты на наличие вредоносного содержимого и уведомлять вас о том, безопасен ли к ним доступ.

3. Используйте надежный пароль«Надежные пароли должны содержать не менее 12 символов — букв, цифр и специальных символов»