Обновление групповой политики удаленно и локально

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами мы с вами разбирали процедуру создания центрального хранилища административных шаблонов GPO. Движемся дальше и сегодня мы рассмотрим, самую распространенную задачу связанную с групповыми политиками, а именно научимся ее обновлять локально и удаленно, я расскажу в каких ситуациях данная информация вам можете помочь. Мы рассмотрим, какие инструменты у вас есть в арсенале, и я уверяю вас, что вы явно знали не обо всех.

Для чего нужно уметь обновлять групповую политику?

Перед тем, как перейти к практической части я бы хотел описать ряд ситуаций, которые вы можете встретить в своей практике, где вам можете потребоваться ручное обновление GPO. Еще хочу напомнить, что по умолчанию, любая операционная система Windows, являющаяся членом домена AD сама, автоматически производит обновление групповых политик каждые 90-120 минут, это позволяет не генерировать много сетевого трафика и сделать балансировку при обращении к мастеру PDC, но бывают и другие ситуации.

Предположим, что вы внесли важные обновления настроек для ваших серверов, например для авторизации CredSSP, или закрываете какую-то дыру безопасности, логично, что в Active Directory, это делается через групповые политики. Когда у вас 5-10 серверов, то нет проблем чтобы зайти на каждый из них через удаленный рабочий стол и выполнить команду, а когда серверов сотни, тут уже нужна массовость. Еще не нужно сбрасывать со счетов ситуации, когда вы по RDP не можете зайти, через редактор политик обновить не получается, что делать, тут можно сделать все удаленно через PowerShell или командную строку, об этом то же поговорим.

Вы всегда должны уметь и иметь возможность вносить массовые изменения на ваших серверах, и применять их как можно скорее

Методы обновления GPO

Давайте составим список способов и инструментов, которые вы можете использовать:

- Командная строка Windows — позволяет быстро выполнить обновление, работает локально

- Оболочка PowerShell — так же, как и cmd позволяет сделать обновление, как локально, так и удаленно

- Оснастка «Управление групповой политикой» — удаленное обновление GPO, есть возможность выбрать отдельные объекты

- Утилита PsExec — позволяет удаленно выполнить задачу

Давайте теперь опробуем каждый из этих методов.

Как обновить GPO через командную строку

Для выполнения этого метода, вы должны зайти локально на компьютер или сервер, открыть командную строку и ввести вот такую, небольшую команду:

Ключ /force произведет принудительное обновление групповой политики. Хочу отметить, что некоторые настройки могут применяться, только после выхода из системы. Если политика показала, что успешно обновилась, но эффекта не произошло, то смотрите мою статью «Почему не применяются GPO», придется делать траблшутинг.

Как вы можете обратить внимание, что команда выше производит обновление политик, как для пользователя, так и для компьютера, но при желании вы можете этим манипулировать и явным образом указать, что подлежит апдейту. Для этого есть ключ /Target:{Computer | User}. Предположим, что мне нужно выполнить только для пользователя, для этого пишем:

gpupdate /force /target:User

Еще интересный ключик, это выполнить задержку /Wait:{ваше значение}.По умолчанию значение 600 секунд.

Как обновить GPO через PowerShell

Оболочка PowerShell так же имеет отдельный командлет, который легко может инициировать запрос на обновление групповой политики, называется он Invoke-GPUpdate.

Invoke-GPUpdate — это командлет обновляющий параметры групповой политики, включая настройки безопасности, которые установлены на удаленных компьютерах с помощью планирования хода выполнения команды Gpupdate. Вы можете комбинировать этот командлет по сценарию, чтобы запланировать команду Gpupdate на группе компьютеров. Обновление может быть запланировано для немедленного запуска параметров политики или ожидания в течение определенного периода времени, максимум до 31 дня. Чтобы избежать нагрузки на сеть, время обновления будет смещено на случайную задержку.

Давайте запросим обновление политик GPO на моем тестовом сервере с Windows Server 2019, для этого запускаем оболочку PowerShell и вводим команду:

Invoke-GPUpdate –RandomDelayInMinutes 0

Ключ –RandomDelayInMinutes 0 установит задержку в выполнении на ноль секунд, в противном случае обновление будет выполнено рандомно, через некоторое время.

Обратите внимание, что командлет не выдает никаких результатов, если все работает нормально. В некоторых случаях ваши пользователи могут увидеть всплывающее окно командной строки с заголовком taskeng.exe, которое отображает сообщение «Политика обновления». Через секунду окно исчезает.

Если нужно произвести обновление на удаленном компьютере, то нужно воспользоваться ключом -Computer, команда примет вот такой вид:

Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org –RandomDelayInMinutes 0

Если нужно выполнить принудительно без запроса подтверждения пользователя, то укажите ключ -Force.

Если нужно указать явно, что необходимо запросить политики только для пользователя или компьютера, то можно использовать ключ -Target, который имеет значения User или Computer. Кстати если удаленный компьютер не отвечает, то вы получите ошибку:

Invoke-GPUpdate : Компьютер «dc01.root.pyatilistnik.org» не отвечает. Целевой компьютер выключен или отключены правила брандмауэра удаленного управления запланированными задачами (Invoke-GPUpdate : Computer «dc01.root.pyatilistnik.org» is not responding. The target computer is either turned off or Remote Scheduled Tasks Management Firewall rules are disabled.).

Имя параметра: computer

строка:1 знак:1

+ Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org -Target User –Ra …

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : OperationTimeout: (:) [Invoke-GPUpdate], ArgumentException

+ FullyQualifiedErrorId : COMException,Microsoft.GroupPolicy.Commands .InvokeGPUpdateCommand

Еще одним преимуществом командлета PowerShell является то, что у вас есть больше возможностей в выборе машин, которые вы хотите обновить. Например, с помощью приведенной ниже команды вы должны выбрать все компьютеры, которые начинаются с «Note*«.

Get-ADComputer –Filter ‘Name -like «Note*»‘ | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Если нужно выбрать все компьютеры, то ставим звездочку «*»

Get-ADComputer –Filter * | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

При желании вы можете найти все компьютеры по версиям операционных систем и сделать обновление групповых политик по данному критерию.

Не забываем, что можно ограничить поиск отдельным организационным подразделением, для этого есть ключ -Searchbase и команда примет вот такой вид:

Get-ADComputer –Filter * -Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Еще вы можете подготовить текстовый файл со списком серверов, который так же можно через цикл обработать, вот по такому принципу:

$comps = Get-Content «C:\temp\comps.txt»

foreach ($comp in $comps)

{

Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0

}

Я также добавил здесь параметр -Force, чтобы обеспечить повторное применение параметров групповой политики, даже если клиент замечает, что новые версии GPO недоступны. Таким образом, когда мы говорим о принудительном обновлении групповой политики, мы на самом деле имеем в виду две разные вещи. Без параметра Force мы просто незамедлительно инициируем обновление; если мы добавим параметр Force, мы форсируем обновление, даже если обновлять нечего. Параметр Force вступает в игру, если вы считаете, что что-то пошло не так в предыдущем обновлении объекта групповой политики.

Обновление групповой политики через оснастку GPMC

Начиная с операционной системы Windows Server 2012 R2, компания Microsoft расширила функционал оснастки по управлению политиками. Разработчики внедрили механизм, массового и точечного инициирования применения политик GPO к нужным объектам и заметьте через графический интерфейс. Откройте оснастку «Управление групповой политикой«, проще всего, это сделать через окно «Выполнить«, введя там там команду gpmc.msc.

Далее, что вы делаете. Находите нужную вам OU, щелкнуть правым кликом и из контекстного меню выбрать пункт «Обновление групповой политики«.

У вас появится окно «Принудительное обновление групповой политики», в котором вы увидите количество объектов, к которым будет применено действие

На следующем экране вы увидите результат отработки команды, в первом моем примере политики успешно применилась.

При желании все результаты команды можно сохранить в CSV файле

Вот пример содержимого такого файла

на компьютерах, где таким методом была запущена процедура принудительного применения GPO, вы в логах Windows можете обнаружить событие с кодом 1704:

Политика безопасности в объектах групповой политики успешно применена.

То же самое можно посмотреть и в Windows Admin Center, где нужно зайти в раздел события.

Ошибка 8007071a «Удаленный вызов процедуры был отменен»

Иногда в консоли GPMC вы можете получать ошибку:

8007071a «Удаленный вызов процедуры был отменен»

Связана она с тем, что на удаленных компьютерах у вас брандмауэр Windows блокирует эти вызовы, чтобы это поправить я вам советую сделать разрешающую политику, подробнее читайте, как исправить ошибку 8007071a.

Обновление GPO через PSexec

Я вам очень часто рассказываю в своих примерах из моей практики, об утилите PSexec и сборнике SysInternals от Марка Руссиновича. Суть метода в том, что с помощью специальной утилиты вы сможете выполнить удаленную команду, ранее я так удаленно включал RDP на сервере или клиентской машинке.

Далее вы распаковываете архив, если он в таком виде и открываете папку с утилитами SysInternals в командной строке, напомню сделать, это можно через команду cd или через правый клик с зажатым Shift по нужной папке, выбрав пункт «Открыть окно команд».

Обращаю внимание, что у вас должны быть соблюдены несколько требований:

- Как и в случае Invoke-GPUpdate, вы должны изменить настройки брандмауэра на своих клиентах. Поскольку PsExec использует протокол SMB, вам нужно открыть TCP-порт 445. Как открыть порт я уже подробно рассказывал, можете посмотреть, советую использовать для этого групповую политику.

- Второе, это наличие прав на удаленном компьютере, чтобы запустить там Gpupdate

Теперь выполните команду:

psexec \\имя компьютера –i gpupdate

Обратите внимание, что параметр -i здесь важен. Это гарантирует, что PsExec взаимодействует с удаленным рабочим столом, что необходимо для обновления пользовательских политик. Если этот параметр не указан, будут обновлены только конфигурации компьютера, хотя ни PsExec, ни gpupdate не выдадут сообщение об ошибке. Без параметра –i gpupdate обновит пользовательские настройки, только если вы вошли в систему с одинаковой учетной записью на исходном и целевом компьютере.

В результате будет удаленный запуск утилиты gpupdate, если все хорошо, то вы получите сообщение «gpupdate exited on svt2019s01.root.pyatilistnik.org with error code 0«.

на удаленном компьютере в журналах системы вы увидите два события 1500 и 1501.

Событие 1500: Параметры групповой политики для этого компьютера обработаны успешно. Не обнаружено изменений со времени последней успешной обработки групповой политики.

Событие 1501: Параметры групповой политики для этого пользователя обработаны успешно. Не обнаружено изменений со времени последней успешной обработки групповой политики.

Так же вы можете подключиться вообще к удаленной командной строке, через команду:

psexec \\имя компьютера –i cmd

Далее просто пишите gpupdate /force, обратите внимание я через команду hostname показал, что подключение идет с одного компьютера на другой.

Если компьютер не подключен к сети, вы получите следующее сообщение об ошибке:

Couldn’t access ComputerName:The network name cannot be found.

Make sure that the default admin$ share is enabled on ComputerName

Чтобы массово обновить групповую политику на всех компьютерах домена, воспользуйтесь знаком звездочки «*»:

Если это не помогло и выскочила ошибка, то может воспользоваться через PowerShell. В оболочке перейдите в каталог с утилитами PSTools и выполните:

Get-ADComputer –filter ‘Name -like «*»‘ | Select-Object -ExpandProperty Name | foreach{ Invoke-Expression –Command «.\psexec.exe \\$_ -i gpupdate.exe»}

Или можно из конкретного OU добавив

Get-ADComputer –filter ‘Name -like «*»‘-Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | Select-Object -ExpandProperty Name | foreach{ Invoke-Expression –Command «.\psexec.exe \\$_ -i gpupdate.exe»}

Другой вариант — сначала экспортировать все имена компьютеров из контейнера Active Directory в текстовый файл с помощью командлета Get-ADComputer:

Get-ADComputer –filter ‘Name -like «win*»‘ -Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | Select-Object -ExpandProperty Name | Out-File -Encoding ascii c:\tmp\ComputerList.txt

Обратите внимание, что мы должны кодировать выходной файл с помощью ASCII, чтобы мы могли прочитать его содержимое из пакетного файла следующим образом:

For /f «tokens=*» %%a in (c:\tmp\ComputerList.txt) Do psexec \\%%a -i gpupdate

PsExec против Invoke-GPUpdate

Основным недостатком метода PsExec является то, что он относительно медленный. Это может занять от 3 до 4 секунд на компьютер, а для компьютеров, которые не подключены к сети, это может занять еще больше времени. PsExec иногда даже зависал во время моих тестов.

Разрешение входящих подключений через порт 445 является угрозой безопасности. Компьютерные черви могут использовать этот порт, а хакеры могут делать много неприятных вещей с помощью PsExec. Открытие порта планировщика заданий для Invoke-GPUpdate также проблематично, но я думаю, что порт 445 более популярен среди программистов вредоносных программ.

Таким образом, в большинстве сценариев Invoke-GPUpdate является лучшим вариантом. Однако, если вы все равно открыли порт 445 по другим причинам и не хотите открывать порты Invoke-GPUpdate, вы можете предпочесть PsExec для принудительного обновления групповой политики.

Удаленное обновление GPO через Enter-PSSession

Еще в PowerShell есть командлет для удаленного подключения к компьютеру, называется он Enter-PSSession, его принцип работ, как у PsExec. Откройте оснастку PowerShell и введите:

Enter-PSSession -ComputerName svt2019s01

Далее вы подключитесь к удаленному компьютеру, где потом просто введите gpupdate /force.

Удаленное обновление GPO через Windows Admin Center

Если вы в своей практике используете утилиту удаленного администрирования Windows Admin Center, то вы легко можете подключиться к удаленному серверу и обновить политики GPO все через тот же gpupdate /force.

На этом у меня все. Я вам постарался подробно рассказать, о всех методах локального и дистанционного обновления групповых политик пользователя и компьютера на ваших компьютерах домена. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Настройка клиентов WSUS групповыми политиками

Итак, подразумевается что у Вас имеется установленный Wsus сервер, Групповые политики Active Directory (далее GPO) позволяют системным администраторам автоматически указать клиентов в различные группы WSUS сервера, избавляя от необходимости ручного перемещения компьютеров между группами в WSUS консоли. Такое назначение клиентов к различным группам основывается на основе меток на клиенте, такие метки задаются политикой или простой модификацией реестра. Данный тип соотнесения клиентов к группам WSUS называется Таргетинг на стороне клиента (client side targeting).

Обычно используются две различные политики обновления: для рабочих станций (workstations) и для серверов (Servers). Сначала указываем правило группировки клиентских компьютеров в WSUS консоли. По умолчанию в консоли компьютеры распределяются по группам вручную (server side targeting). Укажем, что клиенты распределяются в группы на основе client side targeting (групповых политик или параметров реестра). Для этого в WSUS консоли перейдите в раздел Options откройте параметр Computers и замените значение на Use Group Policy or registry setting on computers (Использовать групповые политики или значения в реестре, см скрин).

После этого начнем непосредственную настройку клиентов WSUS с помощью групповых политик (GPO). Откройте консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Групповая политика установки обновлений WSUS для рабочих станций (WorkstationWSUSPolicy)

Логика политики интуитивно понятна, в нашем случаем мы планируем устанавливать обновления автоматически ночью после их получения. Клиенты после установки обновлений перезагружаются автоматически (предупреждая пользователя за 10 минут). Открываем консоль редактирования GPO (gpmc.msc), переходим в Настройки групповых политик:

В политике указываем:

- Allow Automatic Updates immediate installation: Disabled — запрещаем немедленную установку обновлений при их получении

- Allow non-administrators to receive update notifications: Enabled

- Configure Automatic Updates: Enabled. Configure automatic updating: 4 — Auto download and schedule the install. Scheduled install day: 0 — Every day. Scheduled install time: 03:00 – клиентский ПК скачивает новые обновления и планирует их автоматическую установку на 3:00 утра

- Target group name for this computer: Workstations – в консоли WSUS отнести клиентов к группе Workstations

- No auto-restart with logged on users for scheduled automatic updates installations:

- Specify Intranet Microsoft update service location: Enable. Set the intranet update service for detecting updates: http://wsus:8530, Set the intranet statistics server: http://wsus:8530 –адрес корпоративного WSUS сервера

Если Вы указываете адрес http://wsus, убедитесь что данный адрес разрешается ДНС (ping wsus), если нет то добавите адрес в ДНС сервер.

Групповая политика установки обновлений WSUS для серверов (ServerWSUSPolicy)

Напоминаем, что настройки групповых политик отвечающих за работу службы обновлений Windows находятся в разделе GPO:

Данная политика предназначена для серверов, доступность которых нам нужна непрерывная, по крайней мере в рабочее время. Для этого мы запрещаем автоматическую установку обновлений на целевых серверах при их получении. Предпологается, что клиент WSUS сервера должен просто скачать доступные обновления, после чего отобразить оповещение и ожидать подтверждения системного администратора для начала его установки .Таким образом мы гарантируем, что боевые сервера не будут автоматически устанавливать обновления и перезагружаться без контроля администратора.

В политике указываем:

- Не отображать параметр «Установить обновления и завершить работу» — Отключена. (Если данный параметр отключен, то уведомление при завершении работы появиться)

- Всегда автоматически перезагружаться в запланированное время — Отключена. (Если не настроить данный параметр политики, то Центр обновления не меняет стандартные правила перезагрузки)

- Указать размещение службы обновлений Microsoft во внутренней сети: Включена. Один из ключевых параметров:

- Разрешить клиенту присоединение к целевой группе. — Включена.

Совет. Рекомендуем в обоих политиках настроить принудительный запуск службы обновлений (wuauserv) на клиенте, чтобы быть уверенным что обновления дойдут до целевого сервера. Для этого в разделе Computer Configuration -> Policies-> Windows Setings -> Security Settings -> System Services (в русской локализации: Конфигурация компьютера -> Политики ->Параметры безопасности->Системные службы), найдите службу Центр обновления Windows (wuauserv) и задайте для нее тип запуска «Автоматически».

Назначаем политику WSUS на OU (контейнер) в Active Directory

Далее назначим стандартным способом политику на имеющиеся у нас контейнеры, в нашем случае это два контейнера для рабочих станций (workstations) и для серверов (Servers). В данном примере мы рассматриваем самый простой вариант привязки политик WSUS к компьютерам. В реальных условиях можно распространить одну политику WSUS на всех доменах (GPO привязывается к корню домена) или разнести различных клиентов на разные контейнеры. Для больших и распределенных сетей стоит привязывать различные WSUS сервера к сайтам AD, или же назначать GPO на основании фильтров WMI, или скомбинировать перечисленные выше способы.

Чтобы привязать созданную политику к контейнеру запустите оснастку редактирования групповых политик (gpmc.msc), нажмите правой кнопкой на контейнер -> Привязать существующий обьект групповой политики, и указать контейнер с серверами, в нашем примере сервера в контейнере Servers. Также это можно сделать перетащив групповую политику drag&drop в контейнер, автоматически создастся ссылка на политику (черная стрелка), что означает политика привязана к контейнеру. Далее нажмите на контейнере правой кнопкой и -> обновление групповой политики.

Для ускорения получения политики на клиенте можно выполнить команду: gpupdate /force, данная команда инициирует немедленное применение групповой политики.

И через небольшой промежуток времени можно проверить клиентов на наличие всплывающего оповещений о наличии новых обновлений. В WSUS консоли в соответствующих группах должны появиться клиенты (в таблице отображается имя клиента, IP, ОС, процент их «обновленности» и дата последнего обновлений статуса).

Для управления Windows Server Update Services (WSUS) и службой Wuauclt имеется ряд команд, самые распространенные из них:

/DetectNow — поиск обновлений

/ResetAuthorization — запрос на обновление авторизации

runas /user:admin «wuauclt /detectnow» — поиск обновлений под определенным пользователем

/ReportNow — сформировать отчет

Подключаем WSUS сервер через GPO

Задача: Разобрать настройки посредством которых будет осуществлять прописывание сервера WSUS на рабочие станции под управлением Windows дабы рабочие системы получали последние обновления не из интернета, а из локальной сети одобренные системным администратором.

После того, как установили роль WSUS на систему Windows Server 2012 R2 Std нужно в оснастке Update Services перейти в Options — Computers где изменить дефолтную настройку с «Use the Update Services console» на «Use Group Policy or registry settings on computers

Затем предопределяю (Approve) какие пакеты обновлений нужно устанавливать и нацеливаю их на группу или если удалить/отменить то (Decline).

Авторизуюсь на домен контроллере с правами пользователя входящим в группу Domain Admins

Запускаю оснастку Group Policy Management и создаю политику направленную на рабочие станции или группу рабочих станций:

Win +X → Control Panels — Administrative Tools (Администрирование) — Управление групповой политикой

Конфигурация компьютера — Политики — Конфигурация Windows — Параметры безопасности — Системные службы:

- Центр обновления Windows → ставлю галочку у «Определить следующий параметр политики» и «Выберите режим запуска службы» на «Автоматически» после чего нажимаю «Применить» и «ОК».

Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Центр обновления Windows

- Указать размещение службы обновления Майкрософт в интрасети: Включено

- Укажите службу обновлений в интрасети для поиска обновлений:

http://srv-wsus.polygon.local:8530 - Укажите сервер статистики в интрасети:

http://srv-wsus.polygon.local:8530

и нажимаю Применить и OK.

- Настройка автоматического обновления: Включено

- Настройка автоматического обновления: 4 — авт. Загрузка и устан. По расписанию

Установка по расписанию — день: 0 — ежедневно

Установка по расписанию — время: 20.00

и нажимаю Применить и OK.

- Разрешить клиенту присоединение к целевой группе: Включено

- Имя целевой группы для данного компьютера: office2010

и нажимаю Применить и OK.

- Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователи: Включено

- Включить рекомендуемые обновления через автоматическое обновление: Включено

- Разрешить немедленную установку автоматических обновлений: Включено

- Частота поиска автоматических обновлений: Включено (6часов)

На сервере с ролью WSUS я отметил для пакета Office 2010, что устанавливать мне необходимо (Products and Classifications): Critical Updates, Definition Updates, Feature Packs, Security Updates, Service Packs, Update Rollups.

После нужно добавить в политику вкладка «Делегирование» права для группу «Прошедшие проверку»: чтение, дабы рабочие станции не получали сообщение при формировании результирующей: «Отказано в доступе (фильтрация ограничений безопасности») через gpresult /f /h gp.html

Итог политики:

Связи: Размещение: OU=WSUSФильтры безопасности: Имя компьютера в доменеФильтр WMI: опционально.

Теперь переключаюсь к рабочей станции на которую назначена данная групповая политика, у меня это W7X64 с установленным пакетом Microsoft Office 2010 Pro Rus и дабы система вот прям сейчас получила данную политику в консоли командной строки хоть из под пользователя или администратора домена запускаю команду: gpupdate /force, а после отправить систему в перезагрузку (shutdown /r /t 3) или дождаться покуда рабочая станция перезагрузится.

На заметку: и вот что еще служба Windows Updates на рабочих станциях должна быть включена: sc config wuauserv start= auto, net start wuauserv

На заметку: Если политика не применяется, то следует обратиться к лог файлу: C:\Windows\WindowsUpdate.txt дабы разъяснить данную ситуацию.

Когда политика будет применена к рабочей станции, то открыв оснастку Update Services: Computer — All Computers — группа office2010, выставив фильтр: Status: any и нажав Refresh искомый компьютер(ы) отобразятся здесь и % отношение к установленным пакетам назначенных политикой.

На заметку: многие обновления могут не устанавливать на ПК, т. к. они зависят от установки предшествующих обновлений и покуда WSUS сервер не синхронизируется с сервером обновлений Майкрософта, а после обновления не будут назначены на группу, они не смогут установиться на ПК.

У меня все получилось, заметка полностью работоспособна. На этом всё, с уважением автор блога Олло Александр aka ekzorchik.

Управление автоматическими обновлениями в Windows server 2008

Настройку автоматического обновления можно проводить индивидуально для каждого компьютера, но гораздо эффективнее управлять им при помощи групповой политики – одновременно для всех Пользователей и компьютеров, обрабатывающих данный GPO.

Настройка автоматических обновлений

Управляя автоматическим обновлением при помощи групповой политики, вы выбираете одну из следующих конфигураций:

• Автоматическая загрузка и установка по расписанию (Auto Download And Schedule The Install) Обновления загружаются автоматически и устанавливаются согласно заданному вами расписанию. Когда обновление загружено, ОС уведомляет пользователя о том, какие обновления будут установлены по расписанию. При этом пользователь может установить обновления немедленно или дождаться назначенного времени.

• Автоматическая загрузка и уведомление об установке (Auto Download And Notify For Install) ОС загружает все обновления по мере их появления, а затем сообщает пользователю о том, что обновления готовы к установке. Пользователь волен принять или отклонить обновление. Принятые обновления устанавливаются, отклоненные – нет, но они остаются в системе, чтобы их можно было установить позже.

• Уведомления о загрузке и установке (Notify For Download And Notify For Install) ОС уведомляет пользователя об обновлениях, прежде чем начать их загрузку. Даже согласившись с загрузкой обновления, пользователь сохраняет возможность после загрузки принять его или отказаться от установки. Принятые обновления устанавливаются, отклоненные – нет, но они остаются в системе, чтобы их можно было установить позже.

• Локальный администратор может менять параметры (Allow Local Admin То Choose Setting) Параметры автоматического обновления настраиваются на каждом компьютере в отдельности локальным администратором. При любом другом параметре у локальных пользователей и администраторов нет нрава изменять параметры автоматического обновления.

Чтобы настроить автоматические обновления при помощи групповой политики, выполните следующие действия:

1. В GPMC щелкните правой кнопкой нужный GPO и выберите Изменить (Edit).

2. В редакторе политики раскройте узел Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Обновления Windows (Computer Configuration\Administrative Templates\Windows Components\Windows Update).

3. Щелкните дважды политику Настройка автоматического обновления (Configure Automatic Updates). Чтобы включить управление автоматическим обновлением при помощи групповой политики, установите переключатель Включен (Enabled). Чтобы отключить его, установите переключатель Выключен (Disabled), щелкните ОК и пропустите остальные шаги.

4. Выберите нужный способ обновления в списке Настройка автоматического обновления (Configure Automatic Update).

5. Если вы выбрали вариант Автоматическая загрузка и установка по расписанию (Auto Download And Schedule The Install), здесь же задайте расписание. Щелкните ОК, чтобы сохранить изменения.

Оптимизация автоматических обновлений

Как правило, большинство автоматических обновлений устанавливается при перезапуске компьютера. Некоторые обновления можно устанавливать немедленно, не прерывая работу системных служб и не требуя перезагрузки системы. Чтобы разрешить немедленную установку некоторых обновлений, выполните следующие действия:

1. В GPMC щелкните правой кнопкой нужный GPO и выберите Изменить (Edit).

2. В редакторе политики раскройте узел Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows (Computer Configuration\Administrative Templates\Windows Components\Windows Update).

3. Щелкните дважды политику Разрешить немедленную установку автоматических обновлений (Allow Automatic Updates Immediate Installation). В диалоговом окне свойств политики установите переключатель Включен (Enabled) и щелкните ОК.

По умолчанию уведомления об обновлениях посылаются только пользователям с административными полномочиями. Чтобы рассылать их всем пользователям, зарегистрировавшимся на компьютере, выполните следующие действия:

1. В GPMC щелкните правой кнопкой нужный GPO и выберите Изменить (Edit).

2. В редакторе политики раскройте узел Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Обновления Windows (Computer Configuration\Administrative Templates\Windows Components\Windows Update).

3. Щелкните дважды политику Разрешать пользователям, не являющимся администраторами, получать уведомления об обновлениях (Allow Non-Administrators То Receive Update Notifications). В диалоговом окне свойств политики установите переключатель Включен (Enabled) и щелкните ОК.

При настройке автоматических обновлений полезны также следующие политики:

• Автоматическое обновление Windows (Windows Automatic Updates) При каждом подключении пользователя к Интернету Windows производит поиск доступных обновлений. Чтобы отказаться от поиска, включите эту политику. Она расположена в узле Конфигурация пользователя\Административные шаблоны\Система (User Configuration\Administrative Templates\System).

• Отключить автоматическое обновление ADM-файлов (Turn Off Automatic Update Of ADM Files) В процессе автоматического обновления может произойти изменение групповой политики. Как правило, это выражается в установке новых политик, доступ к которым открывается при очередном запуске редактора политик. Если вы не хотите, чтобы групповая политика обновлялась в процессе автоматического обновления, включите эту политику. Она расположена в узле Конфигурация пользователя\Административные шаблоны\Система\Групповая политика (User Configuration\Administrative Templates\System\Group Policy). Параметры этой политики игнорируются, если вы включили политику Всегда использовать локальные файлы ADM для редактора объектов групповой политики (Always Use Local ADM Files For The Group Policy Object Editor).

• Запретить использование любых средств Центра обновления Windows (Remove Access То Use АН Windows Update Features) Закрывает доступ ко всем функциям системы обновления Windows. Если эта политика включена, все эти функции удаляются, и настроить их нельзя. В их число входят команды Центр обновления Windows (Windows Update) из меню Пуск (Start) и меню Internet Explorer Сервис (Tools), а также функция обновления драйверов в Диспетчере устройств (Device Manager). Эта политика расположена в узле Конфигурация пользователя\Административные шаблоны\Компоненты Windows\Обновления Windows (User Configuretion\Administrative Templates\Windows Components\Windows Update).

Обновление в интрасети

В сетях с сотнями и тысячами компьютеров автоматическое обновление может занимать существенную долю полосы пропускания, и, разумеется, нет никакого смысла проверять обновления и загружать их индивидуально на каждом компьютере. Помочь вам призвана политика Указать размещение службы обновлений Майкрософт в интрасети (Specify Intranet Microsoft Update Service Location), которая указывает отдельным компьютерам проверять наличие обновлений на заданном внутреннем сервере.

К серверу обновлений предъявляются следующие требования: на нем должны быть запущены службы WSUS (Windows Server Update Services), он должен быть настроен как веб-сервер, работающий под управлением Microsoft Internet Information Services (IIS), и ему необходима мощность, достаточная для обработки дополнительной нагрузки, которая в больших сетях при пиковой загруженности может быть весьма значительной. Кроме того, серверу обновлений необходим доступ к внешней сети по порту 80. Проследите, чтобы ни брандмауэр, ни прокси-сервер не препятствовали работе по этому порту.

В процессе обновления отслеживается информация о конфигурации и статистике по каждому компьютеру. Эта информация необходима для нормального обновления. Она может храниться как на специальном сервере статистики (внутреннем IIS-сервере) , так и на самом сервере обновлений.

Чтобы настроить использование внутреннего сервера обновлений, выполните следующие действия:

1. Установив и настроив сервер обновлений, откройте для редактирования GPO, с которым будете работать. В редакторе политики раскройте узел Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Обновления Windows (Computer Configuration\ Administrative Templates\Windows Components\Windows Update).

2. Щелкните дважды политику Указать размещение службы обновлений Майкрософт в интрасети (Specify Intranet Microsoft Update Service Location). В диалоговом окне свойств установите переключатель Включен (Enabled).

3. Введите URL сервера обновлений в поле Укажите службу обновлений в интрасети для поиска обновлений (Set The Intranet Update Service For Detecting Updates). В большинстве случаев URL имеет форму http://ip_сервера, например, http://CoipUpdateServer01.

4. Введите URL сервера статистики в поле Укажите сервер статистики в интрасети (Set The Intranet Statistics Server). Здесь можно указать тот же самый адрес.

5. Щелкните ОК. После обновления соответствующего GPO системы, работающие под управлением ОС Windows 2000 Service Pack 3 или более поздней версии, Windows ХР Service Pack 1 или более поздней версии, Windows Server 2003, Windows Vista и Windows Server 2008 будут в поисках обновлений связываться с внутренним сервером обновлений. Несколько первых дней или даже недель особенно внимательно следите за серверами обновлений и статистики, чтобы убедиться в их корректной работе.

Обновление групповой политики | Microsoft Docs

- Чтение занимает 2 мин

В этой статье

Применяется к: Windows Server (Semi-Annual Channel), Windows Server 2016Applies to: Windows Server (Semi-Annual Channel), Windows Server 2016

Эту процедуру можно использовать для ручного обновления групповая политика на локальном компьютере.You can use this procedure to manually refresh Group Policy on the local computer. Когда групповая политика обновляется, если автоматическая регистрация сертификатов настроена и работает правильно, локальный компьютер автоматически регистрирует сертификат центром сертификации (ЦС).When Group Policy is refreshed, if certificate autoenrollment is configured and functioning correctly, the local computer is autoenrolled a certificate by the certification authority (CA).

Примечание

Групповая политика автоматически обновляется при перезагрузке компьютера, который является членом домена, или при входе пользователя в систему компьютера, который является членом домена.Group Policy is automatically refreshed when you restart the domain member computer, or when a user logs on to a domain member computer. Кроме того, групповая политика периодически обновляется.In addition, Group Policy is periodically refreshed. По умолчанию это периодическое обновление выполняется каждые 90 минут со случайным смещением в течение 30 минут.By default, this periodic refresh is performed every 90 minutes with a randomized offset of up to 30 minutes.

Членство в группах « Администраторы» или «эквивалентное» является минимальным требованием для выполнения этой процедуры.Membership in Administrators, or equivalent, is the minimum required to complete this procedure.

Обновление групповая политика на локальном компьютереTo refresh Group Policy on the local computer

На компьютере, на котором установлен сервер политики сети, откройте Windows PowerShell с ® помощью значка на панели задач.On the computer where NPS is installed, open Windows PowerShell® by using the icon on the taskbar.

В командной строке Windows PowerShell введите gpupdateи нажмите клавишу ВВОД.At the Windows PowerShell prompt, type gpupdate, and then press ENTER.

Этап 5. Настройка обновлений клиентов

- Чтение занимает 3 мин

В этой статье

В Windows Server Update Services 3.0 (WSUS 3.0) с пакетом обновления 2 (SP2) программа установки WSUS автоматически настраивает IIS на распространение последней версии службы автоматического обновления на каждый клиентский компьютер, подключающийся к серверу WSUS.

Оптимальный способ настройки службы автоматического обновления зависит от сетевой среды. В среде, использующей службу каталогов Active Directory®, можно использовать существующий объект групповой политики для домена или создать новый. Если служба каталогов Active Directory не развернута, применяются объекты локальной групповой политики. На этом этапе выполняется настройка службы автоматического обновления, затем задайте сервер WSUS для клиентских компьютеров.

В дальнейших действиях предполагается, что в сети работает служба каталогов Active Directory. Кроме того, предполагается, что администратор хорошо знаком с групповыми политиками и применяет их для управления сетью.

Дополнительные сведения о групповых политиках см. на странице Tech Center (http://go.microsoft.com/fwlink/?LinkID=47375) (на английском языке).

Этап 5. Процедуры

На этапе 4 была завершена настройка обновлений для загрузки. Используйте данный набор процедур для настройки службы автоматического обновления на клиентских компьютерах.

- Настройте службу автоматического обновления с помощью групповой политики.

- Задайте сервер WSUS для клиентских компьютеров.

- Запустите обнаружение на сервере WSUS вручную.

Первые две процедуры можно выполнить на объекте групповой политики для домена по выбору, а третью — в командной строке на клиентском компьютере.

Чтобы настроить автоматические обновления

В консоли управления групповыми политиками выберите объект групповой политики, для которого необходимо настроить WSUS, затем нажмите кнопку Изменить.

В консоли управления групповыми политиками разверните узлы Конфигурация компьютера, Административные шаблоны, Компоненты Windows и выберите Центр обновления Windows.

В области сведений дважды щелкните компонент Настройка автоматического обновления.

Установите режим Включено и выберите один из следующих вариантов:

- Уведомлять перед загрузкой обновлений и уведомлять повторно перед их установкой. Перед загрузкой и перед установкой обновлений вошедшему в систему пользователю с правами администратора выдается уведомление.

- Загружать автоматически и уведомлять перед установкой. Загрузка обновлений начинается автоматически, а перед их установкой вошедшему в систему пользователю с правами администратора выдается уведомление.

- Загружать автоматически и устанавливать по заданному расписанию. Загрузка обновлений начинается автоматически, установка обновлений выполняется в указанные день и время.

- Лок. админ. может менять параметр. Этот вариант позволяет локальным администраторам устанавливать конфигурацию по своему усмотрению с помощью окна «Автоматическое обновление» в панели управления. Например, они могут выбрать свое расписание для установки. Локальные администраторы не могут отключить автоматическое обновление.

Нажмите кнопку ОК.

Задание сервера WSUS для клиентских компьютеров

В области сведений Центра обновления Windows дважды щелкните значок Указать размещение службы обновлений Майкрософт в интрасети.

Установите режим Включено и введите URL-адрес сервера WSUS в оба поля Укажите службу обновлений в интрасети для поиска обновлений и Укажите сервер статистики в интрасети. Например, введите в оба текстовых поля http://имя_сервера и нажмите кнопку ОК.

.gif) Примечание Примечание |

|---|

| Если сервер WSUS для компьютера задан с помощью объекта локальной групповой политики, то этот параметр немедленно вступит в силу, а сам компьютер вскоре появится в административной консоли WSUS. Можно ускорить процесс, запустив цикл обнаружения вручную. |

Через несколько минут после настройки клиентского компьютера он появится на странице Компьютеры в консоли администрирования WSUS. Если для настройки клиентских компьютеров используются объекты групповой политики для доменов, то на это может потребоваться около 20 минут с момента обновления службы групповой политики (то есть вступления в силу новых параметров на клиентском компьютере). По умолчанию групповая политика обновляется в фоновом режиме через каждые 90 минут со случайным смещением от 0 до 30 минут. Если необходимо обновить групповую политику быстрее, на клиентском компьютере можно ввести в командной строке команду gpupdate /force.

На клиентских компьютерах, настроенных с помощью локальных объектов групповой политики, новые параметры политики вступают в силу немедленно, а обновление занимает около 20 минут.

В этом случае не нужно будет ждать 20 минут, чтобы клиентский компьютер подключился к серверу WSUS.

Запуск обнаружения сервером WSUS вручную

На клиентском компьютере нажмите кнопку Пуск и выберите команду Выполнить.

В поле Открыть введите cmd и нажмите кнопку ОК.

Введите в командной строке wuauclt.exe /detectnow. Эта команда заставляет службу автоматического обновления немедленно соединиться с сервером WSUS.

Следующий этап

Этап 6. Настройка групп компьютеров

Дополнительные ресурсы

Поэтапное руководство для служб Windows Server Update Services 3.0 с пакетом обновления 2 (SP2)

GPUpdate: команда обновления параметров групповых политик

После изменения любых настроек групповых политик с помощью локального редактора GPO (gpedit.msc) или доменного редактора политик (gpmc.msc), новые настройки политик применяются к пользователю (или компьютеру) не сразу. Вы можете дождаться автоматического обновления политик (придётся ждать до 90 минут), либо можете обновить и применить политики вручную с помощью команды GPUpdate. Команда GPUpdate используется для принудительного обновления групповых политик компьютера и/или пользователя.

Совет. В Windows 2000 для ручного обновления групповых политик использовалась команда secedit /refreshpolicy. В следующих версиях Windows она была заменена утилитой GPUpdate.

Полный синтаксис команда gpupdate выглядит так:

Gpupdate [/Target:{Computer | User}] [/Force] [/Wait:<value>] [/Logoff] [/Boot] [/Sync]

При запуске команды gpupdate без параметров выполняется обновление только новыех и изменённых настроек политик пользователя и компьютера

Updating policy…

Computer Policy update has completed successfully.

User Policy update has completed successfully.

Вы можете обновить только политики пользователя или только политики компьютера с помощью параметра /target. Например:

Gpudate /target:user

или

Gpupdate /target:computer

Для принудительного обновления настроек групповых политик используется команда GPUpdate /force. В чем разница между GPUpdate и GPUpdate /force?

Команда gpupdate применяет только измененные политики, а команда GPUpdate /force заново переприменяет все политики клиента — и новые и старые (вне зависимости от того, были ли они изменены).

В большинстве случаев для обновления политик на компьютере нужно использовать gpupdate. В больших доменах Active Directory частое использование ключа /force при обновлении GPO вызывает большую нагрузку на контроллеры домена (т.к. компьютеры запрашивают заново все нацеленные на них или на пользователей политики).

Как мы уже говорили ранее групповые политики обновляются автоматически каждые 90 минут или во время загрузки компьютера. Поэтому в большинстве случае использование опции gpupdate /force не оправдано (особенно в различных скриптах) из-за высокой нагрузки на клиентские компьютеры, контроллеры домена и каналы передачи данных. Не стоит часто использовать параметр /force для принудительного обновления натсроек политик у клиентов, подключенных по медленным и нестабильным каналам передачи.

Вы можете добавить задержку (до 600 секунд) при обновлении политик с помощью параметра /wait:

Gpupdate /wait:30

Т.к. некоторые политики пользователя нельзя обновить в фоновом режиме, а только при входе пользователя в систему (установка программ, перенаправление папок и т.д.), вы можете выполнить logoff для текущего пользователя командой:

gpupdate /logoff

Некоторые настройки политик компьютера могут применится только при загрузке Windows, поэтому вы можете инициировать перезагрузку компьютера с помощью параметра /Boot:

gpupdate /Boot

Параметр /Sync указывает, что следующее применение политики должно выполняться синхронно. Активные применения политики происходят при перезагрузке компьютера или при входе пользователя в систему.

В PowerShell 3.0 был добавлен командлет Invoke-GPUpdate, который можно использовать для обновления политик на удаленных компьютерах. Например, следующая команда запустит удаленное обновление групповых политик на компьютере msk-PC-1-22:

Invoke-GPUpdate -Computer msk-PC-1-22 -Force

Вы можете удаленно запустить принудительное обновление политик на всех компьютерах в указанном OU Active Directory с помощью команд:

$Comps = Get-AdComputer -SearchBase "OU=Computers,OU=MSK,DC=vmblog,DC=ru" -Filter *

Foreach ($Comp in $Comps) {invoke-gpupdate -Computer $Comp.Name}

Настройка автоматического обновления с помощью групповой политики

- 10 минут Леседауэр

In diesem Artikel

При настройке параметров групповой политики для WSUS используйте объект групповой политики (GPO), связанный с контейнером Active Directory, подходящим для вашей среды.Microsoft не рекомендует редактировать GPO домена по умолчанию или контроллера домена по умолчанию для добавления настроек WSUS.

В простой среде свяжите GPO с настройками WSUS с доменом. В более сложной среде у вас может быть несколько объектов групповой политики, связанных с несколькими организационными подразделениями (OU), что позволяет применять разные параметры политики WSUS к разным типам компьютеров.

После настройки клиентского компьютера потребуется несколько минут, прежде чем он появится на странице Компьютеры в консоли WSUS.Для клиентских компьютеров, для которых настроен объект групповой политики на основе Active Directory, после обновления групповой политики (то есть применения любых новых параметров к клиентскому компьютеру) потребуется около 20 минут. По умолчанию групповая политика обновляется в фоновом режиме каждые 90 минут со случайным смещением от 0 до 30 минут. Если вы хотите обновить групповую политику раньше, вы можете перейти в командную строку на клиентском компьютере и ввести: gpupdate / force .

Hinweis

На клиентских компьютерах под управлением Windows 2000 вы можете ввести в командной строке следующее: secedit / refreshpolicy machine_policy enforce .

Ниже приведен список параметров групповой политики, доступных для настройки элементов, связанных с WSUS, в среде.

Hinweis

В Windows 2000 редактор объектов групповой политики известен как редактор групповой политики. Хотя название изменилось, это тот же инструмент для редактирования объектов групповой политики. Его также обычно называют gpedit .

Загрузите административный шаблон WSUS

Прежде чем вы сможете установить какие-либо параметры групповой политики для WSUS, вы должны убедиться, что последний административный шаблон загружен на компьютер, используемый для администрирования групповой политики.Административный шаблон с настройками WSUS называется Wuau.adm. Хотя существуют дополнительные параметры групповой политики, связанные с веб-сайтом Центра обновления Windows, все новые параметры групповой политики для WSUS содержатся в файле Wuau.adm.

Если на компьютере, который вы используете для настройки групповой политики, установлена последняя версия Wuau.adm, вам не нужно загружать файл для настройки параметров. Новая версия Wuau.adm доступна в Windows XP с пакетом обновления 2. Файлы административных шаблонов по умолчанию хранятся в каталоге % windir% \ Inf.

Wichtig

Вы можете найти правильную версию Wuau.adm на любом компьютере, на котором установлено WSUS-совместимое автоматическое обновление. Вы можете использовать старую версию Wuau.adm для первоначального указания автоматических обновлений на сервер WSUS для самообновления. После самообновления автоматических обновлений новый файл Wuau.adm появится в папке % windir% \ Inf.

Если на компьютере, который вы используете для настройки групповой политики, не установлена последняя версия Wuau.adm, вы должны сначала загрузить его, используя следующую процедуру.

Чтобы добавить административный шаблон WSUS

В редакторе объектов групповой политики щелкните любой из узлов административных шаблонов .

В меню Действие щелкните Добавить / удалить шаблоны .

Щелкните Добавить .

В диалоговом окне Policy Templates выберите Wuau.adm , а затем щелкните Открыть .

В диалоговом окне Добавить / удалить шаблоны нажмите Закрыть .

Настроить автоматическое обновление

Параметры этой политики позволяют настроить работу автоматического обновления. Вы должны указать, что автоматические обновления загружают обновления с сервера WSUS, а не из Центра обновления Windows.

Для настройки поведения автоматических обновлений

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Настроить автоматическое обновление .

Щелкните Включено и выберите один из следующих вариантов:

- Уведомлять о загрузке и уведомлять об установке . Этот параметр уведомляет вошедшего в систему пользователя с правами администратора перед загрузкой и перед установкой обновлений.

- Автоматическая загрузка и уведомление об установке . Эта опция автоматически начинает загрузку обновлений, а затем уведомляет вошедшего в систему администратора перед установкой обновлений.

- Автоматическая загрузка и планирование установки . Если автоматические обновления настроены на выполнение установки по расписанию, необходимо также указать день и время для повторяющейся установки по расписанию.

- Разрешить локальному администратору выбирать настройку . С помощью этого параметра локальные администраторы могут использовать автоматические обновления на панели управления для выбора варианта конфигурации по своему выбору. Например, они могут выбрать собственное запланированное время установки. Локальным администраторам не разрешается отключать автоматические обновления.

Щелкните ОК .

Укажите расположение службы Центра обновления Майкрософт в интрасети

Параметры этой политики позволяют настроить сервер WSUS, с которым служба автоматического обновления будет связываться для получения обновлений. Вы должны включить эту политику, чтобы автоматические обновления загружали обновления с сервера WSUS.

Дважды введите URL-адрес HTTP (S) сервера WSUS, чтобы сервер, указанный для обновлений, также использовался для отчетов о клиентских событиях.Например, введите ** http (s): // ** имя сервера в обоих полях. Оба URL-адреса обязательны.

Для перенаправления автоматических обновлений на сервер WSUS

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

В области сведений щелкните Укажите расположение службы обновлений Microsoft в интрасети .

Щелкните Включено и введите URL-адрес HTTP (S) того же сервера WSUS в поле Установите службу обновлений интрасети для обнаружения обновлений и в поле Установите сервер статистики интрасети . Например, введите http (s): // servername в оба поля.

Щелкните ОК .

Включить таргетинг на стороне клиента

Эта политика позволяет клиентским компьютерам самостоятельно заполнять группы компьютеров, существующие на сервере WSUS.

Если установлено состояние Включено , информация о указанной группе компьютеров отправляется в WSUS, который использует ее для определения, какие обновления следует развернуть на этом компьютере. Этот параметр может только указать серверу WSUS, какую группу должен использовать клиентский компьютер. Фактически вы должны создать группу на сервере WSUS.

Если установлено состояние Отключено или Не настроено , информация о группе компьютеров не будет отправляться в WSUS.

Для включения таргетинга на стороне клиента

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

В области сведений щелкните Включить таргетинг на стороне клиента .

Щелкните Включено и введите имя группы компьютеров в поле.

Щелкните ОК .

Перенести автоматическое обновление установки по расписанию

Эта политика определяет время ожидания автоматических обновлений после запуска системы перед продолжением запланированной установки, которая была пропущена ранее.

Если статус установлен на Включено , запланированная установка, которая не была выполнена ранее, произойдет через указанное количество минут после следующего запуска компьютера.

Если статус установлен на Отключено , при следующей запланированной установке произойдет пропущенная запланированная установка.

Если установлен статус Not Configured , запланированная установка будет пропущена через одну минуту после следующего запуска компьютера.

Эта политика применяется только в том случае, если автоматическое обновление настроено на выполнение плановой установки обновлений. Если политика «Настроить автоматическое обновление» отключена, эта политика не действует.

Чтобы перенести автоматическое обновление по расписанию, установка

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Перенести автоматическое обновление по расписанию установки , щелкните Включить и введите значение в минутах.

Щелкните ОК .

Нет автоматического перезапуска для параметров установки автоматического обновления по расписанию

Эта политика указывает, что для завершения запланированной установки автоматическое обновление будет ждать перезагрузки компьютера любым пользователем, вошедшим в систему, вместо того, чтобы вызывать автоматический перезапуск компьютера.

Если статус установлен на Включено , автоматическое обновление не будет перезагружать компьютер автоматически во время запланированной установки, если пользователь вошел в систему.Вместо этого автоматическое обновление уведомит пользователя о необходимости перезагрузить компьютер, чтобы завершить установку.

Имейте в виду, что автоматические обновления не смогут обнаружить будущие обновления, пока не произойдет перезапуск.

Если установлено состояние Отключено или Не настроено , автоматическое обновление уведомит пользователя о том, что компьютер автоматически перезагрузится через 5 минут для завершения установки.

Эта политика применяется только в том случае, если автоматическое обновление настроено на выполнение плановой установки обновлений.Если политика «Настроить автоматическое обновление» отключена, эта политика не действует.

Чтобы запретить автоматический перезапуск для запланированных параметров установки автоматического обновления

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Без автоматического перезапуска для запланированных параметров установки автоматического обновления и установите параметр.

Щелкните ОК .

Частота обнаружения автоматического обновления

Эта политика определяет часы, которые Windows будет использовать для определения времени ожидания перед проверкой доступных обновлений. Точное время ожидания определяется с использованием указанных здесь часов минус от 0 до 20 процентов указанных часов. Например, если эта политика используется для указания 20-часовой частоты обнаружения, то все клиенты WSUS, к которым применяется эта политика, будут проверять наличие обновлений в любом месте от 16 до 20 часов.

Если статус установлен на Включено , автоматическое обновление будет проверять наличие доступных обновлений через указанный интервал.

Если статус установлен на Отключено или Не настроено , автоматическое обновление будет проверять наличие доступных обновлений с интервалом по умолчанию в 22 часа.

Для установки частоты обнаружения автоматического обновления

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

В области сведений щелкните Частота обнаружения автоматического обновления и установите параметр.

Щелкните ОК .

Эта политика указывает, должны ли автоматические обновления автоматически устанавливать определенные обновления, которые не прерывают работу служб Windows и не перезапускают Windows.

Если статус установлен на Включено , автоматические обновления будут немедленно устанавливать эти обновления после того, как они были загружены и готовы к установке.

Если установлено состояние Отключено , такие обновления не будут установлены немедленно.

Чтобы разрешить немедленную установку автоматического обновления

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Разрешить немедленную установку автоматического обновления и установите параметр.

Щелкните ОК .

Задержка перезапуска для запланированных установок

Эта политика определяет время ожидания автоматических обновлений перед продолжением запланированного перезапуска.

Если статус установлен на Включено , запланированный перезапуск произойдет через указанное количество минут после завершения установки.

Если статус установлен на Отключено или Не настроено , время ожидания по умолчанию составляет пять минут.

Чтобы отложить перезапуск для запланированных установок

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Отложить перезапуск для запланированных установок и установите параметр.

Щелкните ОК .

Повторный запрос на перезапуск с запланированными установками

Эта политика определяет время ожидания автоматических обновлений перед повторным запросом у пользователя перезапуска по расписанию.

Если установлено состояние Включено , запланированный перезапуск произойдет через указанное количество минут после того, как предыдущий запрос на перезапуск был отложен.

Если установлено состояние Отключено или Не настроено , интервал по умолчанию составляет 10 минут.

Для повторного запроса на перезапуск с установками по расписанию

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

На панели сведений щелкните Повторно запросить перезагрузку с установками по расписанию и установите параметр.

Щелкните ОК .

Разрешить пользователям без прав администратора получать уведомления об обновлениях

Эта политика указывает, будут ли вошедшие в систему пользователи без прав администратора получать уведомления об обновлениях на основе параметров конфигурации для автоматического обновления. Если автоматические обновления настроены политикой или локально для уведомления пользователя либо перед загрузкой, либо только перед установкой, эти уведомления будут предлагаться любому пользователю, не являющемуся администратором, который входит в систему.

Если установлено состояние Включено , автоматические обновления будут включать неадминистраторов при определении, какой вошедший в систему пользователь должен получать уведомление.

Если статус установлен на Отключено или Не настроено , автоматическое обновление будет уведомлять только зарегистрированных администраторов.

Чтобы разрешить пользователям, не являющимся администраторами, получать уведомления об обновлениях

В редакторе объектов групповой политики разверните Конфигурация компьютера , разверните Административные шаблоны , разверните Компоненты Windows , а затем щелкните Центр обновления Windows .

В области сведений щелкните Разрешить пользователям, не являющимся администраторами, получать уведомления об обновлениях и установите параметр.

Щелкните ОК .

Hinweis

Этот параметр политики не позволяет пользователям служб терминалов без прав администратора перезагружать удаленный компьютер, на котором они вошли в систему. Это связано с тем, что по умолчанию пользователи служб терминалов без прав администратора не имеют прав на перезагрузку компьютера.

Удаление ссылок и доступ к Центру обновления Windows

Если этот параметр включен, автоматическое обновление получает обновления с сервера WSUS. Пользователи, у которых установлена эта политика, не могут получать обновления с веб-сайта Windows Update, который вы не одобрили. Если эта политика не включена, значок Центра обновления Windows остается в меню Пуск , чтобы местные администраторы могли посетить веб-сайт Центра обновления Windows. Местные административные пользователи могут использовать его для установки неутвержденного программного обеспечения с общедоступного веб-сайта Windows Update.Это происходит, даже если вы указали, что автоматические обновления должны получать утвержденные обновления с вашего сервера WSUS.

Для удаления ссылок и доступа к Центру обновления Windows

В редакторе объектов групповой политики разверните Конфигурация пользователя , разверните Административные шаблоны , а затем щелкните Меню «Пуск» и панель задач .

В области сведений щелкните Удалить ссылки и перейдите к Центру обновления Windows и установите параметр.

Щелкните ОК .

Как отключить автоматические обновления Windows 10 с помощью локальной групповой политики

Незначительное одно из самых больших разочарований Windows среди пользователей — это обновления. Я имею в виду, что все мы знаем, что желательно поддерживать ваш компьютер в актуальном состоянии, чтобы обеспечить стабильность вашей системы и не допускать уязвимых лазеек, но, черт возьми, обновления Windows — отстой. Я не знаю, что в этом хуже: необходимость ждать ЧАСЫ, пока Windows подготовит и установит обновления, или тот факт, что это будет загружать вашу пропускную способность и процессор, когда все, что вам нужно, — это выполнить задачу.

Мне нравится, как этот автор Forbes задокументировал свое разочарование в Windows и свой довольно потрясающий опыт работы с Ubuntu. Я супер-фанат Linux, понимаете? Я отвлекся, обновления Windows — отстой, и отказ Microsoft от возможности легко отказаться от этих обновлений просто бесит. К счастью, отключить обновления Windows совсем невозможно.

Объявление — Продолжите чтение ниже

Есть несколько способов отключить эти обновления.Собственно два.

- Метод локальной групповой политики и

- Блокировать обновления через реестр

В этом посте мы познакомим вас с первым, поскольку он относительно удобен для новичков, чем метод реестра, так как возня с ними может легко сломать что-то еще.

Как заблокировать автоматические обновления с помощью локальной групповой политики

Если вы используете Windows 10 Pro, вы можете использовать редактор локальной групповой политики, чтобы изменить настройки системы, чтобы предотвратить автоматическую загрузку и установку обновлений на вашем устройстве.Вот как это сделать.

- Удерживайте нажатой клавишу Windows Key + R , чтобы открыть команду Выполнить .

- Введите gpedit.msc и нажмите ОК , чтобы открыть редактор локальной групповой политики.

- Перейдите по следующему пути:

Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Центр обновления Windows - С правой стороны дважды щелкните политику Настроить автоматические обновления .

- Установите флажок Отключено , чтобы отключить политику.

- Нажмите кнопку Применить .

- Нажмите кнопку ОК .

После того, как вы выполнили эти шаги, Windows 10 больше не будет загружать обновления автоматически, которые также могут сохранять данные при использовании лимитированного интернет-соединения, и любые будущие обновления необходимо загружать и устанавливать вручную из Настройки > Обновить и Безопасность > Центр обновления Windows .

Настройка параметров автоматического обновления

В качестве альтернативы, если отключение политики не работает, вы также можете использовать редактор групповой политики, чтобы настроить параметры Центра обновления Windows, чтобы предотвратить автоматическую установку обновлений на ваш компьютер.

- Используйте сочетание клавиш Windows + R , чтобы открыть команду Выполнить .

- Введите gpedit.msc и нажмите ОК , чтобы открыть редактор локальной групповой политики.

- Просмотрите следующий путь:

Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Центр обновления Windows - Справа дважды щелкните политику Настроить автоматические обновления .

- Установите флажок Включено , чтобы включить политику.

- В разделе «Параметры» вы найдете ряд параметров для настройки автоматических обновлений, в том числе:

- — Уведомлять о загрузке и автоматической установке.

- — Автоматическая загрузка и уведомление об установке.

- — Автоматическая загрузка и установка расписания.

- — Разрешить локальному администратору выбирать настройку.

- Вы должны выбрать вариант, который лучше всего соответствует вашим предпочтениям, но вариант 2 — Уведомлять о загрузке и автоматической установке является наиболее близким к окончательному отключению автоматических обновлений.

- Нажмите кнопку Применить .

- Нажмите кнопку ОК .

После того, как вы выполнили эти шаги, Windows 10 больше не будет загружать обновления автоматически, и как только новые обновления станут доступны, вы получите уведомление об их установке вручную из Настройки > Обновление и безопасность > Windows Обновление .

В любой момент вы можете отменить изменения, используя те же шаги, но на шаге No.5 , убедитесь, что выбрана опция Not Configured . Затем перезагрузите устройство, чтобы изменения вступили в силу.

Изображения для публикации предоставлены Windows Central

Связанные

.Настройка региональных параметров и языковых стандартов Windows с помощью групповой политики

Настройка региональных параметров и языковых стандартов Windows с помощью групповой политики связана с управлением параметрами местоположения пользователя, такими как регион, валюта и время. Локаль — это уникальное сочетание языка, страны / региона и кодовой страницы. Часть этих настроек зависит от пользователя, другие — от системы (локальный компьютер) и, таким образом, применяются ко всем вошедшим в систему пользователям.

Введение

| Эта статья применима ко всем операционным системам, начиная с Windows Server 2008 / Windows 7 и заканчивая последними версиями и сборками (в настоящее время Windows 10 версии 1809 и Windows Server 2019)! |

Я знаю, я знаю, что эта тема немного «золотая старина», но все еще очень актуальна сегодня.В своей лаборатории я недавно обнаружил, что снова борюсь с этой старой темой. В очередной раз я столкнулся с проблемой неправильных региональных настроек, неправильного формата времени, неправильной кодовой страницы и неправильного часового пояса. И учтите, моя лабораторная среда существует только из серверов Windows 2016 (хорошо, у меня есть один сервер 2012 R2). Решив такие проблемы раньше, я знал, что могу настроить все параметры централизованно с помощью групповой политики. Это сообщение в блоге предназначено для всех вас, коллег-администраторов, которые борются с теми же проблемами.

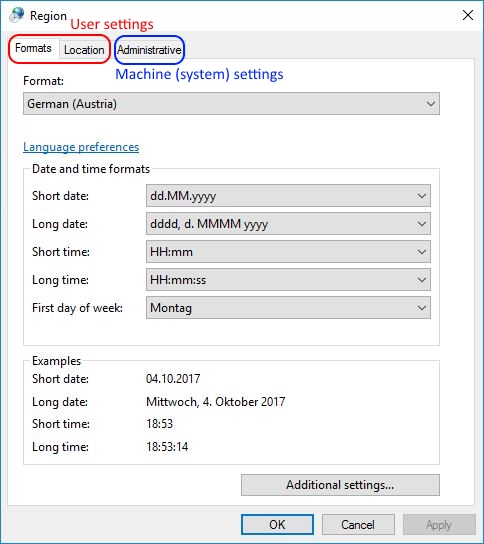

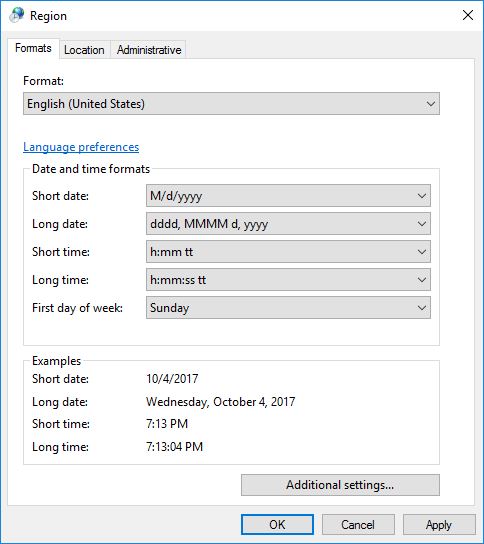

Я уверен, что вы знакомы с элементом панели управления Regional Settings . Прежде чем вы продолжите работу с различными разделами ниже, я хотел бы напомнить вам о том, что вкладки , Форматы, и Местоположение содержат пользовательские настройки, а настройки на вкладке Административные зависят от системы.

Эти системные настройки касаются международных настроек экрана приветствия и системных учетных записей, а также кодовой страницы локальной системы для программ, не поддерживающих Unicode.Подробные сведения о настройке кодовой страницы см. В статье «Настройка часового пояса и кодовой страницы с помощью групповой политики» на этом веб-сайте.

Остальная часть этой статьи касается только пользовательских настроек (= первых двух вкладок).

И последнее. Все конфигурации, описанные в этой статье, хранятся в реестре Windows. Если вы не уверены в точном значении параметра, например, в отношении кодов страны, я рекомендую вам сначала настроить параметр с помощью графического интерфейса.Затем вы переходите в реестр и читаете настроенное значение, которое затем можете использовать в своем сценарии или параметре групповой политики.

Быстрый список основных значений реестра, упомянутых в этой статье

Если вам не нравится blabla , я перечислил все соответствующие ключи и значения реестра в этом разделе. Если вы знакомы с настройками групповой политики, вам не нужно читать дальше. Вот оно.

Региональные настройки:

Ключ реестра: HKEY_CURRENT_USER \ Control Panel \ International

Значение реестра: несколько значений в вышеупомянутом ключе

Вы можете настроить региональные настройки с помощью региональных настроек Предпочтение групповой политики (Конфигурация пользователя \ Предпочтения \ Настройки панели управления \ Региональные стандарты ).

Часы 24/12 и настройки времени AM / PM:

Ключ реестра: HKEY_CURRENT_USER \ Control Panel \ International

Значение реестра: sShortTime (REG_SZ)

Вы можете настроить параметры времени с помощью региональных настроек Предпочтение групповой политики или с помощью элемента реестра предпочтений групповой политики.

(домашнее) расположение:

Раздел реестра: HKEY_CURRENT_USER \ Control Panel \ International \ Geo

Значение реестра: Nation (REG_SZ)

Вы можете настроить (домашнее) расположение с помощью элемента реестра предпочтений групповой политики.

Настройка региональных параметров с помощью групповой политики

В этом разделе рассматриваются параметры, настроенные на первой вкладке, Formats , элемента Regional Settings Control Panel.

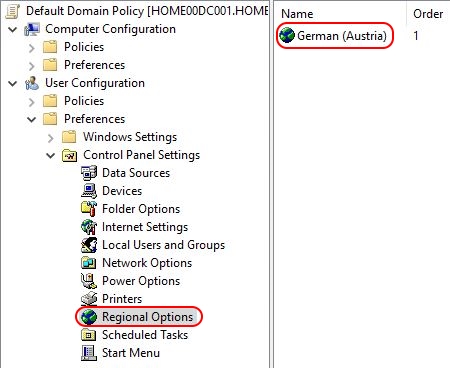

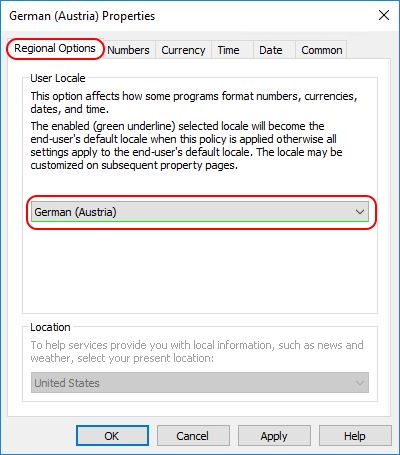

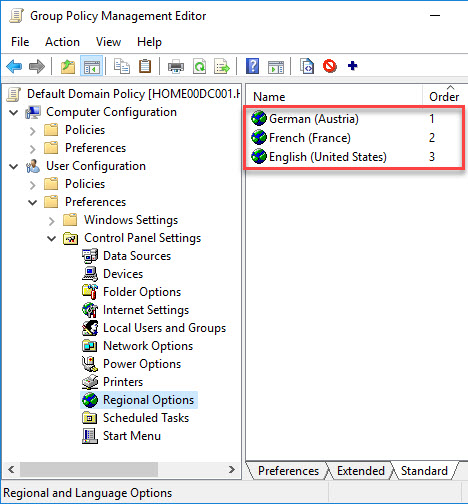

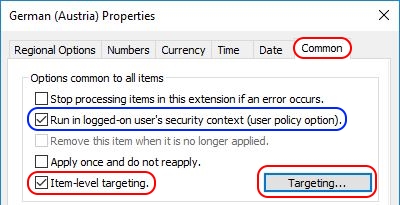

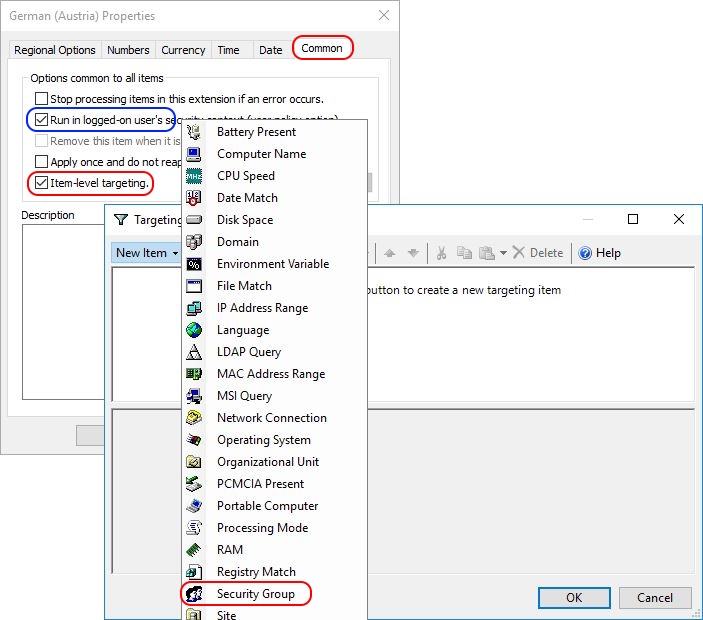

С момента появления предпочтений групповой политики с таргетингом на уровне элементов (впервые представленных в Windows Server 2008) управление региональными настройками стало проще простого. Откройте консоль управления групповой политикой (GPMC.msc) и перейдите к User Configuration \ Preferences \ Control Panel Settings \ Regional Options .Щелкните правой кнопкой мыши на Regional Options выберите New .

Теперь вы можете настраивать параметры так же, как на локальной панели Региональные параметры .

| Примечание: имейте в виду, что этот элемент политики требует, чтобы вы сначала включили подчеркнутые настройки, нажав клавишу F5 или F6, прежде чем вы сможете изменить и сохранить их! Дополнительные сведения см. В статье Microsoft «Включение и отключение параметров в элементе предпочтений». |

Я рекомендую выполнять эту политику в контексте безопасности пользователя (установите флажок « Выполнить при входе в систему […] » на вкладке Общие ).

Если вам требуется несколько конфигураций региональных параметров в рамках одной групповой политики, используйте фильтр таргетинга на уровне элементов.

Одним из способов различения пользователей является фильтрация на основе членства в группе безопасности Active Directory, например:

- Немецкий (Австрия): фильтруется в группе Active Directory usrsAustria

- Французский (Франция): фильтруется по Группа Active Directory usrs Франция

- Английский (США): отфильтровано по группе Active Directory usrs Английский

В конце концов, все региональные параметры настраиваются в реестре в HKEY_CURRENT_USER улей.Региональные настройки состоят из нескольких значений. Вы найдете все настройки в следующем разделе реестра:

Control Panel \ International

Настройка 24/12 часов и AM / PM с помощью групповой политики

Может случиться, что после настройки региональных параметров для пользователя, время в системном трее отображается в неправильном формате. Вы можете исправить формат времени на вкладке Time в региональных настройках Предпочтение групповой политики (см. Также предыдущий абзац) или непосредственно в реестре (с помощью сценария или предпочтения групповой политики).

.Настроить WSUS для развертывания обновлений с помощью групповой политики

Я создал это пошаговое руководство для тех людей, которые не понимают или не хотят знать, как настроить WSUS для развертывания обновлений с помощью групповой политики. Процесс очень простой, но очень эффективный для большой и даже небольшой сети. Чтобы понять, о чем я говорю, представьте себе сеть из 300 компьютеров, возможно, эта сеть уже находится в вашей компании; вы развернули сервер WSUS, но клиенты по-прежнему обращаются в Microsoft за обновлениями, и вы хотите направить их на свой сервер WSUS.Конечно, делать это вручную для 300 клиентов — уродливая работа, но здесь на помощь приходит групповая политика. Все, что вам нужно сделать, это задать некоторые параметры конфигурации в WSUS, создать новый объект групповой политики (GPO), настроить этот объект групповой политики. и прикрепите его к OU (Organizational Unit) в AD. Спокойно, ха-а… теперь посмотрим, как это делается.

Сначала давайте настроим параметры WSUS; откройте консоль WSUS, перейдите к Options и щелкните Computers . Здесь мы сообщаем WSUS, как компьютеры добавляются в группы.Я собираюсь поговорить о группах через минуту.

По умолчанию эти компьютеры добавляются вручную, но мы этого не хотим, поэтому выберите второй вариант. Использовать групповую политику или параметр реестра на компьютерах . Щелкните ОК .

А теперь поговорим о группах и создадим их. Основное назначение групп в WSUS — это организация компьютеров. Думайте об этих группах как о подразделениях в AD. Чтобы создать несколько групп, щелкните правой кнопкой мыши Все компьютеры и выберите Добавить группу компьютеров .Я собираюсь создать здесь две группы: одна будет XP Computers для всех моих систем Windows XP, а вторая будет называться 7 Computers , в которой будут находиться все компьютеры с Windows 7.

На этом мы закончили с WSUS. Теперь перейдем к DC, чтобы создать политику обновления. Откройте Group Policy Management из Administrative Tools> Group Policy Management . Здесь нам нужно создать два объекта групповой политики: один для компьютеров с Windows XP, а другой для компьютеров с Windows 7.Щелкните правой кнопкой мыши подразделение, в котором находятся ваши компьютеры с Windows XP, и выберите Создать групповую политику в этом домене и свяжите его здесь .

Дайте терапевту имя и нажмите ОК . Теперь щелкните этот GP правой кнопкой мыши и выберите Edit .

Разверните Конфигурация компьютера > Политики> Административные шаблоны> Компоненты Windows> Центр обновления Windows . Как видите, у нас есть много вариантов для настройки обновлений Windows, но я собираюсь настроить только некоторые из них, а остальное я предоставлю вам.

Откройте Настроить автоматические обновления , выберите Включить и в разделе Опции выберите способ установки обновлений на клиентах.

Откройте Укажите расположение службы обновлений Microsoft в интрасети , выберите Включить и в разделе Параметры введите адрес вашего сервера WSUS в форме http: // servername: port . Порт не является обязательным и используйте его, только если ваш сайт WSUS установлен на другом порту (8530).Здесь вы можете указать имя NetBios, полное доменное имя или IP-адрес. В этом случае я буду использовать имя NetBios.

Открыть Включить таргетинг на стороне клиента , выберите Включить. Вы помните на WSUS те две группы, которые мы создали (компьютеры XP и 7 компьютеров), теперь пора использовать одну из них. В имени целевой группы для этого компьютера введите Компьютеры XP, щелкните ОК и закройте редактор управления групповой политикой.