Как изменить порт RDP по умолчанию в Windows Server

Протокол RDP используют для удалённого доступа к виртуальному серверу. Стандартный порт для подключения по RDP — 3389. Его лучше поменять на нестандартный, чтобы избежать ситуаций, когда к вашему серверу пытается подключиться посторонний человек.

Показываем, как изменить порт RDP в операционной с Windows Server 2016. Но эта инструкция также подойдёт, если у вас Windows Server 2012.

Сначала запустите редактор реестра. Для этого нажмите комбинацию клавиш Windows+R и введите в окне regedit:

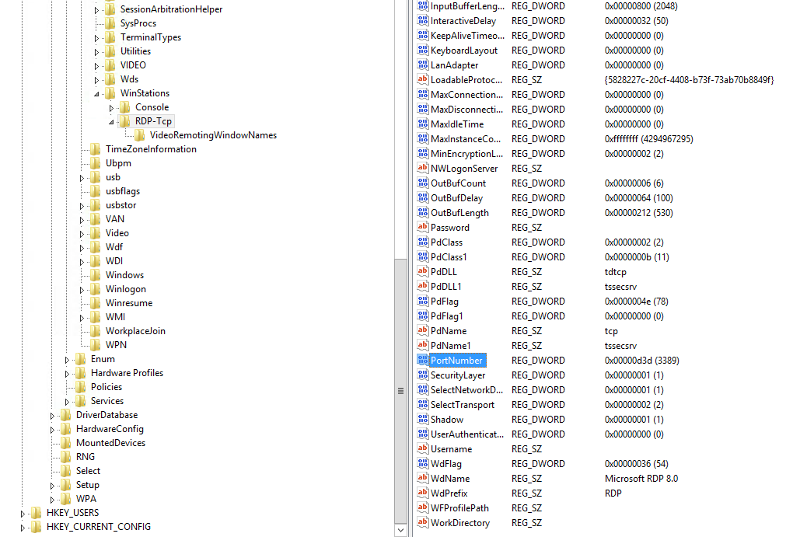

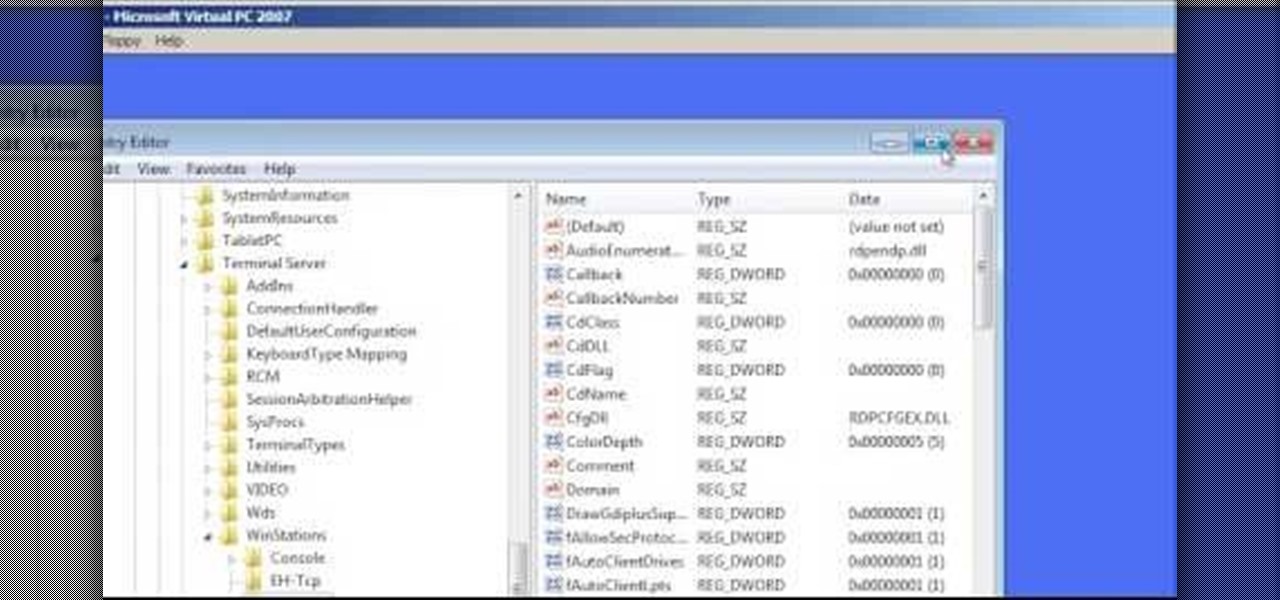

В появившемся окне найдите раздел HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Control/Terminal Server/WinStations/RDP-Tcp

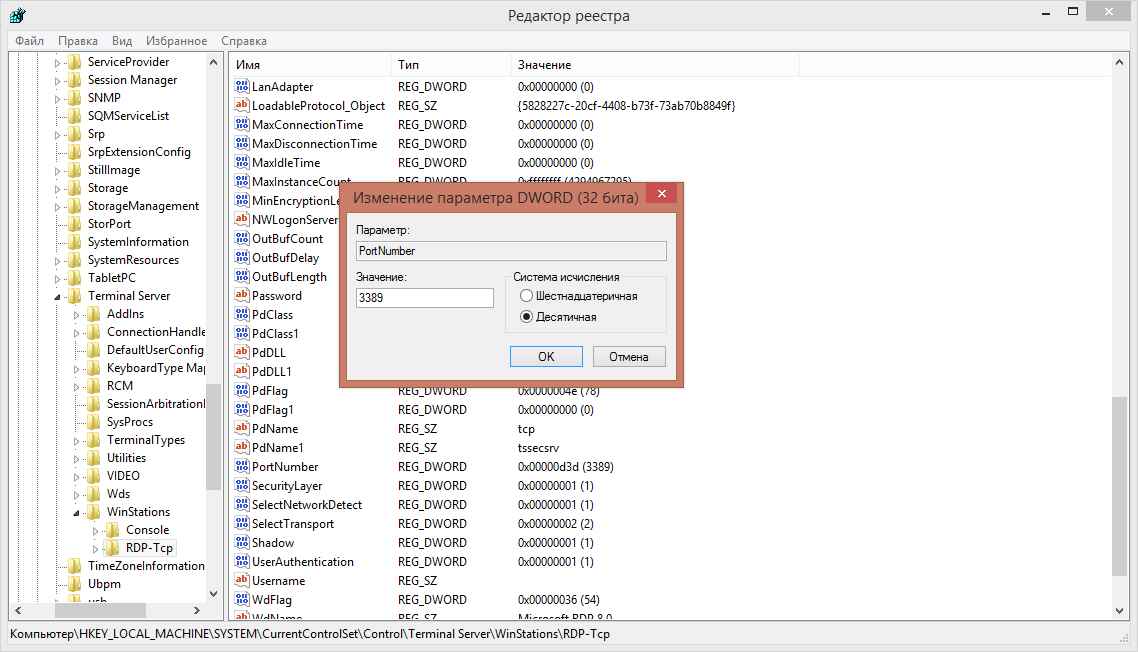

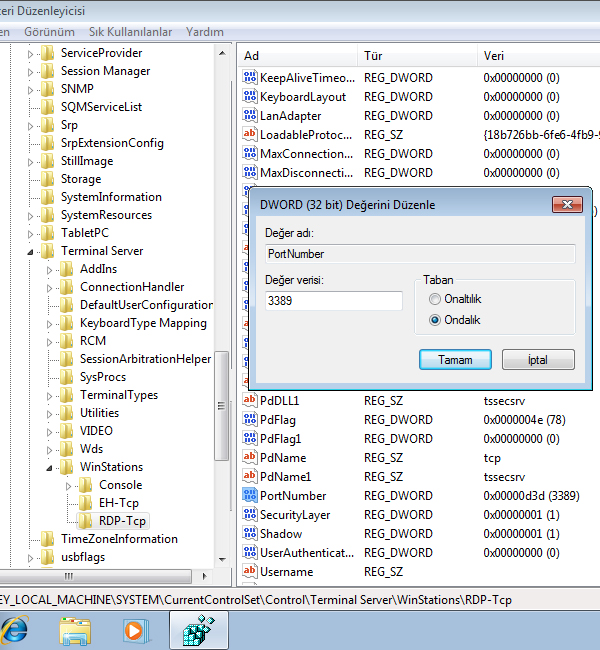

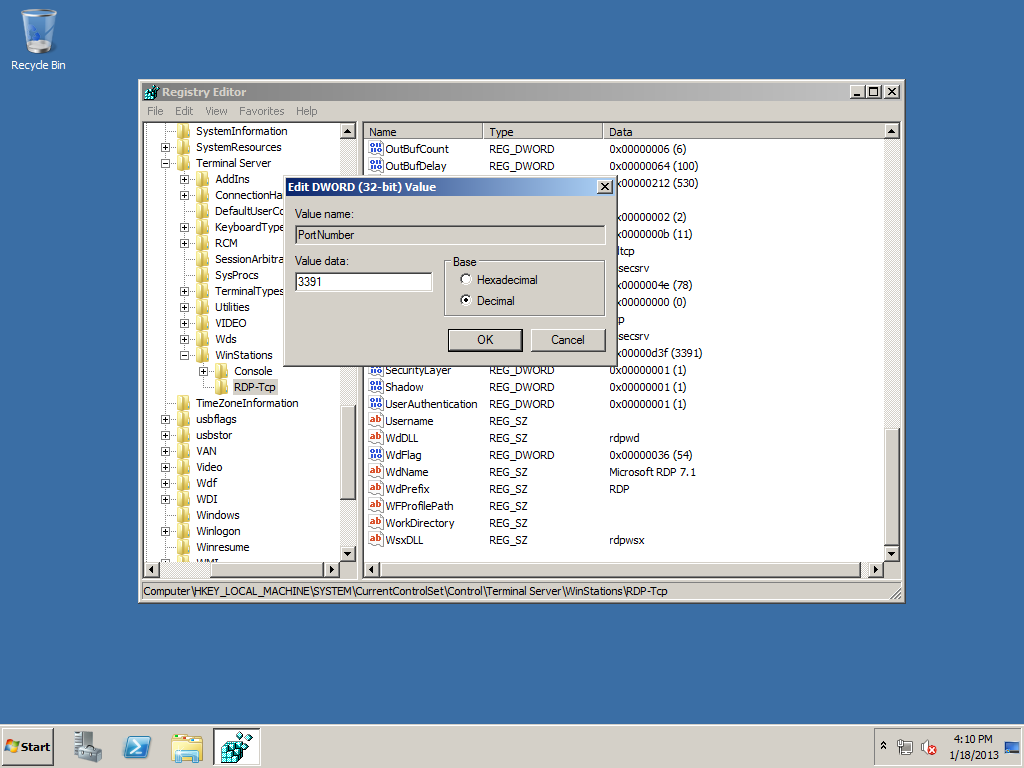

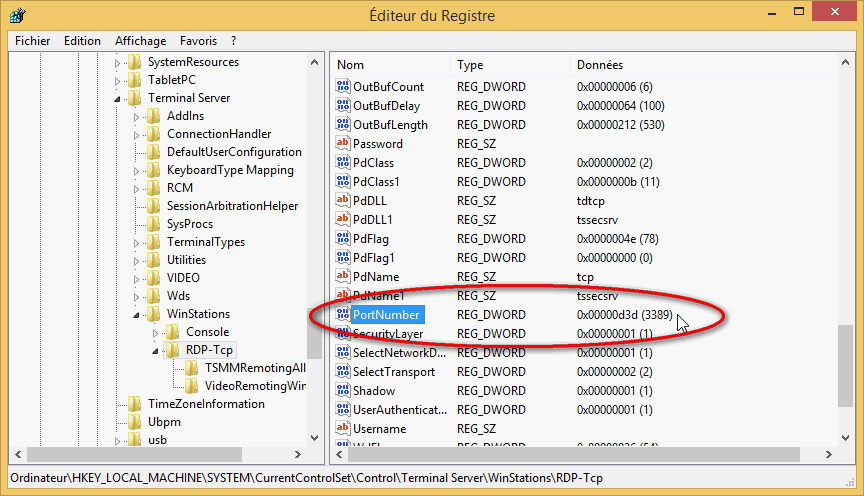

Найдите в правой части экрана строку «PortNumber». По умолчанию у неё будет шестнадцатеричное значение 00000D3D, которое соответствует десятичному 3389.

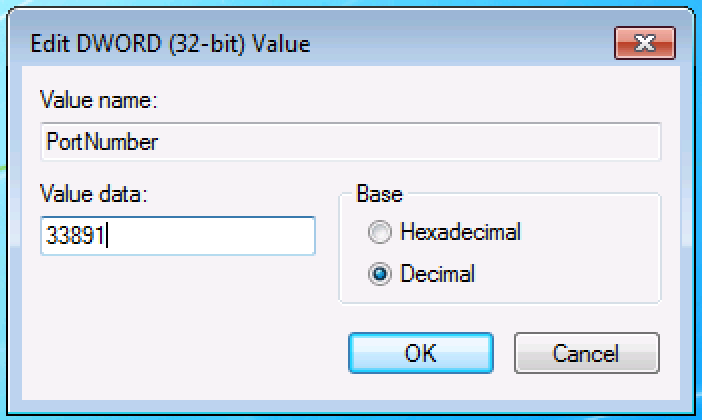

Кликните два раза по строке, выберите десятичную шкалу (Decimal), введите новый номер порта и сохраните изменения.

Порт RDP сменили, теперь его нужно открыть в фаерволе. Для этого кликните правой кнопкой мышки по меню «Пуск» и перейдите в Control panel – System and Security – Administrative Tools:

В открывшемся окне найдите и запустите инструмент Windows Firewall with Advanced Security. В левой части окна выберите раздел с входящими подключениями — Inbound Rule. Кликните правой кнопкой мышки в правой части экрана и создайте новое правило — New Rule:

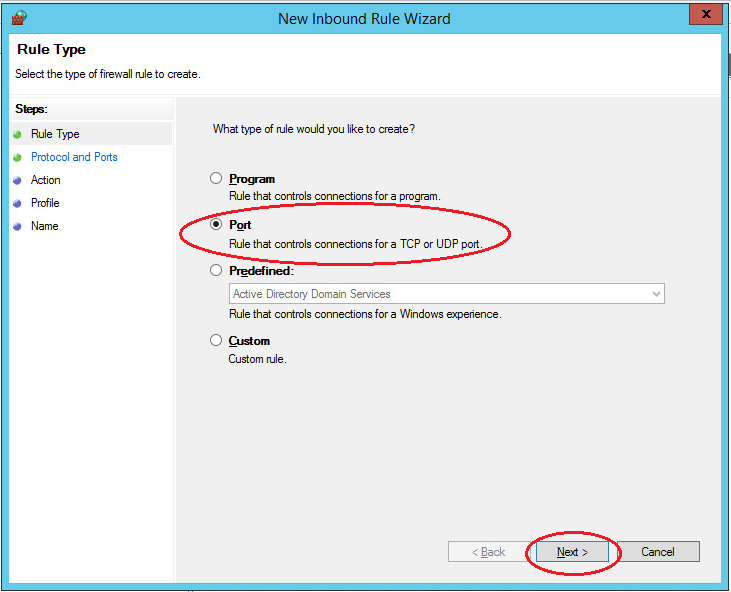

Откроется мастер создания правил для входящих подключений и предложит выбрать тип правила. Выберите правило на основе порта:

На следующем экране выберите тип соединения TCP и впишите в строке Specific local ports новый RDP порт:

Затем выберите, как будет работать правило. Нам нужен пункт Allow the connection — разрешить подключение:

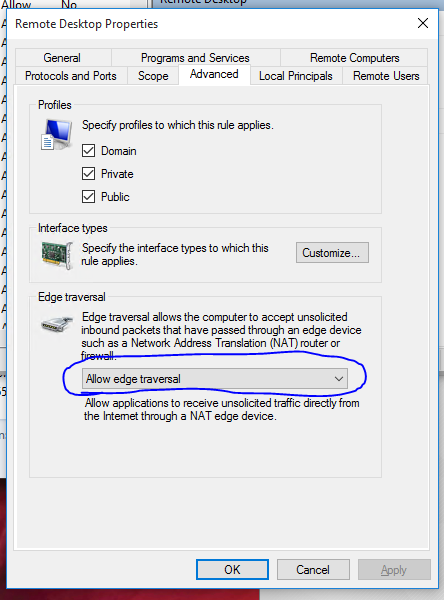

В зависимости от того, где находится сервер — в домене, частной сети или публичном доступе — укажите сетевой профиль, для которого будет действовать правило:

На последнем экране придумайте запоминающееся название для правила и нажмите кнопку Finish:

Чтобы изменения вступили в силу, перезагрузите сервер.

Изменение порта RDP в Windows 7

В примере используется операционная система Microsoft Windows 7

Настройки аналогичны для более поздних версий Windows

У каждого системного администратора может возникнуть изменить стандартный порт для подключения к удаленному рабочему столу.

Данный сервис использует по-умолчанию TCP порт под номером 3389.

Для изменения порта выполняем следующие шаги

1. Открываем редактор реестра Пуск -> Выполнить -> regedit.exe

Реестр представляет собой набор папок и параметров в виде строк, которые располагаются в папках.

Каждая папка или запись является каким-либо параметров системы, дополнительного модуля операционной системы или программ сторонних производителей.

2. Далее нам необходимо пройти в необходимую нам папку и выбрать нужный параметр для его изменения. Для этого переходим по следующему пути в редакторе реестра:

Для этого переходим по следующему пути в редакторе реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp и найти нужный параметр, отвечающий за номер порта для подключения к удаленном рабочему столу по RDP протоколу и номеру порта

Необходимый нам параметр называется PortNumber

3. После того, как строка необходимого параметра была найдена, необходимо в меню Правка выбрать команду Изменить и нажать кнопку десятичное

Вписываем номер нового порта, например 4554 и нажимаем кнопку Ок

4. Теперь необходимо перезапустить службу Удаленных рабочих столов через командную строку

Либо можно просто перезагрузить компьютер

5. Остается разрешить новые порт в Брандмауре Windows

Дополнительные параметрыВыбираем

Правила для входящих подключений Создать правилоУказываем, что правило будет для порта

Проктокол оставляем TCP и указываем номер порта

Правило у нас будет разрешающее RDP соединение по не стандартному порту

При необходимости задаем нужные сетевые профили

Указываем имя правила. Нажимаем

Нажимаем Готово

На этом настройка закончена.

Теперь при подключении к Удаленному рабочему столу нам необходимо через двоеточие указывать порт.

myserver:4554Инструкция по смене номера RDP-порта в Windows Server 2012

RDP (Remote Desktop Protocol), он же протокол удаленного подключения к рабочему столу, разработанный компанией Microsoft в 1996 году, активно применяется и сегодня. Сложно представить работу в “окнах” через консоль. Данный протокол, по умолчанию, работает на TCP-порту 3389, однако, политика безопасности некоторых организаций может потребовать скорректировать это.

Удаленный рабочий столРабота с Windows по RDPот15.9 руб/месяцПопробовать

Рассмотрим как сменить номер службы RDP в Windows Server 2012.

Решение данной задачи лежит через редактирование параметров реестра. Просмотр дерева системного реестра выполняется средствами стандартной программы ОС Windows — regedit.

Просмотр дерева системного реестра выполняется средствами стандартной программы ОС Windows — regedit.

Для запуска программы вызываем окно запуска программ сочетанием клавиш Wndows + R. В открывшемся окне пишем regedit и кликаем по кнопке OK.

В открывшемся окне “Редактор реестра” переходим по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp

</code></p>

<p dir="ltr"><img src="https://serverspace.by/wp-content/uploads/2020/06/28_2.png" /></p>

<p dir="ltr">

</p>

<p dir=»ltr»>В правой части окна обращаем внимание на элемент реестра PortNumber. Двойным кликом открываем окно редактирования параметров.</p>

<p dir=»ltr»>

</p>

<p dir=»ltr»>

</p>

<p dir=»ltr»>В открывашемся окне переключаем систему счисления в Десятичную, указываем значение порта, например, 62000 и кликаем по кнопке OK.

<p dir=»ltr»>

</p>

<p dir=»ltr»><img src=»https://serverspace.by/wp-content/uploads/2020/06/12_3.png» /></p>

<p dir=»ltr»>При выборе нового порта важно понимать, что новое значение не должно быть таким же, как из уже существующих. Посмотреть список “слушаемых” портов можно командой:</p>

<p dir=»ltr»><code>netstat -nal

Также важно понимать, что порты распределены между системными службами. Таким образом, диапазон портов:

- от 0 до 10213 определяются организацией IANA. Это известные порты и именно этот диапазон используют системные приложения и службы по умолчанию;

- от 1024 до 49151 — зарегистрированные порты, которые также назначаются IANA, но их уже регламентируют для использования в частных сетях;

- от 49152 до 65535 — частные порты, которые могут использоваться любыми приложениями и службами.

Теперь следует изменить настройки межсетевого экрана.

Открываем Администрирование. Можно из меню Пуск, но если там отсутствует этот пункт, то Пуск → Панель управления → Система и безопасность → Администрирование → Брандмауэр Windows в режиме повышенной безопасности.

В открывшемся окне кликаем правой кнопкой мыши по “Правила для входящих подключений”. В открывшемся контекстном меню выбираем “Создать правило…”.

В открывшемся окне “Мастер создания правила для нового входящего подключения” создаем правило “Для порта” и кликаем по кнопке “Далее”.

В обновленном окне отмечаем “Протокол TCP” и “Определенные локальные порты”, а в поле напротив указываем установленный вами порт ранее (в реестре). В нашем случае 62000. Кликаем по кнопке “Далее”.

В обновленном окне выбираем “Разрешить подключение” и кликаем по кнопке “Далее”.

Кликаем по кнопке “Далее”.

Кликаем по кнопке “Далее”.Окно обновится и потребует ввод имени правила и описания к нему. Рекомендуется указывать логически понятные имена и описания для упрощения администрирования. По окончании настроек кликаем по кнопке “Готово”.

Для применения настроек необходимо перезагрузить сервер.

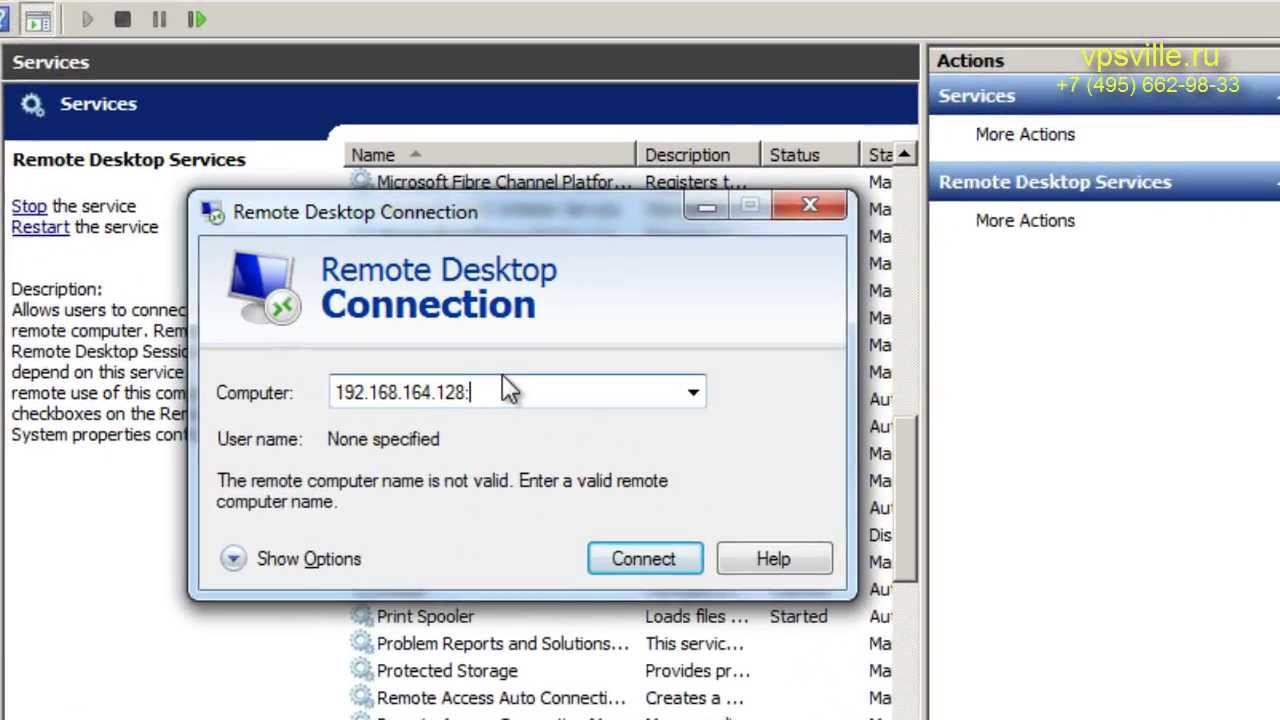

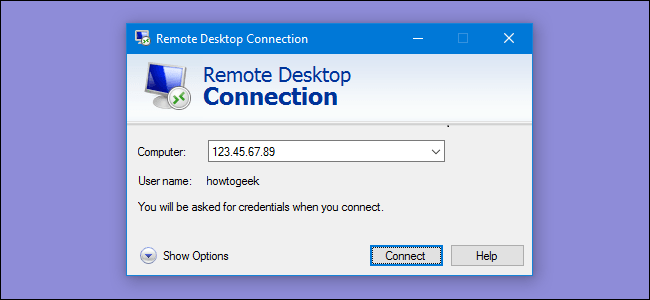

Для подключения к серверу, по новому порту средствами стандартного RDP-клиента, в поле “Компьютер” следует указывать адрес сервера и через двоеточие указать номер порта для подключения.

Средняя оценка: 5.0 Оценили: 1

220140 Минск ул. Домбровская, д. 9

+375 (173) 88-72-49 700 300 ООО «ИТГЛОБАЛКОМ БЕЛ» 220140

Минск

ул. Домбровская, д. 9

Домбровская, д. 9

Изменить порт RDP в реестре

В Windows для удаленного рабочего стола по умолчанию выставлен порт 3389. Если в Вашей операционной системе настроен удаленный рабочий стол, то ваша ОС постоянно прослушивает входящие соединения на порту 3389. И поскольку он известен всем желающим, то он используется злоумышленниками для проникновения.

Если у Вас не настроена политика блокировки учетных записей (по умолчанию отключена), то Вы подвержены атаке bruteforce, это когда злоумышленником перебираются всевозможные пароли. такая операция делается не вручную, а с помощью специальных программ, что на порядок увеличивает вероятность, подбора пароля. Но даже если настроена блокировка учетной записи при ошибочном вводе пароля, это не избавит проблем. Активность ботов приводит к блокировать учетных записей, под которыми они пытаются войти, возрастает нагрузка на сервер, забивается канал связи, это очень раздражает.

Для защиты системы от ботов и начинающих хакеров, мы рекомендуем изменить порт RDP по умолчанию на любой другой. Это конечно не панацея, но значительно сократит попытки проникновения.

Существует два метода чтобы изменить стандартный порт протокола RDP.

Первый способ:

Простое изменение в реестре Windows.

- Запускаем regedit (нажимаем +R)

- Заходим в

[HKEY_LOCAL_MACHINE]->[SYSTEM]->[CurrentControlSet]->[Control]->[Terminal Server]->[WinStations and RDP-Tcp] - В правой панели находим PortNumber

- Щелкаем два раза мышкой на него

- Меняем на другое значение от 1025 до 65535

- Нажимаем OK

Видео пример как сменить port RDP в реестре:

Второй способ:

Использовать утилиту от Microsoft (которая по сути также вносит изменения в реестр, но удобной для не продвинутого пользователя. Просто нажмите на ссылку, произойдет загрузка файла, запустите его и в окошке введите необходимое число и нажмите Ok.

Не забудьте перезагрузить компьютер после обоих способов, чтобы изменения вступили в силу.

Имейте в виду, что в следующий раз, когда вы хотите подключиться к вашей системе по RDP вам теперь нужно будет указать номер порта вручную. Для этого в адресе подключения добавьте после адреса или IP адреса знак двоеточия и номер порта. 10.10.32.30:5581 или mycomp.ru:5534.

MSTSC – подключение к удаленному рабочему столу.

Утилита mstsc.exe является стандартным программным обеспечением (ПО) современных ОС семейства Windows и предназначена для подключения к удаленным рабочим столам с использованием протокола RDP (Remote Desktop Protocol). Кроме выполнения самого подключения, позволяет выполнять изменение, миграцию и сохранение его настроек в файлах конфигурации с расширением .rdp.

Для получения справки по использованию MSTSC выполните команду:

mstsc /help или mstsc /?

Возможности утилиты, ее параметры командной строки, а соответственно, и содержимое справки, зависит от версии Windows (версии RDP) .

Формат командной строки:

mstsc.exe {файл_подключения|/v:сервер[:порт]} [/admin] [/f] [/w:ширина /h:высота] /public /span /multimon /edit файл_подключения /migrate

Параметры командной строки:

файл_подключения — Задает имя файла с расширением .rdp, в котором хранятся параметры подключения к удаленному рабочему столу (терминальному серверу ).

. /v:сервер[:порт] — Задает имя или IP-адрес удаленного компьютера, к которому выполняется подключение. По умолчанию используется TCP порт 3389, но при необходимости, можно указать другой.

/admin — Подключение к удаленному компьютеру в режиме администрирования.

/f — Подключение к удаленному компьютеру в полноэкранном режиме

/w:ширина /h:высота — Указывает размеры экрана удаленного рабочего стола.

/public — запуск сеанса удаленного рабочего стола в общем режиме.

/edit — Открывает указанный файл .rdp для редактирования.

/migrate — Переносит устаревшие файлы подключений, созданные диспетчером клиентских подключений, в новые файлы .rdp.

Примеры использования MSTSC:

mstsc — при запуске без параметров, выполняется подключение к удаленному рабочему столу с использованием содержимого файла Default.rdp из папки ”Мои Документы” профиля пользователя. Обычно, данный файл имеет атрибут ”Скрытый”. Если файл отсутствует, он создается с параметрами, задаваемыми при первом подключении с использованием приложения ”Подключение к удаленному рабочему столу”:

mstsc /v:SERVER — подключение к удаленному рабочему столу компьютера SERVER

mstsc /v:192.168.1.1 — подключение к удаленному рабочему столу компьютера с IP-адресом 192.168.1.1

mstsc /v:SERVER:4389 — подключение к удаленному рабочему столу компьютера SERVER с использованием нестандартного номера порта.

mstsc /v:server /f — подключение к удаленному рабочему столу компьютера server в полноэкранном режиме.

mstsc /w:640 /h:480 — подключение к удаленному рабочему столу с разрешением экрана 640×480

mstsc /edit %USERPROFILE%\Documents\Default.rdp — редактировать настройки файла Default.rdp текущего пользователя.

mstsc /edit D:\RDPFiles\user1.rdp — редактировать параметры удаленного подключения в файле D:\RDPFiles\user1.rdp

В зависимости от версии Windows и версии RDP, возможно использование и других параметров, подсказку по которым можно получить по команде mstsc /?

Основные параметры файлов RDP

Параметры командной строки утилиты mstsc.exe не позволяют в полной мере выполнить тонкие настройки удаленного подключения, необходимость в которых может возникнуть при использовании разных профилей подключения к разным терминальным серверам. Для этой цели используются файлы .rdp, содержимое которых можно редактировать командой mstsc /edit или вручную, с помощью текстового редактора. Пример содержимого RDP-файла:

screen mode id:i:2

use multimon:i:0

desktopwidth:i:1920

desktopheight:i:1080

session bpp:i:16

winposstr:s:0,1,796,77,1782,765

compression:i:1

keyboardhook:i:2

audiocapturemode:i:0

videoplaybackmode:i:1

connection type:i:2

displayconnectionbar:i:1

disable wallpaper:i:1

allow font smoothing:i:0

allow desktop composition:i:0

disable full window drag:i:1

disable menu anims:i:1

disable themes:i:0

disable cursor setting:i:0

bitmapcachepersistenable:i:1

full address:s:Server01. ru

ru

audiomode:i:0

redirectprinters:i:1

redirectcomports:i:0

redirectsmartcards:i:1

redirectclipboard:i:1

redirectposdevices:i:0

redirectdirectx:i:1

autoreconnection enabled:i:1

authentication level:i:2

prompt for credentials:i:0

negotiate security layer:i:1

remoteapplicationmode:i:0

alternate shell:s:

shell working directory:s:

gatewayhostname:s:

gatewayusagemethod:i:4

gatewaycredentialssource:i:4

gatewayprofileusagemethod:i:0

promptcredentialonce:i:1

use redirection server name:i:0

drivestoredirect:s:

screen mode id:i: — 1 — удаленный сеанс выполняется в оконном режиме, 2 — в полноэкранном. Редактируется на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

use multimon:i: — 0 — запрет поддержки нескольких мониторов, 1 — разрешение поддержки нескольких мониторов. Может использоваться в Windows 7 /Windows Server 2008 и более поздних версиях.

Может использоваться в Windows 7 /Windows Server 2008 и более поздних версиях.

desktopwidth:i: — ширина рабочего стола. Выбирается на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

desktopheight:i: — высота рабочего стола. Выбирается на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

session bpp:i: — глубина цвета. Выбирается в группе ”Цвета” на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

winposstr:s: — позиция и размеры окна в формате WINDOWPOS

compression:i: — 0 — не использовать сжатие данных, 1 — использовать.

keyboardhook:i: — Определяет, как интерпретируются сочетания клавиш Windows. Значение этого параметра соответствует настройке в поле ”Клавиатура” на вкладке ”Локальные ресурсы” окна ”Параметры средства ”Подключение к удаленному рабочему столу”. 0 — на локальном компьютере. 1 — на удаленном компьютере. 2 — только в полноэкранном режиме.

1 — на удаленном компьютере. 2 — только в полноэкранном режиме.

audiocapturemode:i: — Определяет, где воспроизводится звук. Значение этого параметра соответствует настройкам ”Удаленный звук” на вкладке ”Локальные ресурсы” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — на клиентском компьютере. 1 — на удаленном компьютере. 2 — звук не воспроизводится.

videoplaybackmode:i: — 0 — не использовать RDP efficient multimedia streaming при воспроизведении видео. 1 — использовать.

connection type:i:2 — тип соединения для достижения максимального быстродействия. Соответствует настройкам ”Быстродействие” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу” Определяется типом выбранной скорости соединения.

Для утилиты mstsc.exe Windows 10 вкладке ”Дополнительно” соответствует вкладка ”Взаимодействие”

displayconnectionbar:i: — Отображение панели подключений при входе в систему удаленного компьютера в полноэкранном режиме. Значение этого параметра соответствует состоянию флажка ”Отображать панель подключений при работе на полном экране” на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — не отображать панель подключений. 1 — отображать панель подключений.

Значение этого параметра соответствует состоянию флажка ”Отображать панель подключений при работе на полном экране” на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — не отображать панель подключений. 1 — отображать панель подключений.

disable wallpaper:i: — запрет отображения фонового рисунка удаленного рабочего стола. Соответствует настройкам в группе ”Быстродействие”- флажок ”Фоновый рисунок рабочего стола” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — отображать фоновый рисунок. 1 — не отображать фоновый рисунок.

allow font smoothing:i:- разрешение сглаживания шрифтов. Соответствует настройкам в группе ”Быстродействие”- флажок ”Сглаживание шрифтов” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — не использовать сглаживание. 1 — использовать.

allow desktop composition:i:0 — Соответствует настройкам в группе ”Быстродействие”- флажок ”Сглаживание шрифтов” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — не использовать сглаживание. 1 — использовать.

0 — не использовать сглаживание. 1 — использовать.

disable full window drag:i: — Отображение содержимого папки при перетаскивании. Значение этого параметра соответствует состоянию флажка ”Отображать содержимое окна при перетаскивании” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 — отображать содержимое при перетаскивании. 1 — не отображать.

disable menu anims:i: — запрет визуальных эффектов. Значение этого параметра соответствует состоянию флажка ”Визуальные эффекты при отображении меню и окон” на вкладке ”Дополнительно” окна ”Параметры”. 0 — использовать визуальные эффекты, 1 — не использовать.

disable themes:i: — запрет использования тем. 0 — использовать темы. 1 — не использовать темы.

disable cursor setting:i:0 — запрет настроек курсора. 0 — настройка курсора разрешена. 1 — запрещена.

bitmapcachepersistenable:i:1 — Кэширование точечных рисунков на локальном компьютере. Значение этого параметра соответствует состоянию флажка ”Постоянное кэширование точечных рисунков” на вкладке ”Дополнительно” окна ”Параметры”. 0 — не использовать кэширование. 1 — использовать кэширование.

Значение этого параметра соответствует состоянию флажка ”Постоянное кэширование точечных рисунков” на вкладке ”Дополнительно” окна ”Параметры”. 0 — не использовать кэширование. 1 — использовать кэширование.

full address:s: — имя или IP-адрес удаленного компьютера, к которому выполняется подключение по RDP. При необходимости, можно указать номер используемого TCP порта.

audiomode:i: — определяет, где воспроизводится звук. Значение этого параметра соответствует записи в поле ”Удаленный звук” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 — на клиентском компьютере. 1 На удаленном компьютере. 2 — звук отключен.

redirectprinters:i: — использование принтеров во время удаленного сеанса. Значение этого параметра соответствует состоянию флажка ”Принтеры” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 — не использовать локальные принтеры во время удаленного сеанса. 1 — использовать автоматическое подключение принтеров.

redirectcomports:i: — использование последовательных портов локального компьютера при подключении к удаленному рабочему столу. 0 — не использовать. 1 — использовать.

redirectsmartcards:i: — использование смарт-карт локального компьютера при подключении к удаленному рабочему столу. 0 — не использовать. 1 — использовать.

redirectclipboard:i: — использовать общий буфер обмена для локального и удаленного компьютера. Значение этого параметра соответствует состоянию флажка ”Буфер обмена” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 — не использовать общий буфер обмена. 1 — использовать.

redirectposdevices:i: — перенаправления устройств, которые используют Microsoft Point of Service (POS). 0 — не использовать перенаправление. 1 — использовать.

redirectdirectx:i: — перенаправление DirectX. 0 — не использовать перенаправление DirectX. 1 — использовать.

autoreconnection enabled:i:1 — автоматическое подключение при разрыве соединения с удаленным компьютером. Значение этого параметра соответствует состоянию флажка ”Восстановить соединение при разрыве” на вкладке ”Дополнительно” окна ”Параметры”. 0 — не использовать автоматическое восстановление соединения. 1 — использовать.

Значение этого параметра соответствует состоянию флажка ”Восстановить соединение при разрыве” на вкладке ”Дополнительно” окна ”Параметры”. 0 — не использовать автоматическое восстановление соединения. 1 — использовать.

authentication level:i: — уровень проверки подлинности для удаленного подключения. Определяет действия в случае, когда не удается подтвердить подлинность удаленного компьютера. Определяется настройкой группы ”Проверка подлинности сервера” на вкладке ”Подключение”. В Windows 10 – вкладке ”Подключение” соответствует вкладка ”Взаимодействие”. 0 — если не удалось подтвердить подлинность терминального сервера, то подключаться без предупреждения. 1 — не подключаться. 2 — подключаться с предупреждением.

prompt for credentials:i: — запрос пользователю на подтверждение учетных данных в случае, если они были сохранены ранее. 0 — не запрашивать учетные данные, если они были предварительно сохранены. 1 — всегда запрашивать учетные данные.

negotiate security layer:i: — уровень шифрования сессии RDP. 0 — сессия с шифрованием TLS 1.0 (SSL) будет использоваться в случае поддержки клиентом. Если клиент его не поддерживает, будет использоваться стандартное встроенное шифрование RDP. 1 — удаленная сессия будет использовать шифрование x.224

remoteapplicationmode:i: — режим работы с удаленным приложением. 0 — режим работы с удаленным рабочим столом. 1 — режим работы с удаленным приложением.

alternate shell:s: — имя альтернативной оболочки пользователя.

shell working directory:s: — рабочий каталог оболочки пользователя.

gatewayhostname:s: — имя сервера шлюза удаленных рабочих столов. Значения параметров сервера шлюза определяется группой ”Подключение из любого места” на вкладке ”Подключение” (для Windows 10 – на вкладке ”Дополнительно”).

gatewayusagemethod:i:4 — метод использования сервера шлюза удаленных рабочих столов. 0 — никогда не использовать сервер шлюза удаленных рабочих столов. 1 — всегда использовать сервер шлюза удаленных рабочих столов. 2 — не использовать сервер шлюза удаленных рабочих столов для локальных клиентов. 3 — использовать настройки по умолчанию сервера шлюза удаленных рабочих столов. 4 — не использовать сервер шлюза удаленных рабочих столов, но в настройке ”Подключение из любого места” – ”Параметры” включен флажок ”Не использовать сервер шлюза удаленных рабочих столов для локальных адресов”

gatewaycredentialssource:i:4 — используемый метод авторизации пользователя. 0 — использовать NTLM (запрос пароля) . Соответствует выбору параметра ”Метод входа” – ”Запрашивать пароль (NTLM)” в настройках ”Подключение из любого места” – ”Параметры”. 1 — использовать смарт-карты. Параметры, определяющие использование сервера шлюза удаленных рабочих столов и параметры входа и параметры подключения взаимосвязаны, и изменение одного из них, может вызвать изменение другого.

drivestoredirect:s: — перенаправление дисковых устройств локального компьютера. Значение определяется настройками на вкладке ”Локальные ресурсы” – ”Подробнее”

В данном случае, к удаленному сеансу будут подключены локальные диски C: и D: , что будет соответствовать значению:

drivestoredirect:s:C:\;D:\;

Если включить флажок ”Дисководы, которые будут подключены позже”, значение параметра будет следующим:

drivestoredirect:s:C:\;D:\;DynamicDrives

Поддерживаемые перенаправления периферийных устройств локального компьютера и синтаксис содержимого RDP-файла зависят от версии RDP и могут отличаться в незначительной степени.

Весь список команд CMD Windows⚙ИЗМЕНИТЬ ПОРТ ПО УМОЛЧАНИЮ УДАЛЕННОГО РАБОЧЕГО СТОЛА WINDOWS 10, 8, 7

Удаленный рабочий стол — одна из лучших утилит, интегрированных в операционные системы Windows, для удаленного управления другими компьютерами Windows в локальной сети или даже в Интернете, порты которых открыты и перенаправлены с брандмауэра.

Мы уже видели, как включить удаленный рабочий стол в Windows 10, сегодня мы сосредоточимся на том, как изменить порт RDP 3389.

В рамках споров администраторов мы все согласны с тем, что безопаснее подключаться через VPN к подсети, а затем подключаться через удаленный рабочий стол, но есть некоторые, кто предпочитает открыть порт для Интернета, изменив его из-за проблем безопасности.

По умолчанию для удаленного рабочего стола используется порт TCP 3389.

Ниже мы объясним шаги, необходимые для изменения порта удаленного рабочего стола компьютера, к которому мы хотим подключиться. Логически мы должны быть администраторами машины, на которую мы хотим ее изменить. Мы будем использовать реестр Windows 10, 8, 7. Для примера мы будем использовать Windows 10.

Теперь мы объясним необходимые шаги, чтобы иметь возможность изменить порт по умолчанию TCP 3389 систем Windows. Сначала мы должны сказать, что мы объясним, как изменить его из реестра Windows.

примечание

Важно сделать резервную копию реестра перед его изменением. Вы должны иметь определенные знания и меры предосторожности, прежде чем менять его.

Если вам это нужно, кроме видео о том, как это делается в обычной Windows, мы также оставляем вам ссылку на учебное пособие для создания резервной копии реестра Windows Server.

Шаг 1

Мы должны запустить реестр Windows, сохраняя ключ + R и введите «regedit.exe» и нажмите «Enter» (появится редактор реестра)

Шаг 2

Теперь мы должны получить следующий регистрационный ключ, который мы поместили ниже:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ TerminalServer \ WinStations \ RDP-Tcp \ PortNumberКак вы можете видеть на изображении, которое появляется сейчас, появляется опция «PortNumber», которую мы должны открыть на следующем шаге.

Шаг 3

Откройте «PortNumber» и в «базовой» редакции нажмите кнопку «Десятичный», потому что в шестнадцатеричном формате мы не знаем номер порта, который нужно вставить.

Шаг 4

Теперь мы должны ввести и изменить здесь порт 3389 для порта, который мы хотим использовать для удаленного рабочего стола Windows.

В этом случае мы изменили порт 3389 на порт 3377. Теперь мы покидаем редактор реестра Windows и перезагружаем компьютер. При этом мы изменим порт удаленного рабочего стола Windows, на который мы выбрали.

Диагностируем RDS | Windows IT Pro/RE

Любому системному администратору, скорее всего, приходилось сталкиваться с проблемой подключения к системе через протокол удаленного рабочего стола (RDP). Сообщения об ошибках, такие как «Удаленный рабочий стол отключен» и «Клиенту не удалось установить подключение к удаленному компьютеру» — частый повод для обращений в службу технической поддержки Microsoft. К сожалению, подобные сообщения не всегда указывают на основную причину проблемы. .

Заметим, что это далеко не полный перечень возможных проблем, которые могут возникнуть при попытке подключения к удаленному компьютеру, а лишь самые распространенные.

Неверное понимание

Распространенное заблуждение, касающееся RDP, — необходимость установки сервера лицензирования Remote Desktop Licensing Server (ранее Terminal Services Licensing) или Remote Desktop Session Host (ранее Terminal Server) для обеспечения возможности удаленного подключения. В стандартной конфигурации удаленный рабочий стол поддерживает два одновременных подключения для удаленного администрирования компьютера. Для установления этих соединений сервер лицензирования не требуется.

Лицензирование удаленных рабочих столов Remote Desktop Licensing (RD Licensing), ранее Terminal Services Licensing (TS Licensing) — это ролевая служба для сервера служб удаленных рабочих столов, включенная в Windows Server 2008 R2. RD Licensing управляет лицензиями клиентского доступа служб удаленных рабочих столов RDS CAL, необходимыми каждому устройству или пользователю для подключения к серверу узла сеансов удаленных рабочих столов Remote Desktop Session Host (RD Session Host). Для установки, выпуска и контроля лицензий RDS CAL используется диспетчер лицензирования удаленных рабочих столов Remote Desktop Licensing Manager (RD Licensing Manager) на сервере лицензирования.

Предположим, что в вашей ИТ-группе трудится три администратора. Вы разрабатываете принципиально новую систему Windows Server для выполнения функций сервера приложений. В начальной настройке участвуют два администратора, удаленно подключенных к серверу (без установленных лицензий). Когда рабочий день одного из администраторов заканчивается, его сменяет третий администратор, который при попытке удаленного подключения к этому же компьютеру видит, что уже установлены два соединения, одно из которых он при необходимости может принудительно разорвать.

Вспомним также, что удаленные подключения только для административных целей не требуют установки Remote Desktop Session Host (или Terminal Server). Вместо этого необходимо включить параметр разрешения удаленного доступа в окне свойств системы.

Другое распространенное заблуждение касается разрешений, позволяющих пользователю войти в сеанс удаленного компьютера. Членам группы Administrators не требуются специальные разрешения для удаленного подключения, даже если они не указаны в группе Remote Desktop Users. Группа пользователей Remote Desktop Users на сервере RD Session Host используется для предоставления пользователям/группам разрешения на удаленное подключение к серверу RD Session Host.

Добавить учетные записи пользователей и группы в группу Remote Desktop Users можно с помощью оснастки Local Users and Groups в Microsoft Management Console (MMC), либо оснастки Active Directory Users and Computers (если сервер RD Session Host установлен на контроллере домена), либо на вкладке Remote в окне свойств системы на сервере RD Session Host (экран 2). Добавление пользователя в группу Remote Desktop Users с помощью одного из этих методов обеспечит соответствующие разрешения удаленного доступа к компьютеру. В противном случае выдается отказ в подключении.

Разрешения и права пользователей

Как добавление пользователя в группу Remote Desktop Users дает ему соответствующие права на удаленное подключение к компьютеру? Права пользователя, как следует из названия, управляют допуском и способом регистрации на компьютере. В данном случае удаленный доступ к серверу регулируется правом «Разрешить регистрацию в системе через службу удаленных рабочих столов».

Если вы откроете локальную политику безопасности на сервере Start\Run\secpol.msc, то увидите, что пользователям удаленного рабочего стола право «Разрешить регистрацию в системе через службу удаленных рабочих столов» дано по умолчанию. Добавление пользователей в группу Remote Desktop Users также предоставляет им это право.

Устанавливать ролевую службу RD Session Host на контроллере домена AD не рекомендуется. Разрешение пользователям запускать программы на DC может создать угрозу безопасности и проблемы с производительностью. При установке ролевой службы RD Session Host на DC потребуется внести изменения в настройки параметров безопасности DC, чтобы открыть пользователям удаленный доступ к серверу. Удаленный доступ регулируется правом «Разрешить вход в систему через службу удаленных рабочих столов», которое можно задать с использованием консоли управления групповыми политиками (GPMC).

По умолчанию на DC право «Разрешить вход в систему через службу удаленных рабочих столов» предоставлено только группе «Администраторы». Чтобы разрешить удаленный доступ к серверу RD Session Host пользователям, не входящим в группу администраторов, необходимо предоставить право «Разрешить регистрацию в системе через службу удаленных рабочих столов» и группе Remote Desktop Users.

Получив очередное сообщение об ошибке, показанное на экране 1, проверьте настройки групповой политики на удаленном компьютере. Настоятельно не рекомендуется наделять пользователя правом в явной форме. Вместо этого добавьте его в группу Remote Desktop Users и убедитесь в наличии у этой группы нужного права.

| Экран 1. Сообщение о том, что пользователь не принадлежит к группе Remote Desktop Users |

Назначение порта

Другой распространенный сценарий — блокировка порта и/или конфликт назначения порта. Для диагностики этой проблемы необходимо проверить, открыт ли порт RDP по умолчанию (3389), и убедиться в том, что он используется правильной службой, в данном случае — TermService.

С помощью команд Netstat и Tasklist выполните быструю проверку на сервере, к которому устанавливается удаленное подключение:

C:\Users\Administrator. CONTOSOONE>netstat -a -o Active Connections Proto Local Address Foreign Address State PID TCP :3389 :0 LISTENING 2252

По результатам проверки сервер ожидает сигнала на порту 3389. Если порт 3389 не указан, то сервер на этом порту сигнала не ожидает (возможно, брандмауэр или другой механизм проверки ACL на хост-компьютере препятствует использованию данного порта).

Однако убедиться в том, что порт открыт, — лишь половина дела. Необходимо проверить, используется ли он соответствующей службой. Для этого берем код процесса (PID) из результатов предыдущей проверки и выполняем команду Tasklist для поиска строки PID 2252.

C:\Users\Administrator. CONTOSOONE>tasklist/svc | findstr "2252" Image Name PID Services svchost.exe 2252 TermService

Результаты указывают на то, что порт используется правильной службой (в данном случае — Termservice). Если правильная служба не указана, то можно заключить, что порт 3389 открыт (то есть сервер ожидает сигнала на порту 3389), но используется другим приложением.

Могут существовать веские основания для переназначения порта RDP по умолчанию другому приложению, но тогда необходимо определить порт, назначенный для RDP. Заметим, что Microsoft не рекомендует изменять порт, назначенный для RDP.

Неверно заданные параметры

Еще один распространенный сценарий — ограничение числа пользователей, которые могут одновременно подключаться к удаленному рабочему столу или сеансу служб Remote Desktop Services. Этот сценарий может проявиться как сообщение об «ошибке соединения», и после некоторого исследования выясняется, что x пользователей получают удаленный доступ, а пользователь (x + 1) в ответ на попытку подключения получает сообщение, показанное на экране 2. Заметим, что подобная проблема может также возникать у администраторов, пытающихся установить соединение с компьютером в режиме Remote Administration.

| Экран 2. Достижение предела одновременных подключений |

Максимальное число сеансов служб Remote Desktop Services на сервере определяют два параметра.

- Установка Limit Number of Connections — параметр групповой политики, позволяющий ограничить число активных сеансов удаленного доступа на сервере. По достижении заданного максимума пользователи в ответ на попытку установления соединения получают сообщение об ошибке с предложением повторить попытку позже.

- Параметры сетевого адаптера — при установке ролевой службы RD Session Host на компьютере соединение RDP-TCP изменяется, разрешая неограниченное число одновременных удаленных подключений. Заметим, что если параметр «Максимальное число подключений» выбран и недоступен, то это означает, что установка групповой политики «Ограничить число подключений» уже включена и применена к серверу RD Session Host.

Оба описанных параметра позволяют задать максимальное число одновременных удаленных подключений. Ограничение этого числа может повысить производительность, поскольку меньшее число сеансов потребляет меньше системных ресурсов. Администраторы часто включают какой-либо из этих параметров для повышения производительности, но забывают об этом, столкнувшись с проблемой малого числа пользователей, способных установить соединение.

Сабин Наир ([email protected]) — старший менеджер в группе Product Quality (PQ) в Microsoft, специализирующийся на проблемах в Windows Server

Поделитесь материалом с коллегами и друзьями

Изменить порт прослушивания в удаленном рабочем столе

- 2 минуты на чтение

В этой статье

Применимо к: Windows 10, Windows 8.1, Windows 8, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2, Windows Server 2008 R2

Когда вы подключаетесь к компьютеру (клиенту Windows или Windows Server) через клиент удаленного рабочего стола, функция удаленного рабочего стола на вашем компьютере «слышит» запрос на подключение через определенный порт прослушивания (по умолчанию 3389).Вы можете изменить этот порт прослушивания на компьютерах с Windows, изменив реестр.

- Запустите редактор реестра. (Введите regedit в поле поиска.)

- Перейдите к следующему подразделу реестра: HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp

- Найдите Номер порта

- Щелкните Правка> Изменить , а затем щелкните Десятичный .

- Введите новый номер порта и нажмите ОК .

- Закройте редактор реестра и перезагрузите компьютер.

При следующем подключении к этому компьютеру с помощью подключения к удаленному рабочему столу необходимо ввести новый порт. Если вы используете брандмауэр, обязательно настройте брандмауэр, чтобы разрешить соединения с новым номером порта.

Вы можете проверить текущий порт, выполнив следующую команду PowerShell:

Get-ItemProperty -Path 'HKLM: \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp' -name "PortNumber"

Например:

Номер порта: 3389

PSPath: Microsoft.PowerShell.Core \ Registry :: HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp

PSParentPath: Microsoft.PowerShell.Core \ Registry :: HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations

PSChildName: RDP-Tcp

PSDrive: HKLM

PSProvider: Microsoft.PowerShell.Core \ Registry

Вы также можете изменить порт RDP, выполнив следующую команду PowerShell. В этой команде мы укажем новый порт RDP как 3390 .

Чтобы добавить новый порт RDP в реестр:

Set-ItemProperty -Path 'HKLM: \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp' -name "PortNumber" -Value 3390

New-NetFirewallRule -DisplayName 'RDPPORTLatest' -Profile 'Public' -Direction Inbound -Action Allow -Protocol TCP -LocalPort 3390

Как изменить порт RDP в Windows 10

Когда хакер пытается проникнуть в сеть, ему это не удается.Чаще всего они полагаются на общие недостатки, чтобы открыть им доступ, например, на широко используемый открытый порт, RDP. Порты — это лазейки в вашей сети, позволяющие вам получать доступ к службам через существующий сетевой брандмауэр.

Очевидные порты, такие как порт 80 и 443, необходимы для доступа в Интернет, в то время как другие, такие как порт 3389, позволяют удаленному рабочему столу доступ к ПК или серверу Windows. Если вы включили удаленный рабочий стол в Windows через Интернет, скорее всего, вы используете для подключения общий порт протокола удаленного рабочего стола ( TCP / UDP p или 3389 ).

Если вы не хотите, чтобы каждый хакер, сканирующий порты, взломал вашу сеть, вам следует изменить порт RDP на другой. Вот как.

Изменение порта RDP с помощью реестра Windows

Реестр Windows — это база данных параметров конфигурации для служб Windows, установленных приложений и т. Д. Если вы хотите изменить порт RDP по умолчанию с 3389 на настраиваемый порт, самый простой способ — изменить реестр.

Однако перед началом настоятельно рекомендуется вручную создать резервную копию реестра.Если вы сделаете ошибку, это позволит вам быстро отменить любые изменения.

Для начала откройте редактор реестра Windows, щелкнув правой кнопкой мыши меню «Пуск» и выбрав « Выполнить ». Не забудьте сделать это на ПК или сервере, к которому вы хотите подключиться, а не на ПК, с которого вы подключаетесь.

В диалоговом окне Run введите regedit , затем нажмите OK для запуска.

Откроется редактор реестра Windows.Используя меню слева, перейдите по дереву реестра к папке HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp .

В папке RDP-Tcp дважды щелкните запись PortNumber справа.

В поле Edit DWORD (32-bit) Value Edit DWORD (32-bit) Value выберите опцию Decimal . Введите новый номер порта, который вы хотите использовать, от 1 до 65353 в поле Значение данных .

Убедитесь, что это не соответствует другим распространенным портам. Если вы выберете общий порт (например, порт 80 для веб-трафика), возможно, вы не сможете впоследствии установить подключение к удаленному рабочему столу.

Нажмите OK , чтобы сохранить и перезагрузить компьютер или сервер, как только вы закончите. На этом этапе любые попытки использовать удаленный рабочий стол потребуют от вас использования выбранного вами настраиваемого порта, а не стандартного порта 3389.

Настройка брандмауэра Windows для настраиваемого порта RDP

Большинству пользователей потребуется внести дополнительные изменения в свою сеть или системный брандмауэр, чтобы разрешить доступ к удаленному рабочему столу через настраиваемый порт.Если вы используете сетевой брандмауэр, обратитесь к руководству пользователя за дополнительными советами по этому поводу.

Однако, если вы используете брандмауэр Windows, вы можете быстро добавить свой собственный порт RDP в качестве набора новых правил брандмауэра, чтобы разрешить доступ. Вам нужно будет выполнить эти шаги дважды — по одному правилу для портов UDP и TCP с использованием выбранного вами значения порта.

Для этого щелкните правой кнопкой мыши меню «Пуск» и выберите « Выполнить ».

В диалоговом окне Выполнить введите wf.msc и щелкните OK для запуска. Откроется консоль управления брандмауэром Windows, позволяющая добавлять новые правила брандмауэра.

В меню MMC брандмауэра Windows выберите Inbound Rules в левом меню.

После выбора нажмите Новое правило на панели Действия справа.

В окне мастера создания нового входящего правила выберите Порт из списка параметров, затем нажмите Далее , чтобы продолжить.

Поскольку вам нужно создать собственное правило для портов TCP и UDP, сначала выберите TCP из Применяется ли это правило к TCP или UDP? вариантов. Вам нужно будет выбрать UDP при создании второго правила.

Для Применяется ли это правило ко всем локальным портам или определенным локальным портам? , выберите Определенные локальные порты и введите собственное значение порта RDP.

Нажмите Далее , чтобы продолжить, когда закончите.

В меню Action выберите Разрешить соединение , затем нажмите Next , чтобы продолжить.

В меню Profile определите, к каким профилям сетевого брандмауэра вы хотите применить правило. Оставьте все записи включенными для максимального доступа или снимите флажок Public , чтобы запретить подключения к удаленному рабочему столу в общедоступных сетях.

Нажмите Далее , чтобы продолжить, когда будете готовы.

Наконец, укажите имя для нового сетевого правила (например, Custom RDP port — TCP ) и описание в полях в меню Name .

Чтобы добавить правило, нажмите Готово .

После добавления повторите эти шаги для правила порта UDP , используя тот же пользовательский номер порта RDP. После добавления правил перезагрузите компьютер или сервер.

Подключение к удаленному рабочему столу с использованием настраиваемого порта RDP

Если установлен порт RDP на вашем ПК или сервере удаленного рабочего стола, вам нужно будет идентифицировать этот порт, когда вы (или кто-то другой) захотите установить соединение.

Для этого с помощью встроенного средства подключения к удаленному рабочему столу Windows щелкните правой кнопкой мыши меню «Пуск» и выберите « Выполнить ».

В диалоговом окне Выполнить введите mstsc , затем нажмите OK .

В окне Подключение к удаленному рабочему столу введите IP-адрес ПК или сервера удаленного рабочего стола, к которому вы хотите подключиться, в поле Компьютер .

Чтобы использовать настраиваемый порт, добавьте его в конец IP-адреса, используя следующую структуру: ip-адрес: порт . Например, , 192.168.1.10:1111 будет подключаться к серверу RDP по адресу 192.168.1.10 в локальной сети с использованием настраиваемого порта RDP 1111 .

Внесите дальнейшие изменения в ваше RDP-соединение перед подключением, нажав Показать параметры . Возможно, вам потребуется изменить качество соединения или добавить детали аутентификации, такие как имя пользователя и пароль.

Когда вы будете готовы, нажмите Connect , чтобы установить соединение.

Если ваши настройки верны и ваш брандмауэр настроен правильно, инструмент подключения к удаленному рабочему столу должен успешно подключиться на этом этапе, позволяя вам управлять своим удаленным ПК или сервером.

Дальнейшая защита вашей сети Windows

Хотя настраиваемый порт RDP снизит количество попыток взлома сервера удаленного рабочего стола через Интернет, это не гарантированное исправление безопасности. Вам нужно будет предпринять дополнительные шаги для защиты своей сети, в том числе сделать сетевой профиль приватным.

Вы также можете рассмотреть возможность обновления маршрутизатора, чтобы обеспечить дополнительную защиту сети с помощью аппаратного брандмауэра. Однако, если вам нужно более безопасное подключение к удаленному рабочему столу, вы можете предпочесть виртуальную частную сеть, что еще больше усложнит доступ хакерам.

Как назначить другой порт прослушивания для протокола удаленного рабочего стола

Протокол удаленного рабочего стола (RDP) обычно используется для управления компьютерами Windows. Один из способов, которым администраторы могут сделать удаленное управление компьютерами Windows более безопасным, — это настроить нестандартный порт для протокола удаленного рабочего стола. По умолчанию RDP использует TCP-порт 3389, но Windows позволяет переназначить RDP на другой номер порта. (Снимки экрана, показанные в этой статье, были основаны на Windows 10 и Windows Server 2016, но этот метод работает с такими же старыми версиями Windows, как Windows XP.

Прежде чем я покажу вам, как перенастроить RDP, я хочу подчеркнуть важность создания полной резервной копии системы, прежде чем вы попробуете это сами. Процедура перенастройки RDP требует от вас редактирования реестра. Неправильное изменение реестра может нанести непоправимый вред, поэтому так важно сделать резервную копию.

С учетом сказанного, процесс переназначения реестра на самом деле довольно прост. Начните с входа на целевой компьютер с учетной записью администратора. Затем введите команду REGEDIT либо в строке «Выполнить», либо в окне командной строки.Это откроет редактор реестра Windows. Теперь перейдите по дереву реестра к HKLM \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp.

На этом этапе вам нужно будет найти раздел реестра с именем PortNumber. Этот ключ имеет значение по умолчанию 0x00000d3d (3389). Дважды щелкните раздел реестра PortNumber. Когда откроется диалоговое окно Edit DWORD, вы увидите, что текущее значение ключа указано в шестнадцатеричном формате, как показано на рисунке 1.

Рисунок 1

Номер порта в настоящее время отображается в шестнадцатеричном формате.

Теперь выберите параметр «Десятичное число», и вы увидите, что значение раздела реестра изменилось на 3389, который является номером порта по умолчанию. Вы можете увидеть, как это выглядит на рисунке 2.

Рисунок 2

RDP по умолчанию использует номер порта 3389.

Теперь введите новый номер порта для протокола RDP. Номер порта, который вы выбираете, должен соответствовать TCP-порту (а не UDP-порту), и вы должны выбрать порт, который в настоящее время не используется.После ввода нового номера порта щелкните параметр «Шестнадцатеричный», чтобы преобразовать номер порта в шестнадцатеричный формат. В моем случае, например, я ввел 65000 в качестве номера порта. Щелчок по кнопке Hexadecimal изменил номер порта на FDE8, как показано на рисунке 3. Когда вы закончите, нажмите OK.

Рисунок 3

Я изменил номер порта.

Новый номер порта RDP не вступит в силу до следующей перезагрузки машины.Хотя перезагрузка может быть проблемой, тот факт, что номер порта не меняется сразу, на самом деле хорошо. Причина в том, что если бы изменение номера порта вступило в силу немедленно, вы были бы фактически заблокированы для доступа к машине (по крайней мере, с точки зрения RDP).

Чтобы избежать блокировки компьютера, перед перезагрузкой необходимо изменить его правила брандмауэра. Точные шаги по перенастройке брандмауэра зависят от версии Windows, которую вы используете.Однако обычно для перенастройки брандмауэра необходимо перейти в панель управления (ввести команду «Управление» в строке «Выполнить»), а затем щелкнуть «Система и безопасность», а затем «Брандмауэр Windows». Когда откроется интерфейс брандмауэра, выберите параметр «Дополнительно», а затем щелкните «Правила для входящих подключений». Вы попадете в интерфейс, подобный тому, что вы видите на рисунке 4.

Рисунок 4

Это правила брандмауэра для входящего трафика.

Теперь щелкните ссылку «Новое правило».Когда откроется мастер New Inbound Rule Wizard, выберите опцию Port, показанную на рисунке 5. Нажмите Next, а затем введите номер порта, который вы назначили протоколу RDP. Снова нажмите «Далее» и выберите параметр «Разрешить подключение». Щелкните Next еще раз, и вам будет предложено выбрать профили, которые должны включать ваше новое правило. Наконец, нажмите Далее, и вам будет предложено ввести имя для вашего нового правила. Когда вы закончите, нажмите Готово.

Рисунок 5

Выберите в мастере опцию «Порт».

После создания необходимого брандмауэра рекомендуется удалить или отключить существующие правила удаленного рабочего стола. В противном случае вы оставите порт 3389 открытым без необходимости.

Когда вы закончите перенастраивать правила брандмауэра, перезагрузите компьютер, и ваши изменения вступят в силу. Чтобы подключиться к машине от клиента RDP, просто добавьте двоеточие и номер порта к имени компьютера или IP-адресу из клиента RDP. Если, например, вы пытаетесь подключиться к 192.168.0.1 через порт 65000, введите 192.168.0.1:65000, как показано на рисунке 6.

Рисунок 6

Это пример использования клиента RDP для подключения к удаленному компьютеру через порт 65000.

Как изменить номер порта RDP в Windows 10? — TheITBros

Протокол удаленного рабочего стола (RDP) используется для удаленного доступа к рабочему столу компьютера или сервера Windows.По умолчанию для удаленного подключения используется TCP 3389 . Если ваш компьютер / сервер подключен напрямую к Интернету (VDS / VPS) и имеет общедоступный IP-адрес, то из соображений безопасности рекомендуется изменить номер порта RDP по умолчанию.

Дело в том, что большинство средств взлома могут попытаться использовать атаку методом перебора против вашей инфраструктуры RDP через номер порта RDP по умолчанию. Также существует высокий риск эксплуатации уязвимостей нулевого дня в отношении RDP. За последний год Microsoft устранила 2 критических уязвимости в RDP (BlueKeep и BlueKeep-2), которые можно было использовать с помощью удаленного выполнения кода.

Как изменить номер порта RDP по умолчанию в Windows 10?

Давайте посмотрим, как изменить порт RDP по умолчанию в Windows 10. Параметры порта RDP задаются в параметре PortNumber в разделе реестра HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp. Чтобы вручную изменить номер порта RDP:

- Запустите редактор реестра (regedit.exe) с правами администратора;

- Перейдите в раздел реестра HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp;

- Измените значение DWORD параметра PortNumber в десятичном формате.Например, укажите номер порта 41212 ;

- Откройте консоль управления службами (services.msc) и перезапустите службу служб удаленных рабочих столов.

Подсказка . Вы также можете изменить номер порта RDP из командной строки:

reg add "HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp" / v PortNumber / t REG_DWORD / d 41212 / f

или с PowerShell:

Set-ItemProperty -Path "HKLM: \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-TCP \" -Name PortNumber -Value 41212

Если на вашем компьютере включен брандмауэр Защитника Windows с повышенной безопасностью , вам необходимо разрешить входящий TCP-трафик на новый номер порта RDP.Вы можете создать новое правило для входящего трафика на порт 41212 через графическую консоль wf.msc или из командной строки:

netsh advfirewall firewall add rule name = "RDP new port" dir = in action = allow protocol = TCP localport = 41212

После этого вы можете подключиться к компьютеру с Windows через нестандартный порт RDP. Например, если вы используете встроенный клиент подключения к удаленному рабочему столу Windows (mstsc.exe), вам необходимо указать новый номер порта RDP в двоеточии после имени хоста (IP) -адреса компьютера или использовать эту команду:

mstsc / v: 192.168.10.10: 41212

Настройка перенаправления портов удаленного рабочего стола

Вы также можете изменить номер порта RDP, на котором ваш компьютер доступен извне, используя метод перенаправления портов . Те, при подключении к вашему компьютеру из Интернета, вам необходимо подключиться к вашему шлюзу на указанный порт, и устройство шлюза будет автоматически перенаправлять этот трафик на порт RDP 3389 вашего компьютера интрасети.

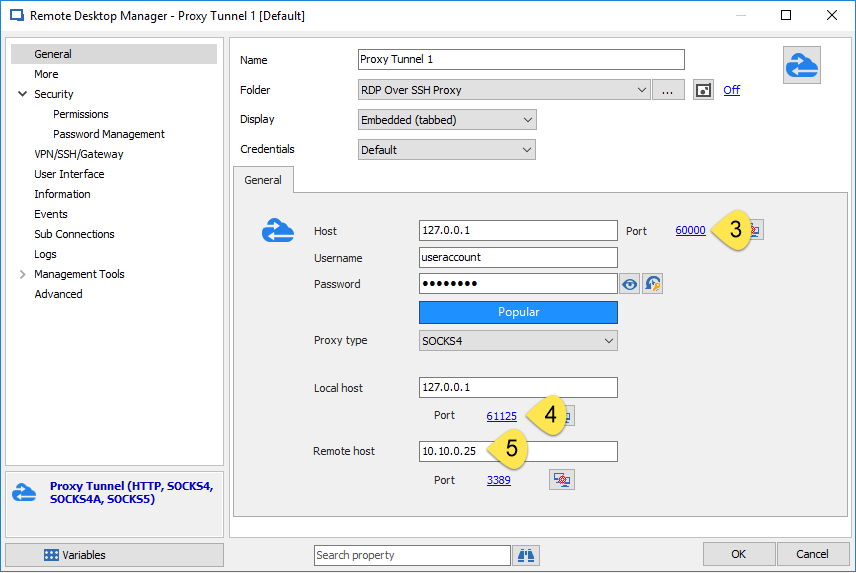

Конкретные настройки, которые необходимо выполнить, зависят от устройства, которое действует как шлюз в Интернет.Например, IP-адрес вашего компьютера с Windows — 192.168.1.15 , и вы хотите настроить перенаправление внешнего порта (PAT) 41212 на стандартный порт RDP 3389.

Вы можете использовать следующую конфигурацию для различных типов устройств, чтобы Crete правило переадресации порта RDP.

Для шлюза Linux с брандмауэром iptables:

iptables -t nat -A PREROUTING -p tcp --dport 41212 -i eth0 -j DNAT --to-destination 192.168.1.15:3389

Для сервера шлюза Windows:

netsh interface portproxy add v4tov4 listenport = 41212 listenaddress = 88.88.88.88 connectport = 3389 connectaddress = 192.168.1.15

Для маршрутизаторов Cisco:

IP nat внутри источника статический tcp 192.168.1.15 3389 88.88.88.88:41212

Для устройств Microtik:

add chain = dstnat action = dst- nat to-addresses = 192.168.1.15 to-ports = 3389 protocol = tcp in-interface = ether2 dst-port = 41212

Мне нравятся технологии и разработка веб-сайтов. С 2012 года я веду несколько собственных веб-сайтов и делюсь полезным контентом о гаджетах, администрировании ПК и продвижении веб-сайтов.

Последние сообщения Кирилла Кардашевского (посмотреть все)Изменить порт удаленного рабочего стола (RDP) на Windows Server 2016 — База знаний

Настоятельно рекомендуется изменить порт удаленного рабочего стола Windows по умолчанию для дополнительной безопасности.

Вы можете изменить порт по умолчанию, выполнив несколько простых шагов. Сначала вы измените порт и определите этот порт в правиле брандмауэра.

Изменить TCP-порт RDP на Windows Server 2016

- Откройте приложение редактора реестра, выполнив поиск

regeditв поиске Windows или используяRUN. - Найдите следующее в приложении

regedit:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp - найдите

PortNumber, щелкните его правой кнопкой мыши иModify - Обязательно выберите

Decimalпод опциейBase - Измените номер порта на любой, например

1234и нажмитеOK - Закройте редактор реестра

- Открытый брандмауэр (брандмауэр Защитника Windows в режиме повышенной безопасности)

- На левой боковой панели щелкните

Входящие правила - На правой боковой панели нажмите

Новое правило - Выберите

Порти нажмитеДалее - Выберите

TCPи введите номер порта вОпределенный локальный порти нажмитеДалее, пока не дойдете до шага, на котором вы просили ввести имя правила, присвойте правилу имя и нажмитеГотово.(Повторите с # 7 по # 11 для UDP ) - Перезагрузите сервер

- Попробуйте подключиться к RDP как обычно, но когда вы вводите IP, не забудьте ввести номер пользовательского порта после IP в этом формате

IP: Порт(например, 192.168.1.5 : 1234)

Вы также можете изменить порт RDP, выполнив следующую команду PowerShell . В этой команде мы укажем новый порт RDP как 1234 .

Чтобы добавить новый порт RDP в реестр:

Set-ItemProperty -Path 'HKLM: \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp' -name "PortNumber" -Value 1234

Затем добавьте правило брандмауэра, чтобы открыть порт 1234 с помощью PowerShell

New-NetFirewallRule -DisplayName 'RDPPORTLatest' -Profile 'Public' -Direction Inbound -Action Allow -Protocol TCP -LocalPort 1234

Повторите, чтобы открыть порт UDP 1234 (рекомендуется)

New-NetFirewallRule -DisplayName 'RDPPORTLatest' -Profile 'Public' -Direction Inbound -Action Allow -Protocol UDP -LocalPort 1234

Затем перезагрузитесь.

Найдите это руководство на Microsoft.com:

https://support.microsoft.com/en-gb/help/306759/how-to-change-the-listening-port-for-remote-desktop

Посмотреть видеоурок : https://www.youtube.com/watch?v=k8mswkiok70

Изменить порт прослушивания для подключения к удаленному рабочему столу Microsoft • Raymond.CC

Сегодня существует множество программного обеспечения, такого как VNC, TeamViewer, CrossLoop и т. Д., Которое позволяет без особых проблем управлять компьютером удаленно через локальную сеть или Интернет.Хотя некоторые сторонние программы для удаленного управления очень мощные, одним из наиболее часто используемых программ остается бесплатное подключение к удаленному рабочему столу, встроенное в Windows начиная с XP. Все, что вам нужно сделать, это выбрать параметр на вкладке «Удаленный» в свойствах системы, и любой компьютер Windows с клиентом удаленного рабочего стола может подключиться к нему, при условии, что они знают имя пользователя и пароль учетной записи пользователя. Однако только Windows 7 Professional, Ultimate и Enterprise могут принимать подключения с удаленного рабочего стола, в то время как остальные ограничены, хотя есть инструмент RDP Patcher, который может обойти это ограничение.

Чтобы включить встроенный удаленный рабочий стол Windows в Windows 7, щелкните правой кнопкой мыши «Мой компьютер», выберите «Свойства» и щелкните «Параметры удаленного доступа». Выберите вариант «Разрешить подключения», и ваш компьютер начнет прослушивать подключения удаленного доступа на порте по умолчанию 3389.

Можно изменить порт 3389 удаленного рабочего стола по умолчанию на другой номер порта. Это лучшая мера безопасности, потому что она остановит попытки любого человека из локальной сети или Интернета напрямую подключиться к вам с помощью удаленного рабочего стола, хотя сканер портов все равно найдет слушающий сервер.Подключение к удаленному рабочему столу также по умолчанию подключается к Windows через порт 3389, и нет параметров, в которых вы можете указать, какой порт вы хотите использовать.

Вот как вы можете изменить порт прослушивания вашего удаленного рабочего стола, а также как вы можете подключиться к удаленному рабочему столу, который находится на другом порту, с помощью подключения к удаленному рабочему столу.

Хотя нет возможности изменить порт, это можно легко сделать, изменив значение в реестре Windows. Самый простой способ сделать это — использовать бесплатный портативный инструмент под названием Remote Desktop Port Change , созданный IntelliAdmin.Просто запустите программу от имени администратора, введите предпочтительный номер порта для использования и нажмите кнопку «Отправить». Чтобы изменения вступили в силу, требуется перезагрузка.Обратите внимание, что эта программа не считывает текущие настройки номера порта из реестра и всегда показывает 3389 в поле «Номер порта».

Загрузить изменение порта удаленного рабочего стола

Если вы хотите вручную изменить его из реестра без использования сторонних инструментов, вот инструкции.

1. Нажмите кнопку «Пуск» и введите regedit в строке «Поиск программ и файлов», затем нажмите Enter.

2. Нажмите «Да» в окне «Контроль учетных записей».

3. Перейдите по следующему пути реестра:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp \

4. Дважды щелкните PortNumber на правой панели и выберите Десятичный вариант из Базы.

5.Введите новый номер порта, который вы хотите использовать, и нажмите кнопку ОК.

6. Закройте редактор реестра и перезагрузите компьютер.

Теперь, когда вы изменили порт прослушивания на сервере удаленного рабочего стола, вам также необходимо будет установить подключение к удаленному рабочему столу для подключения к другому порту, поскольку по умолчанию он подключается к 3389. Запустите инструмент подключения к удаленному рабочему столу из Пуск — > Все программы -> Стандартные -> Подключение к удаленному рабочему столу. Введите имя компьютера, если сервер находится в локальной сети (LAN), или IP-адрес, если он находится в Интернете.Чтобы подключиться к другому порту, введите двоеточие и номер порта после имени компьютера или IP-адреса, например, «dell: 3333». На изображении ниже выполняется подключение к компьютеру с именем «dell» через порт 3333.

Изменение порта RDP в Windows Server 2012

СтартВ этом руководстве описывается процедура изменения порта RDP в Windows Server 2012. Обратите внимание, что все дальнейшие процедуры предназначены для изменения порта RDP, что приведет к отключению текущего соединения с сервером; поэтому мы рекомендуем использовать другие варианты подключения к серверу (например,грамм. через веб-консоль в вашей учетной записи хостинга). Для выполнения этой задачи вам необходимо отредактировать реестр операционной системы. Реестр можно редактировать с помощью соответствующего программного редактора.

Щелкните Start и введите cmd в поле Search .

В появившемся черном окне консоли введите и выполните команду regedit .

В редакторе реестра необходимо найти раздел RDP-Tcp , что можно сделать по этому пути

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp:

Затем необходимо найти и открыть в нем элемент PortNumber (как на рисунке выше).

Затем переключитесь на формат ввода Decimal и укажите новый порт для подключения RDP:

При выборе нового порта для подключения помните, что существует несколько категорий портов, разбитых по номерам:

- Номера от 0 до 10213 — известные порты, которые назначаются и контролируются Internet Assigned Numbers Authority (IANA).

Обычно они используются различными системными приложениями ОС. - Порты с 1024 по 49151 являются зарегистрированными портами, назначенными IANA.Их можно использовать для решения конкретных задач.

- Номера портов от 49152 до 65535 являются динамическими (частными) портами, которые могут использоваться любыми приложениями или процессами для решения рабочих задач.

После смены порта для удаленного подключения необходимо открыть его в настройках межсетевого экрана, иначе все попытки внешнего подключения будут заблокированы. Для этого необходимо использовать Windows Firewall с оснасткой Advanced Security.Вы можете открыть его, перейдя в меню: Диспетчер серверов -> Инструменты:

Необходимо выбрать « Inbound Rules », щелкнуть правой кнопкой мыши по этому элементу и выбрать « New rule »:

Создадим правило для порта:

Необходимо выбрать тип протокола (TCP или UDP) и указать порт, который мы устанавливаем при редактировании реестра (в нашем примере: протокол TCP, номер порта 60000):

Следующим шагом является выбор типа действия, описывающего правило.В нашем случае необходимо разрешить подключение через указанный порт.

Следующим шагом является определение области действия правила — это зависит от того, где запущен сервер (в рабочей группе, домене или частном доступе):

Затем необходимо выбрать имя для правила (рекомендуется выбрать имя таким образом, чтобы правило можно было легко распознать среди других):

После этого необходимо перезагрузить сервер.

Теперь необходимо использовать новый порт для подключения к серверу через RDP.

.