Обход пароля в «Интернет Цензор»

Достался мне на работе компьютер, да не простой, а с программой «Интернет Цензор».

«Интернет Цензор» – интернет-фильтр, предназначенный для блокировки потенциально опасных и/или ненужных сайтов. В общем, программа весьма простая в использовании и инсталляции, как говориться «для домохозяек», но речь пойдет не о том, как ей пользоваться, а скорее на оборот!

Этот нехороший «censor» не давал возможности выхода в интернет, коим образом меня никак не устраивало, просто удалить его тоже нельзя – требует ввода пароля, которого я естественно не знал, так как не устанавливал его, а админа, который это делал, уже нет. Так что удалять пришлось вручную. Присмотревшись к жертве, выяснилось, что в систему устанавливаются драйвер dflt.sys и сервис censorsvc.exe, а censor.exe является GUI. Файлов конфига, где мог бы быть сохранен пароль, не нашлось, в реестре был пустой раздел:

HKEY_LOCAL_MACHINE\SOFTWARE\InternetCensor

что немного озадачило, ну да ладно.

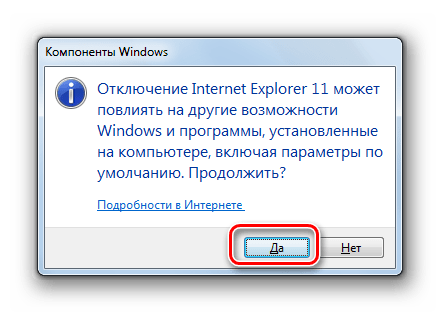

Удалив драйвер и остановив сервис проблему решить, не удалось, и вдобавок отвалилась локалка, заглянув в «Менеджер устройств» обнаружил в сетевых адаптерах несколько «левых» со знакомым словом «Dflt». Попытавшись удалить их – получил отказ с восклицанием: «Это устройство необходимо для загрузки системы», не стал заморачиваться с этим и просто отключил адаптеры. И к удивлению в реестре появился раздел с настройками ( exe в первозданный вид, ну и запустил стандартный деинсталлятор уже со своим верным паролем!

exe в первозданный вид, ну и запустил стандартный деинсталлятор уже со своим верным паролем!

А теперь как сделать все это быстро и без лишних телодвижений:

1) Убьем гуй (

taskkill /f /im censor.exe

2) Остановим сервис (censorsvc.exe):

3) Отключим сетевые устройства содержащими слово «Dflt». Тут кому какой вариант удобнее через оснастку (Менеджер устройств) или при помощи утилиты DevCon. Для меня удобнее второй вариант, но для простоты отключаем все сетевые адаптеры:

4) Запускаем редактор реестра и изменяем значение “Hash” на свое, к примеру, для пароля 123 md5 хэш будет равен 202cb962ac59075b964b07152d234b70

5) Включим обратно сетевые адаптеры:

6) Запустим сервис (

7) Запускаем стандартный деинсталлятор со своим паролем.

Отключение сервиса и драйвера нужна для того, что бы был доступ к ветке реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\InternetCensor\Settings

которую они скрывают и к тому же, если изменить настройки при запущенном сервисе, например через GMER эффекта это не приносит.

Вот в общем-то и все!

Links:

Как отключить интернет-цензор?

Программа «Интернет-цензор» служит для того, чтобы контролировать доступ в интернет. Открываться будут только те сайты, которые внесены в список разрешенных. Эта программа удобна и эффективна, но иногда надобность в ней пропадает. Как же отключить «Интернет-цензор»?Вам понадобится

- компьютер, интернет

Инструкция

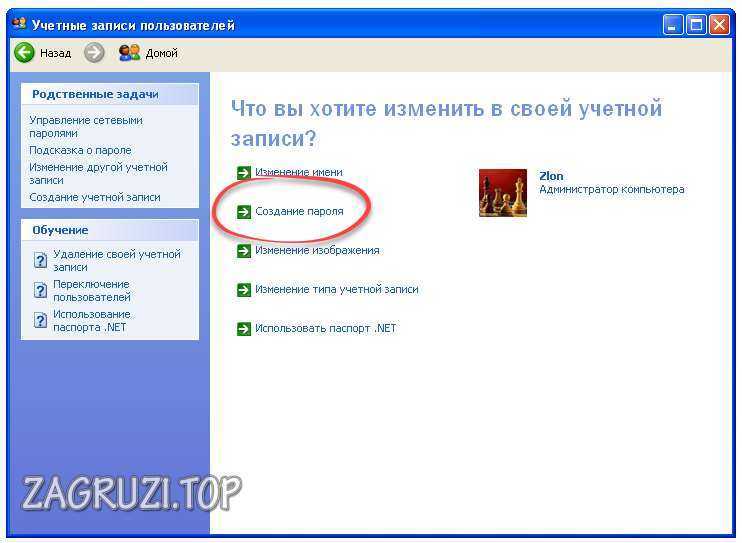

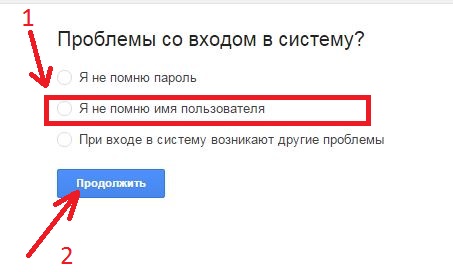

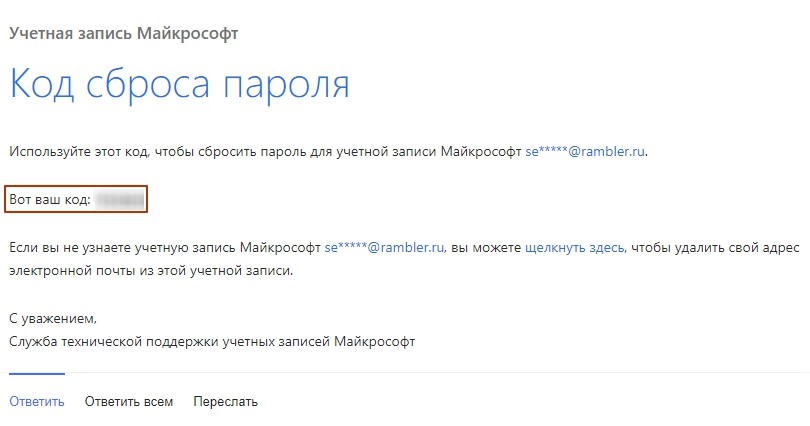

В процессе удаления вы должны будете ввести пароль, полученный на электронную почту при установке и регистрации программы. Таким образом, сторонний человек не сможет так просто удалить «Интернет-цензор» с компьютера.

В процессе удаления вы должны будете ввести пароль, полученный на электронную почту при установке и регистрации программы. Таким образом, сторонний человек не сможет так просто удалить «Интернет-цензор» с компьютера.

Как использовать программу интернет цензор. Интернет Цензор — эффективный родительский контроль

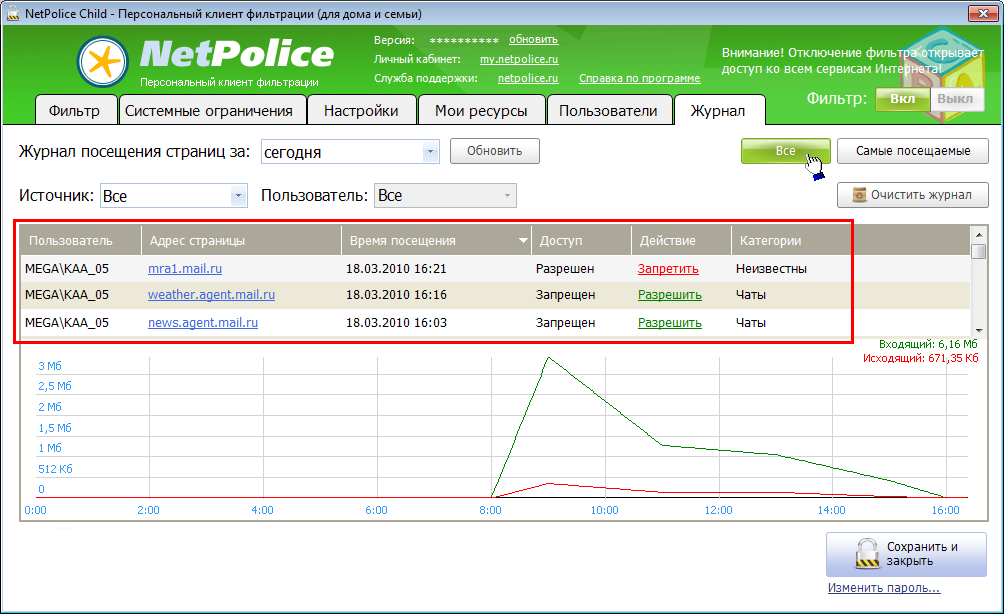

Интернет Цензор — бесплатная программа для осуществления родительского контроля. Программа предназначена для эффективной блокировки сайтов, которые могут представлять опасность для ребенка, когда он использует Интернет.

В сети много опасностей, даже простой переход по ссылке может привести ребенка на сайт, который может нанести ему вред, внушить ложные представления, и т. п. Чтобы не подвергать детей опасности рекомендуется использовать функции родительского контроля, которые имеются в специальных программах.

Программа Интернет Цензор разработана отечественными специалистами для обеспечения надежного запрета на посещения нежелательных сайтов в интернете. В своей работе программа ориентируется на так называемый «белый список» сайтов, посещение которых разрешено. Все остальные сайты в интернете будут недоступны.

Всего в базе «белого списка» программы Интернет Цензор находится более миллиона сайтов проверенных вручную. В этот список включены проверенные сайты российского интернета и основные зарубежные сайты.

При использовании программы происходит фильтрация ресурсов в интернете, в зависимости от настроек программы. Приоритет имеют вручную добавленные пользователем списки сайтов, которые будут доступны или, наоборот, недоступны в зависимости от предпочтений пользователя.

Во время включенного режима фильтрации, интернет-трафик будет идти через программу Интернет Цензор, поэтому попытки обойти фильтрацию не увенчаются успехом. Программу нельзя будет просто так удалить с компьютера, так как для этого потребуется пароль от программы.

При попытке удаления или обхода фильтрации на адрес электронной почты, указанный в программе придет сообщение о таких действиях.

Так как программа блокирует основную массу сайтов, то с ее помощью можно ограничивать доступ к соответствующим ресурсам не только для детей. Допустим муж, вместо того, чтобы помогать жене по хозяйству собирается играть в онлайн игру. Тем временем, жена включает фильтрацию в программе Интернет Цензор, думая: «Ну что дорогой, поиграешь ты теперь в World of Tanks…».

Бесплатную программу Интернет Цензор можно скачать с официального сайта производителя. Программа рекомендована для использования государственными и общественными структурами.

скачать Интернет Цензор

После завершения загрузки, можно будет начать установку программы интернет Цензор на компьютер.

Установка Интернет Цензор

В первом окне мастера установки программы Интернет Цензор нажмите на кнопку «Далее».

В следующем окне необходимо будет активировать пункт «Я принимаю условия лицензионного соглашения», а затем нажать на кнопку «Далее».

В новом окне мастера установки вам нужно будет ввести имя пользователя и адрес своей электронной почты. После ввода данных нажмите на кнопку «Далее».

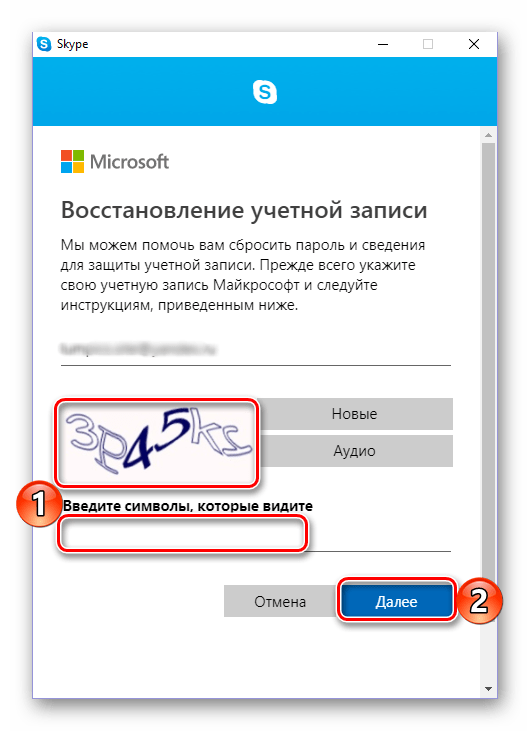

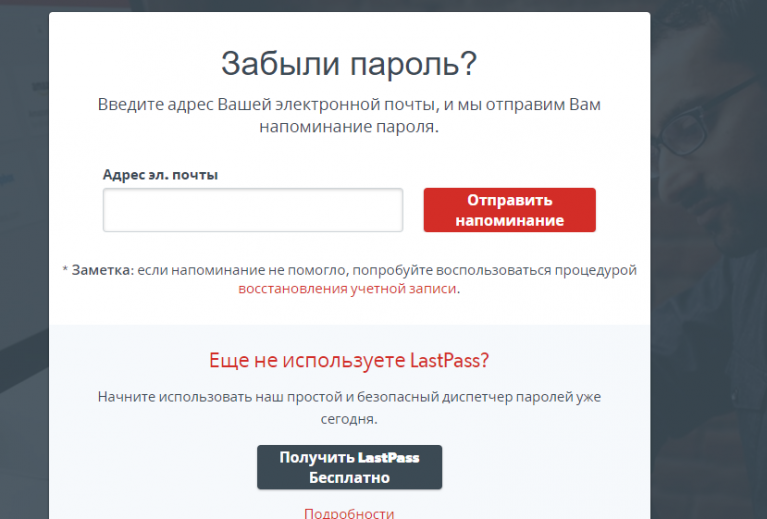

В окне «Задание пароля» вам нужно будет придумать пароль для доступа в программу Интернет Цензор. Пароль может включать в себя до 20 букв и цифр латинского алфавита. Пароль можно создать и сохранить с помощью менеджера паролей, например, бесплатной программы .

Затем вам нужно будет выбрать папку, в которую будет установлена программа. Вы можете изменить путь установки, который предлагается по умолчанию. Для продолжения установки, нажмите на кнопку «Далее».

В следующем окне нажмите на кнопку «Установить».

Начинается процесс установки программы на компьютер. В это время будет разорвано интернет-соединение, а по завершению установки программы потребуется перезагрузка компьютера. Поэтому закройте и открытые документы и приложения для того, чтобы не потерять текущие данные.

На завершающем этапе установки программы Интернет Цензор нажмите на кнопку «Готово». Для завершения установки программы компьютер будет перезагружен.

Для завершения установки программы компьютер будет перезагружен.

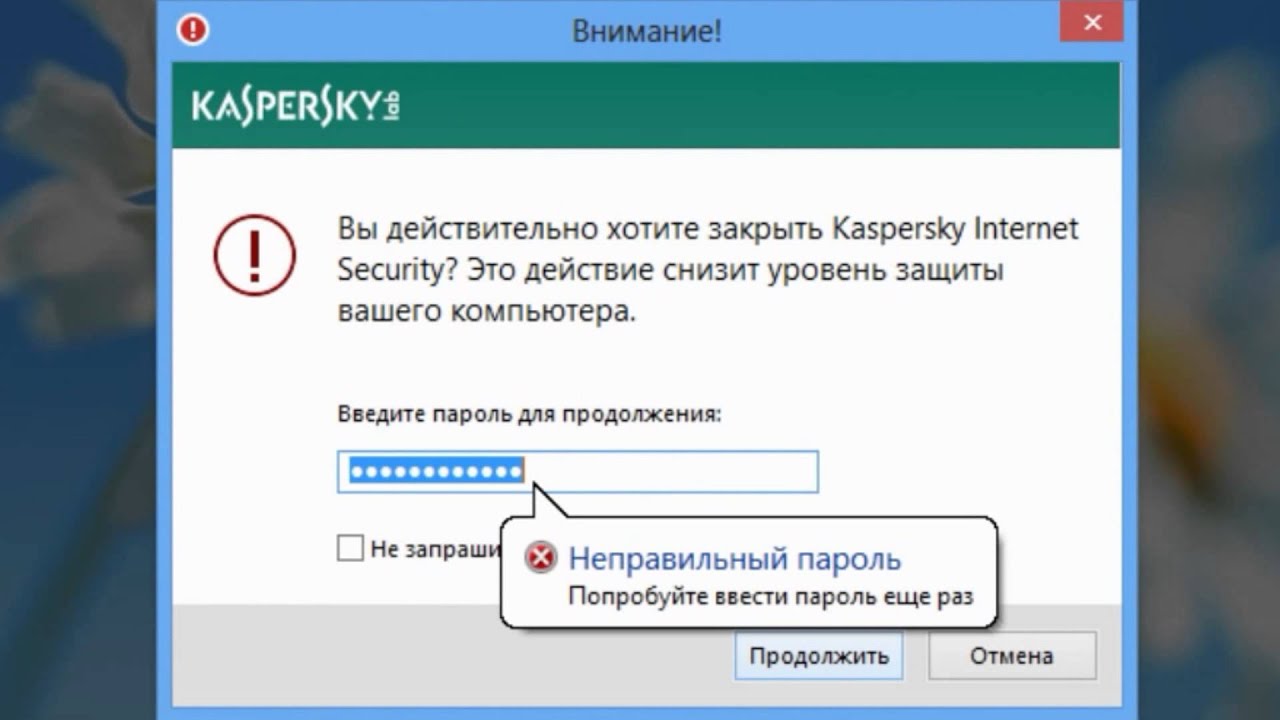

В случае предупреждения антивирусной программы о нежелательности запуска приложения, а также доступа компонентов программы в интернет, разрешите работу на своем компьютере программе Интернет Цензор.

Запуск программы Интернет Цензор

По умолчанию, программа интернет Цензор будет запускаться со стартом операционной системы Windows.

Открыть окно программы можно с ярлыка на Рабочем столе, или при помощи значка из области уведомлений. Вначале будет открыто окно, в котором необходимо будет ввести пароль для входа в программу.

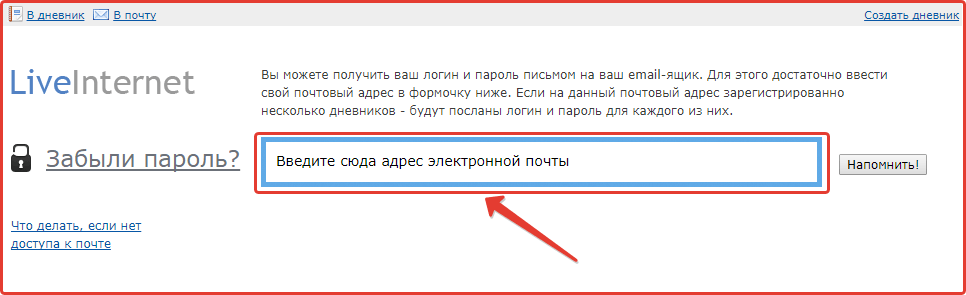

Если вы забыли пароль, то после нажатия на ссылку «Напомнить пароль», пароль будет выслан на указанный в настройках программы электронный почтовый ящик.

Если в программе, в данный момент, фильтрация интернета была отключена, то об этом будет сигнализировать в области уведомлений значок программы красного цвета. При включенной фильтрации значок программы будет синего цвета.

При попытке взлома или удаления программы Интернет Цензор, значок в области уведомлений будет мигать, меняя цвета.

Настройки программы Интернет Цензор

После открытия главного окна программы Интернет Цензор, вы можете настроить правила фильтрации, составить списки разрешенных и запрещенных сайтов, сделать другие настройки в программе.

Во вкладке «Фильтрация» можно будет отключить фильтрацию сайтов. Для этого нужно будет нажать на кнопку «Выключить».

Здесь можно установить несколько уровней фильтрации:

- «Максимальный» — будут разрешены только те сайты, которые вы сами добавили.

- «Высокий (рекомендуемый) — будут разрешены добавленные вами сайты и вручную проверенные сайты российского интернета.

- «Средний» — будут разрешены вручную проверенные сайты Рунета, основные зарубежные сайты, добавленные вами сайты.

- «Минимальный» — будут разрешены вручную проверенные сайты Рунета, основные зарубежные сайты, автоматически проверенные иностранные сайты, добавленные вами сайты, разрешены сайты с неконтролируемым содержимым.

При максимальном уровне фильтрации будет возможен доступ только к добавленным вами сайтам. Все другие сайты будут заблокированы.

Средний уровень фильтрации следует использовать в том случае, если вам необходим доступ к зарубежным сайтам. На этом уровне доступны добавленные сайты, проверенные сайты Рунета, основные зарубежные сайты.

Минимальный уровень фильтрации рекомендуется использовать в том случае, если вам будет необходим доступ к сайтам с неконтролируемым содержимым. В этом случае, будут разрешены потенциально опасные сайты. Станут доступными добавленные вами сайты, проверенные сайты Рунета, основные зарубежные сайты, сайты с неконтролируемым содержимым. В частности будут доступны: социальные сети, файлообменные сети, фотохостинги, видеохостинги, блоги, чаты, онлайн-игры.

Во вкладке «Мои правила» вы можете добавить сайты для разрешения или запрещения посещения данных ресурсов.

В поле «Разрешить сайты» необходимо будет ввести адреса сайтов для того, чтобы программа Интернет Цензор не блокировала к ним доступ, вне зависимости от настроек фильтрации.

Соответственно в поле «Запретить сайты» следует ввести адреса тех сайтов, доступ к которым должен быть прекращен, не зависимо от уровня настроек программы.

Во вкладке «Настройки» вы можете настроить программу по своим предпочтениям.

Здесь можно будет запретить интернет-пейджеры (ICQ, QIP, Mail.Ru Агент, Skype и др.), файлообменные сети (BitTorrent, Emule и др.), удаленный рабочий стол и FTP протокол.

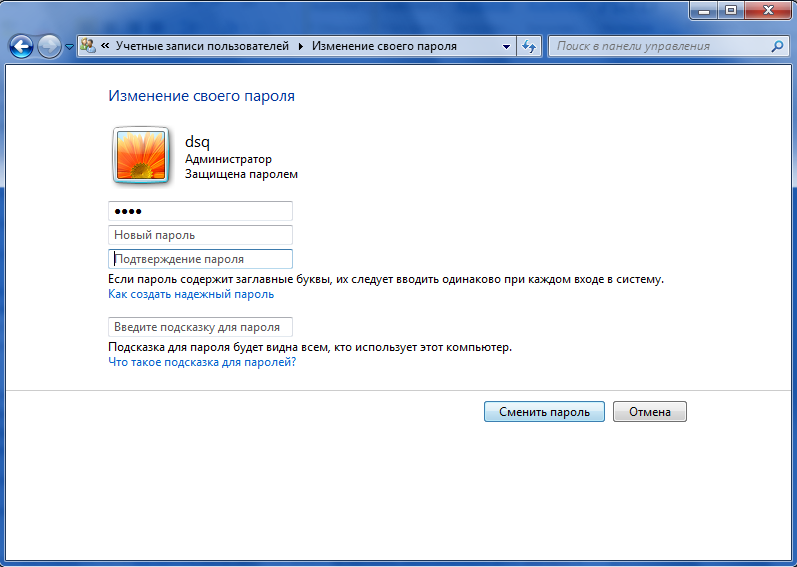

С помощью кнопок «Проверить обновления», «Изменить пароль», «Изменить почтовый адрес», «Настройка соединения» вы можете совершить необходимые действия.

Для того, чтобы изменения в настройках программы вступили в силу, необходимо будет закрыть открытые окна браузера. После перезапуска, браузер будет соблюдать новые настройки программы Интернет Цензор.

Фильтрация сайтов в интернете

После завершения настроек Интернет Цензора, вы можете свернуть окно программы в область уведомлений. Теперь можно будет запустить браузер и попробовать зайти на какой-нибудь сайт.

Интернет Цензор подменил страницу моего сайта, вставив вместо нее свое сообщение.

Вот возможные причины блокировки сайта:

- Вы сами внесли данный сайт в список запрещенных сайтов.

- Установлен слишком высокий уровень фильтрации.

- На сайте содержится потенциально опасная для детей информация.

- Сайт еще не был проверен программой.

Для ускорения проверки конкретного сайта, вы можете отправить запрос на сайте http://icensor.ru

Для того, чтобы сразу открыть доступ к конкретному сайту, нужно будет перейти во вкладку «Мои правила». В поле «Разрешить сайты» введите адрес соответствующей веб-страницы, которую вы хотите разблокировать с помощью программы Интернет Цензор.

Если адрес веб-страницы был введен неправильно, то тогда в соответствующем поле он будет выделен красным цветом.

Это можно сделать более простым способом. Для этого необходимо будет скопировать адрес сайта из адресной строки браузера, а затем вставить с помощью контекстного меню в соответствующий (разрешить или запретить) список.

Для более строгой фильтрации можно будет использовать спецсимвол «*», который нужно будет добавить перед адресом сайта.

В некоторых случаях, после добавления сайта в список разрешенных сайтов, данный сайт продолжает блокироваться или некорректно отображаться. Для разблокировки ресурса нужно будет ввести дополнительные адреса. Список дополнительных адресов для популярных ресурсов можно найти на сайте производителя программы Интернет Цензор, в разделе «Техподдержка».

Если вы заранее составили список сайтов, то вы можете загрузить их в соответствующий раздел программы (разрешить или запретить сайты) из контекстного меню, выбрав для этого команду «Загрузить файл».

Отключение фильтрации интернета

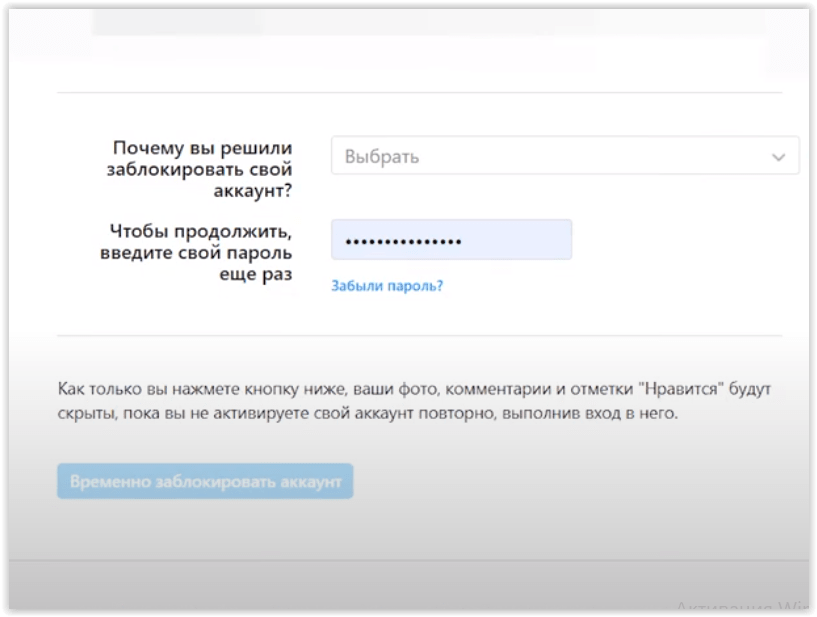

Для отключения фильтрации интернет-трафика в главном окне программы, во вкладке «Фильтрация» нужно будет нажать на кнопку «Выключить». После этого откроется окно, в котором вам нужно будет выбрать вариант отключения фильтрации. По умолчанию активирован пункт «До включения пользователя».

После выбора варианта выключения, нажмите на кнопку «ОК».

Интернет будет доступен в обычном режиме до того момента, когда вы снова включите фильтрацию интернета.

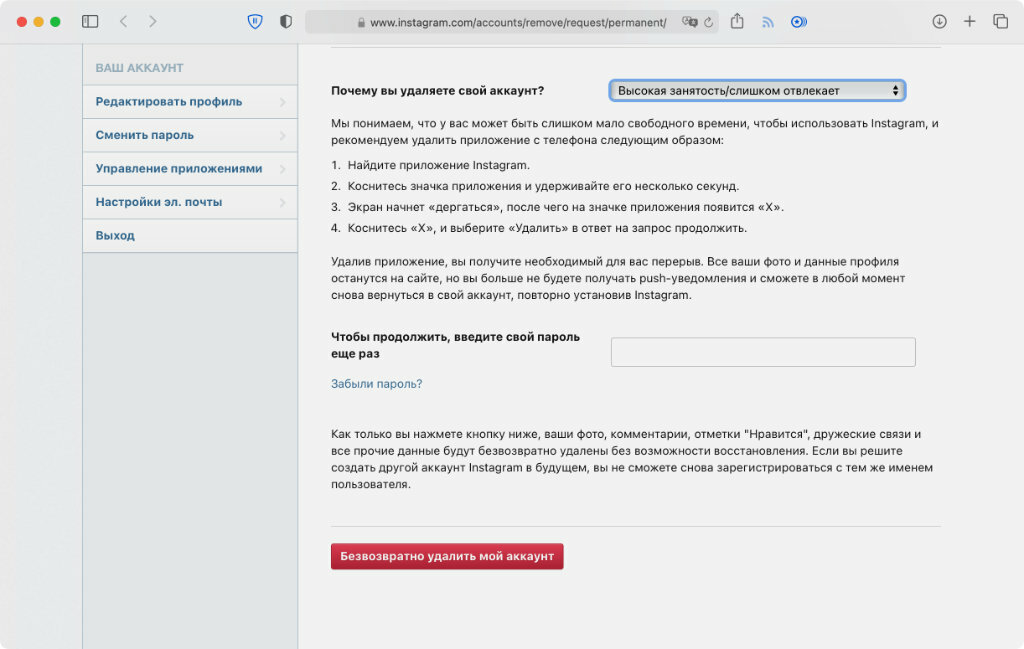

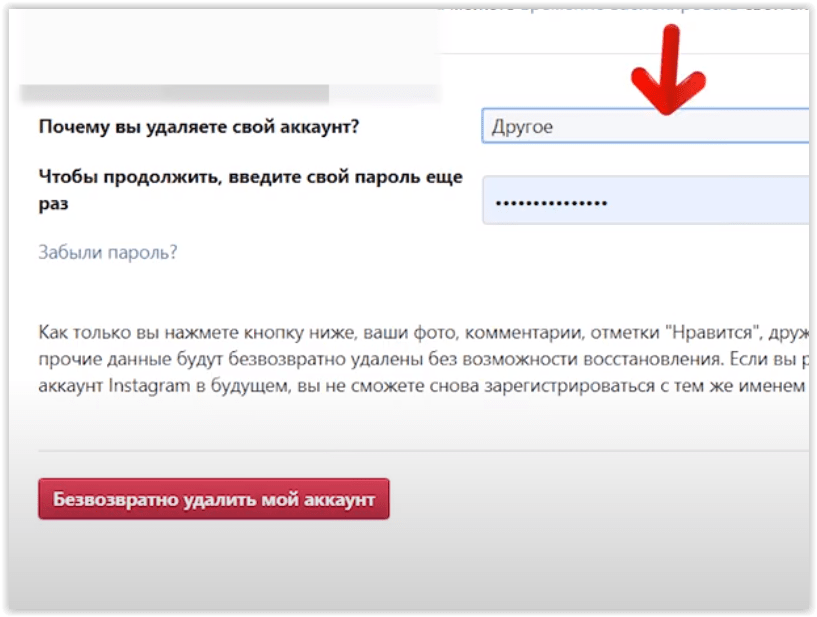

Как удалить Интернет Цензор

Программа Интернет Цензор удаляется с компьютера стандартным способом. Войдите в «Панель управления», далее откройте окно «Программы и компоненты», выделите программу «Интернет Цензор», а затем в контекстном меню выберите пункт «Удалить».

После этого будет запущен деинсталлятор программы, который запросит пароль от программы для того, чтобы программу не смог удалить с вашего компьютера другой пользователь. После ввода пароля, деинсталляции и перезагрузки компьютера, программа будет полностью удалена.

Выводы статьи

Бесплатная программа Интернет Цензор надежно фильтрует интернет-трафик, осуществляя функцию родительского контроля. При включенной фильтрации, в интернете будут доступны только проверенные, а также добавленные пользователем сайты.

Интернет Цензор — надежный родительский контроль (видео)

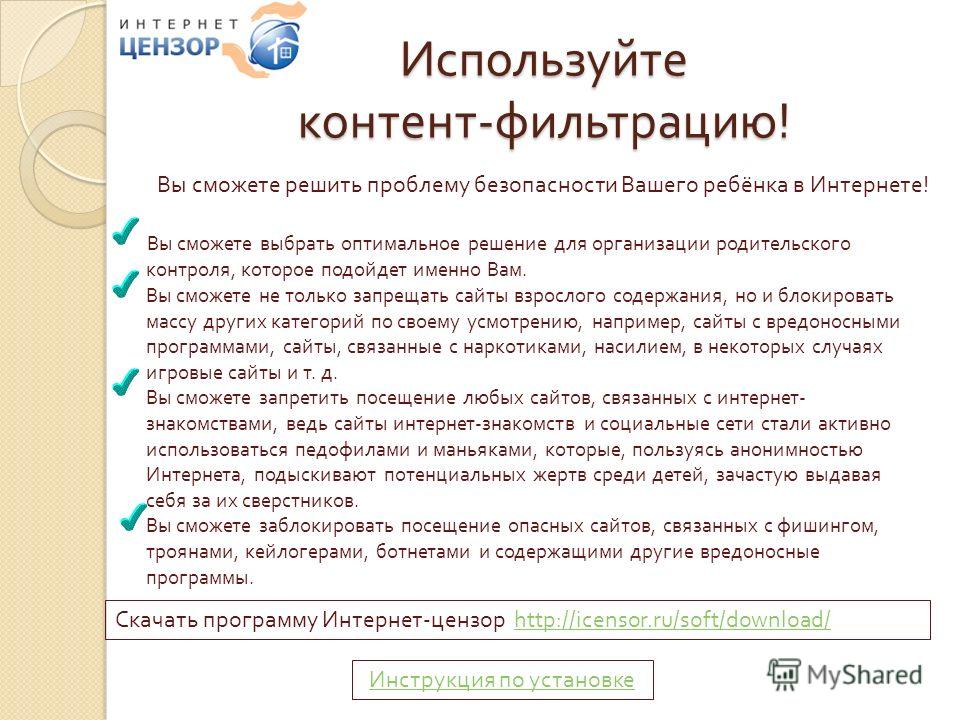

Если вы хотите уберечь своих детей от пагубного влияния сети Интернет, то мы рекомендуем вам скачать Интернет Цензор для Windows 10. Эта программа является одним из самых популярных решений для организации родительского контроля на устройствах на Window 10. С помощью этой утилиты вы сможете ограничить доступ к любым ресурсам, которые не подходят для лиц моложе 18 лет. Настройка утилиты максимально простая, а эффективность Интернет Цензор настолько высока, что этой программой пользуются даже в учебных учреждениях.

Эта программа является одним из самых популярных решений для организации родительского контроля на устройствах на Window 10. С помощью этой утилиты вы сможете ограничить доступ к любым ресурсам, которые не подходят для лиц моложе 18 лет. Настройка утилиты максимально простая, а эффективность Интернет Цензор настолько высока, что этой программой пользуются даже в учебных учреждениях.

Скачать Интернет Цензор для организации родительского контроля

Мы уверены, что для вас не тайна, что в сети Интернет несложно найти сайты взрослой или запрещенной тематики. Вы можете найти эти сайты как специально, так и наткнуться совершенно случайно. Вы не сможете удалить эти сайты, но вы можете заблокировать к ним доступ с помощью компьютерной программы Интернет Цензор. Эта утилита обеспечит вам полный контроль за тем, что ваши дети видят и делают в сети Интернет. Программа позволяет заблокировать в автоматическом режиме:- Сайты для взрослых;

- Сайты с запрещенными материалами;

Все блокировки происходят автоматически. База собирается компанией «Интернет Дом». Также база пополняется автоматически, вычисляя опасные сайты по некоторым параметрам. База нежелательных сайтов уже большая, но дальше она будет лишь расти. Кроме того, вы можете самостоятельно вносить в нее те сайты, которые вы хотите заблокировать. Например, если ваш ребенок много смотрит мультики в сети, вы можете внести сайт с мультиками также в стоп-лист. Он будет работать только для вашего устройства, но никак не повлияет на других пользователь программы Интернет Цензор.

Все блокировки происходят автоматически. База собирается компанией «Интернет Дом». Также база пополняется автоматически, вычисляя опасные сайты по некоторым параметрам. База нежелательных сайтов уже большая, но дальше она будет лишь расти. Кроме того, вы можете самостоятельно вносить в нее те сайты, которые вы хотите заблокировать. Например, если ваш ребенок много смотрит мультики в сети, вы можете внести сайт с мультиками также в стоп-лист. Он будет работать только для вашего устройства, но никак не повлияет на других пользователь программы Интернет Цензор.Черный список, это еще не все. Вы можете создать белый список. Это необходимо в тех случаях, когда сайт был заблокирован по ошибке, или вы хотите предоставить доступ к одному из запрещенных ресурсов. Все это чрезвычайно просто, так как Интернет Цензор на русском. Утилита настолько легка в использовании, что вы справитесь с настройками буквально за пару минут. Плюс последней версии Интернет Цензор для Windows 10 в том, что ваш ребенок вряд ли сможет взломать эту программу, изменить настройки или снять блокировки. После каждой попытки взлома вы получите сообщение на электронную почту, где будет отражены все попытки взлома. Для обработки этих писем рекомендуем использовать

После каждой попытки взлома вы получите сообщение на электронную почту, где будет отражены все попытки взлома. Для обработки этих писем рекомендуем использовать

Безопасна ли современная глобальная паутина? Безусловно – нет! И речь идет не только о вирусных программах или краже персональных данных, не только о финансовых аферах или проблемах из-за хакерских атак, но и о вреде психологическом. Ведь опасны не только программа или код, опасно само содержание некоторых сетевых ресурсов. И если уж взрослый и подготовленный разум не всегда способен защититься от профессионально продуманного психологического воздействия, то наносимый маленьким пользователям вред намного серьезнее.

Чтобы свести его к минимуму, а в идеале – защитить человека совсем, и создана абсолютно бесплатная программа под названием Интернет Цензор, скачать бесплатно которую можно на русском языке с официального сайта или нашего интернет-ресурса по предоставленной ниже ссылке.

Программа Интернет Цензор разработана российскими профессионалами для пользователей операционной системы линейки Windows (10, 8, 7), которая замечательно себя зарекомендовала в качестве блокировщика сайтов с нежелательным контентом.

Область применения программы

Интернет Цензор выступает в качестве полноценного родительского контроля, который позволит рациональным родителям обеспечить своим детям по-настоящему безопасный интернет-серфинг и не позволит случайному (а иногда – и вполне осмысленному) клику привести ребенка на ресурс с рекламным, агрессивным или непристойным содержимым, которое явно не принесет ему ничего, кроме проблем и травм.Ведь давно не секрет, что многие сайты целенаправленно распространяют материалы, которые несут вред не только своим содержимым, но и прямо воздействуя на неокрепшую нервную систему детей и подростков. Программа будет очень кстати для использования в образовательных учреждениях, руководство которых заботится о своих подопечных и рекомендует преподавателям компьютерных классов скачать интернет цензор для школ и лицеев.

Приятным моментом будет и то, что изначально программа не ориентирована исключительно на домашнее и школьное использование . Ведь каждый руководитель знает, что его сотрудники – те же дети, только выглядят большими и в свободное/ рабочее время совсем не против повеселиться, посещая нежелательные сайты. Такая деятельность приводит к тому, что рабочий интернет используется абсолютно не по назначению, а светлыми головами сотрудников овладевает помутнение. Именно поэтому Интернет Цензор для Windows на русском языке станет прекрасным дополнением, которое устанавливается в школах, библиотеках или интернет-кафе.

Такая деятельность приводит к тому, что рабочий интернет используется абсолютно не по назначению, а светлыми головами сотрудников овладевает помутнение. Именно поэтому Интернет Цензор для Windows на русском языке станет прекрасным дополнением, которое устанавливается в школах, библиотеках или интернет-кафе.

Принцип работы программы Интернет Цензор

Успешная работа программы основана на использовании так называемых белых и чёрных списках, которые представляют собой перечень допустимых и блокируемых ресурсов (интернет-сайтов). Каждый из таких сайтов был проверен вручную и занесён в соответствующий список. При этом неважно, что сайтов миллионы, – каждая такая запись (URL сайта) проверена вручную реальным человеком.Таким образом, белый список становится тем ситом, сквозь которое просеивается весь поток трафика во время интернет-сёрфинга, и то, чего нет в этом списке, через эту сеть не пройдет (зависит от настроек). Поэтому каждый родитель может быть уверен, что никакие попытки избавиться от фильтрования и обойти его не помогут – тому, у кого нет пароля к программе Интернет Цензор, не удастся его даже удалить . Более того, если сидящий в конкретный момент за ПК ребенок или подросток попытается избавиться от приложения-фильтра или обойти его, программа проинформирует того, кто ее установил, оповещением на e-mail, указанный при регистрации этого софта.

Более того, если сидящий в конкретный момент за ПК ребенок или подросток попытается избавиться от приложения-фильтра или обойти его, программа проинформирует того, кто ее установил, оповещением на e-mail, указанный при регистрации этого софта.

Важно отметить , что пользоваться интернетом могут разные по возрасту пользователи с разными потребностями. Поэтому в программе реализованы дополнительные возможности установить родительский контроль на компьютере: если какие-то сайты в список не попали, но родители считают их опасными – их можно в этот список включить, а сам фильтр можно сделать более или менее строгим в зависимости от того, какие параметры активировать.

Достоинства и недостатки программы

Пользователи отмечают несколько особенностей бесплатного Интернет Цензор, которые оказались важными при работе с ним:- можно бесплатно скачать на русском языке;

- главной положительной чертой программы стала ее простота, а главным минусом – явный недостаток гибкости;

- при установке программа требует установить пароль, и вводить этот самый пароль потребуется самостоятельно при любом её запуске;

- после установки на Windows компьютер выставляется максимально строгий уровень фильтрации из четырех возможных — «Высокий», и для каждого уровня расписаны те категории ресурсов, которые уровень блокирует;

- простой и понятный интерфейс, не обременён сложными элементами управления;

- никакого обучения для старта работы не требуется и не нужно ни на грамм разбираться в администрировании сетей – все предельно просто и понятно.

Так, добавить ресурс в разрешительный белый список совсем нетрудно. Для этого необходимо закрыть имеющиеся интернет-браузеры, после чего внести сайт в белый список, затем открыть такой сайт в новом окне обозревателя. Ручное блокирование делается точно по такому же принципу.

Дополнительно

Полезно будет уделить внимание вкладке «Настройки». Во-первых, там можно заблокировать не только ресурсы, но и мессенджеры, файлообменные торрентоподобные сети, протокол FTP и функционал удаленного рабочего стола. Т.е. если какой-то мессенджер заблокирован – пользователь с его помощью не сможет ни с кем связаться. В число поддерживаемых мессенджеров включены только самые основные – например, ICQ и Skype.

Т.е. если какой-то мессенджер заблокирован – пользователь с его помощью не сможет ни с кем связаться. В число поддерживаемых мессенджеров включены только самые основные – например, ICQ и Skype.Есть у программы Интернет Цензор и еще одна странность: процесс разработки ее не застыл на месте и успешно ведется, но мало того, что обновления появляются не слишком своевременно, так еще и искать эти обновления на просторах сети приходится самостоятельно – вот такой парадокс.

Однако в целом Интернет Цензор станет прекрасным решением для многих семей и компаний, потому что обеспечивает достаточно высокий и надежный контроль сотрудников и детей, несмотря на имеющиеся функции родительского контроля в яндекс браузере и ему подобных.

Интернет Цензор – отличная программа для контроля посещаемых в интернете сайтов. Прекрасно подходит для контроля детей и сотрудников в офисе. Положительная сторона этой программы – простота, отрицательная – не достаточная гибкость. На стадии установки программа предлагает установить пароль – это обязательное требование. Теперь при каждом запуске нужно будет вводить этот пароль. По умолчанию стоит «Высокий» уровень фильтрации. Всего таких уровня 4, для каждого расписаны блокируемые категории сайтов.

Теперь при каждом запуске нужно будет вводить этот пароль. По умолчанию стоит «Высокий» уровень фильтрации. Всего таких уровня 4, для каждого расписаны блокируемые категории сайтов.

Неудобство заключается в том, что списка блокируемых сайтов нет. Он зашит в программу и просмотреть его нет возможности. Разрешены проверенные авторами программы сайты, и, как правило, это самые известные и самые посещаемые (mail.ru, google.com и т.д.). Сколько сайтов есть в начальном списке доверенных – не известно. Конечно, вносить свои изменения в политику блокирования сайтов можно – для этого есть списки разрешенных и запрещенных сайтов. Однако, о тех сайтах, которые заблокированы «по умолчанию» вы будете узнавать только в процессе работы. При высоком уровне фильтрации нам сразу же попалось несколько чистых сайтов, которые Интернет Цензор заблокировал – пришлось добавлять их в список доверенных.

Для того, чтобы добавить сайт в список разрешенных нужно для начала закрыть браузер. После добавления можно снова открывать, и теперь сайт не будет блокироваться. Тоже самое — при ручном блокировании. На вкладке «Настройки» нас ждут еще несколько интересных опций. Это блокировка мессенджеров, файлообменных сетей, протокола FTP и удаленного рабочего стола. Среди поддерживаемых мессенджеров есть все самые популярные (ICQ, Skype и т.д.). Например, при блокировке ICQ, мессенджер перестает подключаться к сети и не может выйти в онлайн. Перед тем как блокировать, нужно закрыть блокируемую программу.

Тоже самое — при ручном блокировании. На вкладке «Настройки» нас ждут еще несколько интересных опций. Это блокировка мессенджеров, файлообменных сетей, протокола FTP и удаленного рабочего стола. Среди поддерживаемых мессенджеров есть все самые популярные (ICQ, Skype и т.д.). Например, при блокировке ICQ, мессенджер перестает подключаться к сети и не может выйти в онлайн. Перед тем как блокировать, нужно закрыть блокируемую программу.

В целом, Интернет Цензор — это настоящий подарок всем, кто нуждается в контроле детей и сотрудников. Однако, на данный момент программа еще сырая и было бы неплохо, если бы разработчики продолжали выпускать обновления. О невозможности просмотреть и отредактировать весь список сайтов мы уже говорили. Кроме того, видны и другие недоработки. Например, разрешить запрещенную ранее программу невозможно без полного выключения защиты (хотя сама программа этого не требует).

Тем не менее, пока мы ждем расширения функционала Интернет Цензора, многие пользователи уже сейчас могут успешно осваивать эту программу. Для работы с ней не требуются углубленные компьютерные знания, совладать с ней может любой пользователь.

Для работы с ней не требуются углубленные компьютерные знания, совладать с ней может любой пользователь.

Программы-фильтры, предназначенные для блокировки определенных сайтов, не всегда справляются со своей основной задачей корректно. Важно, чтобы в таком софте была возможность настроить уровни фильтрации и редактировать белые и черные списки. В Интернет Цензоре присутствуют эти и другие функции.

Всего есть четыре отдельных уровня, которые различаются по суровости блокирования. На низком в бан попадают только непристойные сайты и онлайн-магазины с нелегальной продукцией. А на максимальном можно переходить только по тем адресам, которые указаны в разрешенных самим администратором. В окне редактирования данного параметра есть рычаг, при перемещении которого осуществляется изменение уровня, а аннотации показаны правее рычага.

Заблокированные и разрешенные сайты

Администратор вправе сам выбирать сайты, к которым открывать или закрывать доступ, их адреса помещаются в специальное окно с таблицами. Кроме этого, в уровнях фильтрации можно изменить настройки для разрешенных веб-адресов. Обратите внимание — для того, чтобы изменения вступили в силу, нужно закрыть все вкладки браузера.

Кроме этого, в уровнях фильтрации можно изменить настройки для разрешенных веб-адресов. Обратите внимание — для того, чтобы изменения вступили в силу, нужно закрыть все вкладки браузера.

Дополнительные настройки

Здесь есть несколько функций для блокировки определенных категорий сайтов. Это могут быть файлообменники, удаленный рабочий стол или мессенджеры. Напротив каждого из пунктов нужно поставить галочку, чтобы они начали работать. В этом окне также доступно изменение пароля и электронного адреса, проверка наличия обновлений.

Достоинства

- Программа доступна бесплатно;

- В наличии многоуровневая фильтрация;

- Доступ защищен паролем;

- Наличие русского языка.

Недостатки

- Программа больше не поддерживается разработчиками.

Это все, что нужно знать об Интернет Цензоре. Данная программа хороша для тех, кто хочет оградить своих детей от нежелательного контента во время пользования интернетом, а также она отлично подходит для установки в школах, ради чего и была сделана.

Поддержка абонентов — Starlink

Как самостоятельно настроить роутер?

Решив организовать дома или в офисе небольшую локальную сеть, Вам необходимо приобрести и настроить Wi-Fi роутер – устройство, позволяющее одновременно работать в сети Интернет нескольким компьютерам по кабелю, либо ноутбукам, телефонам и планшетам по беспроводной связи( Wi-Fi). Роутер, или маршрутизатор, представляет собой сетевой компьютер с соответствующим сетевым интерфейсом. С его помощью, осуществляется передача данных между сегментами сети, на основании ее топологии и в соответствии с правилами, заданными администратором в процессе установки и настройки оборудования.

Несмотря на многообразие предложений моделей устройств от ведущих производителей и подробные инструкции по подключению, справиться с задачей начинающему пользователю бывает непросто, если не сказать – невозможно. Тем не менее, мы готовы подсказать новичкам последовательность действий по подключению роутера и его настройке, в зависимости от модели, например, ASUS RT-N10U:

Беспроводная сеть: Wi-Fi — Есть

Стандарт беспроводной связи — 802. 11b, 802.11g, 802.11n

11b, 802.11g, 802.11n

Скорость: Скорость Ethernet портов — 100 Мбит/сек

Максимальная скорость беспроводного соединения — 150 Мбит/сек

Интерфейсы: Ethernet — 4, USB — Есть

Корпус: черный

• После подачи питания на роутер, компьютер, либо ноутбук подключается к роутеру: один конец обжатого кабеля подключается в сетевую карту(разъём RG-45) компьютера. Другой конец обжатого кабеля подключается к одному из внутренних(локальных) портов роутера. Если соответствующий индикатор порта на роутере загорится(как правило зеленый цвет), то сигнал есть и можно приступить к настройке роутера.;

• Компьютер включается, в браузере забивается IP адрес, указанный в инструкции производителя. После нажатия клавиши Enter, переходим на административную страницу, где вводится логин и пароль:

Для моделей D-Link

IP-адрес – 192. 168.0.1

168.0.1

Login – admin

Pass (пароль) – не требуется

Для моделей ASUS

IP-адрес – 192.168.1.1

Login – admin

Pass (пароль) – admin

Для моделей ZyXel

IP-адрес – 192.168.1.1

Login – admin

Pass (пароль) – 1234

• Дальнейшие действия по настройке осуществляются в зависимости от выбранной модели:

Для D-Link: в левом меню выбирается пункт Internet, затем — «Настройка интернет соединения вручную». В новом окне, в разделе «Используется интернет соединение» выбирается опция Dynamic IP (DHCP). Настройки сохраняются нажатием кнопки «Save Settings».

Для ASUS: в меню левой части окна выбирается пункт «Быстрая настройка», в открывшемся меню — «Cable Modem or other connection type that gets IP automatically». Предлагаемые устройством действия выбираются по умолчанию кнопкой Next, поле с данными IP адреса оставляются незаполненными, по окончании настройки нажимаем «Finish».

Предлагаемые устройством действия выбираются по умолчанию кнопкой Next, поле с данными IP адреса оставляются незаполненными, по окончании настройки нажимаем «Finish».

Для ZyXel: в открывшемся после ввода логина и пароля окне выбирается WAN, в разделе тип подключения «WAN Access Type» — Dynamic IP (DHCP). Настройки сохраняются нажатием кнопки «Save».

• После успешной настройки роутера, необходимо заняться вопросом безопасности сети: параметры защиты можно настроить с помощью опций открытой Интернет страницы.

• Для роутеров с русской прошивкой, необходимо задать параметры беспроводной сети, зайдя в соответствующий раздел меню. Раздел «Частота диапазона» остается без изменений, а в разделе SSID вводится уникальное название сети, чтобы обнаруживать ее при входе с другого устройства. В разделе «Метод проверки подлинности» указывается «WPA2-Personal», в качестве предварительного ключа WPA вводится уникальный пароль, который будет известен только владельцу ПК.

Итак, основные моменты, которые необходимо знать для успешного подключения роутера, — это логин и пароль, в зависимости от модели устройства, тип IP адреса – статический или динамический, автоматическое определение DNS или его ручной ввод.

Мы подготовили для Вас подробные инструкции по настройке роутера: http://www.starlink.ru/customers/support/, раздел «Настройка оборудования». Если Для Вас этот процесс является сложным,либо затратным по времени, то Вы всегда можете пригласить нашего специалиста для настройки роутера. Услуга для наших абонентов является бесплатной

Как создать локальную сеть для нескольких компьютеров?

Современные технологии позволяют быстро организовать локальную сеть в условиях дома или офисного пространства. Самый простой и быстрый способ — это использование Wi-Fi роутера. Роутер позволят подключить по кабелю до 4-х компьютеров либо ноутбуков и множество устройств по Wi-Fi. В этом случае все устройства находятся в одной локальной ( внутренней ) сети роутера. В случае, если необходимо подключить бОльшее количество устройств по кабелю, то можно использовать устройство класса свич (switch), которое будет выступать в роли расширителя портов.

В этом случае все устройства находятся в одной локальной ( внутренней ) сети роутера. В случае, если необходимо подключить бОльшее количество устройств по кабелю, то можно использовать устройство класса свич (switch), которое будет выступать в роли расширителя портов.

Как самостоятельно настроить роутер Вы можете почитать в нашей статье.

Если Для Вас этот процесс является сложным, либо затратным по времени, то Вы всегда можете пригласить нашего специалиста. Услуга для наших абонентов является бесплатной!

Почему пропало соединение с Интернет?

Неработающий Интернет может превратиться в серьезную проблему, особенно если виртуальная сеть используется в работе крупного офиса. К счастью, существует возможность быстро установить причину произошедшего – чаще всего, наблюдаются:

• Обрыв на линии или неисправность оборудования, «отвечающего» за подключение к Интернету. Уточнить подробности и заказать услугу диагностики и ремонта можно, обратившись к провайдеру;

• Низкий уровень мобильного покрытия – проблема, характерная для 3G модема и подключений по мобильной sim карте;

• Wi-Fi роутер находится на значительном удалении от компьютера, и последний не находится в сфере его действия. Ошибка устраняется переносом машины в рабочую зону маршрутизатора;

Ошибка устраняется переносом машины в рабочую зону маршрутизатора;

• Поврежден сетевой кабель. Проблему можно решить заменой коммуникаций;

• Зависание роутера, что случается с достаточно высокой периодичностью. Для восстановления работоспособности устройства, необходимо вытащить блок питания из сети и вновь включить спустя 30 секунд;

• Зависание Wi-Fi адаптера или сетевой платы. Проблема с первым устраняется выключением и повторным включением устройства, а восстановить работу карты можно с помощью перезагрузки компьютера;

• Ошибки в настройке подключения к Интернету, нередко наблюдаемые после переустановки операционной системы. Рекомендации по установке и восстановлению подключения можно получить у своего провайдера;

• Блокирование выхода в сеть компьютерными вирусами. Обнаружить вредоносное программное обеспечение можно с помощью проверки машины антивирусными программами.

• Отключение Интернета за долги – как правило, происходит в начале календарного месяца, после соответствующих сообщений на адрес пользователя.

Наиболее простые шаги – попытки восстановления подключения – это:

• Перезагрузка роутера;

• Перезагрузка компьютера;

• Проверка исправности кабельного соединения;

• Звонок провайдеру для уточнения причин проблемы.

Если проблема не устраняется с помощью вышеуказанных действий, необходимо обратиться за помощью к специалистам. Для юридических лиц мы готовы предложить пакет услуг, ознакомиться с перечнем которых можно по ссылке.

Контроль интернет-серфинга. Установка программы Интернет Цензор

Опция родительского контроля является невероятно популярной. Это связано с тем, что все больше детей, не достигших 18-ти летнего возраста, бесконтрольно посещают самые различные сайты во всемирной паутине.

Родителей это крайне беспокоит. По этой причине они стараются обеспечить правильный интернет-серфинг. Сделать это можно благодаря качественному программному продукту. Только такие утилиты помогут контролировать абсолютно каждый открывающийся интернет-ресурс.

Только такие утилиты помогут контролировать абсолютно каждый открывающийся интернет-ресурс.

Отличным помощником в этом деле является утилита под названием Интернет Цензор. Сервис этот разработан с целью эффективной блокировки сайтов. Все представляющие угрозу для ребенка ресурсы непременно будут закрыты. Так что опасностей в интернете не будет.

Необходимость активации режима фильтрации

В настоящее время всемирная сеть наполнена всевозможной информацией, которая детям не нужна. Поскольку опасностей огромное количество, то важно уметь защищаться от них. Случайная ссылка может привести на сайт с порнографией, игровыми автоматами и так далее.

В итоге ребенок может увлечься совершенно не тем, чем нужно. По этой причине каждый родитель просто обязан постоянно контролировать свое чадо. Но сделать это не так уж и просто в связи с занятостью. Если родители на работе, то как же можно проверять, на какие именно сайты был осуществлен вход?

Для этого можно будет воспользоваться специальной утилитой. Программа Интернет Цензор разработана именно для оказания помощи в этом вопросе. Создали приложение настоящие профессионалы. Основной их целью является обеспечение запрета на посещения нежелательных сайтов.

Программа Интернет Цензор разработана именно для оказания помощи в этом вопросе. Создали приложение настоящие профессионалы. Основной их целью является обеспечение запрета на посещения нежелательных сайтов.

Так что те, кому действительно нужна эта функция, смело могут скачать эту замечательную утилиту. Принцип работы сервиса заключается в моментальной блокировке всех тех сайтов, которые являются нежелательными для посещения. Пользователи самостоятельно укажут ресурсы, доступ к которым должен быть закрыт.

Процесс установки помощника

Начать нужно с реализации именно этой процедуры. Каждый юзер справится с этой задачей быстро. Скачиваем файл, а затем уже нужно будет осуществить мастер установки. После этого на экране поочередно будут показываться новые окошки, в которых требуется читать условия и принимать их.

В обязательном порядке также указывается информация личного характера: имя юзера и реальный адрес электронки. Также указывается секретный пароль, который ограничит доступ посторонних в рабочее окошко данного приложения. Лучше всего подобрать наиболее сложный секретный ключ. Для этого можно воспользоваться менеджером паролей.

Лучше всего подобрать наиболее сложный секретный ключ. Для этого можно воспользоваться менеджером паролей.

Далее уже производим сохранение всех внесенных корректив. Затем указываем папку, в которую будет установлена программа. Можно указать совершенно любой для этого диск или воспользоваться тем путем, который по умолчанию выбран. После этого уже запускаем процедуру установки, поскольку подготовительные работы завершены.

Начинается процесс. Как только пользователь увидит, что процедура уже завершена, то нужно произвести перезагрузку персонального компьютера. Предварительно необходимо сохранить все то, что было запущено и только после этого можно активировать процесс перезагрузки.

Завершающий этап установки софта предполагает нажатие на кнопку «Готово». В этот момент может появиться окошко с предупреждением о том, что утилита может заблокирована установленным антивирусником. В таком случае нужно разрешить запуск приложения. Проблема будет решена.

Далее можно познакомиться с основными рабочими моментами данного помощника. В основном ориентируется данная программа в работе на созданный список сайтов, которые посещать разрешено юным путешественникам. При этом все прочие ресурсы будут недоступны для просмотра.

В основном ориентируется данная программа в работе на созданный список сайтов, которые посещать разрешено юным путешественникам. При этом все прочие ресурсы будут недоступны для просмотра.

В настройках по умолчанию указан такой «белый» список. При этом пользователь может его смело дополнить прочими сайтами, вход на которые должен быть открытым. В момент использования данного приложения активируется фильтр. Он и будет контролировать процесс работы во всемирной паутине.

В приоритете те ресурсы, которые пользователь добавлял именно вручную. На них утилита в большей степени будет ориентироваться. Так что лучше всего указать несколько наиболее актуальных сайтов, вход на которые будет открыт или закрыт.

Процесс фильтрации предполагает проведение трафика непосредственно через данную утилиту. Так что ни одна страничка не может быть загружена, если она предварительно не была подвержена проверке Интернет Цензором. Попытки обойти фильтрацию не могут быть успешными.

Важно также и то, что обычным способом удалить данный софт невозможно. Если такие манипуляции будут совершаться, то пользователь получит на свой электронный адрес соответствующее уведомление. Так же будет происходить, если кто-то захочет перенастроить работу сервиса.

Если такие манипуляции будут совершаться, то пользователь получит на свой электронный адрес соответствующее уведомление. Так же будет происходить, если кто-то захочет перенастроить работу сервиса.

Блокировке будет подвергаться львиная доля интернет-ресурсов. Но это не значит, что можно блокировать исключительно те сайты, на которые пользователям нельзя «заходить». Также ограничить доступ в интернет удается всем тем, кто пользуется ПК.

При этом один юзер будет контролировать все то, что прочим разрешается делать в процессе интернет-серфинга. Зачастую блокировке подвергаются сайты с играми, порнографическими элементами. Далее уже каждый сам решает, что именно нужно блокировать.

Рабочий процесс. Первый запуск программы

Пришла пора познакомиться со всеми возможностями, которые приготовили разработчики данного программного обеспечения. Если пользователь не вносил коррективы в настройки, то запуск приложения будет производиться одновременно с тем, как у операционная система.

Если это пользователя не устраивает, то он может отказаться. В таком случае просто нужно удалить программу из рядов утилит автозапуска. Поскольку на рабочем столе будет показан ярлык этого сервиса, то вход в рабочее окошко утилиты можно осуществить кликом по нему.

После запустится приложение. Но для входя непосредственно в рабочую область, нужно будет указать ранее придуманный секретный ключ. Если пользователь случайно забыл эту информацию, то можно будет активировать опцию напоминания пароля. В таком случае данные будут присланы на указанную электронку.

После этого можно уже будет попасть непосредственно в окошко проведения настроек софта. Фильтрация не обязательно должна быть включена. Если в настоящее время она не активирована, то значок программы, размещенной в области уведомлений, будет красным. Активная фильтрация будет показана синим цветов значка.

Предварительные настройки. Внесение некоторых корректировок

Теперь уже пора приступить к основному занятию. Пользователям потребуется в обязательном порядке выполнить некоторые манипуляции, связанные с корректировкой данных. Это удается проводить только после открытия главного окна.

Пользователям потребуется в обязательном порядке выполнить некоторые манипуляции, связанные с корректировкой данных. Это удается проводить только после открытия главного окна.

Так что пора приступать к настройке правил, согласно которым будет производиться дальнейшая фильтрация. Нужно будет составить перечень всех тех ресурсов, которые разрешены для посещения. Точно по такому же принципу создаются списки сайтов для блокировки.

Но пользователь не ограничен только этим. Можно смело производить многие прочие настройки, согласно которым в дальнейшем программа будет функционировать. Сделать фильтрацию активной или деактивировать ее можно в одноименной вкладке. Причем, нужно учитывать то, что предусмотрено несколько уровней работы фильтра.

Есть минимальный уровень. При его активации будет разрешено посещать некоторые ресурсы отечественного и зарубежного производства, которые были проверены автоматически. Их перечень указан по умолчанию в настройках.

Далее предлагается активировать средний уровень. Разрешается посещение тех же сайтов, что и в минимальном уровне, а также несколько ресурсов, которые пользователь предварительно указал. Это не самый лучший вариант.

Разрешается посещение тех же сайтов, что и в минимальном уровне, а также несколько ресурсов, которые пользователь предварительно указал. Это не самый лучший вариант.

Разработчики программы рекомендуют использовать высокий режим. Его активация сопровождается открытием автоматически проверенных ресурсов и тех объектов, которые пользователь предварительно отметил. Наиболее высокий уровень – максимальный. Если пользователь его выберет, то нужно будет полностью самостоятельно наполнять «черный» и «белый» список».

Чтобы добавлять сайты, необходимо перейти во вкладку с моими правилами. Далее уже покажется два варианта: запретить или разрешить открывать указанные ресурсы. В этом вопросе каждый пользователь руководствуется собственными предпочтениями и правилами посещения сайтов.

В общем, разработчики никоим образом не ограничили пользователей в сфере настроек. Так что абсолютно каждый может смело вносить самые разные корректировки. Также просто изменить ранее указанные параметры. Как только будет реализован перезапуск софта, то при новой загрузке будут действовать уже новые правила.

Как только будет реализован перезапуск софта, то при новой загрузке будут действовать уже новые правила.

Очень просто осуществить активацию фильтрации. При необходимости эту функцию можно будет отключить. Регулировка всех режимов производится в нужный для юзера момент.

Блокировка сайтов будет производиться в том случае, если ресурс указан в соответствующем разделе в настройках. Но иногда пользователи могут сталкиваться и блокировками по другим причинам, связанным с высоким уровнем фильтрации, невозможностью проведения проверки в отношении ресурса и прочее.

Если юзер столкнулся с этим, то нужно еще раз открыть настройки программы и проверить их. Частенько помогает выбор другого режима фильтрации. Так что новые корректировки непременно избавят от неточностей в работе сервиса.

Информационная безопасность

С каждым годом молодежи в интернете становиться больше, а школьники одни из самых активных пользователей Рунета. Между тем, помимо огромного количества возможностей, интернет несет и проблемы. Эта памятка должна помочь тебе безопасно находиться в сети.

Эта памятка должна помочь тебе безопасно находиться в сети.

Компьютерные вирусы

Компьютерный вирус — это разновидность компьютерных программ, отличительной особенностью которой является способность к размножению. В дополнение к этому, вирусы могут повредить или полностью уничтожить все файлы и данные, подконтрольные пользователю, от имени которого была запущена зараженная программа, а также повредить или даже уничтожить операционную систему со всеми файлами в целом. В большинстве случаев распространяются вирусы через интернет.

Методы защиты от вредоносных программ:

1. Используй современные операционные системы, имеющие серьезный уровень защиты от вредоносных программ;

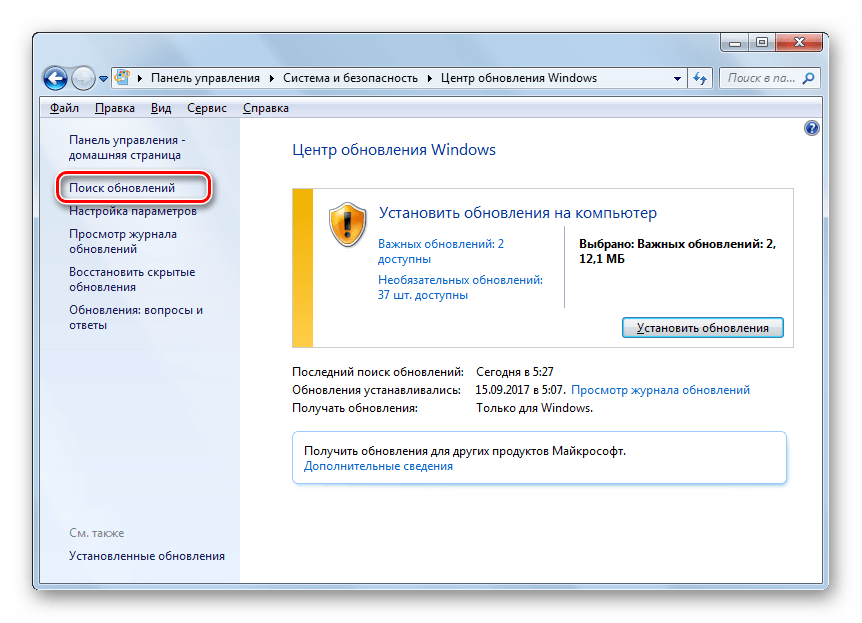

2. Постоянно устанавливай пачти (цифровые заплатки, которые автоматически устанавливаются с целью доработки программы) и другие обновления своей операционной системы. Скачивай их только с официального сайта разработчика ОС. Если существует режим автоматического обновления, включи его;

Скачивай их только с официального сайта разработчика ОС. Если существует режим автоматического обновления, включи его;

3. Работай на своем компьютере под правами пользователя, а не администратора. Это не позволит большинству вредоносных программ инсталлироваться на твоем персональном компьютере;

4. Используй антивирусные программные продукты известных производителей, с автоматическим обновлением баз;

5. Ограничь физический доступ к компьютеру для посторонних лиц;

6. Используй внешние носители информации, такие как флешка, диск или файл из интернета, только из проверенных источников;

7. Не открывай компьютерные файлы, полученные из ненадежных источников. Даже те файлы, которые прислал твой знакомый. Лучше уточни у него, отправлял ли он тебе их.

Сети WI-FI

Wi-Fi — это не вид передачи данных, не технология, а всего лишь бренд, марка. Еще в 1991 году нидерландская компания зарегистрировала бренд «WECA», что обозначало словосочетание «Wireless Fidelity», который переводится как «беспроводная точность».

Еще в 1991 году нидерландская компания зарегистрировала бренд «WECA», что обозначало словосочетание «Wireless Fidelity», который переводится как «беспроводная точность».

До нашего времени дошла другая аббревиатура, которая является такой же технологией. Это аббревиатура «Wi-Fi». Такое название было дано с намеком на стандарт высшей звуковой техники Hi-Fi, что в переводе означает «высокая точность».

Да, бесплатный интернет-доступ в кафе, отелях и аэропортах является отличной возможностью выхода в интернет. Но многие эксперты считают, что общедоступные Wi-Fi сети не являются безопасными.

Советы по безопасности работы в общедоступных сетях Wi-fi:

1. Не передавай свою личную информацию через общедоступные Wi-Fi сети. Работая в них, желательно не вводить пароли доступа, логины и какие-то номера;

2. Используй и обновляй антивирусные программы и брандмауер. Тем самым ты обезопасишь себя от закачки вируса на твое устройство;

3. При использовании Wi-Fi отключи функцию «Общий доступ к файлам и принтерам». Данная функция закрыта по умолчанию, однако некоторые пользователи активируют ее для удобства использования в работе или учебе;

При использовании Wi-Fi отключи функцию «Общий доступ к файлам и принтерам». Данная функция закрыта по умолчанию, однако некоторые пользователи активируют ее для удобства использования в работе или учебе;

4. Не используй публичный WI-FI для передачи личных данных, например для выхода в социальные сети или в электронную почту;

5. Используй только защищенное соединение через HTTPS, а не HTTP, т.е. при наборе веб-адреса вводи именно «https://»;

6. В мобильном телефоне отключи функцию «Подключение к Wi-Fi автоматически». Не допускай автоматического подключения устройства к сетям Wi-Fi без твоего согласия.

Социальные сети

Социальные сети активно входят в нашу жизнь, многие люди работают и живут там постоянно, а в Facebook уже зарегистрирован миллиард человек, что является одной седьмой всех жителей планеты. Многие пользователи не понимают, что информация, размещенная ими в социальных сетях, может быть найдена и использована кем угодно, в том числе не обязательно с благими намерениями.

Основные советы по безопасности в социальных сетях:

1. Ограничь список друзей. У тебя в друзьях не должно быть случайных и незнакомых людей;

2. Защищай свою частную жизнь. Не указывай пароли, телефоны, адреса, дату твоего рождения и другую личную информацию. Злоумышленники могут использовать даже информацию о том, как ты и твои родители планируете провести каникулы;

3. Защищай свою репутацию — держи ее в чистоте и задавай себе вопрос: хотел бы ты, чтобы другие пользователи видели, что ты загружаешь? Подумай, прежде чем что-то опубликовать, написать и загрузить;

4. Если ты говоришь с людьми, которых не знаешь, не используй свое реальное имя и другую личную информации: имя, место жительства, место учебы и прочее;

5. Избегай размещения фотографий в Интернете, где ты изображен на местности, по которой можно определить твое местоположение;

6. При регистрации в социальной сети необходимо использовать сложные пароли, состоящие из букв и цифр и с количеством знаков не менее 8;

При регистрации в социальной сети необходимо использовать сложные пароли, состоящие из букв и цифр и с количеством знаков не менее 8;

7. Для социальной сети, почты и других сайтов необходимо использовать разные пароли. Тогда если тебя взломают, то злоумышленники получат доступ только к одному месту, а не во все сразу.

Электронные деньги

Электронные деньги — это очень удобный способ платежей, однако существуют мошенники, которые хотят получить эти деньги.

Электронные деньги появились совсем недавно и именно из-за этого во многих государствах до сих пор не прописано про них в законах.

В России же они функционируют и о них уже прописано в законе, где их разделяют на несколько видов — анонимные и не анонимные. Разница в том, что анонимные — это те, в которых разрешается проводить операции без идентификации пользователя, а в неанонимных идентификация пользователя является обязательной.

Также следует различать электронные фиатные деньги (равны государственным валютам) и электронные нефиатные деньги (не равны государственным валютам).

Основные советы по безопасной работе с электронными деньгами:

1. Привяжи к счету мобильный телефон. Это самый удобный и быстрый способ восстановить доступ к счету. Привязанный телефон поможет, если забудешь свой платежный пароль или зайдешь на сайт с незнакомого устройства;

2. Используй одноразовые пароли. После перехода на усиленную авторизацию тебе уже не будет угрожать опасность кражи или перехвата платежного пароля;

3. Выбери сложный пароль. Преступникам будет не просто угадать сложный пароль. Надежные пароли — это пароли, которые содержат не менее 8 знаков и включают в себя строчные и прописные буквы, цифры и несколько символов, такие как знак доллара, фунта, восклицательный знак и т.п. Например, $tR0ng!;;

4. Не вводи свои личные данные на сайтах, которым не доверяешь.

Не вводи свои личные данные на сайтах, которым не доверяешь.

Электронная почта

Электронная почта — это технология и предоставляемые ею услуги по пересылке и получению электронных сообщений, которые распределяются в компьютерной сети. Обычно электронный почтовый ящик выглядит следующим образом: имя_пользователя@имя_домена. Также кроме передачи простого текста, имеется возможность передавать файлы.

Основные советы по безопасной работе с электронной почтой:

1. Надо выбрать правильный почтовый сервис. В интернете есть огромный выбор бесплатных почтовых сервисов, однако лучше доверять тем, кого знаешь и кто первый в рейтинге;

2. Не указывай в личной почте личную информацию. Например, лучше выбрать «музыкальный_фанат@» или «рок2013» вместо «тема13»;

3. Используй двухэтапную авторизацию. Это когда помимо пароля нужно вводить код, присылаемый по SMS;

4. Выбери сложный пароль. Для каждого почтового ящика должен быть свой надежный, устойчивый к взлому пароль;

Выбери сложный пароль. Для каждого почтового ящика должен быть свой надежный, устойчивый к взлому пароль;

5. Если есть возможность написать самому свой личный вопрос, используй эту возможность;

6. Используй несколько почтовых ящиков. Первый для частной переписки с адресатами, которым ты доверяешь. Это электронный адрес не надо использовать при регистрации на форумах и сайтах;

7. Не открывай файлы и другие вложения в письмах, даже если они пришли от твоих друзей. Лучше уточни у них, отправляли ли они тебе эти файлы;

8. После окончания работы на почтовом сервисе перед закрытием вкладки с сайтом не забудь нажать на «Выйти».

Кибербуллинг или виртуальное издевательство

Кибербуллинг — преследование сообщениями, содержащими оскорбления, агрессию, запугивание; хулиганство; социальное бойкотирование с помощью различных интернет-сервисов.

Основные советы по борьбе с кибербуллингом:

1. Не бросайся в бой. Лучший способ: посоветоваться как себя вести и, если нет того, к кому можно обратиться, то вначале успокоиться. Если ты начнешь отвечать оскорблениями на оскорбления, то только еще больше разожжешь конфликт;

2. Управляй своей киберрепутацией;

3. Анонимность в сети мнимая. Существуют способы выяснить, кто стоит за анонимным аккаунтом;

4. Не стоит вести хулиганский образ виртуальной жизни. Интернет фиксирует все твои действия и сохраняет их. Удалить их будет крайне затруднительно;

5. Соблюдай свою виртуальную честь смолоду;

6. Игнорируй единичный негатив. Одноразовые оскорбительные сообщения лучше игнорировать. Обычно агрессия прекращается на начальной стадии;

7. Бан агрессора. В программах обмена мгновенными сообщениями, в социальных сетях есть возможность блокировки отправки сообщений с определенных адресов;

8. Если ты свидетель кибербуллинга. Твои действия: выступить против преследователя, показать ему, что его действия оцениваются негативно, поддержать жертву, которой нужна психологическая помощь, сообщить взрослым о факте агрессивного поведения в сети.

Если ты свидетель кибербуллинга. Твои действия: выступить против преследователя, показать ему, что его действия оцениваются негативно, поддержать жертву, которой нужна психологическая помощь, сообщить взрослым о факте агрессивного поведения в сети.

Мобильный телефон

Современные смартфоны и планшеты содержат в себе вполне взрослый функционал, и теперь они могут конкурировать со стационарными компьютерами. Однако, средств защиты для подобных устройств пока очень мало. Тестирование и поиск уязвимостей в них происходит не так интенсивно, как для ПК, то же самое касается и мобильных приложений.

Современные мобильные браузеры уже практически догнали настольные аналоги, однако расширение функционала влечет за собой большую сложность и меньшую защищенность.

Далеко не все производители выпускают обновления, закрывающие критические уязвимости для своих устройств.

Основные советы для безопасности мобильного телефона:

Ничего не является по-настоящему бесплатным. Будь осторожен, ведь когда тебе предлагают бесплатный контент, в нем могут быть скрыты какие-то платные услуги;

Думай, прежде чем отправить SMS, фото или видео. Ты точно знаешь, где они будут в конечном итоге?

Необходимо обновлять операционную систему твоего смартфона;

Используй антивирусные программы для мобильных телефонов;

Не загружай приложения от неизвестного источника, ведь они могут содержать вредоносное программное обеспечение;

После того как ты выйдешь с сайта, где вводил личную информацию, зайди в настройки браузера и удали cookies;

Периодически проверяй, какие платные услуги активированы на твоем номере;

Давай свой номер мобильного телефона только людям, которых ты знаешь и кому доверяешь;

Bluetooth должен быть выключен, когда ты им не пользуешься. Не забывай иногда проверять это.

Не забывай иногда проверять это.

Online игры

Современные онлайн-игры — это красочные, захватывающие развлечения, объединяющие сотни тысяч человек по всему миру. Игроки исследуют данный им мир, общаются друг с другом, выполняют задания, сражаются с монстрами и получают опыт. За удовольствие они платят: покупают диск, оплачивают абонемент или приобретают какие-то опции.

Все эти средства идут на поддержание и развитие игры, а также на саму безопасность: совершенствуются системы авторизации, выпускаются новые патчи (цифровые заплатки для программ), закрываются уязвимости серверов.

В подобных играх стоит опасаться не столько своих соперников, сколько кражи твоего пароля, на котором основана система авторизации большинства игр.

Основные советы по безопасности твоего игрового аккаунта:

1. Если другой игрок ведет себя плохо или создает тебе неприятности, заблокируй его в списке игроков;

2. Пожалуйся администраторам игры на плохое поведение этого игрока, желательно приложить какие-то доказательства в виде скринов;

Пожалуйся администраторам игры на плохое поведение этого игрока, желательно приложить какие-то доказательства в виде скринов;

3. Не указывай личную информацию в профайле игры;

4. Уважай других участников по игре;

5. Не устанавливай неофициальные патчи и моды;

6. Используй сложные и разные пароли;

7. Даже во время игры не стоит отключать антивирус. Пока ты играешь, твой компьютер могут заразить.

Фишинг или кража личных данных

Обычной кражей денег и документов сегодня уже никого не удивишь, но с развитием интернет-технологий злоумышленники переместились в интернет, и продолжают заниматься «любимым» делом.

Так появилась новая угроза: интернет-мошенничества или фишинг, главная цель которого состоит в получении конфиденциальных данных пользователей — логинов и паролей. На английском языке phishing читается как фишинг (от fishing — рыбная ловля, password — пароль).

Основные советы по борьбе с фишингом:

1. Следи за своим аккаунтом. Если ты подозреваешь, что твоя анкета была взломана, то необходимо заблокировать ее и сообщить администраторам ресурса об этом как можно скорее;

2. Используй безопасные веб-сайты, в том числе, интернет-магазинов и поисковых систем;

3. Используй сложные и разные пароли. Таким образом, если тебя взломают, то злоумышленники получат доступ только к одному твоему профилю в сети, а не ко всем;

4. Если тебя взломали, то необходимо предупредить всех своих знакомых, которые добавлены у тебя в друзьях, о том, что тебя взломали и, возможно, от твоего имени будет рассылаться спам и ссылки на фишинговые сайты;

5. Установи надежный пароль (PIN) на мобильный телефон;

6. Отключи сохранение пароля в браузере;

7. Не открывай файлы и другие вложения в письмах, даже если они пришли от твоих друзей. Лучше уточни у них, отправляли ли они тебе эти файлы.

Лучше уточни у них, отправляли ли они тебе эти файлы.

Цифровая репутация

Цифровая репутация — это негативная или позитивная информация в сети о тебе. Компрометирующая информация, размещенная в интернете, может серьезным образом отразиться на твоей реальной жизни. «Цифровая репутация» — это твой имидж, который формируется из информации о тебе в интернете.

Твое место жительства, учебы, твое финансовое положение, особенности характера и рассказы о близких — все это накапливается в сети.

Многие подростки легкомысленно относятся к публикации личной информации в Интернете, не понимая возможных последствий. Ты даже не сможешь догадаться о том, что фотография, размещенная 5 лет назад, стала причиной отказа принять тебя на работу.

Комментарии, размещение твоих фотографий и другие действия могут не исчезнуть даже после того, как ты их удалишь. Ты не знаешь, кто сохранил эту информацию, попала ли она в поисковые системы и сохранилась ли она, а главное: что подумают о тебе окружающие люди, которые найдут и увидят это. Найти информацию много лет спустя сможет любой — как из добрых побуждений, так и с намерением причинить вред. Это может быть кто угодно.

Основные советы по защите цифровой репутации:

1. Подумай, прежде чем что-то публиковать и передавать у себя в блоге или в социальной сети;

2. В настройках профиля установи ограничения на просмотр твоего профиля и его содержимого, сделай его только «для друзей»;

3. Не размещай и не указывай информацию, которая может кого-либо оскорблять или обижать.

Авторское право

Современные школьники — активные пользователи цифрового пространства. Однако далеко не все знают, что пользование многими возможностями цифрового мира требует соблюдения прав на интеллектуальную собственность.

Термин «интеллектуальная собственность» относится к различным творениям человеческого ума, начиная с новых изобретений и знаков, обозначающих собственность на продукты и услуги, и заканчивая книгами, фотографиями, кинофильмами и музыкальными произведениями.

Авторские права — это права на интеллектуальную собственность на произведения науки, литературы и искусства. Авторские права выступают в качестве гарантии того, что интеллектуальный/творческий труд автора не будет напрасным, даст ему справедливые возможности заработать на результатах своего труда, получить известность и признание. Никто без разрешения автора не может воспроизводить его произведение, распространять, публично демонстрировать, продавать, импортировать, пускать в прокат, публично исполнять, показывать/исполнять в эфире или размещать в Интернете.

Использование «пиратского» программного обеспечения может привести к многим рискам: от потери данных к твоим аккаунтам до блокировки твоего устройства, где установлена нелегальная программа. Не стоит также забывать, что существуют легальные и бесплатные программы, которые можно найти в сети.

Детские безопасные сайты

http://www.saferunet.ru — Центр Безопасного Интернета в России.Сайт посвящен проблеме безопасной, корректной и комфортной работы в Интернете. А конкретнее – он занимаемся Интернет-угрозами и эффективным противодействием им в отношении пользователей. Центр был создан в 2008 году под названием «Национальный узел Интернет-безопасности в России».

http://www.friendlyrunet.ru / — Фонд «Дружественный Рунет». Главной целью Фонда является содействие развитию сети Интернет как благоприятной среды, дружественной ко всем пользователям. Фонд поддерживает проекты, связанные с безопасным использованием интернета, содействует российским пользователям, общественным организациям, коммерческим компаниям и государственным ведомствам в противодействии обороту противоправного контента, а также в противодействии иным антиобщественным действиям в Сети.Фонд «Дружественный Рунет» реализует в России комплексную стратегию в области безопасного использования интернета. Основными проектами Фонда являются: Горячая линия по приему сообщений о противоправном контенте, специализированная линия помощи для детей «Дети онлайн» и просветительские проекты.

http://www.fid.su/projects/saferinternet/year/hotline/ — Линия помощи «Дети онлайн». Оказание психологической и практической помощи детям и подросткам, которые столкнулись с опасностью или негативной ситуацией во время пользования интернетом или мобильной связью. Линия помощи «Дети онлайн» является первым и единственным такого рода проектом в России и реализуется в рамках Года Безопасного Интернета в России.

http://www.microsoft.com — Компания Microsoft разместила на своем интернет ресурсе много полезной информации по безопасности детей в интернете. Заметки и советы, приведенные ниже, помогут вам обеспечить безопасность детей независимо от того, с какой целью они используют интернет: для поиска информации, разработки школьных проектов, игр или беседы с друзьями. Просмотрев эти видеоролики, вы сможете расширить свои знания по основным вопросам безопасности, касающимся вас как домашнего пользователя. Если вы только приступаете к изучению вопросов, связанных с защитой вашего компьютера и безопасностью информации в сети, вы можете начать с ознакомления с основами:

Безопасность дома

Учебные видеоматериалы

http://www.onlandia.org.ua/rus/html/etusivu.htm — ON-ляндия – безопасная веб-страна. На данном сайте представлены материалы для детей, их родителей и учителей — интерактивные сценарии, короткие тесты, готовые планы уроков, — благодаря которым дети смогут освоить основы безопасной работы в Интернете. На сайте предлагается понятная, применимая на практике информация по интернет-безопасности, изучив которую даже начинающие пользователи смогут эффективно использовать ресурсы сети и защитить себя от нежелательного контента.

http://www.webkinz.com/ru_ru/ — Webkinz — глобальная социальная сеть для детей, которая полностью безопасна и предлагает возможность социальной адаптации к взрослой жизни. Участниками сообщества могут стать обладатели одноименных мягких игрушек, которые несут на себе секретный код для доступа на сайт.

http://www.icensor.ru/— Интернет-фильтр для детей. Интернет цензор. Программа «Интернет Цензор» предназначена для предотвращения посещения сайтов, противоречащих законодательству РФ, а также любых сайтов деструктивной направленности лицами моложе 18 лет. «Интернет Цензор» обеспечивает родителям полный контроль за деятельностью в сети их детей. «Интернет Цензор» распространяется бесплатно, очень прост в использовании и хорошо защищен от удаления его ребенком.

www.tirnet.ru — Детский Интернет адаптирован для детей младшего возраста и их родителей, а также для подростков; он дает возможность не только играть, но и обучаться программированию в инновационной компьютерной среде Скретч; создавать компьютерные игры, ориентированные на самых маленьких пользователей; активно занимается проблемой качества компьютерных игр и сайтов для детей.

http://www.nedopusti.ru/ — социальный проект по защите прав детей «Не допусти» — социальный проект по защите детей от похищений, сексуальной эксплуатации и жестокого обращения реализуется с августа 2009 года. Организаторы проекта: Общественная палата РФ, РОЦИТ (Региональная Общественная Организация «Центр Интернет-технологий»), Межрегиональная правозащитная общественная организация «Сопротивление».

http://www.za-partoi.ru/ — Журнал «Здоровье школьников» Ежемесячный журнал «Здоровье школьника» — проект Издательского дома МЦФЭР, который осуществляет выпуск 25 профессиональных журналов федерального значения тиражом 250 тысяч экземпляров ежемесячно и до 100 наименований книг ежегодно общим тиражом около 300 тысяч экземпляров. «Здоровье школьника» — новый журнал о психологии взросления и физическом развитии детей, о возможностях современной медицины, о взаимоотношениях родителей, детей и учителей, о досуге и здоровом образе жизни. Журнал ориентирован на широкий круг читателей, и в первую очередь, на родителей детей школьного возраста.

http://www.newseducation.ru/ — «Большая перемена» сайт для школьников и их родителей

http://www.tvidi.ru/ — «Твиди» — детский портал-соцсеть: игры, общение, дневники, фотографии и видеоматериалы.

www.mirbibigona.ru/ — «Страна друзей»:детская соцсеть: общение, музыка, фотоальбомы, игры, новости.

http://www.smeshariki.ru/ — «Смешарики»: развлекательная соцсеть: игры, музыка, мультфильмы.

http://www.solnet.ee/ — «Солнышко»: детский портал.Развивающие, обучающие игры для самых маленьких и еще много интересного и для родителей.

http://www.1001skazka.com — «1001 сказка». На сайте можно скачать аудиофайлы — сказки, аудиокниги

http://vkids.km.ruNachalka.info — учись, играй, развивайся!

http://www.nachalka.info/ — это сайт для детей, учащихся в начальной школе, а также их родителей и учителей. Здесь можно учиться и играть, развлекаться и закреплять материал школьной программы! Наш сайт создан для того, что бы сделать обучение по школьной программе интереснее и увлекательнее. Множество упражнений по математике, русскому языку, литературному чтению, окружающему миру не только развлекут ребенка, но и помогут закрепить навыки, требуемые в рамках федерального государственного образовательного стандарта.

http://membrana.ru – «Люди. Идеи Технологии». Информационно-образовательный интернет-журнал о новых технологиях.

http://www.teremoc.ru — Детский сайт «ТЕРЕМОК» с развивающими играми, загадками, ребусами, мультфильмами.

http://www.murzilka.org/ — Сайт журнала «Мурзилка» со стихами, раскрасками, конкурсами и другой полезной информацией.

- www. ladushki.ru — Сайт для малышей и малышек.Мультфильмы, азбука, счет, рисунки.

http://www.girl-and-boy.ru/index/about_girl_and_boy/0-14 — Это сайт для подростков! Вся их жизнь как на ладони. Можно найти ответы на любые интересующие тебя вопросы, поделиться радостью и горестью, узнать много нового, о чём раньше даже и думать не мог. Познакомься с замечательными людьми. Общайся и заводи новых друзей. Этот мир создан для тебя!

http://pioner0001.narod.ru/— Пионерские странички о дружбе, друзьях и товарищах.

http://www.e-parta.ru/ -Блог школьного «Всезнайки» — это ленты новостей по всем школьным предметам, виртуальные экскурсии, психологические и юридические советы по проблемам в школе и на улице, учебные видео-фильмы, обзоры лучших ресурсов Всемирной паутины.

http://www.teenclub.ru/ — «Teenclub» — портал для подростков. Все в одном месте: рефераты, сочинения, гороскопы, анекдоты, новости, образование, любовь, игровые новинки, здоровье, мода, стиль, знакомства, объявления, форумы, чат, раскрутка сайтов, дизайн и многое другое.

http://web-landia.ru/ — Страна лучших сайтов для детей.

6.4.2. Подготовка к выходу в Интернет. Linux: Полное руководство

6.4.2. Подготовка к выходу в Интернет

Рассмотрим, как можно подключить Linux к Интернету. Отмечу, что это подключение имеет больший смысл, нежели подключение Windows, так как Linux намного лучше и, что самое главное, быстрее работает с сетевыми устройствами. Лично у меня соединение с моим провайдером при использовании Linux работает где-то в два раза быстрее и не простаивает, как при работе в Windows.

У вас, конечно же, есть модем, выбран и оплачен провайдер, от него получены логин-имя, пароль и все остальные сведения, которые могут потребоваться для доступа к его службам. Осталось убедиться в том, что ваша конфигурация Linux поддерживает протокол PPP, по которому происходит соединение с Интернетом, и настроить его. Проверьте, установлен ли у вас пакет ppp, и если нет, то доустановите его из вашего дистрибутива (п. 7.4).

В современных дистрибутивах настроить подключение по протоколу PPP можно по-разному:

? Используя конфигуратор (в Linux Mandrake это программа DrakConf). Если операционная система предоставляет средства для удобной настройки соединения, так почему бы ими не воспользоваться? Зачем действовать в обход? Не модифицируем же мы реестр Windows вручную с помощью regedit для создания нового соединения.

? Используя программу kppp. В предыдущих версиях Linux Mandrake конфигуратор DrakConf был менее удобен, поэтому многие пользователи предпочитали использовать программу kppp. Она очень напоминает стандартный Windows-дайлер, в котором интегрированы все функции по установке и управлению соединениями.

? Редактируя конфигурационные файлы вручную (в этой главе этот способ не рассматривается. Если вы заинтересовались им, рекомендую прочитать мою книгу «Linux-сервер своими руками»).

Лучше всего использовать конфигуратор DrakConf, во всяком случае, при настройке первого соединения. Он автоматически установит все необходимые пакеты и создаст файл соединения для программы kppp. Устанавливать же настроенное соединение вы будете с помощью программы kppp. Создавать следующие модемные соединения уже удобнее с помощью kppp — не нужно вызывать DrakConf и вводить пароль суперпользователя.

DrakConf (точнее, его модуль — DrakConnect) — отличная и удобная программа, но при работе с ней нужно учитывать некоторые нюансы. Теперь обо всем по порядку. Выполняем команду drakconf, выбираем апплет Сеть и Интернет?Новое соединение?Модемное соединение. Можно сразу запустить апплет Сеть и Интернет — командой drakconnect.

Сразу после этого программа предложит выбрать один из подключенных к вашей системе модемов. Затем все как будто просто. Программа поочередно будет запрашивать следующую информацию:

? Название соединения, номер телефона, имя пользователя и пароль.

? Назначение IP-адреса: автоматическое (с помощью DHCP) или вручную. Рекомендуется использовать автоматическое назначение IP-адреса, поскольку практически все провайдеры настраивают DHCP-сервер для назначения IP-адресов клиентов.

? Назначение IP-адреса DNS-сервера: автоматическое или ручное. Выбираем автоматическое и нажимаем Далее.

? Назначение IP-адреса шлюза: автоматическое.

Следующий вопрос конфигуратора касается запуска соединения при загрузке системы. Поскольку это модемное соединение, наверное, стоит отказаться от автоматического запуска соединения при загрузке системы.

Последний вопрос конфигуратора — стоит ли подключаться к Интернету прямо сейчас. Я согласился. Несколько минут DrakConnect тщетно пытался набрать номер, но так и не набрал его. А причина была в том. что он использовал тоновый набор номера, а моя АТС — импульсный. Да, вы правильно меня поняли, от проверки только что созданного соединения стоит отказаться.

Рис. 6.11. Основные параметры соединения

Дальнейшую настройку соединения будем производить в программе kppp, потому что «умений и навыков» конфигуратора DrakConf для этого явно недостаточно.

Программа kppp, входящая в состав KDE (пакет kdenetwork), предназначена для того, чтобы совместно с демоном pppd (Point-to-Point Protocol Daemon) устанавливать и поддерживать соединение с провайдером. Запустите ее в окне терминала или выберите из меню K?Интернет?Kppp и сразу же нажмите кнопку Настроить.

Рис. 6.12. Программа kppp

Интерфейс программы предельно прост. Однако хотелось бы дать несколько рекомендаций по работе с этой программой: