Виртуальный коммутатор Hyper-V | Microsoft Docs

- Чтение занимает 2 мин

В этой статье

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016

В этом разделе представлен обзор виртуального коммутатора Hyper-V, который предоставляет возможность подключать виртуальные машины виртуальных машин ( ) к сетям, внешним по отношению к — узлу Hyper V, включая интрасеть Организации и Интернет.

-При развертывании программно-определяемой сети Sdn можно также подключаться к виртуальным сетям на сервере с Hyper V ( ) .

Примечание

Помимо этого раздела, доступна следующая документация по виртуальному коммутатору Hyper-V.

Дополнительные сведения о других сетевых технологиях см. в разделе Networking in Windows Server 2016.

-Виртуальный коммутатор Hyper v — это программный коммутатор уровня 2 Ethernet, доступный в диспетчере Hyper-v — при установке роли Hyper- — сервера.

Виртуальный коммутатор Hyper-V включает программно управляемые и расширяемые возможности для подключения виртуальных машин к виртуальным сетям и физической сети. Виртуальный коммутатор Hyper-V также обеспечивает применение политик в области безопасности, изоляции и уровней обслуживания.

Примечание

Виртуальный коммутатор Hyper-V поддерживает только Ethernet и не поддерживает другие технологии проводной сети, такие как Infiniband и Fibre Channel.

Виртуальный коммутатор Hyper-V включает возможности изоляции клиентов, формирования трафика, защиты от вредоносных виртуальных машин и упрощение устранения неполадок.

благодаря встроенной поддержке спецификации интерфейса сетевых устройств NDIS- ( ) драйверы фильтров, а также драйверы для выноски драйверов для платформы фильтрации Windows платформ ( ) , виртуальный коммутатор Hyper-V позволяет независимым поставщикам программного обеспечения ( ) создавать расширяемые подключаемые модули, называемые расширениями виртуальных коммутаторов, которые могут предоставлять расширенные возможности работы в сети и безопасности.

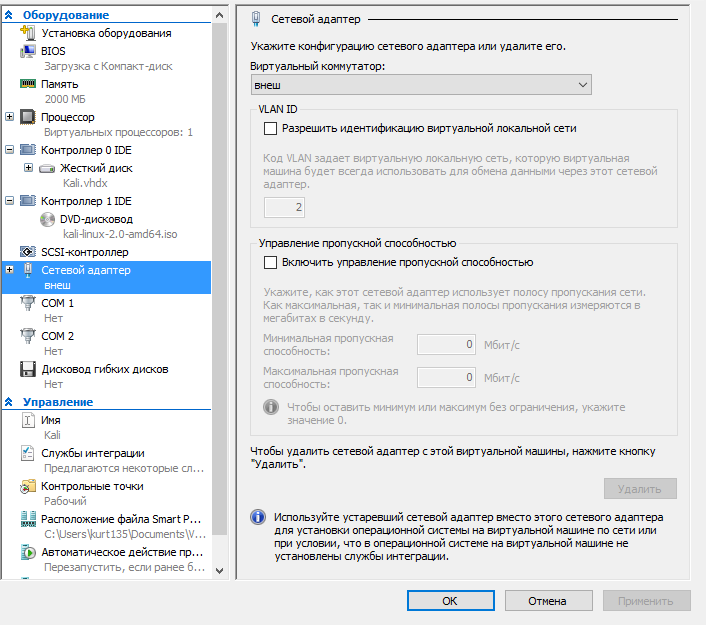

На следующем рисунке у виртуальной машины есть виртуальный сетевой адаптер, подключенный к виртуальному коммутатору Hyper-V через порт коммутатора.

Возможности виртуального коммутатора Hyper-V предоставляют дополнительные возможности для обеспечения изоляции клиентов, формирования и управления сетевым трафиком, а также применения защитных мер к вредоносным виртуальным машинам.

Примечание

в Windows Server 2016 виртуальная машина с виртуальным сетевым адаптером точно отображает максимальную пропускную способность для виртуального сетевого адаптера. Чтобы просмотреть скорость виртуального сетевого адаптера в окне »  В поле « соединение» значение параметра Speed соответствует скорости физического сетевого адаптера, установленного на сервере.

В поле « соединение» значение параметра Speed соответствует скорости физического сетевого адаптера, установленного на сервере.

Использование виртуального коммутатора Hyper-V

Ниже приведены некоторые сценарии вариантов использования для виртуального коммутатора Hyper-V.

Отображение статистики. разработчик в размещенном поставщике облачных служб реализует пакет управления, который отображает текущее состояние виртуального коммутатора Hyper-V. Пакет управления может запрашивать текущие возможности коммутатора, параметры конфигурации и сетевую статистику по отдельным портам при помощи инструментария WMI. После этого для администраторов отображается состояние коммутатора.

Отслеживание ресурсов. Компания размещения продает услуги по размещению цен в соответствии с уровнем принадлежности. Каждый уровень участия имеет свои характеристики сети. Администратор выделяет ресурсы таким образом, чтобы одновременно обеспечивать соответствие соглашениям об уровне обслуживания и доступность сети.

Управление порядком расширений коммутатора. предприятие установило расширения на своем узле Hyper-V для отслеживания трафика и обнаружения вторжений в отчетах. Во время технического обслуживания некоторые расширения могут быть обновлены, что приведет к изменению их порядка. Выполняется простой сценарий для переупорядочения расширений после обновления.

Расширение переадресации управляет идентификатором виртуальной ЛС. Компания крупного коммутатора создает расширение переадресации, которое применяет все политики для работы в сети. Один из управляемых элементов — идентификаторы виртуальной локальной сети (VLAN). Виртуальный коммутатор передает управление виртуальной локальной сетью расширению переадресации. установка компании коммутатора программным способом вызывает интерфейс прикладного программирования (API) инструментарий управления Windows (WMI) (WMI), который включает прозрачность, указывая, что виртуальный коммутатор Hyper-V передается и не принимает никаких действий с тегами VLAN.

Виртуальный коммутатор передает управление виртуальной локальной сетью расширению переадресации. установка компании коммутатора программным способом вызывает интерфейс прикладного программирования (API) инструментарий управления Windows (WMI) (WMI), который включает прозрачность, указывая, что виртуальный коммутатор Hyper-V передается и не принимает никаких действий с тегами VLAN.

Функции виртуального коммутатора Hyper-V

Виртуальный коммутатор Hyper-V включает следующие важные компоненты.

Защита ARP/ND (подмена). обеспечивает защиту от ВРЕДОНОСНОЙ виртуальной машины с помощью подмены протокола адресов (ARP) для кражи IP-адресов с других виртуальных машин. Защищает от атак узлов IPv6 путем спуфинга протокола обнаружения соседей (ND).

Защита DHCP-

Списки ACL портов.

обеспечивает фильтрацию трафика на основе IP-адресов и диапазонов, позволяющих настроить изоляцию виртуальной сети.

обеспечивает фильтрацию трафика на основе IP-адресов и диапазонов, позволяющих настроить изоляцию виртуальной сети.Режим магистрали для виртуальной машины. позволяет администраторам настроить определенную виртуальную машину в качестве виртуального устройства, а затем направить трафик из различных виртуальных ЛС в эту виртуальную машину.

Мониторинг сетевого трафика: позволяет администраторам просматривать трафик, проходящий через сетевой коммутатор.

Изолированная (частная) виртуальная ЛС. позволяет администраторам разделять трафик по нескольким виртуальным ЛС, чтобы упростить установку изолированных сообществ клиентов.

Ниже приведен перечень возможностей, которые улучшают использование виртуального коммутатора Hyper-V.

Предел пропускной способности и поддержка пакетов: минимальное значение пропускной способности гарантирует зарезервированную пропускную способность Максимум полосы пропускания — это объем полосы пропускания, который может использовать виртуальная машина.

Поддержка явных уведомлений о перегрузке (ECN). Маркировка ECN, также известная как центерткп данных (дкткп), позволяет физическому коммутатору и операционной системе регулировать поток трафика таким образом, чтобы буферные ресурсы коммутатора не перенаправлялись, что приводит к повышению пропускной способности трафика.

Диагностика. Диагностика позволяют легко отслеживать и отслеживать события и пакеты с помощью виртуального коммутатора.

Создание виртуальной сети | Microsoft Docs

- Чтение занимает 2 мин

В этой статье

Вашей виртуальной машине потребуется виртуальная сеть, чтобы предоставить вашему компьютеру доступ к сети. Создание виртуальной сети — необязательный шаг. Если виртуальную машину не требуется подключать к Интернету или сети, перейдите к шагу создания виртуальной машины Windows.

Создание виртуальной сети — необязательный шаг. Если виртуальную машину не требуется подключать к Интернету или сети, перейдите к шагу создания виртуальной машины Windows.

Подключение виртуальных машин к Интернету

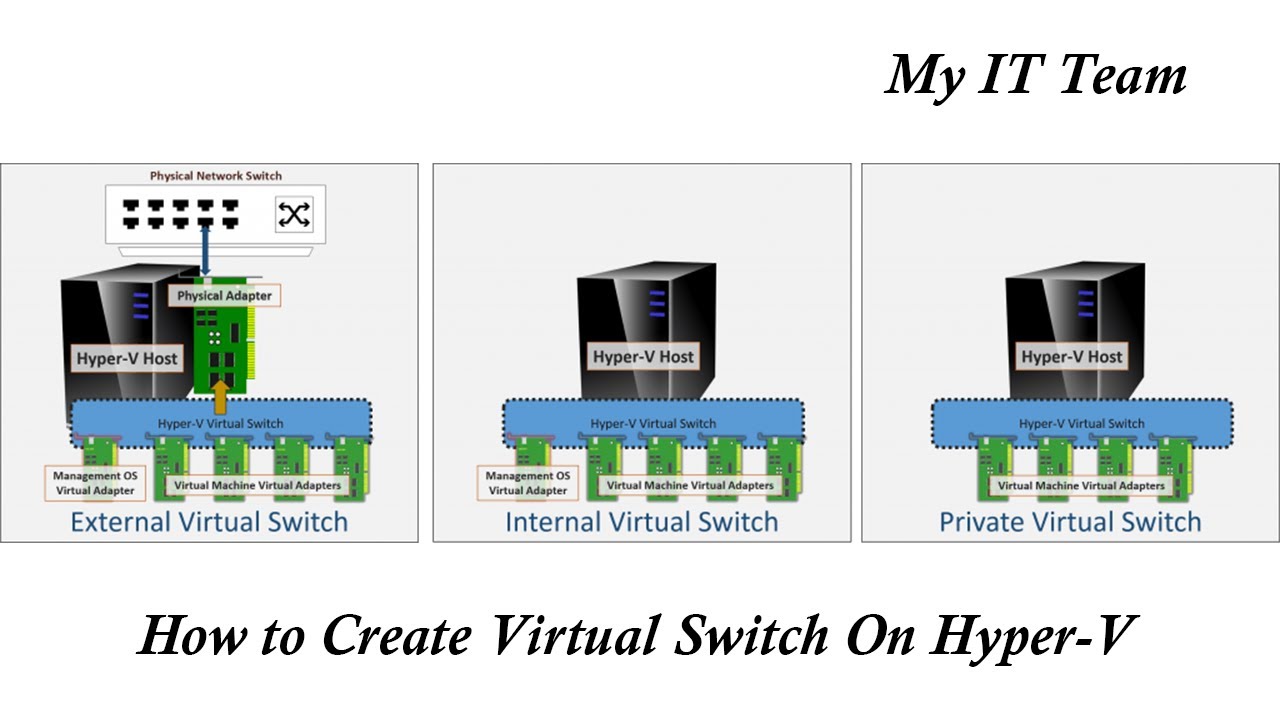

Hyper-V поддерживает три типа виртуальных коммутаторов: внешние, внутренние и частные. Создайте внешний коммутатор, чтобы предоставить доступ к сети вашего компьютера виртуальным машинам, работающим на нем.

В этом упражнении выполняется создание внешнего виртуального коммутатора. После завершения этого шага на узле Hyper-V будет виртуальный коммутатор, который сможет подключать виртуальные машины к Интернету через сетевое подключение вашего компьютера.

Создание виртуального коммутатора с помощью диспетчера Hyper-V

Откройте диспетчер Hyper-V. Чтобы сделать это быстро, нажмите кнопку или клавишу Windows и введите «Hyper-V Manager».

Если диспетчер Hyper-V найти не удается, это значит, что Hyper-V или средства управления Hyper-V отключены. Инструкции по включению см. в разделе Включение Hyper-V.

Инструкции по включению см. в разделе Включение Hyper-V.Выберите сервер в левой области или нажмите кнопку «Подключиться к серверу…» в правой области.

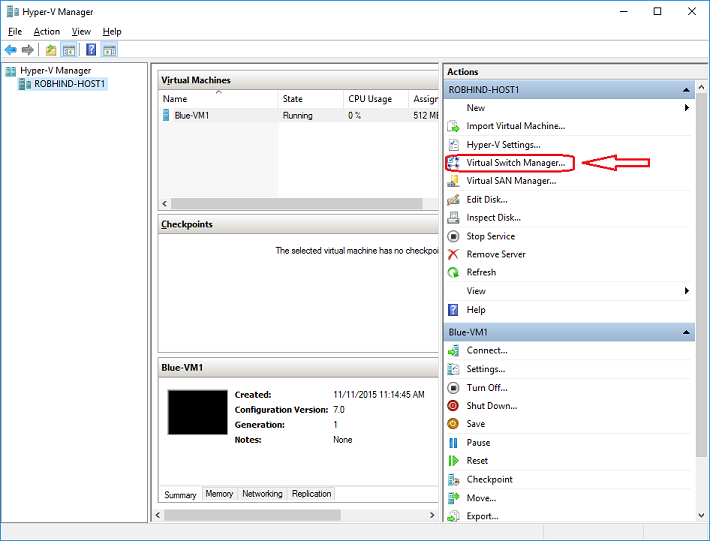

В диспетчере Hyper-V выберите пункт Диспетчер виртуальных коммутаторов… в меню «Действия» справа.

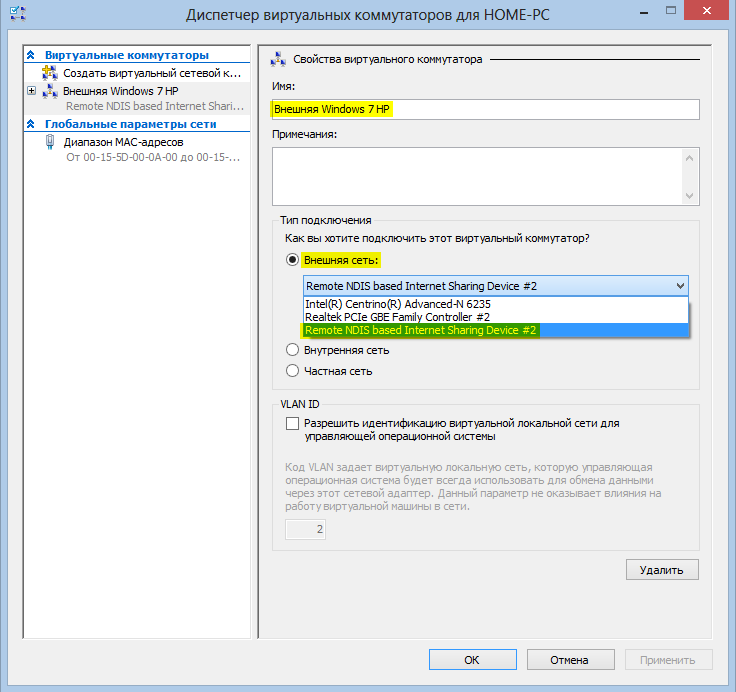

В разделе «Виртуальные коммутаторы» выберите пункт Создать виртуальный сетевой коммутатор.

В окне «Виртуальный коммутатор какого типа вы хотите создать?» выберите Внешний.

Нажмите кнопку Создать виртуальный коммутатор.

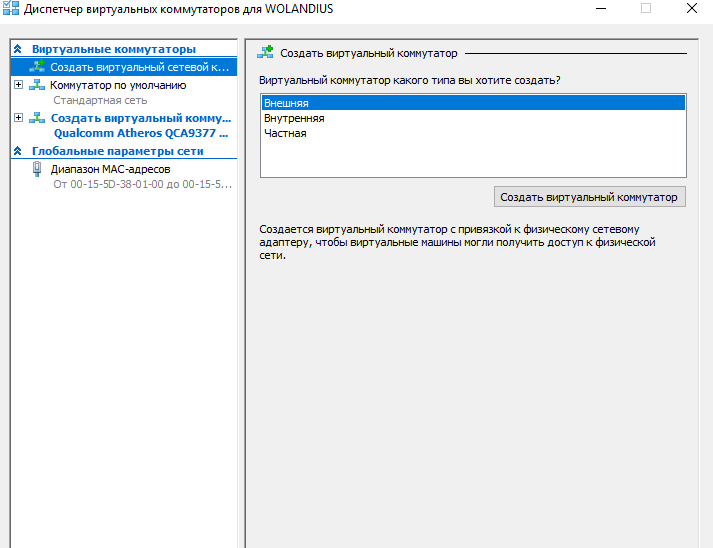

В разделе «Свойства виртуального коммутатора» назначьте ему имя, например Внешний коммутатор виртуальных машин.

В разделе «Тип подключения» убедитесь, что выбрана Внешняя сеть.

Выберите физический сетевой адаптер для связывания с новым виртуальным коммутатором. Этот сетевой адаптер физически подключен к сети.

Щелкните Применить, чтобы создать виртуальный коммутатор. На этом этапе, скорее всего, появится приведенное ниже сообщение. Щелкните Да, чтобы продолжить.

Щелкните ОК, чтобы закрыть окно диспетчера виртуальных коммутаторов.

Создание виртуального коммутатора с помощью PowerShell

Чтобы создать виртуальный коммутатор с внешним подключением с помощью PowerShell:

Используйте командлет Get-NetAdapter, чтобы получить список сетевых адаптеров, подключенных к системе Windows 10.

PS C:\> Get-NetAdapter Name InterfaceDescription ifIndex Status MacAddress LinkSpeed ---- -------------------- ------- ------ ---------- --------- Ethernet 2 Broadcom NetXtreme 57xx Gigabit Cont... 5 Up BC-30-5B-A8-C1-7F 1 Gbps Ethernet Intel(R) PRO/100 M Desktop Adapter 3 Up 00-0E-0C-A8-DC-31 10 MbpsВыберите сетевой адаптер для использования с коммутатором Hyper-V и разместите экземпляр в переменной с именем $net.

$net = Get-NetAdapter -Name 'Ethernet'Выполните следующую команду, чтобы создать новый виртуальный коммутатор Hyper-V.

New-VMSwitch -Name "External VM Switch" -AllowManagementOS $True -NetAdapterName $net.Name

Виртуальная сеть на ноутбуке

режим NAT.

Механизм преобразования сетевых адресов (NAT) предоставляет виртуальной машине доступ к сети вашего компьютера путем объединения IP-адреса главного компьютера с портом через внутренний виртуальный коммутатор Hyper-V.

У этого механизма есть ряд полезных возможностей.

- NAT экономит IP-адреса за счет сопоставления внешнего IP-адреса и порта с гораздо большим набором внутренних IP-адресов.

- NAT позволяет нескольким виртуальным машинам размещать приложения, которым требуются одинаковые (внутренние) порты связи, сопоставляя их с уникальными внешними портами.

- NAT использует внутренний коммутатор. После создания внутреннего коммутатора вы можете не использовать сетевое подключение.

Кроме того, за счет этого снижается нагрузка на сет компьютера.

Кроме того, за счет этого снижается нагрузка на сет компьютера.

Чтобы настроить сеть NAT и подключить ее к виртуальной машине, см. Руководство пользователя по созданию сети NAT.

Подход с использованием двух коммутаторов

Если вы используете Hyper-V в Windows 10 на ноутбуке и часто переключаетесь между беспроводной и проводной сетями, вы можете создать виртуальный коммутатор как для сетевой карты Ethernet, так и для карты беспроводной сети. В зависимости от того, как ноутбук подключается к сети, можно переключать виртуальные машины между этими коммутаторам. Виртуальные машины не переключаются между проводными и беспроводными сетями автоматически.

Важно!

Подход, при котором задействованы два коммутатора, не поддерживают внешний виртуальный коммутатор с использованием платы беспроводных сетей. Такой подход следует использовать только для тестирования.

Следующий шаг — создание виртуальной машины

Создание виртуальной машины Windows

Hyper-V — настройка виртуального коммутатора

Настроим виртуальный коммутатора Hyper-V на новом сервере.

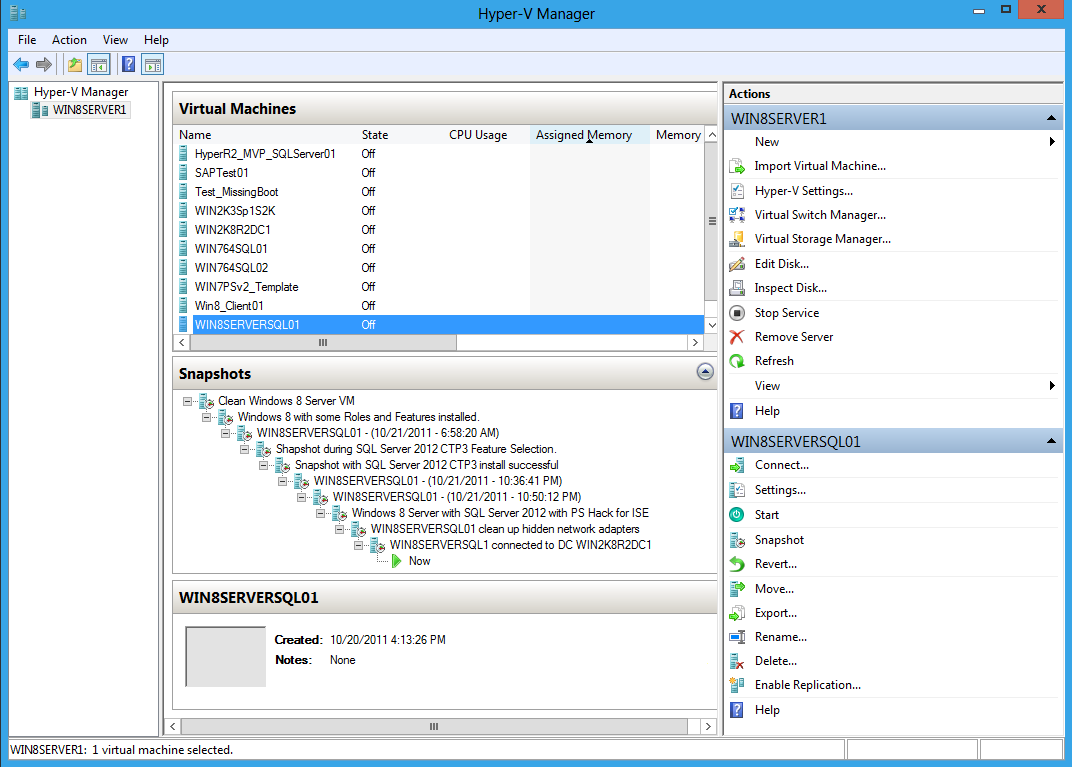

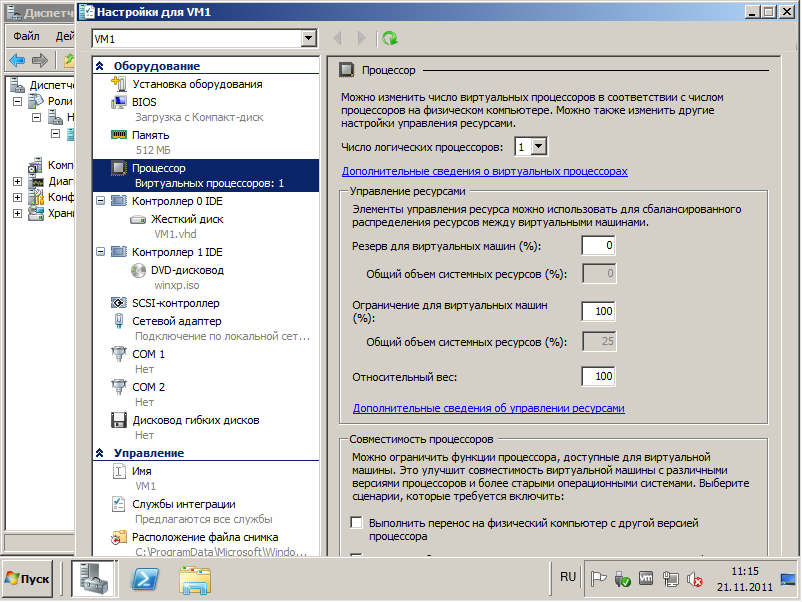

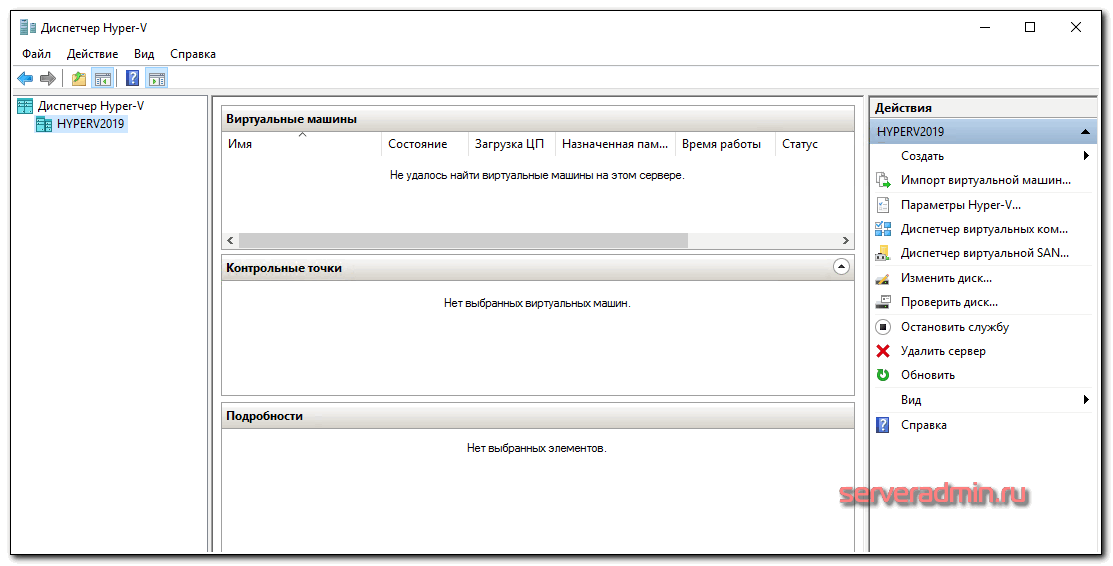

Запускаем Hyper-V Manager.

В списках серверов Hyper-V есть текущий сервер ILAB-DC. Нажимаем на него.

Список виртуальных машин у меня пуст. Перед созданием новой виртуалки нужно настроить виртуальный коммутатор. По идее он уже должен быть настроен, т.к. мы при установке роли Hyper-V скорее всего ставили галку для привязки виртуального коммутатора к физическому сетевому адаптеру. Но проверить не помешает, были случаи, когда виртуальный коммутатор на привязывался к физическому адаптеру. Такое случается, когда роль Hyper-V устанавливается несколько раз. В этом случае зайдите в настройки физического адаптера и снимите галку со всего где есть слово «Hyper-V», после этого физический адаптер можно снова привязать к виртуальному коммутатору из оснастки Hyper-V Manager.

Нажимаем Virtual Switch Manager…

У меня один виртуальный коммутатор «vmxnet3 Ethernet Adapter — Virtual Switch». Виртуальный коммутатор может работать в трёх режимах:

- External network

Предоставляет виртуальным машинам доступ к физической сети для взаимодействия с серверами и клиентами во внешней сети. Позволяет виртуальным машинам на одном сервере Hyper-V взаимодействовать друг с другом.

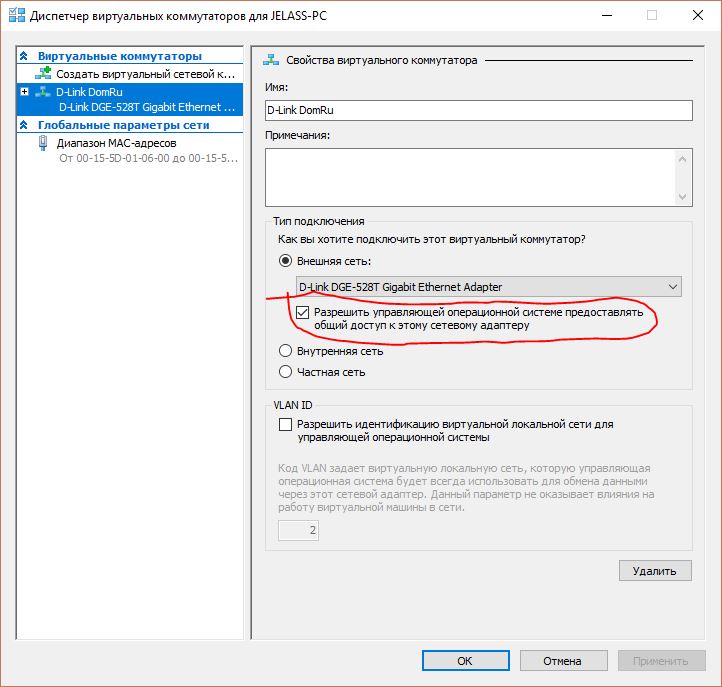

Позволяет виртуальным машинам на одном сервере Hyper-V взаимодействовать друг с другом.- Allow management operating system to share this network adapter (Разрешить управляющей операционной системе предоставлять общий доступ к этому сетевому адаптеру)

Выберите этот параметр, если вы хотите разрешить узлу Hyper-V совместно использовать виртуальный коммутатор и сетевую карту или группу сетевых адаптеров с виртуальной машиной. Если этот параметр включен, узел может использовать любые параметры, настроенные для виртуального коммутатора, такие как параметры качества обслуживания (QoS), параметры безопасности или другие функции виртуального коммутатора Hyper-V. - Enable single-root I/O virtualization (SR-IOV) (Включить виртуализацию SR-IOV)

Выберите этот параметр, только если вы хотите разрешить трафику виртуальной машины обходить коммутатор виртуальной машины и перейти непосредственно к физическому сетевому адаптеру. Сетевой адаптер должен поддерживать SR-IOV.

- Allow management operating system to share this network adapter (Разрешить управляющей операционной системе предоставлять общий доступ к этому сетевому адаптеру)

- Internal network

Разрешает обмен данными между виртуальными машинами на одном сервере Hyper-V, а также между виртуальными машинами и сервером Hyper-V. - Private network

Разрешает обмен данными только между виртуальными машинами на одном сервере Hyper-V. Частная сеть изолирована от всего внешнего сетевого трафика на сервере Hyper-V. Этот тип сети полезен, если необходимо создать изолированную сетевую среду, например изолированный тестовый домен.

SR-IOV (Single Root Input/Output Virtualization, виртуализация ввода-вывода с единым корнем) — технология виртуализации устройств, позволяющая предоставить виртуальным машинам прямой доступ к части аппаратных возможностей устройства.

При необходимости можно включить поддержку VLAN.

OK.

Настройка подключения к интернету в виртуальной машине Hyper-V

В этой статье, мы рассмотрим пример организации подключения к Интернету на виртуальной машине Hyper-V. Хостовая ОС (это ОС сервера Hyper-V) может быть подключена к интернету через физический адаптер или беспроводное подключение Wi-Fi.

Хостовая ОС (это ОС сервера Hyper-V) может быть подключена к интернету через физический адаптер или беспроводное подключение Wi-Fi.

- Проводное подключение к Интернету

- Настройка доступа в Интеренет через WiFi подключение

Содержание:

Итак, предполагаем, что вы уже создали виртуальную машину Hyper-V и теперь нам нужно настроить виртуальный коммутатор, к которому она будет подключена. Есть три типа виртуальных коммутаторов Hyper-V:

- External (внешний): – этот коммутатор используется для подключения виртуальных машин к внешней сети и Интернету. Хост и виртуальная машина при этом находятся в одной сети. Если хост имеет несколько сетевых адаптеров, то для виртуальных машин можно настроить несколько сетей.

- Internal (внутренний): – этот тип коммутатора используется для создания внутреннего сетевого соединения только между виртуальными машинами и гипервизором Hyper-V.

- Private (частный): — данный тип коммутатора используется для создания сетевого соединения только между виртуальными машинами.

Проводное подключение к Интернету

Создадим виртуальный коммутатор. Мы будем использовать его для подключения к физическому сетевому адаптеру Ethernet сервера Hyper-V. Откройте консоль управления Hyper-V. В меню действий выберите пункт Virtual Switch Manager.

В качестве типа коммутатора выберите External и нажмите кнопку Create Virtual Switch.

В свойствах виртуального коммутатора укажите его имя, в свойствах подключения укажите физический Ethernet адаптер, через который должен работать данный коммутатор (в моем случае это контроллер Realtek PCIe GBE).

Затем откройте настройки ВМ, которой вы хотите предоставить доступ в Интернет. В разделе Network Adapter выберите, что данная ВМ подключена к созданному нами ранее виртуальному коммутатору.

В моем случае я подключен к интернету через широкополосное соединение. Найдите это подключение в панели управления хоста Hyper-V и откройте его свойства. Перейдите на вкладку Sharing в секции Internet Connection Sharing выберите опцию Allow Other Network Users to Connect Through This Computer’s Internet Connection. В выпадающем списке выберите ваш виртуальный коммутатор, созданный ранее. Сохраните изменения.

Перейдите на вкладку Sharing в секции Internet Connection Sharing выберите опцию Allow Other Network Users to Connect Through This Computer’s Internet Connection. В выпадающем списке выберите ваш виртуальный коммутатор, созданный ранее. Сохраните изменения.

Теперь в вашей виртуальной машине должен появится доступ в интернет.

Настройка доступа в Интеренет через WiFi подключение

В том случае, если вы подключаетесь к Интернету через беспроводное WiFi подключение, доступ гостевой ОС виртуальной машины к Интернету настраивается по аналогии.

С помощью консоли Hyper-V Manager создайте новый внешний виртуальный коммутатор. В качестве внешней сети для виртуального коммутатора выберите свой WiFi адаптер (у меня это Intel Centrino Wireless-N 1030).

Теперь в свойствах ВМ укажите, что она подключена к Интернету через данный коммутатор.

В том случае, если точка доступа, к которой вы подключаетесь работает как сервер DHCP, то виртуальная машина должно получить от сервера DHCP динамический IP адрес (он будет отличатся от адреса, полученным хостовой ОС). Теперь вы можете пользоваться подключением к интернету внутри ВМ.

Теперь вы можете пользоваться подключением к интернету внутри ВМ.

Одним из вариантов организации внешнего подключения является NAT (см статью Как настроить NAT в Hyper-V 2016).

Рекомендации По Настройке Сети Hyper-V

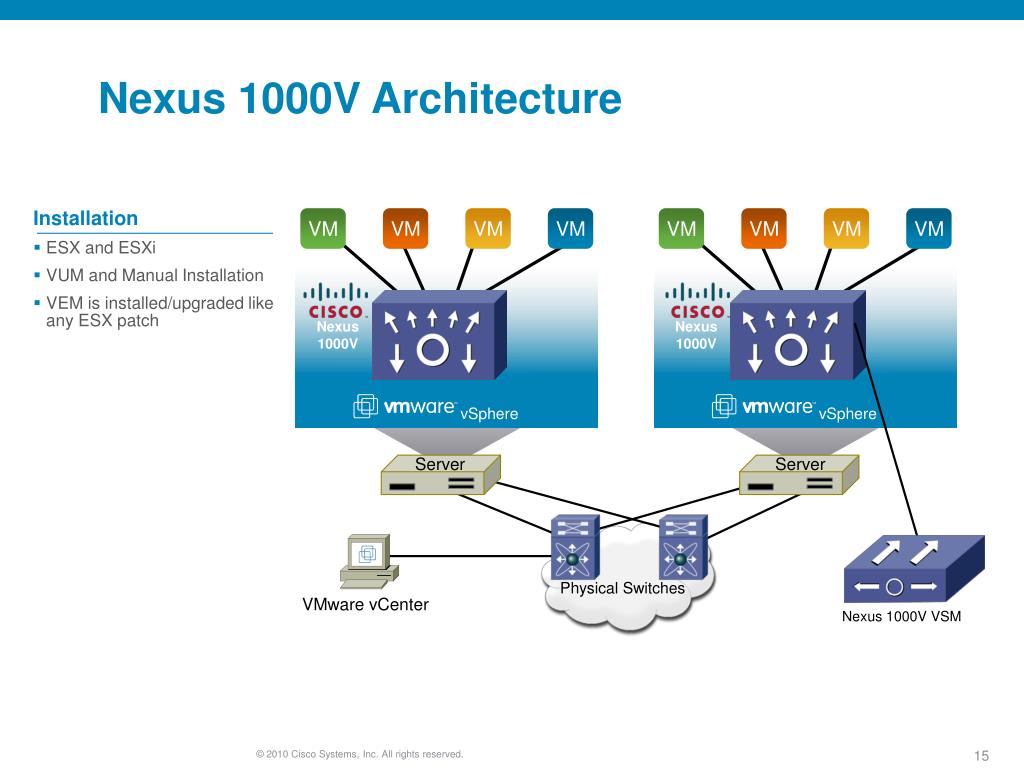

Виртуальная сеть лежит в основе того, что делает возможной виртуализацию серверных ресурсов. В мире сетевых технологий произошло так много интересных событий, которые стали возможными благодаря виртуализации и абстрагированию сетевых ресурсов от базового оборудования.

Microsoft Windows Server Hyper-V сделала много мощных достижений с каждой новой версией Windows Server в том, как Hyper-V обрабатывает сетевой уровень для виртуальных машин, работающих поверх Hyper-V. Hyper-V имеет характеристики, которые немного уникальны по сравнению с другими гипервизорами.

Прежде чем мы сможем рассмотреть лучшие практики, связанные с конфигурацией сети Hyper-V, давайте рассмотрим основы сети Hyper-V, инфраструктуру виртуальных коммутаторов, кластеры Hyper-V и новые сетевые функции Hyper-V, найденные в Windows Server 2019.

Как и другие компоненты в виртуализированной серверной инфраструктуре, существует точка, где виртуальный мир должен соответствовать физическому. Это может быть физический процессор / память и хранилище, но также включает в себя сеть. В определенный момент пакеты от виртуальных машин, работающих в Hyper-V, должны быть направлены в физическую сеть для обмена данными как исходящими, так и входящими.

Виртуальная Сеть Hyper-V

Hyper-V создает виртуальные сетевые карты, а также использует виртуальные коммутаторы в качестве конструкции, к которой подключаются эти виртуальные сетевые карты. На обоих фронтах виртуальные сетевые карты очень похожи на физические сетевые карты и работают с использованием тех же механизмов и протоколов. Виртуальные коммутаторы-это виртуализированные версии сетевых коммутаторов, которые имеют все те же характеристики, что и физические коммутаторы с функциями уровня 2, такими как VLAN и т. д.

Подключаемый модуль виртуальных сетевых карт к виртуальным коммутаторам и физические сетевые карты в узле Hyper-V являются восходящей линией связи от виртуального коммутатора к физическому коммутатору.

Типы Виртуальных Коммутаторов Hyper-V

Hyper-V предоставляет различные типы виртуальных коммутаторов для различных вариантов использования и предоставляет различные возможности и режимы изоляции для виртуальных сетевых ресурсов. Он также обеспечивает гибкость в том, как виртуальная сеть подключается к физической сети.

Существует три различных типа виртуальных коммутаторов Hyper-V, которые используются для подключения сетевых карт виртуальных машин Hyper-V:

- Внешний Виртуальный Коммутатор

- Внутренний Виртуальный Коммутатор

- Частный Виртуальный Коммутатор

Внешний Виртуальный Коммутатор

Внешний виртуальный коммутатор Hyper-V является наиболее распространенным виртуальным коммутатором, используемым в инфраструктуре виртуальной сети Hyper-V. Внешний виртуальный коммутатор — это тип виртуального коммутатора, используемого для подключения виртуальных машин к физической сети.

The characteristics of the external virtual switch include:

- Ability to connect VMs to the physical network

- Allows VMs to talk to each other on the same Hyper-V host or different Hyper-V hosts

- The default option when creating a new Hyper-V virtual switch

The external virtual switch provides connectivity to LAN and WAN traffic as routed/segmented in the physical network.

Internal Virtual Switch

As you would imagine, the Internal Virtual Switch intuitively does not provide access external to the Hyper-V host. The internal virtual switch is a type of virtual switch that allows VMs connected to the switch to talk to one another and also to the Hyper-V host.

Хороший способ думать о виртуальном коммутаторе интернета-это думать о физическом коммутаторе, который не связан ни с каким другим коммутатором. Любое устройство, подключенное к коммутатору, может взаимодействовать друг с другом, но не может взаимодействовать с другими устройствами, внешними по отношению к коммутатору. Внутренний виртуальный коммутатор не поддерживается физической сетевой картой на узле Hyper-V.

Внутренний виртуальный коммутатор имеет идеальный вариант использования, когда вы хотите изолировать трафик вокруг группы виртуальных машин. Это позволяет легко подготовить изолированные лабораторные среды, в которых виртуальные машины могут взаимодействовать только друг с другом, или повысить безопасность сети в определенных случаях использования, например для обеспечения соответствия требованиям. Внутренний виртуальный коммутатор обеспечивает надежную и безопасную репликацию производственных подсетей в изолированной среде для лабораторий, тестирования, POC и т. д.

Внутренний виртуальный коммутатор обеспечивает надежную и безопасную репликацию производственных подсетей в изолированной среде для лабораторий, тестирования, POC и т. д.

Вы можете выводить трафик из внутреннего виртуального коммутатора с помощью маршрутизатора или другого устройства, которое может маршрутизировать трафик между сегментами сети.

Ниже приведен пример использования виртуальной машины маршрутизатора для маршрутизации трафика между виртуальными машинами, расположенными на внутреннем виртуальном коммутаторе, и теми, которые расположены на внешнем виртуальном коммутаторе. Это в равной степени относится и к маршрутизации трафика на внешние виртуальные машины или физические машины за пределами самого узла Hyper-V.

Частный Виртуальный Коммутатор

Частный виртуальный коммутатор по существу такой же, как и внутренний виртуальный коммутатор, за исключением того, что даже управляющая операционная система не может взаимодействовать с виртуальными машинами, расположенными на частном виртуальном коммутаторе. Это означает, что он не может подключиться к виртуальному коммутатору с помощью виртуального сетевого адаптера.

Это означает, что он не может подключиться к виртуальному коммутатору с помощью виртуального сетевого адаптера.

Какой вариант использования был бы уместен для использования этого типа виртуального коммутатора Hyper-V?

Несмотря на то, что это не очень распространено, гостевая кластеризация предоставляет возможность расширить доступность, предлагаемую самим Hyper-V, с точки зрения высокой доступности приложений. Гостевые кластеры используют специальную сеть для сердечных сокращений, которая должна использоваться только для связи между виртуальными машинами.

При использовании частного виртуального коммутатора это гарантирует, что только хосты гостевых кластеров могут обмениваться данными по этой сети, даже если управляющая операционная система не вводит трафик. Это идеальный вариант использования для обеспечения трафика от виртуальной машины к виртуальной машине в изолированном сегменте сети.

Ознакомьтесь с шагами по созданию виртуальных коммутаторов Hyper-V и управлению ими с помощью Диспетчера Hyper-V и Powershell.

Управление Подключение К Операционной Системе

Если вы заметили, что при создании нового внешнего виртуального коммутатора Hyper-V появляется возможность разрешить операционной системе управления совместно использовать этот сетевой адаптер. Что это значит?

Это по существу означает, что операционная система управления будет подключена к виртуальному коммутатору Hyper-V.

Если вы разрешите операционной системе управления совместно использовать этот параметр сетевого адаптера, вы увидите, что специализированные сетевые адаптеры отображаются в конфигурации сетевых адаптеров на узле Hyper-V. Они перечислены как vNetwork, добавленные с именем внешнего виртуального коммутатора Hyper-V.

То же самое касается снятия флажка с этой коробки. Если этот флажок снят, специализированные интерфейсы vNetwork автоматически удаляются. Вы заметите, что у вас есть возможность установить этот флажок только на внешнем виртуальном коммутаторе. Это происходит потому, что внешний виртуальный коммутатор привязан к физическим сетевым картам Hyper-V.

Как с внутренними, так и с частными виртуальными коммутаторами физические сетевые карты, присутствующие на хосте Hyper-V, не используются, поскольку эти два типа виртуальных коммутаторов изолированы, как объяснялось ранее.

Физическое объединение сетевых карт Hyper-V

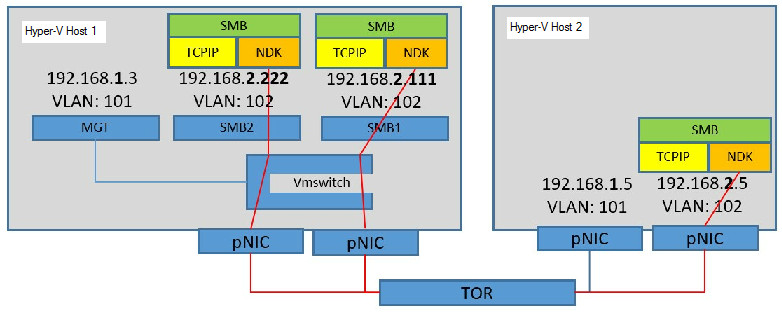

Одной из наиболее мощных сетевых возможностей, появившихся после выпуска Windows Server 2016 и более высоких версий Hyper-V, является конвергентная сеть.

В условиях конвергентной сети были сняты ограничения на использование выделенных физических сетевых карт, предоставляемых службами удаленного прямого доступа к памяти (RDMA), используемыми операционной системой управления, и выделенных физических сетевых карт, поддерживающих виртуальные коммутаторы Hyper-V. Теперь одни и те же физические сетевые карты могут использоваться обоими типами служб, позволяя виртуальным машинам Hyper-V использовать эти открытые сетевые карты RDMA для нормальной связи TCP/IP.

Это достигается с помощью Windows Server 2016 и выше, предоставляющих доступ к RDMA через виртуальную сетевую карту раздела хоста, что позволяет службам разделов хоста использовать RDMA с теми же сетевыми картами, что и гости виртуальной машины Hyper-V. Службы RDMA подвергаются воздействию хост-процессов с помощью RDMA over converged Ethernet (RoCE).

Службы RDMA подвергаются воздействию хост-процессов с помощью RDMA over converged Ethernet (RoCE).

Требуется ли физическая сетевая команда?

В отличие от создания физической команды сетевых карт в предыдущих версиях Windows Server, функция конвергентной сети не требует физической команды. В то время как вы можете использовать физическую команду NIC, был введен новый подход, называемый Switch Embedded Teaming или SET.

С помощью SET физические сетевые адаптеры на узле Hyper-V подключаются и объединяются виртуальным коммутатором. Это предполагает определенные предпосылки:

- Два сервера под управлением Windows Server 2016 Datacenter edition или Windows Server 2016 Standard edition

- Один сертифицированный сетевой адаптер с поддержкой RDMA, установленный на каждом сервере

- Роль сервера Hyper-V, установленная на каждом сервере

Как сконфигурирована конвергентная сеть?

Мы можем использовать PowerShell для настройки виртуального коммутатора Hyper-V, настроенного для встроенного объединения команд (SET).

New-VMSwitch-Name ConvergedSwitch-AllowManagementOS $True-NetAdapterName NET01, NET02-EnableEmbeddedTeaming $True

Чтобы проверить возможности RDMA на адаптере, мы можем использовать команду:

Чтобы включить возможности RDMA если они еще не включены мы можем использовать команду:

Команды PowerShell для добавления vNICs, созданных в ОС управления и привязанных к vSwitch:

Add-VMNetworkAdapter-ManagementOS-Name «Management-100″ — SwitchName” ConvergedSwitch » MinimumBandwidthWeight 10

Add-VMNetworkAdapter-ManagementOS-Name «LiveMigration-101″ — SwitchName” ConvergedSwitch » MinimumBandwidthWeight 20

Add-VMNetworkAdapter-ManagementOS-Name «VMs-102″ — SwitchName” ConvergedSwitch » MinimumBandwidthWeight 35

Add-VMNetworkAdapter-ManagementOS-Name «Cluster-103» — SwitchName «ConvergedSwitch» MinimumBandwidthWeight 15

Мы можем добавить VLAN к виртуальным сетевым сетям с помощью команды Set-VMNetworkAdapterVlan:

$Nic = Get-VMNetworkAdapter-Name Management-100-ManagementOS

Set-VMNetworkAdapterVlan-VMNetworkAdapter $Nic-Access-VlanId 100

$Nic = Get-VMNetworkAdapter-Name LiveMigration-101-ManagementOS

Set-VMNetworkAdapterVlan-VMNetworkAdapter $Nic-Access-VlanId 101

$Nic = Get-VMNetworkAdapter-Name VMs-102-ManagementOS

Set-VMNetworkAdapterVlan-VMNetworkAdapter $Nic-Access-VlanId 102

$Nic = Get-VMNetworkAdapter-Name Cluster-103-ManagementOS

Set-VMNetworkAdapterVlan-VMNetworkAdapter $Nic-Access-VlanId 103

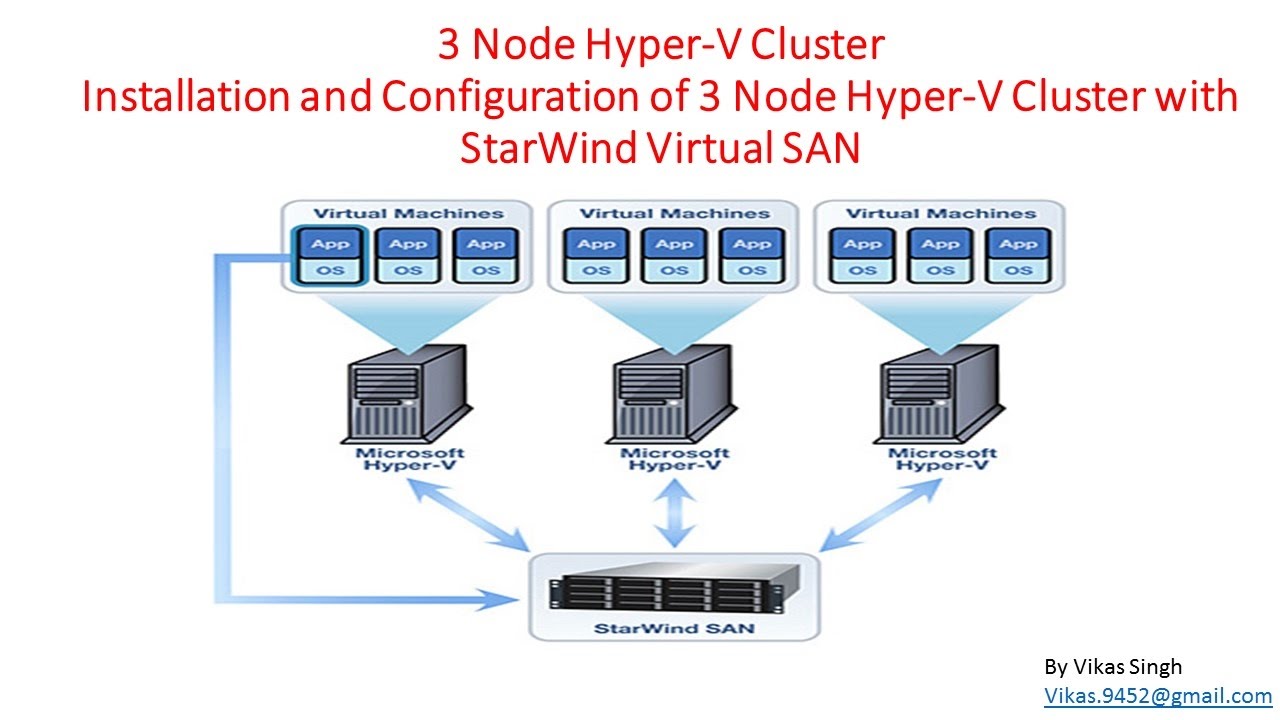

Кластеры Hyper-V и дополнительные сетевые требования

Помимо традиционных требований к сети виртуальных машин в среде Hyper-V и использования различных виртуальных коммутаторов Hyper-V для обеспечения сетевого подключения к виртуальным машинам Hyper-V с кластерами Hyper-V, существуют дополнительные соображения сетевого трафика.

Что такое кластер Hyper-V?

Кластер Hyper-V обеспечивает высокую доступность виртуальных машин Hyper-V, размещая роль Hyper-V поверх отказоустойчивого кластера Windows с настроенными по крайней мере двумя узлами Hyper-V. Таким образом, если один узел Hyper-V выходит из строя из-за аппаратных или других проблем, виртуальные машины, работающие как часть конфигурации роли высокой доступности, перезапускаются на здоровом узле, чтобы вернуть виртуальную машину в оперативный режим.

Существует несколько ключевых требований к инфраструктуре, которые делают это возможным, например наличие “похожих” настроенных хостов, а также общего хранилища. Файлы виртуальной машины должны располагаться в хранилище, к которому имеют доступ все узлы кластера, чтобы любой узел мог принять на себя ответственность за виртуальную машину Hyper-V в случае возникновения ошибки.

Помимо обычного сетевого взаимодействия виртуальных машин, которое происходит на трех типах виртуальных коммутаторов Hyper-V, какой дополнительный сетевой трафик необходим для кластера Hyper-V?

Существует множество типов специализированного трафика, которые позволяют кластеру Hyper-V. Они связаны с базовым отказоустойчивым кластером Windows, хранилищем и коммуникацией миграции виртуальных машин. Они являются:

Они связаны с базовым отказоустойчивым кластером Windows, хранилищем и коммуникацией миграции виртуальных машин. Они являются:

Сеть кластера-отказоустойчивый кластер Windows использует специальную кластерную связь для обмена информацией между узлами кластера. Термин «сердцебиение» был придуман как термин для описания этого процесса. Биения сердца — это небольшие пакеты (134 байта), которые перемещаются по UDP-Порту 3343 во всех сетях, настроенных для использования кластером между всеми узлами.

- Какова цель этой специальной сетевой коммуникации?Он устанавливает, находится ли кластерная сеть вверх или вниз

Он проверяет маршруты между узлами

Он обеспечивает работоспособность узла кластера, определяя, находится ли он в хорошем или плохом состоянии

Этот специализированный трафик чрезвычайно важен для стабильного кластера Hyper-V. Даже если узел исправен и по какой-то причине связь кластера с узлом не может быть установлена, другие узлы в кластере предполагают, что есть проблема, и будут разделять пораженный узел

Отказоустойчивые кластеры Windows используют все возможные сети для связи между ними. Если одна из сетей недоступна, он попытается установить связь с кластером в другой сети. Это поведение можно настроить в Диспетчере отказоустойчивых кластеров. Параметр Разрешить кластерную сетевую связь в этой сети влияет на это поведение и позволяет администраторам выбирать, какие сети кластерной связи доступны для этого процесса

Если одна из сетей недоступна, он попытается установить связь с кластером в другой сети. Это поведение можно настроить в Диспетчере отказоустойчивых кластеров. Параметр Разрешить кластерную сетевую связь в этой сети влияет на это поведение и позволяет администраторам выбирать, какие сети кластерной связи доступны для этого процесса

Сеть хранения-в Автономной конфигурации сервера Hyper-V с прямым подключением хранилища (DAS) нет никакой специальной сети, необходимой для выделенной коммуникационной сети хранения данных, поскольку все это обрабатывается внутри системы. Сеть хранения данных является чрезвычайно важной сетью, когда речь заходит о отказоустойчивых кластерах Windows. Как упоминалось ранее, одним из ключевых требований к кластеру Hyper-V является общее хранилище.

Это позволяет вычислительным узлам в кластере Hyper-V просто принимать вычисление / память для виртуальной машины без изменения хранилища. Это обрабатывается либо внешним массивом памяти, доступным с помощью iSCSI, SMB и т. д., либо программно определяемым хранилищем с помощью пространств хранения, непосредственно обеспечивающих общее хранилище между узлами кластера Hyper-V. Трафик хранилища, как правило, чувствителен к пропускной способности и задержке. Если пропускная способность уменьшается или задержка увеличивается, то быстро возникают проблемы с производительностью. Пространства хранения прямой доступ к хранилищу, кодирование стирания и другие механизмы зависят от чрезвычайно быстрой сети между хостами. Совместное хранилище с помощью внешнего массива хранения данных также требует высокопроизводительного хранилища.

д., либо программно определяемым хранилищем с помощью пространств хранения, непосредственно обеспечивающих общее хранилище между узлами кластера Hyper-V. Трафик хранилища, как правило, чувствителен к пропускной способности и задержке. Если пропускная способность уменьшается или задержка увеличивается, то быстро возникают проблемы с производительностью. Пространства хранения прямой доступ к хранилищу, кодирование стирания и другие механизмы зависят от чрезвычайно быстрой сети между хостами. Совместное хранилище с помощью внешнего массива хранения данных также требует высокопроизводительного хранилища.

Общие Тома кластера (CSV) позволяют всем узлам кластера Hyper-V одновременно получать доступ к одному и тому же хранилищу, подготовленному для виртуальных машин. CSV требует обмена и обновления метаданных между хостами. Этот особый тип сетевого взаимодействия является частью общего обмена данными между хранилищами, необходимого в кластере Hyper-V.

Оперативная миграция-это специализированная сеть, которая используется для передачи информации о состоянии памяти с одного хоста на другой хост для виртуальной машины. Это позволяет перемещать виртуальную машину между хостами без простоев. Это мощная функция, которая позволяет выполнять операции обслуживания на конкретном хосте путем простой оперативной миграции виртуальных машин с хоста на другие хосты в кластере.

Это позволяет перемещать виртуальную машину между хостами без простоев. Это мощная функция, которая позволяет выполнять операции обслуживания на конкретном хосте путем простой оперативной миграции виртуальных машин с хоста на другие хосты в кластере.

Windows Server 2019 Новые Функции Виртуальной Сети

Microsoft добилась огромных успехов с каждым выпуском Windows Server, введя новые функции для расширения и повышения мощности платформ Windows Server и Hyper-V.

Давайте рассмотрим две новые функции и усовершенствования в Windows Server 2019 в области сетей, которые, несомненно, будут функциями, которыми захотят воспользоваться ИТ-администраторы.

Зашифрованные виртуальные сети-шифрование виртуальной сети позволяет шифровать трафик виртуальной сети между виртуальными машинами, которые взаимодействуют друг с другом в подсетях, помеченных как включенное шифрование. Он также использует datagram Transport Layer Security (DTLS) в виртуальной подсети для шифрования пакетов. DTLS защищает от подслушивания, фальсификации и подделки любым лицом, имеющим доступ к физической сети. Это обычно известно как шифрование данных в полете и является механизмом безопасности, который повышает безопасность данных.

DTLS защищает от подслушивания, фальсификации и подделки любым лицом, имеющим доступ к физической сети. Это обычно известно как шифрование данных в полете и является механизмом безопасности, который повышает безопасность данных.

Повышение производительности сети для виртуальных рабочих нагрузок-новые улучшения в Windows Server 2019 помогают снизить загрузку ЦП хоста и увеличить пропускную способность. Кроме того, технология Коалесцирования сегмента приема (RSC) в vSwitch позволяет коалесцировать несколько сегментов TCP в меньшее количество, но больших сегментов. Обработка этих меньших, больших сегментов более эффективна, чем обработка многочисленных, маленьких сегментов.

В целом, Коалесценция сегмента Receive была доступна в Windows Server 2012, но предоставляла только аппаратные разгрузочные версии технологии. Однако эта технология была несовместима с виртуальными рабочими нагрузками. Как только сетевой адаптер подключается к vSwitch, этот тип RSC отключается.

Рабочие нагрузки, чей путь передачи данных пересекает виртуальный коммутатор, извлекают выгоду из этой функции.

Например:

- Хост виртуальные сетевые карты в том числе:Программно-Определяемая Сеть

Хост Hyper-V

Складские Помещения Прямые - Гостевые Виртуальные Сетевые Карты Hyper-V

- Программно-определяемые сетевые шлюзы GRE

- Контейнер

Рекомендации По Настройке Сети Hyper-V

Теперь, когда мы рассмотрели основы Hyper-V networking, виртуальные коммутаторы, требования к сети кластера Hyper-V, а также новые функции, найденные в виртуальной сети Windows Server 2019.

Давайте рассмотрим ключевые рекомендации по созданию сетей Hyper-V, которые следует учитывать при проектировании и создании инфраструктуры Hyper-V.

- По возможности установите или обновите до последней версии Windows Server. С каждым выпуском Windows Server появляются новые и расширенные возможности, связанные с Hyper-V

- Используйте современные физические сетевые карты, поддерживаемые корпорацией Майкрософт и имеющие возможность использовать удаленный прямой доступ к памяти (RDMA)

- Убедитесь, что вы используете новейшие драйверы сетевых карт и прошивку

- Используйте очередь виртуальных машин или сетевые карты с поддержкой VMQ – это обеспечивает преимущества аппаратной виртуализации, которые позволяют более эффективно подключаться к сети для TCP / IP / iSCSI и FCoE

- Использование высокоскоростных сетей между узлами Hyper-V в кластере Hyper – V-используйте не менее 10 сетей GbE между узлами Hyper-V для обеспечения соответствия требованиям к пропускной способности и производительности между узлами кластера

- Включить jumbo frames-Jumbo frames обеспечивает более эффективную сетевую связь в высокопроизводительных приложениях, поскольку позволяет увеличить количество кадров передачи и снизить загрузку процессора на хостах.

Гигантские кадры обычно имеют размер 9000 байт или больше, в отличие от стандартного размера 1500-байтового кадра Ethernet

Гигантские кадры обычно имеют размер 9000 байт или больше, в отличие от стандартного размера 1500-байтового кадра Ethernet - Не используйте разгрузку TCP Chimney или разгрузку IPsec с Windows Server 2016. Эти технологии устарели в Windows Server 2016 и могут повлиять на производительность сервера и сети. Чтобы отключить разгрузку TCP Chimney, из командной строки с повышенными правами выполните следующие команды:Netsh int tcp show global – показывает текущие настройки TCP

netsh int tcp set global chimney=disabled-отключает разгрузку TCP Chimney, если она включена - Убедитесь, что вы используете избыточные пути между узлами кластера Hyper-V, чтобы убедиться, что при сбое в одном пути существует другой путь, который можно использовать для связи

- Планируйте свои сети Hyper – V-особенно с кластерами Hyper-V, планирование сетей очень важно. Убедитесь, что вы подготовили отдельные диапазоны IP-адресов/подсети, VLAN и т. д., для ваших специфичных для кластера сетей (живая миграция, кластер, хранилище, сети виртуальных машин)

- Не используйте ReFS с общими томами кластера (CSV) – в настоящее время при использовании с CSV ReFS заставляет кластер работать в режиме перенаправления файловой системы, который отправляет все операции ввода-вывода по сети кластера на узел координатора Тома.

Это может значительно повлиять на производительность

Это может значительно повлиять на производительность - Понимание кластерной сети и ее использования – вы должны включить несколько сетей для кластерной связи, так как это обеспечивает встроенную устойчивость к кластерной связи, помогая обеспечить HA этой важной сетевой связи в кластере Hyper-V

- Разрешите доступ к операционной системе управления только в тех сетях, которые необходимы. Поймите, как это создает специализированные сетевые соединения на узле Hyper-V

- Используемая конвергентная сеть-конвергентная сеть позволяет гораздо эффективнее использовать физические адаптеры на хосте Hyper-V, а также доступную полосу пропускания.

- Used Switch Embedded Teaming – With Switch Embedded Teaming позволяет создавать команду с помощью виртуального коммутатора вместо использования физической команды

- При использовании Windows Server 2019 используйте Коалесценцию сегмента приема (RSC) для повышения производительности виртуальных рабочих нагрузок

- С Windows Server 2019 используйте зашифрованные сети – это позволяет шифровать все сетевые коммуникации в виртуальных сетях для шифрования в полете

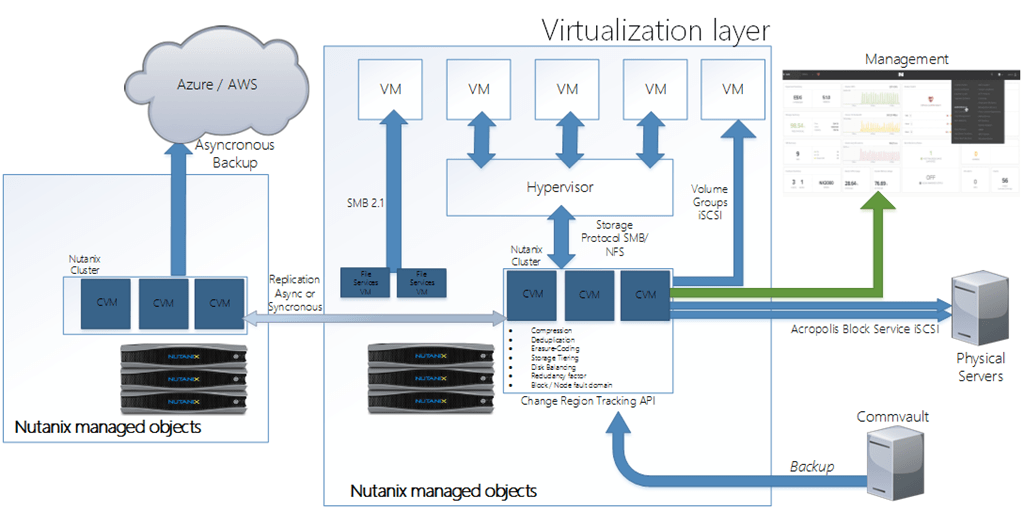

Резервное копирование кластеров Hyper-V и Hyper-V

Хотя Hyper-V может похвастаться чрезвычайно мощной отказоустойчивостью и высокой доступностью, это не может заменить резервное копирование данных, содержащихся в виртуальных машинах Hyper-V. Механизмы отказоустойчивости и высокой доступности, предоставляемые Hyper-V, защищают ваш бизнес от аппаратных и других сбоев инфраструктуры, однако они не защищают ваши данные от ошибок конечных пользователей или угроз безопасности, таких как программы-вымогатели.

Механизмы отказоустойчивости и высокой доступности, предоставляемые Hyper-V, защищают ваш бизнес от аппаратных и других сбоев инфраструктуры, однако они не защищают ваши данные от ошибок конечных пользователей или угроз безопасности, таких как программы-вымогатели.

Настройка виртуальных коммутаторов в Hyper-V 2019

В последних нескольких статьях мы говорили о Hyper-V 2019 и рассказывали вам о процедуре установки, начальной настройки и развертывания вашей первой виртуальной машины. Если вы пропустили эти статьи, вы можете проверить их по следующим ссылкам:

Часть 1. Установка Hyper-V 2019 Server Core

Часть 2. Базовый сервер Hyper-V 2019 – начальная настройка

Часть 3. Удаленное управление ядром Hyper-V 2019

Часть 4. Создание первой виртуальной машины в Hyper-V 2019

Часть 5. Экспорт и импорт виртуальной машины в Hyper-V 2019

В этой статье мы расскажем вам, как настроить виртуальные сетевые карты на ваших виртуальных машинах. Прежде всего, мы должны определить, какой тип связи требуется для виртуальных машин. Речь идет о связи между виртуальными машинами, виртуальной машиной и хостом или виртуальной машиной и остальной частью сети? Чтобы это было проще понять, мы создадим сценарий. Представьте, что у нас есть база данных SQL, которая работает на Windows Server 2019, и нам нужно было бы сделать ее доступной и доступной всякий раз, когда клиенты из локальной сети захотят связаться с ней, чтобы написать или прочитать запросы. В этом случае нам нужно создать виртуальную сетевую карту, которая позволит виртуальной машине находиться в той же сети, что и все другие сетевые хосты.

Речь идет о связи между виртуальными машинами, виртуальной машиной и хостом или виртуальной машиной и остальной частью сети? Чтобы это было проще понять, мы создадим сценарий. Представьте, что у нас есть база данных SQL, которая работает на Windows Server 2019, и нам нужно было бы сделать ее доступной и доступной всякий раз, когда клиенты из локальной сети захотят связаться с ней, чтобы написать или прочитать запросы. В этом случае нам нужно создать виртуальную сетевую карту, которая позволит виртуальной машине находиться в той же сети, что и все другие сетевые хосты.

- Откройте диспетчер Hyper-V

- Выберите виртуальную машину. В нашем случае это Windows Server 2019. Нам не нужно выключать виртуальную машину.

- С левой стороны щелкните по Virtual Switch Manager … В разделе Create virtual switch мы можем найти три доступных виртуальных коммутатора, включая Внешний, Внутренний и Частный. Так в чем же разница между ними? Внешний коммутатор обеспечивает связь между виртуальной машиной и остальной частью сети.

Это то, что нам нужно настроить в нашем сценарии. Внутренний сетевой коммутатор обеспечивает связь между виртуальной машиной и хостом (сервер Hyper-V 2019). Если вы хотите установить связь только между двумя или более виртуальными машинами, вам необходимо использовать частный виртуальный коммутатор.

Это то, что нам нужно настроить в нашем сценарии. Внутренний сетевой коммутатор обеспечивает связь между виртуальной машиной и хостом (сервер Hyper-V 2019). Если вы хотите установить связь только между двумя или более виртуальными машинами, вам необходимо использовать частный виртуальный коммутатор. - Выберите Внешний виртуальный коммутатор и нажмите «Создать виртуальный коммутатор».

- Введите имя виртуального коммутатора и при необходимости напишите заметки. В нашем случае имя внешнего виртуального коммутатора – LAN, а Note – Связь между виртуальной машиной и остальной частью сети.

- В разделе Внешняя сеть выберите физическую сетевую карту, которую вы хотите связать с виртуальной сетевой картой. В нашем случае мы выберем сетевую карту Intel (R) Wi-Fi 6 AX100 1600 МГц. Обратите внимание, что это сервер для тестирования.

- Нажмите Применить

- В следующем окне в разделе «Ожидающие изменения» может нарушиться подключение к сети, нажмите «ОК», чтобы подтвердить создание внешней карты.

- Подождите, пока изменения не будут применены.

- Подтвердите, нажав ОК

- На следующем шаге нам потребуется назначить ранее созданный внешний сетевой коммутатор виртуальной машине. Щелкните правой кнопкой мыши на виртуальной машине и выберите «Настройки».

- В левой части окна нажмите Сетевой адаптер

- Под виртуальным коммутатором выберите ранее созданную сетевую карту. В нашем случае это ЛВС.

- Нажмите Применить, а затем ОК.

- Поздравляю. Вы успешно создали и назначили виртуальный коммутатор для своей виртуальной машины.

Если вы используете DHCP (протокол динамической конфигурации хоста) в своей сети, он автоматически назначит IP-адрес вашему виртуальному сетевому адаптеру. Если у вас нет DHCP, и вы используете статическую адресацию в сети, пожалуйста, назначьте соответствующий статический IP-адрес, который доступен через ту же сеть, что и другие хосты.

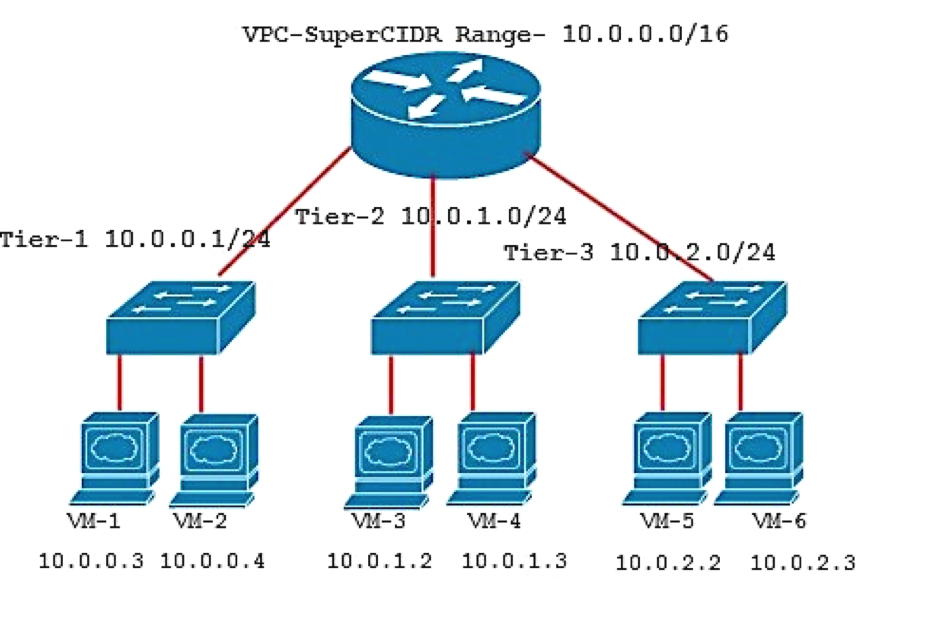

Настройка доступа к сети виртуальных машин Hyper-V из разных подсетей / Хабр

Получилось так, что на днях пришлось побороться с проблемой одного из моих клиентов. Сервер клиента расположен в польском Дата-центре ATMAN. Несмотря на то, что этот Дата-центр крупный, цивилизованный и в 2013 году номинирован на звание лучшего в мире, в его работе тоже есть свои глюки, которые специалисты ATMAN объясняют спецификой построения инфраструктуры для борьбы с DDOS.

Сервер клиента расположен в польском Дата-центре ATMAN. Несмотря на то, что этот Дата-центр крупный, цивилизованный и в 2013 году номинирован на звание лучшего в мире, в его работе тоже есть свои глюки, которые специалисты ATMAN объясняют спецификой построения инфраструктуры для борьбы с DDOS.

Если описывать вкратце — ATMAN распределяет дополнительные сетевые адреса из других под-сетей, что накладывает определенные ограничения на их использование. В том случае, о котором сейчас идет речь, необходимо использовать их не в качестве псевдонимов на сетевом интерфейсе рядом с основным адресом, а в качестве основных IP для виртуальных машин под управлением Hyper-V.

Я попытался найти решение аналогичной проблемы в поисковиках, но не нашел и поэтому решил написать краткую инструкцию для тех, кто может столкнуться с подобной проблемой в будущем.

В нашем примере будут использованы такие сетевые настройки:

Основной IP: ***.189.53.206/30

Дополнительный IP: ***. 91.26.173/32

91.26.173/32

Сервер имеет два сетевых интерфейса, но используется только один. Все операции буду выполняться именно с ним.

Рис.1. Для удобства стандартные имена были изменены на LAN1 (используется для доступа к сети) и LAN2 (отключен).

Рис.2. Основной интерфейс настраиваем согласно предоставленным ДЦ данными.

Далее, необходимо настроить два виртуальных маршрутизатора — первый имеет тип «Внешний» с выходом во внешний мир, второй «Внутренний» для коммутации корневого сервера с виртуальным хостом. Оба виртуальных коммутатора необходимо создать в диспетчере виртуальных сетей консоли управления Hyper-V.

Рис.3. Для внешнего интерфейса необходимо использовать сетевую карту с доступом в интернет.

Рис.4. Для внутреннего виртуального коммутатора используются настройки, как показано на этом рисунке.

На этом подготовка новых сетевых интерфейсов закончена. У нас должно получиться такое:

Рис.5. Два дополнительных интерфейса – внешний и внутренний

Два дополнительных интерфейса – внешний и внутренний

При создании внешнего интерфейса произойдет разрыв всех соединений. Убедитесь в том, что у Вас есть другой доступ к серверу (IP-KVM, IPMI или непосредственно физический).

В нашем случае мне повезло и ДЦ дает IPMI по умолчанию.

В настройках внутреннего интерфейса (Internal) укажите настройки схожие с теми, что используются тут, в нашем случае это 192.168.0.1. Этот интерфейс на физическом сервере будет выступать в роли шлюза для виртуальных машин.

Рис.6. Настройки для внутреннего виртуального коммутатора.

Дальнейшие настройки сетевых интерфейсов на корневом сервере завершены. Далее необходимо настроить службу RRAS для перенаправления трафика к виртуальным машинам и обратно.

Для реализации этого необходимо установить роль «Службы политики сети и доступа» в оснастке Диспетчера сервера. Думаю, что расписывать этот процесс нет необходимости – Вы же уже установили роль Hyper-V ранее

Рис.7. Установленная роль RRAS.

После завершения установки данной роли она находится в статусе «Остановлена». По этому, ее нужно изначально настроить перед запуском.

Рис.8. Начальная настройка службы.

Перед Вами откроется окно мастера настройки службы. Выполняйте все действия, как показано на рисунках.

Рис.9. Окно мастера настройки службы.

Рис.10. Выбор особой конфигурации для нашего случая.

Рис.11. Выбираем только преобразование адресов и маршрутизацию локальной сети.

Рис.12. Завершающий этап настройки. Нажимаем «Готово».

Рис.13. Соглашаемся на предложение запустить новую службу.

После этого мы увидим в Диспетчере сервера развернутое дерево элементов этой самой службы RRAS.

Рис.14. Служба готова к настройке.

Для перенаправления трафика к виртуальной машине нужно создать интерфейс через который будут проходить все запросы. ПКМ на элементе «Преобразование сетевых адресов» выбираем пункт «Новый интерфейс».

Рис.15. Создание нового интерфейса.

В окне выбора интерфейсов нам необходимо использовать внешний сетевой интерфейс. Внутрений используется только для связи корневого сервера с виртуальными машинами.

Рис.16. Выбор интерфейса для преобразования сетевых адресов.

В свойствах внешнего интерфейса нам необходимо включить преобразование адресов, как показано ниже:

Рис.17. Включение преобразования адресов.

Далее, добавляем пул адресов, это наши дополнительные адреса запросы от которых будут перенаправляться на внутренние адреса виртуальных машин. ВАЖНО: не указывайте маску 255.255.255.255 для этих целей, работать это не будет. В нашем случае мы имеем три дополнительных адреса, маска указана /24 (особой роли это не играет).

Рис. 18. Заполняем данные в окне пула адресов.

Теперь необходимо зарезервировать дополнительный адрес за внутренним у виртуальной машины. Делается все это очень просто.

Рис.19. Резервирование адресов для виртуальных машин.

В сетевых настройках указываем данные из той подсети, в которой находится шлюз. В нашем случае внутренняя подсеть вида 192.168.0.0/24, дополнительный адрес ***.91.26.173 мы закрепили за внутренним 192.168.0.3. Настройки сети виртуальной машины выглядят таким образом:

Рис.20. Сетевые настройки виртуальной машины.

Если все настроено правильно, то в центре управления сетями виртуальной машины получим такой вид (машина имеет доступ к интернету). В ином случае – проверьте настройки Брендмауэра на серверах.

Рис.21. Центр управления сетями виртуальной машины.

Любым сервисом проверяем корректность наших глобальных настроек. Результат: запрос с виртуальной машины должен показать нам именно внешний адрес, который был зарезервирован нами ранее:

Рис.22. Результат теста на сайте 2ip.ru.

На виртуальной машине, для проверки перенаправления портов, трафика, мигрантов и прочего, была установлена роль IIS. С любого ПК в браузере обращаемся к данному адресу, если видим «заглушку» веб-сервера – все прошло отлично, поставленную задачу мы решили.

Рис.23. То, чего и добивались. Все работает.

Таким образом, мы можем использовать множество разных подсетей на одном физическом сервере. С той лишь разницей, что для разных внутренних подсетей необходимо будет создавать отдельные виртуальные коммутаторы.

Спасибо за внимание.,

Создать виртуальный коммутатор для виртуальных машин Hyper-V

- 3 минуты на чтение

В этой статье

Применимо к: Windows Server 2022, Windows 10, Windows Server 2016, Microsoft Hyper-V Server 2016, Windows Server 2019, Microsoft Hyper-V Server 2019

Виртуальный коммутатор позволяет виртуальным машинам, созданным на узлах Hyper-V, взаимодействовать с другими компьютерами.Вы можете создать виртуальный коммутатор при первой установке роли Hyper-V на Windows Server. Для создания дополнительных виртуальных коммутаторов используйте Hyper-V Manager или Windows PowerShell. Дополнительные сведения о виртуальных коммутаторах см. В разделе Виртуальный коммутатор Hyper-V.

Создание сети виртуальных машин может быть сложной задачей. И есть несколько новых функций виртуального коммутатора, которые вы, возможно, захотите использовать, например Switch Embedded Teaming (SET). Но базовую работу в сети сделать довольно просто. В этом разделе рассказывается достаточно, чтобы вы могли создавать сетевые виртуальные машины в Hyper-V.Чтобы узнать больше о том, как настроить сетевую инфраструктуру, просмотрите документацию по сети.

Создайте виртуальный коммутатор с помощью Hyper-V Manager

Откройте диспетчер Hyper-V, выберите имя хост-компьютера Hyper-V.

Выберите действие > Virtual Switch Manager .

Выберите нужный тип виртуального коммутатора.

Тип подключения Описание Внешний Предоставляет виртуальным машинам доступ к физической сети для связи с серверами и клиентами во внешней сети.Позволяет виртуальным машинам на одном сервере Hyper-V взаимодействовать друг с другом. Внутренний Разрешает обмен данными между виртуальными машинами на одном сервере Hyper-V, а также между виртуальными машинами и операционной системой хоста управления. Частный Разрешает связь только между виртуальными машинами на одном сервере Hyper-V. Частная сеть изолирована от всего внешнего сетевого трафика на сервере Hyper-V. Этот тип сети полезен, когда вы должны создать изолированную сетевую среду, например изолированный тестовый домен. Выберите Создать виртуальный коммутатор .

Добавьте имя виртуального коммутатора.

Если вы выбрали Внешний, выберите сетевой адаптер (NIC), который вы хотите использовать, и любые другие параметры, описанные в следующей таблице.

Название настройки Описание Разрешить управляющей операционной системе общий доступ к этому сетевому адаптеру Выберите этот параметр, если вы хотите разрешить хосту Hyper-V совместно использовать виртуальный коммутатор и NIC или группу NIC с виртуальной машиной.Если этот параметр включен, хост может использовать любые параметры, которые вы настраиваете для виртуального коммутатора, например параметры качества обслуживания (QoS), параметры безопасности или другие функции виртуального коммутатора Hyper-V. Включение однокорневой виртуализации ввода-вывода (SR-IOV) Выберите этот параметр только в том случае, если вы хотите разрешить трафику виртуальной машины обходить коммутатор виртуальной машины и переходить непосредственно к физическому сетевому адаптеру. Дополнительные сведения см. В разделе «Виртуализация ввода-вывода с одним корнем» в сопроводительном справочнике по плакатам: сеть Hyper-V. Если вы хотите изолировать сетевой трафик от управляющей операционной системы хоста Hyper-V или других виртуальных машин, которые совместно используют один и тот же виртуальный коммутатор, выберите Включить идентификацию виртуальной локальной сети для управляющей операционной системы . Вы можете изменить идентификатор VLAN на любой номер или оставить значение по умолчанию. Это идентификационный номер виртуальной локальной сети, который операционная система управления будет использовать для всей сетевой связи через этот виртуальный коммутатор.

Щелкните ОК .

Щелкните Да .

Создание виртуального коммутатора с помощью Windows PowerShell

На рабочем столе Windows нажмите кнопку Пуск и введите любую часть имени Windows PowerShell .

Щелкните правой кнопкой мыши Windows PowerShell и выберите Запуск от имени администратора .

Найдите существующие сетевые адаптеры, запустив командлет Get-NetAdapter.Запишите имя сетевого адаптера, который вы хотите использовать для виртуального коммутатора.

Get-NetAdapterСоздайте виртуальный коммутатор с помощью командлета New-VMSwitch. Например, чтобы создать внешний виртуальный коммутатор с именем ExternalSwitch, с помощью сетевого адаптера Ethernet и с включенным Разрешить операционной системе управления использовать этот сетевой адаптер , выполните следующую команду.

New-VMSwitch -name ExternalSwitch -NetAdapterName Ethernet -AllowManagementOS $ trueЧтобы создать внутренний коммутатор, выполните следующую команду.

New-VMSwitch -name InternalSwitch -SwitchType InternalЧтобы создать частный коммутатор, выполните следующую команду.

New-VMSwitch -name PrivateSwitch -SwitchType Private

Более сложные сценарии Windows PowerShell, которые охватывают улучшенные или новые функции виртуального коммутатора в Windows Server 2016, см. В разделах Удаленный прямой доступ к памяти и Switch Embedded Teaming.

Следующий шаг

Создать виртуальную машину в Hyper-V

Виртуальный коммутаторHyper-V | Документы Microsoft

- 4 минуты на чтение

В этой статье

Применимо к: Windows Server 2022, Windows Server 2019, Windows Server 2016

В этом разделе представлен обзор виртуального коммутатора Hyper-V, который предоставляет вам возможность подключать виртуальные машины (ВМ) к сетям, которые являются внешними по отношению к узлу Hyper-V, включая интрасеть вашей организации и Интернет.

Вы также можете подключиться к виртуальным сетям на сервере, на котором работает Hyper-V, при развертывании программно определяемой сети (SDN).

Примечание

Помимо этого раздела доступна следующая документация по виртуальному коммутатору Hyper-V.

Дополнительные сведения о других сетевых технологиях см. В разделе «Сеть в Windows Server 2016».

Виртуальный коммутаторHyper-V — это программный сетевой коммутатор Ethernet уровня 2, доступный в диспетчере Hyper-V при установке роли сервера Hyper-V.

Виртуальный коммутаторHyper-V включает программно управляемые и расширяемые возможности для подключения виртуальных машин как к виртуальным сетям, так и к физической сети. Кроме того, виртуальный коммутатор Hyper-V обеспечивает принудительное применение политик для уровней безопасности, изоляции и обслуживания.

Примечание

Виртуальный коммутаторHyper-V поддерживает только Ethernet и не поддерживает другие технологии проводных локальных сетей (LAN), такие как Infiniband и Fibre Channel.

Виртуальный коммутаторHyper-V включает возможности изоляции клиентов, формирование трафика, защиту от вредоносных виртуальных машин и упрощенное устранение неполадок.

Благодаря встроенной поддержке драйверов фильтров спецификации интерфейса сетевых устройств (NDIS) и драйверов выноски платформы фильтрации Windows (WFP) виртуальный коммутатор Hyper-V позволяет независимым поставщикам программного обеспечения (ISV) создавать расширяемые подключаемые модули, называемые расширениями виртуального коммутатора. , который может обеспечить расширенные возможности сети и безопасности. Расширения виртуального коммутатора, которые вы добавляете к виртуальному коммутатору Hyper-V, перечислены в функции диспетчера виртуальных коммутаторов диспетчера Hyper-V.

На следующем рисунке виртуальная машина имеет виртуальный сетевой адаптер, подключенный к виртуальному коммутатору Hyper-V через порт коммутатора.

Возможности виртуального коммутатораHyper-V предоставляют дополнительные возможности для принудительной изоляции клиентов, формирования и управления сетевым трафиком, а также применения мер защиты от вредоносных виртуальных машин.

Примечание

В Windows Server 2016 виртуальная машина с виртуальным сетевым адаптером точно отображает максимальную пропускную способность для виртуального сетевого адаптера. Чтобы просмотреть скорость виртуального сетевого адаптера в Network Connections , щелкните правой кнопкой мыши значок нужного виртуального сетевого адаптера, а затем щелкните Status .Откроется диалоговое окно «Состояние виртуальной сетевой карты». В Connection значение Speed соответствует скорости физического сетевого адаптера, установленного на сервере.

Использование виртуального коммутатора Hyper-V

Ниже приведены некоторые сценарии использования виртуального коммутатора Hyper-V.

Отображение статистики : разработчик поставщика размещенного облака реализует пакет управления, который отображает текущее состояние виртуального коммутатора Hyper-V. Пакет управления может запрашивать текущие возможности коммутатора, параметры конфигурации и статистику сети отдельных портов с помощью WMI.Затем отображается состояние коммутатора, чтобы администраторы могли быстро просмотреть состояние коммутатора.

Отслеживание ресурсов : Хостинговая компания продает услуги хостинга по цене в соответствии с уровнем членства. Различные уровни членства включают разные уровни производительности сети. Администратор распределяет ресурсы для выполнения SLA таким образом, чтобы уравновешивать доступность сети. Администратор программно отслеживает такую информацию, как текущее использование выделенной полосы пропускания и количество виртуальных машин (VM), которым назначена очередь виртуальных машин (VMQ) или каналы ввода-вывода.Эта же программа также периодически регистрирует используемые ресурсы в дополнение к ресурсам каждой виртуальной машины, назначенным для отслеживания двойной записи или ресурсов.

Управление порядком расширений коммутатора : предприятие установило расширения на своем хосте Hyper-V, чтобы отслеживать трафик и сообщать об обнаружении вторжений. Во время обслуживания некоторые расширения могут обновляться, что приводит к изменению порядка расширений. Запускается простая программа-скрипт для изменения порядка расширений после обновлений.

Расширение пересылки управляет идентификатором VLAN. : Крупная компания по производству коммутаторов создает расширение пересылки, которое применяет все политики для сети.Одним из управляемых элементов являются идентификаторы виртуальной локальной сети (VLAN). Виртуальный коммутатор передает управление VLAN расширению пересылки. Установка компании-коммутатора программно вызывает интерфейс прикладного программирования (API) инструментария управления Windows (WMI), который включает прозрачность, сообщая виртуальному коммутатору Hyper-V пройти и не предпринимать никаких действий с тегами VLAN.

Функциональность виртуального коммутатора Hyper-V

Некоторые из основных функций, которые включены в виртуальный коммутатор Hyper-V:

Защита от отравления (спуфинга) ARP / ND : Обеспечивает защиту от вредоносной виртуальной машины с помощью спуфинга протокола разрешения адресов (ARP) для кражи IP-адресов с других виртуальных машин.Обеспечивает защиту от атак, которые могут быть запущены для IPv6 с использованием спуфинга Neighbor Discovery (ND).

Защита DHCP Guard : Защищает от вредоносной виртуальной машины, представляющей себя как сервер протокола динамической конфигурации хоста (DHCP) для атак типа «злоумышленник в середине».

ACL портов : Обеспечивает фильтрацию трафика на основе адресов / диапазонов управления доступом к среде передачи (MAC) или Интернет-протокола (IP), что позволяет настроить изоляцию виртуальной сети.

Транковый режим для виртуальной машины : позволяет администраторам настроить конкретную виртуальную машину в качестве виртуального устройства, а затем направить трафик из различных VLAN на эту виртуальную машину.

Мониторинг сетевого трафика : позволяет администраторам просматривать трафик, проходящий через сетевой коммутатор.

Изолированная (частная) VLAN : позволяет администраторам разделять трафик по нескольким виртуальным локальным сетям, чтобы упростить создание изолированных сообществ клиентов.

Ниже приводится список возможностей, повышающих удобство использования виртуального коммутатора Hyper-V:

Ограничение полосы пропускания и поддержка пакетов : Минимальная пропускная способность гарантирует объем зарезервированной полосы пропускания. Максимальная пропускная способность ограничивает объем пропускной способности, которую может использовать виртуальная машина.

Поддержка маркировки явного уведомления о перегрузке (ECN) : маркировка ECN, также известная как Data CenterTCP (DCTCP), позволяет физическому коммутатору и операционной системе регулировать поток трафика таким образом, чтобы буферные ресурсы коммутатора не переполнялись, что приводит к в увеличении пропускной способности трафика.

Диагностика : Диагностика позволяет легко отслеживать и контролировать события и пакеты через виртуальный коммутатор.

Что такое виртуальный коммутатор Hyper-V и как он работает?

Примечание. Эта статья была первоначально опубликована в июне 2018 года. Она была полностью обновлена и является актуальной по состоянию на сентябрь 2019 года.

Сеть в Hyper-V обычно сбивает с толку новичков, даже тех, кто имеет опыт работы с другими гипервизорами. Виртуальный коммутатор Hyper-V представляет собой одно из более серьезных первоначальных концептуальных препятствий для продукта.К счастью, если вы потратите время, чтобы узнать об этом, вы обнаружите, что это довольно просто. Дайджест этой статьи предоставит необходимые знания для правильного планирования виртуального коммутатора Hyper-V и понимания того, как он будет работать в производственной среде. Если вы знаете все о виртуальном коммутаторе Hyper-V и можете перейти к руководству по его созданию.

Чтобы получить полное руководство по сети Hyper-V, прочтите мой пост под названием «Полное руководство по сети Hyper-V».

Замечание о System Center Virtual Machine Manager: в этой статье я не буду тратить время на настройку сети для SCVMM.Поскольку этот продукт излишне усложняет ситуацию с несколькими бессмысленными уровнями, прочное заземление виртуального коммутатора Hyper-V, которое можно получить из этой статьи, является абсолютно важным, если вы не хотите безнадежно потеряться в VMM.

Что такое виртуальный коммутатор Hyper-V?

Самое первое, что вы должны понять, это то, что виртуальный коммутатор Hyper-V действительно является виртуальным коммутатором. Другими словами, это программная конструкция, работающая в активной памяти хоста Hyper-V, которая выполняет функцию коммутации кадров Ethernet.Он может использовать одиночные или объединенные физические сетевые адаптеры в качестве восходящих каналов к физическому коммутатору для связи с другими компьютерами в физической сети. Hyper-V предоставляет виртуальные сетевые адаптеры своим виртуальным машинам, которые напрямую взаимодействуют с виртуальным коммутатором.

[thrive_leads id = ’16356 ′]

Что такое виртуальные сетевые адаптеры?

Как и виртуальный коммутатор Hyper-V, виртуальные сетевые адаптеры в большинстве своем не требуют пояснений. Более подробно, это программные конструкции, которые отвечают за прием и передачу кадров Ethernet в назначенную им виртуальную машину или операционную систему управления и из них.В этой статье основное внимание уделяется виртуальному коммутатору, поэтому я уделю виртуальным адаптерам достаточно внимания, чтобы обеспечить понимание коммутатора.

Сетевые адаптеры виртуальных машин

Самые распространенные виртуальные сетевые адаптеры относятся к виртуальным машинам. Их можно увидеть как в PowerShell (Get-VMNetworkAdapter), так и в графическом интерфейсе Hyper-V Manager. На скриншоте ниже приведен пример:

Пример виртуального адаптера

Я нарисовал красную рамку слева, где адаптер появляется в списке оборудования.Справа я нарисовал еще один, чтобы показать виртуальный коммутатор, к которому подключается этот конкретный адаптер. Вы можете в любой момент изменить его на любой другой виртуальный коммутатор на хосте или «Не подключен», что является виртуальным эквивалентом отключения адаптера от сети. Виртуального эквивалента «перекрестного» кабеля не существует, поэтому вы не можете напрямую подключить один виртуальный адаптер к другому.

В гостевой системе виртуальные адаптеры появляются там же, где и физические адаптеры.

Виртуальный адаптер из гостевой системы

Виртуальные адаптеры операционной системы управления

Вы также можете создать виртуальные адаптеры для использования операционной системой управления.Вы можете увидеть их в PowerShell и в тех же местах, где вы найдете физический адаптер. Система присвоит им имена по образцу vEthernet (< name >) .

Виртуальные адаптеры в управляющей операционной системе

В отличие от виртуальных адаптеров для виртуальных машин, ваши возможности управления виртуальными адаптерами в управляющей операционной системе немного ограничены. Если у вас только один, вы можете использовать диспетчер виртуальной сети Hyper-V Manager для настройки VLAN.Если у вас их несколько, как у меня, вы даже не можете сделать это в графическом интерфейсе:

Virtual Switch Manager с несколькими виртуальными сетевыми адаптерами для нескольких хостов

PowerShell — единственный вариант управления в этом случае. PowerShell также является единственным способом просмотра или изменения ряда настроек виртуального адаптера ОС управления. Но все это — тема отдельной статьи.

Режимы для виртуального коммутатора Hyper-V

Виртуальный коммутатор Hyper-V имеет три различных режима работы.

Частный виртуальный коммутатор

Виртуальный коммутатор Hyper-V в частном режиме разрешает обмен данными только между виртуальными адаптерами, подключенными к виртуальным машинам.

Внутренний виртуальный коммутатор

Виртуальный коммутатор Hyper-V во внутреннем режиме разрешает обмен данными только между виртуальными адаптерами, подключенными к виртуальным машинам, и операционной системой управления.

Внешний виртуальный коммутатор

Виртуальный коммутатор Hyper-V во внешнем режиме обеспечивает связь между виртуальными адаптерами, подключенными к виртуальным машинам, и операционной системой управления.Он использует одиночные или объединенные физические адаптеры для подключения к физическому коммутатору, тем самым обеспечивая связь с другими системами.

Более подробное объяснение режимов коммутатора Hyper-V

Типы коммутаторов private и internal отличаются только отсутствием или наличием виртуального адаптера для управляющей операционной системы соответственно. Фактически, вы можете превратить внутренний коммутатор в частный коммутатор, просто удалив все виртуальные адаптеры для управляющей операционной системы, и наоборот:

Преобразование внутреннего виртуального коммутатора в частный

Как с внутренним, так и с частным виртуальным коммутатором, адаптеры могут взаимодействовать только с с другими адаптерами на том же коммутаторе и .Если вам нужно, чтобы они могли взаимодействовать с адаптерами на других коммутаторах, одна из операционных систем должна иметь адаптеры на других коммутаторах и быть настроена как маршрутизатор.

Внешний виртуальный коммутатор использует один или несколько физических адаптеров. Эти адаптеры действуют как восходящий канал для остальной части вашей физической сети. Подобно внутренним и частным коммутаторам, виртуальные адаптеры на внешнем коммутаторе не могут напрямую взаимодействовать с адаптерами на любом другом виртуальном коммутаторе.

Важное примечание : термины Частный и Внешний для коммутатора Hyper-V обычно путают с частными и общедоступными IP-адресами.У них нет ничего общего.

[thrive_leads id = ’17165 ′]

Создание концепции внешнего виртуального коммутатора

Часть того, что затрудняет понимание внешнего виртуального коммутатора, — это формулировка соответствующих настроек. В графическом интерфейсе Hyper-V Manager указано Разрешить операционной системе управления использовать этот сетевой адаптер . В PowerShell New-VMSwitch есть логический параметр -AllowManagementOS , который не лучше, и его описание — « Указывает, должен ли родительский раздел (т.е.е. операционной системы управления) должен иметь доступ к физическому сетевому адаптеру, связанному с виртуальным коммутатором, который будет создан. »- усугубляет. Слишком часто люди читают их и думают о них так:

Неправильная визуализация виртуального коммутатора Hyper-V

Самое важное, что нужно понять, это то, что физический адаптер или группа, используемые виртуальным коммутатором Hyper-V, не могут и не могут использоваться для чего-либо еще .Адаптер ни с чем не «делится». На нем нельзя настроить информацию TCP / IP. После того, как виртуальный коммутатор Hyper-V привязан к адаптеру или группе (он будет отображаться как Hyper-V Extensible Virtual Switch ), работа с любых других клиентов, протоколов или служб на этом адаптере в лучшем случае не будет иметь никакого эффекта. а в худшем случае сломайте свой виртуальный коммутатор.

Вместо приведенного выше, когда вы «делитесь» адаптером, на самом деле происходит следующее:

Правильная визуализация внешнего виртуального коммутатора Hyper-V

Так называемое «совместное использование» происходит путем создания виртуального адаптера для управляющей операционной системы и подключения его к тому же виртуальному коммутатору, который будут использовать виртуальные машины.Вы можете добавить или удалить этот адаптер в любое время, не затрагивая виртуальный коммутатор. Я вижу, как многие, многие люди создают виртуальные адаптеры для операционной системы управления, установив флажок Разрешить операционной системе управления использовать этот сетевой адаптер , потому что они считают, что это единственный способ заставить виртуальный коммутатор участвовать в сети для виртуальных машин. . Если это ты, не расстраивайся. Я сделал то же самое при первом развертывании 2008 R2. Ничего страшного в том, чтобы винить в этих инструментах неаккуратные формулировки, потому что это именно то, что меня тоже сбило с толку. Единственная причина установить этот флажок — если вам нужна управляющая операционная система, чтобы иметь возможность напрямую взаимодействовать с виртуальными машинами на созданном виртуальном коммутаторе или с физической сетью, подключенной к конкретному физическому адаптеру или группе, на которой размещен виртуальный коммутатор. . Если вы собираетесь использовать отдельный выделенный физический адаптер или команду только для управления трафиком, не используйте опцию «поделиться». Если вы собираетесь использовать конвергенцию сетей, тогда вы хотите «поделиться» ею.

Если вы не знаете, что делать вначале, это не имеет значения. Вы всегда можете добавить или удалить виртуальные адаптеры после создания коммутатора. Лично я никогда не создаю адаптер на виртуальном коммутаторе с помощью флажка Allow … или параметра -AllowManagementOS . Я всегда использую PowerShell для создания любых необходимых виртуальных адаптеров впоследствии. У меня есть свои причины для этого, но это также помогает с любыми концептуальными проблемами.

Как только вы поймете сказанное выше, вы легко увидите, что разница даже между внешним и внутренним типами переключателей не очень велика.Посмотрите на все три визуализированных типа рядом:

Параллельная визуализация всех режимов переключения