Сканеры — Компьютерные вирусы. Антивирусные программы

Или программы, которые предназначены для сканирования системы на предмет вирусов.

Антивирусные сканеры — это программы, которые используются в тех случаях, когда известно, что система заражена и когда ее нужно быстро очистить. Сканер не является полноценным антивирусом, поскольку не может работать как средство, постоянно следящее за файловой системой. Иными словами, сканер проверяет жесткий диск только тогда, когда вы его запускаете, в остальное время он не защищает систему.

Сканеры отлично подходят для очистки сильно зараженных машин, а также

для профилактических мероприятий. В экстренных случаях сканеры имеют

ряд преимуществ перед стационарными антивирусами. Первое преимущество —

сканер не нужно инсталлировать. Вирусы могут блокировать установку

антивирусов, поэтому портативность — важный фактор. Второе преимущество —

возможность сканирования системы вне операционной системы Windows. Решения класса «Rescue Disk» дают возможность загрузить систему с

загрузочного антивирусного диска, и провести сканирования системы, когда

ни одна вредоносная программа не может быть активна.

Решения класса «Rescue Disk» дают возможность загрузить систему с

загрузочного антивирусного диска, и провести сканирования системы, когда

ни одна вредоносная программа не может быть активна.

Все программы из этого набора являются бесплатными, и это еще одна хорошая новость связанная с антивирусными сканерами. Этот тип защиты всегда легко применить, он бесплатен, но, в то же время, довольно эффективен.

Примеры:

(Рекомендуемые антивирусные сканеры / выбор пользователей):HitmanPro Антивирусный сканер. использующий облачную проверку с помощью движков Kaspersky и Bitdefender | ||

Malwarebytes Anti-Malware (MBAM) Предназначен для быстрого сканирования системы в поисках различных видов вредоносного ПО и лечения самых сложных заражений | ||

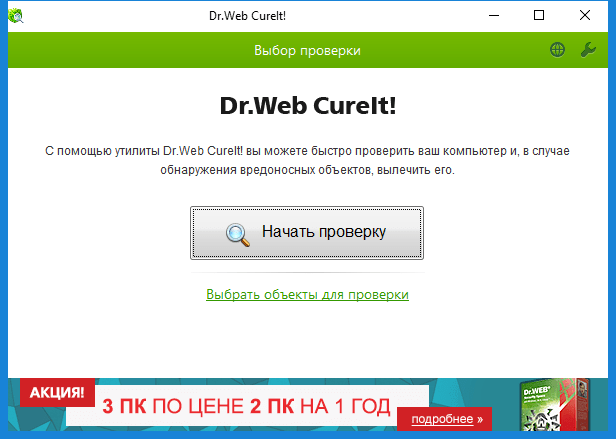

Dr.Web CureIt! Незаменимое средство для лечения компьютера от вирусов и нежелательных программ при помощи антивируса Dr. |

Другие программы: | ||

VIPRE Rescue Scanner VIPRE Rescue — антивирусный сканер командной строки, проверяет и лечит зараженный компьютер, в котором из-за заражения невозможно нормально запускать программы. Обнаруживает и удаляет вредоносное ПО и сложные угрозы — руткиты | ||

Vba32 Check Антивирусный сканер Vba32 Check — набор средств для помощи пользователю в лечении компьютера от вирусных заражений | ||

McAfee Labs Stinger McAfee Labs Stinger — беcплатная, не требующая инсталяции утилита для обнаружения и удаления с вашего компьютера известных вирусов, интернет-червей и троянов, а также распространенных фальшивых антивирусов | ||

Norman Malware Cleaner Norman Malware Cleaner — бесплатный антивирусный

сканер от Norman. | ||

| И многие другие на любой «вкус и цвет» 😉 | ||

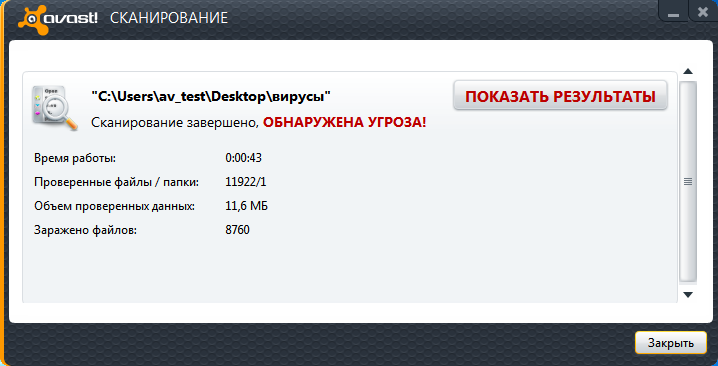

Сканер вирусов изнутри — Версия для печати

Последний год я работал над реализацией вирусного сканера для одной антивирусной как нестранно компании.

Пост являет собой выжимку приобретенных знаний, и повествует хабрасообществу о внутреннем устройстве как нестранно антивирусного сканера.

Графическая оболочка в этом случае — лишь красивая обертка для отображения результатов движка. Всю полезную работу, делает движок в бэк-енде.

Локации вирусного ПО

Из названия понятно, что движок используется для сканирования всех возможных локаций вредоносного ПО, а именно:

- Сканирование произвольных файлов и папок, вплоть до целых дисков.

- Сканирование памяти. Сканируются все загруженные в память процессы и их dll.

- Сканирование загрузочных записей дисков (Master Boot Records — MBR).

- Сканирование системы на предмет следов вредоносного ПО. Проверка системных папок вроде %APPDATA%, %WINDIR% на предмет определенных файлов и папок. Сканирование реестра, также на предмет следов в автозагрузке и настройках.

Виды сканирования.

Сканирование делиться на два основных вида: сигнатурный и эвристический.

Сканирование на основе сигнатур.

Другое название — хэш-скан (hash scan). Сканер проверяет файлы путем сравнения сигнатур файлов со словарем.

Обычно сигнатурой антивируса является MD5-хэш (16 байт) сгенерированный на основе тела известного вируса.

Таким образом, файл считается зараженным, если его хэш найден в базе сигнатур. Для локализации выявления вредоноса, хэш может вычисляться только для exe-файлов на основе PE-заголовка.

Такой вид сканирования позволяет определить вид атаки с высокой долей вероятности, без ложных срабатываний (чем грешит эвристическое сканирование).

К недостаткам хэш-скана относят неспособность выявить новые вирусы, которые отсутствуют в базе. А также беззащитность перед полиморфными или шифрующимися вирусами, в связи с чем требуются регулярные обновления базы сигнатур.

Также слабым местом хэш-скана является скорость проверки. Если бы не закон Мура

Эвристическое сканирование

Метод, в основе которого положено выявление вируса на основе заранее известных характеристик (эвристик). Например, для выявления загрузочного вируса прописавшегося в MBR, антивирус может считать загрузочную запись двумя путями: функцией WinAPI ReadFile, и с использованием драйвера прямого доступа к диску (direct disk access — DDA driver). А затем сравнить оба буфера. Если буферы различны, то с высокой долей вероятности

А затем сравнить оба буфера. Если буферы различны, то с высокой долей вероятности

Что для руткитов [2] — обычная практика.

Другим примером эвристического скана, может быть поиск следов вируса в реестре и системных директориях. Как правило вирусы создают определенный набор файлов, и/или записей в реестре, по которым можно их выявить.

Перечисленные выше типы локаций вредоносного ПО, а именно сканирование следов, сканирование cookies и проверка загрузочных записей диска, также подпадают под вид эвристического сканирования.

Компоненты и вспомогательные модули сканера

Драйвер прямого доступа к диску

Необходим для обхода руткитов. В зараженной системе, руткиты используются

для заметания следов своего присутствия. Лучшим способом для этого является подмена вызовов API-функций.

вызывая эти функции, то руткит может возвращать FALSE, когда такой вызов относится к нему.

Чтобы обойти это,

Чтобы обойти это,сканер содержит в себе модуль непосредственного посекторного считывания с диска, без использования WinAPI.

Черно-Белые списки

Служат для фильтрации обнаружений, которые на самом деле не являются зловредами. Таким образом, антивирус не предупреждает об опасности, в случае ложного срабатывания.

Современные антивирусы, хранят базу в среднем от 5 млн. сигнатур. Причем довольно часто, для одного вируса, может существовать с десяток сигнатур. Возможная ситуация, что из нескольких тысяч системных файлов, найдется подходящий под сигнатуру файл. А это грозит тем, что антивирус удалит его, или переместит в карантин, что может привести к отказу системы вовсе.

Чтобы пройти самый престижный антивирусный тест — virus bulletin [3], антивирус должен показать 100% результат обнаружения, при этом не выдав единого ложного срабатывания.

Белый список — содержит список файлов, которые не вредят системе, но так или иначе обнаруживаются сканером.

Черный список — содержит список вирусов, которым мы доверяем (также не наносят вреда системе).

Распаковщики, дешифровшики

Чтобы достичь приемлемого уровня обнаружения вируса, сканер должен отрабатывать exe-шники, зашифрованные exe-пакером (Например UPX). Тогда перед вычислением хэша, сканер обнаруживает, что файл зашифрован и сначала обращается к дешифровщику, а затем уже на этой основе, вычисляется хэш и сравнивает с имеющимся в базе.

Второй вид архивов — это всем известные zip, rar, 7z итд. Антивирус также должен уметь распаковывать эти архивы, и сканировать содержимое.

Третий вид — это распаковка NTFS ADS

Use-cases

Антивирусное ПО использует движок не только при полном сканировании системы, но и в таких случаях:

- Интернет защита.

А именно сканирование cookies’ов браузеров и Flash Player’a.

А именно сканирование cookies’ов браузеров и Flash Player’a.

Например Chrome хранит кукисы в папке %localappdata%\Google\Chrome\User Data\Default\, Firefox в %appdata%\Mozilla\Firefox\Profiles.

Для Internet Explorer в %USERPROFILE%AppDataRoamingMicrosoftWindowsCookies.

Таким образом извлекая доменные имена из sql-базы кукис для Firefox и Chrome, либо из 3-ей строки каждого кукис-файла для IE,

сканер сравнивает его с базой вредносных сайтов. - Email защита. Сканер цепляется к модулю антивируса, отвечающим за почтовую защиту. Это может быть плагин для Outlook, Thunderbird,

основой которого явлется проверка аттачей на предмет вирусов. - Контекстный скан файла/папки. Когда юзер выбирает в контекстом меню «Проверить файл…», щелкая правой кнопкой мыши на папке или файле, антивирус также обращается к движку.

Автор: nrcpp

[1] закон Мура: http://ru.wikipedia.org/wiki/%D0%97%D0%B0%D0%BA%D0%BE%D0%BD_%D0%9C%D1%83%D1%80%D0%B0

[2] руткитов: http://ru. wikipedia.org/wiki/%D0%A0%D1%83%D1%82%D0%BA%D0%B8%D1%82

wikipedia.org/wiki/%D0%A0%D1%83%D1%82%D0%BA%D0%B8%D1%82

Сканеры и специальные программы антивирусы

Сканеры и антивирусные программы ориентированны на поиск определенного типа или семейства вирусов (троянов, макровирусов и других).

Следует отметить, что использование специализированных сканеров, рассчитанных только на макровирусы, иногда бывает удобным и надежным решением для защиты документов MSWord MSExcel.

К недостаткам сканеров следует отнести только то, что они охватывают далеко не все известные вирусы и требуют постоянного обновления антивирусных баз.

Учитывая частоту появления новых вирусов и их короткий жизненный цикл, для использования сканеров необходимо наладить получение свежих версий не реже, одного-двух раз в месяц. В противном случае их эффективность существенно снижается.

Для проверки факта заражения файла вирусом, специалисты могут использовать различные варианты искусственного интеллекта — экспертные системы и нейронные сети. Стоит также заметить, что программы-детекторы не слишком универсальны, поскольку способны найти только известные вирусы.

Стоит также заметить, что программы-детекторы не слишком универсальны, поскольку способны найти только известные вирусы.

Разновидности сканеров и программ антивирусов

Мониторы

Мониторы — это разновидность сканеров. Постоянно находясь в памяти, они отслеживают вирусоподобные ситуации, которые происходят с диском и памятью (то есть выполняют непрерывный мониторинг).

К недостаткам этих программ можно отнести — вероятность возникновения конфликтов с другим программным обеспечением. Как и для сканеров — зависимость от новых версий вирусных баз, а также возможность их обхода некоторыми вирусами.

Фаги

Фаги — это программы, способные не только находить, но и уничтожать вирусы, то есть лечить больные программы (полифаг может уничтожить многие разновидности вирусов).

Основной принцип работы традиционного фага простой и не является секретом. Для каждого вируса (путем анализа его кода, способов заражения файлов и т. д.) выделяется некоторая характерная только для него последовательность байтов — сигнатура. Поиск вирусов в простейшем случае сводится к поиску их сигнатур (так работает любой детектор).

Для каждого вируса (путем анализа его кода, способов заражения файлов и т. д.) выделяется некоторая характерная только для него последовательность байтов — сигнатура. Поиск вирусов в простейшем случае сводится к поиску их сигнатур (так работает любой детектор).

Современные фаги используют другие методы поиска вирусов. После обнаружения вируса в теле программы, фаг обезвреживает его.

Для этого разработчики антивирусных средств тщательно изучают работу каждого конкретного вируса: как он вредит, что он изменяет, где он прячет то, что испортит (если прячет). В большинстве случаев фаг может удалить вирус и восстановить работоспособность испорченных программ. Но необходимо хорошо понимать, что это возможно далеко не всегда.

Ревизоры

Ревизоры — это программы, принцип работы которых основан на подсчете контрольных сумм присутствующих на диске файлов и системных секторов.

Эти контрольные суммы затем сохраняются в базе данных антивируса (в таблицах) вместе с соответствующей информацией: длина файлов, датами их последней модификации и т. д.

д.

При следующем запуске ревизоры сверяют сведения, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то ревизор предупреждает о том, что файл, возможно, был изменен или заражен вирусом.

Ревизоры, умеют вовремя обнаруживать заражение компьютера практически любым из существующих на сегодня вирусов, не допуская развития эпидемии, а современные версии ревизора умеют немедленно удалять большинство даже ранее незнакомых им вирусов.

К недостаткам ревизоров можно отнести то, что для обеспечения безопасности они должны использоваться регулярное. Но несомненными их преимуществами являются высокая скорость проверок и то, что они не требуют частого обновления версий.

***

Что такое Антивирус?

Защитник Windows 10 и его функции

Программные средства защиты данных от кибератак

- < Назад

- Вперёд >

4.

2 CRC-сканеры. Вирусы и антивирусы

2 CRC-сканеры. Вирусы и антивирусыПохожие главы из других работ:

Вирусы и антивирусы

4.2 CRC-сканеры

Принцип работы CRC-сканеров основан на подсчёте CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как и некоторая другая информация: длины файлов…

Внешние устройства ПК

4. Сканеры

Сканер — это устройство ввода в компьютер информации непосредственно с бумажного документа. Это могут быть тексты, схемы, рисунки, графики, фотографии и другая информация. Сканер создает копию изображения бумажного документа в электронном виде…

Диагностика локальных сетей

2.2.2 Кабельные сканеры

Данные приборы позволяют определить длину кабеля, NEXT, затухание, импеданс, схему разводки, уровень электрических шумов и провести оценку полученных результатов. Цена на эти приборы варьируется от $1000 до $3000. ..

..

Конструкция и обслуживание сканеров

2.1.4 Барабанные сканеры

Барабанные сканеры, по светочувствительности значительно превосходящие потребительские планшетные устройства, применяются исключительно в полиграфии, где требуется высококачественное воспроизведение профессиональных фотоснимков…

Периферийные устройства ввода и вывода информации

Сканеры

В этих устройствах изображение преобразуется в цифровую форму для дальнейшей обработки компьютером или воспроизведения на экране монитора. Сканер распознает изображение, автоматически создает его электронную копию…

Периферийные устройства компьютера

1.3 Сканеры

Сканеры являются устройствами ввода информации в компьютер непосредственно с бумажного носителя. С его помощью можно ввести тексты, схемы, таблицы, графики, рисунки, фотографии и т.д…

Применение средств вычислительной техники для автоматизации проектных процедур

4.

1 3D-сканеры

1 3D-сканерыпроектный вычислительный автоматизированный сканер 3D-сканеры оказывают неоценимую помощь при контроле качества, а также при перепроектировании…

Редактор Corel Draw

1.1.9 Сканеры

Для непосредственного считывания графической информации с бумажного или иного носителя в ПК применяется оптические сканеры. Сканируемое изображение считывается и преобразуется в цифровую форму элементами специального устройства: CCD — чипами…

Современные внешние устройства

Сканеры

Сканер — устройство, выполняющее преобразование изображений в цифровой формат — цифровую копию изображения объекта. Процесс получения этой копии называется сканированием…

Создание программы для работы со сканером

1.3.2 Ручные сканеры

Ручные — в них отсутствует двигатель, следовательно, объект приходится сканировать пользователю вручную, единственным его плюсом является дешевизна и мобильность, при этом он имеет массу недостатков — низкое разрешение, малую скорость работы. ..

..

Создание программы для работы со сканером

1.3.3 Барабанные сканеры

Барабанные сканеры — применяются в полиграфии, имеют большое разрешение (около 10 тысяч точек на дюйм). Оригинал располагается на внутренней или внешней стенке прозрачного цилиндра (барабана)…

Создание программы для работы со сканером

1.3.4 Листопротяжные сканеры

Листопротяжные — лист бумаги вставляется в щель и протягивается по направляющим роликам внутри сканера мимо лампы. Имеет меньшие размеры, по сравнению с планшетным, однако может сканировать только отдельные листы…

Создание программы для работы со сканером

1.3.5 Планетарные сканеры

Планетарные сканеры — применяются для сканирования книг или легко повреждающихся документов. При сканировании нет контакта со сканируемым объектом (как в планшетных сканерах)…

Состав и принципы работы на персональном компьютере

1.1.9 Сканеры

Для непосредственного считывания графической информации с бумажного или иного носителя в ПК применяется оптические сканеры. Сканируемое изображение считывается и преобразуется в цифровую форму элементами специального устройства: CCD — чипами…

Сканируемое изображение считывается и преобразуется в цифровую форму элементами специального устройства: CCD — чипами…

Устройства ввода информации в персональный компьютер

8. Сканеры

Вводить изображение в компьютер можно разными способами, например используя видеокамеру или цифровую фотокамеру. Еще одним устройством ввода графической информации в компьютер является оптическое сканирующее устройство…

Сканер компьютера на вирусы. Бесплатные антивирусы и сканеры на русском языке

Антивирусные сканеры предназначены для проверки компьютера на наличие вредоносного программного обеспечения, устранения обнаруженных угроз. Антивирусное приложение – сканер, проверяет систему в произвольный момент времени, не обеспечивает постоянную защиту компьютера.

В этом проявляется разница между антивирусными сканерами и мониторами (антивирусами). Антивирусный сканер проводит разовые проверки по требованию, а антивирус, установленный на компьютере, выполняет постоянную защиту ПК.

Для чего нужны антивирусные программы — сканеры? Антивирусные сканеры для Windows необходимы для проверки компьютера в случаях, когда стационарно установленные антивирусы не справляются со своей работой. Например, система стала сильно тормозить без видимых причин, в работе некоторых программ стали появляться сбои и т. п.

Вполне возможно, что на компьютер проникло вредоносное ПО. Поэтому имеет смысл проверить и, если что-то обнаружено, вылечить компьютер, устранить возникшие проблемы.

Некоторые пользователи не использую антивирусные приложения на своих компьютерах. В таких случаях, следует время от времени выполнять проверку системы с помощью антивирусного сканера для профилактики.

Часть сканеров использует в своей работе облачные серверы, с которыми взаимодействуют во время проверки компьютера. Поэтому, для работы подобного типа программ необходимо интернет соединение.

Другие антивирусные сканеры полностью автономные, они имеют в своем составе все актуальные антивирусные базы на момент загрузки приложения. Для новой проверки следует скачать свежую версию антивирусного сканера.

Для новой проверки следует скачать свежую версию антивирусного сканера.

В статье мы разберем бесплатные антивирусные сканеры (увы, есть и платные программы этого типа), которые работают без установки на компьютер. Подобные приложения имеют некоторые преимущества, так как встречаются ситуации, когда в результате тяжелого заражения системы становится невозможным установка антивирусной программы на компьютер. Портативная, переносная версия (portable) антивирусного сканера позволит запустить программу не только с диска компьютера, но и со съемного носителя, например, с USB флешки.

Для проведения проверки на вирусы следует использовать сканер от другого производителя, отличного от разработчика антивируса, установленного на ПК.

В этой инструкции представлены лучшие антивирусные сканеры, поддерживающие русский язык, работающие в операционной системе Windows.

Dr.Web CureIt! — мощная лечащая утилита

Dr.Web CureIt! — популярный антивирусный сканер для лечения зараженных компьютеров от российской компании Dr. Web. Сканер Dr.Web CureIt обнаруживает различные виды вредоносного ПО, не имеет конфликтов с установленными на компьютере антивирусами.

Web. Сканер Dr.Web CureIt обнаруживает различные виды вредоносного ПО, не имеет конфликтов с установленными на компьютере антивирусами.

Скачайте лечащую утилиту Dr.Web CureIt! с официального сайта компании Доктор Веб. Для новой проверки ПК скачайте свежую версию программы с актуальными базами (обновления выпускаются часто, несколько раз в день).

Порядок использования утилиты Dr.Web CureIt:

- После окончания загрузки, запустите приложение на компьютере (программа имеет имя из набора символов для противодействия вирусам, чтобы они не могли заблокировать запуск утилиты на компьютере).

- После запуска утилиты

- Нажмите на кнопку «Начать проверку» или выберите отдельные объекты для проверки.

Если в результате сканирования системы было обнаружено вредоносное ПО, проведите лечение компьютера от вирусов.

Более подробно об использовании Dr.Web CureIt! читайте в статье.

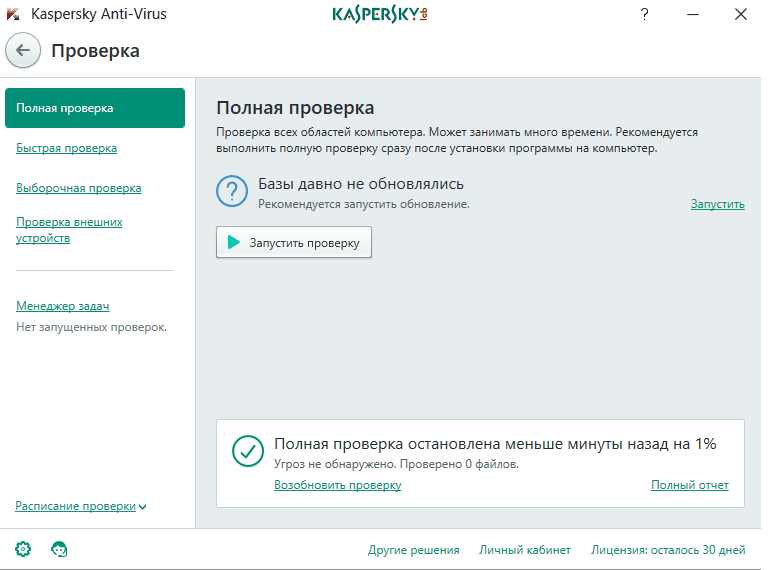

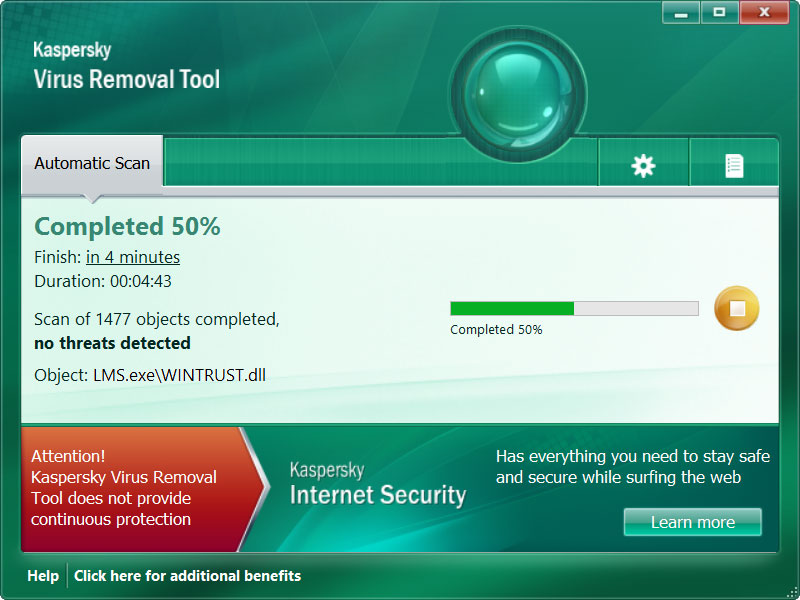

Kaspersky Virus Removal Tool — мощный антивирусный сканер

Kaspersky Virus Removal Tool (KVRT) — продукт российской компании Лаборатория Касперского для обнаружения и удаления вирусов с компьютера. Приложение эффективно справляется с возложенными на нее задачами.

Приложение эффективно справляется с возложенными на нее задачами.

Скачайте утилиту Kaspersky Virus Removal Tool с официального сайта Лаборатории Касперского. Для нового сканирования скачайте последнюю версию KVRT (приложение обновляется несколько раз в день).

Процесс проверки на вирусы в Kaspersky Virus Removal Tool проходит в несколько шагов:

- Запустите KVRT на компьютере.

- Примите условия лицензионного соглашения.

- В окне «Все готово к проверке» нажмите на кнопку «Начать проверку».

Получите отчет о проверке, выполните лечение или удаление обнаруженных вредоносных элементов с компьютера.

Для подробного ознакомления с работой Kaspersky Virus Removal Tool перейдите по .

Emsisoft Emergency Kit — аварийный лечащий комплект

Emsisoft Emergency Kit — аварийный комплект утилит для лечения зараженных компьютеров. Программа имеет в своем составе несколько инструментов для противодействия вредоносному программному обеспечению: графический инструмент Emergency Kit Scanner и инструмент Commandline Scanner, запускаемый из командной строки.

Скачайте Emsisoft Emergency Kit с официального сайта новозеландской компании Emsisoft, а затем выполните действия:

- Распакуйте программу на компьютере. При настройках по умолчанию, на диске «С:» создается папка «EEK».

- Затем откроется папка с программой, в которой нужно кликнуть по приложению «Start Emergency Kit Scanner».

- Примите условия лицензионного соглашения, а потом обновите программу.

- Нажмите на кнопку «Сканирование».

- Выберите тип проверки: «Быстрая проверка», «Проверка на угрозы», «Быстрая проверка».

- Запустите сканирование.

- Обнаруженные угрозы будут помещены в карантин, удалите вирусы с компьютера.

О работе приложения Emsisoft Emergency Kit подробнее читайте .

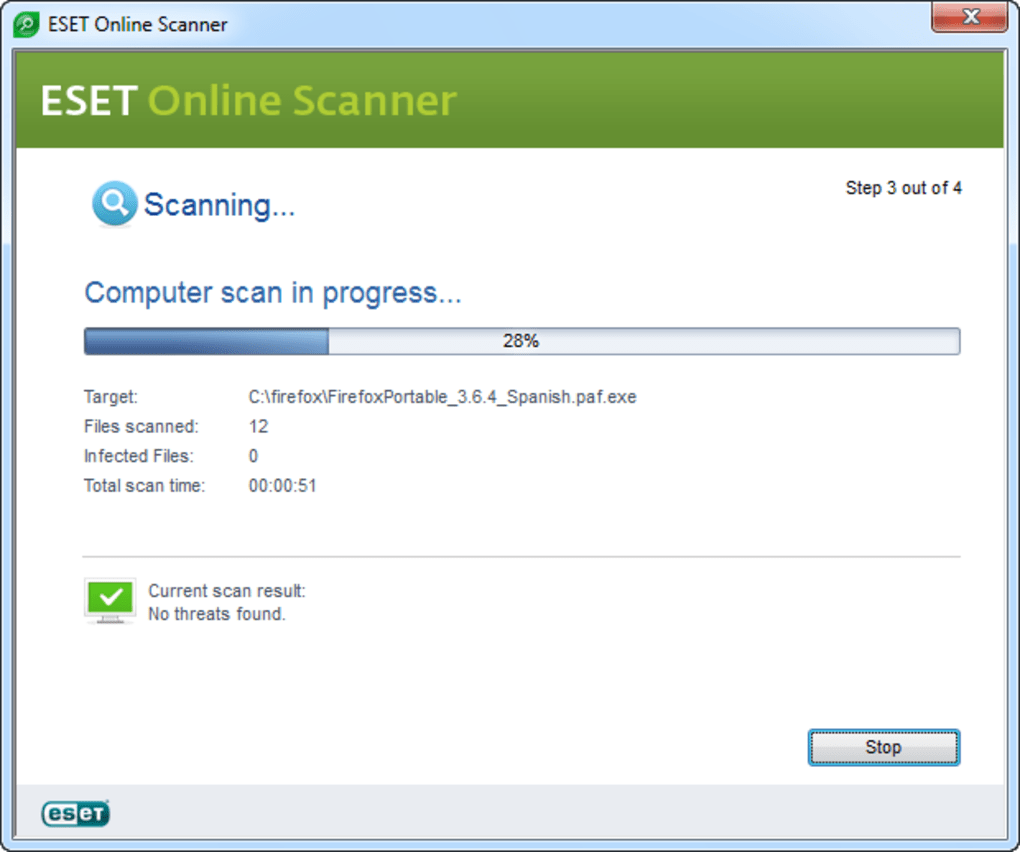

ESET Online Scanner — онлайн сканер вирусов

ESET Online Scanner — онлайн сканер для проверки компьютера и удаления с ПК обнаруженных угроз. В своей работе утилита использует облачные технологии для защиты от разных типов угроз.

Сначала потребуется скачать ESET Online Scanner с официального сайта словацкой компании ESET.

Затем выполните следующие шаги:

- Примите лицензионное соглашение.

- Настройте параметры сканирования.

- Нажмите на кнопку «Сканировать».

После завершения проверки, удалите найденные угрозы.

Более подробно о ESET Online Scanner читайте на странице.

F-Secure Online Scanner — облачный сканер

F-Secure Online Scanner — облачный онлайн сканер для проверки компьютера на наличие вредоносного ПО. Приложение использует при проверке компьютера облачную антивирусную базу.

Загрузите приложение F-Secure Online Scanner с официального сайта финской компании F-Secure.

Проведите проверку в F-Secure Online Scanner, выполнив шаги:

- После запуска программы, примите условия лицензионного соглашения.

- Нажмите на кнопку «Принять и проверить».

- Проведите проверку и очистку системы от вредоносных файлов и приложений.

Подробнее о работе F-Secure Online Scanner вы узнаете из статьи.

Norton Power Eraser — выявление вирусных угроз

Norton Power Eraser — инструмент для выявления угроз, которые трудно обнаружить обычным антивирусом. Программа применяет агрессивные технологии сканирования для выявления вредоносного софта.

Norton Power Eraser можно скачать с официального сайта американской компании Symantec.

При проверке выполните последовательные шаги:

- Запустите программу.

- Нажмите на кнопку «Сканировать на предмет угроз».

- Удалите обнаруженные угрозы.

Если понадобиться, в программе Norton Power Eraser можно выполнить расширенные сканирования.

Подробная статья про Norton Power Eraser находится .

Microsoft Safety Scanner — сканер для поиска вирусов

Антивирусное средство от американской корпорации — Microsoft Safety Scanner обнаруживает и удаляет вредоносное программное обеспечение в операционной системе Windows. Для выполнения проверки, пользователю нужно будет скачать утилиту, а затем запустить сканер на компьютере.

Перед выполнением загрузки, на странице Microsoft Safety Scanner официального сайта выберите язык и версию разрядности (64-bit или 32-bit) приложения. Антивирусный сканер сохраняет работоспособность в течение 10 дней. Для следующей проверки необходимо загрузить новую версию утилиты с актуальными антивирусными базами.

В Microsoft Safety Scanner проверка компьютера на вирусы проходит в следующем порядке:

- Запустите программу Microsoft Safety Scanner на компьютере.

- Примите условия лицензионного соглашения.

- В следующем окне нажмите на кнопку «Далее».

- Выберите тип проверки: «Быстрая проверка», «Полная проверка», «Выборочная проверка».

- Запустите проверку на вирусы.

- Дождитесь появления результатов сканирования.

- В случае обнаружения вирусов или другого вредоносного ПО, удалите опасные объекты с компьютера.

Прочитайте подробную статью про использование Microsoft Safety Scanner.

COMODO Cleaning Essentials — инструменты для борьбы с вирусами

COMODO Cleaning Essentials — набор инструментов для определения и удаления вирусов и опасных процессов с компьютера. В состав приложения входит антивирусный сканер, обнаруживающий различные типы вирусов.

Скачайте с официального сайта американской компании Comodo. На странице загрузки выберите разрядность операционной системы Windows, установленной на компьютере. Распакуйте архив с приложением в удобном месте.

Для выполнения проверки проделайте следующее:

- Сначала откройте папку с именем «cce_номер_версии_сканера», а затем папку «cce_x64» или «cce_86, в зависимости от выбранной разрядности системы.

- Кликните по файлу «CCE» (Приложение) для запуска программы.

- Примите условия лицензионного соглашения.

- Выберите тип сканирования: «Разумное сканирование», «Полное сканирование» или «Выборочное сканирование».

После завершения проверки, удалите вредоносные элементы с компьютера.

Выводы статьи

В статье рассмотрены лучшие антивирусные сканеры, не требующие установки на компьютер. Программы запускаются с любого удобного места на компьютере, в том числе со съемного носителя. Антивирусные сканеры запускаются пользователем самостоятельно для разовой проверки компьютера. Приложения проводят сканирование системы, удаляют вирусы и вредоносные программы с компьютера.

Облачные антивирусные сканеры являются полезными инструментами для дополнительного анализа подозрительных файлов, причем для проведения проверки пользователи не нужно устанавливать программу.

Были протестированы онлайн сканеры

При отборе участников тестирования в первую очередь использовались финалисты Digital Citizen Awards 2016 . Исследователи проверяли, предлагает ли вендор онлайн инструмент сканирования. К сожалению не все компании предлагают подобные возможности, и не все инструменты отличаются высоким качеством.

В результате в тестировании приняли участие следующие продукты и сервисы: , и .

Очень быстро стало ясно, что не все продукты являются классическими онлайн сканерами, которые работают в браузере. Многие антивирусные вендоры сейчас предлагают автономные утилиты, которые нужно загружать и устанавливать на компьютере. Они могут работать совместно с основной антивирусной защитой без конфликтов и проблем с производительностью. Они могут использоваться только при необходимости дополнительно проверить статус безопасности системы.

Важное замечание: данный тест не включает полноценные антивирусные продукты. В испытании принимают участие бесплатные инструменты, которые могут использоваться для сканирования и оценки безопасности системы. Данные программы не предназначены для замены основных решений безопасности, в частности антивирусов, фаерволов, инструментов защиты от шпионского ПО. Они должны быть использованы для дополнения антивирусной защиты и помощи при идентификации потенциальных проблем в системе, которые могут быть вызваны действием вредоносных программ.

Как проходила процедура тестирования?

Во-первых, выяснялась концепция и архитектура продукта — является ли он классическим онлайн сканером, автономным приложением или гибридной версией двух подходов. Перед тем, как установить или запустить тестируемый продукт, тестовая система заражалась вредоносными объектами. Затем посещались опасные веб-сайты с нежелательными куки, предложениями установки тулбаров и вредоносных программ.

После того, как исследователи убеждались, что система инфицирована, а на диске были сохранены опасные файлы, сканеры последовательно запускались. Фиксировалось время сканирования системы, количество обнаруженных образцов, предоставляемая информация об угрозах и предлагаемые решения. Сканирования выполнялись на разделе размером в 20 гигабайт с 17 гигабайтами занятого пространства. Тестовая машина управлялась Windows 10 с отключенным Защитником Windows , в системе было принудительно запущено 17 вредоносных программ.

Один из настоящих онлайн сканеров. Тем не менее, запустить сканер можно не во всех браузерах. Bitdefender QuickScan поддерживает работу в Internet Explorer, Mozilla Firefox и Google Chrome. Отличительной чертой сканера является высокая скорость работы — проверка тестовой системы заняла менее одной минуты.

К сожалению, Bitdefender QuickScan просто сообщает, заражена система или нет и не сообщает название активной угрозы. Никакую дополнительную информацию пользователь не получает, ему предлагается установить 3-месячную пробную версию Bitdefender Internet Security для дезинфекции системы.

Данный инструмент работает быстро и беспроблемно, но представляет сомнительную ценность для пользователей. Другие вендоры предлагают более интересные альтернативы.

Облачный сканер, который представлен в виде автономной программы, доступной для загрузки и установки на компьютеры Windows. Вы сразу заметите, что сканер выглядит скорее, как полноценной антивирусное решение. Пользовательский интерфейс предлагает большое количество опций и настроек, а также несколько видов анализа системы: быстрое, полное или выборочное сканирования.

Быстрое сканирование тестовой системы с помощью Comodo Cloud Antivirus завершилось за 2 минуты, в результате был обнаружен всего один вредоносный образец. Это слабый результат, поэтому дополнительно было проведено полное сканирование системы. На этот раз проверка выполнялась 59 минут, и Comodo смог обнаружить 13 зловредов из 17.

Comodo Cloud Antivirus — один из немногих антивирусных сканеров, который способен удалить обнаруженные угрозы. Эту особенность ценят пользователи.

Один из самых лучших онлайн сканеров. Продукт доступен как отдельное приложения для Windows, которые можно загрузить и запустить на компьютере. Перед выполнением сканирования ESET автоматически загружает последние сигнатуры на компьютер и позволяет настраивать параметры проверки. По умолчанию ESET Online Scanner настроен на полное сканирование компьютера: оперативная память, объекты автозагрузки и локальные диски. Пользователь может задать автоматическую очистку обнаруженных угроз, сканирование архивов и проверку на предмет потенциально нежелательных приложений.

Полное сканирование системы заняло более 29 минут, и ESET смог распознать все 17 тестовых образцов. Для каждого отдельного зловреда ESET вывел название и путь расположения. Примечательно, что после окончания проверки, пользователь может настроить удаление файлов сканера из системы.

Продукты ESET продвигаются сдержанно и ненавязчиво. ESET Online Scanner прекрасно справляется с задачами дополнительного сканера и продемонстрировал высокую эффективность в испытании.

Другая автономная программа, которую нужно предварительно загружать и запускать. Перед выполнением проверки, продукт загружает новейшие сигнатурные определения.

Затем F-Secure Online Scanner приступает к сканированию системы в поисках вредоносных программ. Пользователь не может ничего настроить и не может выбрать тип проверки — весь процесс выполняется автоматически.

Если F-Secure Online Scanner обнаруживает инфицированные файлы, продукт просит выполнять перезагрузку системы для того, чтобы провести очистку угроз. При желании можно посмотреть информацию о расположении угроз, общем количестве зараженных файлов — если этого недостаточно, можно перейти на сайт для получения дополнительных данных о найденных вредоносных программах.

F-Secure Online Scanner — один из самых быстрых сканеров, проверка тестовой системы с 20-гигабайтным разделом выполнялась менее минуты. F-Secure в итоге обнаружил 12 вирусов из 17.

Еще один сканер в формате автономного приложения. Программа имеет простой и понятный интерфейс и позволяет выполнять быстрые или полные проверки системы и даже создавать расписание регулярных сканирований. По умолчанию, инструмент выполняет проверку системы два раза в неделю. К сожалению, Вы не можете изменить частоту проверок, но можете указать конкретные дни недели, когда их нужно запустить.

Быстрое сканирование системы выполнялось 2 минуты, в результате было обнаружено 2 угрозы. Полная проверка проводилась 52 минуты, Kaspersky обнаружил 9 зловредов.

Результаты сканирования представлены в нескольких категориях:

- Вредоносные программы — все обнаруженные зараженные файлы

- Защита системы — показывается, установлена ли в системе антивирусная защита

- Другие проблемы — отображаются проблемы настройки Проводника Windows и браузера Internet Explorer.

Если Вы захотите удалять обнаруженные угрозы или исправить найденные проблемы, Kaspersky Security Scan перенаправит Вас на сайт вендора для загрузки ознакомительной версии или покупки коммерческого решения.

Имеет длинное и сложное имя, но в действительно является очень простым приложением для Windows, которое проверяет компьютер на предмет угроз и проблем безопасности. McAfee Security Scan Plus автоматически обновляет свои файлы при запуске, а сканирование тестовой системы продукт выполнил менее, чем за минуту. К сожалению, пользователь не может задавать параметры проверки. В тестовой системе McAfee обнаружил только один вредоносный файл из 17.

Сложно найти причины для регулярной проверки компьютера с помощью McAfee, но McAfee Security Scan Plus предусматривает такую возможность. Пользователь может запланировать проверки, как ему удобно.

McAfee Security Scan Plus не предлагает функцию очистки, поэтому единственный обнаруженный программой образец, остался активным в системе. При Выборе опции защита инструмент перенаправит Вас на сайт McAfee для приобретения подписки McAfee Total Protection для 3 компьютеров. Вам не кажется, что это слишком много для одного зараженного устройства?

Десктопное приложение, которые нужно скачивать и устанавливать на компьютере. При запуске программа автоматически загружает новейшие антивирусные определения и обновления движка сканирования. Norton Security Scan проверяет системы не только на предмет вредоносных программ, но и на предмет подозрительных куки и потенциально опасных приложений.

При наведении курсора мыши на обнаруженную угрозу, Norton отображает подробную информацию о ней. После установки Norton Security Scan автоматически запускает сканирование системы, на тестовой машине продукт обнаружил 12 зловредов за 2 минуты. К сожалению, пользователь не может настраивать проверку, удаления обнаруженных угроз тоже недоступно.

При нажатии кнопки “Fix now” Norton Security Scan отправит Вам на сайт и рекомендациями по загрузке продуктов Norton.

Доказал высокую точность и эффективность. Продукт поставляется в виде отдельного приложения, которое нужно загрузить и установить в системе Windows. Перед стартом сканирования Panda загружает последние сигнатуры в автоматическом режиме. Пользователь может запустить быструю проверку или выборочную проверку.

Когда сканирование завершено, Panda Cloud Cleaner выводит отчет об обнаруженных вредоносных программах и ПНП, неизвестных файлах и подозрительных политиках и объекты, которые могут быть удалены.

При выборе отдельного раздела можно посмотреть детальную информацию об обнаруженных проблемах.

Быстрое сканирование выполнялось 8 минут и обнаружило 13 зараженных файлов, в то время как полная проверка заняла 32 минуты и смогла обнаружить 17 вредоносных образцов. Высокий уровень обнаружения делает Panda Cloud Cleaner фаворитом тестирования.

Автономное приложение, которое нужно скачать и запустить на компьютере. При запуске продукт автоматически скачивает новейшие сигнатуры. интерфейс программы предельно прост. С помощью кнопки настроек пользователь может выбирать быстрое, полное или выборочное сканирования.

Быстрое сканирование завершилось за 7 минут и обнаружило 3 инфицированных файла. Полное сканирование системы выполнялось 462 минуты (и это не ошибка!) и позволило распознать 11 файлов. Длительное время сканирования испытывало терпение исследователей.

Для каждого вредоносного объекта отображается имя, точное расположение, тип и уровень опасности. С положительной стороны, Trend Micro HouseCall позволяет удалять вредоносные элементы, что ценят пользователи.

Trend Micro HouseCall является инновационным продуктом, который обладает возможностями, которые отсутствуют у большинства бесплатных сканеров. Низкая скорость сканирования и средний уровень обнаружения не позволяет Trend Micro приблизится к лидерам.

Обзор результатов

Сводные данные о результатах тестирования представлены в таблице:

Если Вы пытаетесь выбрать хороший облачный сканер, то вероятно будет лучшим вариантом. Также рекомендуем и , расположившиеся на 2 и 3 месте рейтинга соответственно. Все перечисленные программы являются надежными инструментами безопасности, которые смогли обнаружить большинство угроз. Все три продукта позволяют выполнять очистку системы и не принуждают устанавливать дополнительные программы защиты. Когда Вы столкнулись с заражением, это будет большим плюсом.

Почти все остальные продукты показали низкую эффективность обнаружения зловредов и носят исключительно информационный характер, не позволяя удалять опасные объекты. Они в основном представляют собой маркетинговые инструменты, предназначенные для продажи коммерческих решений.

Нашли опечатку? Нажмите Ctrl + Enter

Антивирусные сканеры применяются, если нужно быстро вылечить компьютер или проверить надежность штатного антивируса. Они не требуют установки и могут быть запущены с любого сменного носителя, а не только с жесткого диска. Основное предназначение сканеров — проверять файлы на наличие внедренного вредоносного кода. Они не имеют модулей для автоматического обезвреживания вирусных угроз, и поэтому не могут быть заменой полноценному антивирусу.

Dr.Web CureIt

Бесплатная лечащая утилита Доктор Веб для быстрого лечения компьютера. Предоставляется в виде одного файла. Может работать в случае, когда вирусная активность мешает функционированию антивирусных программ. Полное сканирование всех файлов запускается нажатием одной кнопки. Обновление приложения не предусмотрено.

Kaspersky Virus Removal Tool

Приложение устанавливается в папку на рабочем столе. Может сканировать жесткие диски, оперативную память, загрузочные сектора дисков. Вирусы и вредоносное ПО удаляются как вручную, так и автоматически.

Обзор Kaspersky Virus Removal ToolKaspersky Security Scan

Бесплатная утилита Лаборатории Касперского, проверяющая уровень безопасности компьютера, определит наличие антивируса, брандмауэра, уязвимостей Windows и программ.

Описание Kaspersky Security ScanAvira PC Cleaner

Главной отличительной особенностью этого сканера AVIRA является возможность обновления вирусных баз перед каждым сканированием. Это позволяет его многократно использовать без необходимости повторного скачивания.

Скачать Avira PC CleanerNorton Power Eraser

Предназначен для удаления глубоко укоренившихся вирусов и вредоносных программ. В связи с большой вероятностью ложного срабатывания (ошибочного удаления безопасного файла) нужно пользоваться этой лечащей утилитой осторожно.Скачать Norton Power Eraser

McAfee Stinger

Бесплатный сканер с антивирусом McAfee. Простой в использовании. Интерфейс только на английском языке. Можно устанавливать различные уровни чувствительности сканирующего модуля.

Обзор McAfee StingerZillya Scanтer Free

Бесплатный антивирусный сканер украинского антивируса Zillya. Не нуждается в установке и не вступает в конфликт с другими антивирусами, установленными на компьютере. Интерфейс на украинском и английском.

Современные антивирусы, как платные, так и бесплатные, достаточно надежные программы, но не существует ничего идеального, и даже самый лучший и надежный антивирус может пропустить зловред на территорию компьютера.

Если такое произошло, и наблюдаются странности в работе Windows, а также с целью проведения периодических превентивных мероприятий, например раз в 1-3 месяца, рекомендуется проверить компьютер на наличие вирусов в системе сторонними антивирусными сканерами. Антивирусные сканеры не работают в режиме реального времени и осуществляют проверку только по требованию пользователя, при этом могут выполнять свои функции одновременно с включенным антивирусом. Как правило, антивирусные сканеры являются бесплатными программами.

Лучшие антивирусные сканеры

Антивирусный сканер от уважаемого российского производителя антивирусов Dr.Web. Хороший сканер, но в связи с отсутствием возможности обновления антивирусных баз придется каждый раз скачивать программу с сайта разработчика.

Возможно, лучший антивирусный сканер. Представляет собой облачное решение, включает в себя несколько антивирусных движков, способен проводить быструю проверку системы, проверяя наиболее уязвимые места Windows. Минус продукта заключается в том, что HitmanPro является платным.

Отличный бесплатный облачный антивирусный сканер, работающий на нескольких антивирусных движках.

Портативный антивирусный сканер, использующий движок Bitdefender. Способен сканировать зараженный компьютер без подключения к интернету и работать с флешки. Антивирусные базы обновляются по требованию пользователя. Непосредственно сканер запускается с помощью файла “a2emergencykit.exe”, расположенного в папке “Run”.

Антивирусный сканер, который изначально был ориентирован для поиска программ-шпионов и потенциально-нежелательных программ.

Онлайн сервис, принадлежащий Google, который одновременно анализирует подозрительные файлы большим количеством (более 50) антивирусных движков.

Антивирусы и сканеры — Avast, Kaspersky, Panda, Dr.Web CureIt, COMODO, Avira, AVG AntiVirus, Emsisoft Anti-Malware, Microsoft Security Essentials и др.

Безопасность пользовательской информации, хранящейся в компьютере, не теряет актуальность несмотря на активное развитие технологий. Платёжные данные, конфиденциальность документов, пароли должны быть надёжно защищены. В этой статье мы собрали для вас ТОП-5 лучших антивирусов 2018 года, которые способны стать эффективной…

Dr Web LiveDisk – это антивирусное программное обеспечение, позволяющее восстановить систему, которая перестала работать в результате действия вирусных программ. Чтобы Windows всегда функционировала корректно, необходимо использовать только современные технологии. К сожалению, даже мощные антивирусы порой не могут защитить систему…

Spyware Terminator – бесплатное приложение, предназначенное для борьбы со шпионами, кейлоггерами и троянами. Особенностью программы является возможность проверки процессов, панели инструментов, реестра, меню пуск и так далее. При необходимости пользователи могут выбрать область для сканирования. Программа Спайваре Терминатор позволяет…

Пользователям Windows 10 стал доступен совершенно новый браузер – Edge. Подобный веб-навигатор невозможно загрузить на другую операционную систему, так как он не является отдельным приложением. Веб-навигатор является неотъемлемой частью ОС. К сожалению, какой бы браузер ни использовался пользователем, на…

Symantec Endpoint Protection – комплексное антивирусное ПО, обеспечивающее многоуровневую защиту. Для повышения уровня безопасности в состав антивируса был добавлен мощный фаервол. Приложение способно обеспечить защиту не только компьютера, но и сети. Разработчики Симантек создали уникальный антивирус, способный справляться не…

Qihoo 360 total security – мощный антивирусный комплекс. Для создания «защитника» разработчики использовали четыре движка. Программа способна защищать систему в режиме реального времени. Приложение справляется не только с вирусами и шпионами, но и хакерскими атаками. Даже при отключенном проактивном…

Bitdefender free – эффективный антивирус, разработанный румынскими программистами. Приложение в своей работе использует облачное сканирование, а также проводит поведенческий анализ. Антивирусное ПО способно определить новые, еще неизвестные угрозы. Согласно статистическим данным облачным защитником пользуется более 500 миллионов пользователей. Антивирус…

360 internet security – многофункциональный бесплатный антивирус, для написания которого разработчиками были использованы такие движки, как 360, QVM II и Bitdefender. Антивирусное ПО способно защищать от вирусов, фишинговых веб-сайтов, а также кейлогеров. Приложение также защищает веб-камеру, к которой хакеры…

Norton: Internet Security – многофункциональная программа, обеспечивающая защиту персонального компьютера и локальной сети. Благодаря расширенному функционалу, Нортон защищает от кражи личных данных, проникновению вирусов, а также информирует о посещении вредоносных сайтов. Приложение обеспечивает выполнение безопасной сделки. Вся история проводимых…

Ad Aware – антивирус, разработанный на основании бесплатного мощного движка Bitdefender. На этом же движке разрабатываются платные решения. Антивирус обеспечивает защиту от шпионских программ, вредоносных web-сайтов, а также проверяет загружаемые на компьютер файлы. Первоочередной задачей программы является вирус adware,…

Сканирование устройств на наличие вирусов

В данном разделе описывается сканирование управляемых устройств на наличие известных вирусов, а также подозрительных объектов.

IMPORTANT: Потребность в подходящей подписке на содержимое для сканирования

Помните о том, что для выполнения сканирования на определенный тип содержимого безопасности, включая вирусы, требуется соответствующая подписка на содержимое Ivanti® Endpoint Security для Endpoint Manager. Для получения сведений о подписках на содержимое обратитесь к реселлеру Ivanti или посетите web-сайт Ivanti.

Главная страница Ivanti

Методы сканирования

Существует несколько различных методов запуска антивирусного сканирования на управляемых устройствах с установленным антивирусом:

- Запланированное антивирусное сканирование

- Антивирусное сканирование по требованию

- Инициированное пользователем антивирусное сканирование

- Защита файлов в режиме реального времени

- Защита электронной почты в режиме реального времени

Запуск запланированного антивирусного сканирования из консоли

Из консоли можно настроить задачи антивирусного сканирования, которые можно запустить в виде сканирования по требованию или в виде запланированной задачи или политики.

Исправление запланированной задачи можно представить в виде распространения отправкой, поскольку исправление принудительно отправляется с главного сервера на устройства, в то время как политику можно представить в виде распространения с получением, поскольку агент политик на устройстве проверяет главный сервер на наличие применимых политик и затем получает исправление с главного сервера.

Для создания задачи антивирусного сканирования

- Щелкните Сервис > Безопасность > Конфигурации безопасности (Tools > Security > Security Configurations).

- Убедитесь, что файлы определений вирусов были недавно обновлены.

- Убедитесь, что папка по умолчанию для файлов определений вирусов (\LDLogon\Antivirus\Bases) содержит только те определения, которые необходимо использовать при сканировании.

- Щелкните кнопку Создать задачу (Create a task) на панели инструментов, а затем щелкните Ivanti Antivirus.

- Введите имя задачи.

- Укажите, должна ли эта задача обновит определения вирусов, выполнить антивирусное сканирование или совершить обе указанные операции.

- Укажите, относится ли задача к запланированным задачам, сканированию на основе политик или к обоим этим типам.

- Если требуется просканировать все управляемые устройства с установленным агентом антивируса, выберите запланированную задачу и затем все целевые устройства. Кроме того, можно сразу же запустить антивирусное сканирование всех устройств.

- Если необходимо убедиться, что при сканировании используются самые последние известные файлы определений вирусов, выберите параметр Обновить определения вирусов (Update virus definitions).

- Выберите настройку антивируса из доступного списка (или создайте для этого сканирования пользовательскую настройку, щелкнув кнопку Настроить (Configure)), чтобы настроить работу сканера на устройствах конечных пользователей. Если требуется, чтобы антивирусное сканирование использовало локальные настройки антивируса устройства (настройки по умолчанию), выберите в списке этот параметр. Дополнительные сведения о настройке антивирусного сканирования с помощью настроек антивируса см. в разделе Информация о диалоговом окне «Настройки Ivanti Antivirus» (Ivanti Antivirus settings).Информация о диалоговом окне «Настройки Ivanti Antivirus» (Ivanti Antivirus settings).

- Нажмите OK. (Для типичной запланированной задачи щелкните OK, а затем добавьте целевые устройства и настройте параметры планирования в средстве «Запланированные задачи» (Scheduled tasks).)

Запуск антивирусного сканирования по требованию из консоли

Можно также немедленно запустить антивирусное сканирование по требованию на одном или нескольких целевых устройствах.

Для этого нажмите выбранное устройство (или до 20 одновременно выбранных устройств) правой кнопкой мыши, щелкните Безопасность и исправление > Выполнить сканирование с помощью Ivanti Antivirus (Security and Patch > Ivanti Antivirus scan now), выберите настройки антивируса, укажите, требуется ли обновлять файлы определений вирусов перед сканированием, а затем щелкните OK.

После щелчка кнопки «ОК» в диалогом окне Состояние запрошенных действий (Status of requested actions) отображаются следующие сведения:

- Выполнение

- Результаты

- Сведения о времени сканирования

Запуск антивирусного сканирования на управляемом устройстве

Кроме того, если в настройках антивируса было включено отображение значка антивируса на панели задач системы, конечные пользователи могут выполнять собственные антивирусные сканирования по требованию.

Чтобы выполнить такое сканирование на управляемом устройстве, щелкните значок Ivanti Antivirus на панели задач правой кнопкой мыши, а затем выберите Сканировать мой компьютер (Scan my computer). или щелкните Сканировать мой компьютер (Scan my computer) в диалоговом окне «Антивирус» (Antivirus).

Проверка на вирусы: безопасный режим

Проверка на вирусы эффективнее, если безопасный режим был выбран при загрузке. Этот режим рекомендуют сотрудники Microsoft, если антивирус не справляется.

Современное вредоносное ПО постоянно развивается и совершенствуется. Вредоносные программы обзаводятся защитой от обнаружения и средствами маскировки. Это затрудняет их выявление антивирусами.

Иногда антивирус предупреждает об обнаружении вредоносной программы. Но пользователь игнорирует это предупреждение. Сканирование же в более поздний период не выявляет ничего подозрительного. Что это? Ложное срабатывание? Может быть и так. А, возможно, вредоносное программа просто сделала все необходимое для того, чтобы антивирус ее не обнаружил. Бывает, что вирусы мешают запуску антивирусных программ или снижают их эффективность. В подобных случаях и периодически для профилактики лучше использовать антивирус на загрузочном диске.

Антивирус, запущенный с загрузочного диска работает с пассивными вредоносными программами, в силу чего их проще обнаружить и удалить. Но, некоторые, особенно женщины, пасуют перед перспективой использовать загрузочный диск. Они испытывают сложности с созданием загрузочного диска или загрузочной флешки. Или им трудно выставить приоритетную загрузку с загрузочного диска в BIOS. В таких случаях может выручить поиск и удаление вирусов при загрузке Windows в безопасном режиме.

В безопасном режиме загружается минимальный набор самых необходимых драйверов и файлов Windows. Этот режим обычно используется для устранения конфликтов в системе и других неполадок. В безопасном режиме проще проходят некоторые операции по обслуживанию, например, дефрагментация жесткого диска. А вот о целесообразности использования безопасного режима для поиска вредоносного ПО до сих спорят на разных форумах. Не буду углубляться в теоретические обоснования, сошлюсь лишь на рекомендацию сотрудников тех. поддержки Microsoft по использованию безопасного режима для проверок на вирусы

Для сканирования в безопасном режиме лучше использовать антивирусные сканеры, такие, как CCE или Emsisoft Emergency Kit. Нужно заранее позаботиться об обновлении баз антивирусных сканеров. Обновление лучше сделать на не зараженном компьютере, для чего удобнее разместить антивирусные сканеры на флешке. На худой конец обновление можно сделать и на зараженном компьютере.

Для перехода в безопасный режим после включения (перезагрузки) компьютера нажимайте клавишу F8. В появившемся меню с помощью стрелок выберите «Безопасный режим» и нажмите Enter. Выполните полную проверку с помощью сканеров.

Проверка на вирусы результативнее, если использовать безопасный режим , но лучше использовать загрузочный диск.

Рекомендации по сканированию на вирусы для компьютеров Enterprise, работающих под управлением поддерживаемых в настоящее время версий Windows (KB822158)

Применимо к:

Windows Server 2012, все редакции

Windows Server 2012 R2, все выпуски

Windows Server 2016, все выпуски

Windows Server 2019, все выпуски

Windows 7, все редакции

Windows 8.1, все редакции

Windows 10, все выпуски

Введение

Эта статья содержит рекомендации, которые могут помочь администратору определить причину потенциальной нестабильности на компьютере, на котором работает поддерживаемая версия Microsoft Windows, когда он используется вместе с антивирусным программным обеспечением в среде домена Active Directory или в управляемой бизнес-среде.

Примечание Мы рекомендуем временно применить эти настройки для оценки поведения системы. Если производительность или стабильность вашей системы улучшены за счет рекомендаций, содержащихся в этой статье, обратитесь к поставщику антивирусного программного обеспечения за инструкциями или за обновленной версией или настройками антивирусного программного обеспечения.

Внимание! Эта статья содержит информацию, которая показывает, как снизить параметры безопасности или как временно отключить функции безопасности на компьютере.Вы можете внести эти изменения, чтобы понять природу конкретной проблемы. Прежде чем вносить эти изменения, мы рекомендуем вам оценить риски, связанные с реализацией этого временного решения в вашей конкретной среде. Если вы реализуете этот обходной путь, примите все необходимые дополнительные меры для защиты компьютера.

Дополнительная информация

Для компьютеров под управлением Windows 7 и более поздних версий Windows

Предупреждение Этот обходной путь может сделать компьютер или сеть более уязвимыми для атак злоумышленников или вредоносного программного обеспечения, такого как вирусы.Мы не рекомендуем этот обходной путь, но предоставляем эту информацию, чтобы вы могли реализовать его по своему усмотрению. Используйте этот обходной путь на свой страх и риск.

Примечание В Windows 10, Windows Server 2016 и более поздних версиях антивирус Microsoft Defender является встроенным и не требует исключений для файлов операционной системы, упомянутых ниже. Кроме того, антивирус Microsoft Defender в Windows Server 2016 и более поздних версиях автоматически регистрирует вас в определенных исключениях, как это определено вашей указанной ролью сервера.Эти исключения не отображаются в стандартных списках исключений, которые отображаются в приложении безопасности Windows. См. Раздел Настройка исключений антивируса Защитника Windows на Windows Server.

Банкноты

Нам известно о риске исключения определенных файлов или папок, упомянутых в этой статье, из сканирования, выполняемого вашим антивирусным программным обеспечением. Ваша система будет в большей безопасности, если вы не исключите из сканирования какие-либо файлы или папки.

При сканировании этих файлов могут возникнуть проблемы с производительностью и надежностью операционной системы из-за блокировки файлов.

Не исключайте ни один из этих файлов на основе расширения имени файла. Например, не исключайте все файлы с расширением .dit. Microsoft не контролирует другие файлы, которые могут использовать те же расширения, что и файлы, описанные в этой статье.

В этой статье приведены имена файлов и папок, которые можно исключить. Все файлы и папки, описанные в этой статье, защищены разрешениями по умолчанию, разрешающими только СИСТЕМНЫЙ и административный доступ, и они содержат только компоненты операционной системы. Исключение всей папки может быть проще, но может не обеспечить такой большой защиты, как исключение определенных файлов на основе имен файлов.

Отключить сканирование файлов, связанных с Центром обновления Windows или автоматическим обновлением

Отключите сканирование файла базы данных Windows Update или автоматического обновления (Datastore.edb). Этот файл находится в следующей папке:

% windir% \ SoftwareDistribution \ Datastore

Отключить сканирование файлов журнала, находящихся в следующей папке:

% windir% \ SoftwareDistribution \ Datastore \ Logs В частности, исключите следующие файлы:

Подстановочный знак (*) указывает, что файлов может быть несколько.

Отключить проверку файлов безопасности Windows

Добавьте следующие файлы в путь% windir% \ Security \ Database в списке исключений:

* .edb

* .sdb

*.журнал

* .chk

* .jrs

* .xml

* .csv

*.cmtx

Примечание. Если эти файлы не исключены, антивирусное программное обеспечение может препятствовать правильному доступу к этим файлам, и базы данных безопасности могут быть повреждены. Сканирование этих файлов может предотвратить использование файлов или может помешать применению политики безопасности к файлам. Эти файлы не следует сканировать, поскольку антивирусное программное обеспечение может неправильно обрабатывать их как файлы проприетарных баз данных.

Это рекомендуемые исключения.Могут быть другие типы файлов, которые не включены в эту статью, которые следует исключить.

Отключить сканирование файлов, связанных с групповой политикой

Информация о реестре пользователей групповой политики. Эти файлы находятся в следующей папке:

% allusersprofile% \ В частности, исключите следующий файл:

NTUser.pol

Файлы настроек клиента групповой политики. Эти файлы находятся в следующей папке:

% SystemRoot% \ System32 \ GroupPolicy \ Machine \

% SystemRoot% \ System32 \ GroupPolicy \ User \ В частности, исключите следующие файлы:Registry.pol

Registry.tmp

Отключить проверку файлов профиля пользователя

Информация о реестре пользователей и вспомогательные файлы.Файлы находятся в следующей папке:

userprofile% \ В частности, исключите следующие файлы:

NTUser.dat *

Запуск антивирусного ПО на контроллерах домена

Поскольку контроллеры домена предоставляют клиентам важные услуги, необходимо минимизировать риск нарушения их деятельности из-за вредоносного кода, вредоносных программ или вирусов.Антивирусное программное обеспечение — это общепринятый способ снизить риск заражения. Установите и настройте антивирусное программное обеспечение, чтобы максимально снизить риск для контроллера домена и снизить производительность как можно меньше. В следующем списке содержатся рекомендации, которые помогут вам настроить и установить антивирусное программное обеспечение на контроллере домена Windows Server.

Предупреждение Мы рекомендуем вам применить следующую указанную конфигурацию к тестовой системе, чтобы убедиться, что в вашей конкретной среде она не создает неожиданных факторов и не снижает стабильность системы.Риск из-за слишком частого сканирования заключается в том, что файлы неправильно помечаются как измененные. Это вызывает слишком большую репликацию в Active Directory. Если тестирование подтвердит, что следующие рекомендации не влияют на репликацию, вы можете применить антивирусное программное обеспечение в производственной среде.

Примечание Конкретные рекомендации поставщиков антивирусного программного обеспечения могут заменять рекомендации в этой статье.

Антивирусное программное обеспечение должно быть установлено на всех контроллерах домена на предприятии.В идеале попробуйте установить такое программное обеспечение на всех других серверных и клиентских системах, которые должны взаимодействовать с контроллерами домена. Оптимальным является обнаружение вредоносного ПО на самой ранней стадии, например, на брандмауэре или в клиентской системе, где оно внедрено. Это предотвращает попадание вредоносного ПО в системы инфраструктуры, от которых зависят клиенты.

Используйте версию антивирусного программного обеспечения, предназначенную для работы с контроллерами домена Active Directory и использующую правильные интерфейсы прикладного программирования (API) для доступа к файлам на сервере.Более старые версии программного обеспечения большинства поставщиков неправильно изменяют метаданные файла во время сканирования файла. Это заставляет механизм службы репликации файлов распознавать изменение файла и, следовательно, планировать репликацию файла. Более новые версии предотвращают эту проблему.

Дополнительные сведения см. В следующей статье базы знаний Майкрософт:815263 Антивирус, программы резервного копирования и оптимизации диска, совместимые со службой репликации файлов

Не используйте контроллер домена для работы в Интернете или для выполнения других действий, которые могут привести к появлению вредоносного кода.

Мы рекомендуем минимизировать рабочие нагрузки на контроллеры домена. По возможности избегайте использования контроллеров домена в роли файлового сервера. Это снижает активность поиска вирусов в общих файловых ресурсах и минимизирует накладные расходы на производительность.

Не помещайте файлы базы данных и журнала Active Directory или FRS на сжатые тома файловой системы NTFS.

Отключить сканирование Active Directory и файлов, связанных с Active Directory

Исключить файлы основной базы данных NTDS.Расположение этих файлов указано в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ NTDS \ Parameters \ DSA Database File Расположение по умолчанию -% windir% \ Ntds. В частности, исключите следующие файлы:

Ntds.dit

Ntds.patИсключить файлы журнала транзакций Active Directory.Расположение этих файлов указано в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ NTDS \ Parameters \ Путь к файлам журнала базы данных

Расположение по умолчанию -% windir% \ Ntds. В частности, исключите следующие файлы:EDB * .log

Res *.журнал

Edb * .jrs

Ntds.pat

Исключить файлы из рабочей папки NTDS, указанной в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ NTDS \ Parameters \ DSA Working Directory В частности, исключите следующие файлы:

Отключить проверку файлов SYSVOL

Отключить сканирование файлов в рабочей папке службы репликации файлов (FRS), указанной в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ NtFrs \ Parameters \ Working Directory Расположение по умолчанию -% windir% \ Ntfrs.Исключите следующие файлы, существующие в папке:

edb.chk в папке % windir% \ Ntfrs \ jet \ sys

Ntfrs.jdb в папке % windir% \ Ntfrs \ jet

* .log в папке % windir% \ Ntfrs \ jet \ log

Отключить сканирование файлов в файлах журнала базы данных FRS, указанных в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ Currentcontrolset \ Services \ Ntfrs \ Parameters \ DB Log File Directory Расположение по умолчанию -% windir% \ Ntfrs.Исключите следующие файлы.

Примечание Настройки для определенных исключений файлов задокументированы здесь для полноты. По умолчанию доступ к этим папкам разрешен только Системе и Администраторам. Убедитесь, что установлены правильные средства защиты. Эти папки содержат только рабочие файлы компонентов для FRS и DFSR.

Отключите сканирование промежуточной папки NTFRS, как указано в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ Currentcontrolset \ Services \ NtFrs \ Parameters \ Replica Sets \ GUID \ Replica Set Stage По умолчанию для промежуточного хранения используется следующее расположение:

% systemroot% \ Sysvol \ Промежуточные области

Отключите сканирование промежуточной папки DFSR, как указано в атрибуте msDFSR-StagingPath объекта CN = SYSVOL Subscription, CN = Domain System Volume, CN = DFSR-LocalSettings, CN = DomainControllerName, OU = Domain Controllers, DC = Имя домена в AD DS.Этот атрибут содержит путь к фактическому расположению, которое репликация DFS использует для размещения файлов. В частности, исключите следующие файлы:

Отключите проверку файлов в папке Sysvol \ Sysvol или SYSVOL_DFSR \ Sysvol.

Текущее расположение папки Sysvol \ Sysvol или SYSVOL_DFSR \ Sysvol и всех вложенных папок является целью повторного анализа файловой системы для корня набора реплик. Папки Sysvol \ Sysvol и SYSVOL_DFSR \ Sysvol по умолчанию используют следующие расположения:

% systemroot% \ Sysvol \ Домен

% systemroot% \ Sysvol_DFSR \ DomainНа путь к текущему активному SYSVOL ссылается общий ресурс NETLOGON, и его можно определить по имени значения SysVol в следующем подразделе:

HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet001 \ Services \ Netlogon \ Parameters

Исключить следующие файлы из этой папки и всех ее подпапок:

*.ADM

* .admx

* .adml

Registry.pol

Registry.tmp

*.AS

* .inf

Scripts.ini

* .ins

Oscfilter.ini

Отключите сканирование файлов в папке предварительной установки FRS, которая находится в следующем месте:

Корень-реплика \ DO_NOT_REMOVE_NtFrs_PreInstall_Directory Папка предустановки всегда открыта, когда запущена служба FRS.

Исключить следующие файлы из этой папки и всех ее подпапок:

Отключить проверку файлов в базе данных DFSR и рабочих папках. Расположение указано в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ SYSTEM \ Currentcontrolset \ Services \ DFSR \ Parameters \ Replication Groups \ GUID \ Replica Set Configuration File = Path В этом подразделе реестра «Путь» — это путь к XML-файлу, в котором указано имя группы репликации.В этом примере путь будет содержать «Том системы домена».

Расположение по умолчанию — следующая скрытая папка:

% systemdrive% \ System Volume Information \ DFSR Исключите следующие файлы из этой папки и всех ее подпапок:

Если какая-либо из этих папок или файлов перемещается или помещается в другое место, просканируйте или исключите эквивалентный элемент.

$ db_normal $

FileIDTable_ *

Таблица сходства_ *

*.xml

$ db_dirty $

$ db_clean $

$ db_lost $

Dfsr.db

Фср.chk

* .frx

* .log

Fsr * .jrs

Tmp.edb

Отключить проверку файлов DFS

Те же ресурсы, которые исключены для набора реплик SYSVOL, также должны быть исключены, когда FRS или DFSR используется для репликации общих ресурсов, сопоставленных с корнем DFS, и связывания целевых объектов на рядовых компьютерах под управлением Windows Server 2008 R2 или Windows Server 2008 или контроллеры домена.

Отключить сканирование файлов DHCP

По умолчанию файлы DHCP, которые следует исключить, находятся в следующей папке на сервере:

% systemroot% \ System32 \ DHCP Исключить следующие файлы из этой папки и всех ее подпапок:

* .mdb

*.pat

* .log

* .chk

* .edb

Расположение файлов DHCP можно изменить. Чтобы определить текущее расположение файлов DHCP на сервере, проверьте параметры DatabasePath , DhcpLogFilePath и BackupDatabasePath , указанные в следующем подразделе реестра:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ DHCPServer \ Parameters

Отключить проверку файлов DNS

По умолчанию DNS использует следующую папку:

% systemroot% \ System32 \ Dns Исключить следующие файлы из этой папки и всех ее подпапок:

Отключить проверку файлов WINS

По умолчанию WINS использует следующую папку:

% systemroot% \ System32 \ Wins

Исключите следующие файлы из этой папки и всех ее подпапок:

Для компьютеров под управлением версий Windows на базе Hyper-V

В некоторых сценариях на компьютере под управлением Windows Server 2008, на котором установлена роль Hyper-V, или на Microsoft Hyper-V Server 2008, или на компьютере под управлением Microsoft Hyper-V Server 2008 R2, может потребоваться настройка компонент сканирования в реальном времени в антивирусном программном обеспечении для исключения файлов и целых папок.Дополнительные сведения см. В следующей статье базы знаний Майкрософт:

961804 Виртуальные машины отсутствуют или возникает ошибка 0x800704C8, 0x80070037 или 0x800703E3 при попытке запустить или создать виртуальную машину

История изменений

В следующей таблице перечислены некоторые из наиболее важных изменений в этой теме.

Дата | Описание |

|---|---|

17 августа 2021 г. | Обновлено примечание в разделе «Дополнительная информация»: « Примечание в Windows 10, Windows Server 2016 и более поздних версиях… « |

Что такое сканер вирусов? | Как работает проверка на вирусы и защита устройств

16 июня 2020 г. | Автор admin Загружается …Сканирование на вирусы является неотъемлемой частью антивирусного программного обеспечения, оно сканирует жесткий диск для обнаружения вредоносного программного обеспечения на вычислительном устройстве.Проще говоря, целенаправленная природа программного обеспечения антивирусного сканера заключается в проверке и выявлении угроз, исходящих от вирусов и программ.

Как работает проверка на вирусы?

Антивирусный сканер работает очень традиционно, он использует базу данных, называемую вирусным словарем, которая содержит множество кодов от различных известных вирусов. Когда антивирус сканирует файл, он берет фрагмент этого кода и сравнивает его с кодами в своем словаре вирусов. Если файлы совпадают, то вирусная атака на компьютер подтверждается.Проще говоря, весь процесс сканирования и обнаружения опирается на репозиторий (словарь / сигнатуру вирусов) известных вирусов. Надежный антивирусный сканер лучше отслеживает вирусы, черви, трояны, шпионское и вредоносное ПО, часто распространяемое киберпреступниками в личных целях. Когда обнаруживается, что злоумышленник существует в системных файлах, антивирусный сканер защищает компьютер, блокируя все действия вируса.

Сканер вирусов и репозиторий

Часто кажется, что эти вредоносные программы происходят из законных источников, и их злонамеренные намерения остаются скрытыми.Словарь или репозиторий вирусов играет ключевую роль в идентификации вредоносного ПО. Это может быть что угодно, например вирус, червь или вредоносное ПО, и это может быть одной из важнейших причин того, почему многие современные сканеры вирусов никогда не полагаются на один-единственный штамм вредоносного ПО.

Скорее, подпись предлагает невероятную возможность для перекрестной проверки широкого диапазона уже обнаруженных файлов, содержащих код, в который встроены вредоносные функции. Эта процедура известна как эвристика.

После идентификации заражающего вируса на компьютере весь список зараженных файлов может быть сокращен, и обычно количество зараженных файлов огромно.

Обновления сканера вирусов— как часто мне следует это делать?

Обычно антивирусные аналитики часто обновляют сигнатуры вирусов. Нет определенных дат для проверки обновлений, делайте это по мере возможности. Проще говоря, обычное обновление увеличивает количество известных вирусов в файле.Немногие антивирусные программы выполняют автоматическое обновление сигнатур. Например, программное обеспечение антивирусного сканера Comodo автоматически обновляется при подключении к Интернету.

Что происходит, когда вирусный сканер обнаруживает киберугрозу?

Когда антивирусный сканер успешно обнаруживает вирус или вредоносную угрозу, он либо удаляет их, помещает в карантин, либо лечит. Антивирусная программа лечит пораженные файлы и восстанавливает их прежнюю форму, а затем файлы перемещаются в исходное положение.Когда удалить заразу не удается, файл помещается на карантин. Это предотвращает дальнейшее повреждение, и зараженные файлы можно попытаться восстановить до нормального состояния. Целью помещения зараженного файла в карантин является устранение рисков для вашего компьютера.

Включение сканера вирусов

В стандартной конфигурации антивирусное программное обеспечение Comodo обязано автоматически проверять наличие обновлений программного обеспечения и антивирусных баз.

Отключить автоматическое обновление программного обеспечения:

- Нажмите кнопку «Еще» в верхней части навигации и нажмите ссылку «Настройки» в интерфейсе «Дополнительные» Задачи.

- Щелкните вкладку «Общие» в интерфейсе «Настройки».

- Снимите флажок «Автоматически проверять наличие обновлений программы».

Отключить автоматическое обновление вирусной базы данных:

- Нажмите кнопку «Антивирус» в верхней части навигации и нажмите «Настройки сканера» в интерфейсе задач антивируса.

- Щелкните вкладку «Сканирование в реальном времени» в интерфейсе «Настройки сканера».

- Снимите флажок «Автоматически обновлять вирусные базы».

Проверить безопасность веб-сайта

Проверка безопасности веб-сайта

Тематические атаки на коронавирус

Сканер вредоносных программ для веб-сайтов

Википедия DDOS-атака

Компьютерный вирус

Лучшее удаление вирусов

Удаление вируса Mac

Лучшая безопасность веб-сайтов

Проверка веб-сайтов

Сканер уязвимостей веб-сайтов

Бесплатный хостинг веб-сайтов

Резервное копирование веб-сайта

Служба ITSM

Как делать DDoS-атаки

Инструменты DDoS

История DNS

Самые быстрые антивирусные сканеры | Small Business

Защита компьютеров вашего предприятия от атак вредоносных программ имеет важное значение для поддержания вашего бизнеса в рабочем состоянии.Хотя использование антивирусного программного обеспечения не гарантирует, что ваш компьютер не будет заражен вредоносным ПО, оно может помочь предотвратить распространенные инфекции при использовании в сочетании с безопасными привычками просмотра. При выборе антивирусного решения скорость всегда имеет первостепенное значение.

Norton AntiVirus

Norton AntiVirus входит в тройку лучших антивирусных продуктов по версии PCMag.com и TopTenReviews.com. По состоянию на начало 2013 года Norton AntiVirus стоил примерно 50 долларов за годовую подписку на обслуживание для одного компьютера.TopTenReviews.com в своем обзоре охарактеризовал программу как «эффективную и ненавязчивую». Norton также использует технологию, которая не требует перезагрузки компьютера после установки обновлений баз вредоносных программ. Эта функция означает, что вы можете тратить больше времени на работу и меньше на ожидание перезагрузки системы.

Kaspersky Anti-Virus 2013

Kasperksy Anti-Virus 2013 занимает второе место среди лучших антивирусных решений по версии TopTenReviews.com. По состоянию на начало 2013 года стоимость Kaspersky Anti-Virus 2013 составляла около 60 долларов США за год защиты до трех компьютеров.Одна из самых важных особенностей, которые Касперский предлагает с точки зрения скорости, — это особая функция Gamer Mode. Эта функция автоматически распознает, когда вы запускаете видеоигру, и обеспечивает непрерывный игровой процесс, сохраняя при этом безопасность вашей компьютерной системы.

Bitdefender Antivirus Plus 2013