- Авторизуйтесь под учетной записью администратора на вашей установке продукта «1С-Битрикс»

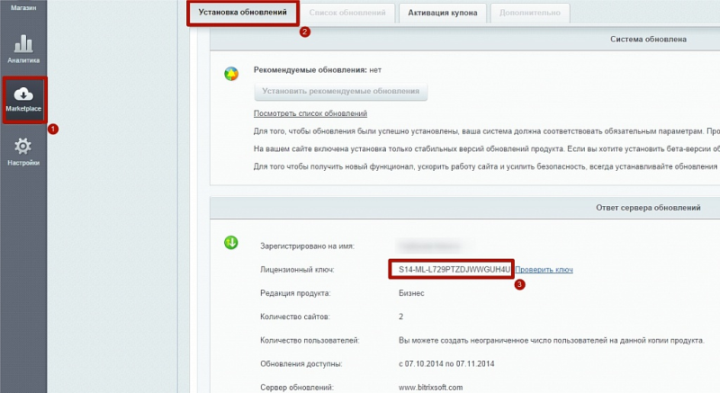

(т.е. вы должны перейти на ваш сайт, в раздел http://www.mysite.ru/bitrix/admin/). - Войдите в раздел «Marketplace-Обновление платформы» («Настройки-Обновления» , если у вас версия ниже 11.0.0), в блоке «Ответ от сервера обновлений» найдите поле «Лицензионный ключ» (см. рисунок ниже).

- Скопируйте лицензионный ключ и вставьте на данной странице в поле для ввода ключа.

Независимо от даты окончания активности обновлений (если прошло больше одного месяца) вы можете приобрести продление по стандартному варианту за 60% от цены вашей редакции. Срок активности обновлений продлевается с момента активации продления ровно на один год. Вы получаете возможность загрузить и установить все изменения и обновления, которые вышли за весь предыдущий период, пока вы не пользовались обновлениями и еще в течение полного года с момента покупки загружать обновления.

Активировать купон льготного продления можно до истечения периода активности обновлений (заранее) или в течение 30 дней после. Если прошло более 30 дней после окончания обновлений, купон на льготное продление не применяется. В течение года ключ можно продлить льготно только один раз!

Проверка электронной подписи — Единый портал ЭП

СОГЛАШЕНИЕ О ПРЕДОСТАВЛЕНИИ И ИСПОЛЬЗОВАНИИ ПЕРСОНАЛЬНЫХ ДАННЫХ

Настоящее соглашение регламентирует отношения между АО «Аналитический центр» и физическим лицом (Пользователь) и вступает в силу с момента принятия Пользователем условий настоящего соглашения. При несогласии Пользователя с хотя бы одним из пунктов соглашения, Пользователь не имеет права дальнейшей регистрации. Продолжение процедуры регистрации говорит о полном и безоговорочном согласии с настоящим соглашением.

ТЕРМИНЫ И ОПРЕДЕЛЕНИЯ

Регистрация — процедура, в ходе которой Пользователь предоставляет достоверные данные о себе по утвержденной форме регистрации (регистрационная карта). Прохождение процедуры регистрации говорит о том, что Стороны полно и безоговорочно согласились с условиями настоящего соглашения.

Персональные данные Пользователя — данные, используемые для идентификации личности, добровольно указанные Пользователем при прохождении регистрации. Данные хранятся в базе данных на сервере АО «Аналитический центр» и подлежат использованию исключительно в соответствии с настоящим соглашением и законодательством РФ.

ИСПОЛЬЗОВАНИЕ ПЕРСОНАЛЬНЫХ ДАННЫХ

Мы используем персональные данные Пользователя только для тех целей, которые указываются при их сборе. Мы не используем персональные данные для других целей без согласия Пользователя. Мы можем использовать персональные данные Пользователя для следующих целей:

- Для организации выдачи Пользователю электронной цифровой подписи в рамках сети Аккредитованных при Некоммерческой организации «Ассоциация Электронных Торговых Площадок» Удостоверяющих центров, а также ее обслуживания и оказания сопутствующих услуг;

- Для обратной связи с Пользователем в целях предоставления услуги или информации, в том числе посредством рассылки рекламных, информационных и (или) иных материалов АО «Аналитический Центр» на указанную электронную почту. Отказаться от рассылки рекламных, информационных и (или) иных материалов АО «Аналитический Центр» можно нажав на соответствующую кнопку в нижнем колонтитуле любого письма в рамках такой рассылки;

- Для ответов на запросы Пользователя в службу поддержки;

- Для выполнения обязательств по договорам.

Для использования персональных данных для любой иной цели мы запрашиваем подтверждение Пользователя. Пользователь соглашается, что АО «Аналитический центр» оставляет за собой право использовать его персональные данные анонимно и в обобщенном виде для статистических целей.

ОБЯЗАТЕЛЬСТВА ПОЛЬЗОВАТЕЛЯ ПО РЕГИСТРАЦИИ

Пользователь соглашается предоставить правдивую, точную и полную информацию о себе по вопросам, предлагаемым в регистрационной карте. Если Пользователь предоставляет неверную информацию, АО «Аналитический центр» имеет право приостановить либо отменить регистрацию.

ПРЕДОСТАВЛЕНИЕ ПЕРСОНАЛЬНЫХ ДАННЫХ ПОЛЬЗОВАТЕЛЯ ТРЕТЬИМ ЛИЦАМ

АО «Аналитический центр» не передает персональные данные третьим лицам для маркетинговых целей без разрешения Пользователя.

АО «Аналитический центр» предоставляем третьим лицам объем персональных данных, необходимый для оказания требуемой услуги или транзакции. При необходимости АО «Аналитический центр» можем использовать персональные данные Пользователя для ответа на претензии, исковые заявления.

АО «Аналитический центр» можем собирать и, при необходимости, передавать уполномоченным органам имеющуюся в нашем распоряжении информацию для расследования, предотвращения и пресечения любых незаконных действий. АО «Аналитический центр» вправе раскрывать любые персональные данные по запросам правоохранительных органов, решению суда и в прочих случаях, предусмотренных законодательством РФ.

С целью предоставления дополнительной информации, оказания услуг, Пользователь можете быть направлен на другие ресурсы, содержащие информационные или функциональные ресурсы, предоставляемые третьи

Данный сервис предназначен для подтверждения подлинности ЭП формата PKCS#7 в электронных документах по значению хэша.

ЭП под электронным документом бывает двух видов — присоединенная и отсоединенная. Присоединенная ЭП содержится в том же файле, что и сам документ. Отсоединенная ЭП содержится в отдельном файле. Данный сервис позволяет проверить отсоединенную ЭП.

Для проверки вместо электронного документа передается значение его хэш-функции.

WINDOWS LINUX

Установка криптопровайдера для вычисления хэш-значения электронного документа не требуется.

В поле «Введите шестнадцатеричное хэш-значение документа» следует ввести вычисленное шестнадцатеричное хэш-значение документа. В поле «Выберите документ для проверки» следует указать файл, содержащий отсоединенную ЭП, после чего нажать кнопку «Проверить». На экране будет отображена информация о результатах проверки ЭП в электронном документе.

Предоставляемая услуга носит информационный характер и не может быть использована в качестве доказательств в судах различных инстанций.

* Выберите документ для проверки:

Загрузить файл…

* Введите значение хэш-функции:

Проверить

Подключение портала к среде Common Data Service — Power Apps

- Чтение занимает 2 мин

В этой статье

Портал подключается к среде Common Data Service с помощью приложения Azure Active Directory. Приложение создается в том же клиенте, в котором подготовлен портал. Приложение регистрируется в среде Common Data Service в процессе подготовки портала.

С каждым порталом связано отдельное приложение Azure Active Directory, независимо от того, подключены ли они к одной среде Common Data Service или нет. Поставщик проверки подлинности Azure Active Directory по умолчанию, созданный для портала, использует то же приложение Azure Active Directory для проверки подлинности портала. Проверка подлинности принудительно выполняется веб-ролями, назначенными пользователю, который выполняет доступ к порталу.

Связанное приложение портала отображается в Azure Active Directory. Имя этого приложения будет Microsoft CRM Portals, и код портала указан в поле URI кода приложения в приложении Azure Active Directory. Пользователь, который подготавливает портал, является владельцем данного приложения. Не удаляйте и не изменяйте это приложение, в противном случае работоспособность портала может быть нарушена. Вы должны быть ответственным за приложение, чтобы управлять порталом из центра администрирования порталов Power Apps.

Ключ проверки подлинности

Портал для подключения к Common Data Service с использованием приложения Azure Active Directory, он нужен ключом проверки подлинности подключенного с приложением Azure Active Directory. Этот ключ создается при подготовке портала, и открытая часть этого ключа автоматически отправляется в приложение Azure Active Directory.

Важно!

Срок действия ключа проверки подлинности истекает через два года. Его необходимо обновлять каждые два года, чтобы портал был по прежнему подключен к среде Common Data Service. Если не обновить ключ, портал перестанет работать.

Сведения о ключе проверки подлинности

Сведения о ключе аутентификации отображаются в центре администрирования порталов Power Apps и на портале.

Центр администрирования портала Power Apps

Открытие Центра администрирования портала Power Apps.

Выберите Управление ключом проверки подлинности портала. Ключ проверки подлинности отображается вместе с датой окончания срока действия и отпечатком.

Портал

Войдите на портал как администратор.

Перейдите по URL-адресу <путь_к_порталу>/_services/about. Отображается дата окончания срока действия ключа проверки подлинности.

Примечание

Для просмотра сведений о ключе проверки подлинности необходимо выполнить вход в портал в рамках того же сеанса веб-браузера, и необходимо обладать всеми разрешениями на доступ к веб-сайту.

Уведомление окончания действия ключа проверки подлинности

Перед истечением срока действия ключа аутентификации вы получите уведомление по электронной почте, в центре администрирования порталов Power Apps и на портале.

Сообщение электронной почты

Сообщение электронной почты будет отправлено таким пользователям, подписанным на уведомления электронной почты для организации, подключенной к их порталу. Подробнее о подписке на уведомления электронной почты: Управление уведомлениями электронной почты для администраторов

Уведомления электронной почты отправляются со следующими интервалами:

- 90 дня

- 60 дня

- 30 дня

- 15 дней

- 7 дней

- 6 дней

- 5 дней

- 4 дней

- 3 дней

- 2 дней

- 1 день

- 12 часов

- 6 часов

- 3 часов

Также вы будете получать уведомление после истечения срока действия ключа каждый день в течение 1 недели после окончания срока действия ключа.

Примечание

- Интервалы рассчитываются в формате времени UTC от даты окончания срока действия ключа.

- Не гарантируется, что сообщения электронной почты будут приходит точно через интервалы, указанные выше. Уведомление электронной почты может быть задержано или может отсутствовать. Обязательно проверяйте дату окончания срока действия ключа в Интернете.

Центр администрирования портала Power Apps

Сообщение об окончании срока действия ключа отображается вверху страницы.

Портал

При переходе по URL-адресу <путь_к_порталу>/_services/about уведомление об истечении срока действия ключа отображается внизу страницы.

Примечание

Необходимо выполнить вход в портал в рамках того же сеанса веб-браузера, и необходимо обладать всеми разрешениями на доступ к веб-сайту.

Обновление ключа проверки подлинности портала

Необходимо обновлять ключ каждые два года, чтобы портал мог подключаться к среде Common Data Service.

Примечание

Чтобы обновить ключ, необходимо иметь разрешения на управление порталом.

Открытие Центра администрирования портала Power Apps.

Выберите Управление ключом проверки подлинности портала. Ключ проверки подлинности отображается вместе с датой окончания срока действия и отпечатком.

Выберите Обновить ключ.

Выберите Обновить в сообщении. Начинается процесс обновления, и отображается сообщение.

Примечание

- Пока этот процесс выполняется в фоновом режиме, портал будет один раз перезапущен.

- При обновлении ключа он действует следующие два года.

- Эта процедура займет от пяти до семи минут.

- Обновление ключа аутентификации не изменяет никакую другую конфигурацию портала или состояние портала.

Устранение неполадок

Если обновление ключа завершается сбоем, отображается сообщение об ошибке вместе со следующим действием:

Повторить попытку обновления ключа проверки подлинности. Это действие позволяет перезапустить процесс обновления ключа проверки подлинности. Если обновление завершается ошибкой несколько раз, обратитесь в службу поддержки Майкрософт.

Как проверить ключ битрикс — bxall.ru

Зачастую когда клиент приобретает лицензию битрикс, не важно какой редакции, при неверной настройке при создании сайта, он не знает когда заканчивается срок действия ключа битрикс и как проверить ключ битрикс.

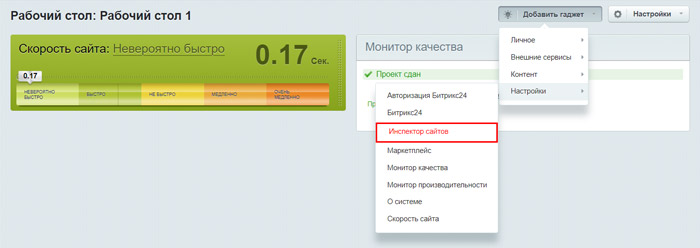

Для автоматического мониторинга срока действия лицензионного ключа в битрикс существует специальный функционал. На рабочий стол системы администрирования можно вывести специальный гаджет «Инспектор сайтов», после его настройки он будет отслеживать не только срок истечения лицензии 1С-Битрикс, но и срок регистрации домена, а также, в случае если сайт работает по защищенному протоколу HTTPS и срок действия SSL сертификата.

Настроить данный гаджет очень просто, для этого перейдите в систему администрирования

Вход в админку битрикс

Вход в админку битриксДалее на рабочем столе есть блок меню, выберите пункт Добавить гаджет — настройки — Инспектор сайта:

Как проверить ключ битрикс

Как проверить ключ битриксПосле этого на рабочем столе в системе администрирования появится гаджет «Инспектор сайтов»

Как проверить ключ битрикс

Как проверить ключ битриксНо еще не все, теперь необходимо настроить его на мониторинг отслеживания лицензии ключа и домена, для этого нажимаем на кнопку подробнее и переходим в настройки данного модуля, помимо этого вы всегда можете перейти в настройки по пути Настройки — Облако 1С-Битрикс — Инспектор сайтов:

Как проверить ключ битрикс

Как проверить ключ битриксПосле нажатия на кнопку «Подробнее» вам будут доступны настройки данного модуля. Нажимаем добавить сайт для инспектирования. Битрикс сам покажет ваш сайт из настроек главного модуля.

Как проверить ключ битрикс

Как проверить ключ битрикс  Как проверить ключ битрикс

Как проверить ключ битриксУказываем что именно необходимо мониторить и куда необходимо отправлять информацию

Т.о. за месяц до окончания срока действия ключа лицензии битрикс или домена, модуль будет вас информировать на указанную почту уведомлением вида:

Как проверить ключ битрикс

Как проверить ключ битриксТакже возможность проверить ключ битрикс есть в меню Marketplace — Обновление платформы:

Как проверить ключ битрикс

Как проверить ключ битриксНа открывшейся странице будет указан ваш купленный ключ, возможность проверить его на официальном сайте битрикс, при переходе по ссылке, также будет указано до какого числа у вас активна лицензия. За месяц до окончания срока действия ключа битрикс и следующий месяц после окончания действия лицензии у вас есть возможность продлить его со скидкой, 22% от стоимости самой лицензии.

Также проверить ключ битрикс можно и на официальном сайте компании 1C-Битрикс по ссылке: https://www.1c-bitrix.ru/support/key_info.php

Как проверить ключ битрикс

Как проверить ключ битриксДля этого вам необходимо ввести свой номер ключа в поле Ключ и символы с картинки.

После этого система проверит ваш ключ битрикс и выдаст регистрационную информацию по нему.

что это и как получить

Согласно ФЗ-63, ЭЦП — это электронные данные, которые совмещены с другой информацией аналогичной формы, предназначенные для подтверждения авторства и целостности документа. Главное преимущество ЭЦП состоит в возможности вести электронный документооборот. Область применения довольно широка. Сегодня она активно используется в сдаче регламентной отчетности в различные государственные и муниципальные органы, такие как ФАС, ФНС, ПФР. Также ЭП обеспечивает полноценную работу на различных сервисах государственных услуг, дает возможность принять участие в торгах и госзакупках на торговых онлайн-площадках, вести электронный документооборот. В этой статье мы расскажем, как получить ключ электронной подписи и прочих нюансах.

Нужна электронная подпись? Подберем подходящую ЭЦП для вашего бизнеса за 5 минут.

Оставьте заявку и получите консультацию.

Ключ проверки электронной подписи: что это такое

Сама ЦП — это лишь реквизит документа. Не стоит путать ЭЦП с такими понятиями как сертификат ЭП, ключевой носитель, лицензионный ключ.

Сертификат ключа проверки ЭП — документ, свидетельствующий о принадлежности ЭЦП ее законному владельцу. Представлен в бумажном либо электронном виде и выдается вместе с ключевой парой в УЦ. А поскольку сегодня практически везде используется КЭП, а для ее подтверждения необходимо получать квалифицированный сертификат, выдаваемый аккредитованным УЦ или органами исполнительной власти, имеющими данные полномочия, обычный документ для НЭП утратил свою силу.

Сертификат содержит ключ проверки, сведения о его владельце, периоде действия (дата «от» и «до») и другие, не менее важные, данные. Этот документ выдают на 12 месяцев. По истечении указанного периода владельцу ЭП следует обратиться в УЦ, чтобы заказать новый комплект ключей вместе с сертификатом.

Закрытый ключ электронной подписи — это уникальная последовательность символов, применяемая для создания ЭП. Открытый ключ — это тоже уникальная последовательность символов для проверки оригинальности электронной подписи (распространяется свободно). Первый ключ хранится в тайне и имеется только у его владельца. Если он станет доступен для посторонних, владельцу придется обратиться в УЦ для получения новых ключей. Старый ключевой набор после этого утратит свою силу.

Чтобы исключить риск копирования, храните ключ электронной подписи не на компьютере, а специальном защищенном носителе (USB-накопителе либо смарт-карте). По желанию клиента специалисты УЦ могут записать ключи на обычную флешку, но в таком случае они предупреждают об отсутствии высокого уровня защиты ценных данных.

Одного ключа недостаточно, чтобы заверить электронный документ подписью. Потребуются дополнительные средства ЭЦП. Ими может служить любое ПО для создания и проверки ЭП. Условно их можно классифицировать на два вида: криптопровайдеры и интерфейсы. Первые — это программы, осуществляющие разного рода криптографические операции. Например, шифрование и подписание электронных документов. Как правило, такой софт не имеет собственного интерфейса, то есть окон и различных кнопок для управления настройками. Наиболее популярным криптопровайдером, применяемом для работы с ключом КЭП, является КриптоПро CSP. В качестве интерфейса для него можно использовать КриптоАРМ, КриптоПро Office Signature и КриптоПро PDF. Для работы на некоторых госпорталах в роли интерфейса может служить браузер Internet Explorer.

Чтобы воспользоваться этими программами, необходимо скачать с сайта производителя установочные файлы — дистрибутивы и поставить их на свой компьютер.

Где получить сертификат ключа КЭП

Как мы уже говорили, ключ электронной подписи выдает любой аккредитованный УЦ. Их список размещен на сайте Минкомсвязи. Также вы можете ознакомиться с ними в реестре на сайте Федеральной налоговой службы. Сфера изготовления ЭЦП довольно узкая, поэтому стоит связаться с экспертом, который поможет выбрать подпись в соответствии со стоящими перед вами задачами.

Перед выбором оцените уровень взаимодействия службы технической поддержки с клиентами. Проверьте оперативность реагирования на заявку — отправьте ее на e-mail техподдержки и проанализируйте, сколько времени ушло на рассмотрение письма. Если вам пришлось долго ждать обратной связи (звонка или ответа на электронную почту), откажитесь от получения услуг в этом УЦ, поскольку при дальнейшей работе с ЭЦП могут возникнуть проблемы или вопросы, требующие быстрого решения. Например, при торгах нередко счет идет на минуты, а значит вы не можете позволить пропустить тендер из-за медлительной работы службы техподдержки.

Также оцените, насколько развернутый и понятный ответ дали сотрудники техподдержки. Менеджер должен быть профессионалом в этой сфере. Не все пользователи могут легко разобраться в технических нюансах работы с ключом, например, с установкой и дальнейшим применением ЭЦП, а также прохождением аккредитации, участием в аукционах по банкротству (если того требует деятельность). Важно, чтобы специалист удаленно смог помочь выполнить все операции удаленно или выехать на предприятие.

Для регистрации компании на сайтах госуслуг нужно оформлять сертификат ключа ЭЦП на руководителя предприятия, указанного в выписке из ЕГРЮЛ, а для участия в торгах — на доверенное лицо (при наличии

Термины: электронный ключ, сертификат, регистрационное свидетельство — обозначают Электронную Цифровую Подпись (ЭЦП).

Статья содержит:

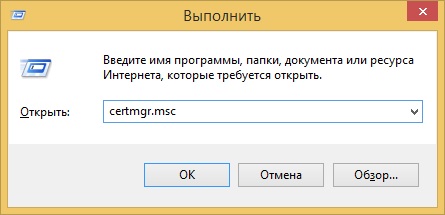

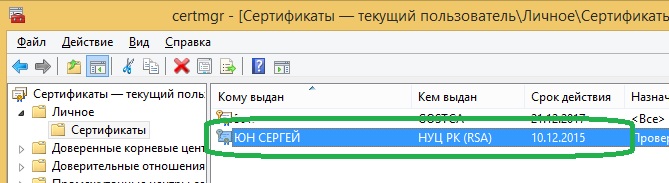

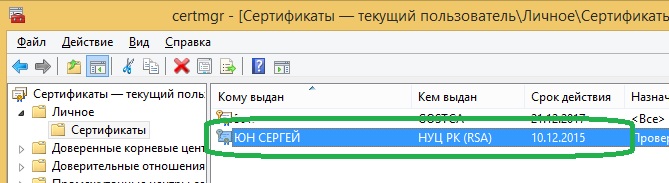

Как проверить, что ЭЦП установлена на компьютере

Запускаем Диспетчер сертификатов.

Нажимаем сочетание клавиш Windows+R, появляется окно Выполнить, вводим туда certmgr.msc

Нажимаем ОК.

В открывшемся окне Сертификаты раскрываем списки Личное — Сертификаты.

В правой области окна должен появится ваш сертификат, в графе Кем выдан значение НУЦ РК (RSA), убедитесь что Срок действия еще не окончился.

Если такой сертификат есть и дата его действия не истекла, значит сертификат ЭЦП установлен верно.

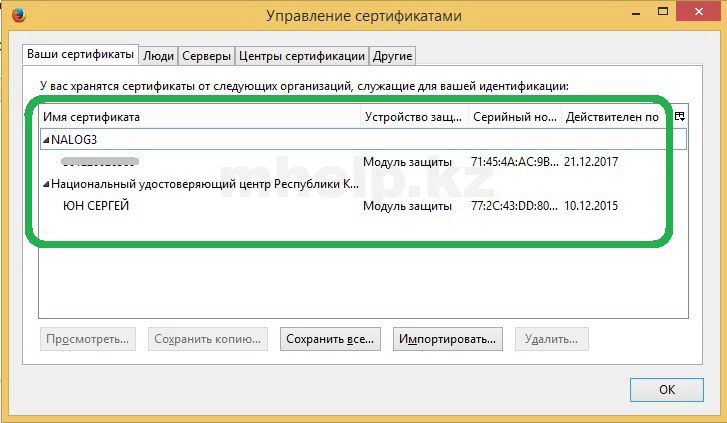

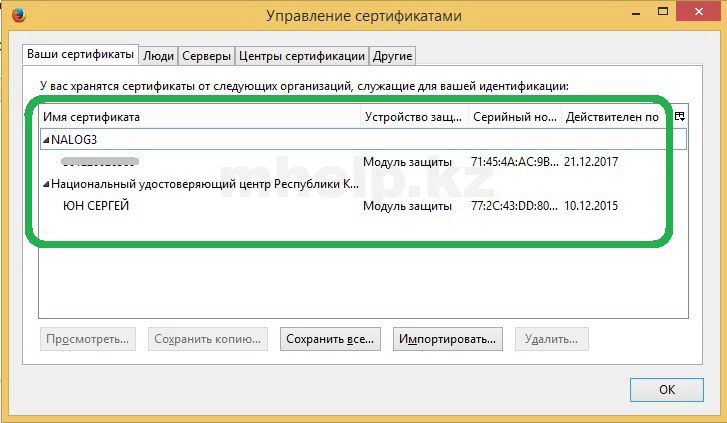

Проверка сертификата ЭЦП в Mozilla Firefox

- Запускаем браузер Mozilla Firefox

- Выбираем Меню (пиктограмма )

- Выбираем Настройки (пиктограмма )

- Переключаемся на вкладку Дополнительные

- Переключаемся на вкладку Сертификаты

- Щелкаем кнопку Просмотр сертификатов

- Выбираем вкладку Ваши сертификаты

В данном окне проверяем наличие сертификата и срок его окончания.

Поле NALOG3, означает наличие установленного сертификата Комитета Государственных Доходов РК (бывш. Налоговый Комитет)

Поле Национальный удостоверяющий центр, означает наличие установленных ключей других гос.порталов.

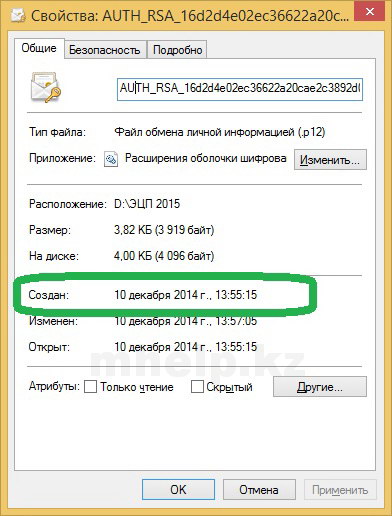

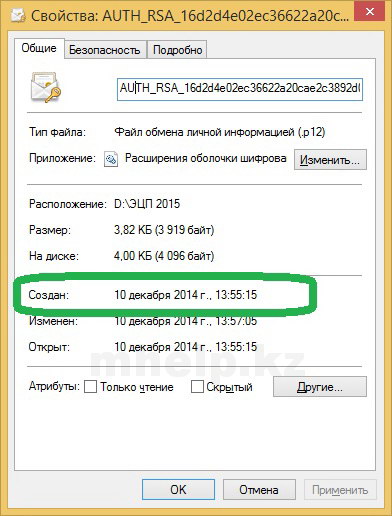

Как проверить срок действия ЭЦП

Самый простой и легкий способ:

- Открываем папку с ключами

- Щелкаем правой клавишей мыши по сертификату RSA

- Выбираем Свойства

Срок действия ЭЦП выданной Комитетом Государственных Доходов РК (бывш. Налоговый Комитет) составляет 3 года от даты Создан.

Срок действия ЭЦП выданных другими государственными порталами составляет 1 год.

Для продления, получения новой или замены текущей ЭЦП Комитета Государственных Доходов РК, требуется личное присутствие в Налоговом Управлении.

Если истекает срок действия ЭЦП других государственных порталов, продление сертификата можно выполнить в режиме онлайн, без посещения Центра Обслуживания Населения (ЦОН)

Ознакомиться: Как продлить ЭЦП без посещения ЦОН

[nx_heading style=»coloredline» heading_tag=»h5″ size=»24″ align=»left»]От автора:[/nx_heading]

Если проблема решена, один из способов сказать «Спасибо» автору, указан — здесь.

Если же проблему разрешить не удалось или появились дополнительные вопросы, задать их можно на нашем форуме, в нашей группе Whatsapp.

Или же, воспользуйтесь нашей услугой «Удаленная помощь» доверив решение проблемы специалисту.

[nx_box title=»Поделиться этой статьей» style=»glass» box_color=»#ED303C»]Если данная статья вам помогла и вы хотели бы в ответ помочь проекту Mhelp.kz, поделитесь этой статьей с другими:

[/nx_box]

Проверка хэша и ключа — документация Parrot

Зачем кому-то проверять ключи и подписи?

Большинство людей — даже программисты — не понимают основных понятий, лежащих в основе цифровых подписей. Поэтому большинство людей должны читать этот раздел, даже если на первый взгляд он кажется тривиальным.

Цифровые подписи могут доказать достоверность и подлинность, и целостность. Подлинность гарантирует, что данный файл действительно был создан лицом, подписавшим его (т.е.то есть, что это не было подделано третьей стороной). Целостность гарантирует, что содержимое файла не было подделано (то есть, что третья сторона не обнаружила его содержимое в пути).

Цифровые подписи не могут доказывать любое другое свойство, например, что подписанный файл не является вредоносным. На самом деле, нет ничего, что могло бы помешать кому-либо подписать вредоносную программу (а в реальности это происходит время от времени).

Дело в том, что мы должны решить, кому мы будем доверять (e.g., Линус Торвальдс, Microsoft или проект Parrot) и предположим, что если данный файл был подписан доверенной стороной, то он не должен быть вредоносным или содержать ошибки по небрежности. Решение о том, стоит ли доверять какой-либо стороне, выходит за рамки цифровых подписей. Это скорее социологическое и политическое решение.

Как только мы принимаем решение доверять определенным сторонам, цифровые подписи становятся полезными, потому что они позволяют нам ограничивать наше доверие только теми немногими сторонами, которые мы выбираем, и не беспокоиться обо всех плохих вещах, которые могут случиться между нами и ими. эл.Например, серверные компромиссы (однажды parrotsec.org наверняка будет скомпрометирован, поэтому не следует слепо доверять живой версии этого сайта), недобросовестный ИТ-персонал хостинговой компании, недобросовестный персонал интернет-провайдеров, атаки Wi-Fi и т. д.

Проверяя все файлы, которые мы загружаем с целью создания авторской стороны, которой доверяем, мы устраняем опасения по поводу плохих вещей, о которых говорилось выше, поскольку мы можем легко определить, были ли подделаны какие-либо файлы (и впоследствии выбрать воздерживаться от их выполнения, установки или открытия).

Однако, чтобы цифровые подписи имели какой-либо смысл, мы должны убедиться, что открытые ключи, которые мы используем для проверки подписи, действительно являются оригинальными. Любой может сгенерировать пару ключей GPG, которая претендует на принадлежность к «Parrot OS», но, конечно, только та пара ключей, которую мы (то есть, команда Parrot), является законной. В следующем разделе объясняется, как проверить действительность ключей подписи ParrotOS в процессе проверки ParrotOS ISO. (Однако одни и те же общие принципы применяются ко всем случаям, в которых вы можете захотеть проверить подпись PGP, например, к проверке репозиториев, а не только ISO.)

Получить ключ — Проверить хранилища

Дополнительно: выполните следующие шаги, если вы не знакомы с GnuPG или если они еще не были выполнены. Это исправит возможную GPG: ПРЕДУПРЕЖДЕНИЕ: предупреждения о небезопасном владении.

1. Сначала GnuPG инициализирует вашу папку с данными пользователя.

[user @ parrot ~] $ gpg --fingerprint

- Установить предупреждение бесплатных разрешений.

[user @ parrot ~] $ chmod --recursive og-rwx ~ /.GnuPG

- Получите ключ ParrotOS.

wget -q -O - https://deb.parrotsec.org/parrot/misc/parrotsec.gpg | gpg --import

или

[user @ parrot ~] $ gpg --keyserver hkp: //keys.gnupg.net --recv-key 3B3EAB807D70721BA9C03E55C7B39D0362972489

[user @ parrot ~] $ gpg --list-keys --with-fingerprint 3B3EAB807D70721BA9C03E55C7B39D0362972489

[user @ parrot ~] $ gpg --export --armor 3B3EAB807D70721BA9C03E55C7B39D0362972489> ключ попугая.по возрастанию

- Проверка отпечатков пальцев / владельцев без фактического импорта.

[user @ parrot ~] $ gpg - длинный формат ключа --with-fingerprint parrot-key.asc

- Проверьте вывод. Вывод должен быть идентичным следующему.

паб rsa4096 / C7B39D0362972489 2017-02-13 [SC]

Отпечаток ключа = 3B3E AB80 7D70 721B A9C0 3E55 C7B3 9D03 6297 2489

uid Проект Parrot

sub rsa4096 / ED05F7B2EC3C9224 2017-07-03 [S]

- Импортировать ключ.

[user @ parrot ~] $ gpg --import parrot-key.asc

Вы должны увидеть нечто похожее на это в выводе:

gpg: всего обработано: 1

GPG: импортировано: 1 (RSA: 1)

Если ключ уже был импортирован, вывод должен быть похож на это:

gpg: всего обработано: 1

GPG: без изменений: 1

Если это появляется в конце вывода:

gpg: окончательно не найдено доверенных ключей

Анализируйте другие сообщения как обычно.Это дополнительное сообщение не относится к самому ключу подписи ParrotOS, но вместо этого обычно означает, что пользователь еще не создал ключ OpenPGP, что не имеет значения.

Предупреждение

Проверка метки времени подписи GPG имеет смысл. Например, если вы ранее видели подпись от 2018 года, а теперь видите подпись от 2017 года, то это может быть целенаправленный откат (понижение) или атака на неопределенный срок.

ISO проверка

MD5Сумма проверки хешей

GNU / Linux

- После того, как вы получили ISO по вашему выбору, перейдите сюда https: // cdimage.parrotsec.org/parrot/iso/4.6/signed-hashes.txt, чтобы увидеть подписанные хэши.

- В первом разделе, где написано «MD5», найдите хэш, соответствующий вашему загруженному IASO. Для целей данного руководства мы будем использовать «Parrot-home-4.5.1_amd64.iso».

- Теперь выполните следующую команду.

md5sum Parrot-home-4.6_amd64.iso

- Приведенная выше команда должна генерировать результат, подобный этому

e5390f46ce916d7a027e6e4a25035698

- Сравните хеш (буквенно-цифровая строка слева), который ваша машина рассчитала с соответствующим хешем на странице из шага 1.

Самый простой способ сделать это — открыть страницу из шага 1 в своем браузере, а затем скопировать хеш, рассчитанный вашим компьютером из терминала, в поле «Найти» в вашем браузере (в Firefox вы можете открыть поле «Найти» с помощью нажав).

Когда оба хэша совпадают, то загруженный файл почти наверняка не поврежден. Если хэши не совпадают, значит, возникла проблема либо с загрузкой, либо с сервером. Вам следует снова загрузить файл с того же зеркала или с другого зеркала, если вы подозреваете ошибку сервера.Если вы постоянно получаете ошибочный файл с сервера, будьте добры и сообщите веб-мастеру об этом зеркале, чтобы они могли исследовать проблему.

Другие хеши

Метод для других хешей, таких как SHA256 или SHA512, точно такой же, как и в приведенных выше руководствах, вместо md5, вы должны использовать нужный хеш. Например.

sha512sum Parrot-home-4.6_amd64.iso

, который будет генерировать это

ef4042653ae599001b59ab8efc12648d7c63de64397b2c6848881adc52594b8e92bab0f9b22d81d81650bf1299faabf4d279b14fdfc8bb993335236adf571b27

Использование попугая | Устранение неполадок | Руководство по Linux для начинающих | Дом

.Примеры предложений с «верификацией ключа», память переводов

патентная заявка wipoSaid включена путем получения ключа верификации, включающего в себя идентификатор родительского ключа верификации ключа верификации (40), в котором ключ проверки содержит часть ограничения, определяющую, соответствует ли часть ограничения ключа проверки части ограничения родительского ключа проверки (41), связывая в случае, если часть ограничения ключа проверки соответствует части ограничения родительского элемента ключ проверки, ключ проверки с конкретным обновлением состояния (43) и сохранение ключа проверки, связанного с конкретным обновлением состояния (44).

патентная заявка wipoSaid включена путем получения ключа верификации, включающего в себя идентификатор родительского ключа верификации ключа верификации (40), в котором ключ проверки содержит часть ограничения, определяющую, соответствует ли часть ограничения ключа проверки части ограничения родительского ключа проверки (41), связывая в случае, если часть ограничения ключа проверки соответствует части ограничения родительского элемента ключ проверки, ключ проверки с конкретным обновлением состояния (43) и сохранение ключа проверки, связанного с конкретным обновлением состояния (44).

патент-wipo Реализовано автоматическое управление DVD-проигрывателем Blu-ray DRM KEY, особенно способ автоматической проверки DRM KEY, время проверки DRM KEY значительно сокращено, производительность повышена, а возможность ошибка ручной проверки исключена.

патент-wipo Реализовано автоматическое управление DVD-проигрывателем Blu-ray DRM KEY, особенно способ автоматической проверки DRM KEY, время проверки DRM KEY значительно сокращено, производительность повышена, а возможность ошибка ручной проверки исключена.

КЭД «VK of A», ключ проверки Алисы, и в контексте Боба, скажем, его открытый ключ проверки является некоторым «VK sub B.» Итак, это ключи, которые используются в схемах цифровой подписи, и поэтому мы Может ли Алиса сгенерировать этот ключ в какой-то момент и что она сделала его открытым, а затем Боб сделал то же самое, и теперь они оба имеют идентификаторы в системе, и эти идентификаторы являются просто последовательностями чисел, которые соответствуют открытым ключам для проверка в контексте криптографической цифровой подписи.

КЭД «VK of A», ключ проверки Алисы, и в контексте Боба, скажем, его открытый ключ проверки является некоторым «VK sub B.» Итак, это ключи, которые используются в схемах цифровой подписи, и поэтому мы Может ли Алиса сгенерировать этот ключ в какой-то момент и что она сделала его открытым, а затем Боб сделал то же самое, и теперь они оба имеют идентификаторы в системе, и эти идентификаторы являются просто последовательностями чисел, которые соответствуют открытым ключам для проверка в контексте криптографической цифровой подписи.

Giga-frenKey / Сертификат CA Частный ключ подписи CA Открытый ключ проверки и конечный объект сертификата Частный ключ подписи Конечный объект Открытый ключ проверки и конечный объект сертификата Открытый ключ шифрования и конечный объект сертификата Закрытый ключ дешифрования

Giga-frenKey / Сертификат CA Частный ключ подписи CA Открытый ключ проверки и конечный объект сертификата Частный ключ подписи Конечный объект Открытый ключ проверки и конечный объект сертификата Открытый ключ шифрования и конечный объект сертификата Закрытый ключ дешифрования

Длина ключа Giga-frenGSS Переход времени жизни Период частного ключа подписи 1024 RSA 50% открытого ключа подтверждения = 36 месяцев V1 клиентов = 100 дней V2 клиентов = 60% срока действия частного ключа подписи * Открытый ключ подтверждения 1024 RSA 72 месяца (6 лет)

Длина ключа Giga-frenGSS Переход времени жизни Период частного ключа подписи 1024 RSA 50% открытого ключа подтверждения = 36 месяцев V1 клиентов = 100 дней V2 клиентов = 60% срока действия частного ключа подписи * Открытый ключ подтверждения 1024 RSA 72 месяца (6 лет)

патент-wipoМетод включает в себя принимают предварительно установленный ключ, который связан с носителем ключа, который является физическим объектом, сохраняют предварительно установленный ключ в базе данных, хранящей сопоставления между множеством предварительно установленных ключей и множеством пользователей, получают ключ проверки в связи с проверкой идентичности пользователь, извлекая предварительно заданный ключ, связанный с пользователем, из базы данных, определяя, соответствует ли ключ проверки заданному ключу a связан с пользователем и вызывает определение того, является ли носитель ключа подлинным.

патент-wipoМетод включает в себя принимают предварительно установленный ключ, который связан с носителем ключа, который является физическим объектом, сохраняют предварительно установленный ключ в базе данных, хранящей сопоставления между множеством предварительно установленных ключей и множеством пользователей, получают ключ проверки в связи с проверкой идентичности пользователь, извлекая предварительно заданный ключ, связанный с пользователем, из базы данных, определяя, соответствует ли ключ проверки заданному ключу a связан с пользователем и вызывает определение того, является ли носитель ключа подлинным.

Giga-frenKey / Открытый ключ проверки конечного объекта сертификата и конечного объекта сертификата Закрытый объект подписи конечного объекта Открытый ключ шифрования и конечного объекта сертификата Закрытый ключ расшифровки конечного объекта Открытый ключ проверки и конечный объект сертификата Закрытый ключ подписи Открытый ключ шифрования конечного объекта и сертификат Закрытый ключ дешифрования конечного объекта

Giga-frenKey / Открытый ключ проверки конечного объекта сертификата и конечного объекта сертификата Закрытый объект подписи конечного объекта Открытый ключ шифрования и конечного объекта сертификата Закрытый ключ расшифровки конечного объекта Открытый ключ проверки и конечный объект сертификата Закрытый ключ подписи Открытый ключ шифрования конечного объекта и сертификат Закрытый ключ дешифрования конечного объекта

патент-wipoA защищенный процессор или другой надежный источник аутентифицирует программируемый аппаратный чип, проверяя, с помощью собственного ключа проверки защищенного процессора, случайное число, отправленное на программируемый аппаратный чип и зашифрованное с использованием ключа подтверждения, встроенного в программируемый аппаратный чип, поскольку природа шифрования такова, что только оригинальная логическая функция, которая включает ключ проверки, может правильно шифровать данные.

патент-wipoA защищенный процессор или другой надежный источник аутентифицирует программируемый аппаратный чип, проверяя, с помощью собственного ключа проверки защищенного процессора, случайное число, отправленное на программируемый аппаратный чип и зашифрованное с использованием ключа подтверждения, встроенного в программируемый аппаратный чип, поскольку природа шифрования такова, что только оригинальная логическая функция, которая включает ключ проверки, может правильно шифровать данные.

Гига-франкВ оставшейся части этой статьи мы сосредоточимся на PK-решении для аутентификации лиц, использующих epass. Технически, epass состоит из сертификата проверки псевдонимного открытого ключа вместе с соответствующим закрытым ключом.

Гига-франкВ оставшейся части этой статьи мы сосредоточимся на PK-решении для аутентификации лиц, использующих epass. Технически, epass состоит из сертификата проверки псевдонимного открытого ключа вместе с соответствующим закрытым ключом.

Giga-frenTechnical, epass состоит из сертификата проверки псевдонимного открытого ключа вместе с соответствующим закрытым ключом.

Giga-frenTechnical, epass состоит из сертификата проверки псевдонимного открытого ключа вместе с соответствующим закрытым ключом.

Обычный обход. Поскольку проверка ключа является слабым местом в криптографии с открытым ключом, вы должны быть предельно осторожны и всегда проверять отпечаток ключа у владельца, прежде чем подписывать ключ.

Обычный обход. Поскольку проверка ключа является слабым местом в криптографии с открытым ключом, вы должны быть предельно осторожны и всегда проверять отпечаток ключа у владельца, прежде чем подписывать ключ.

WikiMatrixMicrosoft разработала новый механизм проверки ключей для Windows XP с пакетом обновления 2 (SP2), который может обнаруживать незаконные ключи, даже те, которые никогда не использовались ранее.

WikiMatrixMicrosoft разработала новый механизм проверки ключей для Windows XP с пакетом обновления 2 (SP2), который может обнаруживать незаконные ключи, даже те, которые никогда не использовались ранее.

QEDЧто Алисе нужно было сделать, чтобы инициировать эту транзакцию, чтобы создать своего рода запись транзакции, которая содержала информацию о транзакции и была подписана с помощью ключа подписи Алисы, и который фактически содержал открытый ключ проверки Алисы и открытый ключ проверки Боба.

QEDЧто Алисе нужно было сделать, чтобы инициировать эту транзакцию, чтобы создать своего рода запись транзакции, которая содержала информацию о транзакции и была подписана с помощью ключа подписи Алисы, и который фактически содержал открытый ключ проверки Алисы и открытый ключ проверки Боба.

Giga-frenHer 3-ий ответ: «Продолжительность несоблюдения медикаментов?» обратился к 6-му пункту в ключе ответа: «Проверка информации / рассмотрите источник / обращаются ли путешественники / соответствуют?» Ее четвертый ответ: «Факторы, такие как его текущая ситуация, кашель?» обратился к 5-му пункту в ответном ключе «Оценка здоровья.«

Giga-frenHer 3-ий ответ: «Продолжительность несоблюдения медикаментов?» обратился к 6-му пункту в ключе ответа: «Проверка информации / рассмотрите источник / обращаются ли путешественники / соответствуют?» Ее четвертый ответ: «Факторы, такие как его текущая ситуация, кашель?» обратился к 5-му пункту в ответном ключе «Оценка здоровья.«

WikiMatrixThe Gossamer Spider Web of Trust также облегчает проверку ключей, связывая пользователей OpenPGP через иерархическую сеть доверия, в которой конечные пользователи могут получить выгоду благодаря случайному или определенному доверию человека, которого поддерживают в качестве вводного, или явному доверию руководству GSWoT. — минимальный уровень ключа в качестве вводного уровня 2 (ключ верхнего уровня одобряет вводящих уровень 1).

WikiMatrixThe Gossamer Spider Web of Trust также облегчает проверку ключей, связывая пользователей OpenPGP через иерархическую сеть доверия, в которой конечные пользователи могут получить выгоду благодаря случайному или определенному доверию человека, которого поддерживают в качестве вводного, или явному доверию руководству GSWoT. — минимальный уровень ключа в качестве вводного уровня 2 (ключ верхнего уровня одобряет вводящих уровень 1).

Giga-frenКомпания затем ввела все документы с критическими вопросами, подлежащими проверке ключа.

Giga-frenКомпания затем ввела все документы с критическими вопросами, подлежащими проверке ключа.

патент-wipoProvided — это метод проверки ключа, базовая станция, пользовательское устройство и элемент базовой сети.

патент-wipoProvided — это метод проверки ключа, базовая станция, пользовательское устройство и элемент базовой сети.

Гига-frenРадио-частотная верификация оператора Как и в случае с картами и ключами, верификация осуществляется не человеком, а механизмом, используемым человеком.

Гига-frenРадио-частотная верификация оператора Как и в случае с картами и ключами, верификация осуществляется не человеком, а механизмом, используемым человеком.

Ввод Giga-frenData включал 100% проверку ключа (где каждый вопросник вводился дважды разными операторами), чтобы уменьшить вероятность опечаток.

Ввод Giga-frenData включал 100% проверку ключа (где каждый вопросник вводился дважды разными операторами), чтобы уменьшить вероятность опечаток.

патент-wipoKey проверка сменных топливных картриджей

патент-wipoKey проверка сменных топливных картриджей

Гига-франк В отношении объема работы, которую предстоит выполнить, Premium заявляет, что призер полностью «не достиг цели» для рабочей нагрузки, которая требует полной проверки ключа.

Гига-франк В отношении объема работы, которую предстоит выполнить, Premium заявляет, что призер полностью «не достиг цели» для рабочей нагрузки, которая требует полной проверки ключа.Показаны страницы 1. Найдено 1489 предложения с фразой key verify.Найдено за 16 мс.Накопители переводов создаются человеком, но выравниваются с помощью компьютера, что может вызвать ошибки. Найдено за 0 мс.Накопители переводов создаются человеком, но выравниваются с помощью компьютера, что может вызвать ошибки. Они приходят из многих источников и не проверяются. Имейте в виду.

Шифрование— Проверка ключа в AES

Переполнение стека- Товары

- Клиенты

- Случаи использования

- Переполнение стека Публичные вопросы и ответы

- Команды Частные вопросы и ответы для вашей команды

- предприятие Частные вопросы и ответы для вашего предприятия

- работы Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимать технический талант

- реклама Связаться с разработчиками по всему миру

- Товары

- Клиенты

- Случаи использования

- Переполнение стека Публичные вопросы и ответы

- Команды Частные вопросы и ответы для вашей команды

- предприятие Частные вопросы и ответы для вашего предприятия

- работы Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимать технический талант

- реклама Связаться с разработчиками по всему миру