Не удается найти страницу | Autodesk Knowledge Network

(* {{l10n_strings.REQUIRED_FIELD}})

{{l10n_strings.CREATE_NEW_COLLECTION}}*

{{l10n_strings.ADD_COLLECTION_DESCRIPTION}}

{{l10n_strings.COLLECTION_DESCRIPTION}} {{addToCollection.description.length}}/500 {{l10n_strings.TAGS}} {{$item}} {{l10n_strings.PRODUCTS}} {{l10n_strings.DRAG_TEXT}}{{l10n_strings.DRAG_TEXT_HELP}}

{{l10n_strings.

{{article.content_lang.display}}

{{l10n_strings.AUTHOR}}{{l10n_strings.AUTHOR_TOOLTIP_TEXT}}

Не удается найти страницу | Autodesk Knowledge Network

(* {{l10n_strings. REQUIRED_FIELD}})

REQUIRED_FIELD}})

{{l10n_strings.CREATE_NEW_COLLECTION}}*

LANGUAGE}}

{{$select.selected.display}}

LANGUAGE}}

{{$select.selected.display}}{{article.content_lang.display}}

{{l10n_strings.AUTHOR}}Готовые сценарии вебхуков для разработчиков

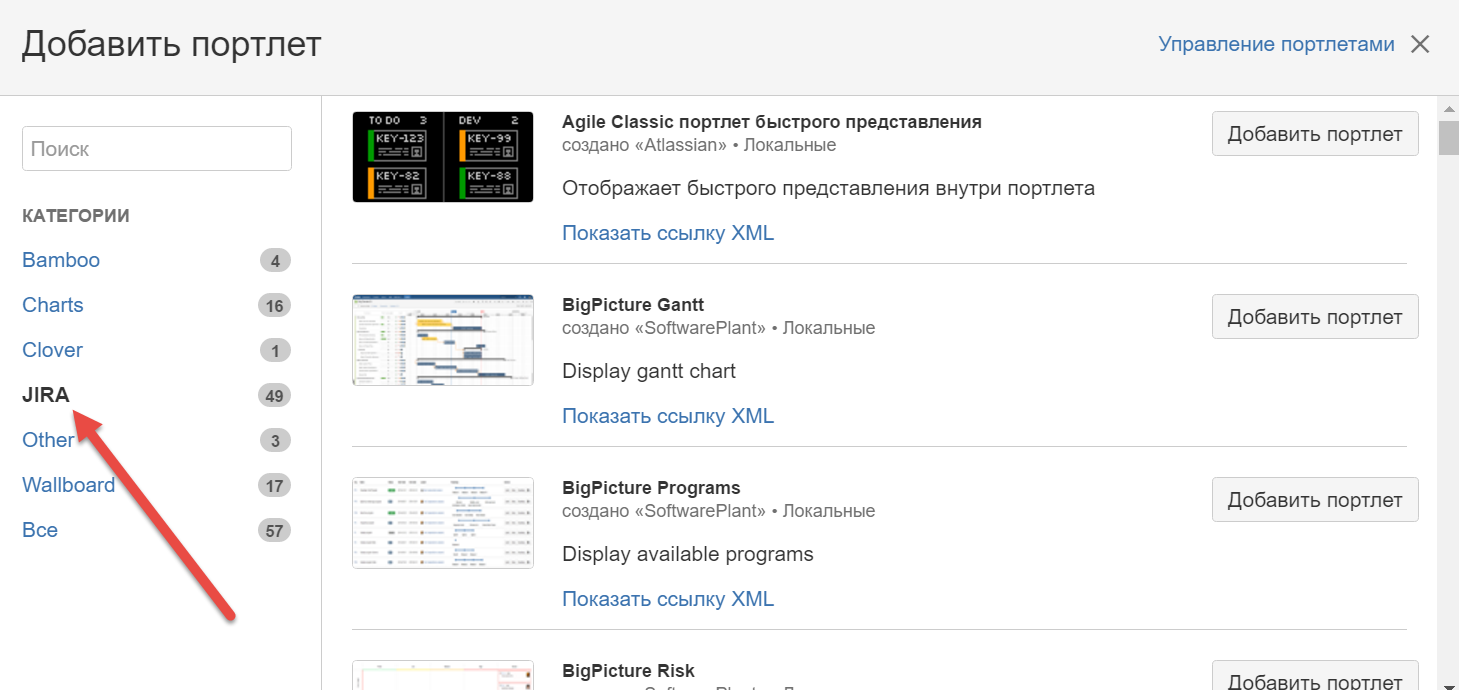

Мы значительно упростили работу разработчика приложений для Битрикс24.

В новом разделе Разработчикам мы предлагаем готовые сценарии для интеграции и доработки вашего Битрикс24, а также список всех созданных вебхуков и статистику их использования.

Готовые сценарии

В этой вкладке содержатся уже готовые сценарии с примерами кода и предустановленными параметрами на базе вебхуков и локальных приложений. Мы постарались добавить наиболее частые сценарии работы с вебхуками, но вы всегда можете создать свои интеграции.

В настройках вебхуков мы предоставляем простой генератор REST-запросов, который помогает в режиме онлайн подобрать нужные значения параметров для дальнейшего использования во внешних системах.

В генераторе запросов можно выбрать метод REST API, прочитать описание метода, скачать пример, добавить свои параметры. Здесь же можно выполнить сам запрос и получить результат, проверив работу вебхука.

Добавление прав доступа позволит ограничить выполнение запросов для определенных инструментов Битрикс24.

Готовые сценарии разбиты по категориям:

Импортировать/экспортировать данные

- Импортировать контрагентов в CRM

- Экспортировать контакты из CRM

- Свой сценарий добавления виджета в CRM Битрикс24

Интегрировать с внешними системами

- Синхронизировать контрагентов CRM Битрикс24 с вашей внешней базой

- Добавить лиды в Битрикс24 из внешней базы или формы

Автоматизировать продажи

- Продвинуть лид по воронке с помощью обращения из внешней системы

- Продвинуть сделку по воронке с помощью обращения из внешней системы

Автоматизировать управление

- Поставить задачу из email

- Послать нотификацию с каким-либо текстом выбранному сотруднику

- Опубликовать отчет из внешней системы в живой ленте своего Битрикс24

- Следить за выполнением задач исполнителями

Встроить виджет

- Вывести свои данные в отдельной вкладке карточки CRM

- Добавить свое действие в новую кнопку карточки CRM

- Добавить скрипт продаж в карточку звонка

- Формировать счет по трудозатратам задачи

Добавить чат-бот

- Информировать сотрудников о важных событиях в чате

- Передавать боту сообщения по ключевым словам из чата

Другое

- Создание локального приложения

- Создание исходящего вебхука, чтобы получать информацию о событиях, происходящих в Битрикс24

- Создание входящего вебхука для работы с данными вашего Битрикс24 через API

Интеграции

Администратор Битрикс24 может видеть все интеграции в одном разделе – кто создал, какие события вызывают вебхуки, какие доступы предоставлены вебхуку или приложению. Учитываются все приложения, использующие REST API, в том числе и приложения из Маркета. Здесь же можно перейти к редактированию вебхука или удалить его.

Учитываются все приложения, использующие REST API, в том числе и приложения из Маркета. Здесь же можно перейти к редактированию вебхука или удалить его.

Секретные коды вебхуков и токены приложений, созданные другими пользователями, недоступны даже администратору. Если администратор отредактирует чужой вебхук, то секретный код будет сброшен и владельцем этого вебхука станет администратор.

Безопасность и сохранность данных

В вебхуке для вызова rest api и в адресе входящего вебхука всегда есть уникальный секретный код. В исходящем вебхуке также есть специальный секретный токен приложения. Они генерируются случайным образом при каждом создании вебхука:

Секретные коды и токены ни в коем случае нельзя никому показывать и указывать в явном виде в коде страницы или скрипта, а также в открытых источниках – это прямой доступ к вашим данным Битрикс24, например доступ к CRM. С помощью этих секретных кодов и токенов можно читать, модифицировать и удалять данные Битрикс24.

Статистика

В этом разделе администратор Битрикс24 может просмотреть количество запросов по каждому вебхуку, внешней интеграции или приложению. Для удобства доступен фильтр и настройка колонок в списке вебхуков.

Статистика использования REST доступна только администратору Битрикс24.

По умолчанию статистика показывается за последние 14 дней. Но через фильтр можно посмотреть статистику за последние 60 дней, при этом максимальный шаг в каждой выборке не должен превышать 14 дней.

Также рекомендуем прочитать:

Топ-1000 локальных культурных и туристических брендов России.

05.04.2021Арзамасская вышивка и городецкий пряник вошли в число брендов страны! Проведен предварительный отбор конкурса «Топ-1000 локальных культурных и туристических брендов России».

Сразу несколько нижегородских проектов включено в предварительный список конкурса «Топ-1000 локальных культурных и туристических брендов России.

Как сообщает Общественная палата РФ, предварительный отбор конкурса прошел на национальной интернет-платформе Живоенаследие.рф (www.livingheritage.ru). Конкурс проводится при поддержке Министерства культуры РФ и Федерального агентства по туризму, Русского географического общества, Агентства стратегических инициатив, Всероссийского общества охраны памятников истории и культуры, общенационального союза индустрии гостеприимства с использованием средств Фонда президентских грантов.

С результатами предварительного отбора можно ознакомиться по ссылке: https://clck.ru/Tt5Rm.

В числе туристических брендов Нижегородской области в предварительный список вошли Городецкий печатный пряник, фестивали «Арт-овраг», «Арзамасский гусь», фестиваль художественных промыслов «Мастеров народных братство», Арзамасская золотная вышивка, Балахнинское кружево и Полховско-майданская роспись.

В настоящее время проводится итоговый отбор для включения поселений, культурных и природных объектов, образов, традиций и промыслов, имен выдающихся людей, событий и дат, креативных кластеров, гастрономии в число 1000 главных брендов России. Отбор ведется жюри с учетом народного голосования, проходящего на портале Живоенаследие.рф.

Отбор ведется жюри с учетом народного голосования, проходящего на портале Живоенаследие.рф.

На платформе Живоенаследие.рф (www.livingheritage.ru) создана возможность для добавления и описания новых достопримечательностей силами участников сети — краеведов, экспертов по туризму и культурному наследию, представителей креативной индустрии и туристического бизнеса, туристско-информационных центров, органов государственной власти и местного самоуправления. Также можно добавлять объекты — интересные здания, музеи, памятники, культурные ценности, организации, места посещения, связанные с отобранными на сайте ключевыми культурными и туристическими брендами страны.

Источник — Общественная палата Российской Федерации.

Пример настройки доступа к локальной сети клиента AnyConnect и клиента VPN

Введение

В этом документе описывается, как разрешить клиенту Cisco VPN или Cisco AnyConnect Secure Mobility доступ к локальной сети только при туннелировании в многофункциональное устройство обеспечения безопасности Cisco ASA серии 5500 или ASA серии 5500-X. Эта конфигурация разрешает клиентам Cisco VPN или Cisco AnyConnect Secure Mobility безопасный доступ к корпоративным ресурсам через IPsec, уровень защищенных сокетов (SSL) или по протоколу Internet Key Exchange версии 2 (IKEv2), в то же время предоставляя возможность локально выполнять такие действия, как печать. Если это разрешено, трафик, предназначенный для Интернета, по-прежнему туннелируется к устройству ASA.

Эта конфигурация разрешает клиентам Cisco VPN или Cisco AnyConnect Secure Mobility безопасный доступ к корпоративным ресурсам через IPsec, уровень защищенных сокетов (SSL) или по протоколу Internet Key Exchange версии 2 (IKEv2), в то же время предоставляя возможность локально выполнять такие действия, как печать. Если это разрешено, трафик, предназначенный для Интернета, по-прежнему туннелируется к устройству ASA.

Примечание. Эта конфигурация не предназначена для разделенного туннелирования, когда клиенту предоставляется незашифрованный доступ к Интернету при подключении к ASA или PIX. Подробное описание настройки сети VPN на базе IPSec между двумя узлами в устройстве защиты Cisco с версией ПО 7.x см. в документе PIX/ASA 7.x: Настройка разделенного туннелирования для клиентов VPN на примере конфигурации ASA для получения информации о том, как настроить разделенное туннелирование на устройстве ASA.

Предварительные условия

Требования

В этом документе предполагается, что функциональная конфигурация VPN для удаленного доступа уже существует на устройстве ASA.

См. PIX/ASA 7.x как удаленный VPN-сервер на примере конфигурации ASDM для клиента Cisco VPN Client, если он еще не настроен.

См. Доступ к VPN через ASA 8.x на примере конфигурации клиента AnyConnect SSL VPN Client для клиента Cisco AnyConnect Secure Mobility Client, если он еще не настроен.

Используемые компоненты

Сведения, содержащиеся в данном документе, касаются следующих версий программного обеспечения и оборудования:

- Cisco ASA 5500 версии 9(2)1

- Cisco Adaptive Security Device Manager (ASDM) версии 7.1.6

- Cisco VPN Client версии 5.0.07.0440

- Cisco AnyConnect Secure Mobility версии 3.1.05152

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой (стандартной) конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования.

Схема сети

Клиент находится в типичной сети малого / домашнего офиса (SOHO) и подключается через Интернет к главному офису.

Общие сведения

В отличие от классического сценария раздельного туннелирования, в котором весь трафик Интернета отправляется нешифрованным, при разрешении доступа к локальной сети для VPN-клиентов, таким клиентам разрешается обмениваться нешифрованными данными только с устройствами из сети клиента. Например, клиент, которому разрешен локальный доступ к LAN при наличии подключения к устройству ASA из дома, может выполнять печать на собственном принтере, но не имеет доступа к Интернету без предварительной передачи трафика по туннелю.

Список доступа используется, чтобы разрешить доступ к локальной сети подобно тому, как в устройстве ASA настраивается раздельное туннелирование. Однако вместо определения сетей, которые должны шифроваться, в данном случае список доступа определяет сети, которые не должны шифроваться. Кроме того, в отличие от сценария раздельного туннелирования, в таком списке не требуется указывать действительные сети. Вместо этого устройство ASA предоставляет сеть по умолчанию 0.0.0.0/255.255.255.255, которая воспринимается как локальная сеть клиента.

Кроме того, в отличие от сценария раздельного туннелирования, в таком списке не требуется указывать действительные сети. Вместо этого устройство ASA предоставляет сеть по умолчанию 0.0.0.0/255.255.255.255, которая воспринимается как локальная сеть клиента.

Примечание. Когда клиент подключен и настроен для доступа к локальной сети, вы не можете выполнять печать или просмотр по имени в локальной сети. Однако имеется возможность просмотра или печати по IP-адресу. См. раздел Поиск и устранение неполадок этого документа для получения дополнительной информации, а также сведений о временных решениях для этой ситуации.

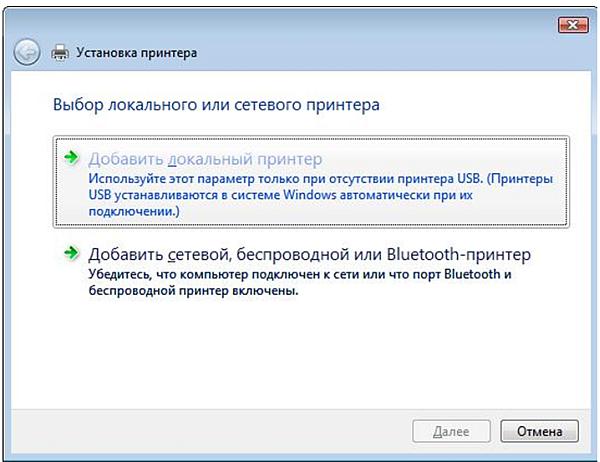

Настройка доступа к локальной сети для VPN-клиентов или клиента AnyConnect Secure Mobility Client

Выполните следующие действия, чтобы разрешить клиентам Cisco VPN или Cisco AnyConnect Secure Mobility доступ к их локальной сети при наличии подключения к устройству ASA:

Настройка ASA через ASDM

Выполните следующие действия в ASDM, чтобы разрешить клиентам VPN доступ к локальной сети при наличии подключения к устройству ASA:

- Выберите Configuration> Remote Access VPN> Network (Client) Access> Group Policy (Конфигурация > VPN для удаленного доступа > Доступ к сети (клиент) > Групповая политика) и выберите групповую политику, в которой следует включить доступ к локальной сети.

Затем нажмите Edit (Редактировать).

Затем нажмите Edit (Редактировать). - Перейдите в меню Advanced > Split Tunneling (Дополнительно > Разделенное туннелирование).

- Снимите флажок Inherit (Наследовать) для политики и выберите Exclude Network List Below (Исключить список сетей ниже).

- Снимите флажок Inherit (Наследовать) для списка сетей и затем нажмите Manage (Управление), чтобы запустить диспетчер списков контроля доступа (ACL Manager).

- В приложении ACL Manager, последовательно выберите Add > Add ACL…, чтобы создать новый список доступа.

- Укажите имя ACL и нажмите кнопку OK.

- После создания списка ACL выберите Добавить > Добавить ACE…, чтобы добавить элемент контроля доступа (ACE).

- Определите элемент контроля доступа, соответствующий локальной сети клиента.

- Выберите Permit (Разрешить).

- Выберите IP-адрес 0.0.0.0

- Выберите маску подсети /32.

- Введите описание (необязательно).

- Нажмите кнопку ОК.

- Нажмите кнопку OK, чтобы завершить работу с приложением ACL Manager.

- Убедитесь, что только что созданный список контроля доступа выбран для списка сетей разделенных туннелей.

- Нажмите кнопку OK, чтобы вернуться к настройке групповой политики.

- Нажмите кнопку Apply и затем (если потребуется) Send, чтобы отправить эти команды в модуль ASA.

Настройка ASA через интерфейс командной строки

Разрешить VPN-клиентам доступ к локальной сети при наличии подключения к ASA можно не только при помощи ASDM, но и посредством интерфейса командной строки устройства ASA:

- Переход в режим конфигурирования.

ciscoasa>enable

Password:

ciscoasa#configure terminal

ciscoasa(config)# - Создайте список контроля доступа, чтобы разрешить доступ к локальной сети.

ciscoasa(config)#access-list Local_LAN_Access remark Client Local LAN Access

ciscoasa(config)#access-list Local_LAN_Access standard permit host 0.0.0.0Внимание. : Из-за различий в синтаксисе списка контроля доступа в версиях 8.x и 9.x программного обеспечения ASA этот список контроля доступа стал некорректным, и администраторы будут получать следующее сообщение об ошибке при попытке его настройки:

rtpvpnoutbound6(config)# access-list test standard permit host 0.0.0.0

Ошибка: недопустимый IP-адресМожно использовать только следующую команду:

rtpvpnoutbound6(config)# access-list test standard permit any4Это известная неполадка, для обхода которой был создан идентификатор ошибки Cisco CSCut3131.

Выполните обновление до версии, в которой исправлена эта ошибка, чтобы иметь возможность настроить доступ к локальной сети.

Выполните обновление до версии, в которой исправлена эта ошибка, чтобы иметь возможность настроить доступ к локальной сети. - Перейдите в режим настройки для групповой политики, которую необходимо изменить.

ciscoasa(config)#group-policy hillvalleyvpn attributes

ciscoasa(config-group-policy)# - Укажите политику раздельных туннелей. В данном случае используется политика excludespecified.

ciscoasa(config-group-policy)#split-tunnel-policy excludespecified

- Укажите список доступа к разделенным туннелям. В данном случае используется список Local_LAN_Access.

ciscoasa(config-group-policy)#split-tunnel-network-list value Local_LAN_Access

- Введите следующую команду:

ciscoasa(config)#tunnel-group hillvalleyvpn general-attributes

- Привяжите групповую политику к туннельной группе

ciscoasa(config-tunnel-ipsec)# default-group-policy hillvalleyvpn

- Выйдите из обоих режимов конфигурирования.

ciscoasa(config-group-policy)#exit

ciscoasa(config)#exit

ciscoasa# - Сохраните конфигурацию в энергонезависимой памяти (NVRAM) и нажмите клавишу ВВОД, когда будет предложено указать имя файла источника.

ciscoasa#copy running-config startup-config

Source filename [running-config]?

Cryptochecksum: 93bb3217 0f60bfa4 c36bbb29 75cf714a3847 bytes copied in 3.470 secs (1282 bytes/sec)

ciscoasa#

Настройка клиента Cisco AnyConnect Secure Mobility

Для настройки клиента Cisco AnyConnect Secure Mobility обратитесь к разделу Установление VPN-соединения на базе SSL с SVC документа ASA 8.x: Разрешить раздельное туннелирование для VPN Client AnyConnect на примере конфигурации ASA.

Для раздельного туннелирования типа Split-exclude необходимо включить AllowLocalLanAccess в клиенте AnyConnect. Раздельное туннелирование типа All split-exclude рассматривается как доступ к локальной сети. Для использования функции исключения в раздельном туннелировании необходимо включить опцию AllowLocalLanAccess в настройках VPN-клиента AnyConnect. По умолчанию доступ к локальной сети отключен.

Раздельное туннелирование типа All split-exclude рассматривается как доступ к локальной сети. Для использования функции исключения в раздельном туннелировании необходимо включить опцию AllowLocalLanAccess в настройках VPN-клиента AnyConnect. По умолчанию доступ к локальной сети отключен.

Для того чтобы разрешить доступ к локальной сети и, следовательно, раздельное туннелирование с исключением, администратор сети может включить его в профиле. Либо пользователи могут включить его в пользовательских параметрах настройки (см. иллюстрацию в следующем разделе). Для того чтобы разрешить доступ к локальной сети, пользователь устанавливает флажок Разрешить доступ к локальной сети, если раздельное туннелирование включено на защищенном шлюзе и настроено с использованием политикиsplit-tunnel-policy exclude specified. Кроме того, можно настроить профиль VPN-клиента, если доступ к локальной сети разрешен с помощью опции <LocalLanAccess UserControllable=»true»>true</LocalLanAccess>.

Пользовательские настройки

Для того чтобы разрешить доступ к локальной сети, в клиенте Cisco AnyConnect Secure Mobility на вкладке Preferences (Настройки) необходимо сделать следующие настройки.

Пример профиля XML

Показан пример настройки профиль VPN-клиента с использованием XML.

<?xml version="1.0" encoding="UTF-8"?>

<AnyConnectProfile xmlns="http://schemas.xmlsoap.org/encoding/"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://schemas.xmlsoap.org/encoding/ AnyConnectProfile.xsd">

<ClientInitialization>

<UseStartBeforeLogon UserControllable="true">false</UseStartBeforeLogon>

<AutomaticCertSelection UserControllable="true">false</AutomaticCertSelection>

<ShowPreConnectMessage>false</ShowPreConnectMessage>

<CertificateStore>All</CertificateStore>

<CertificateStoreOverride>false</CertificateStoreOverride>

<ProxySettings>Native</ProxySettings>

<AllowLocalProxyConnections>true</AllowLocalProxyConnections>

<AuthenticationTimeout>12</AuthenticationTimeout>

<AutoConnectOnStart UserControllable="true">false</AutoConnectOnStart>

<MinimizeOnConnect UserControllable="true">true</MinimizeOnConnect>

<LocalLanAccess UserControllable="true">true</LocalLanAccess>

<ClearSmartcardPin UserControllable="true">true</ClearSmartcardPin>

<IPProtocolSupport>IPv4,IPv6</IPProtocolSupport>

<AutoReconnect UserControllable="false">true

<AutoReconnectBehavior UserControllable="false">DisconnectOnSuspend

</AutoReconnectBehavior>

</AutoReconnect>

<AutoUpdate UserControllable="false">true</AutoUpdate>

<RSASecurIDIntegration UserControllable="false">Automatic

</RSASecurIDIntegration>

<WindowsLogonEnforcement>SingleLocalLogon</WindowsLogonEnforcement>

<WindowsVPNEstablishment>LocalUsersOnly</WindowsVPNEstablishment>

<AutomaticVPNPolicy>false</AutomaticVPNPolicy>

<PPPExclusion UserControllable="false">Disable

<PPPExclusionServerIP UserControllable="false"></PPPExclusionServerIP>

</PPPExclusion>

<EnableScripting UserControllable="false">false</EnableScripting>

<EnableAutomaticServerSelection UserControllable="false">false

<AutoServerSelectionImprovement>20</AutoServerSelectionImprovement>

<AutoServerSelectionSuspendTime>4</AutoServerSelectionSuspendTime>

</EnableAutomaticServerSelection>

<RetainVpnOnLogoff>false

</RetainVpnOnLogoff>

</ClientInitialization>

</AnyConnectProfile>

Проверка

Выполните действия, описанные в этих разделах, чтобы проверить конфигурацию.

Подключите клиент Cisco AnyConnect Secure Mobility к устройству ASA, чтобы проверить конфигурацию.

- Выберите запись соединения из списка серверов и нажмите Connect (Подключить).

- Выберите Advanced Window for All Components > Statistics… (Дополнительное окно для всех компонентов > Статистика…) для отображения туннельного режима.

- Нажмите вкладку Route Details (Сведения о маршрутах), чтобы просмотреть маршруты, к которым у клиента Cisco AnyConnect Secure Mobility Client по-прежнему есть локальный доступ.

В данном примере клиенту разрешен доступ к локальной сети по адресу 10.150.52.0/22 и 169.254.0.0/16, а весь прочий трафик зашифрован и передается через туннель.

Клиент Cisco AnyConnect Secure Mobility

При изучении журналов AnyConnect из комплекта средств диагностики и создания отчетов (DART) можно определить, установлен ли параметр, разрешающий доступ к локальной сети.

******************************************Date : 11/25/2011

Time : 13:01:48

Type : Information

Source : acvpndownloaderDescription : Current Preference Settings:

ServiceDisable: false

CertificateStoreOverride: false

CertificateStore: All

ShowPreConnectMessage: false

AutoConnectOnStart: false

MinimizeOnConnect: true

LocalLanAccess: true

AutoReconnect: true

AutoReconnectBehavior: DisconnectOnSuspend

UseStartBeforeLogon: false

AutoUpdate: true

RSASecurIDIntegration: Automatic

WindowsLogonEnforcement: SingleLocalLogon

WindowsVPNEstablishment: LocalUsersOnly

ProxySettings: Native

AllowLocalProxyConnections: true

PPPExclusion: Disable

PPPExclusionServerIP:

AutomaticVPNPolicy: false

TrustedNetworkPolicy: Disconnect

UntrustedNetworkPolicy: Connect

TrustedDNSDomains:

TrustedDNSServers:

AlwaysOn: false

ConnectFailurePolicy: Closed

AllowCaptivePortalRemediation: false

CaptivePortalRemediationTimeout: 5

ApplyLastVPNLocalResourceRules: false

AllowVPNDisconnect: true

EnableScripting: false

TerminateScriptOnNextEvent: false

EnablePostSBLOnConnectScript: true

AutomaticCertSelection: true

RetainVpnOnLogoff: false

UserEnforcement: SameUserOnly

EnableAutomaticServerSelection: false

AutoServerSelectionImprovement: 20

AutoServerSelectionSuspendTime: 4

AuthenticationTimeout: 12

SafeWordSofTokenIntegration: false

AllowIPsecOverSSL: false

ClearSmartcardPin: true******************************************

Проверка доступа к локальной сети с помощью эхо-запроса

Дополнительный способ проверить наличие доступа VPN-клиента к локальной сети при использовании туннелирования к головному устройству VPN состоит в использовании команды ping в командной строке Microsoft Windows. В приведенном примере локальная сеть клиента имеет адрес 192.168.0.0/24, а другой хост находится в сети с IP-адресом 192.168.0.3.

В приведенном примере локальная сеть клиента имеет адрес 192.168.0.0/24, а другой хост находится в сети с IP-адресом 192.168.0.3.

C:\>ping 192.168.0.3

Pinging 192.168.0.3 with 32 bytes of data:Reply from 192.168.0.3: bytes=32 time<1ms TTL=255

Reply from 192.168.0.3: bytes=32 time<1ms TTL=255

Reply from 192.168.0.3: bytes=32 time<1ms TTL=255

Reply from 192.168.0.3: bytes=32 time<1ms TTL=255Ping statistics for 192.168.0.3:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

Устранение неполадок

Этот раздел обеспечивает информацию, которую вы можете использовать для того, чтобы устранить неисправность в вашей конфигурации.

Невозможность печати или просмотра по имени

Когда VPN-клиент подключен и настроен для доступа к локальной сети, в данной сети печать или просмотр по имени невозможны. Имеется два пути обхода такой ситуации:

Имеется два пути обхода такой ситуации:

Дополнительные сведения

Топ-1000 локальных культурных и туристических брендов России — Новости

Приглашаем жителей Ленинского района к участию в конкурсе «Топ-1000 локальных культурных и туристических брендов России», проводимом на интерактивной цифровой платформе Живоенаследие.рф (www.livingheritage.ru) при поддержке Русского географического общества, Агентства стратегических инициатив, Общенационального союза индустрии гостеприимства.

Общественный проект «Живое наследие», реализуемый при поддержке Фонда президентских грантов и Общественной палаты Российской Федерации, ставит своей целью формирование сети местных сообществ спасения, возрождения и популяризации локальных достопримечательностей России. Первые 500 культурных брендов, большинство из которых составили широко известные достопримечательности, отобрали члены экспертного жюри.

В настоящее время проект «Живое наследие» выходит на новый этап — составление списка ТОП-1000 культурных и туристических брендов. Крауд- система портала собрала сотни заявок на включение и описание новых объектов. Предполагается, что в список войдут бренды, известные преимущественно на локальном уровне и имеющие потенциал стать точками притяжения туристов, добровольцев и инвесторов в национальном и глобальном масштабе. Увеличение известности таких объектов и нематериальных явлений через включение их в Топ-1000 будет вести к культурному возрождению и экономическому развитиютерриторий.

Крауд- система портала собрала сотни заявок на включение и описание новых объектов. Предполагается, что в список войдут бренды, известные преимущественно на локальном уровне и имеющие потенциал стать точками притяжения туристов, добровольцев и инвесторов в национальном и глобальном масштабе. Увеличение известности таких объектов и нематериальных явлений через включение их в Топ-1000 будет вести к культурному возрождению и экономическому развитиютерриторий.

На платформе Живоенаследие.рф (www.livingheritage.ru) создана возможность для добавления и описания новых достопримечательностей силами участников сети — краеведов, экспертов по туризму и культурному наследию, представителей креативных индустрий и туристического бизнеса, туристско-информационных центров.

Конкурс стартовал 4 ноября — в День народного единства. Помимо составления списка Топ-1000, учитываемого при составлении брендовых культурных маршрутов, предполагаются призы авторам лучших описаний, призы зрительских симпатий, специальные призы партнеров.

09.12.2020

Создание пользователей, добавление LDAP серверов, интеграция с AD. Часть 2 / Хабр

Приветствую во второй публикации цикла статей, посвященному Cisco ISE. Ссылки на все статьи в цикле приведены ниже:

Cisco ISE: Введение, требования, установка. Часть 1

Cisco ISE: Создание пользователей, добавление LDAP серверов, интеграция с AD. Часть 2

Cisco ISE: Настройка гостевого доступа на FortiAP. Часть 3

Cisco ISE: Профилирование. Часть 4

В данной статье мы углубимся в создание учетных записей, добавлению LDAP серверов и интеграцию с Microsoft Active Directory, а также в нюансы при работе с PassiveID. Перед прочтением настоятельно рекомендую ознакомиться с первой частью.

1. Немного терминологии

User Identity — учетная запись пользователя, которая содержит информацию о пользователе и формирует его учетные данные для доступа к сети. Следующие параметры, как правило, указываются в User Identity: имя пользователя, адрес электронной почты, пароль, описание учетной записи, группу пользователей и роль.

Следующие параметры, как правило, указываются в User Identity: имя пользователя, адрес электронной почты, пароль, описание учетной записи, группу пользователей и роль.

User Groups — группы пользователей — это совокупность отдельных пользователей, которые имеют общий набор привилегий, которые позволяют им получать доступ к определенному набору сервисов и функций Cisco ISE.

User Identity Groups — предустановленные группы пользователей, которые уже имеют определенную информацию и роли. Следующие User Identity Groups существуют по умолчанию, в них можно добавлять пользователей и группы пользователей: Employee (сотрудник), SponsorAllAccount, SponsorGroupAccounts, SponsorOwnAccounts (спонсорские учетки для управления гостевым порталом), Guest (гость), ActivatedGuest (активированный гость).

User Role — роль пользователя — это набор разрешений, определяющих, какие задачи может выполнять пользователь и к каким сервисам может получить доступ. Зачастую роль пользователя связана с группой пользователей.

Зачастую роль пользователя связана с группой пользователей.

Более того, у каждого пользователя и группы пользователей есть дополнительные атрибуты, которые позволяют выделить и более конкретно определить данного пользователя (группу пользователей). Больше информации в гайде.

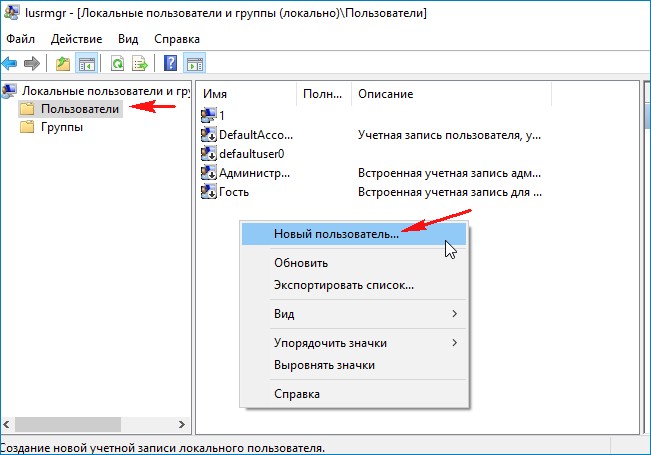

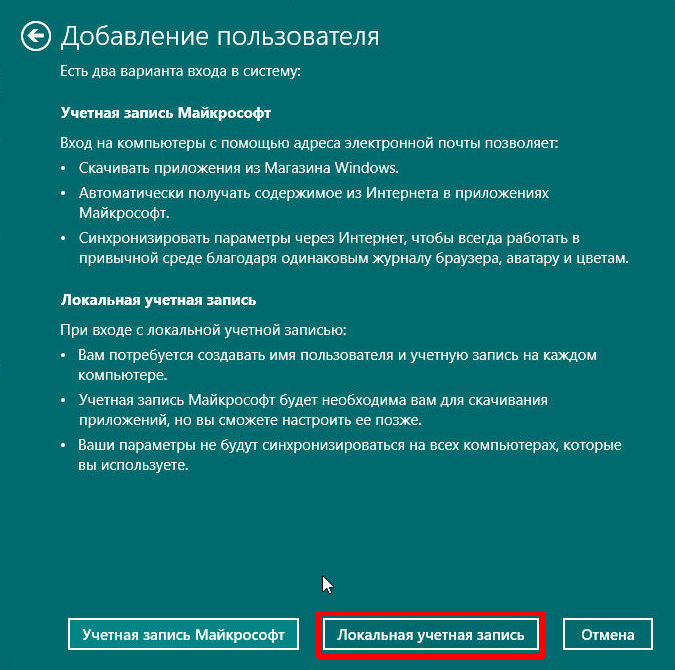

2. Создание локальных пользователей

1) В Cisco ISE есть возможность создать локальных пользователей и использовать их в политике доступа или даже дать роль администрирования продуктом. Выберите Administration → Identity Management → Identities → Users → Add.

Рисунок 1. Добавление локального пользователя в Cisco ISE2) В появившемся окне создайте локального пользователя, задайте ему пароль и другие понятные параметры.

Рисунок 2. Создание локального пользователя в Cisco ISE3) Пользователей также можно импортировать. В этой же вкладке Administration → Identity Management → Identities → Users выберите опцию Import и загрузите csv или txt файлик с пользователями. Для того, чтобы получить шаблон выберите Generate a Template, далее следует его заполнить информацией о пользователях в подходящем виде.

Для того, чтобы получить шаблон выберите Generate a Template, далее следует его заполнить информацией о пользователях в подходящем виде.

3. Добавление LDAP серверов

Напомню, что LDAP — популярный протокол прикладного уровня, позволяющий получать информацию, производить аутентификацию, искать учетные записи в каталогах LDAP серверов, работает по порту 389 или 636 (SS). Яркими примерами LDAP серверов являются Active Directory, Sun Directory, Novell eDirectory и OpenLDAP. Каждая запись в каталоге LDAP определяется DN (Distinguished Name) и для формирования политики доступа встает задача подтягивания (retrieval) учетных записей, пользовательских групп и атрибутов.

В Cisco ISE возможно настроить доступ ко многим LDAP серверам, тем самым реализуя избыточность. В случае, если первичный (primary) LDAP сервер недоступен, то ISE попробует обратиться к вторичному (secondary) и так далее. Дополнительно, если имеется 2 PAN, то то для первичной PAN можно сделать приоритетным один LDAP, а для вторичной PAN — другой LDAP.

ISE поддерживает 2 типа лукапа (lookup) при работе с LDAP серверами: User Lookup и MAC Address Lookup. User Lookup позволяет делать поиск пользователю в базе данных LDAP и получать следующую информацию без аутентификации: пользователи и их атрибуты, группы пользователей. MAC Address Lookup позволяет так же без аутентификации производить поиск по MAC адресу в каталогах LDAP и получать информацию об устройстве, группу устройств по MAC адресам и другие специфичные атрибуты.

В качестве примера интеграции добавим Active Directory в Cisco ISE в качестве LDAP сервера.

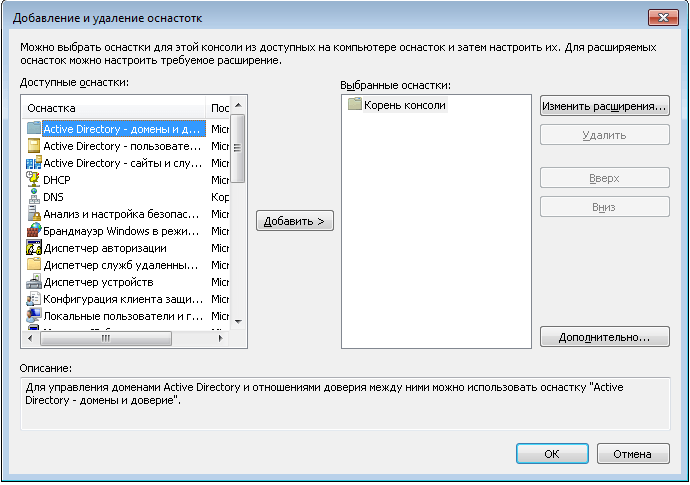

1) Зайдите во вкладку Administration → Identity Management → External Identity Sources → LDAP → Add.

Рисунок 4. Добавление LDAP сервера2) В панели General укажите имя LDAP сервера и схему (в нашем случае Active Directory).

Рисунок 5. Добавление LDAP сервера со схемой Active Directory3) Далее перейдите в Connection вкладку и укажите Hostname/IP address AD сервера, порт (389 — LDAP, 636 — SSL LDAP), учетные данные доменного администратора (Admin DN — полный DN), остальные параметры можно оставить по умолчанию.

Примечание: используйте данные домен админа во избежание потенциальных проблем.

Рисунок 6. Ввод данных LDAP сервера4) Во вкладке Directory Organization следует указать область каталогов через DN, откуда вытягивать пользователей и группы пользователей.

Рисунок 7. Определение каталогов, откуда подтянуться группы пользователей5) Перейдите в окно Groups → Add → Select Groups From Directory для выбора подтягивания групп из LDAP сервера.

Рисунок 8. Добавление групп из LDAP сервера6) В появившемся окне нажмите Retrieve Groups. Если группы подтянулись, значит предварительные шаги выполнены успешно. В противном случае, попробуйте другого администратора и проверьте доступность ISE c LDAP сервером по LDAP протоколу.

Рисунок 9. Перечень подтянутых групп пользователей7) Во вкладке Attributes можно опционально указать, какие атрибуты из LDAP сервера следует подтянуть, а в окне Advanced Settings включить опцию Enable Password Change, которая заставит пользователей изменить пароль, если он истек или был сброшен. В любом случае нажмите Submit для продолжения.

В любом случае нажмите Submit для продолжения.

8) LDAP сервер появился в соответствующий вкладке и в дальнейшем может использоваться для формирования политик доступа.

4. Интеграция с Active Directory

1) Добавив Microsoft Active Directory сервер в качестве LDAP сервера, мы получили пользователи, группы пользователей, но не логи. Далее предлагаю настроить полноценную интеграцию AD с Cisco ISE. Перейдите во вкладку Administration → Identity Management → External Identity Sources → Active Directory → Add.

Примечание: для успешной интеграции с AD ISE должен находиться в домене и иметь полную связность с DNS, NTP и AD серверами, в противном случае ничего не выйдет.

Рисунок 11. Добавление сервера Active Directory2) В появившемся окне введите данные администратора домена и поставьте галочку Store Credentials. Дополнительно вы можете указать OU (Organizational Unit), если ISE находится в каком-то конкретном OU. Далее придется выбрать ноды Cisco ISE, которые вы хотите соединить с доменом.

Далее придется выбрать ноды Cisco ISE, которые вы хотите соединить с доменом.

3) Перед добавлением контроллеров домена убедитесь, что на PSN во вкладке Administration → System → Deployment включена опция Passive Identity Service. PassiveID — опция, которая позволяет транслировать User в IP и наоборот. PassiveID получает информацию из AD через WMI, специальных AD агентов или SPAN порт на коммутаторе (не лучший вариант).

Примечание: для проверки статуса Passive ID введите в консоли ISE show application status ise | include PassiveID.

Рисунок 13. Включение опции PassiveID4) Перейдите во вкладку Administration → Identity Management → External Identity Sources → Active Directory → PassiveID и выберите опцию Add DCs. Далее выберите галочками необходимые контроллеры домена и нажмите OK.

Рисунок 14. Добавление контроллеров домена5) Выберите добавленные DC и нажмите кнопку Edit. Укажите FQDN вашего DC, доменные логин и пароль, а также опцию связи WMI или Agent. Выберите WMI и нажмите OK.

Укажите FQDN вашего DC, доменные логин и пароль, а также опцию связи WMI или Agent. Выберите WMI и нажмите OK.

6) Если WMI не является предпочтительным способом связи с Active Directory, то можно использовать ISE агентов. Агентский способ заключается в том, что вы можете установить на сервера специальные агенты, которые будут отдавать login события. Существует 2 варианта установки: автоматический и ручной. Для автоматической установки агента в той же вкладке PassiveID выберите пункт Add Agent → Deploy New Agent (DC должен иметь доступ в Интернет). Затем заполните обязательные поля (имя агента, FQDN сервера, логин/пароль доменного администратора) и нажмите OK.

Рисунок 16. Автоматическая установка ISE агента7) Для ручной установки Cisco ISE агента требуется выбрать пункт Register Existing Agent. К слову, скачать агента можно во вкладке Work Centers → PassiveID → Providers → Agents → Download Agent.

Важно: PassiveID не читает события logoff! Параметр отвечающий за тайм-аут называется user session aging time и равняется 24 часам по умолчанию. Поэтому следует либо делать logoff самому по окончании рабочего дня, либо же писать какой-то скрипт, который будет делать автоматический logoff всем залогиненым пользователям.

Для получения информации logoff используются «Endpoint probes» — оконечные зонды. Endpoint probes в Cisco ISE существует несколько: RADIUS, SNMP Trap, SNMP Query, DHCP, DNS, HTTP, Netflow, NMAP Scan. RADIUS probe с помощью CoA (Change of Authorization) пакетов отдает информацию о смене прав пользователя (для этого требуется внедренный 802.1X), а настроенный на коммутаторах доступа SNMP, даст информацию о подключенных и отключенных устройствах.

Ниже приведен пример, актуальный для конфигурации Cisco ISE + AD без 802. 1X и RADIUS: пользователь залогинен на Windows машине, не делая logoff, логиниться с другого ПК по WiFi. В этом случае сессия на первом ПК по-прежнему будет активна, пока не случится тайм-аут или не произойдет принудительный logoff. Тогда если у устройств разные права, то последнее залогиненное устройство будет применять свои права.

1X и RADIUS: пользователь залогинен на Windows машине, не делая logoff, логиниться с другого ПК по WiFi. В этом случае сессия на первом ПК по-прежнему будет активна, пока не случится тайм-аут или не произойдет принудительный logoff. Тогда если у устройств разные права, то последнее залогиненное устройство будет применять свои права.

8) Дополнительно во вкладке Administration → Identity Management → External Identity Sources → Active Directory → Groups → Add → Select Groups From Directory вы можете выбрать группы из AD, которые хотите подтянуть на ISE (в нашем случае это было сделано в пункте 3 “Добавление LDAP сервера”). Выберите опцию Retrieve Groups → OK.

Рисунок 18 а). Подтягивание групп пользователей из Active Directory9) Во вкладке Work Centers → PassiveID → Overview → Dashboard вы можете наблюдать количество активных сессий, количество источников данных, агентов и другое.

Рисунок 19. Мониторинг активности доменных пользователей10) Во вкладке Live Sessions отображаются текущие сессии. Интеграция с AD настроена.

Интеграция с AD настроена.

5. Заключение

В данной статьей были рассмотрены темы создания локальных пользователей в Cisco ISE, добавление LDAP серверов и интеграция с Microsoft Active Directory. В следующей статье будет освещен гостевой доступ в виде избыточного гайда.

Если у вас появились вопросы по данной тематике или же требуется помощь в тестировании продукта, обращайтесь по ссылке.

Следите за обновлениями в наших каналах (Telegram, Facebook, VK, TS Solution Blog, Яндекс.Дзен).

новостей Facebook доступны для всех в США с добавлением местных новостей и видео — TechCrunch

Новости Facebook, специальный раздел социальной сети, посвященный журналистике, сегодня запускается для всех пользователей в США. Эта функция была впервые представлена в октябре 2019 года в качестве ограниченного теста в США. его платформа с обещанием более широкого распространения.

В дополнение к общенациональному запуску Facebook также добавил местные новости в свой раздел новостей.

Невозможно должным образом освещать новости Facebook, не обращая внимания на долгую и сложную историю компании в отношении того, как она обрабатывает новости. Несколько лет назад Facebook представил краткий список популярных историй в своей сети. Но позже он уволил редакторов-людей, которые курировали эти новости, и его алгоритмы немедленно поместили фальшивые новости в незарегистрированный список. Эта функция была удалена в июне 2018 года.

Facebook также на протяжении многих лет пытался обслуживать издателей с плохими результатами.

На нем размещались «Мгновенные статьи», которые ограничивали рекламу, подписки и модули рециркуляции, на которые полагались издатели, что привело к тому, что многие отказались от этой функции. Он рекламировал «переход на видео», но раздул свои показатели видео, а затем отказался от выплат издателям, уничтожив некоторые предприятия. В 2018 году он решил сделать приоритетными публикации друзей и родственников в своей ленте новостей, сократив количество обращений к новостным агентствам.

В 2018 году он решил сделать приоритетными публикации друзей и родственников в своей ленте новостей, сократив количество обращений к новостным агентствам.

Затем есть немаловажный вопрос о роли Facebook в распространении фейковых новостей, включая в течение многих лет распространение непроверенных ссылок, опубликованных предвзятыми организациями.Его платформа также использовалась для распространения пропаганды и дезинформации. Он был назван слишком благоприятным для той или иной стороны. (Но все это совсем другой котел.)

На этот раз Facebook пробует другой подход в отношении новостей.

Новый продукт использует журналистов для программирования новостей Facebook в дополнение к алгоритмам, позволяющим лучше персонализировать выбор историй. Пользователи могут реагировать и делиться статьями, но не комментировать. Пользователи также могут скрывать статьи, темы и издателей, которых они не хотят видеть, что может стать проблематичным с точки зрения расширения чьего-либо воздействия на «другую сторону». ”

”

Чтобы иметь право на включение в Новости Facebook, издатели должны будут обслуживать достаточно большую аудиторию и соблюдать стандарты честности. Facebook не подробно описывает, как именно он определяет целостность, но говорит, что он рассматривает такие сигналы, как дезинформация, выявленная сторонними программами проверки фактов, кликбейтом, приманкой для вовлечения или использованием, например, извлеченного контента.

Вкладка «Новости» будет отображаться для всех пользователей в США в виде закладки (в трехстрочном меню «Еще») на мобильных устройствах, сообщает Facebook.Те, кто часто посещает закладку, раньше увидят Новости, доступные в виде вкладки (кнопки в приложении Facebook).

С момента объявления прошлой осенью Facebook добавил новые функции в Новости Facebook, в том числе оповещения о последних новостях, своевременные дайджесты новостей (например, «Новости COVID-19» или «Беспорядки в Америке»), целевые уведомления и многое другое.

Уведомления будут отображаться вверху и могут включать предупреждения о прямом эфире или последних новостях — например, в настоящее время вы можете видеть прямую трансляцию похорон Джорджа Флойда или, возможно, предупреждение о последних новостях о коронавирусе.

Facebook также сейчас тестирует новостное видео, которого не было прошлой осенью, и ввел раздел местных новостей в Facebook News. Последний привносит тысячи местных и региональных публикаций в новостной портал более чем 6000 городов.

Компания сообщает TechCrunch, что в результате большинство ее издателей теперь являются местными. Кроме того, у него есть более 200 издателей общих новостей.

Facebook уже давал пользователям возможность быть в курсе местных новостей с помощью функции поиска новостей «Сегодня в», которая была отдельной вкладкой.В ближайшие несколько недель компания заявляет, что объединит содержимое этой вкладки с новостями Facebook, чтобы сделать раздел новостей единым местом, где пользователи могут быть в курсе местных новостей.

Функция новостей уже доступна на мобильных устройствах, но вкладка для ПК еще не запущена.

Церковь Хауленда завершает строительство | Новости, Спорт, Работа

Фотографии сотрудников / Боб Коупленд

Кайла Мохни, руководитель молодежной церкви Объединенной методистской церкви Хауленда, стоит в коридоре нового пристройки к церкви, строительство которой было завершено в этом году и официально освящено ранее этой осенью.

HOWLAND — Объединенная методистская церковь Хауленда завершила свои многочисленные дополнения недавним официальным посвящением.

Пастор Мэтт Даррин сказал после некоторой задержки с официальным выделением проекта стоимостью 1,9 миллиона долларов из-за пандемии коронавируса, пристройка площадью 10 500 квадратных футов, которая включает в себя большой тренажерный зал / многоцелевой зал, классы, офисные помещения, зону приема и встречи. комнаты, посвященные ранее этой осенью.

«Большинство людей сказали, что это вполне достойный проект.Мы хотели сделать это раньше, но нам пришлось отложить это. Все были в восторге от того, что мы смогли завершить его и подготовить к использованию », — сказал Даррин.

Епископ Трэйси Мэлоун из конференции Объединенной методистской церкви Восточного Огайо был среди тех, кто присутствовал на посвящении, а также в качестве приглашенного священника.

Даррин сказал, что сбор средств, пожертвования и пожертвования от общины помогли собрать деньги для проекта, реализация которого заняла около 18 месяцев.

Компания Baker, Bednar and Associates выполнила архитектурные работы по проекту.Даррин сказал, что новые помещения соответствуют нынешнему стилю экстерьера церковного здания.

Даррин сказал, что проект был очень хорошо принят, поскольку в спортзале проводится множество спортивных, информационно-просветительских и других программ.

«Мы используем новое пространство для новых служений, например, служение разделения скорби для тех, кто скорбит. В одной из новых комнат новый класс воскресной школы для взрослых, — сказал Даррин.

Даррин, который был в церкви последние 10 лет, сказал, что в церкви не хватает места с 280 членами.

«Я горжусь тем, что в эпоху, когда многие церкви борются с трудностями, наша община, совершив прыжок веры, одобрила трату денег на строительство этого пристройки, чтобы помочь нам охватить больше людей», — сказал он.

Он сказал, чтобы оплатить проект, церковь взяла ипотеку, провела сбор средств и получила залоги.

На южной стороне здания находятся классы для молодежи и спортзал. Даррин сказал, что также необходимо место для хранения вещей.

Он сказал, что спортзал / универсальный зал доступен для выпускных вечеров и других мероприятий.

Кайла Мохни, руководитель церкви по делам молодежи, сказала, что довольна новым дополнением, которое обеспечивает площадь, необходимую для молодежных программ.

«Молодежная комната очень большая, и есть перегородка, разделяющая комнату, так что разные группы могут собираться вместе. Наше спортивное министерство действительно выросло. У нас сейчас 80 молодых людей », — сказал Мохни.

Она сказала, что юноша украсил стену нового района табличками с посланиями, клише и библейскими стихами.

«Мы нанесли надписи по трафарету на дереве, а затем разместили их здесь, в коридоре», — сказала она.

При церкви есть детский сад, который использует часть здания.

Даррин сказал, что количество дошкольных учреждений также увеличилось, поэтому в рамках проекта будет выделено больше места для дошкольных классов и офисов.

В течение многих лет прихожане выражали заинтересованность в расширении здания, — сказал Даррин.

В северо-восточном углу здания, которое соединяется с парковкой, находится новый зал для приема гостей с витражами из святилища бывшей Первой объединенной методистской церкви на Парк-авеню в Уоррене.Более 30 членов этой церкви присоединились к церкви Хауленда.

«Это они основали церковь Хауленда 60 лет назад. Когда они закрылись, мы смогли сохранить здесь большую часть их истории. Мы принесли сюда вещи из их святилища в нашу гостиную, — сказал Даррин.

По его словам, даже несмотря на пандемию коронавируса, церковь осталась очень сильной.

Боб Хой, церковный попечитель и председатель финансового комитета, сказал, что все были очень взволнованы добавлением и тем, как великолепно выглядит церковь.

«Мы сделали скачок вверх с этим проектом. Работа была завершена в короткие сроки. Каждую ночь в церкви что-то происходит », — сказал он.

«Самая важная часть этого заключается не только в том, что у нас будет больше места для наших уже хорошо посещаемых министерств, но и это позволит нам начать новые министерства», — сказал Даррин.

Последние новости сегодня и многое другое в вашем почтовом ящике

В Кастере будет открыто новое дополнение к скульптурной тропе округа Мейсон

КАСТЕР — Бронзовая скульптура, изображающая музыкантов 1940-х годов в Johnny’s of Custer, будет представлена на специальной церемонии открытия в воскресенье.

Произведение под названием «Эстрада Джонни» является последним дополнением к Скульптурной тропе округа Мейсон, а также к Музыкальной тропе округа Мейсон. Оба проекта осуществляются и контролируются Целевой группой по культурному и экономическому развитию округа Мейсон.

Церемония открытия состоится в 14:00. 3 октября в восточных школах округа Мейсон, расположенных на Кастер-роуд, 18.

Согласно пресс-релизу,Johnny’s of Custer, в настоящее время закрытый для работы, был опорой округа Мейсон на протяжении десятилетий, играя последние радиохиты для танцоров-подростков, а также принимал многообещающих музыкантов.Танцевальный клуб был популярным местом на выходных, где подростки проводили время с сотнями других молодых людей в субботу вечером.

Джонни Урбан знал, что его программы будут популярны среди молодежи, и с 1950-х годов он привлек нескольких известных исполнителей, сделав небольшую деревню Кастер на карте.

Johnny’s Bandstand принимал будущих участников Зала славы рок-н-ролла, включая Билла Хейли, Дель Шеннона, братьев Эверли, Скитальцев и Бадди Холли, а также Зал славы кантри-музыки, таких как Портер Ваггонер, Джим Эд Браун и Маленький Джимми Диккенс.

Доктор Билл Андерсон, возглавивший инициативу «Культурная тропа округа Мейсон», вспоминает, как однажды ночью у порога эстрады встретил канадского рок-исполнителя Джека Скотта.

«Я стоял перед Johnny’s и первым поприветствовал Джека Скотта. Я выпрыгивал из рубашки », — сказал он в пресс-релизе. «Это было особенное событие».

Андерсон сказал, что он рад видеть, как скульптурные и музыкальные тропы уведут посетителей дальше в графство, как продолжение искусства, уже размещенное в Лудингтоне.Целевая группа поставила перед собой цель включить Кастер, Фонтан и Скоттвилл в маршруты, которые переплетаются между историей и культурой. Музыкальный маршрут проходит в двух округах и включает остановки в Болдуине, а также в Айдлуайлд, чей бывший клуб Paradise Club был известным местом, где выступали многие чернокожие артисты.

Чтобы принять участие в походе, можно сделать остановки на опубликованной карте, отсканировать QR-код с помощью смартфона или набрать номер телефона, чтобы услышать историю этого обозначенного места.Скульптура Johnny’s разместится на небольшом участке земли, прилегающем к восточным школам округа Мейсон.

Статуя, созданная художником Тайсоном Сноу из Спрингвью, штат Юта, изображает музыкантов, играющих на барабанах, гитаре и фортепиано, и пар, танцующих под музыку. По словам Андерсона, это 23-я скульптура, установленная в округе Мейсон.

Финансирование скульптуры Johnny’s является результатом нескольких усилий по сбору средств, дополненных грантами.

Взносы на заключительную часть проекта, которая будет включать беседку и технологию для посетителей, чтобы услышать историю Johnny’s, можно отправить в Фонд сообщества округа Мейсон (CFFMC), P.О. Box 10, Ludington, MI 49431, с надписью «Скульптура Кастера» на чеке. Пожертвования также можно отправлять в Custer Sculpture, P.O. Box 37, Custer, MI 49405.

Андерсон сказал, что исторические тропы округа Мейсон, включая сельское хозяйство, сараи, лесоматериалы, море, музыку и скульптуры, привлекают внимание благодаря совместным усилиям людей, работающих в этом районе, чтобы продолжить укрепление репутации округа Мейсон как культурного центра. .

Чтобы добраться до исторических троп округа Мейсон, посетите masoncountyculture.

Затем нажмите Edit (Редактировать).

Затем нажмите Edit (Редактировать).

Выполните обновление до версии, в которой исправлена эта ошибка, чтобы иметь возможность настроить доступ к локальной сети.

Выполните обновление до версии, в которой исправлена эта ошибка, чтобы иметь возможность настроить доступ к локальной сети.