Как проверить SHA256 хеш-сумму файла в Windows

Windows, Windows 10, Windows 7, Windows 8, Windows Server, Windows Vista, Windows XP, Программное обеспечение- AJIekceu4

- 05.03.2019

- 7 614

- 1

- 06.03.2019

- 19

- 19

- 0

- Содержание статьи

Очень часто, при скачивании различных дистрибутивов/программ/кошельков, возникает необходимость проверить SHA256 хеш-сумму скачанного файла/архива, чтобы достоверно убедиться, что это именно тот файл, который нужен и он не был модифицирован злоумышленниками. В данной статье будут рассмотрены несколько способов это сделать на ОС семейства Windows.

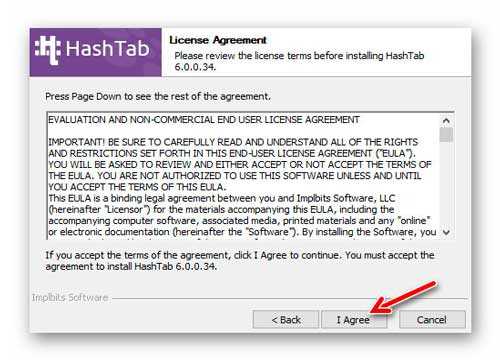

Вариант через расширение для проводника

Существует бесплатное приложение, которое позволяет интегрировать в проводник Windows такой функционал. Называется оно Hashtab, данное приложение бесплатно для некоммерческого использования и вы без проблем можете скачать его с официального сайта: http://implbits.com/products/hashtab/

Для этого, выбираем бесплатную версию (Free) и жмем на кнопку Download.

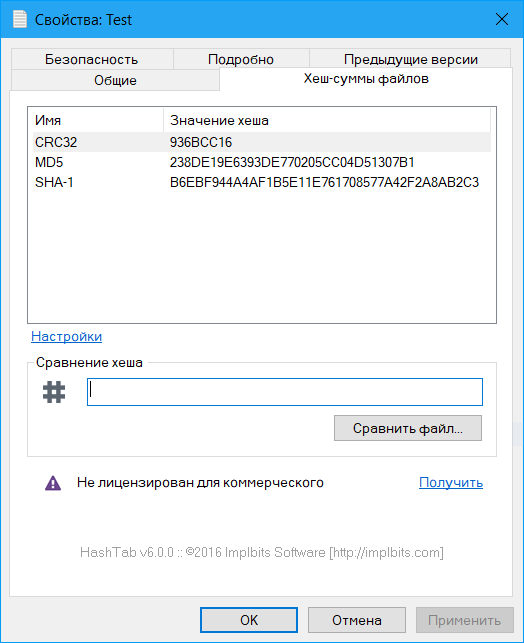

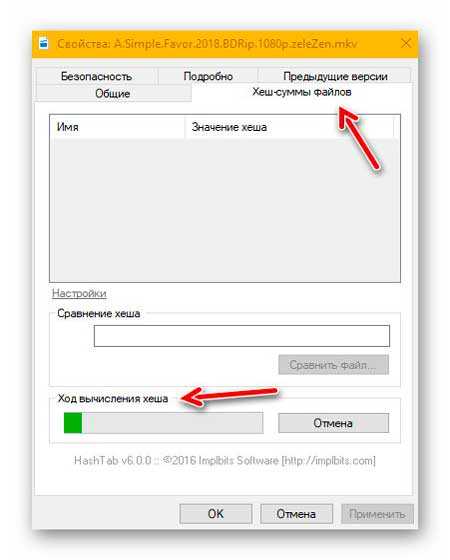

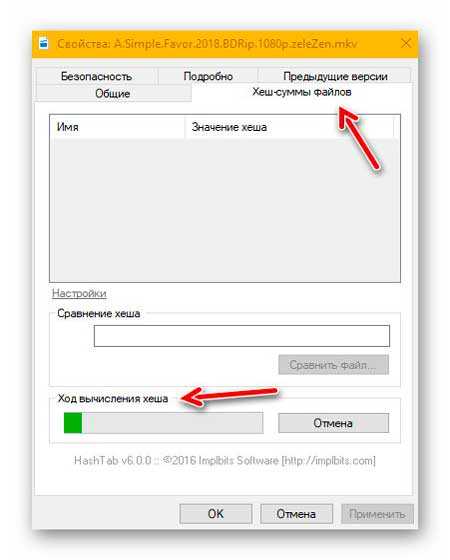

После установки программы, в контекстном меню проводника появится новая вкладка «Хеш-суммы файлов», выбрав которую, программа автоматически посчитает хеш-суммы для выбранного файла в зависимости от того, какие алгоритмы выбраны в ее настройках.

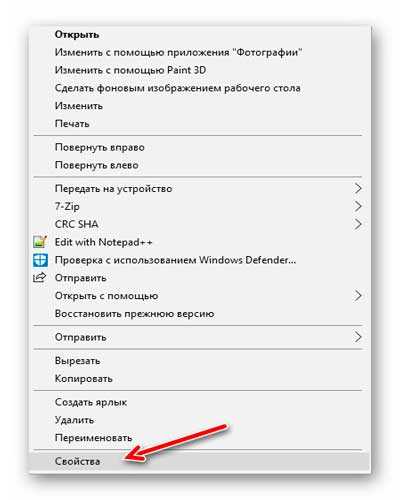

Чтобы посчитать SHA-256, необходимо выбрать нужный файл (хеш сумму которого мы будет считать), нажать правой кнопкой мышки и выбрать пункт «Свойства».

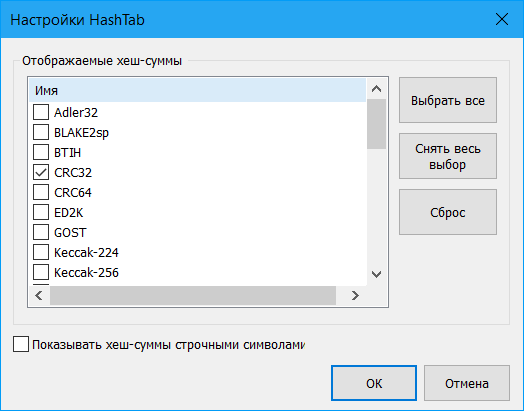

Далее необходимо выбрать пункт «Настройки».

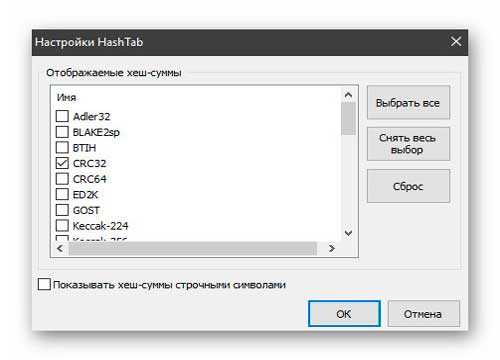

В настройках необходимо отметить галочкой алгоритм SHA-256 и нажать на кнопку «ОК»

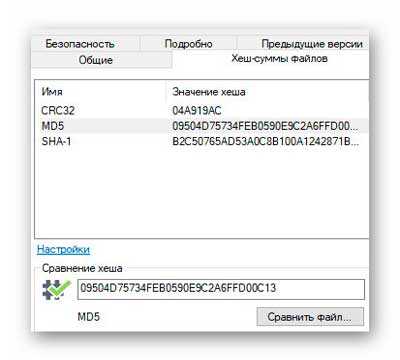

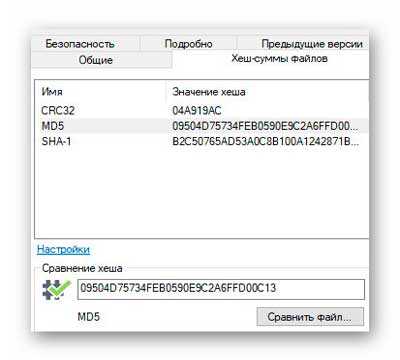

После чего, на данной вкладке можно будет посмотреть SHA-256 Хеш-сумму выделенного файла.

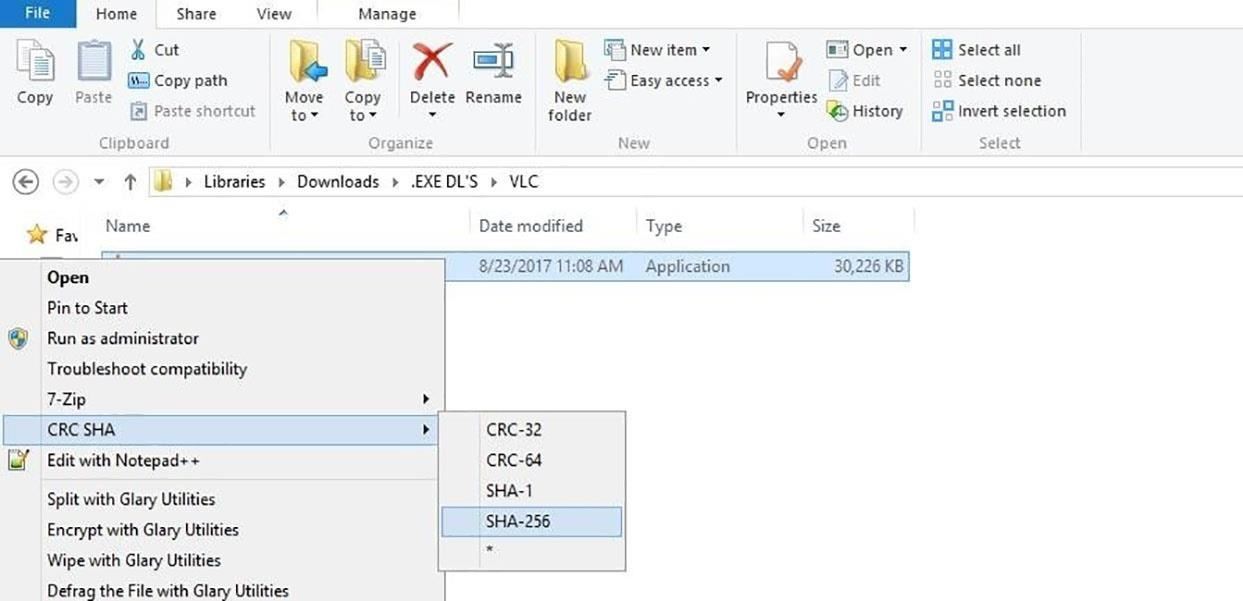

Вариант с использованием архиватора 7-Zip

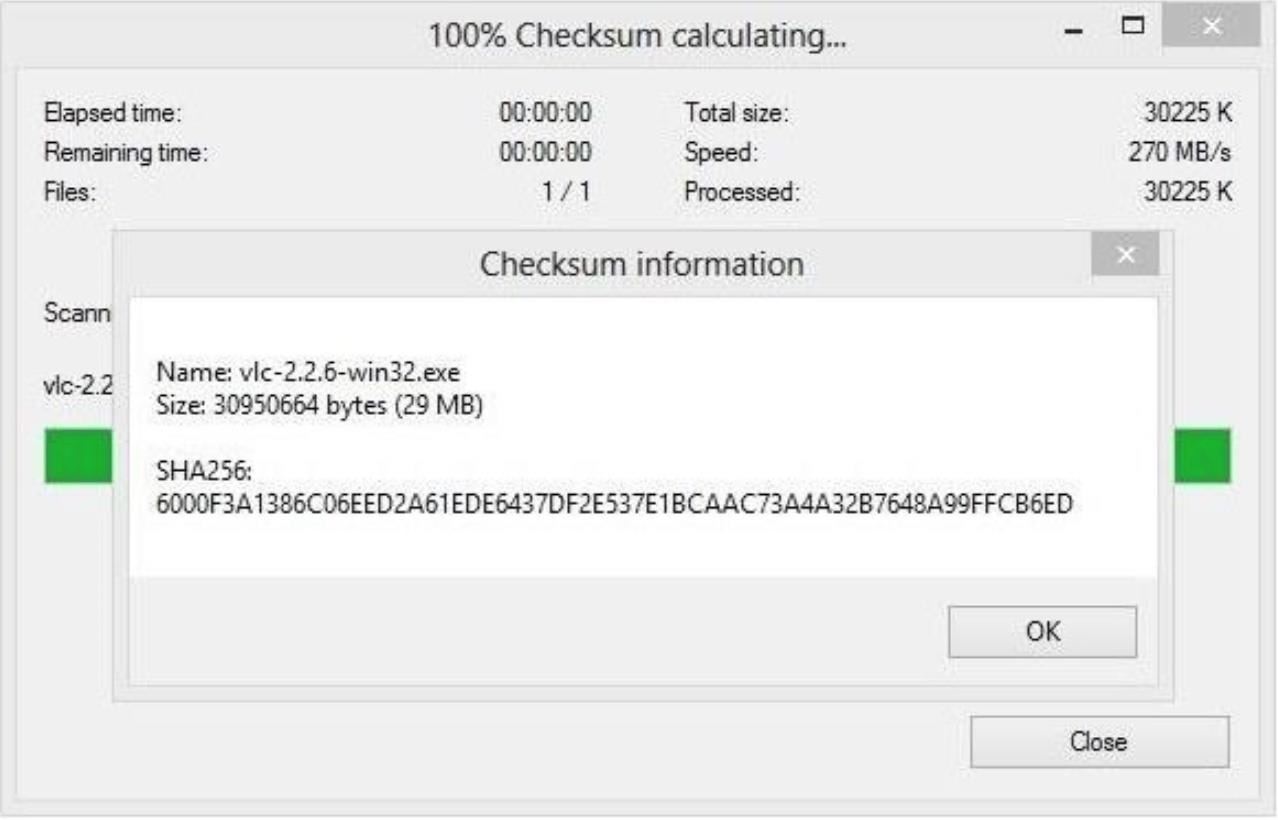

Бесплатный архиватор 7-Zip тоже умеет считать SHA256 сумму файлов. Для этого достаточно либо в окне программы (в том числе и портативной версии), либо просто нажать правой кнопкой по файлу, и в контекстном меню выбрать пункт «CRC SHA — SHA256» (только при установленном в системе архиваторе 7-Zip).

Скачать 7-Zip можно с его официального сайта — https://www.7-zip.org

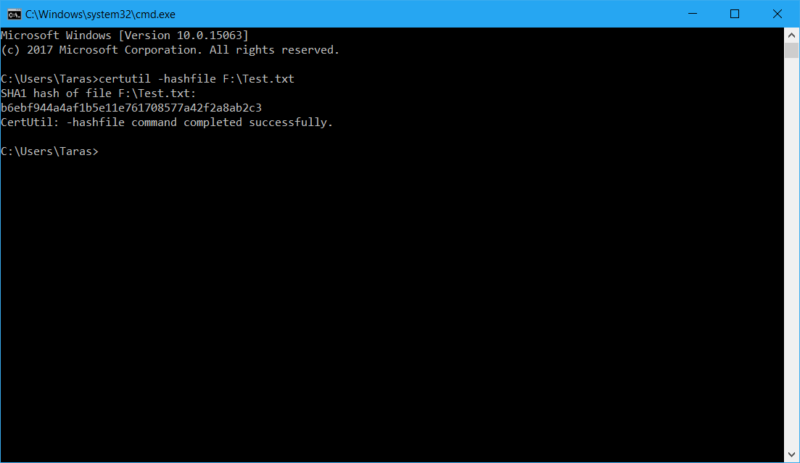

Вариант через командную строку (без установки программ)

В том случае, если вам удобнее пользоваться командной строкой или же вы настраиваете какой-либо скрипт на автоматическую проверку SHA-256 в Windows, то вы можете воспользоваться утилитой CertUtil.

Для проверки SHA-256 хеша, достаточно ввести следующую команду:

certutil -hashfile C:\Users\Admin\Downloads\HashTab_v6.0.0.34_Setup.exe SHA256C:\Users\Admin\Downloads\HashTab_v6.0.0.34_Setup.exe — это путь к тому файлу, хеш-сумму которого мы хотим посчитать.

Как видно на скриншоте, хеш-сумма нашего файла 85caa9ea0b… полностью идентична той, которую мы получили с помощью первого способа.

Узнать хеш сумму файла стандартными средствами командная строка

Если у вас возникла задача узнать хеш-сумму файла, а устанавливать какие-либо дополнительные программы для этого не хочется, то это можно сделать стандартными средствами с помощью командной строки.

Нам поможет утилита CertUtil по умолчанию входящая в комплект Windows

Чтобы узнать хеш сумму файла необходимо зайти в командную строку: (клавиши Win+R и набираем cmd, либо «Пуск-Все программы-Стандартные-Командная строка«)

и выполнить команду

certutil -hashfile c:file

где, c:file — путь до файла

По умолчанию утилита считает хеш-сумму с помощью SHA1

Если хотите использовать другой, пожалуйста, доступны MD5 MD4 MD2 SHA512 SHA384 SHA256 SHA1

Например:

Certutil -hashfile c:file MD5

Также можно воспользоваться утилитой FCIV (File Checksum Integrity Verifier utility) эта утилита может не входить по умолчанию в систему. Скачать можно ее с оф.сайта http://support.microsoft.com/ru-ru/kb/841290

Распаковываем и кладем файл fciv.exe для удобства в папку C:windowssystem32

Теперь можно выполнив команду

fciv c:file

узнать хеш-сумму файла, по умолчанию MD5, но также доступен SHA1

fciv -sha1 c:file

Из полезных функций хочется отметить возможность проверить автоматом хеш-суммы всех файлов в папке, а также загрузить их в XML-файл для последующей сверки

Считаем хеш-сумму всех файлов в папке

fciv c:folder

Создаем файл d:hashes.xml, который содержит хеши и пути до файлов всех файлов папки d:Folder

fciv -add d:Folder -r -xml d:hashes.xml

Сверяем хеш суммы файлов по ранее созданному xml файлу

fciv -v -xml d:hashes.xml

Что такое алгоритм шифрования SHA-256 и как работает хеширование

Расшифровка SHA256 – сокращение от Secure Hashing Algorithm – это актуальный на сегодня алгоритм хеширования, созданный National Security Agency – Агентством национальной безопасности США. Задача данного алгоритма заключается в том, чтобы выполнить из случайного набора данных определённые значения с длиной, которая зафиксирована. Эта длина является идентификатором. Значение, которое получится, сравнивается с дубликатами изначальных данных, получить которые нет возможности.

Эмиссию денежной массы во многих криптопроектах обеспечивают майнеры, при этом криптодобыча не только обеспечивает генерацию новых монет, но и является основным элементом защиты пиринговой сети. Цифровой печатный станок, работает строго по заданному алгоритму шифрования, изменить который можно только путем всеобщего голосования участников сети (форка).

Алгоритм sha256, на котором базируется майнинг патриарха криптовалют — Bitcoin (BTC), был создан вовсе не на ровном месте. В его основе лежит алгоритм хеширования SHA-2, используемый для создания протоколов передачи данных в Глобальной сети (TCP/IP).

Алгоритм sha256, является одной из хеш-функций SHA-2. В этом обзоре мы расскажем вам, как работает майнинг sha-256 и в чем плюсы и минусы данного криптопротокола.

Навигация по материалу:

Что такое алгоритм шифрования SHA-256?

Аббревиатуру SHA расшифровывают как «безопасный расчет хеша». С помощью данного метода вычислений обеспечивается защита криптографических наборов данных. Ведь без специального кода, который есть только у владельца, невозможно получить доступ к зашифрованной информации.

Алгоритм SHA-2, подвидом которого является SHA-256, был разработан в начале третьего тысячелетия Агентством Национальной Безопасности США. Число 256 обозначает количество фрагментов, из которых состоит данный криптографический код.

Через несколько лет после выхода Агентство запатентовало второй выпуск алгоритма SHA-2 под лицензией Royalty-free, благодаря чему технологию можно было направить в мирное русло.

Особенности протокола SHA-256

Нет ни одного метода оптимизации подбора хеш-суммы. Протокол SHA-256 принимая определенные, выдает абсолютно непредсказуемый результат. Поиск нужного варианта выполняется путем банального перебора всех возможных комбинаций. Подбор правильного хеша дело случая, но чем больше мощность вычислительного оборудования, тем выше шансы, что вы найдете его быстрее остальных участников процесса.

Для полноты рассказа добавим немного сложной технической информации. В протокол SHA-256 данные фрагментируются на 256 долей, в каждом из которых содержится 512 бит (64 байта). Доли перемешивают по определенной криптографической схеме, которая заложена в алгоритме, и в результате образуется специальный хеш-код, объемом 256 бит. Смешивание информации повторяется 64 раза. Нужно сказать, что это не так уж много, по сравнению с новыми криптоалгоримами.

Технические параметры SHA-256:

- Объем блока информации: 64 байт;

- Допустимая длина одного сообщения: 33 байт;

- Размер хеш-подписи блока: 32 байт;

- Число смешиваний в раунде: 64;

- Скорость передачи данных по сети: около 140 MiB/s.

Алгоритм основан на методике Меркла-Дамгарда, массив информации делится на отдельные блоки, в каждом из которых 16 частей. Выполнив 64 перемешивания, система выводит корректную хеш-сумму, которая служит отправной точкой для обработки следующего блока. Процесс непрерывен и взаимосвязан получить код отдельно взятого криптоблока, не имея данных о его предшественнике абсолютно невозможно.

Как работает хеширование?

Хеширование — это преобразование по заранее определенной схеме какого-либо объема входящей информации в цифровой код. Исходящее значение уникально, с его помощью всегда можно идентифицировать именно этот массив информации. Алгоритм создания зашифрованной строки (хеш-кода) называется хеш-функцией.

Валидное число в строке шифрованной подписи криптоблока биткоина должно содержать энное количество нулей. На момент составления обзора количество нулей в хеш-коде цифрового золота уже перевалило число 17. Поэтому расшифровка sha256 сложнее, чем поиск некой определенной песчинки, которая находится в произвольной точке земного шара.

Важно! В принципе зашифровать можно все что угодно хоть поэму Лермонтова «Кавказский пленник» и в результате получится шестнадцатеричный код типа: c8ba7865a9x924590dcc54a6f227859z.

Шифрование не имеет обратной силы, сделать с цифробуквенного набора текст не получится, но если в самой поэме изменить хотя бы одну точку или пробел, то хеш-код произведения будет совершено иным. Вы можете убедиться в этом сами, посетив сайт для автоматической шифровки http://crypt-online.ru/crypts/sha256/.

Зависимость блоков в сети биткион

В сети каждой криптовалюты, в том числе и биткоин, блоки представляют собой массив информации о переводах средств за определенный период. Каждый из них имеет уникальный хеш-код (подпись).

Как уже было сказано криптографическая подпись последующего вытекает из хеш-кода предыдущего, образуя целостную систему, в которой нельзя что-либо изменить или подделать. Майнеры постоянно заняты вычислением подписи нового блока, и получают награду только за результат.

Список криптовалют на SHA-256

SHA-256 представляет собой классику криптоалгоритма. Помимо первой криптовалюты Bitcoin (BTC) на нем базируются еще 43 блокчейн-проекта.

Самые популярные из них:

- Bitcoin Cash;

- Bitcoin SV;

- Litecoin Cash;

- Peercoin;

- DigiByte.

Полный список доступен на сайте https://miningpoolstats.stream/.

Плюсы и минусы алгоримта

SHA256 имеет некие преимущества перед другими алгоритмами. Это наиболее востребованный алгоритм майнинга среди всех существующих. Он показал себя как надежный к взламыванию (случается не часто) и результативный алгоритм как для задач майнинга, так и для прочих целей.

Имеются и недостатки:

- Главным минусом SHA256 валюты является контролирование майнерами.

- Те, у кого имеются огромные вычислительные мощности, получают основную часть крипто, что исключает один из основных принципов виртуальных денег – децентрализованность.

- Как только пошли инвестиции в вычислительные мощности для промышленного майнинга Биткоина, сложность добычи значительно возросла и стала требовать исключительных вычислительных мощностей. Этот минус исправлен в прочих протоколах, наиболее инновационных и «заточенных» под применение в добыче цифровых валют, таких как Script (для криптовалюты Litecoin).

Криптовалюты SHA256, как и SHA512 наиболее защищены от данного отрицательного момента, но вероятность развития риска все-таки есть. Miner на SHA256, как и на любом ином хешировании – это процесс разрешения какой-то сложнейшей криптографической задачи, которую генерирует программа для майнинге на основе информации полученной с блоков.

Майнинг при помощи хэш-функции SHA256 можно осуществлять 3 методами:

В майнинге хеш–сумма применяется как идентификатор уже присутствующих блоков, и создания новых на основе тех, что имеются. Процесс майнинга отражен в интерфейсе в виде «accepted f33ae3bc9…». Где f33ae3bc9 – это хешированная сумма, часть данных, которая требуется для дешифровывания. Главный блок включает в себя огромное число такого рода хеш-сумм.

То есть, добыча с алгоритмом SHA256 – это подбор правильного значения хешированной суммы без остановки, перебор чисел для того, чтобы создать очередной блок. Чем мощнее оборудование, тем больше шансов стать владельцем того самого правильного блока: скорость перебирания разного рода сумм зависит от мощностей. Потому как Биткоин построен на алгоритме SHA256, для конкурентоспособного майнинга на нём требуются крайне большие вычислительные мощности.

Это связывается с тем, что для добычи криптовалюты хватает производства «асиков», а именно специальной схемы особенного назначения. Асики дают возможность добывать Биткоины и прочие криптовалюты на хэш-функции SHA–256 оперативнее, результативнее и недорого.

Заключение

В конце статьи нужно извиниться перед читателем за чересчур сложное объяснение темы, но, увы, рассказ об основах криптографии нельзя отнести к разряду повседневного чтива. Что же касается перспектив SHA-256, то пока биткоин занимает львиную долю рынка данный алгоритм будет очень востребованным.

Но если патриарха цифровых активов потеснят альтернативные проекты, работающие на других алгоритмах, то SHA-256 станет достоянием историков. И такой поворот только оживит блокчейн-индустрию.

Дата публикации 16.05.2020

Подписывайтесь на новости криптовалютного рынка в Яндекс Мессенджер.

Поделитесь этим материалом в социальных сетях и оставьте свое мнение в комментариях ниже.

Самые последние новости криптовалютного рынка и майнинга:The following two tabs change content below.

Материал подготовлен редакцией сайта «Майнинг Криптовалюты», в составе: Главный редактор — Антон Сизов, Журналисты — Игорь Лосев, Виталий Воронов, Дмитрий Марков, Елена Карпина. Мы предоставляем самую актуальную информацию о рынке криптовалют, майнинге и технологии блокчейн.

6 бесплатных хэш-чекеров для проверки целостности любого файла

6 бесплатных хэш-чекеров для проверки целостности любого файла

Иногда, когда вы загружаете файлы в интернете, вам выдают хэш-файл для проверки целостности файла. Вот шесть инструментов, которые можно использовать для проверки безопасности загружаемого файла.

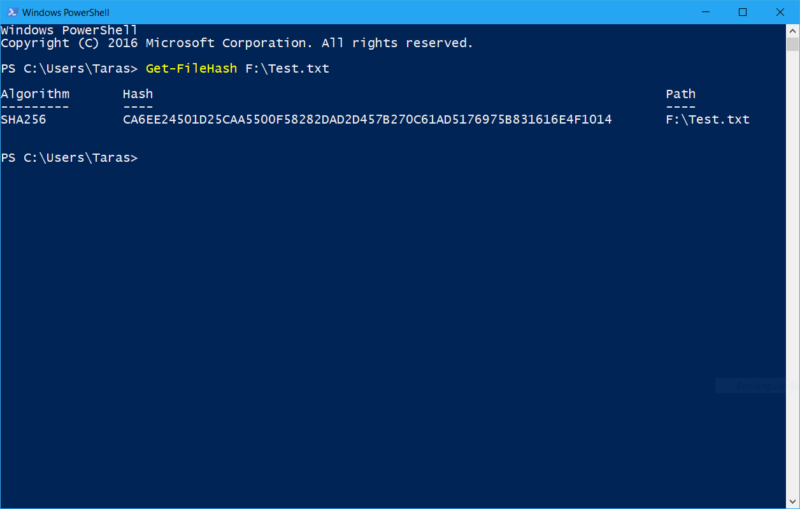

1. Проверка хэша файлов с помощью PowerShell

Windows поставляется со встроенной функцией проверки хэшей файлов в PowerShell: SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 и RIPEMD160.

Сначала нажмите клавишу Windows, а затем введите PowerShell. Выберите наиболее подходящий вариант, чтобы открыть PowerShell. Основной командой проверки будет:

get-filehash FILEPATHНапример, «get-filehash c:\test.txt» выдаст:

Выход хэша по умолчанию — SHA256. Если вам нужно другое хэш-значение для файла, воспользуйтесь следующей командой:

get-filehash -Algorithm [HASH TYPE] FILEPATHНапример, «get-filehash -Алгоритм SHA384 c:\test.txt» выдаст:

Время, необходимое для создания хэша, зависит от размера файла и используемого вами алгоритма.

SecurityExploded’s Hash Generator — это простой в использовании генератор хэшей, который поддерживает широкий спектр алгоритмов хэширования. Бесплатный инструмент для создания хэшей может генерировать хэши для MD5, SHAxxxx, Base64, LM, NTLM, CRC32, ROT13, RIPEMD, ALDER32, HAVAL и других.

Отличной особенностью Hash Generator является то, что его можно использовать в самых разных ситуациях. Хотите хэш для определенного фрагмента текста? Просто скопируйте текст в Hash Generator. Хотите быстро создать хэш-файла в проводнике файлов? Используйте опцию Hash Generator в контекстном меню правой кнопкой мыши.

Nirsoft’s HashMyFiles — это удобный портативный генератор хэшей, который позволяет делать пакетную генерацию хэшей. HashMyFiles может отображать хэши для MD5, SHAxxxx и CRC32.

HashTab — это другой подход к созданию хэшей файлов. Вместо того чтобы использовать отдельный интерфейс для генерации хэшей файлов, HashTab добавляет вкладку в меню параметров файла.

По умолчанию HashTab генерирует хэши для MD5, CRC32 и SHA1. Настройки HashTab позволяют добавлять более 25 дополнительных хэшей, включая SHA, RIPEMD, TIGER и WHIRLPOOL.

QuickHash — это генератор хэшей с открытым исходным кодом для Windows, macOS и Linux. Это также одна из наиболее полнофункциональных систем создания хэшей и проверки их правильности в этом списке.

Хотя количество хэшей, которые вы можете использовать, небольшое, просто MD5, SHA1, SHA256, SHA512, и xxHash64, но Quick Hash имеет массу дополнительных функций.

QuickHash может хэшировать целую папку, сравнивать два отдельных файла, сравнивать целые каталоги или диск целиком. Конечно, последнее занимает значительное количество времени в связи с размерами, но возможность его использования очень приятно видеть.

Скачать: QuickHash для Windows | macOS | Linux (Debian)

MultiHasher представляет пользователям широкий спектр инструментов для генерации и проверки хэшей в одном пакете. Позволяет создавать хэши MD5, SHA1, SHA256, SHA384, SHA512 или RIPEMD-160.

Как проверить целостность файла?

Проверка хэша загруженного файла — это быстрый и простой способ удостовериться, что файл, который вы скачали, безопасен. Если загруженный файл является вирусом или был каким-либо образом подделан, полученный хэш будет отличаться от хэша, который предоставляет вам веб-сайт.

Спасибо, что читаете! Подписывайтесь на мой канал в Telegram и Яндекс.Дзен. Только там последние обновления блога и новости мира информационных технологий.

Также, читайте меня в социальных сетях: Facebook, Twitter, VK, OK.

Респект за пост! Спасибо за работу!

Хотите больше постов? Узнавать новости технологий? Читать обзоры на гаджеты? Для всего этого, а также для продвижения сайта, покупки нового дизайна и оплаты хостинга, мне необходима помощь от вас, преданные и благодарные читатели. Подробнее о донатах читайте на специальной странице.

Есть возможность стать патроном, чтобы ежемесячно поддерживать блог донатом, или воспользоваться Яндекс.Деньгами, WebMoney, QIWI или PayPal:

Заранее спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.

Поделиться ссылкой:

Что такое хеш-сумма файла и как её замерять [ОБЗОР]

Вы наверное не поверите, но я до сих пор не знал, что такое хеш-сумма файла, зачем и как её замерять.

Нет, примерно конечно имел представление, но полностью в вопрос не вникал просто. Пришло время разобраться подробно самому в этом деле и рассказать Вам все нюансы, как всегда — простым и понятным языком, с картинками.

Что такое хеш-сумма файла

Всё очень и очень просто с этим самым хешем — давайте возьмём два файла, с первого взгляда, совершенно одинаковых…

Допустим, что я их скачал с разных сайтов. У них, как видите, совершенно одинаковое название и расширение, но кроме этого сходства, у этих инсталляторов может быть схожий до последнего байта размер.

Обычные рядовые пользователи даже не догадываются, что подобные «экзешники» являются практически простыми архивами. Так вот, в этот файл (архив) очень легко подсунуть зловреда какого-нибудь (вирус) — они почти всегда маскируются под «правильный» файл, копируют не только название с расширением, но и размер даже.

Такой изменённый файл можно распространять в сети Интернет под видом официального, белого и пушистого. Кстати, идеального антивируса не существует и Ваш защитник может Вас подвести в любой момент, если не знали.

Ещё одна ситуация — выбрали и начали скачивание какой-либо программы, файла или архива через торрент? В таком случае, подсунуть Вам маленький бездомный вирус ещё проще, ведь файл закачивается в Ваш компьютер крохотными частями, от огромного количества человек и собирается в кучу только у Вас.

Как же проверить подлинность любого файла, как его идентифицировать со 100% гарантии? Сравнить его хеш-сумму (контрольную сумму)!

Хеш-сумма файла — это уникальный идентификатор, который задаётся (автором программы или первым владельцем файла) с помощью «перемешивания» и шифрования содержимого файла по специальному алгоритму с последующей конвертацией результата (этой адской смеси) в обычную строчку символов.

На официальных сайтах программ или на торрент-трекерах обычно авторы выкладывают рядом со своими файлами оригинальную (правильную) хеш-сумму, чтоб пользователи могли сравнивать с ней свою после скачивания…

Читайте также на сайте:

…

…

Файлы с одинаковым хешем являются абсолютно идентичными, даже если у них разное название или расширение.

Алгоритмы (стандарты) расчёта хеш-суммы файла

Их довольно много существует на данный момент времени…

- Adler-32

- BTIH (BitTorrent Info Hash)

- CRC32

- eDonkey2000

- GOST (ГОСТ Р 34.11-94)

- MD5, MD4, MD2

- RIPEMD-128, RIPEMD-256, RIPEMD-320

- SHA-1

- SHA-2 (SHA-256, SHA-384, SHA-512)

- SHA-3 (SHA3-224, SHA3-256, SHA3-384, SHA3-512)

- TTH (Tiger Tree Hash)

- Tiger

- Whirlpool

- …

…но самыми распространёнными и популярными являются…

Хеш-суммы одного файла созданные по разным стандартам будут отличаться друг от друга очень заметно (не совместимы для сверки)…

• CRC: 02668A079

• SHA-1: F77EB9AA67CE63EDC87B77BF35DFEB9AA63E9B4C

• MD5: 00EF4D6A8122DDE85BDBC7ED3A1362

Рекомендую

Как создавать (задавать) хеш-сумму файла мы сегодня с Вами обсуждать и учиться не будем — это тема следующей статьи будет.

Как проверить хеш-сумму файла — HashTab

Очень и очень просто. Мы сейчас с Вами вмонтируем в Проводник Windows специальный инструмент для вычисления и проверки этой контрольной суммы файла.

Нам поможет абсолютно бесплатная, для личного использования, компьютерная программа под названием HashTab.

Устанавливаем её в свою операционную систему (ссылка на скачивание инсталлятора чуть ниже)…

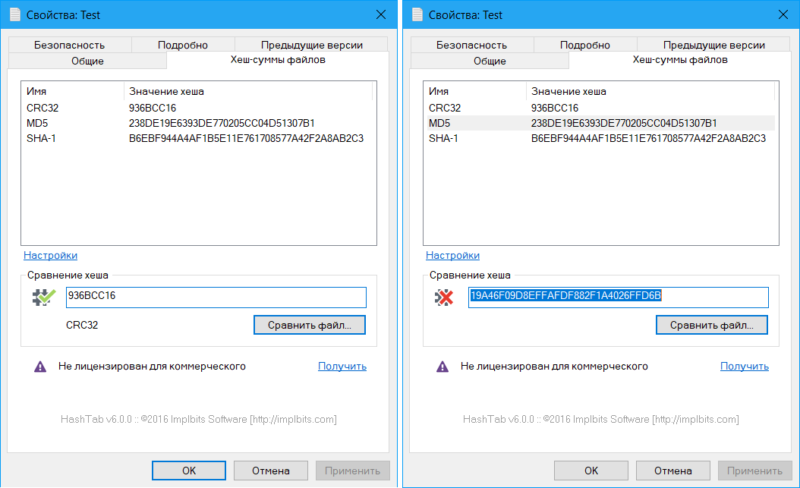

…и получаем в свойствах любого файла дополнительную вкладку…

Я решил проверить хеш-сумму большого по размеру файла и поэтому, как видите выше, даже успел снять скриншот. С файлами обычного, среднего размера эта процедура происходит практически мгновенно…

Зелёная галка в появившемся разделе «Сравнение хеша» означает, что всё хорошо и файл к Вам телепортировался в целости и сохранности (никто его по пути не перехватывал и не внедрял в него вирус).

Можно просто узнать сумму файла или сравнить её с первоисточником (например, с сайта производителя какой-либо скачанной Вами программы). Для этого просто вставляете его в строку и жмёте кнопочку «Сравнить файл…».

Настройки HashTab очень просты и сводятся к активации (отображению) дополнительных стандартов в Вашем окошке свойств файла…

Скачать HashTab

Размер инсталлятора всего 1.1 Мб. Вирусов нет. Поддерживается всеми версиями системы, от Windows XP до десятки.

Вот такое простое средство для дополнительной защиты от вирусов. Теперь Вы знаете, что такое хеш-сумма файла, зачем и как её замерять. До новых полезных компьютерных программ и интересных приложений на Андроид.

ПОЛЕЗНОЕ ВИДЕО

…

…

Я только обозреваю программы!

Любые претензии — к их производителям!

Что такое MD5, SHA-1 и SHA-256

В процессе исследования интернета или перед загрузкой определенных файлов вы можете столкнуться с загадочными параметрами MD5, SHA-1 и SHA-256, также известными как хеш-суммы. То, что сначала кажется просто случайным набором букв и цифр, на самом деле является уникальным ключом, который позволяет проверить подлинность файлов и узнать, не были ли они изменены или подделаны.

Что такое хеш-суммы и для чего они нужны

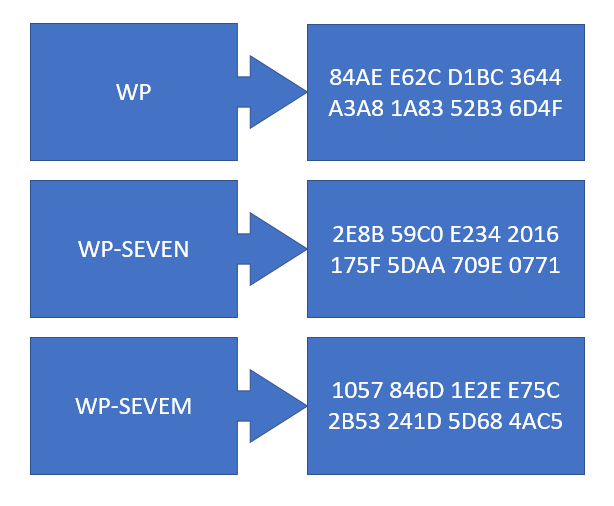

Хеш – это результат работы криптографических алгоритмов, разработанных для создания набора цифр и букв. Его еще называют «цифровым отпечатком». Обычно эти наборы имеют фиксированную длину и количество знаков, вне зависимости от размера входной информации. К примеру, у “WP” и “WP-SEVEN” будут хеш-суммы абсолютно одинакового размера. Длина суммы зависит только от того, какой алгоритм хеширования вы проверяете. К примеру, SHA1 выдаст сумму размером 40 знаков, а MD5 только 32.

Кроме того, обратите внимание, что, несмотря на минимальное различие между “WP-SEVEN” и “WP-SEVEM”, хеш-суммы полностью разные и не имеют ничего общего. Это значит, что, даже если кто-то изменит файл хоть на 1 бит (грубо говоря), конечный результат получит совершенно другую хеш-сумму. Это и делает хеш удобным способом проверки подлинности файла. Издатель указывает оригинальную сумму, а пользователь проверяет полученный результат и сравнивает его с оригиналом.

Хеширование осуществляется при помощи различных стандартов. Зачастую это MD5, SHA-1 и SHA-256. Все три алгоритма работают по-разному, но концепция у них одинакова. Мы не будем здесь внедряться в принцип работы каждого алгоритма, поскольку это весьма сложная информация, а только приведем общие сведения, необходимые для обычного пользователя.

Как проверить хеш в Windows 10

Любая настольная операционная система, будь то Windows 10, Linux или MacOS, имеет стандартные механизмы проверки хеш-сумм любых файлов на вашем диске.

Как узнать хеш в PowerShell

- Для начала вам надо запустить PowerShell. Для этого можно нажать Win + X и выбрать PowerShell, либо нажать Win + R и ввести команду powershell.

- В открывшемся синем окне вам надо ввести следующую команду: Get-FileHash F:\Test.txt. Вместо F:\Test.txt вам надо вставить путь к файлу. Обязательно указывайте его расширение.

PowerShell выдаст вам хеш-сумму вашего файла. По умолчанию Windows генерирует хеш SHA-265, но вы можете указать, что вам нужен хеш другого алгоритма. Для этого используйте следующие команды:

- Get-FileHash F:\Test.txt -Algorithm MD5

- Get-FileHash F:\Test.txt -Algorithm SHA1

- Get-FileHash F:\Test.txt -Algorithm SHA256

- Get-FileHash F:\Test.txt -Algorithm SHA384

- Get-FileHash F:\Test.txt -Algorithm SHA512

- Get-FileHash F:\Test.txt -Algorithm MACTripleDES

- Get-FileHash F:\Test.txt -Algorithm RIPEMD160

Как проверить хеш-сумму через Командную строку

Множество действий, которые вы выполняете в PowerShell, можно сделать и в классической командной строке. Проверка хеша через Командную строку делается следующим образом.

- Нажмите Win + R и введите cmd.

- В открывшемся окне Командной строки введите команду certutil -hashfile F:\Test.txt. Разумеется, вместо F:\Test.txt у вас должен быть свой путь к вашим файлам.

По умолчанию Командная строка выводит на экран хеш-сумму SHA1, но вы можете изменить это, указав системе, какой именно хеш вы хотите получить. Для этого используйте следующие команды:

- certutil -hashfile F:\Test.txt MD5

- certutil -hashfile F:\Test.txt MD4

- certutil -hashfile F:\Test.txt MD2

- certutil -hashfile F:\Test.txt SHA512

- certutil -hashfile F:\Test.txt SHA384

- certutil -hashfile F:\Test.txt SHA256

- certutil -hashfile F:\Test.txt SHA1

Как проверить хеш через HasTab

HashTab – это отличная небольшая утилита, которая упростит проверку хеш-сумм. Вам не надо будет каждый раз вводить сложные команды для проверки. Достаточно будет только зайти в свойства файла, где уже будут собраны все суммы.

- Перейдите по ссылке и скачайте приложение HashTab.

- Запустите установочный файл и следуйте указаниям мастера по установке. Примечание: для установки этой утилиты нужны права Администратора, либо пароль от учетной записи Администратора.

- Найдите в Проводнике нужный вам файл, кликните по нему правой кнопкой мыши и выберите Свойства. Затем перейдите на вкладку Хеш-суммы файлов.

- Здесь вы найдете имена алгоритмов и соответствующие хеш-значения. По умолчанию приложение отображает только CRC32, MD5 и SHA-1, но вы можете отобразить дополнительные суммы, если нажмете на Настройки и отметите алгоритмы, которые вам нужны.

Кроме того, HashTab позволяет легко сравнить хеш-суммы двух файлов. Для этого по первому файлу кликните правой кнопкой мыши, выберите Свойства, а затем откройте вкладку Хеш-суммы файлов. Нажмите Сравнить файл и укажите путь к второму файлу.

Хеш-сумма второго файла отобразится в поле Сравнение хеша, и, если суммы совпадают, возле иконки решетки будет зеленая галочка. Если не совпадают – красный крестик.

Добавляем вычисление SHA-1 и MD5 хешей в контекстное меню файлов / Хабр

Доброго времени суток!Как часто вы проверяете скачиваемые файлы на равенство хеш-сумм? Я — никогда. Но сегодня я почему-то решил порвать с этой порочной практикой и сделать свою жизнь более безопасной.

Согласитесь, основная причина не сравнивать хеш-сумму файла — это лень. Нужно искать какую-нибудь программу, запускать ее, натравливать на файл, и это просто уйма действий. Как можно упростить эту процедуру? Я не придумал ничего лучше, чем добавить в контекстное меню файла опцию «Посчитать хеш». Интересующимся предлагаю краткую инструкцию.

1. Установка программы

Берем отсюда File Checksum Integrity Verifier utility — консольную утилиту для вычисления и сравнения хешей MD5 и SHA-1 от Microsoft. Там же можно прочитать, что это за зверь и с чем его едят. Скачанный файл Windows-KB841290-x86-ENU.exe можно открыть как zip архив и увидеть, что он содержит два файла: собственно fciv.exe и ReadMe.txt, содержащий справку к утилите. Файл ReadMe нас не интересует, а fciv.exe нужно поместить в одну из директорий, прописанных в переменной PATH, дабы вызывать ее из командной строки без указания полного пути. Я поместил в system32. Проверить, что утилита работает, можно, натравив ее из командной строки на любой файл:

fciv -md5 C:\test.dat — для вычисления MD5

fciv -sha1 C:\test.dat — для вычисления SHA-1

2. Создание элемента контекстного меню

Для расширения контекстного меню файлов нужно будет немного подшаманить в реестре.

Запускаем regedit.exe, идем в HKEY_CLASSES_ROOT\* — это раздел, отвечающий за контекстное меню всех типов файлов. В разделе shell создаем подраздел с любым именем (у меня это fciv_md5). В параметре по умолчанию прописываем желаемое название пункта меню (напрмер, Compute MD5). У созданного подраздела (fciv_md5) создаем еще один подраздел с именем command, и у него в параметре по умолчанию прописываем магическую строчку:

cmd.exe /k fciv -md5 "%1"

Строка предписывает запустить cmd.exe с командой fciv -md5 "%1" и отобразить результат.

Для добавления пункта для вычисления SHA-1 проделываем ту же последовательность действий, меняя лишь названия. Команда в этом случае выглядит так:

cmd.exe /k fciv -sha1 "%1"

Должно получиться что-то вроде этого:

Все вышеперечисленное одним файлом:

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\*\shell\fciv_md5]

@="Compute MD5"

[HKEY_CLASSES_ROOT\*\shell\fciv_md5\command]

@="cmd.exe /k fciv -md5 \"%1\""

[HKEY_CLASSES_ROOT\*\shell\fciv_sha]

@="Compute SHA"

[HKEY_CLASSES_ROOT\*\shell\fciv_sha\command]

@="cmd.exe /k fciv -sha1 \"%1\""

3. Вычисляем SHA-1 хеш двумя кликами мыши:

Раз:

Два:

Всем добра и совпадающих хешей!

UPD. Как подсказывает navion в первом комментарии, можно обойтись без установки FCIV и использовать встроенную утилиту CertUtil. В таком случае п.1 становится неактуальным, а команда в regedit меняется на:

для MD5: cmd.exe /k CertUtil -hashfile "%1" MD5

для SHA1: cmd.exe /k CertUtil -hashfile "%1" SHA1,

и, кроме того, появляется возможность вычислять SHA256 хеш: cmd.exe /k CertUtil -hashfile "%1" SHA256

Как использовать хэш SHA-256 для проверки того, что ваши загрузки не были изменены «Null Byte :: WonderHowTo

Любому пользователю Интернета в конечном итоге придется загружать файлы, и большинство из них просто верит, что то, что они загружают, заслуживает доверия. Это не дает большой ясности в содержимом файла, но если автор файла опубликовал исходную контрольную сумму, сравнение ее с хешем SHA-256 загруженного файла может гарантировать, что ничего не было подделано.

Когда у нас есть файл, который нам нужно проверить по контрольной сумме, предоставленной автором файла, мы можем использовать криптографическое программное обеспечение с открытым исходным кодом для вычисления контрольной суммы. Проверка контрольной суммы используется в ситуациях, когда, возможно, вы находитесь на отрывочном веб-сайте или не знаете, подделывают ли ваш любимый сайт.

Как работает хеш

Данные проверяемого файла делятся на блоки по 512 бит. Каждый блок проходит через алгоритм SHA-256 и добавляется к сумме до тех пор, пока к этому числу не перестанут добавляться данные.Конечная сумма этого вычисления — наша контрольная сумма, также известная как хеш. Вы можете узнать больше о том, как работает хеширование, в видео ниже.

По сути, когда мы вычисляем хэш, это односторонняя криптографическая функция, то есть изменение одного бита генерирует новое, на первый взгляд случайное число, которое очень трудно получить снова. Если вы можете заставить два разных файла генерировать одну и ту же контрольную сумму, это создаст чрезвычайно редкое состояние, называемое коллизией.Этот вид атак является слабым местом SHA-1 и других криптографических функций, но требует значительного времени и ресурсов для попытки использования.

Не пропустите: создайте нерушимый пароль Linux с помощью хеш-алгоритма SHA-2

В этой статье я продемонстрирую, как сравнить хэш SHA-256 загруженного файла с хеш-кодом, предоставленным автора файла сначала в системе Windows, а затем в Kali Linux.

Метод 1. Использование 7-Zip в Windows

Первое, что мы собираемся сделать, это загрузить программу для Windows под названием 7-Zip.Этот инструмент не только для сравнения контрольных сумм, но также для сжатия и распаковки файлов и папок. Вы можете скачать его с официальной страницы загрузки 7-Zip. Обязательно загрузите и установите самую последнюю и стабильную версию. Его очень просто установить; просто следуйте инструкциям на экране.

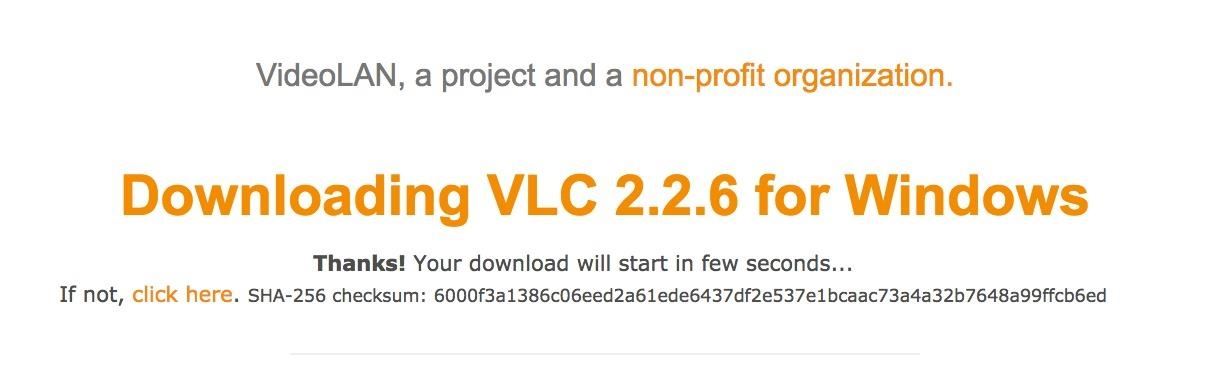

Затем давайте сравним загруженный хэш, перейдя на веб-сайт, на котором отображается контрольная сумма для загрузки. Для этого теста мы будем использовать страницу загрузки медиаплеера VLC для Windows.На своем сайте они услужливо отображают свою контрольную сумму в хеш-формате SHA-256, нажав кнопку «Показать контрольную сумму». Оставайтесь на этой веб-странице, так как нам нужно будет вскоре сравнить хэш с этим числом.

Перейдите в папку, в которую вы скачали установочный файл VLC. Найдя его, просто щелкните файл правой кнопкой мыши и прокрутите вниз до той части, где написано «CRC SHA». Нам нужно будет выбрать правильный алгоритм SHA, который VLC предоставил на своем веб-сайте. В этом случае мы выберем опцию SHA-256, щелкнув по ней в подменю.Обратите внимание, что вам не нужно открывать 7-Zip напрямую, чтобы сделать это.

Наконец, 7-Zip покажет результат контрольной суммы. Теперь нам нужно сравнить это значение с тем, которое нам предоставил веб-сайт. Вернитесь на веб-сайт VLC и найдите контрольную сумму, чтобы сравнить значения.

Не пропустите: Как взломать пароли, часть 3 (Использование Hashcat)

Если бы содержимое файла было изменено, вся контрольная сумма изменилась бы, поэтому я лично обычно смотрю на последние 4 персонажи.Если номер изменился, мы знаем, что загрузка была изменена или повреждена.

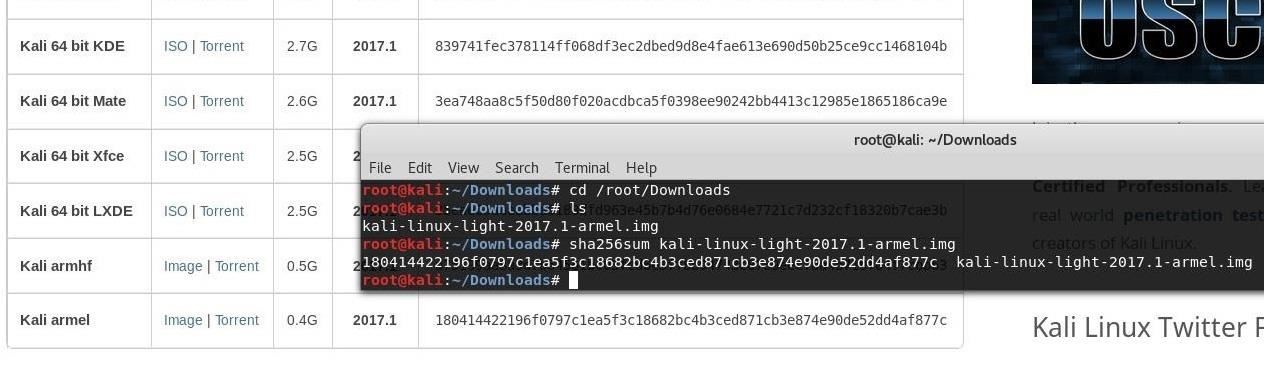

Метод 2. Использование UNXZ в Kali Linux

Теперь давайте откроем наш любимый дистрибутив Linux, Kali Linux, и откроем браузер.

Чтобы запустить наш тест, перейдите на страницу загрузок Kali ISO, чтобы найти файл нашего примера для загрузки. Для более короткой загрузки мы выберем для загрузки ISO-образ с наименьшим размером, «Kali armel». Вы можете загрузить его через HTTP или через торрент.

После загрузки изображения откройте окно терминала и используйте cd , чтобы перейти к папке, в которую вы загрузили файл.Есть много способов распаковать файл в Linux, но у меня сработала команда, включенная по умолчанию в Kali под названием unxz . Запустите его, а затем укажите путь к файлу, чтобы распаковать загруженный вами ISO-образ.

Не пропустите: скрыть свой IP-адрес с помощью прокси-сервера

После извлечения мы хотим ввести следующее в окно терминала. Убедитесь, что «2017.1» заменен на текущую версию, которую вы скачали.

sha256sum kali-linux-light-2017.1-armel.img

Hit return и контрольная сумма файла отобразится в окне терминала. Теперь вы можете сравнить с контрольной суммой, предоставленной на сайте. Они должны совпадать, как показано на изображении ниже.

Угрозы хеширования

До сих пор существуют атаки на использование метода контрольной суммы, совсем недавно было продемонстрировано, что SHA-1 уязвим для атаки с коллизией, поэтому большинство пользователей перешли на новый стандартный протокол с более длинным и более безопасным криптографическим алгоритмом, который называется SHA-256.В данный момент могут быть люди, работающие над генерацией коллизионной атаки на SHA-256.

Не пропустите: как хакеры берут ваши зашифрованные пароли и взламывают их

Эти методы можно обойти с помощью такой тактики, как атака «человек посередине». Злоумышленник может просто создать веб-хост для этого файла, заменить реальный хэш контрольной суммой своего собственного вредоносного файла или создать новый хеш со значением контрольной суммы файла, которым манипулирует злоумышленник, и поменять файл на оригинал на сайте.Именно это произошло с пользователями, которые загрузили скомпрометированную версию Linux Mint 17.3 Cinnamon edition, размещенную на скомпрометированном болгарском FTP-сервере, так что будьте осторожны!

SHA-256 — Ваш второй набор глаз

Вот и все, теперь вы можете подтвердить, что загрузка находится в истинном виде и не подвергалась никаким манипуляциям. Это лишь один из многих способов обезопасить себя в Интернете при загрузке файлов. На самом деле это способ лучше осознавать свое окружение, аналогично защите вашего PIN-кода в банкомате.Помимо защиты от злонамеренных хакеров, внедряющих вредоносное ПО в загружаемые файлы, его также можно использовать для обнаружения поврежденных файлов.

Спасибо за чтение. Оставайтесь на связи и проверяйте наши аккаунты в социальных сетях!

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (скидка 90%)>

Обложка от ar130405 / PixabayСкриншоты от Nitrous / Null Byte .

mysql — Какова длина хеша SHA256?

Переполнение стека- Около

- Товары

- Для команд

- Переполнение стека Общественные вопросы и ответы

- Переполнение стека для команд Где разработчики и технологи делятся частными знаниями с коллегами

- Вакансии Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимайте технических специалистов и создавайте свой бренд работодателя

- Реклама Обратитесь к разработчикам и технологам со всего мира

- О компании

Загрузка…

- Авторизоваться зарегистрироваться

текущее сообщество

bash — Как использовать опцию sha256sum —check для отказа, если неправильный хеш в докере-скрипте

Переполнение стека- Около

- Товары

- Для команд

- Переполнение стека Общественные вопросы и ответы

- Переполнение стека для команд Где разработчики и технологи делятся частными знаниями с коллегами

- Вакансии Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимайте технических специалистов и создавайте свой бренд работодателя

- Реклама Обратитесь к разработчикам и технологам со всего мира

- О компании

Загрузка…

.c # — Расчет хэша SHA256 в C ++

Переполнение стека- Около

- Товары

- Для команд

- Переполнение стека Общественные вопросы и ответы

- Переполнение стека для команд Где разработчики и технологи делятся частными знаниями с коллегами

- Вакансии Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимайте технических специалистов и создавайте свой бренд работодателя

- Реклама Обратитесь к разработчикам и технологам со всего мира

- О компании