Анонимный сайт и серфинг в интернете

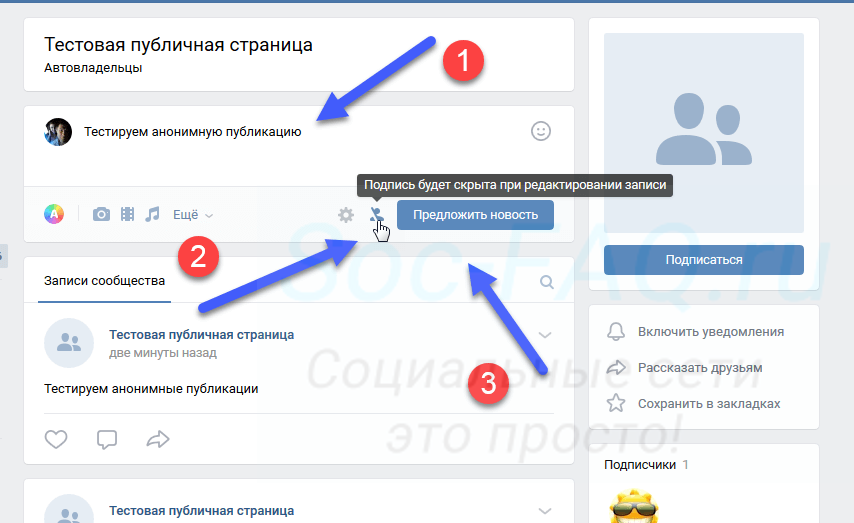

Большая часть пользователей, считая себя законопослушными гражданами, никогда не задумывались о соблюдении анонимности в интернете. Человек может прекрасно понимать, что каждое его действие может быть отслежено. Но он ничего не нарушает и поэтому может спокойно «серфить» по просторам сети, не обращая внимания на спам и рекламные предложения, сформированные на основе истории его запросов, переходов по ссылкам и содержании переписки с другими людьми. Этим занимаются оптимизационные роботы:

Так как область деятельности человека во всемирной паутине разнообразна и имеет множество различных целей, а правительства государств все сильнее ужесточают контроль в Сети, то у людей появляется желание пользоваться интернетом в «режиме инкогнито». Ниже речь пойдет о том, как это организовать.

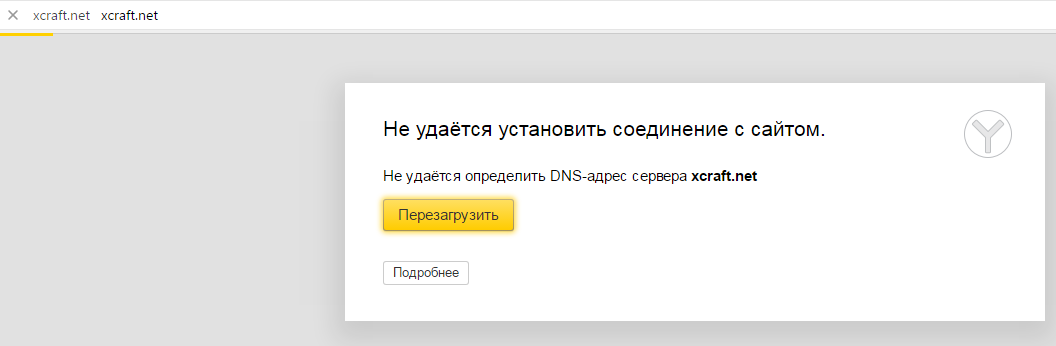

Анонимный сайт – это довольно непривычное понятие. Прежде всего, это связано с тем, что для его размещения в сети необходим веб-сервер, предоставляющий хостинг, и он, конечно же, имеет свой статический IP–адрес. По нему можно определить провайдера и дальше, как по ниточке, извлечь нужную информацию.

По нему можно определить провайдера и дальше, как по ниточке, извлечь нужную информацию.

Вместе с тем в 2002 и 2003 годах были созданы системы I2P и Tor, которые представляют собой программное обеспечение, находящееся в свободном доступе.

Основное предназначение этих разработок заключается в организации анонимной сети, в которой люди могут получать анонимный хостинг для своих сайтов, создавать форумы и чаты, обмениваться информацией и быть уверенными, что их действия с высокой степенью вероятности не будут отслежены.

Трафик в такой сети имеет четырехуровневое шифрование и проходит по так называемым тоннелям – это последовательность маршрутизаторов, которые принимают пакет данных, расшифровывая один из уровней, который несет в себе адрес следующего маршрутизатора, и так до точки назначения. Необходимо отметить существенное различие между представленными системами. Дело в том, что система I2P не предназначена для работы с «открытым интернетом», в отличие от Tor. I2P создана как изолированная сеть.

В связи с ужесточением законов об авторском праве, которое повлекло за собой закрытие ресурсов, а также зачастившие резонансные новости о том, что службы безопасности различных государств осуществляют слеживание за гражданами через всемирную сеть – интернет-общественность начала проявлять беспокойство по этому поводу, желая сохранить свободу слова и контент, которым пользовались на протяжении десятилетий. По этой причине потребность в создании анонимных сайтов сильно возросла:

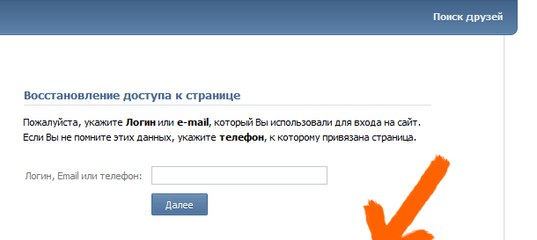

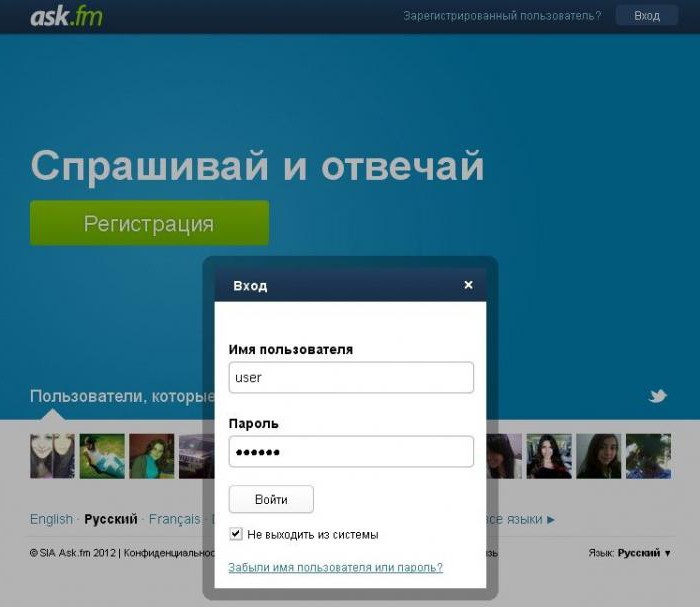

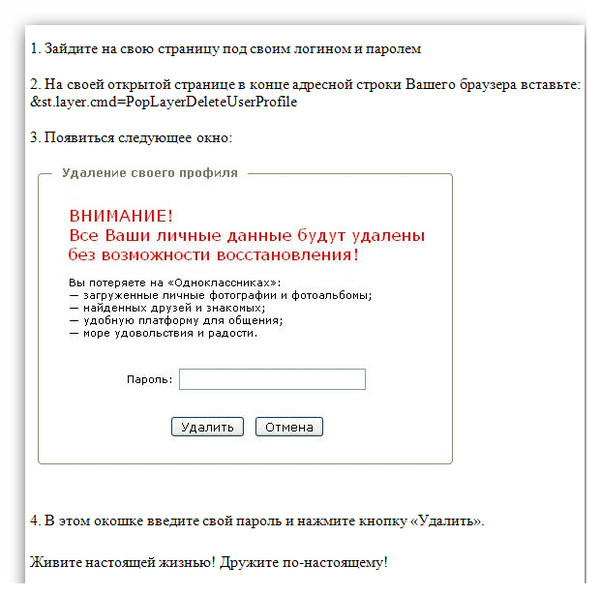

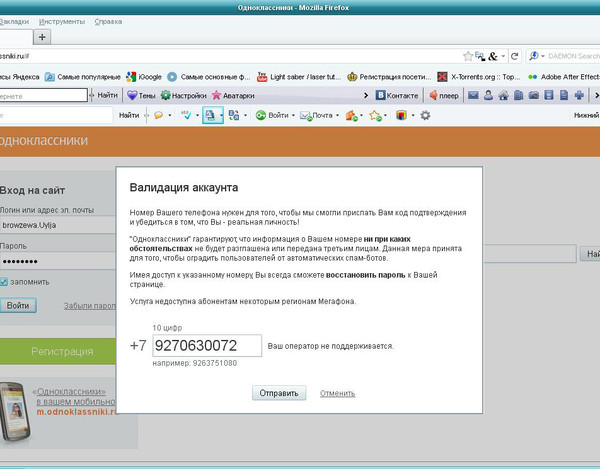

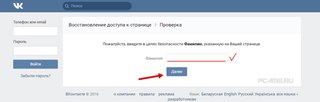

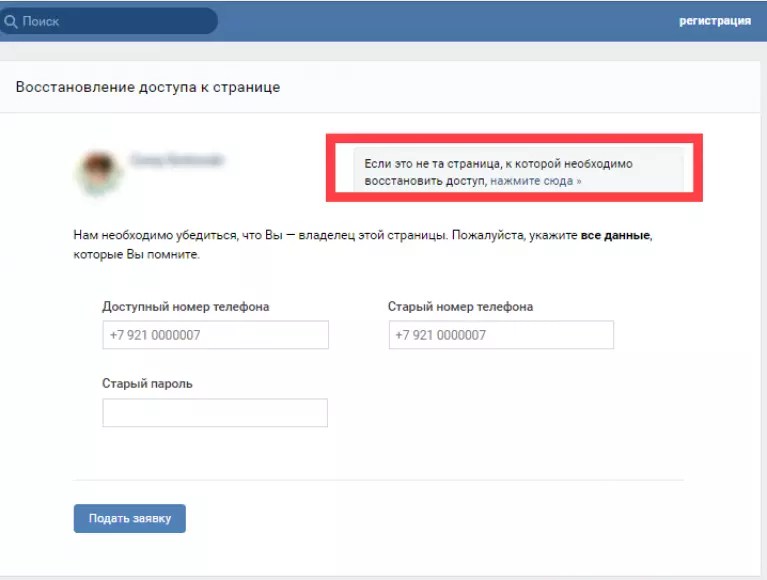

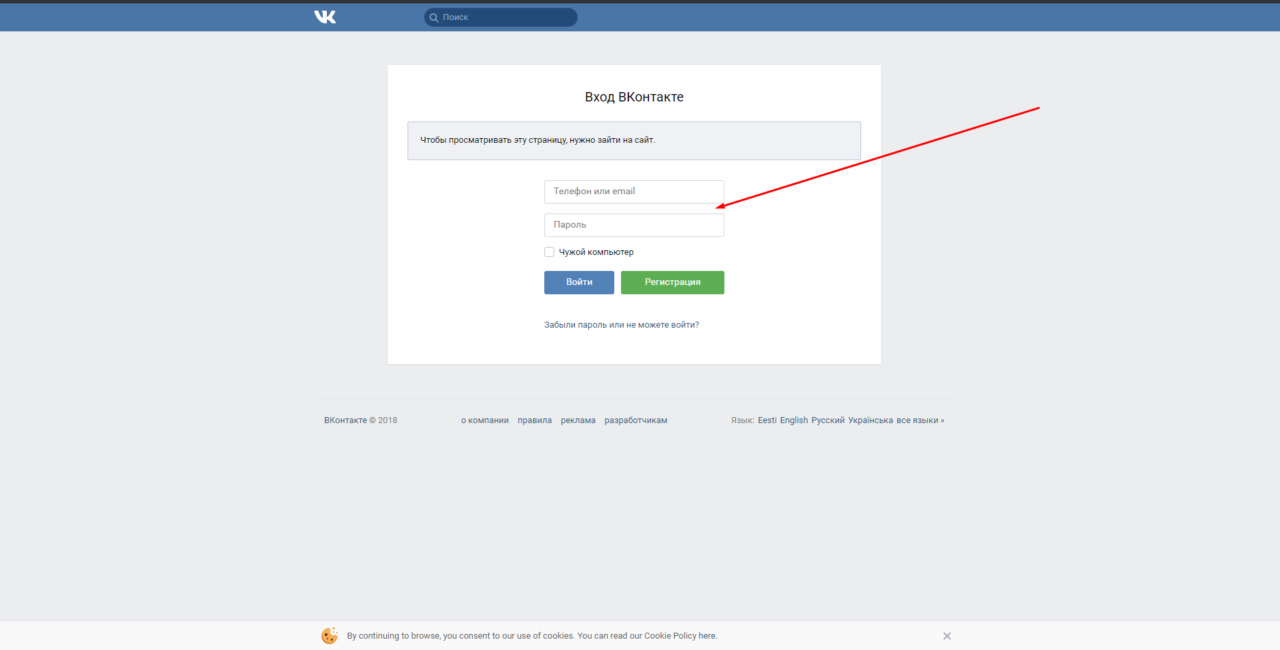

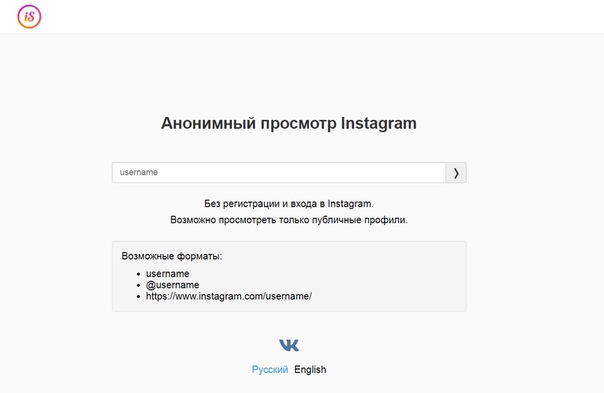

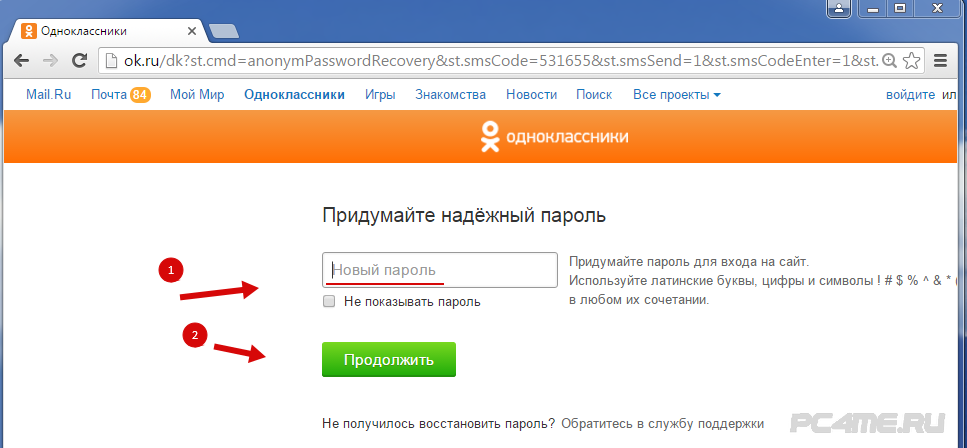

Если пользователь не ставит перед собой задачи создавать анонимный контент, а желает по каким-либо причинам просто зайти анонимно на сайт, что подразумевает под собой не дать роботу отследить ip-адрес, то это можно осуществить несколькими способами:

- Вышеупомянутое программное обеспечение Tor – браузер, который обеспечит анонимный просмотр сайтов, затратив на это минимум вашего времени и усилий. Нужно установить эту программу на компьютер и запустить ее, после чего «аноним» сможет серфить в интернете, пользуясь поисковой системой DuckDuckGo, которая не отслеживает и не анализирует действия, поэтому не стоит ее менять на какой-либо другой поисковик.

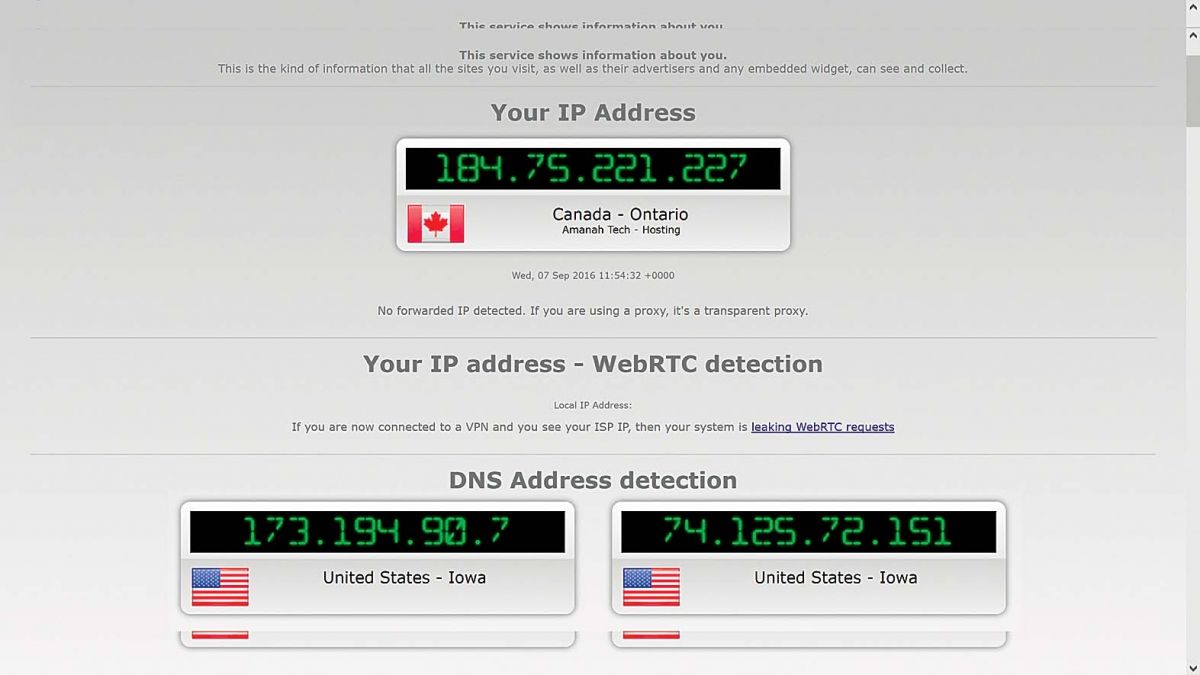

В ходе работы браузера будет сгенерирован ip-адрес, не соответствующий реальному:

В ходе работы браузера будет сгенерирован ip-адрес, не соответствующий реальному:

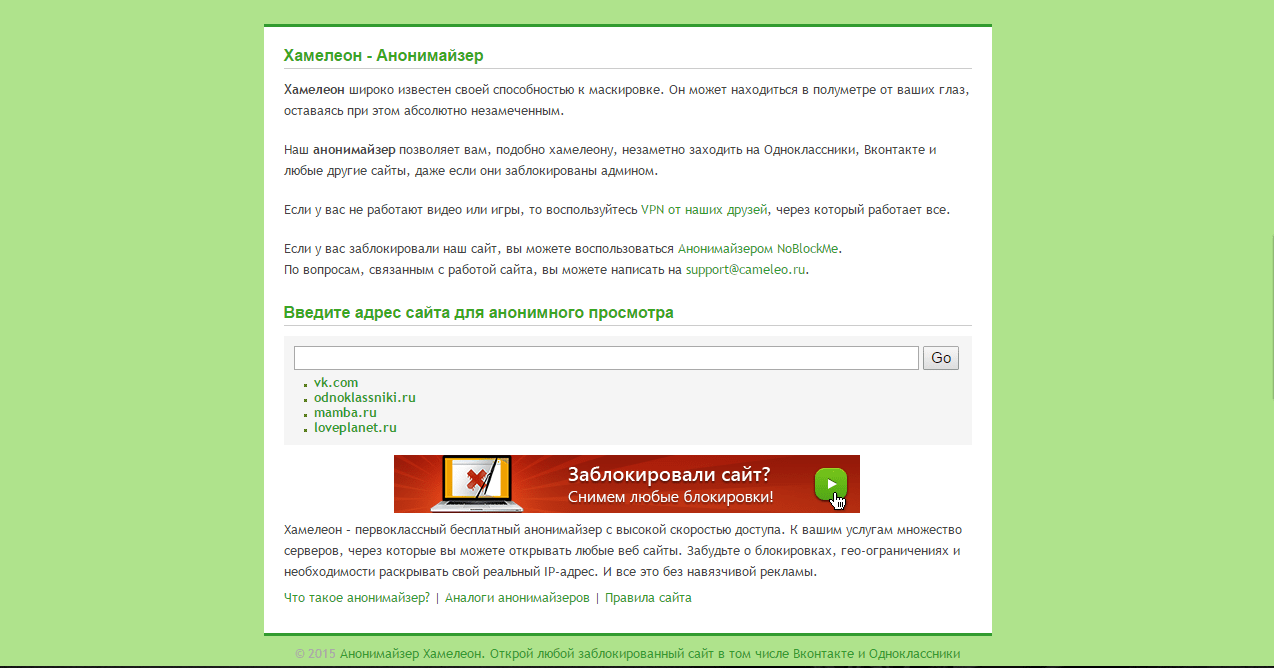

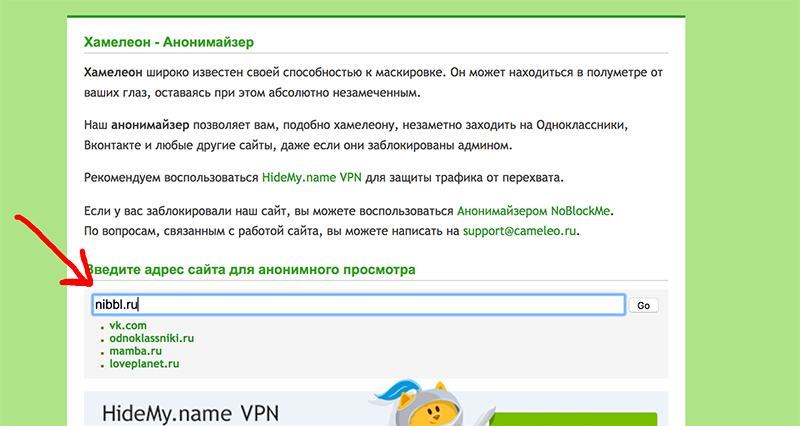

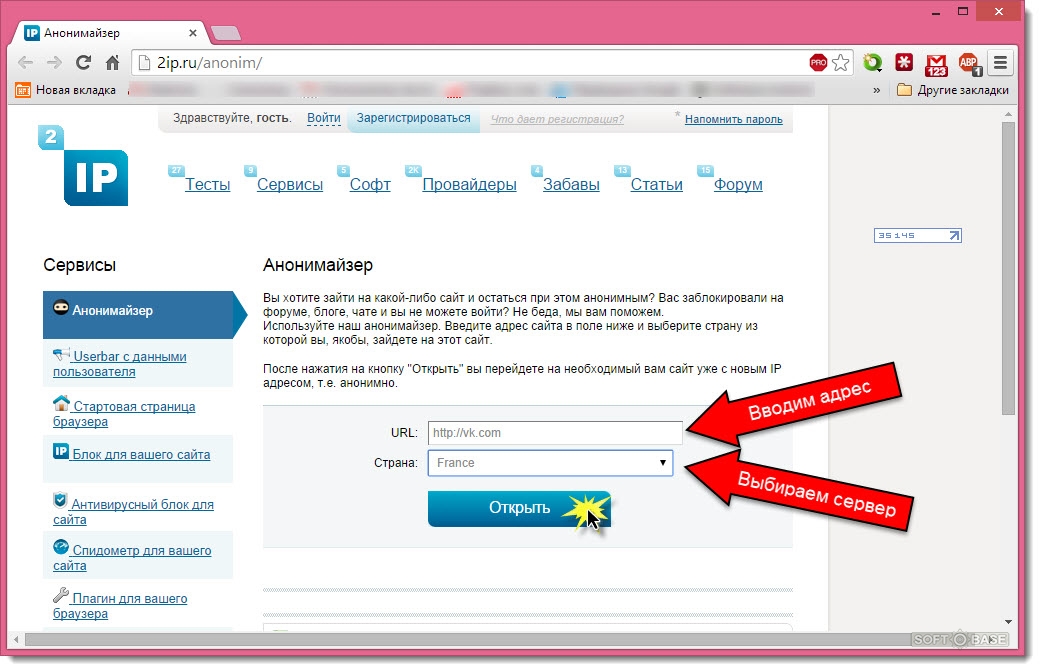

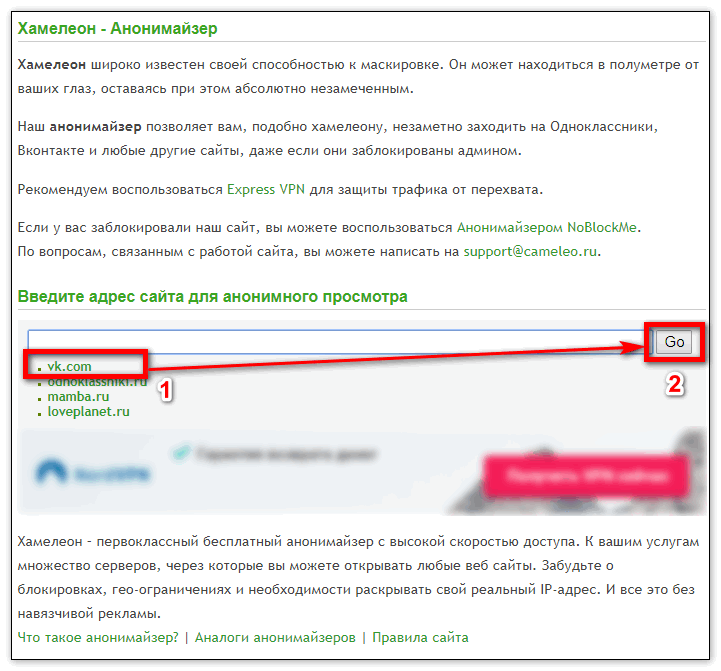

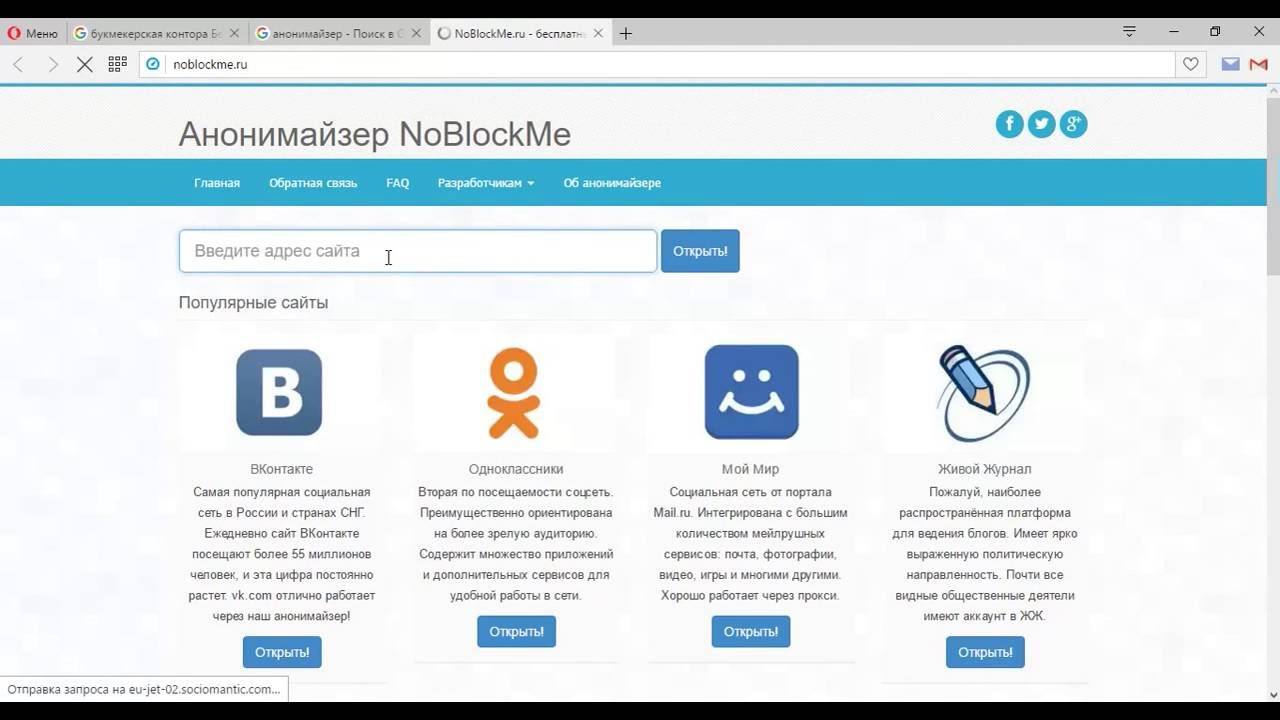

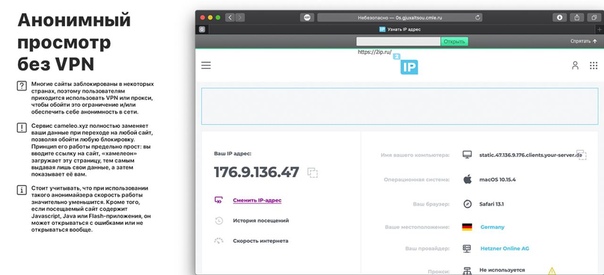

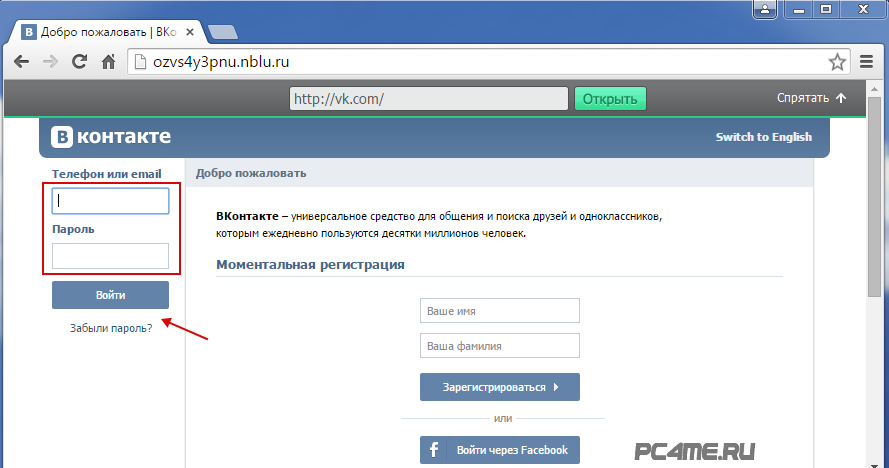

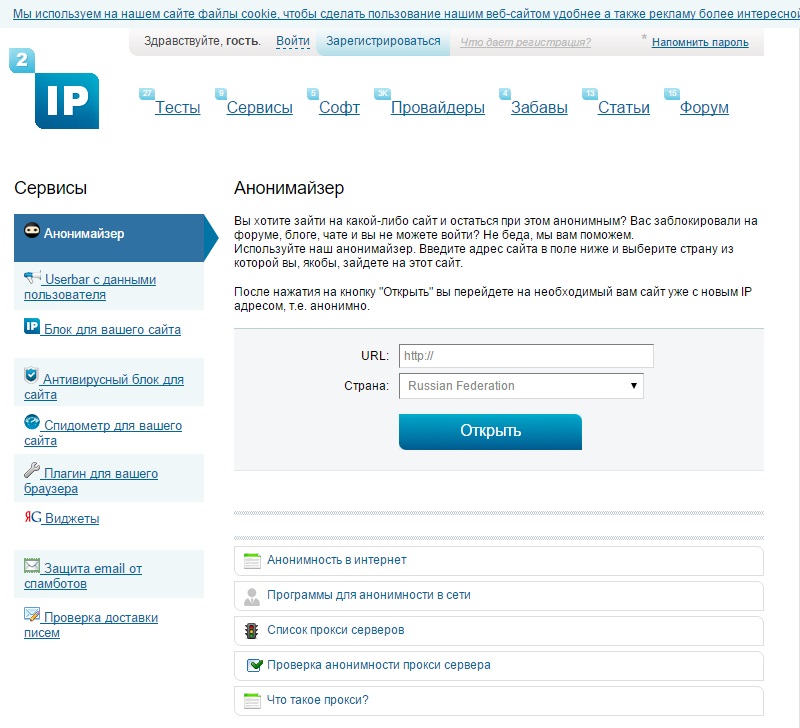

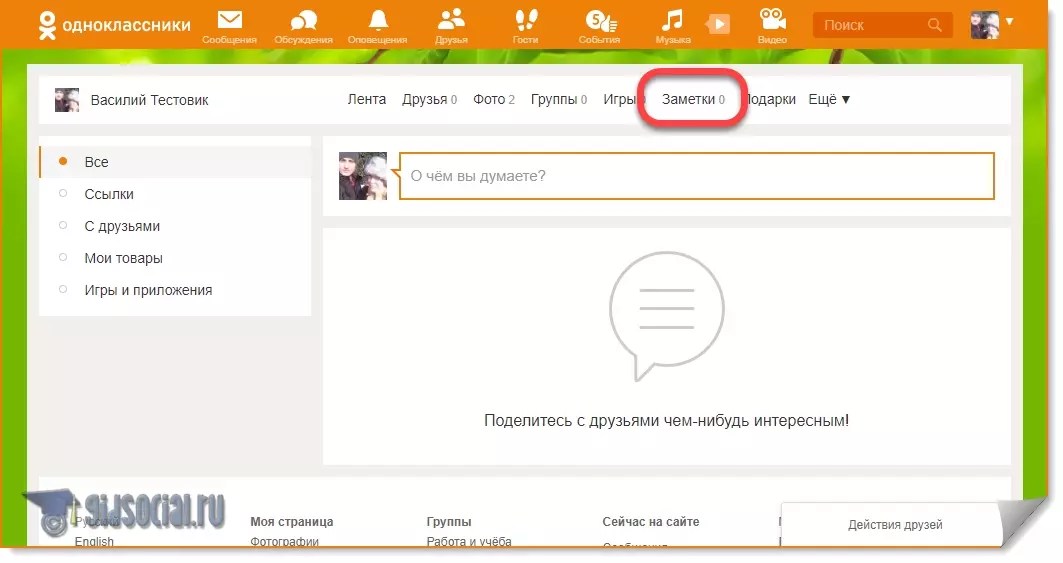

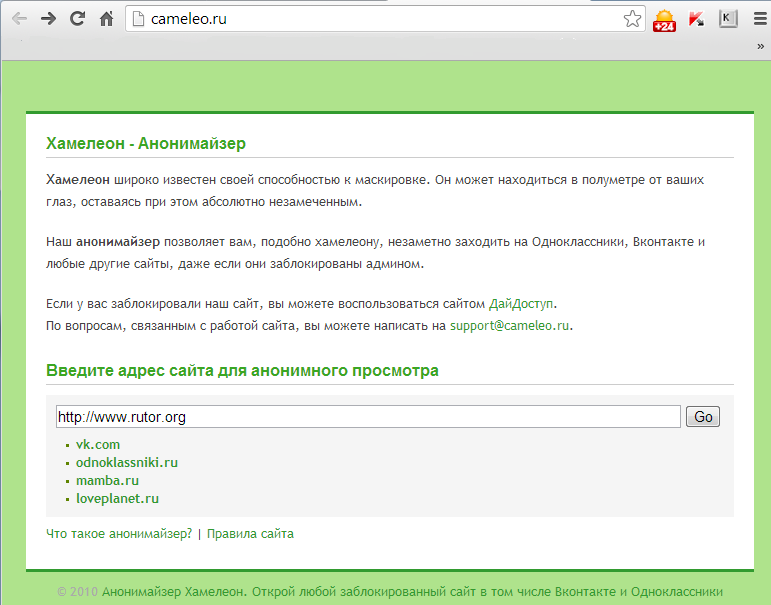

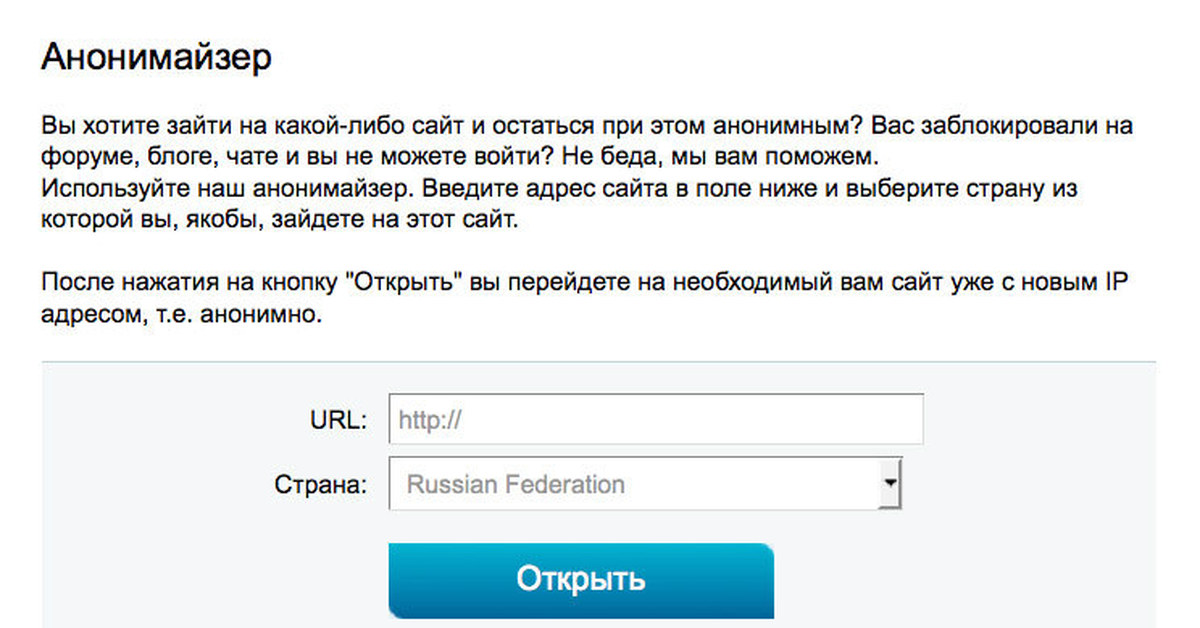

- Также анонимный вход на сайт организовывается при помощи анонимайзеров (например, 2ip.ru) – это сервисы, которые дают возможность посетить веб-сайт с измененным ip-адресом. Основное неудобство такого метода заключается в том, что для посещения другого сайта снова необходимо вводить URL, и так придется поступать каждый раз, когда пользователь желает войти на сайт анонимно.

- Существует еще один метод, позволяющий организовать анонимное посещение сайтов. Он заключается в использовании прокси-серверов, которые являются посредниками между теми, кто осуществляет запросы, и тем, кто их обрабатывает. То есть, когда клиент пытается найти нужную информацию, он формирует запрос, с которым, первым делом, обращается к прокси-серверу. А он, в свою очередь, посылает запрос на веб-сервер, где расположена нужная информация. Таким образом, и происходит анонимизация: конечный сервер узнает только адрес прокси-сервера.

Прокси можно настроить в браузере вручную или же использовать специальные программы, такие как ProxyLab или Proxy Switcher Pro, которые обеспечат пользователю анонимный доступ к сайтам. Огромный плюс этих программ заключается в том, что они в автоматическом режиме находят работоспособные прокси-серверы и используют их:

Прокси можно настроить в браузере вручную или же использовать специальные программы, такие как ProxyLab или Proxy Switcher Pro, которые обеспечат пользователю анонимный доступ к сайтам. Огромный плюс этих программ заключается в том, что они в автоматическом режиме находят работоспособные прокси-серверы и используют их:

Если же нет желания устанавливать программы на компьютер, то можно посетить сайт анонимно, установив для браузера плагин, который также проводит работу с прокси-серверами. Для большинства популярных интернет-обозревателей существуют такие дополнения.

Не стоит путать эти методы с использованием браузера в режиме инкогнито. Такую функцию предлагает Opera, Google Chrome, Internet Explorer, Mozilla Firefox. Она скорее представлена для обеспечения анонимности относительно одного компьютера, которым пользуются несколько человек. Работая в режиме инкогнито, браузер не сохраняет историю посещения сайтов и файлы cookies. В остальном, работа происходит в стандартном режиме, то есть ip-адрес остается прежним или же изменяется в рамках предоставленного диапазона, если он является динамическим.

В статье представлена информация о том, как заходить анонимно на сайты, обмениваться сообщениями, файлами и при этом не опасаться того, что кто-то может отследить ваши действия и использовать это в своих целях.

Как стать невидимкой в Интернете: программы и сервисы для обеспечения анонимности в Сети

Несмотря на то, что формально Интернет считается оплотом свободы слова и анонимности, мало кто продолжает верить, что онлайн мы становимся невидимками. К тому же не так давно экс-сотрудник ЦРУ Эдвард Сноуден обнародовал информацию о PRISM — программе слежения за пользователями Интернет, разработанной Агентством национальной безопасности США. Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Однако речь идет не только о том, что безобидные внешне игрушки вроде Angry Birds помогают спецслужбам собирать информацию о потенциальных террористах. Чаще всего желание поближе познакомиться с пользователями возникает непосредственно у сервисов, таких как Microsoft, Google, Yahoo!, Facebook, Apple и т. д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

В данном материале мы предложим вам ряд практических советов о том, как сохранить онлайн-анонимность. Следует сразу сказать, что ни одно решение не может гарантировать абсолютную невидимость в Сети. Однако, если вы не собираетесь обмениваться документами государственной важности, вы сможете обеспечить себе довольно высокий уровень безопасности. Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

Tor

Наиболее известная анонимная сеть. По сути, Tor является системой прокси-серверов, которая позволяет устанавливать анонимное сетевое соединение, защищенное от прослушивания. Само слово Tor – акроним, который расшифровывается, как The Onion Router. Сравнение с луковицей неслучайно – доступ к системе осуществляется посредством свободного ПО, которое использует технологию «луковой маршрутизации». При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов. Загрузить программу можно с официального сайта. Программное обеспечение Tor доступно для платформ Windows, Linux и Mac.

При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов. Загрузить программу можно с официального сайта. Программное обеспечение Tor доступно для платформ Windows, Linux и Mac.

Участники Tor получают доступ к ресурсам Интернет через других пользователей сети. Пользователи также могут создавать и выкладывать в сеть анонимные веб-сервисы, доступ к которым будет осуществляться через специальные псевдо-домены .onion. Отметим, что использование Tor, как и любой другой анонимной сети, приводит к существенной потери скорости. Загружаемое программное обеспечение Tor формирует цепочку узлов, по которой будут передаваться зашифрованные данные. Время от времени цепочка перестраивается и начинает использовать новые узлы. Следует понимать, что просто установив Tor, вы не станете невидимкой, для этого необходимо инсталлировать дополнительные компоненты. Программа Tor только управляет процессом шифрования и определяет путь, по которому данные проходят через сеть ретрансляторов.

Для начала необходимо установить на вашем компьютере виртуальный прокси-сервер и подключиться к нему. Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются Privoxy и Polipo. Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy. В таком случае при установке комплекта Tor необходимо отменить инсталляцию Polipo. Для управления загрузкой и работой системы используется программа Vidalia. По сути, она является графической оболочкой Tor. С ее помощью можно запускать Tor и фильтрующий прокси-сервер, а также останавливать их работу в любое время. Кроме того Vidalia предоставляет доступ к карте сети, а также открывает массу других возможностей. Когда все необходимое ПО установлено, можно «торифицировать приложения» — то есть настроить их для работы с сетью Tor.

Для максимального удобства пользователей существует возможность скачать пакет Tor, в который входят Vidalia, Polipo и портативная версия Firefox с различными аддонами, повышающими безопасность работы пользователя. В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В перечень полезных приложений для Tor входит TorChat — децентрализованная анонимная система обмена сообщениями. Для безопасного перенаправления всего TCP/IP- и DNS-трафика в сети Tor служит утилита Tortilla. Данное приложение позволяет анонимно запускать под Windows любое ПО, даже если оно не поддерживает SOCKS или HTTP-прокси.

Как уже отмечалось, использование Tor не гарантирует вам полную безопасность. Не секрет, что последний узел в цепочке видит трафик в незашифрованном виде. Этим пользуются злоумышленники для кражи паролей и логинов. Впрочем, даже на официальном сайте написано, что не стоит рассчитывать на полную анонимность при использовании Tor.

I2P

I2P («Проект Невидимый Интернет») – открытое программное обеспечение, созданное для организации сверхустойчивой зашифрованной сети и применяемое в большей мере для и анонимного хостинга (создания сайтов, форумов, чатов, файлообменных серверов и т. д.). Что касается веб-серфинга, то здесь возможности невелики. Дело в том, что лишь малая часть клиентов сети решается открывать свои каналы для массового использования. Основная задача I2P – анонимный хостинг сервисов, а не предоставление безопасного доступа в Глобальную сеть, как в Tor.

Еще одним отличием I2P от Tor является способ маршрутизации. Так, в Tor используется «луковая маршрутизация», а в I2P – «чесночная». Если в Tor создается цепочка из узлов, по которым передается трафик, то в I2P используются входные и выходные туннели. Таким образом, запросы и ответы идут через разные узлы. Каждые десять минут эти туннели реформируются. «Чесночная маршрутизация» подразумевает, что пакет данных («чеснок»), может содержать в себе множество «зубчиков», то есть зашифрованных сообщений как своих, так и чужих. Каждое с инструкцией по его доставке. Благодаря этому, сервер получателя не может точно определить отправителя, и наоборот.

Каждое с инструкцией по его доставке. Благодаря этому, сервер получателя не может точно определить отправителя, и наоборот.

Чтобы использовать I2P проверьте наличие на вашем компьютере Java. На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена .i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

Freenet

Еще одна анонимная децентрализованная сеть, предназначенная для хранения данных. Freenet включает в себя группу так называемых «фрисайтов» (анонимных вебсайтов), файловый обмен и поиск. Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Чтобы пользоваться Freenet загрузите установщик и запустите его. На ваш компьютер установится программа Freenet и другие требуемые компоненты. Когда процесс инсталляции будет завершен, в браузере откроется страница пользовательского интерфейса Freenet. Программа работает с большинством маршрутизаторов. Но если у вас возникнут вопросы, ответы на них можно найти в подробном FAQ. Последующий доступ к Freenet можно осуществлять через меню в системном трее, с помощью ярлыка Browse Freenet на рабочем столе или через меню «Пуск». Также можно открыть программу, введя сочетание 127.0.0.1:8888 в адресной строке вашего браузера. Для большей безопасности следует использовать отдельный браузер для Freenet, желательно в режиме конфиденциальности. IE работает с Freenet не лучшим образом, поэтому предпочтительнее использовать Chrome, Firefox или Opera.

Также можно открыть программу, введя сочетание 127.0.0.1:8888 в адресной строке вашего браузера. Для большей безопасности следует использовать отдельный браузер для Freenet, желательно в режиме конфиденциальности. IE работает с Freenet не лучшим образом, поэтому предпочтительнее использовать Chrome, Firefox или Opera.

По умолчанию клиент Freenet будет работать в нейтральном режиме, автоматически подключаясь к другим узлам. Однако, если вы знаете несколько человек, которые уже используют данную сеть, вы можете добавить их в друзья, а затем включить режим повышенной безопасности. В таком случае ваш клиент Freenet будет устанавливать соединение только с друзьями, так что обнаружить ваше присутствие в сети будет практически невозможно. В то же время вы сможете пользоваться ресурсами Freenet через друзей, а также друзей ваших друзей. В таком режиме сеть будет работать не очень быстро. Увеличить скорость работы можно путем добавления в друзья более десяти пользователей, с которыми вы будете онлайн в одно и то же время.

Чтобы добавить друга, вам и ему необходимо обменяться нод-ссылками. Отправить файл другому участнику сети, а также добавить свою нод-ссылку можно с помощью формы в нижней части страницы. Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство.

RestroShare — это открытое кросс-платформенное ПО для построения децентрализованной сети по принципу F2F (Friend-To-Friend). Обмен файлами и общение здесь происходит исключительно с проверенными друзьями, а не со всей сетью. После проверки подлинности и обмена асимметричным ключом, соединение устанавливается по SSH. Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

В RestroShare существует несколько сервисов для общения: приватный чат, почта, форумы, а также голосовой чат посредствам VoIP-плагина. При первом запуске предлагается создать профиль и сгенерировать PGP-ключ для аутентификации. После создания учетной записи необходимо открыть настройки, кликнув по значку с шестеренкой. В подразделе Server следует включить UPnP и выбрать режим DarkNet или Private. Аналогичную настройку надо выполнить и для другого клиента.

Теперь можно добавить новый контакт, нажав на знак плюс и выбрав Add friend. Далее необходимо обменяться с другом PGP-ключами. Через некоторое время после ввода ключа клиенты найдут друг друга, и в списках друзей появится новый аккаунт. Для обмена файлами надо сделать доступной хотя бы одну папку. Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Коротко о других полезных решениях, повышающих уровень вашей анонимности в Интернете:

Firewalls (брандмауэры)

Norton Internet Security, Comodo Firewall, ZoneAlarm Free Firewall 2013 и Tiny Wall – альтернативы предустановленным Windows Firewall.

Steve Gibson’s ShieldsUP! – программа, позволяющая выявить уязвимые или открытые порты в вашей системе.

Безопасный интернет-серфинг

Stay Invisible – сервис, который предоставит вам полный отчет о той информации, которую пересылает в Интернет ваш браузер.

LastPass — менеджер паролей.

Disconnect.me, DoNotTrackMe – дополнения для Firefox и Chrome, которые распознают и блокируют рекламные сети, инструменты веб-аналитики и ссылки на социальные сети, то есть всячески ограничивают наблюдение за вами.

Comodo Dragon, Comodo IceDragon и Dooble – альтернативные браузеры, которые, по заявлению разработчиков, не делятся вашими данными с Google

DuckDuckGo – поисковая система, которая по заверениям ее создателей, не распознает IP-адрес и не сохраняет cookies клиента.

Adblock Plus – расширение для браузера, позволяющее отключать рекламные объявления.

Конфиденциальность e-mail

MyKolab, HushMail – защищенные email-сервисы.

SecureGmail – аддон для Google Chrome, инструмент для шифровки онлайн-почты. Ваш адресат тоже должен будет установить эту программу, чтобы ввести ключ.

Enigmail – клиент для Thunderbird, с помощью которого можно зашифровать ваши сообщения.

Bitmessage – клиент электронной почты для Tor и I2P.

Airmail, GuerrillaMail и Mailinator – сервисы для создания временных учетных записей.

Прокси и VPN

FoxyProxy – набор инструментов, который пригодится для настройки VPN при работе с Firefox, Google Chrome и Internet Explorer.

HotspotShield, Comodo, HideMyAss Pro и SurfEasy Total – несколько неплохих VPN.

Итоги

Мы ознакомили вас с перечнем основных решений, позволяющих в той или иной степени обезопасить ваше пребывание в Сети. Гарантированно стать невидимкой в Интернете можно только одним способом – вовсе не пользоваться им, но для большинства из нас это не выход. Тем не менее, приняв достаточно простые минимально необходимые меры, мы сможем увеличить уровень своей онлайн-анонимности, защититься от навязчивой рекламы и предотвратить кражу персональных данных.

Как стать анонимным в сети Интернет

Все последние годы прошли в тренде все более усиливающегося контроля государства за своими гражданами. Особенно успешно этот процесс продвигается в сети Интернет, на что нам так удачно открыли глаза откровения Сноудена. Если учесть, что не только Соединенные Штаты занимаются подобным, а и все страны, в той или иной мере, то картина получается еще более удручающей.

В свете этих событий совершенно естественно желание граждан обеспечить безопасность своих конфиденциальных данных и ослабление контроля за своей личной жизнью. Одной из мер для этого является противодействие своей идентификации в сети, то есть, обеспечение анонимности. О том, как это сделать, вы узнаете в этой статье.

Одной из мер для этого является противодействие своей идентификации в сети, то есть, обеспечение анонимности. О том, как это сделать, вы узнаете в этой статье.

Прежде всего, стоит остановиться на вопросе, а зачем вообще необходима анонимность в сети?

Да, действительно, анонимность — это личный выбор каждого, и многим она не нужна, а некоторые, например, публичные персоны, просто не могут себе ее позволить из-за особенностей своей деятельности. Другим же людям она может быть остро необходима, в целях безопасности, для осуществления своей общественной, гражданской или политической деятельности. Кроме этих полярных мнений, есть огромное большинство пользователей, которым просто неприятно, что за ними подглядывают.

Возможна ли анонимность в сети?

Сразу хочу вас расстроить — полная анонимность в сети практически недостижима. Каждый компьютер имеет свой ip-адрес, по которому можно идентифицировать владельца и его действия. Да, процесс идентификации можно значительно усложнить, но полностью избежать, без специальных технических средств, недоступных простым смертным, практически невозможно. Имейте это в виду.

Имейте это в виду.

Тем не менее, это не значит, что надо опускать руки. Ситуация похожа на защиту от воров. Хотя не существует замка, который было бы невозможно открыть, в наших силах сделать этот процесс настолько сложным и длительным, что ни один взломщик, без острой необходимости, за него не возьмется. Давайте посмотрим, что мы можем сделать.

Организационные меры

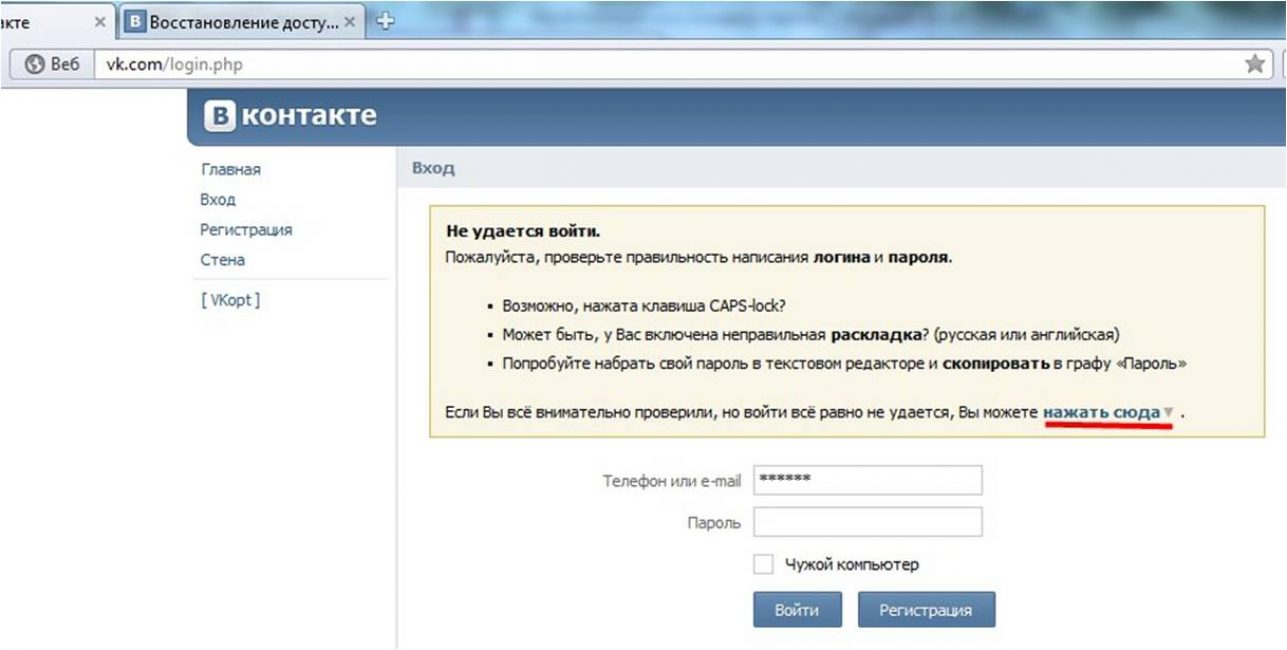

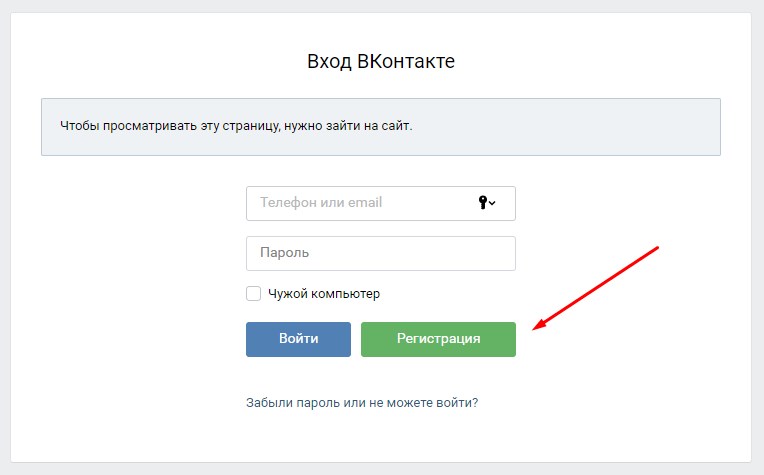

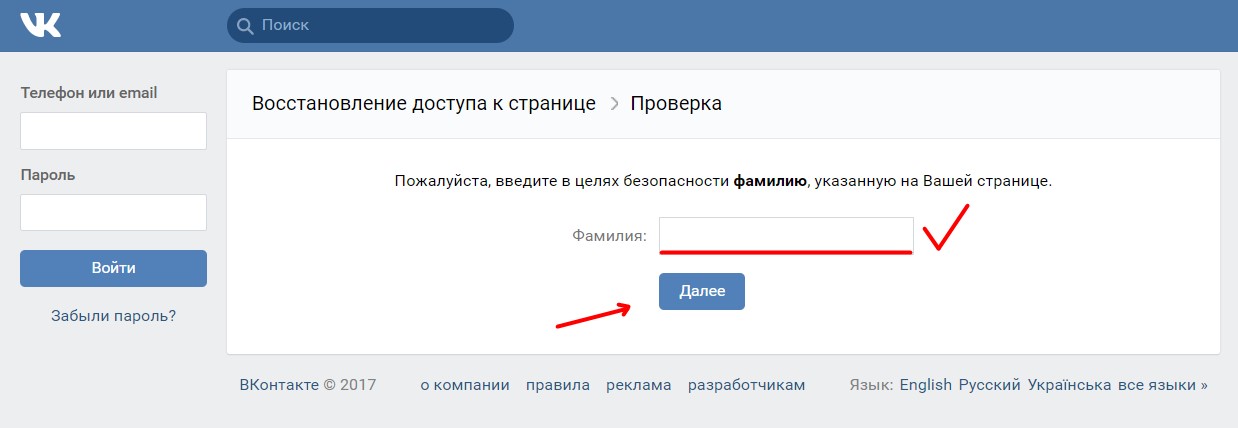

1. Заведите себе еще одну учетную запись

Сегодня электронная почта превратилась в универсальный идентификатор личности сетевого пользователя. Поэтому, прежде всего, стоит позаботиться о втором (третьем, четвертом) адресе электронной почты. Это может быть как просто дополнительный аккаунт Gmail, так и один из специальных почтовых сервисов, описанных в этой статье. После этого зарегистрируйте на него новые учетные записи в социальных сетях и других необходимых сервисах. Никогда не смешивайте свой публичный и частный профиль.

2. Не пользуйтесь отечественными сервисами

Я ничего не имею против наших поисковых, почтовых, социальных сайтов, во многом они даже лучше. Хуже они только в том, что, при необходимости, заинтересованные люди или структуры могут довольно легко выцарапать необходимую им информацию о вас. Поэтому не пользуйтесь сервисами той страны, в которой вы проживаете.

Хуже они только в том, что, при необходимости, заинтересованные люди или структуры могут довольно легко выцарапать необходимую им информацию о вас. Поэтому не пользуйтесь сервисами той страны, в которой вы проживаете.

3. Меняйте место подключения

Если вы хотите еще более усложнить работу потенциальных преследователей, то не сидите дома, а прогуляйтесь по окрестностям. Внимательный и вдумчивый поиск подскажет вам десятки доступных кафе, компьютерных клубов, библиотек из которых вы можете пользоваться услугами сети Интернет, не рискуя засветить своей реальный и сетевой адрес.

Программные способы

1. Прокси-серверы

Говоря совсем просто, прокси — это некий сервис или программа, которая выступает в роли посредника между вами и запрашиваемым вами сайтом. Получается, что все ваши запросы при серфинге будут адресоваться только одному серверу, а он уже будет отправлять их куда необходимо. Кроме банального поиска в сети открытых прокси, которых вполне достаточно, в том числе и бесплатных, можно использовать эту технологию и более изощренными методами, о которых мы писали в следующих статьях:

2.

VPN

VPNVirtual Private Network — это несколько технологий и методов, позволяющих создать между пользователем и сетью Интернет специальный зашифрованный и недоступный к отслеживанию канал. Это позволяет скрыть свой реальный IP адрес и стать анонимным, а также шифровать свой трафик. В рамках этой статьи мы не будем останавливаться на расшифровке особенностей работы разных протоколов VPN, отметим только, что метод этот, в целом, достаточно надежен и прост в использовании. О практическом его применении вы можете узнать из наших следующих статей:

3. TOR

TOR — это сеть маршрутизаторов и программное обеспечение, разработанное специально для обеспечения анонимности пользователей. Грубо говоря, при использовании этой технологии ваш запрос к сайту и ответ от него проходят настолько извилистым и сложным путем через цепочку прокси-серверов, что вычислить клиента практически невозможно. Сейчас активно циркулируют слухи о ненадежности технологии TOR, однако этому нет весомых доказательств и, вполне возможно, данные слухи запускаются заинтересованными государственными организациями.

Самый простой способ начать использовать эту технологию — это скачать и установить специальную сборку Firefox cо всеми необходимыми дополнительными компонентами, в том числе аддоны NoScript, Torbutton и HTTPS Everywhere. Называется эта программа Tor Browser Bundle, скачать можно здесь. Кроме этого, существуют и другие возможности использования TOR, о которых мы писали:

Заключение

В этой статье перечислены далеко не все методы сохранения анонимности в сети, однако даже их вполне достаточно, чтобы значительно усложнить задачу вашим недоброжелателям, преследователям или контролирующим органам.

Но самый главный защитный механизм расположен, без всякого сомнения, в вашей голове. Думайте, думайте и еще раз думайте, перед тем как постить фоточки, размещать информацию о себе, скачивать что-либо или загружать в сеть. Потому что правило Миранды —

«Всё, что вы скажете, может и будет использовано против вас в суде.»

— это не только про американские фильмы, но и про современный, и, особенно, будущий Интернет.

программы и сервисы для обеспечения анонимности в Сети — asp24.ru

Несмотря на то, что формально Интернет считается оплотом свободы слова и анонимности, мало кто продолжает верить, что онлайн мы становимся невидимками. К тому же не так давно экс-сотрудник ЦРУ Эдвард Сноуден обнародовал информацию о PRISM — программе слежения за пользователями Интернет, разработанной Агентством национальной безопасности США. Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Однако речь идет не только о том, что безобидные внешне игрушки вроде Angry Birds помогают спецслужбам собирать информацию о потенциальных террористах. Чаще всего желание поближе познакомиться с пользователями возникает непосредственно у сервисов, таких как Microsoft, Google, Yahoo!, Facebook, Apple и т.д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

В данном материале мы предложим вам ряд практических советов о том, как сохранить онлайн-анонимность. Следует сразу сказать, что ни одно решение не может гарантировать абсолютную невидимость в Сети. Однако, если вы не собираетесь обмениваться документами государственной важности, вы сможете обеспечить себе довольно высокий уровень безопасности. Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

Tor

Наиболее известная анонимная сеть. По сути, Tor является системой прокси-серверов, которая позволяет устанавливать анонимное сетевое соединение, защищенное от прослушивания. Само слово Tor – акроним, который расшифровывается, как The Onion Router. Сравнение с луковицей неслучайно – доступ к системе осуществляется посредством свободного ПО, которое использует технологию «луковой маршрутизации». При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов.

Участники Tor получают доступ к ресурсам Интернет через других пользователей сети. Пользователи также могут создавать и выкладывать в сеть анонимные веб-сервисы, доступ к которым будет осуществляться через специальные псевдо-домены .onion. Отметим, что использование Tor, как и любой другой анонимной сети, приводит к существенной потери скорости. Загружаемое программное обеспечение Tor формирует цепочку узлов, по которой будут передаваться зашифрованные данные. Время от времени цепочка перестраивается и начинает использовать новые узлы. Следует понимать, что просто установив Tor, вы не станете невидимкой, для этого необходимо инсталлировать дополнительные компоненты. Программа Tor только управляет процессом шифрования и определяет путь, по которому данные проходят через сеть ретрансляторов.

Для начала необходимо установить на вашем компьютере виртуальный прокси-сервер и подключиться к нему. Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются Privoxy и Polipo. Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy. В таком случае при установке комплекта Tor необходимо отменить инсталляцию Polipo. Для управления загрузкой и работой системы используется программа Vidalia. По сути, она является графической оболочкой Tor. С ее помощью можно запускать Tor и фильтрующий прокси-сервер, а также останавливать их работу в любое время. Кроме того Vidalia предоставляет доступ к карте сети, а также открывает массу других возможностей. Когда все необходимое ПО установлено, можно «торифицировать приложения» — то есть настроить их для работы с сетью Tor.

Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются Privoxy и Polipo. Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy. В таком случае при установке комплекта Tor необходимо отменить инсталляцию Polipo. Для управления загрузкой и работой системы используется программа Vidalia. По сути, она является графической оболочкой Tor. С ее помощью можно запускать Tor и фильтрующий прокси-сервер, а также останавливать их работу в любое время. Кроме того Vidalia предоставляет доступ к карте сети, а также открывает массу других возможностей. Когда все необходимое ПО установлено, можно «торифицировать приложения» — то есть настроить их для работы с сетью Tor.

Для максимального удобства пользователей существует возможность скачать пакет Tor, в который входят Vidalia, Polipo и портативная версия Firefox с различными аддонами, повышающими безопасность работы пользователя. В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В перечень полезных приложений для Tor входит TorChat — децентрализованная анонимная система обмена сообщениями. Для безопасного перенаправления всего TCP/IP- и DNS-трафика в сети Tor служит утилита Tortilla. Данное приложение позволяет анонимно запускать под Windows любое ПО, даже если оно не поддерживает SOCKS или HTTP-прокси. Как уже отмечалось, использование Tor не гарантирует вам полную безопасность. Не секрет, что последний узел в цепочке видит трафик в незашифрованном виде. Этим пользуются злоумышленники для кражи паролей и логинов. Впрочем, даже на официальном сайте написано, что не стоит рассчитывать на полную анонимность при использовании Tor.

I2P

I2P («Проект Невидимый Интернет») – открытое программное обеспечение, созданное для организации сверхустойчивой зашифрованной сети и применяемое в большей мере для и анонимного хостинга (создания сайтов, форумов, чатов, файлообменных серверов и т. д.). Что касается веб-серфинга, то здесь возможности невелики. Дело в том, что лишь малая часть клиентов сети решается открывать свои каналы для массового использования. Основная задача I2P – анонимный хостинг сервисов, а не предоставление безопасного доступа в Глобальную сеть, как в Tor.

Еще одним отличием I2P от Tor является способ маршрутизации. Так, в Tor используется «луковая маршрутизация», а в I2P – «чесночная». Если в Tor создается цепочка из узлов, по которым передается трафик, то в I2P используются входные и выходные туннели. Таким образом, запросы и ответы идут через разные узлы. Каждые десять минут эти туннели реформируются. «Чесночная маршрутизация» подразумевает, что пакет данных («чеснок»), может содержать в себе множество «зубчиков», то есть зашифрованных сообщений как своих, так и чужих.

Чтобы использовать I2P проверьте наличие на вашем компьютере Java. На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена .i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

Freenet

Еще одна анонимная децентрализованная сеть, предназначенная для хранения данных. Freenet включает в себя группу так называемых «фрисайтов» (анонимных вебсайтов), файловый обмен и поиск. Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Чтобы пользоваться Freenet загрузите установщик и запустите его. На ваш компьютер установится программа Freenet и другие требуемые компоненты. Когда процесс инсталляции будет завершен, в браузере откроется страница пользовательского интерфейса Freenet. Программа работает с большинством маршрутизаторов. Но если у вас возникнут вопросы, ответы на них можно найти в подробном FAQ. Последующий доступ к Freenet можно осуществлять через меню в системном трее, с помощью ярлыка Browse Freenet на рабочем столе или через меню «Пуск».

По умолчанию клиент Freenet будет работать в нейтральном режиме, автоматически подключаясь к другим узлам. Однако, если вы знаете несколько человек, которые уже используют данную сеть, вы можете добавить их в друзья, а затем включить режим повышенной безопасности. В таком случае ваш клиент Freenet будет устанавливать соединение только с друзьями, так что обнаружить ваше присутствие в сети будет практически невозможно. В то же время вы сможете пользоваться ресурсами Freenet через друзей, а также друзей ваших друзей. В таком режиме сеть будет работать не очень быстро. Увеличить скорость работы можно путем добавления в друзья более десяти пользователей, с которыми вы будете онлайн в одно и то же время.

Чтобы добавить друга, вам и ему необходимо обменяться нод-ссылками. Отправить файл другому участнику сети, а также добавить свою нод-ссылку можно с помощью формы в нижней части страницы. Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство.

RestroShare — это открытое кросс-платформенное ПО для построения децентрализованной сети по принципу F2F (Friend-To-Friend). Обмен файлами и общение здесь происходит исключительно с проверенными друзьями, а не со всей сетью. После проверки подлинности и обмена асимметричным ключом, соединение устанавливается по SSH. Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

В RestroShare существует несколько сервисов для общения: приватный чат, почта, форумы, а также голосовой чат посредствам VoIP-плагина. При первом запуске предлагается создать профиль и сгенерировать PGP-ключ для аутентификации. После создания учетной записи необходимо открыть настройки, кликнув по значку с шестеренкой. В подразделе Server следует включить UPnP и выбрать режим DarkNet или Private. Аналогичную настройку надо выполнить и для другого клиента.

Теперь можно добавить новый контакт, нажав на знак плюс и выбрав Add friend. Далее необходимо обменяться с другом PGP-ключами. Через некоторое время после ввода ключа клиенты найдут друг друга, и в списках друзей появится новый аккаунт. Для обмена файлами надо сделать доступной хотя бы одну папку. Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Коротко о других полезных решениях, повышающих уровень вашей анонимности в Интернете:

Firewalls (брандмауэры)

Norton Internet Security, Comodo Firewall, ZoneAlarm Free Firewall 2013 и Tiny Wall – альтернативы предустановленным Windows Firewall.

Steve Gibson’s ShieldsUP! – программа, позволяющая выявить уязвимые или открытые порты в вашей системе.

Безопасный интернет-серфинг

Stay Invisible – сервис, который предоставит вам полный отчет о той информации, которую пересылает в Интернет ваш браузер.

LastPass — менеджер паролей.

Disconnect.me, DoNotTrackMe – дополнения для Firefox и Chrome, которые распознают и блокируют рекламные сети, инструменты веб-аналитики и ссылки на социальные сети, то есть всячески ограничивают наблюдение за вами.

Comodo Dragon, Comodo IceDragon и Dooble – альтернативные браузеры, которые, по заявлению разработчиков, не делятся вашими данными с Google

DuckDuckGo – поисковая система, которая по заверениям ее создателей, не распознает IP-адрес и не сохраняет cookies клиента.

Adblock Plus – расширение для браузера, позволяющее отключать рекламные объявления.

Конфиденциальность e-mail

MyKolab, HushMail – защищенные email-сервисы.

SecureGmail – аддон для Google Chrome, инструмент для шифровки онлайн-почты. Ваш адресат тоже должен будет установить эту программу, чтобы ввести ключ.

Enigmail – клиент для Thunderbird, с помощью которого можно зашифровать ваши сообщения.

Bitmessage – клиент электронной почты для Tor и I2P.

Airmail, GuerrillaMail и Mailinator – сервисы для создания временных учетных записей.

Прокси и VPN

FoxyProxy – набор инструментов, который пригодится для настройки VPN при работе с Firefox, Google Chrome и Internet Explorer.

HotspotShield, Comodo, HideMyAss Pro и SurfEasy Total – несколько неплохих VPN.

Итоги

Мы ознакомили вас с перечнем основных решений, позволяющих в той или иной степени обезопасить ваше пребывание в Сети. Гарантированно стать невидимкой в Интернете можно только одним способом – вовсе не пользоваться им, но для большинства из нас это не выход. Тем не менее, приняв достаточно простые минимально необходимые меры, мы сможем увеличить уровень своей онлайн-анонимности, защититься от навязчивой рекламы и предотвратить кражу персональных данных.

Источник

Анонимный сёрфинг (как остаться незаметным в сети)

Хорошая новость в том, что задумку эту вполне возможно претворить в реальность. Но прежде чем мы начнём размышлять о том, как оставаться анонимным в интернете, нужно прояснить один факт – в действительности, невозможно быть анонимным на 100%. Безусловно, вы можете предпринять меры для защиты своей конфиденциальности, и значительно снизить риск раскрытия ваших персональных данных, но пока не существует абсолютно безопасных способов, учитывая то, насколько интернет обширен, разносторонен и подвержен риску.

Поэтому, когда мы используем такие термины, как “анонимно” или “анонимный сёрфинг”, вы должны понимать, о чём конкретно идёт речь.

Почему важно сохранять анонимность в интернете?

Верьте или нет, в интернете становится всё труднее претендовать хоть на какую-нибудь конфиденциальность. По факту то, что вы делаете в интернете, редко остаётся только между вами и вашим девайсом. Но если вдаваться в подробности, то вот почему можно задуматься о необходимости анонимного сёрфинга:

1. Это позволяет сдерживать правительственную слежку

Правительства знают, насколько ценным источником информации является интернет, поэтому и относятся к нему соответствующе – пытаются подглядывать за всем, за чем смогут.

И хотя вы можете думать, что такая правительственная слежка происходит только в США, в реальности всё намного хуже. Несмотря на то, что США славится десятками проектов массовой слежки, это далеко не единственная страна, которая этим промышляет.

Кроме того, нужно иметь в виду, что правительства большинства стран требуют у местных интернет-провайдеров предоставлять данные обо всех пользователях, и хранить их в течение нескольких лет.

Анонимный сёрфинг может помочь значительно усложнить задачу правительству, и не дать отслеживать каждый ваш шаг в интернете. Тем не менее, стоит помнить, что это не защитит вас от слежки на 100%. Пока вы пользуетесь интернетом, это вряд ли будет возможным.

2. Это защищает ваше право на свободу слова

Тогда как почти все страны мира предоставляют своим гражданам право на свободу слова, эти законы всё больше и больше переносятся в теоретическую плоскость. По факту, вашу свободу слова очень просто отобрать, будь то внутренний ценз какой-нибудь онлайн-площадки или же травля и преследования другими пользователями за выражение собственного мнения.

В некоторых ситуациях вас не защитит даже правовая система. Например, в таких странах, как Саудовская Аравия, самоцензура – в порядке вещей. Потому как иначе вы рискуете нарваться на серьёзные проблемы с законом – от тюремного срока до публичной порки.

Одно из преимуществ анонимного сёрфинга в том, что это даёт вам право голоса, даже если до этого у вас его не было. Так как люди не будут знать, кто вы, вы сможете свободно излагать свои мысли, обсуждать социальные, политические или экономические проблемы (это только для примера).

Так как люди не будут знать, кто вы, вы сможете свободно излагать свои мысли, обсуждать социальные, политические или экономические проблемы (это только для примера).

3. Позволяет избежать навязчивого “дружелюбия” поисковых систем

Несомненно, современные поисковые системы сделали интернет намного удобнее, но знаете ли вы, какова цена этому удобству? Всё это автозаполнение запросов и подсказки при вводе текста кажутся настолько привычными и удобными, что мы забываем о важном факте – это сложные алгоритмы, которые используют вашу персональную информацию, и за счёт этого обеспечивают более персонализированные результаты.

Какую информацию, спросите вы? К примеру, поисковики типа Google, Yahoo! и Bing собирают о нас следующие данные:

- Сайты, которые вы ищете и посещаете

- Ваше местоположение

- Возраст и пол

- История просмотров и сёрфинга в любых сторонних приложениях/сайтах, так или иначе связанных с сервисами поисковой системы

- Любые голосовые команды, которые вы отдаёте голосовому помощнику (типа Google Assistant).

- Содержимое электронной почты (в случаях, когда поисковая система также предлагает услугу электронного почтового ящика)

- Информация об устройстве

- Ваша внешность (некоторые поисковые системы задействуют службы распознавания лиц на фотографиях)

- Ваши религиозные и политические убеждения

- Состояние вашего здоровья

- Информация обо всех местах, где вы бывали

- Кто ваши друзья

И это лишь верхушка айсберга.

Более того, все эти данные связываются с другими кусочками информации, собранными посредством отдельных сервисов поисковых гигантов (например, YouTube, который принадлежит Google).

В то время как анонимный сёрфинг не поможет вам оградиться от всех упомянутых выше угроз вашей конфиденциальности, он может помочь лучше защитить персональные данные, и наслаждаться большей приватностью, пользуясь поисковыми системами без этого странного чувства “Они всё обо мне знают!”.

4. Это ограждает чувствительные данные от маркетологов

Как и поисковые системы, маркетологи и рекламодатели слишком много знают о вас. Откуда, спросите вы? Что же, за это спасибо поисковикам и социальным сетям (а также некоторым сайтам меньшего масштаба). Они делятся вашими данными со сторонними рекламодателями ради наживы.

Откуда, спросите вы? Что же, за это спасибо поисковикам и социальным сетям (а также некоторым сайтам меньшего масштаба). Они делятся вашими данными со сторонними рекламодателями ради наживы.

Причем это абсолютно законно, и не скрывается. Эти пункты, скорее всего, приведены в Положениях и Условиях каждой поисковой системы или соцсети, которыми вы пользуетесь. Не мудрено, ведь все эти платформы бесплатны.

Но они в этой ситуации не единственные виновники. Иногда провайдеры могут раздавать или продавать данные своих пользователей рекламодателям. К счастью, такое происходит не во всех странах. На данный момент, с такой проблемой столкнулись только жители США (хотя не исключено, что в других странах провайдеры делают то же самое, только скрытно).

Как всё это касается вас? Помимо того, что ваша конфиденциальность продаётся ради прибыли, это значит ещё и то, что вы будете видеть всё более персонализированную рекламу. Допустим, если вы поставили «лайк» Facebook-странице о кухонных плитах, не удивляйтесь, если впоследствии реклама кухонных плит будет преследовать вас везде: на Facebook, в Google и на остальных сайтах.

Для кого-то это покажется удобным. Но для большинства из нас – это просто наглое вторжение в личное пространство.

К счастью, анонимный сёрфинг поможет вам ограничить то, какую информацию о вас смогут получать рекламодатели. Кроме того, не будет лишним проверить настройки конфиденциальности (приватности) на всех платформах и поисковых системах, которыми вы пользуетесь. В первую очередь стоит отключить персонализированную рекламу (лучше отключить вообще всё, что касается рекламы, серьёзно).

5. Позволяет избежать регулирования полосы пропускания вашим провайдером

Интернет-провайдеры, на самом деле, могут замедлять скорость вашего соединения, если посчитают, что вы используете “слишком много данных” за время активности в интернете – будь то стриминг, VoIP-звонки или игры онлайн. Они делают это якобы для улучшения своих услуг (что довольно правдоподобно), но и также пытаются при этом стимулировать своих клиентов перейти на более быстрый и дорогой тариф.

И провайдеры могут позволить себе такое только потому, что следят абсолютно за всем, что вы делаете в интернете. Хорошая новость в том, что вы можете противостоять этому благодаря анонимному сёрфингу. То есть, провайдер не сможет следить, какие сайты вы посещаете, и какие скачиваете файлы.

Хорошая новость в том, что вы можете противостоять этому благодаря анонимному сёрфингу. То есть, провайдер не сможет следить, какие сайты вы посещаете, и какие скачиваете файлы.

6. Возможность хранить данные в безопасности даже в незащищённых сетях

Пользоваться WiFi-сетями без паролей на ходу – это очень удобно, но в то же время очень опасно. Из-за отсутствия шифрования кто-нибудь может прослушивать ваши соединения , шпионить за деятельностью в интернете и получить доступ к личным данным (например, узнать номера кредитных карт или данные для входа в различные сервисы).

И хотя этого можно избежать, просто используя сети, защищённые паролем, горькая правда в том, что даже это не гарантирует вам полную безопасность. Почему? Из-за уязвимости KRACK, с помощью которой можно взломать WPA2-защищённые сети.

Здесь лучше всего будет просто удостовериться, что вы можете себе позволить определённый уровень анонимности при подключении к защищённой или общедоступной WiFi-точке. Таким образом, даже если кто-то отслеживает ваши подключения, у злоумышленника не будет возможности получить какие-либо ценные данные или украсть чувствительную информацию.

Таким образом, даже если кто-то отслеживает ваши подключения, у злоумышленника не будет возможности получить какие-либо ценные данные или украсть чувствительную информацию.

7. Доступ к защищённому контенту

Хотя интернет предлагает нам безграничный спектр всевозможного контента, вы не сможете наслаждаться им в полной мере. Как правило, в этом вам могут помешать ограничения доступа по региону. Если вкратце, то это метод блокировки контента на основании вашего географического положения. Обычно такой метод используют правообладатели контента из юридических соображений или для защиты авторского права.

Как очень хороший пример можно выделить Netflix. Несмотря на то, что сам сервис доступен практически по всему миру, доступ к американскому хранилищу контента есть только у жителей США. Сайт при подключении проверяет ваш IP-адрес, и перенаправляет вас к “соответствующему хранилищу”.

И ограничение по региону здесь не единственная причина, ведь контент в интернете также можно заблокировать посредством фаервола. Такое часто случается, когда правительство хочет заблокировать определённые веб-сайты (примерно как в Китае блокируют Google, Facebook и Blogspot), или когда руководство предприятия или учебного заведения пытается лишить своих сотрудников или учащихся доступа к развлекательному контенту (например, YouTube или Twitter).

Такое часто случается, когда правительство хочет заблокировать определённые веб-сайты (примерно как в Китае блокируют Google, Facebook и Blogspot), или когда руководство предприятия или учебного заведения пытается лишить своих сотрудников или учащихся доступа к развлекательному контенту (например, YouTube или Twitter).

В обоих случаях анонимный сёрфинг позволит вам обойти любые ограничения фаервола, и никто об этом даже не узнает.

8. Возможность безопасно качать торренты

В зависимости от страны, в которой вы живете, скачивание торрентов может как не вызывать проблем, так и считаться нарушением законодательства, которое приведёт к получению соответствующих уведомлений о нарушении авторских прав и риску получить штраф в размере нескольких тысяч долларов (если не больше). Иногда можно даже получить реальный тюремный срок.

Даже если не вдаваться в подробности, торренты всё равно небезопасны, так как все, кто скачивает/раздаёт тот же файл, что и вы, могут видеть ваш реальный IP-адрес. То есть, любая информация, доступная по вашему реальному IP, остаётся злоумышленникам на растерзание.

То есть, любая информация, доступная по вашему реальному IP, остаётся злоумышленникам на растерзание.

К счастью, анонимный сёрфинг помогает избежать этого, гарантируя, что никто не сможет вас идентифицировать. Ваша личность остаётся недосягаемой для потенциальных хакеров и копирайт-троллей, а вы оградите себя от неприятностей с законом.

Здесь хотим отметить, что мы не поощряем нарушение авторского права или пиратский промысел в интернете, но мы понимаем, что у некоторых людей доступ к развлечениям, рабочим или учебным файлам может быть организован исключительно посредством P2P.

Как быть анонимным в интернете – Начальный уровень

В этом разделе мы расскажем о самых простых и распространённых способах сохранить собственную анонимность в интернете. Конечно же, это вовсе не значит, что они неэффективны.

1. Использовать прокси

Прокси – это сервер, который выступает в качестве посредника между небольшой локальной сетью и интернетом. Многие интернет-пользователи полагаются на прокси при необходимости скрыть IP-адреса или получить доступ к контенту, ограниченному по региону. Большинство Прокси-Сервисов бесплатны, но есть и платные прокси.

Большинство Прокси-Сервисов бесплатны, но есть и платные прокси.

Преимущества

- При использовании прокси, сайты могут работать достаточно быстро благодаря функции кэширования (как правило, сайты хранятся для последующих посещений), которая позволяет сократить время загрузки.

- Прокси очень просто использовать, и они позволяют скрывать IP-адреса пользователей и пользоваться интернетом анонимно.

- В зависимости от предпочтений администратора, на прокси-сервера может быть установлена автоматическая фильтрация вредоносных веб-сайтов.

Недостатки

- Даже несмотря на кэширование, если прокси-сервер будет переполнен, вы можете ощутить снижение скорости. Это часто случается с бесплатными прокси-серверами.

- Большинство прокси только скрывают ваш IP – они не используют шифрование для обеспечения безопасности интернет-трафика, то есть вы не можете полагаться на них с точки зрения реальной защиты вашей конфиденциальности. Особенно если использовать небезопасную сеть.

В то время как некоторые прокси могут использовать SSL-шифрование, это не самая безопасная опция. Не говоря уже о том, что АНБ вполне умеет перехватывать и взламывать этот тип шифрования.

В то время как некоторые прокси могут использовать SSL-шифрование, это не самая безопасная опция. Не говоря уже о том, что АНБ вполне умеет перехватывать и взламывать этот тип шифрования. - Кроме отсутствия шифрования, прокси не гарантируют вам полной анонимности хотя бы потому, что владелец прокси-сервера всегда знает ваш реальный IP-адрес, особенно если работать с HTTP-соединением.

2. Использовать Tor (луковая маршрутизация)

Tor – это, по сути, анонимная сеть, которая предоставляет пользователям доступ к веб с большей конфиденциальностью. Она работает путём передачи данных между несколькими реле (которые также называются “маршрутизаторами” или “узлами”), что позволяет скрывать интернет-трафик и местоположение пользователя.

Преимущества

- Никакие сайты, которые вы открываете через Tor, не смогут видеть ваш IP-адрес. Соответственно, никакие посещаемые сайты не смогут отследить ваш реальный IP.

- Органам государственной власти невероятно сложно полностью закрыть или запретить Tor, так как эта сеть распределена между множеством стран.

- Тор довольно прост в настройке, и работает практически на любых ОС. Эта опция тоже бесплатна.

- Поскольку ваш интернет-трафик переправляется через несколько точек (операторы которых не могут знать источника трафика), веб-пакеты просто невозможно связать с каким-то конкретным пользователем интернета.

Недостатки

- Хотя в сети Tor достаточно много (более 7000) узлов, на сегодняшний день их недостаточно для постоянно растущего количества пользователей. Соответственно, Tor всё больше ассоциируется с медленной скоростью работы.

- Кроме того, провайдер может заблокировать узел Tor, если обнаружит его. Иногда блокировка может вводиться даже на уровне страны, и прекрасным примером здесь является Китай. Когда такое происходит, вам как пользователю Tor становится намного сложнее выходить в интернет.

- В то время как Tor является довольно безопасным, недостатки всё же имеются. Бывали случаи, когда в клиентах для Mac и Linux обнаруживали уязвимость , из-за которой происходила утечка информации о реальном IP-адресе пользователя.

ФБР также удавалось взламывать множество пользователей Tor (по уважительной причине) с помощью не столь популярных уязвимостей.

ФБР также удавалось взламывать множество пользователей Tor (по уважительной причине) с помощью не столь популярных уязвимостей. - Узлы поддерживаются добровольцами, а это значит, что зачастую ваша конфиденциальность зависит от человеческого фактора.

- Последний узел, через которых проходит трафик Tor, называется выходным узлом. К сожалению, выходные узлы не используют шифрование, потому что их задача заключается как раз в расшифровке трафика. Это говорит о том, что любой, кто поддерживает выходной узел, может с лёгкостью отслеживать весь трафик, который через него проходит.

3. Использовать VPN (виртуальную частную сеть)

VPN это сервис для анонимного сёрфинга, который позволяет скрывать реальный IP-адрес и шифровать интернет-трафик таким образом, чтобы никто не смог следить за вами. Из-за своей простоты в использовании, VPN считается одним из самых популярных методов анонимного сёрфинга.

Преимущества

- VPN-шифрование позволяет предотвратить слежку киберпреступников, правительства и провайдеров за тем, что вы делаете в интернете, и не допустить кражи ваших конфиденциальных данных.

Как правило, даже если они попробуют следить за вашим трафиком, то не увидят ничего, кроме неразборчивых кракозябр, даже при использовании незащищённых сетей.

Как правило, даже если они попробуют следить за вашим трафиком, то не увидят ничего, кроме неразборчивых кракозябр, даже при использовании незащищённых сетей. - Виртуальные частные сети, маскируя ваш IP-адрес и – соответственно – ваше географическое положение, позволяют легко получить доступ к ограниченному контенту. Ни ограничение по региону, ни фаерволы не смогут встать на вашем пути.

- Виртуальные частные сети, как правило, работают по технологии общего IP (когда несколько человек для подключения к интернету используют один и тот же IP). Это позволяет сохранять анонимность пользователей и, по сути, делает так, что никто не сможет отследить действия конкретного пользователя.

- Кроме того, VPN очень просто настроить, и при этом существует множество сторонних Сервисов, которые предлагают собственные VPN-клиенты, совместимые с большинством современных платформ.

Недостатки

- Зачастую VPN-протоколы шифрования и расстояние между вами и сервером могут негативно сказаться на скорости подключения.

Но эта проблема возникает не всегда.

Но эта проблема возникает не всегда. - VPN-клиенты не работают на устройствах без нативной поддержки VPN – например, игровые консоли.

- Хороший VPN-Сервис не может быть бесплатным, даже несмотря на то, что стоимость, как правило, очень низкая. И хотя вы можете пользоваться бесплатными VPN-Сервисами, их недостатки просто того не стоят Такие Сервисы часто больше подвергают вас опасности, нежели защищают.

Ищете надёжный VPN-Сервис?

Тогда у нас для вас есть отличное предложение. CactusVPN предлагает высококачественные VPN-услуги, среди которых шифрование на военном уровне, круглосуточная поддержку, функция Kill Switch, более 30 высокоскоростных серверов с неограниченной пропускной способностью, а также до шести VPN-протоколов на выбор. Более того, мы не записываем ваши данные, и наш Сервис работает на нескольких платформах.

И если вы захотите попробовать другие способы разблокировки веб-сайтов, мы также предлагаем услугу Smart DNS, которая открывает доступ к более 300 сайтов. Кроме всего прочего, все наши VPN-серверы дополняются прокси-серверами.

Кроме всего прочего, все наши VPN-серверы дополняются прокси-серверами.

Специальное предложение! Получите CactusVPN за 3.5$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

Сэкономьте 64% сейчас

4. Использовать режим инкогнито/невидимки в браузере

Большинство популярных нынче браузеров предлагают режим инкогнито/невидимки. Им можно воспользоваться, если вы не хотите, чтобы данные о вашей текущей сессии в интернете где-то сохранились. В теории это значит, что не будут сохраняться ни веб-кэш и файлы cookie, ни история браузера.

Однако, имейте в виду, что эту функцию лучше всего использовать вместе с дополнительными средствами защиты, вроде VPN. Режим инкогнито/невидимки, безусловно предоставляет определённую степень анонимности, но он не защищает ваше соединение. К тому же, вопросы конфиденциальности полностью ложатся на вас.

5. Регулярно чистить кэш (cache)

Одна из главных причин, по которым следует очищать кэш браузера, это избавление от всех cookie-файлов, которые остаются на вашем устройстве после выхода в интернет. Если вы не знаете, что такое файлы cookies, то это небольшие текстовые файлы, которые хранятся на вашем компьютере при посещении того или иного сайта (не волнуйтесь, во всех случаях у вас спросят согласия на использование подобных файлов).

Если вы не знаете, что такое файлы cookies, то это небольшие текстовые файлы, которые хранятся на вашем компьютере при посещении того или иного сайта (не волнуйтесь, во всех случаях у вас спросят согласия на использование подобных файлов).

Cookies используются для хранения информации о ваших предпочтениях, чтобы сайты могли предлагать более персонализированный и удобный опыт (к примеру, не придётся каждый раз вводить логин и пароль, а корзина в интернет-магазине какое-то время хранит выбранные вами товары).

Как правило, это не создаёт никаких проблем. Однако тот факт, что файлы cookie могут использоваться рекламодателями для отслеживания вашей деятельности в интернете, может очень раздражать. Это не говоря даже о нарушении вашего личного пространства. Кроме того, согласно данных Cookie Central (крупный ресурс, посвящённый теме cookies), недобросовестные третьи стороны могут использовать файлы cookie для “создания подробных профайлов пользователей, с информацией об интересах, привычках и образе жизни”.

Хотя вы не можете полностью избавиться от файлов cookie, можно просто регулярно чистить кэш браузера. Таким образом, сайтам будет намного сложнее отслеживать ваши привычки. Если вас сильно беспокоит эта ситуация, то можно чистить кэш браузера после каждой веб-сессии.

Кроме решения проблемы с cookie-файлами, чистка кэша также положительно сказывается на скорости работы и может исправить всяческие ошибки в работе браузера.

6. Использовать блокировщики рекламы (AdBlock)

Компания Google ежедневно показывает до 29 млрд рекламных объявлений интернет-пользователям. И это только Google. Даже если не брать в учёт такие платформы, как Facebook.

“Хорошо, меня могли бы ежедневно заваливать десятками объявлений, но это, вроде бы, не такая уж и проблема.”

Это и правда может не казаться столь серьёзной проблемой, однако попробуйте посмотреть на это с другой стороны: реклама в интернете – это не просто блоки с текстом и картинкой. В действительности, эти блоки “слушают”, что вы делаете – отслеживают ваши клики и перемещения по сайтам и интернету. Зачем? Конечно же, чтобы в дальнейшем показывать вам более персонализированную рекламу.

Зачем? Конечно же, чтобы в дальнейшем показывать вам более персонализированную рекламу.

И здесь всё вполне законно.

Кстати, кроме вторжения в ваше личное пространство, некоторые объявления могут также навредить, заражая устройства при взаимодействии.

Вот почему важно всегда иметь под рукой включенный блокировщик рекламы. Вот несколько рекомендаций:

Мы очень рекомендуем uMatrix, так как этот плагин не только блокирует рекламу, но также нежелательные скрипты, iframe и другие запросы браузера, и при этом вы полностью это контролируете.

Плагины работают с большинством современных браузеров. Конечно, они отличаются названиями, но предназначение у них одно.

И раз уж мы затронули эту тему, не забудьте также просмотреть нижеприведённые сайты, которые помогут вам отписаться от таргетированной рекламы.

Использование блокировщика рекламы на подобных сайтах поможет существенно сократить количество показываемой вам рекламы.

7. Блокировать трекеры веб-активности

Рекламные трекеры – это единственное, о чём следует беспокоиться. Сайты могут отслеживать и кое-что ещё:

Сайты могут отслеживать и кое-что ещё:

- Ваш интернет-трафик, потому что это позволяет сайтам знать, сколько времени вы проводите на их ресурсе, какое устройство используете, и какие страницы привлекают ваше внимание больше всего.

- Как ваша активность в интернете коррелирует с профилями в социальных сетях. Пиксель Facebook – отличный пример, так как данный механизм позволяет Facebook лучше понять ваши поведенческие паттерны, и впоследствии показывать более “таргетированные” посты в вашей ленте (и конечно же, в рекламе).

- Какой развлекательный контент вам больше по душе. Этим часто грешит YouTube, потому что сервису важно знать, какие видеоролики вам лучше рекомендовать.

- Ваше текущее местонахождение. Такого рода информация необходима платформам, которые рекомендуют вам события неподалёку и показывают прогноз погоды. Она также может использоваться для отслеживания общей информации и вас и анализа данных.

К счастью, остановить это довольно просто – просто используйте Ghostery. Он работает почти на всех браузерах, и его очень легко настроить.

Он работает почти на всех браузерах, и его очень легко настроить.

8. Сделать свои страницы в социальных сетях “Приватными”.

С ваших страниц в социальных сетях постоянно происходит утечка чувствительных персональных данных, если вы сами в открытую раздаёте их. Только подумайте – любой незнакомец может с лёгкостью узнать о вашей жизни, просто изучив ваши публикации. Вот почему лучше перевести все учётные записи в соцсетях в приватный (закрытый) режим. Это касается как минимум следующих платформ:

Кроме того, просто будьте осторожнее с тем, какой информацией вы делитесь в социальных сетях. Лучше всего не публиковать ничего, что раскрывает слишком много подробностей о вашей личной жизни (особенно о местонахождении).

9. Отключить геолокации

Практически все социальные сети или такие сайты, как Google, отслеживают местоположение вашего устройства. Несмотря на то, что они используют эту информацию для того, чтобы предоставлять более персонализированные услуги, сложно не согласиться, что зачастую это происходит слишком навязчиво и даже жутко. Вот почему вам всегда и во всех приложениях следует проверять возможность отключения сервиса геолокации.

Вот почему вам всегда и во всех приложениях следует проверять возможность отключения сервиса геолокации.

Однако не думайте, что после этого платформы и корпорации гарантированно перестанут следить за вами. Например, недавно Google объявила , что даже если вы выключите сервис геолокации в аккаунте Google, то компания, возможно, продолжит отслеживать вас (ключевое слово – “возможно”). Поэтому есть смысл предпринять еще кое-что.

10. Проверить уровни доступа в мобильных приложениях

Почти каждое приложение на вашем мобильном устройстве спросит у вас разрешения на доступ к по меньшей мере одной из функций вашего смартфона. И хотя в большинстве случаев это будет обосновано, временами приложения могут быть слишком навязчивыми. Например, иногда приложения требуют указывать ваше местоположение в реальном времени, доступ к фотографиями или даже списку контактов.

Мы рекомендуем вам проверить настройки каждого приложения на вашем мобильном, и отключить любые права доступа к чувствительной личной информации. Стоит отметить, что многие приложения прекрасно работают и без излишнего доступа к вашему устройству.

Стоит отметить, что многие приложения прекрасно работают и без излишнего доступа к вашему устройству.

Как быть анонимным в интернете – Продвинутый уровень

В этом разделе мы расскажем как оставаться анонимным в интернете, используя более сложные методы (по крайней мере, так покажется на первых порах). Хотя на первичную настройку понадобится некоторое время, в долгосрочной перспективе это точно положительно скажется на уровне вашей конфиденциальности в интернете.

1. Для прямой связи используйте Signal

Если вы не знаете о Signal, то это онлайн-приложение для общения, которое работает как на iOS/Android-устройствах, так и на настольных ПК. Его изюминка – защищённое шифрование канала связи между абонентами, которое позволяет обезопасить ваши текстовые сообщения и VoIP-трафик. Таким образом, все ваши разговоры будут полностью конфиденциальны.

Приложение очевидно превосходит Facebook Messenger или Twitter с точки зрения приватности, так как тут ваши сообщения вообще никогда и никому не раскрываются.

Вы можете парировать тем, что WhatsApp тоже неплох, так как в нём используется тот же тип шифрования, что и в Signal. Однако недостаток WhatsApp в том, что он хранит метаданные, и скорее всего, делится данными с Facebook (которому и принадлежит данный мессенджер). Кроме того, то, как здесь реализовано шифрование, напоминает больше защиту от дурака.

Так что, лучше уж использовать Signal. А если нужно ещё больше приватности, то можно использовать его вместе с VPN.

2. Использовать зашифрованную электронную почту

В наши дни невозможно совсем без электронной почты, но мы также не рекомендуем использовать самые популярные сервисы типа Gmail, Yahoo! Mail или Яндекс.Почта. Конечно же, если только вы не хотите, чтобы эти сервисы имели полный доступ к содержимому ваших писем.

Tutanota – довольно неплохая альтернатива, так как приложение идёт с полностью зашифрованным почтовым ящиком. Кроме этого, компания не ведёт логов с персональными данными, и хранит лишь IP-адреса в зашифрованном формате, доступ к которым есть только у пользователей. Единственный недостаток в том, что в бесплатном тарифном плане даётся только 1 гб дискового пространства.

Единственный недостаток в том, что в бесплатном тарифном плане даётся только 1 гб дискового пространства.

ProtonMail– ещё одна стоящая опция. Сервис предлагает зашифрованные учётные записи электронной почты, не требует никакой личной информации при создании учетной записи, а серверы компании расположены в Швейцарии, под надёжной защитой местного закона о конфиденциальности. И снова, однако, бесплатный тарифный план идёт с ограниченным дисковым пространством (всего 500 мб).

Пользоваться зашифрованной электронной почтой – это уже само по себе безопасно. В худшем случае, если вам действительно приходится пользоваться популярными почтовыми ящиками, то пусть это будет хотя бы Gmail, и не забудьте вместе с ним использовать это расширение, которое шифрует вашу электронную почту.

3. Использовать виртуальную машину (VM)

Говоря простым языком, виртуальная машина эмулирует на вашей системе жёсткий диск с установленным на нём ОС. Звучит сложно, но её довольно просто запустить – всё делается при помощи специальной программы и иконки на рабочем столе.

Как это связано с анонимным сёрфингом, спросите вы? В целом, VM даёт вам дополнительный слой защиты при использовании интернета, так как вы можете подключиться к интернету с этой виртуальной машины. Все файлы, которые вы открываете или скачиваете через виртуальную машину, остаются на ней же – они не попадают внутрь вашей основной системы.

Таким образом, легче избежать заражения вредоносными файлами или вредоносными программами, которые могут воровать ваши конфиденциальные данные. Также, высока вероятность, что таким образом вы сможете избежать отслеживания через файлы cookie (по крайней мере, в определённой степени), так как они тоже будут храниться на виртуальной машине, а не в вашей основной системе.

Обычно ПО для виртуальных машин бесплатно (VirtualBox и VMWare Player), но есть и платные опции, вроде VMWare Workstation.

4. Использовать FOSS вместо проприетарного ПО

Уже давно не секрет, что АНБ удалось вынудить многочисленные технологические компании по всему миру внедрять в свои программы бэкдоры. Они умудрились “убедить” даже RSA (компания, ответственная за самый популярный набор инструментов для шифрования) внедрить в свои алгоритмы специальные дыры, которыми смогли бы пользоваться спецслужбы.

Они умудрились “убедить” даже RSA (компания, ответственная за самый популярный набор инструментов для шифрования) внедрить в свои алгоритмы специальные дыры, которыми смогли бы пользоваться спецслужбы.

Очевидно, проприетарное ПО уже не так безопасно, особенно учитывая, что АНБ, если захотят, могут просто припугнуть разработчиков. Здесь в игру вступает FOSS (Free Open Source Software, бесплатное ПО с открытым исходным кодом) – ПО, которое разрабатывается не связанными между собой разработчиками, работающими над одним кодом, проинспектировать который может каждый желающий.

Здесь можно посмотреть список нескольких примеров FOSS-программ, чтобы понять, о чём идет речь.

Конечно, всегда есть шанс, что АНБ проникнет и в сообщество FOSS, так что, лучше всегда быть настороже.

5. Использовать преимущества анонимных платежей

Хотя пока что у вас вряд ли будет возможность пользоваться анонимными платежами при покупке в физических магазинах, можно использовать их хотя бы для шоппинга в интернете. Обычно для этого используют пластиковые карты, но вы можете попробовать воспользоваться криптовалютами.

Обычно для этого используют пластиковые карты, но вы можете попробовать воспользоваться криптовалютами.

На сегодняшний день, самой очевидной опцией является Биткойн – не из-за популярности, а скорее из-за того, что это самая “стабильная” криптовалюта. Для начала нужно обзавестись анонимным почтовым ящиком, воспользовавшись одним из приведённых выше сервисов. С помощью этого ящика вы и купите биткойны, транзакции в которых отследить очень сложно.

Мы рекомендуем вам начать с сервиса LocalBitcoins.com, так как он является наиболее анонимным (вы просто договариваетесь с продавцом о встрече). После него можно попробовать более крупные платформы, вроде Coinbase или Binance.

Однако имейте в виду, что биткойны также не могут быть на 100% анонимными. После покупки “монет” вам нужно будет воспользоваться Биткойн-миксерами, чтобы “отмыть” их (по сути, эти сервисы просто заменяют монеты в одних транзакциях монетами из других транзакций). Естественно, Биткойн-миксеры не бесплатны, и иногда комиссия может оказаться значительной.

Если вы хотите узнать больше о степени приватности Биткойна (в частности, Биткойн-миксеров), то предлагаем вам ознакомиться с руководством от ProPrivacy.

6. Избегать Windows 10

Совет немного грубоват, учитывая, что Windows 10 сейчас довольно популярна, но реальность такова, что данная ОС – как чудовище из дивного сна о конфиденциальности. Достаточно уже того, что в фоновом режиме происходит сбор большого количества ваших персональных данных (сюда относится даже активность), которые затем отправляются на сервера Microsoft и в лапы третьих лиц.