Dr.Web Base

- Подробности

- Просмотров: 27132

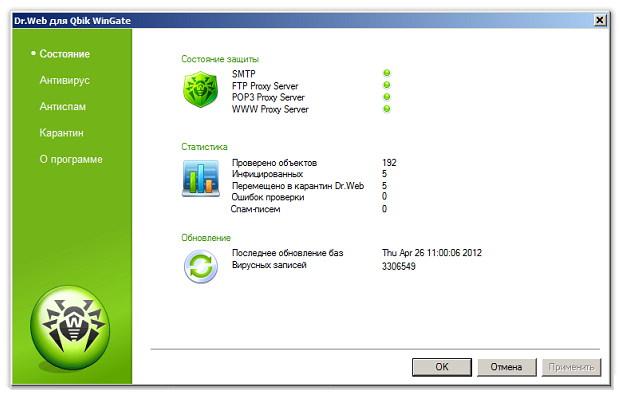

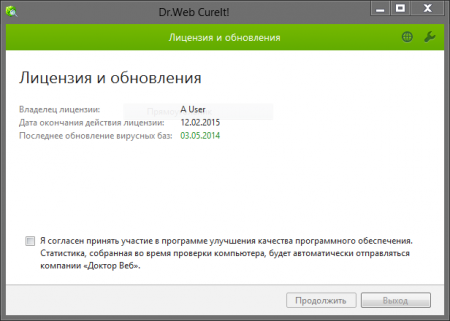

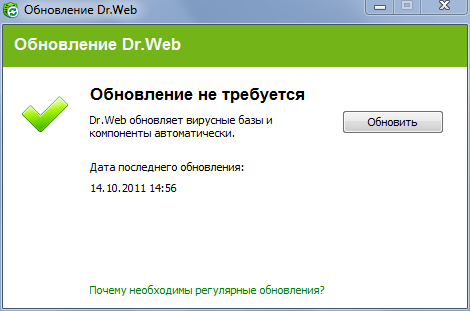

Dr.Web Base Updater предназначен для получения обновлений вирусных баз для антивируса версий Dr.Web 9.х — 12.х

Программа Dr.Web Base Updater предназначена для обновления вирусных баз антивируса, при этом на самом антивирусе устанавливается забаненный «длинный» ключ лицензии.

Настройка Dr.Web на получение локальных обновлений

Переключателями можно настроить скрытие программы, чтобы она работала в фоне и незаметно для пользователя. Вызвать из фонового режима можно комбинацией кнопок CTRL + 1.

При желании, галочкой можно сделать показ иконки с трее рядом с часами, при этом разные цвета иконки сигнализируют о разных режимах работы апдейтера:

В случае неудачного обновления, это обычно происходит из-за сбоя на серверах доктора, программа автоматически приостановит текущее задание и включает аварийный таймер на

По истечении аварийного таймера будет повторная попытка обновления. Если не получается обновиться, опять включается аварийный таймер на 15 минут и т.д., пока не будет достигнут успех!

После удачного завершения скачивания, программа переходит к текущему запланированному заданию, выставленному пользователем в настройках.

Примечание: автозапуск апдейтера отложен на 3 минуты после загрузки Windows.

На Windows XP запуск не откладывается.

Для включения Автозагрузки вместе с Windows, программу требуется запустить от имени Администратора, и только потом щелкать по этому переключателю в окне программы, иначе в планировщик заданий не добавится это задание!

Напротив версии программы, слева внизу, буквы SS или AV показывают, какая именно база закачивается. Программа сама выбирает какую базу качать в зависимости от установленной версии Dr.Web. Если доктор не установлен совсем, по умолчанию выбирается SS.

Пользователь может сам переключить тип скачиваемой базы, если не устраивает автоматическое определение программой; либо доктор не установлен вовсе и нужно сменить тип базы вручную.

SS — Dr.Web Security Space

AV — Dr.Web for Windows

Программа крайне незатратная в плане ресурсов и совершенно не мешает работе пользователя на ПК.

* * * * * * * * *

Выражаем большую благодарность меценату Gluzer с ru-board за предоставленный ключевой файл для программы.

* * * * * * * * *

Поддержать автора и проект можно кнопкой Donate в программе.

Это станет отличным стимулом для последующих обновлений программы.

Внимание!

При первом запуске программы возможна выдача предупреждения, что ключевой файл забанен на сервере доктора. Перезагрузите компьютер и заново запустите программу.

Изменения v5. 2:

2:

• Обновлен ключ для получения баз

• Обновлены компоненты для работы программы

Контрольные суммы файла Dr.Web Base Updater.exe v5.2:

CRC32: 1287659D

MD5: 3E7AFEA9CEABD8E9B98D3855CAA10CE7

SHA-1: F7387791703948A08AB2DE65F8F79C260B1915A6

Программа / Dr.Web Base Updater

Скриншоты:

Добавить комментарий

Borderlands 2 RU General Discussions

Привет! Исправление способы:Originally posted by NIKITA:

Сигнатура проблемы:

Имя события проблемы: CLR20r3

Сигнатура проблемы 01: launcher.exe

Сигнатура проблемы 02: 1.0.0.0

Сигнатура проблемы 03: 50a5688a

Сигнатура проблемы 04: Launcher

Сигнатура проблемы 05: 1.0.0.0

Сигнатура проблемы 06: 50a5688a

Сигнатура проблемы 07: cb

Сигнатура проблемы 08: 0

Сигнатура проблемы 09: System.BadImageFormatException

Версия ОС: 6.1.7600.2.0.0.768.3

Код языка: 1049

Дополнительные сведения 1: 0a9e

Дополнительные сведения 2: 0a9e372d3b4ad19135b953a78882e789

Дополнительные сведения 3: 0a9e

Дополнительные сведения 4: 0a9e372d3b4ad19135b953a78882e789

Перепробовал все возможные способы. Помогите пожалуйста

Выбери игру Borderlands 2 или Borderlands 2 RU в библиотеку и кликай вторую кнопку мыши, выбери «Свойства», далее выбери закладки «Локальные файлы», и кликай кнопку «Проверить целостность кэша».

Правильный путь D:\Program Files\Steam (строго без русских символов!!!) или как? Как узнать видеокарты? —

amd.com], или Intel HD[downloadcenter.intel.com].

amd.com], или Intel HD[downloadcenter.intel.com].Добавил папки стим и игры в исключения антивируса? Если игры и стим в одном локальном диске D, то просто добавить только одну папку D:\Program Files\Steam\ в исключения антивируса и всё.

Если у вас процессор AMD Bulldozer[ru.wikipedia.org]

Вот пример:

Стим — D:\Program Files\Steam\

Игра — D:\Program Files\Steam\SteamApps\common\Borderlands 2

Игра — D:\Program Files\Steam\SteamApps\common\Borderlands_2_RU

C: Steam + C: BL2 = works (работает)

D: Steam + D: BL2 = works (работает)

C: Steam + D: BL2 = fail (не работает)

D: Steam + E: BL2 = fail (не работает)

Просто некоторые игры не умеют запускать с русскими символами и всё, если не понятно, тогда:

Неправильный пример: D:\Игры\Steam\ Правильный пример: D:\Games\Steam\

Запустите следующие программы:

…\Steamapps\common\Borderlands 2\Binaries\Redist\DXRedistCutdown\DXSETUP..jpg)

…\Steamapps\common\Borderlands 2\Binaries\Redist\vcredist_2005_x86.exe

…\Steamapps\common\Borderlands 2\Binaries\Redist\vcredist_2005_atl_x86.exe

…\Steamapps\common\Borderlands 2\Binaries\Redist\vcredist_x86.exe

…\Steamapps\common\Borderlands 2\Binaries\Redist\dotNetFx40_Client_x86_x64.exe

Перезагрузите компьютер и выполните проверку проблемы снова

Если проблема осталась, обратитесь к следующим статьям справки:

— Игры не запускаются после «Подготовки к запуску»

— Устранение падений игр

— Отключение фоновых приложений

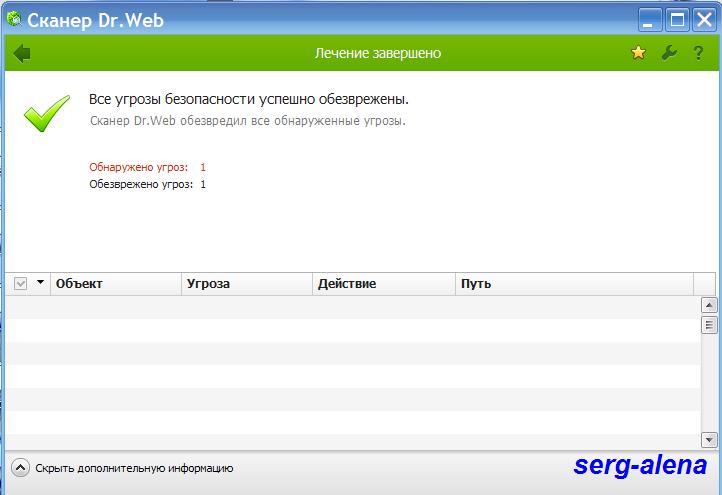

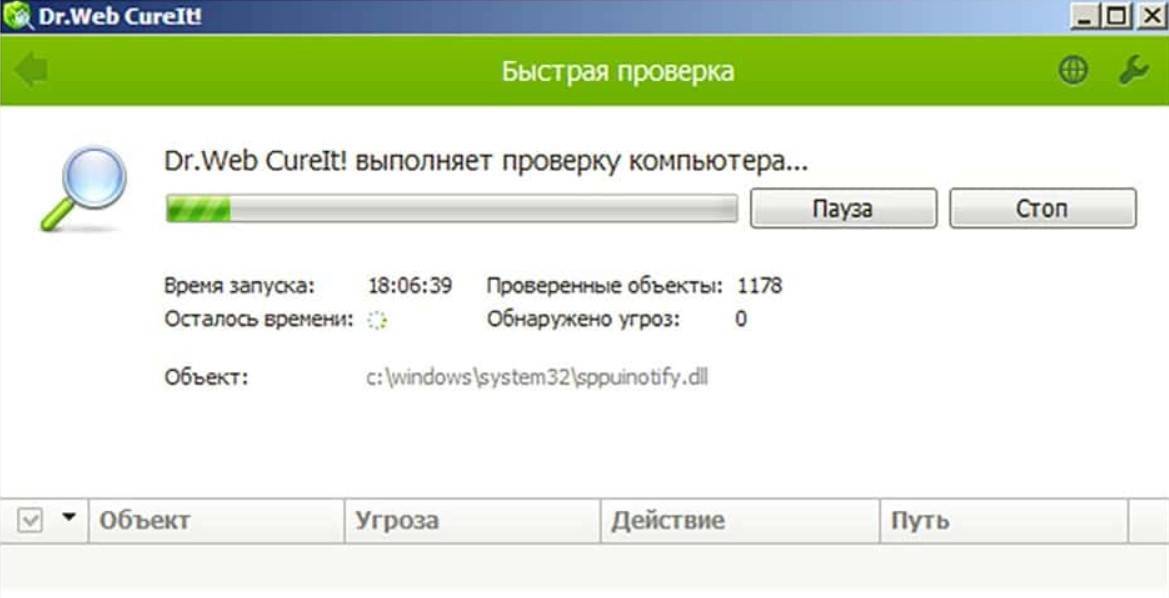

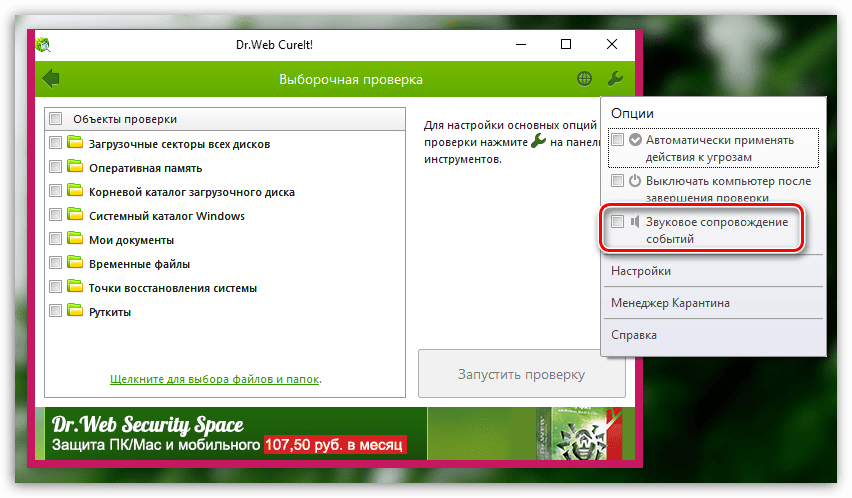

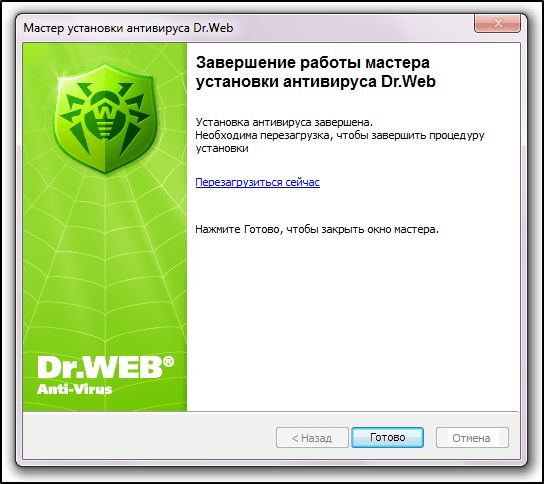

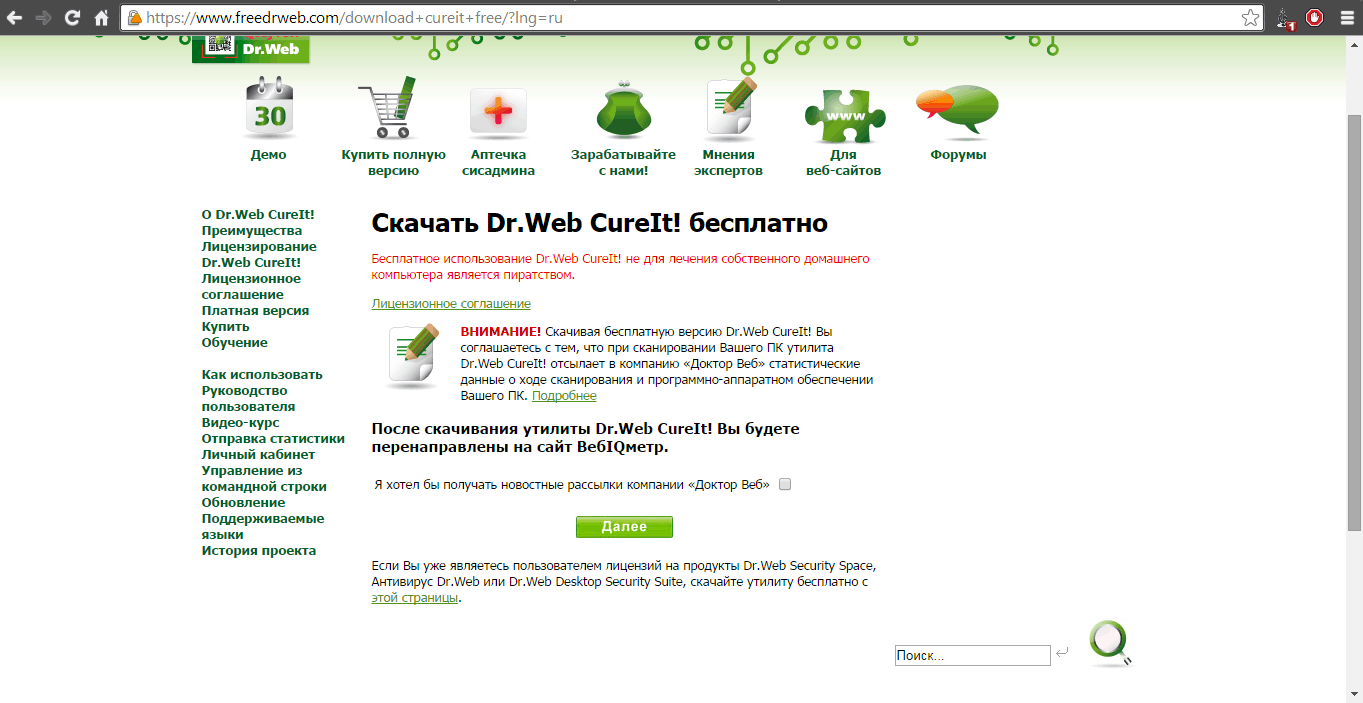

Проверил вирус с помощью утилиты «Dr.Web Cureit!»? Скачать отсюда https://www.freedrweb.ru/download+cureit+free/?lng=ru и всё.

Если 100% не помогло с инструкцией, тогда устанавливать Windows 7 SP1 x64 (должен быть включен DEP по умолчанию), потом установить свежие драйверы для мать и видеокарты, затем установить программы (Antivirus, ICQ, Torrent, Skype, Steam, Origin, браузеры и другие) и забудь. ..

..

Удачи 😉

SweetLabs App Platform — что это за программа?

SweetLabs App Platform — потенциально опасное ПО, возможно рекламный модуль, тулбар, сомнительная программа.

Необходимо просканировать компьютер следующими утилитами: Dr.Web CureIt!, AdwCleaner, HitmanPro.

SweetLabs App Platform — разбираемся

SweetLabs это разработчик софта, который создал утилиту Pokki Start Menu, предназначенную для возвращения привычного меню Пуск в операционке Windows 8. Меню добавляется примерно такое:

РЕКЛАМА

Есть встроенный поиск, используя который можно искать данные (например программы, посещенные сайты и прочее):

РЕКЛАМА

Однако при сканировании ПК антивирусом или антивирусными утилитами — может появиться угроза Adware.SweetLabs.2:

РЕКЛАМА

Что это? Всего несколько вариантов:

- Это потенциально опасное ПО, которое было установлено вместе с программой Pokki.

- В проге Pokki Start Menu обнаружен подозрительный код, на который антивирус реагирует как опасный. Сама утилита — не опасна, это факт. Разработчик даже сотрудничал с компанией Lenovo, чтобы на их ноутах была эта утилита.

- Просто ложное срабатывание. Этот вариант тоже не редкость.

Решение — просканировать компьютер специальными утилитами и удалить угрозу, предварительно создав точку восстановления. Если будет удалена утилита для возвращения пуск — восстановите ПК до состояние, когда утилита еще была (если вам нужна она вообще).

Надеюсь данная информация оказалась полезной. Удачи и добра, до новых встреч друзья!

На главную! 09.04.2021РЕКЛАМА

AGAMA Car Launcher 2.5.1 Full [Android] » 2BakSa.WS

Никогда еще управление мультимедиа вашего автомобиля не было столь удобным. Встречайте новый автомобильный лаунчер AGAMA. Все самые полезные функции и необходимая информация на расстоянии одного клика от вас. Лаконичный дизайн и простота управления, не будут помехой в гибкости настройки. AGAMA меняется в зависимости от интерьера автомобиля и вашего настроения, но он всегда остается элегантным и надежным интерфейсом, связывающим водителя и автомобиль. AGAMA Car Launcher — твоя свобода управления!

Лаконичный дизайн и простота управления, не будут помехой в гибкости настройки. AGAMA меняется в зависимости от интерьера автомобиля и вашего настроения, но он всегда остается элегантным и надежным интерфейсом, связывающим водителя и автомобиль. AGAMA Car Launcher — твоя свобода управления!Never before was the multimedia control in your car so comfortable. Meet the new car launcher AGAMA. All the most useful features and necessary information are just a click away. The simple clean design and easy control will not interfere with the flexibility of the settings. AGAMA varies depending on the interior of the car and your mood, but it always remains an elegant and reliable interface that connects the driver and the car. AGAMA Car Launcher — your freedom to control!

Лаунчер AGAMA предназначен для использования в автомобильных штатных головных устройствах ШГУ и магнитолах на базе ОС Android, а также для удобного управления телефонами и планшетами в автомобиле.

Основные преимущества AGAMA Car Launcher:

— Лаконичный дизайн в автомобильном стиле

— Гибкие настройки оформления

— 24 настраиваемых кнопок для быстрого запуска приложений

— Виджет спидометра с определением точной скорости по GPS

— Виджет музыкального плеера (поддерживает большинство известных приложений для воспроизведения музыки)

— Виджет навигатора с поддержкой ведения по маршруту

— Виджет компаса для любителей путешествий

— Отображение информации (Wi-Fi, GPS, Мобильный интернет, bluetooth, USB, батарея)

— Погода в вашей точке планеты с памятью на 5 дней

— Автоматическая яркость экрана

— Голосовой ассистент

The AGAMA Car Launcher is intended for use in dashboard units and audio systems working on the Android operating system, as well as for Android phones and tablets for use in a car.

The most important advantages of AGAMA Car Launcher:

— Concise and purposeful design adjustable to the style of the car

— Flexible design settings

— 24 customizable buttons for quick application launch

— Speedometer widget for the exact speed on GPS basis

— Music player widget (supports the most famous apps for playing music)

— Navigator widget with support for route guidance

— Compass widget for travel enthusiasts

— Information display (Wi-Fi, GPS, mobile internet, bluetooth, USB, battery)

— Local weather information with a memory of 5 days

— Automatic brightness of the screen

— Voice assistant

Требования | Requirements: Android 4.1 and up

Язык | Lang: English / Multilingual / Русский

Официальный Сайт | Homepage: altergames.ru

Размер | Size: 25.6 MB

AGAMA Car Launcher 2.5.1 Full [Android]

Зеркало/Mirror — TurboBit. net

net

Зеркало/Mirror — Nitroflare.com

Зеркало/Mirror — Oxy.cloud

Зеркало/Mirror — Uploaded.net

Пароль/Password: www.2baksa.net

что это, как пользоваться, почему грузит процессор

При первых признаках снижения производительности компьютера пользователи запускают «Диспетчер задач», дабы выяснить виновника подвисаний и предпринять соответствующие меры. Ирония заключается в том, что проблемным процессом может оказаться именно «Диспетчер задач». Давайте узнаем ответ на два самых главных вопроса: Task Manager Windows 10 что это и как остановить?

Task Manager — что это

Task Manager – это стандартное приложение в Windows, отвечающее за мониторинг и контроль запущенных процессов и служб. С его помощью можно определить степень нагрузки на аппаратную составляющую каждого модуля системы и запущенного приложения. К основным функциям можно отнести:

- запуск и завершение процессов;

- приостановка работы служб и изменение их параметров автозапуска;

- редактирование модуля автозагрузки;

- отладка запущенных приложений;

- смена активных пользователей.

Почему грузит процессор

С помощью этой утилиты можно завершить процесс зависшей программы, не прибегая к перезагрузке компьютера. Поэтому существует две основные версии возникновения проблем с Task Manager:

- Заражение вредоносными программами. Если у вас стоит лицензионная версия Windows, единственной причиной остается проникновение в систему вируса, повреждающего Task Manager или маскирующегося под него.

- Пиратская версия Windows. Все сборки нелицензионных версий ОС делаются вручную. Поэтому вероятность повреждения какого-либо компонента системы довольно велика.

Как отключить Task Manager

Исходя из первой проблемы, очевидное решение — глубокое сканирование памяти компьютера с последующим лечением или удалением зараженных файлов. Для этого:

- Скачайте антивирус Dr.Web CureIt! с официального сайта и выполните глубокое сканирование памяти жесткого диска и ОЗУ.

- После окончания процедуры следуйте подсказкам утилиты по дальнейшему лечению или удалению объектов.

- Загрузите и установите CCleaner.

- Очистите ПК от временных файлов и старых логов.

- Удалите пустые и устаревшие ключи реестра.

- Перезагрузите компьютер.

Если ничего не помогло и версия ОС у вас не оригинальная – единственным выходом является переустановка системы на лицензионную.

Теперь вы знаете, что это за процесс Task Manager и как его оптимизировать. Для предотвращения подобных ситуаций в будущем настоятельно рекомендуется пользоваться оригинальным программным обеспечением последней версии. Со всеми вопросами жду в комментариях!

Ошибка «Internet connection error». Что делать и как исправить в браузере?

Когда мы пользуемся интернетом, посещаем сайты, нам не редко приходится сталкиваться с разными ошибками. В этой статье я покажу, как исправить ошибку «Internet connection error», которая появляется красными буквами в браузере, при попытке зайти на какой-то сайт. Обычно, эта ошибка появляется во всех браузерах, и при переходе на любой сайт. При этом, доступ к интернету скорее всего есть. Программы работают (я имею введу программы, которым нужен доступ к интернету).

При этом, доступ к интернету скорее всего есть. Программы работают (я имею введу программы, которым нужен доступ к интернету).

Переводится «Internet connection error» как «Ошибка подключения к Интернету». И выглядит вот так (красный шрифт на белом фоне):

Заметил, что это сообщение так же появляется в Стиме (программа Steam). Если это ваш случай, то возможно, решения из статьи вам так же пригодятся.

И вроде бы все логично. Компьютер не подключен к интернету, соответственно браузер не может загрузить сайт и выдает нам ошибку. Если бы не два но:

- Подключение к интернету активно. Не важно, по кабелю, или по Wi-Fi. Статус соединения без ошибок. На компьютере же сразу видно, когда есть какие-то проблемы с самим подключением.

- Когда действительно на компьютере есть проблемы с подключением, в браузере появляется совсем другая ошибка. Будь то Хром, Опера, Яндекс Браузер – не важно. Но там точно не эта красная надпись «Internet connection error».

Поэтому, причины скорее всего в другом.

Почему появляться ошибка INTERNET CONNECTION ERROR?

Я почему-то уверен, что это вирусы. Какое-то вредоносное программное обеспечение. Есть много такой гадости, которая попадая в систему меняет разные сетевые настройки, задает настройки прокси, перенаправляет на другие сайты, открывает рекламные сайты, изменяет файл hosts и т. д. Попадает такая гадость в систему чаще всего в процессе установки программ, драйверов и т. д.

Но чтобы понять в чем проблема и попытаться исправить ошибку простым способом, я рекомендую сделать это:

- Убедится, что компьютер подключен к интернету и нет никаких ошибок. Перезагрузите компьютер, отключите и подключите интернет. Перезагрузите роутер, если он есть.

- Попробуйте открыть сайты через другой браузер. Проверьте, ошибка появляется при заходе на какие-то конкретные сайты, или на все.

- Отключите, а еще лучше удалите все «подозрительные» программы, которые вы устанавливали незадолго до появления ошибки подключения в браузере.

- Остановите на время работу антивируса и брандмауэра. Если они есть.

- Если ошибка в каком-то конкретном браузере (только в одном), то отключите/удалите все расширения в этом браузере. Очистите историю. Можно сбросить настройки браузера.

- Убедитесь, что проблема не в VPN. Если он настроен на вашем компьютере.

Если вы прошлись по всем пунктам, но так и не удалось избавится от надписи Internet connection error в браузере и не смогли понять в чем причина, то попробуйте более серьезные решения, которые я покажу ниже.

Как исправить ошибку?

1 Рекомендую начать с проверки системы на вирусы и вредоносное ПО. Используйте утилиты AdwCleaner и Malwarebytes Anti-Malware. Скачиваем, открываем и запускаем проверку.Если после сканирования, очистки и перезагрузки компьютера проблема останется, то пробуйте другие решения. Так же можно еще просканировать систему с помощью утилиты Dr.Web CureIt!.

2 Сделайте сброс все сетевых параметров Windows. В Windows 7, Windows 8 и 8.1 нужно использовать командную строку. Вот подробная инструкция: сброс настроек сети TCP/IP и DNS в Windows 7.

В Windows 7, Windows 8 и 8.1 нужно использовать командную строку. Вот подробная инструкция: сброс настроек сети TCP/IP и DNS в Windows 7.А в Windows 10 можно сделать это немного проще – в параметрах.

Подробнее смотрите в этой статье.

3 Желательно проверить файл hosts. Нет ли там чего нибудь лишнего. Особенно, если вы видите сообщение INTERNET CONNECTION ERROR только при посещении каких-то определенных сайтов.Например, при входе в ВК, YouTube, Одноклассники и т. д. Я уже рассказывал как это сделать в статье: браузер не открывает страницы, а интернет есть и Скайп работает. В разделе «Не открываются сайты из-за файла hosts».

Эти решения должны помочь. Если ошибка осталась, то можно еще сделать восстановление (откат) системы. Если у вас настроена эта функция.

Или опишите свой случай в комментариях. Напишите, что делали и устанавливали на компьютер перед появлением этой проблемы.

Может нам удастся найти причину и соответственно решение.

Названы самые популярные и самые доходные мобильные приложения в России

Интернет Интернет-ПО | Поделиться Самым популярным издателем мобильных приложений в России является «Яндекс», но больше всего денег на программах для iOS и Android-устройств зарабатывают «ЛитРес» и «Навител».

Аналитическая компания App Annie, специализирующаяся на исследованиях рынка мобильных приложений, подвела итоги отрасли за 2013 г. и поделилась своими выводами с CNews. Наиболее важными событиями в данной сфере назвали рост выручки от мобильных приложений в странах БРИК (в 2,7 раза), победу Google Play над AppStore по количеству скачанных приложений, а также стремительный взлет популярности игр для iOS и Android, из-за чего в 3 квартале 2013 г. затраты пользователей магазинов приложений на игры в 3 раза превысили сумму, которая была потрачена на контент для игровых приставок за тот же период.

Кроме того, в трендах года оказались мобильные интернет-банки и музыкальные приложения: первые в 2013 г. качали на 55% чаще, вторые приносили прибыль на 77% больше. В целом же рост выручки от мобильных приложений во многом обязан модели freemium, согласно которой приложение устанавливается бесплатно, но пользователю приходится платить за дополнительные функции.

Страной № 1 по объему выручки от мобильных приложений стала Япония — за год сумма, которую пользователи в этой стране тратят на начинку для своих смартфонов, увеличилась в 3,3 раза. При этом японцы настолько активны, что вывели свою компанию LINE (выпускает одноименный мессенджер) на первое место среди самых доходных разработчиков мобильных приложений в мире в 2013 г.

Однако самым популярным разработчиком 2013 г. по суммарному количеству всех скачанных приложений стала Google. В личном же первенстве лидирует Facebook — мобильное приложение этой соцсети из App Store и Google Play скачивали чаще всего. За ним по популярности в 2013 г. следуют мессенджеры WhatsApp и Skype.

Российские реалии значительно отличаются от мировых. В России по числу закачек (без учета игр) в 2013 г. из магазинов App Store и Google Play первое место занимает мобильное приложение социальной сети «ВКонтакте» (см. таблицу). На 5 месте в топе оказалось приложение соцсети «Одноклассники». Facebook в нашей стране, по данным App Annie, вообще не вошел в Топ-10 наиболее популярных мобильных приложений.

Facebook в нашей стране, по данным App Annie, вообще не вошел в Топ-10 наиболее популярных мобильных приложений.

Темпы роста популярности и выручки мобильных приложений в мире (по осям — условные единицы), 2013 г.

Источник: App Annie, 2014

Следом за «Вконтакте» по количеству закачек идут Skype и Dr.Web Anti-virus, в топе также оказались мессенджеры WhatsApp и Viber. Интересен тот факт, что в десятку наиболее популярных приложений также вошли мобильные карты 2ГИС от одноименного разработчика из Новосибирска, обогнав известные аналоги от Google и «Яндекс».

Топ мобильных приложений по количеству закачек в России, 2013 г.

| № | Приложение | Разработчик |

|---|---|---|

| 1 | ВКонтакте | ВКонтакте |

| 2 | Skype | Microsoft |

| 3 | Dr. Web Антивирус Web Антивирус |

Доктор Веб |

| 4 | WhatsApp Messenger | |

| 5 | Одноклассники | Mail.Ru |

| 6 | Viber | Viber Media |

| 7 | ||

| 8 | 2ГИС (навигация) | 2ГИС |

| 9 | Opera Mini | Opera Software |

| 10 | ivi.ru | ivi.ru |

Источник: App Annie, 2014

Тем не менее, «Яндекс» стал самым популярным в России разработчиком по суммарному количеству закачек всех его приложений в 2013 г. В десятку наиболее популярных разработчиков мобильных приложений также вошли Mail.Ru, «Вконтакте» и Dr.Web.

В десятку наиболее популярных разработчиков мобильных приложений также вошли Mail.Ru, «Вконтакте» и Dr.Web.

Из иностранных компаний, помимо известных Google и Microsoft, в топе разработчиков оказались компании Outfit 7 с Кипра и Sungy Mobile из Китая. Первая разрабатывает приложения с мобильными «домашними животными», которых нужно кормить, укладывать спать и т.д. — наиболее известное приложение называется My Talking Tom. Китайская компания создает популярные Android Launcher приложения, то есть альтернативные оболочки операционной системы. Компания утверждает, что аудитория ее разработки GO launcher EX составляет более 200 млн человек по всему миру.

Топ разработчиков по объему закачек всех приложений в России, 2013 г.

| № | Разработчик | Страна |

|---|---|---|

| 1 | Яндекс | Россия |

| 2 | США | |

| 3 | Outfit 7 (приложение My Talking Tom) | Кипр |

| 4 | Mail. Ru Ru |

Россия |

| 5 | ВКонтакте | Россия |

| 6 | Sungy Mobile (Android Launcher приложения) | Китай |

| 7 | Microsoft | США |

| 8 | США | |

| 9 | Доктор Веб | Россия |

| 10 | Opera Software | Норвегия |

Источник: App Annie, 2014

Иначе обстоят дела, когда дело доходит до выручки от мобильного ПО. Наибольшее количество денег в 2013 г. российские пользователи потратили на мобильное приложение «Читай!» от «ЛитРес», свидетельствуют данные App Annie. Следом за ним по объему доходов следуют картографические приложения российской компании «Навител». При этом «ЛитРес» и «Навител» также стали самыми доходными разработчиками приложений в России по объему средств, вырученных в 2013 г. от всех их приложений в магазинах AppStore и Google Play.

Следом за ним по объему доходов следуют картографические приложения российской компании «Навител». При этом «ЛитРес» и «Навител» также стали самыми доходными разработчиками приложений в России по объему средств, вырученных в 2013 г. от всех их приложений в магазинах AppStore и Google Play.

Топ мобильных приложений по объему выручки в России, 2013 г.

| № | Приложение | Разработчик |

|---|---|---|

| 1 | Читай! | ЛитРес |

| 2 | Навител (Россия) | Навител |

| 3 | Навител Навигатор | Навител |

| 4 | Badoo | Badoo |

| 5 | Маша и Медведь | Apps Ministry |

| 6 | Lingvo Dictionaries | ABBYY |

| 7 | WhatsApp Messenger | |

| 8 | CityGuide GPS-навигатор | MIT Geomatics |

| 9 | Topface (знакомства и общение) | Topface |

| 10 | AVPlayer (мобильный видеоплеер) | EPLAYWORKS |

Источник: App Annie, 2014

Не скупятся пользователи и на приложение «Маша и Медведь» со сказками для детей, а также на словари ABBYY Lingvo — эти приложения заняли 5 и 6 место соответственно в десятке наиболее доходных приложений в России за 2013 г. Их разработчики — ABBYY и Apps Ministry — также стали одними из наиболее доходных компаний в России по объему средств, вырученных от всех созданных ими приложений.

Их разработчики — ABBYY и Apps Ministry — также стали одними из наиболее доходных компаний в России по объему средств, вырученных от всех созданных ими приложений.

Лицевая биометрия: от хайпа к реальности

ВнедренияТоп разработчиков по объему выручки в России от всех приложений, 2013 г.

| № | Разработчик | Страна |

|---|---|---|

| 1 | ЛитРес | Россия |

| 2 | Навител | Россия |

| 3 | Apps Ministry | Россия |

| 4 | Apple | США |

| 5 | ABBYY | Россия |

| 6 | Sanoma | Финляндия |

| 7 | Badoo | Великобритания |

| 8 | Sygic (навигация) | Словакия |

| 9 | NNG (навигация) | Венгрия |

| 10 | Action Media (мобильные журналы «Главбух», «Зарплата» и др. ) ) |

Россия |

Источник: App Annie, 2014

Среди мобильного ПО от зарубежных разработчиков россияне не жалеют средств на мессенджер WhatsApp, приложения для знакомства Badoo и Topface и мобильный видеоплеер AVPlayer. При этом в топ разработчиков мобильных приложений, которые получают наибольшие доходы от российских граждан со всех созданных ими приложений, попала Sanoma Independent Media, выпускающая мобильное ПО для своих журналов Men’s Health, Cosmopolitan, «Популярная механика» и газеты «Ведомости». Неожиданно в числе наиболее доходных оказались компании Sygic из Словакии и NNG из Венгрии — обе специализируются на навигации.

Топ мобильных игр по количеству закачек в России, 2013 г.

| № | Игра | Разработчик |

|---|---|---|

| 1 | Subway Surfers | Kiloo |

| 2 | Despicable Me | Gameloft |

| 3 | Hill Climb Racing | Fingersoft |

| 4 | Angry Birds | Rovio |

| 5 | Fruit Ninja | Halfbrick |

| 6 | Real Racing 3 | Electronic Arts |

| 7 | Angry Birds Rio | Rovio |

| 8 | Temple Run 2 | Imangi |

| 9 | Angry Birds Star Wars | Rovio |

| 10 | Pou | Zakeh |

Источник: App Annie, 2014

Отдельного рейтинга в исследовании App Annie удостоились игры для мобильных устройств. Самой популярной в мире была признана Candy Crush Saga от разработчика King, однако по суммарному объему закачек всех разработанных игр лидером стала Electronic Arts из США, которая выпускает мобильный футбол и баскетбол, а также монополию и The Sims для смартфонов и планшетов. Наибольшую выручку в мире от мобильных игр получает японская корпорация GungHo Online — разработанная ею Puzzle & Dragons стала самой доходной игрой в мире.

Самой популярной в мире была признана Candy Crush Saga от разработчика King, однако по суммарному объему закачек всех разработанных игр лидером стала Electronic Arts из США, которая выпускает мобильный футбол и баскетбол, а также монополию и The Sims для смартфонов и планшетов. Наибольшую выручку в мире от мобильных игр получает японская корпорация GungHo Online — разработанная ею Puzzle & Dragons стала самой доходной игрой в мире.

Топ разработчиков игр по количеству закачек в России , 2013 г

| № | Разработчик | Страна |

|---|---|---|

| 1 | Gameloft | Франция |

| 2 | Rovio | Финляндия |

| 3 | Electronic Arts | США |

| 4 | Disney | США |

| 5 | Tiny Piece | Китай |

| 6 | Kiloo | Дания |

| 7 | Glu | США |

| 8 | Halfbrick | Австралия |

| 9 | Doodle Mobile | Китай |

| 10 | ZeptoLab | Великобритания |

Источник: App Annie, 2014

В России топ мобильных игр возглавила Subway Surfers датского разработчика Kiloo, на втором месте оказалась Despicable Me от французского Gameloft. В десятку наиболее скачиваемых попали и 3 разные версии Angry Birds (разработчик – финская Rovio). Наиболее популярным разработчиком игр по количеству закачек в России стала Gameloft. Однако самая большая сумма денег от российских пользователей пришлась на игру Clash of Clans финского разработчика Supercell. Он же возглавил топ разработчиков 2013 г. по суммарному объему выручки от всех приложений, скачанных в России.

В десятку наиболее скачиваемых попали и 3 разные версии Angry Birds (разработчик – финская Rovio). Наиболее популярным разработчиком игр по количеству закачек в России стала Gameloft. Однако самая большая сумма денег от российских пользователей пришлась на игру Clash of Clans финского разработчика Supercell. Он же возглавил топ разработчиков 2013 г. по суммарному объему выручки от всех приложений, скачанных в России.

Топ мобильных игр по объему выручки в России, 2013 г.

| № | Игра | Разработчик |

|---|---|---|

| 1 | Clash of Clans | Supercell |

| 2 | Spartan Wars: Empire of Honor | Tap4Fun |

| 3 | Megapolis | Social Quantum |

| 4 | The Tribez | Game Insight |

| 5 | King’s Empire | Tap4Fun |

| 6 | Galaxy Empire | Tap4Fun |

| 7 | Real Racing 3 | Electronic Arts |

| 8 | Slotomania | Caesars Entertainment |

| 9 | Game of War — Fire Age | Machine Zone |

| 10 | Texas Poker | KamaGames |

Источник: App Annie, 2014

В 2013 г. Россия прибавила 5 пунктов в мировом рейтинге по количеству закачек из App Store и оказалась на 5 месте в топ-10. Ее опережают только США, Китай, Япония и Великобритания. Однако тратят деньги на мобильные приложения в России пока не слишком часто, а потому по объему выручки от скачанного мобильного ПО Россия занимает 9 место в мире.

Россия прибавила 5 пунктов в мировом рейтинге по количеству закачек из App Store и оказалась на 5 месте в топ-10. Ее опережают только США, Китай, Япония и Великобритания. Однако тратят деньги на мобильные приложения в России пока не слишком часто, а потому по объему выручки от скачанного мобильного ПО Россия занимает 9 место в мире.

Статистика по Google Play отличается незначительно: Россия занимает 4 место в рейтинге стран по количеству закачек, однако в топ-10 по объему выручки с мобильных приложений в 2013 г. не вошла вообще.

Топ разработчиков игр по объему выручки в России, 2013 г.

| Заголовок | Разработчик | Страна |

|---|---|---|

| 1 | Supercell | Финляндия |

| 2 | Gameloft | Франция |

| 3 | Game Insight | Россия |

| 4 | Electronic Arts | США |

| 5 | Tap4Fun | Китай |

| 6 | Social Quantum | Россия |

| 7 | Kabam | США |

| 8 | Glu | США |

| 9 | Caesars Entertainment | США |

| 10 | Storm8 | США |

Источник: App Annie, 2014

В своих оценках App Annie основывается на разработанном ей BI-решении App Annie Analytics. Компания сообщает, что ее программным обеспечением пользуются более 90% из Топ-100 самых кассовых разработчиков приложений. Ежедневно примерно 350 тыс. приложений используют App Annie Analytics для отслеживания количества загрузок, доходов, рейтингов и отзывов, а со времени выхода на рынок в 2009 г. App Annie Analytics отследил свыше 33 млрд загрузок и объемы продаж на $8 млрд долларов в магазинах приложений App Store и Google Play.

Компания сообщает, что ее программным обеспечением пользуются более 90% из Топ-100 самых кассовых разработчиков приложений. Ежедневно примерно 350 тыс. приложений используют App Annie Analytics для отслеживания количества загрузок, доходов, рейтингов и отзывов, а со времени выхода на рынок в 2009 г. App Annie Analytics отследил свыше 33 млрд загрузок и объемы продаж на $8 млрд долларов в магазинах приложений App Store и Google Play.

Мария Коломыченко

В приложении APKPure Store обнаружено

вредоносных программ для Android

Исследователи безопасности обнаружили вредоносное ПО, встроенное в официальное приложение APKPure, популярного стороннего магазина приложений для Android и альтернативы официальному магазину Google Play.

пользователей Android используют приложение для установки приложений и игр, размещенных на платформе APKPure, предположительно идентичных тем, которые доступны в Play Store.

Вредоносную программу обнаружили Касперский и Dr.Веб-аналитики вредоносных программ, встроенные в рекламный SDK, включенный в APKPure версии 3.7.18.

Как они обнаружили, это похоже на вариант трояна Triada, впервые обнаруженного «Лабораторией Касперского» в 2016 году [1, 2], способного рассылать рекламные спамеры пользователям зараженных устройств и доставлять дополнительные вредоносные программы.

APKPure интерфейс«Выявленный вредоносный код, встроенный в APKPure, работает следующим образом: при запуске приложения полезная нагрузка расшифровывается и запускается», — сказал Касперский.«Затем он собирает информацию о пользовательском устройстве и отправляет ее на C&C сервер».

«Затем загружается троянец, который имеет много общего с пресловутым вредоносным ПО Triada в том, что он может выполнять ряд действий — от отображения и нажатия на рекламу до подписки на платные подписки и загрузки других вредоносных программ».

Далее, в зависимости от инструкций оператора и схемы монетизации (реклама или плата за установку), он будет:

- показывать рекламу каждый раз, когда устройство Android разблокировано,

- повторно открывают веб-страницы, содержащие рекламу,

- нажмите на рекламу, чтобы подписаться на платную подписку,

- устанавливать другие полезные данные или потенциально вредоносное программное обеспечение без согласия пользователей.

Ущерб, наносимый этим трояном, зависит от версии Android, работающей на скомпрометированных устройствах, от подписки на платные подписки и просмотра навязчивой рекламы в текущих версиях до наличия в системном разделе неустранимого вредоносного ПО, такого как xHelper.

Информация об устройстве, собираемая вредоносным ПО ( Kaspersky )Хотя официальная статистика загрузок для приложения APKPure недоступна, Касперский утверждает, что на данный момент он заблокировал вредоносное ПО на устройствах 9380 пользователей Android, использующих его решения безопасности на своих устройствах.

И Касперский, и Dr.Web сообщили о своих результатах разработчикам APKPure, которые сегодня выпустили APKPure 3.17.19 без вредоносного кода.

Индикаторы компрометации, в том числе хэши приложения APKpure, полезной нагрузки и вредоносных программ, доступны в конце отчета «Лаборатории Касперского».

BleepingComputer обратился к команде разработчиков APKPure за дополнительной информацией, но не получил ответа.

ParaViewWeb

Введение

При развертывании ParaViewWeb для нескольких пользователей вам понадобится модуль запуска, который будет запускать новый процесс визуализации для каждого пользователя, который его запрашивает.Эту задачу можно решить с помощью нашей программы запуска на основе Python, описанной ниже.

Поскольку средство запуска Python включено в ParaViewWeb и не требует дополнительного программного обеспечения для запуска и работы, это рекомендуемый подход к запуску сеансов визуализации ParaViewWeb. В этом документе рассказывается, как настроить средство запуска Python для использования с внешним интерфейсом, включая конкретные сведения о том, как заставить его работать с Apache.

Роль средства запуска

Средство запуска выполняет несколько конкретных задач, все с общей целью — позволить клиентам запрашивать сеансы визуализации, а затем взаимодействовать с ними.Программа запуска должна отвечать на запросы о новых сеансах по:

- запуск нового процесса для пользователя

- генерирует уникальный ключ для этого сеанса

- передает этот уникальный ключ обратно как клиенту, так и внешнему интерфейсу, чтобы внешний интерфейс знал, как пересылать последующие запросы сеанса в правильный процесс визуализации

Конфигурация модуля запуска

Модуль запуска обеспечивает большую гибкость, которой можно воспользоваться, настроив файл конфигурации. В этом руководстве, как и в Apache в качестве внешнего интерфейса, мы предполагаем, что вы используете Apache в качестве внешнего интерфейса, а также предполагаем, что каталог, который вы выбрали для файла сопоставления, —

В этом руководстве, как и в Apache в качестве внешнего интерфейса, мы предполагаем, что вы используете Apache в качестве внешнего интерфейса, а также предполагаем, что каталог, который вы выбрали для файла сопоставления, — . Ниже приведен пример файла конфигурации:

launcher.config

{ |

В порядке чтобы запустить службу запуска Python, вам нужно будет выполнить следующую командную строку.

$ cd ParaView / build |

или внутри VTK

$ cd VTK / build |

Важно отметить некоторые детали:

Раздел

приложенийсодержит командные строки, необходимые для запуска любого из процессов визуализации, запускаемых средством запуска.Мы рекомендуем всегда указывать аргумент-drдляpvpython, чтобы он никогда не пытался загрузить какие-либо сохраненные настройки, которые может найти.

Конфигурация

Разделдает несколько важных значений:-

sessionURLдает URL-адрес, необходимый для взаимодействия с процессами визуализации. В случае внешнего интерфейса Apache Apache распознает этот URL-адрес и перезапишет его, чтобы пересылка веб-сокетов Apache могла отправлять пакеты правильному запущенному процессу на сервере.Это значениеsessionURLдолжно соответствовать тому, что ожидается в Apache RewriteRule (указанном в конфигурации виртуального хоста Apache). Подробнее см. Apache как руководство по интерфейсу. -

proxy_fileуказывает расположение файла сопоставления, который модуль запуска и внешний интерфейс будут использовать для обмена информацией о том, какие идентификаторы сеанса сопоставлены с каким портом. Расположение этого файла должно совпадать со значением Apache RewriteMap (указанным в конфигурации виртуального хоста Apache).

-

sessionDataпозволяет указать, что определенные произвольные пары ключ / значение должны быть включены в данные, возвращаемые клиенту после успешного создания сеанса. В приведенном выше примере файла конфигурации средства запуска мы добавили ключ с именем

В приведенном выше примере файла конфигурации средства запуска мы добавили ключ с именем updirсо значением/ Homeв сегментsessionData. Это приведет к тому, что программа запуска выполнит обычные подстановки в значении (в этом случае ничего не требуется, так как значение просто/ Home), а затем включит«updir»: «/ Home»в ответ, когда сеансы успешно созданы для клиентов.- Обратите внимание, однако, что в разделе конфигурации

полейобозначает список ключей, которые будут использоваться в качестве фильтра при принятии решения о том, какие данные должны быть возвращены сервером в ответ на полезная нагрузка JSON клиента. Другими словами, если вы хотите, чтобы пара ключ / значение возвращалась клиенту после успешного запуска сеанса, убедитесь, что вы включили имя ключа этой желаемой пары в список полей. Поэтому в приведенном выше примере конфигурации запуска мы добавили ключ

Поэтому в приведенном выше примере конфигурации запуска мы добавили ключ updirв список фильтровfields, чтобы пара ключей«updir»: «/ Home»фактически возвращалась клиенту, а не фильтровалась. из.

- Обратите внимание, однако, что в разделе конфигурации

ресурсов- это список комбинаций хоста / диапазона портов, которые программа запуска будет отслеживать и назначать для входящих клиентских запросов. Программа запуска возьмет хосты и связанные с ними диапазоны портов для каждого хоста и создаст главный список доступных «ресурсов», которые он может назначить клиентам.Например, еслиресурсов,задаются следующим образом:

"ресурсы": [{"хост": "host1.example.com", "диапазон_портов": [9001, 9003]}, |

, то программа запуска построит следующий список« ресурсов »:

[ |

Когда от клиента поступает запрос, средство запуска выбирает первый доступный ресурс и использует его для выполнения запроса. Хост и порт, выбранные средством запуска, будут доступны как $ {host} и . $ {port} как в переменной конфигурации sessionURL , так и в любой из командных строк приложения .Когда процесс, связанный с клиентским запросом, в конце концов завершится, комбинация [хост, порт] снова станет доступной для будущих запросов. До этого времени эта конкретная комбинация [хост, порт] или «ресурс» будет считаться программой запуска недоступной.

Дополнительный сервер загрузки

Программа запуска теперь может запускать дополнительный сервер загрузки файлов для обработки составных запросов POST на том же сервере и на том же порту, что и сама программа запуска, как в примере файла конфигурации модуля запуска, приведенном выше. Указав свойство

Указав свойство upload_dir в разделе конфигурации файла конфигурации средства запуска, вы можете указать программе запуска запустить сервер загрузки файлов таким образом, чтобы загруженные файлы записывались по пути, заданному значением upload_dir свойство. Чтобы использовать сервер загрузки, вы должны отправить запрос POST с вложением файла из нескольких частей по URL-адресу http: // launcher-host: launcher-port / upload , заменив launcher-host и launcher-port с правильными значениями.

Программа запуска Python в качестве внешнего интерфейса

Стоит вкратце упомянуть, что средство запуска Python также может использоваться в качестве внешнего интерфейса. Указание пути для ключа содержимого раздела конфигурации файла laucher config json приведет к тому, что средство запуска Python будет обслуживать статический контент из указанного каталога. Однако средство запуска Python не может выполнять пересылку / туннелирование веб-сокетов, поэтому в этой ситуации клиентам потребуется прямой доступ к комбинациям хост / порт, где выполняются процессы визуализации. Тогда

Тогда sessionURL примет такую форму:

"sessionURL": "ws: // $ {host}: $ {port} / ws", |

, а не этот:

"sessionURL": "ws: // YOUR_HOST_NAME_TO_REPLACE / proxy? SessionId = $ {id} & path = ws", |

Управление приложениями в средстве запуска приложений — Portal for ArcGIS

Средство запуска приложений — это удобное окно, из которого члены организации могут открывать доступные им веб-приложения.Члены получают доступ к панели запуска приложений с помощью кнопки «Приложения» на веб-сайте.

Средство запуска приложений автоматически включает приложения ArcGIS для членов организации, у которых есть соответствующая лицензия. Вы можете добавить веб-приложения в средство запуска приложений, чтобы сделать их доступными для членов организации. Для веб-приложений, добавленных в средство запуска приложений, участники не будут видеть запрос на разрешение при доступе к приложению.

После добавления вы можете редактировать значок и метку веб-приложений или удалять веб-приложения из средства запуска приложений.

Лицензированные веб-приложения

Когда вы лицензируете приложения в своей организации, некоторые из этих приложений автоматически отображаются в средстве запуска приложений для пользователей, которым вы назначили лицензии. Business Analyst, Dashboards, Excalibur, Experience Builder, Field Maps, GeoPlanner, Insights, Mission, Manager, QuickCapture, Sites, StoryMaps, Workflow Manager и Workforce отображаются в средстве запуска приложений для пользователей, имеющих лицензию на доступ к этим приложениям.

Добавление веб-приложений

Чтобы сделать веб-приложения доступными для членов вашей организации, добавьте веб-приложения в средство запуска приложений.Вы можете добавить до 50 веб-приложений. Следующие шаги описывают, как добавить веб-приложение, которое уже размещено в вашей организации. Чтобы включить веб-приложение, которое не размещено в вашей организации, вы должны добавить его как элемент в свою организацию, прежде чем вы сможете продолжить действия по добавлению его в средство запуска приложений.

Чтобы включить веб-приложение, которое не размещено в вашей организации, вы должны добавить его как элемент в свою организацию, прежде чем вы сможете продолжить действия по добавлению его в средство запуска приложений.

- Войдите в организацию как администратор по умолчанию.

- Вверху сайта щелкните «Организация» и перейдите на вкладку «Параметры».

- Щелкните «Общие» в левой части страницы, прокрутите страницу до раздела «Средство запуска приложений» и нажмите Добавить приложение.

- Укажите веб-приложение одним из следующих способов:

- Найдите приложение в поле «Выбрать приложение» или вставьте URL-адрес элемента приложения. В этом списке показаны только те приложения, которые в настоящее время зарегистрированы на вашем портале.

- Введите URL-адрес страницы сведений об элементе приложения в организации в поле «Выберите приложение или вставьте URL-адрес элемента приложения».

- Введите метку для приложения.

Это имя, которое отображается в средстве запуска приложений.

- Средство запуска приложений отображает значок для представления каждого приложения.В разделе «Значок» выберите один из следующих вариантов:

- По умолчанию — при выборе этого параметра текст, введенный в поле «Значок», отображается в средстве запуска приложения. Текст значка должен состоять из четырех или менее буквенно-цифровых символов.

- Пользовательское изображение — если вы выберете этот вариант, загрузите пользовательское изображение, которое будет представлять приложение в средстве запуска приложений.

- Нажмите «Сохранить», чтобы добавить приложение в средство запуска приложений.

Недавно добавленные приложения отмечены зеленой точкой в средстве запуска приложений.

После добавления веб-приложений в средство запуска приложений участники видят только те, к которым у них есть доступ.

Если элемент веб-приложения, ранее доступный участнику, становится недоступным, потому что он больше не существует или больше не используется для него, изменение отражается в галерее средства запуска приложений участника в течение 10 минут после того, как он становится недоступным. Чтобы удалить недоступные приложения или просмотреть изменения URL-адресов, используйте кнопку «Дополнительные параметры» для приложения и нажмите «Удалить» или «Изменить».

Если элемент веб-приложения, ранее доступный участнику, становится недоступным, потому что он больше не существует или больше не используется для него, изменение отражается в галерее средства запуска приложений участника в течение 10 минут после того, как он становится недоступным. Чтобы удалить недоступные приложения или просмотреть изменения URL-адресов, используйте кнопку «Дополнительные параметры» для приложения и нажмите «Удалить» или «Изменить».

Управление пользовательскими веб-приложениями

Вы можете изменить метку или значок веб-приложений в средстве запуска приложений или удалить веб-приложения из средства запуска приложений.Вы можете удалить приложение, если оно больше не актуально для вашей организации или если вы хотите сделать доступными другие веб-приложения, которые, по вашему мнению, являются более популярными.

- Войдите в организацию как администратор по умолчанию.

- Вверху сайта щелкните «Организация» и перейдите на вкладку «Параметры».

- Щелкните «Общие» в левой части страницы и прокрутите страницу до раздела «Средство запуска приложений».

- Чтобы изменить информацию для существующего приложения, нажмите кнопку «Дополнительные параметры» для приложения, которое вы хотите изменить, и нажмите «Изменить».

- Чтобы изменить текст, отображаемый для приложения в средстве запуска приложений, введите новую метку и нажмите «Сохранить».

- Чтобы изменить значок, отображаемый для приложения в средстве запуска приложений, введите аббревиатуру или загрузите простую графику. По завершении редактирования нажмите «Сохранить».

- Чтобы удалить приложение из средства запуска приложений, нажмите кнопку «Дополнительные параметры» для приложения, которое вы хотите удалить, и нажмите «Удалить».

файл.Вы можете удалить следующие приложения из панели запуска приложений: ArcGIS Dashboards, ArcGIS Enterprise Sites,

Track Viewer, Ortho Maker, ArcGIS Workforce, ArcGIS QuickCapture Web Designer, ArcGIS StoryMaps, ArcGIS Field Maps и ArcGIS Experience Builder.

файл.Вы можете удалить следующие приложения из панели запуска приложений: ArcGIS Dashboards, ArcGIS Enterprise Sites,

Track Viewer, Ortho Maker, ArcGIS Workforce, ArcGIS QuickCapture Web Designer, ArcGIS StoryMaps, ArcGIS Field Maps и ArcGIS Experience Builder.Отзыв по этой теме?

Citrix Workspace App Launcher не может запускать приложения автоматически при сбое Apple Safari 12 или Application Enumeration в версии Safari 13.0.2 через Citrix Access Gateway

СТОРОННИЕ ИЗМЕНЕНИЯ СЕРВЕРА

Для развертываний StoreFront измените Интернет.config на сайте Receiver for Web (RfWeb) (обычно C: \ inetpub \ wwwroot \ Citrix \ StoreWeb) для активации Citrix Receiver Launcher / Citrix Workspace App Launcher для Safari 12 и более поздних версий.

1. Откройте web.config с помощью предпочитаемого текстового редактора и найдите строку:

2. Значение атрибута платформ — это регулярное выражение, определяющее браузеры, в которых Citrix Receiver Launcher используется для обнаружения клиентов и запуска HDX. Измените регулярное выражение на:

Значение атрибута платформ — это регулярное выражение, определяющее браузеры, в которых Citrix Receiver Launcher используется для обнаружения клиентов и запуска HDX. Измените регулярное выражение на:

«(Macintosh | Windows NT). * ((Firefox / ((5 [2-9] | [6789] [0-9]) | \ d \ d \ d)) | (Chrome / ((4 [ 2-9] | [56789] [0-9]) | \ d \ d \ d))) | Macintosh. * Версия / (1 [2-9] | [2-9] [0-9]) . * Safari / «

3. Это добавит Safari 12 и более поздние версии в список браузеров, в которых будет использоваться Citrix Receiver Launcher.

ИЗМЕНЕНИЯ СО СТОРОНЫ КЛИЕНТА

На Mac Station с запущенным Safari 12 выполните следующие действия:

- Запустите браузер Safari 12 и выберите Safari в меню вверху> перейдите в «Настройки» и выберите его.

- В настройках> выберите вкладку «Дополнительно»> установите флажок «Показать меню разработки в строке меню» (находится в самом низу). Эта опция активирует вкладку «Разработка» в верхнем меню Safari

- Закройте окно настроек, выбрав красный кружок в верхнем левом углу.

- Вернитесь в меню Safari и выберите> Очистить историю

- Затем перейдите в меню Safari и выберите вкладку «Разработка»> «Очистить кеши»

- Закройте все окна сафари после этого.Убедитесь, что окна Safari не открыты.

- Протестируйте с помощью Safari 12 и перейдите к приемнику Storefront, чтобы узнать URL-адрес веб-сайта.

ПОВЕДЕНИЕ ОБНАРУЖЕНИЯ КЛИЕНТА НА САФАРИ 12

- Перейдите по адресу https: // StorefrontURL / Citrix / StoreNameWeb (добавлен IP-адрес витрины или имя хоста)

- Первое, что должен увидеть пользователь при внутреннем тестировании на веб-сайте Storefront, — это обнаружить приложение Receiver / Workspace. Пожалуйста, выберите «Определить приемник / приложение для рабочего пространства». На изображении ниже показан тест с использованием приемника.

- Появится следующее окно с запросом «Разрешить этой странице открывать программу запуска Citrix Receiver?» Выберите «Разрешить».

- После выбора «Разрешить» от пользователя не потребуется никаких действий вручную. Сайт автоматически загрузится, чтобы перейти либо на «страницу входа в систему при использовании явной аутентификации», либо он «перенесет вас в список приложений», если включен SSO (единый вход).

- После того, как пользователь вошел в систему, при попытке запустить приложение или рабочий стол пользователю будет показано следующее приглашение выбрать «Разрешить»

ДОПОЛНИТЕЛЬНЫЕ СООБРАЖЕНИЯ

- Когда пользователи подключаются внутренне, а сервер витрины использует внутренний сертификат SSL.Станции Mac должны иметь корневой сертификат CA и / или промежуточный сертификат, добавленный в их хранилище связки ключей на Mac. Кроме того, для SSL-сертификата необходимо установить значение Всегда доверять / Разрешать. См. Пример ниже:

Примечание : Вам следует очистить кеш и историю браузера, прежде чем изменения, упомянутые в этой статье, вступят в силу.

Canon U.S.A., Inc. | imageFORMULA DR-C230 Сканер офисных документов

CANON imageFORMULA SCANNER ТРИ ГОДА ОГРАНИЧЕННАЯ ГАРАНТИЯ

Изложенная ниже ограниченная гарантия предоставляется Canon U.S.A., Inc. и Canon Canada, Inc. («Canon») в отношении вашего продукта сканера Canon imageFORMULA, на который распространяется данная ограниченная гарантия («Продукт»). Canon гарантирует, что Продукт и аксессуары марки Canon, предназначенные для использования с Продуктом, не будут иметь дефектов изготовления и материалов при нормальном использовании и обслуживании в течение трех лет с момента доставки первоначальному покупателю («Покупатель») компанией Canon или его авторизованный дилер или реселлер. В течение соответствующего гарантийного периода Canon обязуется по своему собственному усмотрению и бесплатно отремонтировать или заменить любую неисправную деталь на новую или аналогичную восстановленную деталь или заменить Продукт на новый или восстановленный.Гарантийная замена не продлевает гарантийный срок неисправного Продукта. Эта гарантия не распространяется на расходные материалы (такие как подающие ролики, разделительные ролики и т. Д.), В отношении которых не предоставляется гарантия или замена.

Продукт, на который распространяется данная Ограниченная гарантия, будет заменен или отремонтирован компанией Canon или авторизованным поставщиком услуг («Поставщик услуг»). Чтобы организовать сервисное обслуживание Гарантийного Товара, позвоните по телефону:

.В США:

• Ваш местный поставщик услуг; или позвоните

• 1-800-423-2366, с понедельника по пятницу с 8:00.м. до 20:00 по восточному времени.

В Канаде:

• Ваш местный поставщик услуг; или позвоните

• 1-800-OK-CANON, с понедельника по пятницу с 9:00 до 20:00 по восточному времени.

Если неисправность Продукта не покрывается настоящей Ограниченной гарантией или применимый гарантийный период истек или не был в достаточной мере установлен соответствующей документацией, с вас будет взиматься плата за такую услугу по текущим тарифам на обслуживание, предоставленным Canon или Поставщиком услуг. .

Настоящая гарантия применяется только в том случае, если этот Продукт используется вместе с совместимыми компьютерами, периферийным оборудованием и программным обеспечением, в отношении которых Canon не несет ответственности.КОМПЬЮТЕРЫ НЕ CANON, ПЕРИФЕРИЧЕСКОЕ ОБОРУДОВАНИЕ и ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ, КОТОРОЕ МОЖЕТ РАСПРОСТРАНЯТЬСЯ С ПРОДУКТОМ, ПРОДАЮТСЯ КАК ЕСТЬ, БЕЗ КАКИХ-ЛИБО ГАРАНТИЙ ОТ CANON, ВКЛЮЧАЯ ЛЮБЫЕ ПОДРАЗУМЕВАЕМЫЕ ГАРАНТИИ КОММЕРЧЕСКОЙ ЦЕННОСТИ ИЛИ ПРИГОДНОСТИ ДЛЯ КОНКРЕТНОЙ ПРИГОДНОСТИ. Единственная гарантия, если таковая имеется, в отношении такого товара, не принадлежащего торговой марке Canon, предоставляется производителем или производителем.

НАСТОЯЩАЯ ГАРАНТИЯ ЗАМЕНЯЕТ ВСЕ ДРУГИЕ ГАРАНТИИ И УСЛОВИЯ, ЯВНЫЕ ИЛИ ПОДРАЗУМЕВАЕМЫЕ, ВКЛЮЧАЯ ЛЮБЫЕ ПОДРАЗУМЕВАЕМЫЕ ГАРАНТИИ И УСЛОВИЯ, КАСАЮЩИЕСЯ КОММЕРЧЕСКОЙ ЦЕННОСТИ ИЛИ ПРИГОДНОСТИ ДЛЯ ОПРЕДЕЛЕННОЙ ЦЕЛИ, ОТНОСИТЕЛЬНО ИСПОЛЬЗОВАНИЯ ИЛИ ИСПОЛЬЗОВАНИЯ.НИКАКИЕ ДРУГИЕ ЯВНЫЕ ГАРАНТИИ, УСЛОВИЯ ИЛИ ГАРАНТИЯ, ЗА ИСКЛЮЧЕНИЕМ УКАЗАННЫХ ВЫШЕ, ПРЕДОСТАВЛЯЕМЫЕ ЛИБО ЛИЦОМ, ФИРМОЙ ИЛИ КОРПОРАЦИЕЙ В ОТНОШЕНИИ ПРОДУКТА, НЕ ЯВЛЯЮТСЯ ОБЯЗАТЕЛЬНЫМИ ДЛЯ CANON ИЛИ ЛЮБОГО ПОСТАВЩИКА УСЛУГ. НИКАКИХ ГАРАНТИЙ НА ИСПОЛЬЗУЕМЫЕ ПРОДУКТЫ НЕ ДАЕТСЯ.

НАСТОЯЩАЯ ГАРАНТИЯ НЕДЕЙСТВИТЕЛЬНА И НЕ ДЕЙСТВУЕТ, ЕСЛИ ИЗДЕЛИЕ ПОВРЕЖДАЕТСЯ В РЕЗУЛЬТАТЕ (А) ЗЛОУПОТРЕБЛЕНИЯ, ПРЕБЫВАНИЯ, НЕПРАВИЛЬНОГО ИСПОЛЬЗОВАНИЯ, ИЗМЕНЕНИЯ, ПЕРЕПАДА ЭЛЕКТРИЧЕСКОГО ТОКА ИЛИ АВАРИИ, (B) НЕПРАВИЛЬНОГО ИСПОЛЬЗОВАНИЯ ИЛИ НЕИСПРАВНОСТЕЙ, ВКЛЮЧАЯ ОТКАЗ ИНСТРУКЦИИ ПО ТЕХНИЧЕСКОМУ ОБСЛУЖИВАНИЮ ИЛИ УСЛОВИЯ ОКРУЖАЮЩЕЙ СРЕДЫ, ПРЕДПИСАННЫЕ В РУКОВОДСТВЕ ПОЛЬЗОВАТЕЛЯ CANON ИЛИ ДРУГИХ ДОКУМЕНТАЦИЯХ ДЛЯ ПРОДУКТА, (C) РЕМОНТ ИНОСТРАННЫМИ ПРЕДСТАВИТЕЛЯМИ, НЕ УПОЛНОМОЧЕННЫМИ ПРЕДСТАВИТЕЛЯМИ СЛУЖБЫ, КВАЛИФИЦИРОВАННЫМИ ПРЕДСТАВИТЕЛЯМИ CANON (СООТВЕТСТВУЮЩИМ С НАМИ УСЛУГАМИ) ЧАСТИ (ЗА ИСКЛЮЧЕНИЕМ РАЗРАБОТАННЫХ CANON), ПОВРЕЖДАЮЩИЕ ПРОДУКТ ИЛИ ВЫЗЫВАЮЩИЕ НЕОБХОДИМЫЕ ПЕРИОДИЧЕСКИЕ ЗВОНКИ ИЛИ ПРОБЛЕМЫ С СЕРВИСОМ, ИЛИ (Д) ИСПОЛЬЗОВАНИЕ ПРОДУКТА С НЕСОВМЕСТИМЫМИ КОМПЬЮТЕРАМИ, ПЕРИФЕРИЧЕСКИМ ОБОРУДОВАНИЕМ ИЛИ ПРОГРАММНЫМ ОБЕСПЕЧЕНИЕМ, ВКЛЮЧАЯ ИСПОЛЬЗОВАНИЕ ПРОДУКТА КОНФИГУРАЦИЯ СИСТЕМЫ НЕ РЕКОМЕНДУЕТСЯ В КАКИХ-ЛИБО РУКОВОДСТВАХ ИЛИ ДРУГИХ ДОКУМЕНТАЦИЯХ ДЛЯ ПРОДУКТА.ДАННАЯ ГАРАНТИЯ НЕ РАСПРОСТРАНЯЕТСЯ НА КАКИЕ-ЛИБО ПРОДУКТЫ, НА КОТОРЫХ ОРИГИНАЛЬНЫЕ ИДЕНТИФИКАЦИОННЫЕ ЗНАКИ ИЛИ СЕРИЙНЫЕ НОМЕРА БЫЛИ УДАЛЕНЫ, УДАЛЕНЫ ИЛИ ИЗМЕНЕНЫ.

ЛЮБОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (ЗАГРУЖЕННОЕ НА ПРОДУКТЕ ИЛИ СОДЕРЖИТСЯ НА ДИСКЕТАХ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ ИЛИ НА CD-ROM, ПРИЛОЖЕННЫХ С ПРОДУКТОМ ИЛИ ПРИНАДЛЕЖАЩИХ к ПРОДУКТУ) И ЛЮБОЕ УТИЛИТИЧЕСКОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ, РАСПРОСТРАНЯЕМОЕ ИЛИ ДЛЯ ПРОДУКТА «ПРОДАЕТСЯ» БЕЗ ГАРАНТИИ CANON. ЕДИНСТВЕННАЯ ГАРАНТИЯ НА ТАКОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ СОДЕРЖИТСЯ В ЛИЦЕНЗИОННОМ СОГЛАШЕНИИ ИЗГОТОВИТЕЛЯ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ, ВКЛЮЧАЯ ЛЮБЫЕ ОГРАНИЧЕНИЯ И ОТКАЗЫ ОТ ОТВЕТСТВЕННОСТИ.ПОЖАЛУЙСТА, СВЯЗАТЬСЯ С CANON НЕМЕДЛЕННО, ЕСЛИ ВЫ НЕ ПОЛУЧИЛИ КОПИЮ ЛИЦЕНЗИОННОГО СОГЛАШЕНИЯ ПРОИЗВОДИТЕЛЯ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ.

CANON ИЛИ КАКОЙ-ЛИБО ПОСТАВЩИК УСЛУГ НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛИЧНЫЕ ТРАВМЫ ИЛИ УЩЕРБ ИМУЩЕСТВА (ЕСЛИ НЕ ПРИЧИНОВАН ИСКЛЮЧИТЕЛЬНО И НЕПОСРЕДСТВЕННО НЕБРЕЖНОСТЬЮ CANON ИЛИ ЛЮБОГО ПОСТАВЩИКА УСЛУГ), ПОТЕРЮ ВЫРУЧКИ ИЛИ ПРИБЫЛИ, ИЛИ ВЫГОДЫ ДЛЯ ВОССТАНОВЛЕНИЯ ДОПОЛНИТЕЛЬНОЙ ПРИБЫЛИ ОБОРУДОВАНИЕ ИЛИ УСЛУГИ, ПОТЕРЯ ИЛИ ПОВРЕЖДЕНИЕ ДАННЫХ, ПЛАТА ЗА ХРАНЕНИЕ ИЛИ ДРУГИЕ ОСОБЫЕ, СЛУЧАЙНЫЕ ИЛИ КОСВЕННЫЕ УБЫТКИ, ВЫЗВАННЫЕ ИСПОЛЬЗОВАНИЕМ, НЕПРАВИЛЬНЫМ ИСПОЛЬЗОВАНИЕМ ИЛИ НЕВОЗМОЖНОСТЬЮ ИСПОЛЬЗОВАТЬ ПРОДУКТ, НЕЗАВИСИМО ОТ ЮРИДИЧЕСКОЙ ТЕОРИИ, НА КОТОРОЙ МОЖЕТ БЫТЬ ПРЕТЕНЗИЯ ПРОВАЙДЕР БЫЛ ИЗВЕЩЕН О ВОЗМОЖНОСТИ ТАКИХ УБЫТКОВ.ВОЗМЕЩЕНИЕ ЛЮБОГО ВИДА ОТ CANON ИЛИ ЛЮБОГО ПРОВАЙДЕРА УСЛУГ НЕ ДОЛЖНО БЫТЬ БОЛЬШЕ, ЧЕМ ПОКУПНАЯ ЦЕНА ПРОДУКТА, ВЫЗЫВАЮЩЕГО ПРЕДПОЛАГАЕМЫЙ УЩЕРБ. БЕЗ ОГРАНИЧЕНИЯ ВЫШЕИЗЛОЖЕННОГО, ПОКУПАТЕЛЬ НЕСЕТ ВСЕ РИСКИ И ОТВЕТСТВЕННОСТЬ ЗА ПОТЕРИ, ПОВРЕЖДЕНИЕ ИЛИ ТРАВМЫ ДЛЯ ЛИЦ И ИМУЩЕСТВА ПОКУПАТЕЛЯ ИЛИ ДРУГИХ ЛИЦ, ВЫЯВЛЕННЫХ ИЗ ИСПОЛЬЗОВАНИЯ, НЕПРАВИЛЬНОГО ИСПОЛЬЗОВАНИЯ ИЛИ НЕВОЗМОЖНОСТИ ИСПОЛЬЗОВАНИЯ ПРОДУКТА. НАПРЯМУЮ НЕБРЕЖНОСТЬЮ CANON ИЛИ ЛЮБОГО ПОСТАВЩИКА УСЛУГ. ДАННАЯ ОГРАНИЧЕННАЯ ГАРАНТИЯ НЕ РАСПРОСТРАНЯЕТСЯ НА ЛЮБОГО, КРОМЕ ПОКУПАТЕЛЯ ПРОДУКТА, И ПРЕДСТАВЛЯЕТ ТАКОЕ ИСКЛЮЧИТЕЛЬНОЕ ВОЗМЕЩЕНИЕ ПОКУПАТЕЛЯ.

УСЛОВИЯ ГАРАНТИИ

Неисправные детали должны быть возвращены Canon или поставщику услуг со всей необходимой документацией и станут собственностью Canon.

ДАННАЯ ГАРАНТИЯ РАСПРОСТРАНЯЕТСЯ ТОЛЬКО НА ПРОДУКТЫ, ПРИОБРЕТЕННЫЕ И ИСПОЛЬЗУЕМЫЕ В США И КАНАДЕ.

CANON USA, INC.

One Canon Park

Melville, NY 11747

CANON CANADA, INC.

6390 Dixie Road

Mississauga, Ontario L5T 1P7

Canada

LokiBot Malware | CISA

В этом оповещении используется структура MITRE Adversarial Tactics, Techniques and Common Knowledge (ATT & CK®).См. ATT & CK for Enterprise frameworks для получения информации обо всех упомянутых методах злоумышленников.

Этот продукт был написан Агентством по кибербезопасности и безопасности инфраструктуры (CISA) при участии Центра обмена информацией и анализа с несколькими штатами (MS-ISAC).

CISA отмечает заметный рост использования вредоносного ПО LokiBot злоумышленниками с июля 2020 года. В течение этого периода система обнаружения вторжений EINSTEIN от CISA, которая защищает федеральные и гражданские сети исполнительной власти, выявляла постоянную вредоносную активность LokiBot.LokiBot использует вредоносные программы для кражи учетных данных и информации, которые часто отправляются в виде вредоносных вложений и известны своей простотой, но эффективностью, что делает его привлекательным инструментом для широкого круга кибер-субъектов в самых разных случаях использования компрометации данных.

LokiBot, также известный как Lokibot, Loki PWS и Loki-bot, использует троянские программы для кражи конфиденциальной информации, такой как имена пользователей, пароли, кошельки с криптовалютами и другие учетные данные.

- Вредоносная программа крадет учетные данные с помощью кейлоггера для отслеживания активности браузера и рабочего стола ( Учетные данные из хранилищ паролей [T1555]).

- ( Учетные данные из хранилищ паролей: Учетные данные из веб-браузеров [T1555.003])

- ( Входной захват: кейлоггинг [T1056.001])

- LokiBot также может создавать бэкдор в зараженных системах, чтобы злоумышленник мог установить дополнительные полезные данные ( Выполнение по событию: специальные возможности [T1546.008]).

- Вредоносные кибер-злоумышленники обычно используют LokiBot для нацеливания на операционные системы Windows и Android и распространения вредоносного ПО через электронную почту, вредоносные веб-сайты, текстовые и другие личные сообщения ( User Execution: Malicious File [T1204.002]). На рисунке 1 показаны корпоративные методы, используемые LokiBot.

Рисунок 1: Корпоративные технологии MITER ATT & CK, используемые LokiBot

С момента первого сообщения о LokiBot в 2015 году кибер-субъекты использовали его в ряде целевых приложений, включая следующие.

- Февраль 2020 г .: Компания Trend Micro определила кибер-акторов, использующих LokiBot для имитации средства запуска популярной видеоигры Fortnite. [1]

- Август 2019 г .: Исследователи FortiGuard SE обнаружили кампанию по распространению вредоносного спама, распространяющую полезные нагрузки LokiBot для кражи информации при целевом фишинге атаки на U.С. производственная компания. [2]

- Август 2019 г .: Исследователи Trend Micro сообщили, что исходный код вредоносного ПО LokiBot скрыт в файлах изображений, распространяемых в виде вложений в фишинговых письмах [3].

- Июнь 2019 г .: Netskope обнаружила, что LokiBot распространяется в рамках кампании по распространению вредоносного спама с использованием вложенных файлов ISO-образов. [4]

- Апрель 2019 г .: Netskope раскрыла фишинговую кампанию с использованием вредоносных вложений электронной почты с вредоносным ПО LokiBot для создания бэкдоров на зараженные системы Windows и кражи конфиденциальной информации.[5]

- Февраль 2018 г .: Компания Trend Micro обнаружила, что CVE-2017-11882 используется в атаке с использованием службы установщика Windows для доставки вредоносного ПО LokiBot. [6]

- Октябрь 2017 г .: SfyLabs определила кибер-злоумышленников, использующих LokiBot, как банковского трояна Android, который превращается в программы-вымогатели. [7]

- Май 2017 г .: Fortinet сообщила, что злоумышленники используют PDF-файл для распространения нового варианта LokiBot, способного похитить учетные данные более чем 100 различных программных инструментов.[8]

- Март 2017 г .: Check Point обнаружила вредоносное ПО LokiBot, предустановленное на устройствах Android. [9]

- Декабрь 2016 г .: Исследователи Dr.Web обнаружили новый вариант LokiBot, нацеленный на основные библиотеки Android. [10]

- Февраль 2016 г .: Исследователи обнаружили троянца LokiBot для Android, заражающего основные процессы операционной системы Android. [11]

MITER ATT & CK Techniques

Согласно MITER, LokiBot использует методы ATT & CK, перечисленные в таблице 1.

Таблица 1: Методы LokiBot ATT & CK

Техника | Используйте |

|---|---|

Обнаружение конфигурации сети системы [T1016] | LokiBot может обнаруживать доменное имя зараженного хоста. |

Обфусцированные файлы или информация [T1027] | LokiBot имеет запутанные строки с кодировкой base64. |

Обфусцированные файлы или информация: пакет программного обеспечения [T1027.002] | LokiBot использовал несколько методов упаковки для обфускации. |

Обнаружение владельца системы / пользователя [T1033] | LokiBot может обнаруживать имя пользователя на зараженном хосте. |

Эксфильтрация по каналу C2 [T1041] | LokiBot имеет возможность инициировать контакт с командованием и контролем для кражи украденных данных. |

Технологическая закачка: Обработка пустот [T1055.012] | LokiBot использовал пустоту процесса для внедрения в законный процесс Windows vbc.exe. |

Входной захват: кейлоггинг [T1056.001] | LokiBot может захватывать ввод на взломанном хосте с помощью кейлоггеров. |

Протокол прикладного уровня: веб-протоколы [T1071.001] | LokiBot использовал протокол передачи гипертекста для управления и контроля. |

Обнаружение системной информации [T1082] | LokiBot может определять имя компьютера и название / версию продукта Windows. |

Выполнение пользователем: вредоносный файл [T1204.002] | LokiBot был запущен через вредоносные документы, содержащиеся в электронных письмах с целевым фишингом. |

Учетные данные из хранилищ паролей [T1555] | LokiBot украл учетные данные из нескольких приложений и источников данных, включая учетные данные операционной системы Windows, клиентов электронной почты, клиентов протокола передачи файлов и клиентов протокола безопасной передачи файлов. |

Учетные данные из хранилищ паролей: Учетные данные из веб-браузеров [T1555.003] | LokiBot продемонстрировал способность кражи учетных данных из нескольких приложений и источников данных, включая веб-браузеры на базе Safari и Chromium, а также Mozilla Firefox. |

Скрыть артефакты: скрытые файлы и каталоги [T1564.001] | LokiBot может копировать себя в скрытый файл и каталог. |

Обнаружение

Подписи

CISA разработала следующую сигнатуру Snort для использования при обнаружении сетевой активности, связанной с активностью LokiBot.

alert tcp any any -> any $ HTTP_PORTS (msg: «Lokibot: HTTP URI POST содержит ‘/ * / fre.php ‘после заражения «; поток: установлен, to_server; потоки: isnotset, .tagged; контент:» / fre.php «; http_uri; fast_pattern: only; urilen: <50, norm; content:" POST "; nocase; http_method; pcre: "/ \ / (?: alien | loky \ d | donep | jemp | lokey | new2 | loki | Charles | sev7n | dbwork | scroll \ / NW | wrk | job | five \ d? | donemy | animation \ dkc | love | Masky | v \ d | lifetn | Ben) \ / fre \ .php $ / iU "; flowbits: set, .tagged; classtype: http-uri; metadata: service http; metadata: pattern HTTP-P001 ,)

CISA и MS-ISAC рекомендуют федеральному правительству, правительству штата, местному, племенному, территориальному правительству, пользователям частного сектора и сетевым администраторам рассмотреть возможность применения следующих передовых методов для повышения уровня безопасности систем своей организации.Владельцы и администраторы систем должны проверять любые изменения конфигурации перед внедрением, чтобы избежать нежелательных воздействий.

- Поддерживайте в актуальном состоянии антивирусные сигнатуры и антивирусные ядра. См. Защита от вредоносного кода.

- Регулярно обновляйте исправления операционной системы. См. Общие сведения об исправлениях и обновлениях программного обеспечения.

- Отключить службы общего доступа к файлам и принтерам. Если эти службы необходимы, используйте надежные пароли или проверку подлинности Active Directory.

- Принудительная многофакторная аутентификация.См. Дополнительные пароли для получения дополнительной информации.

- Ограничить возможность (разрешения) пользователей устанавливать и запускать нежелательные программные приложения. Не добавляйте пользователей в группу локальных администраторов, если это не требуется.

- Применять политику надежного пароля. См. Выбор и защита паролей.

- Соблюдайте осторожность при открытии вложений электронной почты, даже если вложение ожидается и отправитель известен. См. Меры предосторожности с вложениями электронной почты.

- Включите персональный брандмауэр на рабочих станциях агентства, настроенный на отклонение нежелательных запросов на соединение.

- Отключите ненужные службы на рабочих станциях и серверах агентства.

- Сканировать и удалять подозрительные вложения электронной почты; убедитесь, что отсканированное вложение соответствует «истинному типу файла» (т. е. расширение соответствует заголовку файла).

- Мониторинг привычек пользователей к просмотру веб-страниц; ограничить доступ к сайтам с неблагоприятным содержанием.

- Соблюдайте осторожность при использовании съемных носителей (например, флэш-накопителей USB, внешних дисководов, компакт-дисков).

- Перед запуском просканируйте все программное обеспечение, загруженное из Интернета.

- Поддерживайте ситуационную осведомленность о последних угрозах и внедряйте соответствующие списки контроля доступа.

- Посетите страницы MITER ATT & CK Techniques (ссылки в таблице 1 выше) для получения дополнительных стратегий смягчения и обнаружения.

Дополнительную информацию о предотвращении и обработке вредоносных программ см. В специальной публикации 800-83 Национального института стандартов и технологий «Руководство по предотвращению и обработке вредоносных программ для настольных и портативных компьютеров».

ресурсов

Center for Internet Security Event Primer — Вредоносное ПО: https://www.cisecurity.org/white-papers/security-event-primer-malware/

MITER ATT & CK — LokiBot: https://attack.mitre.org/software / S0447 /

MITER ATT & CK для предприятий: https://attack.mitre.org/matrices/enterprise/

Аварийное восстановление, безопасность и высокая доступность

В этом документе описаны шаги аварийного восстановления (DR) для Privileged Identity и способы обеспечения высокой доступности решения.

Как и в любом приложении, хорошая стратегия резервного копирования для вашей системы и информации о ее состоянии является обязательной и должна быть реализована для всех компонентов. Хотя это справедливо и для Privileged Identity, важно понимать, что некоторые компоненты Privileged Identity намного важнее других.

Privileged Identity делится на три компонента:

- Приложение управления (или консоль), включая отложенный процессор и ключ шифрования

- База данных

- Веб-сайт

База данных — самый важный компонент Privileged Identity .Все системные списки, задания, настройки заданий, пароли и другая информация о системах хранятся здесь, в базе данных.

Если вы внедрили решение для резервного копирования для своей системы, которое включает в себя всю информацию о состоянии системы, а также веб-сайт, базу данных и приложение управления, и все они установлены в одной системе, этого будет достаточно для восстановления. Если база данных, приложение для управления и веб-сайт находятся в разных системах, вам необходимо знать, как работают отдельные компоненты Privileged Identity.

База данных Privileged Identity должна быть частью обычного резервного полка. Поскольку Privileged Identity использует Microsoft SQL или Oracle для базы данных, вы будете использовать программы и API-интерфейсы для резервного копирования базы данных, которые являются родными для Microsoft или Oracle; BeyondTrust не предоставляет механизма резервного копирования для управления резервными копиями баз данных Microsoft SQL или Oracle.

Как правило, резервное копирование базы данных программы выполняется не реже, чем выполняется запланированное задание смены пароля.Рекомендуется выполнять полное / полное / нормальное резервное копирование производственной базы данных каждую ночь. База данных сравнительно мала — обычно не более пары сотен мегабайт, но может быть и гигабайтами в зависимости от сценария.

Настоятельно рекомендуется включить шифрование паролей, хранящихся в базе данных. Если шифрование пароля для информации о пароле в базе данных включено, необходимо будет заархивировать ключ шифрования, который использует Privileged Identity.Настройки шифрования находятся в Настройки | Настройки шифрования в управляющем приложении. В диалоговом окне Encryption Settings выберите экспорт ключа шифрования. Этот ключ шифрования необходимо экспортировать только при изменении ключа шифрования.

После восстановления базы данных Privileged Identity может быть повторно присоединен к базе данных. При переустановке Privileged Identity программа установки запросит базу данных Privileged Identity — просто выберите ту же базу данных.Если вы ранее включили шифрование, вам нужно будет повторно импортировать ключ шифрования. Это можно сделать из Настройки | Настройки шифрования в управляющем приложении.

Веб-сайт функционирует независимо от управляющего приложения. Это означает, что отказ управляющего приложения не сделает пароли недоступными. Если веб-сайт должен стать недоступным по какой-либо причине и восстановление невозможно, просто повторно разверните веб-сайт из управляющего приложения.См. Конкретные шаги в руководстве по установке Privileged Identity. Все настройки останутся нетронутыми, и все делегирования останутся нетронутыми.

В конечном счете, резервная копия базы данных программы и ключа шифрования — это все, что требуется для восстановления Privileged Identity в любой системе. Без обоих этих элементов невозможно будет получить доступ к произвольным паролям, хранящимся в базе данных.

Лицензии хранятся в базе данных, а не локально.Когда присутствует несколько консолей и хотя бы одна консоль испытывает полный отказ хост-системы, может быть предпочтительнее правильно лицензировать любой из других хостов или установить новую консоль.

Если исходный хост потерян и новый хост должен быть переведен в оперативный режим для поддержки функций консоли управления, для нового хоста потребуется новая лицензия, если имя изменилось. Если вам уже был предоставлен ключ, перейдите по ссылке Help | Зарегистрируйте для ввода ключа.Если ключ не был предоставлен вам, обратитесь к менеджеру своей учетной записи для замены ключа (замена означает, что исходная лицензированная консоль не будет восстановлена до рабочего состояния). Для этой установки потребуется исходный ключ шифрования, чтобы поддерживать доступ к исходной базе данных для получения пароля и управления.

Privileged Identity не зависит от базы данных или сервера базы данных, к которому он подключается. Это означает, что вы можете в любое время переместить базу данных в любую систему, хотя, если имя сервера базы данных изменится, приложение управления и веб-сайты необходимо будет перенаправить в новую базу данных.Это можно сделать, изменив параметры базы данных в Settings | Конфигурация базы данных для консоли управления, а затем обновите настройки подключения к веб-сайту, перейдя в настройки | Управление веб-приложением | Управление экземплярами веб-приложений и выбор обновления экземпляра текущими параметрами.

Как и в любом приложении, хорошая стратегия резервного копирования для вашей системы и информации о ее состоянии является обязательной и должна быть реализована для всех компонентов.Высокая доступность — это больше, чем просто хорошая стратегия резервного копирования; это гарантирует, что услуги, предоставляющие данные, доступны для вас с минимальным временем простоя и с минимальными перерывами в обслуживании, насколько это возможно. Это означает, что необходимо решить такие вопросы, как зеркалирование и кластеризация.

База данных — самый важный компонент Privileged Identity. Все системные списки, задания, настройки заданий, пароли и другая информация о системах хранятся здесь, в базе данных.

Для Microsoft SQL Server параметры высокой доступности включают зеркальное отображение базы данных и кластеризацию. Для Oracle используйте зеркалирование (Active Data Guard) или кластеризацию (RAC). Зеркальное отображение дешевле кластеризации, но требует больше работы в сценарии аварийного восстановления. Инструкции по настройке зеркального отображения или кластеризации см. В документации Microsoft или Oracle, связанной с вашей базой данных.

Что касается зеркального отображения, то в случае отказа базы данных вторичный сервер с той же информацией становится легко доступным.В этом сценарии перенаправьте Privileged Identity и его веб-сайты в зеркальную базу данных. Для этого перейдите в Настройки | Конфигурация хранилища данных и введите новое имя сервера базы данных. Некоторые компании продвигают этот процесс, заставляя монитор проверять работоспособность серверов баз данных. В случае сбоя главного зеркала записи DNS автоматически перенаправляются на дополнительное зеркало. Этот процесс гарантирует, что реконфигурация программы не потребуется.

Что касается кластеризации, если активный узел базы данных выйдет из строя, вторичный сервер перейдет к нему автоматически, и не будет заметных перерывов в обслуживании или необходимости перенастроить Privileged Identity или веб-сайты в какой-либо форме или форма.

Веб-сайт работает независимо от управляющего приложения. Это означает, что даже если приложение управления выйдет из строя, веб-сайт все равно сможет работать и обслуживать запрошенные пароли. Чтобы избежать потери этой функциональности, BeyondTrust рекомендует использовать балансировку сетевой нагрузки (NLB) для веб-сайта. NLB потребует, чтобы каждый из ваших веб-серверов имел два IP-адреса — по одному для каждой системы и общий для кластера NLB.Подробные сведения о настройке NLB для вашей версии Windows см. В документации Microsoft.

При использовании NLB ссылка на веб-сайт осуществляется через одно имя (точно так же, как в кластерных базах данных), и если одна из них занята или находится в автономном режиме, ее заменят другие. Обязательно отключите управление состоянием сеанса в настройках веб-сайта / виртуального каталога IIS.

Для управляющего приложения в настоящее время нет встроенного решения кластеризации.Напротив, если была приобретена корпоративная лицензия или приложение аварийного восстановления, вы можете установить приложение несколько раз в нескольких системах и направить их в одну и ту же базу данных. Если вы не решите получить корпоративную лицензию или приложение аварийного восстановления и сможете установить только одно лицензированное приложение, в случае сбоя системы, в которой размещено приложение, все равно не будет прерывания для восстановления пароля или доступности. Это связано с тем, что все данные хранятся в базе данных, а восстановление пароля осуществляется через веб-сайт.В отсутствие управляющего приложения управление системными списками и создание заданий будет недоступно до тех пор, пока приложение не будет переустановлено и снова подключено к исходной базе данных. После переустановки управляющего приложения и повторного подключения к исходной базе данных все группы, системы и задания останутся без изменений.

Процесс установки управляющего приложения состоит из принятия Лицензионного соглашения с конечным пользователем и выбора каталога для установки.Это займет очень мало времени — пока вы нажимаете Далее , Далее , Далее , Далее , Готово .