Искусственный интеллект спасёт от ransomware / Хабр

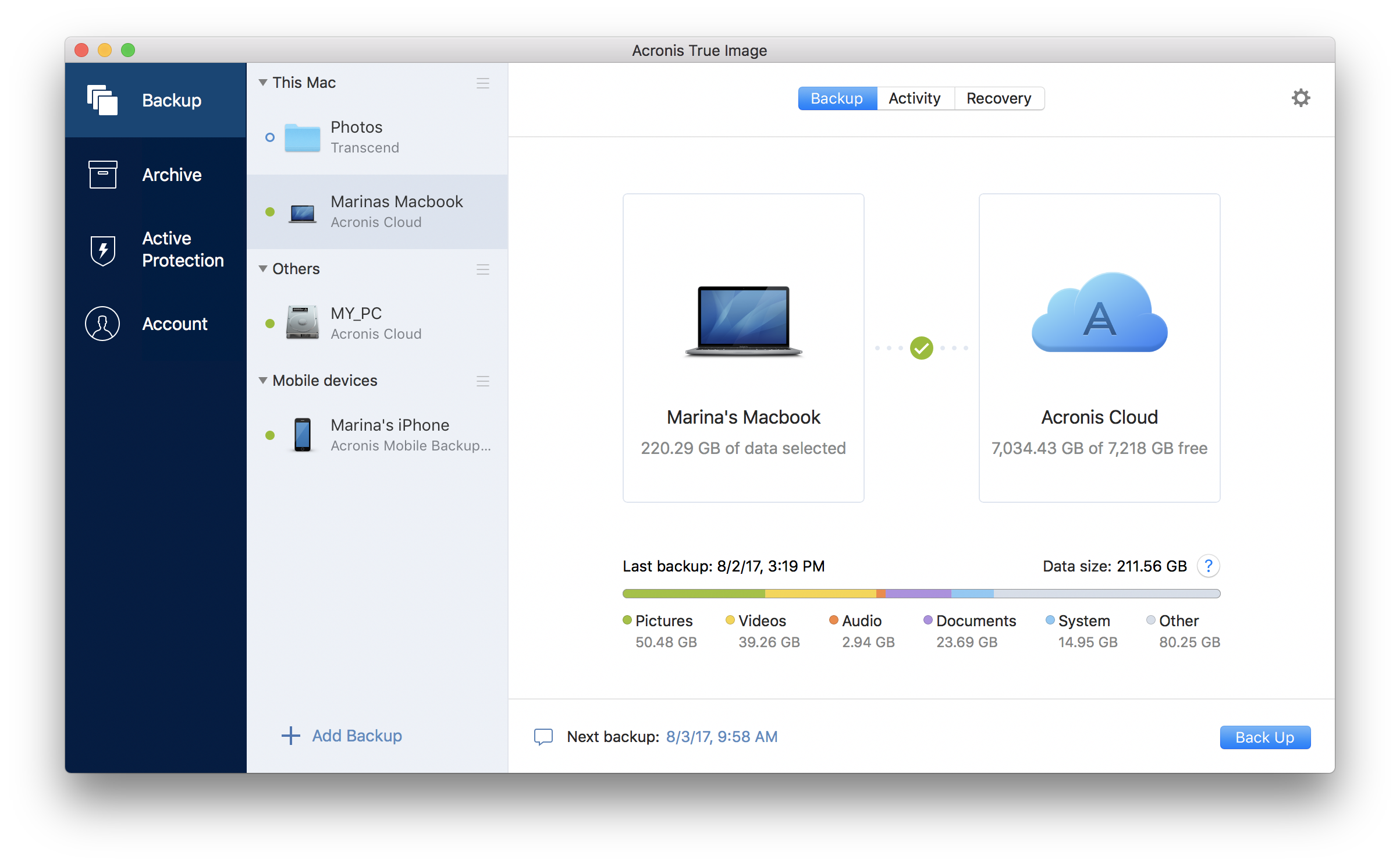

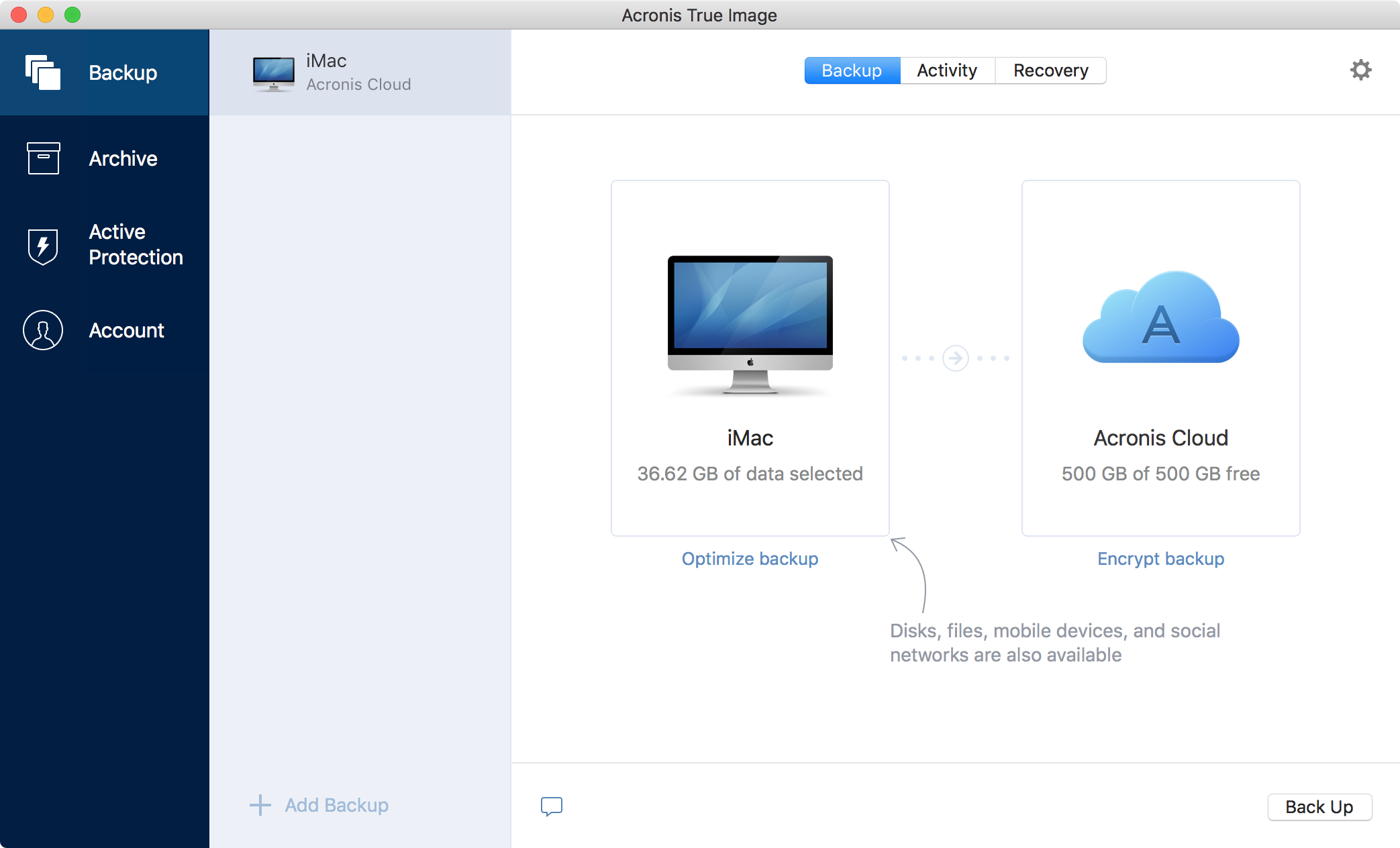

Acronis True Image — это надежное решение в области защиты данных пользователей. В Acronis True Image 2017 и Acronis True Image 2017 New Generation мы задали очень высокую планку во всем, что касается надежности, простоты и удобства работы. В эти продукты были внедрены резервное копирование и восстановление данных профилей социальной сети Facebook, система проактивной защиты от программ-вымогателей Acronis Active Protection, основанная на технологии Blockchain функция нотаризации данных Acronis Notary и цифровая подпись электронных документов с помощью Acronis ASign. Кроме того, в версию программы для macOS мы добавили поддержку NAS и возможность беспроводного резервного копирования мобильных устройств.

С каждым годом количество угроз продолжает расти, они становятся сложнее и опаснее. Согласно данным Лаборатории Касперского, во втором квартале 2017 года было обнаружено 15663 новых модификаций программ-вымогателей (для сравнения за тот же период 2016 года новых вредоносов было почти на 70% меньше — 9226) и зафиксировано 268284 атак.

Рисунок 1. Количество новых модификаций программ-вымогателей согласно данным Лаборатории Касперского

Две самые масштабные атаки произошли в этом году. Сначала в мае программа-вымогатель WannaCry атаковала телефонные компании, больницы, заводы и сотни других организаций в более чем 100 странах, а затем, в июне, шифровальщик NotPetya заставил тысячи пользователей по всему миру пожалеть об отсутствии резервных копий своих данных.

Рисунок 2. Количество атак программ-вымогателей согласно данным Лаборатории Касперского

Сегодня про эти кибератаки говорят крупнейшие мировые СМИ, поэтому пользователи начинают лучше представлять масштаб угрозы. Согласно данным нашего глобального исследования на тему защиты данных, о программах-вымогателях знают почти 50% респондентов, против 35% в прошлом Исследование прошло в августе этого года, в нем приняли участие пользователи из США, Великобритании, Австралии, Японии, Германии, Франции и Испании.

Однако пока еще низкая осведомленность пользователей и постоянное усложнение кода программ-вымогателей не оставляет сомнений, что количество атак будет расти, а значит и решения по защите данных тоже должны совершенствоваться.

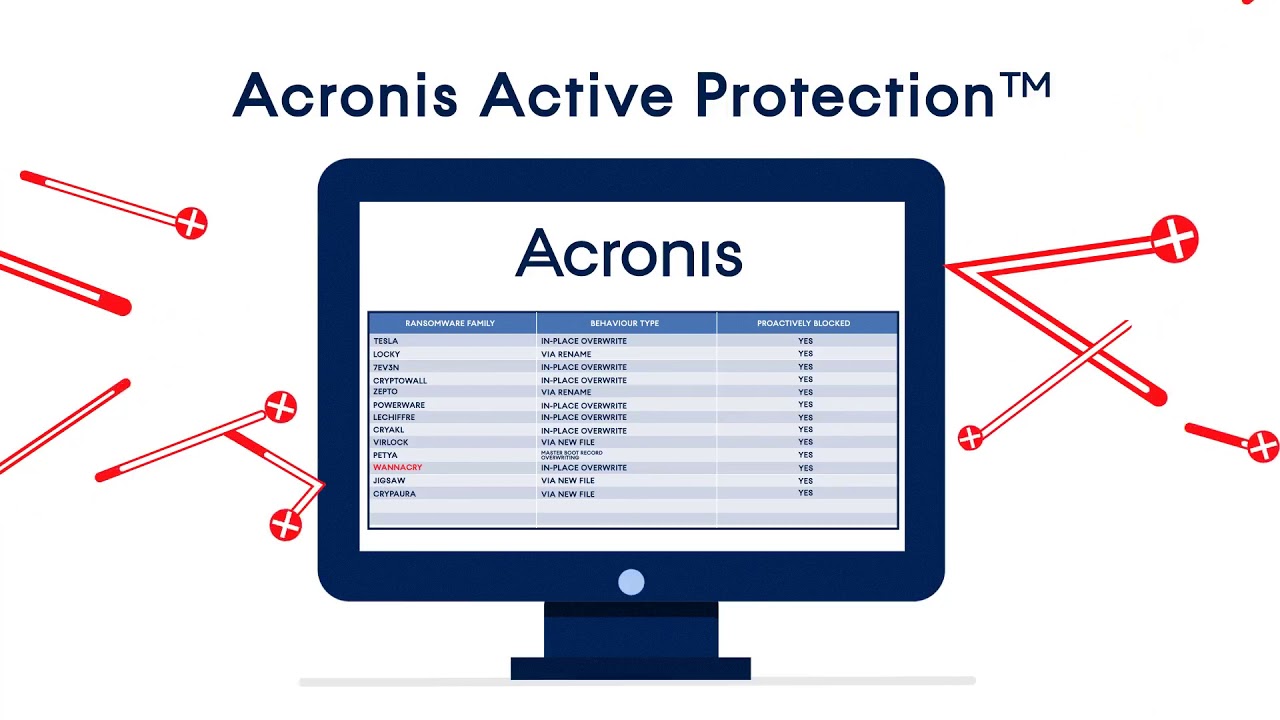

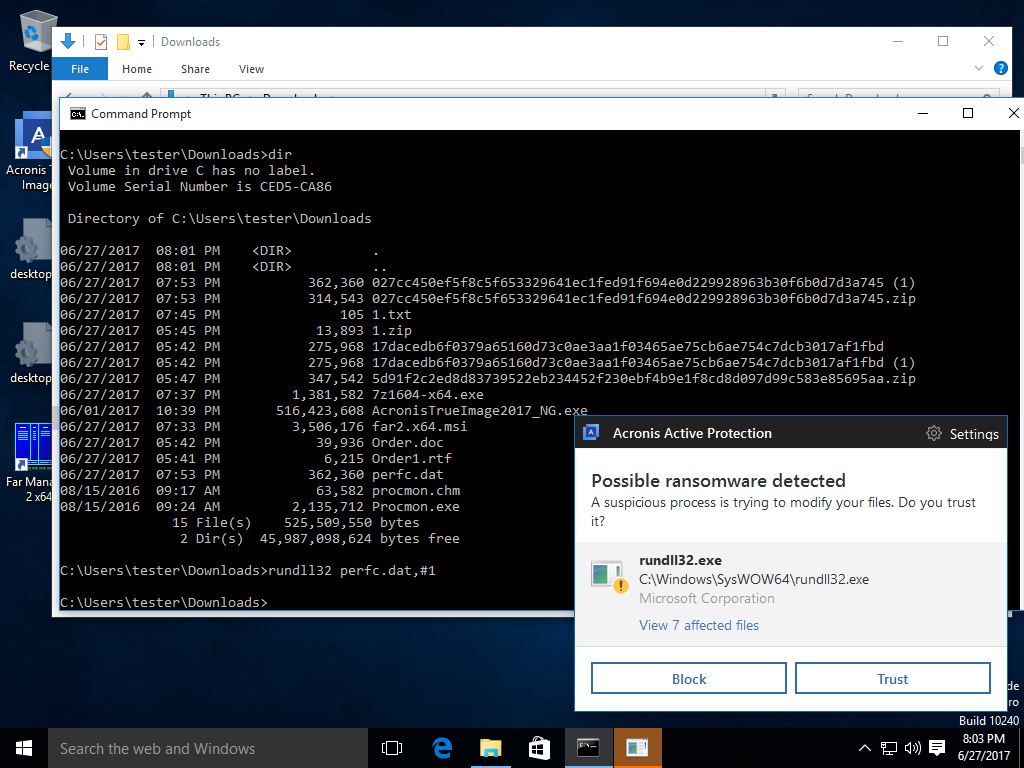

Поэтому одним из основных нововведений Acronis True Image 2018 стала технология Acronis Active Protection 2.0, которая и призвана «отбивать атаки». В основе представленной в начале года технологии Acronis Active Protection лежат поведенческие эвристики, которые помогают выявить подозрительную активность и предотвратить атаки программ-вымогателей. Такой подход к защите прекрасно работал и работает для большинства существующих зловредов, однако, их современные версии настолько продвинуты, что могут «обмануть» систему. Представьте себе вредоносца, который внедряется в MS Word, и, шифруя все документы целиком, оставляет заголовки нетронутыми. В этом случае поведенческая эвристика не относит это процесс к опасному, и зловред успевает «частично зашифровать» почти все файлы до того, как вы успеете что-то предпринять.

Для того, чтобы противостоять и таким атакам, в Acronis Active Protection 2.0 был внедрен ML(machine learning) Engine, который анализирует работу как зараженных и незараженных программ, формирует на основе их сравнения характерные паттерны и, в случае их последующего обнаружения, останавливает подозрительные процессы.

В Санкт-Петербурге и Москве у нас уже развернуто более 20 физических ферм, а также работает виртуальное облако Microsoft Azure, на котором в автоматическом режиме производится загрузка и анализ процессов в различных ОС и программах в чистом виде и при заражении программами-вымогателями. Алгоритм «учится», чем различаются эти процессы и какие показатели могут сигнализировать о заражении.

Наши внутренние тесты показали, что даже если атака не была зафиксирована на основе поведенческой эвристики, ML Engine Acronis Active Protection 2.0 замечал ее и блокировал. В дополнение к этому, машинное обучение помогло нам найти и сформулировать новые правила для эвристической составляющей. К уже имеющимся правилам «робот» нашел еще 100. Самые внимательные и придирчивые могли уже задаться вопросом: сколько места на жестком диске и в памяти требует такой алгоритм? Ответ вас немного удивит: система занимает менее 14 мб! Если говорить о загрузке памяти, то и тут беспокоиться не о чем: ML Engine работает в фоновом режиме и включается лишь раз в 30 секунд, не занимая много памяти.

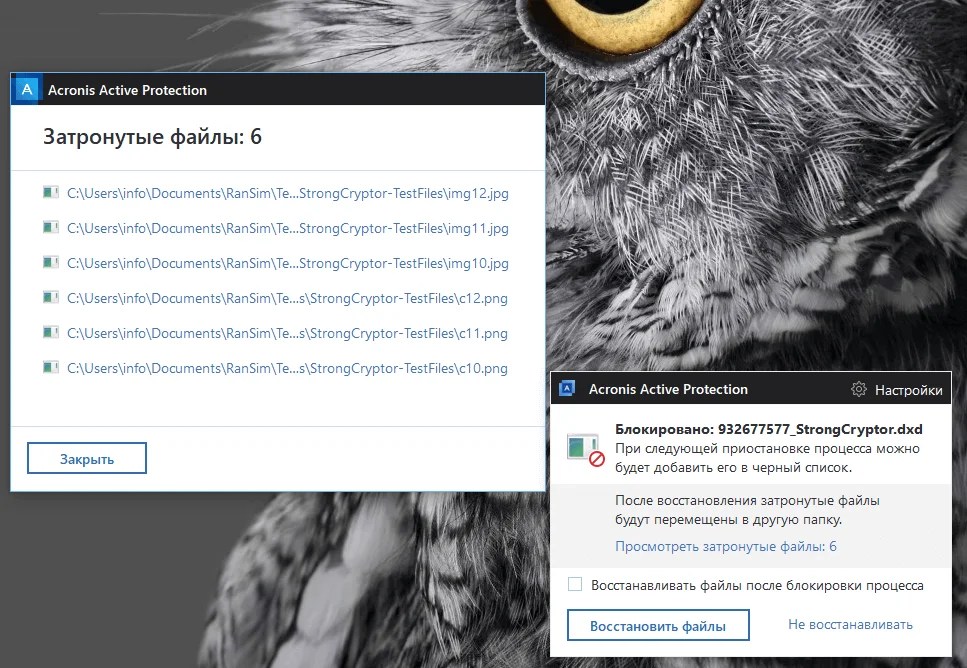

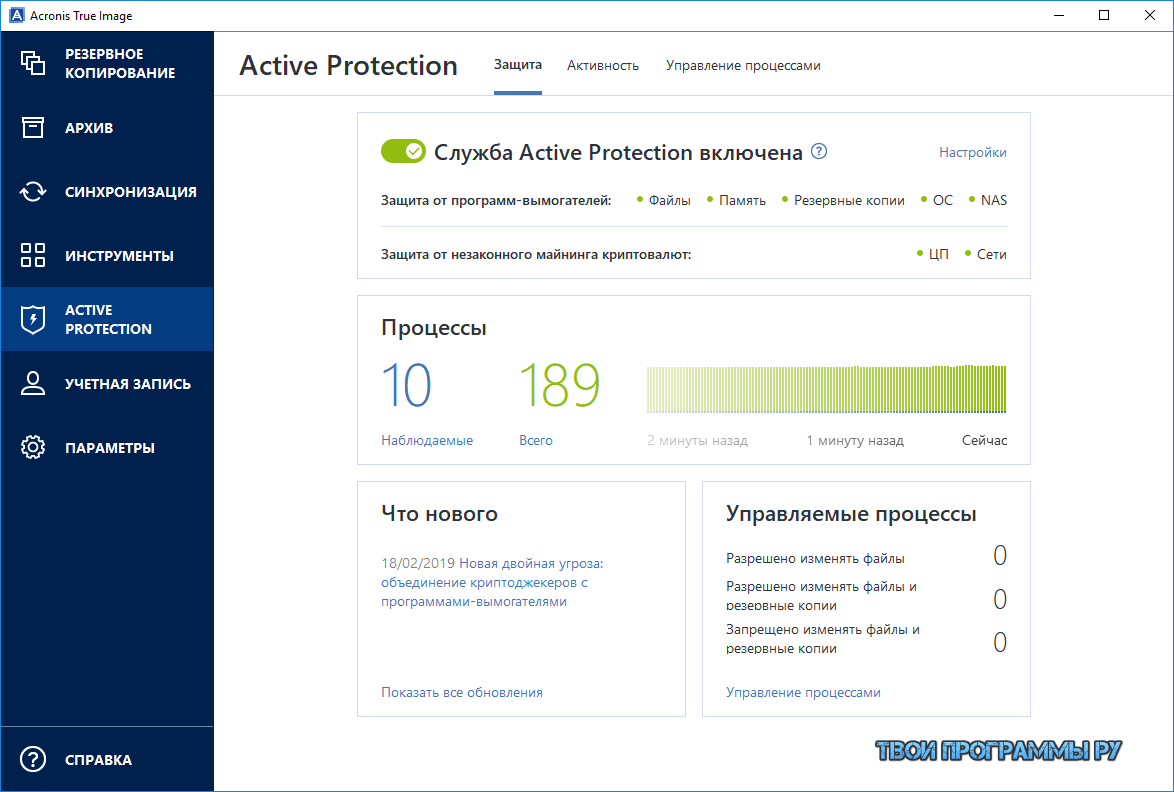

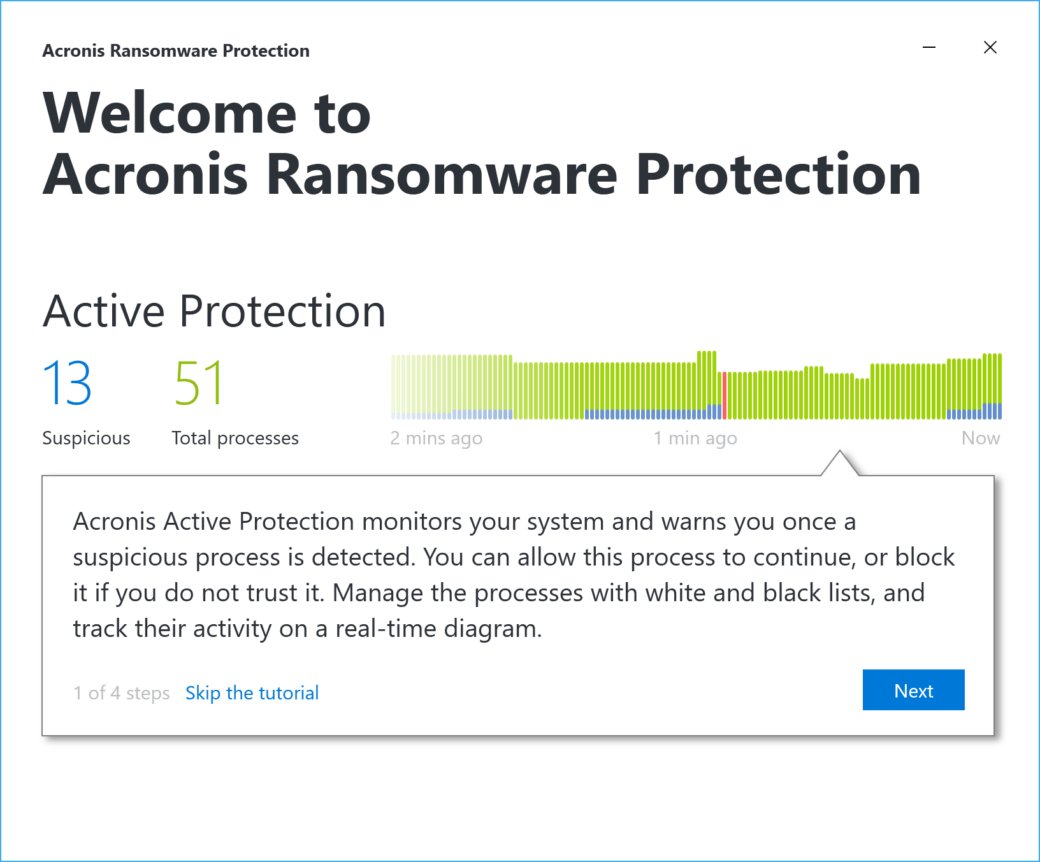

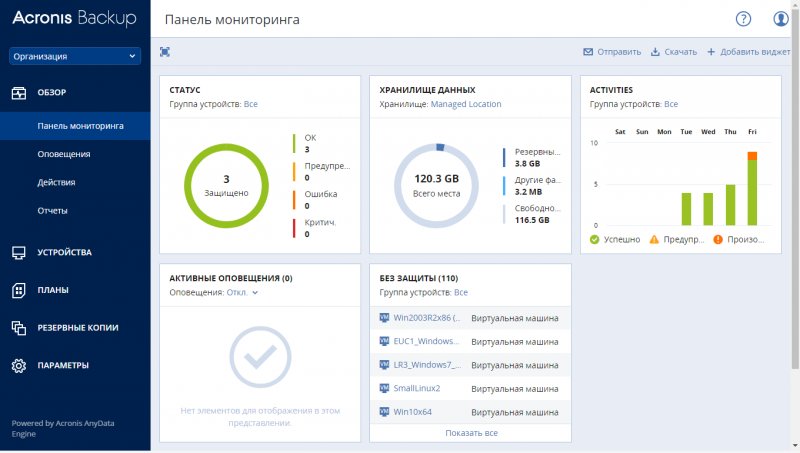

Acronis Active Protection 2.0 также обзавелся дашбордом, который показывает график всех процессов в системе, в том числе подозрительных. Подозрительными считаются процессы без цифровой подписи (или с недействительной подписью) или если есть подозрение, что в процесс был внедрен код с помощью DLL Injection. Если такие процессы начинают изменять файлы пользователя, то эти файлы сохраняются в кэш. Если модифицируется слишком много файлов, то срабатывают наши эвристики, система приостанавливает работу процесса и сообщает пользователю, что это, скорее всего, программа-вымогатель и предлагает добавить эти процессы в черный список или разрешить им продолжить работу. Также на этом дашборде отображается информация о готовящихся обновлениях, статистика по количеству заблокированных Active Protection процессах, число восстановленных после атаки файлов, и новости из блога Acronis.

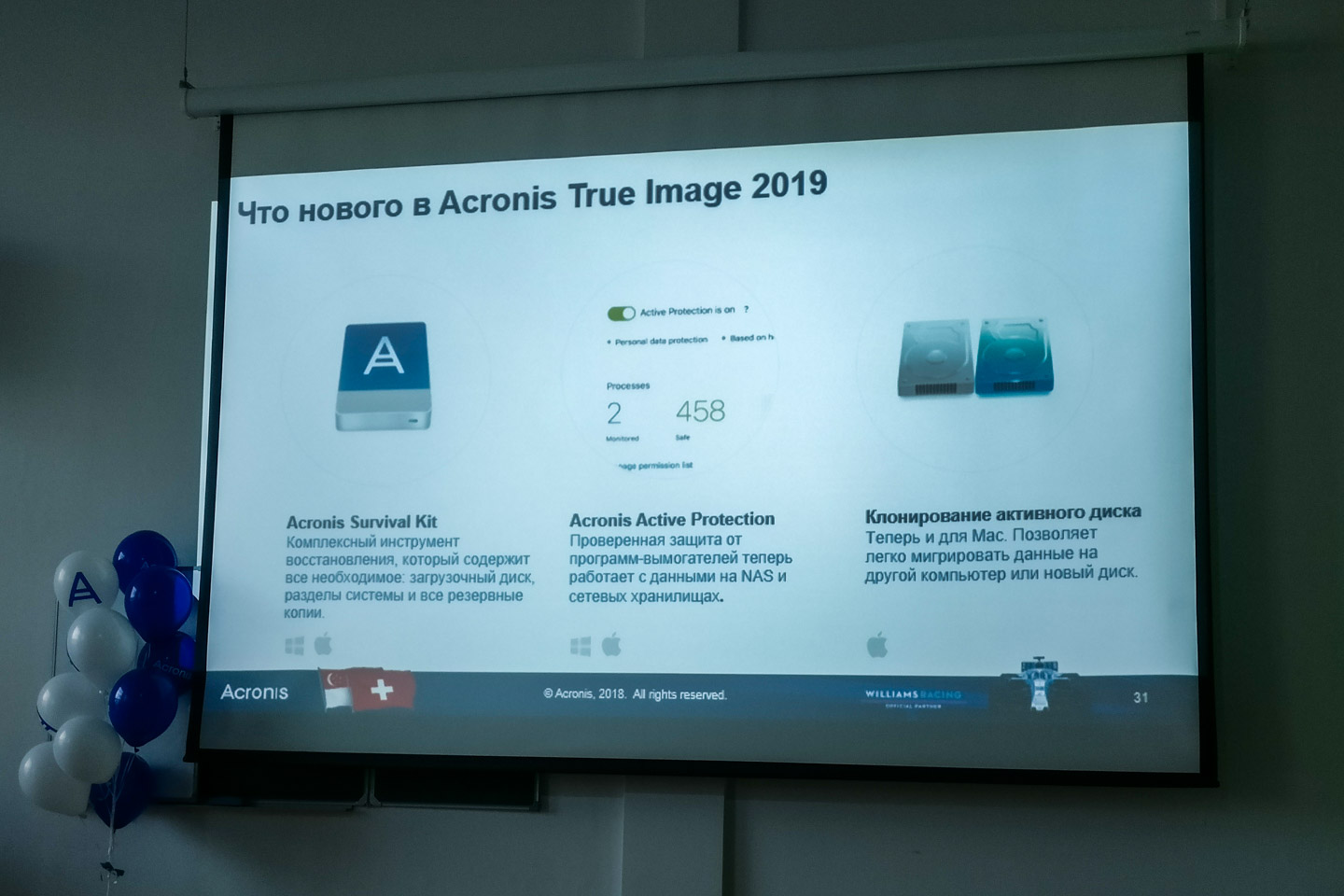

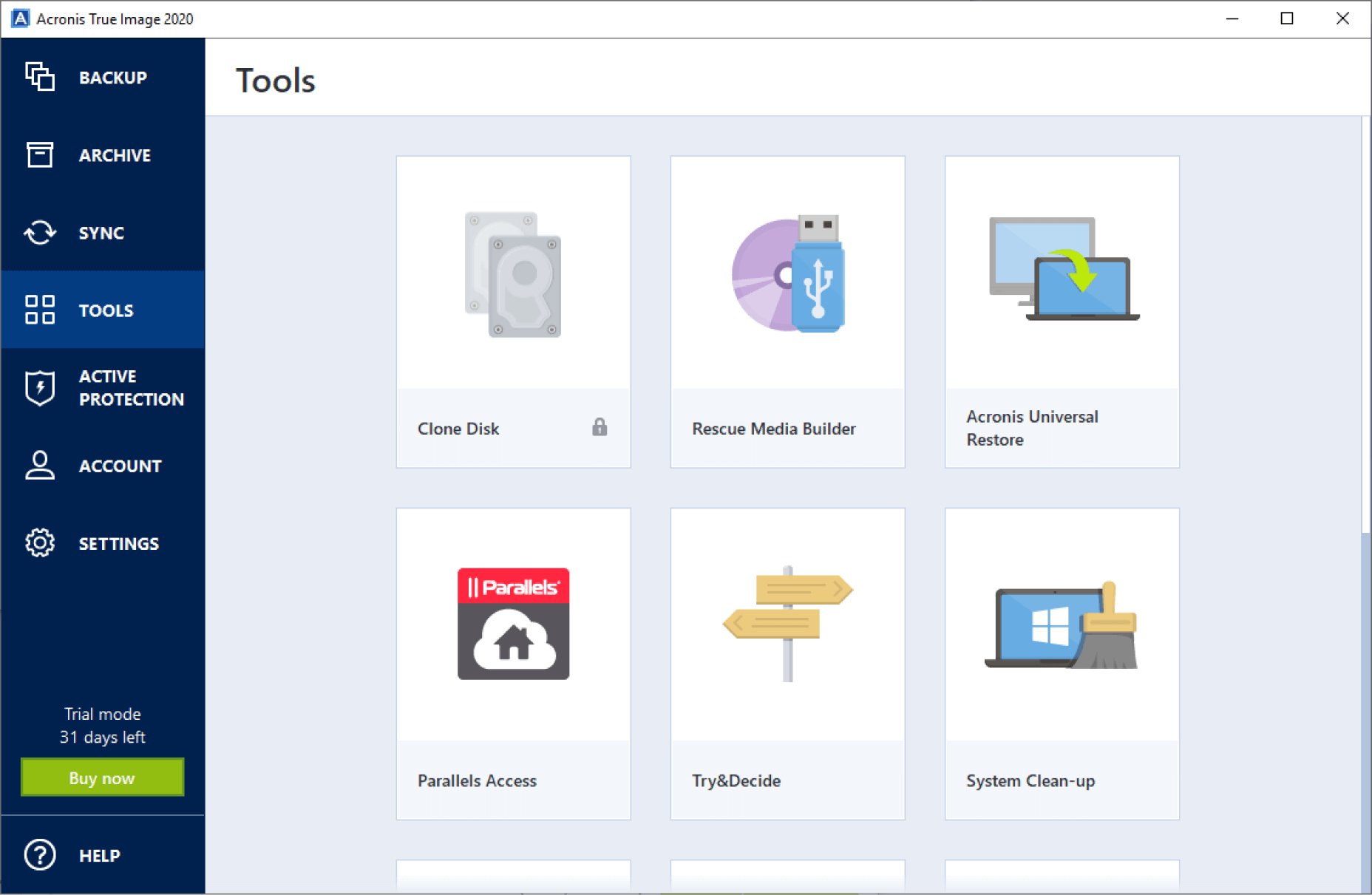

Среди других функций, которые мы обновили, можно отметить мастер создания загрузочных носителей. Теперь при создании загрузочного флэш-накопителя или CD/DVD-диска мы используем Windows Recovery Partition.

Также у нас появилась возможность конвертировать резервные копии в виртуальные диски в формате VHD(x). Этот виртуальный диск можно использовать по-разному: например, в качестве носителя данных (зайти, побраузить папки и файлы, какие-то из них можно восстановить простым копированием, не прибегая к помощи True Image). Можно загрузить как виртуальную машину Hyper-V (начиная с Windows 7, она доступна в PRO версиях), а можно загрузиться нативно как с WRP.

Полезным для наших пользователей станет ещё одно нововведение — система клонирования активных дисков Windows. Клонирование диска поможет, например, при переезде с HDD на SSD или же если есть подозрение, что диск может скоро прийти в негодность. Теперь чтобы скопировать системный диск не нужно перезагружаться – можно «на лету» подключить новое устройство к USB и клонировать на него.

Клонирование диска поможет, например, при переезде с HDD на SSD или же если есть подозрение, что диск может скоро прийти в негодность. Теперь чтобы скопировать системный диск не нужно перезагружаться – можно «на лету» подключить новое устройство к USB и клонировать на него.

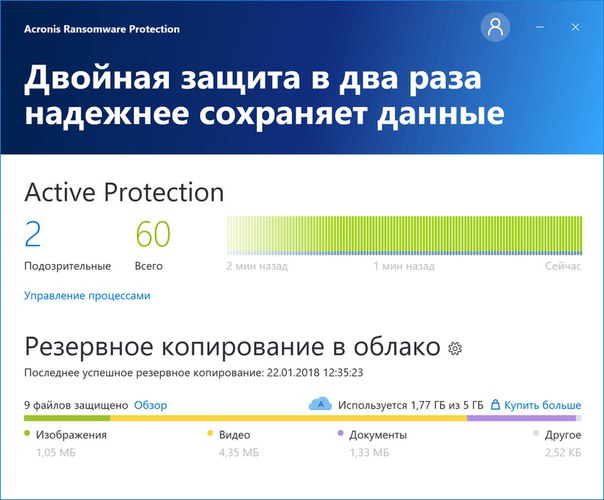

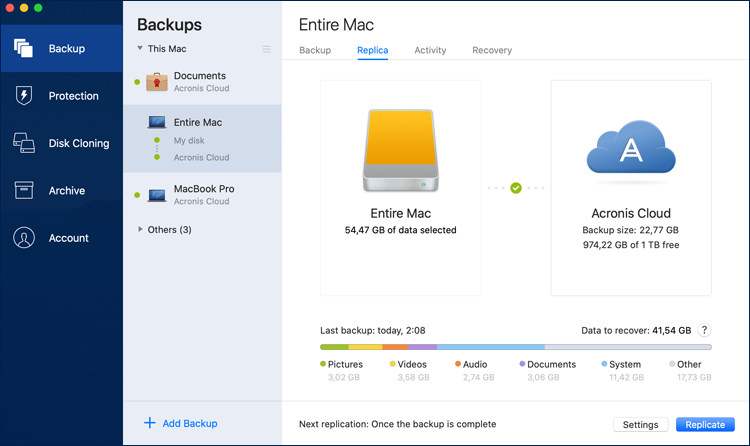

Одним из основных нововведений в UI стал интерфейс анализа данных в бэкапе — это способ визуализировать процесс бэкапа, показать пользователю, что происходит в процессе и какие данные мы сохраняем.

Acronis True Image 2018 показывает статистику по каждому бэкапу: сразу под блоками, где изображено, что и куда бэкапим, выводится диаграмма, показывающая пропорционально сколько в архиве фотографий, сколько видео- и аудиофайлов, документов, сколько места занимают системные файлы (это файлы, находящиеся в системных папках Windows или macOS). Плюс, на вкладке активность показывается вся история операций с бэкапом вроде статусов или ошибок. Все это сделало процесс работы с бэкапами более наглядным и приятным для глаз.

Мы добавили в продукт еще несколько полезных фич. Во-первых, это возможность отложить бэкап, пока ноутбук не подключен к сети. Как известно, резервное копирование — это довольно энергоемкий процесс (много обращений к диску и операций копирования, особенно если бэкап выполняется редко и за раз копируется и передается много данных), и если он начнется, когда заряда батареи уже совсем чуть-чуть, это может сыграть злую шутку. Чтобы этого не произошло, есть возможность запретить приложению начинать любой бэкап пока устройство не подключено к электросети. Второй фичей стал автоматический бэкап мобильных устройств по Wi-Fi сети на NAS. Если телефон находится в той же сети, что и NAS и у них настроен бэкап, то телефон сразу начинает бэкапиться самостоятельно без участия пользователя — даже не нужно подключаться к компьютеру.

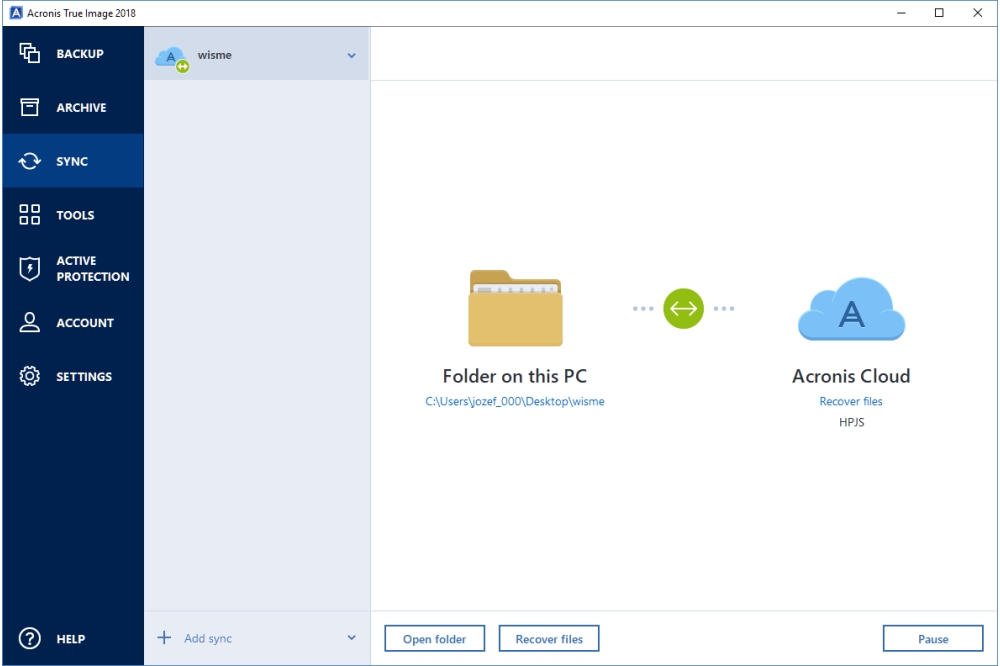

В Acronis True Image 2018 мы расширили поддержку бэкапа соцсетей. К Facebook, который стал поддерживаться с Acronis True Image 2017, мы добавили поддержку Instagram. В сентябре у пользователей по всему миру появится возможность бэкапить все свои фото, видео, информацию/статистику с профиля. К сожалению, из-за технических ограничений самого Instagram, пользователь, не может восстановить все данные, как это реализовано в Facebook, то есть бэкапить больше 150 комментариев под одним постом, зато можно восстановить как отдельные так и все фото профиля одним кликом.

В сентябре у пользователей по всему миру появится возможность бэкапить все свои фото, видео, информацию/статистику с профиля. К сожалению, из-за технических ограничений самого Instagram, пользователь, не может восстановить все данные, как это реализовано в Facebook, то есть бэкапить больше 150 комментариев под одним постом, зато можно восстановить как отдельные так и все фото профиля одним кликом.

Что можно сказать в итоге: разработка Acronis True Image 2018 стала для нас настоящим вызовом. Мы серьезно расширили его функциональность и добавили востребованные фишки, как в программной части, так и в части UI. У нас есть основание полагать, что True Image 2018 установит новый стандарт для систем умного резервного копирования для домашних пользователей, защиты данных всей семьи и малого бизнеса.

Интервью с экспертом. Александр Иванюк, Acronis — android.mobile-review.com

30 января 2018

Илья Субботин

Вконтакте

Общаемся со специалистом компании…

Всем привет! Сегодня Вашему вниманию – небольшое интервью с Александром Иванюком, директором по продуктовому и технологическому позиционированию компании Acronis, о продуктах которой я неоднократно писал на страницах MR/AMR. В ходе беседы обсудим сложившуюся ситуацию с возросшей активностью различных программ-вымогателей и спросим совета у эксперта.

В ходе беседы обсудим сложившуюся ситуацию с возросшей активностью различных программ-вымогателей и спросим совета у эксперта.

Здравствуйте! Большое спасибо за согласие пообщаться в рамках нашей не столь постоянной, но интересной для меня как для автора рубрики и пользователя. Расскажите, давно ли вы работаете в компании и за какие направления отвечаете?

Добрый день, Илья. Я работаю в Acronis около полутора лет и отвечаю за позиционирование продуктов компании на разные рынки и аудитории. При этом я осуществляю важную связь между департаментом разработки и департаментом маркетинга, потому что разработчикам и маркетологам зачастую бывает сложно друг друга понять, так как цели и задачи у них разные и думают они в разных плоскостях. Кроме этого, я помогаю развивать технологические партнерства и, по мере сил, участвую в выводе ряда продуктов компании на рынок, а также беру на себя роль евангелиста по смежным темам, например, угрозам и программам-вымогателям.

Читатели нашего ресурса уже знакомы с некоторыми продуктами Acronis. Компания разрабатывает решения для комплексной защиты данных пользователей, в том числе от программ-вымогателей.

С чем вы связываете рост атак ransomware и увеличение масштаба ущерба, который они наносят пользователям по всему миру?

Ransomware – пожалуй, самый быстрый способ получить от пользователя деньги, то есть монетизировать вредоносное ПО, будь оно специально разработанным или взятым в аренду. В последнее время за расшифровку данных все злоумышленники требуют выкуп в биткоинах или другой анонимной криптовалюте. Это облегчает им задачу по его получению – не нужно предпринимать каких-либо лишних действий для того, чтобы деньги «поступили тебе в руки». Киберпреступники понимают, что люди готовы выплачивать выкуп, так как на их устройствах зачастую не имеется должной защиты.

Дело в том, что пользователи в недостаточной мере знают, как обезопасить свои данные и устройства от атак злоумышленников, а те, в свою очередь, этим пользуются, или же киберпреступники каждый раз все больше совершенствуют код программ-вымогателей?

На самом деле, и то, и другое.

Конечно, первопричиной является отсутствие знаний ИТ-безопасности и правил безопасного поведения в интернете. Далее следует проблема с отсутствием защитного ПО на устройстве пользователя и, наконец, тот фактор, что злоумышленники находятся в постоянном поиске способов обойти антивирусную и прочие защиты, находят новые уязвимости в операционной системе и стороннем ПО или изобретают новые схемы социальной инженерии, которая по-прежнему работает превосходно и без которой сейчас киберпреступники не обходятся.

Что касается обновления кода, скажем, в рамках одного семейства вредоносного ПО – конечно, это происходит постоянно для того, чтобы сбить детект защитного ПО типа антивирусов.

Сталкивались ли Вы с подобными вымогателями как пользователь?

Я знаю, как нужно вести себя в интернете и с какими угрозами можно столкнуться, разумеется, использую на своих устройствах защитное ПО, включая решение для резервного копирования. Так что заражения, а тем более потеря данных, меня миновали.

Но могу сказать, что я, конечно же, получал вредоносные письма (а это самый распространенный способ заражения на сегодняшний день), в которых запросто могли быть вложения или ссылки на программы-вымогатели.

Пожалуйста, дайте свои рекомендации по защите данных от атак ransomware. Какие основные шаги должен предпринять каждый пользователь?

Я дам несколько простых советов:

- Необходимо иметь на компьютере антивирусную защиту и защищённый бекап, такой как Acronis Ransomware Protection, Acronis True Image 2018 или Backup 12.5 с технологией Active Protection, детектирующей шифровальщиков, моментально их блокирующей и восстанавливающей зашифрованные файлы. В данном случае вы избежите простоев и перебоев в работе.

- Нужно регулярно обновлять операционную систему и сторонний софт. Но важно помнить о том, что сторонний софт не обновляется на сторонних сайтах. Он или обновляется автоматически сам (данная функция есть сейчас почти во всем популярном софте), или же его нужно обновлять с сайта производителя этого софта.

- Нельзя открывать подозрительные вложения в электронной почте и кликать на присылаемые ссылки, особенно от неизвестных отправителей.

- Нужно использовать надежные пароли, разные для каждого сервиса.

В недавнем пресс-релизе Acronis как раз говорилось о новом решении Acronis Ransomware Protection, направленном на защиту пользователей от всевозможных вымогателей. Поделитесь с нашими читателями подробностями о новинке?

Продукт Acronis Ransomware Protection, использующий в том числе машинное обучение и искусственный интеллект (ИИ), обеспечивает дополнительный уровень защиты и может работать совместно с другими решениями для защиты данных, уже установленными на соответствующем устройстве, такими как антивирусы и программы для резервного копирования.

В основе нашего решения лежит собственная уникальная технология Acronis Active Protection. Согласно результатам независимых тестов, она является самой эффективной и надежной технологией защиты от программ-вымогателей из имеющихся на рынке.

Технология осуществляет мониторинг процессов и приложений в режиме реального времени, что позволяет автоматически выявить и отразить атаки, с которыми не справляются другие решения. В случае атаки программы-вымогателя Acronis Ransomware Protection блокирует вредоносный процесс и уведомляет об этом пользователя через сообщение во всплывающем окне. Если во время атаки будут повреждены какие-либо файлы, решение Acronis поможет пользователям за считанные секунды восстановить эти данные.

Вместе с Acronis Ransomware Protection пользователи получают бесплатное облачное хранилище объемом 5 Гб для резервного копирования и защиты важных данных не только от вредоносных программ, но и от аппаратных сбоев, стихийных бедствий и иных событий, вызывающих потерю данных.

Стоит также отметить, что Acronis Ransomware Protection не потребует от пользователей каких-либо усилий в установке, но поможет избежать множества проблем. Решение занимает всего 20 Мб и практически не требует системных ресурсов, благодаря чему может работать в фоновом режиме, никак не влияя на производительность защищаемой системы.

Наше решение использует уникальные поведенческие эвристики, улучшенные за счет моделей машинного обучения. Модели генерируются в процессе анализа сотен тысяч вредоносных и легитимных процессов в специализированной облачной инфраструктуре Acronis. Они внедрены непосредственно в установочный пакет Acronis Ransomware Protection, что позволяет защищать системные данные автономно, без постоянного подключения к интернету. Данный функционал, разработанный с использованием искусственного интеллекта, эффективно справляется со всеми разновидностями программ-вымогателей, включая атаки нулевого дня, которые не выявляются решениями, основанными на анализе сигнатур.

Получается, это решение как Acronis Active Protection, но отдельным продуктом?

Это утверждение не до конца верно. В продукте, кроме технологий защиты от программ-вымогателей, есть и функционал резервного копирования, то есть это комплексное, многоуровневое решение для защиты данных, которое мы предоставляем бесплатно.

В чём превосходство Вашего решения над продуктами других компаний?

Компания Acronis разрабатывает решения для защиты данных. Соответственно, технология Acronis Active Protection, лежащая в основе наших продуктов, защищает данные, а не систему. Также наши поведенческие эвристики следят за тем, что происходит с данными, а не с операционной системой. Принципиальное отличие, важное для пользователя, заключается в том, что антивирусный продукт может не восстановить файлы или восстановить частично, если с ними что-то случится, ведь у антивируса другая задача – избавиться от угрозы. А мы восстановим данные, более того, быстро и без ограничения по размеру. В то время как ни один антивирус не восстановит файл размером в несколько десятков мегабайт.

То, что мы сфокусированы на данных, позволяет нам также добиться хорошей производительности. А поскольку антивирусы следят за всей системой, проблема производительности и так называемого user experience в данном случае стоит гораздо острее.

Если же сравнивать нас с другими решениями для резервного копирования, то стоит отметить отсутствие у них защиты от программ-вымогателей и низкий уровень самозащиты. То есть злоумышленники в данном случае могут выключить клиентское приложение на Windows-компьютере или проникнуть в процесс или реестр и перехватить доступ к облаку. А после удалить и локальный, и облачный бекап или зашифровать. С технологией Acronis Active Protection это просто невозможно.

На данном этапе Acronis Ransom Protection работает только на платформе Windows. Есть ли планы создать аналогичные продукты для других платформ?

В зависимости от спроса и развития ситуации с программами-вымогателями на рынке, мы примем решение по выпуску продукта для других операционных систем. Пока наиболее атакуемая система –Windows, для других уровень угроз заметно ниже.

Пытливый читатель наверняка задастся вопросом о монетизации продукта. Скажите, как вы планируете монетизировать решение Acronis Ransomware Protection?

Затраты на предоставление услуги планируется компенсировать за счет пользователей, покупающих решения с расширенным функционалом и возможностями после того, как они получили опыт использования бесплатного решения.

Что же, всё выглядит довольно убедительно, особенно в контексте отсутствия влияния на скорость работы системы. Обязательно скачаю и попробую продукт в деле.

Позвольте несколько более персональных вопросов. Какими гаджетами вы пользуетесь на постоянной основе? Что больше всего нравится из технологий, может, ждёте какого-то анонса?

Одно из моих хобби – это игровые приставки, за выходом которых я слежу. А что касается технологий, то у меня скорее глобальный интерес. Очень хочется увидеть принципиальный прорыв – квантовые или бимолекулярные компьютеры, доступные простым домашним пользователям.

Что для Вас на данный момент является наибольшим профессиональным вызовом?

Организовать свой рабочий день таким образом, чтобы максимально все успеть. Интересных задач и новой информации очень много, а времени в сутках всего 24 часа.

Чем бы вы занимались, если бы не текущая занятость?

Я занялся бы созданием видеоигр.

~

Ещё раз спасибо Александру за уделенное время, пусть беседа получилась не такой развернутой, как того бы хотелось, тем не менее — интересной. Но, как повелось по независящей от меня традиции, статьи в этой рубрике носят максимально спонтанный и неожиданный характер, как произошло и в этот раз. Постараюсь в этом плане внести некое планирование, уже готовлю материал для следующего интервью. В комментариях можете оставлять свои вопросы Александру. До скорых встреч на страницах АМР!

Резервное копирование и защита от вторжения вирусов-вымогателей. Acronis – больше чем просто резервное копирование.

Как защититься от вирусов-вымогателей?

В первую очередь необходимо постоянно обновлять ваше ПО и системы. В случае с WannaCry, многие из его жертв были бы защищены от вируса, если бы просто скачали и установили патч, который Microsoft выпустила двумя месяцами ранее.

Еще вам понадобится хорошее антивирусное решение, которое умеет обнаруживать вредоносное ПО и помещать его в карантин. К сожалению, как оказалось, большинство вирусов-вымогателей умеет избегать обнаружение, так как:

К сожалению, как оказалось, большинство вирусов-вымогателей умеет избегать обнаружение, так как:

- Многие виды вирусов – эксплойты «нулевого дня», неизвестные антивирусному ПО, основанному на сигнатурном методе обнаружения.

- Создатели вирусов-вымогателей изучают антивирусные решения, чтобы найти уязвимые места, которые можно использовать для обхода обнаружения.

- Распространители вырусов-вымогателей часто зашифровывают свое ПО, чтобы предотвратить его обнаружение.

Самая действенная защита от вирусов-вымогателей и надежное решение для резервного копирования, является Acronis Cyber Backup для бизнеса.

Регулярное резервное копирование ваших данных, которые сохраняются на внешнем сервере, практически полностью обезоруживает программы-вымогатели.

Если вас атаковал такой вирус, то вам не о чем беспокоиться – у вас есть сохраненные копии любых файлов, которые могли быть зашифрованы.

И так, Acronis – больше чем просто резервное копирование.

Инновационное решение Acronis Active Protection™ – единственная технология резервного копирования, которая обеспечивает активную защиту данных любого типа на компьютере, включая документы и также файлы резервных копий, созданные с помощью Acronis Cyber Backup и отражает атаки программ-вымогателей.

Для наблюдения за вашей системой, Acronis Active Protection использует сложный анализ и искусственный интеллект. Если Acronis замечает любое ошибочное поведение или подозрительные процессы, то она останавливает деятельность и заносит соответствующую программу в черный список, обеспечивая невозможность ее перезапуска после перезагрузки компьютера.

Если вирусу-вымогателю каким-то образом все же удалось пробраться через защиту, и он начал зашифровывать файлы, Acronis Active Protection быстро обнаруживает процесс шифрования и останавливает его – автоматически восстанавливая файлы до последней сохраненной версии.

Насколько Acronis эффективен? Согласно тестам, проведенным независимой лабораторией, Acronis Active Protection значительно превзошел в распознавании и блокировке вируса-вымогателя 22 антивирусных решения.

Как и в случае с WannaCry, Petya, GandCrab, REvil, Sondinokibi и т.д., новые разновидности вирусов-вымогателей наверняка будут появлятся. Надеемся, что те, кто пострадал от него, усвоили урок и укрепят свою стратегию защиты данных с помощью мощного решения по резервному копированию данных, как например, Acronis Cyber Backup для бизнеса. Если вы все еще не делаете резервное копирование ваших данных, вам следует поступить так же, установив решение Acronis Backup, потому что атаки программ-вымогателей в следующие несколько лет станут еще более распространенным явлением – а сами вирусы еще изощреннее.

Приобрести передовые решения Acronis для защиты вашей системы от вирусов-вымогателей и другого вредоносного ПО вы можете в Softline.

Также, можно протестировать Acronis Cyber Backup в течение 30 дней и без обязательств https://www.acronis.com/en-eu/business/backup/trial/#/registration

Более подробная информация о решениях Acronis находится здесь: https://www.acronis.com/ru-ru/

Новое решение Acronis бесплатно защитит от кибервымогателей

Новостной редактор TechFusion.ru

Компания Acronis представила бесплатное решение против программ-вымогателей. За счет использования искусственного интеллекта комплекс защиты данных отражает атаки даже новых, ранее неизвестных шифровальщиковПроблема роста атак программ-вымогателей признана многими экспертами. Для комплексного отражения атак шифровальщиков компания Acronis представила новое бесплатное решение на основе искусственного интеллекта Ransomware Protection.

По заверениям разработчика, оно предоставляет 100% защиту данных от программ-вымогателей. Решение совместимо со всем ПО, установленными на ПК пользователя, в том числе антивирусами и программами резервного копирования.

Согласно результатам исследования, проведенного компанией Acronis в январе этого года, 57% респондентов до сих пор не знают, что шифровальщики могут стереть их файлы и вывести из строя компьютер. При этом 38% опрошенных не умеют защищать свои данные.

Это не сильно отличается от ситуации почти годовалой давности. Тогда в ходе опроса компании выяснилось, что пользователи высоко ценят свои данные, но об их защите думают редко. Но все же сейчас 56,3% респондентов заявили, что они бы использовали бесплатное ПО для защиты от программ-вымогателей.

Не секрет, что материальный ущерб от программ-вымогателей не ограничивается суммой, указанной мошенниками, или стоимостью восстановления данных — это еще простои в работе и потеря времени. Новое бесплатное решение компании Acronis помогает отражать атаки и восстанавливать данные без выплаты выкупа.

Технология Acronis Active Protection мониторит процессы и приложения пользователя в режиме реального времени. Это позволяет автоматически выявлять и сразу отражать атаки. По данным компании, за шесть месяцев тестирования благодаря этой технологии была пресечена деятельность 15 тысяч программ-вымогателей.

По данным компании, за шесть месяцев тестирования благодаря этой технологии была пресечена деятельность 15 тысяч программ-вымогателей.

Решение использует возможности искусственного интеллекта для предотвращения атак шифровальщиков любого вида, в том числе и тех, которые еще не были обнаружены ранее. Алгоритм с помощью машинного обучения научили отличать действия и процессы программ-вымогателей.

В случае атаки Ransomware Protection блокирует вредоносный процесс и уведомляет об этом пользователя через сообщение во всплывающем окне. Если во время атаки будут повреждены какие-либо файлы, пользователи смогут восстановить эти данные парой кликов.

Кроме защиты от программ-вымогателей пользователи, скачавшие бесплатное решение Acronis Ransomware Protection, получат также бесплатно 5 Гб облачного хранилища и защиту данных в случае поломки или потери своего устройства, а также взлома почтового ящика или соцсетей.

Фото на обложке: pixabay.comПохожееПерсональная безопасность в цифровую эпоху

Безмалый В. Ф.

Ф.

Kaspersky Certified Trainer

Certified Consultant UN

Windows Insider MVP

Сегодня нам всем нужно осознать, что мы живем в цифровом мире, а значит вокруг нас появились множество новых цифровых угроз. Причем если ранее я в первую очередь думал, что жизни в цифровом мире нужно учить специалистов ИТ и ИБ, то сегодня я понимаю, что был не прав. Более того, все чаще и чаще я задаю себе знаменитый вопрос Эрнста Хемингуэя «По ком звонит колокол? Он звонит по тебе…». Да-да. Сегодня нет человека которого бы так или иначе не задевала проблема информационной безопасности. Ведь сегодня практически все мы сталкиваемся с применением тех или иных информационных технологий и приборов.

Что я понимаю под использованием информационных технологий?

- Персональные компьютеры

- Планшеты

- Смартфоны

- Банковские карты

- Различные умные приборы:

- Цифровые видеокамеры

- Кухонные приборы

Согласитесь, все это в той или иной мере использует каждый из

нас. В одной статье невозможно рассказать обо всех угрозах. Но попробуем остановиться

хотя бы на некоторых угрозах для одного типа устройств.

В одной статье невозможно рассказать обо всех угрозах. Но попробуем остановиться

хотя бы на некоторых угрозах для одного типа устройств.

Основными угрозами для ваших персональных ПК всегда считались злоумышленники и вредоносное ПО. Так ли это? Думаю нет. Как давно вы сталкивались с отключением электроэнергии или ее некачественной подачей? У вас установлен источник бесперебойного питания? Ах, у вас ноутбук? А вы укрепили его на столе? Ваш домашний любимец или ваш маленький ребенок не столкнут его со стола? Вы скажете что это не ИТ-угрозы. Конечно нет. Но! Если ваш ноутбук упадет со стола и разобьется, вам будет легче что это не ИТ-угроза? Неужели? Не верю!

В связи с этим вопрос. Как давно вы выполняли резервное копирование? Ах, никогда? А вам ваши данные не нужны? Ну что ж, в таком случае не стоит обижаться, если в один прекрасный момент времени вы останетесь без ваших любимых фотографий с вашего отдыха или фотографий ваших детей (внуков). Согласитесь, заманчивая перспектива?

А если ваш компьютер будет зашифрован?

К 2021 году эксперты по безопасности прогнозируют, что глобальный

ущерб от атак вымогателей достигнет 20 миллиардов долларов. Это увеличение в 57

раз за шесть лет подтверждает, что вымогатели являются наиболее быстро растущим

типом атак, ориентированных как на потребителей, так и на предприятия.

Это увеличение в 57

раз за шесть лет подтверждает, что вымогатели являются наиболее быстро растущим

типом атак, ориентированных как на потребителей, так и на предприятия.

Как вы можете защитить себя от вымогателей?

Для многих людей их знания о вымогателях начались 12 мая 2017 года, когда зловред WannaCry разлетелся по всему миру, заразив четверть миллиона машин в более чем 150 странах. Это была самая крупная атака вымогателей, которая затронула различные компании, включая FedEx, испанскую Telefonica, Национальную службу здравоохранения Великобритании, немецкую железнодорожную компанию Deutsche Bahn и LATAM Airlines.

С тех пор появилось бесчисленное множество новых видов вымогателей, и киберпреступники постоянно разрабатывают новые способы доставки.

Хорошей новостью является то, что еще не поздно настроить надежную защиту от вымогателей.

Что такое вымогатель?

Мы знаем, что угроза вымогателей является одной из самых быстрорастущих угроз кибербезопасности в мире, но что скрывается за этим термином?

Ransomware — это тип вредоносного ПО, которое после заражения

устройства блокирует доступ к устройству полностью или к некоторой или даже всей

информации, хранящейся на устройстве. Чтобы разблокировать устройство или данные,

пользователь должен заплатить выкуп, обычно в широко используемой электронной валюте. Термин «вымогатель» охватывает в основном два типа вредоносных программ:

Чтобы разблокировать устройство или данные,

пользователь должен заплатить выкуп, обычно в широко используемой электронной валюте. Термин «вымогатель» охватывает в основном два типа вредоносных программ:

- блокировщики Windows (они блокируют операционную систему или браузер с помощью всплывающего окна)

- шифровальщик-вымогатель.

- термин также включает в себя некоторые из троянов-загрузчиков, а именно те, которые, загружают шифровальщик при заражении компьютера.

В настоящее время шифровальщик считается синонимом термина вымогатель.

Увы, но на сегодня ФБР и подобные организации, согласны с тем, что угрозы вымогателей, к сожалению, будут по-прежнему распространяться, особенно это актуально для крупных и малых предприятий.

Естественно, всегда лучше остановить атаку вымогателей как можно

раньше. В идеале, он должен быть остановлен, прежде чем вымогатель сможет зашифровать

любые файлы. Поэтому важно понимать угрозу и использовать решения для защиты данных,

которые позволят быстро реагировать на атаку с использованием вымогателей, не нарушая

рабочий процесс рабочих станций, а также пользователей в сети. Это применимо не

только к корпоративным пользователям, но и к обычным пользовательским ПК.

Это применимо не

только к корпоративным пользователям, но и к обычным пользовательским ПК.

К счастью, существует решение для защиты от вымогателей, которое помогает корпоративным и потребительским пользователям эффективно бороться с вымогателями. На мой взгляд в данном случае хороший выбор это Acronis Ransomware Protection. Единственный недостаток данного решения – всего 5Gb места в облаке. Но зато бесплатно. И стоит учесть, что Ransomware атакует пользователей каждые 10 секунд. Не будьте жертвами. Данный инструмент обеспечит вам защиту от программ-вымогателей, а главное – полностью совместим с ведущими антивирусными решениями.

Данный продукт опирается на технологию Acronis Active Protection. Рассмотрим ее немного подробнее.

Технология Acronis Active Protection

Ransomware является особенно неприятным типом вредоносных программ. Вредоносное

ПО — это «враждебное программное обеспечение», которое незаконно атакует вашу систему. Когда вымогатель заражает вашу систему, он блокирует доступ к вашим данным, пока

платеж не будет доставлен преступникам, которые вымогают выкуп у вас или вашего

бизнеса.

Когда вымогатель заражает вашу систему, он блокирует доступ к вашим данным, пока

платеж не будет доставлен преступникам, которые вымогают выкуп у вас или вашего

бизнеса.

Как работает Acronis Active Protection

Acronis Active Protection — это технология защиты от вымогателей. Данная технология полностью совместима с наиболее распространенными решениями по защите от вредоносных программ и предназначена для защиты данные в ваших системах, включая документы, файлы мультимедиа, программы и многое другое, даже файлы резервного копирования Acronis.

Acronis Active Protection постоянно наблюдает за изменениями

файлов данных в системе. Один набор поведений может быть типичным и ожидаемым. Другой

набор поведений может сигнализировать о подозрительном процессе, предпринимающем

враждебные действия против файлов. Подход Acronis анализирует эти действия и сравнивает

их со схемами вредоносного поведения. Этот подход может быть исключительно эффективен

при выявлении атак вымогателей, даже тех из них, о которых пока не сообщается.

Эвристический подход к обнаружению вымогателей

В основе Acronis Active Protection лежит эвристический подход. Эвристика может обнаружить несколько или даже несколько сотен образцов файлов, которые принадлежат одному так называемому семейству (обычно похожему по поведению или шаблонам действий). Поведенческая эвристика представляет собой цепочку действий (точнее, событий файловой системы), выполняемых программой, которая затем сравнивается с цепочкой событий в базе данных образцов вредоносного поведения.

Поведенческие эвристики сопровождаются белыми и черными списками

различных программ. Зачем нужна проверка белого списка? Поскольку эвристика способна

обнаруживать новые угрозы вымогателей, но в то же время они работают на основе результатов

опыта/поведения то должны контролироваться на предмет ложных срабатываний. Вот почему

продукты Acronis Active Protection проверяют любые подозрительные процессы с помощью

белого и черного списков. В то же время, когда пользователь блокирует потенциальную

атаку вымогателей, он попадает в черный список, и это не позволяет данной вредоносной

программе запускаться при следующей перезагрузке. Это очень важно, потому что пользователям

не нужно повторять процесс блокировки определенного типа вымогателей снова и снова.

В то же время, когда пользователь блокирует потенциальную

атаку вымогателей, он попадает в черный список, и это не позволяет данной вредоносной

программе запускаться при следующей перезагрузке. Это очень важно, потому что пользователям

не нужно повторять процесс блокировки определенного типа вымогателей снова и снова.

Для злоумышленников очевидным способом скомпрометировать резервную копию будет атака на программу Acronis True Image. Вот почему Acronis Active Protection использует самозащиту программы агента Acronis. Никакой процесс в системе, кроме программного обеспечения Acronis, не может изменять файлы резервных копий. Кроме этого существует надежный механизм самозащиты, который исключит любую типичную атаку с использованием вымогателей и не позволит преступникам нарушать работу программного обеспечения резервного копирования или изменять содержимое файлов резервного копирования.

Более того, Acronis Active Protection также отслеживает основную

загрузочную запись жесткого диска пользователя на базе Windows и не допускает никаких

изменений.

Блокирует ли Acronis Active Protection любую атаку вымогателей?

Да, это так. Рассмотрим три основных вектора вымогателей.

1. Остановка атаки вымогателей на любой файлТипичный случай противодействия атаке вымогателей может быть решен с помощью ранее созданных резервных файлов для восстановления скомпрометированных данных. Восстановление нескольких зашифрованных файлов выполняется автоматически (после подтверждения пользователя) и до последней версии — потому что технология работает в режиме реального времени. Представьте себе ситуацию, когда резервное копирование планируется сделать в полночь, но в 11 часов вечера вымогатель попадает на машину. Если вы просто восстановите файлы из оперативной резервной копии , 11 часов работы будут потеряны. Однако при постоянном мониторинге процессов и активности, никакие данные не теряются при инициировании атаки вымогателей.

2. Ransomware атакует локальный файл резервной копииВ этом случае Acronis Active Protection активно отслеживает любые

локальные диски и предотвращает изменение файлов резервных копий с помощью вредоносных

программ-вымогателей.

Файлы облачных резервных копий, хранящиеся в облачном хранилище Acronis, защищены от прямого изменения злонамеренным кодом благодаря использованию сквозного надежного шифрования и ограничению доступа к действиям по модификации файлов только для подписанного и авторизованного программного обеспечения агента Acronis.

Как бороться с атаками вымогателей

Давайте посмотрим на таблицу ниже, описывающую методы и методы, используемые Ransomware для компрометации данных.

| Атака вымогателей | Описание | Ответ Acronis Active Protection |

| Перезапись на месте | Атака вымогателей открывает и изменяет файлы данных на месте | Драйвер предоставляет сервису уведомления

о доступе к файлам с эвристическими данными, выполняет копирование при записи

о подозрительных действиях. Служба обнаруживает, приостанавливает атаку, и драйвер

откатывает файл из своего собственного кэша. Служба обнаруживает, приостанавливает атаку, и драйвер

откатывает файл из своего собственного кэша. |

| Через переименование | Атака вымогателей создает новый файл, копирует исходное содержимое, изменяет новый файл, удаляет исходный файл. | Тот же шаблон, что и выше. |

| Через новый файл | Атака вымогателей создает новый файл, копирует исходное содержимое, изменяет новый файл, удаляет исходный файл. | Тот же шаблон, что и выше. |

| Перезапись основной загрузочной записи | Ransomware открывает PhysicalDrive, перезаписывает MBR, система перезагружается, HDD / MFT шифруется при перезагрузке (chkdsk замаскирован). | Драйвер следит за операциями WRITE / SCSI в MBR через RAW FS, уведомляет службу, служба проверяет процесс и принимает решение. |

| Перезапись на месте / или переименование / или новый файл с внедрением в известные процессы | Ransomware внедряется в известный процесс

и выполняет вредоносные действия. | Драйвер предоставляет сервису уведомления о попытках внедрения, и служба дает указание драйверу начать наблюдение за процессом без выполнения копирования при записи. Если обнаружены подозрительные шаблоны, пользователю может быть предложено восстановить файлы из облака. |

- https://www.acronis.com/en-eu/personal/free-data-protection/

- https://www.acronis.com/en-us/articles/ransomware/

- https://www.acronis.com/en-us/blog/posts/cryptojacking-petty-cyber-crime-hiding-deadly-threat

Защита данных от программ-вымогателей с помощью Acronis True Image 2017 New Generation

Защита данных от программ-вымогателей с помощью Acronis True Image 2017 New Generation

01.05.2017 1353

Исследования проведённые независимой британской компанией MRG Effitas в сфере информационной безопасности подтвердили, что Acronis True Image 2017 New Generation является самым эффективным решением для резервного копирования и защиты данных от программ-вымогателей. Этот инновационный продукт был предоставлен компанией Acronis, которая является мировым лидером в сфере защиты и хранения данных в гибридных облаках.

Этот инновационный продукт был предоставлен компанией Acronis, которая является мировым лидером в сфере защиты и хранения данных в гибридных облаках.

Эксперты MRG Effitas благодаря исследованиям сравнили такие продукты как Paragon Backup and Recovery 16, NovaBACKUP 18.5 Build 926, Macrium Reflect Home 6.3.1655, IDrive 6.5.1.23, Genie Timeline Home 2016, EaseUS TODO Backup Home 10.0, CrashPlan Home 4.8.0 и Acronis True Image 2017 New Generation. Исследования доказали, что только Acronis True Image справился с задачей по защите данных от всех возможных угроз, которые несут программы-вымогатели. Это стало возможным благодаря не имеющей аналогов технологии Acronis Active Protection.

Программы-вымогатели в наше время стали представлять серьёзную опасность для государственных учреждений, частных компаний и обычных пользователей, однако имеющиеся средства защиты от этой проблемы не способны на 100% обеспечить защиту данных. Исследования показали, что эффективность защиты пользовательских данных от программ-вымогателей, способом их резервного копирования должна быть подтверждена независимой экспертизой.

Цифры показывают, что Acronis True Image занял первое место в 18 из 24 тестов MRG Effitas, которые делались на производительность программы и второе место в оставшихся различных шести тестах. Такая статистика говорит о том, что Acronis True Image является самым лучшим выбором, обеспечивающим надёжную защиту от программ-вымогателей.

О технологии Acronis Active Protection

Acronis Active Protection можно назвать инновационной технологией, которая позволяет обеспечить защиту ПО и пользовательских данных в режиме реального времени от всевозможных программ-вымогателей. Благодаря самым современным эвристическим процедурам становится возможным обнаружение и предотвращение самых новых и уже известных вредоносных действий программ-вымогателей. Это позволяет сделать резервное копирование более безопасным, а необходимость восстановления данных из резервных файлов возникает довольно редко.

P.S. Если у вас возникли проблемы компьютерными вирусами, обращайтесь в наш компьютерный сервис либо закажите выезд компьютерного мастера.

Три, два, один, старт Acronis True Image 2020

Acronis True Image 2020 позволяет пользователям автоматически делать одновременно резервные копии локально и в облаке.

Acronis True Image 2020 позволяет пользователям автоматически делать одновременно резервные копии локально и в облаке, что делает ее первым решением для простых пользователей, где автоматически создаются копии по правилу резервного копирования «3-2-1».

Версия 2020 представляет новый формат резервного копирования, который обеспечивает более высокую общую производительность, в том числе еще более высокую скорость резервного копирования и восстановления. Он также позволяет пользователям еще быстрее просматривать файлы в своих облачных резервных копиях.

Центр уведомлений в трее предоставляет пользователям актуальные сведения о состоянии резервных копий, что позволяет быстро разрешать проблемы. Они также будут получать последние новости, улучшающие киберзащиту.

Новая версия позволяет пользователям выбирать, в каких сетях Wi-Fi они разрешают выполнять резервное копирование, что позволяет избегать соединений с ограничением трафика и небезопасных публичных сетей, которые могут подвергать риску их данные.

Еще пользователи хотят, чтобы резервное копирование не мешало использовать компьютер, например, разряжая батарею ноутбука. И теперь, пользователи Acronis True Image 2020 управляют возможностью копирования во время работы ноутбука от аккумулятора. Они могут полностью запретить резервное копирование в этом режиме или настроить минимальный уровень заряда, так что если, например, батарея разрядилась до 40% емкости, копирование не запустится.

Технология Acronis Active Protection, блокирует вымогательские и криптоджекинговые программы в режиме реального времени, автоматически восстанавливая все затронутые файлы. Вместо поиска известных сигнатур вредоносных программ технология отслеживает поведение системы, указывающее на атаку.

Существует три версии Acronis True Image:

• Standard – это бессрочная лицензия, предназначенная для клиентов, которые хранят свои данные только на локальных дисках. В нее не входят облачное хранение и облачные функции. Включает локальное резервное копирование неограниченного количества мобильных устройств. Цена начинается с 49,99 долл. США за один компьютер.

• Advanced (самый популярный вариант) – это годовая подписка, включающая 250 ГБ облачного хранилища Acronis Cloud Storage и доступ ко всем облачным функциям, включая локальные и облачные резервные копии неограниченного количества мобильных устройств. Цена начинается с 49,99 долл. США в год за один компьютер.

• Premium – это годовая подписка, включающая сертификацию данных на основе блокчейна и работу с электронной подписью, а также 1 ТБ облачного хранилища Acronis. Цена начинается с 99,99 долл. США в год за один компьютер.

Все версии включают активную защиту Acronis Active Protection и защиту от вредоносных программ на основе ИИ, а также разрешают неограниченное количество мобильных устройств. Обладатели подписки могут приобретать дополнительное место в облачном хранилище по мере необходимости.

Acronis Active Protection: часто задаваемые вопросы о пропущенных атаках программ-вымогателей

Ответы на частые вопросы

————————————————- ————————————————— ————————————————— ———————————

Вопрос: , почему атака программ-вымогателей не была остановлена с помощью Acronis Active Protection? Что случилось?

Ответ : возможных причин много, требуется расследование для определения причины.

Обратите внимание, что ранее созданная резервная копия — единственный способ восстановить заблокированные (зашифрованные) данные. Термин «расследование» здесь относится к усилиям, которые мы прилагаем для выяснения первопричины проблемы, а не для расшифровки данных.

Термин «расследование» здесь относится к усилиям, которые мы прилагаем для выяснения первопричины проблемы, а не для расшифровки данных.

- Acronis Active Protection предотвращает атаки программ-вымогателей, но не лечит и не расшифровывает файлы, если они были установлены после того, как атака уже произошла.

- Если Acronis Active Protection отключена или ее служба остановлена или отключена, компьютер подвергается атакам.

- Если установка программного обеспечения Acronis не завершена, повреждена или повреждена третьей стороной, Active Protection может работать некорректно.

- Acronis Active Protection работает только в той операционной системе, в которой он был установлен. Если злоумышленники, локально или удаленно, перезагружают компьютер в вредоносную загрузочную среду, установленная операционная система не загружается и Acronis Active Protection не может предотвратить шифрование файлов.

- Acronis Active Protection сканирует и отслеживает процессы, запущенные только на локальном компьютере.Файлы, хранящиеся на локальном компьютере в папке, которая используется совместно с другими пользователями в локальной сети, подвергаются атакам из сети, особенно если учетные данные для доступа к общей папке скомпрометированы.

- Человеческий фактор, когда приложение, которому нельзя было доверять, было разрешено выполнение или добавлено в белый список в настройках Acronis Active Protection

- Acronis Active Protection имеет определенный объем защиты и набор механизмов для противодействия атакам программ-вымогателей.Мы постоянно работаем над их расширением, чтобы охватить больше возможных сценариев, но возможно появление новых атак программ-вымогателей, от которых мы еще не реализовали защиту.

Представитель Acronis запросит диагностическую информацию о вашей системе и атаке. Чтобы помочь Acronis определить основную причину в вашем конкретном случае, предоставьте запрошенные диагностические данные.

Имейте в виду, что в зависимости от результатов первоначального расследования Acronis может запрашивать и не запрашивать у вас образцы зашифрованных файлов, разрешение на доступ к системному диску для извлечения самой программы-вымогателя, даже если она была «окончательно» удалена.

————————————————- ————————————————— ————————————————— ———————————

Вопрос : как восстановить файлы, зашифрованные программой-вымогателем?

Ответ : восстановить файлы из ранее сделанной резервной копии. Инструкции по восстановлению файлов из резервной копии см. В соответствующем разделе документации.

————————————————- ————————————————— ————————————————— ———————————

Руководство по программам-вымогателям и способам защиты компьютера

В этой статье мы обсуждаем:

- Программы-вымогатели: что это такое и почему это так опасно

- Как защититься от программ-вымогателей

- Как Acronis Active Protection может помочь

- Анализ атаки и защиты программ-вымогателей

Программы-вымогатели: что это такое и почему они так опасны

Программы-вымогатели — одна из наиболее распространенных и дорогостоящих форм вредоносного ПО, поражающих сегодня предприятия и потребителей.Этот термин описывает широкое семейство враждебных компьютерных вирусов, которые проникают на компьютерные серверы, ПК, ноутбуки, планшеты, смартфоны и другие компьютеризированные устройства, такие как банкоматы и киоски регистрации авиакомпаний. Вместо того, чтобы красть ценную информацию с устройства, программа-вымогатель стремится отказать пользователям в доступе к файлам и данным, хранящимся на нем. Более простая форма «блокировщика» представляет собой экран, который предотвращает доступ пользователей к рабочему столу компьютера. Более изощренная и деструктивная форма программы-вымогателя идет гораздо дальше: она шифрует (математически скремблирует) файлы пользователя.Оба типа представляют собой экран, инструктирующий пользователя заплатить онлайн-выкуп неизвестному получателю, за что злоумышленник обещает разблокировать систему.

Злоумышленники, использующие программы-вымогатели, полагаются на страх и невежество пользователей при вымогательстве платежа, что усиливает давление на жертв, заставляя их быстро платить с помощью таких приемов, как таймер обратного отсчета, который указывает приближающийся крайний срок платежа в дни или часы. Если пользователь платит, злоумышленник предоставит математический ключ, который можно использовать для расшифровки файлов, или инструкции по удалению блокировщика.

Объем и изощренность атак программ-вымогателей неуклонно росли за последние несколько лет, став одной из самых распространенных и дорогостоящих онлайн-угроз в истории. По оценкам ФБР США, в 2016 году гангстеры-вымогатели вымогали у жертв более 1 миллиарда долларов, и ожидается, что к концу 2017 года эта цифра утроится или пятикратно. Многие пользователи впервые узнали об угрозе после печально известной вспышки вымогателей WannaCry в мае 2017 года. , которая поразила сотни тысяч систем и за несколько часов распространилась на 150 стран.

Как показали последующие волны атак, проблема вымогателей будет только усугубляться. Организованные преступные группировки подражали бизнес-моделям и технологическим моделям законной индустрии «программное обеспечение как услуга», облегчая тем самым малоквалифицированным операторам доступ к бизнесу по распространению программ-вымогателей и получению от них прибыли. Вероятность того, что вы, ваша семья, ваш бизнес или кто-то из ваших знакомых станете жертвой программ-вымогателей, растет с каждым днем. Пользователи должны узнать об угрозах программ-вымогателей и узнать, как принимать меры для защиты от них.

Как Acronis Active Protection останавливает программы-вымогатели

Одной из проверенных технологий защиты от атак программ-вымогателей является Acronis Active Protection, встроенная функция двух популярных программ резервного копирования: Acronis Cyber Backup (для предприятий) и Acronis True Image (для потребителей). Acronis Active Protection постоянно отслеживает систему пользователя, выявляя подозрительное поведение, типичное для программ-вымогателей, например, незнакомый процесс, внезапно пытающийся переименовать и зашифровать серию файлов. С помощью искусственного интеллекта и машинного обучения Active Protection быстро определяет поведение, похожее на программы-вымогатели, останавливает процесс, который пытается их выполнить, и уведомляет пользователя о явно вредоносной активности.В зависимости от ответа пользователя («Это законное действие — разрешите» или «Нет, это действие подозрительно — заблокируйте его») Active Protection либо разрешает процессу возобновить выполнение, либо останавливает процесс и автоматически восстанавливает все файлы, которые у него есть. повреждены путем восстановления их из резервной копии.

Распознавание образов

Active Protection использует распознавание образов на основе ИИ для выявления подозрительного поведения, типичного для атак программ-вымогателей. Машинное обучение со временем развивает это понимание поведения атак, поскольку преступники пробуют новые тактики, чтобы помешать защите пользователей.Это обеспечивает важный дополнительный уровень защиты поверх традиционных антивирусных продуктов, которые используют известные сегменты кода («сигнатуры») вредоносных программ для выявления угроз. Слабость антивирусных программ заключается в том, что они неспособны распознавать совершенно новые угрозы, сигнатуры которых еще не широко известны.

Чтобы описать это иначе: антивирусные программы обнаруживают угрозы вымогателей на основе их внешнего вида. Active Protection обнаруживает угрозы программ-вымогателей на основе их поведения, что позволяет обнаруживать совершенно новые варианты, которые еще не были добавлены в базу данных сигнатур антивирусной программы.

Active Protection также поддерживает белый список программ, которые пользователь определил как исправные, предотвращая их непреднамеренную блокировку, когда эти программы используются для выполнения операций, которые могут быть ошибочно приняты за действия программы-вымогателя, например законное переименование или шифрование файлов. Обнаруженные и заблокированные атаки программ-вымогателей автоматически добавляются в черный список, поэтому последующие атаки той же версии программы-вымогателя вообще не будут выполнены.

Быстрое восстановление утерянных файлов

Очень важно быстрое обнаружение и прекращение атаки программ-вымогателей.Чем быстрее будет ликвидирована угроза, тем меньше времени у нее будет на уничтожение файлов путем их шифрования. Восстановление любых файлов, зашифрованных программами-вымогателями, является полезным методом, но его эффективность зависит от того, как часто вы выполняете резервное копирование. Возможно, вы сможете восстановить файл, зашифрованный программой-вымогателем, но только до той версии, которую вы создали несколько дней или неделю назад.

Active Protection дополняет Acronis Cyber Backup и Acronis True Image, восстанавливая поврежденные файлы из одного из нескольких мест: в памяти, на локальном диске, на внешнем диске, на диске в локальной сети пользователя, на диске в удаленном месте и т. Д. или в облачном хранилище данных.Во многих случаях поврежденный файл можно мгновенно восстановить из локального кеша в системе пользователя.

Эта способность не только обнаруживать и прекращать атаки, но и быстро восстанавливать любые поврежденные файлы является уникальной для Active Protection. Многие продукты, продаваемые как программы-вымогатели, могут остановить атаки, но не помогут пользователю оправиться от любого ущерба, нанесенного до обнаружения атаки. Другие могут помочь в восстановлении после атаки, но только для файлов меньшего размера. Active Protection обнаруживает и блокирует атаки программ-вымогателей, а затем быстро и автоматически восстанавливает любые поврежденные файлы независимо от их размера.

Защита файлов резервных копий

Использование файлов резервных копий для восстановления после атаки программ-вымогателей является полезным и рекомендуемым методом защиты. Узнав об этой тактике, многие разработчики вредоносных программ теперь создают программы-вымогатели, которые также ищут и пытаются зашифровать файлы резервных копий пользователя. Acronis побеждает эту тактику, применяя средства защиты Active Protection к файлам резервных копий, а также к другим файлам. Атаки на файлы резервных копий, хранящиеся вне хранилища (например, в облачном хранилище Acronis), дополнительно защищены двумя способами: с помощью шифрования при передаче и в состоянии покоя, а также путем ограничения доступа к файлам резервных копий в облачном хранилище только для процессов, авторизованных Acronis.

Интеграция функций защиты от программ-вымогателей и резервного копирования

Включение Acronis Active Protection в Acronis Cyber Backup и Acronis True Image дает явное преимущество перед отдельно развернутыми продуктами защиты от вредоносных программ и резервного копирования. Никакая комбинация автономных продуктов не может обеспечить высокоавтоматизированное обнаружение, завершение и восстановление после атак программ-вымогателей, которые Acronis делает с тесно интегрированным резервным копированием и защитой от программ-вымогателей.

Как защитить свой компьютер от программ-вымогателей: демонстрация активной защиты Acronis

В этой демонстрации показана последовательность событий типичной атаки программ-вымогателей, при которой неосторожный пользователь щелкает ссылку или открывает вложение. как подлинное электронное письмо от знакомого отправителя.Фактически, это «фишинговое» электронное письмо от онлайн-преступника, созданное для того, чтобы заставить пользователя доверять электронной почте. Щелчок по ссылке или открытие вложения не дает ожидаемой электронной таблицы или забавного GIF-изображения, а вместо этого заражает систему пользователя вирусом-вымогателем. Некоторые версии программ-вымогателей (например, печально известный вирус WannaCry) включают технологию червей, которая помогает им автоматически распространяться на любую другую систему, которую они могут найти в локальной сети Ethernet или Wi-Fi пользователя.

В приведенном выше видеоклипе пользователь получает законное на вид электронное письмо, в котором предлагается интересная информация о предстоящих выпусках популярного телешоу.Заинтригованный пользователь загружает и открывает вложение электронной почты, которое, как оказалось, содержит программу-вымогатель WannaCry. Вирус шифрует файлы пользователя, делая их полностью недоступными, а затем отображает записку о выкупе с таймером обратного отсчета, требуя платежа в размере 300 долларов в онлайн-валюте, которую невозможно отследить, до того, как истечет время таймера. Перед пользователем стоит выбор: быстро заплатить безликому преступнику или навсегда потерять доступ к своим файлам. (Сотрудники правоохранительных органов и эксперты по безопасности обычно не рекомендуют платить выкуп: 20% жертв, которые заплатили, никогда не получают обещанный ключ.)

Далее в демонстрации показано, что происходит, когда один и тот же пользователь открывает такое же зараженное вложение, но на этот раз имеет активную защиту Acronis. Active Protection определяет действия по переименованию и шифрованию файлов как вредоносные и немедленно останавливает процесс. Затем он автоматически восстанавливает файлы, которые были зашифрованы до обнаружения атаки. В ролике объясняется, как решения Active Detection о разрешении / блокировке могут изменяться с течением времени с помощью машинного обучения и уточняются с помощью белых и черных списков.

Антивирусная программа может обнаруживать и блокировать некоторые атаки программ-вымогателей, но версии, которые уже достаточно хорошо известны, чтобы поставщик антивирусных программ создал для них подпись, и то только в том случае, если пользователь недавно обновил антивирусную программу своей системы. база данных подписей. Злоумышленники постоянно совершенствуют свои программы-вымогатели, чтобы избежать обнаружения на основе сигнатур. Это делает антивирус полезным для защиты от известных атак программ-вымогателей, но совсем не помогает с новыми.

Лучшим решением является восстановление зашифрованных файлов из резервной копии, но это означает потенциальную потерю любых новых файлов, которые были созданы, и любой работы, выполненной с момента завершения последней резервной копии, которая может составлять часы, дни или файлов за несколько недель.

Активная защита, включенная в Acronis Cyber Backup и Acronis True Image, является лучшим решением, сочетающим способность обнаруживать и блокировать атаки программ-вымогателей, включая ранее неизвестные версии, с возможностью мгновенного восстановления любых файлов, поврежденных до обнаружения атаки. Его способность выявлять и останавливать программы-вымогатели на основе их поведения, а не сигнатуры, является огромным защитным преимуществом по сравнению с антивирусными системами. Его интегрированная способность автоматически восстанавливать поврежденные файлы из резервной копии делает его лучшим решением для чисто антивирусных решений.Ни один другой продукт не сочетает в себе защиту от программ-вымогателей и резервное копирование в одном интегрированном автоматизированном пакете.

Объем и ценность данных, хранящихся в ваших системах, со временем будут только увеличиваться. Преступная индустрия, разрабатывающая и распространяющая программы-вымогатели, уже очень прибыльна и со временем будет только увеличивать объем и изощренность своих атак. Существует множество основных шагов, которые помогут вам избежать атаки программ-вымогателей:

- Используйте антивирусную программу и часто обновляйте ее базу данных сигнатур.

- Держите свою операционную систему и приложения в актуальном состоянии, чтобы, когда поставщики обнаруживают уязвимости в своих продуктах, вы получали исправления программного обеспечения, которые их закрывают. Например, WannaCry проложила свой всемирный путь разрушения отчасти за счет использования известной слабости Windows, которую многие пользователи не удосужились исправить с помощью своевременного обновления Windows.

- Остерегайтесь фишинговых писем и призывайте своих родственников, друзей и коллег с осторожностью переходить по ссылкам или открывать вложения в сообщениях электронной почты из источников, которым они не полностью доверяют.

Если вы действительно хотите победить злоумышленников-вымогателей, вам понадобится Acronis Cyber Backup или Acronis True Image с активной защитой, единственное интегрированное решение для обнаружения, прекращения и автоматического восстановления после атак программ-вымогателей.

Acronis Active Protection замедляет работу приложений без действительной цифровой подписи, которые изменяют множество файлов за короткий промежуток времени

Признак

Стороннее приложение работает медленно, если установлен Acronis True Image.

Затронуты только те приложения, исполняемые файлы которых (.exe) не имеют действительной цифровой подписи, И в рамках своей нормальной работы изменяют множество файлов за небольшой промежуток времени.

Чтобы проверить, имеет ли исполняемый файл действительную цифровую подпись, выполните следующие действия:

- Найдите исполняемый файл в проводнике. Для этого:

- Нажмите комбинацию клавиш Ctrl + Shift + Esc на клавиатуре, чтобы запустить диспетчер задач Windows

- Щелкните правой кнопкой мыши приложение, которое вы хотите проверить, и выберите « Открыть расположение файла ».Откроется папка с исполняемым файлом.

- Щелкните правой кнопкой мыши файл приложения и выберите Properties

- Посмотрите, есть ли в свойствах файла вкладка « Цифровые подписи ».

- Если такой вкладки нет, это означает, что приложение не имеет действующей цифровой подписи и применяется данная статья.

Примечание. Диспетчер файлов 7-Zip на рисунке ниже взят исключительно в качестве примера, чтобы проиллюстрировать, как будет выглядеть приложение без действительной цифровой подписи.Acronis True Image полностью совместим с 7-Zip File Manager и не снижает его производительность. - Если есть эта вкладка, щелкните подписи в списке и нажмите «Подробнее», чтобы проверить каждую подпись:

- Если вы видите статус «Эта цифровая подпись в порядке», это означает, что приложение имеет действительную цифровую подпись, и эта статья не применяется.

Примечание. TrueImage.exe на рисунке ниже взят в качестве примера, демонстрирующего, как будет выглядеть файл с действующей цифровой подписью.Не выбирайте TrueImage.exe в вашем случае. Вместо этого проверьте приложение, которое стало медленным. - Если вы видите текст статуса «Эта цифровая подпись недействительна», то применяются инструкции из этой статьи.

- Если вы видите статус «Эта цифровая подпись в порядке», это означает, что приложение имеет действительную цифровую подпись, и эта статья не применяется.

- Если такой вкладки нет, это означает, что приложение не имеет действующей цифровой подписи и применяется данная статья.

Причина

В рамках механизма защиты данных Active Protection создает моментальные снимки (мини-резервные копии, удаляются при перезагрузке) файлов, которые программа без действительной цифровой подписи изменяет. Каждый раз, когда такая программа пытается изменить файл, Active Protection сначала создает снимок файла, который будет изменен, и только после создания снимка изменения фактически записываются на диск.

Если легитимная программа должна изменить множество файлов за короткий период времени в рамках своей нормальной работы, становится заметной задержка, вызванная созданием моментальных снимков из Active Protection.

Приложения с действительными цифровыми подписями не отслеживаются на предмет такого поведения и не затрагиваются этой проблемой.

Примером уязвимой программы является Traktor Pro 2 компании Native Instruments. Это законное приложение, быстро меняющее множество файлов в C: \ Users \ <имя пользователя> \ Documents \ Native Instruments \ Traktor 2.11.0 \ Transients \ как часть его нормального функционирования. Исполняемый файл C: \ Program Files \ Native Instruments \ Traktor 2 \ Traktor.exe не имеет действующей цифровой подписи и по умолчанию контролируется активной защитой. Активная защита не позволяет Traktor Pro 2 изменять файл до завершения создания моментального снимка этого файла, что вызывает видимое замедление. Решение описано ниже.

Решение

Добавьте в белый список исполняемый файл или исполняемые файлы программы, которые, как вы уверены, являются законными, но начали медленно работать с установкой Acronis True Image.Это снимет мониторинг с активной защиты, и программа из белого списка станет такой же быстрой, как и до установки Acronis True Image.

Чтобы добавить программу в исключения Active Protection, выполните следующие действия:

- Откройте Acronis True Image и выберите Активная защита в меню слева

- На экране «Активная защита» щелкните Управление процессами

- На экране «Управление процессами» щелкните Отслеживаемые процессы .

- Программа без действующей цифровой подписи, скорее всего, будет присутствовать в списке. Выберите исполняемый файл для программы, которая работает медленно, нажмите Установить разрешение и выберите Разрешено запускать.

- Если программа без действующей цифровой подписи отсутствует в списке отслеживаемых процессов, вы можете добавить ее в исключения вручную. На экране управления процессами щелкните Добавить, перейдите к исполняемому файлу, который необходимо добавить в белый список, выберите исполняемый файл и щелкните Открыть .Разрешение должно быть установлено на Разрешено запускать

Ransomware — что это такое, как ответить на угрозы программ-вымогателей, обнаружение программ-вымогателей

Растущая угроза программ-вымогателей

Для многих людей знания о программах-вымогателях начались 12 мая 2017 года, когда WannaCry разошелся по всему миру, заразив четверть миллиона машин в более чем 150 странах. Самая крупная атака с использованием программ-вымогателей за всю историю затронула ряд организаций, в том числе FedEx, испанскую Telefonica, Национальную службу здравоохранения Великобритании, немецкую железнодорожную компанию Deutsche Bahn и LATAM Airlines.

С тех пор появилось бесчисленное количество новых разновидностей программ-вымогателей, а киберпреступники постоянно разрабатывают новые методы доставки — все в их попытках вымогать деньги как у потребителей, так и у предприятий.

Хорошая новость заключается в том, что еще не поздно создать надежную защиту от программ-вымогателей — и мы объясним, что вы можете сделать ниже.

Что такое программы-вымогатели?

Мы знаем, что программы-вымогатели — одна из самых быстрорастущих угроз кибербезопасности в мире, но что такое программы-вымогатели?

Программы-вымогатели — это тип вредоносного ПО, которое при заражении устройства блокирует доступ к нему или к некоторой или всей информации, хранящейся на нем.Чтобы разблокировать устройство или данные, пользователь должен заплатить выкуп, обычно в широко используемой электронной валюте. Термин «программа-вымогатель» охватывает в основном два типа вредоносного ПО: так называемые блокировщики Windows (они блокируют операционную систему или браузер с помощью всплывающего окна) и программы-вымогатели для шифрования. Этот термин также включает некоторые троянские программы-загрузчики, а именно те, которые обычно загружают шифровальщики-вымогатели при заражении машины. В настоящее время программы-вымогатели с шифрованием считаются синонимом программ-вымогателей.

Отрасль защиты от вредоносных программ, включая ФБР и аналогичные организации, согласны с тем, что угрозы вымогателей, к сожалению, будут продолжать становиться все более и более распространенными, особенно как для крупного, так и для малого бизнеса.

Всегда лучше остановить атаку программ-вымогателей как можно раньше. В идеале его следует остановить на рабочем столе, прежде чем вымогатель сможет зашифровать какие-либо файлы. Таким образом, важно понимать угрозу и использовать решения для защиты данных, которые позволят группе безопасности быстро отреагировать на атаку программы-вымогателя, не нарушая рабочий процесс для настольных и сетевых групп, а также пользователей в сети.Это касается не только корпоративных пользователей, но и обычных пользователей.

К счастью, Acronis предлагает решение для защиты от программ-вымогателей, которое помогает корпоративным и обычным пользователям эффективно бороться с программами-вымогателями. Наше решение можно использовать как часть потребительских (а затем и корпоративных) продуктов Acronis, или вы можете объединить эти продукты с решением для защиты от вредоносных программ по вашему выбору.

Acronis Active Protection: эффективный ответ на угрозы программ-вымогателей

Acronis Active Protection — это передовая технология для операционных систем Windows.Acronis планирует расширить его, чтобы охватить Android и другие операционные системы, но на данный момент большинство атак программ-вымогателей нацелены на системы Windows. В настоящее время системы Windows требуют меньшего количества исследований и усилий от киберпреступников для создания вредоносных программ, требующих выкупа.

Запатентованная технология Acronis Active Protection также является основой очень надежного подхода к защите данных. Его можно расширить разными способами. Но сначала давайте посмотрим, как это работает, и почему Acronis Active Protection должен быть первым инструментом в вашем арсенале защиты от программ-вымогателей.

Эвристический подход к обнаружению программ-вымогателей

В основе Acronis Active Protection лежит эвристический подход, о котором вы, возможно, слышали в отношении индустрии защиты от вредоносных программ. Эвристический подход к обнаружению намного более современный и продвинутый, чем сигнатурный. Одна сигнатура может обнаруживать только один образец, в то время как эвристика может обнаруживать несколько или даже несколько сотен образцов файлов, принадлежащих к одному так называемому семейству (обычно схожих по поведению или шаблонам действий).Поведенческая эвристика, о которой мы говорим, в основном представляет собой цепочку действий (точнее, событий файловой системы), выполняемых программой, которые затем сравниваются с цепочкой событий в базе данных шаблонов вредоносного поведения.

Поведенческая эвристика сопровождается белыми и черными списками различных программ. Зачем нужна проверка белого списка? Поскольку эвристика способна обнаруживать новые угрозы программ-вымогателей, но в то же время они работают на основе результатов опыта / поведения и должны контролироваться на предмет ложных срабатываний.Вот почему продукты Acronis Active Protection проверяют любые подозрительные процессы по белому и черному спискам. В то же время, когда пользователь блокирует потенциальную атаку вымогателя, он попадает в черный список, и это не позволяет этой вредоносной программе запускаться при следующей перезагрузке. Это очень важно, потому что пользователям не нужно снова и снова повторять процесс блокировки определенных типов программ-вымогателей.

Очевидным способом взлома резервной копии для злоумышленников была бы атака на программу Acronis True Image.Вот почему Acronis Active Protection использует самозащиту программы агента Acronis. Ни один процесс в системе, кроме программного обеспечения Acronis, не может изменять файлы резервных копий. Мы также внедрили надежный механизм самозащиты, который устранит любую типичную атаку программ-вымогателей и не позволит злоумышленникам нарушить работу программного обеспечения резервного копирования или изменить содержимое файлов резервных копий.

Более того, Acronis Active Protection также отслеживает основную загрузочную запись жесткого диска под управлением Windows пользователя и не допускает внесения каких-либо изменений из легитимных утилит, не внесенных в белый список.

Работает ли Acronis Active Protection с любыми атаками программ-вымогателей?

Да, это так. Однако мы должны структурировать это таким образом, чтобы обеспечить постоянную активную защиту данных от трех основных векторов программ-вымогателей.

1. Остановка атаки программ-вымогателей на любой файл

Типичный случай, связанный с вымогательством, обычно может быть решен путем использования ранее созданных резервных копий файлов для восстановления скомпрометированных данных. Однако теперь с этим проще справиться и, скорее всего, никогда не произойдет в более широком масштабе, если у вас есть продукт с активной защитой Acronis.Восстановление нескольких зашифрованных файлов выполняется автоматически (после подтверждения пользователя) до последней версии, поскольку технология работает в режиме реального времени. Представьте себе ситуацию, когда резервное копирование запланировано на полночь, но в 11 часов вечера на компьютер попадает программа-вымогатель. Если вы просто восстановите файлы из онлайн-резервной копии, потеряете 11 часов работы. Однако при постоянном мониторинге процессов и активности, как описано выше, данные не теряются при инициировании атаки программы-вымогателя.

2.Когда программа-вымогатель атакует локальный файл резервной копии

В этом случае Acronis Active Protection активно отслеживает любые локальные диски и предотвращает изменение файлов резервных копий вредоносными программами-вымогателями.

3. Облачные резервные копии изменяются с помощью Ransomware

Файлы облачных резервных копий, хранящиеся в облачном хранилище Acronis, исключительно защищены от прямого изменения вредоносным кодом благодаря использованию сквозного надежного шифрования и ограничению доступа к действиям по изменению файлов только для подписанное и авторизованное программное обеспечение агента Acronis.

Как бороться с атаками программ-вымогателей

Давайте взглянем на таблицу ниже, в которой описаны приемы и методы, используемые программами-вымогателями для компрометации данных.

| Атака программы-вымогателя | Объяснение | Ответ Acronis Active Protection |

| Перезапись на месте | Атака программы-вымогателя открывает и изменяет файлы данных на месте | Драйвер предоставляет службе эвристические уведомления о доступе к файлам , выполняет копирование при записи подозрительных действий.Служба обнаруживает случай, приостанавливает работу программы-вымогателя, а драйвер откатывает файл из собственного кеша. |

| Через переименование | Атака программы-вымогателя создает новый файл, копирует исходное содержимое, изменяет новый файл, удаляет исходный файл. | Тот же образец, что и выше. |

| Через новый файл | Атака программы-вымогателя создает новый файл, копирует исходное содержимое, изменяет новый файл, удаляет исходный файл. | Тот же образец, что и выше. |

| Перезапись основной загрузочной записи | Программа-вымогатель открывает PhysicalDrive, перезаписывает MBR, система перезагружается, жесткий диск / MFT зашифровывается при перезагрузке (chkdsk замаскирован). | Драйвер наблюдает за операциями WRITE / SCSI в MBR через RAW FS, уведомляет службу, служба проверяет процесс и принимает решение. |

| Перезапись / переименование / или новый файл на месте с внедрением в известные процессы | Программа-вымогатель внедряется в известный процесс и выполняет вредоносные действия. | Драйвер предоставляет службе уведомления о попытках внедрения, и служба инструктирует драйвер начать наблюдение за процессом без выполнения копирования при записи. Если обнаруживаются подозрительные шаблоны, пользователю может быть предложено восстановить файлы из облака. |