Как отключить историю запросов в яндексе

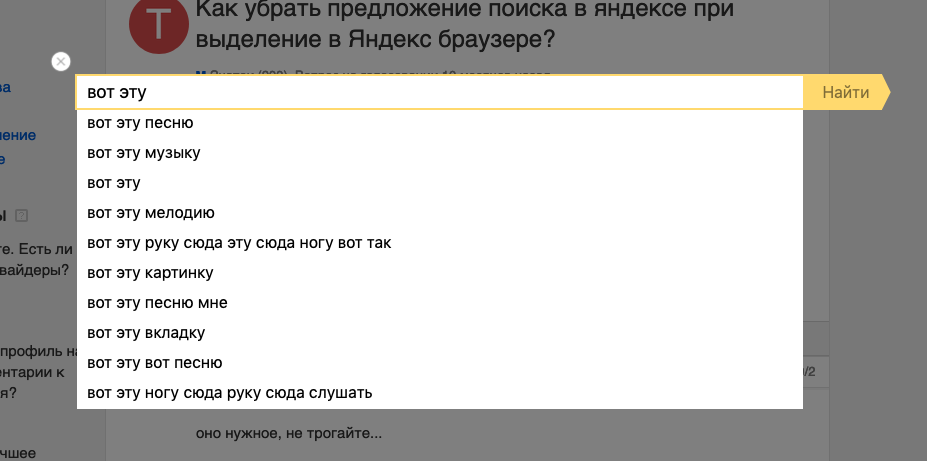

Когда вы совершаете поиск в той или иной поисковой системе, она сохраняет ваши запросы. Разработчики осведомлены, что пользователям свойственно искать ту же информацию через некоторое время. Поэтому мы при вводе повторяющихся слов видим в подсказках уже знакомые, веденные нами ранее фразы. Такая помощь не всегда полезна. Темой этой статьи станет удаление истории запросов в поисковой строке Яндекс.

Как избавиться от собственных запросов в Яндекс

Вне зависимости от того, авторизованы ли вы в системе Яндекс, поисковик вместе с браузером запоминают историю веденных вами фраз. Если вы ведете уже знакомое слово, то все ваши прошлые запросы будут выделены фиолетовым. Чтобы быстро удалить один или несколько из них, вы можете здесь же в строке навести курсор на нужный и нажать на крестик. Таким образом, он навсегда исчезнет из подсказок не только в текущей сессии, но и после перезагрузки браузера или даже компьютера. Попробуйте сейчас это сделать сами.

Удаление подсказок в поисковой строке Яндекс

Не стоит забывать, что все манипуляции в браузере запоминаются в его истории. Поэтому, если вы хотите стереть свои следы пребывания на каком-нибудь ресурсе, вам необходимо очистить и свой обозреватель. Если вы ни разу не делали этого, поступите следующим образом:

- Откройте свой браузер, не зависимо от его названия;

- Найдите вверху на панели кнопку меню. Она может выглядеть как 3 горизонтальные линии (Firefox), 3 точки (Chrome) или первая буква названия, например, Opera;

- В меню найдите пункт «Настройки» и выберите его;

- А теперь найдите вверху окна настроек строку поиска. Она специально предназначена для быстрого перехода к тем или иным настройкам браузера;

- Введите в ней «Истор…». Не вводите свой запрос полностью, так как неверное его окончание может запутать систему, и вы ничего не найдете. Выберите пункт «Удалить историю».

Удаление истории в браузере

Найдите пункт «Удалить за все время» чтобы удалить всю историю посещений сайтов. Если вас интересует какой-то отдельный сайт, в этом разделе также будет поиск. Воспользуйтесь им и найдите нужный ресурс.

Если вас интересует какой-то отдельный сайт, в этом разделе также будет поиск. Воспользуйтесь им и найдите нужный ресурс.

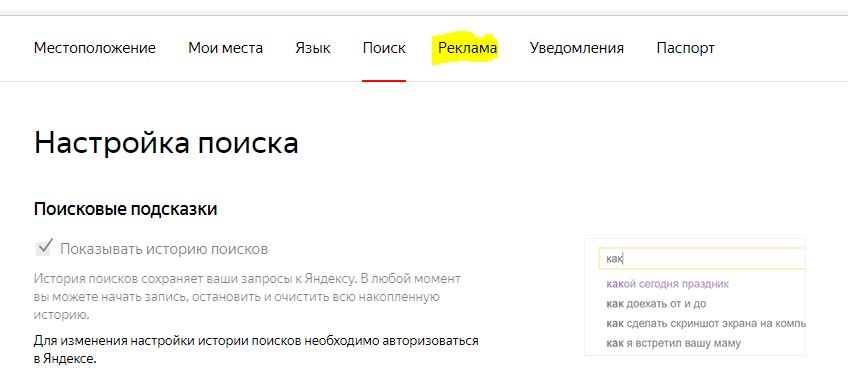

Очистить запросы в настройках аккаунта Yandex

Если у вас есть аккаунт в системе Яндекс, вы можете перейти в свой профиль и удалить данные, которые отображаются при вводе запроса. Здесь можно будет также настроить, чтобы все введенные вами вопросы в поисковой строке больше не сохранялись. Для этого перейдите на главную страницу Яндекс и авторизуйтесь со своими данными, если вы еще этого не сделали.

- Вверху справа выберите свой аватар или имя аккаунта;

- В выпадающем меню нажмите пункт «Настройки»;

Настройки профиля в Яндекс

Разделы настроек в профиле Яндекс

Удаление истории поисковых запросов в профиле Яндекс

Прежде всего вам нужно нажать на кнопку «Очистить историю запросов», чтобы удалить ранее сохраненные данные. Остальные настройки выбирайте на свое усмотрение.

Очистить историю посещений в Яндекс Браузере

Отдельно необходимо поговорить о Яндекс Браузере. В нем удаление истории поисковых запросов Яндекс совершается немного иначе, чем в других браузерах. Тем не менее этот процесс не сложен.

В нем удаление истории поисковых запросов Яндекс совершается немного иначе, чем в других браузерах. Тем не менее этот процесс не сложен.

- Запустите браузер и нажмите на панели вверху «Настройки»;

- Выберите среди прочих пунктов — «История». Вы также можете открыть их при помощи горячих клавиш CTRL+N;

Очистка истории в Яндекс Браузере

Как почистить историю поиска Яндекс в мобильном устройстве

Очистить поисковые запросы Яндекс можно также через мобильное устройство — смартфон или планшет. Ведь и здесь вы будете видеть фразы, которые уже использовали для поиска. Эти строки, как и в веб-версии, выделены фиолетовым цветом. Удалить единичный запрос можно, нажав на крестик в подсказке. Если вы хотите избавиться от пару собственных запросов, вы можете удалить их на месте. Но если вам нужно настроить поиск, чтобы он не запоминал ваши запросы, тогда необходимо авторизоваться в системе Яндекс. Это можно сделать в мобильном приложении.

- В запущенном приложении необходимо выбрать кнопку меню;

- Выберите пункт «Настройки»;

- Найдите пункт «Сохранять историю…» и уберите ползунок в положение влево для её отключения;

Очистка истории в мобильном приложении Яндекс

Теперь все введенные вами фразы поисковая система Яндекс запоминать не будет.

- Откройте браузер и выберите на панели значок в виде часов;

- Укажите на вкладку «История»;

- Выберите один из посещенных сайтов и нажмите кнопку «Удалить»;

- Если необходимо очистить все сайты сразу, выберите «Очистить историю.

Таким образом можно удалить историю ваших запросов не только в поисковой строке Яндекс, но и из браузеров на других устройствах.

Посещая страницы в сети интернет, пользователь может не догадываться, что информация о них остается в истории Яндекс.Браузера. Постепенно накапливаясь, эти данные занимают место на жестком диске и замедляют работу обозревателя. Кроме того, если компьютером пользуются несколько человек, каждый из них может узнать, чем интересуются другие. Это существенно снижает безопасность и конфиденциальность личных данных. Всех этих проблем можно избежать, если знать как очистить историю поиска в Яндексе.

Давайте разбираться по порядку. Для начала нам нужно выяснить, где находится та самая история запросов в яндекс браузере.

Где искать историю запросов в Яндексе?

Для просмотра истории необходимо перейти в меню Яндекс.Браузера (три полоски в правом верхнем углу) и кликнуть по кнопке «История». Появится список с последними просмотренными страницами. В его верхней части находится кнопка с надписью «История». Жмем её и получаем полную информацию о посещенных сайтах.

Еще один способ посмотреть историю – воспользоваться сочетанием клавиш Ctrl+H.

Аналогичным образом (через меню) просмотреть информацию можно в браузере на планшете или смартфоне.

Как очистить всю историю в Яндексе

Чтобы полностью избавиться от информации о запросах, нужно знать, как удалить историю из Яндекс браузера. Это можно сделать через настройки браузера или воспользоваться дополнительным расширением.

Используем настройки браузера

- Заходим в меню настроек браузера (три полоски в правом верхнем углу) переходим на вкладку «История» с адресами просмотренных сайтов и справа кликаем «Очистить историю».

- Появится всплывающее окно, в котором пользователь может настроить очистку браузера Яндекс. В блоке «Удалить записи» укажите, за какой временной промежуток будет удалена информация: час, день, неделю, месяц или все время.

- Далее, установив или, наоборот, сняв отметки напротив соответствующих строк, выберите, какие сведения будут удалены или останутся в памяти веб-обозревателя. Это сведения о посещенных страницах, история загрузок в браузере, файлы кэша, cookie, данные приложений и автоматического заполнения форм.

- Для подтверждения действий необходимо нажать «Очистить историю».

Таким способом одновременно удаляются сразу все данные об открывавшихся страницах.

Чтобы быстро выполнить удаление истории в Яндекс браузере, можно нажать комбинацию кнопок Ctrl+Shift+Del. Она сразу выводит требуемое окно.

Используем расширение аддон eCleaner

Очистить историю в браузере можно с помощью специального расширения. Для скачивания и установки нужно перейти в официальный каталог дополнений для Яндекс и Opera по ссылке: https://addons.opera.com/ru/extensions/.

Для скачивания и установки нужно перейти в официальный каталог дополнений для Яндекс и Opera по ссылке: https://addons.opera.com/ru/extensions/.

В строке «Поиск по расширениям» в правом верхнем углу нужно ввести «eCleaner». Появится страница с дополнением, для его установки нужно кликнуть «Добавить в Яндекс.Браузер».

Затем «Установка» и подтвердить действие во всплывающем окне нажатием кнопки «Установить расширение».

Чтобы запустить программу, нужно кликнуть по ее иконке с изображением красно-серого ластика в верхней панели браузера. В открывшемся окне необходимо установить период, за который осуществляется очистка и выбрать все удаляемые элементы. Для удаления истории нужно выбрать «History». После того, как заданы параметры очистки, следует нажать на кнопку «Forget!».

Интерфейс утилиты англоязычный, русский язык отсутствует. Это – единственное неудобство в использовании данного расширения.

Как удалить некоторые записи из истории в Яндекс.

Браузере

БраузереПомимо очистки всей истории браузера, пользователь может удалить лишь отдельные сайты. Сделать это можно двумя способами.

Способ 1.

Необходимо нажать Ctrl + H и перейти к посещенным страницам. Здесь нужно указать те ресурсы, которые следует удалить. В верхней части страницы появится кнопка «Удалить выбранные элементы». Нужно нажать ее, чтобы очистить историю запросов.

Способ 2.

Чтобы частично очистить историю обозревателя еще одним способом, нужно открыть ее и навести курсор на ту страницу, которую требуется убрать. Справа от нее появится треугольник («Действия»). Необходимо кликнуть по нему и выбрать команду «Удалить из истории».

Удаление истории в мобильной версии

Помимо удаления записей о посещенных страницах на компьютере, нужно знать, как очистить историю в яндексе на телефоне. Для устройств производства компании Apple и на телефонах Android очень похожи.

На айфоне

Чтобы удалить историю поиска на айфоне, необходимо:

- Открыть меню: кликнуть три вертикальные полоски в правом нижнем углу экрана.

- Затем последовательно открыть «Настройки» — «Конфиденциальность».

- Нажать «Очистить данные».

- Выбрать, какие данные будут очищены: история, кэш, cookie и т.д.

- Нажать «Очистить», подтвердить действие кликом по кнопке «Да».

Возможность выбрать и удалить некоторые посещенные страницы из истории Яндекс.Браузера есть и на мобильных устройствах. Для этого достаточно:

- Зайти в меню яндекс браузера.

- Перейти на вкладку «История».

- Выбрать страницу которую нужно удалить и коротким движением смахнуть её влево.

После этого вам останется кликнуть по кнопке «Удалить».

На андроид

- Удалить информацию о посещенных сетевых ресурсах в Яндекс.Браузере на андроиде тоже очень просто.

- Необходимо в меню открыть «Настройки» и перейти в раздел «Конфиденциальность».

- Нажать «Очистить данные», выбрать блоки, которые нужно очистить и нажать кнопку для выполнения действия.

Подведем итоги

Каждому человеку, активно пользующемуся Интернетом, регулярно следует выполнять очистку сведений о посещенных страницах. Это повышает конфиденциальность его личных данных, увеличивает быстродействие браузера и освобождает место на жестком диске.

Решить эту задачу на компьютере или ноутбуке можно с помощью настроек веб-обозревателя или через установленное дополнение. Для мобильных гаджетов на базе Android и техники Apple процедура очень похожа и выполняется через настройки браузера.

Яндекс является лидером русскоязычной поисковой системы. Разработанная глобальная сеть помогает многомиллионным пользователям добывать разнообразную информацию.

Набрав любое словосочетание или предложение в поисковую систему, можно сразу же найти ответ на вопрос.

Популярные запросы представлены в едином списке. Поэтому часто задаваемые вопросы сразу же всплывают в подсказках. После пройденной авторизации в Яндексе, открывается аккаунт, где хранится вся история.

Некоторые пользователи часто задаются вопросом об отключении функции, которая запоминает информацию в Яндекс браузере. Все запросы, введенные пользователями, всегда хранятся в сервере. Виртуальное хранилище, которое находится в аккаунте фиксирует не только запросы, но и дату, время, поисковую подсказку, а также переход с одного портала на другой.

Правильное удаление информации

С проблемой по удалению информации сталкивается практически каждый второй пользователь. Многие не знают как правильно удалять и отключать внесенные данные в Яндекс браузере.

Поэтому в этом случае необходимо прислушаться к рекомендациям профессионалов и следовать по указанным инструкциям. После чего, любая проблема решится без излишних хлопот.

Для начала чтобы очистить историю, необходимо авторизоваться в Яндексе. Пользователи, у которых нет собственного аккаунта, должны зарегистрироваться в системе, чтобы произвести последующие действия.

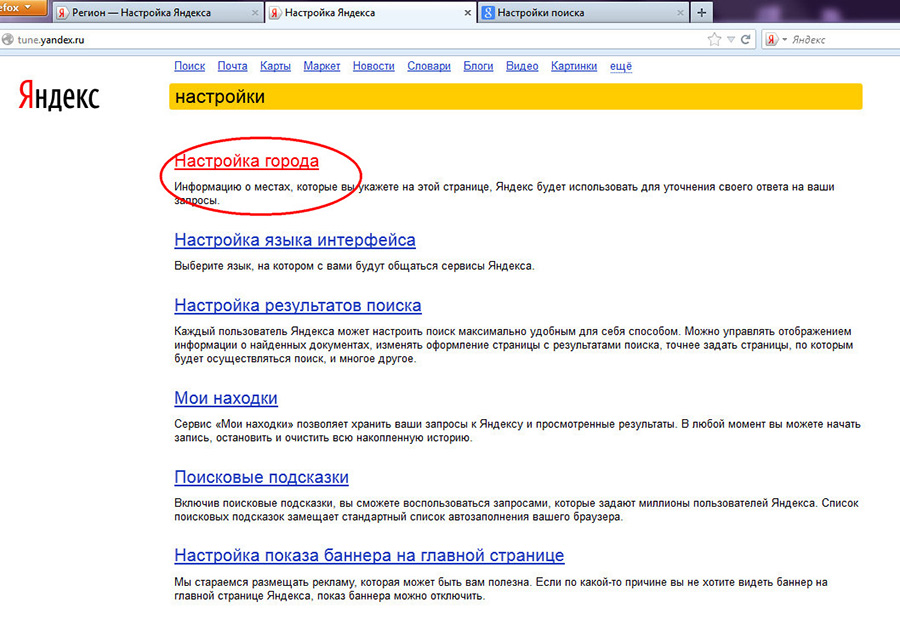

В опциях профиля, необходимо кликнуть по иконке, которая отображается в правой части верхнего угла. Как только появится меню, следует выбрать пункт «Другие настройки».

Как только появится меню, следует выбрать пункт «Другие настройки».

Переходя на новую страницу, придется перейти в раздел «Мои находки». Для удаления всех записей следует нажать на «Очистить». Для того чтобы избежать фиксирования событий, придется воспользоваться разделом «остановить запись». Некоторые пользователи не хотят полностью убирать информацию. В этом случае следует выборочно удалять запись, которая сохранена в Яндекс браузере.

Для осуществления данной операции, пользователь должен перейти в раздел «Мои находки», перейти по ссылке вернуться и только после этого кликнуть по иконке «крестик», которая отображается возле записей, от которых нужно навсегда избавиться.

Некоторые запросы можно сохранить на винчестер своего компьютера. Поэтому сохранение осуществляется следующим способом. В первую очередь следует перейти в боковое меню, где отображается опция «Экспорт».

Настроить журнал

После пройденной авторизации в Яндексе, следует открыть страницу переходя по данной ссылке tune. yandex.ru/suggest/. Чтобы отключить подсказки, придется убрать галочки, отображающие в опциях «Мои запросы». Избавиться от содержимого журнала можно нажав «Очистить». Далее, придется согласиться с изменением опций и нажать на кнопку «Сохранить».

yandex.ru/suggest/. Чтобы отключить подсказки, придется убрать галочки, отображающие в опциях «Мои запросы». Избавиться от содержимого журнала можно нажав «Очистить». Далее, придется согласиться с изменением опций и нажать на кнопку «Сохранить».

Настройка поиска

При желании полностью не удалять запись из браузера, придется зайти в раздел «Настройки результатов поиска». После найденного персонального поиска, следует убрать флажки, которые располагаются возле функции. Далее, нужно нажать «Остановить запись» и сохранить. Данная процедура не займет много времени. Поэтому каждый человек может самостоятельно справиться с этой задачей.

Пользователи «Яндекса» смогут удалить свои данные из сервисов — Общество

МОСКВА, 1 июня. /ТАСС/. В личном кабинете «Яндекс ID» появился инструмент для управления данными. С его помощью пользователи могут запросить архив с информацией, которую накопили о них разные сервисы «Яндекса», а также удалить свои данные из отдельных сервисов. Об этом сообщили в пресс-службе компании.

Об этом сообщили в пресс-службе компании.

Отмечается, что можно, например, стереть историю запросов к «Алисе» или сведения о посещенных местах. Архив содержит информацию из более чем 50 сервисов. На его подготовку необходимо несколько дней. Когда все готово, на почту приходит письмо, а файл с архивом появляется в «Яндекс ID». Удалить данные сейчас можно из «Алисы», «Музыки», «Карт», «Почты», «Диска», «Дзена», «Переводчика», «Погоды», «Мессенджера», «Бизнеса» и «Станции». До конца 2021 года в список войдут все основные сервисы «Яндекса».

В пресс-службе компании отметили, что большая часть данных стирается с серверов в течение суток. Некоторые данные по закону нужно хранить определенное время — их «Яндекс» перестает обрабатывать сразу после получения запроса и удаляет, как только истечет установленный срок. Данные, которые являются частью сервиса, например, правки и панорамы в «Картах», нельзя удалить полностью. Они обезличиваются — «Яндекс» убирает информацию о том, кто их добавил.

Директор «Яндекса» по защите данных Иван Черевко заявил, что информация о пользователях, их действиях и интересах — лайках и дизлайках, поездках, отзывах и так далее — помогают делать персонализированные и удобные сервисы. По его словам, «Яндекс» надежно защищает эти данные. При этом «Яндекс» выступает за прозрачность: у человека должна быть возможность проверить, что «Яндекс» знает о нем, и распорядиться этими данными по своему усмотрению.

В пресс-службе отметили, что удаление данных — необратимый процесс, его нельзя отменить. Если удалить данные, некоторые возможности сервисов станут недоступны. К примеру, «Яндекс.Музыка»советует новые треки, опираясь на историю прослушиваний, лайки и дизлайки. Без этой информации рекомендации будут неточными. Там добавили, что инструмент для управления данными — часть «Яндекс ID», он находится в разделе «Управление аккаунтом», чтобы получить доступ к инструменту, нужно ввести код подтверждения — это дополнительная мера безопасности. Код высылается на номер, привязанный к аккаунту.

«Яндекс ID» — это аккаунт пользователя на «Яндексе» и центр управления личными данными и настройками. Все данные в «Яндекс ID» надежно защищены, что подтверждается независимыми проверками. По их итогам «Яндекс» второй год подряд получает сертификат соответствия международному стандарту безопасности SOC 2.

Удалить запросы в яндексе на смартфоне

Многие пользователи знают, как удалить историю в Яндексе на компьютере, ведь это делается очень просто, да и статей на эту тему написано не одна сотня. А как удалить историю поиска в Яндексе на телефоне? Как избавиться от поисковых подсказок в мобильной версии, которые показывают какие запросы до этого набирал пользователь? Мы расскажем, как удалить историю в Яндексе на телефоне: посещений, запросов!

Как удалить историю поиска в Яндекс браузере на телефоне и планшете Андроид — очистить кэш

Пользователи мобильной версии браузера могут удалить историю поиска в Яндекс браузере на телефоне и планшете Андроид. Чтобы очистить кэш Яндекс браузера на телефоне Андроид:

- Открыть Яндекс браузер и открыть настройки браузера;

- Выбрать в открывшемся списке вкладку «Настройки» со значком шестеренки;

- Пролистать страницу до вкладки «Конфиденциальность» и нажать на кнопку Очистить данные»;

- Затем выбрать данные, которые необходимо удалить — в данном случае оставить только историю и кэш;

- Нажать на кнопку «Очистить данные», после чего история посещений и поиска будет удалена!

Как удалить историю в Яндексе на телефоне — как отключить подсказки

Впрочем, зачастую пользователи интересуются не тем, как удалить историю посещений в Яндексе на телефоне, а тем, как отключить подсказки в поиске на телефоне. Речь идет о подсказках, которые появляются внизу, при наборе запроса в поисковой строке Яндекса. Данные подсказки формируются на основе предыдущих запросов пользователя, то есть истории поиска и посещений. Таким образом, можно посмотреть, чем интересовался и что искал пользователь ранее. На самом деле отключить подсказки проще простого, а все что для этого необходимо:

Речь идет о подсказках, которые появляются внизу, при наборе запроса в поисковой строке Яндекса. Данные подсказки формируются на основе предыдущих запросов пользователя, то есть истории поиска и посещений. Таким образом, можно посмотреть, чем интересовался и что искал пользователь ранее. На самом деле отключить подсказки проще простого, а все что для этого необходимо:

- Авторизоваться в Яндексе на телефоне, то есть войти в свой аккаунт (почту) Яндекс с мобильного телефона;

- Открыть настройки аккаунта, как показано на картинке;

- В открывшемся списке выбрать вкладку «настройка»;

- Открыть вкладку «Поиск»;

- Убрать галочку в пункте «Показывать историю поисков»;

- Вот и все! Теперь при наборе запроса в поисковой строке Яндекса, внизу не будут выводиться подсказки.

Вот таким нехитрым способом можно легко и просто удалить историю в Яндексе на телефоне! А еще у нас можно узнать, как очистить кэш браузера на компьютере, а также, как включить ночной режим в Youtube!

Большое количество создаваемых Яндекс. Браузером временных файлов занимает много памяти на смартфоне или планшете, замедляя работоспособность устройства и давая возможность установить меньше полезных приложений, чем хотелось бы. Чтобы не допустить этого, нужно время от времени чистить кэш браузера. Рассмотрим способы, как очистить историю в Яндексе на телефоне, работающем под управлением операционных систем Android или iOS.

Браузером временных файлов занимает много памяти на смартфоне или планшете, замедляя работоспособность устройства и давая возможность установить меньше полезных приложений, чем хотелось бы. Чтобы не допустить этого, нужно время от времени чистить кэш браузера. Рассмотрим способы, как очистить историю в Яндексе на телефоне, работающем под управлением операционных систем Android или iOS.

Удаляем историю поиска Яндекс Браузера на телефоне

Удалить список просмотренных сайтов и временных файлов с памяти смартфона можно без помощи сторонних приложений. Весь необходимый функционал предусмотрен в самом браузере.

Чтобы удалить историю поисковых запросов в Яндексе на телефоне сделайте следующее:

- Откройте приложение Яндекс.Браузер и перейдите в меню настроек (иконка с тремя горизонтальными линиями).

Перейдите во вкладку «История», как показано на скриншоте.

Нажмите на экран телефона и удерживайте пальцем до тех пор, пока не появится окошко, где нужно выбрать пункт «Очистить историю». После подтверждения действия с вашей стороны список посещаемых страниц будет полностью очищен.

После подтверждения действия с вашей стороны список посещаемых страниц будет полностью очищен.

- Откройте контекстное меню настроек и выберите пункт «Настройки».

Найдите вкладку «Конфиденциальность» и выберите пункт «Очистить данные».

Выберите, что конкретно вы хотите стереть с памяти телефона, после чего нажмите на кнопку «Очистить данные».

С устройств марки Apple история Яндекс.Браузера очищается аналогичным способом. Разница может быть только в небольшом отличии интерфейсов приложений для разных платформ. Нажимаете на кнопку с тремя точками на главном экране, переходите в «Настройки», а дальше путь следующий: Конфиденциальность -> Очистить данные -> Очистить данные.

Нет необходимости удалять историю браузера и ненужные временные файлы слишком часто, делать это можно лишь периодически. Очистка кэша позволит освободить память устройства.

Как очистить историю поиска в Яндексе на телефоне андроид должен знать каждый пользователь современных гаджетов. Так как именно данный браузер используется в большинстве случаев для просмотра сайтов. Заходя в Яндекс-браузер, сохраняются все введенные запросы, сайты и другая достаточно важная информация, которой в отдельных случаях могут завладеть нежелательные персоны. Именно потому очень важно знать, где и как можно стереть свои запросники. Только в этом случае Вы сможете гарантировать сохранность персональных данных, а именно информация просто не сможет попасть кому-то другому в случае утери. Ведь данные просто будут удалены.

Так как именно данный браузер используется в большинстве случаев для просмотра сайтов. Заходя в Яндекс-браузер, сохраняются все введенные запросы, сайты и другая достаточно важная информация, которой в отдельных случаях могут завладеть нежелательные персоны. Именно потому очень важно знать, где и как можно стереть свои запросники. Только в этом случае Вы сможете гарантировать сохранность персональных данных, а именно информация просто не сможет попасть кому-то другому в случае утери. Ведь данные просто будут удалены.

Следует учитывать тот момент, что нередко владельцы смартфонов или планшетов, вводя в поисковую строку Яндекс-браузера какие-либо запросы пугаются того факта, что на экране появляются запросы. Они считают, что эти запросы, которые сохранились ранее, соответственно, история не очищена.

Однако, это заблуждение, так как так называемая «подводка» — те запросы, которые выскакивают, генерируются автоматически самой системой. Подводка не имеет ничего общего с историей Вашего браузера. Историю поисковых запросов можно скорректировать, если удалить данные отдельного периода. Также можно удалить полностью всю историю.

Историю поисковых запросов можно скорректировать, если удалить данные отдельного периода. Также можно удалить полностью всю историю.

Учитывая эти моменты, важно осознавать, что полностью исключить доступ к своей личной информации в Яндексе не получится, если просто удалить данные в браузере. Кроме этого следует удалить историю поиска, которая находится в глобальных настройках.

Как удалить историю поиска в Яндексе на телефоне мы расскажем прямо сейчас. Следует учитывать, что данный браузер дает возможности удаления не только запросов и истории, которые были заданы из-под него. Плюс к тому, можно удалить запросы, которые были экспортированные из других браузеров. К примеру, таких как Opera или Goggle. Естественно, здесь берутся случаи, когда Вы согласились на экспорт.

Для того, чтобы удалить прежние данные поиска, следует сделать следующее:

- Запускаем Яндекс-браузер, после чего тапаем на иконку с буквой «S».

Вы переходите в навигационное меню между вкладок;

Вы переходите в навигационное меню между вкладок; - Чтобы перейти в меню «История» тапаем на иконку «Часы»;

- В меню, которое открылось, смотрим перечень сайтов, которые Вы посещали ранее. Важно, что удалять данные можно не только полностью. Имеется возможность выборочной очистки.

При частичной очистке указанные, посещенные ранее страницы, удаляются, остальные же остаются, как и были. Пользоваться частичным удалением следует, если имеется необходимость в удалении отдельных посещений.

Однако, в большинстве случаев вернее удалить всю сетевую активность.

Чтобы произвести такую очистку необходимо сделать следующее:

- Тапаем на иконку с тремя вертикально расположенными точками;

- В появившемся меню находим пункт «Настройки»;

- Откроется новый экран, где будут собраны все возможные элементы для управления браузера;

- Находим раздел «Конфиденциальность».

Здесь следует убедиться, что такая функция, как «История» включена;

Здесь следует убедиться, что такая функция, как «История» включена;

В результате, вся информация должна быть удалена. Чтобы в этом убедиться, следует зайти в меню с историей. В случае, если Вы все сделали в строгом соответствии с предоставленной выше инструкции, в истории не будет никаких данных. Теперь возникает вопрос, как удаляется глобальная сетевая история…

Как удалить историю поиска в Яндексе на телефоне мы рассмотрели, а вот как очистить сетевую информацию — нет. Об этом далее… Проводя параллели с Яндекс-браузером, с глобальной историей ситуация такая же. Ее можно удалить как частично, так всю. В итоге, данные будут полностью недоступными для Вас и конечно же для других людей, которые могут завладеть Вашим аккаунтом в случае утери девайса или какой-то другой форс-мажорной ситуации.

Чтобы удалить свои данные воспользуйтесь следующей инструкцией:

Заходим в свой аккаунт, историю которого Вы, впоследствии, хотели бы удалить. Проверьте, что Вы действительно находитесь в нем. Чтобы это сделать, заходим на абсолютно любой сайт Яндекс-сервисов. Там будет указано Ваше имя или имя того пользователя, который вошел в систему;

- Теперь заходим на сайт yandex.ru;

- В правом верхнем углу тапаем на пункт «Настройки»;

- В этом меню находим подпункт «Настройки портала»;

- Появится окно, в котором находим раздел «История поиска»;

- В этом разделе Вы имеете возможность удалять запросы поисковику, которые были часто заданы;

- После чего переходим в «Результаты поиска», где необходимо снять галочки на подпунктах меню в персональном поиске.

В результате, Ваши прежние запросы не будут влиять на выдачу браузера.

Как очистить историю поиска в Яндексе на телефоне андроид, а также как очистить глобальную истории Вы теперь знаете. Однако, если Вы хотите иметь полную анонимность в своих действиях следует использовать другие браузеры. В частности, одним из лучших таких браузеров, которые обеспечивают максимальную приватность Вашего гаджета, является TOR.

Как удалить историю аккаунта Google и Яндекс?

Мы уже много раз писали про слежку в сети. В статье «История перемещений Андроид» мы рассказывали как удалить и отключить сохранение истории перемещения Андроид телефона. Сегодня речь пойдет о том, как удалить информацию в наших аккаунтах поисковых систем.

Поисковые системы — это место где добросовестно фиксируются не только наши запросы, но и множество другой информации. Скажем, у вас наверняка есть аккаунт на Google и, скорее всего, еще и смартфон на Android, привязанный к этому самому аккаунту?

Еще по теме: Какие данные собирает Гугл, и как их скачать?

Как удалить историю Google?

Зайдите на страничку Google под вашим аккаунтом, а затем перейдите вот по этой ссылке, которая приведет вас на страничку Google Account History. Или просто щелкните по своей аватарке в правом верхнем углу Google и выберите меню Мой аккаунт ⇒ Конфиденциальность ⇒ Личная информация ⇒ Отслеживание действий ⇒ Управление историей.

Здесь — и все ваши поисковые запросы, и посещенные вами места (спасибо смартфону!), и полный перечень просмотренных роликов на YouTube… Причем по всем подключенным к аккаунту устройствам и сервисам, с подробным календарем.

Но не все так плохо потому, что Google позволяет не только ознакомиться с этим досье, но и кое-что в нем подправить. Любой запрос можно пометить галочкой и удалить с помощью кнопки под календарем. Можно даже одним щелчком выделить все запросы за день… Но вот кнопки полного удаления истории здесь нет. Как же так? На самом деле эта возможность есть, только спрятана она под кнопкой Настроек в правом углу экрана.

А разделе Настройки вы и вовсе можете отключить отслеживание истории ваших действий — правда, в этом случае поиск в Google и ряд других сервисов заметно поглупеют.

Вообще в настройках аккаунта Goolge есть немало полезных возможностей: например, в разделе Безопасность и вход вы можете просмотреть список устройств, с которых был произведен вход в ваш аккаунт. Можно настроить Google так, что при каждом входе в аккаунт с нового устройства вам тут же будет отправлено сообщение на СМС или по электронной почте.

Более подробно о слежке Google и о том как ее отключить вы можете прочесть в статье «Гугл слежка»

Как удалить историю Яндекс?

Примерно такая же возможность есть и в Яндексе: для этого, как и в предыдущем случае, вам нужно «залогиниться», то есть войти в поисковик с вашей учетной записью, а затем перейти по этому адресу.

Как видим, тут тоже есть кнопка очистки истории запросов, а также возможность отключить запись истории в дальнейшем. У этого способа есть лишь один недостаток: управлять вашей историей поиска вы можете только при наличии регистрации на сервере — иначе никак.

И даже в этом случае не питайте особых иллюзий: в «логах» провайдера сохраняются все действия, совершенные с вашего IP-адреса, скрыть который без использования уже знакомых нам инструментов типа TOR вы никак не сможете. Об установке и правильной работе в TOR мы писали в статье «Настройка TOR«

Ключевые слова для Яндекс Директа, как правильно подобрать и настроить

Содержание статьи:

Что такое «ключевые слова»? Для начала разберемся в понятиях.

Поисковый запрос – это текст, который пользователь вводит в поисковой строке Яндекса. Ключевое слово – фраза, инициирующая показ объявлений пользователю, заинтересованному в покупке вашей продукции. Запрос, указанный при настройке рекламных объявлений.

Как работают ключевые слова?

Перед тем, как перейти в поисковик, пользователь формирует запрос. Он окрашен нюансами, в зависимости от которых меняется выдача. Основная масса пользователей уже уверенно работает с поисковыми системами и знает как ввести запрос для формирования релевантной выдачи. Поисковые системы фиксируют, собирают запросы и с помощью машинного обучения ищут закономерности.

Запросы: базовые и вложенные

Запросы бывают базовыми и вложенными. Базовые запросы еще называют «масками» и «высокочастоткой». Они являются основой будущей рекламной кампании. Обычно собираются на старте кампании и определяют, в каком направлении будет двигаться специалист при сборе семантического ядра. Наиболее эффективно показывают себя в РСЯ.

Базовый запрос должен отвечать тематике бизнеса, который вы рекламируете. Если вы сомневаетесь в этом – проверьте выдачу. С большей долей вероятности органическая выдача будет сформирована под нужды пользователя.

Вложенные запросы – это запросы, которые содержат в себе часть базовой ключевой фразы, но имеют уточнения. Например: «быстрая доставка», «скидка по стоимости» или регион, в котором нужен товар или услуга.

Частотность ключевых слов

Все запросы делятся на группы по количеству ежемесячных показов. В зависимости от того, какой тип таргетинга необходим, вы решаете с каким видом запросов будете работать.

Частотность запросов делится на следующие категории:

- Супер высокочастотные запросы. Такими считаются запросы от 100 тысяч показов в месяц. Чаще всего встречаются у товаров и услуг массового спроса. По супер высокочастотным запросам можно запускать рекламу в сетях, но нужно понимать, что трафик чаще всего холодный. В любом случае, запуск таких объявлений подойдет для получения охвата, повышения узнаваемости бренда или презентации нового продукта на рынке.

- Высокочастотные запросы. ним относятся запросы от 10 тысяч показов в месяц.

- Среднечастотные запросы. Начинаются от 1000 показов.

- Низкочастотные запросы. Начинаются от 1 показа. Являются наиболее эффективными, так как пользователь максимально описывает свою потребность.

Обратите внимание: для каждой тематики понятие частотности разное. В узких нишах высокочастотными запросами могут быть фразы с 200-100 показами в месяц.

Минус-слова и минус-фразы в Яндекс Директе

Минус-слова – это слова, которые запрещают показ рекламы по указанным запросам.

С помощью отчетов по поисковым фразам мы ищем нерелевантные запросы и пополняем список минус-слов, для того чтобы объявления по ним не показывались.

Пример: -википедия

При запросе «интернет-эквайринг википедия» объявление не будет показано.

Минусовать можно не только отдельными словами, но и фразами

Пример: оплатить на сайте

Не будет показано: Оплатить на сайте штраф

Будет показано: Оплата на сайте подключить

- Минус-слова и ключевые слова

Если у ключевого запроса существует конфликт с минус-словами, то Яндекс отдаст предпочтение ключевику.

Например, минус-слово: тарифы

Ключевое слово: оплата на сайте тарифы

В данной ситуации рекламное объявление будет показано.

Подбирайте минус-слова аккуратно. Излишнее употребление минусовиков может сильно сократить количество показов. Достаточно ограничиться очевидными минус-словами при запуске рекламы. Пополняйте их количество, исходя из результатов отчета в Яндекс Директе.

Операторы ключевых слов – символы, которые помогают работать с ключевыми запросами при настройке рекламы. Для чего нужны операторы? В некоторых случаях запрос без операторов может принести нерелевантный трафик на сайт.

В Яндекс Директе существует пять основных типов операторов:

- Восклицательный знак «!». Фиксирует форму слова – число, падеж и время. Символ ставится перед словом, которое необходимо зафиксировать.

Например: оплата на !сайт

Не будет показано: оплата на сайте ЖКХ

Будет показано: оплата на сайт подключить

- Оператор плюс «+». Фиксирует стоп-слова – местоимения и служебные части речи, а также слова без смысловой нагрузки. Передает Яндексу, что в запросе обязательно должен быть отмеченный предлог. В ином случае, объявление показано не будет.

Например: оплата +для сайта

Не будет показано: оплата на сайте ЖКХ

Будет показано: подключить оплату для сайта

- Оператор квадратные скобки «[]». Фиксирует порядок слов. В том числе все словоформы и стоп-слова внутри фразы. Этот оператор редко используется. Чаще всего в сфере продажи билетов.

Например: билеты [москва питер]

Не будет показано: Купить билеты Питер Москва

Будет показано: Купить билеты Москва Питер

- Оператор кавычки «‘’ ‘’». Фиксирует количество слов внутри фразы. При этом у них может быть любой порядок и словоформы.

Например: «Разработка сайта»

Не будет показано: разработка сайта что это

Будет показано: сайт разработка

- Оператор круглые скобки «( )». Группирует слова при сложных запросах. Для этого нужно добавить дополнительные слова в знак «( )» и разделить символом «|», если это необходимо.

Например: «коллтрекинг (тарифы|цена)»

Будет показано: коллтрекинг тарифы, коллтрекинг цена

В данном случае не получится сделать заголовки под разные ключевые фразы. Это скажется на CTR объявления, показателе качества и, следовательно, на стоимости клика. Из-за этого маркетологи редко работают с данным оператором.

С чего начать сбор семантического ядра?

Вы можете брать идеи из:

- Номенклатуры. Например, описание характеристик или категорий товара в запросе.

- Слов-синонимов. Используйте сервисы по подбору синонимов при сборе семантического ядра.

- Слов, написанных латинскими буквами или кириллицей. Многие пользователи вводят запросы и так, и так. Не стоит отсекать часть аудитории.

- Фраз конкурентов. Собирайте запросы через SpyWords. Сервис позволит узнать семантическое ядро конкурентов и использовать дополнительные ключевики. Также названия компаний конкурентов сами по себе являются ключевыми словами, так как их ищет ваша аудитория.

- Разных частей речи и сленговых фраз.

Для рекламы в РСЯ можно использовать запросы из смежных тематик. Это менее прогретая аудитория, но при низких ставках может принести заявки по низкой стоимости. Тут имеет значение УТП продукта, его стоимость, качество объявлений и лендингов.

Идеи для дополнительных фраз можно почерпнуть из прогноза бюджета в Яндексе. При сборе ядра используйте «продающие добавки» – такие слова, как «купить», «цена», «стоимость», «доставка», «оптом», «опт», «недорого» и так далее.

По запросам с «продающими добавками» стоимость клика обычно выше, но именно с них будет наибольший процент заказов.

После сбора семантического ядра нужно разделить его на два списка – «грязный» и «чистый». В «чистом» списке будут ключевые слова, которые нам подходят. На них будут запущены рекламные кампании. «Грязный» список необходимо обработать и выписать из него минус-слова.

Поиск ключевых запросов через WordStat

Как отключить капчу в Яндекс.Вордстат? – статьи про интернет-маркетинг

Время прочтения: 5 минут

Тэги: Яндекс, SEO, интернет-маркетинг

О чем статья?

- Почему капча появляется

- 7 способов справиться с капчей

- Как отключить капчу в автоматизированных сервисах сбора запросов

Для кого эта статья?

- Для тех, кто решил воспользоваться Яндекс.Wordstat

Сaptcha — особая форма издевательства теста для тех пользователей, которые проверяют много запросов Вордстатом. Каждый раз приходится переключать раскладку на английский язык, вглядываться в серые буквы на сером фоне, вводить… и через пару минут повторять все заново.

Почему Вордстат запрашивает капчу

По официальной справке Яндекса, причинами может стать следующее:

- С вашего IP слишком часто обращаются в Вордстат.

- Ваш компьютер находится за пределами СНГ.

- Ваш браузер по техническим причинам не может сохранить файлы cookies.

По отзывам пользователей, еще одна причина — вы не зашли в аккаунт Яндекса.

Как избавиться от частого ввода капчи?

Пробуйте все варианты по очереди, какой сработает — точно не знает никто.

- Проверьте запись cookies в настройках браузера. Можно сделать проще: перейти на https://yandex.ru/internet, нажать Ctrl+F — появится строка поиска по странице — и ищите fuid01. Если его нет, получение cookies заблокировано.

- Отключите блокировщик рекламы на данном сайте (если у вас установлен Adblock или аналог).

- Используйте другой браузер.

- Постоянно работайте в одном окне Вордстата (не открывайте несколько вкладок с ним).

- Зайдите под другим аккаунтом Яндекса.

- Включите VPN или прокси — это можно сделать как вручную, так и воспользовавшись дополнением для браузера.

- Проникайте в Яндекс.Wordstat через сервис контекстной рекламы Директ. Заведите личный кабинет (это бесплатно!), выберите в Яндекс Директ прогноз бюджета и третьим сверху пунктов увидите подбор ключевых фраз. Это и есть переход в wordstat, который избавит от борьбы с капчей.

Как быть при работе в автоматизированных сервисах?

Сервисы типа Key Collector, Word-keeper и другие способы автоматизации сбора ключевых слов обращаются к вордстату очень часто, вызывая его подозрения. Можно создать новые аккаунты Яндекса для каждого обращения к Wordstat (это делается через настройки сервисов). Или купить антикапчу, которая стоит совсем недорого.

Выводы

Точную причину появления капчи именно на ваших запросах угадать невозможно, можно его минимизировать. Надо перебрать все известные способы, рано или поздно найдется работающий в вашей ситуации.

Статью подготовила Татьяна Минина. Профессиональный журналист, копирайтер. Увлечения: журналистика, текст, SEO, спорт.

Как удалить историю запросов в Яндекс и Google: инструкции

Не только браузеры, но и поисковые системы сохраняют историю ваших запросов. Соответственно, если вы хотите ее скрыть, то нужно воспользоваться механизмами для удаления истории запросов. В зависимости от того, какая из поисковых системы была использована, процесс удаления истории запросов будет отличаться. В этой статье мы рассмотрим две самые популярные поисковые системы — Яндекс и Google, и способы удалить историю запросов в них.

Оглавление: 1. Как удалить историю запросов в Яндекс 2. Как удалить историю запросов в Google

Как удалить историю запросов в Яндекс

Обратите внимание

Если вы вводите запрос в Яндекс, когда находитесь в режиме инкогнито браузера, но при этом авторизованы в сервисе Яндекс, все равно ваш запрос сохранится в памяти поисковой машины.

Удалить историю запросов из браузера Яндекс можно следующим образом. Зайдите на главную страницу поисковой системы и авторизуйтесь в своем аккаунте Яндекс. После этого в правом верхнем углу нажмите на пункт «Настройки».

Появится выпадающее меню. Нужно выбрать пункт «Настройки портала».

Здесь необходимо нажать «Очистить историю запросов», чтобы полностью удалить всю сохраненную поисковой машиной историю ваших поисков.

Обратите внимание

После нажатия на кнопку, история будет полностью очищена примерно в течение 1 минуты.

Если вы не хотите, чтобы Яндекс в будущем записывал ваши действия в интернете и сохранял историю запросов, необходимо снять галочку с пункта «Показывать историю запросов».

Напомним, что когда вы вводите в Яндекс запрос, который уже вводили ранее, если этот запрос сохранен в истории, он подсвечивается фиолетовым цветом, тогда как все остальные запросы-подсказки черные. Из-за этого недоброжелатели имеют возможность увидеть, какие вопросы по той или иной тематике вы ранее вводили в поисковую машину.

Как удалить историю запросов в Google

Google тоже позволяет своим пользователям удалить историю запросов. Это можно сделать через настройки профиля. На главной странице поисковика нажмите на квадратный значок в правом верхнем углу и выберите пункт «Аккаунт».

В левом меню переключитесь на раздел «Данные и персонализация», где хранится вся информация о ваших запросах в Google и возможность настройки параметров.

Чтобы удалить поисковые запросы, нажмите «Мои действия» в разделе «Действия и хронология».

В верхней части открывшейся страницы можно отфильтровать информацию, чтобы найти именно то, что вы хотите удалить.

Выберите нужный период и необходимые продукты. В данном случае это «Поиск», а также поиск по различному контенту.

Отфильтровав контент, можно около группы запросов нажимать на три точки и выбирать пункт «Удалить», чтобы стереть информацию о поиске из Google. Еще один вариант — нажать на мусорное ведро около даты, чтобы удалить всю информацию о запросах за период.

Обратим внимание, что в Google можно настроить время хранения поисковых запросов. Это может быть полезно, если вы не хотите, чтобы дольше определенного количества месяцев запросы сохранялись в поисковой машине. Чтобы это сделать, в разделе «Данные и персонализация» необходимо нажать на пункт «История приложений и веб-поиска».

Далее нажмите на пункт «Автоматическое удаление».

И во всплывающем окне нужно будет настроить период, в течение которого Google будет хранить вашу информацию о поисковых запросах.

Можно и полностью отключить сохранение поисковых запросов, путем переведения в неактивное положение переключателя около пункта «История приложений и веб-поиска».

Загрузка…Помимо отчета об обратной связи в службу поддержки браузера, отправляется другая информация:

| Для локализации и устранения неполадок. | Связаться со службой поддержки без этих данных невозможно. Если вы не хотите отправлять эти данные, не обращайтесь в службу поддержки. |

Отчеты о сбоях отправляются на сервер, если браузер или отдельные компоненты неожиданно закрываются.Эти отчеты включают следующую информацию:

| Для обнаружения ошибок и отладки браузера. |

|

Статистические данные:

| Для сбора статистики использования Яндекс.Браузера. | Внимание. Данные отправляются в анонимной форме и используются командой Яндекс.Браузера для анализа статистики в совокупности.Сбор статистики не угрожает безопасности ваших личных данных. Чтобы отключить отправку статистики:

|

При установке и обновлении:

| Устранение проблем с установкой и своевременным обновлением Яндекс.Браузера. | Браузер не может работать без этих данных.Если вы не хотите отправлять эти данные, не используйте браузер. |

При удалении браузера:

| Для сбора статистики по пользователям, решившим удалить браузер. | Невозможно удалить браузер без этих данных. Если вы не хотите отправлять эти данные, не удаляйте браузер. |

Инструкции — Яндекс.Танк 1.15.12 документация

Итак, вы установили Яндекс.Танк на нужную машину, он близок к цели, доступ разрешен и сервер настроен. Как сделать тест?

Примечание

Это руководство предназначено для генератора фантомной нагрузки .

Создать файл на сервере с Яндекс.Танком: load.yaml

фантом:

адрес: 203.0.113.1:80 # [Адрес цели]: [порт цели]

uris:

- /

Загрузить профиль:

load_type: rps # запланировать загрузку, указав количество запросов в секунду

расписание: линия (1, 10, 10м) # начиная с 1 об / с линейно увеличивая до 10 об / с в течение 10 минут

приставка:

enabled: true # включить вывод в консоль

телеграф:

enabled: false # отключим в первый раз мониторинг телеграфа

И запустить: $ яндекс-танк -c load.ямл

фантом имеет 3 примитива для описания схемы нагрузки:

step (a, b, step, dur)выполняет ступенчатую нагрузку, где a, b — значения начальной / конечной нагрузки, step — значение приращения, dur — продолжительность шага.

- Примеры:

step (25, 5, 5, 60)— ступенчатая нагрузка от 25 до 5 об / с, с шагом 5 об / с, длительность шага 60 с.step (5, 25, 5, 60)— ступенчатая нагрузка от 5 до 25 об / с, с шагом 5 об / с, длительность шага 60 с

line (a, b, dur)выполняет линейную нагрузку, гдеa, b— начальная / конечная нагрузка,dur— время увеличения линейной нагрузки от a до b.

- Примеры:

линия (10, 1, 10м)— линейная нагрузка от 10 до 1 об / с, продолжительность — 10 минутлиния (1, 10, 10м)— линейная нагрузка от 1 до 10 об / с, продолжительность — 10 минут

const (load, dur)обеспечивает постоянную нагрузку.загрузка— количество оборотов в секунду,dur— продолжительность загрузки.

- Примеры:

const (10,10м)— постоянная нагрузка 10 оборотов в секунду в течение 10 минут.const (0, 10)— 0 об / с в течение 10 секунд, фактически пауза в 10 секунд в тесте.

Примечание

- Вы можете установить дробную загрузку следующим образом:

-

строка (1,1, 2,5, 10)— с 1,1 об / с до 2,5 за 10 секунд.

Примечание

step и line могут использоваться с увеличением и уменьшением интенсивности:

С помощью этих примитивов можно указать сложные схемы нагрузки.

- Пример:

график: линия (1, 10, 10м) const (10,10м)линейная нагрузка от 1 до 10 об / с в течение 10 минут, затем 10 минут при постоянной нагрузке 10 об / с.

Продолжительность времени может быть определена в секундах, минутах (м) и часах (ч).

Например: 27х203м645

Для теста с постоянной нагрузкой при 10 об / с в течение 10 минут load.yaml должен

иметь следующие строки:

фантом:

адрес: 203.0.113.1: 80 # [Адрес цели]: [порт цели]

uris:

- / uri1

- / uri2

Загрузить профиль:

load_type: rps # запланировать загрузку, указав количество запросов в секунду

schedule: const (10, 10m) # начиная с 1 об / с линейно увеличивая до 10 об / с в течение 10 минут

приставка:

enabled: true # включить вывод в консоль

телеграф:

enabled: false # отключим в первый раз мониторинг телеграфа

Подготовка запросов

- Есть несколько способов настроить запросы:

- Режим доступа

- URI-стиль

- URI + POST

- запрос-стиль.

Примечание

Стиль запроса — тип боеприпасов по умолчанию.

Примечание

Независимо от выбранного формата, полученный файл с запросами мог быть сжат с помощью gzip — танк поддерживает архивные файлы боеприпасов.

Чтобы указать внешний файл боеприпасов, используйте опцию ammofile .

Примечание

Вы можете указать URL-адрес аммофайла, http (s). Небольшие аммофайлы (~ <100 МБ) будут загружены как есть,

в каталог / tmp / , большие файлы будут читаться из потока.

Примечание

Если тип боеприпасов — uri-style или request-style, танк попытается угадать его.

Используйте опцию ammo_type , чтобы явно указать формат боеприпасов. Не забудьте изменить параметр ammo_type .

если вы измените формат своих боеприпасов, иначе вы можете получить ошибки.

Пример:

фантом: адрес: 203.0.113.1:80 ammofile: https: //yourhost.tld/path/to/ammofile.txt

в стиле URI, URI в load.yaml

Конфигурация YAML-файла: не указывайте ammo_type явно для этого типа боеприпасов.

Обновление файла конфигурации с заголовками HTTP и URI:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

header_http: "1.1"

заголовки:

- «[Хост: www.target.example.com]»

- «[Подключение: закрыть]»

uris:

- "/ uri1"

- "/купить"

- "/ sdfg? sdf = rwerf"

- «/ sdfbv / swdfvs / ssfsf»

приставка:

включен: правда

телеграф:

включен: ложь

Параметр uris содержит uri, который следует использовать для генерации запросов.

Примечание

Обратите внимание на пример выше, потому что пробелы в многострочном uris и заголовках параметров важны.

в стиле URI, URI в файле

Конфигурация YAML-файла: ammo_type: uri

Создать файл с заявленными запросами: ammo.txt

[Подключение: закрыть] [Хост: target.example.com] [Cookie: Нет] /? drg tag1 / / купить tag2 [Cookie: тест] / buy /? rt = 0 & station_to = 7 & station_from = 9

Файл состоит из списка URI и заголовков, которые должны быть добавлены к каждому запросу, определенному ниже.Каждый URI должен начинаться с новой строки с / в начале.

Каждая строка, начинающаяся с [, считается заголовком.

Заголовки могут быть (пере) определены в середине URI, как в примере выше.

- Пример:

- Запрос

/ buy /? Rt = 0 & station_to = 7 & station_from = 9будет отправлен сCookie: test, а неCookie: Нет.

Запрос может быть помечен тегом, вы можете указать его пробелом после URI.

URI + стиль POST

Конфигурация YAML-файла: ammo_type: uripost

Создать файл с заявленными запросами: ammo.txt

[Хост: example.org] [Подключение: закрыть] [User-Agent: Tank] 5 /route/?rll=50.262025%2C53.276083~50.056015%2C53.495561&origin=1&simplify=1 учебный класс 10 /route/?rll=50.262025%2C53.276083~50.056015%2C53.495561&origin=1&simplify=1 привет! класс 7 /route/?rll=37.565147%2C55.695758~37.412796%2C55.6&origin=1&simplify=1 урипост

Файл начинается с необязательных строк […], содержащих заголовки, которые будут добавляться к каждому запросу.После этого раздела идет список URI и тел POST. Каждая строка URI начинается с числа, равного размеру следующего тела POST.

Запросить

Конфигурация YAML-файла: ammo_type: phantom

Полные запросы перечислены в отдельном файле. Для более сложных запросы, такие как POST, вам нужно будет создать специальный файл. Формат файла это:

[размер_запроса] [тег] \ n [request_headers] [body_of_request] \ r \ n [size_of_request2] [tag2] \ n [request2_headers] [body_of_request2] \ r \ n

где size_of_request — размер запроса в байтах.Символы «rn» после тело игнорируются и никуда не отправляются, но требуется для

включать их в файл после каждого запроса. Обратите внимание на образец выше

потому что символы «r» обязательны.

Примечание

Параметр ammo_type не нужен, стиль запроса — тип боеприпасов по умолчанию.

пример запросов GET (пустое тело)

73 хорошо GET / HTTP / 1.0 Хост: xxx.tanks.example.com Пользовательский агент: xxx (оболочка 1) 77 плохо ПОЛУЧИТЬ / abra HTTP / 1...

образец POST multipart:

533 POST / updateShopStatus? HTTP / 1.0 Пользовательский агент: xxx / 1.2.3 Хост: xxxxxxxxx.dev.example.com Живучесть: 300 Тип содержимого: multipart / form-data; border = AGHTUNG Длина содержимого: 334 Подключение: Закрыть - AGHTUNG Content-Disposition: данные формы; name = "host" load-test-shop-updatestatus.ru - AGHTUNG Content-Disposition: данные формы; name = "user_id" 1 - AGHTUNG Content-Disposition: данные формы; name = "wsw-fields"--АГХТУНГ-- отключить

образцов генераторов боеприпасов вы можете найти на странице Генераторы боеприпасов.

Запустить тест!

- Запросить спецификации в load.yaml — запустить как

yandex-tank -c load.yaml - Запросить спецификации в ammo.txt — запустить как

yandex-tank -c load.yaml ammo.txt

Яндекс.Танк определяет формат запросов и формирует конечные запросы версии.

яндекс-танк вот имя исполняемого файла Яндекс.Танка.

Если Яндекс.Танк установлен правильно и файл конфигурации правильно, нагрузка будет дана через несколько секунд.

Результаты

Во время выполнения теста вы увидите ошибки HTTP и сети, время ответа

распределение, прогрессбар и другие интересные данные. В то же время

Записывается файл phout.txt , который можно будет проанализировать позже.

Если вам нужен более понятный отчет, вы можете попробовать плагин Report, Вы можете найти его здесь

Если вам нужно выгрузить результаты во внешнее хранилище, такое как Graphite или InfluxDB, вы можете использовать один из существующих модулей загрузки артефактов. Модули

.SSL

Для активации SSL добавьте фантома: {ssl: true} к загрузке .yaml .

Теперь наша базовая конфигурация выглядит так:

фантом:

адрес: 203.0.113.1:443

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

ssl: правда

Примечание

Не забудьте указать порт ssl на адрес . В противном случае вы можете получить «ошибки протокола».

Автостоп

Autostop — это возможность автоматически останавливать выполнение теста. при достижении некоторых условий.

HTTP и Net коды условия

Есть возможность определить конкретные коды (404 503 100), а также код группы (3xx, 5xx, xx).Также вы можете определить относительный порог (процент от всего количества ответов в секунду) или абсолютных (количество ответы с указанным кодом в секунду).

Примеры:

autostop: http (4xx, 25%, 10)— остановить тест, если количество HTTP-кодов 4xx в каждую секунду периода последних 10 секунд превышает 25% ответов (относительный порог).

autostop: net (101,25,10)— остановить тест, если количество 101 net-кода в каждую секунду последних 10 секунд больше 25 (абсолютный порог).

autostop: net (xx, 25,10)— остановить тест, если количество ненулевых net-кодов в каждую секунду последних 10 секунд больше 25 (абсолютный порог).

Среднее время в условиях

- Пример:

-

autostop: time (1500,15)— останавливает тест, если среднее время ответа превышает 1500 мс.

Итак, если мы хотим остановить тест, когда все ответы за 1 секунду равны 5xx плюс некоторые сетевые и временные факторы — добавьте строку автоостановки в загрузку.yaml:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

авто стоп:

авто стоп:

- время (1 с, 10 с)

- http (5xx, 100%, 1 с)

- нетто (xx, 1,30)

Лесозаготовки

Изучение ответов цели очень полезно при отладке. Для того, чтобы делать

которые используют параметр writelog, например добавить фантом : {writelog: all} до load.yaml для регистрации всех сообщений.

Примечание

Запись ответов при высокой нагрузке приводит к интенсивному вводу-выводу на диск использование и может повлиять на точность теста.**

Формат журнала:

<метрики>

Где есть показатели:

size_in size_out response_time (interval_real) interval_event net_code (размер запроса, размер ответа, время ответа, время ожидания ответа

с сервера ответьте на код сети)

Пример:

user @ tank: ~ $ head answ _ *. Txt 553 572 8056 8043 0 ПОЛУЧИТЬ / создать-проблему HTTP / 1.1 Хост: target.yandex.net Пользовательский агент: tank Принимать: */* Подключение: закрыть HTTP / 1.1 200 ОК Тип содержимого: приложение / javascript; кодировка = UTF-8

Для load.yaml вот так:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

writelog: все

авто стоп:

авто стоп:

- время (1,10)

- http (5xx, 100%, 1 с)

- нетто (xx, 1,30)

результатов в phout

phout.txt — журнал запросов. Это может быть использовано для служебного поведения

анализ (Excel / gnuplot / etc) Он имеет следующие поля: время, тег, interval_real, connect_time, send_time, latency, receive_time, interval_event, size_out, size_in, net_code proto_code

Пример Phout:

1326453006.582 1510 934 52 384 140 1249 37 478 0 404 1326453006,582 прочие 1301 674 58 499 70 1116 37 478 0 404 1326453006,587 тяжелая 377 76 33 178 37 478 0404 1326453006,587 294 47 27 146 74 147 37 478 0 404 1326453006,588 345 75 29 166 75 169 37 478 0 404 1326453006.590 276 72 28 119 57 121 53 476 0 404 1326453006,593 255 62 27131 35 134 37 478 0 404 1326453006.594 304 50 30 147 77 149 37 478 0 404 1326453006,596 317 53 33 158 73 161 37 478 0 404 1326453006,598 257 58 32 106 61110 37 478 0 404 1326453006.602 315 59 27 160 69 161 37 478 0 404 1326453006.603 256 59 33 107 57 110 53 476 0 404 1326453006.605 241 53 26 130 32 131 37 478 0 404

Примечание

содержимое phout зависит от версии фантома, установленной в вашей системе Яндекс.Танк.

сетевых кодов — это системные коды с errno.h, в большинстве систем на базе Debian это:

1 EPERM Работа не разрешена 2 ENOENT Нет такого файла или каталога 3 ESRCH Нет такого процесса 4 EINTR Прерванный системный вызов 5 Ошибка ввода / вывода EIO 6 ENXIO Нет такого устройства или адреса 7 E2BIG Список аргументов слишком длинный 8 Ошибка формата ENOEXEC Exec 9 EBADF Неверный дескриптор файла 10 ECHILD Нет дочерних процессов 11 EAGAIN Ресурс временно недоступен 12 ENOMEM Невозможно выделить память 13 EACCES Разрешение отказано 14 EFAULT Неверный адрес 15 ENOTBLK Требуется блочное устройство 16 EBUSY Устройство или ресурс занят 17 EEXIST Файл существует 18 EXDEV Неверная ссылка между устройствами 19 ENODEV Нет такого устройства 20 ENOTDIR Не каталог 21 EISDIR - это каталог 22 EINVAL Неверный аргумент 23 ENFILE Слишком много открытых файлов в системе 24 EMFILE Слишком много открытых файлов 25 ENOTTY Несоответствующий ioctl для устройства 26 ETXTBSY Текстовый файл занят 27 EFBIG Файл слишком большой 28 ENOSPC На устройстве не осталось места 29 ESPIPE Незаконный поиск 30 EROFS Файловая система только для чтения 31 EMLINK Слишком много ссылок 32 EPIPE Сломанная труба 33 EDOM Числовой аргумент вне домена 34 ERANGE Числовой результат вне допустимого диапазона 35 EDEADLOCK Избежание блокировки ресурсов 36 ENAMETOOLONG Слишком длинное имя файла 37 ENOLCK Нет доступных замков 38 ENOSYS Функция не реализована 39 ENOTEMPTY Каталог не пуст 40 ELOOP Слишком много уровней символических ссылок 42 ENOMSG Нет сообщения желаемого типа 43 Идентификатор EIDRM удален 44 ECHRNG Номер канала вне допустимого диапазона 45 EL2NSYNC Level 2 не синхронизирован 46 EL3HLT Уровень 3 остановлен 47 EL3RST Сброс уровня 3 48 ELNRNG Номер ссылки вне допустимого диапазона 49 Драйвер протокола EUNATCH не подключен 50 ENOCSI Нет доступной структуры CSI 51 EL2HLT Уровень 2 остановлен 52 EBADE Неверный обмен 53 EBADR Неверный дескриптор запроса 54 EXFULL Обмен полный 55 ENOANO Без анода 56 EBADRQC Неверный код запроса 57 EBADSLT Неверный слот 59 EBFONT Неверный формат файла шрифта 60 ENOSTR Устройство не поток 61 ENODATA Нет данных 62 Срок действия таймера ETIME истек 63 ENOSR Нет ресурсов потоков 64 ENONET Машина не в сети 65 ENOPKG Пакет не установлен 66 EREMOTE Объект удален 67 ENOLINK Ссылка разорвана 68 Ошибка объявления EADV 69 Ошибка подключения ESRMNT 70 ECOMM Ошибка связи при отправке 71 Ошибка протокола EPROTO 72 EMULTIHOP Multihop попытка 73 EDOTDOT RFS специфическая ошибка 74 EBADMSG Плохое сообщение 75 EOVERFLOW Значение слишком велико для определенного типа данных 76 ENOTUNIQ Имя не уникально в сети 77 EBADFD Дескриптор файла в плохом состоянии 78 EREMCHG Удаленный адрес изменен 79 ELIBACC Нет доступа к необходимой разделяемой библиотеке 80 ELIBBAD Доступ к поврежденной разделяемой библиотеке 81 ELIBSCN.Раздел lib в a.out поврежден 82 ELIBMAX Попытка связать слишком много общих библиотек 83 ELIBEXEC Невозможно запустить разделяемую библиотеку напрямую. 84 EILSEQ Недействительный или неполный многобайтовый или широкий символ 85 ERESTART Прерванный системный вызов следует перезапустить. 86 Ошибка канала ESTRPIPE Streams 87 EUSERS Слишком много пользователей 88 ENOTSOCK Работа с сокетом без сокета 89 EDESTADDRREQ Требуется адрес назначения 90 EMSGSIZE Слишком длинное сообщение 91 EPROTOTYPE Протокол неправильного типа для сокета 92 Протокол ENOPROTOOPT недоступен 93 EPROTONOSUPPORT Протокол не поддерживается 94 ESOCKTNOSUPPORT Тип гнезда не поддерживается 95 ENOTSUP Операция не поддерживается 96 Семейство протоколов EPFNOSUPPORT не поддерживается 97 EAFNOSUPPORT Семейство адресов не поддерживается протоколом 98 EADDRINUSE Адрес уже используется 99 EADDRNOTAVAIL Невозможно назначить запрошенный адрес 100 ENETDOWN Сеть не работает 101 ENETUNREACH Сеть недоступна 102 ENETRESET Сеть разорвала соединение при сбросе 103 ECONNABORTED Программное обеспечение вызвало разрыв соединения 104 ECONNRESET Сброс соединения одноранговым узлом 105 ENOBUFS Нет доступного буферного пространства 106 EISCONN Транспортная конечная точка уже подключена 107 ENOTCONN Транспортная конечная точка не подключена 108 ESHUTDOWN Невозможно отправить после завершения работы транспортной конечной точки 109 ETOOMANYREFS Слишком много ссылок: склейка невозможна. 110 ETIMEDOUT Превышено время ожидания соединения 111 ECONNREFUSED В соединении отказано 112 EHOSTDOWN Хост не работает 113 EHOSTUNREACH Нет маршрута к хосту 114 EALREADY Операция уже выполняется 115 EINPROGRESS Операция в процессе 116 ESTALE Дескриптор устаревшего файла 117 EUCLEAN Конструкция нуждается в очистке 118 ENOTNAM Не файл именованного типа XENIX 119 ENAVAIL Нет доступных семафоров XENIX 120 EISNAM Файл именованного типа. 121 EREMOTEIO Ошибка удаленного ввода-вывода 122 EDQUOT Дисковая квота превышена

График и статистика

Использовать плагин отчета ИЛИ используйте ваш любимый пакет статистики, например R.

Ограничение резьбы

экземпляров: N в load.yaml ограничивает количество одновременных

соединения (резьбы).

Пример с ограничением в 10 потоков:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

экземпляров: 10

Ограничение динамической резьбы

Вы можете указать load_type: instance вместо «rps», чтобы запланировать количество активных экземпляров.

которые генерируют столько оборотов в секунду, сколько им удается.Помните, что количество активных инстансов нельзя уменьшить.

и конечное их количество должно быть равно экземплярам, значению параметра .

Пример:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: экземпляры

график: линейный (1,10,10м)

экземпляров: 10

loop: 10000 # не останавливаться, когда достигнут конец боеприпасов, а зацикливать его 10000 раз

Примечание

При использовании load_type: instance вы должны указать, сколько циклов

боеприпасы, которые вы хотите создать, потому что танк не может узнать из расписания

сколько патронов тебе нужно

Пользовательский протокол без сохранения состояния

При необходимости тестирования HTTP-подобного протокола без сохранения состояния Яндекс.HTTP Танка парсер можно было выключить, давая возможность генерировать нагрузку с любые данные, получая любой ответ взамен. Для этого используйте Параметр tank_type:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

экземпляров: 10

tank_type: нет

Примечание

Обязательное условие: закрытие соединения должно быть инициировано удаленной стороной

Гатлинг

Если на сервере с Яндекс.Танком несколько IP-адресов, они могут быть

используется, чтобы избежать нехватки порта исхода.Используйте параметр gatling_ip для

тот. load.yaml:

фантом:

адрес: 203.0.113.1:80

Загрузить профиль:

load_type: rps

график: линия (1, 10, 10м)

экземпляров: 10

gatling_ip: IP1 IP2

Как отключить WebRTC в Chrome, Firefox, Opera и Яндексе

Утечки WebRTC представляют реальную угрозу кибербезопасности, и, к сожалению, ни один браузер по умолчанию не застрахован от этого риска. Однако отключить WebRTC можно не только — это просто. В сегодняшнем руководстве мы покажем вам, как это сделать, а также поделимся некоторыми советами по использованию VPN для дальнейшего повышения вашей кибербезопасности.

УтечкиWebRTC становятся все более серьезной проблемой в наши дни. Даже люди, использующие расширения браузера VPN, уязвимы для эксплойта, что может поставить под угрозу их локальную идентичность и конфиденциальность. Если вы когда-либо посещали веб-сайт и давали ему доступ к вашему микрофону или веб-камере, вы могли раскрыть свою личность, даже не зная об этом. Лучше всего отключить WebRTC в своем браузере, прежде чем это повторится снова.

Еще больше повысьте безопасность своего браузера с помощью этих VPN:

- NordVPN — Самое безопасное расширение браузера — NordVPN — это инструмент для повышения безопасности вашего браузера с его элегантными и мощными расширениями Chrome и Firefox.

- Surfshark — Неразрушаемое шифрование, отличная политика ведения журналов и специальная защита от утечек WebRTC.

- ExpressVPN — одна из самых быстрых VPN на рынке, теперь доступная в вашем любимом браузере.

- CyberGhost — удобный для пользователя — даже имеет специальную конфигурацию для анонимного просмотра.

- PrivateVPN — сверхлегкое приложение, которое просто защищает вашу конфиденциальность в Интернете.

К счастью, отключить WebRTC в Chrome, Firefox, Opera, Яндекс и других браузерах не так уж и сложно.Потратив несколько минут своего времени, вы сможете защитить свой IP-адрес на всех своих устройствах, исправив опасные утечки WebRTC. Вы даже можете перейти на более безопасный браузер, чтобы ваши данные оставались в безопасности любой ценой! Прочтите наше полное руководство о том, как быстро и легко отключить WebRTC в вашем любимом веб-браузере.

30-дневная гарантия возврата денег

Основы утечек WebRTCWebRTC, или Web Real-Time Communication, — это проект с открытым исходным кодом, запущенный в 2011 году и направленный на предоставление браузерам и мобильным приложениям простого интерфейса для обмена аудио и видео.Основное преимущество заключается в том, что для использования этого протокола не нужны сторонние плагины или расширения, но это также приводит к некоторым пугающим недостаткам.

Об уязвимостях WebRTCБольшинство людей связывают проблемы WebRTC с VPN. Это немного сбивает с толку, поскольку проблема заключается не в VPN, а в самих браузерах. Некоторые VPN могут специально устранять утечки WebRTC, но в целом ваша VPN не имеет большого отношения к этой уязвимости и не может защитить вас от этой уязвимости по умолчанию.

Хороший способ взглянуть на это — представить себе VPN как частный туннель в Интернет. Все, что вы делаете на своем компьютере, от просмотра веб-страниц до игр, потоковой передачи фильмов и облачного хранилища, шифруется и анонимизируется, прежде чем покинуть устройство. Этот туннель обеспечивает вашу конфиденциальность независимо от того, кто пытается отслеживать ваши данные.

УязвимостиWebRTC похожи на то, как кто-то протаскивает небольшой пакет через этот частный туннель. Они позволяют внешним веб-сайтам, с которыми вы делитесь аудио или видео, определять ваш реальный общедоступный IP-адрес, даже если вы подключены через VPN.Что еще хуже, большинство расширений браузера не могут обнаруживать атаки WebRTC, даже высококачественные блокировщики скриптов.

Тестирование утечек WebRTCЧтобы тщательно протестировать ваше устройство на предмет утечек WebRTC, вам нужно запустить сканирование уязвимостей как с подключенным VPN, так и без него. Это поможет вам определить, в безопасности ли вы при использовании браузера, и вы сможете принять необходимые меры для обеспечения безопасности данных.

- Откройте свой любимый браузер и перейдите на ipleak.нетто

- Подождите, , пока тесты не запустятся автоматически.

- Посмотрите на раздел, где написано Ваши IP-адреса — обнаружение WebRTC

- Если в поле отображается IP-адрес, уязвимость затрагивает ваш браузер.

- Откройте программное обеспечение VPN и подключитесь к защищенному серверу.

- Перезагрузите тест на утечку WebRTC. Отображается ли общедоступный IP-адрес? Это означает, что у вас есть утечка конфиденциальности.

- Если в разделе указано «Нет утечки» как с VPN, так и без него, все готово.

Отключить функции WebRTC в четырех основных браузерах мира — несложное дело. Всего за несколько минут вы можете исправить утечки WebRTC, исправить уязвимости и заблокировать свою личность для более безопасного просмотра в Интернете на любом устройстве.

Chrome WebRTC утечкиChrome в настоящее время не предлагает метод отключения WebRTC по умолчанию. Вы можете либо переключиться на Firefox, чтобы получить эту функциональность, либо использовать метод расширения, описанный ниже.

Если вы используете настольную версию Chrome, загрузите надстройки WebRTC Network Limiter или WebRTC Leak Prevent, чтобы остановить уязвимости WebRTC, эффективно отключив их в своем браузере. Добавьте расширение, перейдя по ссылкам выше и нажав кнопку «Добавить в Chrome» в правом верхнем углу. Расширение загрузится и автоматически включится, что позволит вам обезопасить себя от уязвимостей WebRTC.

Если вы используете Chrome на мобильном устройстве, вы не сможете установить указанные выше расширения.Вместо этого откройте пустую вкладку и введите следующий URL-адрес: chrome: // flags / # disable-webrtc Прокрутите вниз до того места, где написано «Заголовок источника WebRTC STUN» , затем нажмите, чтобы отключить его. Сохраните изменения, нажав кнопку перезапуска ниже.

Firefox WebRTC уязвимостиFirefox — один из немногих браузеров, который на самом деле позволяет отключать WebRTC без установки стороннего программного обеспечения или использования каких-либо взломов. Это безопасно и невероятно просто.

Откройте пустую вкладку и введите about: config в адресную строку, затем нажмите Enter. Появится предупреждение о том, что «это может привести к аннулированию гарантии». L установите флажок активирован рядом с «показать это предупреждение в следующий раз», затем нажмите синий «Я принимаю на себя риск!» , чтобы продолжить.

Следующий экран будет заполнен непонятными записями. Однако вы ищете только один: media.peerconnection.enabled Введите это прямо в поле поиска в верхней части окна, и должна появиться одна запись. Дважды щелкните настройку , и значение изменится на «false».

Обратите внимание, что это исправление работает как в настольной, так и в мобильной версиях браузера, поэтому вы можете полностью избавиться от утечек, где бы вы ни находились.

Opera WebRTCНовая версия Opera работает на модифицированном движке Chromium, что дает ей полный доступ к интернет-магазину Chrome. Вы можете установить почти все расширения, созданные для Chrome, и без проблем запускать их в Opera. Это означает, что легко следовать приведенным выше инструкциям по установке исправлений Chrome WebRTC, чтобы исправить утечки с помощью легкого стороннего расширения.

В качестве альтернативы Opera предлагает встроенный метод отключения функции WebRTC. В адресной строке браузера введите about: config и нажмите клавишу ВВОД. Перейдите в Настройки и выберите Показать дополнительные настройки . Щелкните Конфиденциальность и безопасность , затем посмотрите, где написано WebRTC . Выберите Disable non-proxied UDP и сохраните изменения.

Яндекс WebRTCОтключить WebRTC в Яндексе тоже довольно просто.Откройте браузер и перейдите в раздел расширений . Прокрутите вниз и нажмите кнопку Каталог расширений Яндекс.Браузера . Введите имя хорошего блокировщика WebRTC (мы предлагаем WebRTC Control ) и найдите его. Когда появятся результаты, нажмите на плагин, затем нажмите Добавить в Яндекс.Браузер , чтобы установить его. Подтвердите загрузку, затем щелкните значок рядом с адресной строкой, чтобы активировать защиту от утечек WebRTC .

Отключить WebRTC в других браузерахChrome, Firefox и Яндекс — не единственные браузеры на рынке.Если вы используете другое программное обеспечение, будь то на компьютере или мобильном устройстве, следуйте приведенным ниже инструкциям, чтобы навсегда исправить утечку WebRTC.

ВивальдиVivaldi основан на движке Chromium и способен запускать почти все надстройки, разработанные для Chrome. Это означает, что вы действительно можете следовать советам по установке исправлений WebRTC, перечисленным в разделе Chrome выше, чтобы исправить уязвимость и безопасно просматривать веб-страницы.

Vivaldi также поддерживает защиту от утечек WebRTC, встроенную в настройки конфиденциальности.Откройте экран конфигурации и щелкните вкладку Конфиденциальность . Справа вы увидите заголовок с надписью «Обработка IP WebRTC». Снимите флажок ниже рядом с тем, где написано Broadcast IP для лучшей производительности WebRTC . Это мгновенно устранит уязвимость.

Браузер BraveBrave основан на Chromium, но в настоящее время не поддерживает надстройки Chrome. Хорошая новость заключается в том, что вам не нужно стороннее программное обеспечение для отключения уязвимостей WebRTC в Brave, оно предлагает исправление прямо из коробки.

Откройте Brave и перейдите в Настройки > Щиты> Защита от отпечатков пальцев . В первом раскрывающемся меню выберите Блокировать все отпечатки пальцев . Это отключит связь WebRTC и остановит потенциальные утечки.

Либо перейдите в раздел «Настройки »> «Безопасность»> «Политика обработки IP-адресов WebRTC» и выберите «» Отключить протокол UDP без прокси-сервера . Это вдвойне гарантирует, что утечки WebRTC устранены. Вы также можете использовать оба метода для дополнительной конфиденциальности, если хотите.

Это исправление работает в большинстве версий Brave, включая мобильные. Некоторые пользователи iOS сообщают о проблемах с тем, что WebRTC по-прежнему остается активным после выполнения этих инструкций. Brave работает над патчем, чтобы исправить эту проблему, поэтому обязательно обновляйте браузер.

SafariПо умолчанию Safari блокирует доступ сайтов к вашей камере и микрофону, что делает проблемы WebRTC почти неслыханными. Вы в любом случае можете отключить эту функцию для полной конфиденциальности, на случай, если что-то пойдет не так.

Откройте Safari и перейдите в Safari > Настройки . Перейдите на вкладку Advanced . Установите флажок внизу с надписью Показать меню разработки . Закройте окно настроек и перейдите к Разработка> Экспериментальные функции . Найдите параметр с именем Remove Legacy WebRTC API и выберите его, чтобы закрыть утечки WebRTC.

Если вы используете Safari на iPhone или iPad, откройте приложение настроек и прокрутите вниз. Перейдите к Safari> Дополнительно> Экспериментальные функции .Найдите переключатель с надписью Remove Legacy WebRTC API и коснитесь его, чтобы он стал зеленым.

Microsoft EdgeMicrosoft не позволяет пользователям отключать функцию WebRTC. Также нет никаких надстроек или хаков, которые можно было бы использовать для исправления уязвимости. Мы рекомендуем по возможности переключиться на альтернативный браузер. Если вы не можете этого сделать, вы можете использовать единственную настройку конфиденциальности, которая может сократить утечки WebRTC, но это далеко не исправление.

В адресной строке браузера Edge введите about: flags и нажмите клавишу ВВОД.Установите флажок с пометкой Скрыть мой локальный IP-адрес через соединения WebRTC и сохраните изменения.

Лучшие VPN для защиты вашего браузераВы можете отключить WebRTC в своем браузере, но это не защитит вас от всех онлайн-угроз. Добавление VPN к этому миксу обеспечивает лучшую конфиденциальность, лучшую безопасность и всестороннее улучшение работы в сети. Вот наши рекомендации для лучших VPN с приоритетом безопасности:

1. NordVPN

NordVPN — это быстрый, безопасный и чрезвычайно популярный VPN, на который ежедневно полагаются бесчисленные пользователи, чтобы сохранить свои данные в безопасности.Присоединение дает вам мгновенный доступ к одной из крупнейших сетей в отрасли, которая в настоящее время насчитывает более 5 500 серверов в 58 странах, при этом новые узлы добавляются почти каждый день.

NordVPN также предоставляет эксклюзивные функции конфиденциальности, такие как двойное шифрование, защиту от DDoS-атак и луковую маршрутизацию через VPN.