Что такое utilman.exe?

РЕКОМЕНДУЕМ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы

Подлинный файл utilman.exe является одним из компонентов программного обеспечения Microsoft Windows, разработанного Microsoft .

Windows это операционная система. Utilman.exe — это файл, который связан с приложением Utility Manager в Windows и не представляет угрозы для вашего ПК. Windows — это операционная система, разработанная, поставляемая на рынок и продаваемая Microsoft. Впервые он был выпущен в 1985 году и когда-то доминировал на мировом рынке персональных компьютеров (ПК) с долей рынка более 90%. Windows доступна на 137 языках и в нескольких различных версиях, последней из которых является Windows 10. Эта последняя версия Windows была хорошо принята для переизобретения меню «Пуск» и запуска приложений Universal Windows Platform в окне вместо полноэкранного режима.Microsoft получила свое название от слов «микрокомпьютер» и «программное обеспечение» и является ведущим американским технологическим гигантом, который известен несколькими наградами, такими как серия операционных систем Windows, игровые приставки Xbox и линейка планшетов Surface.

UtilMan означает Utility Man ager

Расширение .exe для имени файла указывает на файл exe cutable. В некоторых случаях исполняемые файлы могут нанести вред вашему компьютеру. Поэтому, пожалуйста, прочтите ниже, чтобы решить для себя, является ли utilman.exe на вашем компьютере троянцем, который вы должны удалить, или это файл, принадлежащий операционной системе Windows или доверенному приложению.

Процесс, известный как UtilMan EXE или Utility Manager, принадлежит программному обеспечению Microsoft Windows Operating System от Microsoft (www.microsoft.com).

Описание: оригинальный файл utilman. exe является важной частью Windows и редко вызывает проблемы. Файл utilman.exe находится в папке C: \ Windows \ System32. Известные размеры файлов в Windows 10/8/7 / XP составляют 50 176 байт (66% всех случаев) или 1 397 248 байт.

exe является важной частью Windows и редко вызывает проблемы. Файл utilman.exe находится в папке C: \ Windows \ System32. Известные размеры файлов в Windows 10/8/7 / XP составляют 50 176 байт (66% всех случаев) или 1 397 248 байт.

Файл utilman.exe является системным файлом Windows. Программа не имеет видимого окна. Это файл, подписанный Microsoft. Utilman.exe способен мониторить приложения. Поэтому технический рейтинг надежности 2% опасности. Однако вы также должны прочитать отзывы пользователей.

Важно: некоторые вредоносные программы маскируются под utilman.exe, особенно если они не находятся в папке C: \ Windows \ System32. Таким образом, вы должны проверить файл utilman.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера. Это был один из

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с utilman. Это означает запуск сканирования на наличие вредоносных программ, очистку жесткого диска с использованием 1 cleanmgr и 2 sfc / scannow, 3 удаления ненужных программ, проверку наличия программ автозапуска (с использованием 4 msconfig) и включение автоматического обновления Windows 5. Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Это означает запуск сканирования на наличие вредоносных программ, очистку жесткого диска с использованием 1 cleanmgr и 2 sfc / scannow, 3 удаления ненужных программ, проверку наличия программ автозапуска (с использованием 4 msconfig) и включение автоматического обновления Windows 5. Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Если вы столкнулись с реальной проблемой, попробуйте вспомнить последнее, что вы сделали, или последнее, что вы установили до того, как проблема появилась впервые. Используйте команду 6 resmon, чтобы определить процессы, которые вызывают вашу проблему. Даже для серьезных проблем, вместо переустановки Windows, лучше восстановить вашу установку или, для Windows 8 и более поздних версий, выполнить команду 7 DISM.exe / Online / Cleanup-image / Restorehealth. Это позволяет восстанавливать операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс utilman.exe на вашем компьютере, оказались полезными следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска.

Связанный файл:

winl0gon.exe hpjfpmd.exe anti_ransomware_service.exe utilman.exe msconfigs.exe aklog.exe eas_httpsvr.exe proxyclientsvc.exe maxthonappstoresvc.exe superoptimizerinstaller.exe ppactivedetection.exe

Забыл пароль windows. Как сбросить пароль администратора

Как сбросить пароль в windows если вдруг вы его забыли? Об этом сегодня я расскажу в этой статье. Для смены пароля нам потребуется диск с дистрибутивом windows. Я буду разбирать пример на windows 8. Но данная схема позволяет изменить пароли на всех современных операционных системах включая windows 7.

ОГЛАВЛЕНИЕ:Показать

Прошу не рассматривать данное руководство как инструкцию по взлому windows. Это именно помощь тем, кто хочет восстановить доступ к учетной записи своего компьютера.

Это именно помощь тем, кто хочет восстановить доступ к учетной записи своего компьютера.С помощью этого способа можно работать с любой учетной записью, включая администратора. Так, что теперь вы легко сможете выйти из ситуации даже если забудете пароль или сможете помочь тем кто окажется в таком положении.

К стати если не знаете как включить учетную запись администратора, то прочитайте вот эту статью. Так же, для наглядности, я записал видеоролик. Он находится внизу этой статьи.

Грузимся с загрузочного диска

Итак. Устанавливаем в привод дистрибутив операционной системы и загружаемся с него.

Нажимаем кнопку “Далее” для продолжения.

Но на следующем этапе нажимаем по ссылке “Восстановление системы”

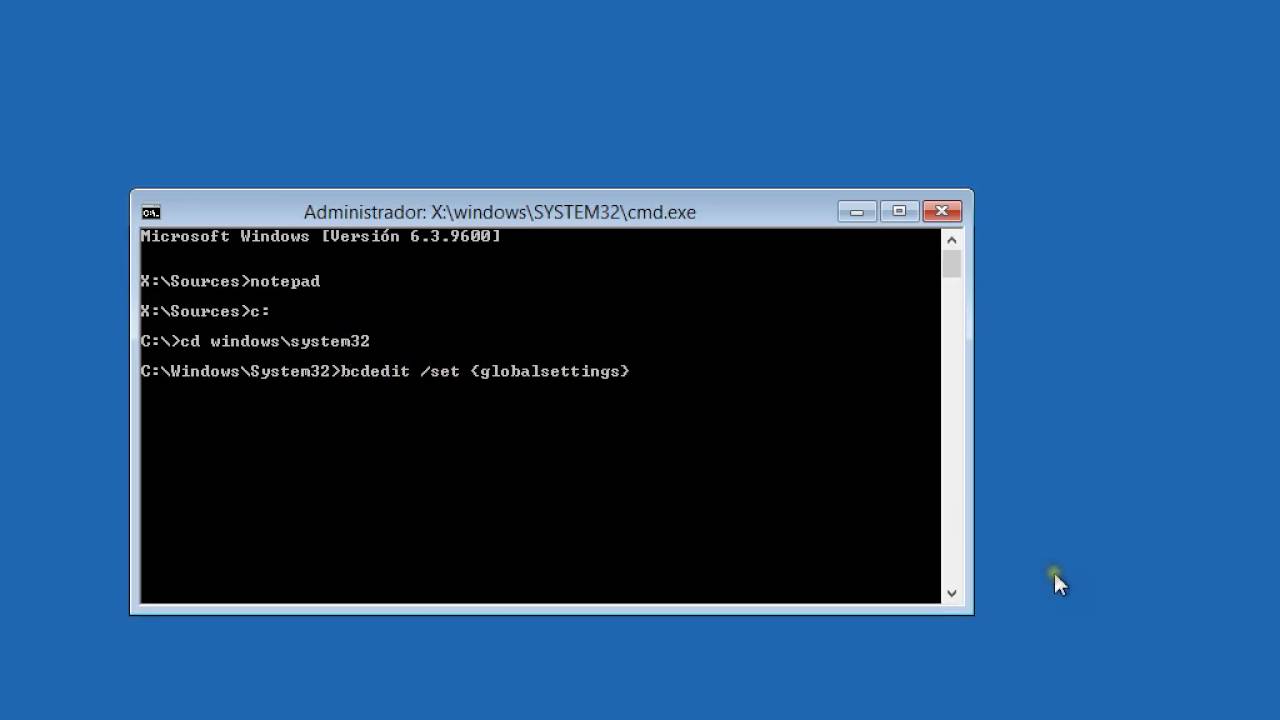

В следующем меню нажимаем сочетание клавиш shift+f10. Откроется командная строка.

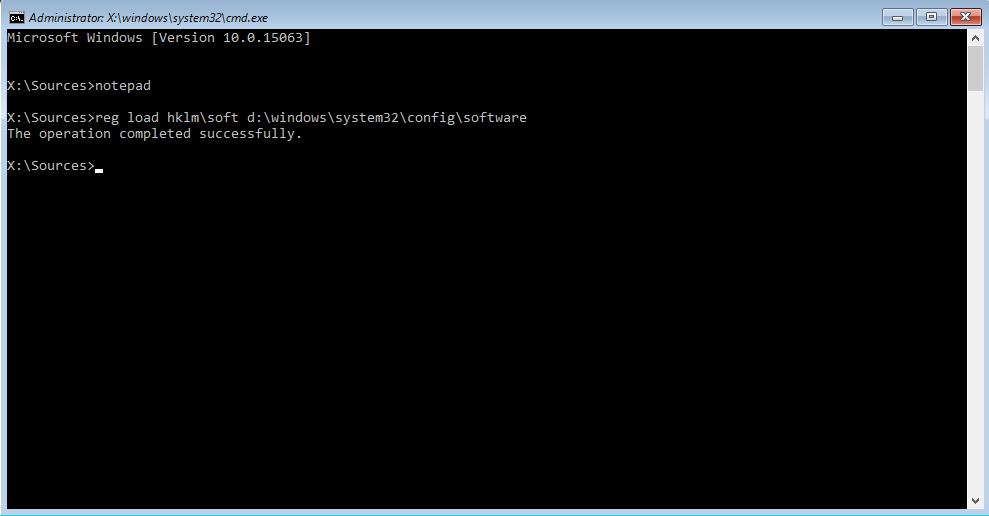

Переключаемся в английскую раскладку с помощью комбинации клавиш “alt+shift” и вводим команду “regedit”. Подтверждаем команду клавишей “enter” и откроется редактор реестра.

Далее нажимаем кнопку “файл”, “Импорт”. Это позволит нам открыть системную папку. Нажимаем кнопку “Этот компьютер”

- Ознакомьтесь с предложением, предоставляет молниеносные скорости и не регистрирует активность пользователей Лучший Сервис VPN

- Один из лучших сервисов хотя и не дешевый. Множество функций безопасности, поддержка P2P и стримов Сервис NordVPN

Выбираем директорию с установленной операционной системой. В моём случае это “Локальный диск D”. Вы же выбирайте свой.

Открываем папку “Windows”

Далее переходим в папку “System32”

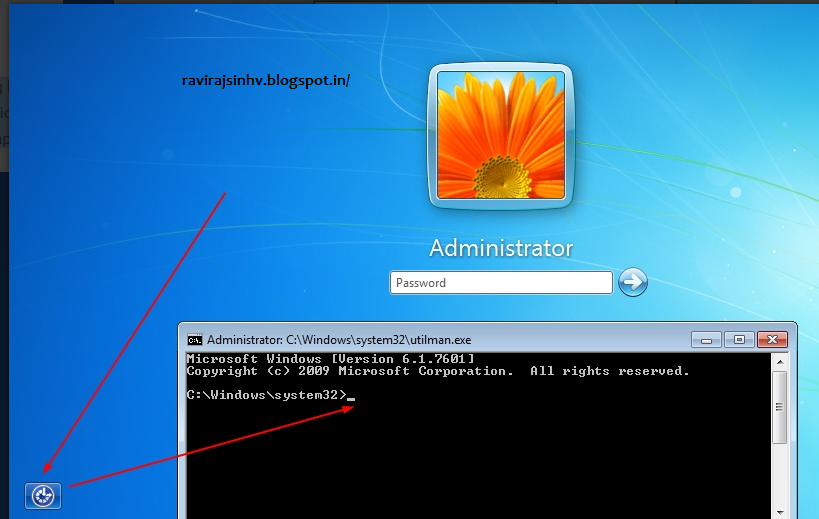

Ищем файл “utilman.exe”. Это файл программы специальных возможностей. Он загружается с правами системы.

Нажимаем правой кнопкой мыши и в контекстном меню выбираем — “Переименовать”. Называем его “utilman1” (можно другое имя это не принципиально).

Далее также находим фал cmd.exe и переименовываем в utilman. Теперь мы сможем запустить консоль с правами системы.

Закрывает все окна и перезагружаем компьютер.

Сбрасываем пароль пользователя

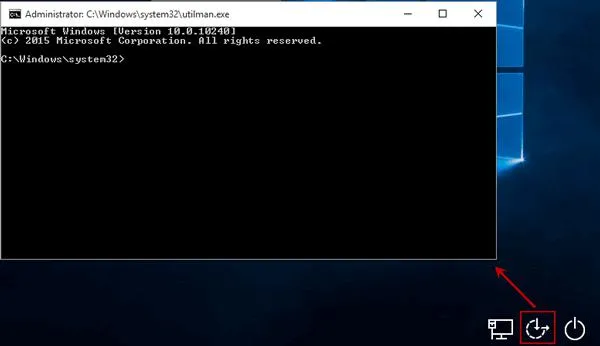

После перезагрузки. На странице приветствия, нажимаем кнопку “Специальные возможности”

Запуститься командная строка

В ней команду вида — “net user имя пользователя пароль”. После команды через пробел указываем имя пользователя которому изменяете пароль и далее так же через пробел сам пароль который хотим задать.

Вот и всё! Пароль от забытого пользователя изменён и можно входить в систему. Теперь остаётся только переименовать обратно файлы. Для этого снова загрузитесь с диска и проделайте обратную процедуру.

Переименуйте файл “utilman” в “cmd” а “utilman1” в “utilman”. Таким образом вы установите новый пароль от компьютера для своей учетной записи и сможете продолжить работу.

Сброс пароля учётной записи Microsoft Live

С локальной учеткой разобрались. Теперь давайте рассмотрим, что делать если забыт пароль от учетной записи Microsoft. Тут все гораздо проще. Для восстановления нам понадобится; электронная почта, аккаунт Skype или номер телефона. Откройте специальную форму для сброса пароля на сайте Microsoft.

Теперь давайте рассмотрим, что делать если забыт пароль от учетной записи Microsoft. Тут все гораздо проще. Для восстановления нам понадобится; электронная почта, аккаунт Skype или номер телефона. Откройте специальную форму для сброса пароля на сайте Microsoft.

Укажите, что-то из ваших реквизитов и нажмите кнопку «Далее». Вам придет секретный код который необходимо указать в открывшемся окне. После этого вы сможете задать новый пароль для вашего аккаунта.

В заключении как и обещал, видеоролик.

ВИДЕО: Как сбросить забытый пароль в windows

C windows system32 utilman exe

Подлинный файл является одним из компонентов программного обеспечения Microsoft Windows, разработанного Microsoft.

Utilman.exe – это исполняемый файл (программа) для Windows. Расширение имени файла .exe – это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли utilman.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли utilman.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с utilman.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу UtilMan EXE. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы utilman.exe.

Информация о файле utilman.exe

Описание: utilman.exe не является важным для Windows и часто вызывает проблемы. Файл utilman.exe находится в папке C:WindowsSystem32. Известны следующие размеры файла для Windows 10/8/7/XP 53,248 байт (42% всех случаев), 50,176 байт, 41,472 байт или 49,152 байт.

Файл utilman.exe находится в папке C:WindowsSystem32. Известны следующие размеры файла для Windows 10/8/7/XP 53,248 байт (42% всех случаев), 50,176 байт, 41,472 байт или 49,152 байт.

У процесса нет видимого окна. Находится в папке Windows, но это не файл ядра Windows. Это не системный процесс Windows. Может менять поведение других программ или манипулировать другими программами. Utilman.exe способен мониторить приложения. Поэтому технический рейтинг надежности 62% опасности.

Важно: Некоторые вредоносные программы маскируют себя как utilman.exe. Таким образом, вы должны проверить файл utilman.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Только что, ни с того ни с сего, при нажатии любой клавиши у меня выбивало сразу поиск в компьютере, поиск в гугле и какие то сообщения по работе программ. Все прошло после того, как я методом вычисления завершил процесс «utilman. exe.» Так что это все, что я знаю. exe.» Так что это все, что я знаю. Юрий |

| У меня их два В папке C:WindowsSystem32 и второй в папке C:Windowswinsxs Мария |

Лучшие практики для исправления проблем с utilman

Аккуратный и опрятный компьютер – это главное требование для избежания проблем с utilman. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM. exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса utilman.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным – шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

utilman сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Если вы, по каким-то причинам не можете войти в систему под учётной записью Microsoft или просто забыли пароль, единственным вариантом решения проблемы является сброс старого пароля. Чтобы сбросить пароль от учётной записи Windows 10 необходимо выполнить несколько несложных действий.

Если вы забыли пароль от учётной записи Windows 10 и не можете загрузиться на ПК, который подключён к сети, сброс старого пароля придётся делать с другого устройства. Это может быть как другой компьютер, так и смартфон.

В первую очередь переходим на страницу сайта Microsoft по восстановлении забытого пароля и отвечаем на вопросы. Ставим отметку возле пункта «Я не помню свой пароль». Жмём «Далее».

Жмём «Далее».

Вводим свой e-mail, код подтверждения реальной личности и жмём «Далее».

В следующем окне выбираем способ получения кода. На e-mail или телефон придёт секретный код. Вводим его в специальное поле и задаём новый пароль к учётной записи Windows 10.

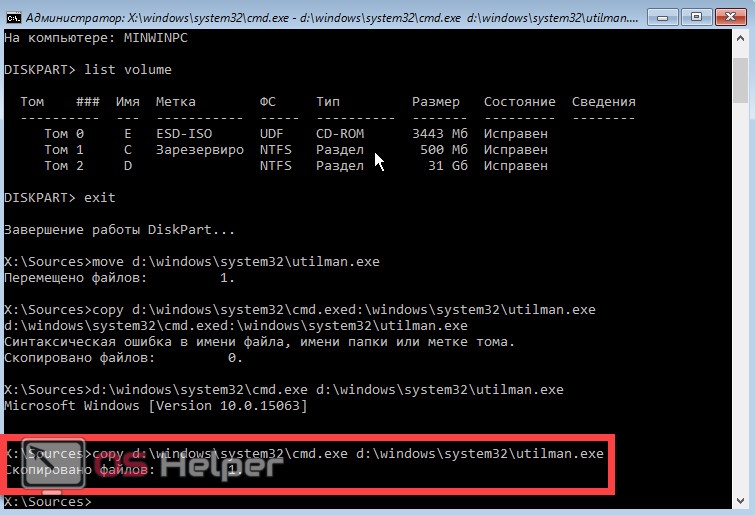

Для этого метода cмены забытого пароля потребуется Live-CD или загрузочная флешка с Windows 10. Выставляем в BIOS приоритетность загрузки СD или флеш и перезагружаем ПК. На этапе выбора языка установки кликаем «Shift+F10», чтобы вызвать командную строку. Вводим сначала «diskpart», а потом «list volume».

Появится список разделов жёсткого диска. Запоминаем, на котором установлена операционная система и жмём выход. Теперь вновь вызываем командную строку. Поочередности вводим следующие команды:

- Для перемещения файлов «move c:windowssystem32utilman.exe c:windowssystem32utilman2.exe», где С – это буква раздела, на котором установлена ОС;

- Для копирования файлов «copy c:windowssystem32cmd.

exe c:windowssystem32utilman.exe».

exe c:windowssystem32utilman.exe».

Если операции перемещения и копирования были выполнены успешно, для перезагрузки ПК вводим «wpeutil reboot».

После перезагрузки на этапе ввода пароля внизу экрана выбираем «Специальные возможности» и далее «Командная строка».

Если учётная запись администратора была задана на русском языке, меняем раскладку клавиатуры и вводим следующую команду «net user Администратор /active:yes». Точно так же вводим имя администратора на английском.

После перезагрузки ПК (в некоторых случаях сразу после выполнения команды), появится выбор учётной записи «Администратора». Пароль не вводим, просто жмём «Enter».

Загрузится рабочий стол Windows 10. Жмём правой кнопкой мыши на кнопке «Пуск» и выбираем «Управление компьютером», далее «Локальные пользователи» и «Пользователи». Выбираем ту запись, пароль которой вы не помните, кликаете правой кнопкой и жмёте «Задать пароль».

Появится предупреждение, жмём «Продолжить».

Вводим новый пароль для старой учётной записи.

После нужно перезагрузить ПК, выбрать опять «Специальные возможности», «Командная строка» и отключить запись администратора. Для этого вводим «net user Администратор /active:no».

После того, как войдете под своей восстановленной учётной записью, стоит открыть диск «С», папку «Windows» и «System32». Здесь нужно удалить файл «utilman.exe», а файл «utilman2.exe» переименовать на «utilman.exe». Только после выполнения данных действий старая учётная запись вернёт свой прежний вид и не выдаст сбоев при последующих загрузках.

Также, если вы забыли пароль от Windows 10 и хотите его восстановить и разблокировать систему, стоит внести правки в раздел реестра. для этого выполняем следующие действия.

- Загружаемся с установочного диска или с Live-CD. Открываем командную строку и вводим «regedit», чтобы открыть Редактор реестра.

- В редакторе выбираем ветку «HKEY_LOCAL_MACHINE». Жмём «Файл», «Загрузить куст».

суббота, 16 января 2016 г.

Разблокировка или восстановление пароля локального администратора Windows

Во время случайного удаления или блокировки локальных пользователей ОС Windows может возникнуть ситуация, при которой в систему станет невозможно войти. Если вы помните пароль встроенного локального администратора, то для Windows Vista/7/2008/2008R2 перегрузитесь в безопасном режиме. В этом случае учётная запись окажется разблокированной и, зная пароль, у вас получится войти в ОС. Если же пароль вам точно не известен, а также для ОС Windows 8 и выше, выполните следующие действия:

1. Загрузите компьютер с инсталляционного диска Windows. Подойдет любой. Для примера рассмотрим Windows 10.

2. Выбираем «Восстановление системы«.

3. Далее «Поиск и устранение неисправностей«.

4. Затем «Дополнительные параметры«.

5. И запускаем командную строку.

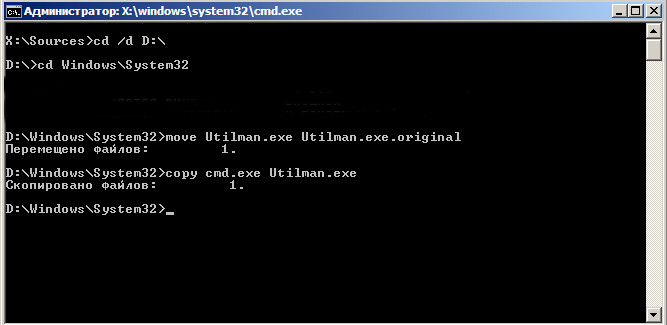

6. Определяем букву системного диска. В нашем случае – это диск D:

Определяем букву системного диска. В нашем случае – это диск D:

7. Далее выполняем следующие команды:

cd /d D:

cd WindowsSystem32

move Utilman.exe Utilman.exe.original

copy cmd.exe Utilman.exe

Таким образом мы подменяем утилиту «Специальные возможности» – «Utilman.exe» на командую строку – «cmd.exe«. Теперь у нас при нажатии сочетания клавиш «Win+U» будет запускаться командный процессор с правами системной учётной записи.

8. Перегружаемся в обычном режиме и вызываем командную строку через «Win+U«.

9. Теперь с помощью «net user» меняем пароль локальному администратору или другому пользователю и вдобавок его разблокируем:

net user Администратор password /ACTIVE:YES

где password – это новый пароль.

10. После выполнения команды мы наконец получим доступ к ОС Windows.

11. Последним шагом будет возвращение утилит на свои места для устранения образовавшейся дыры в безопасности системы. Загружаемся опять с диска Windows 10 или аналогичного и выполняем в командной строке:

Utilman exe что это

Подлинный файл является одним из компонентов программного обеспечения

Utilman.exe – это исполняемый файл (программа) для Windows. Расширение имени файла .exe – это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли utilman.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с utilman.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу UtilMan EXE. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы utilman.exe.

Информация о файле utilman.exe

Описание: utilman.exe не является важным для Windows и часто вызывает проблемы. Файл utilman.exe находится в папке C:WindowsSystem32. Известны следующие размеры файла для Windows 10/8/7/XP 53,248 байт (42% всех случаев), 50,176 байт, 41,472 байт или 49,152 байт.

Важно: Некоторые вредоносные программы маскируют себя как utilman.exe. Таким образом, вы должны проверить файл utilman.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем

Комментарий пользователя

| Только что, ни с того ни с сего, при нажатии любой клавиши у меня выбивало сразу поиск в компьютере, поиск в гугле и какие то сообщения по работе программ. Все прошло после того, как я методом вычисления завершил процесс «utilman.exe.» Так что это все, что я знаю. Юрий |

| У меня их два В папке C:WindowsSystem32 и второй в папке C:Windowswinsxs Мария |

Лучшие практики для исправления проблем с utilman

Аккуратный и опрятный компьютер – это главное требование для избежания проблем с utilman. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса utilman.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным – шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

utilman сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Можно ли сбросить пароль доменного администратора? Если не брать в расчет морально-этический аспект этой процедуры, то чисто технически очень даже можно. Для этого существует довольно много различных способов, и сегодня я опишу два из них. Способы 100% рабочие, однако имейте в виду, что для их реализации необходим физический доступ к контролеру домена, или как вариант — система удаленного управления типа iLO (Integrated Lights-Out) от HP.

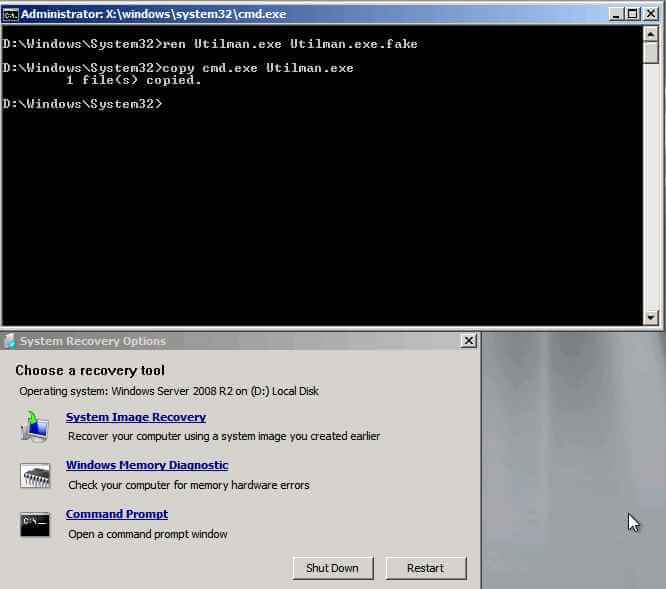

Способ 1

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

Способ 2

При использовании этого способа нам потребуется локальная учетная запись администратора. Не смотря на то, что на контроллере домена она отключена, информация о ней продолжает хранится в базе данных SAM. При загрузке в режиме восстановления службы каталогов для входа в систему используется именно учетная запись локального админа.

Для сброса локальной учетки воспользуемся утилитой для сброса паролей — Offline NT Password and Registry editor. Утилита бесплатная, можно скачать образ CD или сделать загрузочную флешку.

Сама процедура сброса достаточно проста. Сначала загружаемся с диска. Затем выбираем диск, на который установлена система. Если системный диск не виден, то можно загрузить необходимые драйвера с флешки или дискеты.

Выбрав диск, указываем путь к файлам реестра (обычно windowssystem32config).

Выбираем, какие разделы реестра загружать для редактирования. За учетные записи отвечают разделы SAM, System и Security.

Далее указываем, что собираемся редактировать учетные данные пользователей.

И выбираем из списка пользователя, которого будем редактировать. Предупрежу сразу, русские буквы программа не понимает, и если вместо Administrator мы видим непонятный набор символов, то следует указать RID пользователя, как в примере.

Выбрав пользователя, сбрасываем его пароль на пустой или изменяем его.

Выходим из программы, не забыв сохранить сделанные изменения, и перезагружаем сервер.

При перезагрузке жмем клавишу F8, выбираем загрузку в режиме восстановления службы каталогов и входим в систему с учетной записью локального администратора и новым (или пустым, если был выбран сброс) паролем.

Теперь у нас есть полный доступ к локальной системе, но с Active Directory мы пока ничего сделать не можем. Исправить это нам поможет утилита SRVANY. Она примечательна тем, что может запустить любую программу как службу, причем программа эта будет запущена с правами системы (NT AUTHORITYSYSTEM).

Взять ее можно здесь. Копируем утилиты INSTSRV и SRVANY в какую-нибудь папку, например в C: emp. Туда же кладем cmd.exe, который и будет запускаться с правами системы. Теперь запускаем командную строку и вводим:

cd c: emp

instsrv PassRecovery c: empsrvany.exe

Таким образом INSTSRV устанавливает SRVANY как службу с названием PassRecovery.

Служба установлена, теперь нужно ее настроить. Открываем редактор реестра и идем в раздел HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery. Как видно из названия, этот раздел был создан при установке службы PassRecovery.

Создаем подраздел с именем Parameters и добавляем в него два ключа реестра типа REG_SZ (строка): Application со значением с: empcmd.exe и AppParameters со значением /k net user administrator P@$$w0rd .

Application указывает, что запускать, AppParameters – с какими параметрами. В нашем случае будет запущена командная строка, в которой будет выполнена команда net user, которая сменит пароль администратора на P@$$w0rd. Можно задать свой вариант, главное чтобы он соответствовал требованиям доменной политике безопасности.

Теперь осталось настроить параметры запуска службы. Открываем оснастку Службы (Services) и находим в ней службу PassRecovery.

В свойствах службы в свойствах меняем тип запуска на Авто, далее выбираем вкладку Вход в систему (Log on), и там включаем опцию Взаимодействие с рабочим столом (Interact with the desktop).

Перезагружаем сервер и заходим в систему с учетной записью администратора и новым паролем.

Убедившись что пароль сброшен, запускаем командную строку, останавливаем созданную нами службу и удаляем ее:

net stop PassRecovery

sc delete PassRecovery

И удаляем все из папки C: emp.

Пароль сброшен, и домен в нашем полном распоряжении. И хотя по сравнению с первым способ этот достаточно громоздкий, опять же требуется дополнительный софт, но зато работает на всех операционных системах.

На этом все, и надеюсь что вам не придется взламывать пароль на своих (и тем более чужих) серверах.

Вы можете задать вопрос по статье специалисту.

суббота, 16 января 2016 г.

Разблокировка или восстановление пароля локального администратора Windows

Во время случайного удаления или блокировки локальных пользователей ОС Windows может возникнуть ситуация, при которой в систему станет невозможно войти. Если вы помните пароль встроенного локального администратора, то для Windows Vista/7/2008/2008R2 перегрузитесь в безопасном режиме. В этом случае учётная запись окажется разблокированной и, зная пароль, у вас получится войти в ОС. Если же пароль вам точно не известен, а также для ОС Windows 8 и выше, выполните следующие действия:

1. Загрузите компьютер с инсталляционного диска Windows. Подойдет любой. Для примера рассмотрим Windows 10.

2. Выбираем «Восстановление системы«.

3. Далее «Поиск и устранение неисправностей«.

4. Затем «Дополнительные параметры«.

5. И запускаем командную строку.

6. Определяем букву системного диска. В нашем случае – это диск D:

7. Далее выполняем следующие команды:

cd /d D:

cd WindowsSystem32

move Utilman.exe Utilman.exe.original

copy cmd.exe Utilman.exe

Таким образом мы подменяем утилиту «Специальные возможности» – «Utilman.exe» на командую строку – «cmd.exe«. Теперь у нас при нажатии сочетания клавиш «Win+U» будет запускаться командный процессор с правами системной учётной записи.

8. Перегружаемся в обычном режиме и вызываем командную строку через «Win+U«.

9. Теперь с помощью «net user» меняем пароль локальному администратору или другому пользователю и вдобавок его разблокируем:

net user Администратор password /ACTIVE:YES

где password – это новый пароль.

10. После выполнения команды мы наконец получим доступ к ОС Windows.

11. Последним шагом будет возвращение утилит на свои места для устранения образовавшейся дыры в безопасности системы. Загружаемся опять с диска Windows 10 или аналогичного и выполняем в командной строке:

Сброс пароля администратора домена Windows

Можно ли сбросить пароль доменного администратора? Если не брать в расчет морально-этический аспект этой процедуры, то чисто технически очень даже можно. Для этого существует довольно много различных способов, и сегодня я опишу два из них. Способы 100% рабочие, однако имейте в виду, что для их реализации необходим физический доступ к контролеру домена, или как вариант — система удаленного управления типа iLO (Integrated Lights-Out) от HP.

Способ 1

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windows\system32, заменить на cmd.exe. Вводим в командной строке:

move D:\windows\system32\utilman.exe D:\windows\system32\utilman.bak

copy D:\windows\system32\cmd.exe D:\windows\system32\utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:\windows\system32\utilman.exe

move D:\windows\system32\utilman.bak D:\windows\system32\utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

Способ 2

При использовании этого способа нам потребуется локальная учетная запись администратора. Не смотря на то, что на контроллере домена она отключена, информация о ней продолжает хранится в базе данных SAM. При загрузке в режиме восстановления службы каталогов для входа в систему используется именно учетная запись локального админа.

Для сброса локальной учетки воспользуемся утилитой для сброса паролей — Offline NT Password and Registry editor. Утилита бесплатная, можно скачать образ CD или сделать загрузочную флешку.

Сама процедура сброса достаточно проста. Сначала загружаемся с диска. Затем выбираем диск, на который установлена система. Если системный диск не виден, то можно загрузить необходимые драйвера с флешки или дискеты.

Выбрав диск, указываем путь к файлам реестра (обычно windows\system32\config).

Выбираем, какие разделы реестра загружать для редактирования. За учетные записи отвечают разделы SAM, System и Security.

Далее указываем, что собираемся редактировать учетные данные пользователей.

И выбираем из списка пользователя, которого будем редактировать. Предупрежу сразу, русские буквы программа не понимает, и если вместо Administrator мы видим непонятный набор символов, то следует указать RID пользователя, как в примере.

Выбрав пользователя, сбрасываем его пароль на пустой или изменяем его.

Выходим из программы, не забыв сохранить сделанные изменения, и перезагружаем сервер.

При перезагрузке жмем клавишу F8, выбираем загрузку в режиме восстановления службы каталогов и входим в систему с учетной записью локального администратора и новым (или пустым, если был выбран сброс) паролем.

Теперь у нас есть полный доступ к локальной системе, но с Active Directory мы пока ничего сделать не можем. Исправить это нам поможет утилита SRVANY. Она примечательна тем, что может запустить любую программу как службу, причем программа эта будет запущена с правами системы (NT AUTHORITY\SYSTEM).

Взять ее можно здесь. Копируем утилиты INSTSRV и SRVANY в какую-нибудь папку, например в C:\temp. Туда же кладем cmd.exe, который и будет запускаться с правами системы. Теперь запускаем командную строку и вводим:

cd c:\temp

instsrv PassRecovery c:\temp\srvany.exe

Таким образом INSTSRV устанавливает SRVANY как службу с названием PassRecovery.

Служба установлена, теперь нужно ее настроить. Открываем редактор реестра и идем в раздел HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\PassRecovery. Как видно из названия, этот раздел был создан при установке службы PassRecovery.

Создаем подраздел с именем Parameters и добавляем в него два ключа реестра типа REG_SZ (строка): Application со значением с:\temp\cmd.exe и AppParameters со значением /k net user administrator P@$$w0rd .

Application указывает, что запускать, AppParameters — с какими параметрами. В нашем случае будет запущена командная строка, в которой будет выполнена команда net user, которая сменит пароль администратора на P@$$w0rd. Можно задать свой вариант, главное чтобы он соответствовал требованиям доменной политике безопасности.

Теперь осталось настроить параметры запуска службы. Открываем оснастку Службы (Services) и находим в ней службу PassRecovery.

В свойствах службы в свойствах меняем тип запуска на Авто, далее выбираем вкладку Вход в систему (Log on), и там включаем опцию Взаимодействие с рабочим столом (Interact with the desktop).

Перезагружаем сервер и заходим в систему с учетной записью администратора и новым паролем.

Убедившись что пароль сброшен, запускаем командную строку, останавливаем созданную нами службу и удаляем ее:

net stop PassRecovery

sc delete PassRecovery

И удаляем все из папки C:\temp.

Пароль сброшен, и домен в нашем полном распоряжении. И хотя по сравнению с первым способ этот достаточно громоздкий, опять же требуется дополнительный софт, но зато работает на всех операционных системах.

На этом все, и надеюсь что вам не придется взламывать пароль на своих (и тем более чужих) серверах.

Сброс пароля Windows — itlocate.ru

Бывают разные ситуаци при которых мы не имели доступ к серверу или рабочей станции по разным причинам. Но сносить операционную систему не варинт. Как сделать сброс пароля windows? Для данного способа нам подойдёт любой установочный диск Windows и не нужно никакой специальной программы для сброса пароля или флешки. Разумеется кроме той на которой имеется установочный образ Wondows. Так как сбросить пароль администратора? Приступим!

Замена файла Utilman.exe

Utilman.exe сокрашение от названия исполняемого приложения Utility Manager в Windows. Программу Специальные возможности можем вызвать на экране входа в систему.

Нам его нужно заменить на командную строку для выполнения сброса пароля. Мы получим доступ к командной строке Windows с полными правами.

Для этого нам нужно загрузить образ системы и в начале установки выбрать Восстановление системы Поиск и устранение неисправности Командная строка.

Теперь перед нами терминал Windows, но пока ещё без доступа к самой системе, но с полным доступом ко всем файлам. Это нам и нужно для того чтобы сбросить пароль администратора windows. Для начала перейдём в системный диск. Буква диска может отличаться и быть к примеру не C: а D: (как это было в моём случае)

D: cd Windows\system32 ren Utilman.exe Utilman_backup.exe copy cmd.exe Utilman.exe

Если не хотите гадать на каком разделе всё-таки ваша система находится, то вывидите список дисков и посмотрите самостоятельно.

diskpart list volume

Конечно необходимо сделать резервную копию файла Utilman.exe для того чтобы в последующем всё вернуть на место. Перезагружаем систему в штатный режим.

Сброс пароля от учётной записи Администратора Windows

В случае когда у нас стандартная учётная запись Администратор меняем ему пароль на необходимый

net user "Администратор" itlocatepassword

Всё, поздравляю, вы сбросили пароль администратора windows! Теперь заходите в систему под новм паролем и восстановите подменённый файл Utilman.exe из Utilman_backup.exe

Полезные команды

А что если Администатор отключен, или вы его удалиили из групы администраторы? Что если вам нужно сбросить пароль от другой учётной записи которую уже и не помните как называется, а администратора вообще не существует? Случаев бывает большое кол-во, но зная пару команд вы легко перенастроите систему так как вам необходимо. Для этого есть команды net user и net localgroup.

Чтобы вывести спиоск всех пользоватлей в системе выполните команду

net user

Чтобы вывести спиоск всех групп пользоватлей в системе выполните команду

net localgroup

Чтобы добавить нового пользователя

net user itlocateuser P@sSword /add

Чтобы добавить пользователя в группу (Если имя пользователя или группы на русском языке, то название необходимо вводить внутри двойных кавычек)

net localgroup "Администраторы" itlocateuser /add

Чтобы добавить группу

net localgroup "Новая группа" /add

Вот собственно и всё, надеюсь кому-то было полезно

3 способа сбросить забытый пароль администратора Windows

Сколько раз вы забыли пароль в прошлом году? Потеря пароля к веб-сайту не является большой проблемой, потому что вы можете сбросить их с помощью своего адреса электронной почты. Но забыть пароль к вашему компьютеру страшнее, потому что его трудно восстановить.

Если вы забыли пароль для учетной записи администратора Windows, не бойтесь. Есть несколько методов, которые вы можете использовать для восстановления учетной записи. Это может выручить вас из плохой ситуации, но не забывайте, что менеджер паролей может удержать вас от блокировки

в целом.

1. Используйте обходной путь экрана блокировки

Предполагая, что вы не используете учетную запись Microsoft для входа в Windows

вам придется сбросить локальный пароль. Если заблокированная учетная запись является единственной учетной записью администратора на ПК, необходимо сначала включить скрытую учетную запись администратора.

использовать этот обходной путь.

Мы подробно рассмотрели этот метод в нашем полном руководстве по сбросу паролей Windows 10

, Мы подведем итоги здесь, но, пожалуйста, смотрите эту статью для более подробной информации.

Загрузка с установочного носителя

Если у вас его еще нет, создайте установочный носитель Windows 10 на флэш-накопителе.

используя другую машину, если это необходимо. Вставьте этот диск в вашу машину и следите за подсказкой, чтобы нажать F12, удалять, или другой ключ, чтобы выбрать загрузочное устройство. Загрузитесь с флэш-накопителя и дождитесь появления первого экрана установки Windows 10. Нажмите Shift + F10 здесь, и вы откроете командную строку.

Ваша установка Windows, вероятно, на вашем C: диск, поэтому, если вы попробуете приведенную ниже команду, и она не работает, введите CD D: или другой диск, если у вас другой. Введите эту команду, чтобы перейти к System32 папка:

cd Windows\System32

Добавить командную строку на экран блокировки Windows

Теперь вы можете использовать трюк, чтобы изменить один из элементов на экране блокировки Windows. В меню «Легкость доступа» собраны параметры специальных возможностей, например экранная клавиатура и диктовка для пользователей с ограниченными возможностями. Используя текстовые команды, вы можете заменить этот значок на ярлык командной строки. Введите эти две строки по одной, чтобы создать резервную копию ярлыка и заменить его:

ren utilman.exe utilman.exe.bak

ren cmd.exe utilman.exe

Вот и все, поэтому введите эту команду для перезагрузки как обычно:

wpeutil reboot

Вернувшись к обычному экрану входа, нажмите Простота доступа ярлык в правом нижнем углу, чтобы открыть командную строку.

Введите эту команду, чтобы включить учетную запись администратора:

net user Administrator /active:yes

Теперь вам нужно перезагрузить компьютер снова. Используйте эту команду как ярлык:

shutdown -t 0 -r

Сбросить пароль

После перезагрузки нажмите администратор имя учетной записи в левом нижнем углу. Здесь нет пароля, поэтому вы сразу перейдете на рабочий стол. Вам нужно открыть командную строку еще раз, чтобы сбросить пароль. Щелкните правой кнопкой мыши кнопку «Пуск» и выберите Командная строка (администратор), затем введите эту команду, чтобы увидеть всех пользователей на вашем ПК:

net userl

Ваше имя пользователя должно быть очевидным. Теперь замените USERNAME в этой команде на вашу, и Windows позволит вам установить новый пароль:

net user USERNAME *

Установите пароль, выйдите из системы, и ваша учетная запись станет доступной. После того, как вы подтвердите, что можете войти в систему, снова загрузитесь с установочного диска Windows 10. Откройте командную строку с Shift + F10 снова и перейдите к C: \ Windows \ System32, затем введите эти две команды, чтобы исправить ярлык, который вы изменили:

ren utilman.exe cmd.exe

ren utilman.exe.bak utilman.exe

Учетная запись администратора не является безопасной, поэтому вы должны отключить ее, пока она вам не понадобится, с помощью этой команды:

net user Administrator /active:no

2. Загрузитесь в Linux USB и перезагрузите

Хранение Linux на USB-накопителе — отличная идея. Это позволяет вам восстанавливать файлы, когда Windows не загружается

, но это также удобно для сброса паролей. Если вы не можете войти ни в одну учетную запись на своем компьютере, вы можете создать диск Linux на другом компьютере и использовать его для сброса собственного пароля.

Загрузиться в Linux

Во-первых, вам нужно создать загрузочный USB-диск с Linux; не имеет значения, какой тип Linux вы используете. Попробуйте установить процесс восстановления Mint, описанный в статье выше, или следуйте нашему руководству, чтобы установить Ubuntu на флэш-диск.

,

После этого перезагрузите компьютер и найдите подсказку, чтобы нажать F12, ESC, удалять, или подобный, чтобы выбрать ваше загрузочное устройство. Выберите свою флешку и дайте Linux момент для запуска.

Выполните все задачи настройки, такие как установка часового пояса, затем откройте проводник.

Смонтируйте диск Windows

В Ubuntu это значок папки на левой боковой панели. Если вы используете Mint, он находится в левом нижнем углу, как Windows. Нажмите CTRL + L редактировать Место нахождения путь, и введите это, чтобы увидеть все ваши диски:

computer:///

Найдите диск, на котором установлена Windows. Если у вас есть только один жесткий диск на вашем компьютере, это, очевидно, тот, который присутствует. Щелкните правой кнопкой мыши на этом диске и нажмите гора так что Linux может получить к нему доступ.

Сбросить пароль

Отсюда вы собираетесь работать в терминале Linux

, Не волнуйся — это не страшно! Ярлык, чтобы открыть его в Mint и Ubuntu CTRL + ALT + T. Во-первых, вам нужно установить утилиту сброса пароля под названием chntpw. Введите эту команду, чтобы установить его:

sudo apt-get install chntpw

Измените рабочий каталог ( CD команда означает изменить каталог) в вашу папку Windows с этой строкой:

cd /mnt/Windows/System32/config

Далее, получите список пользователей Windows, введя это:

sudo chntpw -l SAM

Вы должны увидеть пользователя, чей пароль необходимо сбросить в этом списке. Чтобы внести изменения только для этого пользователя, введите следующую команду. замещать ИМЯ ПОЛЬЗОВАТЕЛЯ с пользователем вам нужно отредактировать. Если это однословное имя пользователя, например «Майк», вам не нужны кавычки. Для имен из нескольких слов, таких как «Майк Джонс», ставьте кавычки вокруг слов, иначе это не сработает.

sudo chntpw -u "USER NAME" SAM

Теперь введите 2 войти в режим редактирования. Введите новый пароль для пользователя и нажмите Войти представить его. При появлении запроса введите Y подтвердить. Если вы хотите, вы можете установить пароль пустым вместо назначения нового. Для этого введите 1 вместо 2 после ввода имени пользователя и ввода команды Y когда будет предложено сохранить его.

Перезагрузитесь в Windows и используйте новый пароль для входа! Если вы установили пустой пароль, откройте настройки, перейдите к Аккаунты> Параметры входа, заглянуть под пароль заголовок кнопки для смены пароля.

3. Попробуйте автономный пароль Windows Редактор реестра

Существует множество программ для Windows, которые помогут вам сбросить пароли. Одним из вариантов является тот же инструмент, который мы подробно описали в методе Linux выше. Работа выполняется быстро, поэтому давайте обсудим, как использовать ее без Linux. Конечно, если вы не можете подключиться к своему ПК, вам придется загрузить программное обеспечение на другой компьютер.

Загрузитесь в автономный редактор паролей

Перейдите на страницу загрузки и найдите Загрузки заголовок. Под ним вы увидите файл с Образ загрузочного CD рядом с ним — по имени cd140201.zip на момент написания. Загрузите ZIP на рабочий стол или другое удобное место и используйте инструмент для извлечения файлов

добраться до ISO внутри.

Вам нужно записать этот файл ISO

на USB-накопитель (или CD, если хотите) с помощью бесплатной программы, такой как Rufus. После этого вставьте диск в компьютер и перезагрузите компьютер. Ищите ключ, чтобы выбрать загрузочное устройство (например, F12) если он не загружается на USB автоматически. Как только инструмент загрузится, вы увидите загрузки: линия в нижней части терминала вывода. Нажмите Войти начать.

Много текста будет прокручиваться, пока инструмент готовится. В конце концов, он предложит вам выбрать раздел, на котором живет Windows. Если у вас есть только один жесткий диск на вашем компьютере, вы, вероятно, увидите здесь два варианта — не выбирайте тот, который имеет размер около 100 МБ и помеченный BOOT. Введите число, соответствующее большей опции, а затем Войти.

Далее вы должны подтвердить, что путь к реестру по умолчанию (Windows / System32 / Config) верно. Вероятность того, что это так, составляет 99%, поэтому нажмите Войти принять это. Далее вы увидите список опций. Введите номер для восстановление пароля вариант (обычно 1) и нажмите Войти снова.

Сбросить пароль

С этого момента инструкции похожи на процесс Linux. Нажмите номер 1 выбирать Редактировать данные пользователя и пароли а также Войти подтвердить. Вы увидите список имен пользователей. По умолчанию будет выбран аккаунт; вместо этого введите свое имя пользователя и нажмите Войти.

Теперь вы можете выбрать, что вы хотите сделать с паролем этого пользователя. Вы можете напечатать 2 установить новый пароль или использовать 1 чтобы сделать это пустым. Нажмите Войти подтвердить, и вы увидите Пароль очищен! сообщение, если вы сбросили его. Тип ! и нажмите Войти покинуть экран редактирования пользователя.

Изображение предоставлено: chntpwВы почти закончили! Тип Q а потом Войти выйти из инструмента. Перед закрытием экран детализирует ваши изменения и спросит, хотите ли вы сохранить их. Тип Y и нажмите Войти поэтому эти изменения вступают в силу. Вы увидите Редактирование завершено сообщение для подтверждения. Нажмите Войти еще раз сказать «нет», когда вас спросят, хотите ли вы повторно запустить инструмент, так как вы все сделали здесь

Теперь вы сделали! Извлеките диск или USB-накопитель и перезагрузите компьютер. Загрузитесь в Windows как обычно и нажмите свое имя пользователя. Если вы ввели новый пароль, введите его, чтобы восстановить доступ к вашей учетной записи. Если вы оставите поле пустым, вы войдете в систему. Убедитесь, что добавили новый пароль, чтобы ваша учетная запись была защищена! Идти к настройки а потом Аккаунты> Параметры входа. Под пароль В заголовке есть кнопка для добавления пароля.

Учетные записи Microsoft и будущее планирование

Обратите внимание, что описанные выше методы работают, если вы используете локальную учетную запись на вашем ПК. Если вы используете учетную запись Microsoft для входа

к Windows 8.1 или Windows 10, однако, намного проще сбросить пароль. Посетите страницу сброса пароля учетной записи Microsoft, чтобы быстро создать новый пароль по электронной почте.

Хотя вы можете выполнить любую из этих задач за короткое время, существуют более эффективные способы избежать блокировки ваших учетных записей. Если вы часто забываете свой пароль, рассмотрите возможность использования учетной записи Microsoft. Если цифры легче запомнить, вы можете использовать PIN-код для входа

даже если вы находитесь в локальной учетной записи. Мы также рекомендуем использовать менеджер паролей

поэтому ваши пароли находятся всего в нескольких кликах.

Наконец, Windows позволяет вам создать диск для сброса пароля, чтобы вы могли избежать этих длительных методов в будущем. Подключите флешку и запустите инструмент, набрав диск сброса пароля в меню «Пуск». Если в будущем вы заблокируете свою учетную запись, вы можете подключить этот диск для восстановления доступа.

Доступ разрешен

Забыть пароль — это не весело, а сбрасывать его очень сложно. Но, по крайней мере, это возможно. Любой может использовать эти методы, даже если они не разбираются в технологиях, и они намного лучше, чем переустановка Windows

потому что ты заблокирован. Немного задумавшись, вы можете избежать необходимости делать это в будущем.

Нужно не пускать других на свой компьютер после того, как вы его восстановите? Проверьте лучшие методы для блокировки Windows

,

Какая твоя худшая история с блокировкой компьютера Вы предпочитаете другой инструмент или метод для сброса паролей? Пожалуйста, поделитесь с нами в комментариях!

Изображение предоставлено: Фабрик Билдер через Shutterstock.com

Обход входа в Windows с помощью уловки Utilman.exe

Utilman.exe — это встроенное приложение Windows, которое позволяет пользователю настраивать такие параметры специальных возможностей, как лупа, высококонтрастная тема, экранный диктор и экранная клавиатура. до они входят в систему.

Это было разработано, чтобы помочь людям с нарушениями зрения, слуха или мобильности самостоятельно войти в Windows без необходимости посторонней помощи. Это отличная функция для людей с ограниченными возможностями, но она открывает дыру в безопасности, которой мы можем воспользоваться, чтобы обойти вход в Windows.

Обход входа в Windows пригодится, если наши клиенты забыли свой пароль для входа в систему, их профили пользователей были повреждены или вредоносное ПО вмешивалось в систему до входа в систему.

Это работает, потому что пользователь может запустить Utilman, нажав Windows Key + U перед входом в Windows. Это загрузит исполняемый файл Utilman.exe, который находится в каталоге Windows \ System32. Если вы замените файл Utilman.exe чем-то другим, например cmd.exe, у вас будет доступ к командной строке с правами SYSTEM.SYSTEM — это учетная запись с максимально возможными привилегиями в Windows, аналогичная учетной записи root в системах Unix.

Вот пошаговая инструкция, как это сделать.

ПРЕДУПРЕЖДЕНИЕ:

Вы можете нанести большой ущерб системе, если не знаете, что делаете. Technibble не несет ответственности, если что-то пойдет не так.

Прежде всего, нам понадобится способ доступа к файловой системе, чтобы заменить Utilman.exe чем-то другим, например cmd.исполняемый. Есть несколько способов добиться этого:

- Удалите жесткий диск операционной системы из целевой системы и подключите его к другой системе с работающей операционной системой. Оттуда вы можете поменять файлы на ведомом диске

- Используйте загрузочный компакт-диск, например UBCD4Win, и используйте там программное обеспечение для управления файлами

- Используйте Windows Vista или 7 DVD

В этом примере мы будем использовать DVD с Windows 7. Для начала загрузитесь с DVD-диска Windows 7, и когда вы дойдете до первого экрана, спрашивающего о языке, валюте и формате клавиатуры, Нажмите Next .

На следующей странице в нижнем левом углу щелкните ссылку «Восстановить компьютер» .

Затем выберите «Использовать инструменты восстановления, которые могут помочь решить проблемы с запуском Windows. Выберите операционную систему для восстановления », выберите операционную систему из списка и Нажмите« Далее ».

Теперь у вас будет возможность «Выбрать инструмент восстановления». Выберите командную строку .

Теперь у вас должно быть открыто окно командной строки. Введите следующие команды:

C: \

cd windows \ system32

ren utilman.exe utilman.exe.bak

копировать cmd.exe utilman.exe

Это позволит перейти в каталог system32, переименовать utilman.exe в utilman.exe.bak, сделать копию cmd.exe и назвать ее utilman.exe.

Извлеките DVD и перезагрузите систему.

После нормальной загрузки компьютера нажмите комбинацию клавиш Windows Key + U , и вы должны получить командную строку.Если командная строка не отображается, нажмите Alt + Tab, так как командная строка может появиться за экраном входа в систему. Отсюда вы можете запускать многие (если не все) команды, которые вы обычно можете использовать в командной строке.

Сброс существующего пароля пользователя

ПРЕДУПРЕЖДЕНИЕ:

Если вы сбросите пароль учетной записи пользователя. Это приведет к безвозвратной потере доступа к зашифрованным файлам пользователей. Обязательно сделайте резервную копию.

Чтобы сбросить существующий пароль пользователя, нам нужно ввести текст ниже.В этом примере мы изменим пароль JohnDoe на «hunter2».

чистый пользователь JohnDoe hunter2

Вы сразу сможете войти в систему с этим новым паролем.

Если вы не знаете, какое имя пользователя в системе на самом деле, вы можете увидеть список пользователей, набрав:

net user

Создание новой учетной записи пользователя

Чтобы создать новую учетную запись пользователя в командной строке (Имя пользователя: NewGuy. Пароль: abc123) и добавить их в группу пользователей «Администраторы», введите:

net user NewGuy abc123 / add

net localgroup Administrators NewGuy / add

Снова, вы сможете сразу войти в систему с этой новой учетной записью.

Отмена изменений

Чтобы восстановить utilman.exe, в командной строке введите:

C:

cd windows \ system32

del utilman.exe

ren utilman.exe.bak utilman.exe

Затем перезагрузите систему.

Чтобы удалить новую учетную запись пользователя, которую вы только что создали ранее, введите:

net user NewGuy / delete

Вот и все.

Спасибо MobileTechie за упоминание об этой уловке.

Windows Recovery CMD — Microsoft Q&A

анонимный пользователь

Привет,

Если вы не задали вопросы безопасности для локальных учетных записей, вы можете попробовать следующие методы:

Вы должны вставить загрузочный диск Windows 10 в свой компьютер, чтобы вы могли загрузиться с новой установки.

Загрузитесь с флэш-накопителя, позвольте установщику Windows загрузиться, и когда вы увидите начальный экран установки Windows 10, нажмите Shift + F10 , чтобы открыть командную строку.

введите следующую команду, которая изменит текущий каталог командной строки на корень диска C::

* cd C: *

Как только вы найдете нужный диск, вы захотите снова сменить каталог, используя cd команда. Введите эту строку для доступа к папке System32:

cd Windows \ System32

Вместо этого вы можете использовать несколько команд, чтобы заменить этот ярлык ссылкой на командную строку, предоставляя доступ ко многим другим командам.

ren utilman.exe utilman.exe.bak

ren cmd.exe utilman.exe

Здесь все готово, поэтому введите эту команду, чтобы перезагрузить компьютер и вернуться к обычному экрану входа в систему:

wpeutil reboot

Вот несколько сообщений с аналогичной проблемой с вашей, просто для справки, вы можете попробовать метод, упомянутый в них:

https://community.spiceworks.com/topic/2021121-lost-local-administrator-password-on -machine-in-workgroup-uac-Turn-on-help

Примечание. Это сторонняя ссылка, и мы не даем никаких гарантий на этом веб-сайте.И Microsoft не дает никаких гарантий относительно содержимого.

Надеюсь, что приведенная выше информация может вам помочь.

============================================

Если ответ полезно, пожалуйста, нажмите «Принять ответ» и проголосуйте за него.

Примечание. Следуйте инструкциям в нашей документации, чтобы включить уведомления по электронной почте, если вы хотите получать соответствующее уведомление по электронной почте для этой цепочки.

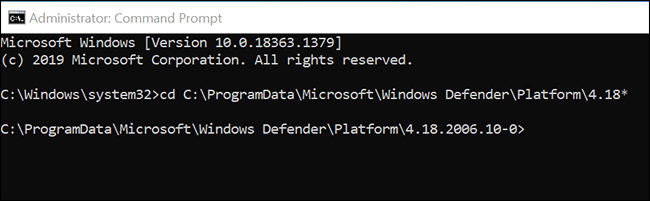

Обнаружение и автоматическое восстановление после обхода входа в Windows

Утильман.exe — это служебная программа, которая запускается при нажатии кнопки «Простота доступа» на экране входа в систему. На момент написания он все еще уязвим для замены на cmd.exe , что позволяет злоумышленнику просто сбросить любой пароль пользователя, поскольку инструмент запускается с правами администратора (информация).

В этом руководстве будет показано, как отслеживать utilman.exe и при обнаружении изменения в этом файле запускать встроенный сценарий для выполнения ряда задач по устранению угрозы:

- Блокировать доступ к файлу (включая удаление, переименование и выполнение)

- Изменить пароль пользователя

- Выключите компьютер

Выполнение этих действий затруднит злоумышленнику использование этого эксплойта.При желании это действие можно заменить другими. В то же время будет отправлено уведомление по электронной почте.

- Создание встроенного скрипта.

- Создание действия, указывающего на встроенный скрипт

- Создание фильтра журнала событий

- Назначьте фильтр на машины

Создание встроенного скрипта

Чтобы создать встроенный сценарий, (1) щелкните левой кнопкой мыши «Пользователь (встроенный)» в разделе «Сценарии», затем (2) «Добавить» на ленте. (3) Введите желаемое имя сценария, оканчивающееся на.cmd (поскольку это будет пакетный сценарий Windows), (4) описание и (5) содержимое. В EventSentry v4.1 и более ранних версиях встроенные скрипты управляются через Tools -> Embedded Scripts . Содержание скрипта ниже:

@ECHO off

SET ConsoleUser = None

% __ AppDir __% takeown.exe /fc:\windows\system32\utilman.exe

% __ AppDir __% icacls.exe c: \ windows \ system32 \ utilman.exe / deny * S- 1-1-0: (DE, WD, AD, RX)

% __ AppDir __% attrib.exe + r + h + sc: \ windows \ system32 \ utilman.| % __ AppDir __% find.exe "console" ') установить ConsoleUser = %% f

% __ AppDir __% net.exe user% ConsoleUser% 123456

shutdown / s / f / t 00

Примечание: для безопасности добавлен полный путь к командам

Создание встроенного скрипта

Создание действия, указывающего на встроенный скрипт

Необходимо создать действие, указывающее на только что созданный встроенный скрипт. (1) Щелкните правой кнопкой мыши Действия и выберите (2) Добавить действие.В окне «Действие» выберите (3) процесс и (4) нажмите «ОК». В окне действия процесса (5) выберите ранее созданный встроенный скрипт из списка имен файлов (6).

Создание действия, указывающего на встроенный скрипт

Создание фильтра журнала событий

EventSentry уже включает в себя предварительно поставленный пакет, который будет обнаруживать и предупреждать, когда файлы в папке окна System32 удаляются / добавляются / изменяются (Пакеты / Состояние системы / Мониторинг файлов System32 32/64 бит).Таким образом, необходимо создать фильтр для запуска действия при изменении файла utilman.exe .

(1) Щелкните правой кнопкой мыши Журналы событий в меню Пакеты, (2) щелкните Добавить пакет, (3) введите имя пакета (в этом примере используются обнаруженные изменения), щелкните его правой кнопкой мыши и (4) щелкните Добавить фильтр .

Создание фильтра журнала событий

- Укажите имя фильтра (в этом примере используется программа «Обнаруженные изменения» Utilman.exe)

- В окне фильтра добавьте только что созданное действие (Заблокировать Utilman.exe) и Электронная почта по умолчанию.

- Параметры фильтра:

Журнал: Приложение

Уровень важности события: Информация и Предупреждение

Настройки фильтра: Включить

Источник события: EventSentry

Категория Мониторинг файлов

Идентификатор события: 12201 9000- В разделе «Фильтр содержимого и примечания» нажмите кнопку «+».

- В окнах Фильтра содержимого событий тип соответствия текста должен быть , строка вставки соответствует , строка вставки: 2 Соответствует и введите utilman.exe

- Нажмите ОК.

Настройка фильтра журнала событий

Назначьте фильтр на машины

Назначьте фильтр машине или группе машин: (1) щелкнув правой кнопкой мыши только что созданный пакет, (2) нажав Назначить, (3) выбрав машину или группу (4) и нажав ОК.

Назначение пакета

Всегда не забывайте сохранять конфигурацию, щелкнув Домой и Сохранить .

Имитация атаки

Utilman.exe в cmd.exe и обратно

Допустим, у вас есть (виртуальная) машина Windows, для которой вы забыли данные для входа, но все равно хотите ввести их по… причинам. 😀

Как это сделать?

Примечание. Если диск / виртуальная машина зашифрованы, вам, конечно же, понадобится ключ дешифрования (если у вас его нет, ну … извините, следующее вам не поможет).

Хорошо, если это виртуальная машина, и вам нужно только получить с нее некоторые данные, это относительно просто — вы просто монтируете виртуальный диск, извлекаете необходимые данные и готово.

Если вместо этого вам нужен доступ к ОС, вы можете использовать старый трюк с заменой Utilman.exe на cmd.exe , который по сути дает вам командную строку с разрешениями локальной системы, что затем дает вам … ну, все что тебе нужно.

Одним незначительным препятствием при выполнении этого «взлома» может быть тот факт, что владельцем Utilman.exe на самом деле является TrustedInstaller , поэтому ваш рабочий процесс будет таким:

- (эл.г. выключить ВМ, смонтировать диск,…)

- заменить владельца Utilman.exe

- добавьте себе необходимые разрешения

- замените Utilman.exe на cmd.exe

- сделайте то, что вам нужно (например, измените пароль локального администратора, сделайте эту учетную запись активной,…) Очистка

- (заменить замененный Utilman.exe на оригинальный)

И мы можем сделать это с помощью PowerShell:

$ file = «D: \ Windows \ System32 \ Utilman.exe» $ user = Система новых объектов.Security.Principal.NtAccount («tomica») # заменить владельца Utilman.exe $ acl = Get-Acl -Path $ file $ acl.SetOwner ($ user) $ acl | Set-Acl -Path $ file # добавьте себе необходимые разрешения $ acl = Get-Acl -Path $ file $ rule = New-Object System.Security.AccessControl.FileSystemAccessRule ($ user, «Полный», «Разрешить») $ acl.SetAccessRule ($ правило) $ acl | Set-Acl -Path $ file (Get-Acl -Path $ file) .Access | Формат-таблица IdentityReference, AccessControlType, FileSystemRights -AutoSize # заменить Utilman.exe с помощью cmd.exe (и переместите Utilman.exe в Utilman.exe.bak) Move-Item -Path $ file -Destination «$ file.bak» Copy-Item -Path «D: \ Windows \ System32 \ cmd.exe» -Destination «D: \ Windows \ System32 \ Utilman.exe» # отключите диск, запустите виртуальную машину, используйте значок мастера доступности на экране входа в систему, чтобы запустить командную строку системы / администратора # изменить пароль, включить учетную запись локального администратора net пользователь Администратор MyNewestPass123! администратор сетевого пользователя / активный: да

1 2 3 4 5 6 7 8 9 10 11 12 13 140002 14 18 19 20 21 22 23 24 | $ file = «D: \ Windows \ System32 \ Utilman.exe « $ user = New-Object System.Security.Principal.NtAccount (» tomica «) # заменить владельца Utilman.exe $ acl = Get-Acl -Path $ file $ acl .SetOwner ($ user) $ acl | Set-Acl -Path $ file # добавить себе необходимые разрешения $ acl = Get-Acl -Path $ file $ rule = New-Object System. Security.AccessControl.FileSystemAccessRule ($ user, «Полный», «Разрешить») $ acl.SetAccessRule ($ rule) $ acl | Set-Acl -Path $ file (Get-Acl -Path $ file) .Доступ | Format-Table IdentityReference, AccessControlType, FileSystemRights -AutoSize # замените Utilman.exe на cmd.exe (и переместите Utilman.exe в Utilman.exe.bak) Move-Item -Path $ file -Destination «$ file.bak « Copy-Item -Path» D: \ Windows \ System32 \ cmd.exe «-Destination» D: \ Windows \ System32 \ Utilman.exe « # отключите диск, запустите виртуальную машину, используйте Значок мастера доступности на экране входа в систему для запуска командной строки системы / администратора # изменить пароль, включить учетную запись локального администратора net user Administrator MyNewestPass123! сетевой пользователь Администратор / активный: есть |

И теперь вы можете снова войти в систему как локальный администратор и выполнять работу, которую вы хотели сделать в первую очередь.😊

Чтобы оставить вещи (в некоторой степени) такими, какими мы их нашли, мы можем использовать следующую оболочку PowerShell:

# заменить владельца Utilman.exe $ file = «C: \ Windows \ System32 \ Utilman.exe» $ user = New-Object System.Security.Principal.NtAccount («Администратор») # удалить поддельный Utilman.exe Remove-Item -Path $ file # заменить владельца Utilman.exe.bak (теперь мы под другим пользователем) $ acl = Get-Acl -Path «$ file.bak» $ acl.SetOwner ($ user) $ acl | Set-Acl -Path «$ файл.бак » # добавить разрешения $ acl = Get-Acl -Path «$ file.bak» $ rule = New-Object System.Security.AccessControl.FileSystemAccessRule ($ user, «Полный», «Разрешить») $ acl.SetAccessRule ($ правило) $ acl | Set-Acl -Path «$ file.bak» (Get-Acl -Path $ file) .Access | Формат-таблица IdentityReference, AccessControlType, FileSystemRights -AutoSize # вернуть Utilman.exe Move-Item -Path «$ file.bak» -Destination «$ file.exe»

1 2 3 4 5 6 7 8 9 10 11 12 13 140002 14 18 19 20 21 | # заменить владельца Утилман.exe $ file = «C: \ Windows \ System32 \ Utilman.exe» $ user = New-Object System.Security.Principal.NtAccount («Администратор») # удалить поддельный Utilman.exe Remove-Item -Path $ file # заменить владельца Utilman.exe.bak (теперь у нас другой пользователь) $ acl = Get-Acl -Path «$ file.bak» $ acl .SetOwner ($ пользователь) $ acl | Set-Acl -Path «$ file.bak» # добавить разрешения $ acl = Get-Acl -Path «$ file.bak « $ rule = New-Object System.Security.AccessControl.FileSystemAccessRule ($ user,» Full «,» Allow «) $ acl.SetAccessRule ($ rule) $ acl | Set-Acl -Path» $ file.bak « (Get-Acl -Path $ file) .Access | Format-Table IdentityReference, AccessControlType, FileSystemRights -AutoSize # вернуть Utilman.exe Move-Item -Path» $ file .bak «-Пункт назначения» $ file.exe « |

Ура!

СвязанныеЧто такое Утильман.исполняемый? Это безопасно или вирус? Как удалить или исправить

Что такое Utilman.exe?

Utilman.exe — это исполняемый файл, который является частью Windows 10 Operating System , разработанного Microsoft Corporation . Версия программного обеспечения для Windows: 10.0.10240.16384 обычно имеет размер около 1397248 байт, но ваша версия может отличаться.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер.Прочтите следующее, чтобы решить для себя, является ли файл Utilman.exe на вашем компьютере вирусом или вредоносной программой, которую вам следует удалить, или это действительно допустимый файл операционной системы Windows или надежное приложение.

Рекомендуется: Выявление ошибок, связанных с Utilman.exe

(дополнительное предложение для Reimage — Веб-сайт | Лицензионное соглашение | Политика конфиденциальности | Удалить)

Утильман.EXE безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли конкретный файл законным процессом Windows или вирусом, — это расположение самого исполняемого файла. Например, для Utilman.exe его путь будет примерно таким: C: \ Program Files \ Microsoft Corporation \ Windows 10 Operating System \ Utilman.exe

.Чтобы определить его путь, откройте диспетчер задач, выберите «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач.Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, — это Process Explorer от Microsoft. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс.Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Самые важные факты о Utilman.exe:

- Имя: Utilman.exe

- Программное обеспечение: Операционная система Windows 10

- Издатель: Microsoft Corporation

- Ожидаемое расположение: C: \ Program Files \ Microsoft Corporation \ Операционная система Windows 10 \ подпапка

- Ожидаемый полный путь: C: \ Program Files \ Microsoft Corporation \ Операционная система Windows 10 \ Utilman.exe

- SHA1: 1D80A6A9186228BE9E0F3CD137A20338B581EBA2

- SHA256:

- MD5: 7b9602d3475967f149c1a2c3e2b75a79

- Известно, что размер до 1397248 байт в большинстве Windows;

Если у вас возникли какие-либо трудности с этим исполняемым файлом, перед удалением Utilman.exe вы должны определить, заслуживает ли он доверия. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение и сравните размер и т. Д. С приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться его исправить. Чтобы удалить вирус Utilman.exe, необходимо загрузить и установить приложение полной безопасности, например . Обратите внимание, что не все инструменты могут обнаруживать все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Кроме того, функциональность вируса может сама повлиять на удаление Utilman.исполняемый. В этом случае вы должны включить Safe Mode with Networking — безопасную среду, которая отключает большинство процессов и загружает только самые необходимые службы и драйверы. Когда вы там, вы можете запустить программу безопасности и полный анализ системы .

Могу ли я удалить или удалить Utilman.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл.Обязательно обновляйте свое программное обеспечение и программы, чтобы в будущем избежать проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, чаще проверяйте обновления драйверов и программного обеспечения, поэтому риск возникновения таких проблем минимален или отсутствует.

Лучшая диагностика этих подозрительных файлов — это полный анализ системы с помощью ASR Pro или , антивируса и средства удаления вредоносных программ . Если файл классифицируется как вредоносный, эти приложения также удаляют Utilman.exe и избавьтесь от связанных вредоносных программ.

Однако, если это не вирус и вам нужно удалить Utilman.exe, вы можете удалить операционную систему Windows 10 со своего компьютера с помощью программы удаления. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить операционную систему Windows 10, чтобы полностью удалить Utilman.exe. Вы можете использовать функцию «Добавить / удалить программу» в Панели управления Windows.

- 1. В меню «Пуск» (для Windows 8 щелкните правой кнопкой мыши в нижнем левом углу экрана), выберите Панель управления , а затем в Программы :

o Windows Vista / 7/8.1/10: Щелкните Удаление программы .

o Windows XP: щелкните «Установка и удаление программ» .

- 2. Когда вы найдете программу Операционная система Windows 10 , щелкните ее, а затем:

o Windows Vista / 7 / 8.1 / 10: щелкните Удалить .

o Windows XP: щелкните вкладку Remove или Change / Remove (справа от программы).

- 3. Следуйте инструкциям по удалению Операционная система Windows 10 .

Распространенные сообщения об ошибках Utilman.exe

Наиболее распространенные ошибки Utilman.exe, которые могут возникнуть:

• «Ошибка приложения Utilman.exe».

• «Ошибка Utilman.exe».

• «Возникла ошибка в приложении Utilman.exe. Приложение будет закрыто. Приносим извинения за неудобства».

• «Utilman.exe не является допустимым приложением Win32».

• «Utilman.exe не запущен.«

• «Utilman.exe не найден».

• «Не удается найти Utilman.exe».

• «Ошибка запуска программы: Utilman.exe».

• «Неверный путь к приложению: Utilman.exe».

Эти сообщения об ошибках .exe могут появляться во время установки программы, во время выполнения связанной с ней программы, операционной системы Windows 10, при запуске или завершении работы Windows или даже во время установки операционной системы Windows. Отслеживание момента появления ошибки Utilman.Ошибка .exe — важная информация, когда дело доходит до устранения неполадок.

Как исправить Utilman.exe

Чистый и аккуратный компьютер — один из лучших способов избежать проблем с Utilman.exe. Это означает выполнение сканирования на наличие вредоносных программ, очистку жесткого диска с помощью cleanmgr и sfc / scannow , удаление программ, которые вам больше не нужны, мониторинг любых программ автозапуска (с помощью msconfig) и включение автоматических обновлений Windows. Не забывайте всегда делать регулярные резервные копии или хотя бы определять точки восстановления.