Губернатор Сипягин усилил режим безопасности в школах Владимирской области в связи со стрельбой в казанской гимназии

После трагедии в гимназии №175 города Казани губернатор Владимир Сипягин поручил проверить все школы Владимирской области «на предмет охраны, в том числе – на наличие договоров с Росгвардией»

Фото из архива Зебра ТВ

Губернатор Владимир Сипягин поручил с 11 мая усилить режим безопасности в школах Владимирской области из-за стрельбы в казанской гимназии №175. Одновременно региональный департамент образования вместе с правоохранительными органами, надзорными ведомствами и муниципальными чиновниками «проверит все школы на предмет охраны, в том числе – на наличие договоров с Росгвардией», написано в инстаграме главы региона:

«Скорбь казанцев, которые сегодня потеряли самое дорогое – своих детей, не измерить, не передать словами. Я чувствую их боль, как свою. Сам отец четверых детей.

Вооруженное нападение на гимназию №175 города Казань произошло утром 11 мая. Стрельбу открыл бывший ученик гимназии, 19-летний Ильназ Галявиев, который прошел в школу с автоматическим оружием.

В результате инцидента погибли девять человек, включая семерых восьмиклассников – четырех юношей и трех девушек. Еще 18 человек, по последним данным, находятся в больнице.

12 мая в Татарстане объявлен траур. Президент России Владимир Путин через несколько часов после случившегося поручил срочно проработать вопрос об ужесточении правил оборота гражданского оружия.

Следственный комитет РФ

возбудил уголовное дело об убийстве в отношении «местного жителя 2001 года рождения» по статье части 2 статьи 105 Уголовного кодекса РФ.

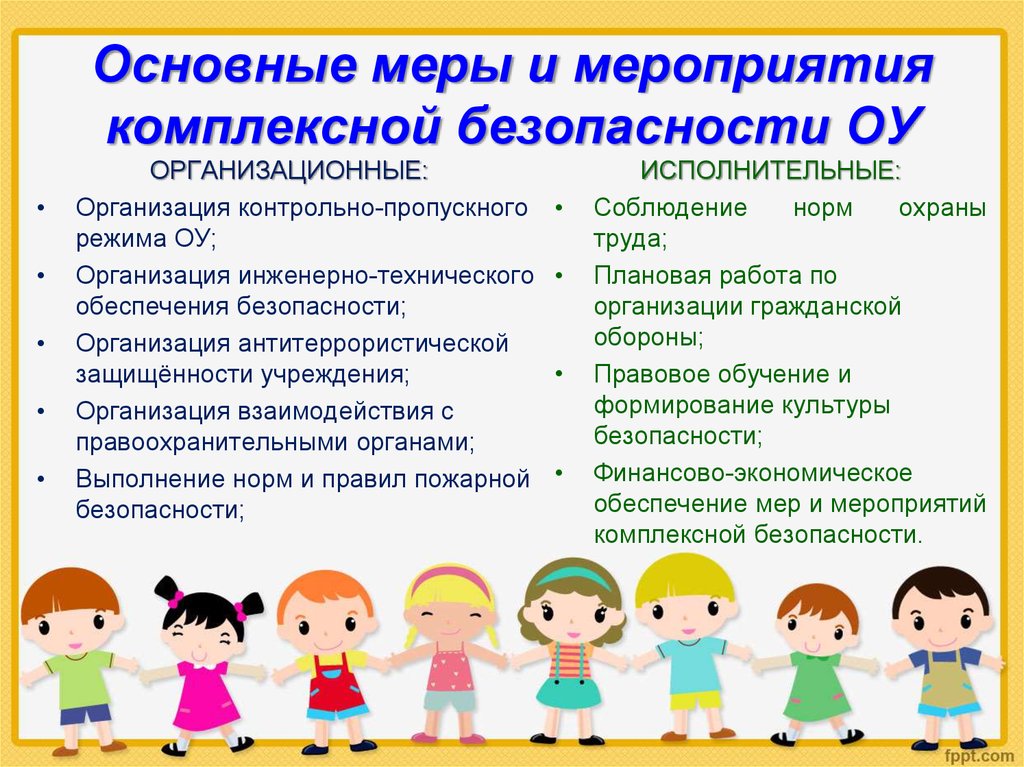

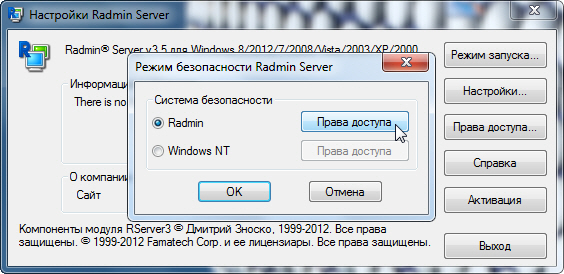

Глава города Владимир Андрей Шохин, в свою очередь, «санкционировал внезапные проверки антитеррористической защищенности городских образовательных учреждений», сообщают в мэрии областного центра. Это, по мнению муниципальных властей, «способствует ответственной работе администраций школ и охранных предприятий». Перечень мероприятий утвержден отдельным нормативным актом.

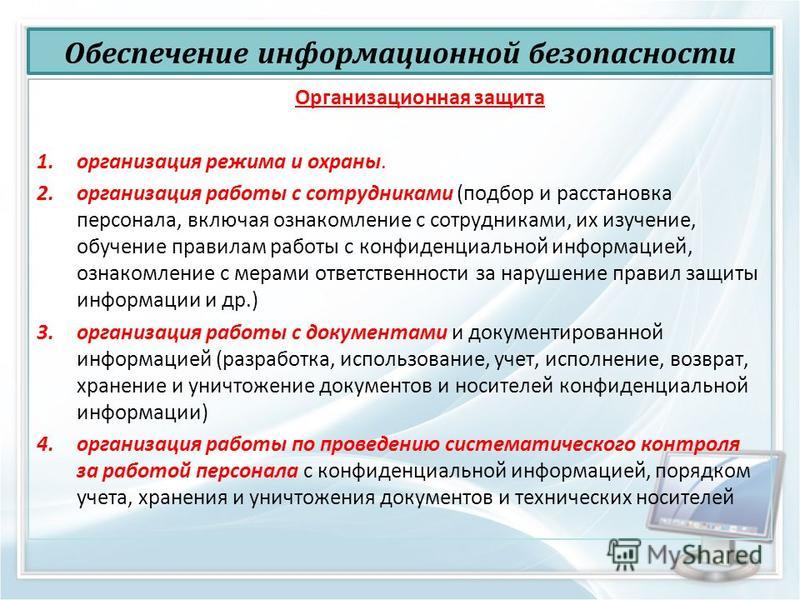

«Приказом, в частности, предусмотрено обеспечить неукоснительное соблюдение пропускного и внутриобъектового режимов, проверки состояния ограждений и входных дверей, предотвращение бесконтрольного пребывания посторонних лиц и транспортных средств на территории и в непосредственной близости от учреждений образования.

Кроме того, организованы дополнительные проверки работы инженерно-технических средств и систем охраны, связи, кнопок «тревожного вызова», систем видеонаблюдения, а также взаимодействие с правоохранительными органами и специальными службами»,

Случившееся в казанской гимназии №175 прокомментировала кандидат в уполномоченные по правам ребенка во Владимирской области Юлия Раснянская. Отвечая на вопрос Зебра ТВ, она заметила, что прежде чем предпринимать какие-либо действия, необходим тщательно проанализировать ситуацию. Раснянская не исключила, что после расследования могут появиться вопросы к педагогическому составу гимназии:

«Это ужасная трагедия. И только родители, наверное, могут понять, насколько это ужасно — потерять своего ребенка. Больше, наверное, здесь сказать нечего. Естественно, [уполномоченный по правам ребенка в России] Анна Юрьевна Кузнецова подключилась к этой ситуации, уполномоченный по правам ребенка в Татарстане держит руку на пульсе.

Важно проанализировать ситуацию, понять, почему она произошла и что нужно сделать, чтобы такое не повторилась. Правоохранительные органы делают свою работу, им в этом вопросе категорические мешать нельзя. Органы государственной власти тоже будут предпринимать шаги. Нужно понять, почему ребенок пошел на такой шаг.

Органы государственной власти тоже будут предпринимать шаги. Нужно понять, почему ребенок пошел на такой шаг.

Почему не была обеспечена должным образом охрана там [в казанской гимназии № 175], а если она была обеспечена — почему человек проник в гимназию и сумел совершить эти действия. Соответственно, человек был с оружием. Была ли там рамка металлоискателя? Насколько это можно было сделать и кто совершил попустительство в этом отношении?

Здесь могут быть вопросы в отношении педагогического состава. Почему подросток был так обозлен на ту школу, в которой он сам учился? Может быть, были какие-то конфликты с учителями, может быть, конфликты со сверстниками. Возможно, он подвергся влиянию через интернет и был приобщен к определенным движениям, которые позволяют это делать».

Аналогичной позиции — тщательный анализ ситуации — придерживаются и депутаты Законодательного Собрания Владимирской области. Комитет по вопросам образования и молодежной политики, который 11 мая проводил внеочередное заседание, решил подключить к этому вопросу региональную Общественную палату.

Самые яркие события дня — в инстаграме Зебра ТВ.

На ЕГЭ-2021 введут особый режим безопасности: к чему готовиться выпускникам

+ A —

Глава Рособрнадзора назвал две главных категории списывающих на экзаменах

До открытия кампании ЕГЭ остались считаные дни. О том, как будет обеспечена эпидемиологическая и физическая безопасность участников испытаний; о собственном нелегком опыте сдачи пробника единого госэкзамена по русскому языку, а также о вкладе «МК» в подготовку школьников к ЕГЭ-2021 27 мая рассказал глава Рособрнадзора Анзор Музаев.

В этом году к привычным способам подготовки к единым госэкзаменам впервые добавились новые.

– В апреле этого года, – рассказал Музаев, – совместно с «МК» прошла акция «ЕГЭ это про100!». В качестве экспертов по всем предметам мы привлекли выпускников, которые сами будут сдавать экзамены в этом году. В прямом эфире они обсудили подготовку практически по всем заданиям, что собрало порядка 1,5 млн просмотров. Это был удачный опыт, который мы будем продолжать.

Впрочем, на данный момент гораздо актуальнее не подготовка к экзаменам. а обеспечение безопасности пришедших на пункты проведения экзаменов – ППЭ, где в ближайшие дни соберутся свыше 1 млн человек: более 700 тыс. участников и более 300 тыс. организаторов. После недавней трагедии в Казани этой проблеме придано особое значение, поэтому решать ее будут спецгруппы и патрули сотрудников МВД, которые проследят за безопасностью буквально на каждом ППЭ. Эти меры, по словам Музаева, «усилены в несколько раз», однако раскрывать детали он не стал, исходя, очевидно, из тех же соображений безопасности.

Тем временем медицинскую безопасность ЕГЭ обеспечат 7 тыс. дежурных медиков на ППЭ плюс правила, опробованные в прошлом году: социальное дистанцирование, термометрия на входе и дезинфекция. Организаторам экзаменов снова придется работать в средствах защиты – масках и перчатках. Однако насильно заставлять их прививаться от коронавируса никто не вправе. А если такое случится, надо жаловаться на горячую линию Рособрнадзора, призвал Музаев: там быстро вернут процесс в правовое поле. Защищать организаторов экзаменов от риска заражения, будут другим путем: переболевших и вакцинированных выдвинут вперед, а тех, кто не болел и не ставил прививок, зачислят в резерв.

Теперь об особенностях начинающейся кампании. Все не планирующие поступать в вузы в текущем году ЕГЭ не сдают: для получения аттестатов им достаточно сдать государственные выпускные экзамены – ГВЭ по русскому языку и математике (на них, по данным Рособрнадзора, записались 67 850 человек). Поступающим в вузы для получения аттестата надо сдать ЕГЭ по русскому (в отличие от прошлого года, эта оценка будет влиять на получение медали) плюс предметы по выбору, нужные для вуза, куда будут поданы документы.

Самым массовым предметом ЕГЭ ожидаемо оказался русский: на него записались 629 719 выпускников. Любопытно, что, сдав пробник по этому предмету в марте, Музаев пришел к выводу, что «экзамен по русскому стал сейчас труднее, чем прежде», и получил за него не столь высокую оценку, как рассчитывал (похоже, это была «тройка»). Впрочем, снижению его отметки, по версии самого главы Рособрнадзора, поспособствовали журналисты, из-за настырных вопросов которых он «не успел дописать творческую часть ЕГЭ по русскому – сочинение».

Второй по популярности предмет этого года — профильная математика (404 431 записавшихся), третий –обществознание (354 209 чел.). А вот самый динамично растущий экзамен – это информатика. Ежегодный прирост желающих сдать ее составляет 8-10%, и в этом году ИКТ уже выбрали 114 993 выпускников. «Мы думаем, что в ближайшие несколько лет информатика будет самым массовым экзаменом, – считают в Рособрнадзоре. – Тем более что Минобрнауки выделило под это направление беспрецедентное количество бюджетных мест – более 120 тыс.».

– Тем более что Минобрнауки выделило под это направление беспрецедентное количество бюджетных мест – более 120 тыс.».

Подача и рассмотрения апелляций в этом году повсюду пройдут дистанционно (в 2020 году это правило действовало лишь в некоторых регионах). Но тем, кто попадется на списывании (а число таковых ежегодно составляет около 1 тыс. человек) эта процедура не поможет ни в каком виде.

Списывальщики на ЕГЭ, как оказалось, делятся на две категории. Первая – стабильно неуспешные учащиеся, решившие проскочить «на авось». А вот во вторую группу по итогам многолетних наблюдений входят… отличники, которых в погоне за стобалльными результатами часто толкают к списыванию их собственные родители. «Не кошмарьте своих детей! – призвал в этой связи Музаев. – Любите их не по стобалльной шкале ЕГЭ!»

В парламенте Грузии введен чрезвычайный режим безопасности

В парламент Грузии, где проходит внеочередное заседание, не впустили представителей ряда неправительственных организаций. Спикер парламента Каха Кучава объяснил почему

Спикер парламента Каха Кучава объяснил почему

ТБИЛИСИ, 22 июл — Sputnik. В парламенте Грузии действует чрезвычайный режим безопасности, чтобы не ставить под угрозу работу законодательного органа, заявил председатель парламента Каха Кучава на заседании бюро.

Указанное заявление Кучава сделал после того, как председатель оппозиционной фракции «Лело – партнерство для Грузии» Бадри Джапаридзе потребовал объяснить, почему в здание парламента не впускают представителей неправительственных организаций, на которых были выписаны пропуска. По словам Джапаридзе, они хотели провести в парламенте пресс-конференцию.

«Несколько неправительственных организаций попросили оформить на них пропуска. Мы оформили, но их до сих пор не впускают. Если это из-за мер безопасности, то скажите заранее, что впускать представителей этих пяти неправительственных организаций нельзя, поскольку они – угроза безопасности парламента. Нельзя ограничивать людей так безосновательно», – обратился Джапаридзе к Кучава.

В свою очередь, спикер парламента заявил, что в будущем о введении чрезвычайного режима безопасности будет сообщаться заранее.

«Вы посмотрите, как прошло последнее внеочередное заседание. Одно из заседаний даже было сорвано. Главное – порядок, который я должен обеспечить. Режим безопасности для того, чтобы работа парламента не ставилась под угрозу», – отметил Кучава.

На прошлой неделе выступление министра внутренних дел Грузии Вахтанга Гомелаури перед депутатами было сорвано. Как только глава МВД Грузии начал свое выступление со слов соболезнований по поводу гибели оператора «ТВ Пирвели» Лексо Лашкарава, к трибуне подошли оппозиционные депутаты с портретами оператора и попытались занять трибуну. Между ними и депутатами от правящей партии началась перепалка.

На балконе журналисты вывесили два баннера с надписями – «Все виновные должны быть наказаны» и «Возьмите политическую ответственность». В итоге заседание было сорвано.

Подписывайтесь на видео-новости из Грузии на нашем YouTube-канале.

Усиленный режим безопасности для предотвращение распространения коронавирусной инфекции (COVID-19)

На территории IV Международного рыбопромышленного форума и Выставки рыбной индустрии, морепродуктов и технологий Seafood Expo Russia 2021 в КВЦ «Экспофорум» будет действовать усиленный режим безопасности и введен ряд мер, нацеленных на предотвращение распространения коронавирусной инфекции (COVID-19).

Доступ на площадку для всех категорий участников мероприятия (экспонентов, делегатов, СМИ, организаторов, персонала) будет возможен только при наличии отрицательных результатов лабораторного исследования на COVID-19 методом ПЦР с забором материала не ранее чем за 72 часа до прохода на мероприятие, или сертификата о прохождении полного курса вакцинации.

В случае отсутствия сертификата о вакцинации или при положительном результате ПЦР-теста в посещении мероприятия будет отказано.

Также данные документы необходимо всегда иметь при себе для предъявления контролирующим органам по запросу.

Во избежание очередей в пункте тестирования г. Санкт-Петербург и ожидания готовности результатов теста, просим вас, по возможности, пройти тестирование в своем городе и прибыть уже с готовыми документами.

Порядок работы пункта организованного тестирования в г. Санкт-Петербург на территории выставочного комплекса будет размещен на сайте дополнительно.

На протяжении всего времени нахождения на площадке необходимо строго соблюдать меры предосторожности, использовать средства защиты (респираторные маски, перчатки, дезинфицирующие средства) и ограничить личные контакты: соблюдать социальную дистанцию, отказаться от приветственных рукопожатий.

Проведение дегустаций на территории мероприятия строго запрещено. Прием пищи будет разрешен только в специально отведенных местах.

По завершению мероприятия все образцы экспонируемой рыбы и морепродуктов с витрин должны быть переданы организаторам для последующей утилизации.

Соблюдение всех мер безопасности – обязательное условие участия в мероприятии.

Источник: Объединенная пресс-служба Росрыболовства

Метки: #Global Fishery Forum & Seafood Expo Russia#Безопасность#COVID-19

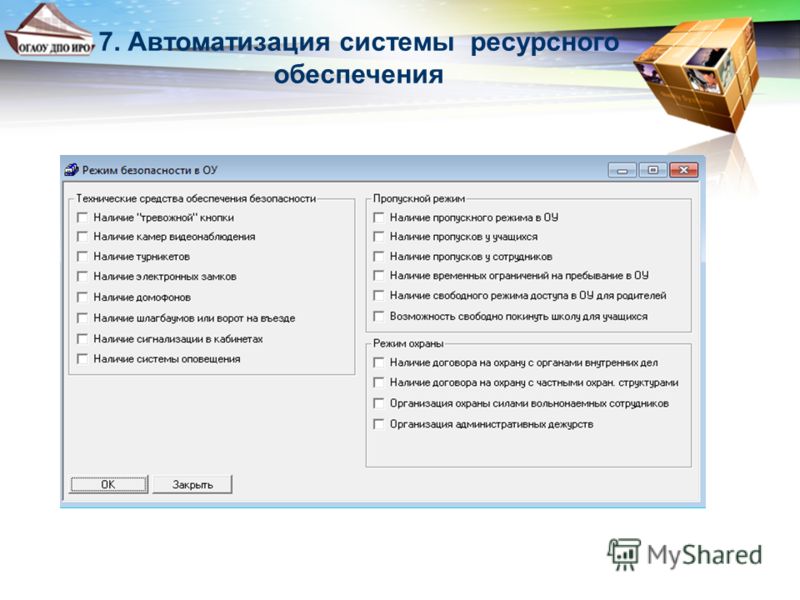

Проверки каждые 2 часа. В школах Коврова усилен режим безопасности. – Журнал Борщ

С 11 мая во всех школах Владимирской области усилен режим безопасности. Об этом сообщил губернатор Владимир Сипягин, добавив, что поручил департаменту образования совместно с местными властями, правоохранительными и надзорными органами проверить учебные заведения на предмет охраны, в том числе на наличие договоров с Росгвардией. БОРЩ уточнил, как на практике будут выглядеть дополнительные меры защиты детей.

Причиной введения дополнительных мер безопасности стал инцидент, произошедший 11 мая в Казани. Бывший ученик школы №175 устроил стрельбу в учебном заведении, в результате которой погибли 9 человек, а 21 – был ранен.

«Скорбь казанцев, которые сегодня потеряли самое дорогое – своих детей, не измерить, не передать словами. Я чувствую их боль, как свою. Сам отец четверых детей. Близким погибших и пострадавших сейчас остро сопереживают все родители в нашей стране. Мы не знаем, сколько еще нелюдей ходит бок о бок с нами, скрываясь под маской человеков. Россияне еще не оправились от похожих событий в Керчи в октябре 2018 года, а сегодня – новая трагедия», – написал 11 мая на личной странице в соцсети губернатор Владимир Сипягин, добавив, что “по всем школам Владимирской области с сегодняшнего дня пойдёт усиление режима безопасности“.

Я чувствую их боль, как свою. Сам отец четверых детей. Близким погибших и пострадавших сейчас остро сопереживают все родители в нашей стране. Мы не знаем, сколько еще нелюдей ходит бок о бок с нами, скрываясь под маской человеков. Россияне еще не оправились от похожих событий в Керчи в октябре 2018 года, а сегодня – новая трагедия», – написал 11 мая на личной странице в соцсети губернатор Владимир Сипягин, добавив, что “по всем школам Владимирской области с сегодняшнего дня пойдёт усиление режима безопасности“.

Начальник ковровского управления образования Светлана Арлашина в интервью БОРЩу объяснила, что подразумевают дополнительные меры защиты детей от возможного преступного посягательства. С учащимися и педагогами проведут инструктажи по действиям при угрозе или совершении террористического акта. Здания и дворы школ будут каждые два часа проверять на предмет выявления посторонних лиц и обнаружение подозрительных предметов.

“Усиление безопасности заключается и в повышение бдительности руководителей и сотрудников, а также принятии мер по усилению пропускного режима“, – добавила Светлана Арлашина.

Руководитель гороно сообщила, что у всех школ Коврова заключены договоры с подразделением вневедомственной охраны на оперативное реагирования в результате срабатывания кнопки тревожной сигнализации. Арочных металлодетекторов в ковровских школах нет, но все учебные заведения располагают ручными металлоискателями.

Просмотров статьи: 1 475

В парламенте Грузии введен чрезвычайный режим безопасности

В парламенте Грузии введен чрезвычайный режим безопасности

ГРУЗИЯ — 22 Июля 2021 — 17:05 | Просмотров — 108

В парламенте Грузии действует чрезвычайный режим безопасности, чтобы не ставить под угрозу работу законодательного органа, заявил председатель парламента Каха Кучава на заседании бюро.

Указанное заявление Кучава сделал после того, как председатель оппозиционной фракции «Лело – партнерство для Грузии» Бадри Джапаридзе потребовал объяснить, почему в здание парламента не впускают представителей неправительственных организаций, на которых были выписаны пропуска. По словам Джапаридзе, они хотели провести в парламенте пресс-конференцию.

«Несколько неправительственных организаций попросили оформить на них пропуска. Мы оформили, но их до сих пор не впускают. Если это из-за мер безопасности, то скажите заранее, что впускать представителей этих пяти неправительственных организаций нельзя, поскольку они – угроза безопасности парламента. Нельзя ограничивать людей так безосновательно», – обратился Джапаридзе к Кучава.

В свою очередь, спикер парламента заявил, что в будущем о введении чрезвычайного режима безопасности будет сообщаться заранее.

«Вы посмотрите, как прошло последнее внеочередное заседание. Одно из заседаний даже было сорвано. Главное – порядок, который я должен обеспечить. Режим безопасности для того, чтобы работа парламента не ставилась под угрозу», – отметил Кучава.

Режим безопасности для того, чтобы работа парламента не ставилась под угрозу», – отметил Кучава.

На прошлой неделе выступление министра внутренних дел Грузии Вахтанга Гомелаури перед депутатами было сорвано. Как только глава МВД Грузии начал свое выступление со слов соболезнований по поводу гибели оператора «ТВ Пирвели» Лексо Лашкарава, к трибуне подошли оппозиционные депутаты с портретами оператора и попытались занять трибуну. Между ними и депутатами от правящей партии началась перепалка.

На балконе журналисты вывесили два баннера с надписями – «Все виновные должны быть наказаны» и «Возьмите политическую ответственность». В итоге заседание было сорвано.

Спутник-Грузия

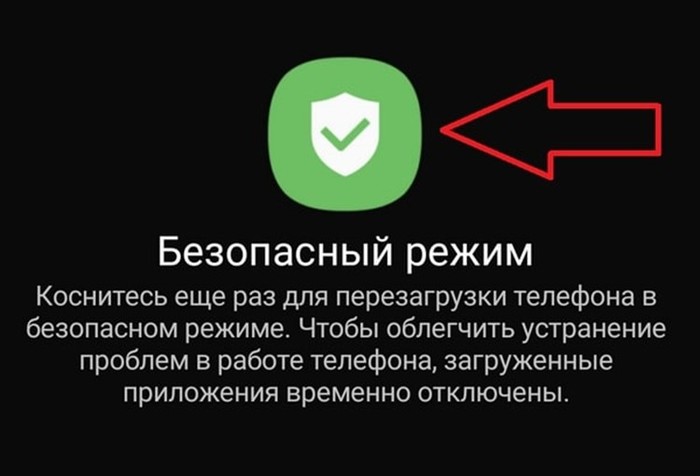

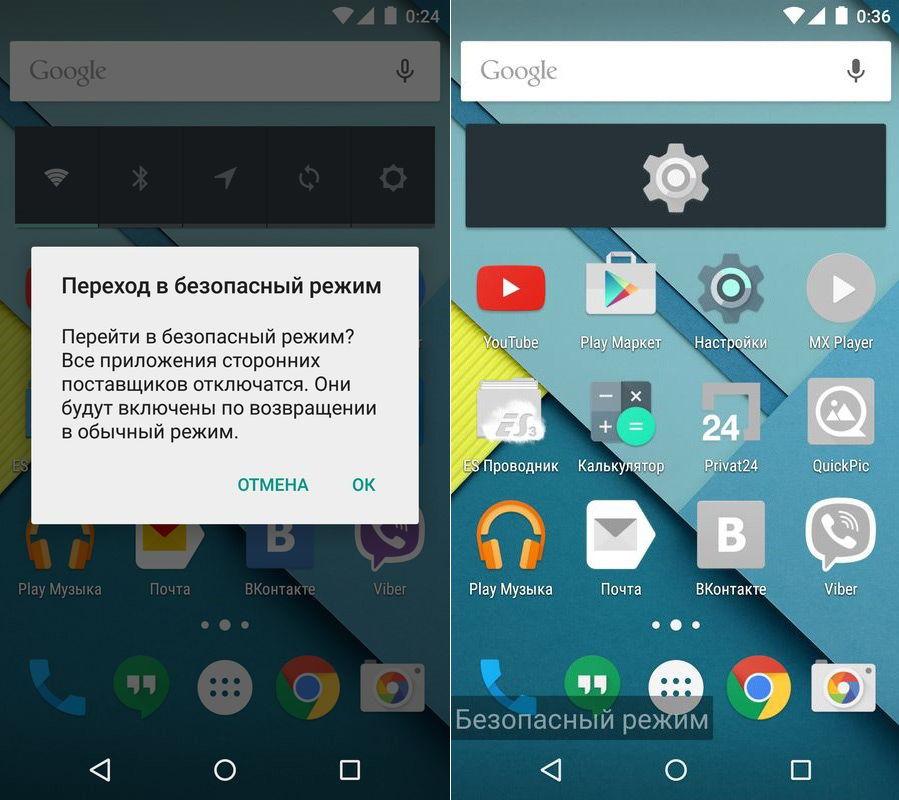

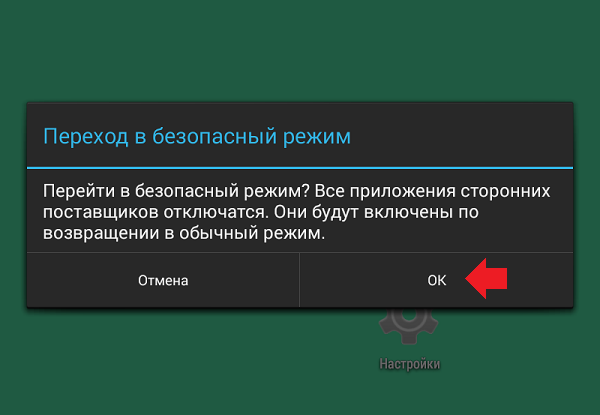

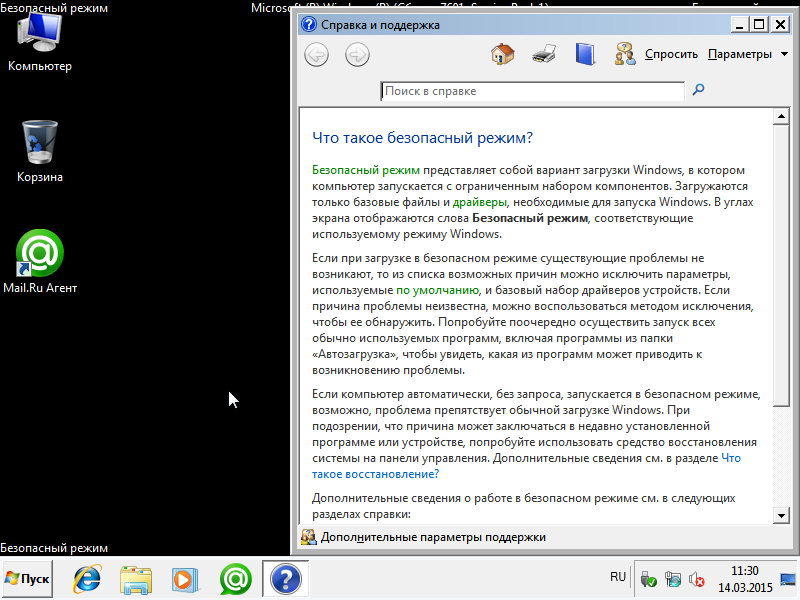

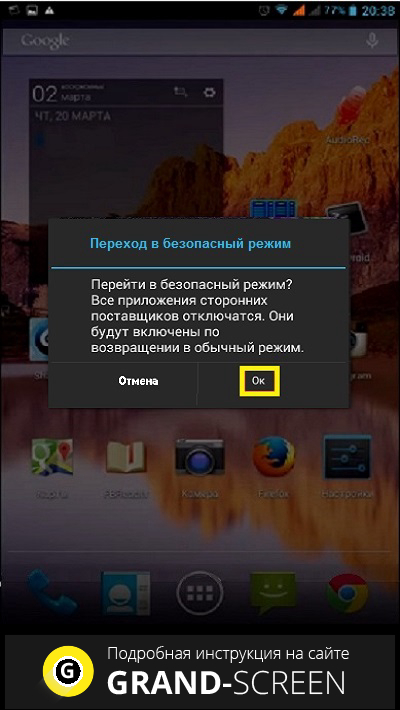

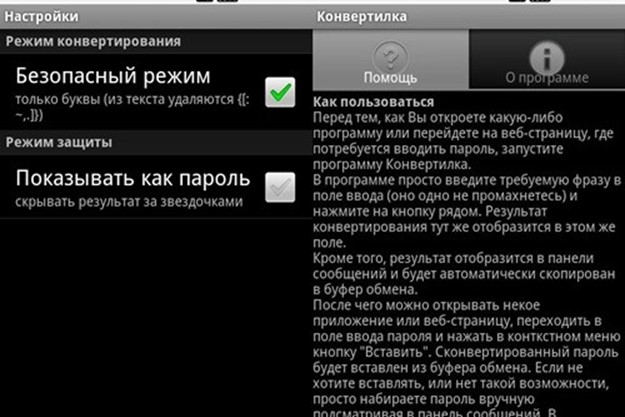

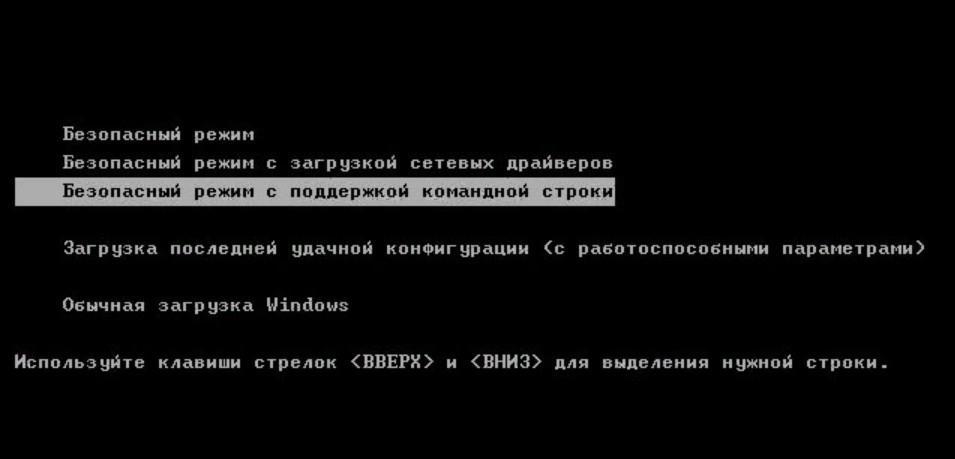

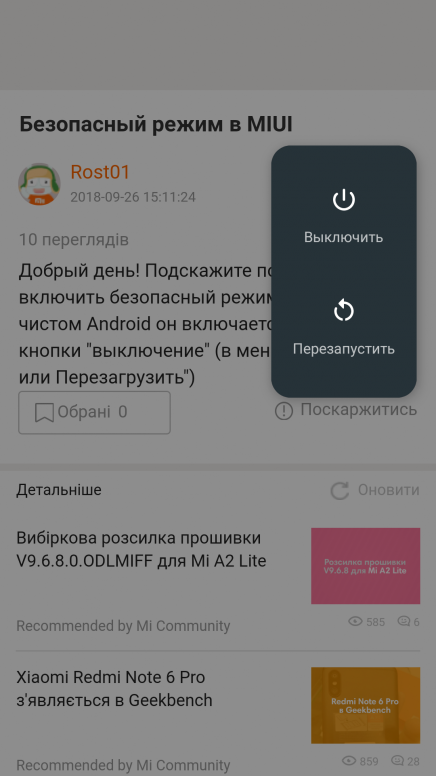

Как отключить безопасный режим на андроиде samsung

Продвинутые пользователи ПК знают о режиме безопасной загрузки в Windows. Аналог этой фишки есть и в Andro >

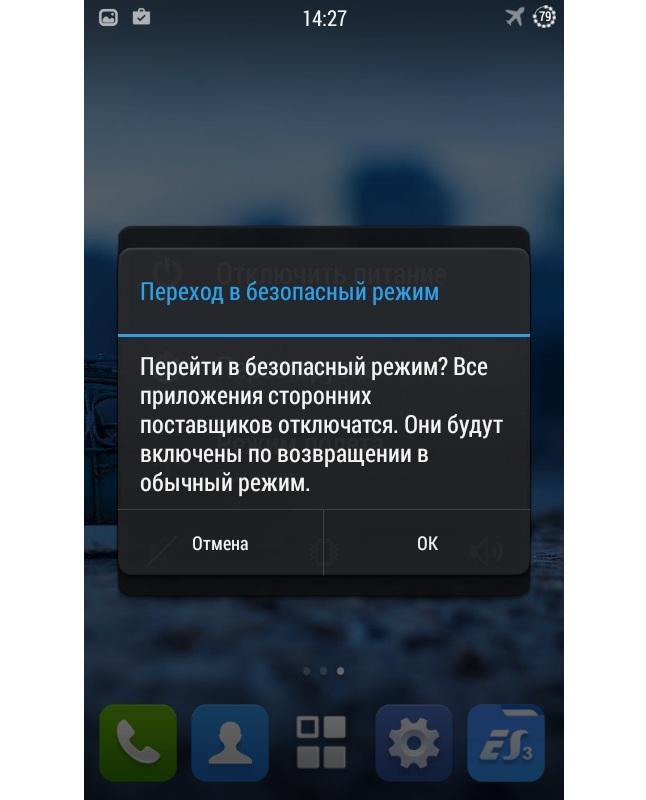

Что такое режим безопасности и как его отключить на девайсах Samsung

Режим безопасности точно соответствует своему аналогу на компьютерах: с активированным Safe Mode загружаются только системные приложения и компоненты. Такой вариант работы предназначен для удаления конфликтных приложений, которые мешают нормальной работоспособности системы. Собственно, отключается этот режим так.

Такой вариант работы предназначен для удаления конфликтных приложений, которые мешают нормальной работоспособности системы. Собственно, отключается этот режим так.

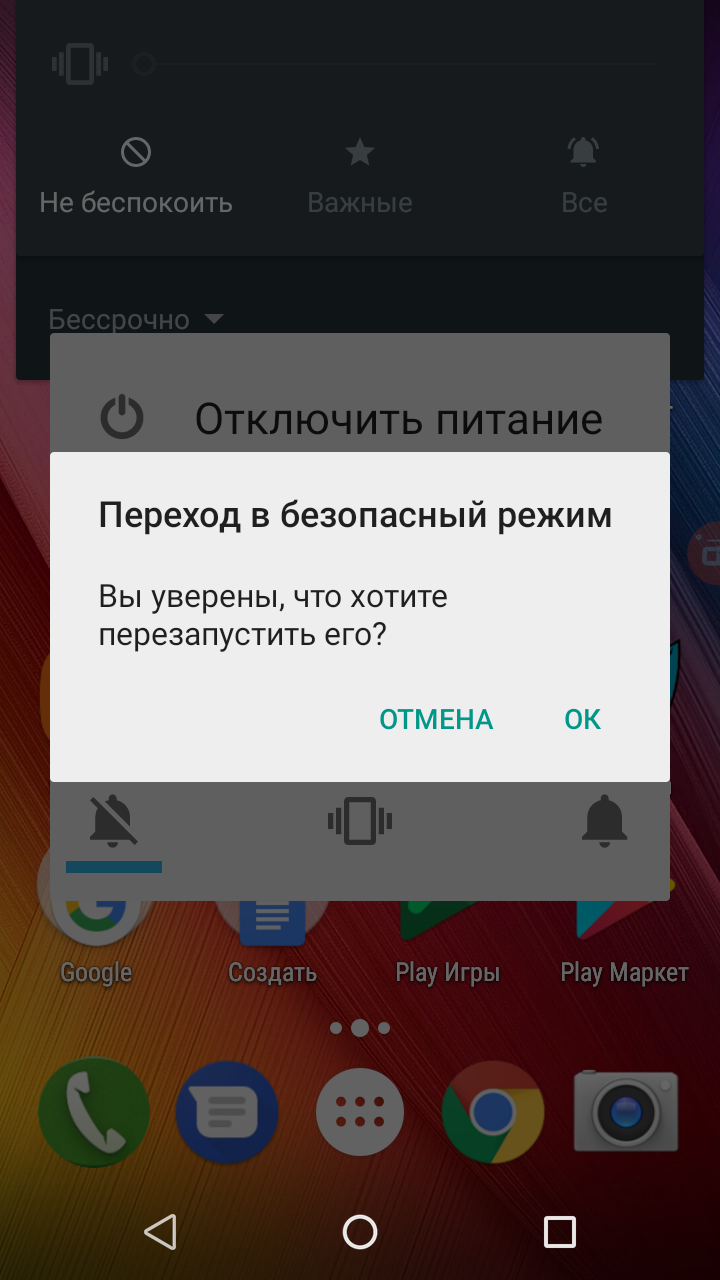

Способ 1: Перезагрузка

Новейшие устройства от корейской корпорации автоматически переходят в обычный режим после перезагрузки. Собственно, можно даже не перезагружать устройство, а просто отключить его, и, спустя 10-15 секунд, включить обратно. Если после перезагрузки режим безопасности остался, читайте далее.

Способ 2: Ручное отключение Safe Mode

Некоторые специфичные варианты телефонов и планшетов Samsung нуждаются в отключении безопасного режима вручную. Это делается так.

- Выключайте гаджет.

- Включайте его спустя несколько секунд, и когда появится надпись «Samsung», зажмите кнопку «Volume Up» и держите до полного включения аппарата.

В подавляющем большинстве случаев подобных манипуляций достаточно. Если надпись «Безопасный режим» все еще наблюдается, читайте далее.

Если надпись «Безопасный режим» все еще наблюдается, читайте далее.

Способ 3: Отключение батареи и SIM-карты

Иногда, вследствие неполадок в ПО, Safe Mode не получается отключить штатными средствами. Опытные пользователи нашли способ вернуть аппаратам полную работоспособность, однако он сработает только на девайсах со съемным аккумулятором.

- Выключите смартфон (планшет).

- Снимите крышку и вытащите батарею и сим-карту. Оставьте гаджет на 2-5 минут в покое, чтобы из компонентов устройства ушел остаточный заряд.

- Вставьте карту SIM и аккумулятор обратно, затем включайте ваш аппарат. Безопасный режим должен отключиться.

В случае если и сейчас сейфмод остается активированным, переходите далее.

Способ 4: Сброс к заводским настройкам

В критических случаях даже хитрые танцы с бубном не помогают. Тогда остается крайний вариант – hard reset. Восстановление заводских настроек (желательно путем сброса через рекавери) гарантированно отключит режим безопасности на вашем Samsung.

Описанные выше способы помогут вам отключить Safe Mode на ваших Samsung-гаджетах. Если у вас есть альтернативы – поделитесь ими в комментариях.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Помогла ли вам эта статья?

Еще статьи по данной теме:

не какие способы не помогают!! Я и перезагружала и зажимала кнопку громкости и домой и вытаскивала батарею и симку короче перепробовала ВСЕ способы. ДАЖЕ СБРОСИЛА НАСТРОЙКИ В ИТОГЕ НЕЧЕГО.

Здравствуйте. Чудеса какие-то, сброс настроек должен в любом случае помочь. Будьте добры, напишите модель вашего телефона, посмотрим, чем можно помочь.

фирма samsung galaxy j1 mini помогите

Если ни один из описанных в статье выше способов вам не помог — вероятно, вы столкнулись с физическим дефектом либо кнопки громкости вниз, либо кнопки «Домой». Телефон нужно разобрать и посмотреть состояние кнопок и контактов. Если вы в своих силах не уверены — обратитесь в сервисный центр.

Та же проблема

Советы фигня

Здравствуйте, все перепробовала, ни чего не помогает. модель самсунг gt 7262

модель самсунг gt 7262

Попробуйте Способ 2 из статьи, но вместо «громкости вверх» зажимайте «громкость вниз».

Не помогает, ни вниз ни вверх

Здравствуйте, Елена. В таком случае сделайте резервную копию информации с внутренней памяти (/how-backup-cellphone-before-flash/) и воспользуйтесь Способом 4 из статьи.

а что если ничего не помогает ,а кнопка вниз не работает

Здравствуйте. У вас кнопка громкости вниз физически сломана?

Здравствуйте. Мне тоже ни один из способов не помог. Так же кнопка громкости вниз не работает, т.е. нажимаешь, а действий никаких не происходит.

Samsung galaxy s8.

Виталий, здравствуйте. У вас случайно не разблокированная операторская версия телефона из США (которая с процессором Snapdragon, а не Exynos)? Такая проблема в основном на них наблюдается. Техподдержка Samsung по этому поводу рекомендует очистить кэш данных.

Зажмите кнопки «Громкость вверх» и «Биксби», после чего зажмите кнопку питания.

При появлении лого Android отпустите все кнопки. Должна появиться надпись «Installing system update», она где-то секунд 40 повисит, потом загрузится стоковое рекавери.

Дальше используйте кнопки громкости, чтобы выбрать пункт «wipe cache partition». Выбрав этот пункт, нажмите кнопку питания для подтверждения.

Снова используйте кнопки громкости, чтобы выбрать пункт «yes» и подтвердите выбор нажатием на кнопку питания.

После окончания очистки кэша выберите «Reboot system now», опять нажмите кнопку питания.

Телефон должен перезагрузиться в нормальный режим.

Ни чего не получилось. Перезагружается в безопасный режим. Может это быть связано с заменой дисплея?

Ни чего не получилось. Перезагружается в безопасный режим. Может это быть связано с заменой дисплея?

Не исключено. Возможно, в процессе замены дисплея в сервисе повредили контакты кнопок громкости или шлейф. Может быть, это своего рода защита от несертифицированного ремонта устройств. Лучше всего вам будет обратиться в техподдержку Samsung с этим вопросом.

Лучше всего вам будет обратиться в техподдержку Samsung с этим вопросом.

Была почти аналогичная проблема (galaxy S7 Edge). Итог: оказалась физически зажата (запала за «чехол-бампер» кнопка громкости ВНИЗ. Поэтому при использовании любого способа телефон снова заходил в безопасный режим (потому что каждый раз кнопка громкости была нажата).

Исправил западание кнопки — перезагрузил первым же способом и Все решилось. Возможно, у вас действительно физическая проблема с кнопкой громкости ВНИЗ.

У меня самсунг гелокси А30, ничего из вышеперечисленного не помогло вообще, как отключить эту дрянь извените за выражение, но бесит оно мне блочит все приложения, которые не работают.

попробуйте зайти в рекавери и сделать вайпы кэша дата и т.д. Как зайти держим клавиши громкость + потом кнопку хоум (домой) и клавишу вкл телефона. Все 3 клавиши вместе зажимаем, после телефон вкл. можно отпустить клавиши.

Я всё перепробовал,но безопасный режим остался. Ничего из этих способов не помогло, даже сброс.

Здравствуйте, Абдулазиз. Напишите тогда модель вашего смартфона, попробуем помочь.

Samsung Galaxy J1 Mini

Версия андроид 5.1.1

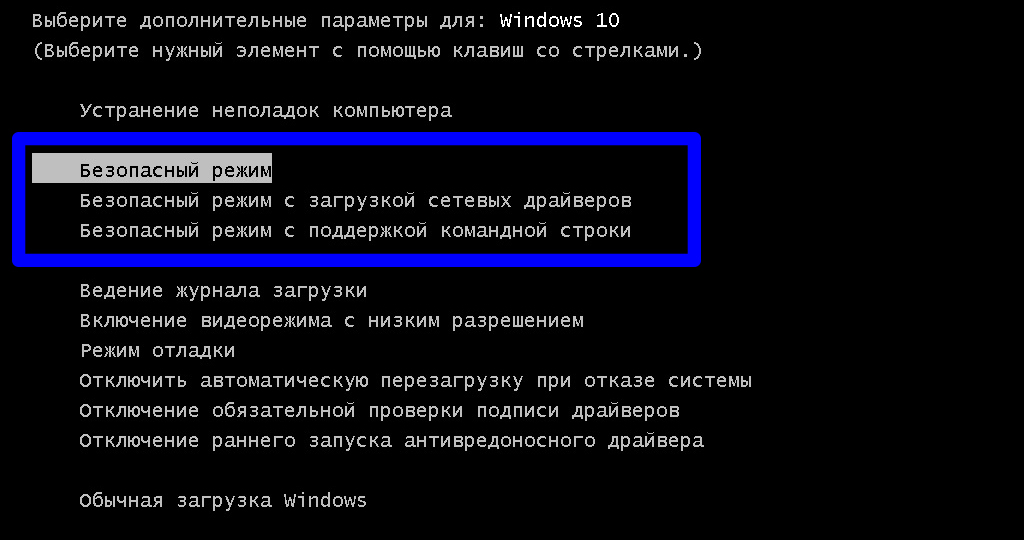

В этой статье вы столкнетесь с темами:

- Что такое безопасный режим на телефоне?

- Почему телефон загрузился в безопасном режиме?

- Как включить безопасный режим на телефоне?

- Как отключить безопасный режим на телефоне?

Вы устали от того, что ваш телефон Samsung часто переходит в безопасный режим? Как вы боретесь, когда это происходит? Выход из безопасного режима на самом деле головная боль. Так как телефон продолжает перезагружаться, пока не будет выключен, то вам нужно оперативно исправить эту ситуацию. Несмотря на то, что это звучит довольно сложно, загрузка в безопасном режиме не препятствует нормальному функционированию устройства. Также вы не должны переживать о том, сможет ли телефон вернуться в нормальный режим. Прежде чем рассказать обо всем этом, давайте узнаем больше о безопасном режиме на android телефонах.

Что такое безопасный режим на телефоне?

Это состояние безопасности, которое возникает из-за неправильной установки какого-либо приложения или поврежденного программного обеспечения. Безопасный режим использует настройки телефона для загрузки по умолчанию, который, в результате, отключает любое приложение стороннего производителя, для того чтобы работать в этом режиме. Любая персонализация, сделанная на телефоне, или пользовательские настройки, исчезнут из него. Даже приложения, загруженные из магазина Play Маркет, будут отображаться как удаленные. Будут отображаться только предварительно установленные приложения и функции, а любое приложение или файл, которые были вручную загружены вами, не будут видны в безопасном режиме. Однако, как только вы вернетесь в нормальный режим, все приложения будут на месте и телефон начнет функционировать нормально, как и раньше.

Этот режим, как правило, используется разработчиками для отладки или удаления какого-либо приложения, которое мешает бесперебойной работе телефона. Вы не сможете устанавливать или запускать приложения сторонних разработчиков в безопасном режиме, и в нижней части главного экрана появится водяной знак ‘Safe Mode’. Иногда пользователи случайно загружаются в безопасном режиме, не зная, что они сделали. Это часто случается в результате экспериментов с телефоном и, следовательно, они понятия не имеют, как разрешить ситуацию.

Вы не сможете устанавливать или запускать приложения сторонних разработчиков в безопасном режиме, и в нижней части главного экрана появится водяной знак ‘Safe Mode’. Иногда пользователи случайно загружаются в безопасном режиме, не зная, что они сделали. Это часто случается в результате экспериментов с телефоном и, следовательно, они понятия не имеют, как разрешить ситуацию.

Почему телефон загрузился в безопасном режиме?

Причина попадания в безопасный режим android может быть разной в каждом устройстве. Это может произойти из-за какого-либо приложения третьей стороны, которое мешает нормальному функционированию устройства. Или это может быть какой-то вредоносной ссылкой или приложением, которое встраивается в программное обеспечение. Время от времени слишком большое количество экспериментов с телефоном и сторонними инструментами и приложениями может случайно перевести устройство в безопасный режим.

Как отключить безопасный режим на телефоне?

Какова бы ни была причина попадания телефона в безопасный режим, есть способ выхода из него. У нас есть целый ряд приемов, способствующих выходу из безопасного режима. Эти методы могут быть применены к любому android телефону, включая модели Samsung Galaxy, такие как Galaxy Note, Galaxy Grand, Galaxy Grand Neo, серии Galaxy S, серии Galaxy Y и другие модели, такие как HTC, Nexus, Motorola, Sony Xperia, LG, Lenovo, Xolo, Micromax и т.д.

У нас есть целый ряд приемов, способствующих выходу из безопасного режима. Эти методы могут быть применены к любому android телефону, включая модели Samsung Galaxy, такие как Galaxy Note, Galaxy Grand, Galaxy Grand Neo, серии Galaxy S, серии Galaxy Y и другие модели, такие как HTC, Nexus, Motorola, Sony Xperia, LG, Lenovo, Xolo, Micromax и т.д.

(1) Перезагрузите телефон

Перед тем, как использовать сложные решения, начните с самого простого. Перезагрузка телефона поможет решить любую техническую проблему, в том числе отключение безопасного режима на телефоне. Найдите последнее установленное приложение, из-за которого телефон перешел в безопасный режим и удалите его до перезагрузки телефона. Для того, чтобы отключить безопасный режим, следуйте этим шагам:

- Перейдите в Настройки телефона> Диспетчер приложений.

- Найдите приложение, которое предположительно стало источником неприятностей> Нажмите на него.

- Нажмите на Удалить и удалите приложение с телефона.

- Теперь нажмите и удерживайте кнопку питания телефона> Нажмите на Перезагрузить.

Подождите, пока телефон перезагрузится, чтобы вернуться в нормальный режим.

(2) Нажмите и удерживайте кнопку питания и клавишу уменьшения или увеличения громкости

Если у вас остались проблемы с телефоном даже после его перезагрузки, попробуйте этот метод.

- Нажмите и удерживайте кнопку питания, нажмите ‘Выключить’.

- После того, как телефон выключится, вам нужно включить его снова, нажав на кнопку питания и клавишу уменьшения или увеличения громкости одновременно.

(3) Извлечение аккумулятора телефона и SIM-карты для отключения безопасного режима

Если вы все еще не можете выйти из безопасного режима на телефоне, значит дело принимает серьезный оборот. Но не сдавайтесь, вы можете попробовать еще один способ, чтобы отключить безопасный режим на андроиде.

- Выключите телефон с помощью кнопки питания.

- Снимите заднюю крышку> выньте аккумулятор и SIM-карту на 2 минуты. Это поможет удалить оставшийся заряд с телефона.

- Теперь вставьте обратно SIM-карту, батарею и заднюю крышку и включите телефон, нажав на кнопку включения.

Безопасный режим больше не появится.

(4) Восстановление заводских настроек телефона для выхода из безопасного режима на Android

Если несмотря на попытки использовать все эти методы, безопасный режим по-прежнему появляется на телефоне, то лучше начать заново. Если вы не являетесь разработчиком и не знаете, как сделать отладку приложения, вы не должны пытаться играть с кодами приложений, чтобы найти то, что испорчено. Лучше верните телефону свежий вид.

Перед тем, как сбросить настройки на телефоне, необходимо сохранить резервную копию всех ваших файлов и папок и контактов из телефонной книги.

- Перейдите в Настройки телефона> Резервное копирование и сброс.

- Нажмите на резервное копирование и запустите процесс резервного копирования до того, как сделать сброс.

- После того, как процесс резервного копирования будет завершен, выберите сброс до заводских настроек.

- Подтвердите действие, и телефон станет как новый.

- После того, как телефон перезагрузится, безопасный режим отключится.

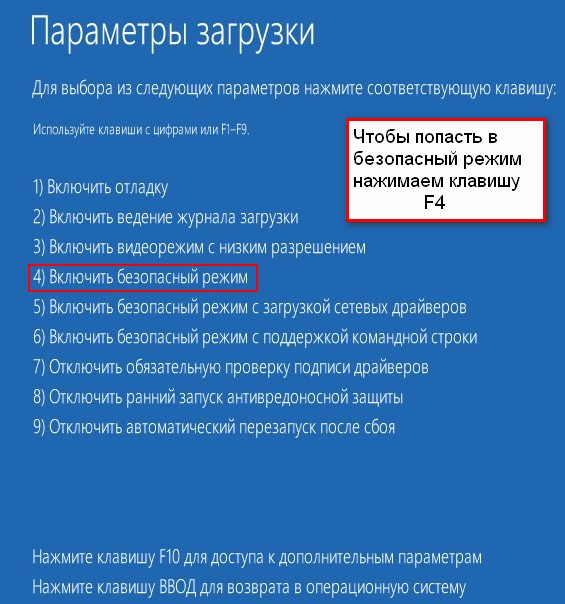

(5) Как отключить безопасный режим с помощью хард ресет (аппаратный сброс)?

Hard Reset похож на сброс до заводских настроек, но это делается методом разработчика. Аппаратный сброс стирает все с телефона, в том числе кэш и память, которые не могут быть очищены методом заводского сброса. Хард ресет очищает телефон, начиная с базового уровня, чтобы сделать его как новым. Чтобы удалить безопасный режим путем жесткого сброса, выполните следующие действия:

- Сначала выключите телефон.

- Теперь, нужно загрузить телефон в режиме восстановления. Как это сделать зависит от модели устройства Samsung. Как правило, нужно нажать кнопку питания + кнопку увеличения громкости + клавишу Домой, чтобы включить телефон, и удерживайте кнопки до тех пор, пока на экране не появятся различные опции.

Для других брендов, таких как HTC, Motorola и LG, нажмите кнопки питания + громкость вниз. Вы можете также поискать комбинации кнопок для конкретной модели в Интернете или в руководстве телефона.

Для других брендов, таких как HTC, Motorola и LG, нажмите кнопки питания + громкость вниз. Вы можете также поискать комбинации кнопок для конкретной модели в Интернете или в руководстве телефона. - Используйте кнопки регулировки громкости на телефоне, чтобы выделить ‘wipe data/ factory reset’ и нажмите кнопку питания, чтобы подтвердить выбор.

- Выберите Yes для подтверждения сброса> с помощью кнопки питания выберите Yes.

Подождите некоторое время, пока сброс не будет завершен.

Вы можете применить приведенные выше методы для всех андроид телефонов на платформе Samsung, включая Samsung Galaxy 1, 2, 3, 4, 5, 6 и Samsung Galaxy Note 1, 2, 3, 4, 5, Galaxy tab, Galaxy Grand, Core, Ace, Pocket, Alpha, S Duos, Star, Young, Sport, Active, Zoom, Express, Fresh, Round, Light, Fame, Exhibit, Mega, Trend, Win, Y Plus, XCover, Premier, Mega и др. телефоны.

Как включить безопасный режим на телефоне?

Применение этой методики меняется для различных моделей телефонов.

(1) Включение безопасного режима на Samsung Galaxy

- Выключите устройство.

- Нажмите кнопку питания, чтобы включить телефон.

- Во время процедуры запуска (когда на экране появляется логотип Samsung Galaxy), удерживайте кнопку уменьшения громкости.

- Ваш телефон загрузится в безопасном режиме.

- В безопасном режиме не будут загружаться никакие приложения сторонних разработчиков или игры.

Чтобы вернуться в нормальный режим, просто перезагрузите телефон.

(2) HTC

- Выключите, а затем включите телефон, нажав кнопку питания.

- При появлении логотипа HTC на экране, нажмите и удерживайте кнопку уменьшения громкости.

- Удерживайте ее нажатой, пока не появится домашний экран и безопасный режим.

- Вы почувствуете вибрацию, когда телефон входит в безопасный режим.

(3) Nexus 6

- Выключите телефон и извлеките аккумулятор.

Включите.

Включите. - Затем снова отключите следующим способом – при нажатии кнопки выключения появится диалоговое окно, нажмите и удерживайте опцию отключения питания в диалоговом окне.

- Нажмите кнопку OK, когда появится окно подтверждения перезагрузки в безопасном режиме.

- Устройство загрузится в безопасном режиме.

(4) Sony Xperia

- Выключите телефон.

- Нажмите кнопку питания для перезагрузки устройства.

- Как только вы почувствуете вибрацию во время запуска, удерживайте кнопку уменьшения громкости.

- Нажмите и удерживайте ее, пока устройство не загрузится в безопасном режиме.

(5) Motorola Droid

- Выключите телефон и выдвиньте аппаратную клавиатуру.

- Нажмите и удерживайте кнопку питания + кнопку Меню на клавиатуре.

- Удерживайте кнопку Меню, пока не почувствуете вибрацию, и на экране не появится глаз робота.

- Телефон загрузится в безопасном режиме.

Итак, из этой статьи вы узнали о том, как включить/отключить безопасный режим на телефоне и как с ним работать. Единственное отличие безопасного режима от нормального состоит в том, что установленные игры и приложения сторонних производителей, в том числе, загруженные из Play Маркет, просто не будут работать в этом режиме, и нельзя будет устанавливать какие-либо сторонние приложения или игры. Безопасный режим как бы перемещает устройство в безопасную зону, и это свойство применяется разработчиками и программистами для отладки любого приложения, которое вызывает проблемы с программным обеспечением телефона. Таким образом, пользоваться телефоном нужно очень осторожно в этом режиме, и, если вы не являетесь разработчиком, постарайтесь не испортить файлы операционной системы.

Переход в безопасный режим на телефоне или планшете помогает устранить неисправности и неполадки в работе устройства. Целесообразней использовать эту функцию для удаления приложений, мешающих нормальной работе смартфона, либо несущих потенциальную угрозу для системы. Наша статья расскажет, как отключить безопасный режим на андроиде samsung и почему нельзя использовать его постоянно.

Наша статья расскажет, как отключить безопасный режим на андроиде samsung и почему нельзя использовать его постоянно.

Для чего нужен безопасный режим

Разработчиками операционной системы Андроид предусмотрено много возможностей самостоятельно подстраивать функционал устройства под свои нужды. Установленный софт позволяет полностью преобразить привычный интерфейс смартфона, изменить функции и открыть новые возможности настроек программного обеспечения. Это очень удобно для продвинутого пользователя, но влечет за собой и определенный риск. В случае если выбранные изменения будут конфликтовать с устройством, либо работать некорректно вследствие изначальных погрешностей программ, телефон также может тормозить и глючить, либо вовсе отключиться от такого апгрейда.

Чтобы этого не допустить, любой пользователь должен знать возможные ходы отступления, чтобы без посторонней помощи вернуть все назад.

Что необходимо знать о безопасном режиме:

- Это особый способ загрузки операционной системы.

При нем доступны исключительно системные приложения.

При нем доступны исключительно системные приложения. - В случае возникновения проблем включения смартфона, загрузка все равно произойдет (кроме критических поломок устройства).

- Если после включения безопасного режима проблемы остались, неполадки стоит искать в аппаратной части устройства.

Главная функция использования подобной опции — проверка скачанных приложений и программ на наличие вирусов. Сделать это можно стандартными средствами Андроид, но лучше всего будет полное удаление недавно установленных программ. Это поможет обезопасить свой смартфон от потенциальной угрозы, но следует также узнать и как отключить безопасный режим на андроиде самсунг. Использовать такую опцию на постоянной основе нет смысла, ведь телефон будет «чистым» от всех посторонних программ. Кроме того, эта функция не рассчитана на регулярное применение и может также вызвать сбои в работе.

Как убрать безопасный режим на андроиде Samsung

После выполнения всех необходимых манипуляций на устройстве, переход в обычное состояние выполняется также при нажатии определенной комбинации клавиш. Для разных телефонов и версий Андроид существуют разные варианты, поэтому стоит попробовать некоторые из них для получения оптимального результата.

Для разных телефонов и версий Андроид существуют разные варианты, поэтому стоит попробовать некоторые из них для получения оптимального результата.

Как выключить безопасный режим на андроиде Самсунг

Самый простой, но эффективный способ выйти из безопасного режима — провести перезагрузку телефона. Для этого необходимо нажать кнопку питания и удерживать ее до появления стандартного меню включения. Здесь достаточно нажать режим перезагрузки и дождаться обновления системы. Этот способ может не сработать на некоторых устройствах, но обычно лучше всего начать именно с него.

Второй вариант — полностью выключить устройство и заново включить спустя некоторое время. Это также поможет телефону «отдохнуть» и проанализировать внесенные изменения. В некоторых случаях лучше после отключения вытащить батарею и через несколько секунд вставить ее и попробовать включить устройство заново. Если подобные манипуляции не дали нужного эффекта, стоит воспользоваться следующими подсказками.

Как выйти из безопасного режима Самсунг Галакси с ОС андроид 4.0 и выше

Определить версию своего Андроид можно в информационном пункте меню «Об устройстве». Современные устройства выпускаются с Андроид свыше 7, а новая девятая версия появилась всего несколько месяцев назад. Следует учитывать, что ваша предыдущая версия могла автоматически обновиться до следующей, поэтому перед включением функции «Safe Mode» обязательно уточните этот параметр.

Как отключить безопасный режим на телефоне самсунг:

- Снять с телефона функцию безопасного режима можно по обратному алгоритму, выполненному при включении. Если для этого выполнялась комбинация «кнопка питания – громкость вверх», действовать необходимо по обратному принципу («кнопка питания – громкость вниз»).

- Непроизвольное включение «Safe Mode» обычно требует подбора комбинаций, варианты которых представлены далее.

Некоторые модели современных смартфонов изначально запрограммированы автоматически переходить в безопасный режим при обнаружении потенциальной угрозы. Эта функция помогает изолировать установленное приложение и не дать вирусу, содержащемуся в нем, повредить операционную систему телефона. Если после включения вы обнаружили изменение конфигураций экрана, не находите привычных значков, возможно, ваше устройство обнаружило проблемы в функционировании. Точное подтверждение даст надпись внизу экрана, сообщающая переход в безопасный режим. Надпись также может быть на английском («Safe Mode»). Если подобный режим включается регулярно, возможно, стоит подумать о подключении безопасного софта, либо установке надежной противовирусной программы.

Эта функция помогает изолировать установленное приложение и не дать вирусу, содержащемуся в нем, повредить операционную систему телефона. Если после включения вы обнаружили изменение конфигураций экрана, не находите привычных значков, возможно, ваше устройство обнаружило проблемы в функционировании. Точное подтверждение даст надпись внизу экрана, сообщающая переход в безопасный режим. Надпись также может быть на английском («Safe Mode»). Если подобный режим включается регулярно, возможно, стоит подумать о подключении безопасного софта, либо установке надежной противовирусной программы.

Если у Вас остались вопросы – сообщите нам Задать вопрос

Как убрать безопасный режим Samsung с ОС андроид 2.3 и ниже

Относительно старые устройства, особенно произведенные в Китае, могут не поддерживать стандартные режимы загрузок. Чтобы определить, как убрать безопасный режим на телефоне самсунг, придется немного поэкспериментировать и выполнить следующие манипуляции.

youtube.com/embed/85Hj2m34xlQ»/>

Возможные комбинации клавиш для выхода из безопасного режима:

- По завершению работ, выключите устройство. После этого необходимо заново включить его и, нажав кнопку громкости, удерживать до полного включения.

- В некоторых случаях «работает» нажатие на кнопку громкости в положении «вверх» или «вниз».

- Удерживайте кнопку питания до появления логотипа вашего смартфона. После этого сразу же нажимайте на громкость, одновременно отпустив клавишу питания.

- При включении необходимо удерживать центральную кнопку меню на тех устройствах, где она предусмотрена.

Больше информации об относительно редких моделях самсунг и по другим производителям, поддерживающим ОС Андроид можно получить по тематическому запросу в интернете.

Разработчики Андроид позволили пользователю изменять интерфейс и функции своего смартфона по многим параметрам. «Safe Mode» позволяет исправить внесенные изменения, если софт несет в себе вирусную угрозу или несовместим с вашей версией операционной системы. такая «скорая помощь» не подразумевает серьезного вмешательства, не отменяет гарантии и не требует открытия прав суперпользователя для Андроид. Предложенная информация расскажет, как выйти из этого режима после проведения всех необходимых манипуляций.

такая «скорая помощь» не подразумевает серьезного вмешательства, не отменяет гарантии и не требует открытия прав суперпользователя для Андроид. Предложенная информация расскажет, как выйти из этого режима после проведения всех необходимых манипуляций.

Безопасность | Режим

Управление доступом, шифрование и безопасность конечных точек

Управление доступом

- Mode придерживается принципов минимальных привилегий и разрешений на основе ролей, когда предоставление доступа; работникам разрешен доступ только к данным, которые они разумно должны обрабатывать, чтобы для выполнения своих текущих должностных обязанностей.

- Mode использует многофакторную аутентификацию для доступа к внутренним системам.VPN и SSH требуется для доступа к производственной среде. Режим

- требует, чтобы персонал использовал утвержденный менеджер паролей.

Шифрование

- Режим шифрует данные с использованием стандартных протоколов

- Передаваемые данные зашифрованы с использованием TLS 1.2 или выше

- Сохраненные данные зашифрованы с использованием AES-256.

- Управление ключами для ключей шифрования для производственных служб

Безопасность конечных точек

- Все рабочие станции, выданные персоналу Mode, конфигурируются Mode в соответствии с нашими стандарты безопасности.

- Эти стандарты требуют, чтобы все рабочие станции были правильно настроены, обновлены и отслеживаются и контролируются решениями Mode для управления конечными точками. Конфигурация

- Mode по умолчанию настраивает рабочие станции для шифрования данных в состоянии покоя, надежные пароли и блокировка в режиме ожидания. На рабочих станциях

- установлено новейшее программное обеспечение для мониторинга, позволяющее сообщать о потенциальных вредоносных программах.

Сетевая безопасность и системный мониторинг

Сетевая безопасность и усиление защиты серверов

- Mode разделяет свои системы на отдельные сети с современными ограничительными межсетевыми экранами. между сетями для лучшей защиты конфиденциальных данных.

- Системы тестирования и разработки размещены в отдельной от производственной сети сети. инфраструктурные системы.

- Все серверы в нашем производственном парке усилены в соответствии с отраслевыми стандартами. Контрольные показатели СНГ.

- Сетевой доступ к производственной среде Mode из открытых общедоступных сетей ограничено, и только балансировщики нагрузки доступны из Интернета.

- Mode регистрирует, отслеживает и проверяет все системные вызовы, а также имеет оповещения о вызовах

которые указывают на возможное вторжение или попытку проникновения.

Системный мониторинг, регистрация и оповещение

- Mode контролирует инфраструктуру серверов и рабочих станций, чтобы получить полное представление состояния безопасности.

- Административный доступ, использование привилегированных команд и системные вызовы на всех серверах в Производственная сеть Mode регистрируется и контролируется.

- Анализ журналов автоматизирован для выявления потенциальных проблем и предупреждения ответственных персонал.

Тестирование на проникновение и раскрытие уязвимостей

Тестирование на проникновение

- В дополнение к нашим аудитам соответствия, Mode привлекает независимые организации для проведения тесты на проникновение на уровне приложений и инфраструктуры не реже двух раз в год.

- Приоритетность результатов этих тестов, их своевременное исправление и распространение.

с высшим руководством.

с высшим руководством. - Клиенты могут получить краткое изложение этой деятельности, запросив их у представитель их команды успеха.

Исследования и раскрытие информации

- Mode призван сотрудничать с экспертами по безопасности со всего мира, чтобы Дата с новейшими технологиями безопасности.

- Чтобы выразить признательность нашим исследователям в области безопасности, мы предлагаем денежное вознаграждение за определенные квалифицируемые ошибки безопасности. Если вы считаете, что обнаружили проблему или у вас есть вопросы, свяжитесь с нами по адресу security @ modeanalytics.com.

Восстановление после аварий и реагирование на инциденты

План аварийного восстановления и обеспечения непрерывности бизнеса

- Mode использует услуги, развернутые его хостинг-провайдером для распространения продукции

операции в отдельных зонах доступности.

Эти распределенные зоны защищают службу Mode от потери

подключение, инфраструктура электроснабжения и другие распространенные сбои в зависимости от местоположения.

Эти распределенные зоны защищают службу Mode от потери

подключение, инфраструктура электроснабжения и другие распространенные сбои в зависимости от местоположения. - Mode выполняет ежедневное резервное копирование и репликацию основных баз данных в этих зонах. и поддерживает возможность восстановления, чтобы защитить доступность сервиса Mode в случае сайта катастрофа, затрагивающая любое из этих мест.

- Полные резервные копии сохраняются не реже одного раза в день, а транзакции сохраняются непрерывно. Режим

- проверяет возможности резервного копирования и восстановления ежегодно, чтобы гарантировать успешное аварийное завершение работы. восстановление.

Реагирование на инциденты безопасности

- Mode установил политики и процедуры для реагирования на потенциальную безопасность инциденты.

- Все инциденты безопасности управляются специальной группой реагирования на инциденты Mode.

В

политики определяют типы событий, которыми необходимо управлять в процессе реагирования на инциденты, и классифицируют

их в зависимости от степени тяжести.

В

политики определяют типы событий, которыми необходимо управлять в процессе реагирования на инциденты, и классифицируют

их в зависимости от степени тяжести. - В случае инцидента затронутые клиенты будут проинформированы по электронной почте от нашего команда успеха клиентов. Процедуры реагирования на инциденты проверяются и обновляются не реже одного раза в год.

Конфиденциальность данных

Средства управления конфиденциальностью данных в режимепредназначены для соблюдения наших обязательств в отношении того, как мы собираем, обрабатывать, использовать и передавать личные данные, а также наши процессы для поддержки хранения и раскрытия данных в соблюдение законных деловых целей.

Обмен и обработка данных

- Mode соответствует рекомендациям GDPR и CCPA для обеспечения обязательств по защите данных перед нашими

клиенты.

Это включает только сбор, обработку и хранение данных о клиентах в соответствии с этими

обязательств и предоставление вам права доступа к нему или его удаления в любое время.

Это включает только сбор, обработку и хранение данных о клиентах в соответствии с этими

обязательств и предоставление вам права доступа к нему или его удаления в любое время. - Mode обеспечивает элементы управления для удаления данных клиента, когда они больше не нужны для законной деловой цели, а также предоставляет пользователям возможность отказаться от отслеживания файлов cookie на нашем интернет сайт.

- Mode также требует, чтобы наши поставщики обработки данных подтвердили использование данных клиентов. ни для каких иных целей, кроме предоставления услуг.

Удаление данных

- Как клиент, вы можете запросить удаление данных в любое время в течение подписки период. После периода бездействия данные по умолчанию удаляются. Хостинг-провайдеры

- Mode придерживаются отраслевых стандартов безопасности для обеспечения

удаление данных с носителей.

Управление поставщиками

- Mode заключил соглашения, требующие от субпроцессоров соблюдения обязательств по конфиденциальности и принятия соответствующие шаги для обеспечения нашей безопасности. Режим

- отслеживает этих поставщиков вспомогательной обработки, проводя проверки их средств управления. перед использованием и не реже одного раза в год.

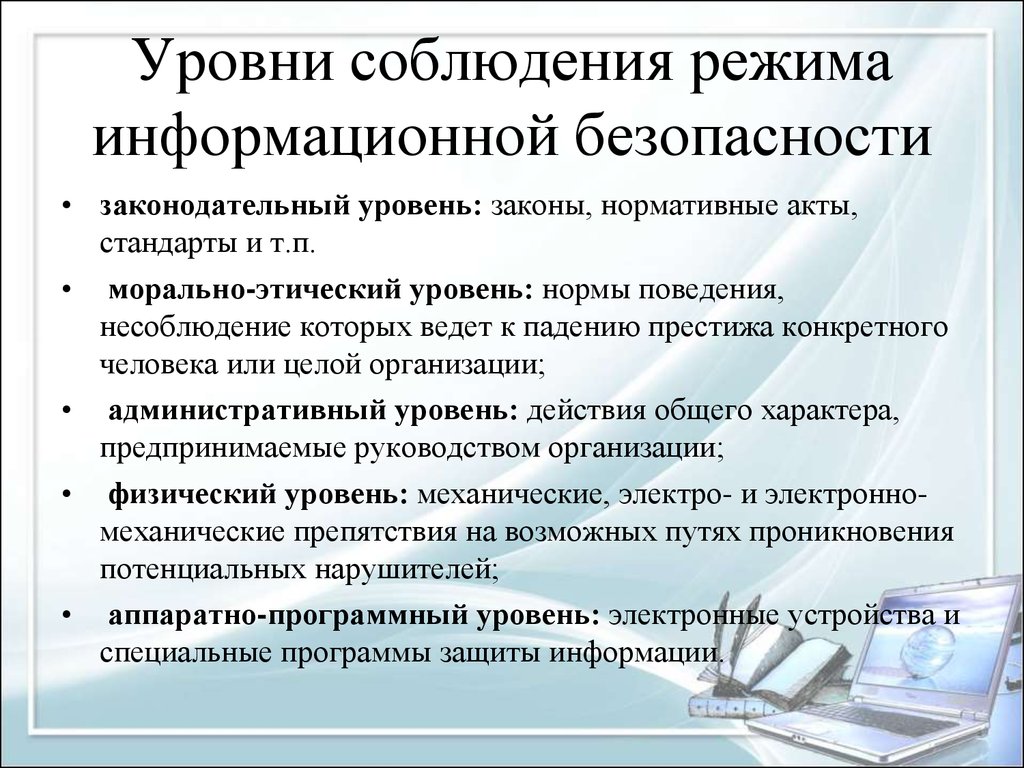

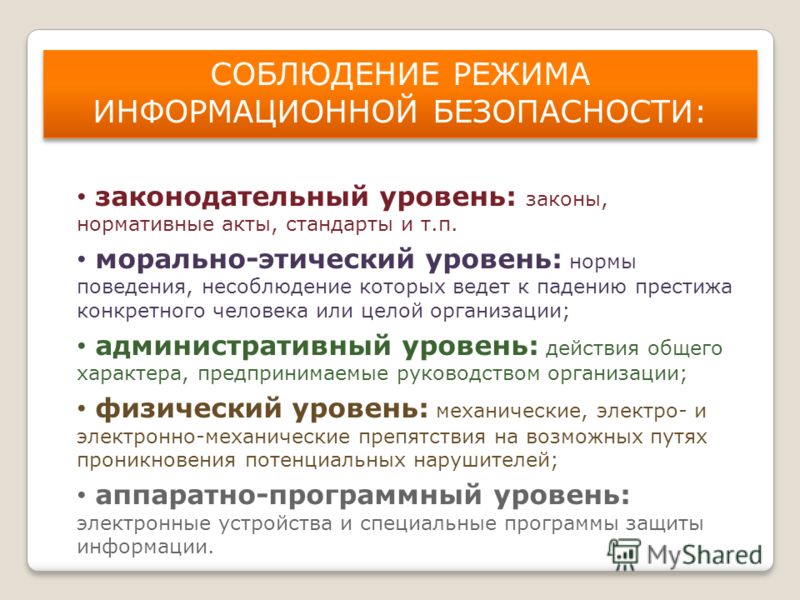

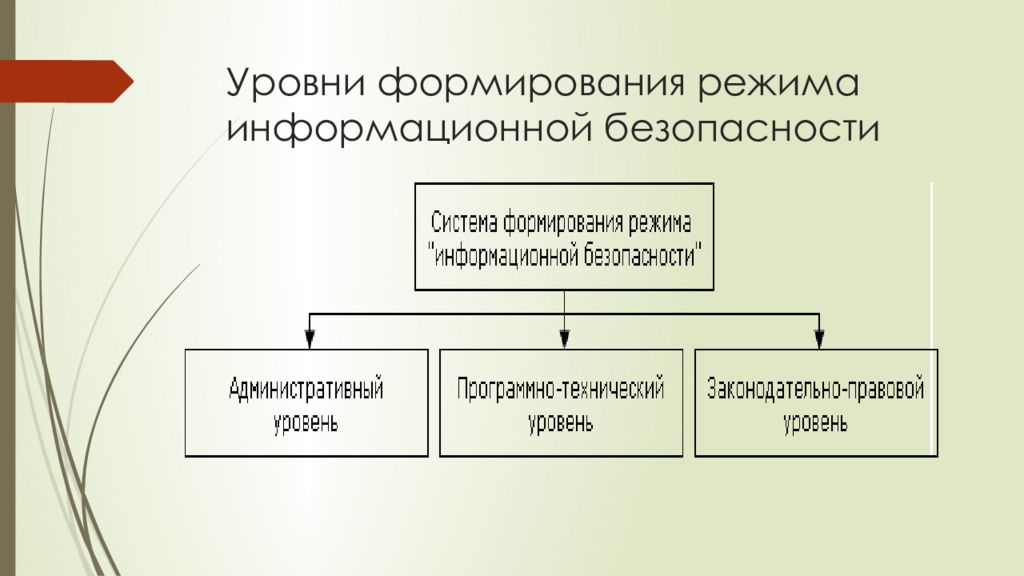

Общие сведения о режимах безопасности — выделенный, системный высокий, комментируемый, многоуровневый

Представьте себе систему, обрабатывающую информацию.Эта информация носит секретный характер. Когда мы говорим «классифицировано», это означает, что информация была помечена в соответствии со схемой классификации данных, завершенной организацией. Эта схема может быть специфичной для компании, например, публичной, внутренней и конфиденциальной, или военной / правительственной, например, конфиденциально, Совершенно секретно, секретно, публично. Как обычный пользователь или специалист по безопасности, вы хотели бы, чтобы были реализованы надлежащие средства управления и была защищена система, обрабатывающая такую информацию.Представьте себе сценарий, в котором злоумышленник пытается получить доступ к этой информации. Какой допуск должен быть у этого человека? Будет ли он / она иметь доступ ко всем уровням секретности? Эй !!, хватит воображать. Давайте теперь обсудим кое-что еще. Постойте, я знаю, я просил вас представить описанный выше сценарий. Но ответы на все ваши вопросы последуют, так что продолжайте читать дальше. Нам нужно выучить и понять несколько терминов, прежде чем мы будем готовы услышать ответ на вопрос и то, что следует за ним. Когда вы обращаетесь к системе, вы являетесь «субъектом», а система, к которой вы пытаетесь получить доступ, является «объектом».Это работает следующим образом: тот, кто обращается, является субъектом, а тот, к которому осуществляется доступ, является объектом. Субъекты могут иметь различные уровни контроля над системой.

Как обычный пользователь или специалист по безопасности, вы хотели бы, чтобы были реализованы надлежащие средства управления и была защищена система, обрабатывающая такую информацию.Представьте себе сценарий, в котором злоумышленник пытается получить доступ к этой информации. Какой допуск должен быть у этого человека? Будет ли он / она иметь доступ ко всем уровням секретности? Эй !!, хватит воображать. Давайте теперь обсудим кое-что еще. Постойте, я знаю, я просил вас представить описанный выше сценарий. Но ответы на все ваши вопросы последуют, так что продолжайте читать дальше. Нам нужно выучить и понять несколько терминов, прежде чем мы будем готовы услышать ответ на вопрос и то, что следует за ним. Когда вы обращаетесь к системе, вы являетесь «субъектом», а система, к которой вы пытаетесь получить доступ, является «объектом».Это работает следующим образом: тот, кто обращается, является субъектом, а тот, к которому осуществляется доступ, является объектом. Субъекты могут иметь различные уровни контроля над системой. Допустим, вы пытаетесь получить доступ к Amazon.com. Когда вы получаете к нему доступ, вы видите интерфейс, новые предложения и т. Д. Если я попрошу подготовить для меня предложение, вы не сможете это сделать, так как у вас нет доступа к этому конкретному файлу / папке / базе данных / приложение / система. Таким образом, должно быть ясно, что во всех системах реализованы некоторые виды контроля доступа, чтобы вы могли получить доступ к информации, которую вам «необходимо знать».Есть еще одна концепция, которую нужно понять, и затем мы объединим их все, чтобы дать вам одно вкусное угощение. Существуют модели управления множественным доступом. Одна из них — модель обязательного контроля доступа. Давайте разберемся в этом на примере. Джек Райан работает в индийском разведывательном управлении. Чтобы завершить свою миссию, если он решит принять ее, он должен иметь доступ к файлам, которые классифицируются как «Секретные». Более того, его следующая миссия — в Афганистане. Модель обязательного контроля доступа помогает реализовать то, что Джек Райан может получить доступ только к «секретным» файлам, и то же самое только к Афганистану.

Допустим, вы пытаетесь получить доступ к Amazon.com. Когда вы получаете к нему доступ, вы видите интерфейс, новые предложения и т. Д. Если я попрошу подготовить для меня предложение, вы не сможете это сделать, так как у вас нет доступа к этому конкретному файлу / папке / базе данных / приложение / система. Таким образом, должно быть ясно, что во всех системах реализованы некоторые виды контроля доступа, чтобы вы могли получить доступ к информации, которую вам «необходимо знать».Есть еще одна концепция, которую нужно понять, и затем мы объединим их все, чтобы дать вам одно вкусное угощение. Существуют модели управления множественным доступом. Одна из них — модель обязательного контроля доступа. Давайте разберемся в этом на примере. Джек Райан работает в индийском разведывательном управлении. Чтобы завершить свою миссию, если он решит принять ее, он должен иметь доступ к файлам, которые классифицируются как «Секретные». Более того, его следующая миссия — в Афганистане. Модель обязательного контроля доступа помогает реализовать то, что Джек Райан может получить доступ только к «секретным» файлам, и то же самое только к Афганистану. Как? В MAC пользователям предоставляется уровень допуска (секретный, совершенно секретный, конфиденциальный и т. Д.), И данные классифицируются таким же образом. Данные о допустимости и классификации хранятся на защитных этикетках, которые привязаны к конкретным субъектам и объектам. Когда система принимает решение о выполнении запроса на доступ к объекту, оно основывается на допуске субъекта, классификации объекта и политике безопасности системы. В большинстве систем, основанных на модели MAC, пользователь не может устанавливать программное обеспечение, изменять права доступа к файлам, добавлять новых пользователей и т. Д.Система может использоваться пользователем для очень узких и конкретных целей, вот и все. Эти системы обычно очень специализированы и предназначены для защиты строго засекреченных данных.

Как? В MAC пользователям предоставляется уровень допуска (секретный, совершенно секретный, конфиденциальный и т. Д.), И данные классифицируются таким же образом. Данные о допустимости и классификации хранятся на защитных этикетках, которые привязаны к конкретным субъектам и объектам. Когда система принимает решение о выполнении запроса на доступ к объекту, оно основывается на допуске субъекта, классификации объекта и политике безопасности системы. В большинстве систем, основанных на модели MAC, пользователь не может устанавливать программное обеспечение, изменять права доступа к файлам, добавлять новых пользователей и т. Д.Система может использоваться пользователем для очень узких и конкретных целей, вот и все. Эти системы обычно очень специализированы и предназначены для защиты строго засекреченных данных. Итак, как все это соотносится с вопросами, которые мы задавали в начале. Правительство США определило четыре утвержденных режима безопасности для систем, обрабатывающих секретную информацию.

Поскольку эти системы обрабатывают секретную информацию, модель принудительного контроля доступа будет единственной, которая будет реализована.Прежде чем мы разберемся с четырьмя различными режимами безопасности, было бы лучше понять, что означает «режим безопасности».

Поскольку эти системы обрабатывают секретную информацию, модель принудительного контроля доступа будет единственной, которая будет реализована.Прежде чем мы разберемся с четырьмя различными режимами безопасности, было бы лучше понять, что означает «режим безопасности».Режимы безопасности относятся к режимам безопасности информационных систем, используемых в системах обязательного контроля доступа (MAC). Часто эти системы содержат информацию на различных уровнях классификации безопасности. Режим работы определяется:

- Тип пользователей, которые будут прямо или косвенно получать доступ к системе.

- Тип данных, включая уровни классификации, разделы и категории, которые обрабатываются в системе.

- Тип уровней пользователей, их потребность в знаниях и официальные разрешения на доступ, которые будут иметь пользователи.

Проще говоря, вы можете понять это на этом примере. Вы можете управлять автомобилем в 4 различных режимах — Первая передача, Вторая передача, Третья передача или Четвертая передача. Эти шестерни представляют собой режимы работы в одном автомобиле. Автомобиль здесь — модель MAC. Все передачи имеют разные требования, и впечатления от вождения или «доступ к информации» во всех 4 режимах различаются.

Эти шестерни представляют собой режимы работы в одном автомобиле. Автомобиль здесь — модель MAC. Все передачи имеют разные требования, и впечатления от вождения или «доступ к информации» во всех 4 режимах различаются.

Теперь нам нужно понять эти 4 режима работы. (Это игра всех и некоторых)

1. Выделенный режим безопасности:

В любом режиме нужно знать о 3 аспектах. Поэтому упомянем эти 3 важных фактора, которые вам следует запомнить и с точки зрения экзамена:

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ ВСЕ информации.

- У пользователя должен быть действующий Need to Know для ALL информации.

В одной строке для выделенного режима все пользователи могут получить доступ ко ВСЕМ данным.

2. Режим повышенной безопасности системы

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ ВСЕ информации.

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от того, что им нужно знать.

3. Комментированный режим безопасности

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ к информации НЕКОТОРЫЕ .

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от их потребности в информации и официального разрешения доступа.

4. Многоуровневый режим безопасности

- Пользователь должен иметь уровень допуска , который разрешает доступ к информации НЕКОТОРЫЕ .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ к информации НЕКОТОРЫЕ .

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от их необходимости знать, разрешения и официального разрешения доступа.

Это 4 режима работы при принудительном управлении доступом. Что вы думаете об этом?

Как на уровень безопасности влияют режимы, в которых вы работаете?

Хотел бы услышать ваши мысли по этому поводу…

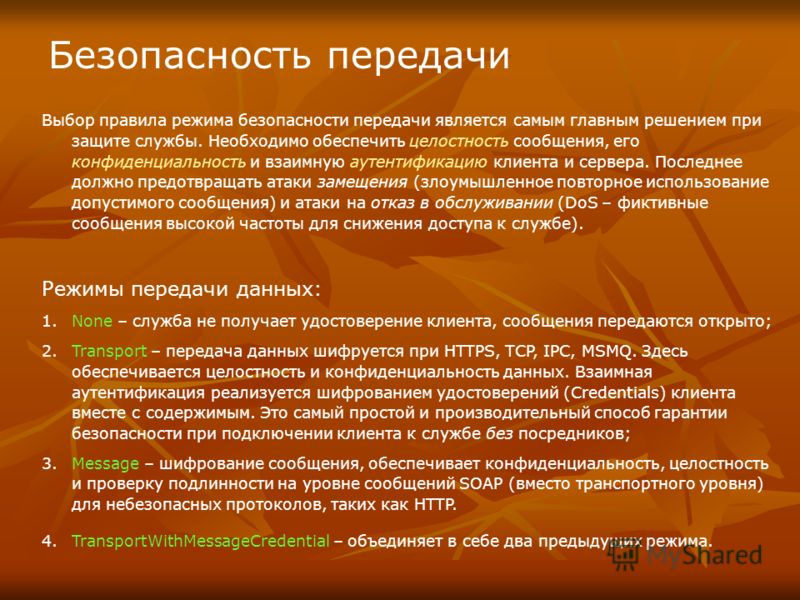

Какую систему безопасности Wi-Fi следует использовать?

Беспроводные сети повсюду.Будь вы в местной кофейне, в школе или дома, вполне вероятно, что есть несколько беспроводных сетей, к которым вы можете получить доступ. Но как узнать, какие из них безопасны? Просмотр настроек сетевой безопасности может быть хорошим индикатором того, каким из них вы можете доверять. Чтобы помочь вам понять возможные варианты, мы обсудим историю протоколов безопасности и сравним WPA и WPA2.

Чтобы помочь вам понять возможные варианты, мы обсудим историю протоколов безопасности и сравним WPA и WPA2.

Параметры безопасности маршрутизатора

При установке WiFi у вас есть несколько вариантов безопасности маршрутизатора. Если ваш маршрутизатор не защищен, кто-то может получить к нему доступ, использовать его для незаконных действий от вашего имени, отслеживать использование вами Интернета или даже установить вредоносное ПО.

Если вы посмотрите на безопасность беспроводной сети, вам будет доступно несколько вариантов. Эти варианты будут включать «нет», WEP, WPA, WPA2-Personal, WPA2-Enterprise и, возможно, WPA3. В зависимости от характера вашего использования в Интернете вам может потребоваться более или менее безопасность.

Какой лучший метод безопасности беспроводного Интернета?

Какой метод безопасности вы выберете, будет зависеть от возможностей вашего маршрутизатора. Старые устройства не могут поддерживать новые протоколы безопасности, такие как WPA3.

Если у вас есть возможность, вот список лучших протоколов безопасности, отсортированный от наиболее безопасного до наименее безопасного:

- WPA3

- WPA2 Предприятие

- WPA2 Personal

- WPA + AES

- WPA + TKIP

- WEP

- Открытая сеть (без обеспечения безопасности)

История протоколов безопасности

Беспроводная безопасность со временем совершенствовалась, становясь более надежной и простой в настройке. С момента появления Wi-Fi мы перешли с протокола WEP на протокол WPA3.Прочтите, чтобы узнать об истории развития этих протоколов безопасности.

Протокол Wired Equivalent Privacy (WEP)

Первый протокол безопасности получил название Wired Equivalent Privacy или WEP. Это был стандартный протокол с 1999 по 2004 год. Хотя эта версия была создана для защиты, она имела плохую защиту и ее было трудно настраивать.

В то время импорт криптографических технологий был ограничен, что означало, что все больше производителей могли использовать только 64-битное шифрование. Это очень низкоразрядное шифрование по сравнению с доступными сегодня 128-битными или 256-битными вариантами. В конечном итоге от WEP отказались в пользу более продвинутого решения.

Это очень низкоразрядное шифрование по сравнению с доступными сегодня 128-битными или 256-битными вариантами. В конечном итоге от WEP отказались в пользу более продвинутого решения.

Системы, которые все еще используют WEP, небезопасны. Если у вас есть система с WEP, ее следует обновить или заменить. При подключении к Wi-Fi, если в заведении есть WEP, ваша интернет-активность не будет защищена.

Защищенный доступ к Wi-Fi (WPA)

Для улучшения функций WEP, WiFi Protected Access или WPA был создан в 2003 году.Это временное усовершенствование по-прежнему имеет относительно низкую безопасность, но его легче настроить. WPA использует протокол целостности временного ключа (TKIP) для более безопасного шифрования, чем предлагает WEP.

Поскольку WiFi Alliance перешла на более продвинутый протокол, им пришлось сохранить некоторые из тех же элементов WEP, чтобы старые устройства оставались совместимыми. К сожалению, это означает, что уязвимости, такие как функция защищенной настройки WiFi, которую можно относительно легко взломать, все еще присутствуют в обновленной версии WPA.

Защищенный доступ Wi-Fi 2 (WPA2)

Год спустя, в 2004 году, стал доступен WiFi Protected Access 2. WPA2 имеет более высокий уровень безопасности и его проще настроить, чем предыдущие варианты. Основное отличие WPA2 в том, что он использует расширенный стандарт шифрования (AES) вместо TKIP. AES может защитить сверхсекретную правительственную информацию, поэтому это хороший вариант для защиты личного устройства или корпоративного Wi-Fi.

Единственная заметная уязвимость WPA2 заключается в том, что, получив доступ к сети, кто-то может атаковать другие устройства, подключенные к сети.Это проблема, если у компании есть внутренняя угроза, например, недовольный сотрудник, который взламывает другие устройства в сети компании.

Защищенный доступ Wi-Fi 3 (WPA3)

По мере обнаружения уязвимостей делаются улучшения. В 2018 году WiFi Alliance представил WPA3. Эта новая версия будет иметь «новые функции для упрощения безопасности Wi-Fi, обеспечения более надежной аутентификации и повышения криптографической стойкости для рынков высокочувствительных данных. «WPA3 все еще внедряется, поэтому оборудование с сертификатом WPA3 недоступно для большинства людей.

«WPA3 все еще внедряется, поэтому оборудование с сертификатом WPA3 недоступно для большинства людей.

WPA против WPA2: чем они отличаются

WPA и WPA2 — наиболее распространенные меры безопасности, которые используются для защиты беспроводного Интернета. Учитывая это, мы сравнили разницу между WPA и WPA2, чтобы вы могли найти правильный вариант для своей ситуации.

| ВПА | WPA2 | |

| Год выпуска | 2003 | 2004 |

| Метод шифрования | Протокол целостности временного ключа (TKIP) | Расширенный стандарт шифрования (AES) |

| Уровень безопасности | Сильнее, чем WEP, обеспечивает базовую безопасность | Сильнее, чем WPA, обеспечивает повышенную безопасность |

| Поддержка устройства | Может поддерживать более старое программное обеспечение | Совместимость только с более новым программным обеспечением |

| Длина пароля | Требуется более короткий пароль | Требуется более длинный пароль |

| Использование в бизнесе | Нет корпоративных решений | Имеет опцию для предприятий |

| Требуемая вычислительная мощность | Минимально необходимое | Требуется значительная сумма |

При сравнении WPA иWPA2, WPA2 будет лучшим вариантом, если ваше устройство может его поддерживать.

Почему кто-то выбирает WPA?

WPA имеет менее безопасный метод шифрования и требует более короткого пароля, что делает его более слабым вариантом. Для WPA не существует корпоративного решения, поскольку оно недостаточно защищено для поддержки использования в бизнесе. Однако, если у вас более старое программное обеспечение, WPA может использоваться с минимальной вычислительной мощностью и может быть для вас лучшим вариантом, чем альтернатива WEP.

Почему кто-то выбирает WPA2?

WPA2 — это обновленная версия WPA, которая использует шифрование AES и длинные пароли для создания защищенной сети.WPA2 имеет индивидуальные и корпоративные параметры, что делает его идеальным для домашних пользователей и предприятий. Однако для этого требуется значительная вычислительная мощность, поэтому, если у вас старое устройство, оно может работать медленно или вообще не работать.

Независимо от того, какой вариант лучше всего подходит для вас, важно обеспечить безопасность своего устройства, должным образом защищая подключение к Wi-Fi. Если ваш маршрутизатор не поддерживает самый безопасный метод шифрования, рассмотрите возможность использования VPN для шифрования ваших поисковых запросов. Бесплатная VPN от Panda Security поможет вам безопасно и конфиденциально просматривать веб-страницы из любого места.

Если ваш маршрутизатор не поддерживает самый безопасный метод шифрования, рассмотрите возможность использования VPN для шифрования ваших поисковых запросов. Бесплатная VPN от Panda Security поможет вам безопасно и конфиденциально просматривать веб-страницы из любого места.

Источники:

Lifewire | Компьютерщик службы поддержки

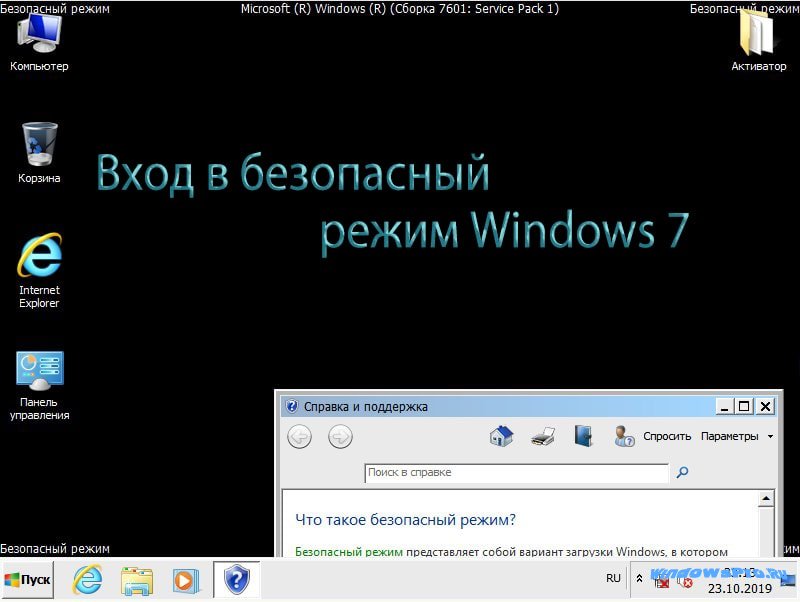

Безопасность при запуске в macOS — Поддержка Apple

Контроль политик безопасности загрузочного диска для Mac с микросхемой Apple

В отличие от политик безопасности на компьютерах Mac на базе Intel, политики безопасности на Mac с микросхемой Apple поддерживаются для каждой установленной операционной системы. Это означает, что на одном компьютере могут существовать несколько установленных экземпляров macOS с разными версиями и политиками безопасности. По этой причине в служебную программу System Security Utility добавлено средство выбора операционной системы.

На Mac с микросхемой Apple, служебная программа системной безопасности показывает общее состояние безопасности macOS, настроенное пользователем, например, загрузку файла kext или конфигурацию защиты целостности системы (SIP). Если изменение параметра безопасности может значительно снизить безопасность или упростить взлом системы, пользователи должны перезапустить в RecoveryOS, удерживая кнопку питания (чтобы вредоносное ПО не могло инициировать сигнал, а может только человек с физическим доступом), чтобы перемена.По этой причине Mac с микросхемой Apple также не требует (и не поддерживает) пароль микропрограммы — все критические изменения уже заблокированы авторизацией пользователя. Дополнительные сведения о SIP см. В разделе Защита целостности системы в Apple Platform Security.

Если изменение параметра безопасности может значительно снизить безопасность или упростить взлом системы, пользователи должны перезапустить в RecoveryOS, удерживая кнопку питания (чтобы вредоносное ПО не могло инициировать сигнал, а может только человек с физическим доступом), чтобы перемена.По этой причине Mac с микросхемой Apple также не требует (и не поддерживает) пароль микропрограммы — все критические изменения уже заблокированы авторизацией пользователя. Дополнительные сведения о SIP см. В разделе Защита целостности системы в Apple Platform Security.

Политики безопасности

Существуют три политики безопасности для Mac с микросхемой Apple:

Полная безопасность: Система ведет себя как iOS и iPadOS, и позволяет загружать только программное обеспечение, которое, как известно, является последним из доступных во время установки.

Пониженная безопасность: Этот уровень политики позволяет системе запускать более старые версии macOS.

Поскольку в более старых версиях macOS неизбежно присутствуют незащищенные уязвимости, этот режим безопасности описывается как Reduced . Это также уровень политики, необходимый для поддержки загрузки расширений ядра (kexts) без использования решения для управления мобильными устройствами (MDM) и автоматической регистрации устройств с помощью Apple School Manager или Apple Business Manager.

Поскольку в более старых версиях macOS неизбежно присутствуют незащищенные уязвимости, этот режим безопасности описывается как Reduced . Это также уровень политики, необходимый для поддержки загрузки расширений ядра (kexts) без использования решения для управления мобильными устройствами (MDM) и автоматической регистрации устройств с помощью Apple School Manager или Apple Business Manager.Разрешающая безопасность: Этот уровень политики поддерживает пользователей, которые создают, подписывают и загружают свои собственные пользовательские ядра XNU.Перед включением разрешающего режима безопасности необходимо отключить защиту целостности системы (SIP). Дополнительные сведения см. В разделе Защита целостности системы в Apple Platform Security.

Дополнительные сведения о политиках безопасности см. В разделе Управление политиками безопасности загрузочного диска для Mac с микросхемой Apple в Apple Platform Security.

Утилита безопасности при запуске

На компьютерах Mac на базе Intel с чипом безопасности Apple T2 утилита безопасности при запуске обрабатывает параметры политики безопасности числа. Утилита доступна после загрузки в recoveryOS и выбора Утилиты безопасности при запуске в меню Утилиты и защищает поддерживаемые настройки безопасности от несложных манипуляций со стороны злоумышленника.

Утилита доступна после загрузки в recoveryOS и выбора Утилиты безопасности при запуске в меню Утилиты и защищает поддерживаемые настройки безопасности от несложных манипуляций со стороны злоумышленника.

Для политики безопасной загрузки можно настроить один из трех параметров: Полная безопасность, Средняя безопасность и Нет безопасности. No Security полностью отключает оценку безопасной загрузки на процессоре Intel и позволяет пользователю загружать все, что он хочет.

Для получения дополнительных сведений о политиках безопасности см. Утилита безопасности при запуске на Mac с чипом безопасности Apple T2 в Apple Platform Security.

Утилита для ввода пароля микропрограммы

Компьютеры Mac без микросхемы Apple поддерживают использование пароля микропрограммы для предотвращения непреднамеренного изменения настроек микропрограммы на конкретном Mac. Пароль микропрограммы используется для предотвращения выбора альтернативных режимов загрузки, таких как загрузка в recoveryOS или однопользовательский режим, загрузка с неавторизованного тома или загрузка в режиме целевого диска.

Примечание: Пароль микропрограммы не требуется на Mac с микросхемой Apple, потому что критически важные функции микропрограммы, которые она ограничивала, были перенесены в recoveryOS и (когда FileVault включен) recoveryOS требует аутентификации пользователя, прежде чем ее критическая функциональность может быть достиг.Поэтому организации следует использовать FileVault на компьютерах Mac с микросхемой Apple для достижения того же уровня функциональности безопасности.

Дата публикации: 14 декабря 2020 г.Что такое режим безопасности с комментариями?

Что означает режим безопасности с комментариями?

Режим безопасности с разделением на части — это мера безопасности, которая ограничивает доступ каждого пользователя системы только к тем частям системы, которые необходимы пользователю для выполнения своих функций. Это предотвращает доступ пользователей к данным и / или функциям в сети или компьютерной системе, которые могут представлять угрозу безопасности системы из-за несанкционированного использования.

Режим безопасности с комментариями — это один из четырех режимов безопасности, составляющих системы обязательного контроля доступа (MAC).

Techopedia объясняет режим безопасности с комментариями

Исторически сложилось так, что крупномасштабные системы обычно скомпрометированы из-за широкого доступа, предоставляемого пользователям организации. Такой общий доступ означал, что многие пользователи будут иметь доступ к данным, доступ к которым им не нужен для выполнения своей работы или функций. Это означает, что системы будут уязвимы по многим потенциальным причинам, например: ущерб, причиненный недовольными пользователями или бывшими сотрудниками, доступ которых не был удален быстро, данные были изменены пользователями из-за неуместного любопытства или неверного суждения, преднамеренное вмешательство со стороны вандалов и попытки мошенников.

Разрешение доступа к административным областям системы может позволить пользователю выключить целые системы и сети, или несанкционированный доступ к конфиденциальным данным может быть использован для компрометации организации. Ограничение такого доступа обеспечивает некоторую защиту от ненужной уязвимости, ограничивая возможность кражи или повреждения данных.

Ограничение такого доступа обеспечивает некоторую защиту от ненужной уязвимости, ограничивая возможность кражи или повреждения данных.

Проблемы безопасности, вызванные предоставлением пользователям широкого доступа к системе, привели к разработке разделенного режима безопасности как части набора из четырех режимов безопасности.Эти режимы предлагают различные уровни безопасности данных и системы и перечислены ниже в порядке возрастания уровней контроля безопасности.

- Выделенный режим безопасности (все пользователи могут получить доступ ко всем данным).