Как проверить файл или сайт на вирусы

Допустим, я скачал из интернета файл. Но это как-то спонтанно получилось и я даже не помню, с какого сайта он был скачан. Хотелось бы перед открытием файла убедиться, что он не заражен вирусами. Как же его проверить? Варианта два: либо антивирусной программой, либо через интернет.

По-хорошему каждый скачанный из интернета файл следует проверять на вирусы. Даже если загружаете его с давно знакомого и любимого сайта. Как говорится, доверяй, но проверяй!

Немного об антивирусных программах

На каждом компьютере или ноутбуке должна быть установлена антивирусная программа. Также не мешало бы ее иметь и на планшете или телефоне. Особенно это касается начинающих пользователей, а также школьников и студентов.

Мое мнение основано на многолетней работе в сфере компьютерного обучения. И со мной согласны мои друзья, которые профессионально занимаются ремонтом компьютеров.

Как бы аккуратно вы ни работали за компьютером, всегда есть риск подхватить вирус.

Каждый день появляется кучка новых вирусов, и если программа не обновляет свои базы, то она не сможет их обнаружить и ликвидировать.

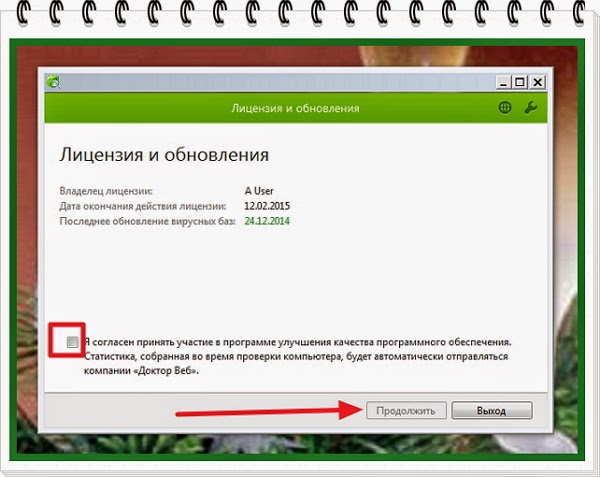

Антивирусов в мире существует очень много. Есть платные, а есть и совершенно бесплатные версии. Но не все они одинаково хороши. По личному опыту, я рекомендую из платных пользоваться Антивирусом Касперского или Eset NOD32, а из бесплатных – программой Avast.

Как проверить файл антивирусной программой

Если на вашем компьютере установлена рабочая антивирусная программа, то при нажатии правой кнопкой по любому файлу или папке в открывающемся меню будет определенный пункт. Например, при установленном Антивирусе Касперского он называется «Проверить на вирусы».

Если на компьютере другая программа, то название может отличаться. Например, «Сканировать программой ESET NOD32» или «Проверить Avast».

На этот пункт нужно нажать, и программа проверит файл или папку на вирусы. Если она что-то обнаружит, то вылечит, удалит или заблокирует опасный объект. Конечно, при условии, что антивирус рабочий и его базы регулярно обновляются.

На самом деле, ни одна антивирусная программа не гарантирует обнаружения и удаления всех возможных вирусов. Это как употребление даже самых качественных витаминных комплексов не гарантирует того, что вы не заболеете.

В случае с антивирусной программой риск подхватить вирус крайне мал. А если на компьютере установлена одна из проверенных программ с обновляющимися базами, то он сводится к нулю.

Под «проверенными» я имею в виду те, которым доверяю я, мои друзья и большинство опытных пользователей компьютера. А именно: Kaspersky, Eset NOD, Avast, Dr.WEB.

Резюме: для того чтобы проверить на вирусы определенный файл или папку с файлами антивирусной программой, нужно просто нажать на нее правой кнопкой мышки и из меню выбрать соответствующий пункт.

Как проверить файл без антивирусной программы

Если на компьютере по какой-то причине нет антивирусной программы или вы сомневаетесь в ее надежности, можно проверить файл прямо в интернете. Есть очень мощный сайт, который проверяет файлы не одним-двумя антивирусами, а более чем 50-ю.

Адрес сайта: virustotal.com

Принцип простой. Открываем virustotal.com, нажимаем на кнопку «Выберите файл» и выбираем файл на компьютере. После этого нажимаем на кнопку «Проверить».

Появится окошко, в котором будет сказано, проверялся ли этот файл раньше, а также когда это было и каковы результаты проверки.

Я вам рекомендую, каков бы ни был результат, все равно нажать на кнопку «Повторить анализ» в этом окошке. После этого начнется проверка файла и через непродолжительное время вы получите всю информацию по нему.

На картинке видно, что файл безопасен, но одной из 53-х антивирусных программ он не понравился. В данном случае этим файлом можно пользоваться. Но вот если бы он не понравился большему количеству программ, то лучше такой файл удалить.

Но вот если бы он не понравился большему количеству программ, то лучше такой файл удалить.

Минусы. Если в файле будет найдено что-то нехорошее, сайт его не сможет вылечить и не сможет удалить. Вам это нужно будет сделать самостоятельно при помощи установленной на компьютере антивирусной программы (при условии, что она найдет вирус) или вручную.

Еще один серьезный минус — ограничение по размеру. Можно проверить только файлы, размер которых не превышает 128 МБ.

Также стоит отметить, что проверяя файл через интернет, он попадает к разработчикам антивирусных программ. То есть, осуществляя проверку, вы соглашаетесь с тем, что этот файл попадет в другие руки.

Как проверить сайт без антивирусной программы

Если на компьютере есть рабочая антивирусная программа, то все сайты, которые вы открываете в интернете, она проверяет автоматически. Но если ее нет, компьютер все время пребывания в интернете находится под угрозой. Ведь даже просто открыв зараженный вирусом сайт, вы можете занести его в систему.

На самом деле, выход есть. Существуют различные антивирусные «примочки» к браузерам. По-научному, они называются плагины или расширения. Это такие маленькие программы, которые встраиваются в браузер и проверяют на вирусы каждый открываемый вами сайт.

В общем-то, такой вариант защищает не хуже антивирусной программы. Но с поправкой, что речь идет только об интернете и только о тех сайтах, которые вы открываете в браузере.

Например, файлы, которые вы получаете через скайп, эти «примочки» не проверяют.

Как добавить антивирус в браузер:

- Google Chrome: → Дополнительные инструменты → Расширения → включить Kaspersky Protection.

- Mozilla Firefox: → Дополнения → Расширения → включить Kaspersky Protection.

- Safari: Safari → Настройки → Расширения → установить галочку на пункт Kaspersky Security.

В Yandex браузер такой плагин добавлен по умолчанию — специально включать его не нужно.

Кроме того, проверить на вирусы определенный сайт или отдельную страницу сайта можно также через virustotal.

1. Заходим на сайт virustotal.com.

2. Щелкаем по вкладке «URL-адрес».

3. В строке «Введите URL» указываем адрес сайта, который нужно проверить.

4. Нажимаем на кнопку «Проверить!». Через пару секунд откроется дополнительное окошко, в котором будет написан результат.

Для более надежной проверки рекомендую на этом не останавливаться, а щелкнуть по кнопке «Повторить анализ». Антивирусы проверят сайт и выдадут актуальные данные о его безопасности.

Важно! Даже если проверка показала, что вирусов на сайте нет, это не гарантирует безопасности файлов, которые с него можно скачать. Поэтому рекомендую все-таки дополнительно их проверять.

Автор: Илья Кривошеев

Как проверить сайт на вирусы? — Вопросы и ответы — Джино

Проверить сайт на вирусы можно прямо в контрольной панели хостинга «Джино».

Авторизуйтесь в личном кабинете на jino.ru и перейдите в панель управления хостингом.

В разделе «Управление» выберите «Антивирус».

На странице «Антивирус» нажмите на кнопку «Новая проверка» и в открывшемся окне укажите путь к сайту, который необходимо проверить. Чтобы правильно указать путь, вы можете воспользоваться функцией «Обзор» и выбрать папку с доменом сайта.

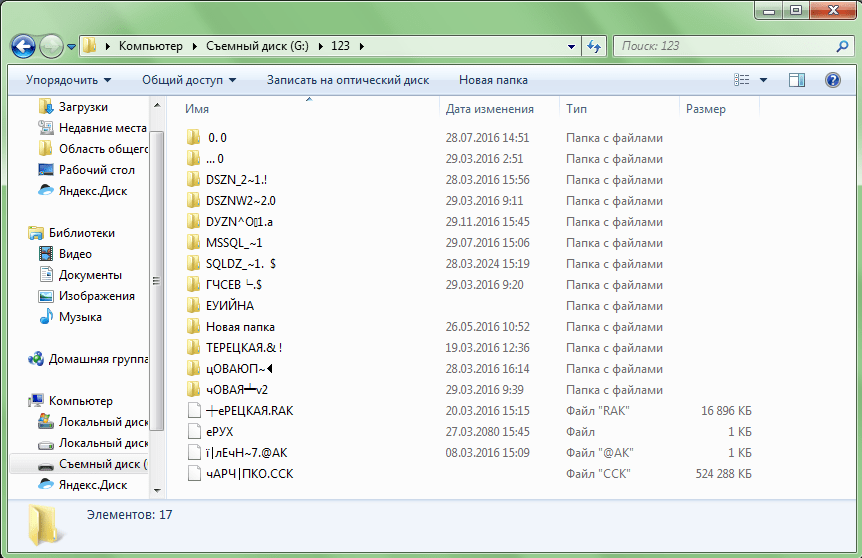

Пример указания пути к папке с файлами сайта, который нужно проверить:

Таким же образом вы можете проверить не только весь сайт, но и отдельную папку или файл сайта.

Когда путь к сайту будет указан, нажмите кнопку «Начать проверку».

Когда проверка на вирусы начнется, вы увидите дату и время проверки, путь к проверяемому объекту, сколько объектов проверено и сколько заражено. Данные обновляются автоматически, и как только проверка будет завершена, вы увидите оповещение.

При переходе по ссылке откроются подробные результаты:

Проверка сайта на вирусы может производиться в течение длительного времени. На работоспособность сайта это не влияет, и во время проверки он может работать в штатном режиме.

Примечания: Если сайт содержит большое количество файлов и папок, его лучше проверять на вирусы по частям.

Если вирусы на проверяемом сайте были обнаружены, то необходимо не только удалить их из файлов сайта, но и обязательно проверить на вирусы компьютер, на котором создавался и редактировался данный сайт. Вирусы попадают на сайты не с хостинга, а с зараженных устройств, у которых есть доступ к файлам сайтов.

Помните: если ваш компьютер или мобильное устройство не защищены от вирусов, то и ваши сайты будут под угрозой заражения. Найденные и удаленные с сайта вирусы могут возвращаться снова. В разделе «Антивирус» можно не только проверить сайт на вирусы, но и приобрести антивирус от Dr.Web на выгодных условиях.

Материал подготовлен пользователем «Джино» в рамках программы обмена опытом. «Джино» не несет ответственности за его содержание и не гарантирует корректность и актуальность представленной информации.

Применение хранилища вирусов в Avast Antivirus и Avast One

For the best Support Center experience, JavaScript must be turned on in your browser settings

При совершении покупок в магазине Avast вы можете получить уведомление о том, что вам необходимо разрешить использование JavaScript и/или файлы cookie в своем браузере. Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек.

Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек.

Чтобы разрешить использование JavaScript и/или файлов cookie, обратитесь к информации в соответствующем разделе ниже в зависимости от вашего браузера.

Google Chrome

Разрешение использования JavaScript

Инструкции по разрешению использования JavaScript на всех сайтах, которые вы посещаете с помощью Google Chrome, приведены в разделе Шаг 2. Включите JavaScript справочной статьи Google Chrome, приведенной ниже.

Если вы хотите включить JavaScript только для веб-страниц домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.и нажмите Добавить. ]avast.com

]avast.com

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению настройками файлов cookie в Google Chrome приведены в разделе Как изменить настройки файлов cookie справочной статьи Google Chrome, приведенной ниже.

Mozilla Firefox

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Mozilla Firefox для всех сайтов. Если вы отключили JavaScript с помощью расширения браузера, которое позволяет настраивать параметры JavaScript, вам необходимо повторно включить JavaScript с помощью этого расширения. Более детальную информацию о настройках JavaScript в Mozilla Firefox можно найти в статье из поддержки Mozilla ниже.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie для всех сайтов, которые вы посещаете с помощью Mozilla Firefox, приведены в статье поддержки Mozilla, указанной ниже.

Если вы хотите разрешить файлы cookie только для веб-страниц домена avast.com, выполните следующие шаги.

- Откройте любую страницу домена avast.com в окне своего браузера (любой URL-адрес, который начинается с avast.com).

- Нажмите значок щита слева от адресной строки.

- Нажмите синий (ВКЛ.) ползунок рядом с элементом Улучшенная защита от отслеживания на этом сайте ВКЛЮЧЕНА, чтобы он стал серым (ВЫКЛ.)

Файлы cookie будут разрешены для всех веб-страниц домена avast.com.

Safari

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Safari для всех сайтов. Если вы самостоятельно отключили JavaScript, выполните следующие действия для включения этой функции.

- Убедитесь, что окно Safari открыто и активно.

- Нажмите Safari ▸ Настройки… в левой части строки меню.

- Выберите панель Безопасность и убедитесь, что рядом с элементом Разрешить JavaScript установлен флажок.

Использование JavaScript будет разрешено для всех сайтов, которые вы посещаете с помощью Safari.

Разрешение использования файлов cookie

В Safari нет возможности разрешить использование файлов cookie для определенных сайтов. Однако вы можете управлять общими настройками файлов cookie, которые применяются ко всем сайтам, посещаемым вами с помощью Safari. Более детальную информацию о доступных вариантах можно найти в статье поддержки Apple, приведенной ниже.

Microsoft Edge

Информация ниже применима к новой версии Microsoft Edge (версия 79.0.309 или новее).

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

...Меню (три точки) ▸ Настройки. - Выберите Файлы cookie и разрешения сайтов ▸ JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie, применимыми ко всем сайтам, которые вы посещаете с помощью Microsoft Edge, приведены в справочной статье Microsoft, указанной ниже.

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте

...Меню (три точки) ▸ Настройки. - Выберите Файлы cookie и разрешения сайтов ▸ Файлы cookie и данные сайта.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Avast Secure Browser

Разрешение использования JavaScript

Информация о том, как разрешить всегда использовать JavaScript на определенных сайтах в Avast Secure Browser, приведена в статье ниже.

Разрешение использования файлов cookie

Информация о том, как разрешить всегда использовать файлы cookie на определенных сайтах в Avast Secure Browser, приведена в статье ниже.

Opera

Разрешение использования JavaScript

Чтобы разрешить использование JavaScript на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление JavaScript на страницах в статье справки Opera, приведенной ниже.

Если вы хотите разрешить JavaScript только для домена avast. com, выполните следующие шаги.

com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление файлами cookie на страницах в статье справки Opera, приведенной ниже.

Если вы хотите разрешить файлы cookie только для домена avast. com, выполните следующие шаги.

com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайта.

- Нажмите кнопку Добавить рядом с элементом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

- Все платные продукты Avast в сегменте потребительских решений

- Microsoft Windows 10 Home / Pro / Enterprise / Education — 32- или 64-разрядная версия

- Microsoft Windows 8.1 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 8 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 7 Home Basic / Home Premium / Professional / Enterprise / Ultimate — SP 1, 32- или 64-разрядная версия

Как вирусы попадают на Android и как их удалять.

Нужен ли антивирус на Android

Нужен ли антивирус на AndroidСодержание

Что такое вирус и какие они бывают

Вирус — это приложение с зловредным кодом. Он выглядит как обычное приложение, но отличается «начинкой».

Вирусы могут быть двух типов:

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

1. На сайтах для взрослых, сайтах со взломанными приложениями и пиратскими фильмами, торрент-трекерах и т.п.

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

2. По SMS, MMS и электронной почте

Как правило, это SMS от «девушек с сайтов знакомств», с сайтов бесплатных объявлений, письма от «нотариусов из Германии», сообщения о выигрыше в лотерею.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Чтобы вирус начал работать, мало его скачать, — надо еще и установить. Обычно вирусы загружаются в папку «Загрузки» (Download) и выглядят как установочные файлы приложений с расширением «apk».

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Если нажать «Установить», вирус установится и начнет работать.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Разрешения оригинального антивируса из Play Маркет

Разрешения вируса, который выдает себя за антивирус

Яндекс Навигатор:

Разрешения оригинального навигатора из Play Маркет

Разрешения вируса, который выдает себя за навигатор

Игра Говорящий Том 2:

Разрешения оригинальной игры Том 2 из Play Маркет

Разрешения вируса, который выдает себя за игру Том 2

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

1. Устанавливайте приложения только из Play Маркет и подходите к их выбору серьезно

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

2. Не переходите по неизвестным ссылкам в SMS, MMS или почте

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

3. Не рутируйте устройство и не устанавливайте неофициальные прошивки

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

4. Отключите автополучение MMS на вашем устройстве

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

5. Не подключайте банковскую услугу «Автоплатеж» (автоматическое пополнение баланса телефонного номера при снижении до определенной суммы)

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

-

Вытащите SIM-карту, чтобы не списались деньги со счета.

-

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно.

Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web. -

Проверьте устройство антивирусом и удалите все найденные вирусы.

-

Удалите антивирус, который установили.

-

Скачайте другой антивирус и проверьте устройство еще раз.

-

Просмотрите все установленные приложения и удалите неизвестные вам.

-

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

-

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

-

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

-

Вытащите SIM-карту, чтобы не списались деньги со счета.

-

Загрузите устройство в безопасном режиме.

-

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

-

Просмотрите все установленные приложения и удалите неизвестные вам.

-

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

-

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно.

Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web. -

Проверьте устройство антивирусом и удалите все найденные вирусы.

-

Удалите антивирус, который установили.

-

Скачайте другой антивирус и проверьте устройство еще раз.

-

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

-

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

Удаляем вирус из системы.Что делать, если антивирус не справился со своей работой.

Вы, наверно, неоднократно встречали информацию в СМИ о том, что появился новый

страшный вирус, который может привести к новой страшной эпидемии и чуть ли не к

концу Интернета. Или, что появилась новая технология вирусописания, основанная

на использовании младших битов пикселей графических изображений, и тело вируса

практически невозможно обнаружить. Или … много еще чего страшненького.

Иногда вирусы наделяют чуть ли не разумом и самосознанием. Происходит это от того,

что многие пользователи, запутавшись в сложной классификации и

подробностях механизма функционирования вирусов, забывают, что в первую

очередь, любой вирус — это компьютерная программа, т.е. набор процессорных

команд (инструкций), оформленных определенным образом. Как происходит заражение компьютера вредоносным программным обеспечением

(вирусом)? Ответ очевиден — должна быть запущена какая-то программа. Идеально -

с административными правами, желательно — без ведома пользователя и незаметно

для него. Способы запуска постоянно совершенствуются и основаны, не только на

прямом обмане, но и на особенностях или недостатках операционной системы или

прикладного программного обеспечения. Для отключения функций автозапуска в Windows XP/2000 здесь reg-файл для импорта в реестр. Для Windows 7 и более поздних отключение автозапуска можно выполнить с использованием апплета «Автозапуск» панели управления.

В этом случае отключение действует по отношению к текущему пользователю.     Но основным «поставщиком» вирусов, несомненно, является Интернет и, как основное прикладное программное обеспечение — «Обозреватель Интернета» (браузер). Сайты становятся все сложнее и красивее, появляются новые мультимедийные возможности, растут социальные сети, постоянно увеличивается количество серверов и растет число их посетителей. Обозреватель Интернета постепенно превращается в сложный программный комплекс — интерпретатор данных, полученных извне. Другими словами, — в программный комплекс, выполняющий программы на основании неизвестного содержимого.  Разработчики обозревателей (браузеров) постоянно работают над повышением безопасности своих продуктов, однако производители вирусов тоже не стоят на месте, и вероятность заражения системы вредоносным ПО остается довольно высокой. Существует мнение, что если не посещать «сайты для взрослых», сайты с серийными номерами программных продуктов и т.п. то можно избежать заражения. Это не совсем так. В Интернете немало взломанных сайтов, владельцы которых даже не подозревают о взломе. И давно прошли те времена, когда взломщики тешили свое самолюбие подменой страниц (дефейсом). Сейчас подобный взлом обычно сопровождается внедрением в страницы вполне добропорядочного сайта, специального кода для заражения компьютера посетителя. Кроме того, производители вирусов используют наиболее популярные поисковые запросы для отображения зараженных страниц в результатах выдачи поисковых систем. Особенно популярны

запросы с фразами «скачать бесплатно» и » скачать без регистрации и SMS». Старайтесь не использовать эти слова в поисковых запросах, иначе, риск получения ссылки на вредоносные сайты значительно возрастает. Разработчики обозревателей (браузеров) постоянно работают над повышением безопасности своих продуктов, однако производители вирусов тоже не стоят на месте, и вероятность заражения системы вредоносным ПО остается довольно высокой. Существует мнение, что если не посещать «сайты для взрослых», сайты с серийными номерами программных продуктов и т.п. то можно избежать заражения. Это не совсем так. В Интернете немало взломанных сайтов, владельцы которых даже не подозревают о взломе. И давно прошли те времена, когда взломщики тешили свое самолюбие подменой страниц (дефейсом). Сейчас подобный взлом обычно сопровождается внедрением в страницы вполне добропорядочного сайта, специального кода для заражения компьютера посетителя. Кроме того, производители вирусов используют наиболее популярные поисковые запросы для отображения зараженных страниц в результатах выдачи поисковых систем. Особенно популярны

запросы с фразами «скачать бесплатно» и » скачать без регистрации и SMS». Старайтесь не использовать эти слова в поисковых запросах, иначе, риск получения ссылки на вредоносные сайты значительно возрастает. Особенно, если вы ищете популярный фильм, еще не вышедший в прокат или последний концерт известнейшей группы. Особенно, если вы ищете популярный фильм, еще не вышедший в прокат или последний концерт известнейшей группы.    Механизм заражения компьютера посетителя сайта, в упрощенном виде, я попробую объяснить на примере. Не так давно, при посещении одного, довольно популярного сайта, я получил уведомление программы мониторинга автозапуска (PT Startup Monitor) о том, что приложение rsvc.exe пытается выполнить запись в реестр. Приложение было благополучно прибито FAR’ом, а изменения в реестре отменены PT Startup Monitor’ом. Анализ страниц сайта показал наличие странного кода на языке Javascript, выполняющего операции по преобразованию строковых данных, не являющихся осмысленным текстом. Язык Javascript поддерживается большинством современных браузеров и используется практически на всех веб-страницах. Сценарий, загружаемый с таких страниц, выполняется обозревателем Интернета. В результате многочисленных преобразований упомянутых выше строк получался довольно простой код: iframe src=»http://91. означающий выполнение CGI-сценария сервера с IP — адресом 91.142.64.91 (не имеющего никакого отношения к посещаемому сайту) в отдельном окне (тег iframe) размером 1 пиксель по ширине и 1 пиксель по высоте, в невидимом окне. Результат — вполне вероятное вирусное заражение. Особенно, если нет антивируса или он не среагирует на угрозу. Данный пример скрытого перенаправления посетителя на вредоносный сайт с использованием тега «iframe» сегодня, наверно, не очень актуален, но вполне демонстрирует как, посещая легальный сайт, можно незаметно для себя побывать и на другом, не очень легальном, даже не подозревая об этом. К сожалению, абсолютной гарантии от вирусного заражения нет и нужно быть готовым к тому, что с вирусом придется справляться собственными силами.

В последнее время, одним из основных направлений развития вредоносных

программ стало применение в них всевозможных способов защиты от обнаружения

антивирусными средствами — так называемые руткит (rootkit) — технологии.

Удаление «качественного» вируса, становится все более нетривиальной задачей,

поскольку такой вирус разработчики снабжают свойствами, максимально

усложняющими ее решение. Нередко вирус может работать в режиме ядра

(kernel mode) и имеет неограниченные

возможности по перехвату и модификации системных функций. Другими словами —

вирус имеет возможность скрыть от пользователя (и антивируса) свои файлы,

ключи реестра, сетевые соединения, — все, что может быть признаком его наличия

в зараженной системе. Он может обойти любой брандмауэр, системы обнаружения

вторжения и анализаторы протоколов. И, кроме всего прочего, он может работать

и в безопасном режиме загрузки Windows.     Развитие антивирусов тоже не стоит на месте, — они постоянно совершенствуются, и в большинстве случаев, смогут обнаружить и обезвредить вредоносное ПО, но рано или поздно, найдется модификация вируса, которая какое-то время будет «не по зубам» любому антивирусу. Поэтому самостоятельное обнаружение и удаление вируса — это работа, которую рано или поздно придется выполнять любому пользователю компьютера. Для примера я взял вирус, ссылку на который получил в спам-письме, следующего содержания: Здравствуйте.     Анализ заголовков письма показал, что оно было отправлено с компьютера в Бразилии через сервер, находящийся в США. А фирменный бланк предлагается скачать с сервера в Польше. И это с русскоязычным-то содержанием.

Ясное дело, что никакого фирменного бланка вы не увидите, и скорее всего,

получите

троянскую программу на свой компьютер. 1.

Наверняка должен быть «левый» трафик. Определить можно с помощью анализаторов

протокола. Я использовал Wireshark. Сразу после загрузки первым запускаю его.

Все правильно, есть наличие группы DNS-запросов (как потом оказалось — один

раз за 5 минут) на определение IP-адресов узлов ysiqiyp.com, irgfqfyu.com,

updpqpqr.com и т.п. Вообще-то все ОС Windows любят выходить в сеть, когда надо

и не надо, антивирусы могут обновлять свои базы, поэтому определить

принадлежность трафика именно вирусу довольно затруднительно. 2.     Попробуем использовать программы для поиска руткитов. Сейчас таких программ уже немало и их несложно найти в сети. Одна из наиболее популярных — RootkitRevealer Марка Руссиновича, которую можно скачать на странице раздела Windows Sysinternals сайта Microsoft. Инсталляция не требуется. Разархивируем и запускаем. Жмем «Scan». После непродолжительного сканирования видим результаты:     Кстати, даже не вникая в содержания строк, можно сразу заметить,

что имеются очень «свежие» по времени создания/модификации записи или файлы

(колонка «Timestamp»).

Осталось выполнить самое важное действие — удалить вирус.

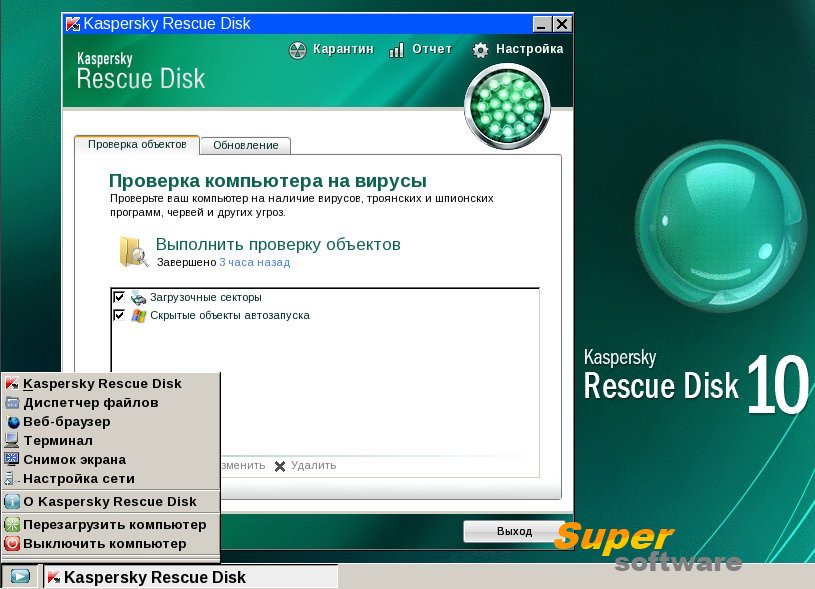

Самый простой и надежный способ — загрузиться в другой, незараженной

операционной системе и запретить старт драйверов руткита. Воспользуемся стандартной консолью восстановления Windows. Берем установочный диск Windows XP и загружаемся с него. На первом экране выбираем 2-й пункт меню — жмем R. Выбираем систему (если их несколько): Вводим пароль администратора. В самом деле, в списке присутствует Yoy46, правда отсутствует grande48, что говорит о том, что файл драйвера grande48.sys скрытно присутствует в системе, но не загружается: Консоль восстановления позволяет запрещать или разрешать запуск драйверов и служб с помощью команд disable и enable. Запрещаем старт Yoy46 командой: disable Yoy46

Водим команду EXIT и система уходит на перезагрузку.

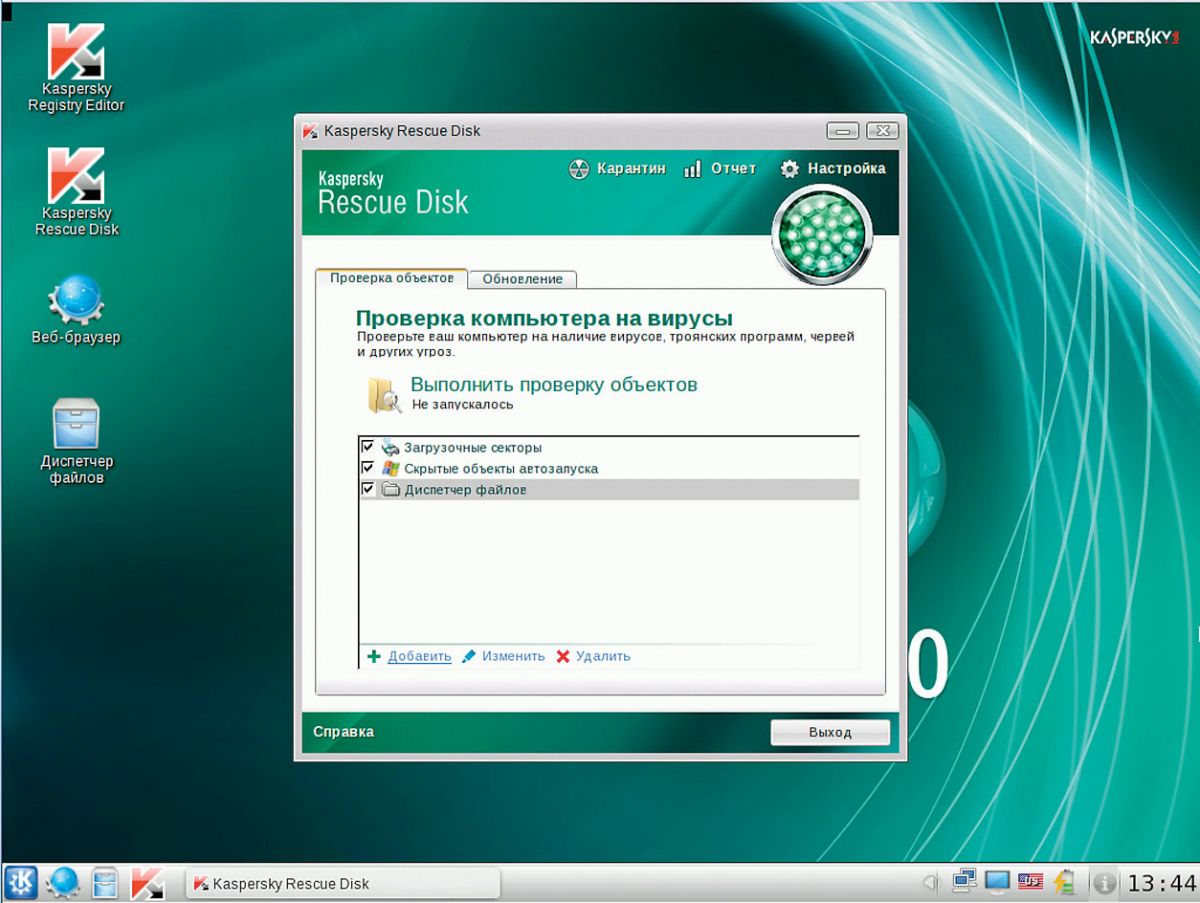

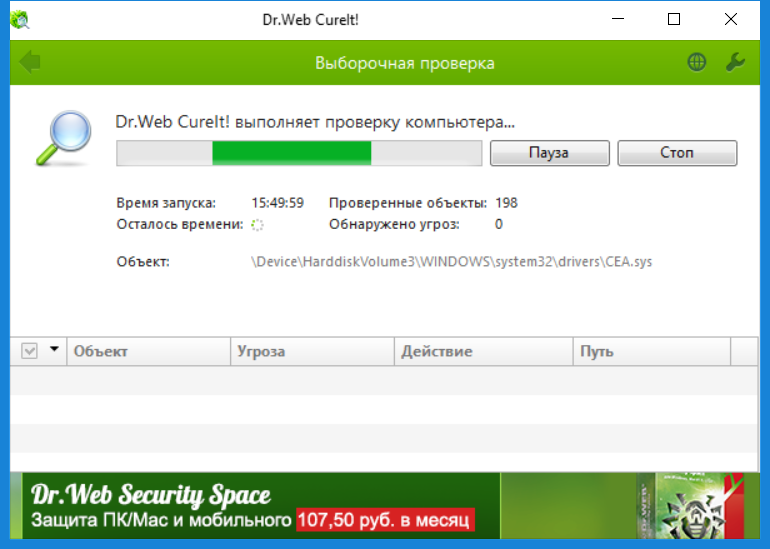

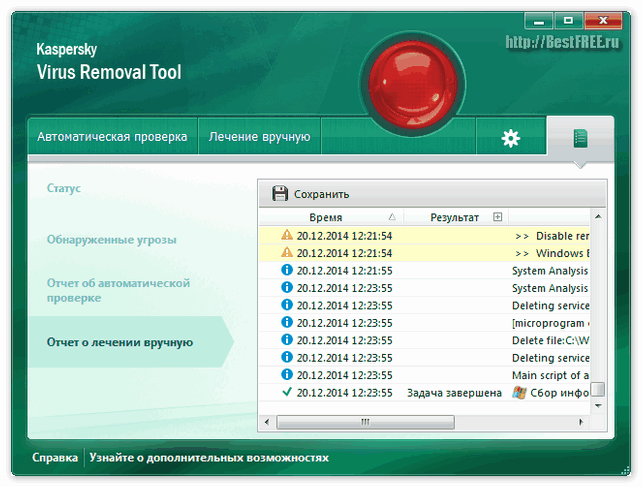

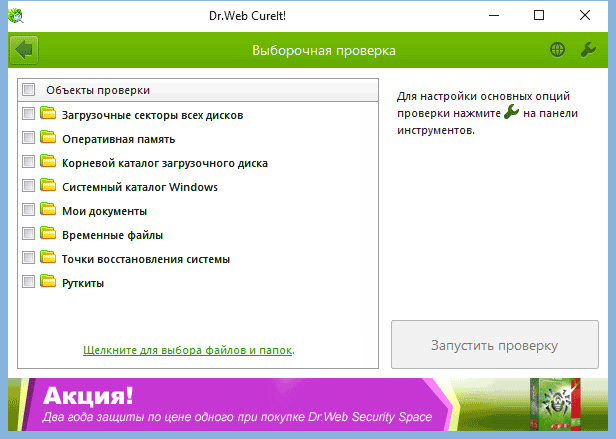

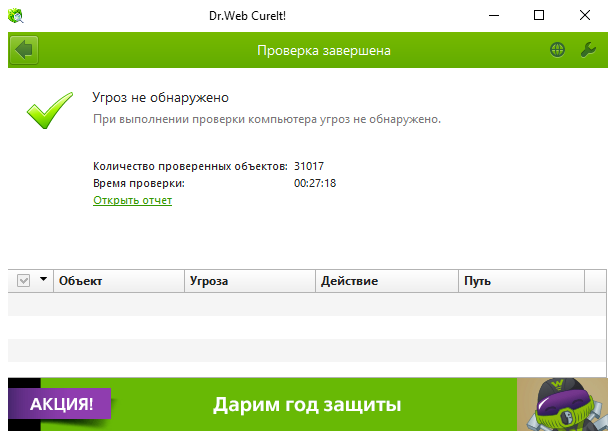

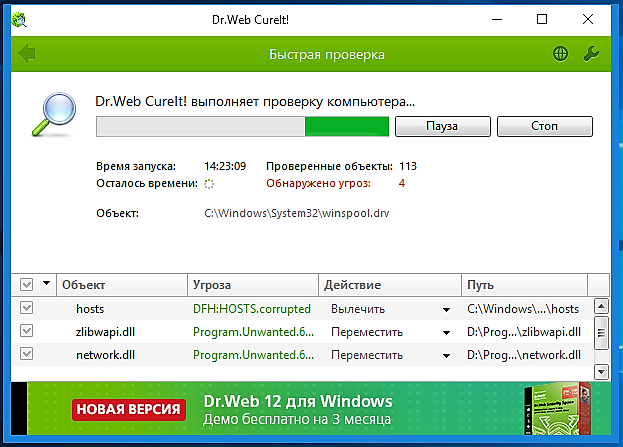

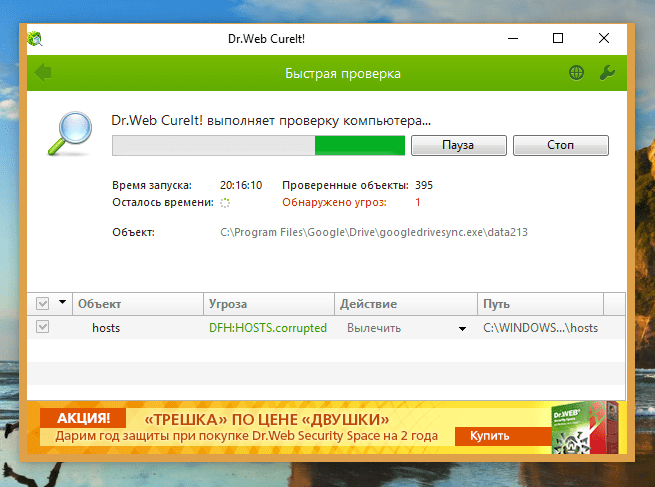

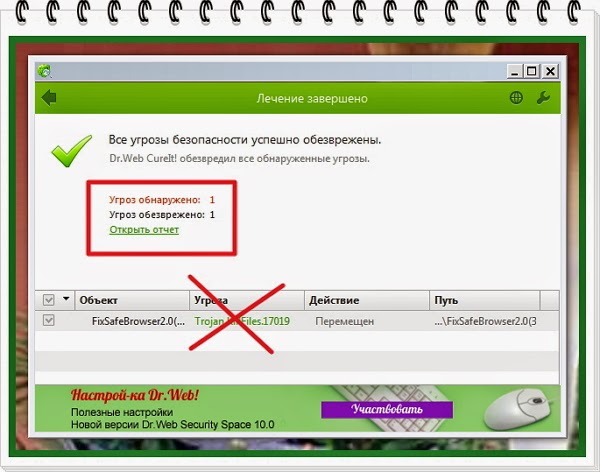

Если по каким-либо причинам, нет возможности воспользоваться Dr.Web LiveCD,

можно попробовать антивирусный сканер Dr.Web CureIt!, который можно запустить,

загрузившись в другой ОС, например, с использованием

Winternals ERD Commander. Для сканирования зараженной системы необходимо

указать именно ее жесткий диск (Режим «Выборочная проверка»).

Сканер поможет вам найти файлы вируса, и вам останется лишь

удалить связанные с ним записи из реестра. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\SafeBoot Добавлю, что существует новый класс rootkit, представителем которого является

BackDoor.

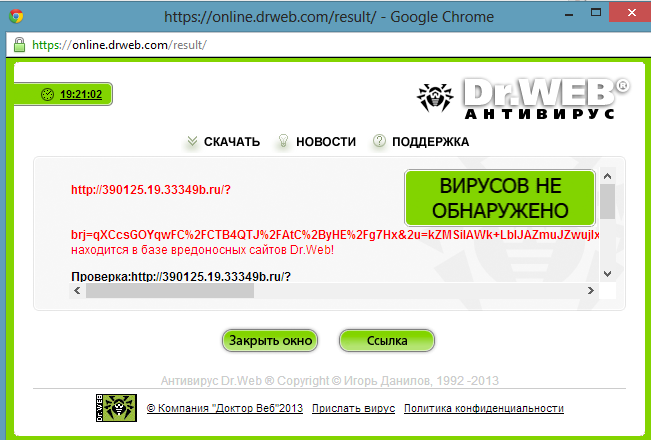

Если у вас возникли сомнения относительно какого-либо файла, то можно

воспользоваться бесплатной онлайновой антивирусной службой

virustotal.

Иногда, в результате некорректных действий вируса (или антивируса) система

вообще перестает загружаться. Приведу характерный пример. Вредоносные программы

пытаются внедриться в систему, используя различные, в том числе, довольно

необычные способы. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Services     Информация, предназначенная для диспетчера сеансов, находится в ключе реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\Session Manager Одним из способов внедрения в систему, является подмена dll-файла для CSRSS. Если вы посмотрите содержимое записи HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\Session Manager\SubSystems то найдете значения ServerDll=basesrv, ServerDll=winsrv. ServerDll=basepvllk32 (или какую либо другую dll, отличную от basesrv и winsrv) Что обеспечит, при следующей перезагрузке, получение управления вредоносной программе. Если же ваш антивирус обнаружит и удалит внедренную basepvllk32, оставив нетронутой запись в реестре, то загрузка системы завершится «синим экраном смерти» (BSOD) с ошибкой STOP c000135 и сообщением о невозможности загрузить basepvllk32. Поправить ситуацию можно так: — загрузится в консоль восстановления (или в любой другой системе), и

скопировать файл basesrv.dll из папки C:\WINDOWS\system32 в ту же папку

под именем basepvllk32.dll. После чего система загрузится и можно будет

вручную подправить запись в реестре.     Еще один характерный пример. Вредоносная программ регистрируется

как отладчик процесса explorer.exe, создавая в реестре запись типа:     В случае, когда вы точно знаете время заражения системы, откат на точку восстановления до этого события, является довольно надежным способом избавления от заразы. Иногда есть смысл выполнять не полный откат, а частичный, с восстановлением файла реестра SYSTEM, как это описано в статье «Проблемы с загрузкой ОС» раздела «Windows»     == Май 2008. == Дополнение    Это дополнение возникло через год после написания основной статьи. Здесь я решил разместить наиболее интересные решения, возникшие в процессе борьбы с вредоносным программным обеспечением. Что-то вроде коротких заметок. После удаления вируса ни один антивирус не работает.

Случай интересен тем, что способ блокировки антивирусного программного обеспечения можно использовать и в борьбе с исполняемыми файлами вирусов. Началось все с того, что после удаления довольно примитивного вируса не заработал лицензионный «Стрим Антивирус». Переустановки с чисткой реестра не помогли. Попытка установки Avira Antivir Personal Free закончилась успешно, но сам антивирус не запустился. В системном журнале было сообщение о таймауте при запуске службы «Avira Antivir Guard». Перезапуск вручную заканчивался той же ошибкой. Причем, никаких лишних процессов в системе не выполнялось. Была стопроцентная уверенность — вирусов, руткитов и прочей гадости (Malware) в системе нет. Опасно — отладчик процесса «avz.exe»=»ntsd-d» Это была уже серьезная зацепка. Поиск в реестре по контексту «avz» привел к обнаружению в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options раздела с именем avz.exe, содержащем строковый параметр с именем

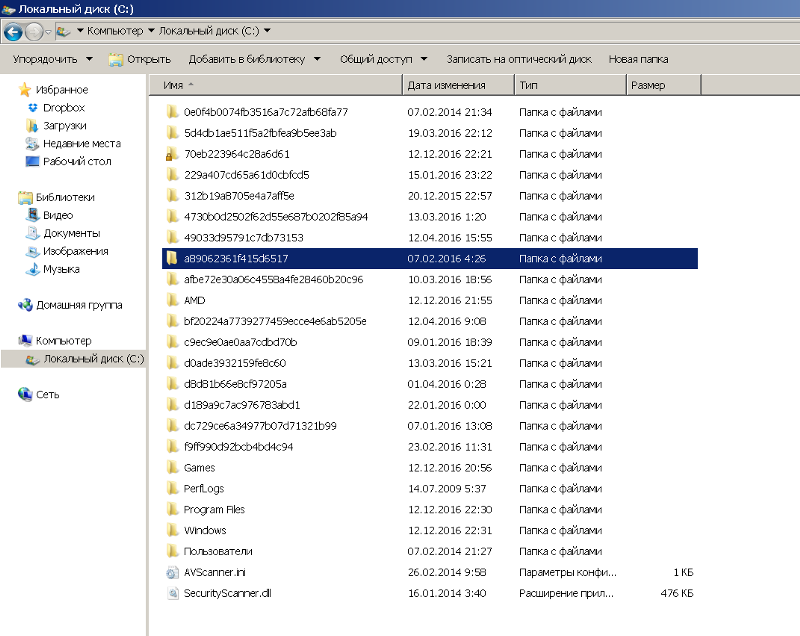

«Debugger» и значением «ntsd -d».     После удаления из реестра всех разделов, c именем ???.exe и содержащих запись «Debugger» = «ntsd -d» работоспособность системы полностью восстановилась. В результате анализа ситуации с использованием параметра «ntsd -d» для блокировки запуска исполняемых файлов, появилась мысль использовать этот же прием для борьбы с самими вирусами. Конечно, это не панацея, но в какой-то степени может снизить угрозу заражения компьютера вирусами с известными именами исполняемых файлов. Для того, чтобы в системе невозможно было выполнить файлы с именами ntos.exe, file.exe, system32.exe и т.п. можно создать reg-файл для импорта в реестр: Windows Registry Editor Version 5.00 Обратите внимание, на то, что имя раздела не содержат пути файла, поэтому данный способ нельзя применять для файлов вирусов, имена которых совпадают с именами легальных исполняемых файлов, но сами файлы нестандартно размещены в файловой системе. Например, проводник Explorer.exe находится в папке \WINDOWS\, а вирус располагается где-то в другом месте — в корне диска, в папке \temp, \windows\system32\ Если вы создадите раздел с именем «Explorer.exe» — то после входа в систему вы получите пустой рабочий стол, поскольку проводник не запустится. Хуже того, если вы создадите раздел, имя которого совпадает с именем системной службы (winlogon.exe, csrss.exe, smss.exe, services.exe, lsass.exe), то получите рухнувшую систему. Если вирус находится в C:\temp\winlogon.exe, а легальный модуль входа в систему C:\WINDOWS\SYSTEM32\winlogon.exe, создание раздела с именем winlogon.exe приведет к невозможности запуска службы winlogon и краху системы с синим экраном смерти (BSOD). По этой ссылке вы можете скачать .reg-файл с подборкой из имен файлов, наиболее часто используемых актуальными вирусами. После импорта в реестр, в случае попытки выполнения файла с именем, присутствующем в заготовке, вы получите подобное окно: Если у вас возникнут проблемы с легальной программой, имя исполняемого файла которой совпало с именем, используемым вредоносным ПО, откройте раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options и удалите подраздел с данным именем. Для удобства, имена с параметром «ntsd -d» я выделил заглавными буквами. Вирус СМС-вымогатель.

Основная цель современных вирусописателей — заработать деньги любым способом.

В последнее время участилось использование вируса для блокировки рабочего

стола пользователя и вывод сообщения, предлагающего отправить СМС на

определенный (как правило, короткий) номер для разблокировки. Подобное

сообщение может сопровождаться отображением какого — нибудь порнобаннера

или предупреждения об использовании нелицензионного программного обеспечения,

или даже о потере данных при попытке переустановки системы. Встречаются даже

вирусы, нагло заявляющие, что «Данный программный продукт не является вирусом».

Еще одна

особенность этой разновидности вредоносного ПО заключается в том, что

максимально затруднен

запуск каких-либо программ, не работают стандартные комбинации клавиш,

запрещено использование редактора реестра, невозможно зайти на

антивирусные сайты и т.п. Подобные вирусы не маскируют,

а наоборот — демонстрируют свое присутствие в системе и максимально затрудняют

возможность выполнить любые действия на компьютере. Практически, рабочий стол

пользователя заблокирован, и никакие действия невозможны.     На сайте антивирусной компании «Доктор Веб» есть специальная форма для генерации кода разблокировки. Перейти к форме сайта DrWeb     Но, все же, надеяться на то, что запрашиваемый вирусом код, подойдет в каждом конкретном случае, не стоит. Как не стоит надеяться на честное самоуничтожение вируса, и тем более, не стоит отправлять СМС. Любой вирус можно удалить, даже если он не обнаруживается антивирусами. Методики удаления вируса-вымогателя ничем не отличаются от методик удаления любого другого вредоносного ПО, с одним, пожалуй, отличием — не стоит тратить время на попытки справиться с дрянью в среде зараженной системы, разве что для развития собственных навыков и пополнения знаний. Наиболее простой и эффективный путь — загрузиться с использованием другой, незараженной системы и, подключившись к зараженной, удалить файлы вируса и исправить внесенные им записи в реестре. Об этом я уже писал выше, в основной части статьи, а здесь попытаюсь просто изложить несколько кратких вариантов удаления вируса. — Переходите на диск зараженной системы и просматриваете системные каталоги на наличие исполняемых файлов и файлов драйверов с датой создания близкой к дате заражения. Перемещаете эти файлы в отдельную папку. Обратите внимание на каталоги \Windows Очень удобно использовать для поиска таких файлов FAR Manager, с включенной сортировкой по дате для панели, где отображается содержимое каталога (комбинация CTRL-F5). Особое внимание стоит обратить на скрытые исполняемые файлы. Существует также эффективная и простая утилита от Nirsoft — SearchMyFiles, применение которой позволяет, в подавляющем большинстве случаев, легко обнаружить вредоносные файлы даже без использования антивируса. Способ обнаружения вредоносных файлов по времени создания (Creation time) — Подключаетесь к реестру зараженной системы и ищете в нем ссылки на имена этих файлов. Сам реестр не мешает предварительно скопировать (полностью или, по крайней мере, те части, где встречаются выше указанные ссылки). Сами ссылки удаляете или изменяете в них имена файлов на другие, например — file.exe на file.ex_, server.dll на server.dl_, driver.sys на driver.sy_. Данный способ не требует особых знаний и в случаях, когда вирус не меняет дату модификации своих файлов (а это пока встречается очень редко) — дает положительный эффект. Даже если вирус не обнаруживается антивирусами. — Если предыдущие методики не дали результата, остается одно — ручной поиск возможных вариантов запуска вируса. В меню Administrative Tools ERD Commander’а имеются пункты: Autoruns — информация о параметрах запуска приложений и оболочке пользователя. Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой «Поделиться» В начало страницы     |     На главную страницу сайта |

Все способы проверить на вирусы смартфон с Андроид

В операционной система Android в последнее время сильно улучшили безопасность. Разработчики в Google с каждой новой версией улучшают защиту устройства, вводят новые ограничения для приложений и всячески пытаются уберечь владельца от вирусов, взломов и угроз. Но этого недостаточно для того, чтобы в Андроид-смартфонах вовсе пропали вирусы. В этой статье разберемся как проверить на вирусы смартфон с Android через все возможные методы.

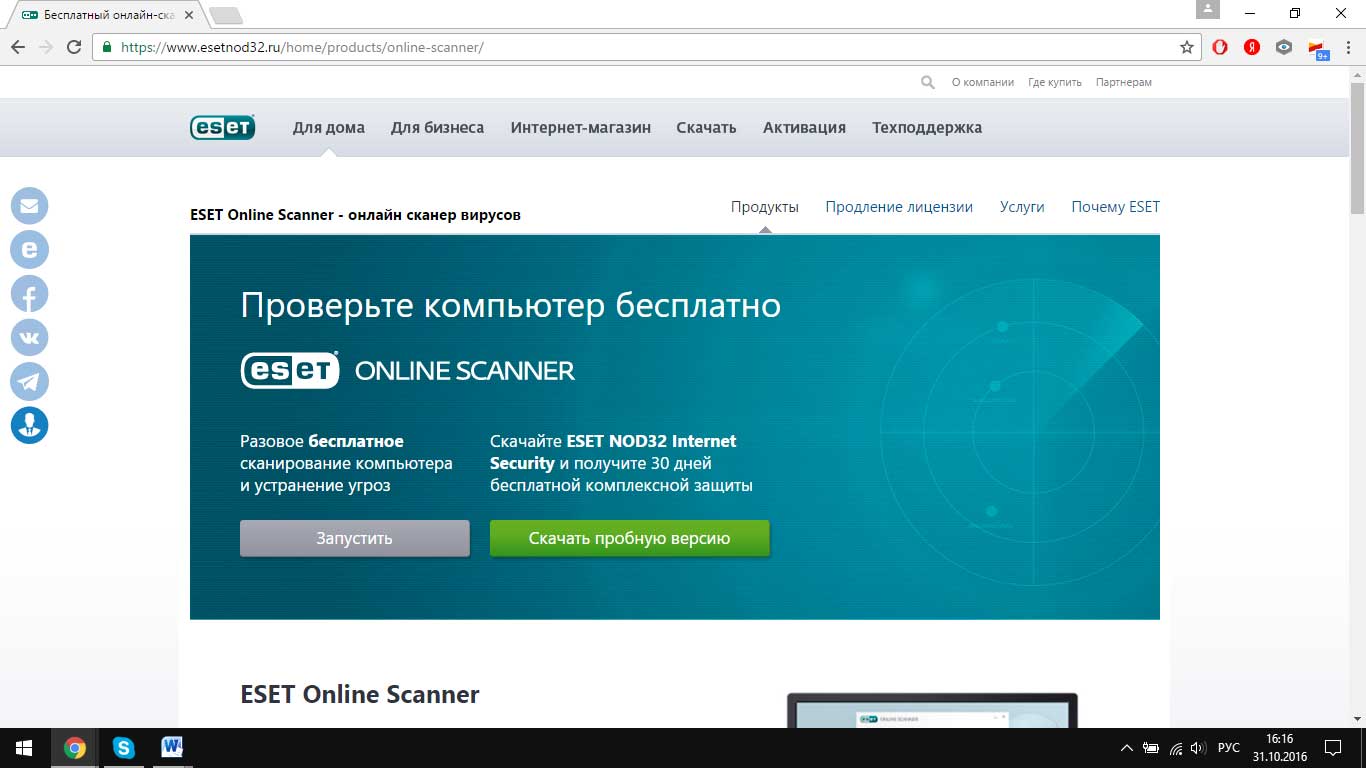

Проверка через встроенную функцию Play защита

Начиная с Android 9.0, в приложении Google Play и в настройках системы внедрена функция Play Защиты. Она нужна для сканирования всех сторонних приложений на смартфоне и выявлению угроз. Эта система отлично справляется со своей работой и помогает избежать вирусов при скачивании программ из apk файла или из официального магазина приложений Google Play. Чтобы просканировать все приложение на андроид через Плей защиту, нужно сделать следующее:

- Открыть настройки смартфона и перейти в раздел «Безопасность»;

- В этом разделе перейти в пункт «Google Play Защита»;

- Нажать на иконку возобновления для сканирования всех установленных приложений.

Если Play Защита выключена, то её нужно включить. Делается это по кнопке шестеренки вверху справа. Достаточно открыть эти настройки установить одну единственно возможную галочку напротив пункта «Выявлять угрозы безопасности».

Также Play Защита доступно через магазин Google Play. Чтобы воспользоваться сканированием там, нужно открыть Play Market и в нём выбрать раздел «Play Защита» (он находится в боковом меню справа).

Если подозрение на вирус более специфично, например, он в корне системы либо в отдельном файле, не привязанном к приложению, то стоит воспользоваться более надежным методом через антивирус или компьютер.

Проверка через антивирус

Антивирусы – это специальные программы для смартфона, которые проверяют всю систему на наличие ошибок, угроз или вирусов. Они очень эффективны в борьбе с вирусами, поэтому для неопытных пользователей рекомендуются к установке. Чтобы проверить смартфон на наличие вирусов через антивирус, его нужно скачать и запустить. Вот пару советов по этому поводу.

Важно! Не используйте несколько антивирусов одновременно. На смартфоне достаточно лишь одного антивируса, а два будут только сильнее нагружать систему и садить батарею.

Антивирусы можно скачать из официального магазина приложений Google Play либо из сторонних ресурсов в виде apk файла. Антивирусов бывает много, но в этой статье мы разберем наиболее нужные и эффективные программы для борьбы с вирусами и угрозами на Андроид.

Dr.Web Security Space

Доктор Веб является одним из самых популярных антивирусов на Андроид. Он отлично справляется со своей работой, умеет регулярно сканировать систему в фоне и даже блокировать некоторые заданные URL категории либо конкретные сайты. Ещё эта программа поможет заблокировать номер телефона, либо сделать смартфон недоступным для тех, кого нет в телефонной книге.

Он платный, но есть 14 дней льготного периода при первой активации.

Скачать: https://play.google.com/store/apps/details?id=com.drweb.pro

Avast антивирус

Аваст хоть и пользуется неоднозначной репутацией, но тем не менее имеет свою собственную глубокую программу для проверки смартфона на угрозы. Это приложение стоит использовать во вторую очередь, если Dr. Web не помог, либо за него не хочется платить.

Скачать: https://play.google.com/store/apps/details?id=com.avast.android.mobilesecurity

Kaspersky Internet Security

Касперский больше ориентирован на защиту смартфона от вредоносных сайтов, баннеров и агрессивной рекламы. Этот антивирус подойдет в том случае, если необходимо удостоверится, что смартфон не подцепил заразу при посещении сомнительных незащищенных сайтов.

Скачать: https://play.google.com/store/apps/details?id=com.kms.free

Avira Antivirus Security

Авира – универсальный антивирус, который порой может найти ошибку, которая прошла мимо Dr. Web или Аваста. Её тоже можно использовать для сканирования, программа бесплатная и имеет ряд уникальных функций (автоматическое сканирование, блокировка некоторых датчиков и сенсоров для приложений, антивор и так далее).

Скачать: https://play.google.com/store/apps/details?id=com.avira.android

Мы настоятельно не рекомендуем использовать в качестве антивируса программы по типу Clean Master, Security Master, Super Cleaner, 360 Security, Antivirus Mobile, APUS Security или Nox Security – разработчики этих программ давно попались на сборе анонимной статистики у своих пользователей и на неэффективности их продукции.

Проверка через компьютер

Проверка через компьютер подразумевает под собой подключение смартфона по USB кабелю и сканирование всех его файлов. Такая проверка не задевает угрозы из приложений (например, попытки перехватить статистику смартфона или прочую конфиденциальную информацию). Но она может помочь, если на смартфоне появился отдельный файл с вирусом. Так легко можно найти вирус, который на самом смартфоне не работает, а передается только при использовании Bluetooth, OTG и так далее. Для такой проверки нужно иметь вирус на компьютере.

Чтобы проверить смартфон на вирусы через компьютер, достаточно подключить гаджет по USB проводу к компьютеру и перевести его в режим передачи данных по USB. Далее на компьютере выбрать папку с корневой системой смартфона и отсканировать её через любой антивирус для ПК. Можно использовать аналог Аваста, Касперского и т.д.

Онлайн-проверка файла на вирусы

В интернете есть множество ресурсов для онлайн-проверки файлов на вирусы и угрозы. Если у вас есть подозрения касательно конкретного файла, то стоит его проверить перед использованием.

Для этого лучше всего использовать сайт Вирустотал по вот этой ссылке.

Нужно открыть ресурс, нажать на кнопку «Choose file» и выбрать желаемый документ через файловый менеджер. После этого сайт укажет, есть ли угрозы в файле специальным индикатором.

Как проверить телефон Android на вирусы через компьютер (ПК) или ноутбук

Давайте посмотрим каким образом можно проверить и удалить вирусы на Android через компьютер и антивирусную программу на нем. Подобная штука нужна, если вы не уверены, что ваш антивирус на телефоне работает корректно или сам вирус не дает установить антивирус на него.

Данная статья подходит для всех брендов, выпускающих телефоны на Android 10/9/8/7: Samsung, HTC, Lenovo, LG, Sony, ZTE, Huawei, Meizu, Fly, Alcatel, Xiaomi, Nokia и прочие. Мы не несем ответственности за ваши действия.

Внимание! Вы можете задать свой вопрос специалисту в конце статьи.

Поиск и удаление троянских программ

Наиболее распространенным типом вирусов на устройстве Андроид являются шпионские приложения, которые в народе называют «троянами». Они анонимно собирают сведения о владельце планшета или смартфона (почтовые адреса, данные банковских карт, пароли и т.п.) и выполняют их последующую пересылку на определенный сервер.

Главным признаком наличия троянской программы считается снижение быстродействия гаджета (это особенно заметно на слабых девайсах) и повышенный расход трафика в интернете.

Для удаления трояна с устройства Андроид используем такие шаги:

Читайте Как проверить Android на шпионские программы

Нужна помощь?Не знаешь как решить проблему в работе своего гаджета и нужен совет специалиста? На вопросы отвечает Алексей, мастер по ремонту смартфонов и планшетов в сервисном центре.Напиши мне »

Avast

Данный антивирус стал одним из наиболее популярных в мире. Существует платная и бесплатная версии. Чтобы сканировать Андроид устройство через ПК, вполне достаточно функционала бесплатной версии.

Инструкция для антивируса Аваст:

Если на гаджете имеется какая-либо защита, то данный способ может не сработать. Аваст просто не сможет получить доступ к девайсу.

Запустить сканирование можно и таким способом:

- Находим в «Проводнике» необходимое устройство. Оно может отображаться в виде отдельного съемного носителя (к примеру, «Диск F»). По нему щелкаем правой кнопкой мыши.

- В контекстном меню выбираем способ «Сканировать». С надписью рядом должен быть значок Аваст.

В Avast есть возможность проводить автоматическое сканирование всех подключаемых носителей по USB. Возможно, на гаджете может быть обнаружен вирус уже на этом этапе, без запуска дополнительного сканирования.

Читайте Подключение Android к компьютеру по USB как флешку

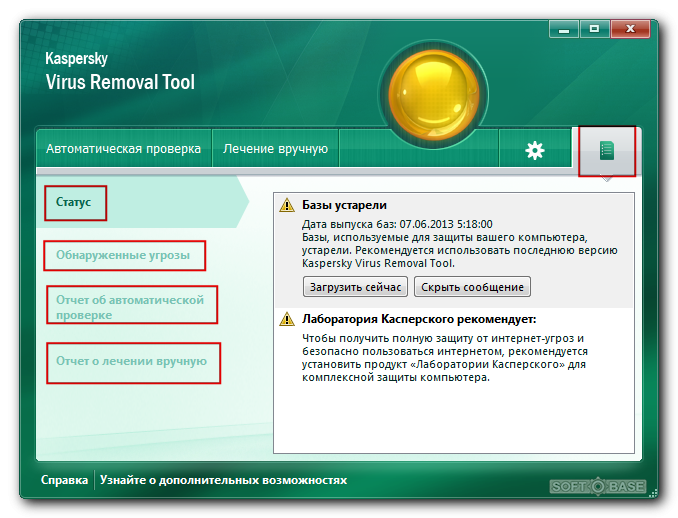

Kaspersky Anti-Virus

Данный софт является одним из самых мощных антивирусных ПО. Сейчас доступна бесплатная версия, которая имеет урезанный функционал – Kaspersky Free. Совершенно не важно, используется бесплатная или платная версия, в них имеется весь функционал для сканирования Андроид устройств.

Настраиваем процесс сканирования по следующей инструкции:

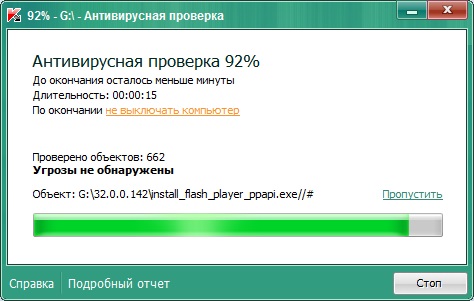

- Запускаем пользовательский интерфейс антивирусной программы. Там выбираем пункт «Проверка». Увеличить

- В левом меню нажимаем на «Проверка внешних устройств». Выбираем в центральной части окна букву, которой обозначается ваш гаджет во время подключения к компьютеру.

- Нажимаем «Запустить проверку». Увеличить

- Процесс проверки займет некоторое время. После ее завершения будет продемонстрирован список с потенциальными и обнаруженными угрозами. С помощью специальных кнопок можно от опасных элементов избавиться.

Аналогично с Аваст, сканирование можно запустить, не открывая в антивирусной программе пользовательский интерфейс. Просто находим устройство в «Проводнике», которое необходимо просканировать, нажимаем на него правой кнопкой мыши и выбираем «Сканировать». Рядом со строкой должна быть иконка Kaspersky.

УвеличитьMalwarebytes

Данная специальная утилита используется для обнаружения рекламного, шпионского и иного вредоносного ПО. Хотя Malwarebytes не такая популярная, как антивирусы, но отличается своей эффективностью.

Читайте На Android выскакивает реклама — как убрать и заблокировать

Инструкция по работе с утилитой:

- Скачиваем, устанавливаем и запускаем программу. В пользовательском интерфейсе выбираем раздел «Проверка», который располагается в левом меню.

- В меню, где необходимо выбрать тип проверки, указываем «Выборочная».

- Нажимаем на кнопку «Настроить сканирование». Увеличить

- Сначала нужно сделать настройку объектов проверки слева в окне. Там рекомендуется установить галочки для всех пунктов, кроме «Проверка на наличие руткитов».

- Отмечаем в правой части окна галочкой девайс, который необходимо проверить. Он обозначается буквой как обычная флешкой. Довольно редко отображается наименование модели гаджета.

- Нажимаем «Запустить проверку». Увеличить

- После завершения проверки отобразится список файлов, которые утилита отнесла к потенциально опасным. Из данного списка их можно перенести в «Карантин», а уже оттуда полностью удалить.

Сканирование можно запустить из «Проводника», аналогично с рассмотренными выше антивирусами.

УвеличитьЗащитник Windows

Данная антивирусная программа по умолчанию есть во всех современных версиях Виндовс. В ее новой версии доступен функционал по поиску и борьбе со многими известными вирусами.

Теперь рассмотрим, как при помощи стандартного Защитника выполнить проверку гаджета Андроид на вирусы:

Андроид устройство вполне реально просканировать только при помощи возможностей компьютера, но существует вероятность, что результат будет неточным. Лучше применять антивирус, который разработан специально для мобильных гаджетов.

Читайте При подключении USB ноутбук выключается

Очистка мобильного устройства от баннеров и вирусов

Данный вид вредоносного ПО на планшеты и смартфоны устанавливается в виде отдельных приложений и может привести к отображению на экране рекламных баннеров. Они мешают владельцу нормально использовать девайс и вызывают периодические зависания и сильные торможения. На устройство Андроид такой вирус может попасть со сторонних сайтов, так как на Плей Маркет все размещенные программы проверяются встроенным сканером Bouncer.

При демонстрации на экране рекламных баннеров необходимо обследовать раздел «Приложения». Если там будет обнаружен подозрительный софт, то его следует удалить полностью.

УвеличитьЕсли вредоносный объект не удаляется, а после перезагрузки устройства отображается снова, то для решения проблемы можно задействовать программу Android Commander. С ее помощью открывается доступ к внешнему и внутреннему хранилищу гаджета и можно через компьютер вручную удалить зараженную программу. Для нормальной работы утилиты потребуются права Суперпользователя, которые можно получить при помощи Kingo Root:

- Устанавливаем утилиту на ПК.

- К компьютеру подключаем гаджет и активируем отладку по USB.

- Теперь запускаем Kingo Root. Отобразится окно, где нажимаем на Root, чтобы запустить процедуру рутирования.

После открытия профиля Суперпользователя, переходим к лечению девайса:

- Коммутируем гаджет с компьютером, а потом сканируем его внутреннюю и внешнюю память имеющимся антивирусом.

- Если положительного результата проверка не дала, то инсталлируем и запускаем софт Android Commander.

- Находим папку, где располагается вирус, после чего удаляем ее полностью с устройства. Важно проверить содержимое каталога Data. Именно в нем могут располагаться остаточные файлы вируса.

Когда вирус будет определен и удален через ПК, гаджет возвратит себе прежнее быстродействие. Для защиты девайса от такого заражения, в настройках в разделе «Безопасность» нужно убрать галочку против пункта «Неизвестные источники». Установка приложений из сторонних сайтов будет запрещена.

УвеличитьОбщие правила по защите планшета или смартфона от вирусов

Следующие советы помогут защитить ваше устройство Андроид от вирусов в будущем:

- Следите, какую информацию вам предлагают на сайтах и в письмах.

- Используйте антивирус.

- Не получайте рут права.

- При выборе приложения обращайте внимание на количество скачиваний и на отзывы.

- Скачивайте приложения только из Плей Маркет.

Если на вашем мобильном устройстве нет антивируса, то стоит его установить для регулярной проверки гаджета на вирусы.

АвторМастер Николай

Инженер по ремонту мобильной и компьютерной техники в специализированном сервисном центре, г. Москва. Непрерывный опыт работы с 2010 года.

Есть вопросы? Задавайте в комментариях к статье. Отвечать стараюсь максимально быстро вам на указанную почту. Каждый случай индивидуален и поэтому очень важно, чтобы вы максимально расписали свою проблему и какая у вас модель устройства.

Как использовать Защитник Windows для сканирования папки на наличие вредоносных программ

Как использовать Защитник Windows для сканирования папки на наличие вредоносных программ

Windows 10 поставляется со встроенной бесплатной антивирусной программой под названием Windows Defender, которая предлагает защиту в реальном времени и возможность выполнять сканирование вашего компьютера.

Он также позволяет выполнять выборочное сканирование, которое позволяет указать конкретную папку или диск, который вы хотите сканировать на наличие вредоносных программ. Поскольку вам нужно сканировать только эту одну папку, время сканирования будет намного быстрее, чем сканирование всей машины.

Ниже мы предоставили два метода, которые вы можете использовать для выполнения выборочного сканирования определенной папки.

Метод 1. Щелкните папку правой кнопкой мыши и отсканируйте ее

Если вы хотите просканировать отдельную папку и ее подпапки, самый простой способ — просто щелкнуть папку правой кнопкой мыши и выбрать «Сканировать с помощью Защитника Windows», как показано ниже.

Щелкните правой кнопкой мыши и отсканируйте папкуПосле выбора Сканировать с помощью Защитника Windows … Защитник Windows запустит и просканирует все файлы в папке и ее солнечных папках.

Если он обнаружит вредоносное ПО, он предупредит вас, как показано ниже.

Обнаружено вредоносное ПО!Теперь вы должны нажать кнопку Начать действия , чтобы поместить файл в карантин и сделать его недоступным.

Когда это будет сделано, Windows Security выдаст вам сводку, как показано ниже.

Обзор безопасности WindowsТеперь вы можете закрыть Windows Security.

Метод 2. Выполните выборочное сканирование с помощью Защитника Windows

Другой метод — использовать интерфейс Защитника Windows для выполнения выборочной проверки выбранной папки.Для этого выполните следующие действия:

- В меню «Пуск» найдите Windows Security и щелкните результат, когда он появится, как показано ниже. В поисках безопасности Windows

- В открывшемся окне «Безопасность Windows» выберите вариант Защита от вирусов и угроз . Экран безопасности Windows

- Когда откроется экран защиты от вирусов и угроз, щелкните ссылку Параметры сканирования , как показано ниже. Выберите параметры сканирования

- Когда откроется экран параметров сканирования, прокрутите вниз и выберите Выборочное сканирование . Затем нажмите Сканировать сейчас , чтобы запустить выборочное сканирование. Страница «О системе безопасности Windows» с информацией о версии

- Защитник Windows теперь спросит, какую папку вы хотите просканировать. В нашем примере мы выбрали диск C: для сканирования всего диска C: и только этого диска и всех его подпапок. Выбрать диск для сканирования

- Защитник Windows теперь просканирует диск Enter C: на наличие вредоносных программ.Во время работы он будет предоставлять текущее количество файлов, которые были просканированы, и приблизительное количество времени, оставшееся до его завершения. Сканирование C: диск

- По завершении будет указано количество обнаруженных инфекций. Чтобы избавиться от инфекций, нажмите кнопку «Начать действия» . Обнаруженные угрозы

После просмотра сводки можно закрыть окно.

Пользователи, которые читали это, также читают:

Как показать скрытые файлы в Windows 7

Windows 7 скрывает определенные файлы, чтобы их нельзя было увидеть, когда вы просматриваете файлы на своем компьютере.Файлы, которые он скрывает, обычно являются системными файлами Windows 7, несанкционированное изменение которых может вызвать проблемы с правильной работой компьютера. Тем не менее, пользователь или часть программного обеспечения могут установить скрытие файла, включив атрибут hidden в конкретном файле или …

Как удалить троян, вирус, червь или другое вредоносное ПО

Если вы пользуетесь компьютером, читаете газету или смотрите новости, вы будете знать о компьютерных вирусах и других вредоносных программах.Это те вредоносные программы, которые, как только они заразят вашу машину, начнут вызывать хаос на вашем компьютере. Многие люди не знают, что существует множество различных типов инфекций, которые попадают в общую категорию вредоносных программ.

Как сканировать файл вручную с помощью антивируса Microsoft Defender в Windows 10

Microsoft Defender Antivirus — это приложение для защиты от вредоносных программ, которое интегрируется с каждой установкой Windows 10.По умолчанию он обеспечивает надежную защиту в реальном времени от вирусов, программ-вымогателей, шпионского ПО и многих других типов вредоносных программ и хакеров.

Хотя антивирус всегда отслеживает и периодически сканирует ваши файлы для автоматического обнаружения и удаления нежелательных вредоносных программ, иногда вам все же может понадобиться проверить определенный файл или папку вручную, чтобы убедиться, что они не содержат каких-либо вирусов или вредоносного кода, который может нанести вред вашему компьютеру и файлам.

Если вам необходимо просканировать файл или папку вручную, Microsoft Defender включает как минимум три различных метода сканирования с использованием проводника, командной строки и даже PowerShell.

VPN-предложения: пожизненная лицензия за 16 долларов, ежемесячные планы за 1 доллар и более

В этом руководстве по Windows 10 мы расскажем, как сканировать файл или папку с помощью антивируса Microsoft Defender без необходимости полного сканирования.

Как сканировать файл или папку вручную с помощью Microsoft Defender с помощью проводника

Чтобы выполнить сканирование вручную определенного файла или папки с помощью Microsoft Defender, выполните следующие действия:

Открыть Проводник .

Совет: Вы можете открыть проводник, используя сочетание клавиш Windows + E , щелкнув значок на панели задач или запросив приложение из меню «Пуск».

- Перейдите в папку, содержащую файлы и папку, которые вы хотите просканировать.

Выберите один или несколько элементов (при необходимости).

Подсказка: Вы можете выбрать все элементы, используя сочетание клавиш Ctrl + A , нажав клавишу Ctrl и выбрав элементы, которые вы хотите сканировать, или выбрав первый элемент, нажав клавишу Shift и выбрав последний пункт, который нужно проверить.

Щелкните правой кнопкой мыши выделение и выберите параметр Сканировать с помощью Microsoft Defender .

Источник: Windows Central

По мере выполнения этих шагов приложение безопасности Windows откроется на странице «Защита от вирусов и угроз», где вы сможете увидеть ход сканирования, результат и требовать действий при обнаружении вредоносного ПО.

Вы также можете использовать опцию «Выборочное сканирование» в разделе «Защита от вирусов и угроз» для выполнения выборочного сканирования.Однако вы можете использовать его только для сканирования папок, а не конкретного файла, поэтому мы не указываем этот параметр.

Как сканировать файл или папку вручную с помощью Защитника с помощью командной строки

Чтобы просканировать определенную папку или файл вручную с помощью командной строки, выполните следующие действия:

- Открыть Старт .

- Найдите Командная строка , щелкните правой кнопкой мыши верхний результат и выберите вариант Запуск от имени администратора .

Введите следующую команду для доступа к папке Platform и нажмите Введите :

cd c: \ ProgramData \ Microsoft \ Windows Defender \ PlatformВведите следующую команду, чтобы определить последнюю версию антивирусного командного инструмента, и нажмите Введите :

дирекВведите следующую команду для доступа к папке с последней версией и нажмите Введите :

компакт-диск 4.18.2009.7-0В команде замените «4.18.2009.7-0» последней версией папки, доступной на вашем устройстве.

Источник: Windows CentralВведите следующую команду для сканирования определенной папки и нажмите Enter:

mpcmdrun -Scan -ScanType 3 -File "C: \ PATH \ TO \ FOLDER"В команде замените «C: \ PATH \ TO \ FOLDER» на путь к папке, которую вы хотите просканировать.

Например, эта команда проверяет все содержимое папки «files»:

Источник: Windows Centralmpcmdrun -Scan -ScanType 3 -File "C: \ Users \ username \ Downloads \ files"Краткое примечание: Вы должны использовать кавычки, только если путь содержит пробел.

Введите следующую команду для сканирования определенного файла и нажмите Enter:

mpcmdrun -Scan -ScanType 3 -File "C: \ PATH \ TO \ FILE.TXT"В команде замените «C: \ PATH \ TO \ FILE.TXT» на путь к файлу, который вы хотите просканировать.

Например, эта команда сканирует файл с именем «image-1.jpg» внутри папки «files»:

Источник: Windows Centralmpcmdrun -Scan -ScanType 3 -File "C: \ Users \ username \ Downloads \ files \ image-1.jpg"

После выполнения этих шагов Защитник Microsoft просканирует файлы, и, если они чистые, вы получите сообщение «Угроз не обнаружено».Кроме того, вы можете использовать это руководство для управления многими другими аспектами работы антивируса.

Как сканировать файл или папку вручную с помощью Защитника с помощью PowerShell

Чтобы просканировать файл или папку вручную с помощью PowerShell, выполните следующие действия:

- Открыть Старт .

- Найдите PowerShell , щелкните правой кнопкой мыши верхний результат и выберите вариант Запуск от имени администратора .

Введите следующую команду для сканирования папки с помощью сканирования антивирусом Microsoft Defender и нажмите Введите :

Start-MpScan -ScanType CustomScan -ScanPath "C: \ PATH \ TO \ FOLDER"В команде не забудьте заменить «C: \ PATH \ TO \ FOLDER» на местоположение папки, которую вы хотите просканировать.

Например, эта команда проверяет папку «файлы»:

Источник: Windows CentralStart-MpScan -ScanType CustomScan -ScanPath "C: \ Users \ username \ Downloads \ files"Введите следующую команду для сканирования файла вручную с помощью Microsoft Defender и нажмите Введите :

Start-MpScan -ScanType CustomScan -ScanPath C: \ PATH \ TO \ FOLDER \ FILE.TXTОбязательно замените в команде «C: \ PATH \ TO \ FOLDER \ FILE.TXT «на путь к файлу, который нужно просканировать.

Например, эта команда проверяет файл с именем «image-1.jpg» на наличие угроз:

Источник: Windows CentralStart-MpScan -ScanType CustomScan -ScanPath "C: \ Users \ username \ Downloads \ files \ image-1.jpg"

После выполнения этих действий антивирус Microsoft Defender будет сканировать только указанный вами файл на наличие вирусов в выбранном вами расположении.

Помимо сканирования определенного файла или папки, антивирусные модули Microsoft Defender в PowerShell позволяют управлять многими другими функциями.Вы можете проверить это подробное руководство для получения дополнительной информации.

Дополнительные ресурсы по Windows 10

Дополнительные полезные статьи, статьи и ответы на распространенные вопросы о Windows 10 см. На следующих ресурсах:

Эпизод 4Спросите Windows Central — Эпизод 4: Windows 11, Microsoft Store и др.

Добро пожаловать в четвертый эпизод нашей новой серии: «Спросите Windows Central», где мы отвечаем на наиболее часто задаваемые вопросы наших сообществ о Microsoft, Windows, Surface, Xbox и общей индустрии высоких технологий.В сегодняшнем выпуске мы отвечаем на вопросы об устаревшем пользовательском интерфейсе в Windows 11, новом Microsoft Store и Snapdragon Developer Kit!

Гибкость и прочностьНовый Toughbook G2 от Panasonic — самый защищенный модульный ПК из когда-либо существовавших

Что произойдет, если объединить планшет Panasonic G1 2012 G1 с Toughbook G20 2015 года? Вы получаете совершенно новый 2021 Toughbook G2, который также имеет три модульных отсека, LTE и многое другое для этого защищенного ПК с Windows. Вот наш краткий обзор и основные моменты.

Как я могу проверить, есть ли в файле вирус?

Опубликовано 18 января 2012 г. • Обновлено 21 октября 2016 г.

Вирусы могут быть опасны для здоровья вашего компьютера. Они могут удалять важные файлы, красть личную информацию или выполнять другие вредоносные задачи. Подобно человеческому вирусу, компьютерный вирус способен размножаться и заражать другие хосты. Учитывая разрушительную природу вирусов, важно понимать, как лучше всего распознать и защитить свой компьютер от них.

Проверка на вирусы

Лучший способ определить, есть ли в файле вирус, — это просканировать компьютер с помощью антивирусного программного обеспечения.

По мере роста использования Интернета растет и присутствие вирусов и других вредоносных программ. К счастью, существует несколько антивирусных программ, которые распознают, помещают в карантин и уничтожают вирусы. Эти программы включают список «определений вирусов», которые представляют собой сигнатуры или коды, используемые для распознавания вирусных паттернов в файлах. Когда антивирусная программа сканирует файл, она может распознать вирус, предупредить пользователя и поместить файл в карантин для корректирующих действий.

Ниже приведены примеры распространенных антивирусных программ для Windows.

Использование антивирусных программ

При использовании антивирусного программного обеспечения важно убедиться, что в вашей программе установлены новейшие определения вирусов. К счастью, большинство антивирусных программ имеют функцию автоматического обновления, которую вы можете настроить на периодическое выполнение, например, один раз в день или один раз в неделю. Используя автоматическое обновление, ваше антивирусное программное обеспечение автоматически загружает последние описания вирусов и включает их при сканировании ваших файлов.

Если вы хотите проверить отдельный файл или папку на наличие вирусов, вы можете использовать опцию ручного сканирования вашей программы. Большинство антивирусных программ позволяют выполнить полное сканирование системы или локализованное сканирование отдельного файла или папки. После сканирования программное обеспечение обычно предоставляет отчет с датой сканирования, состоянием файла, типом вируса (если он был обнаружен) и любыми мерами по исправлению положения, предпринятыми для борьбы с вирусом.

Заключение

Если вы используете Windows, особенно важно, чтобы на вашем компьютере была установлена хотя бы одна антивирусная программа.Системы macOS и Linux менее подвержены заражению вирусами, но они не защищены от вредоносных программ. Таким образом, установка антивируса или программы обеспечения безопасности в Интернете на компьютерах Mac и Linux может помочь предотвратить нежелательное программное обеспечение. Независимо от того, какую платформу вы используете, лучший способ проверить файлы на вирусы — это просканировать вашу систему антивирусной программой.

Сканирование папки, сканирование на вирусы, сканирование на вирусы | Интернет-безопасность v6.2

Сканирование папки

Выборочное сканирование позволяет сканировать определенную папку, хранящуюся на жестком диске, CD / DVD или на внешних устройствах, таких как USB-накопитель, подключенный к вашему компьютеру.Например, вы могли скопировать папку с другого компьютера в вашей сети, внешнего устройства или загрузить ее из Интернета и перед тем, как открыть ее, хотите проверить ее на наличие вирусов и других угроз.

Для сканирования определенной папки

- Нажмите «Сканировать» в интерфейсе «Общие задачи» и нажмите «Выборочное сканирование» в интерфейсе «Сканирование».

- Щелкните «Сканирование папки» на панели «Выборочное сканирование».

- Перейдите к папке для сканирования в окне «Обзор папки» и нажмите OK

Папка будет просканирована мгновенно, и результаты будут отображены со списком всех выявленных инфекций

По завершении сканирования, если будут обнаружены какие-либо угрозы, отобразится экран с предупреждением.В предупреждении будет отображаться количество угроз / инфекций, обнаруженных в результате сканирования, и предложены варианты очистки.

Если вы хотите, чтобы квалифицированный специалист из Comodo получил доступ к вашей системе и провел эффективную дезинфекцию, нажмите «Да, я хочу, чтобы специалист очистил ее». Если вы впервые пользуетесь, вы попадете на веб-страницу Comodo GeekBuddy, чтобы подписаться на подписку GeekBuddy. Если вы уже подписались на услуги GeekBuddy, начнется сеанс чата GeekBuddy, и опытный специалист предложит очистить вашу систему.

Подробнее о GeekBuddy см. В разделе Comodo GeekBuddy.

Если вы хотите избавиться от инфекций самостоятельно, выберите «Нет, я постараюсь вылечить сам». Отобразится экран результатов сканирования.