RDP-клиенты для Windows: установка и настройка

Многие пользователи очень часто сталкиваются с таким понятием, как RDP-клиент, хотя иногда до конца четко себе не представляют, что это за программы и для чего они нужны. Рассмотрим, что такое RDP-клиент (Windows XP и 7 возьмем в качестве действующей среды операционной системы). В заключение будет представлен список альтернативных приложений.

RDP-клиенты: что это и зачем они нужны

Чтобы определиться с пониманием сути таких программ, нужно просто расшифровать сокращение RDP. По сути, это специальный протокол (Remote Desktop Protocol), позволяющий подключаться к удаленному «Рабочему столу» с любого другого терминала или с мобильного устройства.

Впрочем, говорить только о доступе исключительно к «Рабочему столу» несколько неправильно. Практически любая программа такого типа, будь то RDP-клиент Windows XP, 7 и выше, позволяет получить доступ ко всем функциям и настройкам системы, а также к информации, хранящейся на удаленном компьютере. И производить управление абсолютно всеми доступными параметрами можно с удаленного терминала, смартфона или планшета. Что касается настроек, они очень похожи (если используется, например, «родной» RDP-клиент для Windows 7 или же программный продукт стороннего разработчика).

Предварительное обновление для Windows XP

С настройкой приложений этого типа обычно проблем не возникает, поскольку все процессы максимально автоматизированы. Однако на некоторые нюансы обратить внимание все-таки нужно.

В Windows XP даже при установленном апдейте SP3 предусмотрена версия клиента 6.1. Установить клиент RDP 7.0 можно только в ручном режиме. К сожалению, при загрузке обновления с официального сайта Microsoft часто возникают проблемы, поэтому можно скачать обновление из другого источника. В данном случае имеется в виду пакет обновлений KB969084 (85) с учетом разрядности системы.

После загрузки файла, который представлен в исполняемом варианте (EXE), просто запускаем его и ждем окончания процесса обновления. По завершении инсталляции компьютер или ноутбук в обязательном порядке нужно перезагрузить. Версия 7.0 в Windows XP позволит получить удаленный доступ даже к терминалам с десятой версией системы на борту.

Встроенный RDP-клиент для Windows 7: начальная настройка системы

В «семерке» тоже есть собственная программа удаленного доступа. Однако если в XP RDP-клиент можно обновить до версии 7.0, здесь изначально по умолчанию используется модификация 7.1, которая представлена в виде специальной утилиты MsTsc.exe.

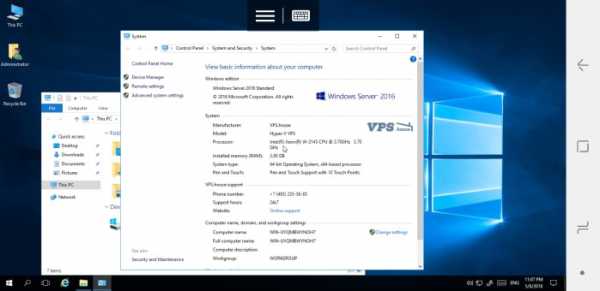

Но перед началом настройки следует зайти в «Панель управления» и выбрать раздел «Система». Также доступ может осуществляться через меню свойств компьютера при клике на значке, находящемся на «Рабочем столе».

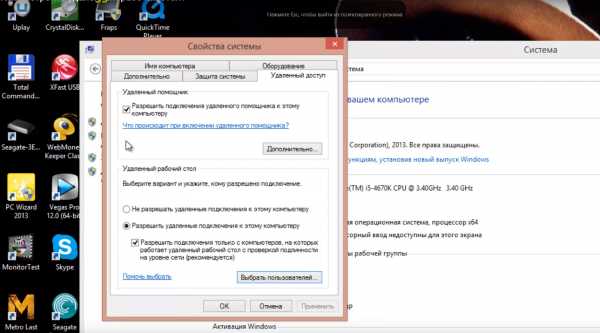

В левой части имеется раздел настройки удаленного доступа, в котором на соответствующей вкладке нужно поставить галочки напротив строк разрешения данной операции и подключения удаленного помощника. Дополнительно можно выбрать пользователей, на которых будут распространяться данные правила.

Общие правила настройки

Любой RDP-клиент для Windows можно вызвать стандартной командой mstsc, вводимой в полке консоли «Выполнить» (Win + R).

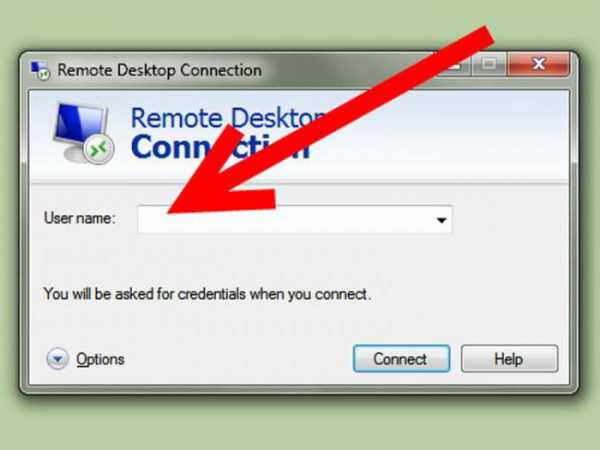

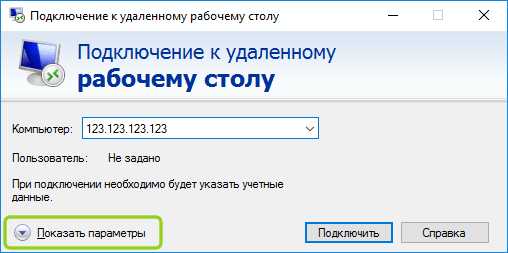

В окне подключения нужно ввести искомый IP-адрес сервера или терминала, с которым будет осуществляться сеанс связи. После этого система предложит ввести свои учетные данные, а затем произойдет переадресация на удаленный «Рабочий стол».

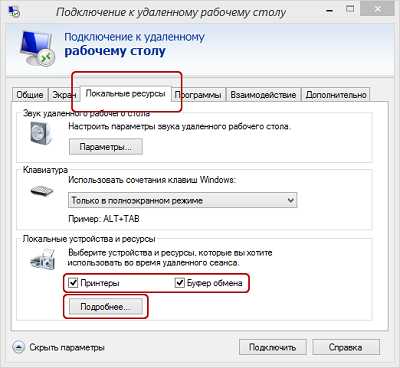

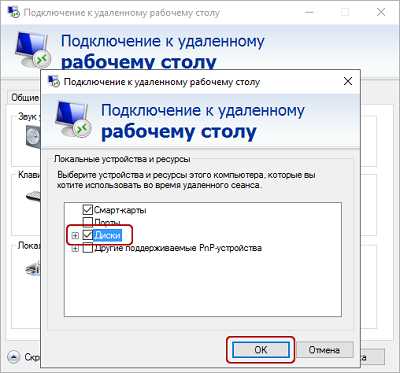

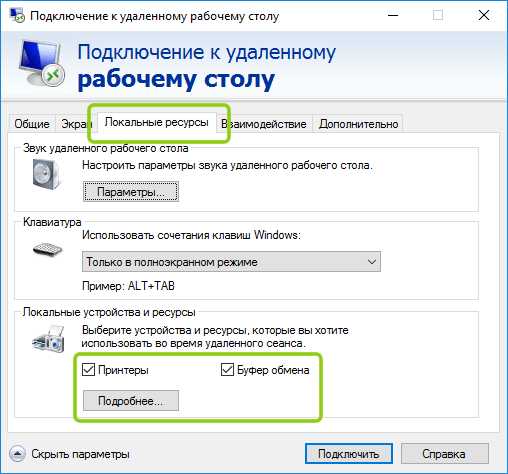

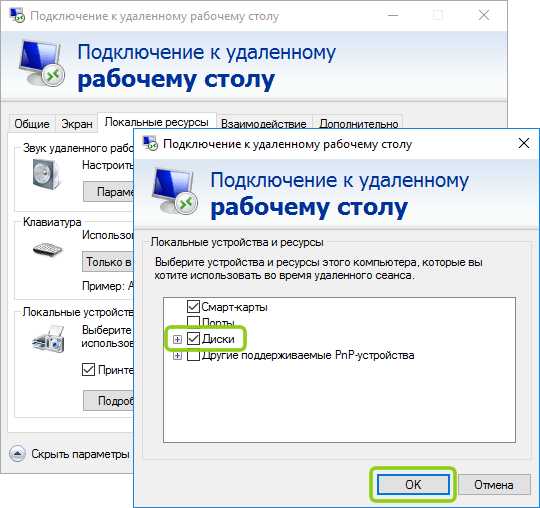

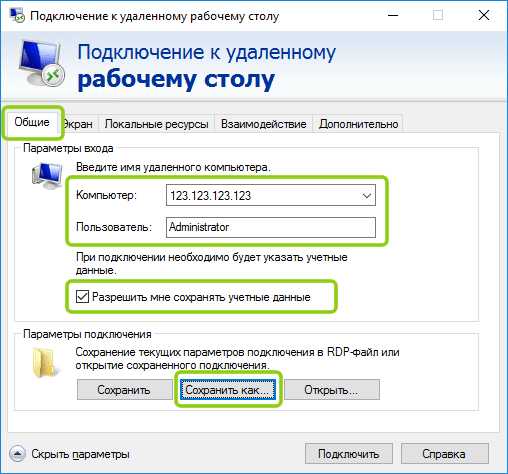

Для изменения настроек следует развернуть отображение всех параметров при помощи соответствующей кнопки. На вкладке общих настроек можно ввести имя компьютера и установить разрешение для сохранения текущих параметров. Так же просто на соответствующей вкладке настраивается яркость экрана и другие характеристики, с ним связанные. В локальных процессах производится регулировка качества звука, разрешение на использование сочетания клавиш и осуществляется выбор устройств, которые хотелось бы задействовать при подключении (принтеры, факсы и т. д.). На вкладке программ можно выбрать определенное приложение, которое будет запускаться автоматически при установке удаленного доступа. В разделе взаимодействия можно установить собственные параметры скорости соединения. Наконец, в дополнительных настройках можно выставить параметры проверки подлинности сервера.

Теперь остается только сохранить произведенные изменения (кнопка «Сохранить как…» на вкладке общих настроек, ввести имя подключения и подтвердить сохранение в любом удобном месте.

Изменение параметров ограничения скорости соединения

Но это еще не все. Дело в том, что встроенные RDP-клиенты могут существенно ограничивать скорость доступа к удаленным терминалам (устанавливается лимит скорости обновления).

Изменить настройки можно в редакторе системного реестра, который вызывается командой regedit в меню «Выполнить». Здесь нужно выбрать ветку HKCU и в разделе SOFTWARE найти параметр MinSendInterval. Его значение по умолчанию установлено на 120 мс, но лучше изменить его и поставить 5-10 мс.

Попутно можно поменять значение объема кэша и параметры «пин-коннектора», но лучше их не трогать. А вот для ключа OrderDrawThreshold лучше выставить значение на уровне 1 мс.

Нужно ли менять порт?

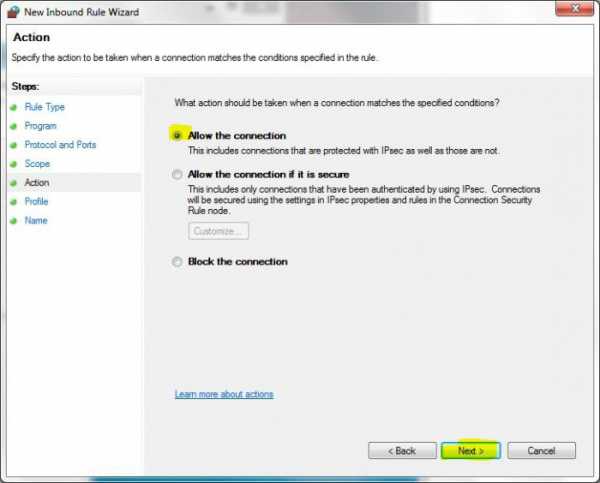

Практически все известные RDP-клиенты для корректной работы используют порт 3389. Если по каким-либо причинам он не работает, для начала следует изменить настройки файрволла и создать для порта новое правило и ввести значение порта для протокола TCP.

В некоторых случаях может потребоваться проброс порта на роутере, где аналогично брэндмауэру создается новое правило с указанием в качестве пробрасываемого порта значения 3389. Для правильной настройки желательно почитать документацию к маршрутизатору.

Альтернативные программы

Далеко не все пользователи согласны, что «родные» RDP-клиенты для Windows являются оптимальным решением для осуществления удаленного доступа. Сегодня таких программ выпускается очень много. Например, очень удобным считается клиент от корпорации Google.

Единственная загвоздка в том, что для его корректной работы необходимо иметь в системе установленную последнюю версию браузера Google Chrome. Зато в настройках он намного проще, а удобство использования выглядит получше, чем у стандартных утилит Windows.

Настроек здесь минимум, но главное условие предоставления доступа состоит в том, чтобы использовать собственную учетную запись сервисов Google. Для владельцев мобильных девайсов с ОС Android на борту это вообще проблемой не является. Зато в итоге управлять компьютером или ноутбуком можно даже с самого простенького смартфона.

Среди остальных утилит стоит отметить следующие:

- FreeRDP.

- Remmina.

- Rdesktop и др.

Заключение

Что именно использовать, советовать сложно, ведь каждая программа имеет свои плюсы и минусы. Однако если провести некое сравнение, можно сделать вывод: нет ничего проще, нежели работать с собственными средствами Windows или установить Chrome Remote Desktop от Google. Но в любом случае предварительную настройку по разрешению удаленного доступа к компьютеру или терминальному серверу на первой стадии выполнить придется.

fb.ru

Исправление ограничений RDP с помощью RDP Wrapper Library

Исправляем недостатки RDP с помощью RDP Wrapper Library

У настольных операционных систем Microsoft есть некоторые ограничения, связанные с работой службы удаленных рабочих столов. Так во первых, поддержка серверной части (RDP Host) есть только в старших редакциях Windows (не ниже Professional). В домашних редакциях этот функционал отключен, поэтому подключиться к младшим версиям Windows по RDP невозможно.

И во вторых, количество параллельных RDP-сессий ограничено. Допускается только одно одновременное подключение по RDP, а при попытке открыть вторую RDP-сессию система выдаст сообщение о том, что в системе уже находится один пользователь и предложит его выкинуть завершить его сеанс.

Обойти эти ограничения позволит проект RDP Wrapper Library by Stas’M. RDP Wrapper работает как прослойка между менеджером служб (Service Control Manager, SCM) и службой удаленных рабочих столов. При этом, в отличии от других решений подобного рода, он не подвергает изменениям файл

Судя по официальному сайту, проект активно живет и развивается. На данный момент выложена версия 1.5 от 2014.12.11, для которой заявлена поддержка новейших ОС, включая Windows 10 Technical Preview. Также доступны исходники, так что при желании можно самостоятельно собрать проект.

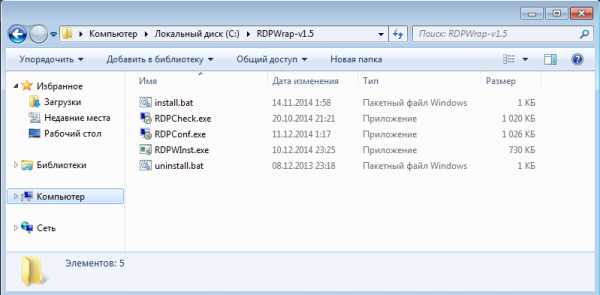

Загрузить RDP Wrapper можно со страницы программы в репозитории GitHub. В архив входят следующие компоненты:

• RDPWinst.exe — инсталлятор, с помощью которого производится установка и удаление RDP Wrapper;

• RDPConf.exe — утилита для настройки параметров подключения;

• install.bat и uninstall.bat — bat-файлы для удобства установки\удаления программы.

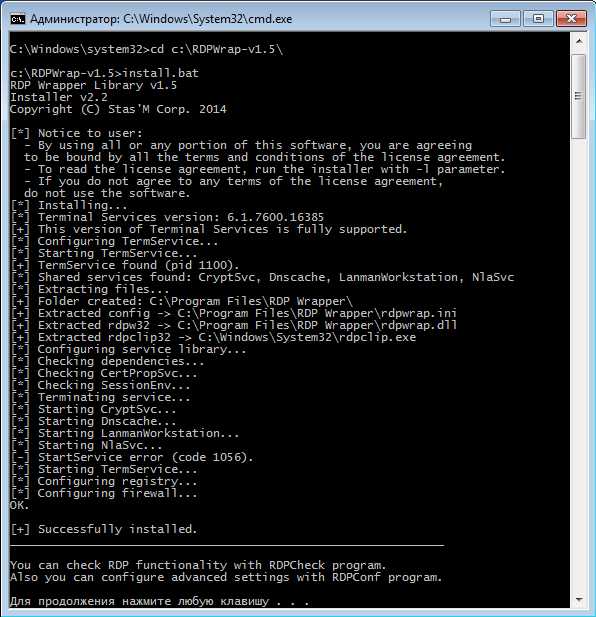

Для установки программы надо открыть командную строку с правами администратора, перейти в директорию с распакованными файлами и запустить install.bat. Все остальное, включая настройку исключений на файерволле, установщик сделает сам.

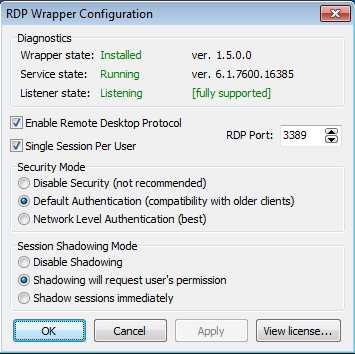

Дополнительно можно запустить утилиту RDPConf.exe, которая позволяет включать\отключать доступ, а также настраивать основные параметры подключения (порт, количество сессий на пользователя, тип аутентификации и пр.).

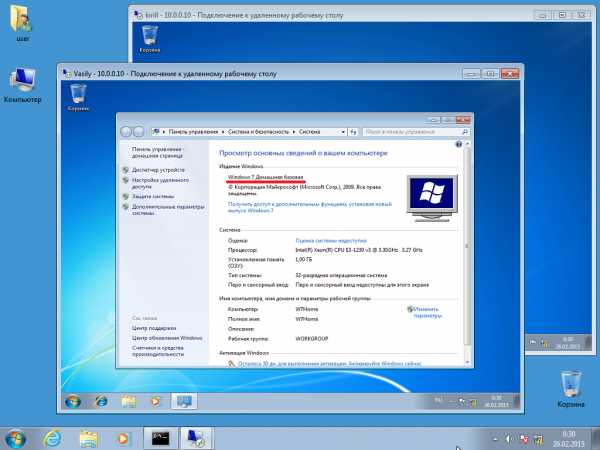

Ну и в качестве проверки я открыл на компьютер с установленной Windows 7 Home Basic две RDP-сессии для двух разных пользователей.

Что еще можно сказать. Проект однозначно полезный, в некоторых ситуациях даже незаменимый. Из минусов же — используя RDP Wrapper вы скорее всего нарушаете лицензионное соглашение.

Дополнение 04.05.2019.

Для корректной работы на Windows 10 1809 требуется обновить файл конфигурации rdpwrap.ini. В него надо добавить следующие строчки:

[10.0.17763.292]

; Patch CEnforcementCore::GetInstanceOfTSLicense

LocalOnlyPatch.x86=1

LocalOnlyOffset.x86=AFAD4

LocalOnlyCode.x86=jmpshort

LocalOnlyPatch.x64=1

LocalOnlyOffset.x64=77A11

LocalOnlyCode.x64=jmpshort

; Patch CSessionArbitrationHelper::IsSingleSessionPerUserEnabled

SingleUserPatch.x86=1

SingleUserOffset.x86=4D665

SingleUserCode.x86=nop

SingleUserPatch.x64=1

SingleUserOffset.x64=1322C

SingleUserCode.x64=Zero

; Patch CDefPolicy::Query

DefPolicyPatch.x86=1

DefPolicyOffset.x86=4BE69

DefPolicyCode.x86=CDefPolicy_Query_eax_ecx

DefPolicyPatch.x64=1

DefPolicyCode.x64=CDefPolicy_Query_eax_rcx

; Hook CSLQuery::Initialize

SLInitHook.x86=1

SLInitOffset.x86=5B18A

SLInitFunc.x86=New_CSLQuery_Initialize

SLInitHook.x64=1

SLInitOffset.x64=1ABFC

SLInitFunc.x64=New_CSLQuery_Initialize

И в конец ini файла дополнительно надо добавить строки:

[10.0.17763.292-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

В конце файла обязательно пустая строка.

Взято отсюда: https://github.com/stascorp/rdpwrap/issues/699

windowsnotes.ru

RDP. Игра в три буквы / RUVDS.com corporate blog / Habr

Как известно, протокол удаленного рабочего стола (Remote Desktop Protocol или RDP) позволяет удаленно подключаться к компьютерам под управлением Windows и доступен любому пользователю Windows, если у него не версия Home, где есть только клиент RDP, но не хост. Это удобное, эффективное и практичное средство для удаленного доступа для целей администрирования или повседневной работы. В последнее время оно приглянулось майнерам, которые используют RDP для удаленного доступа к своим фермам. Поддержка RDP включена в ОС Windows, начиная еще с NT 4.0 и XP, однако далеко не все знают, как ею пользоваться. Между тем можно открывать удаленный рабочий стол Microsoft с компьютеров под Windows, Mac OS X, а также с мобильных устройств с ОС Android или с iPhone и iPad.

Если должным образом разбираться в настройках, то RDP будет хорошим средством удаленного доступа. Он дает возможность не только видеть удаленный рабочий стол, но и пользоваться ресурсами удаленного компьютера, подключать к нему локальные диски или периферийные устройства. При этом компьютер должен иметь внешний IP, (статический или динамический), или должна быть возможность «пробросить» порт с маршрутизатора с внешним IP-адресом.

Серверы RDP нередко применяют для совместной работы в системе 1С, или на них разворачивают рабочие места пользователей, позволяя им подключаться к своему рабочему месту удаленно. Клиент RDP позволяет дает возможность работать с текстовыми и графическими приложениями, удаленно получать какие-то данные с домашнего ПК. Для этого на роутере нужно пробросить порт 3389, чтобы через NAT получить доступ к домашней сети. Тоже относится к настройке RDP-сервера в организации.

RDP многие считают небезопасным способом удаленного доступа по сравнению с использованием специальных программ, таких как RAdmin, TeamViewer, VNC и пр. Другой предрассудок – большой трафик RDP. Однако на сегодня RDP не менее безопасен, чем любое другое решение для удаленного доступа (к вопросу безопасности мы еще вернемся), а с помощью настроек можно добиться высокой скорости реакции и небольшой потребности в полосе пропускания.

Как защитить RDP и настроить его производительность

| Шифрование и безопасность | Нужно открыть gpedit.msc, в «Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов — Безопасность» задать параметр «Требовать использования специального уровня безопасности для удаленных подключений по методу RDP» и в «Уровень безопасности» выбрать «SSL TLS». В «Установить уровень шифрования для клиентских подключений» выберите «Высокий». Чтобы включить использование FIPS 140-1, нужно зайти в «Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности» и выбрать «Системная криптография: использовать FIPS-совместимые алгоритмы для шифрования, хэширования и подписывания». Параметр «Конфигурация компьютера — Параметры Windows — Параметры безопасности — Локальные политики — Параметры безопасности» параметр «Учетные записи: разрешать использование пустых паролей только при консольном входе» должен быть включен. Проверьте список пользователей, которые могут подключаться по RDP. |

| Оптимизация | Откройте «Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов — Среда удаленных сеансов». В «Наибольшая глубина цвета» выберите 16 бит, этого достаточно. Снимите флажок «Принудительная отмена фонового рисунка удаленного рабочего стола». В «Задание алгоритма сжатия RDP» установите «Оптимизация использования полосы пропускания. В «Оптимизировать визуальные эффекты для сеансов служб удаленных рабочих столов» установите значение «Текст». Отключите «Сглаживание шрифтов». |

Базовая настройка выполнена. Как подключиться к удаленному рабочему столу?

Подключение к удаленному рабочему столу

Для удаленного подключения к компьютеру нужно разрешить подключение в «Свойствах Системы» и задать пароль для текущего пользователя, либо создать для RDP нового пользователя. Пользователи обычных аккаунтов не имеют права самостоятельно предоставлять компьютер для удаленного управления. Такое право им может дать администратор. Препятствием использования протокола RDP может стать его блокировка антивирусами. В таком случае RDP нужно разрешить в настройках антивирусных программ.

Подключение по протоколу RDP осуществляется между компьютерами, находящимися в одной локальной сети, или по интернету, но для этого потребуются дополнительные действия – проброс порта 3389 на роутере, либо соединение с удаленным компьютером по VPN.

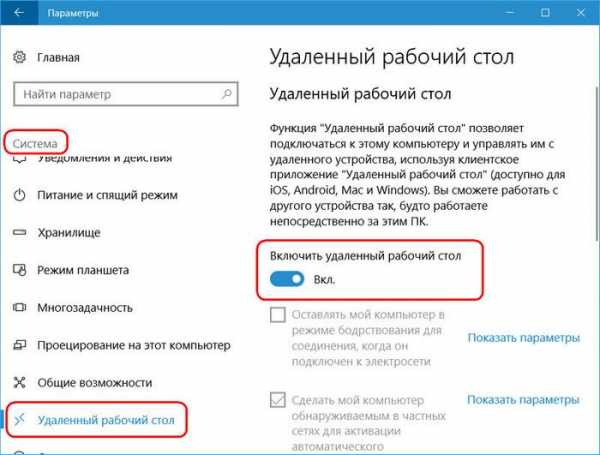

Чтобы подключиться к удаленному рабочему столу в Windows 10, можно разрешить удаленное подключение в «Параметры — Система — Удаленный рабочий стол» и указать пользователей, которым нужно предоставить доступ, либо создать отдельного пользователя для подключения. По умолчанию доступ имеют текущий пользователь и администратор. На удаленной системе запустите утилиту для подключения.

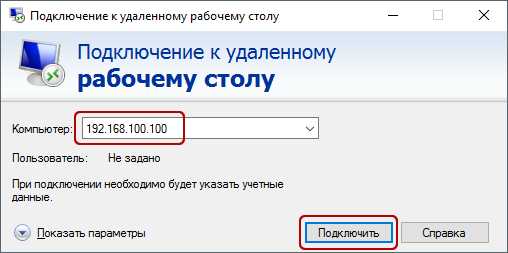

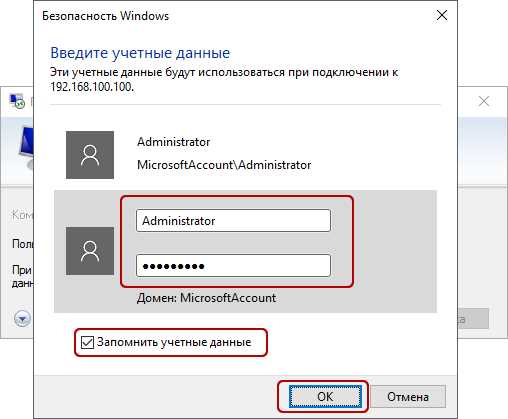

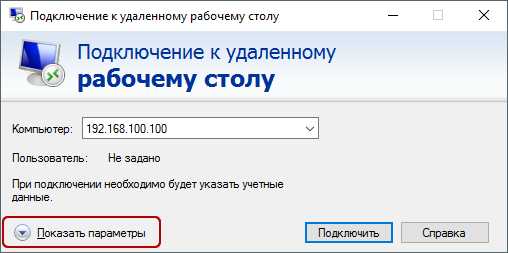

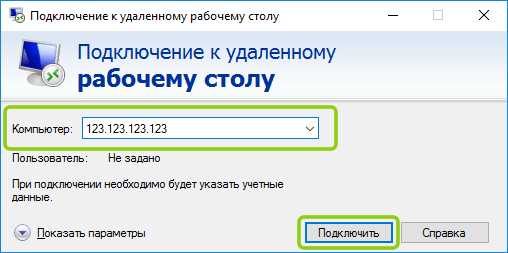

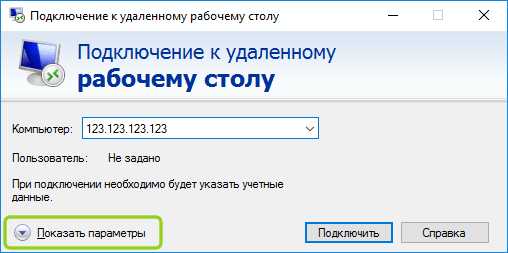

Нажмите Win+R, введите MSTSC и нажмите Enter. В окне введите IP-адрес или имя компьютера, выберите «Подключить», введите имя пользователя и пароль. Появится экран удаленного компьютера.

При подключении к удаленному рабочему столу через командную строку (MSTSC) можно задать дополнительные параметры RDP:

| Параметр | Значение |

| /v:<сервер[: порт]> |

Удаленный компьютер, к которому выполняется подключение. |

| /admin |

Подключение к сеансу для администрирования сервера. |

| /edit |

Редактирование RDP-файла. |

| /f |

Запуск удаленного рабочего стола на полном экране. |

| /w:<ширина> |

Ширина окна удаленного рабочего стола. |

| /h:<высота> |

Высота окна удаленного рабочего стола. |

| /public |

Запуск удаленного рабочего стола в общем режиме. |

| /span |

Сопоставление ширины и высоты удаленного рабочего стола с локальным виртуальным рабочим столом и развертывание на несколько мониторов. |

| /multimon |

Настраивает размещение мониторов сеанса RDP в соответствии с текущей конфигурацией на стороне клиента. |

| /migrate |

Миграция файлов подключения прежних версий в новые RDP-файлы. |

Для Mac OS компания Microsoft выпустила официальный RDP-клиент, который стабильно работает при подключении к любым версиям ОС Windows. В Mac OS X для подключения к компьютеру Windows нужно скачать из App Store приложение Microsoft Remote Desktop. В нем кнопкой «Плюс» можно добавить удаленный компьютер: введите его IP-адрес, имя пользователя и пароль. Двойной щелчок на имени удаленного рабочего стола в списке для подключения откроет рабочий стол Windows.

На смартфонах и планшетах под Android и iOS нужно установить приложение Microsoft Remote Desktop («Удаленный рабочий стол Майкрософт») и запустить его. Выберите «Добавить» введите параметры подключения — IP-адрес компьютера, логин и пароль для входа в Windows. Еще один способ — проброс на роутере порта 3389 на IP-адрес компьютера и подключение к публичному адресу роутера с указанием данного порта. Это делается с помощью опции Port Forwarding роутера. Выберите Add и введите:

Name: RDP

Type: TCP & UDP

Start port: 3389

End port: 3389

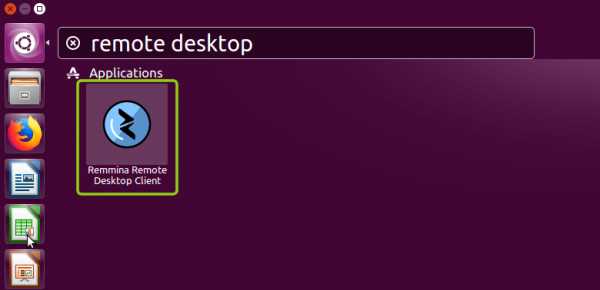

Server IP: IP-адрес компьютера для подключения.А что насчет Linux? RDP –закрытый протокол Microsoft, она не выпускает RDP-клиентов для ОС Linux, но можно воспользоваться клиентом Remmina. Для пользователей Ubuntu есть специальные репозитории с Remmina и RDP.

Протокол RDP также используется для подключения к виртуальным машинам Hyper-V. В отличие от окна подключения гипервизора, при подключении по RDP виртуальная машина видит различные устройства, подсоединенных к физическому компьютеру, поддерживает работу со звуком, дает более качественное изображение рабочего стола гостевой ОС и т.д.

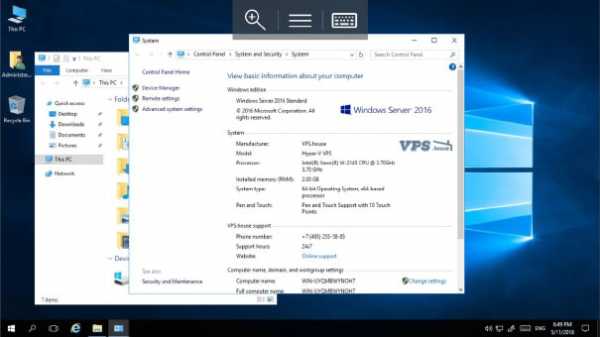

У провайдеров виртуального хостинга серверы VPS под Windows по умолчанию обычно также доступны для подключения по стандартному протоколу RDP. При использовании стандартной операционной системы Windows для подключения к серверу достаточно выбрать: «Пуск — Программы — Стандартные — Подключение к удаленному рабочему столу» или нажать Win+R и в открывшемся окне набрать MSTSC. В окне вводится IP-адрес VPS-сервера.

Нажав кнопку «Подключить», вы увидите окно с полями авторизации.

Чтобы серверу были доступны подключенные к вашему ПК USB-устройства и сетевые принтеры, при первом подключении к серверу выберите «Показать параметры» в левом нижнем углу. В окне откройте вкладку «Локальные ресурсы» и выберите требуемые параметры.

С помощью опции сохранения данных авторизации на удаленном компьютере параметры подключения (IP-адрес, имя пользователя и пароль) можно сохранить в отдельном RDP-файлом и использовать его на другом компьютере.

RDP также можно использовать для подключения к виртуальным машинам Azure.

Настройка другой функциональности удаленного доступа

В окне подключения к удаленному компьютеру есть вкладки с настраиваемыми параметрами.

| Вкладка | Назначение |

| «Экран» | Задает разрешение экрана удаленного компьютера, то есть окна утилиты после подключения. Можно установить низкое разрешение и пожертвовать глубиной цвета. |

| «Локальные ресурсы» | Для экономии системных ресурсов можно отключить воспроизведение звука на удаленном компьютере. В разделе локальных устройств и можно выбрать принтер и другие устройства основного компьютера, которые будут доступны на удаленном ПК, например, USB-устройства, карты памяти, внешние диски. |

Подробности настройки удаленного рабочего стола в Windows 10 – в этом видео. А теперь вернемся к безопасности RDP.

Как «угнать» сеанс RDP?

Можно ли перехватывать сеансы RDS? И как от этого защищаться? Про возможность угона RDP-сессии в Microsoft Windows известно с 2011 года, а год назад исследователь Александр Корзников в своем блоге детально описал методики угона. Оказывается, существует возможность подключиться к любой запущенной сессии в Windows (с любыми правами), будучи залогиненным под какой-либо другой.

Некоторые приемы позволяют перехватить сеанс без логина-пароля. Нужен лишь доступ к командной строке NT AUTHORITY/SYSTEM. Если вы запустите tscon.exe в качестве пользователя SYSTEM, то сможете подключиться к любой сессии без пароля. RDP не запрашивает пароль, он просто подключает вас к рабочему столу пользователя. Вы можете, например, сделать дамп памяти сервера и получить пароли пользователей. Простым запуском tscon.exe с номером сеанса можно получить рабочий стол указанного пользователя — без внешних инструментов. Таким образом, с помощью одной команды имеем взломанный сеанс RDP. Можно также использовать утилиту psexec.exe, если она была предварительно установлена:

psexec -s \\localhost cmdИли же можно создать службу, которая будет подключать атакуемую учетную запись, и запустить ее, после чего ваша сессия будет заменена целевой. Вот некоторые замечания о том, как далеко это позволяет зайти:

- Вы можете подключиться к отключенным сеансам. Поэтому, если кто-то вышел из системы пару дней назад, вы можете просто подключиться прямо к его сеансу и начать использовать его.

- Можно разблокировать заблокированные сеансы. Поэтому, пока пользователь находится вдали от своего рабочего места, вы входите в его сеанс, и он разблокируется без каких-либо учетных данных. Например, сотрудник входит в свою учетную запись, затем отлучается, заблокировав учетную запись (но не выйдя из нее). Сессия активна и все приложения останутся в прежнем состоянии. Если системный администратор входит в свою учетную запись на этом же компьютере, то получает доступ к учетной записи сотрудника, а значит, ко всем запущенным приложениям.

- Имея права локального администратора, можно атаковать учетную запись с правами администратора домена, т.е. более высокими, чем права атакующего.

- Можно подключиться к любой сессии. Если, например, это Helpdesk, вы можете подключиться к ней без какой-либо аутентификации. Если это администратор домена, вы станете админом. Благодаря возможности подключаться к отключенным сеансам вы получаете простой способ перемещения по сети. Таким образом, злоумышленники могут использовать эти методы как для проникновения, так и для дальнейшего продвижения внутри сети компании.

- Вы можете использовать эксплойты win32k, чтобы получить разрешения SYSTEM, а затем задействовать эту функцию. Если патчи не применяются должным образом, это доступно даже обычному пользователю.

- Если вы не знаете, что отслеживать, то вообще не будете знать, что происходит.

- Метод работает удаленно. Вы можете выполнять сеансы на удаленных компьютерах, даже если не зашли на сервер.

Этой угрозе подвержены многие серверные ОС, а количество серверов, использующих RDP, постоянно увеличивается. Оказались уязвимы Windows 2012 R2, Windows 2008, Windows 10 и Windows 7. Чтобы не допустить угона RDP-сессий, рекомендуется использовать двухфакторную аутентификацию. Обновленные Sysmon Framework для ArcSight и Sysmon Integration Framework для Splunk предупреждают администратора о запуске вредоносных команд с целью угнать RDP-сессию. Также можно воспользоваться утилитой Windows Security Monitor для мониторинга событий безопасности.

Наконец, рассмотрим, как удалить подключение к удаленному рабочему столу. Это полезная мера нужна, если необходимость в удаленном доступе пропала, или требуется запретить подключение посторонних к удаленному рабочему столу. Откройте «Панель управления – Система и безопасность – Система». В левой колонке кликните «Настройка удаленного доступа». В разделе «Удаленный рабочий стол» выберите «Не разрешать подключения к этому компьютеру». Теперь никто не сможет подключиться к вам через удаленный рабочий стол.

В завершение – еще несколько лайфхаков, которые могут пригодиться при работе с удаленным рабочим столом Windows 10, да и просто при удаленном доступе.

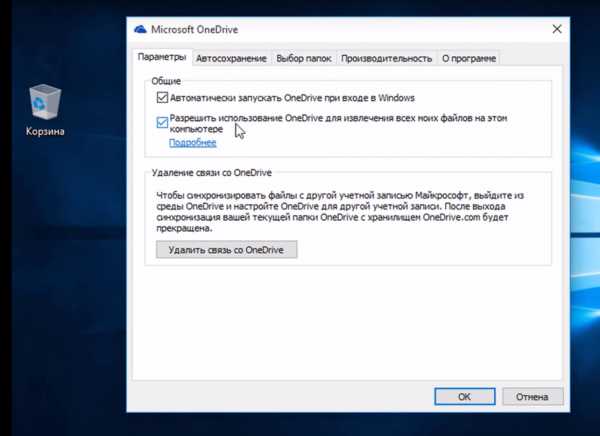

- Для доступа к файлам на удаленном компьютере можно использовать OneDrive:

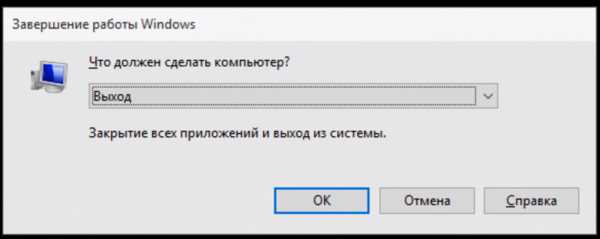

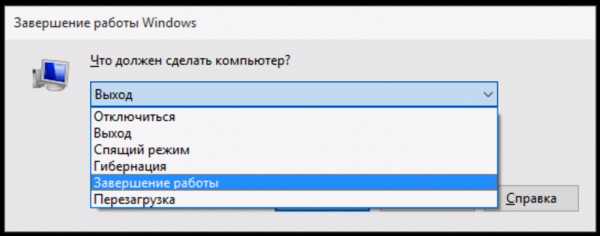

- Как перезагрузить удаленный ПК в Win10? Нажмите Alt+F4. Откроется окно:

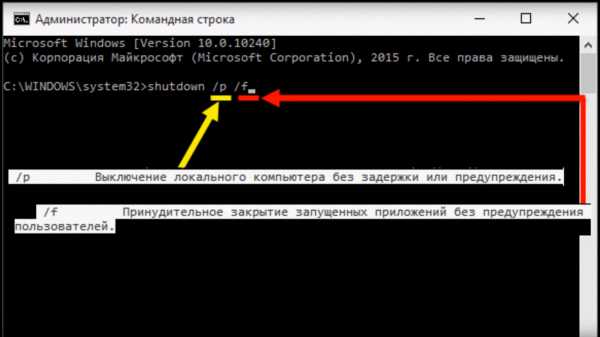

Альтернативный вариант — командная строка и команда shutdown.

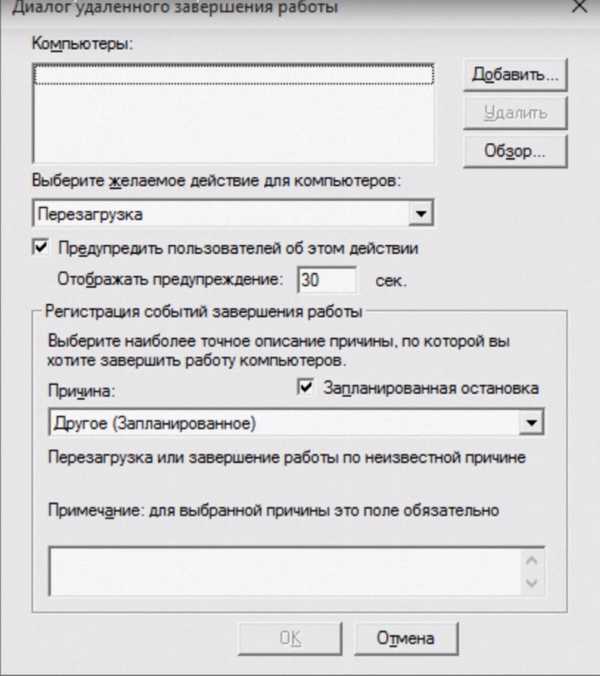

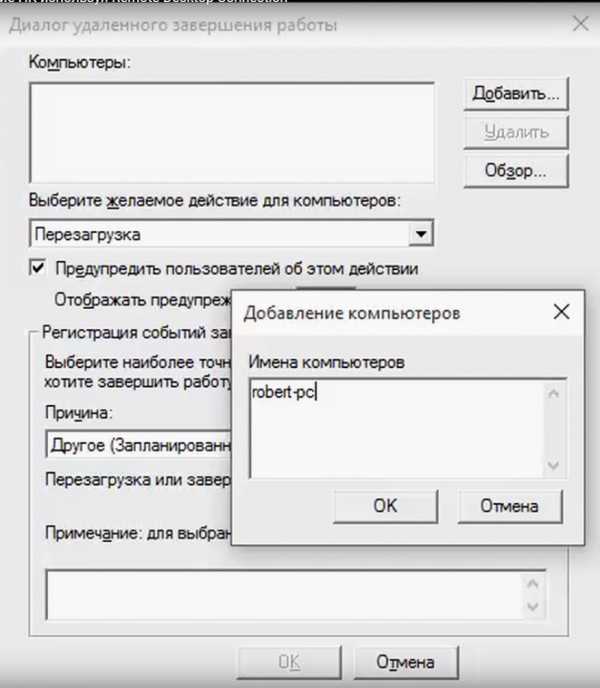

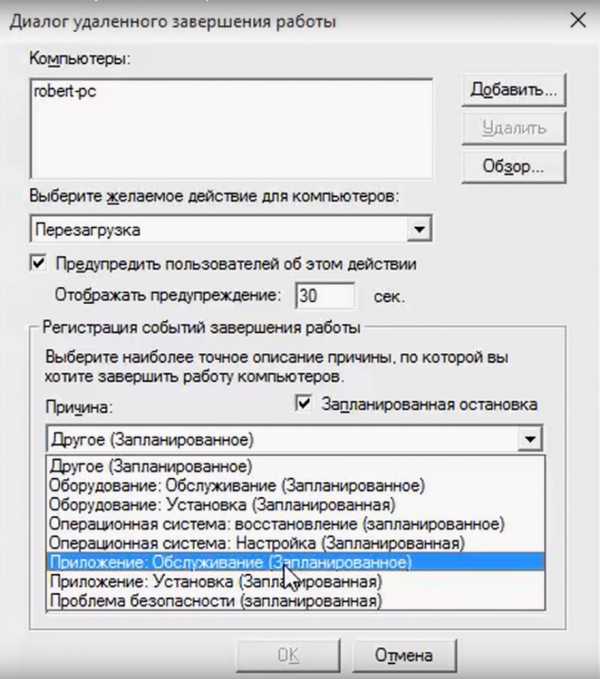

Если в команде shutdown указать параметр /i, то появится окно:

- В Windows 10 Creators Update раздел «Система» стал богаче на еще один подраздел, где реализована возможность активации удаленного доступа к компьютеру с других ОС, в частности, с мобильных посредством приложения Microsoft Remote Desktop:

- По разным причинам может не работать подключение по RDP к виртуальной машине Windows Azure. Проблема может быть с сервисом удаленного рабочего стола на виртуальной машине, сетевым подключением или клиентом удаленного рабочего стола клиента на вашем компьютере. Некоторые из самых распространенных методов решения проблемы RDP-подключения приведены здесь.

- Из обычной версии Windows 10 вполне возможно сделать терминальный сервер, и тогда к обычному компьютеру смогут подключаться несколько пользователей по RDP и одновременно работать с ним. Как уже отмечалось выше, сейчас популярна работа нескольких пользователей с файловой базой 1С. Превратить Windows 10 в сервер терминалов поможет средство, которое хорошо себя зарекомендовало в Windows 7 — RDP Wrapper Library by Stas’M.

- В качестве «RDP с человеческим лицом» можно использовать Parallels Remote Application Server (RAS), но некоторые его особенности должны быть настроены на стороне Windows Server (либо в виртуальных машинах, которые вы используете).

Как видите, решений и возможностей, которые открывает удаленный доступ к компьютеру, множество. Не случайно им пользуется большинство предприятий, организаций, учреждений и офисов. Этот инструмент полезен не только системным администраторам, но и руководителям организаций, да и простым пользователям удаленный доступ тоже весьма полезен. Можно помочь починить или оптимизировать систему человеку, который в этом не разбирается, не вставая со стула, передавать данные или получить доступ к нужным файлам находясь в командировке или в отпуске в любой точке мира, работать за офисным компьютером из дома, управлять своим виртуальным сервером и т.д.

Удачи!

P.S. Мы ищем авторов для нашего блога на Хабрахабре.

Если у вас есть технические знания по работе с виртуальными серверами, вы умеете объяснить сложные вещи простыми словами, тогда команда RUVDS будет рада работать с вами, чтобы опубликовать ваш пост на Хабрахабре. Подробности по ссылке.

habr.com

Как подключиться к серверу по RDP c Windows, Mac OS, iPhone, iPad, Android, Ubuntu или Debian (Linux ОС) / Habr

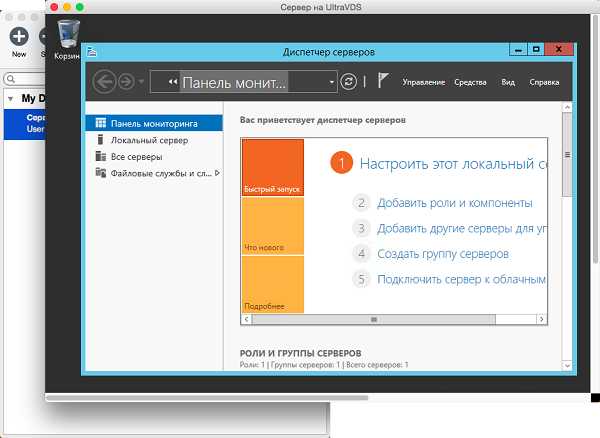

Все сервера, создаваемые Windows сервера на UltraVDS по умолчанию сразу доступны для подключения по стандартному протоколу RDP (Remote Desktop Protocol) – обычное «Подключение к удалённому рабочему столу» в русскоязычных редакциях Windows.В данной статье будет описано как подключиться к только что созданному виртуальному серверу на UltraVDS с различных устройств (операционных систем). Если вам требуется какой-либо другой способ подключения (RAdmin, TeamViewer и т.д.) после успешного подключения по RDP, вы сможете его настроить так же, как и любое другое программное обеспечение.

Статья довольно длинная ввиду того, что здесь подробно по шагам расписано как подключаться из каждой наиболее популярной системы, поэтому вынесли вверх горячие ссылки для навигации:

Подключение к виртуальному серверу с десктопной версии Windows (XP, 7, 8, 8.1, 10)

При использовании стандартной операционной системы Windows для подключения к серверу необходимо открыть следующий путь:

Пуск -> Программы -> Стандартные -> Подключение к удалённому рабочему столу

В открывшемся окне необходимо указать IP-адрес созданного для вас VDS сервера. Если вы заказали сервер с несколькими IP-адресами, то можете использовать любой из них для подключения.

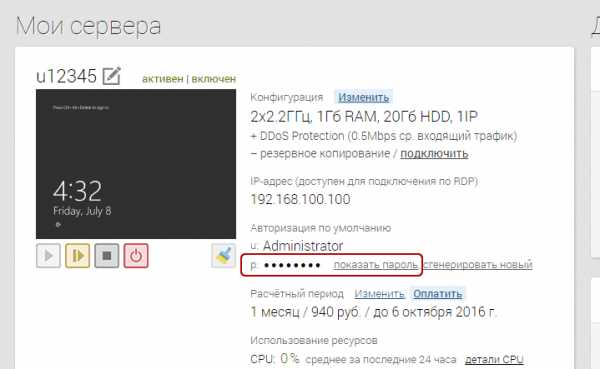

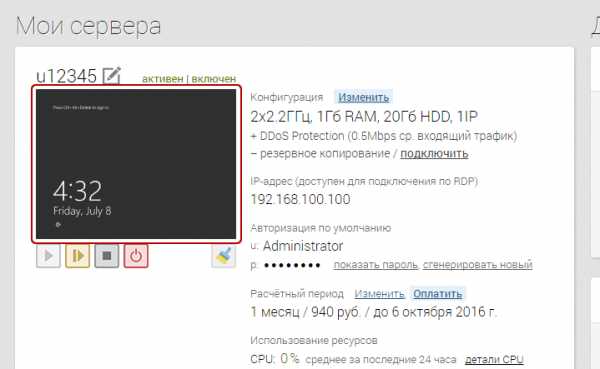

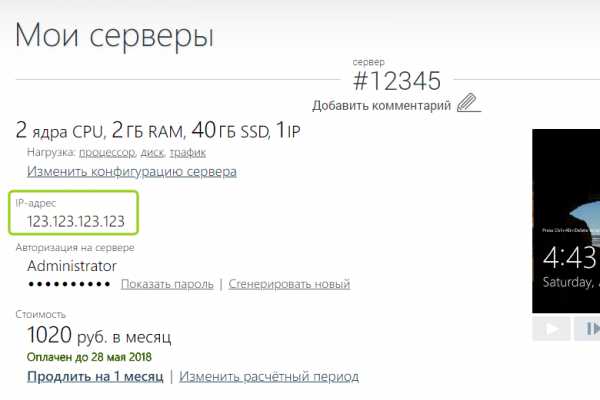

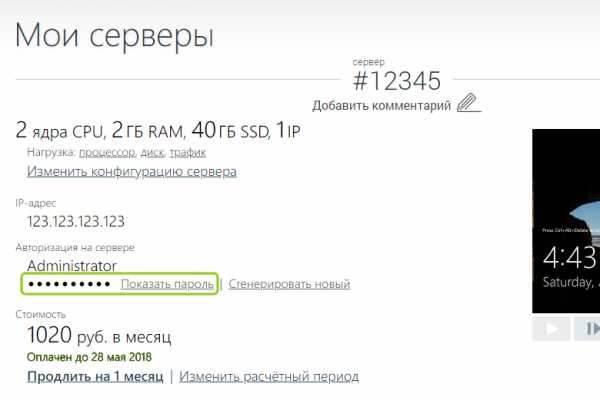

IP-адрес вашего сервера указан возле вашего сервера в личном кабинете в разделе «Мои сервера».

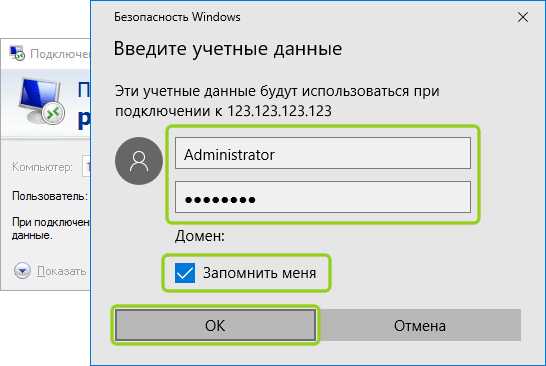

После ввода IP-адреса сервера нажмите кнопку «Подключить» и вы увидите окно с полями авторизации. Здесь нужно выходить под новым пользователем:

При создании каждого нового сервера система в автоматическом режиме генерирует случайный пароль пользователя Administrator. Этот пароль отображается также в личном кабинете возле вашего сервера:

В некоторых редакциях Windows есть странность: если пароль от сервера скопировать и вставить в поле авторизации перед подключением, то при попытке подключения ничего не произойдёт, и RDP-клиент снова покажет окно авторизации как будто учётные данные были введены некорректно. В таком случае необходимо ввести пароль вручную (большие буквы большими, маленькие – маленькими, в английской раскладке клавиатуры).

Подключение к удалённому рабочему столу – очень удобная вещь, с её помощью можно переносить файлы с компьютера на сервер и обратно просто копируя и вставляя их, тоже самое с текстом в буфере обмена. Также можно с вашего компьютера, передать на сервер любые включенные в него USB-устройства и сетевые принтеры/сканнеры. Для этого при первом подключении к серверу выберите «Показать параметры» в левом нижнем углу.

В открывшемся окне перейдите на вкладку «Локальные ресурсы» и выберите требуемые вам параметры:

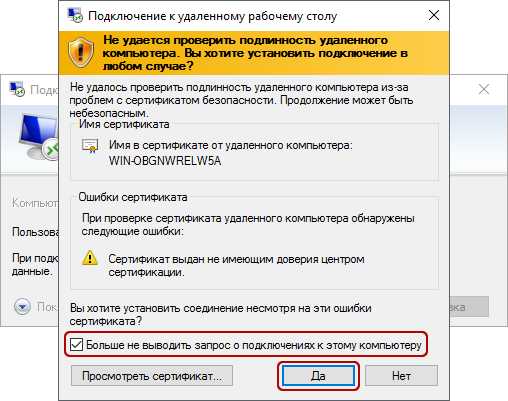

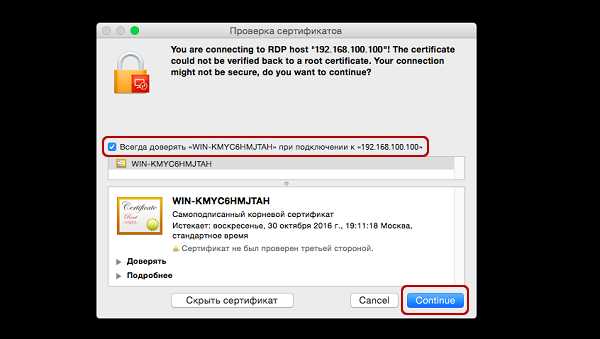

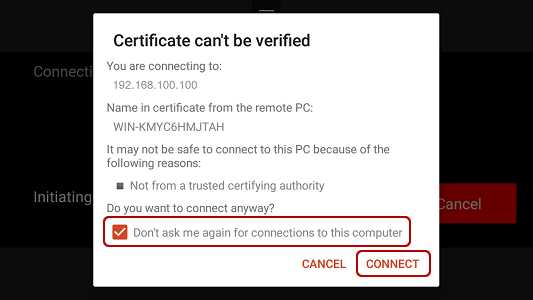

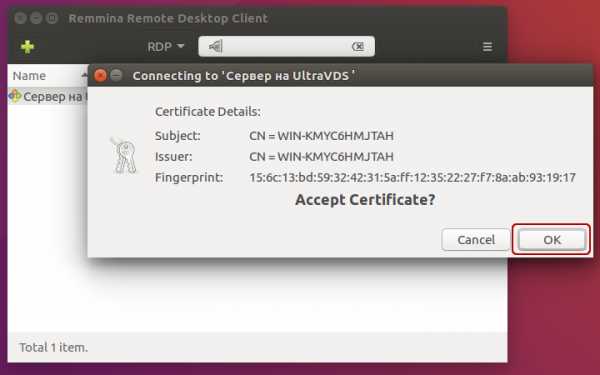

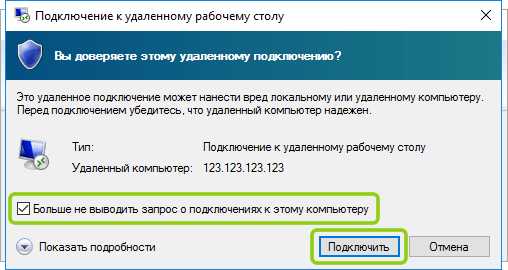

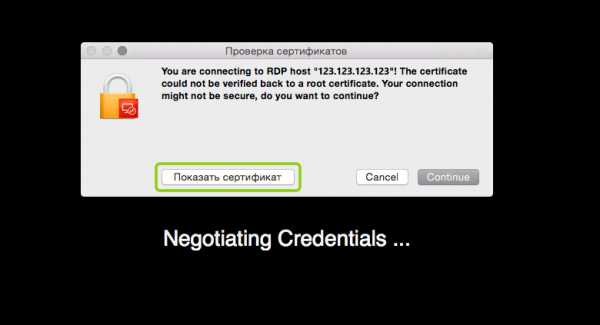

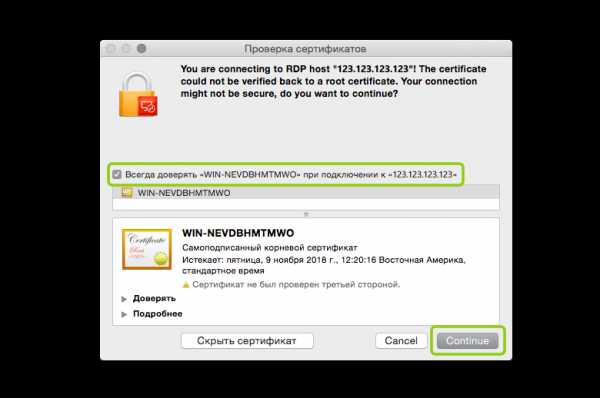

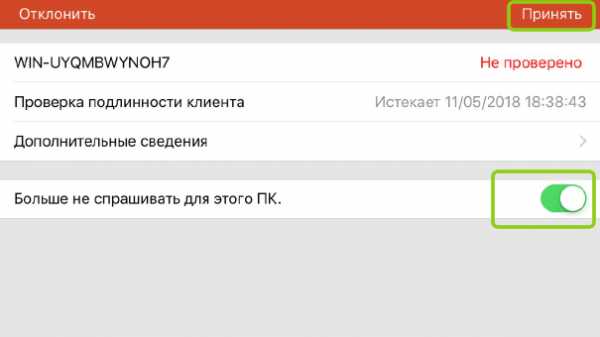

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого заключается в том, что сервер шифрует передаваемые данные SSL-сертификатом, который он сгенерировал сам в автоматическом режиме. Данное уведомление не является свидетельством о проблеме с безопасностью, а только предупреждает вас о том, что соединение зашифровано с использованием сертификата, который не был выдан авторизованным центром.

Отметьте здесь галочкой поле «Больше не выводить запрос о подключениях к этому компьютеру» и нажмите «Да».

Подключение к VDS серверу с Mac OS

Для Mac OS компания Microsoft выпускает официальный RDP-клиент, который стабильно работает при подключении к любым версиям ОС Windows.

Скачать его можно с iTunes здесь: https://itunes.apple.com/ru/app/microsoft-remote-desktop-10/id1295203466?mt=12

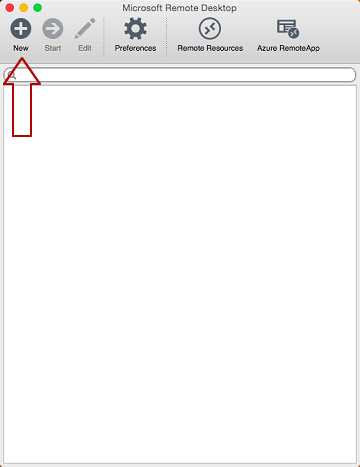

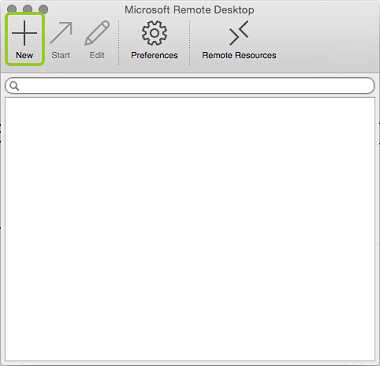

Интерфейс программы простой и интуитивно понятный. Перед началом работы необходимо настроить параметры подключения. Для этого создаём новое:

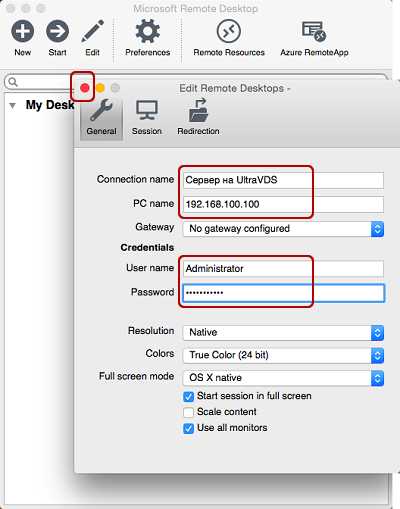

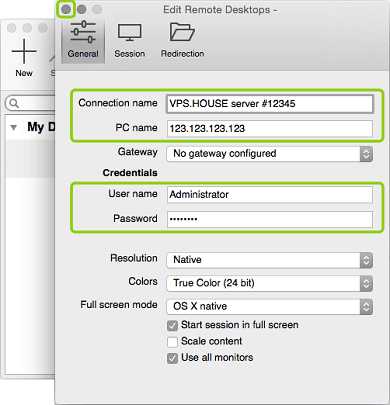

В окне настроек соединения указываем произвольное название, например, «Сервер на UltraVDS», IP-адрес созданного сервера и данные для авторизации (логин Administrator и назначенный серверу в автоматическом режиме пароль) – эти данные отображаются в вашем личном кабинете.

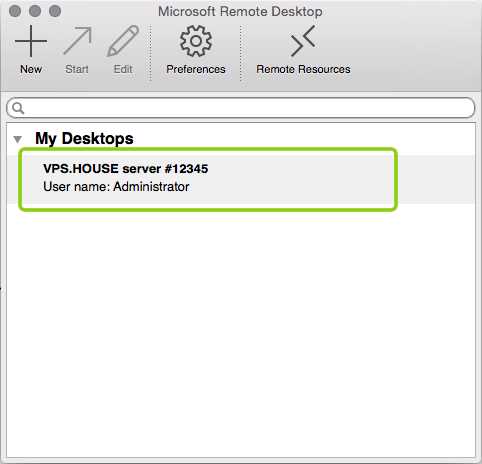

После выхода из окна настроек всё сохранится автоматически и в списке подключений вы увидите новое созданное:

Кликните на него дважды мышкой, и вы подключитесь к вашему серверу.

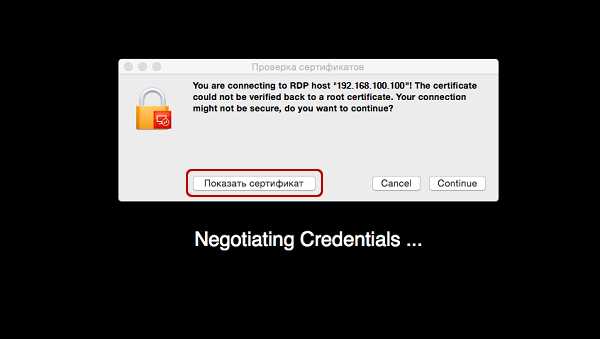

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Почему возникает такое уведомление и что оно означает этого описано выше.

Добавив самоподписанный сертификат вашего сервера в доверенные или просто приняв его единожды, вы увидите рабочий стол Windows вашего виртуального сервера.

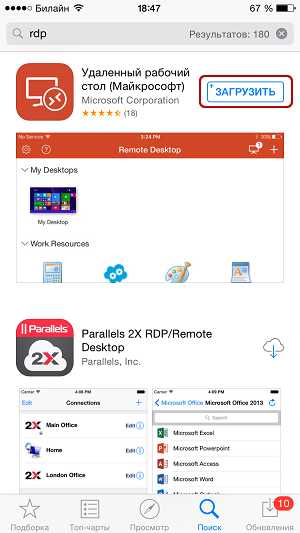

Подключение к VPS серверу со смартфона или планшета на iOS (с iPhone или iPad)

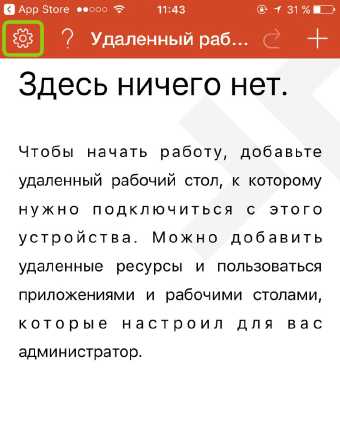

Перед подключением к серверу необходимо скачать с Apple Store приложение Microsoft Remote Desktop (это официальный RDP-клиент от Microsoft):

https://itunes.apple.com/ru/app/microsoft-remote-desktop-10/id1295203466?mt=12

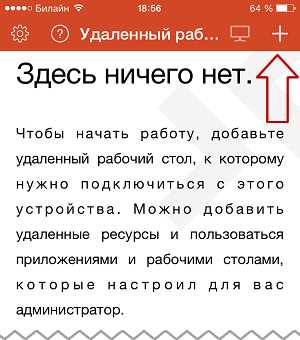

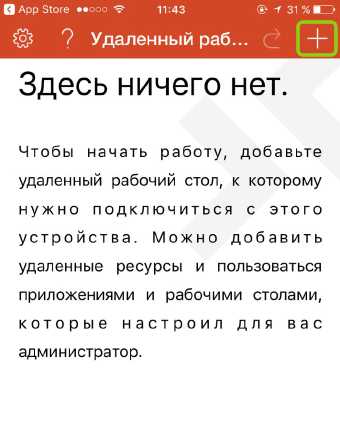

Запустите приложение после установки и нажмите на добавление нового подключения:

В окне создания нового подключения необходимо указать IP-адрес вашего виртуального сервера и данные для авторизации, которые отображаются в вашем личном кабинете (подробнее о том, где они указано выше).

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше.

Выберите «Больше не спрашивать для этого ПК» и нажмите «Принять».

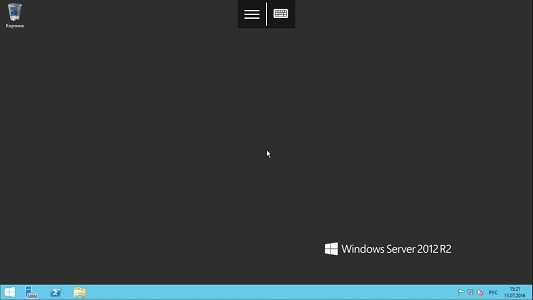

Если авторизационные данные и IP-адрес сервера были введены без ошибок, вы успешно подключитесь к вашему серверу.

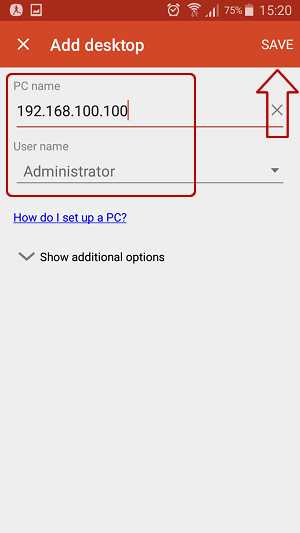

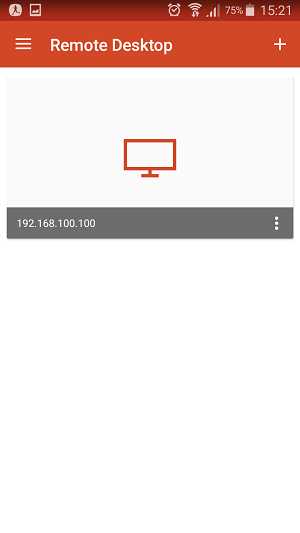

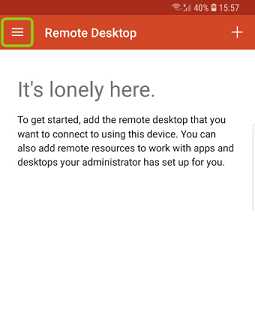

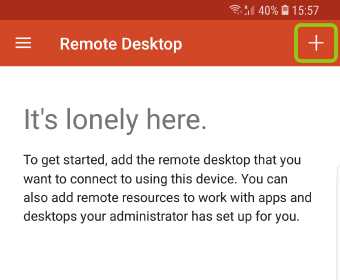

Подключение к виртуальному серверу со смартфона или планшета на Android

Прежде всего вам необходимо скачать с Google Play и установить программу Microsoft Remote Desktop (это официальный RDP-клиент от Microsoft):

https://play.google.com/store/apps/details?id=com.microsoft.rdc.android&hl=ru

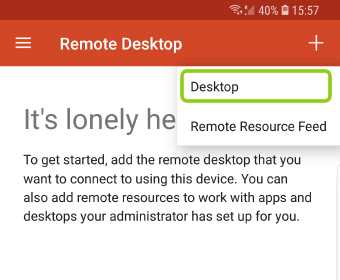

Запустите приложение после установки и нажмите на добавление нового подключения

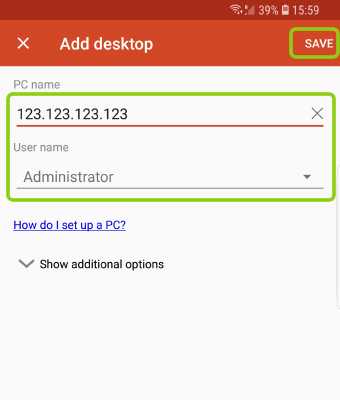

В окне создания нового подключения необходимо указать IP-адрес созданного VDS сервера и данные для авторизации (где их взять описано чуть выше).

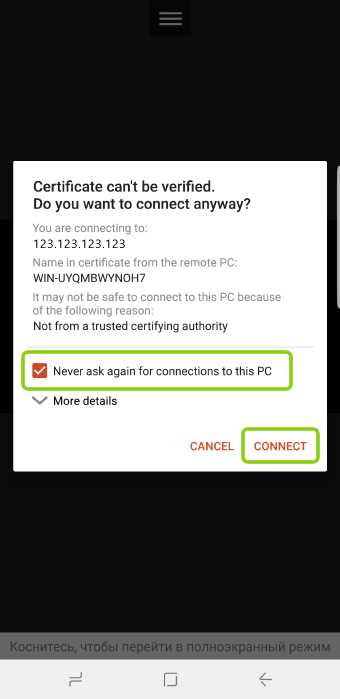

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше.

Выберите галочкой «Don’t ask me again for connections to this computer» и нажмите «Connect».

Если авторизационные данные и IP-адрес сервера были введены без ошибок, вы успешно подключитесь к вашему серверу.

Подключение к серверу по RDP из Ubuntu

RDP – это закрытый протокол компании Microsoft, она же в свою очередь не выпускает RDP-клиентов для операционных систем семейства Linux.

Однако всё же есть различные рабочие версии от тех или иных производителей.

Мы рекомендуем использовать клиент Remmina

Для пользователей Ubuntu есть специальный репозиторий с различными пакетами приложение, в числе которых есть Remmina и RDP.

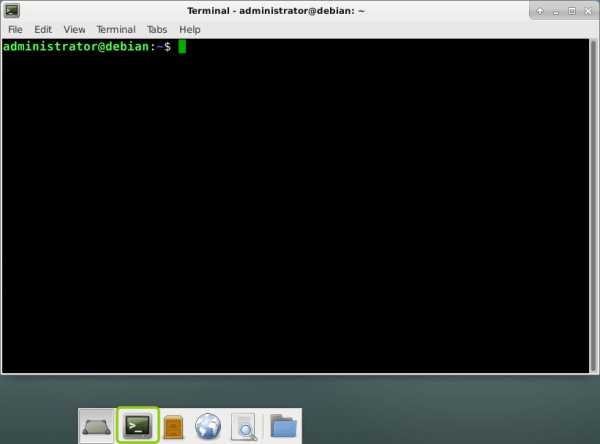

Установка производится в 3 простые команды, которые вводятся по очереди в Терминале:

Для установки пакета Remmina

sudo apt-add-repository ppa:remmina-ppa-team/remmina-nextУстанавливаем обновления

sudo apt-get updateУстанавливаем плагин протокола RDP

sudo apt-get install remmina remmina-plugin-rdp libfreerdp-plugins-standardЕсли вы до этого уже устанавливали или запускали существующую версию Remmina, то её необходимо перезапустить. Сделать это можно перехагружкой компьютера, либо выполнением следующей команды в том же терминале:

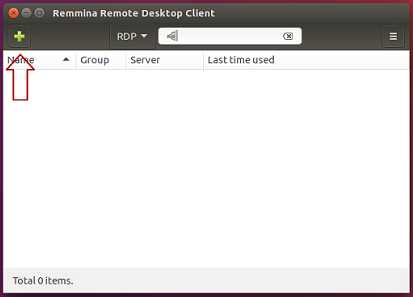

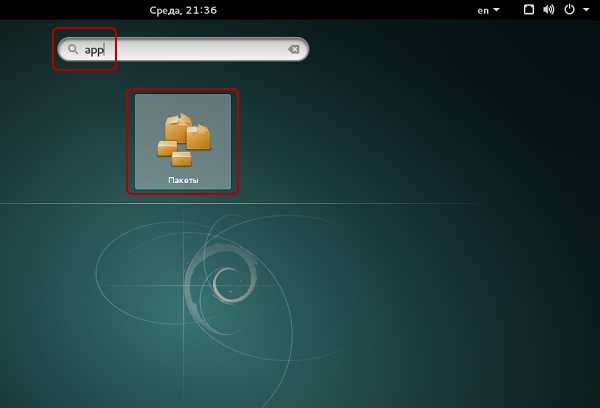

sudo killall remminaОткрываем меню поиска и находим там свежеустановленный пакет Remmina

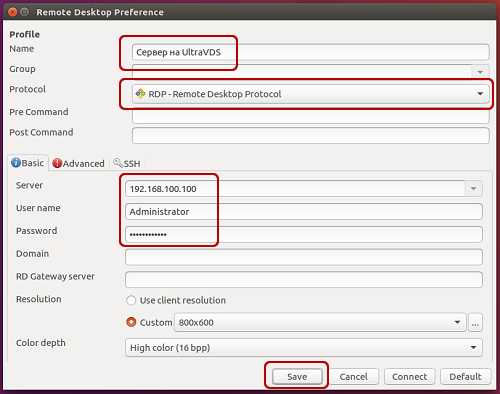

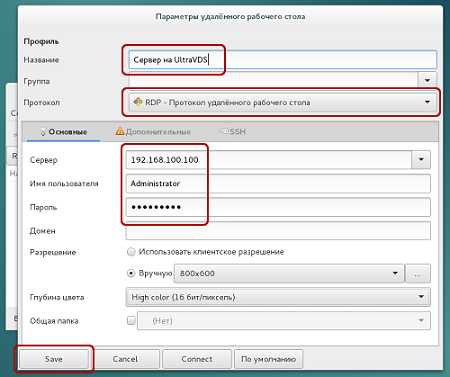

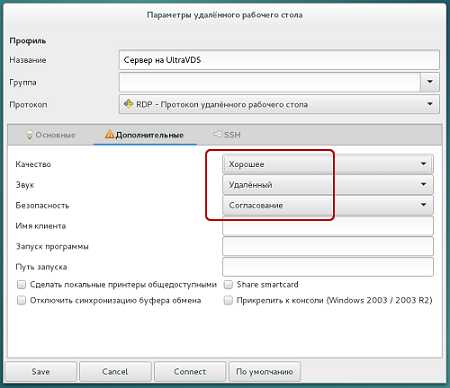

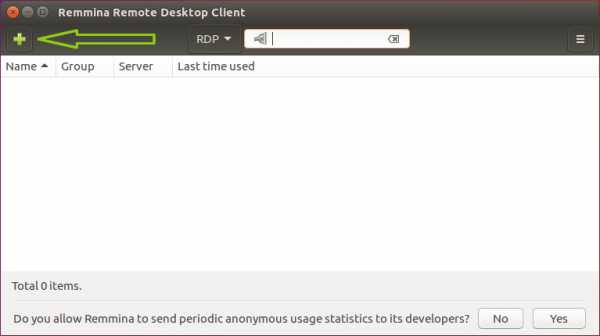

Нажимаем на добавление нового подключения и заполняем поля данными для подключения и авторизации к вашему серверу (где находятся данные для подключения к именно вашему серверу описано выше):

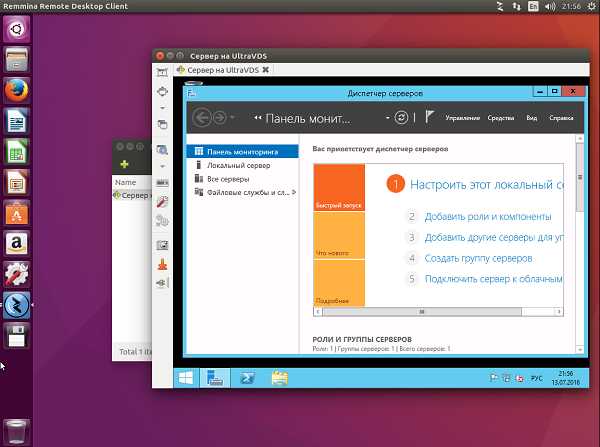

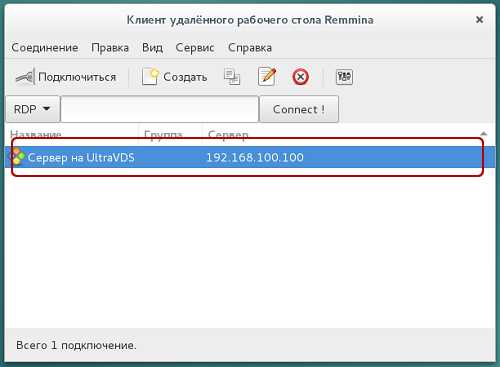

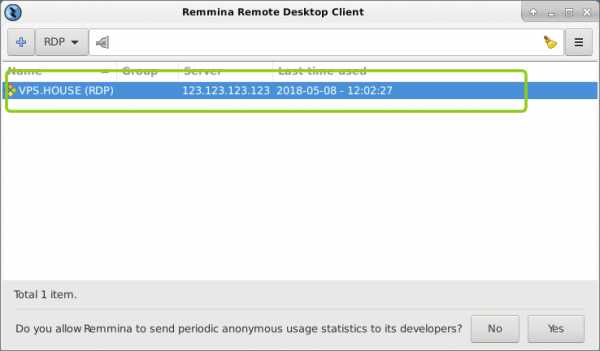

После сохранения ваш сервер будет всегда доступен в списке подключений для быстрого доступа. Для подключения к нему дважды кликните мышкой по строчке вашего сервера.

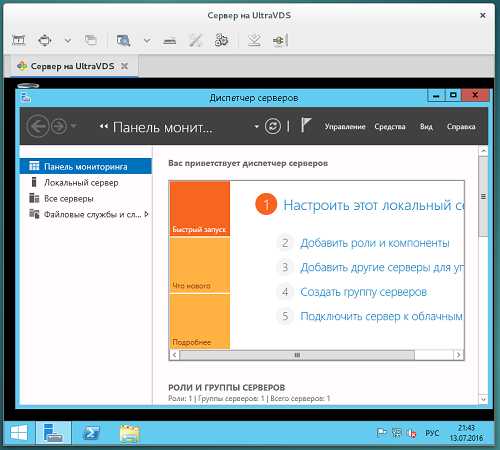

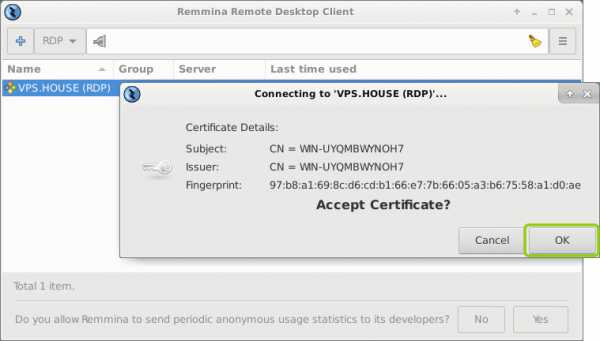

При первом подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше. Просто нажмите «ОК» и вы увидите рабочий стол вашего сервера.

Подключение к удаленному рабочему столу (RDP) из Debian

RDP (подключение к удалённому рабочему столу) – это закрытый протокол компании Microsoft, они же в свою очередь не выпускает RDP-клиентов для операционных систем семейства Linux.

Но всё же есть различные рабочие версии от тех или иных компаний-разработчиков.

Мы рекомендуем использовать RDP-клиент Remmina

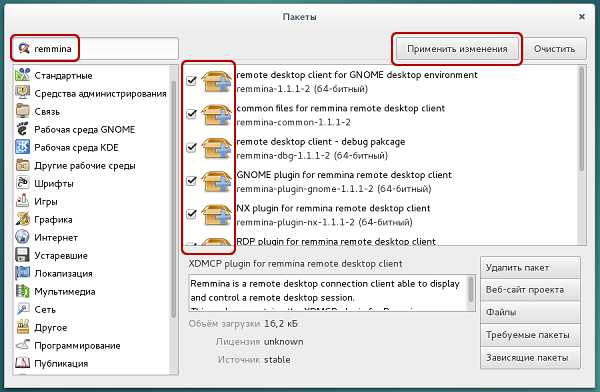

Для установки приложения Remmina и плагина RDP к нему необходимо открыть менеджер установки пакетов:

Здесь в строке поиска вводим «Remmina» и выделяем все результаты для установки:

Установка занимает буквально 3-4 секунды, после чего сразу можно пользоваться приложением.

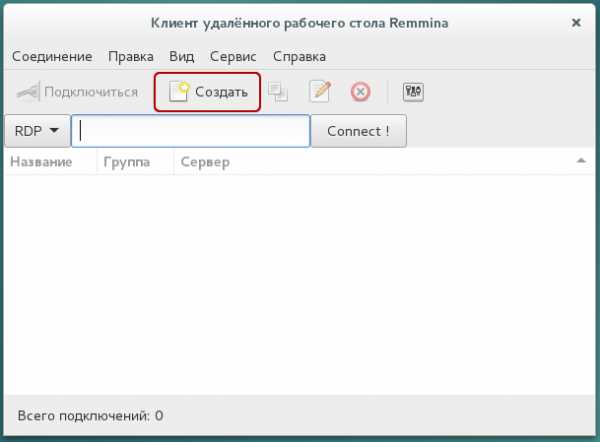

Находим его в главном меню и запускаем:

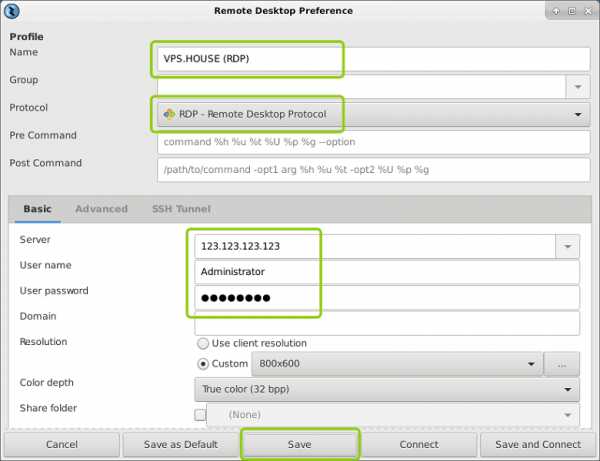

Перед началом работы необходимо создать новое подключения для удобства в дальнейшем:

В открывшемся окне необходимо задать корректные параметры RDP подключения и данные для авторизации (указаны в личном кабинете UltraVDS):

После сохранения ваш сервер будет всегда доступен в списке подключений для быстрого доступа. Для подключения к нему просто дважды кликните мышкой по строчке вашего сервера.

При первом подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана чуть выше. Просто нажмите «ОК» или «Принять» и вы увидите рабочий стол вашего сервера.

Что делать если при попытке подключения с ОС семейства Linux сразу возникает ошибка?

По умолчанию на всех создаваемых на UltraVDS серверах разрешено только подключение по RDP с компьютеров (клиентов), на которых работает проверка подлинности на уровне сети. Некоторые RDP клиенты под Linux эту проверку подлинности могут не поддерживать. В таком случае перед подключением к серверу по RDP необходимо это требование отменить на самом VDS сервере.

На UltraVDS реализована возможность аварийного доступа к серверу в случае если вы не можете к нему подключиться, именно ею мы и воспользуемся для отключения требования обязательной проверки подлинности. Для открытия аварийного режима зайдите в ваш личный кабинет на страницу «Мои сервера» и кликните на скриншот требуемого сервера

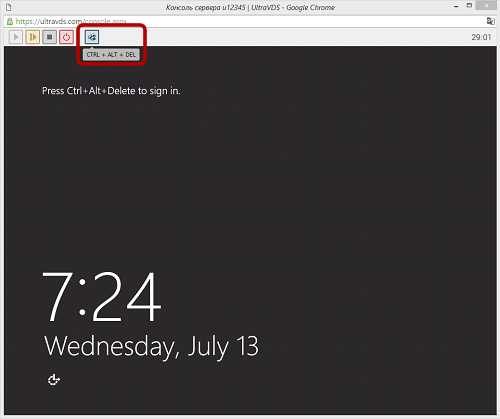

В открывшемся окне необходимо активировать возможность авторизации пользователя. Это делается нажатием комбинации клавиш Ctr+Alt+Del, но так как такая комбинация через web передана быть не может, специальная кнопка была вынесена на верхнюю панель окна:

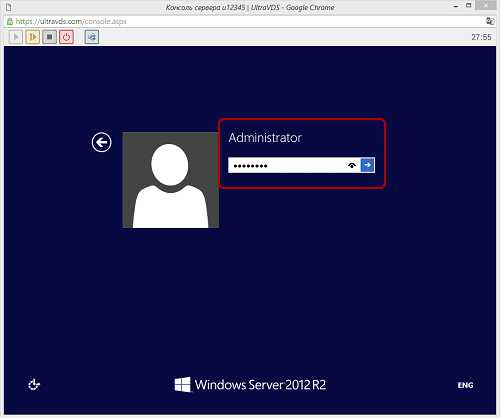

Далее вводим пароль администратора и нажимаем Enter:

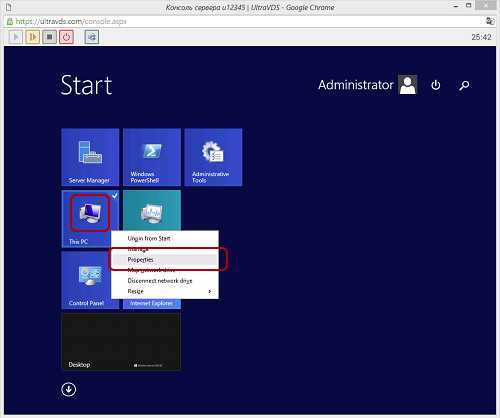

Вы увидите стандартный рабочий стол Windows. Здесь нажмите кнопку «Пуск» (Start), найдите там «Мой компьютер» (This PC) и кликните на него правой кнопкой мыши:

Выберите в меню пункт «Свойства» (Properties) для открытия окна информации о системе

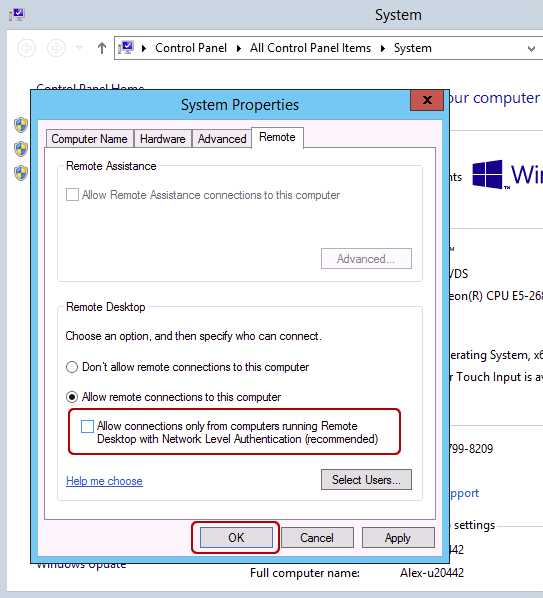

В меню слева необходимо найти кнопку управления параметрами удалённого рабочего стола (Remote settings).

Последним шагом снимаем флажок с параметра «Allow connections only from…» и нажимаем «ОК».

habr.com

| alternate full address:s:valuealternate full address:s:value | Указывает альтернативное имя или IP-адрес удаленного компьютера.Specifies an alternate name or IP address of the remote computer. | Любое допустимое имя или IP-адрес удаленного компьютера, например 10.10.15.15.Any valid name or IP address of the remote computer, such as «10.10.15.15» | xx | xx | xx | |

| alternate shell:s:valuealternate shell:s:value | Определяет, запускается ли программа автоматически при подключении по протоколу RDP.Determines whether a program starts automatically when you connect with RDP. Чтобы указать альтернативную оболочку, введите допустимый путь к исполняемому файлу в качестве значения, например C:\ProgramFiles\Office\word.exe.To specify an alternate shell, enter a valid path to an executable file for the value, such as «C:\ProgramFiles\Office\word.exe». Этот параметр также определяет, какой путь или псевдоним удаленного приложения должен запускаться во время подключения, если включен режим RemoteApplicationMode.This setting also determines which path or alias of the Remote Application to be started at connection time if RemoteApplicationMode is enabled. | «C:\ProgramFiles\Office\word.exe»»C:\ProgramFiles\Office\word.exe» | xx | xx | xx | |

| audiocapturemode:i:valueaudiocapturemode:i:value | Указывает, включено ли перенаправление ввода-вывода звука.Indicates whether audio input/output redirection is enabled. | — 0: отключение записи звука с локального устройства.- 0: Disable audio capture from the local device — 1: включение записи звука с локального устройства и перенаправления в приложение обработки звука в удаленном сеансе.- 1: Enable audio capture from the local device and redirection to an audio application in the remote session | 00 | xx | xx | |

| audiomode:i:valueaudiomode:i:value | Определяет, воспроизводит ли звук локальный или удаленный компьютер.Determines whether the local or remote machine plays audio. | — 0: воспроизведение звуков на локальном компьютере (Проигрывать на этом компьютере).- 0: Play sounds on local computer (Play on this computer) — 1: воспроизведение звуков на удаленном компьютере (Проигрывать на удаленном компьютере).- 1: Play sounds on remote computer (Play on remote computer) — 2: отключение звука (Не воспроизводить).- 2: Do not play sounds (Do not play) | 00 | xx | xx | xx |

| authentication level:i:valueauthentication level:i:value | Определяет параметры уровня аутентификации на сервере.Defines the server authentication level settings. | — 0: если аутентификация на сервере не пройдена, можно подключиться к компьютеру без предупреждения (Подключаться без предупреждения).- 0: If server authentication fails, connect to the computer without warning (Connect and don’t warn me) — 1: если аутентификация на сервере не пройдена, не устанавливать подключение (Не подключаться).- 1: If server authentication fails, don’t establish a connection (Don’t connect) — 2: если аутентификация на сервере не пройдена, выводится предупреждение и разрешается подключиться или отклонить подключение (предупреждение).- 2: If server authentication fails, show a warning and allow me to connect or refuse the connection (Warn me) — 3: обязательная аутентификация не указана.- 3: No authentication requirement specified. | 33 | xx | xx | |

| autoreconnection enabled:i:valueautoreconnection enabled:i:value | Определяет, будет ли клиентский компьютер автоматически пытаться повторно подключиться к удаленному компьютеру, если подключение прервано, например, при нарушении сетевого подключения.Determines whether the client computer will automatically try to reconnect to the remote computer if the connection is dropped, such as when there’s a network connectivity interruption. | — 0: клиентский компьютер не пытается автоматически восстановить подключение.- 0: Client computer does not automatically try to reconnect — 1: клиентский компьютер пытается автоматически восстановить подключение.- 1: Client computer automatically tries to reconnect | 11 | xx | xx | xx |

| bandwidthautodetect:i:valuebandwidthautodetect:i:value | Определяет, включено ли автоматическое определение типа сети.Determines whether automatic network type detection is enabled | — 0: отключение автоматического определения типа сети.- 0: Disable automatic network type detection — 1: включение автоматического определения типа сети.- 1: Enable automatic network type detection | 11 | xx | xx | xx |

| camerastoredirect:s:valuecamerastoredirect:s:value | Позволяет настроить перенаправляемые камеры.Configures which cameras to redirect. В этом параметре используется разделенный точкой с запятой список интерфейсов KSCATEGORY_VIDEO_CAMERA камер, для которых включено перенаправление.This setting uses a semicolon-delimited list of KSCATEGORY_VIDEO_CAMERA interfaces of cameras enabled for redirection. | — * : перенаправлять все камеры- * : Redirect all cameras — Вы можете исключить отдельную камеру, добавив в начало символьной строки ссылки символ «-«, например к camerastoredirect:s:\?\usb#vid_0bda&pid_58b0&mi- One can exclude a specific camera by prepending the symbolic link string with «-«, such as camerastoredirect:s:\?\usb#vid_0bda&pid_58b0&mi | xx | xx | ||

| compression:i:valuecompression:i:value | Определяет, включено ли массовое сжатие при передаче данных по протоколу RDP на локальный компьютер.Determines whether bulk compression is enabled when it is transmitted by RDP to the local computer. | — 0: отключение массового сжатия при передаче по протоколу RDP.- 0: Disable RDP bulk compression — 1: включение массового сжатия при передаче по протоколу RDP.- 1: Enable RDP bulk compression | 11 | xx | xx | xx |

| desktop size id:i:valuedesktop size id:i:value | Позволяет выбрать размеры рабочего стола удаленного сеанса из набора предварительно определенных вариантов.Specifies dimensions of the remote session desktop from a set of pre-defined options. Этот параметр переопределяется в том случае, если указан параметр desktopheight или desktopwidth.This setting is overridden if either desktopheight or desktopwidth are specified. | -0: 640×480.-0: 640×480 — 1: 800×600.- 1: 800×600 — 2: 1024×768.- 2: 1024×768 — 3: 1280×1024.- 3: 1280×1024 — 4: 1600×1200.- 4: 1600×1200 | 00 | xx | xx | xx |

| desktopheight:i:valuedesktopheight:i:value | Определяет высоту разрешения (в пикселях) на удаленном компьютере при подключении с помощью удаленного рабочего стола.Determines the resolution height (in pixels) on the remote computer when you connect by using Remote Desktop Connection. Этот параметр соответствует выбору ползунка «Настройка отображения» на вкладке «Экран» в окне «Параметры» для RDC.This setting corresponds to the selection in the Display configuration slider on the Display tab under Options in RDC. | Числовое значение в диапазоне от 200 до 2048.Numerical value between 200 and 2048 | Значением по умолчанию является разрешение на локальном компьютере.The default value is set to the resolution on the local computer | xx | xx | xx |

| desktopwidth:i:valuedesktopwidth:i:value | Определяет ширину разрешения (в пикселях) на удаленном компьютере при подключении с помощью удаленного рабочего стола.Determines the resolution width (in pixels) on the remote computer when you connect by using Remote Desktop Connection. Этот параметр соответствует выбору ползунка «Настройка отображения» на вкладке «Экран» в окне «Параметры» для RDC.This setting corresponds to the selection in the Display configuration slider on the Display tab under Options in RDC. | Числовое значение в диапазоне от 200 до 4096.Numerical value between 200 and 4096 | Значением по умолчанию является разрешение на локальном компьютере.The default value is set to the resolution on the local computer | xx | xx | xx |

| disableconnectionsharing:i:valuedisableconnectionsharing:i:value | Определяет, выполняет ли клиент удаленного рабочего стола повторное подключение к какому-либо имеющемуся открытому подключению или инициирует новое подключение при запуске удаленного приложения RemoteApp или рабочего стола.Determines whether the remote desktop client reconnects to any existing open connections or initiate a new connection when a RemoteApp or desktop is launched | — 0: повторное подключение к имеющемуся сеансу.- 0: Reconnect to any existing session — 1: инициация нового подключения.- 1: Initiate new connection | 00 | xx | xx | xx |

| domain:s:valuedomain:s:value | Указывает имя домена, в котором будет использоваться учетная запись пользователя для входа на удаленный компьютер.Specifies the name of the domain in which the user account that will be used to log on to the remote computer is located. | Допустимое доменное имя, например CONTOSO.A valid domain name, such as «CONTOSO» | Значение по умолчанию отсутствует.No Default Value | xx | xx | xx |

| drivestoredirect:s:valuedrivestoredirect:s:value | Определяет, какие локальные диски на клиентском компьютере будут перенаправлены в удаленный сеанс.Determines which local disk drives on the client computer will be redirected and available in the remote session. | Значение не указано: перенаправление дисков не используется.- No value specified: don’t redirect any drives — * : перенаправление всех дисков, включая диски, которые будут подключены позже.- * : Redirect all disk drives, including drives that are connected later DynamicDrives: перенаправление всех дисков, которые будут подключены позже.- DynamicDrives: redirect any drives that are connected later Диск и метки для одного или нескольких дисков, например «drivestoredirect:s:C:;E:;»: перенаправление указанных дисков.- The drive and labels for one or more drives, such as «drivestoredirect:s:C:;E:;»: redirect the specified drive(s) | Значение не указано: перенаправление дисков не используется.No value specified: don’t redirect any drives | xx | xx | |

| enablecredsspsupport:i:valueenablecredsspsupport:i:value | Определяет, используется ли RDP для аутентификации поставщика поддержки безопасности учетных данных (CredSSP), если он доступен.Determines whether RDP will use the Credential Security Support Provider (CredSSP) for authentication if it is available. | — 0: RDP не будет использовать CredSSP, даже если операционная система поддерживает CredSSP.- 0: RDP will not use CredSSP, even if the operating system supports CredSSP — 1: RDP будет использовать CredSSP, если операционная система поддерживает CredSSP.- 1: RDP will use CredSSP if the operating system support CredSSP | 11 | xx | xx | |

| encode redirected video capture:i:valueencode redirected video capture:i:value | Включает или отключает кодирование перенаправленного видео.Enables or disables encoding of redirected video. | — 0: отключить кодирование перенаправленного видео- 0: Disable encoding of redirected video — 1: включить кодирование перенаправленного видео- 1: Enable encoding of redirected video | 11 | xx | xx | xx |

| full address:s:valuefull address:s:value | Этот параметр указывает имя или IP-адрес удаленного компьютера, к которому вы хотите подключиться.This setting specifies the name or IP address of the remote computer that you want to connect to | Допустимое имя компьютера, IPv4- или IPv6-адрес.A valid computer name, IPv4 address, or IPv6 address. | xx | xx | xx | |

| gatewaycredentialssource:i:valuegatewaycredentialssource:i:value | Задает или получает метод проверки подлинности шлюза удаленных рабочих столов.Specifies or retrieves the RD Gateway authentication method. | — 0: запрос пароля (NTLM).- 0: Ask for password (NTLM) — 1: использование смарт-карты.- 1: Use smart card — 4: пользователь может сделать выбор позже.- 4: Allow user to select later | 00 | xx | xx | xx |

| gatewayhostname:s:valuegatewayhostname:s:value | Указывает имя узла шлюза удаленных рабочих столов.Specifies the RD Gateway host name. | Допустимый адрес сервера шлюза.Valid gateway server address. | xx | xx | xx | |

| gatewayprofileusagemethod:i:valuegatewayprofileusagemethod:i:value | Указывает, следует ли использовать параметры по умолчанию шлюза удаленных рабочих столов.Specifies whether to use default RD Gateway settings | — 0: используется режим профиля по умолчанию, как указано администратором.- 0: Use the default profile mode, as specified by the administrator — 1: используются явные параметры, указанные пользователем.- 1: Use explicit settings, as specified by the user | 00 | xx | xx | xx |

| gatewayusagemethod:i:valuegatewayusagemethod:i:value | Указывает, следует использовать сервер шлюза удаленных рабочих столов.Specifies when to use the RD Gateway server | — 0: сервер шлюза удаленных рабочих столов не используется.- 0: Don’t use an RD Gateway server — 1: всегда используется сервер шлюза удаленных рабочих столов.- 1: Always use an RD Gateway server — 2: сервер шлюза удаленных рабочих столов используется, если не удается установить прямое подключение к узлу сеансов удаленных рабочих столов.- 2: Use an RD Gateway server if a direct connection cannot be made to the RD Session Host — 3: используются параметры по умолчанию сервера шлюза удаленных рабочих столов.- 3: Use the default RD Gateway server settings — 4: шлюз удаленных рабочих столов не используется, подключение обходит сервер для локальных адресов.- 4: Don’t use an RD Gateway, bypass server for local addresses Значения 0 или 4 этого свойства действуют практически одинаково, но значение 4 дает возможность для обхода локальных адресов.Setting this property value to 0 or 4 are is effectively equivalent, but setting this property to 4 enables the option to bypass local addresses. | xx | xx | xx | |

| networkautodetect:i:valuenetworkautodetect:i:value | Определяет, следует ли использовать автоматическое определение пропускной способности сети.Determines whether or not to use automatic network bandwidth detection. Требуется задание параметра bandwidthautodetect и сопоставление с типом соединения 7.Requires the option bandwidthautodetect to be set and correlates with connection type 7. | — 0: автоматическое определение пропускной способности сети не используется.- 0: Don’t use automatic network bandwidth detection — 1: автоматическое определение пропускной способности сети используется.- 1: Use automatic network bandwidth detection | 11 | xx | xx | |

| promptcredentialonce:i:valuepromptcredentialonce:i:value | Определяет, сохраняются ли учетные данные пользователя и используются ли для шлюза удаленных рабочих столов и на удаленном компьютере.Determines whether a user’s credentials are saved and used for both the RD Gateway and the remote computer. | — 0: удаленный сеанс не будет использовать те же учетные данные.- 0: Remote session will not use the same credentials — 1: удаленный сеанс будет использовать те же учетные данные.- 1: Remote session will use the same credentials | 11 | xx | xx | |

| redirectclipboard:i:valueredirectclipboard:i:value | Определяет, включено ли перенаправление буфера обмена.Determines whether clipboard redirection is enabled. | — 0: буфер обмена на локальном компьютере недоступен в удаленном сеансе.- 0: Clipboard on local computer isn’t available in remote session — 1: буфер обмена на локальном компьютере доступен в удаленном сеансе.- 1: Clipboard on local computer is available in remote session | 11 | xx | xx | xx |

| redirected video capture encoding quality:i:valueredirected video capture encoding quality:i:value | Управляет качеством закодированного видео.Controls the quality of encoded video. | — 0: видео с высокой степенью сжатия.- 0: High compression video. Качество может снизиться, если в кадре часто присутствует движениеQuality may suffer when there is a lot of motion — 1: средняя степень сжатия- 1: Medium compression — 2: видео с низкой степенью сжатия и с высоким качеством изображения- 2: Low compression video with high picture quality | 00 | xx | xx | xx |

| redirectprinters:i:valueredirectprinters:i:value | Определяет, будут ли принтеры, настроенные на клиентском компьютере, перенаправлены и доступны в удаленном сеансе при подключении к удаленному компьютеру с помощью удаленного рабочего стола.Determines whether printers configured on the client computer will be redirected and available in the remote session when you connect to a remote computer by using Remote Desktop Connection. | — 0: принтеры на локальном компьютере недоступны в удаленном сеансе.- 0: The printers on the local computer are not available in the remote session — 1: принтеры на локальном компьютере доступны в удаленном сеансе.- 1: The printers on the local computer are available in the remote session | 11 | xx | xx | xx |

| redirectsmartcards:i:valueredirectsmartcards:i:value | Определяет, будут ли устройства смарт-карт, настроенные на клиентском компьютере, перенаправлены и доступны в удаленном сеансе при подключении к удаленному компьютеру.Determines whether smart card devices on the client computer will be redirected and available in the remote session when you connect to a remote computer. | — 0: устройства смарт-карт на локальном компьютере недоступны в удаленном сеансе.- 0: The smart card device on the local computer is not available in the remote session — 1: устройства смарт-карт на локальном компьютере доступны в удаленном сеансе.- 1: The smart card device on the local computer is available in the remote session | 11 | xx | xx | |

| remoteapplicationcmdline:s:valueremoteapplicationcmdline:s:value | Дополнительные параметры командной строки для удаленного приложения RemoteApp.Optional command-line parameters for the RemoteApp. | xx | xx | xx | ||

| remoteapplicationexpandcmdline:i:valueremoteapplicationexpandcmdline:i:value | Определяет, следует ли применить переменные среды, содержащиеся в параметре командной строки удаленного приложения RemoteApp, локально или удаленно.Determines whether environment variables contained in the RemoteApp command line parameter should be expanded locally or remotely. | — 0: переменные среды должны применяться как значения на локальном компьютере.- 0: Environment variables should be expanded to the values of the local computer — 1: переменные среды должны применяться как значения на удаленном компьютере.- 1: Environment variables should be expanded on the remote computer to the values of the remote computer | xx | xx | xx | |

| remoteapplicationexpandworkingdirremoteapplicationexpandworkingdir | Определяет, следует ли применить переменные среды, содержащиеся в параметре рабочего каталога удаленного приложения RemoteApp, локально или удаленно.Determines whether environment variables contained in the RemoteApp working directory parameter should be expanded locally or remotely. | — 0: переменные среды должны применяться как значения на локальном компьютере.- 0: Environment variables should be expanded to the values of the local computer — 1: переменные среды должны применяться как значения на удаленном компьютере.- 1: Environment variables should be expanded on the remote computer to the values of the remote computer. Рабочий каталог удаленного приложения RemoteApp указывается с помощью параметра рабочего каталога оболочки.The RemoteApp working directory is specified through the shell working directory parameter. | xx | xx | xx | |

| remoteapplicationfile:s:valueremoteapplicationfile:s:value | Задает файл для открытия удаленным приложением RemoteApp на удаленном компьютере.Specifies a file to be opened on the remote computer by the RemoteApp. Для открытия локальных файлов необходимо также включить перенаправление исходного диска.For local files to be opened, you must also enable drive redirection for the source drive. | xx | xx | xx | ||

| remoteapplicationicon:s:valueremoteapplicationicon:s:value | Задает файл значка для отображения в пользовательском интерфейсе клиента при запуске удаленного приложения RemoteApp.Specifies the icon file to be displayed in the client UI while launching a RemoteApp. Если имя файла не указано, клиент будет использовать стандартный значок удаленного рабочего стола.If no file name is specified, the client will use the standard Remote Desktop icon. Поддерживаются только ICO-файлы.Only «.ico» files are supported. | xx | xx | xx | ||

| remoteapplicationmode:i:valueremoteapplicationmode:i:value | Определяет, запускается ли подключение к удаленному приложению RemoteApp как сеанс RemoteApp.Determines whether a RemoteApp connection is launched as a RemoteApp session. | — 0: сеанс RemoteApp не запускается.- 0: Don’t launch a RemoteApp session — 1: сеанс RemoteApp запускается.- 1: Launch a RemoteApp session | 11 | xx | xx | xx |

| remoteapplicationname:s:valueremoteapplicationname:s:value | Задает имя удаленного приложения RemoteApp в интерфейсе клиента во время запуска удаленного приложения RemoteApp.Specifies the name of the RemoteApp in the client interface while starting the RemoteApp. | Например, «Excel 2016».For example, «Excel 2016.» | xx | xx | xx | |

| remoteapplicationprogram:s:valueremoteapplicationprogram:s:value | Задает псевдоним или имя исполняемого файла удаленного приложения RemoteApp.Specifies the alias or executable name of the RemoteApp. | Например, «EXCEL».For example, «EXCEL.» | xx | xx | xx | |

| screen mode id:i:valuescreen mode id:i:value | Определяет, отображается ли окно удаленного сеанса во весь экран при подключении к удаленному компьютеру с помощью удаленного рабочего стола.Determines whether the remote session window appears full screen when you connect to the remote computer by using Remote Desktop Connection. | — 1: удаленный сеанс будет отображаться в окне.- 1: The remote session will appear in a window — 2: удаленный сеанс будет отображаться на весь экран.- 2: The remote session will appear full screen | 22 | xx | xx | xx |

| smart sizing:i:valuesmart sizing:i:value | Определяет, может ли клиентский компьютер масштабировать содержимое на удаленном компьютере в соответствии с размером окна клиентского компьютера.Determines whether or not the client computer can scale the content on the remote computer to fit the window size of the client computer. | — 0: содержимое окна клиента не масштабируется при изменении размера окна.- 0: The client window display won’t scale when resized — 1: содержимое окна клиента масштабируется при изменении размера окна.- 1: The client window display will scale when resized | 00 | xx | xx | |

| use multimon:i:valueuse multimon:i:value | Позволяет настроить поддержку нескольких мониторов при подключении к удаленному компьютеру с помощью удаленного рабочего стола.Configures multiple monitor support when you connect to the remote computer by using Remote Desktop Connection. | — 0: поддержка нескольких мониторов отключена.- 0: Don’t enable multiple monitor support — 1: поддержка нескольких мониторов включена.- 1: Enable multiple monitor support | 00 | xx | xx | |

| username:s:valueusername:s:value | Указывает имя учетной записи пользователя для входа на удаленный компьютер.Specifies the name of the user account that will be used to log on to the remote computer. | Любое допустимое имя пользователя.Any valid username. | xx | xx | xx | |

| videoplaybackmode:i:valuevideoplaybackmode:i:value | Определяет, будет ли подключение к удаленному рабочему столу использовать оптимизированную для RDP потоковую передачу мультимедиа для воспроизведения видео.Determines if Remote Desktop Connection will use RDP-efficient multimedia streaming for video playback. | — 0: оптимизированная для RDP потоковая передача мультимедиа не используется для воспроизведения видео.- 0: Don’t use RDP efficient multimedia streaming for video playback — 1: оптимизированная для RDP потоковая передача мультимедиа используется для воспроизведения видео.- 1: Use RDP-efficient multimedia streaming for video playback when possible | 11 | xx | xx | |

| workspaceid:s:valueworkspaceid:s:value | Определяет идентификатор удаленного приложения RemoteApp и рабочего стола, связанный с RDP-файлом, содержащим этот параметр.Defines the RemoteApp and Desktop ID associated with the RDP file that contains this setting. | Действительный идентификатор удаленного приложения RemoteApp и подключения к рабочему столу.A valid RemoteApp and Desktop Connection ID | xx | xx |

docs.microsoft.com

Как подключиться по RDP c ОС Windows, Ubuntu или Debian (Linux), Mac OS, а также с телефона на Android и iPhone

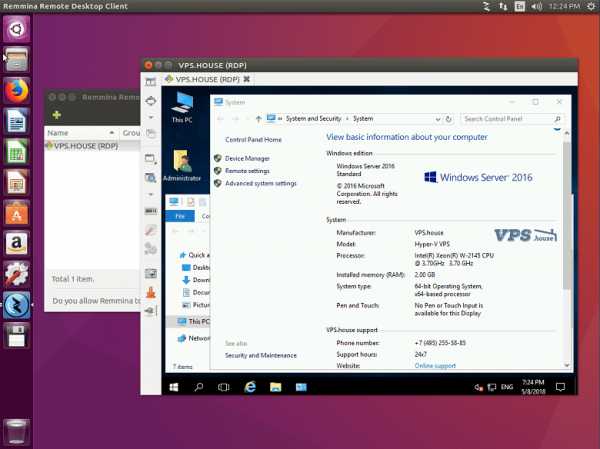

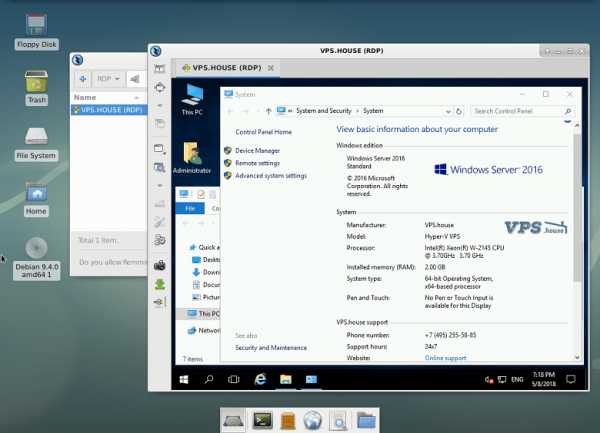

Создавая виртуальный сервер на VPS.house, вы получаете полностью 100% готовую к использованию операционную систему Windows Server, к которому сразу же можно подключаться по сети с любого внешнего устройства по протолку RDP.RDP (Remote Desktop Protocol) – специальный протокол, разработанный компанией Microsoft для удаленного управления ОС Windows (протокол удалённого рабочего стола). Изначально, разумеется, как и многие вещи под Windows, этот протокол разработали другие люди, но в настоящее время поддерживает его и развивает Microsoft.

Согласно условиям лицензирования, ОС Windows Server допускает по умолчанию не более 2-х одновременных подключений по RDP к серверу, если нужно больше, то понимается терминальный сервер и лицензируется либо количество пользователей, либо количество подключаемых устройств. Но, подключившись к серверу по RDP, вы также можете поставить любое удобное вам решение для удалённого управления рабочим столом: TeamViewer, RAdmin и прочие.

Данная статья описывает процесс подключения к серверу Windows по RDP с многих популярных операционных систем. Ввиду этого получилась она довольно длинной. Моментально перейти к нужному вам разделу вы можете по этому меню:

Подключение в VPS серверу из десктопной Windows

Данная инструкция проверена и работает успешно на всех популярных версиях Windows для персональных компьютеров: XP, Vista, Windows 7, 8, 8.1 и 10.

В каждой операционной системе Windows есть встроенное приложение для подключения по RDP – это программа «Подключение к удалённому рабочему столу» (Remote Desktop Connection в англоязычных ОС).

Для запуска ее зайдите по пути:

Пуск -> Программы -> Стандартные -> Подключение к удалённому рабочему столуПуск -> Приложения -> Подключение к удалённому рабочему столуПуск -> Все приложения (может этого пункта не быть!) -> Стандартные Windows -> Подключение к удалённому рабочему столу

В открывшемся окне наберите IP-адрес вашего виртуального сервера и нажмите кнопку «Подключить». IP-адрес сервера вы можете видеть в вашем личном кабинете в разделе «Мои серверы»:

Если вы заказали сервер с 2-я или большим количеством IP-адресов, то для подключения к серверу вы можете использовать любой из них – это ни на что не влияет.

Те, кто впервые стакиваются с созданием удалённого рабочего стола, часто задаются вопросом «Зачем нужны эти IP-адреса и сколько нужно именно им», часто также путают количество IP-адресов с количеством рабочих столов или учётных записей, или полагают, что если зайти на сервер по одному адресу, то открывая браузер именно этот адрес будет браузер использовать. Нас самом же деле это всего лишь список внешних адресов, по которому можно подключиться к серверу, сама работа на сервере уже после подключения никаким образом не меняется.

Чаща всего при подключении по умолчанию настроена автоматическая передача данных из буфера обмена, а также подключаются к серверу и становятся на нём видны локальные диски устройства, с которого вы подключаетесь. При сразу после нажатия на кнопку «Подключить» вы можете увидеть уведомление о возможном вреде, который может нанести как удалённый компьютер вашему, так и ваш удалённому. Такое вполне возможно если вы подключаетесь к чужому серверу, на котором могут быть вирусы или вы подключаетесь к своему проведенному серверу с чужого заражённого ПК.

Подключаясь к только что созданному и чистому серверу можно смело отключить дальнейшие уведомления и продолжить процесс подключения.

Далее вы увидите окно с вводом авторизационных данных:

При создании каждого нового сервера система VPS.house автоматически генерирует новый уникальный пароль для него, при этом на всех серверах Windows по умолчанию остаётся имя пользователя Administrator. Пароль от сервера отображается также в личном кабинете возле вашего сервера на странице «Мои серверы»:

В целях безопасности, по умолчанию пароль от сервера скрыт и отображается только по нажатию на ссылку «Показать пароль», при этом сайт попросит вас ввести пароль от вашей учётной записи на VPS.house.

Обратите, пожалуйста, внимание на то, что очень часто при попытке подключения с Windows 7 если копировать и вставлять пароль, система показывает ошибку о неверно введённых учетных данных, тоже самое может возникать и в других версиях. Если вы с этим столкнулись, просто введите пароль вручную и обязательно с учётом регистра (заглавные буквы вводите заглавными, а строчные строчными и строго в английской раскладке клавиатуры).

После успешной авторизации перед началом сессии вы получите уведомление о неуспешной проверке подлинности удаленного компьютера. Причина этого уведомления в том, что сессия на стороне сервера шифруется по умолчанию с помощью SSL-сертификата, который сгенерировал сам же сервер, а не тем, что мог быть выдан авторизованным центром сертификации.

Данное уведомление не говорит о проблемах безопасности, и вы смело можете отключить его для будущих подключений к этому же серверу, отметив галочкой «Больше не выводить запрос о подключениях к этому компьютеру».

Если вы используете для работы Windows XP и при подключении система выдает ошибку с текстом «Удаленный компьютер требует проверку подлинности на уровне сети, которую данный компьютер не поддерживает», значит на ваш ПК очень сильно устарел и нужно дополнительно установить небольшое обновление, где его взять и как установить мы подробно расписали здесь.

Встроенная программа подключения к удалённому рабочему столу позволяет с лёгкостью передавать файлы на сервер, копируя их на вашем ПК и вставляя в любую папку уже на самом сервере и наоборот. Помимо этого, можно включить передачу на сервер практически любых USB-устройств и сетевых принтеров и сканеров.

Для включения этих возможностей перед подключением к серверу нажмите на кнопку «Показать параметры»:

Откроется режим расширенных настроек подключения к вашему VDS серверу. Перейдите на вкладку «Локальные ресурсы» и отметьте галочкой требуемые для вас устройства:

Еще одна очень полезная и популярная функция – это возможность создать готовый файл подключения (так называемый «ярлык»), в котором уже сохранены все нужные вам настройки и данные авторизации на сервере. Это особенно удобно если вы хотите дать доступ сотруднику, который не является опытным пользователем ПК.

Для этого также в расширенных настройках подключения на вкладке «Общие» введите имя пользователя (на серверах VPS.house это всегда по умолчанию Administrator), отметьте галочкой «Разрешить мне сохранять учетные данные», чтобы не приходилось вводить пароль каждый раз и, по завершению внесения всех нужных вам остальных параметров подключения (если таковые есть), нажиме кнопку «Сохранить как»:

В итоге вы получите готовый файл с подключением, который вы можете отправить вашему коллеге и тот в свою очередь подключится к серверу 2-я простыми кликами по нему мышкой.

В целях безопасности по умолчанию в данный файл не будет добавлен пароль от учётной записи, он будет запрошен при первом подключении.

Как подключиться к серверу по RDP если вы работаете с Ubuntu

Протокол подключения к уделённому рабочему столу Windows (RDP) – это закрытый протокол компании Microsoft, официальных служб под операционные системы Linux Microsoft не выпускает, но так или иначе уже давно существуют стабильно работающие решения, которые в последних редакциях Ubuntu даже включены в изначальную сборку.

Речи идет о клиенте под названием Remmina

По умолчанию если Remmina включена в вашу сборку, вы можете найти ее в Поиске по запросу «Remote Desktop Client», если ее нет, то установите ее при помощи следующих команд в Терминале.

- Устанавливаем пакет Remmina

sudo apt-add-repository ppa:remmina-ppa-team/remmina-next - Устанавливаем обновления

sudo apt-get update - Устанавливаем плагин протокола RDP

sudo apt-get install remmina remmina-plugin-rdp libfreerdp-plugins-standard - Если ранее у вас уже была установлена какая-либо версия Remmina или была запущена до установки, то ее необходимо перезапустить. Это лучше всего сделать перезагрузкой компьютера или с помощью команды:

Если после её выполнения вы получили сообщение об ошибке типа «процесс не найден», значит и так все хорошо и можно было команду и не выполнять.udo killall remmina

В меню поиска наберите «remote desktop» или «remmina», чтобы найти установленное приложение:

Remmina позволяет добавлять и сохранять список подключений для быстрого доступа к тому или иному серверу. Для сознания нового нажмите на «+», как показано на изображении:

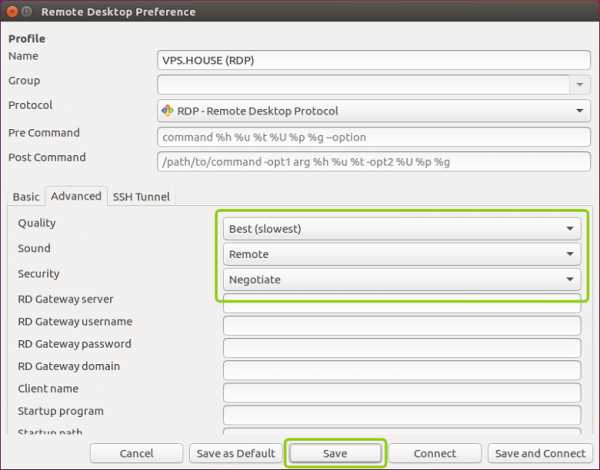

Заполните поля авторизационными данными, которые указаны в вашем личном кабинете:

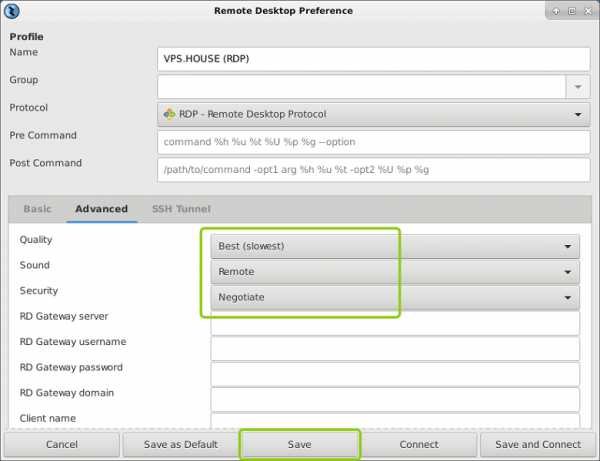

На вкладке «Advanced» вы можете также указать качество подключения к серверу и детализации при передаче изображений:

После сохранения данных вы всегда сможете найти ваш сервер в списке подключений Remmina. Для подключения к серверу теперь достаточно просто кликнуть дважды мышкой по строке сервера:

Если вы подключаетесь к серверу впервые с этого приложения, то оно может показать информацию о ошибке в сертификате безопасности. Почему это происходит мы описали выше в блоке подключения к серверу из десктопной Windows.

Достаточно нажать «ОК» и программа продолжит подключение к вашему серверу:

Как подключиться к серверу по RDP если вы работаете с Debian

Протокол RDP (Remote Desktop Protocol) – это закрытый протокол удалённого рабочего стола Microsoft. К сожалению, они не выпускают официальных клиентов для работы подключения к серверам Windows с операционных систем, работающих на базе Linux. Однако уже довольно давно существуют стабильно работающие решения.

Одно из самых популярных – это клиент для всевозможных удалённых Remmina, именно его мы и рекомендуем использовать для включения к серверам VPS.house или любым другим под управлением ОС Windows.

- Указываем путь к установочным файлам

echo 'deb http://ftp.debian.org/debian stretch-backports main' | sudo tee --append /etc/apt/sources.list.d/stretch-backports.list >> /dev/null - Запускаем процесс установки

sudo apt update - Устанавливаем плагин протокола RDP

sudo apt install -t stretch-backports remmina remmina-plugin-rdp remmina-plugin-secret libfreerdp-plugins-standard

Сразу после установки приложение можно найти через поиск программ:

В отличие стандартного от RDP-клиента ОС Windows, Remmina позволяет сохранять в список все свои подключения к различным серверам и осуществлять моментальный доступ к ним. Для добавления первого сервера в список нажмите «+» в левом верхнем углу:

В открывшемся окне задайте параметры подключения к вашему серверу и введите удобное для запоминания имя сервера. Все необходимые для подключения данных указаны в вашем личном кабинете:

На вкладке «Advanced» («Дополнительные») вы можете задать параметры передачи звука с сервера на ваш ПК, а также качество передаваемого изображения при подключении:

После сохранения я настроек вы увидите новую строку в списке подключений. Для начала работы с сервером достаточно просто дважды кликнуть по нему мышкой:

В момент первого подключения к серверу Remmina покажет уведомление у недоверенном сертификате шифрования. Это не является какой-либо ошибкой или проблемой безопасности. Причину этого сообщения мы описали выше. Просто нажмите «ОК» и вы увидите рабочий стол вашего сервера, при условии, разумеется, что все данные для подключения ранее были введены корректно.

Подключение серверу по RDP из Mac OS

Для подключения к удалённому рабочему столу для Mac OS компания Microsoft разработала и поддерживает официальный RDP-клиент. Он стабильно работает с любыми версиями ОС Windows.

Для загрузки его перейдите на сайт iTunes: https://itunes.apple.com/gb/app/id715768417

Программа обладает интуитивно понятным интерфейсом и позволяет создавать список серверов для дальнейшего моментального подключения к ним.

Для добавления нового сервера в список нажмите «New», как показано на скриншоте:

В открывшемся окне укажите авторизационные данные, как указано в вашем личном кабинете (IP-адрес сервера, логин Administrator и его пароль), и укажите произвольное название для нового подключения (Connection Name).

По завершению ввода нажмите на кнопку закрытия окна – все данных сохранятся и появится строчка с вашим сервером в списке подключений:

Кликните на эту строчку дважды мышкой, и вы подключитесь к серверу.

При попытке подключения к вашему VPS серверу если он работает на Windows Server 2008 или более новой версии, программа покажет уведомление о том, что не удалось проверить сертификат шифрования. Это не является проблемой безопасности, а всего лишь говорит о том, что сертификат выдан не сертифицированным центром, а сгенерирован самим же сервером.

Для того, чтобы это сообщение в будущем не возникало для этого сервера, нажмите «Показать сертификат».

Отметьте галочкой «Всегда доверять…» и нажмите «Continue».

Если в настройках подключения все параметры были введены без ошибок (IP-адрес, логин и пароль), то вы сразу же увидите рабочий стол вашего Windows Server:

Подключение к VDS серверу со смартфона или планшета на iOS (с iPhone или iPad)

Для iOS копания Microsoft выпускает полноценный официальный RDP-клиент комфортного и стабильного подключения к удалённому рабочему столу. Приложение называется Microsoft Remote Desktop или Удаленный рабочий стол: https://itunes.apple.com/ru/app/id714464092

Microsoft Remote Desktop позволяет заранее настроить целый список используемых вами для частого подключения серверов.

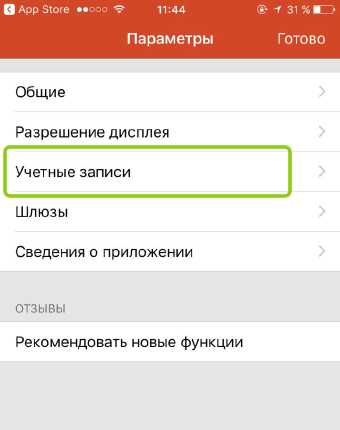

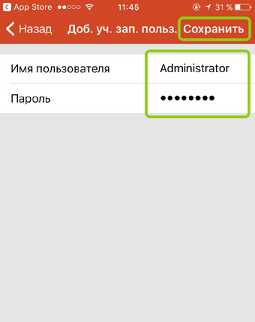

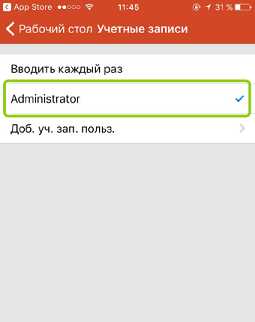

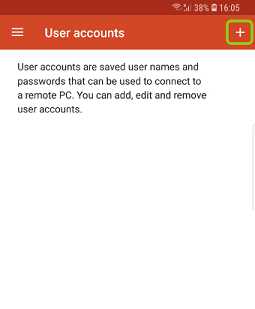

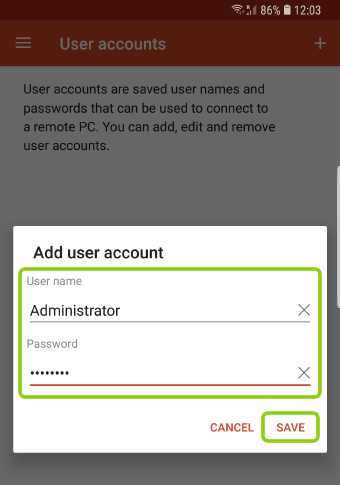

Специфика его работы заключается в том, что информация об учётных записях создаётся и хранится отдельно от самого списка серверов. Соответственно, для начала нам требуется добавить учётную запись пользователя Administrator. Для этого нажмите на кнопку настроек (иконка шестерёнок в верхнем левом углу) и выберите «Учётные записи»:

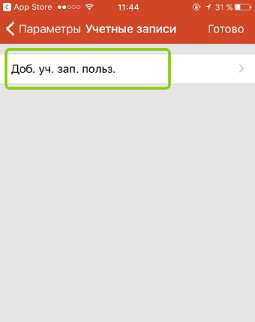

В открывшемся окне нажмите на «Добавление учётной записи пользователя» и введите логин Administrator и его пароль, как отображается в вашем личном кабинете:

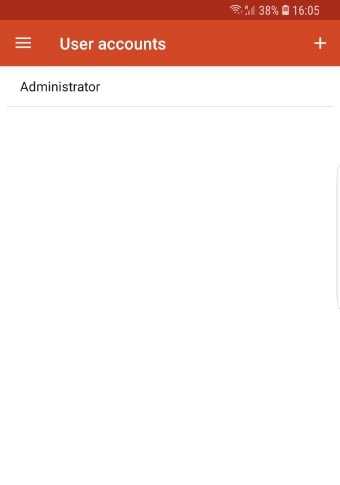

По завершению вы увидите, что учётная запись Administrator добавлена в список, далее нажмите кнопку «Готово» и вы вернетесь на стартовый экран.

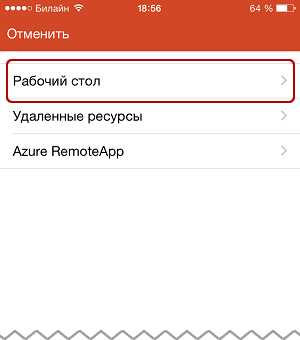

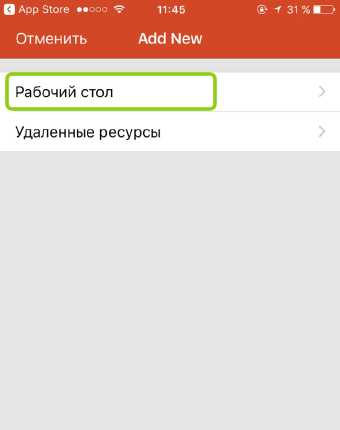

Следующим шагом добавляется непосредственно информация о самом сервере. Нажмите кнопку «+» в правом верхнем углу приложения и в открывшемся меню выберите «Рабочий стол»:

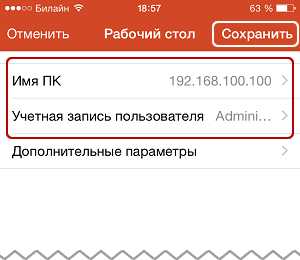

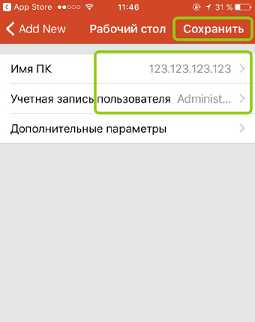

В окне добавления нового подключения укажите IP-адрес вашего сервера и выдерите учётную запись Administrator, добавленную на прошлом шаге:

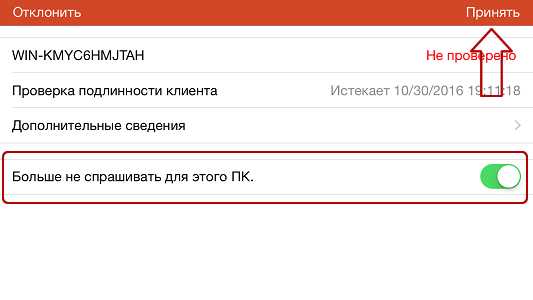

В момент первого подключения вы увидите уведомление вы увидите уведомление о недоверенном сертификате безопасности. Причину этого мы описали выше. Выдерите «Больше не спрашивать для этого ПК» и нажмите «Принять».

В случае если IP-адрес и авторотационные данные указаны без ошибки, вы успешно подключитесь к вашему виртуальному серверу:

Как подключиться к VPS серверу со смартфона или планшета на Android

Для устройств под управлением Android компания Microsoft выпускает полноценное приложение для работы с удалённым рабочим столом – Microsoft Remote Desktop. Скачайте его как любое другое приложение в Google Play.

В отличие от всех описанных выше приложений для подключений с ПК, мобильное приложение Microsoft Remote Desktop разделяет учётные записи и сам список подключений. Поэтому сначала нужно добавить в список учётную запись пользователя Administrator с его паролем, который показан в вашем личном кабинете:

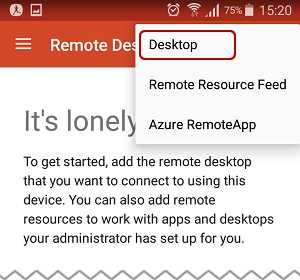

После добавления учётной записи возвращайтесь на главный экран приложения для добавления самого подключения (адреса вашего VDS сервера):

В открывшемся окне укажите IP-адрес вашего сервера (указан в личном кабинете), выберите добавленную ранее учётную запись Administrator и нажмите «Сохранить» («Save»):

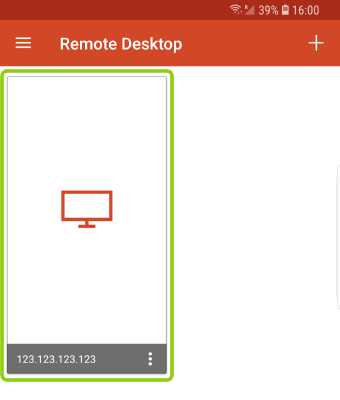

На главном экране в списке подключений появится ваш сервер, просто нажмите на него, и программа начтёт подключение. Если вы подключаетесь с этого приложения к серверу впервые, то увидите информационное сообщение о том, что приложению не удалось проверить сертификат шифрования. Почему так происходит описано в начале статьи.