Лучшая OS для безопасности: сравнение титанов / Habr

Операционных систем для достижения анонимности и безопасности пруд пруди, но действительно стоящих, не так много. Предлагаю разобраться в вопросе выбора лучшей системы готовой решить любые задачи. Поехали!

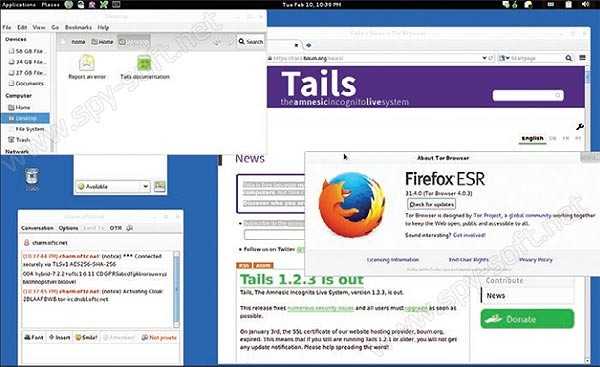

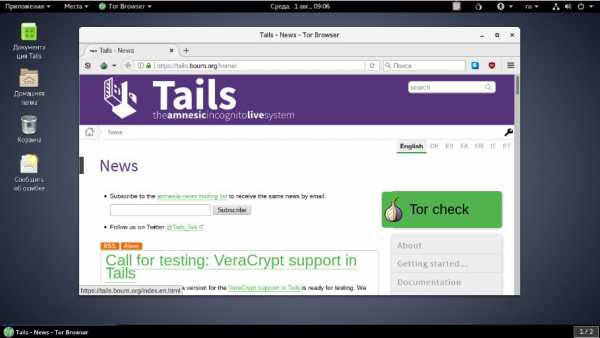

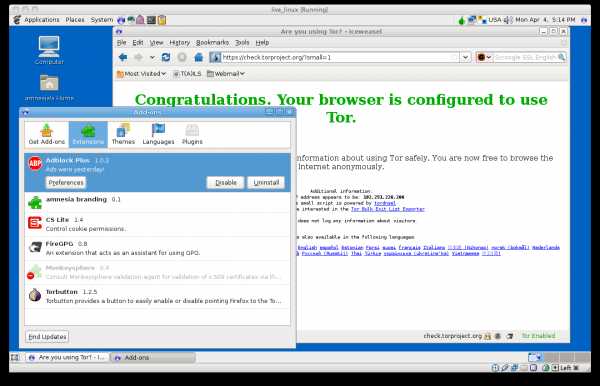

Tails OS — дистрибутив Linux на основе Debian, создан для обеспечения приватности и анонимности. Является продолжением развития ОС Incognito. Все исходящие соединения заворачиваются в сеть Tor, а все неанонимные блокируются. Система предназначена для загрузки с *LiveCD/LiveUSB и не оставляет следов на машине, на которой использовалась. Проект Tor является главным спонсором TAILS. Операционная система рекомендована к использованию «Фондом свободной прессы», а также использовалась Эдвардом Сноуденом для разоблачения «PRISM». (Раньше данный дистрибутив назывался Amnesia)(wiki).

Для того чтобы разобрать плюсы и минусы Tails, необходимо иметь строгое понятие для каких целей данная ОС и как она должна использоваться.

Tails — это операционная система с быстрым стартом, то есть после создания флешки с системой для доступа к сети интернет потребуется 1-2 минуты на хорошем железе, но ждать большого функционала от нее не стоит. Tails позволяет быстро подключиться к сети Tor, связаться со второй стороной по защищенному каналу, генерировать и сохранять пароли, очистить файлы от metadata, и если журналист — то написать статью и отправить в редакцию.

В основе Tails заложена задача, обеспечить анонимностью и безопасностью пользователя в сети, при этом максимально сохраняя удобство и простоту использования ОС, и как раз таки это у нее получается неплохо. Вся система работает в Live режиме и выгружается в оперативную память, Tails не выгружается на ssd или hdd, это сделано дабы после завершения сессии, нельзя было определить, чем пользователь занимался на компьютере, даже получив доступ к всему устройству.

Можно создать Persistent зашифрованный раздел и хранить на нем пароли и файлы различного типа, но эти файлы должны быть с небольшой степенью конфиденциальности.

Для запуска Tails потребуется устройство с не менее 1GB RAM и допотопным процессором. (Оптимальные характеристики устройства для Tails: 8GB RAM и современный 2-х ядерный процессор)

Что касается установки сторонних программ — то это не конёк данной ОС.

Установка приложений в Tails не самое приятное занятие, часто возникают непредвиденные ошибки, даже если все сделано правильно и по инструкции, может быть такое, что после нескольких перезагрузок Ваш установленный софт просто исчезнет. В некоторых случаях, если нужна постоянная робота со сторонним софтом, лучший вариант — это создать сборку под свои нужды.

Задача Tails — не оставлять следов, по этому что-то больше чем доступ к сети Tor и простое хранение файлов, может стать проблемой. Лучше всего использовать Tails для быстрого доступа к сети и некоторым валютным операциям.

Хороший вариант применения Tails — доступ к удаленному web-ресурсу, работа с документами, связь по зашифрованному каналу, работа с криптовалютой.

К примеру, создание криптовалютного кошелька через Tails с сохранением всех данных кошелька в Persistent разделе неплох, в случае если кошелек с небольшой суммой (до 1000$) и часто задействуется. Собственно при необходимости быстро перекинуть валюту — достаточно всунуть флешку в любое устройство с интернетом и через 5 минут творить дела.

На Persistent разделе хранить данные криптовалютного кошелька с парой сотен тысяч долларов не стоит, документы с высшим приоритетом конфиденциальности тоже.

Говорить что Tails подходит как повседневная ОС под все задачи — не стоит.

Теперь плюсы и минусы!

Плюсы:

- быстрый доступ к сети (Tor, мессенджеры, онлайн крипто-кошельки)

- встроенный софт для очистки metadata

- встроенные мессенджеры

- генерирование/хранение паролей

- работает на слабом железе

Минусы:

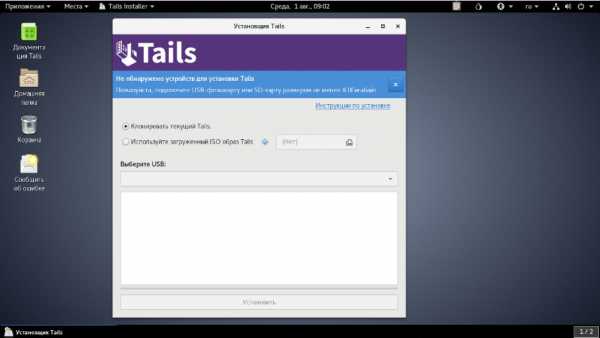

- непростая установка системы (иногда необходимо 2 флешки)

- проблемная установка стороннего софта

- не подходит как постоянная система

- не подходит для хранения файлов с высшим приоритетом конфиденциальности

- не подходит для построения сильнейшем системы анонимности/безопасности

Tails хорошая система, но со своими минусами, она попросту заточена под конкретные задачи которые не всегда подойдут. Tails в большей мере решает вопрос анонимности, но не безопасности. Безусловно это анонимная и неплохая безопасная система, но есть дистрибутивы куда прогрессивней, Tails хорошо известна благодаря Сноудену и прорекламирована во многих кругах благодаря довольно быстрому освоению и своей простоте.

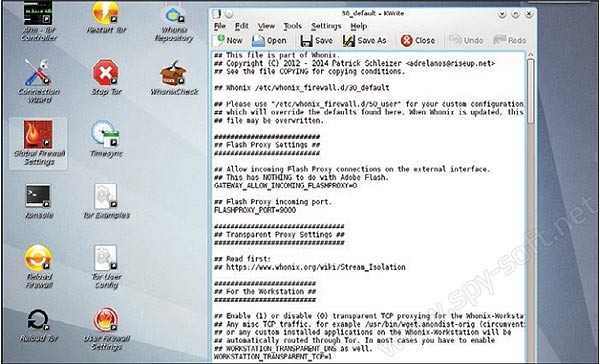

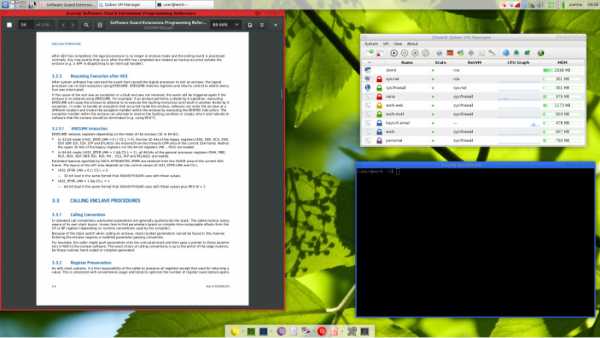

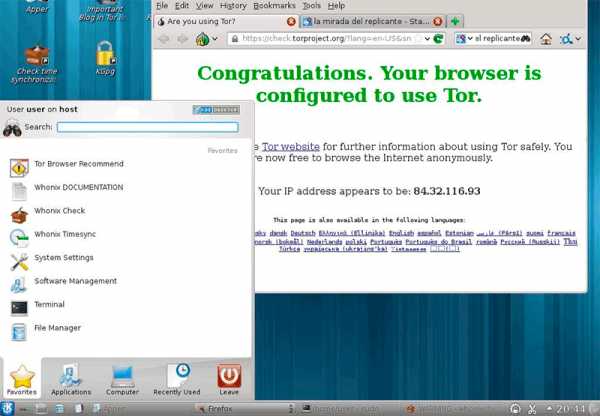

Whonix — дистрибутив Linux на основе Debian, ранее известный как TorBOX. Предназначен для обеспечения анонимности средствами VirtualBox и Tor. Его особенностью является то, что ни вредоносные программы, ни компрометация учётной записи суперпользователя не могут привести к утечкам IP-адреса и DNS. Всё программное обеспечение идущее в комплекте с системой предварительно настроено с учётом требований безопасности.

В данной реализации все сетевые соединения возможны только через Tor. Единственный доступ к сети для рабочей станции – это шлюз. Единственный путь трафика сети из шлюза и обратно – это сеть Tor. Весь трафик, всех приложений и процессов будет идти через Tor.

Приложения не могут получить доступ к интернету в обход Tor, они могут увидеть только локальный IP-адрес, для них имя пользователя будет просто «User», информация об устройстве будет без изменений. По временной зоне тоже отследить нельзя, часы настроены на UTC, а для синхронизации времени используются *Timestamp HTTP-заголовков, отдаваемых случайно выбранным веб-серверам.

*Timestamp — это последовательность символов или закодированной информации, показывающей, когда произошло определённое событие. Обычно показывает дату и время (иногда с точностью до долей секунд).Главный компонент для построения анонимного/защищенного соединения – это шлюз, который можно использовать через любой дистрибутив в VirtualBox и получить почти такой же уровень защиты от отслеживания, но делать этого не стоит, безопасность будет не максимальной.

Whonix — это система с возможностью модификации и детальной настройкой, что иногда нельзя сделать в Tails. В данной ОС присутствует множество программ и настроек позволяющих построить систему анонимности/безопасности, убирать следы использования файлов, использовать мессенджеры, работать с разными типами файлов и т.д.

Whonix определенно хорошая система для анонимного/защищенного доступа к сети, но использовать ее на постоянно основе будет довольно проблематично. Так как Whonix построена на виртуализации — это влечет некоторые трудности.

К примеру трудности с работой внешних носителей. Если необходимо подключить флешку — то сначала она пройдет через основную ОС, к примеру Windows, после пройдет через VirtualBox и дойдет к Whonix системе, а это уже не безопасно.

Прийдется быть прикованным к устройству на котором установлена система Whonix, нельзя просто вставить флешку и получить доступ в любой момент, как в случае с Tails.

Плюсы:

- большое количество софта для работы

- возможность детальной настройки

Минусы:

- не портативна (привязанность к устройству)

- требует хорошее железо (процессор, видеокарта и оперативная память не ниже среднего)

- привязанность к VirtualBox, что означает большие риски в случае взлома ОС на которой установлен VirtualBox

- не оперативна, требует больше времени для доступа к сети по сравнению с другими ОС (необходимо запустить VirtualBox, Whonix-Gateway, Whonix-Workstation)

Whonix лучше всего использовать как запасную систему ибо она не портативна, а портативность это один из самых важных критериев. Также она привязана к VirtualBox, и так как это не Live-система, то обнаружить наличие Whonix будет довольно просто если не прибегать к методам криптографии.

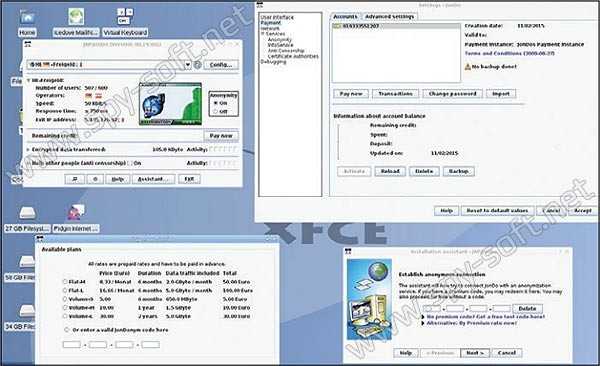

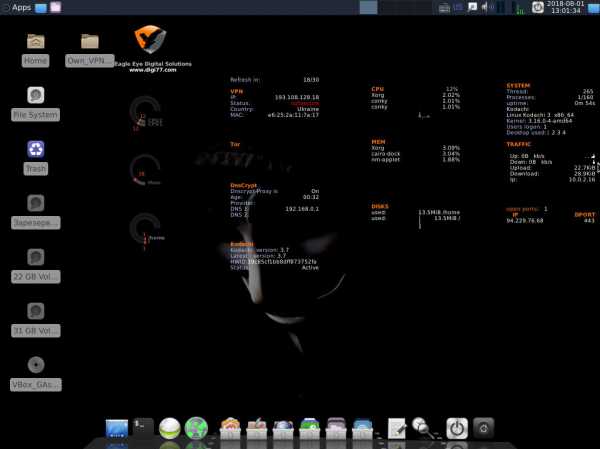

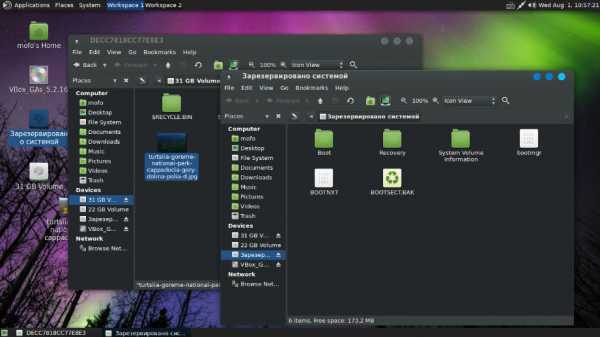

Linux Kodachi — это операционная система, которая базируется на Debian, предоставляет надежную, контр криминалистическую анонимную/безопасную операционную систему, учитывающую все особенности и тонкости процесса анонимности и безопасности.

Kodachi позиционируется как anti-forensic-разработка, затрудняющая криминалистический анализ накопителей и оперативной памяти. Kodachi более продумана чем Tails.

В качестве среды рабочего стола для Kodachi была выбрана XFCE, дизайн системы сильно схож на MacOS. Необходимые параметры нагрузки на систему, состояния сетей и т.д. выводятся в режиме реального времени и отображаются прямо на рабочем столе, что в первую очередь позволяет мониторить используемые ресурсы системы и отслеживать работу сети Tor и VPN.

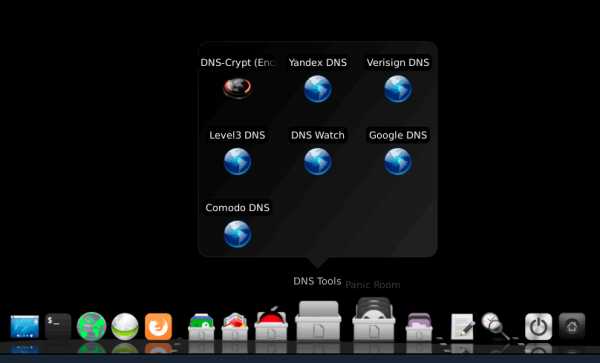

В Kodachi интегрирована поддержка DNScrypt — это протокол и одноименная утилита, шифрующая запросы к серверам *OpenDNS методами эллиптической криптографии. Она устраняет целый ряд типичных проблем, вроде *DNS Leak и оставления следов работы в сети на серверах провайдера.

*OpenDNS — интернет-служба, предоставляющая общедоступные DNS-серверы. Имеет платный и бесплатный режим, может исправлять опечатки в набираемых адресах, фильтровать фишинговые сайты в случае набора неправильных запросов, может предлагать страницу с поиском и рекламой.Если потребуется крыть IP-адрес в Р2Р-сетях можно использовать «PeerGuardian», если необходимо поработать с подозрительными процессами, то их можно легко изолировать при помощи встроенной песочницы «Firejail». Приятной опцией в данной ОС является возможность быстро изменять выходные узлы с опцией выбора конкретной страны используя «Multi Tor».*DNS Leak — это утечка IP ближайшего к системе DNS-сервера, которая может происходить при резолвинге. DNS-запросы могут идти в обход Proxy/VPN/TOR-подключения, то есть напрямую к DNS-серверу интернет-провайдера, что приведет к раскрытию реального местонахождения. Утечка DNS может происходить через браузер или дополнения в нем (Flash, Java, WebRTC, Silverlight).

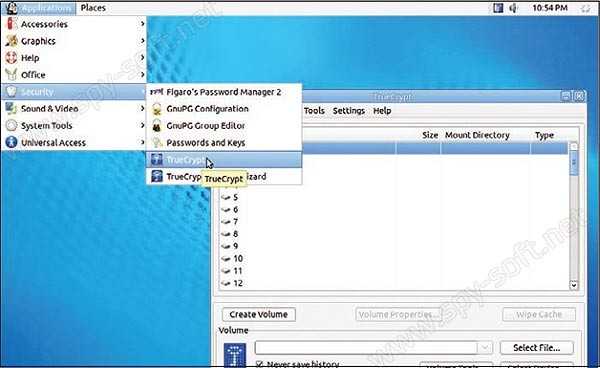

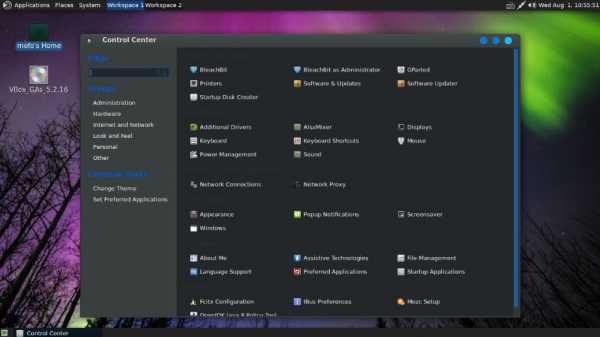

В общем говоря, Kodachi имеет приличное количество предустановленного софта для решения любых задач, например для шифрования информации (TrueCrypt, VeraCrypt), для передачи конфиденциальных сообщений (GnuPG, Enigmail, Seahorse, GNU Privacy Guard Assistant), для заметания следов (MAT, Nepomuk Cleaner, Nautilus-wipe, BleachBit).

К тому же в Kodachi есть собственный браузер основанный на Tor Browser, в который встроили наилучшее и вырезали проблемные модули.

В общем говоря, Kodachi идеальный инструмент почти для всего. Сразу из коробки Мы получаем огромное количество программ для безопасного/анонимного доступа к сети, связи по зашифрованным каналам через разные программы, софт для заметания следов, тотального шифрования всего потенциально шифруемого и т.д. (Это только малая часть преимуществ Kodachi)

Kodachi сильно сбалансированная система, это мощный инструмент для постройки системы анонимности и безопасности во всех пониманиях. Эту ОС лучше всего использовать в связке с зашифрованными носителями на которых будет храниться информация с высшим приоритетом конфиденциальности.

Именно Kodachi является лучшей системой на данный момент, она позволяет решать любые задачи.

Плюсы:

- быстрый старт (то есть быстрый доступ к сети как у Tails)

- большое количество предустановленных программ

- сильная система анонимности/безопасноти

- не сильно требовательна к железу

Как таковых минусов, в системе нет, но они могут проявиться в случае узконаправленных задач, но это причастно любой системе.

Есть еще неплохие ОС такие как Subgraph и Qubes.

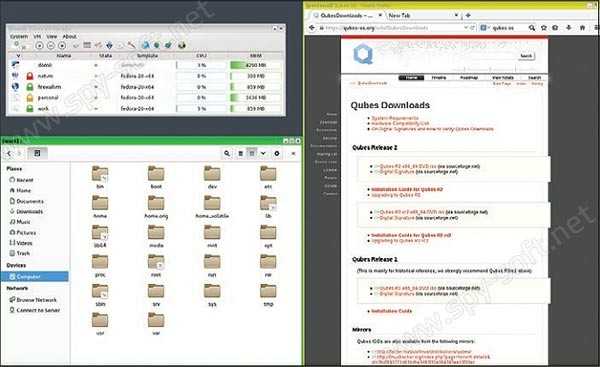

Qubes OS использует интересный принцип запуска приложения, каждое из них запускается в отдельной виртуальной машине, разделенных на классы в зависимости от уровня важности для ОС. Браузер запускается в одной виртуалке, мессенджер – в другой машине, а для пользователя обе программы будто запущены на одном рабочем пространстве. Изолирование приложение означает, что если будет загружено вредоносное ПО на рабочий компьютер, то личные файлы не будут скомпрометированы. Но Qubes OS работает только после установки на внутренний накопитель, Live-режима у нее нет.

Ключевая идея Subgraph OS — запуск пользовательских приложений в изолированных песочницах. Для этого задействована подсистема «Oz», состоящая из демона(системного сервиса), получающего запросы на создание sandbox’ов, X-сервера Xpra и набора специальных утилит.

Subgraph OS слишком сырая система, поэтому для загрузки доступна только alpha-версия.

Subgraph и Qubes неплохие, но не на столько, что бы их ставить в лидеры. Subgraph OS слишком сырая, Qubes слишком заморочливая в плане настройки.

Итого, победителем становится Kodachi!

Отличная сбалансированная система с большим функционалом, всем необходимым софтом для решения любых задач, довольно гибка в настройке + из коробки преднастроен бесплатный VPN.

Благодарю за прочтение данной статьи.

habr.com

Анонимные операционные системы: Обзор и сравнение лучших

Есть множество ситуаций, когда пользователь, озабоченный своей конфиденциальностью, предпочтет использовать анонимный дистрибутив Linux, а не дистрибутив общего назначения. Поэтому мы отобрали пять разных опций со своими преимуществами и недостатками.

Содержание:

- Доступность

- Стадия разработки

- Защита работы в Сети

- Безопасность информации

- Производительность

- Удобство рабочего стола

- Документация и поддержка

- Вердикт

Анонимные операционные системы

Tails обладает самой солидной репутацией и заявляет об обеспечении анонимного доступа к Интернет, позволяющего избежать любой цензуры.

Ubuntu Privacy Remix (UPR) совмещает анонимность с мощными средствами защиты данных. Он работает только в режиме Live, шифрует ваши данные и защищает их от нежелательного доступа.

Whonix похваляется наличием таких же функций, что и у Tails, однако идет еще дальше, разделяя вашу работу на два потока: сервер и рабочая станция.

Qubes OS реализует подход «безопасность через разделение», но на сей раз он противостоит другим альтернативам.

И, наконец, весьма интересное решение — JonDo Live-DVD, выросший из мультиплатформенного JonDonym, приложения анонимности при работе в Интернете с упором на конфиденциальность и безопасность.

Лучшие анонимные операционные системы

Лучшие анонимные операционные системыАнонимность и безопасность идут рука об руку, поэтому мы рассчитываем на дополнительный бонус в виде возможности укрепить вашу систему, защитив ее. Мы сравним все эти опции в разных условиях, и победитель должен быть не только безопасным, но и в целом сбалансированным и дружелюбным к пользователям-нетехнарям.

Доступность

Что нужно сделать, чтобы они заработали?

Решаясь взять дистрибутив-анонимайзер, вы должны отдавать себе отчет, что за это придется платить, причем цена бывает разная; поэтому давайте рассмотрим, как работают наши конкурсанты.

Tails — самый известный дистрибутив, и мы рассчитывали скачать его ISO-файл и записать его на карту USB с помощью какого-нибудь удобного инструмента вроде dd или интерфейса типа ImageWriter. Однако весь процесс с Tails оказался не настолько прост, так как образ нужно менять утилитой Isohybrid. Итак, надо сделать следующее:

isohybrid tailsi3861.2.3.iso h 255 s 63

dd if=tailsi3861.2.3.iso of=/dev/sdc

bs=16M

где /dev/sdc — ваша флэшка.

После этого он работает превосходно. Система загружается в сессию Live, как обычный дистрибутив Debian.

Whonix и Qubes OS запустить будет гораздо сложнее, и вот почему: Whonix идет в виде двух виртуальных машин VirtualBox — одна для Gateway [Шлюз] и одна для Workstation [Рабочая станция]. Суть здесь в том, чтобы изолировать ту среду, где вы работаете, от точки доступа к Интернету. Поэтому первым делом следует запустить и настроить Whonix Gateway на одной ВМ, и затем получить доступ к ней с другой ВМ, где и будет делаться вся работа. Проблем у нас с этим не возникало, однако мы вынуждены признать, что выполнять свою работу в Whonix смогут только продвинутые пользователи.

Нет, это не хамелеон SUSE посинел: это Ubuntu Privacy Remix с крутым Предохранительным Панголином!

Нет, это не хамелеон SUSE посинел: это Ubuntu Privacy Remix с крутым Предохранительным Панголином!После записи ISO Qubes OS на флэшку USB и загрузки с нее мы обнаружили, что здесь нет сессии Live, только режим установки. Qubes OS основана на недавнем релизе Fedora и использует одинаковую с ним программу установки. Однако требования этой ОС удивляют: ей нужно 4 ГБ ОЗУ и 32 ГБ для раздела root, и она предпочитает встроенный видеочип Intel, поскольку у Nvidia и AMD в Qubes OS возникают проблемы. Системе необходимы настолько завышенные ресурсы вследствие ее подхода «Безопасность через изоляцию», который мы будем обсуждать дальше.

И, наконец, Ubuntu Privacy Remix и JonDo Live-DVD оказались исключительно просты в запуске. Их сессии Live были быстрыми и простыми в использовании.

Стадия разработки

Ныне они безопасны и конфиденциальны, но активно ли поддерживаются?

Зтот аспект часто недооценивают, однако он жизненно важен, поскольку постоянным пользователям нужен современный дистрибутив с активной поддержкой. В реальности есть дистрибутивы, обеспечивающие секретность, которые брошены своими разработчиками (например, Privatix) или остаются без поддержки долгие годы (как Liberte). Кое-кто может подумать, что речь идет о новых функциях и отладках, но не будем забывать, что у заброшенных дистрибутивов Linux могут быть проблемы с работой на современном оборудовании, где есть такие вещи, как UEFI и Secure Boot.

JonDo Live-DVD обновлятся поразительно часто.

JonDo Live-DVD обновлятся поразительно часто.Tails — один из дистрибутивов безопасности с самой лучшей поддержкой и с очень быстрым темпом разработки. Новые релизы появляются каждые 2-4 месяца, то есть в 2014 г. у Tails было 6 релизов, и он очень оперативно прошел путь от версии 0.23 до 1.2.3.

По сравнению с ним разработчики Ubuntu Privacy Remix (UPR), похоже, не особо спешат, но зато поддерживают разработку на стабильном уровне. UPR появился в декабре 2008 г. и придерживается соответствия релизам Ubuntu. Текущая версия — 12.04r1 (Protected Pangolin [Предохранительный Панголин]), которая поддерживает новое оборудование, тем не менее оставаясь очень легковесным дистрибутивом.

Whonix — относительно новый проект, он появился в 2012 году, и с тех пор находится в весьма активном процессе разработки. Сейчас, на версии 9.6, Whonix по-прежнему обновляется каждые несколько месяцев.

Qubes OS похож на Whonix в том, что он тоже появился в 2012 г., и проект достиг релиза R2. Разработка Qubes OS ведется весьма активно, с публикацией хорошо документированных альфа- и бета-версий и релиз-кандидатов каждые несколько месяцев.

И у нас остается совершенно безумный по скорости рекордсмен разработки JonDo Live-DVD. Это действительно потрясающе, но JonDo может похвастаться журналом изменений, обновляемым каждые 5-10 дней!

Защита работы в Сети

Насколько эффективно они вас защищают от web-угроз?

Выход в Интернет всё усложняет: тут никто не гарантирует вам «абсолютную» безопасность. Но большинство наших дистрибутивов изо всех сил стараются защитить вас по максимуму.

Мы, впрочем, считаем, что хотя нашим основным приоритетом и остается безопасность,

пользователям тем не менее нужно: проверять почту; хранить пароли и прочие важные данные; скачивать и загружать файлы; и выполнять другие повседневные задачи в Интернете.

Анонимность требует определенных компромиссов — например, более низкой скорости скачивания и большей строгости политики безопасности паролей; однако мы настаиваем на необходимости удобства работы в Сети. Но не путайте большую степень безопасности и ужесточенную политику в Интернете с хорошей безопасностью пользовательских данных. Это совершенно разные вещи, и мы поговорим о них позднее.

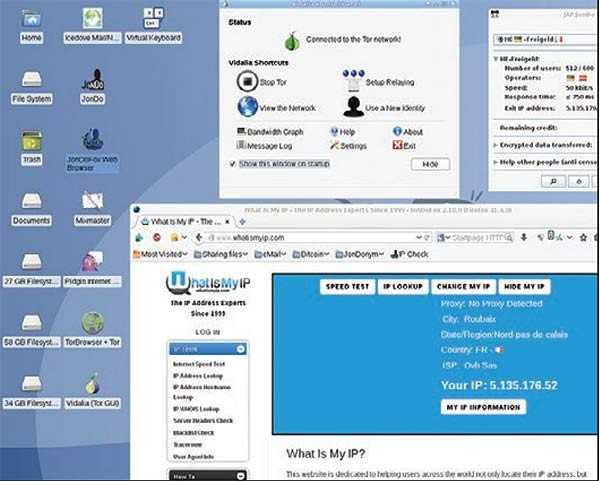

JonDo Live-DVD ★★★★★

JonDo Live-DVD обеспечивает анонимность в сети с помощью своего IP changerv (он же JonDonym), это Java Anon Proxy, подобный Tor. JonDo включает режим работы в Сети (через JonDoBrowser на базе Firefox) с опциональным псевдонимом, и отправляет запросы через каскад и смешивает потоки данных разных пользователей, чтобы скрыть данные от посторонних.

Анонимная операционная система JonDo Live-DVD

Анонимная операционная система JonDo Live-DVDСтоит отметить, что хотя код JonDo открыт, существуют бесплатный и коммерческий план. Бесплатный может использовать только порты назначения 80 и 443, применяемые для протоколов HTTP и HTTPS (этого достаточно для просмотра сайтов и FTP). Премиальный сервис предлагает дополнительные прокси SOCKS для дополнительной анонимности и большей скорости соединения. В принципе, мы нашли, что JonDo безопаснее, чем Tor, потому что JonDo намного более централизованный и не может включать вредоносные узлы (а в Tor такое иногда случается).

Qubes OS ★★★★

Qubes OS реализует другую концепцию изоляции на базе виртуализации. Система запускает гипервизор Xen с несколькими экземплярами виртуализации измененной Fedora 20 на нем. Qubes OS делится на несколько «доменов», и приложения можно запускать в виде виртуальных машин (AppVMs).

Анонимная операционная система Qubes OS

Анонимная операционная система Qubes OSСтандартный способ сделать сетевой трафик анонимным — использование Qubes TorVM, который соединяется с Интернетом и запускает Tor. Другим приложениям можно дать команду использовать «Tor’ифицированное» соединение. Плюс в том, что приложению даже не надо знать о Tor; оно запускается в обычном режиме без всяких дополнений, а весь TCP- и DNS-трафик IPv4 направляется Tor. Минус в том, что все требуется настраивать вручную. Мы также заметили, что эта концепция имеет тенденцию ограничивать, а не предотвращать распространение атак и вредоносного ПО извне домена/AppVM.

Подробно о том как на самом деле работает популярный анонимайзер Tor вы можете узнать в статье «Архитектура Tor»Безопасность информации

Насколько сохранны в этих дистрибутивах важные для вас данные?

Хотя важнейшей функцией Tails является его «амнезия» в режиме live, Tails можно установить на жесткий диск и применять как обычный дистрибутив Linux. Помимо прочих достоинств этого варианта, вы обнаружите, что ваше ОЗУ очищается при каждой перезагрузке или выключении, защищая ваши данные от технологий восстановления информации.

Ubuntu Privacy Remix по части безопасности данных просто сияет. Единственный способ сохранить их — использовать расширенные TrueCrypt-Volumes, сохраняемые только на внешнем USB-носителе (монтируемом с опцией ‘noexec’). У вас нет шансов оставить данные на разделе диска даже случайно или по недосмотру.

«Амнезия» у Whonix слабее других. На стороне Workstation все данные можно хранить постоянно, и способ их хранения зависит только от вас. Можно зашифровать и защитить их с помощью дополнительного пароля или хранить их в изолированном месте. Но в целом безопасностью данных Whonix озабочен мало.

Qubes OS по безопасности данных много лучше, поскольку позволяет изолировать важные данные в отдельном домене/ AppVM без доступа к сети; но опять же, уровень безопасности сильно зависит от способностей пользователя и его дисциплинированности. А JonDo Live-DVD предлагает способ постоянного хранения, и мы сочли его вполне дружелюбным к пользователю. Он готов использовать зашифрованные с помощью LUKS брелки и диски USB и предлагает специальный ассистент для подготовки вашего носителя.

Ubuntu Privacy Remix ★

Увы, в Ubuntu Privacy Remix (UPR) вообще нет сетевой функциональности. Ядро системы модифицировано так, что она игнорирует любое сетевое устройство, превращая UPR в идеально изолированную систему, куда нельзя проникнуть через LAN, WLAN, Bluetooth, Infrared и т. д., поэтому здесь нет web-браузера, нет куки, нет никаких троянов и никаких данных, скачанных из Сети, а также никакого обмена сообщениями или удаленных или облачных сервисов.

Анонимная операционная система Ubuntu Privacy Remix

Анонимная операционная система Ubuntu Privacy RemixПочти все следы сетевого соединения из UPR устранены, хотя кое-что там осталось — например, команды ifconfig и ifup/ifdown; однако они абсолютно беспомощны, поскольку сетевое оборудование принудительно отключено. Итак, в этом тесте UPR проигрывает, продемонстрировав полнейшую бесполезность для работы в Сети, хоть это и является частью ее дизайна. Однако если вы страдаете паранойей и вам нужна система, которая старается вообще не быть онлайн, UPR станет для вас идеальным решением.

Tails ★★★

Tails включает превосходные функции для работы в сети, и самая важная из них — Tor, открытая сеть анонимных серверов, которые не позволяют вас идентифицировать и защищают от анализа трафика.

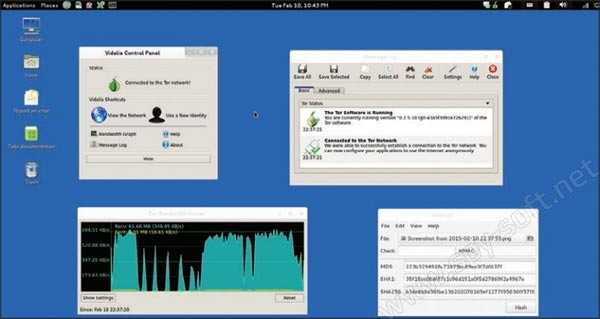

Кроме него, имеются Vidalia, интерфейс для простой настройки; пред-настроенный web-браузер Firefox, снабженный кнопкой Tor; и расширения HTTPS Everywhere, NoScript и AdBlockPlus.

Анонимная операционная система Tails

Анонимная операционная система TailsСреди множества дополнительных функций Tails присутствуют анонимная сеть I2P, интерфейсы для прокси и VPN, виртуальная клавиатура Florence, изоляция приложений через AppArmor, генератор сильных паролей PWGen и KeePassX для управления ими, AirCrackNG для аудита беспроводных сетей, и т. д.

Трафик Tor и I2P также разделяются, благодаря специальному I2P Browser, а Pidgin использует более безопасный режим Off-the-Record (OTR).

Whonix ★★★★★

Whonix тоже использует Tor для обеспечения сетевой анонимности и имеет много общих с Tails сторонних инструментов. Итак, отметим отличия. Здесь клиент Tor использует Whonix-Gateway, который обеспечивает лучшую защиту от определения IP и местонахождения на Workstation.

Анонимная операционная система Whonix

Анонимная операционная система WhonixУровень защиты от утечек в протоколе IP и DNS практически такой же, но в Tails есть возможность неправильной настройки, которая может привести к появлению утечки IP, а в Whonix на это шансы отсутствуют. Даже если рабочая станция будет взломана (например, если кто-то сумеет получить доступ root), реальный IP все равно будет не определить. Изоляция прокси-сервера внутри отдельной ВМ (или, возможно, настоящего ПК) отлично работает. Кроме того, Whonix использует “entry guards [охрану входа]” в Tor (случайным образом выбранные оконечные точки), чего в Tails по умолчанию не предусмотрено.

Производительность

Насколько хорошо они работают?

У свежего Tails ядро 3.16.7, и в аварийном режиме по умолчанию грузится Gnome Shell 3.4. Рабочий стол очень легковесный и почти так же быстр, как классический Gnome 2 в предыдущих релизах Tails, но официальные системные требования говорят, что ему нужно не менее 1 ГБ ОЗУ для нормальной работы, что, по нашему мнению, многовато.

Ubuntu Privacy Remix обновлен до пакетов Ubuntu 12.04 LTS, и поэтому имеет множество бэкпортов и современных функций, при этом не очень нагружая ресурсы.

UPR использует классический рабочий стол Gnome 2, который загружается за пару секунд. Мы полагаем, что 512 МБ ОЗУ достаточно, хотя UPR может использовать и больший объем ОЗУ, поскольку система использует ‘ramzswap’ для хранения файла подкачки в ОЗУ.

JonDo Live-DVD способен загружаться даже на очень старых CPU, и его рабочий стол Xfce очень быстрый. Однако вам потребуется 1 ГБ ОЗУ для нормальной работы с приложением JonDo на базе Java и web-браузерами.

Whonix и тут отличается, потому что требует хост, на котором могут работать две гостевых машины VirtualBox одновременно. Ваша ОС хоста и настройка целиком зависят от вас, но понадобится не менее 4 ГБ ОЗУ и 12 ГБ на жестком диске. Плюс чрезвычайно приветствуются SSD и CPU с поддержкой виртуализации оборудования.

Для Qubes OS нужна еще более мощная машина: 64-битный CPU, 4 ГБ ОЗУ и не менее 32 ГБ для раздела root. Так что Qubes OS самый требовательный.

Удобство рабочего стола

Можно ли сохранять анонимность, получая полноценный рабочий стол?

Хотя Tails страдает «амнезией», в нем есть программа установки, которая может создать постоянный раздел как на флэшке USB, с которой вы загружаетесь, так и на другом устройстве хранения USB. Благодаря этому Tails чрезвычайно удобен для постоянной работы в режиме live. Кроме того, он включает широкий выбор программ, от LibreOffice и GIMP до Audacity и Sound Juicer.

У JonDo Live-DVD также имеется очень удобный рабочий стол Xfce live, где налицо

все основные настольные программы; однако основное его преимущество в том, что вы можете установить и IP changer из JonDo, и браузер JonDoFox на любой дистрибутив Linux. Это огромный бонус: вы можете остаться на своем уже настроенном компьютере Linux и спокойно перейти на анонимную работу.

Ubuntu Privacy Remix (UPR) включает только основные аксессуары Gnome 2 и всего лишь несколько приложений рабочего стола (ярчайшие примеры — Scribus

и LibreOffice). Рабочий стол в UPR неудобен до такой степени, что даже изготовление простого экранного снимка превращается в проблему. Сквернее всего то, что дистрибутив совершенно сознательно не предоставляет никаких вариантов изменения. Так что исправить рабочий стол не получится.

Пользователям Gnome рабочий стол в Tails покажется знакомым и простым.

Пользователям Gnome рабочий стол в Tails покажется знакомым и простым.Обе гостевые машины Whonix используют рабочий стол KDE на Debian. Нам очень нравится KDE, но на стороне Gateway он кажется излишним. Работать на Workstation очень удобно. Если не принимать во внимание некоторые незначительные замедления и ограничения из-за виртуализации и системы брандмауэров, то Who-nix Workstation можно использовать как полноценную настольную систему.

Qubes OS совершенно иной: в установке он прост, но потом может начать работать очень медленно. Его рабочий стол KDE вполне интуитивный, но взаимодействие между доменами требует дополнительных навыков. Например, копирование и предоставление распределенного доступа к файлам с одного домена или AppVM на другой требует собственной логики, и использование буфера обмена ограничено.

Документация и поддержка

Есть ли подсказки и как получить ответы на вопросы?

Хорошие страницы wiki, FAQ и прочие полезные документы важны для любого программного продукта. И уж точно они важны для дистрибутивов анонимности, способных озадачить даже опытных линуксоидов.

Tails предлагает подробнейшую документацию для конечного пользователя — с общей информацией, «первыми шагами» и детальным объяснением почти всех аспектов, даже тех, которые не относятся к Tails напрямую, но важных для изучения основ конфиденциальности и шифрования. Здесь даже есть чат-рум и форма «запроса на функцию».

Ubuntu Privacy Remix обладает симпатичным и компактным сайтом, хотя там не так уж много материалов; правда, количество ресурсов соответствует его набору функций. Вы найдете здесь полезные руководства how-to и инструкции по созданию персональной сборки UPR

(с индивидуальным набором программ).

Почти вся документация Whonix располагается в специальном и весьма подробном портале wiki. Мы нашли его всесторонним и более детальным, чем ресурсы, предлагаемые Tails — в Whonix больше статей, больше опций поддержки и очень активный форум.

В проекте Qubes OS тоже есть портал wiki с базовыми и расширенными статьями. Архитектура ОС объясняется очень подробно, и имеются обучающие слайды и пользовательская документация. В Qubes OS масса дополнительных функций, таких, как работа с non-Linux AppVM, и она освещается в подробном руководстве. Имеется также очень полезный

уголок разработчика, оснащенный всем необходимым для создания индивидуальных решений.

JonDo предлагает подсказки, FAQ, портал wiki и форум. Хотя он выглядит вполне завершенным, пристальный осмотр выдает немало слабостей. FAQ короткий, а wiki очень мала. На самом деле рассматривается всего несколько тем, и это огорчает.

Вердикт

Java Anon Proxy — стартап 2007 г., и за ним стояло много лет солидной исследовательской работы. И мы видим плоды этой работы, поскольку JonDo Live-DVD явно превосходит экс-короля анонимного web-доступа, Tails. Оба проекта — отличного качества, со сбалансированными функциями и активной разработкой. Трудно сказать, обеспечивает Tor идеальную анонимность или же нет, но технически возможно выделить пользователя Tor через скомпрометированный узел, или сопоставив трафик и поведение пользователя с другой информацией, или даже посредством корреляционных синхронных атак.

Однако выбор узлов JonDo менее случайный, чем в Tor, и мы не уверены в степени его надежности. Оба решения изрядно замедляют скорость Интернет, и каскад прокси JonDo, похоже, даже медленнее, чем цепь узлов Tor. Однако скорость соединения — не главный приоритет, поскольку вы получаете хорошо проверенную и поддерживаемую анонимность. Другие участники четко определяют цену расширенной безопасности и конфиденциальности. Whonix заставляет использовать виртуальную машину (что всегда медленнее компьютера-хоста), поддержка 3D очень слабая или ее нет вовсе, и требуются дополнительное время и усилия на первичную установку. Но, проделав это единожды, вы сможете настроить Whonix на свое усмотрение, подобно любому дистрибутиву на Debian.

Qubes OS ладит только с весьма продвинутым оборудованием (даже на нем он медленнее, чем виртуализованный Who-nix), зато обеспечивает достойную анонимность, хотя его основная цель — изолировать разные сегменты, чтобы один сегмент, даже будучи скомпрометированным, не повлек за собой сбой других сегментов. Кроме того, вам придется разузнавать, как программные домены общаются между собой. У Ubuntu Privacy Remix подход нетрадиционный, но он тоже обеспечивает анонимность. Сайт проекта показывает, как вы можете создать свою редакцию UPR и использовать его в качестве идеально изолированной системы, не оставляющей следов на компьютере. UPR может также определять виртуальные среды и удалять свои ISO из их настроек, но все это исключительно локально, без какого-либо соединения с внешним миром.

Рассмотрите также…

Многие люди разделяют ошибочное мнение, что они невидимы и их нельзя найти в Сети, если они используют Tor. Что, на самом деле, является правдой только до тех пор, пока пользователь не нарушит закон или иным способом не привлечет к себе внимание структур безопасности. Пожалуйста, используйте анонимность исключительно в мирных целях

и на свой собственный риск. С другой стороны, вы вправе защищать свои данные от посторонних, так почему бы не принять определенные меры?

Дистрибутивов анонимности сушествует куда больше, чем мы рассказали. И Privatix, и Liberte уже давно не обновлялись, однако ими по-прежнему можно пользоваться, и они готовы к работе в Сети на большинстве машин. Есть также и другие проекты, например, IprediaOS, Polippix и Mandragora, которые не вошли в Сравнение, но тем не менее достойны упоминания. По сути, не так уж трудно превратить ваш существующий дистрибутив Linux в цифровую крепость. Почти все инструменты анонимности в Linux — с открытым кодом, включая интерфейсы Tor, расширения и методы шифрования.

Сайт www.spy-soft.net выражает огромную благодарность специалисту журнала LinuxFormat Александру Толстому за этот обзор лучших анонимных дистрибутивов.

www.spy-soft.net

Три лучшие анонимные операционные системы

Автор Исхаков Максим На чтение 5 мин. Просмотров 354 Опубликовано

Сегодня существуют анонимные операционные системы, которые обеспечивают лучшую конфиденциальность, чем Windows. Рассмотрим тройку лучших.

Tails

Tails — это дистрибутив Linux на базе Debian. Расшифровка аббревиатуры The Amnesiac Incognito Live System указывает на то, что это Live-версия. Это означает, что вы можете использовать операционку без установки и запустить ее с любого носителя (образ создается с помощью утилиты Rufus). Запустив систему, например, с флешки, вы можете работать, не оставляя никаких следов в компьютере.

Для чего используется Tails?

Основной задачей данной системы является предоставление пользователю максимально возможной анонимности, конфиденциальности и безопасности в сети. Это сложно — практически весь интернет-трафик записывается. Вот почему Tails принудительно подключает всех к сети через Tor. Если какая-то программа захочет получить доступ к компьютеру, то она будет заблокирована, чтобы не раскрыть вас. В системе также есть много инструментов, повышающих безопасность — например, специальные плагины браузера, которые обеспечивают зашифрованные соединения.

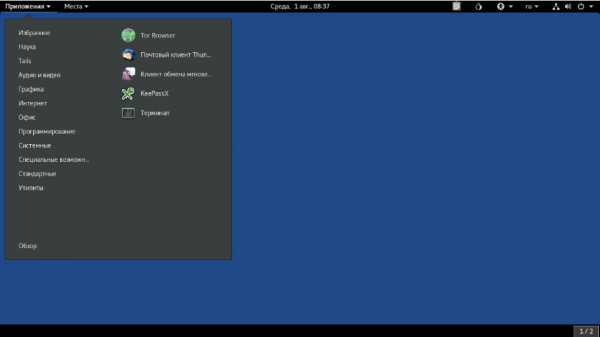

Из чего состоит система Tails

Программы — здесь вы найдете список всех приложений, разделенных на категории; в категории «Избранное» есть безопасный анонимный браузер — Tor.

- Места — доступ к самым важным каталогам в системе.

- Календарь с часами.

- Виртуальная клавиатура — стоит использовать ее при входе на важные веб-сайты.

- OpenPGP Applet — позволяет управлять ключами и шифровать их.

- Open Circuit Onion — информация о доступных узлах сети.

- Выбор языка и клавиатуры.

- Сетевые подключения, звук и выключение системы.

- Панель задач с активными программами.

- Выбор рабочих зон.

Если вы переместите курсор в крайний левый угол экрана, откроется специальный лаунчер из системы Debian, который упростит поиск программ и сделает доступной поисковую систему. Он также обеспечивает предварительный просмотр активных окон в каждой рабочей области.

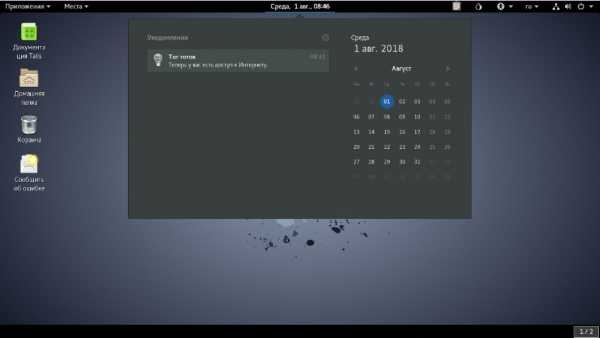

При выключении системы, Tails обязательно сотрет все следы использования компьютера, для этого производится очистка оперативной памяти. Эта информация появляется на экране в течение нескольких секунд.

На видео: TAILS 3.0 — Самая защищенная ОС в МИРЕ

Parrot Home

Parrot Home заботится об анонимности и конфиденциальности пользователя и предоставляет доступ ко многим диагностическим и тестовым инструментам, в том числе для сетевой среды. Система поставляется в нескольких версиях — более или менее сложных. Версия Home представляет собой облегченный Linux, который работает без проблем даже на слабых компьютерах. В ней вы найдете программы для безопасного общения с друзьями и шифрования документов. Также стоит упомянуть о версии Security, предназначенной для продвинутых пользователей, которая содержит наиболее важные инструменты для тестирования сетей и операционных систем.

На видео: Установка Parrot Home

Как использовать систему Parrot Home?

После запуска компьютера с загрузочного носителя с системой (необходимо записать ее с помощью утилиты Rufus), появится меню загрузки. С помощью клавиш со стрелками выберите первый пункт — Live Mode и нажмите Enter.

Когда появится рабочий стол системы, вас попросят выбрать раскладку клавиатуры.

В системе есть два браузера — Mozilla Firefox, который имеет встроенные специальные дополнения для повышения анонимности и безопасности, и Tor, который обеспечивает полную анонимность. Сеть TOR не всегда является лучшим решением, например, если вы хотите смотреть видео на YouTube, тогда можно свободно пользоваться обычным браузером, а не сетью TOR, которая работает гораздо медленнее и используется для более анонимных задач. Если вы хотите полной анонимности, щелкните в верхнем левом углу рабочего стола в приложениях — Anon Surf и Anonsurf Start.

Таким образом, активируется специальный режим, который не позволит ни одному приложению в фоновом режиме раскрыть вашу личность и местоположение. Весь сетевой трафик направляется по защищенным каналам. В конце анонимного сеанса просто выберите Anonsurf Stop из меню.

Kali Linux

Kali Linux — это уникальная система, которая содержит множество готовых к работе инструментов и предназначена для опытных пользователей. Правильное их использование требует большой практики и опыта, но даже новички смогут использовать некоторые базовые инструменты. По умолчанию пользователь в версии Live — это root, а пароль toor.

ABC Kali Linux

По умолчанию вы не можете размещать ярлыки программ на рабочем столе, поскольку в системе Kali графическим оверлеем является Gnome. В левой части экрана находится панель быстрого доступа с программами из категории «Избранное». После клика правой кнопкой мыши на приложении, вы можете удалить его из этой категории. Добавление в избранное выглядит аналогично — все, что вам нужно сделать, это нажать правой кнопкой мыши на значок приложения и выбрать «Добавить в избранное». В нижней части панели быстрого доступа расположена кнопка, позволяющая просматривать практически все программы, установленные в системе.

Некоторые инструменты доступны только после ввода соответствующей команды в терминале. Верхняя панель может рассматриваться как панель задач в Windows. После нажатия на кнопку «Программы» откроется меню, в котором все приложения разделены на соответствующие категории. После нажатия на кнопку «Места» вы сможете быстро получить доступ к наиболее важным папкам в системе и на диске. Закрытие системы осуществляется нажатием на стрелку в правом верхнем углу, а затем на значок выключения.

На видео: Как настроить Kali Linux в плане безопасности и анонимности

bezopasnik.info

Операционные системы для тех, кто хочет оставаться анонимным

Интернет, хотя и продолжает позиционироваться как свободное информационное пространство, где перед каждым открыты все двери, в действительности не является таковым. По крайне мере, он точно не является анонимным, сейчас в сети и шагу нельзя сделать, чтобы не оставить за собой след. В связи с этим всё большую популярность приобретают средства, направленные на скрытие действий пользователя в интернете.

Сайты-анонимайзеры, VPN-сервисы, отключающие функции слежения браузерные плагины, различные хитрости и трюки, все они работают в одном направлении — сделать пользователя как можно менее опознаваемым. Все эти средства хороши сами по себе, но что, если взять и объединить их в нечто одно целое? Не удастся ли таким образом повысить уровень анонимности многократно? Почему бы и нет. Кстати, именно так на свет появилась Tails — операционная система, призванная обеспечить максимально возможный уровень анонимности при работе как в интернете, так и на локальном компьютере.

Название этой ОС является аббревиатурой, расшифровывающейся как The Amnesic Incognito Live System. Каждое слово говорит само за себя. Amnesic означает, что система имеет свойство забывать все действия по завершении сеанса, Incognito — то, что она является анонимной, способной маскировать присутствие пользователя в сети, Live — то, что она не нуждается в установке на жесткий диск, точнее, в ней не предусмотрена возможность такой установки. Правда, есть специальные сторонние утилиты, которые позволяют установить ее на диск принудительно, но тогда уровень анонимности снизится.

В основу Tails положена порядком переработанная Linux Debian, из которой было вытряхнуто всё, что хоть как-то способно скомпрометировать пользователя. В свою очередь, в систему были интегрированы самые передовые средства анонимизации. В общем история развития Tails насчитывает почти 10 лет, из которых 5 лет ушло на разработку. За это время командой разработчиков-энтузиастов было написано и перепроверено десятки тысяч строк кода, найдено и закрыто множество потенциальных уязвимостей. Работа над улучшением системы ведется и сейчас, а каждый новый релиз тщательно проверяется на наличие бэкдоров.

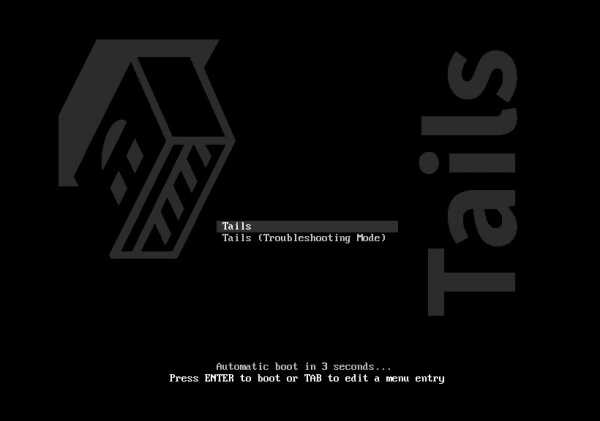

Запуск Tails

Распространяется Tails в виде загрузочного ISO-образа, который можно записать на любой носитель. Требования к «железу» у этой ОС скромные, для комфортной работы вполне хватит 1 Гб ОЗУ на борту. Tails работает в режиме живого диска, то есть все данные не выходят за рамки оперативной памяти, функция, позволяющая записывать данные на диск, однако всё же присутствует, но и та имеет свою защиту, надежно шифруя всю сохраняемую на винчестер информацию.

Анонимная операционная система встречает нас предложением выбрать режим работы. Оставим режим по умолчанию, Troubleshooting Mode нужен для отладки. Спустя несколько секунд на экране появляется окно мастера с предложением произвести базовые настройки, сводящиеся к выбору языка, раскладки и часового пояса. Задав оные, жмем «Запуск Tails» и попадаем на рабочий стол, вполне типичный для линуксовых систем с расположенной в верхней части панелью управления.

В левой ее области располагаются меню «Приложения» и «Места», в правой можно видеть системные значки вроде тех, которые висят в трее Windows, посередине высвечивается текущая дата и время. Поизучать их можете сами на досуге, мы же остановимся на самом существенном. Для работы с разными типами данных в Tails имеется приличный набор программ и утилит. Есть средства для воспроизведения мультимедийного контента, работы с графикой (встречайте GIMP и Inkscape) и текстовыми файлами, в наличие почтовый клиент, мессенджер для обмена мгновенными сообщениями. Если вам не хватает каких-то приложений, всегда можете установить их из репозиториев Debian.

В качестве интернет-браузера в Tails используется знакомый всем Tor, настроенный и готовый к работе, в наличии средство просмотра PDF, менеджер архивов, калькулятор, поисковик, небольшой пакет системных утилит, словом, всё что нужно для комфортной работы пользователя. Из системных приложений стоит обратить внимание на Tails Installer, эта тулза позволит вам установить систему на жесткий диск, что, кстати, не рекомендуется делать. Если вы хотите сохранять данные на диск, проще примонтировать тома базовой ОС.

(9-11)

Используемые Tails методы защиты данных:

• По умолчанию все данные сохраняются в ОЗУ, при выключении система перезаписывает память, дабы исключить считывание информации при холодной перезагрузке.

• Подмена Mac-адреса осуществляется автоматически при старте.

• Система выключится при извлечении загрузочного носителя.

• Монтируемые виртуальные тома и подключенные внешние носители надежно шифруются.

• Записанные файлы можно удалить без возможности восстановление утилитой Nautilus Wipe.

• Для анонимного веб-серфинга и вообще любого соединения используется Tor.

• В браузер Tor интегрированы дополнительные средства анонимизации.

• Содержимое буфера обмена шифруется для предотвращения его перехвата кейлоггерами.

• Система отслеживания компрометирующих конфиденциальность действий выводит соответствующие сообщения при обнаружении таковых.

Kodachi

Tails не единственная приватная ОС, но именно она является наиболее известной. С небольшим отрывом по популярности за ней следует Kodachi — еще один форк Debian, ориентируемый на пользователей, которым явно есть что скрывать от государственных ведомств, занимающихся компьютерной криминалистикой. Kodachi имеет приятный, стилизованный под MacOS интерфейс, в составе системы имеется небольшой набор самых необходимых приложений, включая обеспечивающих анонимность в сети Tor и VPN.

Системой поддерживается протокол DNScrypt, быстрая смена IP, запуск приложений во встроенной песочнице Firejail, защита от перехвата содержимого ОЗУ методом холодной перезагрузки, полное удаление данных с диска, есть даже функция самоуничтожения :-). Особое внимание уделяется средствам криптографии и в Kodachi их более чем достаточно. В отличие от Tails, Kodachi может быть установлена на диск собственными средствами, доступ к томам базовой системы (если Kodachi запускается в режиме LiveCD) открыт.

MOFO Linux

Не столь примечательный проект как Kodachi или Tails, но тоже себе вполне достойный. Эта анонимная операционная система на базе Ubuntu работает в режиме «живого» диска, обеспечивая доступ к томам с базовой ОС, если таковая присутствует на диске. Инструменты анонимизации MOFO Linux составляют Tor, SoftEther VPN и OpenVPN, прокси Lantern и Psiphon, клиент одноранговой анонимной сети Freenet можно установить отдельно. Криптографическая защита представлена файловой системой eCryptfs и утилитой ZuluCrypt, поддерживающий работу с контейнерами TrueCrypt и VeraCrypt. Отдельно можно отметить поддержку сетевого протокола Cjdns, позволяющего создавать зашифрованную сеть IPv6. Набор приложений для работы с файлами стандартный.

Qubes

Довольно необычная анонимная операционная система, чья работа основана на принципе виртуализации. Все приложения в Qubes разделены на классы и для каждого класса предусмотрена своя виртуальная система. Текстовый редактор, к примеру, работает внутри одной виртуальной среды, а браузер — в другой, но в рамках единого графического интерфейса. Вот такой нестандартный подход к обеспечению безопасности и это помимо использования стандартных средств анонимизации. Правда, у такого решения есть минус — на компьютере должно быть много оперативной памяти, в противном случае система может даже не запуститься.

Subgraph OS

Завершает наш список анонимных систем форк Debian под названием Subgraph OS. В отличие от Tails, для полноценной работы с Subgraph OS ее необходимо установить на жесткий диск, хотя запуску системы в режиме LiveCD тоже ничего не препятствует. В процессе установки диск можно зашифровать. Принципом обеспечения приватности эта система чем-то схожа с Qubes и Kodachi, приложения в ней запускаются в изолированных друг от друга песочницах, а для обеспечения приватности в интернете весь трафик заворачивается в Tor.

Какая из этих систем лучше, то есть какая обеспечивает лучшую приватность? Вопрос непростой, всё зависит от того, что вы ищите и ожидаете от такой системы. Tails представляется нам более защищенной, но не столь удобной как Kodachi, на которой, если бы пришлось выбирать, мы бы остановили свой взгляд. Хотелось бы видеть столь же анонимной и защищенной Windows, но это лишь мечта, причем мечта, сбыться которой в ближайшие годы не суждено.

Официальный сайт OS Tails: tails.boum.org/index.en.html

www.white-windows.ru

Что такое анонимные операционные системы — Анна Теплицкая — Хайп

© abetterinterview.comНа каждом компьютере, Smart-TV, ноутбуке, планшете или другом современном вычислительном устройстве установлена операционная система. Все ведь слышали о таких громких именах, как Windows, Linux, Android и MacOS.

Что такое операционная система? Это программное обеспечение, которое управляет аппаратными средствами устройства. Оно контролирует физические действия компьютера и позволяет запускать пакеты программ на этом устройстве. Операционная система также включает интерфейс, который используется для отправки команд и получения обратной связи.

Современные операционные системы, такие как Windows 10, невероятно сложны и запутанны. Они делают гораздо больше, чем просто позволяют базовым функциям компьютера работать. Возможности этих систем расширяются таким образом, что в отношении них даже возникают проблемы в вопросах конфиденциальности.

ОС или шпионское ПО?

Как бы вы себя чувствовали, если бы часть программного обеспечения на компьютере постоянно наблюдала за вами? Регистрировала записи в журнал, а затем отправляла их обратно Большому Брату.

© WindowsОбычно это называется вредоносным или шпионским программным обеспечением, но многие современные ОС сейчас тоже делают то же самое. Это не проблема сама по себе. Если сбор данных прозрачен и от него легко отказаться, то все в порядке.

Однако на практике все сложнее. В случае с Windows 10 невозможно отключить встроенное «шпионское ПО». Не то, чтобы это была проблема конкретно Windows 10, просто это один из наиболее ярких примеров.

Дело в том, что любая операционная система с закрытым исходным кодом может иметь что угодно, запрограммированное в ней.

Поэтому, если вы хотите быть уверены, что в вашей операционной системе нет преднамеренного кода, наносящего ущерб конфиденциальности, хорошим началом будет выбор ОС с открытым исходным кодом, такой как Linux, например.

Хорошо, но недостаточно

Хотя ваша ОС с открытым исходным кодом вряд ли будет шпионить за вами, это еще не все. Во-первых, основной целью типичной операционной системы не является защита вашей конфиденциальности. Конечно, Linux невероятно безопасен, но он не предназначен для того, чтобы держать вашу личность в секрете или ограничивать все возможные идентификационные данные.

Почему это может быть проблемой? Если ваш компьютер украдут или взломают, регулярные журналы операционной системы и другие цифровые следы могут связать вас с конкретными онлайн-действиями. Теми, которые вы, возможно, хотели сохранить в тайне.

Если вы посещали потенциально «темные» ресурсы, например, сёрфили по Dark Web (как попасть в Дарк Веб, и что может ожидать вас там, на Хайпе подробно описали здесь), последнее, что вам нужно, это чтобы ваша операционная система собрала доказательства этого и потенциально выдала третьим лицам ваши личные действия.

Вот где в игру вступает идея анонимной ОС. Что же на самом деле означает этот термин?

Что делает ОС «анонимной»?

Есть два основных фактора, которые делают операционную систему анонимной. Во-первых, набор функций такой ОС направленно ориентирован на конфиденциальность и анонимность. Это означает, что элементы, нарушающие конфиденциальность, удалены или отключены. Напротив, в такую ОС включены инструменты для строгой конфиденциальности, а лазейки и дыры в приватности закрыты.

Второе, что делает ОС анонимной, это то, как она работает с информацией, которая является частной по своей природе. Как правило, конфиденциальная ОС не будет хранить личную информацию. Она будет делать только то, что необходимо для выполнения таких задач, как запуск браузера или других программных инструментов.

© Technadu.comКак и следовало ожидать, это ограничивает общую полезность таких систем. Большинство частных операционных систем довольно неудобно использовать в качестве ежедневного драйвера.

Идея состоит в том, чтобы загрузить анонимную ОС, когда вам нужен дополнительный уровень защиты, а затем вернуться к своей операционной системе, когда вы закончите.

Самое время взглянуть на конкретные примеры.

Самые популярные анонимные ОС

В кибербезопасном сообществе постоянно вращаются несколько имен. Вот некоторые из наиболее известных и уважаемых систем.

Tails

Tails станет особенно хорошим выбором для посещения Dark Web. Основной причиной этого является то, что операционка является частью проекта Tor. Большая часть Dark Web работает на скрытых сервисах Tor, поэтому кто может предложить самую подходящую ОС для доступа к Tor, чем Tor?

Tails очень серьезно относятся к информационной безопасности. Если вы не можете создать копию из уже проверенной установки Tails, вам придется использовать хитрый способ с двумя USB-накопителями для создания проверенной копии с нуля. Конечно, вы также можете просто загрузить ISO-диск, но у кого еще сохранился оптический привод?

Не совсем просто, но оно того стоит. Если вы действительно хотите работать инкогнито, вы можете подключить накопитель c Tails к любому компьютеру, загрузиться с него и затем делать то, что вам нужно. После перезагрузки ни на компьютере, ни на USB-накопителе не останется ни единого следа вашей активности.

Qubes

Qubes поддерживает никто иной, как сам Эдвард Сноуден. По крайней мере, так утверждает домашняя страница ОС.

Операционная система названа так не случайно. Даже с приватной ОС, такой как Tails, все программное обеспечение работает в одной среде. Если вас взломали, это может привести к локальному доступу к файлам или возможности удаленного управления компьютером.

С Qubes каждое действие и процесс разделены на «кубы». Это означает, что если одна часть вашего компьютера скомпрометирована, все остальное остается в безопасности. Это революционный подход к компьютерной безопасности, и вы можете использовать операционку в качестве основной, а не временной ОС.

Чтобы победить, нужно работать в команде

Помните, что независимо от того, насколько они крутые, анонимные ОС сами по себе недостаточно хороши. Вам необходимо объединить их со здравым смыслом, VPN, антивирусным ПО и другими важными инструментами обеспечения конфиденциальности и безопасности.

Волшебного рецепта для защиты вашей личности и данных нет, поэтому стремитесь найти правильный баланс.

Защитить нашу конфиденциальность помогал ресурс Technadu.com

hype.ru

Обзор анонимных операционных систем

Автор поста: VPNHOOK

Для чего нужна анонимность в интернете

Быть анонимным в Интернете не только модно, но и необходимо. Это требуется даже для такой мелочи, как скачивание музыкального сборника! Для таких целей сегодня почти все браузерные программы наделены «анонимной» кнопкой, а некоторые из них вместе с собой устанавливают и VPN-программы. Однако, «скрыться в браузере» совсем не обозначает «скрыться в сети». Что же делать, если необходимо именно это?

Для этого Вам потребуется использовать анонимные дистрибутивы Linux. Они созданы энтузиастами анонимности и по полной «нашпигованы» средствами для приватности данных и безопасности переписки. В большинстве своем, эти дистрибутивы нужно загружать с USB-флешки, и сделано для того, чтобы на одном компьютере у пользователя была и основная операционная система, и анонимная. Обычно такие сборки включают в себя средства шифрования переписки, анонимный браузер TOR и программу анонимности I2P.

Сегодня мы рассмотрим три анонимные операционные системы: QUBES, TAILS и JONDO.

Операционная система Qubes

Qubes использует интересный принцип запуска приложения: каждое из них запускается в отдельной виртуальной машине, разделенных на классам в зависимости от уровня важности для ОС. Браузер запускается в одной виртуалке, «Миранда» – в другой машина, а для пользователя обе программы как будто запущены на одном рабочем пространстве. Различить «виртуалки» можно лишь по цвету окна. Операционная система обычно очень точно распределяет «железные» ресурсы между виртуальными машинами, поэтому их можно запустить в большом количестве, однако следует понимать, что такое построение анонимности системы подразумевает максимальное использование процессорных мощностей и потребления оперативной памяти. При создании этой ОС были использованы Debian и Fedora в купе с оболочкой на основе KDE.

В этом году создатели операционной системы обещают выпустить новую переработанную версию под название Qubes OS, которая впервые будет предоставлять предконфигурированные стеки настроек анонимных программ.

Операционная система TAILS

Про операционную систему TAILS все услышали после того, как знаменитый шпион Сноуден прорекламировал эту ОС и показал свой ноутбук с данной системой. TAILS (The Amnesic Incognito Live System) – это сборка на основе Debian. В отличие от Qubes этот Линукс-дистрибутив работает только с флешки, никаким образом не затрагивая основную операционную систему. TAILS предоставляет пользователю максимально возможный на сегодняшний день набор для анонимности в сети. В состав сборки входит TOR Tails, шифрующий все соединения с Интернетом, программа шифрования почтой переписки и онлайн-мессенджеров, а также утилита, которая «стирает» все сохранившиеся в ОЗУ данные после того, как компьютер будет перезагружен. Также дистрибутив сканирует присутствие флешки в гнезде USB, и если её вытащить, то анонимная система тут же выключится, не дав таким образом подсмотреть за анонимным сеансом работы.

Tails радует любителей анонимности и тем, что не использует жесткий диск для сохранения данных, что обозначает невозможность восстановления любых данных (например, переписки) после завершения сеанса. Любые данные ОС предлагает сохранять пользователю самостоятельно, например, на другой сторонний носитель.

В настоящий момент имеются слухи о разработке нового дизайна для данной системы, который будет имитировать интерфейс Windows 7, что сделает ноутбуки с запущенной анонимной системой еще более незаметными при использовании, например, в кафетерии.

Операционная система JonDo

JonDo Live-DVD – еще одна сборка, предлагающая собственную разработку для приватного обмена данными. ОС JonDo шифрует и дешифрует около десятка раз каждое соединение с Интернетом специально сгенирированными ключами, тем самым практически стопроцентно защищая пользователя от слежки за ним. Это уникальное ПО, шифрующее Интернет-соединение, можно установить как и в любой Linux, так и в ОС Windows, где оно будет выполнять роль VPN-программы.

Графический интерфейс ОС JonDo, которая запускается только в live-режиме, основан на XFCE. В ее состав входит анонимная версия браузера Firefox и утилита Toolkit, которая после завершения работы зашифровывает все данные и удаляет их из ОЗУ. Немаловажным преимуществом JonDo является нетребовательность к оперативной памяти – ОС может работать со всего 512 мегабайтами «на борту».

vpnhook.com

Лучший анонимный Linux дистрибутив. Обзор самых защищенных

Мы уже рассказывали про некоторые анонимные операционные системы из этого Сравнения.Часть их из более ранних Сравнений успели отпасть, поэтому здесь мы оцениваем дистрибутивы еще и по графику выхода релизов.

Кроме того, мы рассмотрим их механизмы обеспечения конфиденциальности оценим их в зависимости от обеспечиваемых аспектов безопасности: например, дистрибутив с защитой только от утечек в системе безопасности во время вашего пребывания онлайн будет оценен ниже, чем тот, что защищает вашу конфиденциальность оффлайн.

Документация и поддержка также сильно повысят шансы подобного спец-дистрибутива, как и простота в использовании, это мы тоже протестируем. И, наконец, поскольку целью является постоянное использование этих дистрибутивов в качестве настольных, мы протестируем их пригодность как повседневных дистрибутивов для выполнения обычных задач.

Анонимный Linux дистрибутив

Содержание

- Предисловие

- Защита

- Гибкость развертывания

- Простота в работе

- Документация и поддержка

- Состояние разработки

- Приложения для защиты

- Вердикт

Приватность — одна из проблем, постоянно привлекающих наше внимание: на страницах нашего сайта вы уже читали о дистрибутивах, укрепляющих вашу конфиденциальность . И мы возвращаемся к ним снова. Наша одержимость этой темой сравнима с той ситуацией, когда Боб Марли явился на концерт через два дня после стрельбы в него и произнес знаменитую фразу:

«У тех, кто старается сделать этот мир хуже, нет выходных. Так почему они должны быть у меня?».

Точно так же, нет недостатка в любителях отследить все наши действия онлайн, и нам приходится предпринимать профилактические меры и задействовать все ресурсы, чтобы пресечь их попытки нарушить нашу конфиденциальность.

Все дистрибутивы в этом Сравнении были созданы специально, чтобы снабдить вас средствами защиты вашей приватности и предотвращения случайных утечек.

Подходы у них могут быть разные, и у каждого — свои достоинства и недостатки. Одни используют направление вашего WEB-трафика через хорошо известные сети анонимности типа Tor; другие применяют новаторские методы, такие, как безопасность посредством разбиения на части.

Кроме того, поскольку безопасность и анонимность идут рука об руку, использование этих дистрибутивов поможет защитить ваш компьютер от хакеров и других заинтересованных деанонимизировать вас или взломать ваш компьютер.

Защита

Какие механизмы они используют?

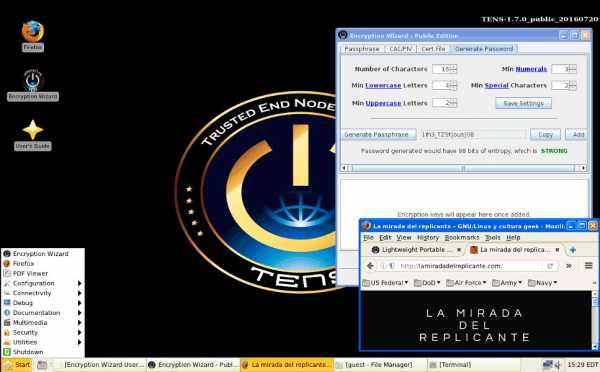

У Trusted End Node Security, как и у его коллег, модифицированное ядро вместе с другими инструментами, например, DNSCrypt, для предотвращения имитации имени домена через аутентификацию коммуникаций между компьютером и DNS-преобразователем.

TENS еще включает приложение для шифрования и дешифрации отдельных файлов и целых директорий, и работает со смарт-картами Common Access Card (CAC) [Карта Общего Доступа] и Personal Identity Verification (PIV) [Удостоверения Личности] от Министерства обороны США для доступа к открытым не для всех сайтам правительства.

Tails построен вокруг Tor, открытой сети анонимных серверов для прикрытия вашей личности.

Tails также содержит инструменты, помогающие настроить сеть, и браузер с расширениями защиты конфиденциальности с солидной репутацией, плюс ряд ценных криптографических инструментов для шифрования дисков и онлайн-коммуникаций.

Whonix эксплуатирует концепцию безопасности через изоляцию и поставляется в виде двух виртуальных машин. Смысл подобной формы в том, чтобы изолировать среду, в которой вы работаете, от точки доступа к Интернету.

Вдобавок Whonix направляет весь интернет-трафик через Tor. Благодаря подобной структуре, даже если один из компьютеров окажется скомпрометирован, выяснить ваш реальный IP-адрес будет невозможно.

Subgraph OS позиционируется как «компьютерная платформа для защиты от злоумышленника» и анонимизирует весь ваш интернет трафик, направляя его через сеть Tor. Ядро дистрибутива усиленно заплатками от проекта Grsecurity, что делает Subgraph OS более устойчивой к уязвимостям системы безопасности.

Помимо всего этого, дистрибутив запускает многие настольные приложения внутри песочницы, чтобы сократить риск в случае наличия бреши.

Аналогичный уровень всесторонней защиты вы найдете и в Linux Kodachi: он тоже сначала направляет все соединения с Интернетом через VPN, а затем передает их в сеть Tor. Kodachi также снабжен рядом инструментов для легкой замены идентификационной информации, например, страны выхода из Tor и перенастройки ваших DNS-серверов и прочего одним щелчком.

Дистрибутив шифрует соединение с DNS-преобразователем и включает хорошо известные инструменты шифрования и конфиденциальности для шифрования всех ваших локальных файлов, писем электронной почты и мгновенных сообщений. По окончании использования Kodachi удаляет следы этого использования с компьютера при выключении.

Гибкость развертывания

Как взаимодействуют с физическими дисками?

Персистентное хранение и конфиденциальность не слишком хорошо сочетаются друг с другом. Хотя все дистрибутивы в нашем Сравнении тщательно избегают взаимодействия с жесткими дисками на компьютере, некоторые дают вам возможность закрепить их, если, по вашему, преимущества постоянной установки перевешивают ее недостатки.

Единственным исключением является TENS, который вообще нельзя установить. Отсутствует механизм установки также и для Whonix. Проект предлагает несколько механизмов развертывания, самый удобный из которых — скачать виртуальные машины, которые функционируют как любой другой установленный дистрибутив.

Linux Kodachi включает скрипт установки, который помогает поставить дистрибутив на жесткий диск, как любой обычный дистрибутив Linux. Однако этот установщик весьма рудиментарен и использует GParted для нарезки диска. Вы также не можете изменить имя пользователя по умолчанию, иначе многие индивидуальные скрипты после установки работать не будут.

Tails особо заботится о том, чтобы не использовать жесткие диски компьютера, даже если на них есть место для свопинга, но включает программу установки, чтобы создать постоянный раздел на том же устройстве USB, с которого вы загружаетесь, или на другом USB-хранилище. Программа установки позволяет выбрать тип данных, которые вы хотите сохранить с помощью таких опций, как ключи SSH, настройки Pidgin, конфигурация Icedove и электронной почты, пакеты APT и т. д. У вас также есть опция создать папку для хранения любых персональных документов. Даже если вы создали постоянный том, Tails дает возможность загрузиться в первоначальную среду, если вам в данный момент не нужен доступ к вашим личным данным.

Простота в работе

Нужны ли специальные навыки для работы с ними?

Приватность и анонимность — две разных концепции, которые часто путают. Приватность — это возможность придержать некоторые вещи исключительно за собой; и наоборот, анонимность — это когда вы не возражаете против того, чтобы другие видели ваши действия, но пусть никто не знает, что это именно вы.

Сохранение анонимности без нарушения конфиденциальности в Интернете требует определенного компромисса. Во первых, стоит ожидать меньшей скорости работы, поскольку пакеты данных кружат по всему миру, прежде чем прибыть на ваш компьютер. Во вторых, некоторые дистрибутивы придерживаются более строгой политики паролей, например, для сокрытия вашей информации для входа в систему или шифрования ваших файлов. Всё это не должно порочить удобство работы в Сети или на компьютере. Мы будем искать те дистрибутивы, которые обеспечивают максимальную безопасность при минимальных неудобствах.

Linux Kodachi

Дистрибутив загружает сильно измененный рабочий стол Xfce, который отображает полезную информацию о системе прямо на рабочем столе, в том числе состояние и IPадрес VPN, MACадрес, IPадрес Tor, потребление CPU, данные памяти и трафика. Как только Kodachi установит соединение с Интернетом, вы сможете запустить Kodachi VPN, который также установит автоматическое соединение с Tor.

Анонимный Linux дистрибутив Linux Kodachi

Анонимный Linux дистрибутив Linux KodachiОпытные пользователи могут подключиться через собственный VPN. Дистрибутив также позволяет выбрать узлы выхода по странам с помощью опции инструментов Tor в доке. В доке имеются все приложения и инструменты частого пользования, например, Tor browser, инструменты VPN, инструменты DNS и приложения безопасности.

Пункт дока, отмеченный, как Pain Room, обеспечивает доступ к некоторым полезным инструментам конфиденциальности, таким, как возможность создавать новый MACадрес, очищать ОЗУ и освобождать место.

Subgraph OS

Простота в использовании — одна из целей дистрибутива, в частности, для его инструментов конфиденциальности, но без ущерба их эффективности. С этой целью он использует рабочий стол Gnome 3. Подключившись к Интернету, дистрибутив устанавливает соединение с сетью Tor. После подключения можно запускать Tor browser из Activities Overview. Subgraph не включает Tor browser по умолчанию, но скачает его, как только вы его запустите в первый раз.

Анонимный Linux дистрибутив Subgraph OS

Анонимный Linux дистрибутив Subgraph OSНа первый взгляд дистрибутив выглядит, как любой другой рабочий стол Gnome. Однако набор приложений по умолчанию раскрывает его истинные намерения. Вместо обычных приложений для общения Subgraph предлагает их альтернативы, способствующие защите конфиденциальности, которые направляют всё общение через сеть Tor. Другое важное отличие в том, что разные приложения работают внутри изолированных песочниц, и вы можете отслеживать их с помощью значка с песочницей в меню состояния на верхней панели.

Tails

При запуске дистрибутива Tails показывает приветствие. Вы может выбрать использование Tails без каких-либо изменений. Но в таком случае программа приветствия позволит вам указать пароль для пользователя root и отключить спуфинг MAC-адреса, что на некоторых компьютерах вызовет проблемы при подключении к Интернету.

Анонимный Linux дистрибутив Tails

Анонимный Linux дистрибутив TailsКогда вы выйдете онлайн, Tails автоматически подключится к сети Tor. Можно щелкнуть по значку Tor в строке состояния, чтобы просмотреть каналы и потоки. После подключения можете использовать Tor browser.

Еще одна сеть анонимности, которая периодически противопоставляется Tor — I2P (Invisible Internet Project). Вы можете подключиться к I2P из Tails, передав загрузочный параметр i2p при загрузке. Дистрибутив подключится к сети I2P в фоне. Когда это будет сделано, запустите прилагающийся I2P Browser, который переместит вас в панель управления I2P на основе браузера.

Whonix

Как мы уже упоминали ранее, Whonix является парой виртуальных устройств на основе Debian, и их нужно запускать одновременно на двух отдельных виртуальных машинах. Правила iptables на Whonix-Workstation вынуждают его подключаться только к виртуальной интернет LAN и перенаправлять весь трафик на шлюз Whonix-Gateway. Эта схема вообще не позволяет приложениям узнать реальный IP-адрес пользователя или получить доступ к любой информации на физическом оборудовании.

Анонимный Linux дистрибутив: Whonix

Анонимный Linux дистрибутив: WhonixПри первом запуске оба устройства проведут вас через краткий мастер настройки, чтобы вы познакомились с проектом и настроили некоторые компоненты, например, репозитории. В дистрибутиве имеется значок для Tor browser, но он не предлагается по умолчанию; вместо этого значок выводит скрипт для его скачивания из списка стабильных, новых и укрепленных релизов. И, наконец, WhonixCheck сканирует текущую установку и проверяет подключение Tor.

Trusted End Node Security

После загрузки TENS первым делом, еще до входа в рабочий стол, попросит вас принять лицензионное соглашение. Хотя дистрибутив использует рабочий стол Xfce 4, он напоминает Windows XP. Всё — от структуры рабочего стола, дополненной кнопкой Windows Start, и до украшений окон — разработано так, чтобы копировать проприетарную ОС.

Анонимный Linux дистрибутив Trusted End Node Security

Анонимный Linux дистрибутив Trusted End Node SecurityИспользование TENS довольно интуитивное. Одной из отличительных особенностей дистрибутива является приложение Encryption Wizard. После запуска вы можете перетаскивать файлы и создавать пароли для их защиты. Все файлы впоследствии шифруются, и их можно пересылать по электронной почте с помощью Thunderbird и Davmail, которые доступны через опцию Secure Email в меню приложений.

Меню также подверглось изменениям, оно группирует приложения по их функции, например, Security and Configuration [Безопасность и Настройка], что удобно для начинающих пользователей.

Документация и поддержка

Что делать когда случается неизбежное?

Полезная документация и активные каналы поддержки играют важную роль в освоении любой программы. Особенно это верно для дистрибутивов для защиты приватности, которые частенько нас огорчают, предполагая необходимость обучения даже для тех, кто уже знаком с Linux.

Tails предлагает конечному пользователю углубленную документацию на разных языках с общей информацией, первыми шагами, часто задаваемыми вопросами и подробными объяснениями, чтобы выбыли в курсе всех общих вопросов, относящихся к конфиденциальности и важности шифрования. Здесь даже есть чат-рум XMPP, список рассылки по поддержке и форма для запроса функций.

Whonix тоже не бросит вас на произвол судьбы: его Wiki содержит подробную документацию. Дистрибутив также предлагает не сколько опций поддержки и имеет очень активный форум. Для помощи новым пользователям сайт TENS содержит несколько очень подробных FAQ, краткое руководство пользователя и справочник пользователя.

Linux Kodachi тоже имеет всю необходимую информацию для знакомства с дистрибутивом, включая руководство по установке и полезные советы по использованию.

Сайт Subgraph OS подробно объясняет разные функции, ориентированные на конфиденциальность, и имеется также иллюстрированный справочник в форматах ODF и HTML. Однако среди недостатков то, что TENS, Kodachi и Subgraph не имеют официальных средств поддержки — ни форумов, ни IRC. Иными словами, Subgraph пока что находится на самом начальном этапе.

Состояние разработки

Активно ли они поддерживаются?

Горькая правда о модели разработки открытого кода в том, что проекты выдыхаются и умирают. Это относится и к дистрибутивам безопасности и приватности, и уже было несколько весьма серьезных претендентов, которые либо погибли, либо впали в анабиоз.

Хотя обычно мы не оцениваем спец-дистрибутивы по состоянию их разработки, оно сыграет важную роль при оценке дистрибутивов в данном Сравнении. В конце концов, край не важно, чтобы выбранный вами дистрибутив не отставал от постоянно возникающих и развивающихся угроз вашей конфиденциальности — как онлайн, так и оффлайн.

Если вы с подозрением относитесь к новым проектам, вы, возможно, решите держаться подальше от Subgraph, несмотря на его прекрасную функциональность, поскольку проект находится на очень ранней стадии развития.

TENS, ранее известный как Lightweight Portable Security, обновляется регулярно, обычно посредством квартальных корректировочных версий. Аналогично, Linux Kodachi, разрабатываемый провайдером профессиональных ИТ-услуг в области безопасности, впервые вышел в 2013 г., но пребывал в состоянии спячки до 2016 г., и сейчас мы видим его релизы и обновления, выходящие регулярно.

Whonix выпускает свои релизы весьма активно с самого своего появления в 2012 г. и получает обновления каждые несколько месяцев. Далее идет Tails, являющийся одним из дистрибутивов безопасности с лучшей поддержкой, с быстрым темпом разработки и появлением новых релизов раз в несколько месяцев.

Приложения для защиты

Как они прикрывают пользователя?

В TENS есть инструменты, позволяющие проводить аутентификацию со смарт-картами, выпущенными Министерством обороны США, и он включает публичную редакцию Encryption Wizard, созданного Исследовательской лабораторией ВВС США для шифрования документов и директорий.

Tails, помимо Tor, имеет AppArmor для изоляции приложений; PWGen для создания сильных паролей; KeePassX для управления ими и AirCrackNG для аудита беспроводных сетей. Кроме того, в Tails имеются кошелек Electrum Bitcoin, Nautilus Wipe для безопасного удаления файлов и MAT для затирания метаданных в файлах. Менеджер обмена мгновенными сообщениями Pidgin снабжен плагином OffTheRecord (OTR), и для защиты от технологий восстановления информации дистрибутив использует скрипты для очистки ОЗУ при перезагрузке или выключении.

Whonix тоже использует Tor для сокрытия вашего IPадреса и обхода цензуры и включает MAT. Он использует анонимный одноранговый IM, Ricochet и удобное с точки зрения конфиденциальности сочетание клиентов электронной почты Thunderbird с TorBirdy. Однако Whonix куда менее забывчив, чем Tails, и дистрибутив не предпринимает никаких специальных мер для ограничения записи на диск и по умолчанию не шифрует сохраненные документы.

Linux Kodachi предусматривает пакет инструментов защиты конфиденциальности, и помимо Tor и VPN, там есть DNSCrypt, VeraCrypt, Peer Guardian, инструменты для очистки ОЗУ, Enigmail, Pidgin OTR и много чего еще.

Subgraph OS запускает множество настольных приложений в песочнице безопасности Oz. Дистрибутив включает CoyIM для сквозного шифрования чатов Jabber с помощью OTR. Subgraph использует Ricochet и OnionShare, приложение анонимной одноранговой выдачи общего доступа к файлам. Далее имеется SubgraphFirewall, который применяет для каждого приложения политику фильтрования исходящих соединений и удобен для мониторинга непредвиденных соединений от приложений.

Вердикт

Пока Эдвард Сноуден не выступил со своими разоблачениями, подавляющее большинство считало тех, кто атаковал конфиденциальность, кем-то вроде цифровых преступников, находящихся как бы вне закона. Однако сейчас стало понятно, что мы находимся в самом разгаре информационной эры, когда нарушение нашей конфиденциальности является не только популярной бизнес-моделью, но и государственной практикой.

С учетом практики правительства США, касающейся конфиденциальности, трудно рекомендовать дистрибутив TENS, тем более при наличии куда лучших альтернатив. Одной из них является Whonix, который использует уникальный подход к обеспечению конфиденциальности, заключающийся в разбиении на категории. И хотя мы вполне можем себе представить опытных пользователей, осиливающих его настройку, нельзя ожидать того же от начинающих, которые, вероятно, даже не вполне осознают все связанные с этим проблемы.